407e2f197eba6412890e272e9d870531.ppt

- Количество слайдов: 18

Разработка системы информационной безопасности единой образовательной среды: архитектура, технические решения и компоненты public Internet SNMPdata control transaction data commands В. С. Заборовский ЦНИИ РТК, Санкт-Петербург vlad@neva. ru Волгоград Июль 2003

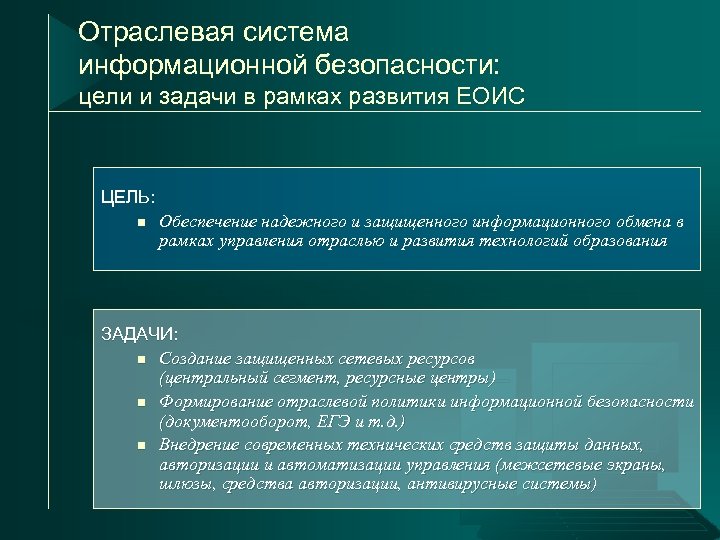

Отраслевая система информационной безопасности: цели и задачи в рамках развития ЕОИС ЦЕЛЬ: n Обеспечение надежного и защищенного информационного обмена в рамках управления отраслью и развития технологий образования ЗАДАЧИ: n Создание защищенных сетевых ресурсов (центральный сегмент, ресурсные центры) n Формирование отраслевой политики информационной безопасности (документооборот, ЕГЭ и т. д. ) n Внедрение современных технических средств защиты данных, авторизации и автоматизации управления (межсетевые экраны, шлюзы, средства авторизации, антивирусные системы)

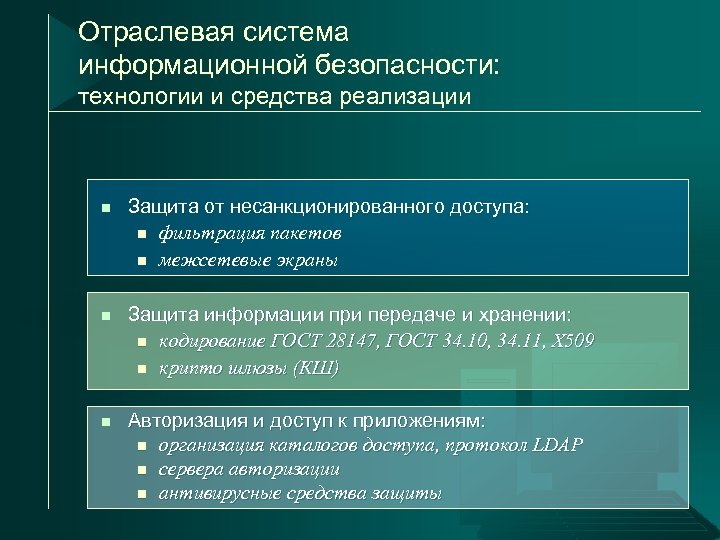

Отраслевая система информационной безопасности: технологии и средства реализации n Защита от несанкционированного доступа: n фильтрация пакетов n межсетевые экраны n Защита информации при передаче и хранении: n кодирование ГОСТ 28147, ГОСТ 34. 10, 34. 11, Х 509 n крипто шлюзы (КШ) n Авторизация и доступ к приложениям: n организация каталогов доступа, протокол LDAP n сервера авторизации n антивирусные средства защиты

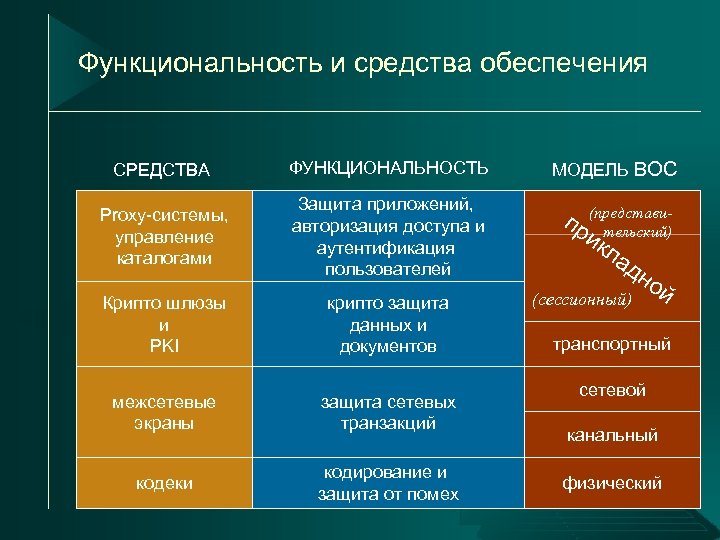

Функциональность и средства обеспечения СРЕДСТВА ФУНКЦИОНАЛЬНОСТЬ Proxy-системы, управление каталогами Защита приложений, авторизация доступа и аутентификация пользователей Крипто шлюзы и PKI крипто защита данных и документов межсетевые экраны защита сетевых транзакций кодеки кодирование и защита от помех МОДЕЛЬ ВОС пр (представииктельский) ла дн ой (сессионный) транспортный сетевой канальный физический

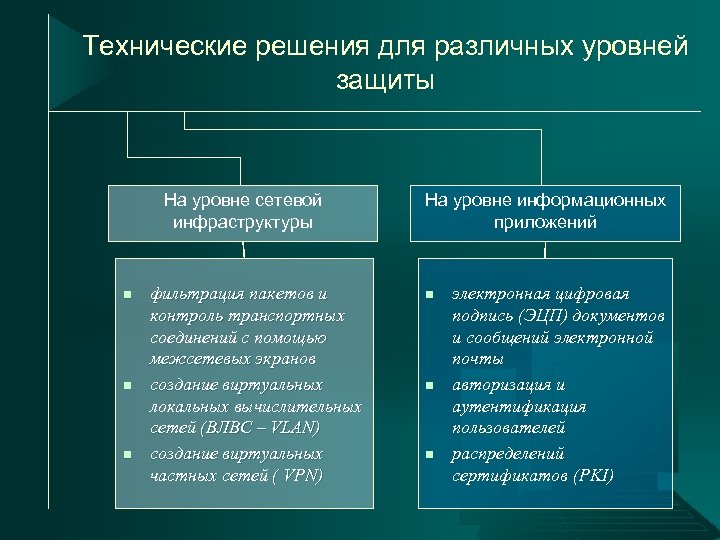

Технические решения для различных уровней защиты На уровне сетевой инфраструктуры n n n фильтрация пакетов и контроль транспортных соединений с помощью межсетевых экранов создание виртуальных локальных вычислительных сетей (ВЛВС – VLAN) создание виртуальных частных сетей ( VPN) На уровне информационных приложений n n n электронная цифровая подпись (ЭЦП) документов и сообщений электронной почты авторизация и аутентификация пользователей распределений сертификатов (PKI)

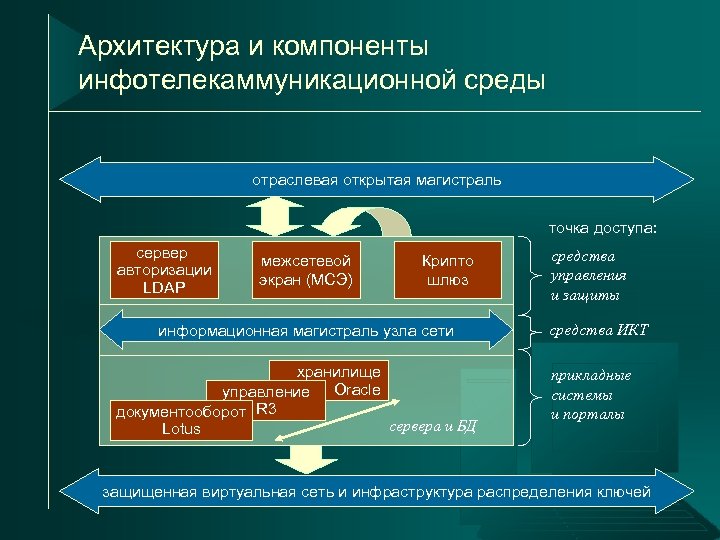

Архитектура и компоненты инфотелекаммуникационной среды отраслевая открытая магистраль точка доступа: сервер авторизации LDAP межсетевой экран (МСЭ) Крипто шлюз информационная магистраль узла сети хранилище управление Oracle документооборот R 3 сервера и БД Lotus средства управления и защиты средства ИКТ прикладные системы и порталы защищенная виртуальная сеть и инфраструктура распределения ключей

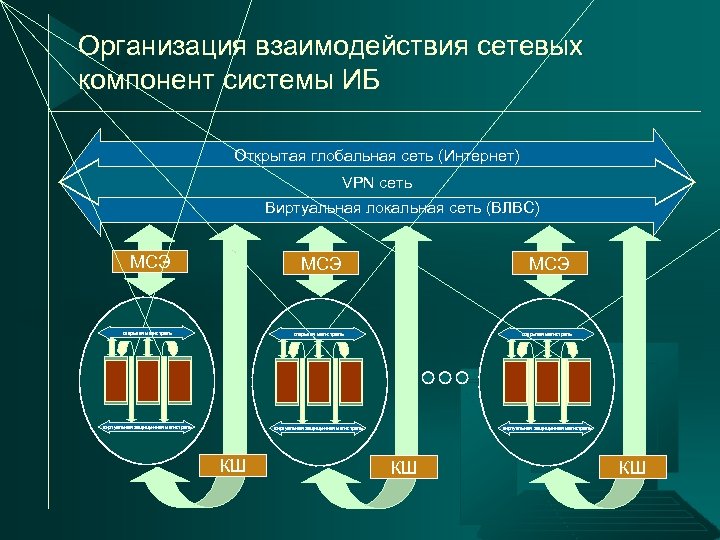

Организация взаимодействия сетевых компонент системы ИБ Открытая глобальная сеть (Интернет) VPN сеть Виртуальная локальная сеть (ВЛВС) МСЭ МСЭ открытая магистраль виртуальная защищенная магистраль КШ КШ КШ

Управление защитой на основе фильтрации пакетов в корпоративной ВЛВС Уровень ВЛВС … … k MACj … MACi Уровень МАС адресов Уровень IP адресов Уровень TCP портов … m IPp … IPl … … n MACq номера портов … множество МАС адресов, объединенных в ВЛВС с номером m множество IP адресов, используемых в ВЛВС с номером m IPd … {k, m, n} – множество номеров ВЛВС … множество приложений, доступных в ВЛВС с номером m

Организация виртуальной частной сети, объединяющей узлы корпоративной сети УЗЕЛ 2 УЗЕЛ m УЗЕЛ n открытая магистраль виртуальная защищенная магистраль туннель 2, n туннель m, 1 центральный УЗЕЛ 1 открытая магистраль туннель 2, 1 виртуальная защищенная магистраль туннель 1, n

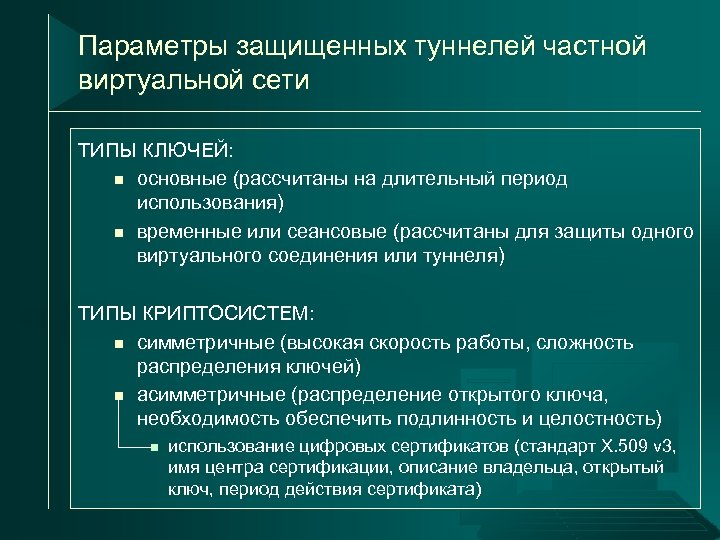

Параметры защищенных туннелей частной виртуальной сети ТИПЫ КЛЮЧЕЙ: n основные (рассчитаны на длительный период использования) n временные или сеансовые (рассчитаны для защиты одного виртуального соединения или туннеля) ТИПЫ КРИПТОСИСТЕМ: n симметричные (высокая скорость работы, сложность распределения ключей) n асимметричные (распределение открытого ключа, необходимость обеспечить подлинность и целостность) n использование цифровых сертификатов (стандарт Х. 509 v 3, имя центра сертификации, описание владельца, открытый ключ, период действия сертификата)

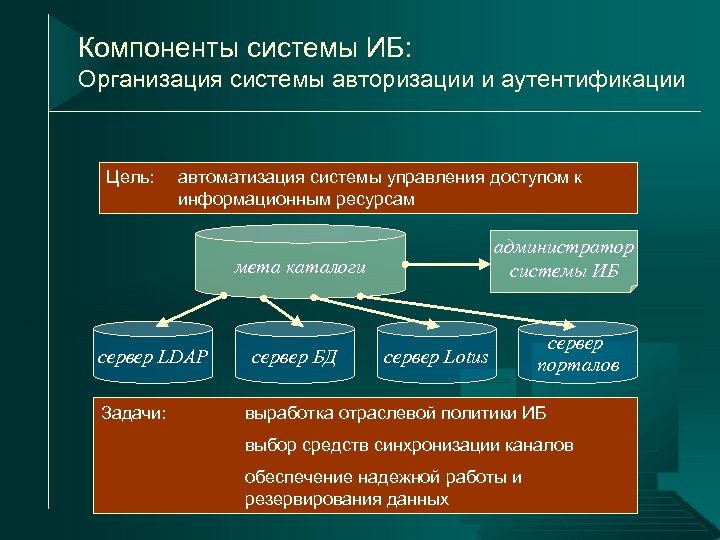

Компоненты системы ИБ: Организация системы авторизации и аутентификации Цель: автоматизация системы управления доступом к информационным ресурсам администратор системы ИБ мета каталоги сервер LDAP Задачи: сервер БД сервер Lotus сервер порталов выработка отраслевой политики ИБ выбор средств синхронизации каналов обеспечение надежной работы и резервирования данных

Защита приложений с использованием каталогов n Каталоги - специализирование БД, оптимизирование для чтения и поиска разнородной информации n Возможность объединения каталогов в корпоративную систему авторизации доступа к приложениям n аутентификация на базе ASL – Authentification and Security Layer n конфиденциальность с использованием SSL – Secure Sockets Layer n авторизация на основе ACL – Access Control List

Информационная модель каталогов LDAP: записи, атрибуты и значения АТРИБУТ тип ЗАПИСЬ атрибут значение

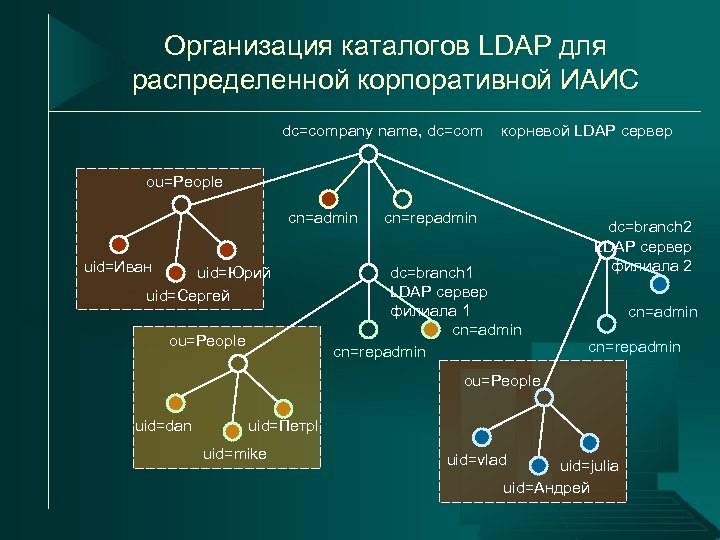

Организация каталогов LDAP для распределенной корпоративной ИАИС dc=company name, dc=com корневой LDAP сервер ou=People cn=admin uid=Иван uid=Юрий uid=Сергей ou=People cn=repadmin dc=branch 1 LDAP сервер филиала 1 cn=admin cn=repadmin dc=branch 2 LDAP сервер филиала 2 cn=admin cn=repadmin ou=People uid=dan uid=Петрl uid=mike uid=vlad uid=julia uid=Андрей

Возможности управления каталогами на базе LDAP серверов авторизации n масштабируемость n единая адресная книга пользователей n построение корпоративной инфраструктуры обмена открытыми ключами n интеграция приложений с единой корпоративной системой управления

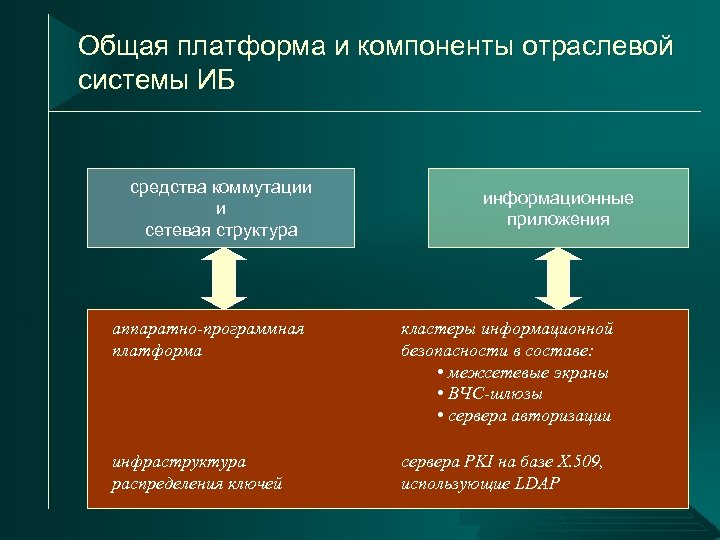

Общая платформа и компоненты отраслевой системы ИБ средства коммутации и сетевая структура информационные приложения аппаратно-программная платформа кластеры информационной безопасности в составе: • межсетевые экраны • ВЧС-шлюзы • сервера авторизации инфраструктура распределения ключей сервера PKI на базе X. 509, использующие LDAP

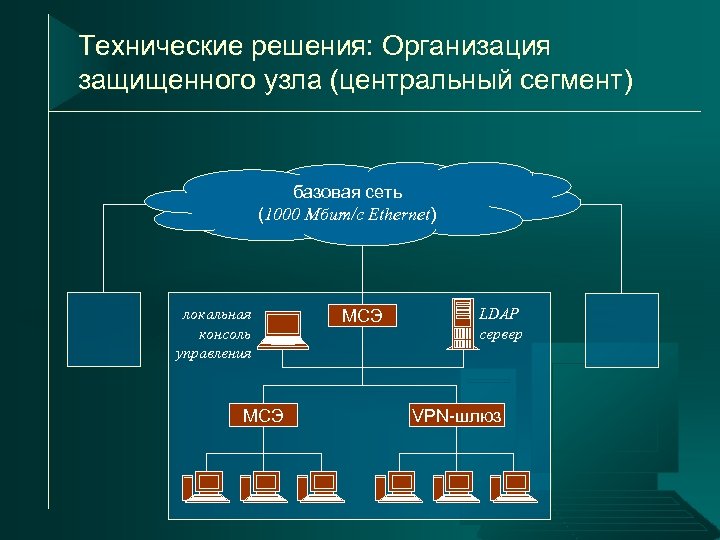

Технические решения: Организация защищенного узла (центральный сегмент) базовая сеть (1000 Мбит/с Ethernet) локальная консоль управления МСЭ LDAP сервер VPN-шлюз

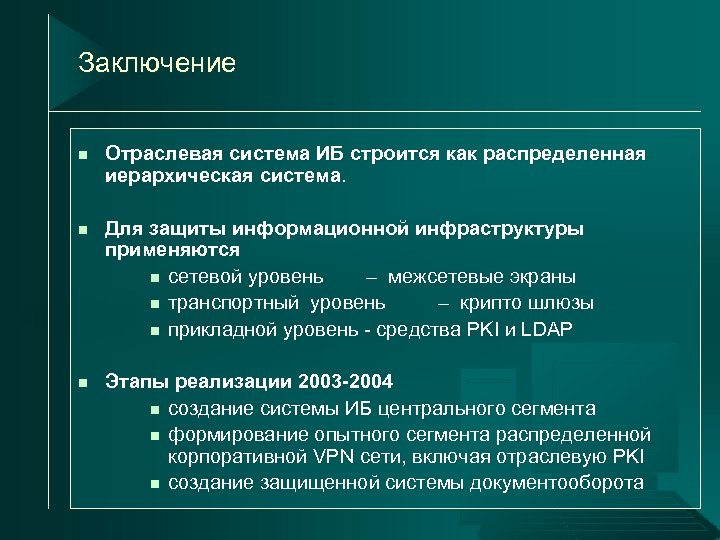

Заключение n Отраслевая система ИБ строится как распределенная иерархическая система. n Для защиты информационной инфраструктуры применяются n сетевой уровень – межсетевые экраны n транспортный уровень – крипто шлюзы n прикладной уровень - средства PKI и LDAP n Этапы реализации 2003 -2004 n создание системы ИБ центрального сегмента n формирование опытного сегмента распределенной корпоративной VPN сети, включая отраслевую PKI n создание защищенной системы документооборота

407e2f197eba6412890e272e9d870531.ppt