Лекция_6_КИС_МИЭТ.ppt

- Количество слайдов: 51

РАЗРАБОТКА КОРПОРАТИВНОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ Лекция 6 Шахгельдян Карина Иосифовна МИЭТ carinash@vvsu. ru

Тема 1. Определение Права доступа — совокупность правил, регламентирующих порядок и условия доступа субъекта к информации и её носителям, установленных правовыми документами или собственником, владельцем информации. Права доступа определяют набор действий (например, чтение, запись, выполнение), разрешённых для выполнения субъектам (например, пользователям системы) над объектами данных. 2

Тема 1. Определение Идентификация — это называние лицом себя системе; Аутентификация — проверка принадлежности субъекту доступа предъявленного им идентификатора; подтверждение подлинности. Процесс предоставления определенному лицу прав на выполнение некоторых действий. Процесс подтверждения (проверки) прав пользователей на выполнение некоторых действий. [1][2] Проверка прав пользователя на осуществление транзакций, проводимая в точке обслуживания, результатом которой будет разрешение или запрет операций клиента (например, совершения акта купли-продажи, получения наличных, доступ к ресурсам или службам). [3] аутентификация — это установление соответствия лица названному им идентификатору; а авторизация — предоставление этому лицу возможностей в соответствии с положенными ему правами или проверка наличия прав при попытке выполнить какое-либо действие. 3

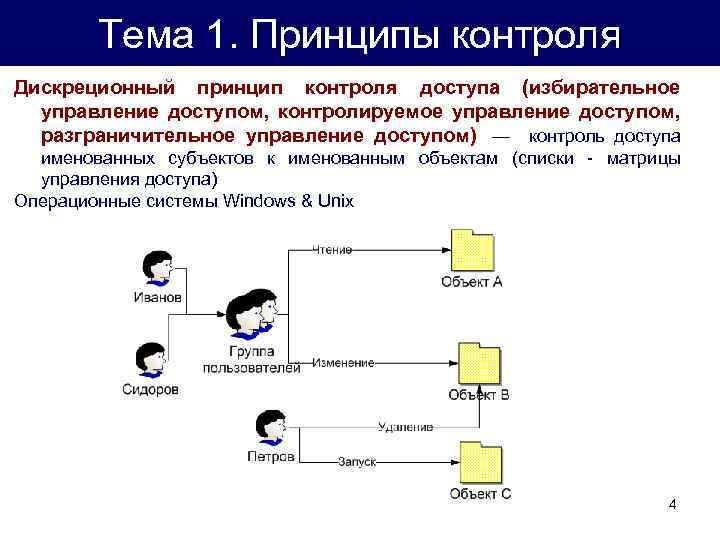

Тема 1. Принципы контроля Дискреционный принцип контроля доступа (избирательное управление доступом, контролируемое управление доступом, разграничительное управление доступом) — контроль доступа именованных субъектов к именованным объектам (списки - матрицы управления доступа) Операционные системы Windows & Unix 4

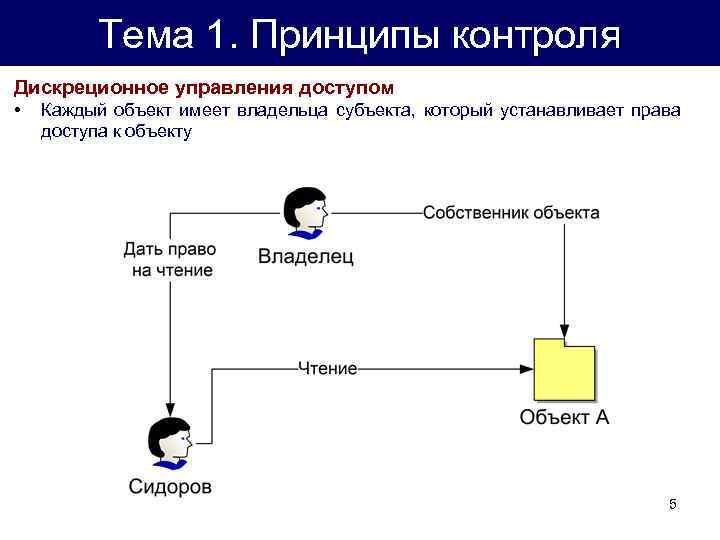

Тема 1. Принципы контроля Дискреционное управления доступом • Каждый объект имеет владельца субъекта, который устанавливает права доступа к объекту 5

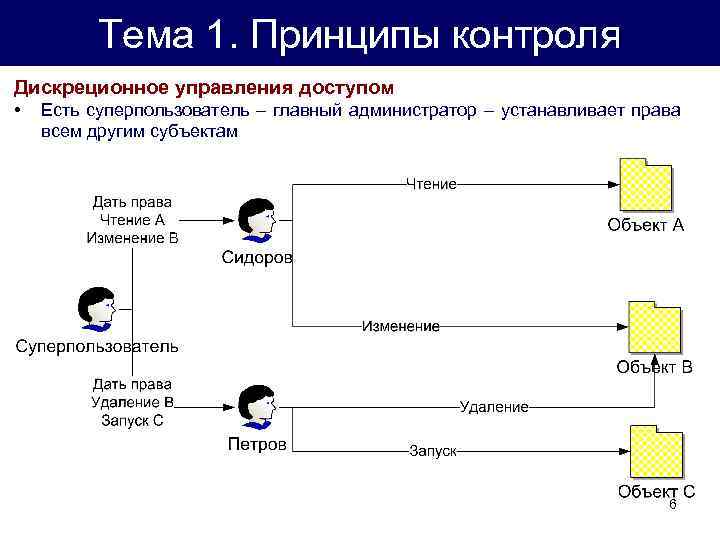

Тема 1. Принципы контроля Дискреционное управления доступом • Есть суперпользователь – главный администратор – устанавливает права всем другим субъектам 6

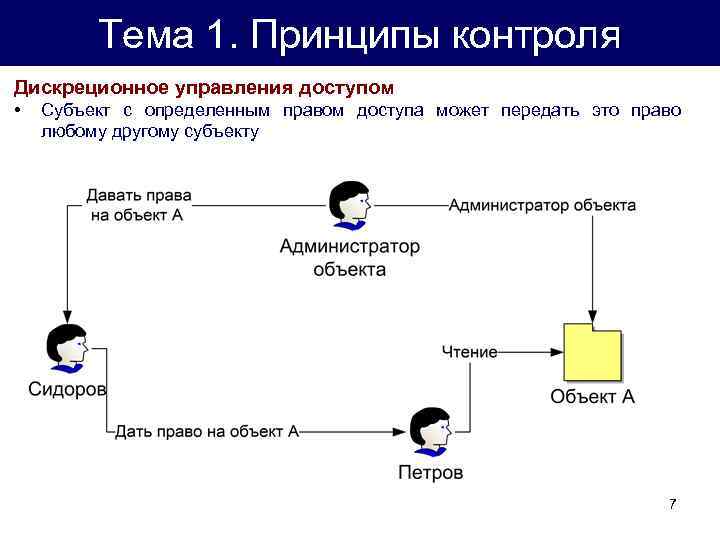

Тема 1. Принципы контроля Дискреционное управления доступом • Субъект с определенным правом доступа может передать это право любому другому субъекту 7

Тема 1. Принципы контроля Мандатный принцип контроля доступа — субъекту и объекту сопоставляются классификационные метки, отражающие место субъекта (объекта) в соответствующей иерархии. Через метки субъектам и объектам назначаются классификационные уровни, являющиеся комбинациями иерархических и неиерархических категорий. 8

Тема 1. Принципы контроля Мандатный принцип контроля доступа — Не используется в чистом виде Самое важное достоинство заключается в том, что пользователь не может полностью управлять доступом к ресурсам, которые он создаёт. Мандатный принцип поддерживается в ОС Ubuntu и SUSE Linux В СУБД ORACLE есть OLS (Oracle Label Security, Label Base Access Control) 9

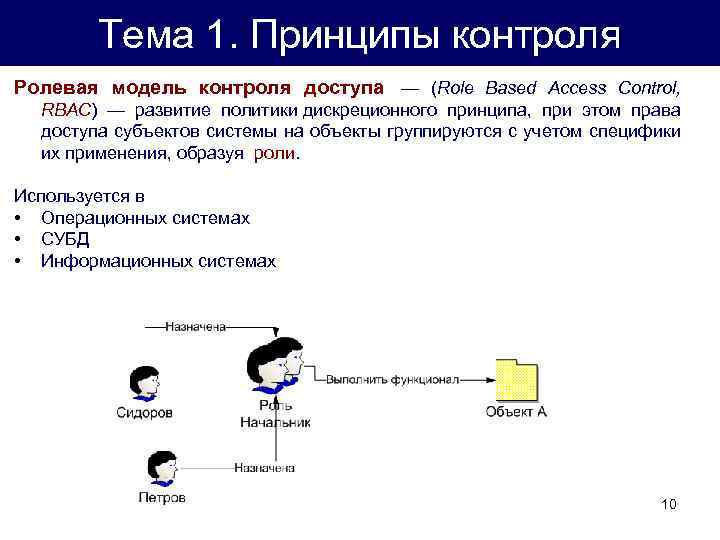

Тема 1. Принципы контроля Ролевая модель контроля доступа — (Role Based Access Control, RBAC) — развитие политики дискреционного принципа, при этом права доступа субъектов системы на объекты группируются с учетом специфики их применения, образуя роли. Используется в • Операционных системах • СУБД • Информационных системах 10

Тема 1. Ссылки на источники 1. Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации. http: //www. fstec. ru/_docs/doc_3_3_001. htm 2. Права доступа http: //ru. wikipedia. org/wiki/%D 0%9 F%D 1%80%D 0%B 2%D 0%B 0_%D 0 %B 4%D 0%BE%D 1%81%D 1%82%D 1%83%D 0%BF%D 0%B 0_(%D 0%BA_%D 0 %B 8%D 0%BD%D 1%84%D 0%BE%D 1%80%D 0%BC%D 0%B 0%D 1%86%D 0% B 8%D 0%B 8) 3. Дискреционное управление http: //ru. wikipedia. org/wiki/%D 0%94%D 0%B 8%D 1%81%D 0%BA%D 1%80%D 0 %B 5%D 1%86%D 0%B 8%D 0%BE%D 0%BD%D 0%BE%D 0%B 5_%D 1 %83%D 0%BF%D 1%80%D 0%B 2%D 0%BB%D 0%B 5%D 0%BD%D 0% B 8%D 0%B 5_%D 0%B 4%D 0%BE%D 1%81%D 1%82%D 1%83%D 0%BF%D 0%B E%D 0%BC 4. http: //ru. wikipedia. org/wiki/%D 0%A 3%D 0%BF%D 1%80%D 0%B 2%D 0 %BB%D 0%B 5%D 0%BD%D 0%B 8%D 0%B 5_%D 0%B 4%D 0%BE%D 1%81%D 1 %82%D 1%83%D 0%BF%D 0%BE%D 0%BC_%D 0%BD%D 0%B 0_%D 0%BE%D 1 %81%D 0%BD%D 0%BE%D 0%B 2%D 0%B 5_%D 1%80%D 0%BE%D 0%BB%D 0 %B 5%D 0%B 9 11

Тема 3. Модель управления доступом • Ролевая модель доступом RBAC • Реализация ролевой модели доступа в СУБД • Реализация ролевой модели доступа в ОС • Реализация ролевой модели доступа в КИС • Интеграция пользователей в КИС 12

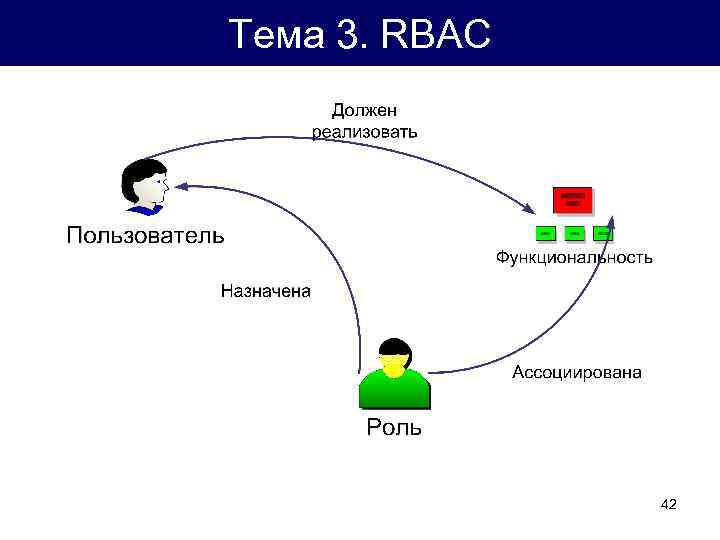

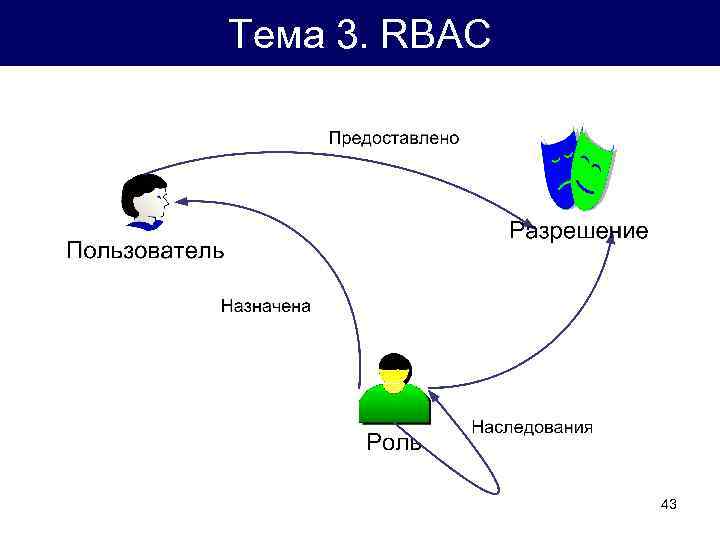

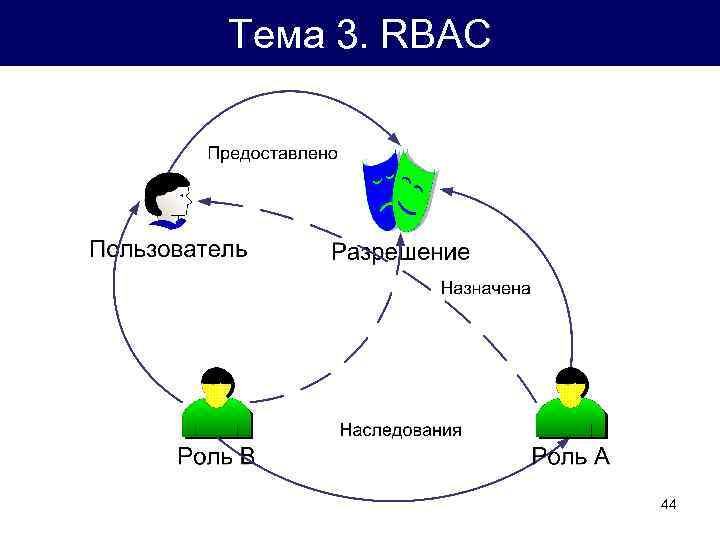

Тема 3. Ролевая модель доступа Role-Based Access Control Разрешение ассоциировано с ролями Пользователям назначена роль Роль – объединяет различную функциональность Функциональность может быть добавлена в роль 13

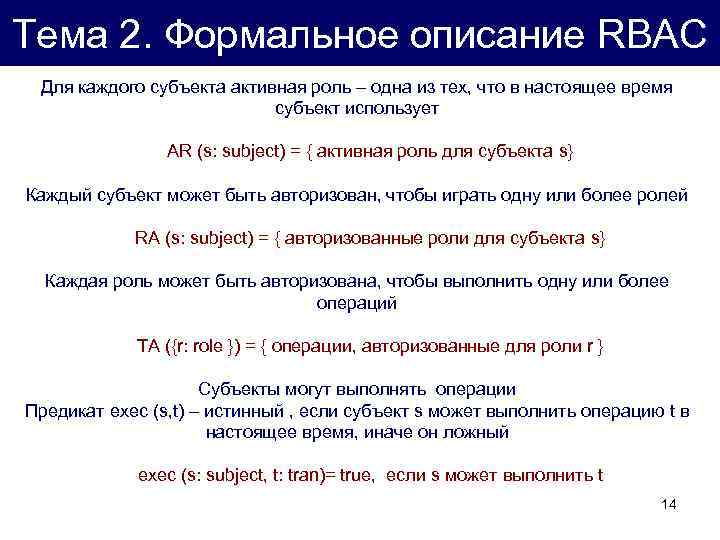

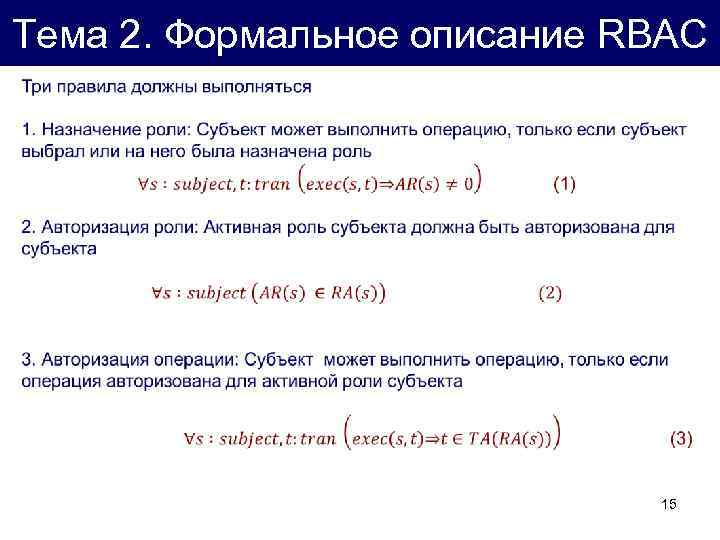

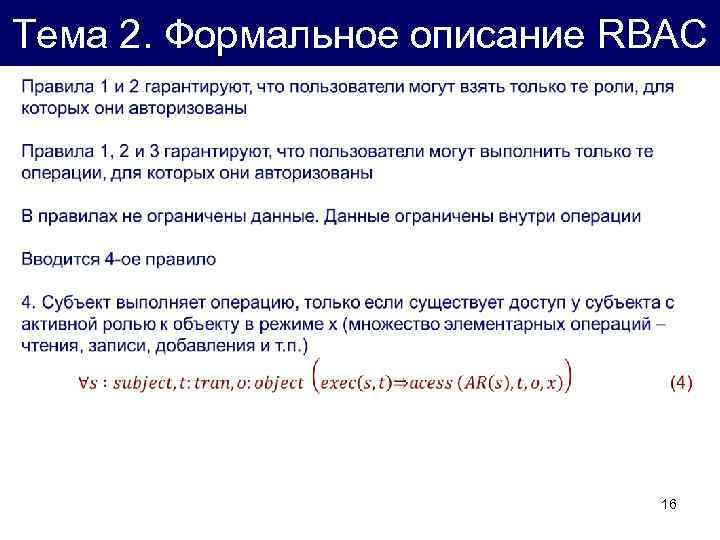

Тема 2. Формальное описание RBAC Для каждого субъекта активная роль – одна из тех, что в настоящее время субъект использует AR (s: subject) = { активная роль для субъекта s} Каждый субъект может быть авторизован, чтобы играть одну или более ролей RA (s: subject) = { авторизованные роли для субъекта s} Каждая роль может быть авторизована, чтобы выполнить одну или более операций TA ({r: role }) = { операции, авторизованные для роли r } Субъекты могут выполнять операции Предикат exec (s, t) – истинный , если субъект s может выполнить операцию t в настоящее время, иначе он ложный exec (s: subject, t: tran)= true, если s может выполнить t 14

Тема 2. Формальное описание RBAC 15

Тема 2. Формальное описание RBAC 16

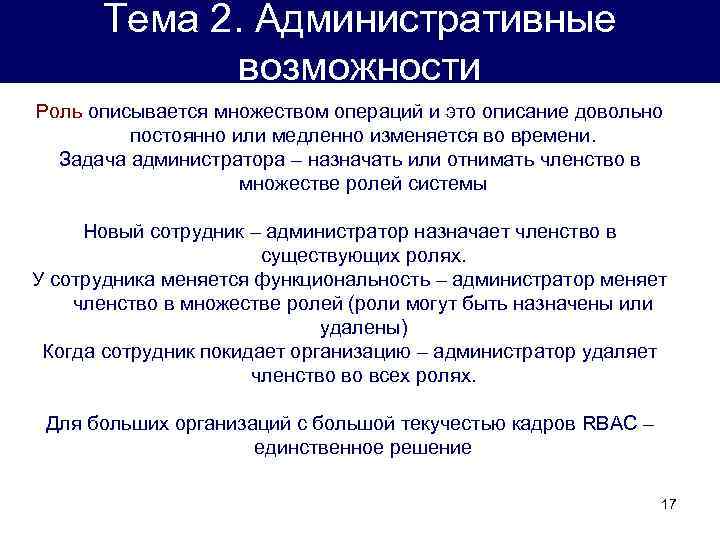

Тема 2. Административные возможности Роль описывается множеством операций и это описание довольно постоянно или медленно изменяется во времени. Задача администратора – назначать или отнимать членство в множестве ролей системы Новый сотрудник – администратор назначает членство в существующих ролях. У сотрудника меняется функциональность – администратор меняет членство в множестве ролей (роли могут быть назначены или удалены) Когда сотрудник покидает организацию – администратор удаляет членство во всех ролях. Для больших организаций с большой текучестью кадров RBAC – единственное решение 17

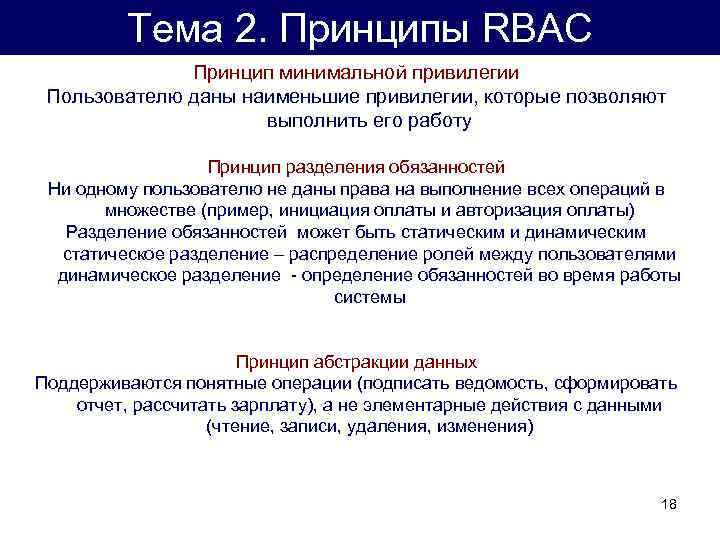

Тема 2. Принципы RBAC Принцип минимальной привилегии Пользователю даны наименьшие привилегии, которые позволяют выполнить его работу Принцип разделения обязанностей Ни одному пользователю не даны права на выполнение всех операций в множестве (пример, инициация оплаты и авторизация оплаты) Разделение обязанностей может быть статическим и динамическим статическое разделение – распределение ролей между пользователями динамическое разделение - определение обязанностей во время работы системы Принцип абстракции данных Поддерживаются понятные операции (подписать ведомость, сформировать отчет, рассчитать зарплату), а не элементарные действия с данными (чтение, записи, удаления, изменения) 18

Тема 2. Развитие RBAC Интерес к RBAC возрастал и привел к усложнению Базовая RBAC • разрешения (операции) ассоциированы с ролью • пользователю назначена подходящая роль на основе обязанностей, ответственности, квалификации • с ролями могут ассоциироваться новые разрешения при появлении новых систем, или с ролей могут сниматься назначения • в системе часто меняются пользователи и разрешения, роли меняются реже, так как описывают функциональность организации 19

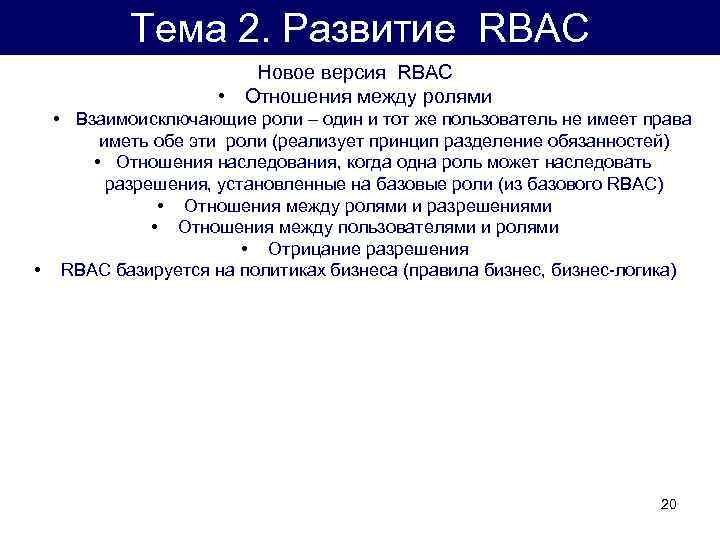

Тема 2. Развитие RBAC Новое версия RBAC • Отношения между ролями • Взаимоисключающие роли – один и тот же пользователь не имеет права иметь обе эти роли (реализует принцип разделение обязанностей) • Отношения наследования, когда одна роль может наследовать разрешения, установленные на базовые роли (из базового RBAC) • Отношения между ролями и разрешениями • Отношения между пользователями и ролями • Отрицание разрешения • RBAC базируется на политиках бизнеса (правила бизнес, бизнес-логика) 20

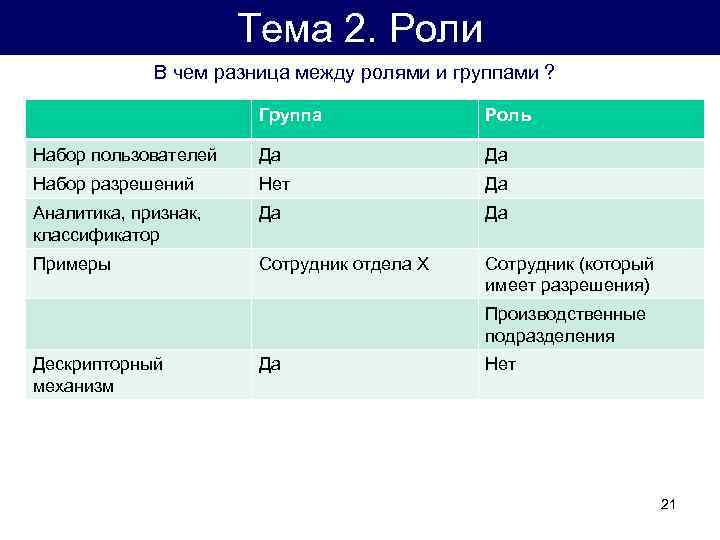

Тема 2. Роли В чем разница между ролями и группами ? Группа Роль Набор пользователей Да Да Набор разрешений Нет Да Аналитика, признак, классификатор Да Да Примеры Сотрудник отдела X Сотрудник (который имеет разрешения) Производственные подразделения Дескрипторный механизм Да Нет 21

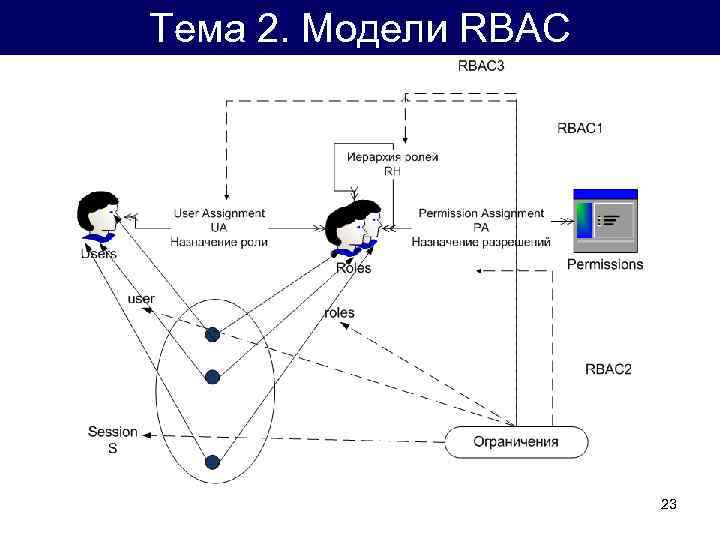

Тема 2. Модели RBAC Определены 4 модели RBAС • RBAC 0 – базовая модель, определяющая минимум требований к любой системе, поддерживающей RBAC • RBAC 1 (расширенная модель) – включает RBAC 0 + иерархия ролей • RBAC 2 (расширенная модель) – включает RBAC 0 + ограничения • RBAC 3 – консолидированная модель = RBAC 1 + RBAC 2 22

Тема 2. Модели RBAC 23

Тема 2. Базовая модель RBAC 0 Основные концепты User – пользователь, автономный агент, программа, компьютер, сервис и т. п. Role – роль – рабочая функция или должность в организации, наполненная пониманием власти и ответственности, принадлежащих членам роли Permission – разрешение – одобрение конкретного режима доступа к одному или более объектов в системе, возможность выполнить некоторое действие в системе Object (data object) – объект (объект данных, ресурсный объект) – представляют данные компьютерной системы Session – сессия – мапирование (проекция) одного пользователя на роли, которые пользователь активирует в текущий момент Разрешения могут описывать как «крупный» доступ – доступ в корпоративную сеть, так и «мелкий» – доступ к полю таблицы или к отдельной записи Разрешения могут быть определены как на один объект, так и на много объектов, выделенных по какому-то признаку, например, все 24 документы некоторого подразделения

Тема 2. Базовая модель RBAC Отношения UA и PA – являются отношениями многие-ко-многим Пользователь может иметь много ролей, а роль может быть назначена многим пользователям Роль может иметь много разрешений, а одно разрешение может быть установлено на многие роли. Роль – это переходник между пользователем и разрешением , она используется для большей управляемостью по сравнению с отношениями пользователь – разрешения Разрешения, доступные пользователю, это объединение разрешений всех ролей, активированных в этой сессии Каждая сессия ассоциируется с одним пользователем Пользователь может иметь несколько сессий Каждая сессия может иметь несколько комбинаций активных ролей Пользователь может активировать роли по своему усмотрению Субъект и сессия синонимы – пользователь может иметь несколько субъектов или сессий с различными разрешениями активированными в одно и тоже время 25

Тема 2. Соглашения RBAC Основные определения U, R, P и S – пользователи, роли, разрешения и сессии соответственно PA P × R - отношения между разрешением и ролью (многие-комногим) UA U × R - отношения между пользователем и ролью (многие-ко-многим) user: S U – функция мапирования каждой сессии si на единственного пользователя user (si) roles: S 2 R – функция мапирования каждой сессии si на множество ролей roles (si) {r| (user (si), r) UA } и сессия si имеет разрешение Ur roles (si) {p| (p, r) PA} Каждая роль включает хотя бы одно разрешение и каждый пользователь имеет по крайне мере одну роль. Разрешение является системнозависимыми, но применяется к объектам данных и ресурсов, а не к самим компонентам RBAC 26

Тема 2. Соглашения RBAC Административные разрешения - Разрешения, которые позволяют модифицировать пользователей, роли и разрешения, а также отношения роли – пользователи, роли – разрешения 27

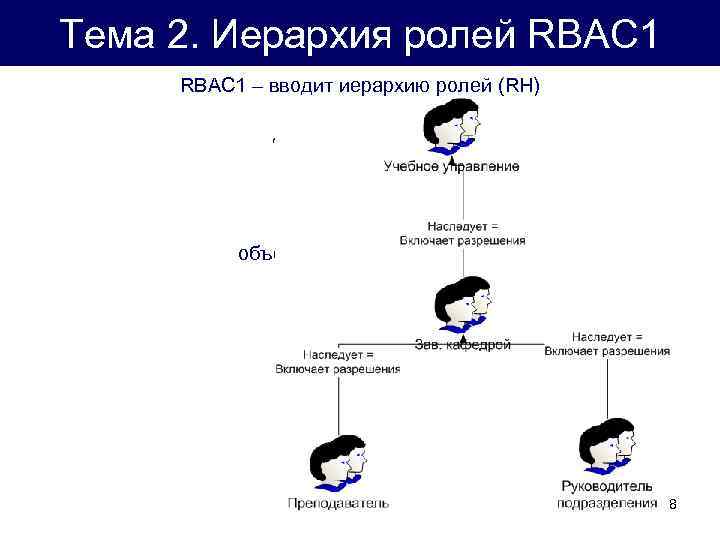

Тема 2. Иерархия ролей RBAC 1 – вводит иерархию ролей (RH) Наследование = добавление новых разрешения Множественное Наследование = объединение разрешений 28

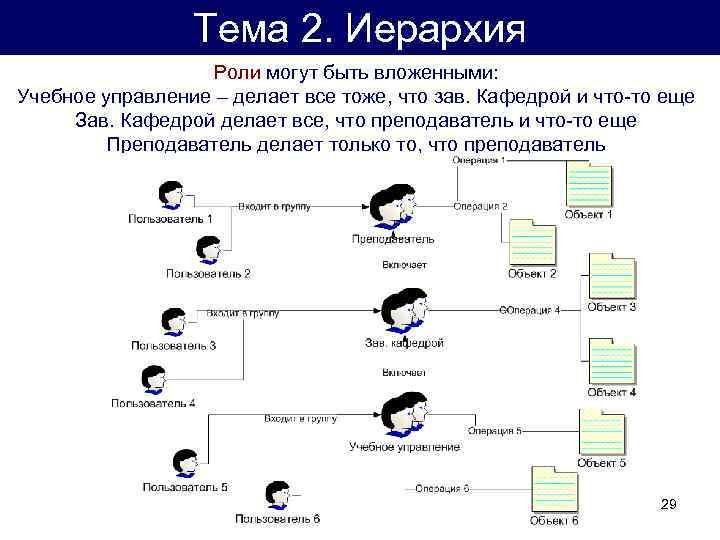

Тема 2. Иерархия Роли могут быть вложенными: Учебное управление – делает все тоже, что зав. Кафедрой и что-то еще Зав. Кафедрой делает все, что преподаватель и что-то еще Преподаватель делает только то, что преподаватель 29

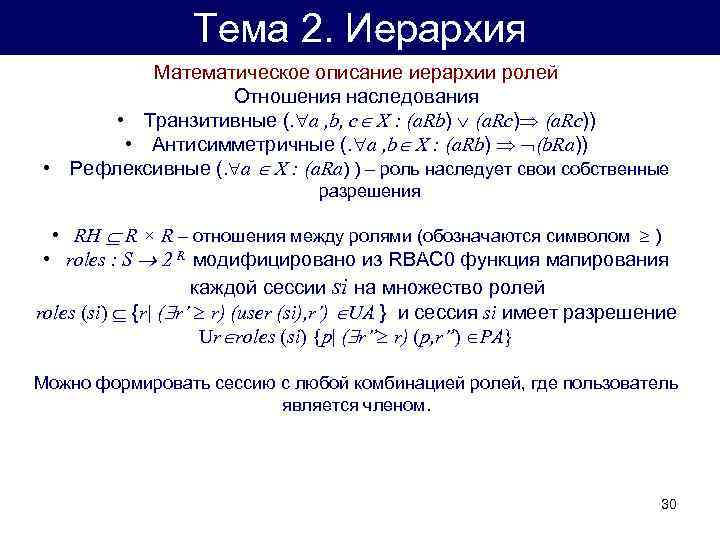

Тема 2. Иерархия Математическое описание иерархии ролей Отношения наследования • Транзитивные (. a , b, c X : (a. Rb) (a. Rc)) • Антисимметричные (. a , b X : (a. Rb) (b. Ra)) • Рефлексивные (. a X : (a. Ra) ) – роль наследует свои собственные разрешения • RH R × R – отношения между ролями (обозначаются символом ) • roles : S 2 R модифицировано из RBAC 0 функция мапирования каждой сессии si на множество ролей roles (si) {r| ( r’ r) (user (si), r’) UA } и сессия si имеет разрешение Ur roles (si) {p| ( r” r) (p, r”) PA} Можно формировать сессию с любой комбинацией ролей, где пользователь является членом. 30

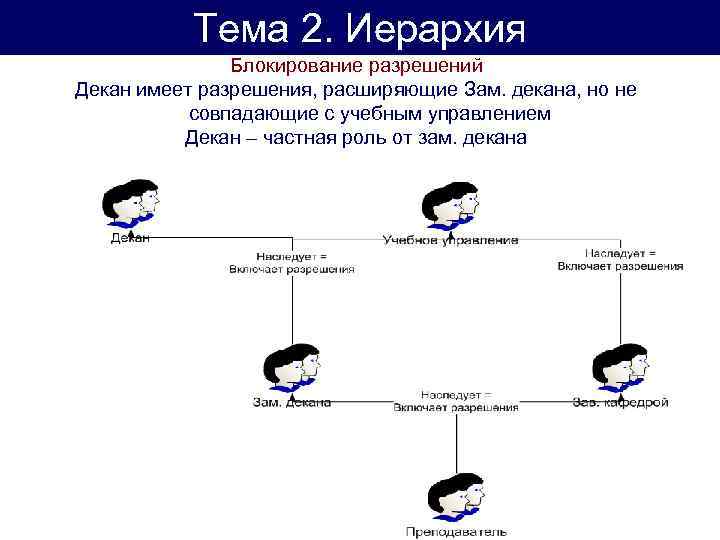

Тема 2. Иерархия Блокирование разрешений Декан имеет разрешения, расширяющие Зам. декана, но не совпадающие с учебным управлением Декан – частная роль от зам. декана 31

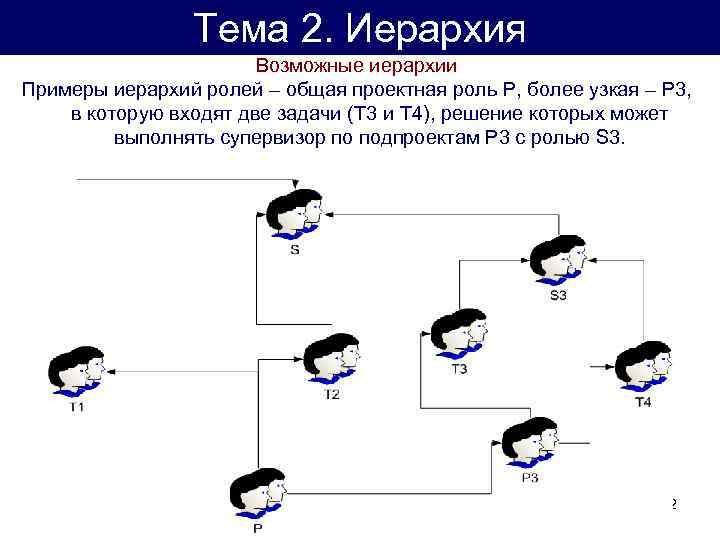

Тема 2. Иерархия Возможные иерархии Примеры иерархий ролей – общая проектная роль P, более узкая – P 3, в которую входят две задачи (T 3 и T 4), решение которых может выполнять супервизор по подпроектам P 3 с ролью S 3. 32

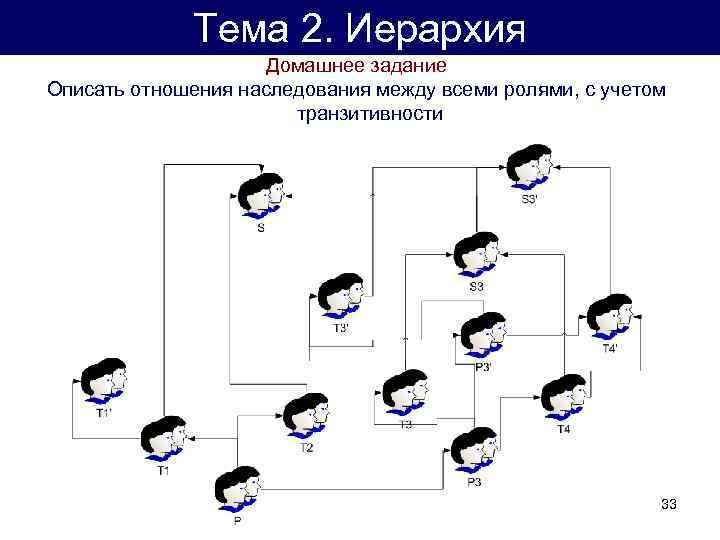

Тема 2. Иерархия Домашнее задание Описать отношения наследования между всеми ролями, с учетом транзитивности 33

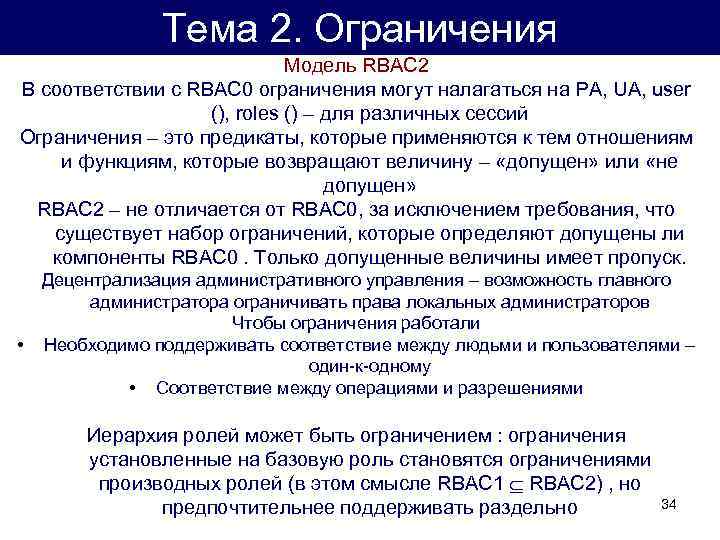

Тема 2. Ограничения Модель RBAC 2 В соответствии с RBAC 0 ограничения могут налагаться на PA, UA, user (), roles () – для различных сессий Ограничения – это предикаты, которые применяются к тем отношениям и функциям, которые возвращают величину – «допущен» или «не допущен» RBAC 2 – не отличается от RBAC 0, за исключением требования, что существует набор ограничений, которые определяют допущены ли компоненты RBAC 0. Только допущенные величины имеет пропуск. Децентрализация административного управления – возможность главного администратора ограничивать права локальных администраторов Чтобы ограничения работали • Необходимо поддерживать соответствие между людьми и пользователями – один-к-одному • Соответствие между операциями и разрешениями Иерархия ролей может быть ограничением : ограничения установленные на базовую роль становятся ограничениями производных ролей (в этом смысле RBAC 1 RBAC 2) , но 34 предпочтительнее поддерживать раздельно

Тема 2. Ограничения • Взаимоисключающие роли (одна роль из некоторого множества на данном пользователе) (можно потребовать взаимоисключающей роли на одном объекте, при этом для других объектов может быть допущено обе роли) • Взаимоисключающие разрешения (одно разрешение из некоторого множества разрешений может быть установлено на одну роль) • На роль могут быть назначены не более некоторого числа пользователей (ограничения кардинальности) • На роль может быть назначено не более некоторого числа ограничений • Предпосылка для назначения роли: роль А допускается пользователю, если уже есть допущенная роль В. • Предпосылка для назначения разрешений: разрешение X допускается к роли, если допущено разрешение Y • Невозможность активировать разные роли в одно и тоже время 35

Тема 2. Ограничения Домашнее задание: Привести примеры на все типы ограничений • Взаимоисключающие роли • Взаимоисключающие разрешения • На роль может быть назначено не более некоторого числа ограничений • Предпосылка для назначения роли • Предпосылка для назначения разрешений 36

Тема 2. Консолидированная модель RBAC 3 комбинируется RBAC 1 и RBAC 2 и включает иерархию и ограничения Иерархия и взаимное исключение могут мешать другу. Роль А и B наследуются от С, роль D наследуется от A и B. Роли А и B – взаимоисключающие. Тогда что делать с ролью D, которая включает и A и B ? Та же проблема возникает с кардинальностью и иерархией. Применить кардинальность только к непосредственному назначению или учесть все назначения, полученные иерархическим путем ? Решается по-разному, в разных реализациях. Может быть управляемой 37

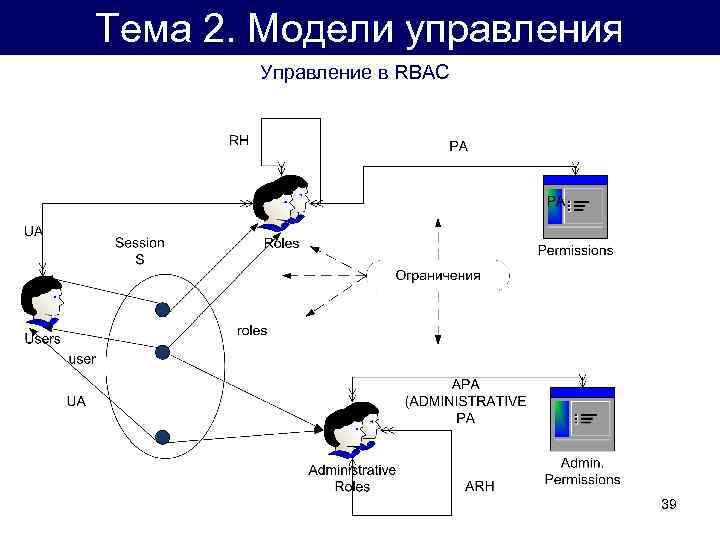

Тема 2. Модели управления В больших системах число ролей несколько тысяч Управление большим числом ролей выгодно через локальных администраторов (управляющих некоторым подмножеством ролей) RBAC управляется самим RBAC 38

Тема 2. Модели управления Управление в RBAC 39

Тема 2. Области применения RBAC применяется • Корпоративных системах, информационных системах (защищает счет, сотрудника, студента, дисциплина, смета и т. п. с операциями открыть, уволить, зачислить, создать, изменить) • Операционных системах (защищает файлы, директории, устрой ства, порты с операциями чтение, запись, выполнение) • Системах управления базами данных (РСУБД защищает отношения, записи, атрибуты и представления с операциями SELECT, INSERT, UPDATE, DELETE) 40

Тема 2. Ссылки на источники 1. Ferraiolo D. , Kuhn R. Role-based access controls. In 15 th NIST-NCSC National Computer Security Conference, pages 554 --563, Baltimore, MD, October 13 -16 1992. (Прилагается к материалам по курсу) 2. Sandhu R. S. , Coeney E. J. , Feinstein H. L. , Youman Ch. Role Based Access Control Models//IEEE Computer, Vol. 29. -N 2. -1996. – pp. 38 -47. (Прилагается к материалам курса) 41

Тема 3. RBAC 42

Тема 3. RBAC 43

Тема 3. RBAC 44

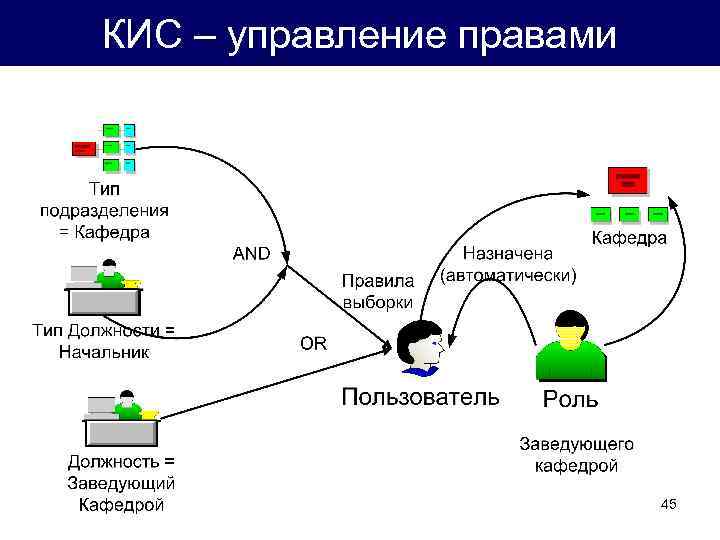

КИС – управление правами 45

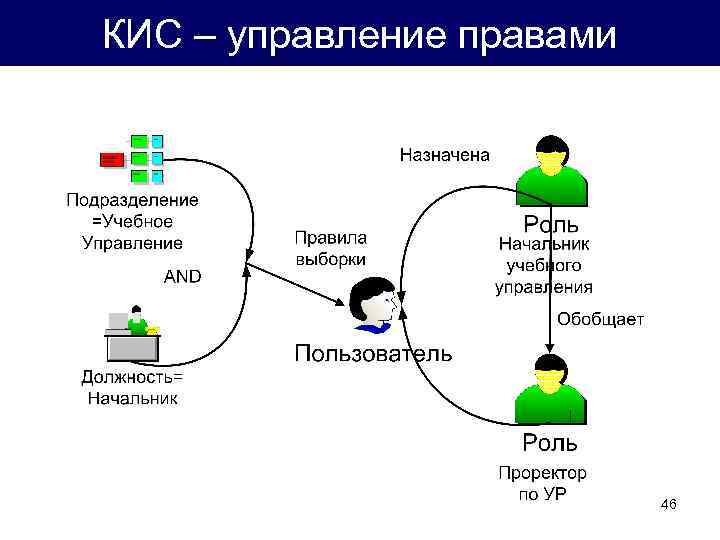

КИС – управление правами 46

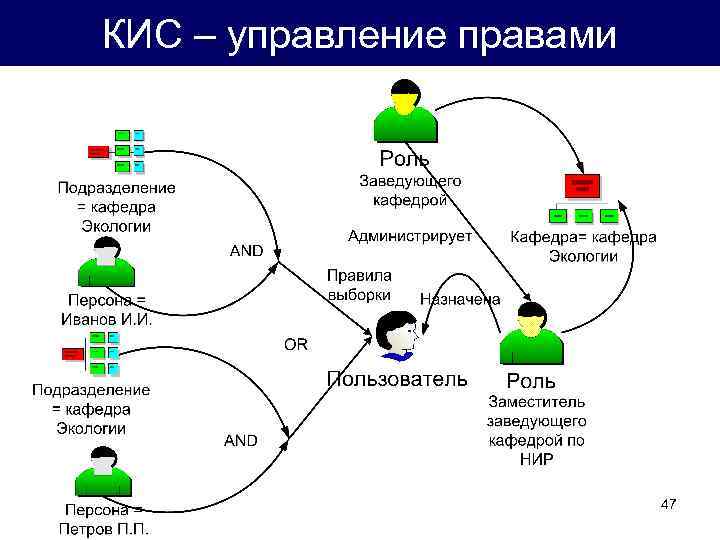

КИС – управление правами 47

СУБД – управление правами 48

ОС – управление правами *NIX - базой является файл /etc/master. passwd, в котором пароли пользователей хранятся в виде хеш-функций от открытых паролей + информация о правах пользователя. • Пользователи (user) • Группы (group) • Другие (Other) В доменах Windows Server базой является Active Directory. 49

ОС – управление правами Права доступа в *nix • На чтение • На запись • На выполнение • User. ID Group. ID 50

Тема 4. Архитектура КИС 1. Типы архитектуры КИС 2. Организация доступа в КИС с разной архитектурой 3. Распределение нагрузки между серверами 4. Архитектура КИС в организации с филиалами 51

Лекция_6_КИС_МИЭТ.ppt