0e89e7b955ffdd1868bb48c700c5325d.ppt

- Количество слайдов: 14

Разработка комплекса мероприятий по защите информации корпоративной системы электронного документооборота Захаров Виталий Сергеевич

Цели, задачи, актуальность Актуальность: Внедрение систем электронного документооборота порождает новые риски и угрозы. фото Цель: Выявление комплекса угроз корпоративной системы электронного документооборота и разработка её подсистемы защиты. Задачи: фото § определение правовых аспектов ЭД; § выявление угроз ЭД и атак на него; § построение модели системы защиты ЭД; § разработка рекомендаций по улучшению защиты ЭД. фото

Правовые аспекты ЭД § Гражданский кодекс РФ. § Закон РФ от 21 июля 1993 года № 5485 -1 «О государственной тайне» . фото § Федеральный закон от 27 июля 2006 года № 149 -ФЗ «Об информации, информационных технологиях и о защите информации» . § Федеральный закон от 06 июня 2011 года № 63 -ФЗ «Об электронной подписи» . § Федеральный закон от 10 января 2002 года № 1 -ФЗ «Об электронной цифровой подписи» . фото § Федеральный закон от 29 июля 2004 № 98 -ФЗ «О коммерческой тайне» . § ГОСТ Р 51141 -98. Делопроизводство, архивное дело. Термины – определения. § ГОСТ Р 50922 -96. Защита информации. Основные термины и определения. фото § ГОСТ Р ИСО 15489 -1 -2007. Управление документами. Общие требования.

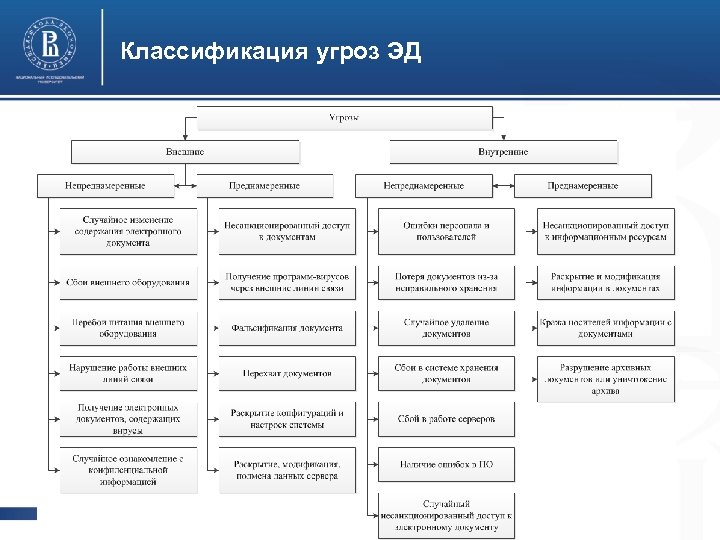

Классификация угроз ЭД фото

Классификация атак на ЭД фото

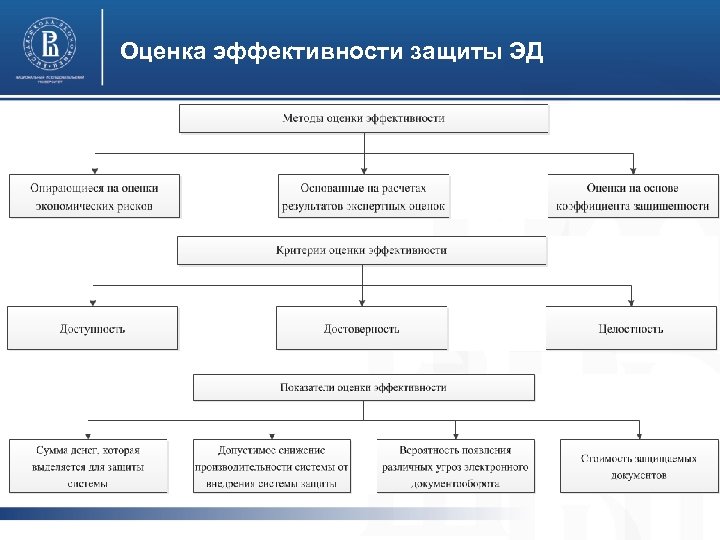

Оценка эффективности защиты ЭД фото

Требования к подсистеме защиты ЭД Главное концептуальное требование – адаптируемость. фото

Взаимодействие системы ЭД и пользователей фото

Архитектура системы защиты ЭД фото

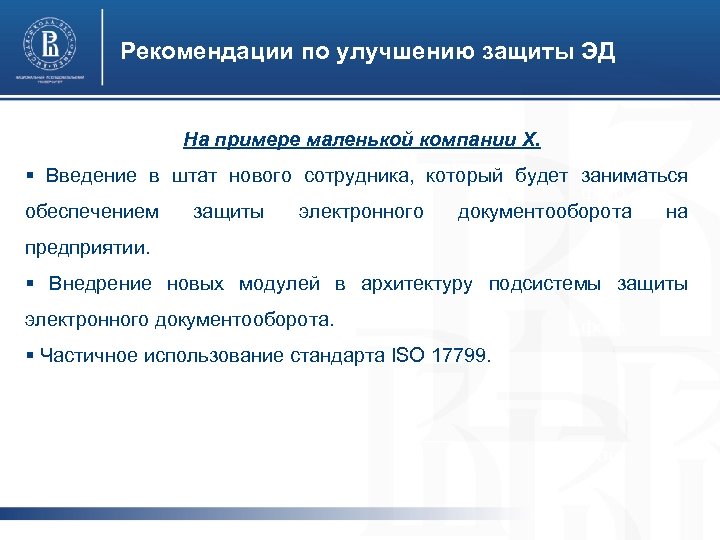

Рекомендации по улучшению защиты ЭД На примере маленькой компании X. § Введение в штат нового сотрудника, который будет заниматься обеспечением защиты электронного фото документооборота на предприятии. § Внедрение новых модулей в архитектуру подсистемы защиты электронного документооборота. фото § Частичное использование стандарта ISO 17799. фото

Новый сотрудник компании Х фото

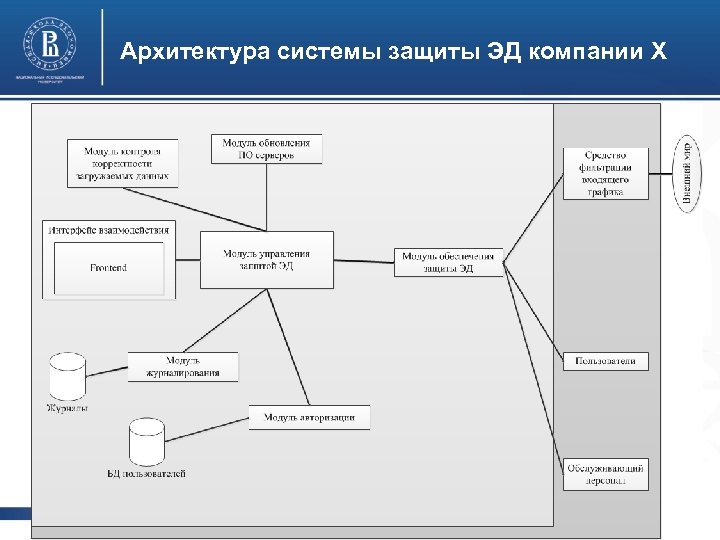

Архитектура системы защиты ЭД компании Х фото

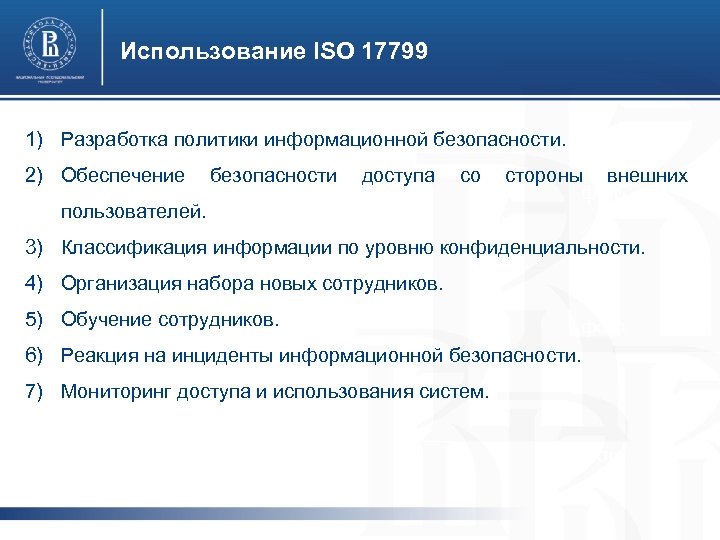

Использование ISO 17799 1) Разработка политики информационной безопасности. 2) Обеспечение безопасности доступа со стороны пользователей. внешних фото 3) Классификация информации по уровню конфиденциальности. 4) Организация набора новых сотрудников. 5) Обучение сотрудников. фото 6) Реакция на инциденты информационной безопасности. 7) Мониторинг доступа и использования систем. фото

0e89e7b955ffdd1868bb48c700c5325d.ppt