Распределение симметричных ключей Содержание Проблемы связанные

Распределение симметричных ключей

Содержание Проблемы связанные с управлением ключами и их распределением. Техника распределения ключей. Формальный анализ протоколов.

Управление ключами Распределение ключей Выбор ключа Время жизни ключа Разделение секрета Def. Статичный ключ, ключ используемый в течении большого периода времени. Def. Эфемерный или сеансовый ключ, применяется лишь короткий период времени.

Распределение ключей 1. Физическое распределение 2. Распределение с помощью протоколов с секретным ключом - долговременные секретные ключи распределяются между пользователем и некоторым центром - центром доверия. 3. Распределение с помощью протоколов с открытым ключом – используя криптосистемы с открытым ключом, партнеры договариваются об общем секретном ключе в режиме онлайн, в соответствии с протоколом об обмене ключей, затем для шифрования фактической информации применяется симметричный шифр с согласованным ключом.

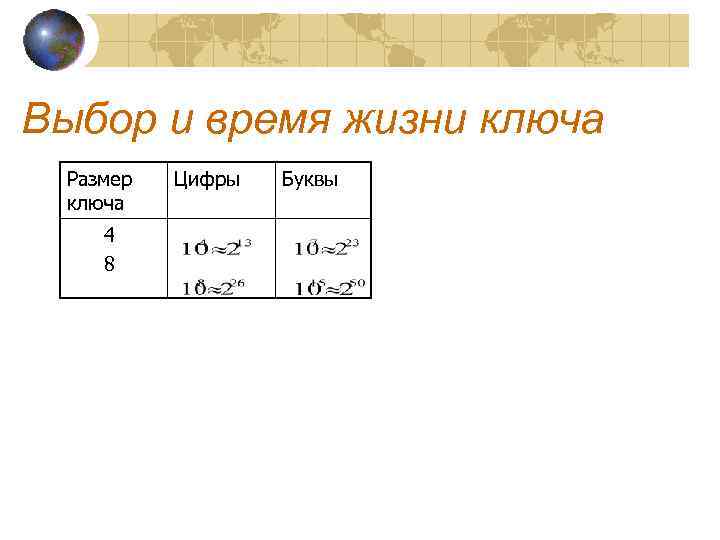

Выбор и время жизни ключа Размер Цифры Буквы ключа 4 8

Разделение секрета 1. Расщепление ключа - k = k 1 k 2 … kr 2. Схема порогового разделения секрета – ключ делится на W частей – ключ восстанавливается только при наличии порогового числа T, имея (T-1) часть ключ не м. б. вскрыт.

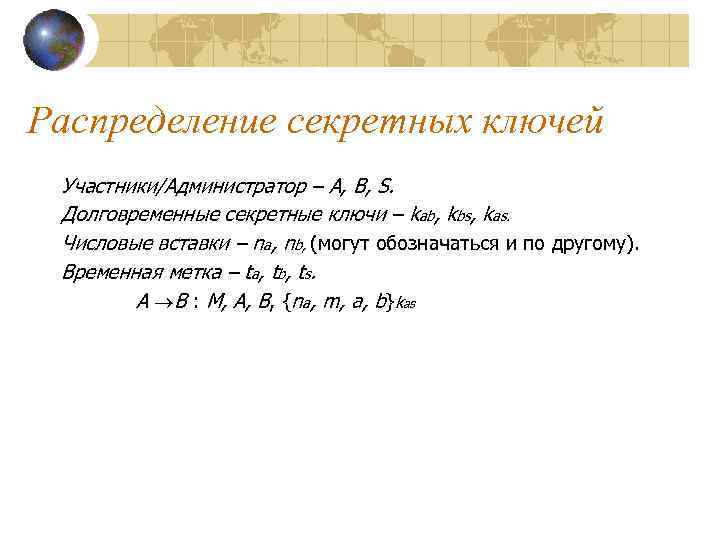

Распределение секретных ключей Участники/Администратор – A, B, S. Долговременные секретные ключи – kab, kbs, kas. Числовые вставки – na, nb, (могут обозначаться и по другому). Временная метка – ta, tb, ts. A B : M, A, B, {na, m, a, b}kas

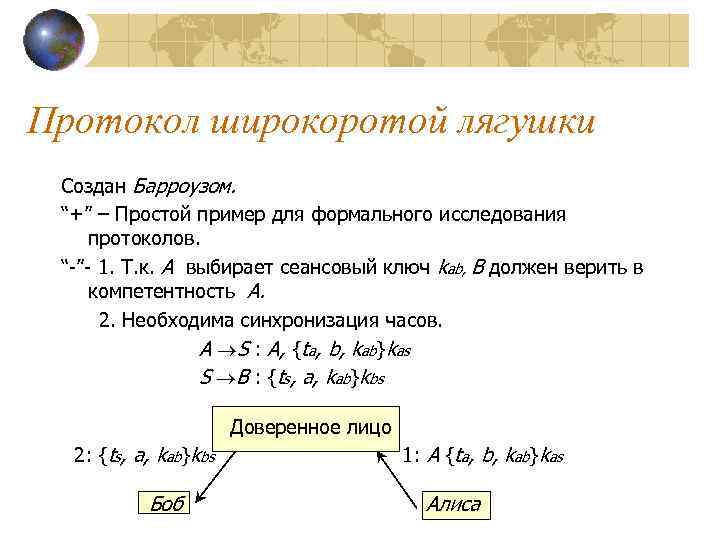

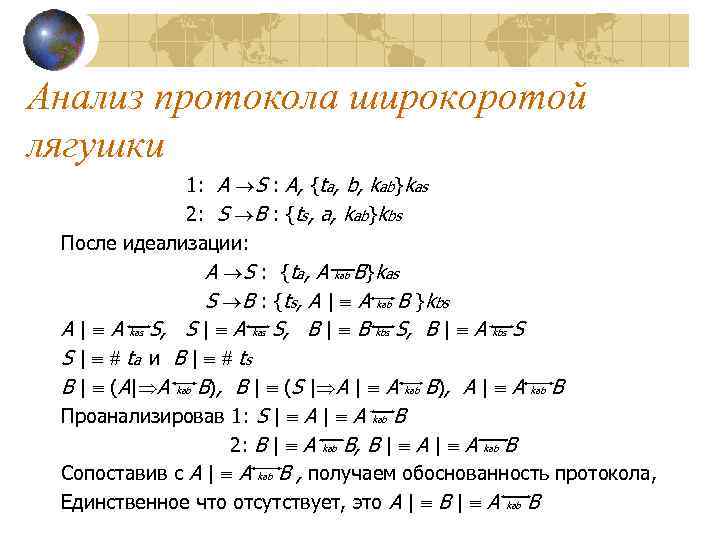

Протокол широкоротой лягушки Создан Барроузом. “+” – Простой пример для формального исследования протоколов. “-”- 1. Т. к. A выбирает сеансовый ключ kab, B должен верить в компетентность A. 2. Необходима синхронизация часов. A S : A, {ta, b, kab}kas S B : {ts, a, kab}kbs Доверенное лицо 2: {ts, a, kab}kbs 1: A {ta, b, kab}kas Боб Алиса

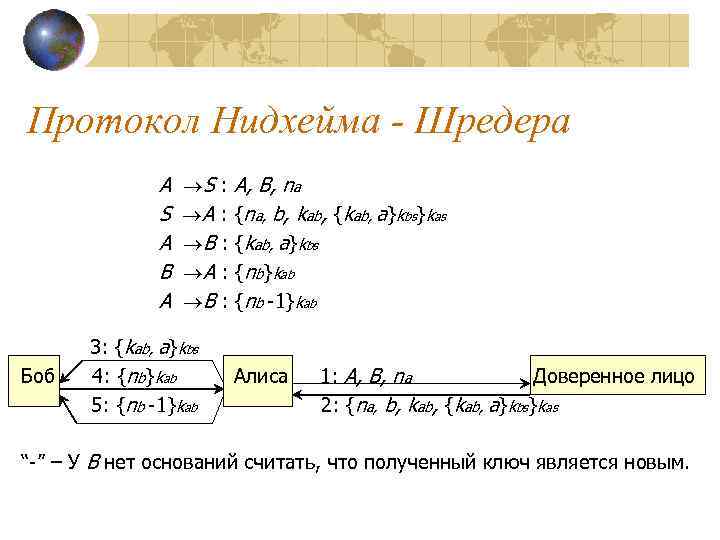

Протокол Нидхейма - Шредера A S : A, B, na S A : {na, b, kab, {kab, a}kbs}kas A B : {kab, a}kbs B A : {nb}kab A B : {nb -1}kab 3: {kab, a}kbs Боб 4: {nb}kab Алиса 1: A, B, na Доверенное лицо 5: {nb -1}kab 2: {na, b, kab, {kab, a}kbs}kas “-” – У B нет оснований считать, что полученный ключ является новым.

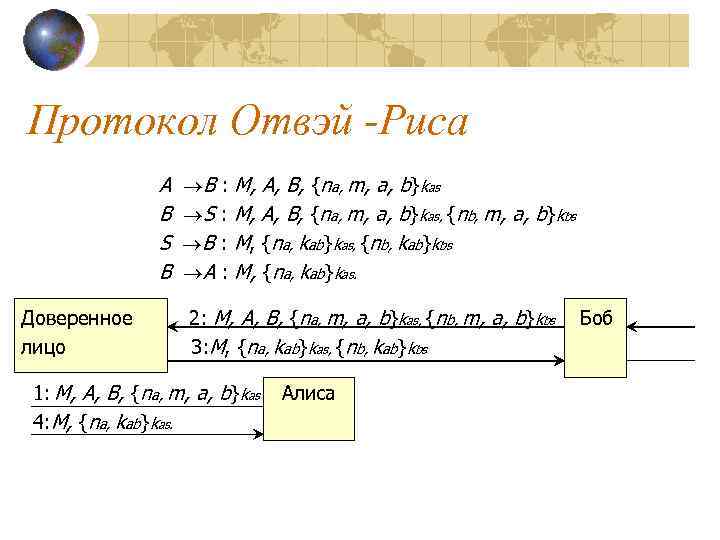

Протокол Отвэй -Риса A B : M, A, B, {na, m, a, b}kas B S : M, A, B, {na, m, a, b}kas, {nb, m, a, b}kbs S B : M, {na, kab}kas, {nb, kab}kbs B A : M, {na, kab}kas. Доверенное 2: M, A, B, {na, m, a, b}kas, {nb, m, a, b}kbs Боб лицо 3: M, {na, kab}kas, {nb, kab}kbs 1: M, A, B, {na, m, a, b}kas Алиса 4: M, {na, kab}kas.

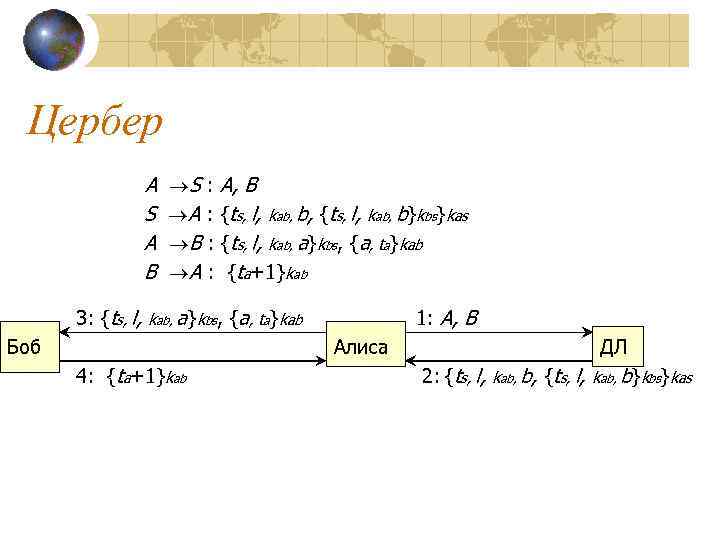

Цербер A S : A, B S A : {ts, l, kab, b, {ts, l, kab, b}kbs}kas A B : {ts, l, kab, a}kbs, {a, ta}kab B A : {ta+1}kab 3: {ts, l, kab, a}kbs, {a, ta}kab 1: A, B Боб Алиса ДЛ 4: {ta+1}kab 2: {ts, l, kab, b, {ts, l, kab, b}kbs}kas

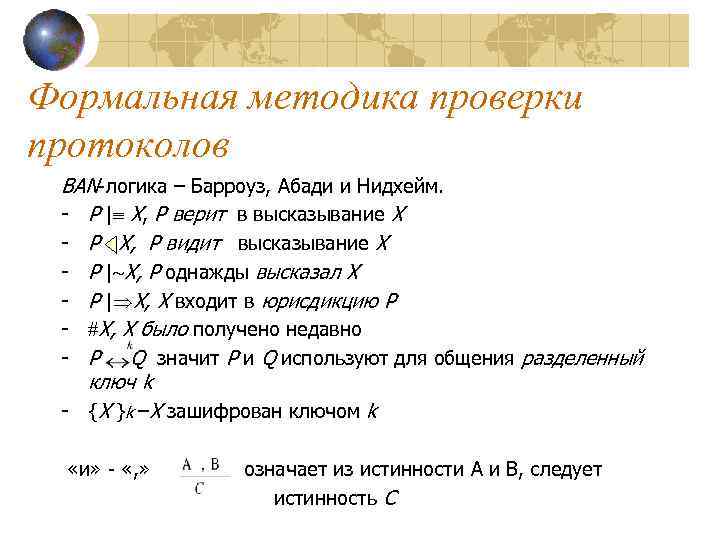

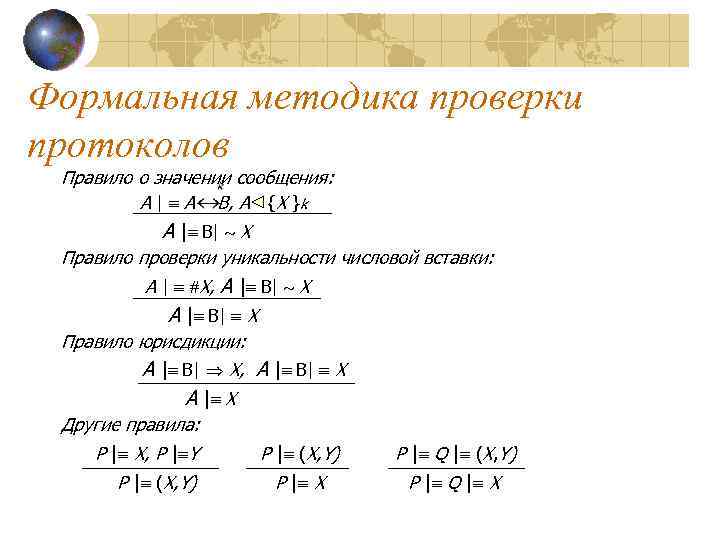

Формальная методика проверки протоколов BAN-логика – Барроуз, Абади и Нидхейм. - P | X, P верит в высказывание X - P X, P видит высказывание X - P | X, P однажды высказал X - P | X, X входит в юрисдикцию P - X, X было получено недавно - P Q значит P и Q используют для общения разделенный ключ k - {X }k –X зашифрован ключом k «и» - «, » означает из истинности A и B, следует истинность C

Формальная методика проверки протоколов Правило о значении сообщения: A | A B, A {X }k A | B| X Правило проверки уникальности числовой вставки: A | X, A | B| X Правило юрисдикции: A | B| X, A | B| X A | X Другие правила: P | X, P | Y P | (X, Y) P | Q | (X, Y) P | X P | Q | X

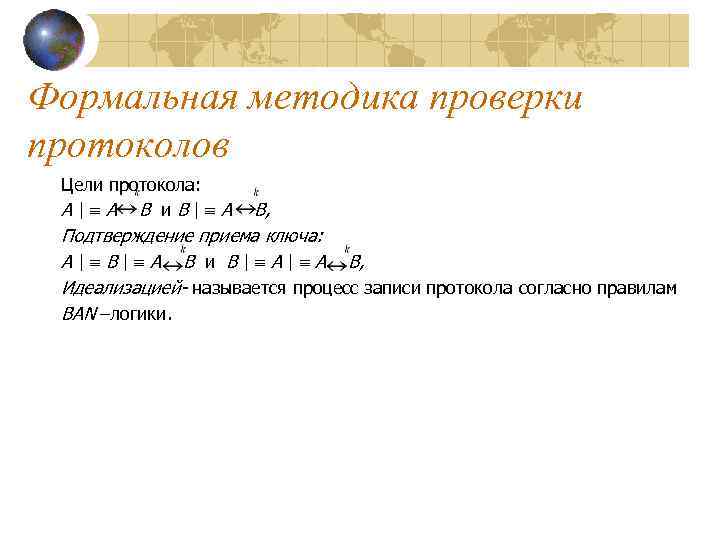

Формальная методика проверки протоколов Цели протокола: A| A B и. B| A B, Подтверждение приема ключа: A | B | A B и B | A B, Идеализацией- называется процесс записи протокола согласно правилам ВAN –логики.

Анализ протокола широкоротой лягушки 1: A S : A, {ta, b, kab}kas 2: S B : {ts, a, kab}kbs После идеализации: A S : {ta, A kab B}kas S B : {ts, A | A kab B }kbs A | A kas S, S | A kas S, B | B kbs S, B | A kbs S S | ta и B | ts B | (A| A kab B), B | (S | A | A kab B), A | A kab B Проанализировав 1: S | A kab B 2: B | A kab B, B | A kab B Сопоставив с A | A kab B , получаем обоснованность протокола, Единственное что отсутствует, это A | B | A kab B

расспределение симметричных ключей.ppt

- Количество слайдов: 15