Распределение ключей, схемы подписей, хеш-функции. Содержание Протокол

Распределение ключей, схемы подписей,.ppt

- Количество слайдов: 31

Распределение ключей, схемы подписей, хеш-функции.

Распределение ключей, схемы подписей, хеш-функции.

Содержание Протокол распределений Диффи-Хеллмана Цифровая подпись Алгоритмы подписей- RSA и DSA Криптографические хеш-функции Алгоритмы подписей, техника распределения ключей.

Содержание Протокол распределений Диффи-Хеллмана Цифровая подпись Алгоритмы подписей- RSA и DSA Криптографические хеш-функции Алгоритмы подписей, техника распределения ключей.

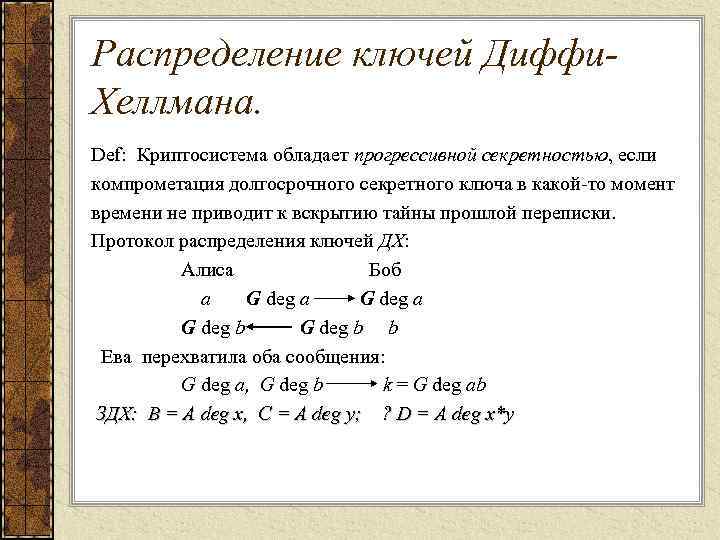

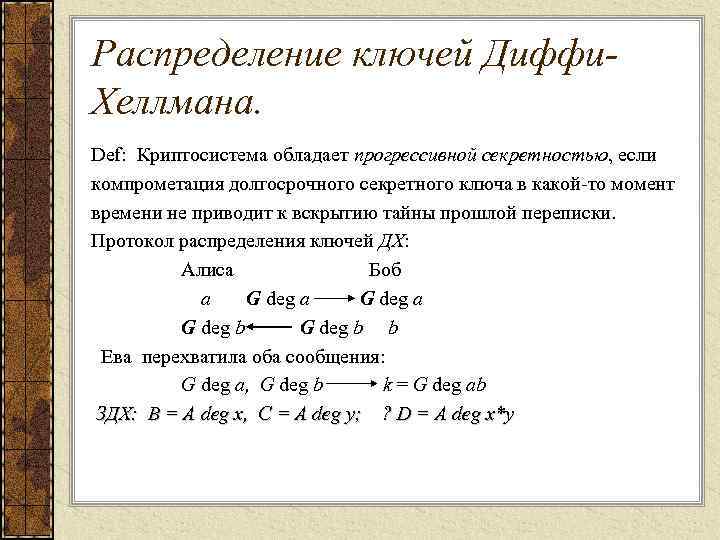

Распределение ключей Диффи- Хеллмана. Def: Криптосистема обладает прогрессивной секретностью, если компрометация долгосрочного секретного ключа в какой-то момент времени не приводит к вскрытию тайны прошлой переписки. Протокол распределения ключей ДХ: Алиса Боб a G deg a G deg b b Ева перехватила оба сообщения: G deg a, G deg b k = G deg ab ЗДХ: B = A deg x, C = A deg y; ? D = A deg x*y

Распределение ключей Диффи- Хеллмана. Def: Криптосистема обладает прогрессивной секретностью, если компрометация долгосрочного секретного ключа в какой-то момент времени не приводит к вскрытию тайны прошлой переписки. Протокол распределения ключей ДХ: Алиса Боб a G deg a G deg b b Ева перехватила оба сообщения: G deg a, G deg b k = G deg ab ЗДХ: B = A deg x, C = A deg y; ? D = A deg x*y

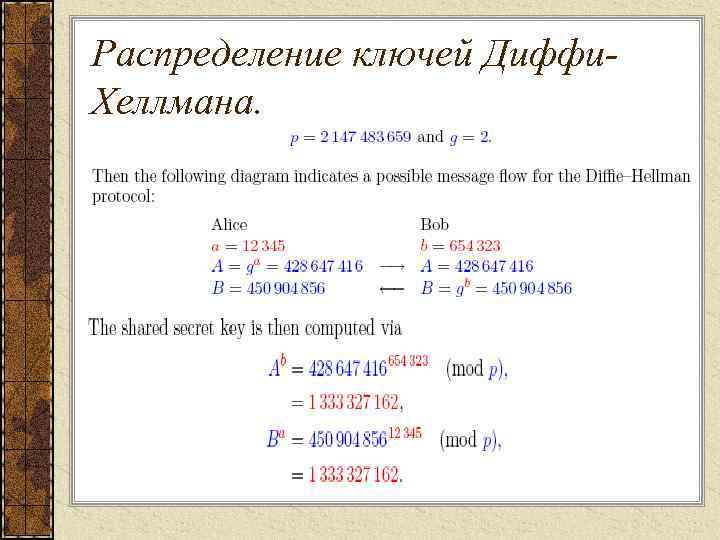

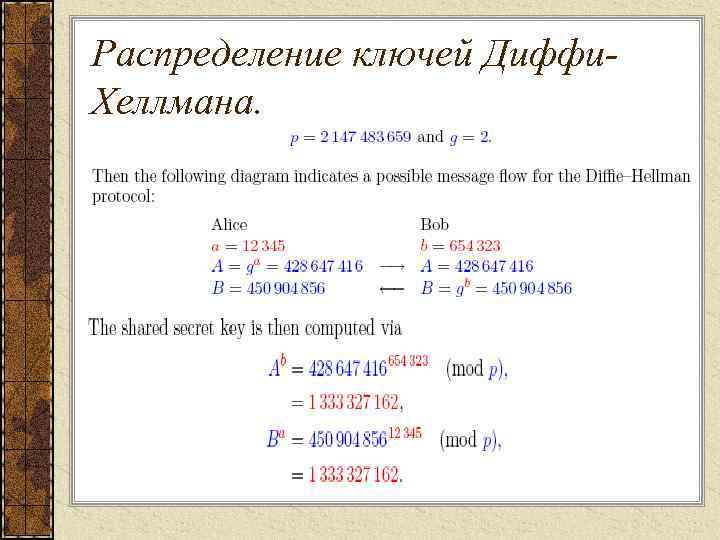

Распределение ключей Диффи- Хеллмана.

Распределение ключей Диффи- Хеллмана.

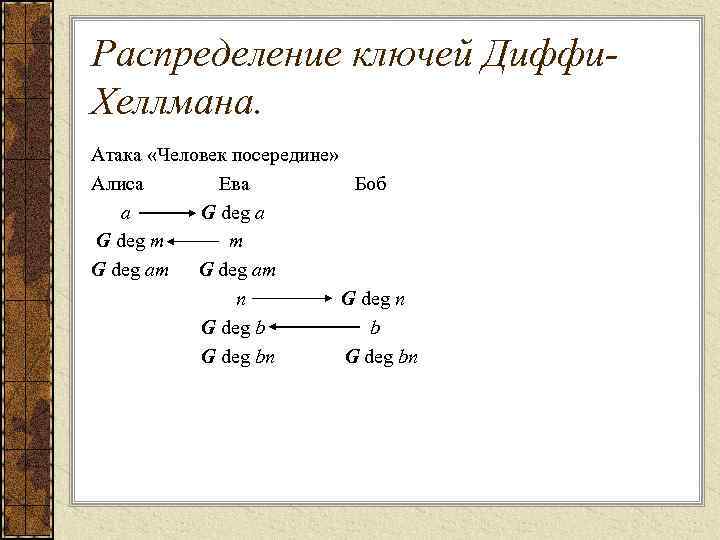

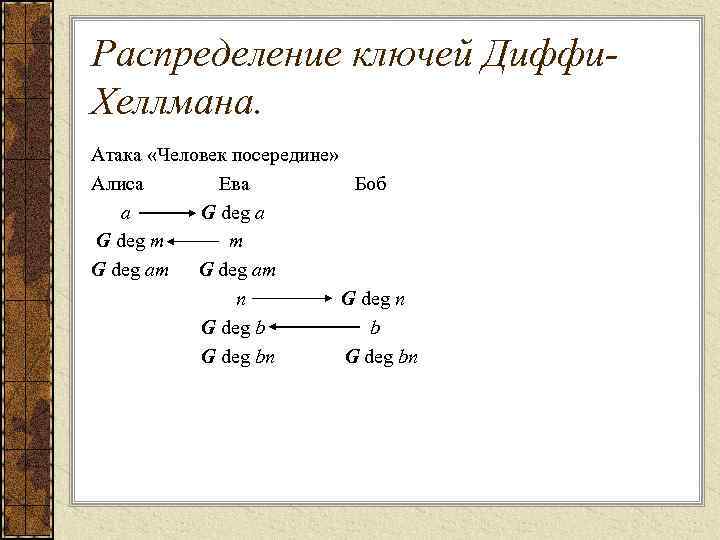

Распределение ключей Диффи- Хеллмана. Атака «Человек посередине» Алиса Ева Боб a G deg a G deg m m G deg am n G deg b b G deg bn

Распределение ключей Диффи- Хеллмана. Атака «Человек посередине» Алиса Ева Боб a G deg a G deg m m G deg am n G deg b b G deg bn

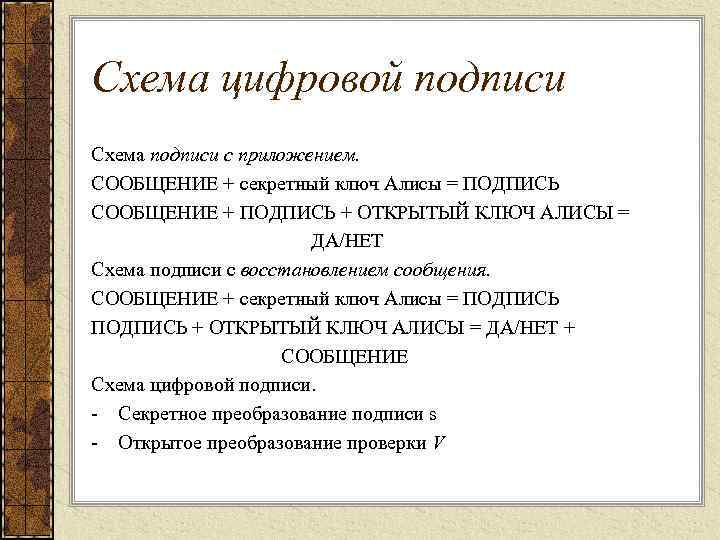

Схема цифровой подписи Схема подписи с приложением. СООБЩЕНИЕ + секретный ключ Алисы = ПОДПИСЬ СООБЩЕНИЕ + ПОДПИСЬ + ОТКРЫТЫЙ КЛЮЧ АЛИСЫ = ДА/НЕТ Схема подписи с восстановлением сообщения. СООБЩЕНИЕ + секретный ключ Алисы = ПОДПИСЬ + ОТКРЫТЫЙ КЛЮЧ АЛИСЫ = ДА/НЕТ + СООБЩЕНИЕ Схема цифровой подписи. - Секретное преобразование подписи s - Открытое преобразование проверки V

Схема цифровой подписи Схема подписи с приложением. СООБЩЕНИЕ + секретный ключ Алисы = ПОДПИСЬ СООБЩЕНИЕ + ПОДПИСЬ + ОТКРЫТЫЙ КЛЮЧ АЛИСЫ = ДА/НЕТ Схема подписи с восстановлением сообщения. СООБЩЕНИЕ + секретный ключ Алисы = ПОДПИСЬ + ОТКРЫТЫЙ КЛЮЧ АЛИСЫ = ДА/НЕТ + СООБЩЕНИЕ Схема цифровой подписи. - Секретное преобразование подписи s - Открытое преобразование проверки V

Схема цифровой подписи

Схема цифровой подписи

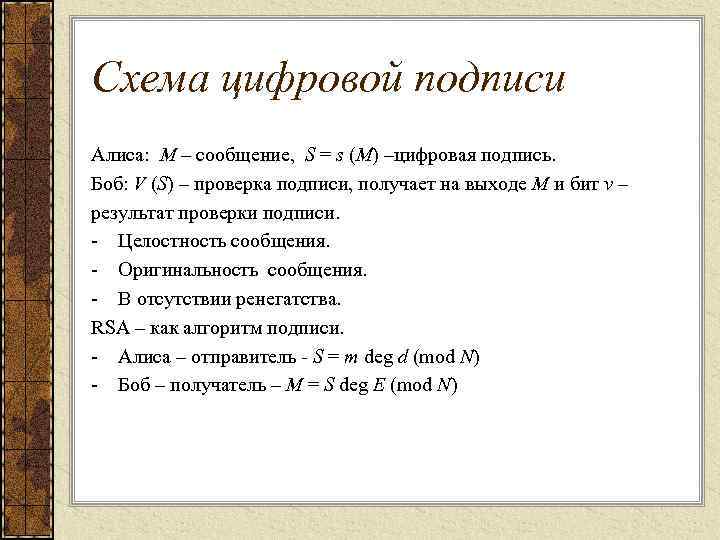

Схема цифровой подписи Алиса: М – сообщение, S = s (M) –цифровая подпись. Боб: V (S) – проверка подписи, получает на выходе M и бит v – результат проверки подписи. - Целостность сообщения. - Оригинальность сообщения. - В отсутствии ренегатства. RSA – как алгоритм подписи. - Алиса – отправитель - S = m deg d (mod N) - Боб – получатель – M = S deg E (mod N)

Схема цифровой подписи Алиса: М – сообщение, S = s (M) –цифровая подпись. Боб: V (S) – проверка подписи, получает на выходе M и бит v – результат проверки подписи. - Целостность сообщения. - Оригинальность сообщения. - В отсутствии ренегатства. RSA – как алгоритм подписи. - Алиса – отправитель - S = m deg d (mod N) - Боб – получатель – M = S deg E (mod N)

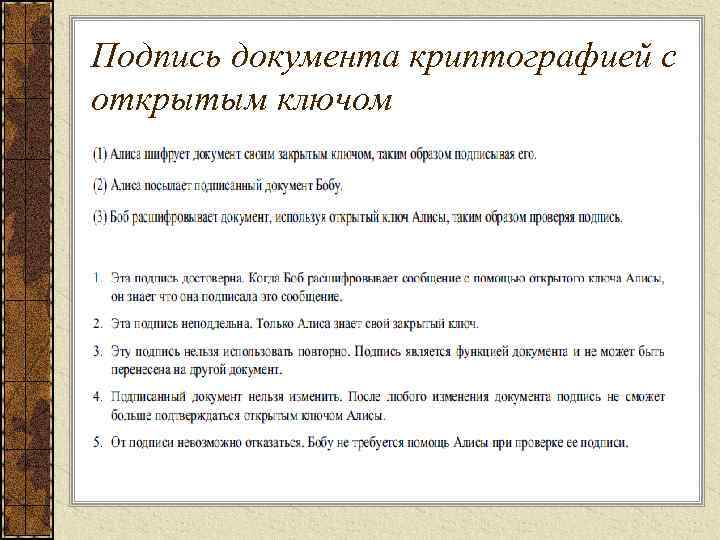

Подпись документа криптографией с открытым ключом

Подпись документа криптографией с открытым ключом

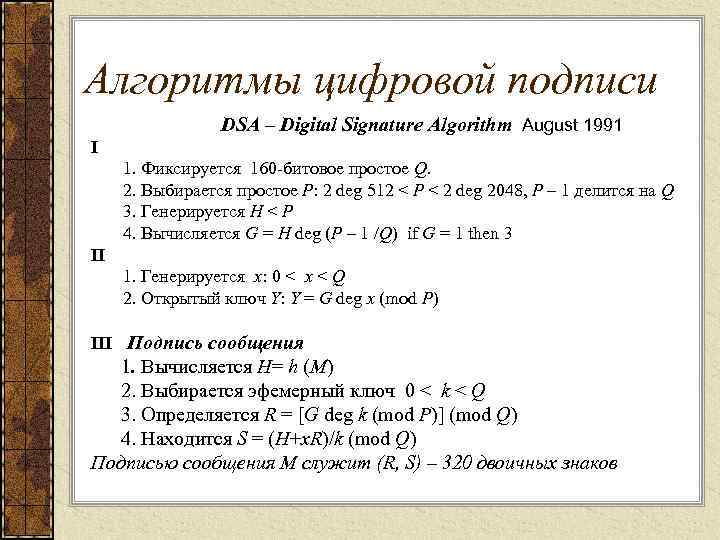

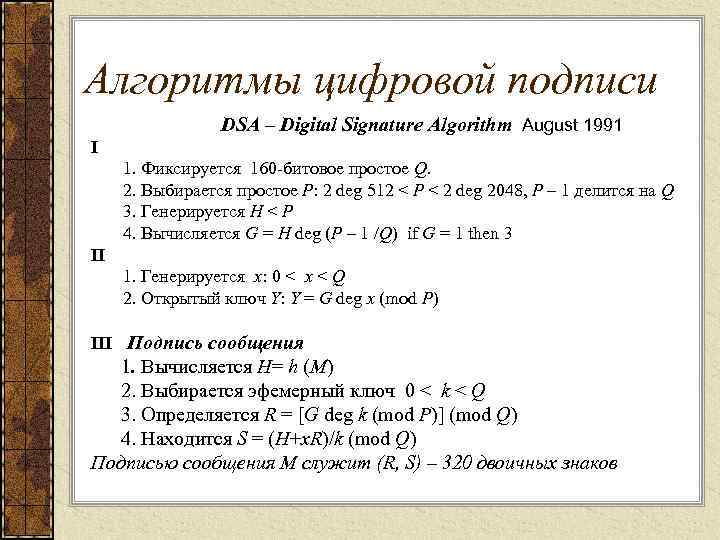

Алгоритмы цифровой подписи DSA – Digital Signature Algorithm August 1991 I 1. Фиксируется 160 -битовое простое Q. 2. Выбирается простое P: 2 deg 512 < P < 2 deg 2048, P – 1 делится на Q 3. Генерируется H < P 4. Вычисляется G = H deg (P – 1 /Q) if G = 1 then 3 II 1. Генерируется x: 0 < x < Q 2. Открытый ключ Y: Y = G deg x (mod P) III Подпись сообщения 1. Вычисляется H= h (M) 2. Выбирается эфемерный ключ 0 < k < Q 3. Определяется R = [G deg k (mod P)] (mod Q) 4. Находится S = (H+x. R)/k (mod Q) Подписью сообщения M служит (R, S) – 320 двоичных знаков

Алгоритмы цифровой подписи DSA – Digital Signature Algorithm August 1991 I 1. Фиксируется 160 -битовое простое Q. 2. Выбирается простое P: 2 deg 512 < P < 2 deg 2048, P – 1 делится на Q 3. Генерируется H < P 4. Вычисляется G = H deg (P – 1 /Q) if G = 1 then 3 II 1. Генерируется x: 0 < x < Q 2. Открытый ключ Y: Y = G deg x (mod P) III Подпись сообщения 1. Вычисляется H= h (M) 2. Выбирается эфемерный ключ 0 < k < Q 3. Определяется R = [G deg k (mod P)] (mod Q) 4. Находится S = (H+x. R)/k (mod Q) Подписью сообщения M служит (R, S) – 320 двоичных знаков

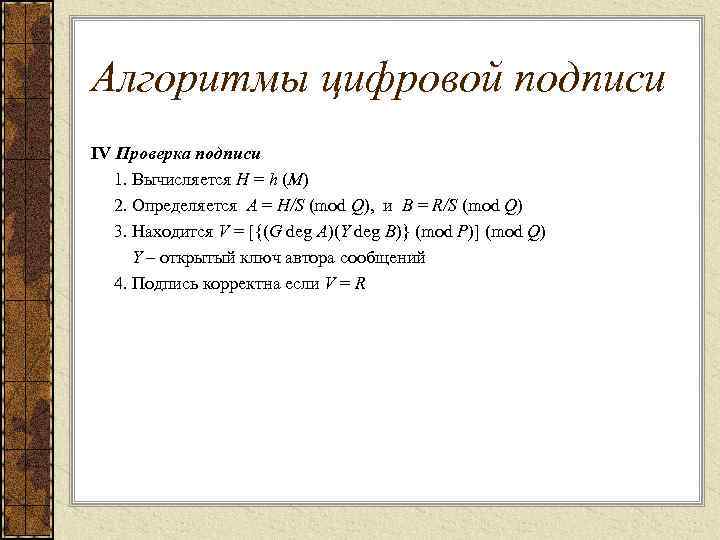

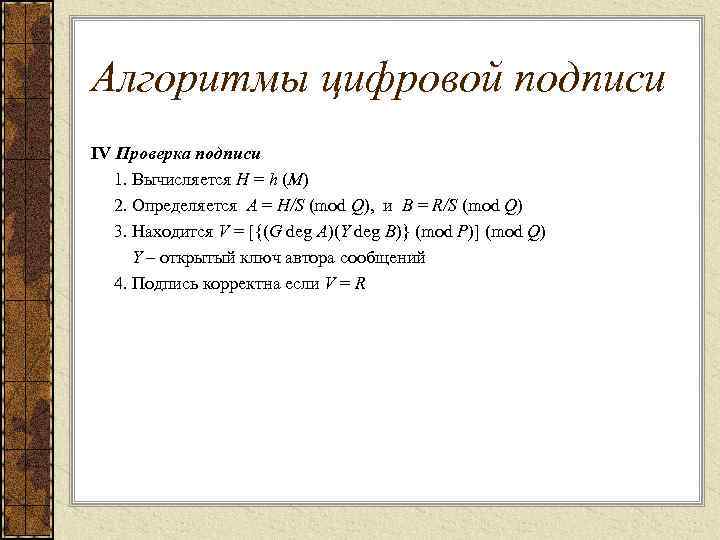

Алгоритмы цифровой подписи IV Проверка подписи 1. Вычисляется H = h (M) 2. Определяется A = H/S (mod Q), и B = R/S (mod Q) 3. Находится V = [{(G deg A)(Y deg B)} (mod P)] (mod Q) Y – открытый ключ автора сообщений 4. Подпись корректна если V = R

Алгоритмы цифровой подписи IV Проверка подписи 1. Вычисляется H = h (M) 2. Определяется A = H/S (mod Q), и B = R/S (mod Q) 3. Находится V = [{(G deg A)(Y deg B)} (mod P)] (mod Q) Y – открытый ключ автора сообщений 4. Подпись корректна если V = R

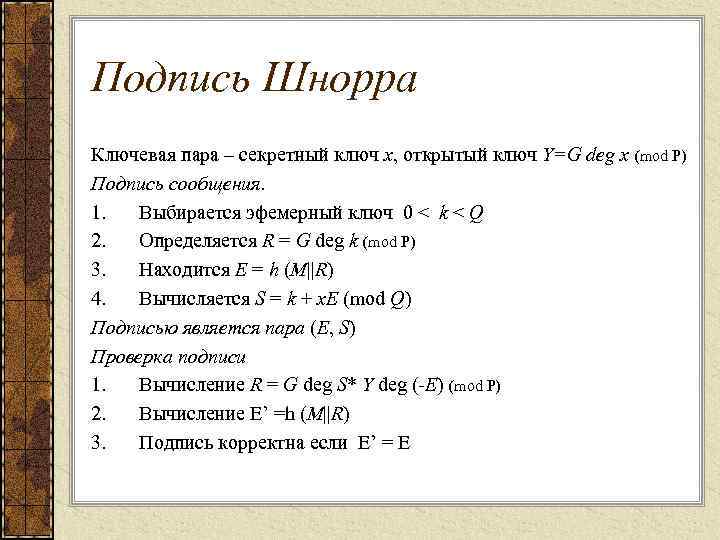

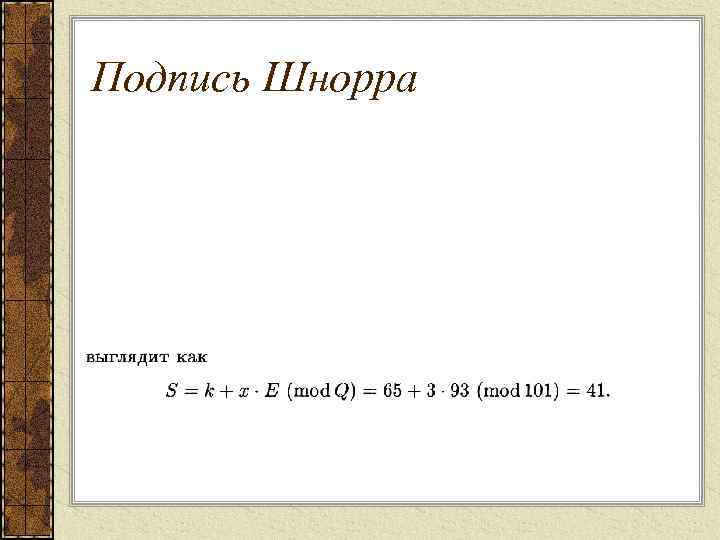

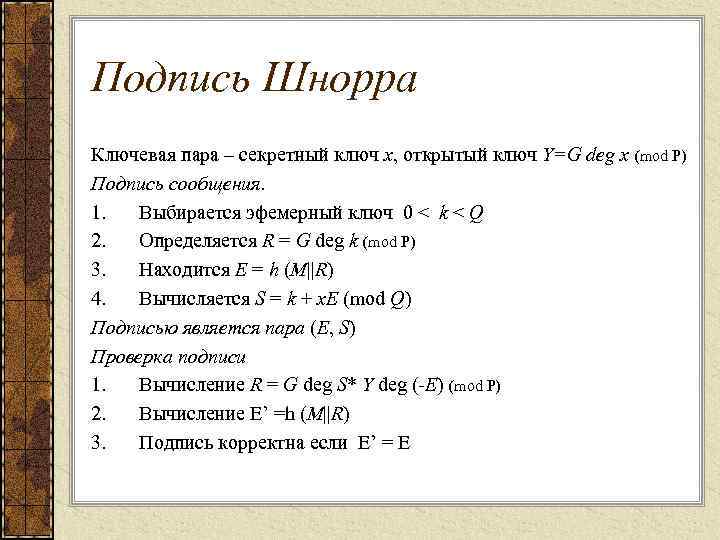

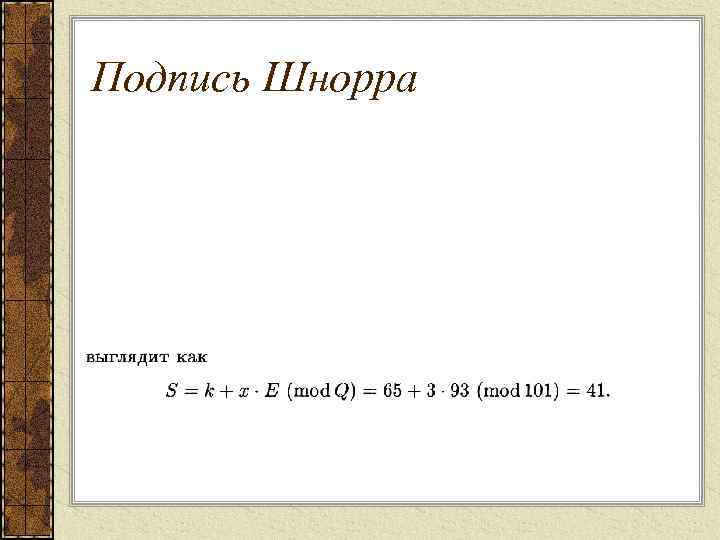

Подпись Шнорра Ключевая пара – секретный ключ x, открытый ключ Y=G deg x (mod P) Подпись сообщения. 1. Выбирается эфемерный ключ 0 < k < Q 2. Определяется R = G deg k (mod P) 3. Находится E = h (M||R) 4. Вычисляется S = k + x. E (mod Q) Подписью является пара (E, S) Проверка подписи 1. Вычисление R = G deg S* Y deg (-E) (mod P) 2. Вычисление E’ =h (M||R) 3. Подпись корректна если E’ = E

Подпись Шнорра Ключевая пара – секретный ключ x, открытый ключ Y=G deg x (mod P) Подпись сообщения. 1. Выбирается эфемерный ключ 0 < k < Q 2. Определяется R = G deg k (mod P) 3. Находится E = h (M||R) 4. Вычисляется S = k + x. E (mod Q) Подписью является пара (E, S) Проверка подписи 1. Вычисление R = G deg S* Y deg (-E) (mod P) 2. Вычисление E’ =h (M||R) 3. Подпись корректна если E’ = E

Подпись Шнорра

Подпись Шнорра

Подпись Шнорра К – смарт-карта, А-автомат

Подпись Шнорра К – смарт-карта, А-автомат

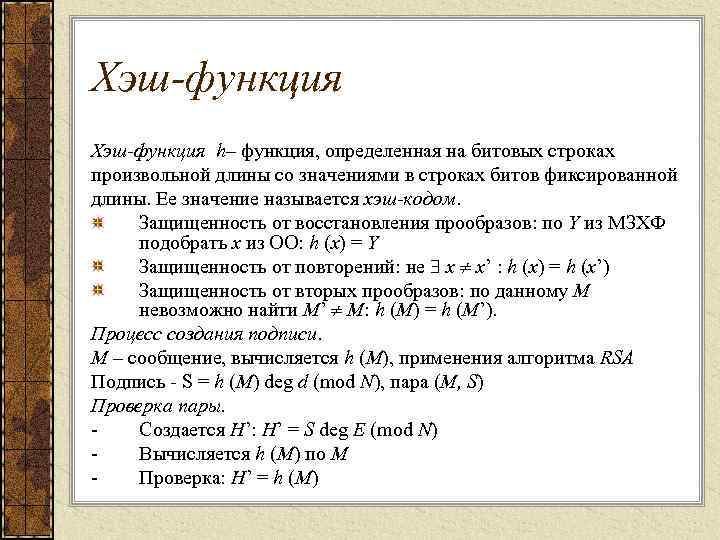

Хэш-функция h– функция, определенная на битовых строках произвольной длины со значениями в строках битов фиксированной длины. Ее значение называется хэш-кодом. Защищенность от восстановления прообразов: по Y из МЗХФ подобрать х из ОО: h (x) = Y Защищенность от повторений: не x x’ : h (x) = h (x’) Защищенность от вторых прообразов: по данному M невозможно найти M’ M: h (M) = h (M’). Процесс создания подписи. M – сообщение, вычисляется h (M), применения алгоритма RSA Подпись - S = h (M) deg d (mod N), пара (M, S) Проверка пары. - Создается H’: H’ = S deg E (mod N) - Вычисляется h (M) по М - Проверка: H’ = h (M)

Хэш-функция h– функция, определенная на битовых строках произвольной длины со значениями в строках битов фиксированной длины. Ее значение называется хэш-кодом. Защищенность от восстановления прообразов: по Y из МЗХФ подобрать х из ОО: h (x) = Y Защищенность от повторений: не x x’ : h (x) = h (x’) Защищенность от вторых прообразов: по данному M невозможно найти M’ M: h (M) = h (M’). Процесс создания подписи. M – сообщение, вычисляется h (M), применения алгоритма RSA Подпись - S = h (M) deg d (mod N), пара (M, S) Проверка пары. - Создается H’: H’ = S deg E (mod N) - Вычисляется h (M) по М - Проверка: H’ = h (M)

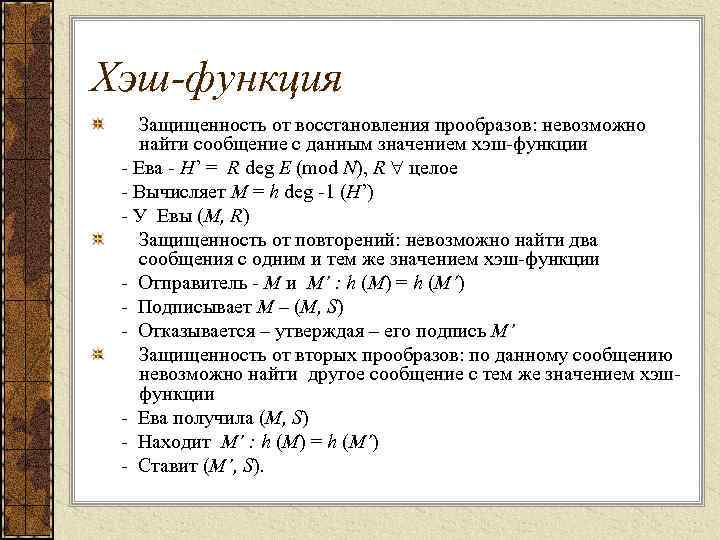

Хэш-функция Защищенность от восстановления прообразов: невозможно найти сообщение с данным значением хэш-функции - Ева - H’ = R deg E (mod N), R целое - Вычисляет M = h deg -1 (H’) - У Евы (M, R) Защищенность от повторений: невозможно найти два сообщения с одним и тем же значением хэш-функции - Отправитель - M и M’ : h (M) = h (M’) - Подписывает M – (M, S) - Отказывается – утверждая – его подпись M’ Защищенность от вторых прообразов: по данному сообщению невозможно найти другое сообщение с тем же значением хэш- функции - Ева получила (M, S) - Находит M’ : h (M) = h (M’) - Ставит (M’, S).

Хэш-функция Защищенность от восстановления прообразов: невозможно найти сообщение с данным значением хэш-функции - Ева - H’ = R deg E (mod N), R целое - Вычисляет M = h deg -1 (H’) - У Евы (M, R) Защищенность от повторений: невозможно найти два сообщения с одним и тем же значением хэш-функции - Отправитель - M и M’ : h (M) = h (M’) - Подписывает M – (M, S) - Отказывается – утверждая – его подпись M’ Защищенность от вторых прообразов: по данному сообщению невозможно найти другое сообщение с тем же значением хэш- функции - Ева получила (M, S) - Находит M’ : h (M) = h (M’) - Ставит (M’, S).

Хэш-функция

Хэш-функция

Хэш-функция

Хэш-функция

Подпись документа криптографией с использованием хэш-функции

Подпись документа криптографией с использованием хэш-функции

Семейство MD

Семейство MD

MD-5

MD-5

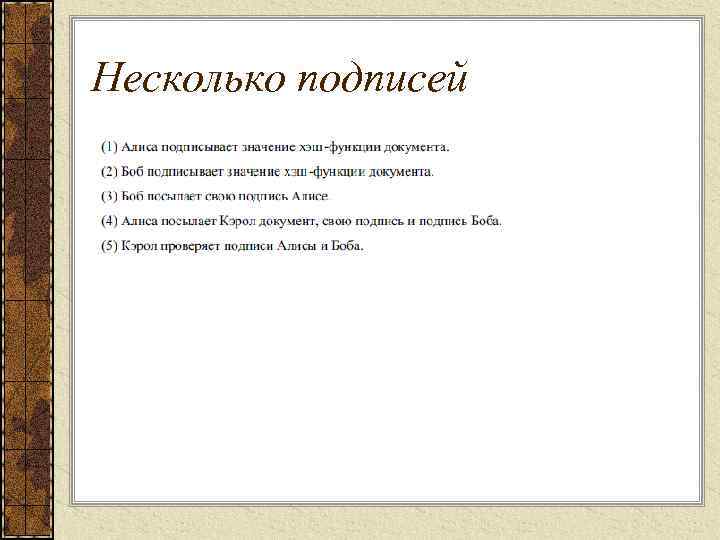

Несколько подписей

Несколько подписей

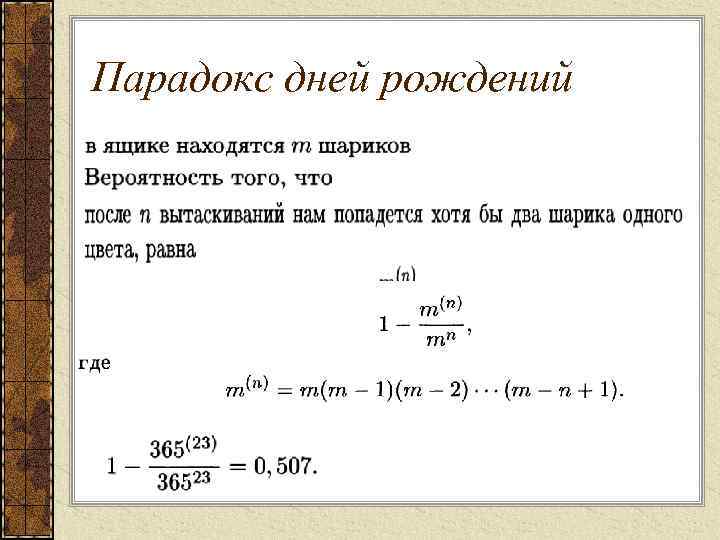

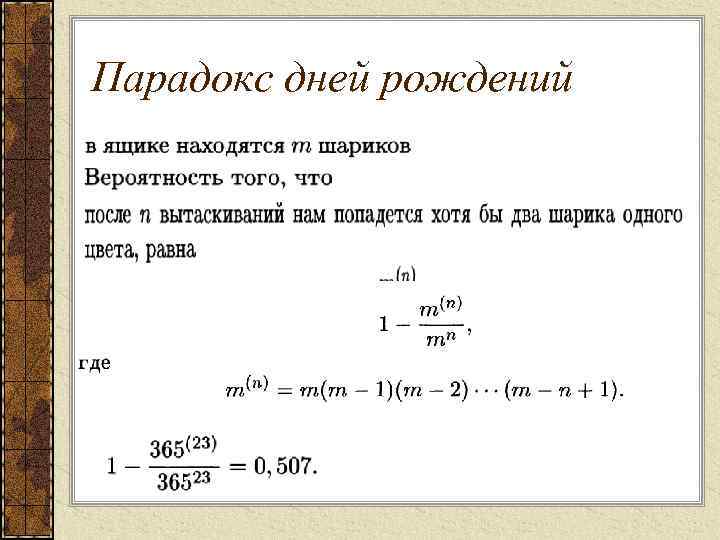

Парадокс дней рождений

Парадокс дней рождений

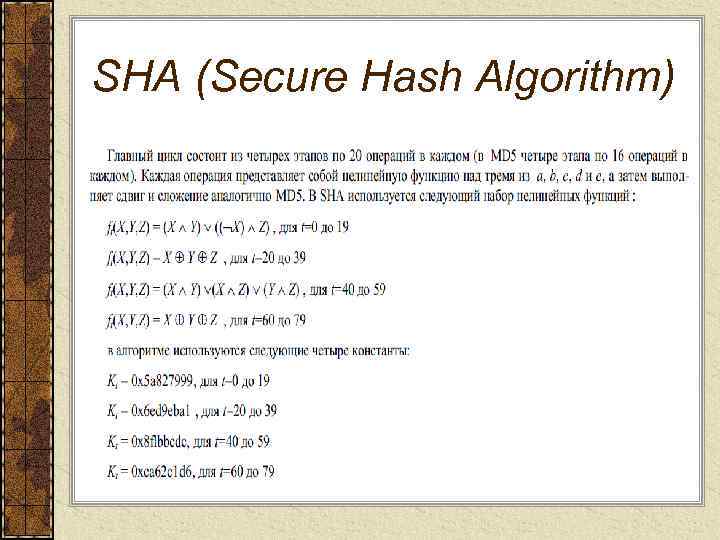

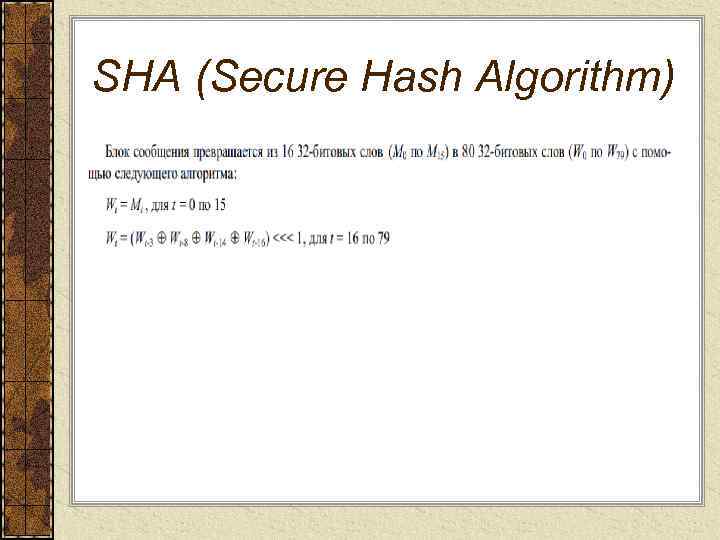

SHA (Secure Hash Algorithm) SHA-1 Создан - 1995 Размер хеша - 160 бит

SHA (Secure Hash Algorithm) SHA-1 Создан - 1995 Размер хеша - 160 бит

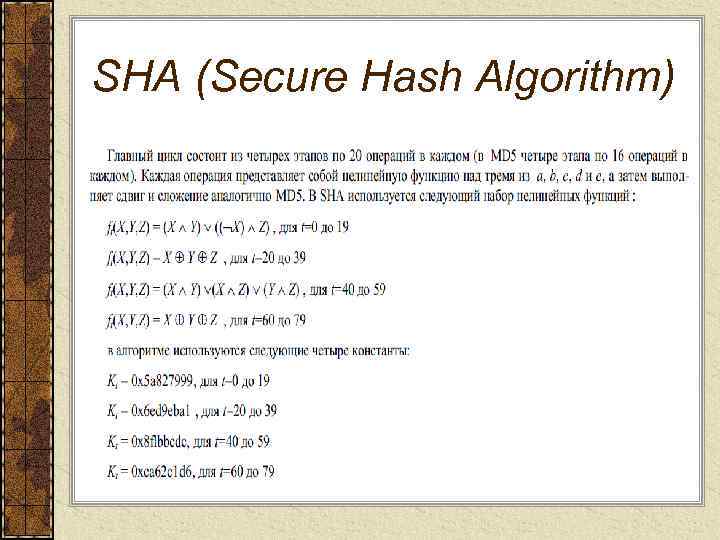

SHA (Secure Hash Algorithm)

SHA (Secure Hash Algorithm)

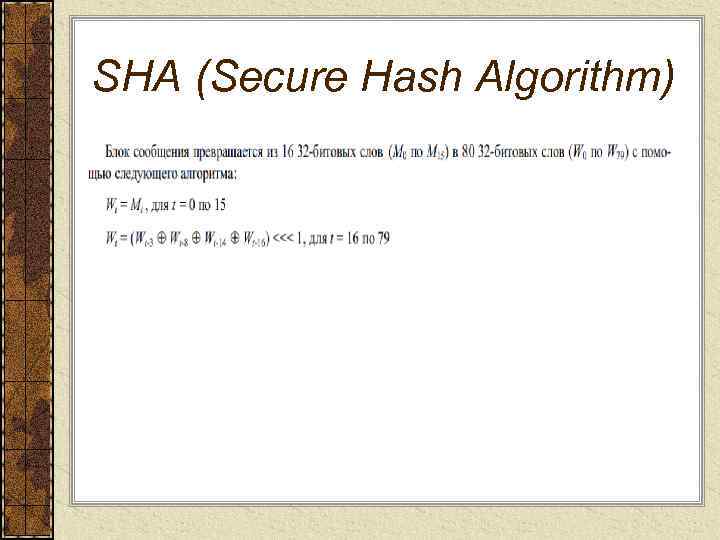

SHA (Secure Hash Algorithm)

SHA (Secure Hash Algorithm)

SHA (Secure Hash Algorithm)

SHA (Secure Hash Algorithm)

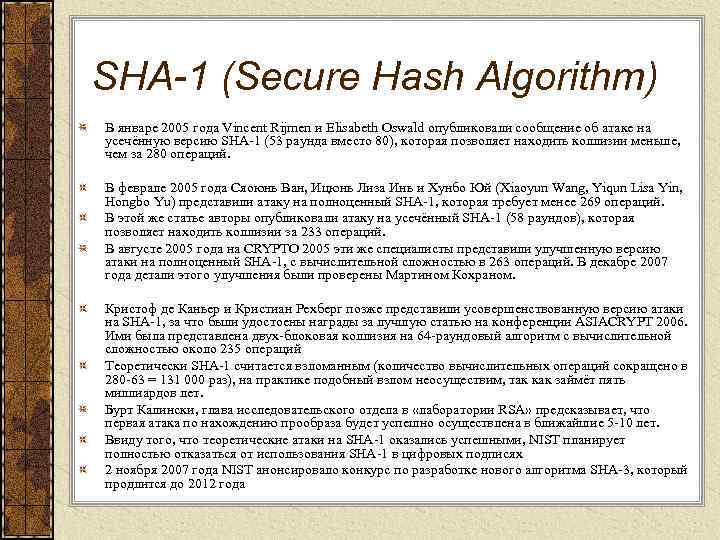

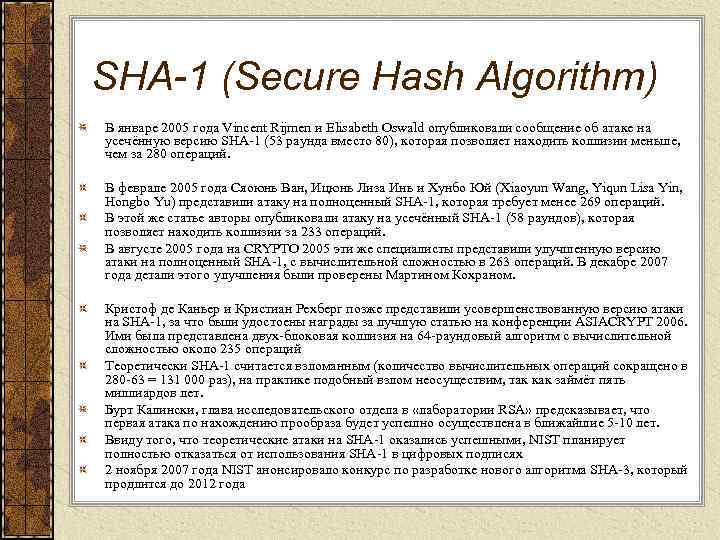

SHA-1 (Secure Hash Algorithm) В январе 2005 года Vincent Rijmen и Elisabeth Oswald опубликовали сообщение об атаке на усечённую версию SHA-1 (53 раунда вместо 80), которая позволяет находить коллизии меньше, чем за 280 операций. В феврале 2005 года Сяоюнь Ван, Ицюнь Лиза Инь и Хунбо Юй (Xiaoyun Wang, Yiqun Lisa Yin, Hongbo Yu) представили атаку на полноценный SHA-1, которая требует менее 269 операций. В этой же статье авторы опубликовали атаку на усечённый SHA-1 (58 раундов), которая позволяет находить коллизии за 233 операций. В августе 2005 года на CRYPTO 2005 эти же специалисты представили улучшенную версию атаки на полноценный SHA-1, с вычислительной сложностью в 263 операций. В декабре 2007 года детали этого улучшения были проверены Мартином Кохраном. Кристоф де Каньер и Кристиан Рехберг позже представили усовершенствованную версию атаки на SHA-1, за что были удостоены награды за лучшую статью на конференции ASIACRYPT 2006. Ими была представлена двух-блоковая коллизия на 64 -раундовый алгоритм с вычислительной сложностью около 235 операций Теоретически SHA-1 считается взломанным (количество вычислительных операций сокращено в 280 -63 = 131 000 раз), на практике подобный взлом неосуществим, так как займёт пять миллиардов лет. Бурт Калински, глава исследовательского отдела в «лаборатории RSA» предсказывает, что первая атака по нахождению прообраза будет успешно осуществлена в ближайшие 5 -10 лет. Ввиду того, что теоретические атаки на SHA-1 оказались успешными, NIST планирует полностью отказаться от использования SHA-1 в цифровых подписях 2 ноября 2007 года NIST анонсировало конкурс по разработке нового алгоритма SHA-3, который продлится до 2012 года

SHA-1 (Secure Hash Algorithm) В январе 2005 года Vincent Rijmen и Elisabeth Oswald опубликовали сообщение об атаке на усечённую версию SHA-1 (53 раунда вместо 80), которая позволяет находить коллизии меньше, чем за 280 операций. В феврале 2005 года Сяоюнь Ван, Ицюнь Лиза Инь и Хунбо Юй (Xiaoyun Wang, Yiqun Lisa Yin, Hongbo Yu) представили атаку на полноценный SHA-1, которая требует менее 269 операций. В этой же статье авторы опубликовали атаку на усечённый SHA-1 (58 раундов), которая позволяет находить коллизии за 233 операций. В августе 2005 года на CRYPTO 2005 эти же специалисты представили улучшенную версию атаки на полноценный SHA-1, с вычислительной сложностью в 263 операций. В декабре 2007 года детали этого улучшения были проверены Мартином Кохраном. Кристоф де Каньер и Кристиан Рехберг позже представили усовершенствованную версию атаки на SHA-1, за что были удостоены награды за лучшую статью на конференции ASIACRYPT 2006. Ими была представлена двух-блоковая коллизия на 64 -раундовый алгоритм с вычислительной сложностью около 235 операций Теоретически SHA-1 считается взломанным (количество вычислительных операций сокращено в 280 -63 = 131 000 раз), на практике подобный взлом неосуществим, так как займёт пять миллиардов лет. Бурт Калински, глава исследовательского отдела в «лаборатории RSA» предсказывает, что первая атака по нахождению прообраза будет успешно осуществлена в ближайшие 5 -10 лет. Ввиду того, что теоретические атаки на SHA-1 оказались успешными, NIST планирует полностью отказаться от использования SHA-1 в цифровых подписях 2 ноября 2007 года NIST анонсировало конкурс по разработке нового алгоритма SHA-3, который продлится до 2012 года

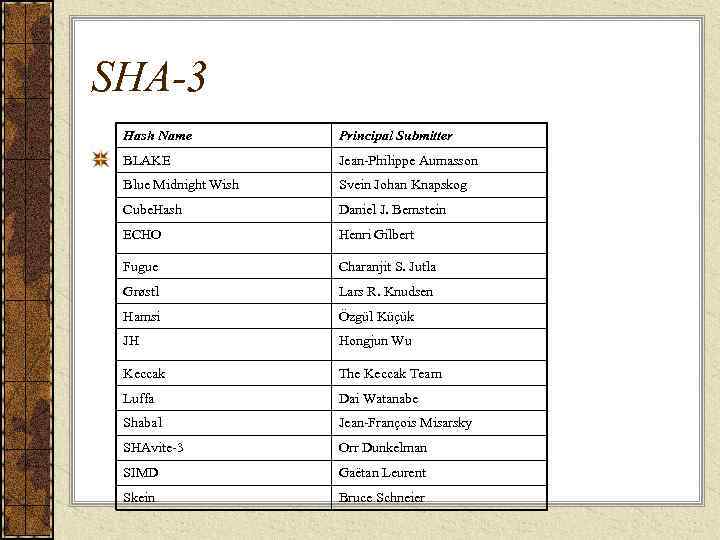

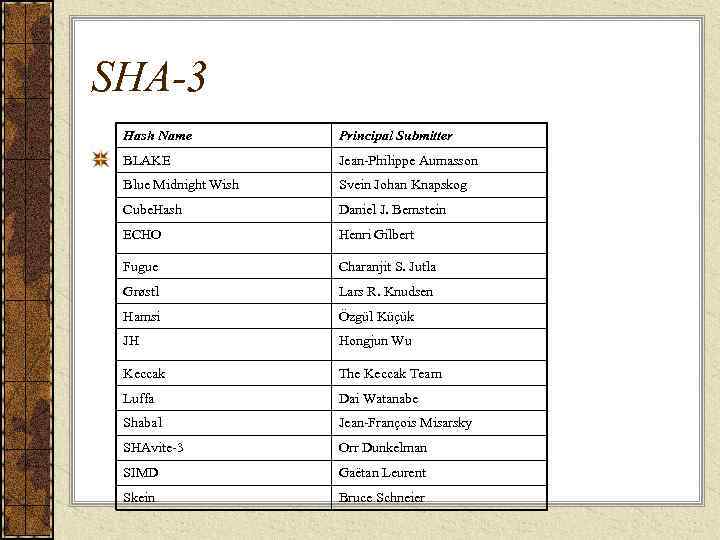

SHA-3 Hash Name Principal Submitter BLAKE Jean-Philippe Aumasson Blue Midnight Wish Svein Johan Knapskog Cube. Hash Daniel J. Bernstein ECHO Henri Gilbert Fugue Charanjit S. Jutla Grøstl Lars R. Knudsen Hamsi Özgül Küçük JH Hongjun Wu Keccak The Keccak Team Luffa Dai Watanabe Shabal Jean-François Misarsky SHAvite-3 Orr Dunkelman SIMD Gaëtan Leurent Skein Bruce Schneier

SHA-3 Hash Name Principal Submitter BLAKE Jean-Philippe Aumasson Blue Midnight Wish Svein Johan Knapskog Cube. Hash Daniel J. Bernstein ECHO Henri Gilbert Fugue Charanjit S. Jutla Grøstl Lars R. Knudsen Hamsi Özgül Küçük JH Hongjun Wu Keccak The Keccak Team Luffa Dai Watanabe Shabal Jean-François Misarsky SHAvite-3 Orr Dunkelman SIMD Gaëtan Leurent Skein Bruce Schneier

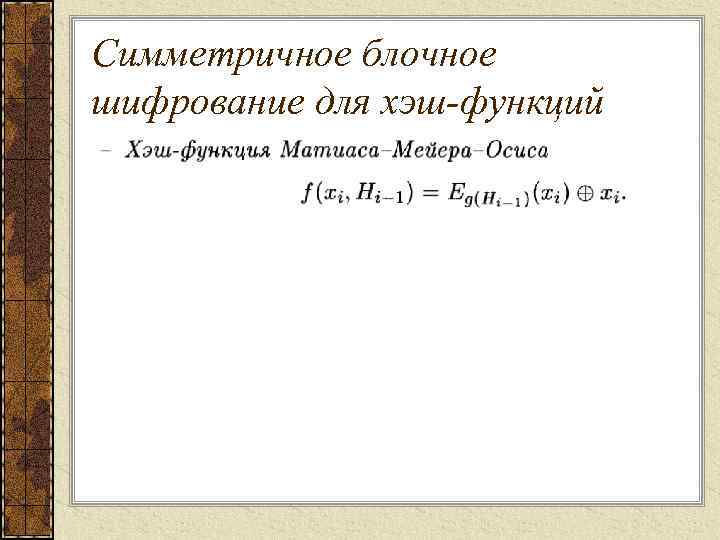

Симметричное блочное шифрование для хэш-функций

Симметричное блочное шифрование для хэш-функций

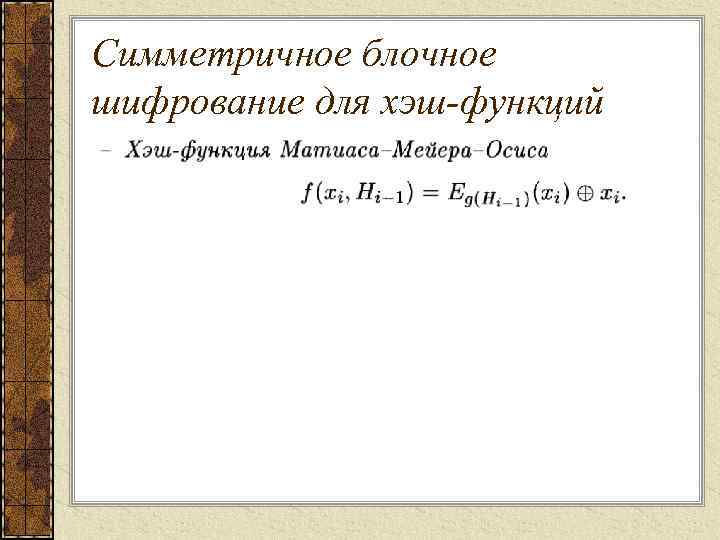

Симметричное блочное шифрование для хэш-функций

Симметричное блочное шифрование для хэш-функций