Protokolirovanie_i_audit_shifrovanie_kontrol_tselostnosti.pptx

- Количество слайдов: 22

Протоколирование и аудит, шифрование, контроль целостности Преподаватель: Тестова И. В. Выполнил студент САФУ: 4 курса 42 группы Потапов В. А. 1

Протоколирование и аудит, шифрование, контроль целостности Преподаватель: Тестова И. В. Выполнил студент САФУ: 4 курса 42 группы Потапов В. А. 1

Протоколирование и аудит. Основные понятия Протоколирование – сбор и накопление информации о событиях, происходящих в информационной системе. Аудит – это анализ накопленной информации, проводимой оперативно, в реальном времени или периодически. 2

Протоколирование и аудит. Основные понятия Протоколирование – сбор и накопление информации о событиях, происходящих в информационной системе. Аудит – это анализ накопленной информации, проводимой оперативно, в реальном времени или периодически. 2

Протоколирование и аудит. Основные понятия Реализация протоколирования и аудита решает следующие задачи: – обеспечение подотчетности пользователей и администраторов; – обеспечение возможности реконструкции последовательности событий; – обнаружение попыток нарушений информационной безопасности; – предоставление информации для выявления и анализа проблем. 3

Протоколирование и аудит. Основные понятия Реализация протоколирования и аудита решает следующие задачи: – обеспечение подотчетности пользователей и администраторов; – обеспечение возможности реконструкции последовательности событий; – обнаружение попыток нарушений информационной безопасности; – предоставление информации для выявления и анализа проблем. 3

Протоколирование и аудит. Основные понятия Разумный подход в «Оранжевой книге» : – вход в систему (успешный или нет); – выход из системы; – обращение к удаленной системе; – операции с файлами (открыть, закрыть, переименовать, удалить); – смена привилегий или иных атрибутов безопасности (режима доступа, уровня благонадежности пользователя и т. п. ). 4

Протоколирование и аудит. Основные понятия Разумный подход в «Оранжевой книге» : – вход в систему (успешный или нет); – выход из системы; – обращение к удаленной системе; – операции с файлами (открыть, закрыть, переименовать, удалить); – смена привилегий или иных атрибутов безопасности (режима доступа, уровня благонадежности пользователя и т. п. ). 4

Протоколирование и аудит. Основные понятия При протоколировании, в события рекомендуется записывать следующую информацию: – дата и время события; – уникальный идентификатор пользователя; – тип события; – результат действия (успех или неудача); – источник запроса (например, имя терминала); – имена затронутых объектов; – описание изменений, внесенных в базы данных защиты. 5

Протоколирование и аудит. Основные понятия При протоколировании, в события рекомендуется записывать следующую информацию: – дата и время события; – уникальный идентификатор пользователя; – тип события; – результат действия (успех или неудача); – источник запроса (например, имя терминала); – имена затронутых объектов; – описание изменений, внесенных в базы данных защиты. 5

Протоколирование и аудит. Основные понятия Характерной особенностью протоколирования и аудита – зависимость от других средств безопасности. Идентификация и аутентификация служат отправной точкой подотчетности пользователей, логическое управление доступом защищает конфиденциальность и целостность регистрационной информации. Для защиты привлекаются и криптографические методы. Выявление и анализ проблем могут помочь улучшить такой параметр безопасности, как доступность. Обнаружив узкие места, можно попытаться переконфигурировать или перенастроить систему. 6

Протоколирование и аудит. Основные понятия Характерной особенностью протоколирования и аудита – зависимость от других средств безопасности. Идентификация и аутентификация служат отправной точкой подотчетности пользователей, логическое управление доступом защищает конфиденциальность и целостность регистрационной информации. Для защиты привлекаются и криптографические методы. Выявление и анализ проблем могут помочь улучшить такой параметр безопасности, как доступность. Обнаружив узкие места, можно попытаться переконфигурировать или перенастроить систему. 6

Активный аудит. Основные понятия Под подозрительной активностью понимается поведение пользователя или компонента информационной системы, являющееся злоумышленными или нетипичным. Задача активного аудита – оперативно выявлять подозрительную активность и предоставлять средства для автоматического реагирования на нее. Сигнатура атаки – это совокупность условий, при выполнении которых атака считается имеющей место, что вызывает заранее определенную реакцию. 7

Активный аудит. Основные понятия Под подозрительной активностью понимается поведение пользователя или компонента информационной системы, являющееся злоумышленными или нетипичным. Задача активного аудита – оперативно выявлять подозрительную активность и предоставлять средства для автоматического реагирования на нее. Сигнатура атаки – это совокупность условий, при выполнении которых атака считается имеющей место, что вызывает заранее определенную реакцию. 7

Активный аудит. Основные понятия Достоинства сигнатурного метода – высокая производительность, малое число ошибок второго рода, обоснованность решений. Основной недостаток – неумение обнаруживать неизвестные атаки и вариации известных атак. Достоинства статистического подхода – универсальность и обоснованность решений, потенциальная способность обнаруживать неизвестные атаки, то есть минимизация числа ошибок первого рода. Минусы заключаются в относительно высокой доле ошибок второго рода. 8

Активный аудит. Основные понятия Достоинства сигнатурного метода – высокая производительность, малое число ошибок второго рода, обоснованность решений. Основной недостаток – неумение обнаруживать неизвестные атаки и вариации известных атак. Достоинства статистического подхода – универсальность и обоснованность решений, потенциальная способность обнаруживать неизвестные атаки, то есть минимизация числа ошибок первого рода. Минусы заключаются в относительно высокой доле ошибок второго рода. 8

Активный аудит. Функциональные компоненты и архитектура – – – – – компоненты генерации регистрационной информации; компоненты хранения сгенерированной регистрационной информации; компоненты извлечения регистрационной информации; компоненты просмотра регистрационной информации; компоненты анализа информации, поступившей от сенсоров; компоненты хранения информации, участвующей в анализе; компоненты принятия решений и реагирования; компоненты хранения информации о контролируемых объектах; компоненты, играющие роль организующей оболочки; компоненты интерфейса с администратором безопасности. 9

Активный аудит. Функциональные компоненты и архитектура – – – – – компоненты генерации регистрационной информации; компоненты хранения сгенерированной регистрационной информации; компоненты извлечения регистрационной информации; компоненты просмотра регистрационной информации; компоненты анализа информации, поступившей от сенсоров; компоненты хранения информации, участвующей в анализе; компоненты принятия решений и реагирования; компоненты хранения информации о контролируемых объектах; компоненты, играющие роль организующей оболочки; компоненты интерфейса с администратором безопасности. 9

Активный аудит. Функциональные компоненты и архитектура Средства активного аудита строятся в архитектуре менеджер/агент. Основными агентскими компонентами являются сенсоры. Анализ, принятие решений – функции менеджеров. Архитектурная общность средств активного аудита и управления, является следствием общности выполняемых функций. Продуманные интерфейсные компоненты могут существенно облегчить совместную работу этих средств. 10

Активный аудит. Функциональные компоненты и архитектура Средства активного аудита строятся в архитектуре менеджер/агент. Основными агентскими компонентами являются сенсоры. Анализ, принятие решений – функции менеджеров. Архитектурная общность средств активного аудита и управления, является следствием общности выполняемых функций. Продуманные интерфейсные компоненты могут существенно облегчить совместную работу этих средств. 10

Шифрование Криптография необходима для реализации трех сервисов безопасности: – шифрование; – контроль целостности; – аутентификация. Шифрование – наиболее мощное средство обеспечения конфиденциальности. Различают два основных метода шифрования: симметричный и асимметричный. 11

Шифрование Криптография необходима для реализации трех сервисов безопасности: – шифрование; – контроль целостности; – аутентификация. Шифрование – наиболее мощное средство обеспечения конфиденциальности. Различают два основных метода шифрования: симметричный и асимметричный. 11

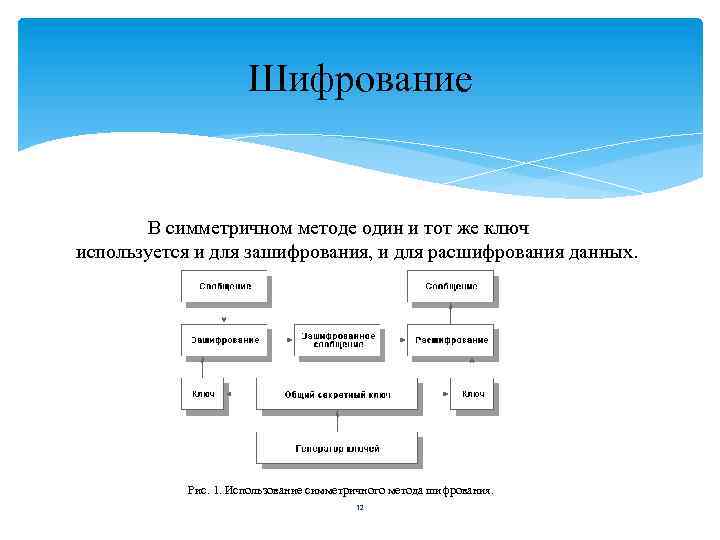

Шифрование В симметричном методе один и тот же ключ используется и для зашифрования, и для расшифрования данных. Рис. 1. Использование симметричного метода шифрования. 12

Шифрование В симметричном методе один и тот же ключ используется и для зашифрования, и для расшифрования данных. Рис. 1. Использование симметричного метода шифрования. 12

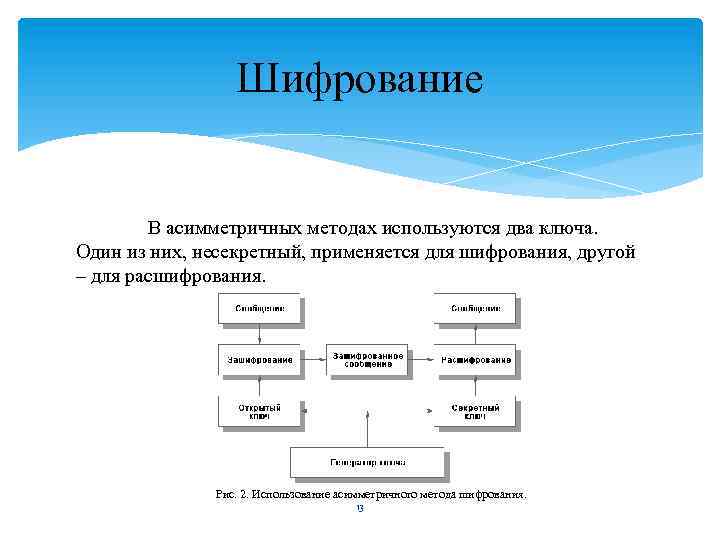

Шифрование В асимметричных методах используются два ключа. Один из них, несекретный, применяется для шифрования, другой – для расшифрования. Рис. 2. Использование асимметричного метода шифрования. 13

Шифрование В асимметричных методах используются два ключа. Один из них, несекретный, применяется для шифрования, другой – для расшифрования. Рис. 2. Использование асимметричного метода шифрования. 13

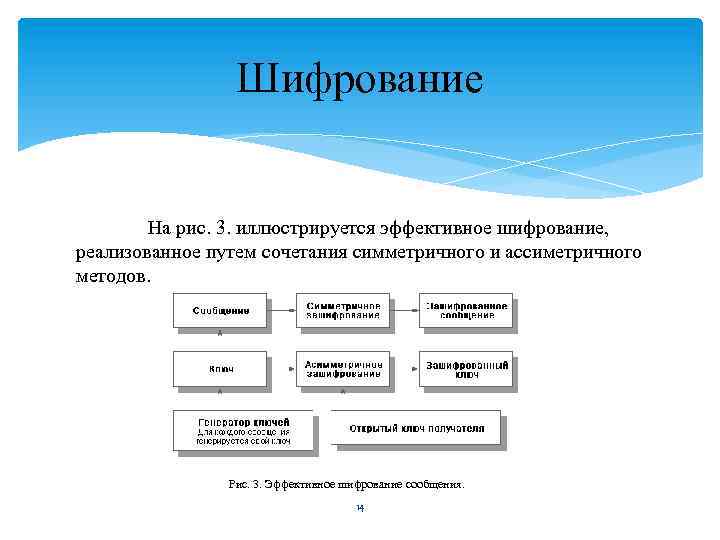

Шифрование На рис. 3. иллюстрируется эффективное шифрование, реализованное путем сочетания симметричного и ассиметричного методов. Рис. 3. Эффективное шифрование сообщения. 14

Шифрование На рис. 3. иллюстрируется эффективное шифрование, реализованное путем сочетания симметричного и ассиметричного методов. Рис. 3. Эффективное шифрование сообщения. 14

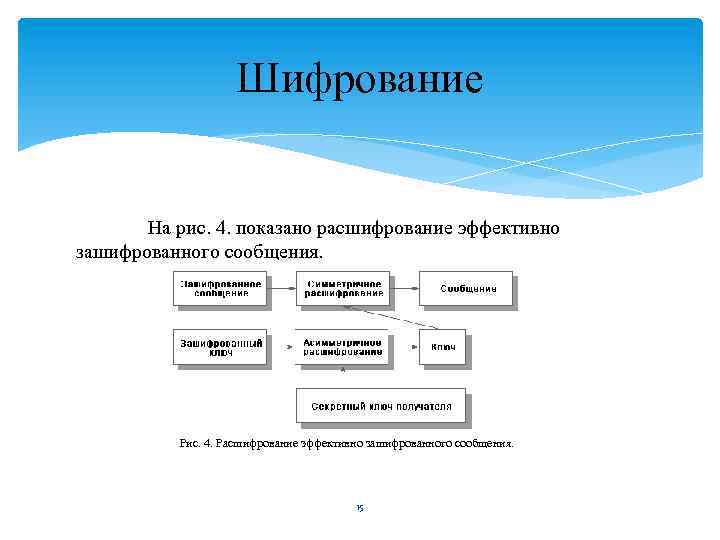

Шифрование На рис. 4. показано расшифрование эффективно зашифрованного сообщения. Рис. 4. Расшифрование эффективно зашифрованного сообщения. 15

Шифрование На рис. 4. показано расшифрование эффективно зашифрованного сообщения. Рис. 4. Расшифрование эффективно зашифрованного сообщения. 15

Контроль целостности Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных так и наборов; определять подлинность источника данных; гарантировать невозможность отказаться от совершенных действий. В основе криптографического контроля целостности лежат два понятия: – хэш-функция – электронная цифровая подпись (ЭЦП). 16

Контроль целостности Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных так и наборов; определять подлинность источника данных; гарантировать невозможность отказаться от совершенных действий. В основе криптографического контроля целостности лежат два понятия: – хэш-функция – электронная цифровая подпись (ЭЦП). 16

Контроль целостности Хэш-функция – это труднообратимое преобразование данных, реализуемое, как правило, средствами симметричного шифрования со связыванием блоков. Результат шифрования последнего блока и служит результатом хэш-функции. Электронная цифровая подпись (ЭЦП) — реквизит электронного документа, полученный в результате криптографического преобразования информации с использованием закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи (целостность), принадлежность подписи владельцу сертификата ключа подписи (авторство), а в случае успешной проверки подтвердить факт подписания электронного документа (не отказуемость). 17

Контроль целостности Хэш-функция – это труднообратимое преобразование данных, реализуемое, как правило, средствами симметричного шифрования со связыванием блоков. Результат шифрования последнего блока и служит результатом хэш-функции. Электронная цифровая подпись (ЭЦП) — реквизит электронного документа, полученный в результате криптографического преобразования информации с использованием закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи (целостность), принадлежность подписи владельцу сертификата ключа подписи (авторство), а в случае успешной проверки подтвердить факт подписания электронного документа (не отказуемость). 17

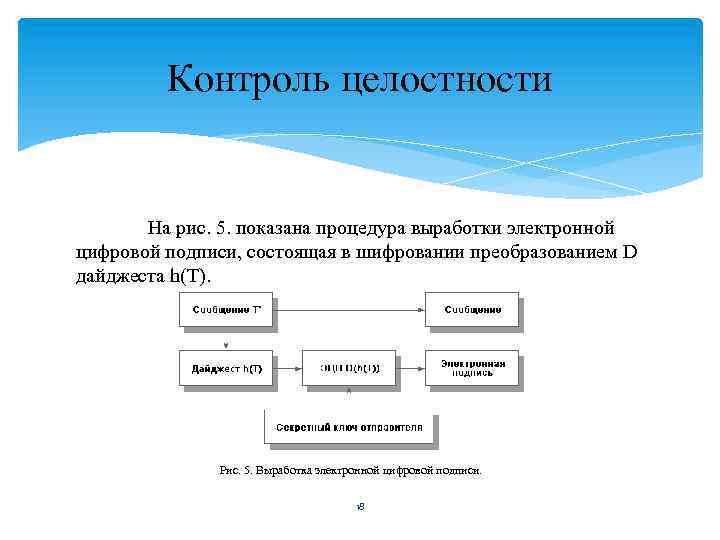

Контроль целостности На рис. 5. показана процедура выработки электронной цифровой подписи, состоящая в шифровании преобразованием D дайджеста h(T). Рис. 5. Выработка электронной цифровой подписи. 18

Контроль целостности На рис. 5. показана процедура выработки электронной цифровой подписи, состоящая в шифровании преобразованием D дайджеста h(T). Рис. 5. Выработка электронной цифровой подписи. 18

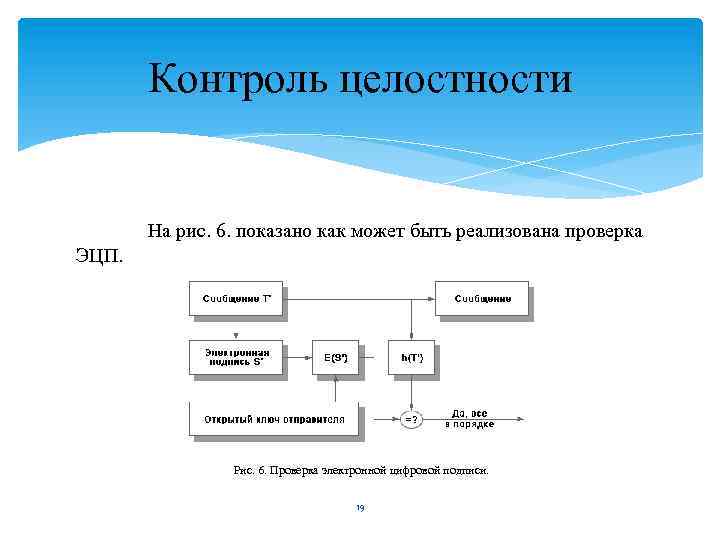

Контроль целостности На рис. 6. показано как может быть реализована проверка ЭЦП. Рис. 6. Проверка электронной цифровой подписи. 19

Контроль целостности На рис. 6. показано как может быть реализована проверка ЭЦП. Рис. 6. Проверка электронной цифровой подписи. 19

Выводы – – Рассмотрены основные понятия и способы протоколирования; Выделены функциональные компоненты активного аудита; Проанализирован методы шифрования и их реализации; Приведены методы контроля данных и их целостности. 20

Выводы – – Рассмотрены основные понятия и способы протоколирования; Выделены функциональные компоненты активного аудита; Проанализирован методы шифрования и их реализации; Приведены методы контроля данных и их целостности. 20

Список литературы – Галатенко В. А. Основы информационной безопасности. М. : Изд-во "Интернет-университет информационных технологий - ИНТУИТ. ру", 2003. - 280 c. : ил. 21

Список литературы – Галатенко В. А. Основы информационной безопасности. М. : Изд-во "Интернет-университет информационных технологий - ИНТУИТ. ру", 2003. - 280 c. : ил. 21

Спасибо за внимание! 22

Спасибо за внимание! 22