a1c3da6088ec1e766c1995f7d7244779.ppt

- Количество слайдов: 23

Proposta Inicial de Aplicações Práticas de Assinaturas e Certificados Digitais para a OAB (v 3) Marco “Kiko” Carnut, CISSP

Proposta Inicial de Aplicações Práticas de Assinaturas e Certificados Digitais para a OAB (v 3) Marco “Kiko” Carnut, CISSP

Agenda § Uma breve ressalva § Para que serve. . . ð. . . a assinatura digital? ð. . . o certificado digital? § Alguns princípios básicos § Onde podemos aplicar isso hoje? § Que aplicações estão disponíveis hoje para as seccionais?

Agenda § Uma breve ressalva § Para que serve. . . ð. . . a assinatura digital? ð. . . o certificado digital? § Alguns princípios básicos § Onde podemos aplicar isso hoje? § Que aplicações estão disponíveis hoje para as seccionais?

A Assinatura Digital § Objetivo maior: conferir ao documento eletrônico eficácia probante equivalente ou superior a um documento em papel. ðResistência a adulteração cientificamente periciável; ðIdentifica o signatário; ðProgramas como o Via. Cert tornam-nas acessíveis a leigos em informática; § Viabiliza realizar seguramente por meios totalmente eletrônicos uma série de trâmites formais que antes só eram concebíveis em papel. ðCeleridade nos processos, conveniência e acão à distância (onde apropriado).

A Assinatura Digital § Objetivo maior: conferir ao documento eletrônico eficácia probante equivalente ou superior a um documento em papel. ðResistência a adulteração cientificamente periciável; ðIdentifica o signatário; ðProgramas como o Via. Cert tornam-nas acessíveis a leigos em informática; § Viabiliza realizar seguramente por meios totalmente eletrônicos uma série de trâmites formais que antes só eram concebíveis em papel. ðCeleridade nos processos, conveniência e acão à distância (onde apropriado).

Documento Digital: Fácil de Forjar § Documentos digitais são, em última instância, longas seqüências de bits § Modificá-los é rápido, corriqueiro, eficiente e não deixa evidências físicas ðEm geral não é possível determinar se um documento foi feito a partir de outro nem qual deles foi criado primeiro ðMeta-dados de controle, tal como a data de criação/modificação do arquivo, também são documentos digitais e, portanto, fáceis de forjar § O Grande Medo dos Operadores do Direito ðDocumentos Digitais Menor Segurança Jurídica

Documento Digital: Fácil de Forjar § Documentos digitais são, em última instância, longas seqüências de bits § Modificá-los é rápido, corriqueiro, eficiente e não deixa evidências físicas ðEm geral não é possível determinar se um documento foi feito a partir de outro nem qual deles foi criado primeiro ðMeta-dados de controle, tal como a data de criação/modificação do arquivo, também são documentos digitais e, portanto, fáceis de forjar § O Grande Medo dos Operadores do Direito ðDocumentos Digitais Menor Segurança Jurídica

O Certificado Digital § Objetivo maior: identificar os signatários, signatários estabelecendo a correspondência entre as chaves públicas (suas “identidades virtuais”) e suas identidades institucionais/civis/etc no “mundo real”. ðNão apenas diz o nome e o número de inscrição na Ordem, . . . ð. . . mas também demonstra (pericialmente, se necessário)

O Certificado Digital § Objetivo maior: identificar os signatários, signatários estabelecendo a correspondência entre as chaves públicas (suas “identidades virtuais”) e suas identidades institucionais/civis/etc no “mundo real”. ðNão apenas diz o nome e o número de inscrição na Ordem, . . . ð. . . mas também demonstra (pericialmente, se necessário)

Certificado Digital Prova que o emitente dá o Identifica-me no seu aval de que essa chave mundo eletrônico O=Free. ICP. ORG pública me pertence. OU=Verified Identity TEST Certification Authority CN= Marco. Carnut Marco Carnut Minha Identificação (em um certo contexto institucional/normativo) Recife Chave Pública (criptossistema RSA) CISSP – Diretor kiko@tempest. com. br email. Address=kiko@tempest. com. br www. tempest. com. br Emitente: São Paulo Assinatura Digital (RSA com hash SHA 1) C=BR, ST=Pernambuco, L=Recife, O=Tempest Security Technologies, e=65537, n=1422393678584169757767099738 Av. Marquês de Olinda, 126 - 5 o andar 33075934827641443832364074228931158343776148908996240094 Rua Jerônimo da Veiga, 164 - 6 o andar 42099845693490214573567788278071557866894234862782864842 OU=Free. ICP. ORG, CN=Verified Identity TEST Certification Authority 65450073964317047967537963581498770739 Edf. Citibank – Recife Antigo – 50. 030 -901 51455849200634542666561258358995507426132214943300762331 Itaim Bibi – 04. 536 -001 72735352209208923034348773158786975299 81366338592418165284224170147414022293897823647640714225 email. Address=vica@freeicp. org fone/fax: +55 81 3424. 3670 fone/fax: +55 11 3644. 7249 31994119155607620122108426217561226430893455427068133155 49419316967438262954152524442271030154 46738202719032214613329726227611001523581952839114702966 24408026248310161052096481075828264719 43838056479664666109300055400808210775643032518735065622 55212814734330719191043365649478275153 61793490643836045444308449796374610594658997400915322105 Identificação do emitente 90796308390577728115388982061569023874759615059714693126 27547373178822435050444998262398873910 90727810942165136600914535375858050220668032178381632165 (no mesmo contexto 48898863537027610940275999724385631333 63737476746283832612840308825648045756458529060541743815 089769833207271 institucional/normativo)

Certificado Digital Prova que o emitente dá o Identifica-me no seu aval de que essa chave mundo eletrônico O=Free. ICP. ORG pública me pertence. OU=Verified Identity TEST Certification Authority CN= Marco. Carnut Marco Carnut Minha Identificação (em um certo contexto institucional/normativo) Recife Chave Pública (criptossistema RSA) CISSP – Diretor kiko@tempest. com. br email. Address=kiko@tempest. com. br www. tempest. com. br Emitente: São Paulo Assinatura Digital (RSA com hash SHA 1) C=BR, ST=Pernambuco, L=Recife, O=Tempest Security Technologies, e=65537, n=1422393678584169757767099738 Av. Marquês de Olinda, 126 - 5 o andar 33075934827641443832364074228931158343776148908996240094 Rua Jerônimo da Veiga, 164 - 6 o andar 42099845693490214573567788278071557866894234862782864842 OU=Free. ICP. ORG, CN=Verified Identity TEST Certification Authority 65450073964317047967537963581498770739 Edf. Citibank – Recife Antigo – 50. 030 -901 51455849200634542666561258358995507426132214943300762331 Itaim Bibi – 04. 536 -001 72735352209208923034348773158786975299 81366338592418165284224170147414022293897823647640714225 email. Address=vica@freeicp. org fone/fax: +55 81 3424. 3670 fone/fax: +55 11 3644. 7249 31994119155607620122108426217561226430893455427068133155 49419316967438262954152524442271030154 46738202719032214613329726227611001523581952839114702966 24408026248310161052096481075828264719 43838056479664666109300055400808210775643032518735065622 55212814734330719191043365649478275153 61793490643836045444308449796374610594658997400915322105 Identificação do emitente 90796308390577728115388982061569023874759615059714693126 27547373178822435050444998262398873910 90727810942165136600914535375858050220668032178381632165 (no mesmo contexto 48898863537027610940275999724385631333 63737476746283832612840308825648045756458529060541743815 089769833207271 institucional/normativo)

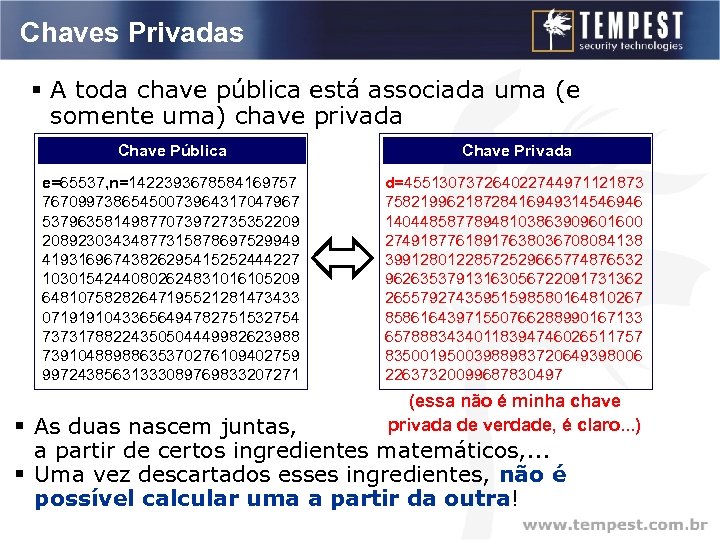

Chaves Privadas § A toda chave pública está associada uma (e somente uma) chave privada Chave Pública Chave Privada e=65537, n=1422393678584169757 76709973865450073964317047967 53796358149877073972735352209 20892303434877315878697529949 41931696743826295415252444227 10301542440802624831016105209 64810758282647195521281473433 07191910433656494782751532754 73731788224350504449982623988 73910488988635370276109402759 99724385631333089769833207271 d=455130737264022744971121873 75821996218728416949314546946 14044858778948103863909601600 27491877618917638036708084138 39912801228572529665774876532 96263537913163056722091731362 26557927435951598580164810267 85861643971550766288990167133 65788834340118394746026511757 83500195003988983720649398006 22637320099687830497 (essa não é minha chave privada de verdade, é claro. . . ) § As duas nascem juntas, a partir de certos ingredientes matemáticos, . . . § Uma vez descartados esses ingredientes, não é possível calcular uma a partir da outra!

Chaves Privadas § A toda chave pública está associada uma (e somente uma) chave privada Chave Pública Chave Privada e=65537, n=1422393678584169757 76709973865450073964317047967 53796358149877073972735352209 20892303434877315878697529949 41931696743826295415252444227 10301542440802624831016105209 64810758282647195521281473433 07191910433656494782751532754 73731788224350504449982623988 73910488988635370276109402759 99724385631333089769833207271 d=455130737264022744971121873 75821996218728416949314546946 14044858778948103863909601600 27491877618917638036708084138 39912801228572529665774876532 96263537913163056722091731362 26557927435951598580164810267 85861643971550766288990167133 65788834340118394746026511757 83500195003988983720649398006 22637320099687830497 (essa não é minha chave privada de verdade, é claro. . . ) § As duas nascem juntas, a partir de certos ingredientes matemáticos, . . . § Uma vez descartados esses ingredientes, não é possível calcular uma a partir da outra!

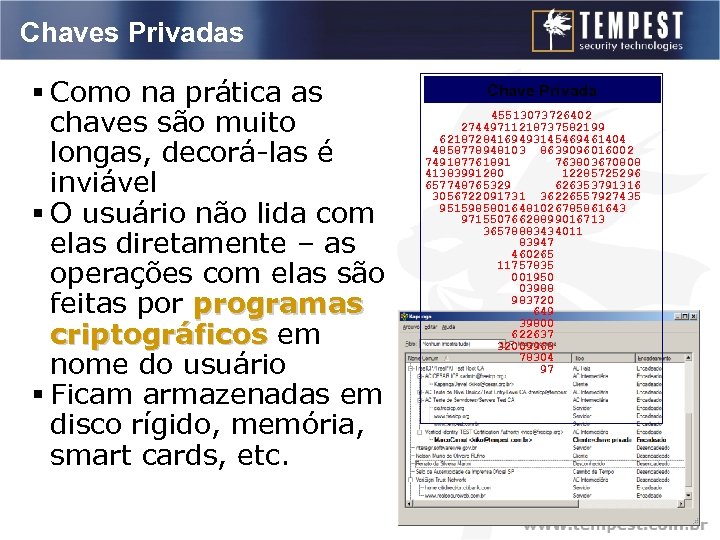

Chaves Privadas § Como na prática as chaves são muito longas, decorá-las é inviável § O usuário não lida com elas diretamente – as operações com elas são feitas por programas criptográficos em nome do usuário § Ficam armazenadas em disco rígido, memória, smart cards, etc. Chave Privada 45513073726402 27449711218737582199 62187284169493145469461404 4858778948103 8639096016002 749187761891 763803670808 41383991280 12285725296 657748765329 626353791316 3056722091731 36226557927435 95159858016481026785861643 97155076628899016713 36578883434011 83947 460265 11757835 001950 03988 983720 649 39800 622637 32009968 78304 97

Chaves Privadas § Como na prática as chaves são muito longas, decorá-las é inviável § O usuário não lida com elas diretamente – as operações com elas são feitas por programas criptográficos em nome do usuário § Ficam armazenadas em disco rígido, memória, smart cards, etc. Chave Privada 45513073726402 27449711218737582199 62187284169493145469461404 4858778948103 8639096016002 749187761891 763803670808 41383991280 12285725296 657748765329 626353791316 3056722091731 36226557927435 95159858016481026785861643 97155076628899016713 36578883434011 83947 460265 11757835 001950 03988 983720 649 39800 622637 32009968 78304 97

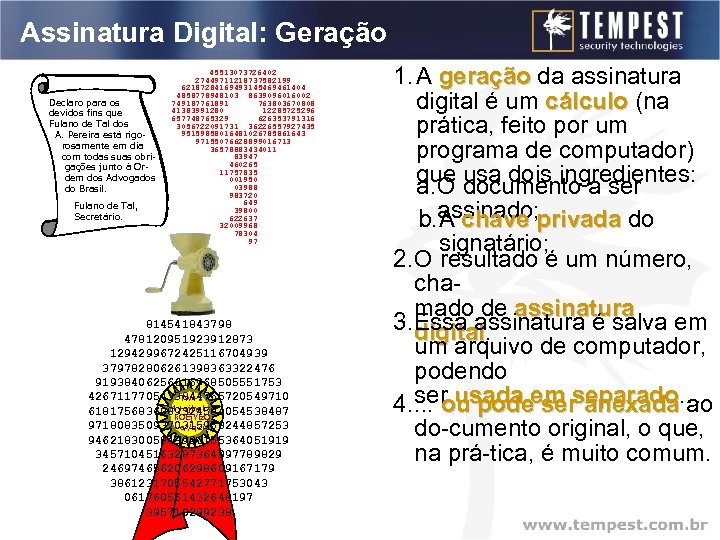

Assinatura Digital: Geração Declaro para os devidos fins que a Empresa Tal Ind. Fulano de XYZdos E Com. Ltda está rigo. A. Pereira está rigorosamente em dia com todas suas obrigações junto à Ordem dos Advogados do Brasil. Fulano de Tal, Secretário. 45513073726402 27449711218737582199 62187284169493145469461404 4858778948103 8639096016002 749187761891 763803670808 41383991280 12285725296 657748765329 626353791316 3056722091731 36226557927435 95159858016481026785861643 97155076628899016713 36578883434011 83947 460265 11757835 001950 03988 983720 649 39800 622637 32009968 78304 97 814541843798 478120951923912873 1294299672425116704939 379782806261398363322476 91938406256616968505551753 4267117705433844765720549710 Tw+1 4+ajkw. Lx 6181756836089324584054538487 k. OEj. Ylz. Q 9718083509370315958244857253 e//q. Zi 9462183005843996155364051919 34571045163287364997789829 246974656206298609167179 3861231705542771753043 061760561432648197 395710299238 1. A geração da assinatura digital é um cálculo (na prática, feito por um programa de computador) que documento a ser a. O usa dois ingredientes: b. assinado; privada do A chave signatário; 2. O resultado é um número, chamado de assinatura 3. Essa assinatura é salva em digital um arquivo de computador, podendo 4. ser usada em separado…. . . ou pode serseparado ao anexada do-cumento original, o que, na prá-tica, é muito comum.

Assinatura Digital: Geração Declaro para os devidos fins que a Empresa Tal Ind. Fulano de XYZdos E Com. Ltda está rigo. A. Pereira está rigorosamente em dia com todas suas obrigações junto à Ordem dos Advogados do Brasil. Fulano de Tal, Secretário. 45513073726402 27449711218737582199 62187284169493145469461404 4858778948103 8639096016002 749187761891 763803670808 41383991280 12285725296 657748765329 626353791316 3056722091731 36226557927435 95159858016481026785861643 97155076628899016713 36578883434011 83947 460265 11757835 001950 03988 983720 649 39800 622637 32009968 78304 97 814541843798 478120951923912873 1294299672425116704939 379782806261398363322476 91938406256616968505551753 4267117705433844765720549710 Tw+1 4+ajkw. Lx 6181756836089324584054538487 k. OEj. Ylz. Q 9718083509370315958244857253 e//q. Zi 9462183005843996155364051919 34571045163287364997789829 246974656206298609167179 3861231705542771753043 061760561432648197 395710299238 1. A geração da assinatura digital é um cálculo (na prática, feito por um programa de computador) que documento a ser a. O usa dois ingredientes: b. assinado; privada do A chave signatário; 2. O resultado é um número, chamado de assinatura 3. Essa assinatura é salva em digital um arquivo de computador, podendo 4. ser usada em separado…. . . ou pode serseparado ao anexada do-cumento original, o que, na prá-tica, é muito comum.

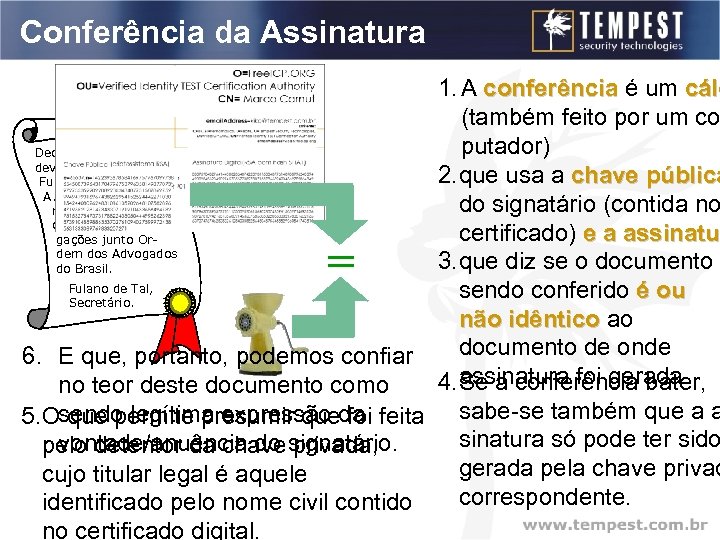

Conferência da Assinatura 1. A conferência é um cálc (também feito por um co putador) Declaro para os devidos fins que a 2. que usa a chave pública Fulano de Tal dos A. Pereira está rigodo signatário (contida no rosamente em dia com todas suas obricertificado) e a assinatu gações junto Ordem dos Advogados 3. que diz se o documento do Brasil. Fulano de Tal, sendo conferido é ou Secretário. não idêntico ao documento de onde 6. E que, portanto, podemos confiar 4. assinatura foi gerada. Se a conferência bater, no teor deste documento como 5. Osendo legítima expressão da feita sabe-se também que a a que permite presumir que foi sinatura só pode ter sido vontade/anuência do privada, pelo detentor da chave signatário. gerada pela chave privad cujo titular legal é aquele correspondente. identificado pelo nome civil contido no certificado digital. =

Conferência da Assinatura 1. A conferência é um cálc (também feito por um co putador) Declaro para os devidos fins que a 2. que usa a chave pública Fulano de Tal dos A. Pereira está rigodo signatário (contida no rosamente em dia com todas suas obricertificado) e a assinatu gações junto Ordem dos Advogados 3. que diz se o documento do Brasil. Fulano de Tal, sendo conferido é ou Secretário. não idêntico ao documento de onde 6. E que, portanto, podemos confiar 4. assinatura foi gerada. Se a conferência bater, no teor deste documento como 5. Osendo legítima expressão da feita sabe-se também que a a que permite presumir que foi sinatura só pode ter sido vontade/anuência do privada, pelo detentor da chave signatário. gerada pela chave privad cujo titular legal é aquele correspondente. identificado pelo nome civil contido no certificado digital. =

Conferência da Assinatura 1. Se, ao invés, a conferên falhar, … Declaro para os devidos fins que a Fulano de Tal dos B. Pereira está rigorosamente em dia com todas suas obrigações junto Ordem dos Advogados do Brasil. Fulano de Tal, Secretário. 2. …tratamos o documento como sendo digitalment rasurado 3. e o descartamos

Conferência da Assinatura 1. Se, ao invés, a conferên falhar, … Declaro para os devidos fins que a Fulano de Tal dos B. Pereira está rigorosamente em dia com todas suas obrigações junto Ordem dos Advogados do Brasil. Fulano de Tal, Secretário. 2. …tratamos o documento como sendo digitalment rasurado 3. e o descartamos

Propriedades das Assinaturas § Gerar assinaturas é privilégio exclusivo dos detentores da chave privada; ðSupondo chaves de tamanho adequado (mais de 200 dígitos), que é a praxe; § Conferir assinaturas é possível para qualquer um, inclusive para terceiros imparciais, pois imparciais só requer dados públicos; § Convenciona-se que uma assinatura válida em um documento sinaliza a anuência do titular (o “detentor responsável” identificado no certificado correspondente) com o conteúdo do documento.

Propriedades das Assinaturas § Gerar assinaturas é privilégio exclusivo dos detentores da chave privada; ðSupondo chaves de tamanho adequado (mais de 200 dígitos), que é a praxe; § Conferir assinaturas é possível para qualquer um, inclusive para terceiros imparciais, pois imparciais só requer dados públicos; § Convenciona-se que uma assinatura válida em um documento sinaliza a anuência do titular (o “detentor responsável” identificado no certificado correspondente) com o conteúdo do documento.

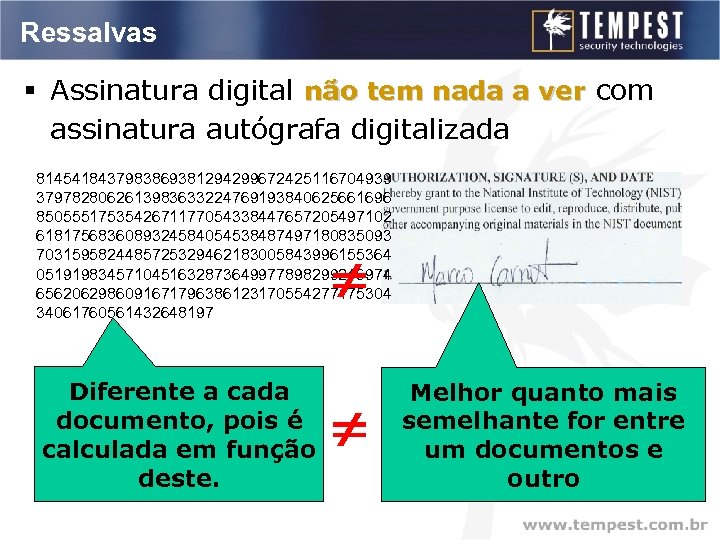

Ressalvas § Assinatura digital não tem nada a ver com assinatura autógrafa digitalizada 8145418437983869381294299672425116704939 3797828062613983633224769193840625661696 8505551753542671177054338447657205497102 6181756836089324584054538487497180835093 7031595824485725329462183005843996155364 0519198345710451632873649977898299246974 6562062986091671796386123170554277175304 34061760561432648197 Diferente a cada documento, pois é calculada em função deste. Melhor quanto mais semelhante for entre um documentos e outro

Ressalvas § Assinatura digital não tem nada a ver com assinatura autógrafa digitalizada 8145418437983869381294299672425116704939 3797828062613983633224769193840625661696 8505551753542671177054338447657205497102 6181756836089324584054538487497180835093 7031595824485725329462183005843996155364 0519198345710451632873649977898299246974 6562062986091671796386123170554277175304 34061760561432648197 Diferente a cada documento, pois é calculada em função deste. Melhor quanto mais semelhante for entre um documentos e outro

Demonstração I § Operações com Arquivos de Computador ðAssinatura de Arquivos ðConferência de Assinaturas em Arquivos § Operações com Área de Transferência ðAssinatura de mensagens curtas ðVerificação de mensagens curtas § Assinatura de formulários no navegador Web ðAssinatura de “Recibos Digitais”

Demonstração I § Operações com Arquivos de Computador ðAssinatura de Arquivos ðConferência de Assinaturas em Arquivos § Operações com Área de Transferência ðAssinatura de mensagens curtas ðVerificação de mensagens curtas § Assinatura de formulários no navegador Web ðAssinatura de “Recibos Digitais”

Outra Utilidade § Além de prover resistência contra adulteração em documentos, a assinatura digital pode tornar a entrada/identificação em portais na Web mais fácil e segura. § Como? ðSubstituindo nome+senha. . . ð. . . por assinaturas digitais instantâneas.

Outra Utilidade § Além de prover resistência contra adulteração em documentos, a assinatura digital pode tornar a entrada/identificação em portais na Web mais fácil e segura. § Como? ðSubstituindo nome+senha. . . ð. . . por assinaturas digitais instantâneas.

Autenticação via Senha § Vantagens ðSimples e Intuitivo § Desvantagens ðSenha trafega pela rede, podendo ser capturada em trânsito ðSite é guardião coresponsável pela senha: usuário sempre pode dizer que o site vazou sua senha ðFácil convencer o usuário a inadvertidademente dar a senha para um atacante: basta fazer um site que se pareça com o real servidor requisita nome+senha trafega pela rede! Site XYZ usuário responde s&nh@ ? = s&nh@ Banco de Dados site compartilha da senha

Autenticação via Senha § Vantagens ðSimples e Intuitivo § Desvantagens ðSenha trafega pela rede, podendo ser capturada em trânsito ðSite é guardião coresponsável pela senha: usuário sempre pode dizer que o site vazou sua senha ðFácil convencer o usuário a inadvertidademente dar a senha para um atacante: basta fazer um site que se pareça com o real servidor requisita nome+senha trafega pela rede! Site XYZ usuário responde s&nh@ ? = s&nh@ Banco de Dados site compartilha da senha

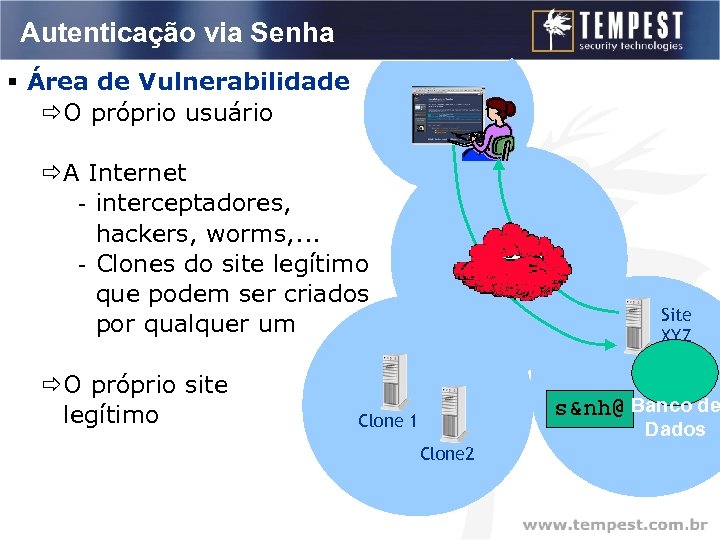

Autenticação via Senha § Área de Vulnerabilidade ðO próprio usuário ðA Internet - interceptadores, hackers, worms, . . . - Clones do site legítimo que podem ser criados por qualquer um ðO próprio site legítimo Site XYZ s&nh@ Banco de Clone 1 Dados Clone 2

Autenticação via Senha § Área de Vulnerabilidade ðO próprio usuário ðA Internet - interceptadores, hackers, worms, . . . - Clones do site legítimo que podem ser criados por qualquer um ðO próprio site legítimo Site XYZ s&nh@ Banco de Clone 1 Dados Clone 2

Desafio-Resposta via Assinatura § Vantagens: Menos vulnerável ðFrase-senha só existe na mente do usuário: não trafega pela rede nem é armazenada no servidor ðÁrea de vulnerabilidade: apenas o próprio usuário resposta ðNaturalmente mais resistente a sites clonados e phishing scams Via. Cert torna § Desvantagens: seguro simples e desafio ðRequer distribuição prévia de certs digitais ðFerramentas ainda Área vulnerável Site não muito amigáveis XYZ muito menor

Desafio-Resposta via Assinatura § Vantagens: Menos vulnerável ðFrase-senha só existe na mente do usuário: não trafega pela rede nem é armazenada no servidor ðÁrea de vulnerabilidade: apenas o próprio usuário resposta ðNaturalmente mais resistente a sites clonados e phishing scams Via. Cert torna § Desvantagens: seguro simples e desafio ðRequer distribuição prévia de certs digitais ðFerramentas ainda Área vulnerável Site não muito amigáveis XYZ muito menor

Vantagens: em detalhe § Não é necessário digitar seu nome ðJá vem no certificado ðE já contém seu número na OAB ðE já garantido pela própria OAB § O site não precisa saber sua frase-senha ðNão há um banco de dados de senha que possa “vazar” ou ser quebrado; ðA senha não trafega na rede; portanto, não pode ser interceptada. ðA frase-senha não sai do seu computador pessoal. ðNaturalmente mais resistente às “páginas falsas de recadastramento” (“phishing scams”) que assola os bancos hoje em dia

Vantagens: em detalhe § Não é necessário digitar seu nome ðJá vem no certificado ðE já contém seu número na OAB ðE já garantido pela própria OAB § O site não precisa saber sua frase-senha ðNão há um banco de dados de senha que possa “vazar” ou ser quebrado; ðA senha não trafega na rede; portanto, não pode ser interceptada. ðA frase-senha não sai do seu computador pessoal. ðNaturalmente mais resistente às “páginas falsas de recadastramento” (“phishing scams”) que assola os bancos hoje em dia

Desvantagens: em detalhe § Mobilidade ðÉ preciso andar com uma cópia do seu Via. Cert e da seu certificado+chave privada. § Fácil e barato de resolver hoje em dia: - Pen-drives USB e CDs regraváveis. § É preciso ter cuidado para não extraviá-la ou roubarem física ou digitalmente - Ao chegar em uma máquina nova, basta instalar o Via. Cert e usar. § Outras soluções mais seguras porém mais caras: caras ðSmart Cards, tokens criptográficos, etc.

Desvantagens: em detalhe § Mobilidade ðÉ preciso andar com uma cópia do seu Via. Cert e da seu certificado+chave privada. § Fácil e barato de resolver hoje em dia: - Pen-drives USB e CDs regraváveis. § É preciso ter cuidado para não extraviá-la ou roubarem física ou digitalmente - Ao chegar em uma máquina nova, basta instalar o Via. Cert e usar. § Outras soluções mais seguras porém mais caras: caras ðSmart Cards, tokens criptográficos, etc.

Demonstração II § Entrada via Certificado Digital no site seguro do Web. Mail da OAB/MG § Recursos do Web. Mail da OAB/MG § Serviços OAB integrados com o Webmail: emissão de certidões.

Demonstração II § Entrada via Certificado Digital no site seguro do Web. Mail da OAB/MG § Recursos do Web. Mail da OAB/MG § Serviços OAB integrados com o Webmail: emissão de certidões.

Conclusões § As seccionais já contavam com a ICP-OAB, . . . ICP-OAB §. . . e agora contam também com aplicações práticas que usam a alta segurança proporcionada por esses certificados: ðTempest Via. Cert - Proteção ao trâmite de documentos eletrônicos ðWeb. Mail com serviços OAB integrados ð. . . e outras que desenvolvermos juntos! § Próximo grande passo: ðConvencer os tribunais a aceitarem petições e outros documentos formais assinados digitalmente online usando essas tecnologias.

Conclusões § As seccionais já contavam com a ICP-OAB, . . . ICP-OAB §. . . e agora contam também com aplicações práticas que usam a alta segurança proporcionada por esses certificados: ðTempest Via. Cert - Proteção ao trâmite de documentos eletrônicos ðWeb. Mail com serviços OAB integrados ð. . . e outras que desenvolvermos juntos! § Próximo grande passo: ðConvencer os tribunais a aceitarem petições e outros documentos formais assinados digitalmente online usando essas tecnologias.

Obrigado! Perguntas? Proteção Real em TI kiko@tempest. com. br

Obrigado! Perguntas? Proteção Real em TI kiko@tempest. com. br