5d0489c0abdb9078e943f1d3ed8f19c3.ppt

- Количество слайдов: 55

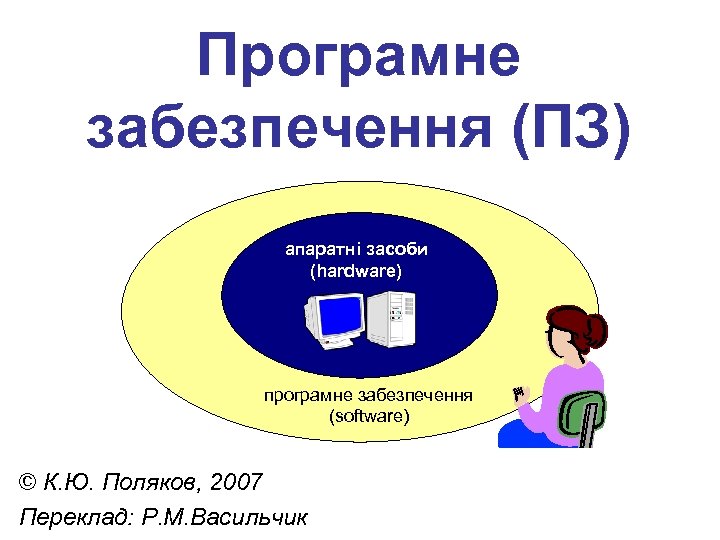

Програмне забезпечення (ПЗ) апаратні засоби (hardware) програмне забезпечення (software) © К. Ю. Поляков, 2007 Переклад: Р. М. Васильчик

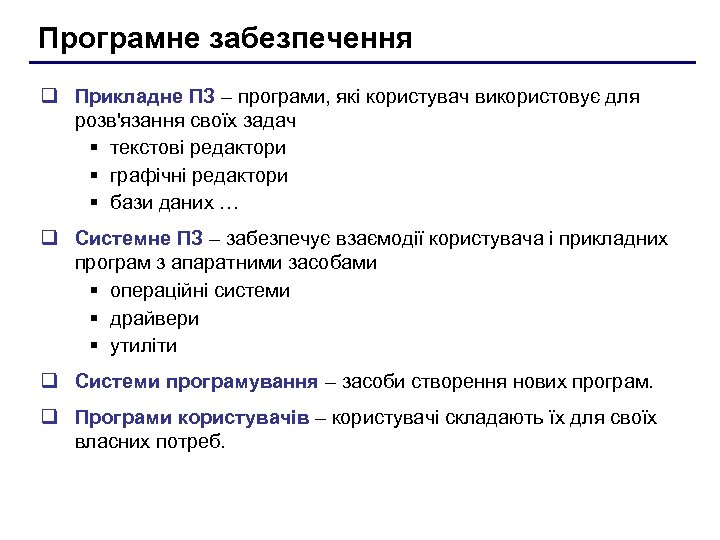

Програмне забезпечення q Прикладне ПЗ – програми, які користувач використовує для розв'язання своїх задач § текстові редактори § графічні редактори § бази даних … q Системне ПЗ – забезпечує взаємодії користувача і прикладних програм з апаратними засобами § операційні системи § драйвери § утиліти q Системи програмування – засоби створення нових програм. q Програми користувачів – користувачі складають їх для своїх власних потреб.

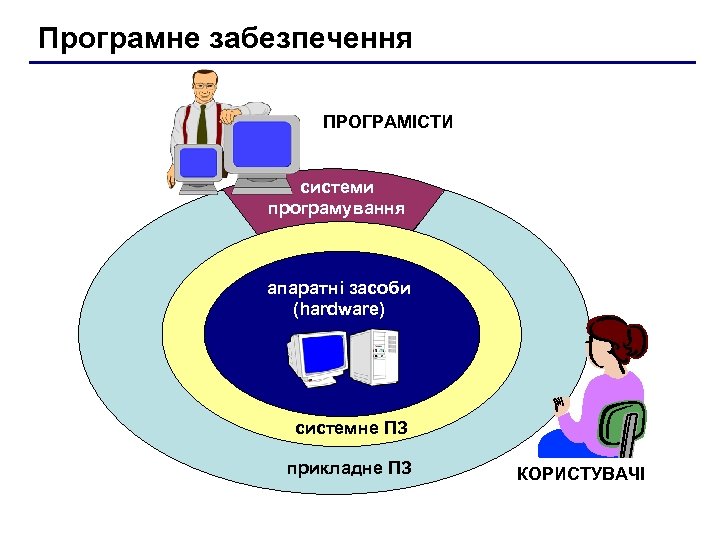

Програмне забезпечення ПРОГРАМІСТИ системи програмування апаратні засоби (hardware) системне ПЗ прикладне ПЗ КОРИСТУВАЧІ

ПРИКЛАДНІ ПРОГРАМИ

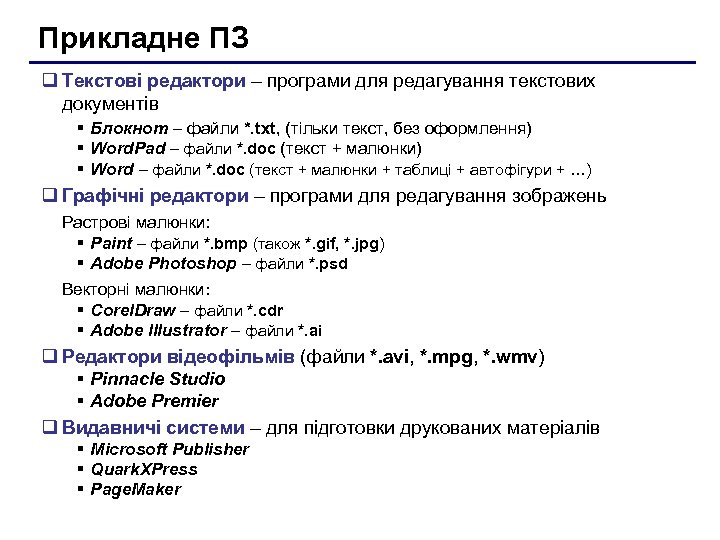

Прикладне ПЗ q Текстові редактори – програми для редагування текстових документів § Блокнот – файли *. txt, (тільки текст, без оформлення) § Word. Pad – файли *. doc (текст + малюнки) § Word – файли *. doc (текст + малюнки + таблиці + автофігури + …) q Графічні редактори – програми для редагування зображень Растрові малюнки: § Paint – файли *. bmp (також *. gif, *. jpg) § Adobe Photoshop – файли *. psd Векторні малюнки: § Corel. Draw – файли *. cdr § Adobe Illustrator – файли *. ai q Редактори відеофільмів (файли *. avi, *. mpg, *. wmv) § Pinnacle Studio § Adobe Premier q Видавничі системи – для підготовки друкованих матеріалів § Microsoft Publisher § Quark. XPress § Page. Maker

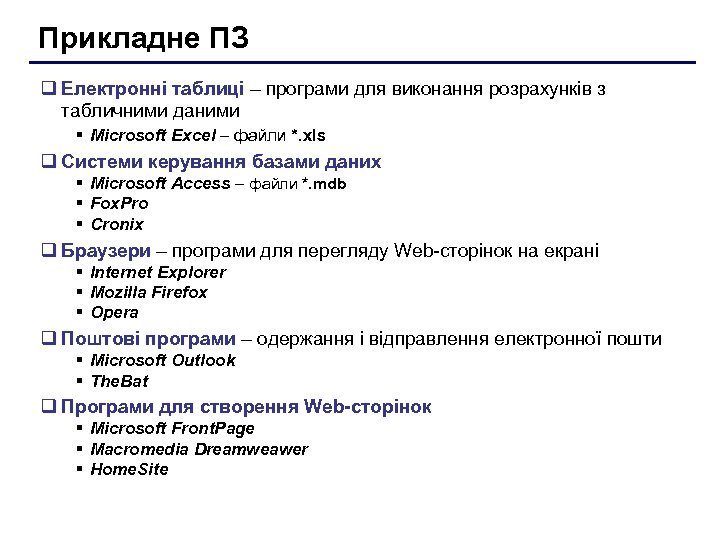

Прикладне ПЗ q Електронні таблиці – програми для виконання розрахунків з табличними даними § Microsoft Excel – файли *. xls q Системи керування базами даних § Microsoft Access – файли *. mdb § Fox. Pro § Cronix q Браузери – програми для перегляду Web-сторінок на екрані § Internet Explorer § Mozilla Firefox § Opera q Поштові програми – одержання і відправлення електронної пошти § Microsoft Outlook § The. Bat q Програми для створення Web-сторінок § Microsoft Front. Page § Macromedia Dreamweawer § Home. Site

СИСТЕМНІ ПРОГРАМИ

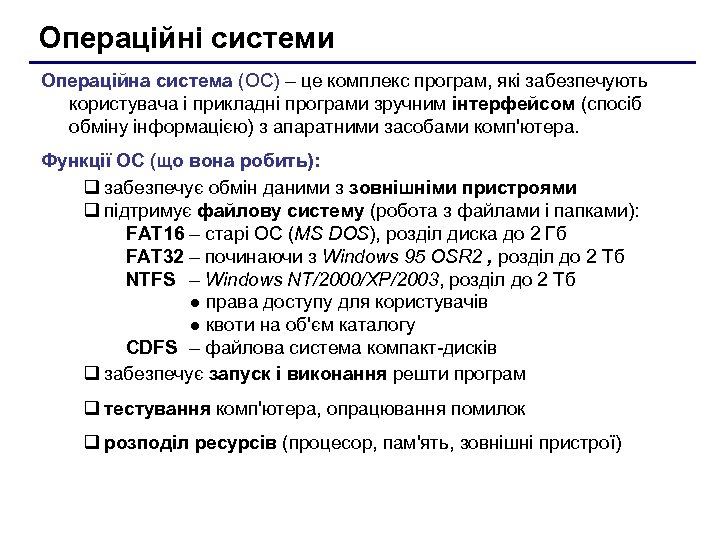

Операційні системи Операційна система (ОС) – це комплекс програм, які забезпечують користувача і прикладні програми зручним інтерфейсом (спосіб обміну інформацією) з апаратними засобами комп'ютера. Функції ОС (що вона робить): q забезпечує обмін даними з зовнішніми пристроями q підтримує файлову систему (робота з файлами і папками): FAT 16 – старі ОС (MS DOS), розділ диска до 2 Гб FAT 32 – починаючи з Windows 95 OSR 2 , розділ до 2 Тб NTFS – Windows NT/2000/XP/2003, розділ до 2 Тб ● права доступу для користувачів ● квоти на об'єм каталогу CDFS – файлова система компакт-дисків q забезпечує запуск і виконання решти програм q тестування комп'ютера, опрацювання помилок q розподіл ресурсів (процесор, пам'ять, зовнішні пристрої)

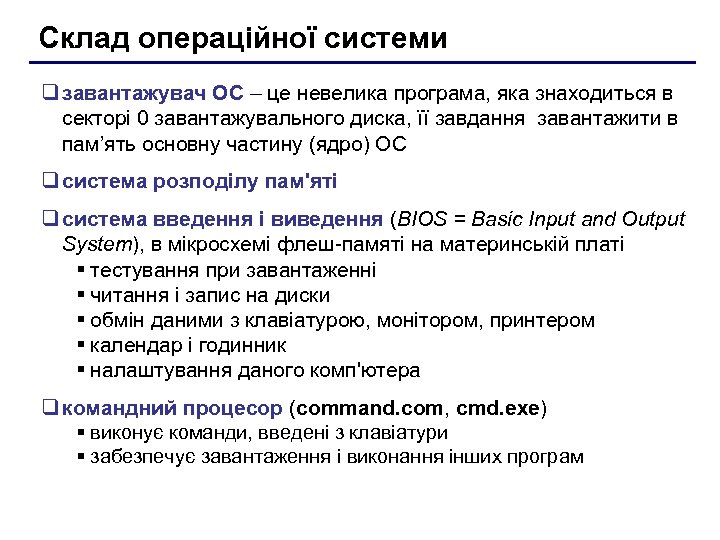

Склад операційної системи q завантажувач ОС – це невелика програма, яка знаходиться в секторі 0 завантажувального диска, її завдання завантажити в пам’ять основну частину (ядро) ОС q система розподілу пам'яті q система введення і виведення (BIOS = Basic Input and Output System), в мікросхемі флеш-памяті на материнській платі § тестування при завантаженні § читання і запис на диски § обмін даними з клавіатурою, монітором, принтером § календар і годинник § налаштування даного комп'ютера q командний процесор (command. com, cmd. exe) § виконує команди, введені з клавіатури § забезпечує завантаження і виконання інших програм

Склад операційної системи (II) q утиліти (утиліта, лат. utilitas - користь) – це службова програма для перевірки і налаштування комп'ютера: § розбивка диска на розділи (fdisk. exe) § форматування диска (format. com) § тестування диска (chkdsk. exe) § редагування реєстру (regedit. exe) § перевірки зв'язку з іншими комп'ютерами (ping. exe) § порівняння файлів (fc. exe) § пошук рядка у файлах (find. exe) §… q драйвери (англ. driver - водій) – це програми, які постійно знаходяться в пам'яті і забезпечують обмін даними з зовнішніми пристроями (файли *. sys в Windows NT/2000/XP) § драйвер відеокарти § драйвер звукової карти § драйвер мережевої карти § драйвер принтера § драйвер сканера §…

Типи ОС Однозадачні – в кожний момент часу виконується тільки одна задача (програма), вона отримує всі ресурси комп'ютера. Приклади: MS DOS, DR DOS, PC DOS Багатозадачні – може одночасно виконувати декілька задач q невитісняюча багатозадачність: програми самі передають керування одна одній § Windows 3. 1, Windows 3. 11 q витісняюча багатозадачність: ОС розподіляє кванти часу процесора між задачами § § § Windows 95/98/Me Windows NT/2000/XP/2003/Vista UNIX – надійна мережева ОС для підтримки вузлів Інтернету Linux – безкоштовна UNIX-подібна ОС QNX – ОС реального часу

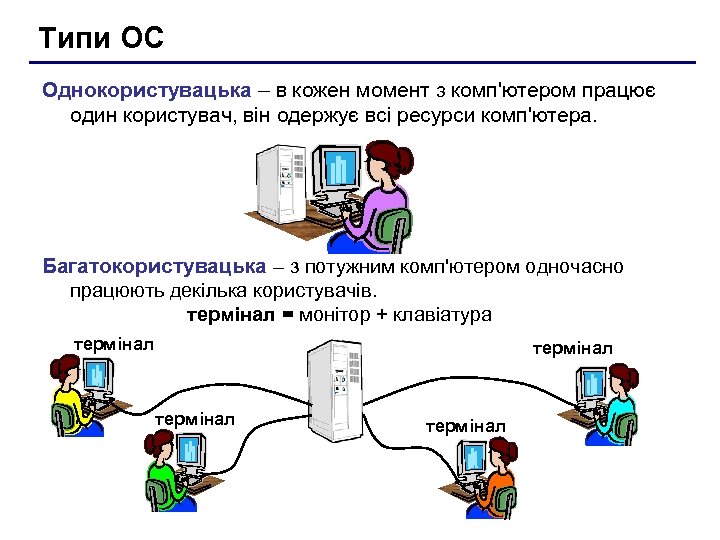

Типи ОС Однокористувацька – в кожен момент з комп'ютером працює один користувач, він одержує всі ресурси комп'ютера. Багатокористувацька – з потужним комп'ютером одночасно працюють декілька користувачів. термінал = монітор + клавіатура термінал

Утиліти, які не входять в ОС q антивірусні програми § AVP (Antiviral Tookit Pro) Є. Касперский § Dr. Web, И. Данілов § Norton Antivirus, Mc. Afee, NOD 32 q архіватори – програми для упаковки файлів § Win. RAR (Є. Рошал) – архіви *. rar, *. zip § Win. ZIP – архіви *. zip q інформація про систему (Everest) q сканування (Mira. Scan, в комплекті з сканером) q програми для запису CD і DVD (Nero)

СИСТЕМИ ПРОГРАМУВАННЯ (ІНСТРУМЕНТАЛЬНІ ЗАСОБИ)

Системи програмування (або інструментальні засоби) – це ПЗ, призначене для розробки і відлагодження нових програм. Проблема: q комп'ютери розуміють тільки мову кодів (послідовність нулів і одиниць) q для людини зручніше давати завдання на звичайній мові (українській, англійській) Компроміс: програми складаються на мовах програмування і потім переводяться в коди з домогою спеціальних програм

Мови програмування Всього більше 600, широко використовується приблизно 20. Машинно-орієнтовані мови: q машинні коди 09 FE AC 3 F q асемблери: символьний запис машинних команд: mov AX, BX q макроасемблери: одна команда мови замінює декілька машинних команд Мови високого рівня (алгоритмічні): q для навчання: Бейсик (1965), Паскаль (1970), Лого, Рапіра q професійні: Сі (1972), Паскаль (Delphi), Фортран (1957), Visual Basic q для задач штучного інтелекту: ЛИСП, Пролог q для паралельних обчислень: Ада q для програмування в Інтернеті: Java. Script, Java, PHP, Perl, ASP, …

Інтегроване середовище розробки (англ. IDE = Integrated Development Environment) – це комплекс програм, які містять q редактор тексту програми q транслятор q компоновщик q відлагоджувач q профайлер Приклади: Turbo Pascal Borland C Microsoft Visual C++

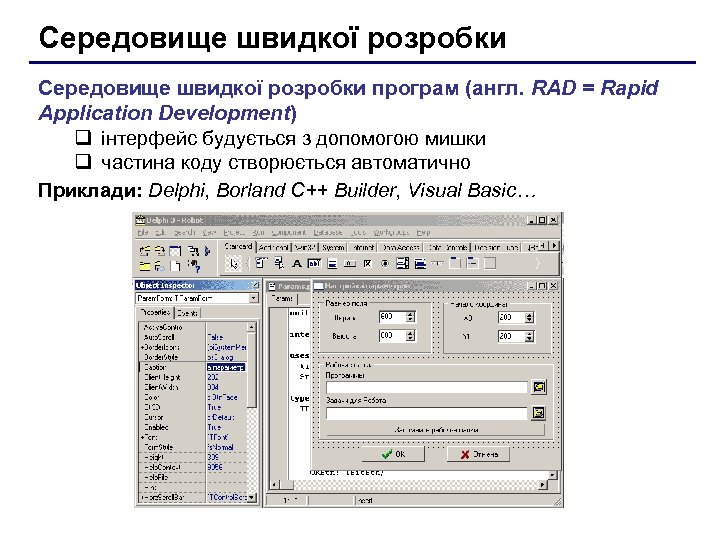

Середовище швидкої розробки програм (англ. RAD = Rapid Application Development) q інтерфейс будується з допомогою мишки q частина коду створюється автоматично Приклади: Delphi, Borland C++ Builder, Visual Basic…

Правовий захист програм та даних © К. Ю. Поляков, 2007 -2008

Об’єктами авторського права… Є • програми для комп'ютерів (включаючи підготовчі матеріали, а також звук, графіку і відео, які виходять за допомогою програми) • бази даних (дані, спеціально організовані для пошуку і обробки за допомогою комп'ютерів) НЕ Є • алгоритми і мови програмування • ідеї і принципи, лежачі в основі програм, баз даних, інтерфейсу; • офіційні документи ! Охороняється форма, а не зміст! 20

Авторське право · автор - фізична особа (не організація) · виникає «через створення» продукту, не вимагає формальної реєстрації · позначення: © Іванов, 2008 (рік першого випуску) · діє протягом життя і 50 років після смерті автора · передається по спадку 21

Права автора Особисті: • право авторства (право вважатися автором) • право на ім'я (своє ім'я, псевдонім, анонімно) • право на недоторканість (захист програми і її назви від спотворень) Майнові: • здійснювати або вирішувати • випуск програми в світ • копіювання в будь-якій формі • поширення • зміна (в т. ч. переклад іншою мовою) 22

Використання програм і БД Підстави: • договір у письмовій формі • при масовому поширенні - ліцензійна угода Можна без дозволу автора: • зберігати в пам'яті 1 комп'ютера (або за договором) • вносити зміни, необхідні для роботи на комп'ютері користувача (але не поширювати!) • виправляти явні помилки • виготовити копію для архівних цілей • перепродати програму 23

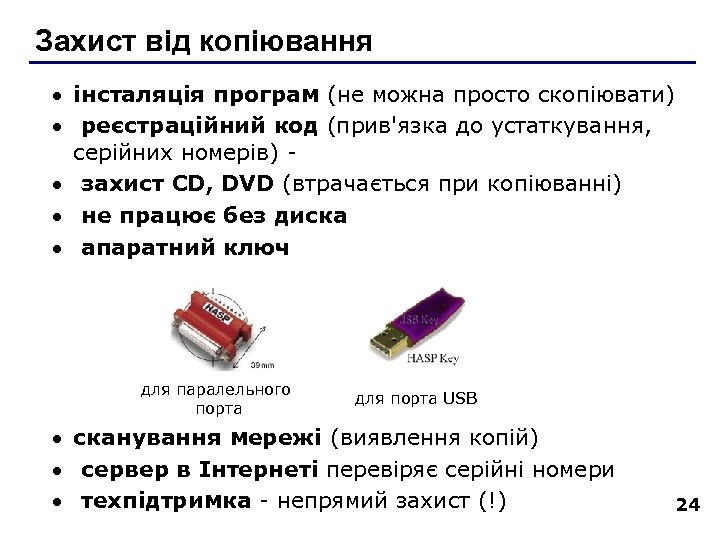

Захист від копіювання · інсталяція програм (не можна просто скопіювати) · реєстраційний код (прив'язка до устаткування, серійних номерів) · захист CD, DVD (втрачається при копіюванні) · не працює без диска · апаратний ключ для паралельного порта для порта USB · сканування мережі (виявлення копій) · сервер в Інтернеті перевіряє серійні номери · техпідтримка - непрямий захист (!) 24

Комп’ютерні злочини Економічні • збагачення шляхом злому інформаційних систем • комп'ютерне шпигунство • крадіжка програм ( «піратство» ) Проти особистих прав • помилкова інформація • незаконний збір інформації • розголошування банківської і лікарської таємниці Проти суспільних і державних інтересів • розголошування державної таємниці • просочування інформації • спотворення інформації (підрахунок голосів) • вивід з ладу інформаційних систем (диверсії) 25

Кримінальний кодекс Стаття 146. Порушення авторських і суміжних прав. лише при крупному збитку • привласнення авторства (плагіат) до 6 місяців позбавлення волі • незаконне використання, а також придбання, зберігання, перевезення в цілях збуту - до 2 років • групою осіб, в особливо крупному розмірі (250000 р. ) або з використанням службового положення - до 5 років 26

Кримінальний кодекс Ознаки злочину: знищення, блокування, модифікація або копіювання інформації порушення роботи комп'ютера або мережі Стаття 272. Неправомірний доступ до комп'ютерної інформації. до 2 років позбавлення волі групою осіб - до 5 років Стаття 273. Створення, використання і поширення шкідливих програм. до 3 років позбавлення волі з тяжкими наслідками - до 7 років Стаття 274. Порушення правил експлуатації комп'ютерів і мережі. до 2 років позбавлення волі з тяжкими наслідками - до 4 років 27

Авторські права в Інтернеті При нелегальному використанні: завжди є непряма вигода (досягнення своїх цілей); · збиток авторам, зниження доходу; · зниження відвідуваності і цитованості сайтів Ю зниження доходу. Правила: при використанні матеріалів в учбових роботах посилатися на джерело; · для публікації в Інтернеті тексту або фотографії отримати дозвіл автора або видавця. ! Офіційні документи – не об’єкти авторського права! 28

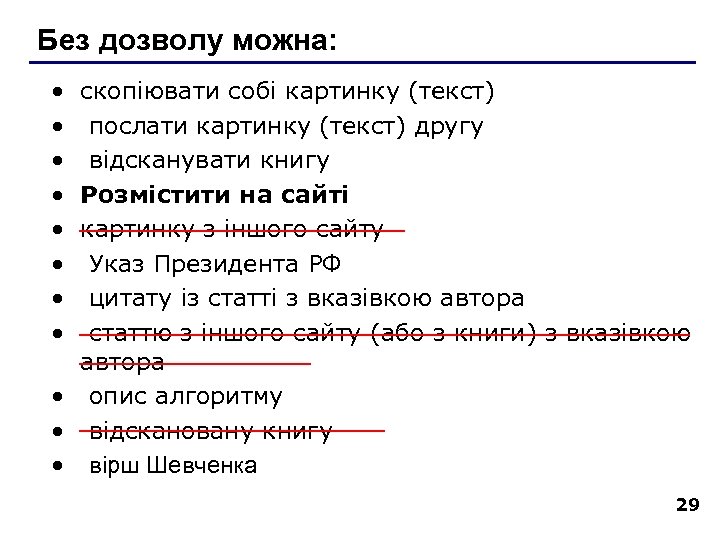

Без дозволу можна: · скопіювати собі картинку (текст) · послати картинку (текст) другу · відсканувати книгу · Розмістити на сайті · картинку з іншого сайту · Указ Президента РФ · цитату із статті з вказівкою автора · статтю з іншого сайту (або з книги) з вказівкою автора · опис алгоритму · відскановану книгу · вірш Шевченка 29

Які бувають програми? Умовно-безкоштовне ПЗ (Shareware): безкоштовне ПЗ з обмеженнями: · відключені деякі функції · обмежений термін дії (30 днів) Nero Burning Rom · обмежена кількість запусків The. Bat · дратівливі повідомлення · примусова реклама · платна реєстрація знімає обмеження. Комерційне ПЗ: · плата за кожну копію · безкоштовна технічна підтримка (!) · заборона на зміну коди і витягання даних · швидке внесення змін (сервіс-паки, нові версії) 30

Ліцензія GNU GPL GNU General Public Licence: програмне забезпечення поставляється з вихідним кодом • авторські права належать розробникам • можна вільно і без оплати • запускати програми • вивчати і змінювати код • поширювати безкоштовно або за плату • покращувати і поширювати поліпшення • можна використовувати код в своїх розробках, але вони можуть поширюватися лише за ліцензією GPL • програми поширюються без гарантій • за налаштування і супровід можна брати плату 31

СТИСНЕННЯ ФАЙЛІВ. АРХІВАТОРИ

Стиснення файлів – це зменшення їх розміру. Мета стиснення: q q q зменшити місце, яке займають файли на диску створити резервну копію даних (на CD, DVD) зменшити об'єм даних, які передаються через Інтернет об'єднати групу файлів в один архів зашифрувати дані з паролем Типи стиснення: q без втрат: стиснений файл можна востановити у вихідному вигляді, знаючи алгоритм стиснення § тексти § програми § дані q с втратами: при стисненні частина інформації безповоротно втрачається § фотографії § звук § відео

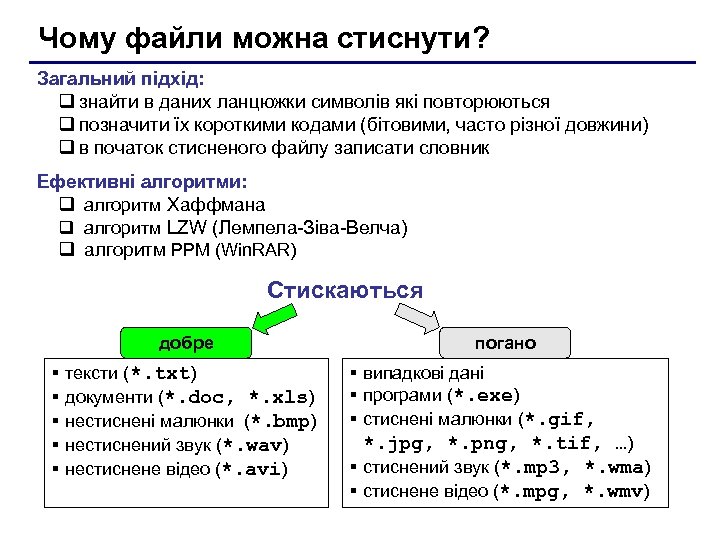

Чому файли можна стиснути? Загальний підхід: q знайти в даних ланцюжки символів які повторюються q позначити їх короткими кодами (бітовими, часто різної довжини) q в початок стисненого файлу записати словник Ефективні алгоритми: q алгоритм Хаффмана q алгоритм LZW (Лемпела-Зіва-Велча) q алгоритм PPM (Win. RAR) Стискаються добре § тексти (*. txt) § документи (*. doc, *. xls) § нестиснені малюнки (*. bmp) § нестиснений звук (*. wav) § нестиснене відео (*. avi) погано § випадкові дані § програми (*. exe) § стиснені малюнки (*. gif, *. jpg, *. png, *. tif, …) § стиснений звук (*. mp 3, *. wma) § стиснене відео (*. mpg, *. wmv)

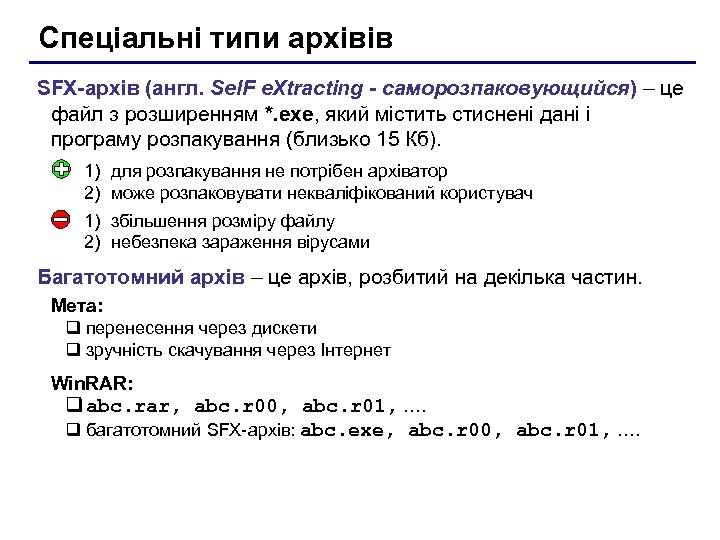

Спеціальні типи архівів SFX-архів (англ. Sel. F e. Xtracting - саморозпаковующийся) – це файл з розширенням *. exe, який містить стиснені дані і програму розпакування (близько 15 Кб). 1) для розпакування не потрібен архіватор 2) може розпаковувати некваліфікований користувач 1) збільшення розміру файлу 2) небезпека зараження вірусами Багатотомний архів – це архів, розбитий на декілька частин. Мета: q перенесення через дискети q зручність скачування через Інтернет Win. RAR: q abc. rar, abc. r 00, abc. r 01, …. q багатотомний SFX-архів: abc. exe, abc. r 00, abc. r 01, ….

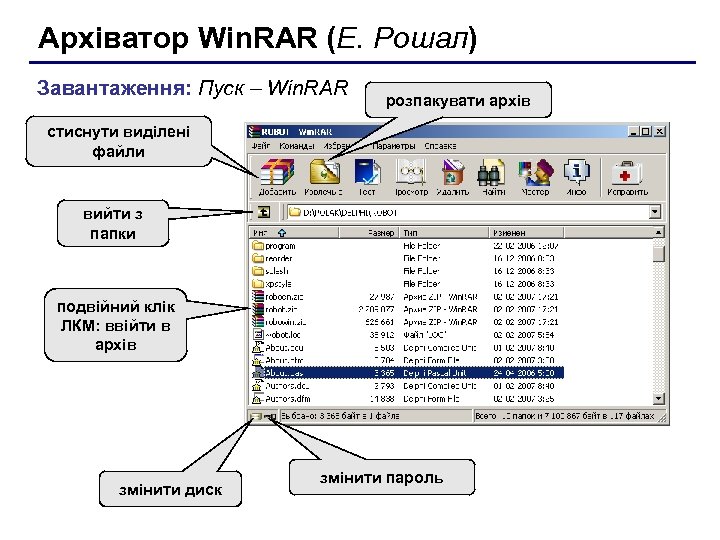

Архіватор Win. RAR (Е. Рошал) Завантаження: Пуск – Win. RAR розпакувати архів стиснути виділені файли вийти з папки подвійний клік ЛКМ: ввійти в архів змінити диск змінити пароль

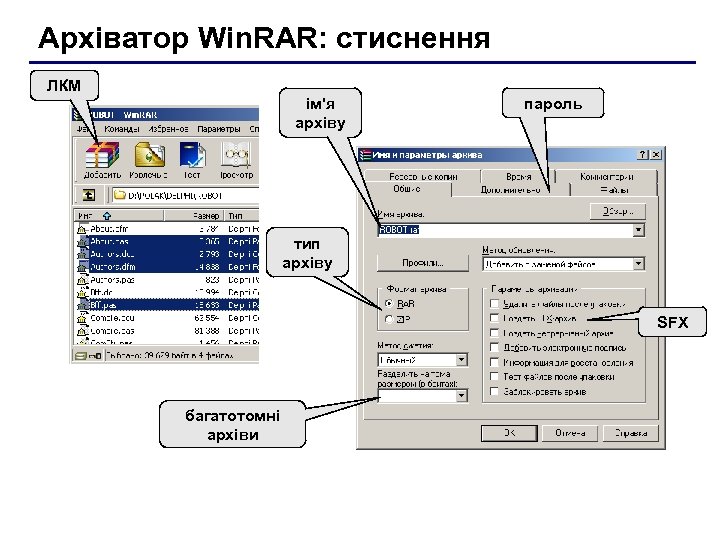

Архіватор Win. RAR: стиснення ЛКМ ім'я архіву пароль тип архіву SFX багатотомні архіви

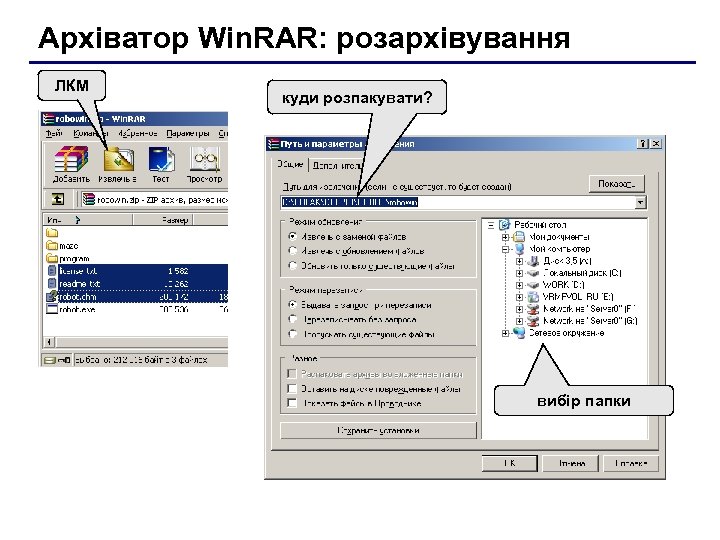

Архіватор Win. RAR: розархівування ЛКМ куди розпакувати? вибір папки

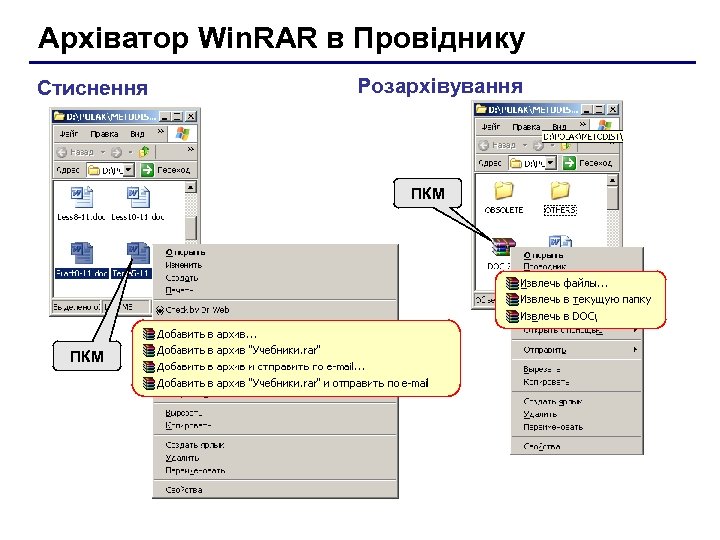

Архіватор Win. RAR в Провіднику Стиснення Розархівування ПКМ

КОМП’ЮТЕРНІ ВІРУСИ І АНТИВІРУСИ

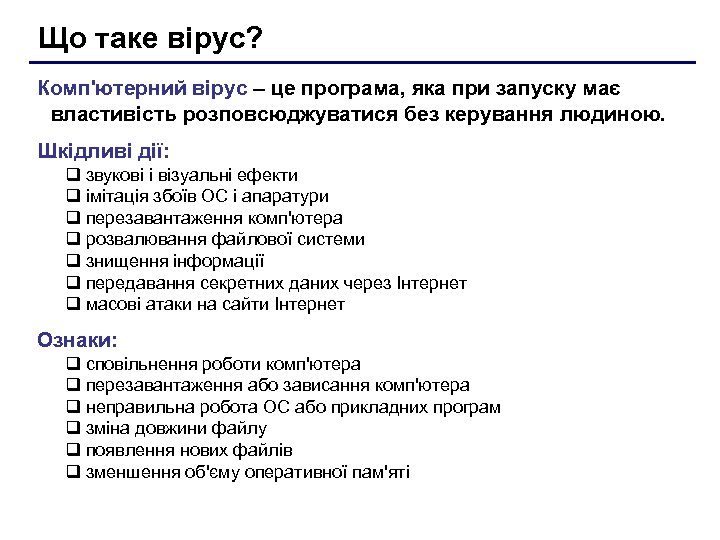

Що таке вірус? Комп'ютерний вірус – це програма, яка при запуску має властивість розповсюджуватися без керування людиною. Шкідливі дії: q звукові і візуальні ефекти q імітація збоїв ОС і апаратури q перезавантаження комп'ютера q розвалювання файлової системи q знищення інформації q передавання секретних даних через Інтернет q масові атаки на сайти Інтернет Ознаки: q сповільнення роботи комп'ютера q перезавантаження або зависання комп'ютера q неправильна робота ОС або прикладних програм q зміна довжини файлу q появлення нових файлів q зменшення об'єму оперативної пам'яті

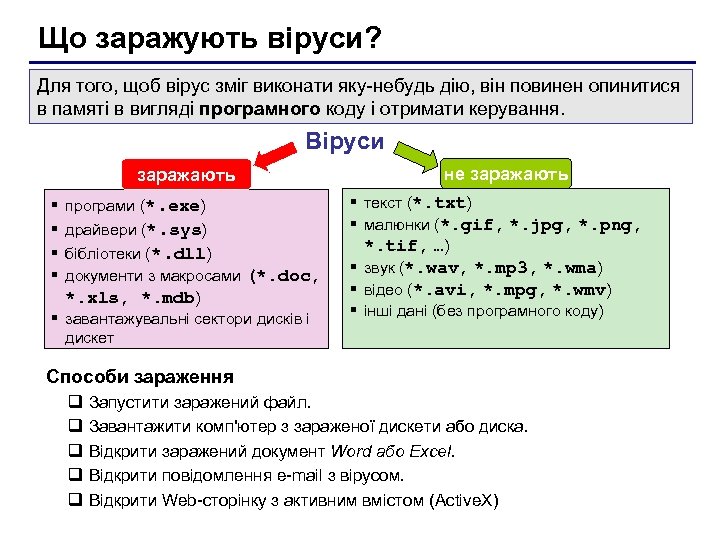

Що заражують віруси? Для того, щоб вірус зміг виконати яку-небудь дію, він повинен опинитися в памяті в вигляді програмного коду і отримати керування. Віруси заражають програми (*. exe) драйвери (*. sys) бібліотеки (*. dll) документи з макросами (*. doc, *. xls, *. mdb) § завантажувальні сектори дисків і дискет § § не заражають § текст (*. txt) § малюнки (*. gif, *. jpg, *. png, *. tif, …) § звук (*. wav, *. mp 3, *. wma) § відео (*. avi, *. mpg, *. wmv) § інші дані (без програмного коду) Способи зараження q q q Запустити заражений файл. Завантажити комп'ютер з зараженої дискети або диска. Відкрити заражений документ Word або Excel. Відкрити повідомлення e-mail з вірусом. Відкрити Web-сторінку з активним вмістом (Active. X)

Класичні віруси · Файлові - заражають файли *. exe, *. sys, *. dll (рідко - упроваджуються в тексти програм). · Завантажувальні (бутові, від англ. boot завантаження) - заражають завантажувальні сектори дисків і дискет, при завантаженні відразу опиняються в пам'яті і отримують управління. · Поліморфні - при кожному новому зараженні трохи міняють свій код. · Макровіруси - заражають документи з макросами (*. doc, *. xls, *. mdb). · Скриптові віруси - скрипт (програма на мові Visual Basic Script, Java. Script, BAT, PHP) заражає командні файли (*. bat), інші скрипти і Web-сторінки (*. htm, *. html).

Мережеві віруси поширюються через комп'ютерні мережі, використовують «діри» - помилки в захисті Windows, Internet Explorer, Outlook і ін. · Поштові черв'яки - поширюються через електронну пошту у вигляді додатка до листа або заслання на вірус в Інтернеті; розсилають себе по всіх виявлених адресах ! Найактивніші – більше 90%! · Мережеві черв'яки - проникають на комп'ютер через «діри» в системі, можуть копіювати себе в теки, відкриті для запису (сканування - пошук уразливих комп'ютерів в мережі) · IRC-черви, IM-черви - поширюються через IRC-чаты і інтернет-пейджери (ICQ, AOL, Windows Messenger, MSN Messenger) · P 2 P-черви - поширюються через файлообменные мережі P 2 P (peer-to-peer)

Троянські програми дозволяють отримувати управління віддаленим комп'ютером, поширюються через комп'ютерні мережі, часто при установці інших програм (заражені інсталятори) · Backdoor - програми видаленого адміністрування · крадіжка паролів (доступ в Інтернет, до поштових скриньок, до платіжних систем) · шпигуни (введений з клавіатури текст, знімки екрану, список програм, характеристики комп'ютера, промислове шпигунство) · DOS-атаки (англ. Denial Of Service - відмова в обслуговуванні) массовые атаки на сайти по команді, сервер не справляється з навантаженням · проксі-сервери - використовуються для масової розсилки реклами (спаму) · завантажувачі (англ. downloader) - після зараження викачують на комп'ютер інші шкідливі програми

Антивіруси-сканери · уміють знаходити і лікувати відомі їм віруси в пам'яті і на диску; · використовують бази даних вірусів; · щоденне оновлення баз даних через Інтернет. лікують відомі їм віруси 1) не можуть запобігти зараженню 2) найчастіше не можуть виявити і вилікувати невідомий вірус

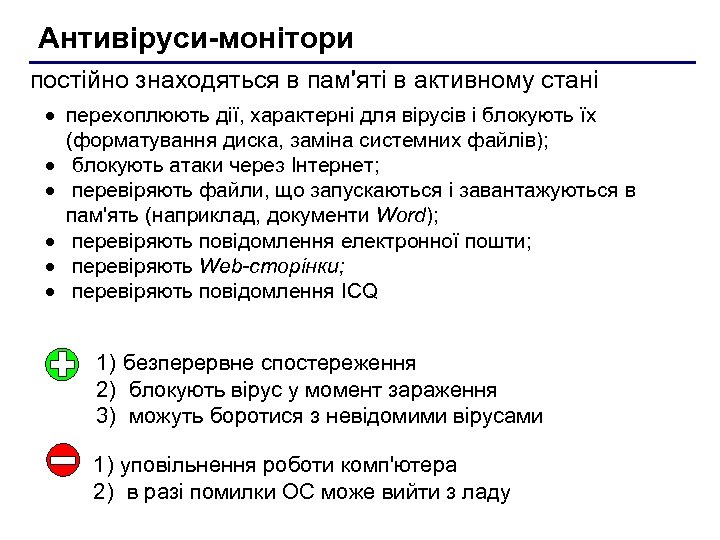

Антивіруси-монітори постійно знаходяться в пам'яті в активному стані · перехоплюють дії, характерні для вірусів і блокують їх (форматування диска, заміна системних файлів); · блокують атаки через Інтернет; · перевіряють файли, що запускаються і завантажуються в пам'ять (наприклад, документи Word); · перевіряють повідомлення електронної пошти; · перевіряють Web-сторінки; · перевіряють повідомлення ICQ 1) безперервне спостереження 2) блокують вірус у момент зараження 3) можуть боротися з невідомими вірусами 1) уповільнення роботи комп'ютера 2) в разі помилки ОС може вийти з ладу

Антивірусні програми Комерційні q q q AVP = Antiviral Toolkit Pro (www. avp. ru) – Е. Касперський Dr. Web (www. drweb. com) – И. Данилов Norton Antivirus (www. symantec. com) Mc. Afee (www. mcafee. ru) NOD 32 (www. eset. com) ! Є безкоштовні пробні версії! Безкоштовні q Avast Home (www. avast. com) q Antivir Personal (free-av. com) q AVG Free (free. grisoft. com)

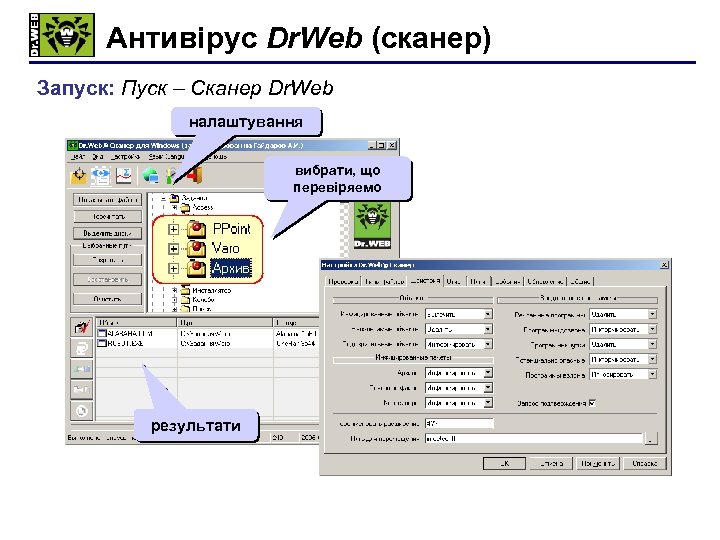

Антивірус Dr. Web (сканер) Запуск: Пуск – Сканер Dr. Web налаштування вибрати, що перевіряемо старт результати

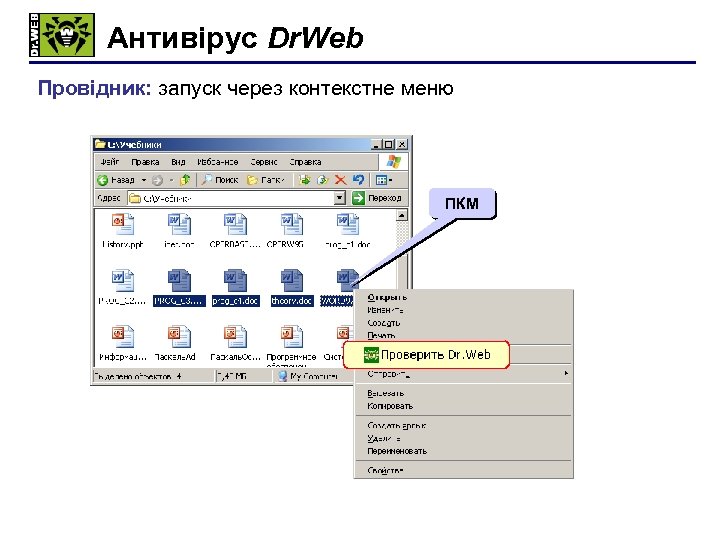

Антивірус Dr. Web Провідник: запуск через контекстне меню ПКМ

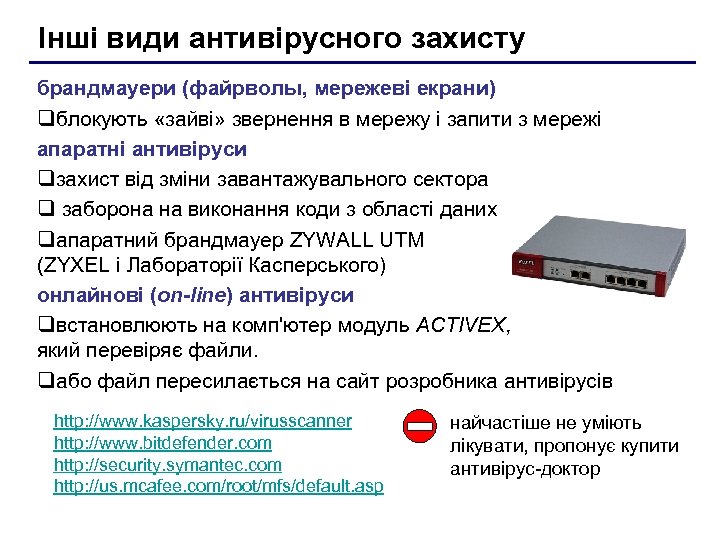

Інші види антивірусного захисту брандмауери (файрволы, мережеві екрани) qблокують «зайві» звернення в мережу і запити з мережі апаратні антивіруси qзахист від зміни завантажувального сектора q заборона на виконання коди з області даних qапаратний брандмауер ZYWALL UTM (ZYXEL і Лабораторії Касперського) онлайнові (on-line) антивіруси qвстановлюють на комп'ютер модуль ACTIVEX, який перевіряє файли. qабо файл пересилається на сайт розробника антивірусів http: //www. kaspersky. ru/virusscanner http: //www. bitdefender. com http: //security. symantec. com http: //us. mcafee. com/root/mfs/default. asp найчастіше не уміють лікувати, пропонує купити антивірус-доктор

Профілактика · робити резервні копії важливих даних на CD і DVD (раз на місяць? у тиждень? ) · використовувати антивірус-монітор, особливо при роботі в Інтернеті · при роботі в Інтернеті включати брандмауер (англ. firewall) - ця програма забороняє обмін по деяких каналах зв'язки, які використовують віруси · перевіряти за допомогою антивіруса-лякаря всі нові програми і файли, дискети · не відкривати повідомлення e-mail з невідомих адрес, особливо файли-додатки · мати завантажувальний диск з антивірусом

Якщо комп'ютер заражений · Відключити комп'ютер від мережі. · Запустити антивірус. Якщо не допомагає, то · вимкнути комп'ютер і завантажити його із завантажувального диска (дискети, CD, DVD). Запустити антивірус. Якщо не допомагає, то · видалити Windows і встановити її заново. Якщо не допомагає, то · відформатувати вінчестер (format. com). Якщо зробити це не удається, то могла бути зіпсована таблиця розділів диска. Тоді · створити заново таблицю розділів (fdisk. exe). Якщо не удається (вінчестер не виявлений), то · можна нести комп'ютер в ремонт.

Використані ресурси Презентація К. Полякова http: //kpolyakov. narod. ru/ 55

5d0489c0abdb9078e943f1d3ed8f19c3.ppt