ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ КОМПЬЮТЕРА Лекция для магистрантов Встроенные программы

ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ КОМПЬЮТЕРА Лекция для магистрантов Встроенные программы – заводские программы, которые жестко (постоянно) «прошиты» в электронных деталях ПК: • BIOS (Basic Input/Output System) – хранится в ППЗУ и выполняет все базовые машинно-ориентированные функции для запуска и контроля ввода/вывода (проверку памяти и составных частей ПК) ещё до того, как будет загружена какая-либо другая программа (в т.ч. и ОС), а также осуществляет процедуру запуска, позволяющую ПК произвести загрузку ОС. • BIOS Setup - установка параметров дисководов, порядок загрузки, значение системных Даты-времени, просмотр параметров памяти и микропроцессора.

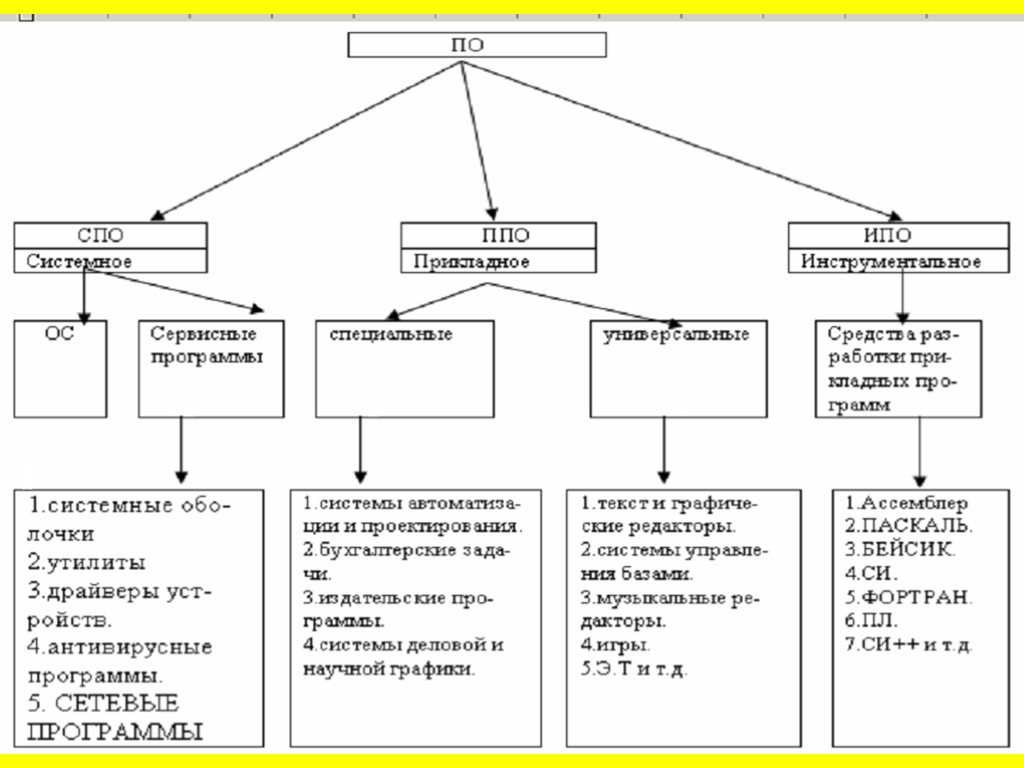

2 Категории программ Системные программы – управляют процессами внутри ПК, контролируют эти процессы выполняющие различные вспомогательные функции (операционные системы и сервисные программы). Сервисные программы – внешние программы (format.exe.), NC, NU и Total Commander и т.п. Прикладные программы, инструментальные системы (языки программирования), обеспечивающие создание новых программ для компьютера:

3

4 Операционная система компьютера Главной, основной программой системного программного обеспечения является операционная система (ОС). Операционная система загружается при включении компьютера. ОС – комплекс программ, позволяющих пользователю общаться с компьютером. ОС выполняет следующие функции: диалог с пользователем; управление компьютером, его ресурсами; запуск готовых к выполнению программ; организация файловой структуры.

5 Операционные (программные) оболочки поддерживают функции удобного для пользователя способа взаимодействия с операционной системой. Компьютеры могут работать под управлением различных ОС. Иногда на одном компьютере устанавливают несколько ОС. Операционная система загружается с диска в оперативную память компьютера при его включении и остаётся там до выключения компьютера, всё время находясь в рабочем состоянии.

6 Функции операционной системы В работе любой программы всегда можно выделить три этапа: • ввод информации; • обработка информации; • вывод результатов.

7 Функции операционной системы Операционная система позволяет вводить команды с клавиатуры (режим командной строки) или с помощью мыши (графический режим), сохранять тексты и рисунки под заданным именем на диске, запускать другие программы с жесткого диска, дискет и других дисков. Ввод и вывод информации во всех программах происходит одинаково с использованием одних и тех же устройств. Поэтому имеет смысл один раз написать программы ввода-вывода для каждого устройства и многократно использовать вместо того, чтобы писать их заново в каждой отдельной программе.

8 Операционная система компьютера Программы ввода-вывода являются неотъемлемой частью операционной системы. Это первая функция ОС - обеспечить другие программы единым и стандартным доступом к устройствам ввода-вывода информации. Во время работы на компьютере вы можете запускать различные программы. Запуск других программ можно назвать второй функцией ОС. Чтобы запустить программу, необходимо дать команду операционной системе: «Выполнить данную программу». В ответ вместо запуска программы вы можете получить: «Не могу выполнить программу из-за нехватки памяти». Так строится диалог между вами и компьютером, который сразу после загрузки компьютера осуществляется с помощью операционной системы, и который может быть продолжен прикладными программами при их запуске. Диалог между человеком и компьютером - это третья функция ОС.

9 Операционная система компьютера В операционных системах, например, Windows, можно выполнять несколько программ одновременно. Причем программы могут взаимодействовать друг с другом. На выполнение каждой программы отводится маленький отрезок времени, так называемый квант, по истечении которого начинает выполняться следующая программа, затем следующая и так по кругу. Таким образом, создается иллюзия, что все запущенные программы работают параллельно. Одновременное выполнение нескольких программ очень удобно, например, вы можете копировать текст и рисунки из одной программы в другую. Управление выполнением одной или нескольких одновременно запущенных программ и обменом информацией между ними - четвертая функция ОС.

10 Файловая система Информация на дисках хранится в файлах. Файл – поименованная область на диске или другом машинном носителе, последовательность записей, объединенных в группу. В файлах может храниться разная информация. Имя файла (запрещенные символы в имени / : * ? " < >) : Состоит из двух частей имени и расширения. Имя может быть длиной не более 256 символов. Расширение начинается с точки, за которой следует от 1 до 4 символов. Например, autoexec.bat.

11 Свойства файла Свойства файла определяются типом хранящейся в нем информации (графическая, текстовая, звуковая, системная и т.д.). Файл имеет размер, местоположение, дату и время создания. Атрибуты файла - это информация, указывающая следующую информацию:

12 Атрибуты файла Только для чтения (read only) – запись информации в файл невозможна Скрытый файл (hidden) – имя такого файла отсутствует в перечне имен файлов Архивный файл (archive) – стандартный файл, его можно читать и редактировать (compressed) - сжатый (encrypted) - зашифрованный

Компьютерные вирусы

14 Чтобы бороться с врагом надо знать его в лицо. С появлением современных антивирусных средств это стало уже не обязательно, однако знать о вирусах всё-таки интересно. Поскольку разнообразие компьютерных вирусов слишком велико, то они, как и их биологические прообразы, нуждаются в классификации. Классифицировать вирусы можно по следующим признакам: по среде обитания; по способу заражения среды обитания; по деструктивным возможностям; по особенностям алгоритма вируса.

15 Классификация вирусов по среде обитания Файловые вирусы, которые внедряются в выполняемые файлы (*.СОМ, *.ЕХЕ, *.SYS, *.BAT, *.DLL). Загрузочные вирусы, которые внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий системный загрузчик винчестера (Master Boot Record). Макро-вирусы, которые внедряются в системы, использующие при работе так называемые макросы (например, Word, Excel). Существуют и сочетания - например, файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные сектора. Такие вирусы, как правило, имеют довольно сложный алгоритм работы, часто применяют оригинальные методы проникновения в систему и их труднее обнаружить.

16 Классификация вирусов по способам заражения Логические бомбы — это вирусы, которые активизируются в определенное время или по удаленной команде злоумышленника. По способам заражения вирусы бывают резидентные и нерезидентные. Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращение операционной системы к объектам заражения и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера.

17 Классификация вирусов по способам заражения Нерезидентные вирусы содержатся в зараженных программах и активны во время выполнения этих программ. Хотя по способу действия троянские кони отличаются от обычных вирусов, их по прежнему причисляют к этому семейству, несмотря на то, что обычно они скрываются за другой программой. Как правило, они открывают дыры безопасности, используя которые, другие вредоносные программы устанавливают себя в системе, либо злоумышленник захватывает управление системой.

18 Классификация вирусов по деструктивным возможностям безвредные, т.е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения); неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами; опасные - вирусы, которые могут привести к серьезным сбоям в работе; очень опасные, могущие привести к потере программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти и т.д.

19 Классификация вирусов по особенностям алгоритма Здесь можно выделить следующие основные группы вирусов: • компаньон-вирусы (companion) - Алгоритм работы этих вирусов состоит в том, что они создают для ЕХЕ-файлов файлы-спутники, имеющие то же самое имя, но с расширением СОМ. При запуске такого файла DOS первым обнаружит и выполнит СОМ-файл, т.е. вирус, который затем запустит и ЕХЕ-файл; • вирусы-«черви» (worm) - вариант компаньон-вирусов. ( О червях – ниже)

20 «паразитические» - все вирусы, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов. В эту группу относятся все вирусы, которые не являются «червями» или «компаньон-вирусами»; «студенческие» - крайне примитивные вирусы, часто нерезидентные и содержащие большое число ошибок; «стелс»-вирусы (вирусы-невидимки, stealth), представляют собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков и «подставляют» вместо себя незараженные участки информации. Кроме того, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы;

21 Классификация вирусов по особенностям алгоритма • «полиморфик»-вирусы (самошифрующиеся или вирусы-призраки, polymorphic) - достаточно труднообнаруживаемые вирусы, не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфик-вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика; • макро-вирусы - вирусы этого семейства используют возможности макроязыков (таких как Word Basic), встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время широко распространены макро- вирусы, заражающие документы текстового редактора Microsoft Word и электронные таблицы Microsoft Excel;

22 Классификация вирусов по особенностям алгоритма • сетевые вирусы (сетевые черви) - вирусы, которые распространяются в компьютерной сети и, так же, как и компаньон-вирусы, не изменяют файлы или сектора на дисках. Они проникают в память компьютера из компьютерной сети, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Такие вирусы иногда создают рабочие файлы на дисках системы, но могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти). Сетевых вирусов известно всего несколько штук. Например, XMasTree, Вирус Морриса (Internet Worm). На сегодняшний день сетевые вирусы не представляют никакой опасности, так как они нежизнеспособны в современных сетях, как глобальных (Internet), так и локальных (NetWare, NT).

Классификация вирусов по особенностям алгоритма Однако это не мешает обычным DOS-вирусам и макро-вирусам поражать компьютерные сети (локальные и глобальные). Делают они это, в отличие от сетевых вирусов, не используя сетевые протоколы и «дыры» в программном обеспечении. Заражению подвергаются файлы на «общих» дисках на серверах и рабочих местах, через которые эти вирусы перебираются и на другие рабочие места, а часто и передаются в Internet.

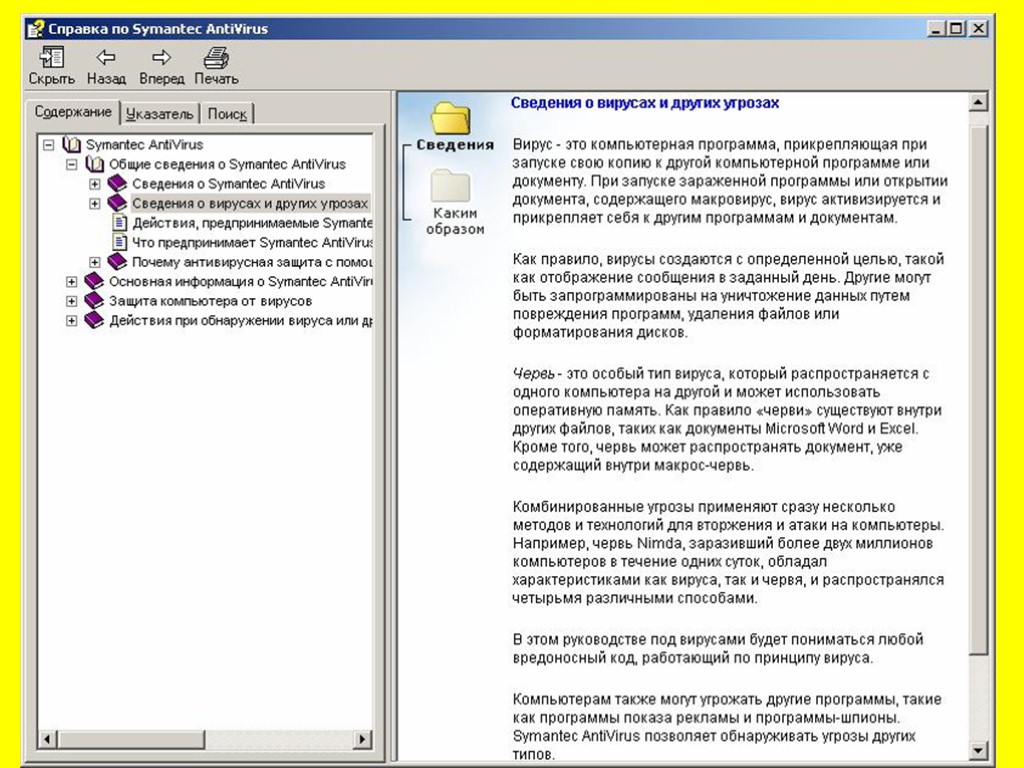

24 Классификация вирусов по особенностям алгоритма Червь - это особый тип вируса, который распространяется с одного компьютера на другой и может использовать оперативную память. «Черви», в основном, распространяются через Интернет. Они рассылают себя всем пользователям, записанным в адресной книге жертвы, либо распространяются через электронные письма, мгновенные сообщения или файлообменные сети. Довольно часто они содержат собственную службу SMTP. Некоторые черви свободно циркулируют в Интернете, поджидая новые жертвы с дырами безопасности в программном обеспечении.

25 Классификация вирусов по особенностям алгоритма «Черви» не связывают свои копии с какими-то файлами. Они создают свои копии на дисках и в подкаталогах дисков, никаким образом не изменяя других файлов и не используя СОМ-ЕХЕ прием, описанный выше; Как правило «черви» существуют внутри других файлов, таких как документы Microsoft Word и Excel. Кроме того, червь может распространять документ, уже содержащий внутри макрос-червь.

26 Чтобы противостоять нашествию компьютерных вирусов, необходимо выбрать правильную стратегию защиты от них, в том числе программные антивирусные средства, грамотно используя которые Вы сможете предотвратить вирусную атаку. А если она все же произойдет, вовремя ее обнаружить, локализовать и успешно отразить, не потеряв ценной для Вас информации.

27

Классификация по способу распространения 28 Системные вирусы наделали много шума во времена использования дискет, заражая загрузочные секторы и разделы компьютера, однако сегодня они практически не встречаются. Программные вирусы предназначены для одной или нескольких программ. Макровирусы атакуют макросы в таких наиболее популярных офисных приложениях, как Word или Excel. Вирусы сценариев проникают на компьютеры жертв, используя функции программ на языках VBScript и JavaScript. Вирусы массовой рассылки автоматически отправляют себя по всем адресам электронной почты, найденным на компьютере жертвы

29 Классификация по форме Учитывая наличие мутаций вирусов, создателям антивирусных программ пришлось различать варианты вредоносного кода, присваивая им коды от A до Z. Злоумышленники модифицируют вирусы, чтобы их нельзя было распознать по способу действия или сигнатуре. Создание новой версии дает возможность злоумышленнику заражать новые жертвы, пока создатели антивирусных программ не включат сигнатуру этой версии в свои базы данных. Авторы некоторых вирусов пошли в этом направлении еще дальше и создали полиморфные вирусы, которые постоянно зашифровывают и расшифровывают свою сигнатуру. За счет постоянного видоизменения такие вирусы сложнее обнаружить. Наконец, последними, но не менее важными, являются ретровирусы, которые изменяют базы данных антивирусных программ, делая их непригодными к использованию.

30 Классификация антивирусов Касперский, Евгений Валентинович использовал следующую классификацию антивирусов в зависимости от их принципа действия (определяющего функциональность): • Сканеры (устаревший вариант "полифаги"). Определяют наличие вируса по БД, хранящей сигнатуры (или их контрольные суммы) вирусов. Их эффективность определяется актуальностью вирусной базы и наличием эвристического анализатора (см. Эвристическое сканирование).

31 Классификация антивирусов • Ревизоры. Запоминают состояние файловой системы, что делает в дальнейшем возможным анализ изменений. (Класс близкий к IDS). • Сторожа (мониторы). Отслеживают потенциально опасные операции, выдавая пользователю соответствующий запрос на разрешение/запрещение операции. • Вакцины. Изменяют прививаемый файл таким образом, чтобы вирус, против которого делается прививка, уже считал файл заражённым. В современных условиях, когда количество возможных вирусов измеряется десятками тысяч, этот подход неприменим.

32 Эвристическое сканирование — метод работы антивирусной программы, основанный на сигнатурах и эвристике, призван улучшить способность сканеров применять сигнатуры и распознавать модифицированные версии вирусов в тех случаях, когда сигнатура совпадает с телом неизвестной программы не на 100 %, но в подозрительной программе налицо более общие признаки вируса. Данная технология, однако, применяется в современных программах очень осторожно, так как может повысить количество ложных срабатываний.

33 Эвристика (греч. отыскиваю, открываю) — наука, изучающая творческую деятельность, методы, используемые в открытии нового и в обучении. Эвристические методы (другое название Эвристики) позволяют ускорить процесс решения задачи. Значительный интерес к их исследованию возник в связи с возможностью решения ряда задач (распознавание объектов, доказательство теорем и т.д.), в которых человек не может дать точный алгоритм решения, с помощью технических устройств. Назначением Эвристики является построение моделей процесса решения какой-либо новой задачи.

34 Существуют следующие типы таких моделей: • модель слепого поиска, которая опирается на так называемый метод проб и ошибок; • лабиринтная модель, в которой решаемая задача рассматривается как лабиринт, а процесс поиска решения — как блуждание по лабиринту; • структурно-семантическая модель, которая считается в настоящее время наиболее содержательной и которая отражает семантические отношения между объектами, составляющими область задачи. Эвристика связана с психологией, физиологией высшей нервной деятельности, кибернетикой и т. д. Эвристика —совокупность методов поиска решения задачи (способ обучения), берущий свои истоки от сократовской майевтики (извлекать скрытое в человеке знание с помощью искусных наводящих вопросов).

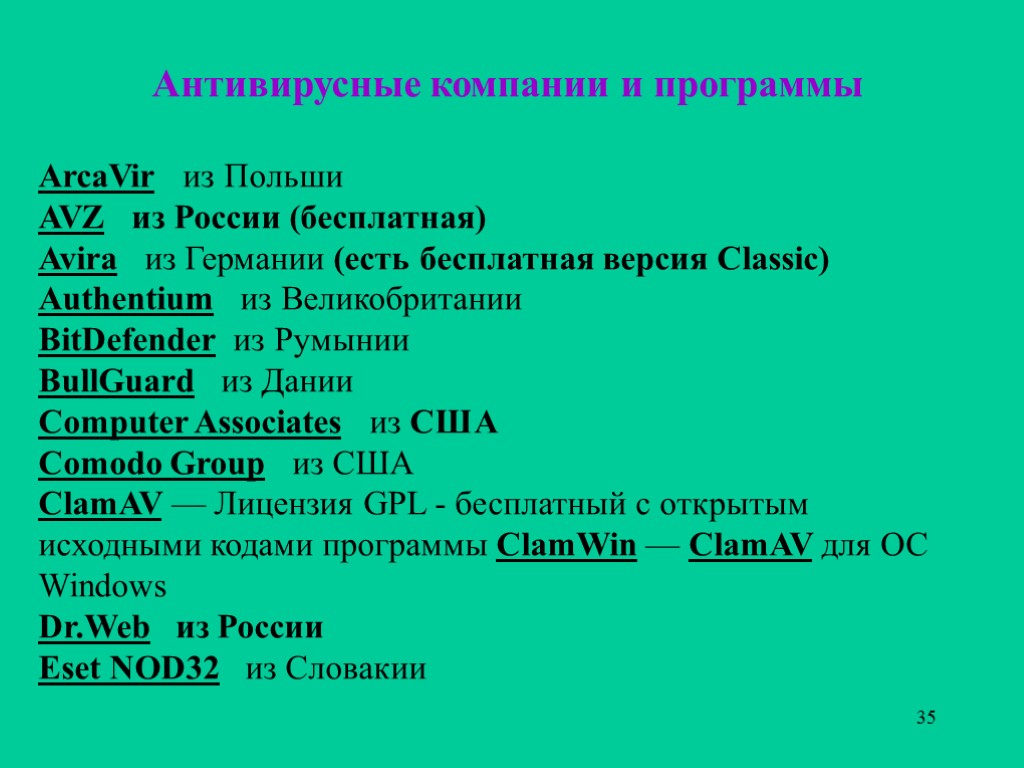

35 Антивирусные компании и программы ArcaVir из Польши AVZ из России (бесплатная) Avira из Германии (есть бесплатная версия Classic) Authentium из Великобритании BitDefender из Румынии BullGuard из Дании Computer Associates из США Comodo Group из США ClamAV — Лицензия GPL - бесплатный с открытым исходными кодами программы ClamWin — ClamAV для ОС Windows Dr.Web из России Eset NOD32 из Словакии

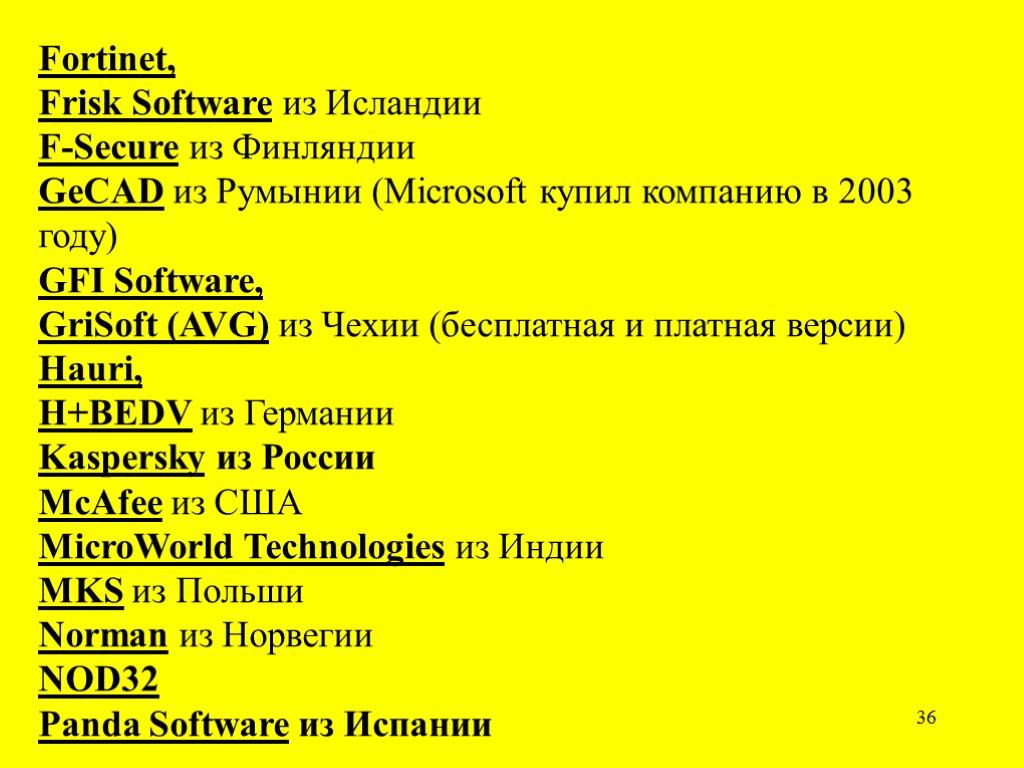

36 Fortinet, Frisk Software из Исландии F-Secure из Финляндии GeCAD из Румынии (Microsoft купил компанию в 2003 году) GFI Software, GriSoft (AVG) из Чехии (бесплатная и платная версии) Hauri, H+BEDV из Германии Kaspersky из России McAfee из США MicroWorld Technologies из Индии MKS из Польши Norman из Норвегии NOD32 Panda Software из Испании

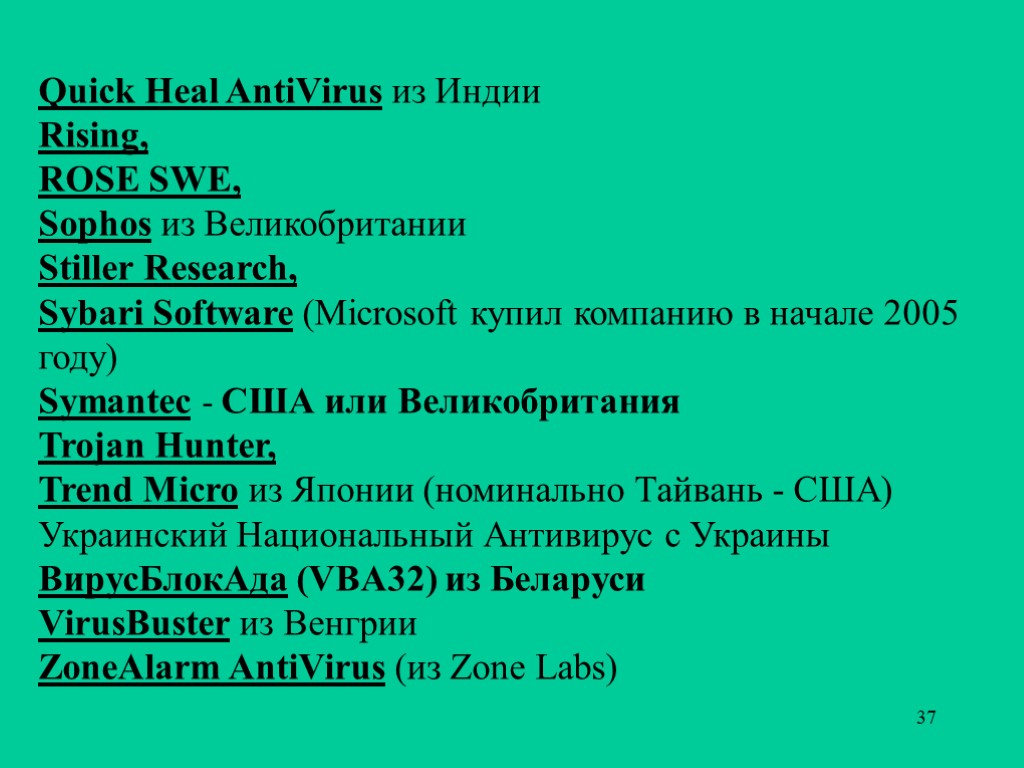

37 Quick Heal AntiVirus из Индии Rising, ROSE SWE, Sophos из Великобритании Stiller Research, Sybari Software (Microsoft купил компанию в начале 2005 году) Symantec - США или Великобритания Trojan Hunter, Trend Micro из Японии (номинально Тайвань - США) Украинский Национальный Антивирус c Украины ВирусБлокАда (VBA32) из Беларуси VirusBuster из Венгрии ZoneAlarm AntiVirus (из Zone Labs)

Различные методы шифрования и упаковки вредоносных программ делают даже известные вирусы не обнаруживаемыми антивирусным программным обеспечением. Для обнаружения этих «замаскированных» вирусов требуется мощный механизм распаковки, который может дешифровать файлы перед их проверкой. К несчастью, во многих антивирусных программах эта возможность отсутствует и, в связи с этим, часто невозможно обнаружить зашифрованные вирусы.

39 Иногда приходится отключать антивирусную защиту при установке обновлений программ, таких, например, как Windows Service Packs. Антивирусная программа, работающая во время установки обновлений, может стать причиной неправильной установки модификаций или полной отмене установки модификаций. Перед обновлением Windows 98, Windows 98 Second Edition или Windows ME на Windows XP (Home или Professional), лучше отключить защиту от вирусов, в противном случае процесс обновления может завершиться неудачей.

progr_obesp_and_virusy_magistr_otdat.ppt

- Количество слайдов: 39