Аккорд.ppt

- Количество слайдов: 51

Программно-аппаратные средства обеспечения информационной безопасности

Раздел 1. Принципы защиты от НСД. 2

Основные принципы защиты от НСД (1 из 6) 1 Принцип обоснованности доступа ● Пользователь должен иметь достаточную «форму допуска» для доступа к информации данного уровня конфиденциальности ● Пользователю необходим доступ к данной информации для выполнения его производственных функций 3

Основные принципы защиты от НСД (2 из 6) 2 Принцип достаточной глубины контроля доступа Средства защиты информации должны включать механизмы контроля доступа ко всем видам информационных и программных ресурсов, которые в соответствии с принципом обоснованности доступа следует разделять между пользователями 4

Основные принципы защиты от НСД (3 из 6) 3 Принцип разграничения потоков информации Потоки информации должны разграничиваться в зависимости от уровня ее конфиденциальности (для реализации принципа все ресурсы, содержащие конфиденциальную информацию, должны иметь соответствующие метки, отражающие уровень конфиденциальности) 5

Основные принципы защиты от НСД (4 из 6) 4 Принцип чистоты повторно используемых ресурсов Должна быть предусмотрена очистка ресурсов, содержащих конфиденциальную информацию, до перераспределения этих ресурсов другим пользователям 6

Основные принципы защиты от НСД (5 из 6) 5 Принцип персональной ответственности ● Идентификация пользователей и процессов (идентификаторы должны содержать сведения о форме допуска пользователя и его прикладной бласти) ● Аутентификация пользователей и процессов ● Регистрация работы механизмов контроля доступа к ресурсам системы с указанием даты и времени, идентификаторов запрашивающего и запрашиваемого ресурсов, включая запрещенные попытки доступа 7

Основные принципы защиты от НСД (6 из 6) 6 Принцип целостности средств защиты Система защиты информации должна точно выполнять свои функции в соответствии с основными принципами и быть изолированной от пользователей (построение средств защиты проводится в рамках отдельного монитора обращений, контролирующего любые запросы на доступ к данным или программам со стороны пользователей) 8

Монитор обращений Правила разграничения доступа Монитор обращений Субъекты доступа Пользователи Администратор Программы Процессы Терминалы Порты Узлы сети Информационная база Требования к монитору обращений: Механизмы контроля Объекты доступа Виды доступа Формы допуска Уровень конфиденциальности объектов Файлы Регистры Задания Процессы Программы Тома Устройства Память Защищены от постороннего вмешательства в их работу Всегда присутствуют и работают надлежащим образом Достаточно малы по своему размеру 9

Раздел 2. Идентификация и аутентификация. 10

Термины ● Идентификация – присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявленного идентификатора с перечнем присвоенных идентификаторов ● Аутентификация – подтверждение подлинности ● Авторизация – предоставление прав доступа 11

Стандарты в области аутентификации ● NCSC-TG-017 (1. 09. 1991) - “A Guide to Understanding Identification and Authentication in Trusted Systems” ● ISO/IEC 10181 -2 Security frameworks for open systems: Authentication framework. 12

Стандарт NCSC-TG-017 В стандарте рассмотрены следующие факторы: ● пользователь «знает» ; ● пользователь «обладает» ; ● пользователь «существует» . 13

Стандарт ISO/IEC 10181 -2 14

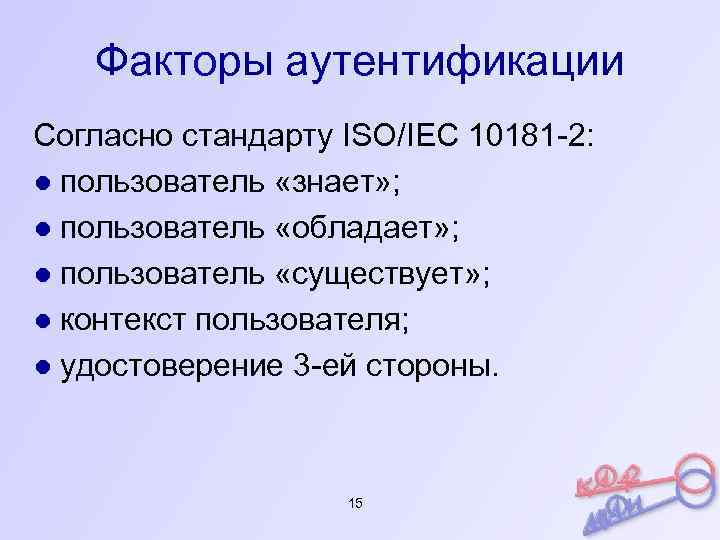

Факторы аутентификации Согласно стандарту ISO/IEC 10181 -2: ● пользователь «знает» ; ● пользователь «обладает» ; ● пользователь «существует» ; ● контекст пользователя; ● удостоверение 3 -ей стороны. 15

Факторность методов Безопасность 3 2 0 1 Удобство использования 0 Стоимость 16

Пользователь «знает» Методы парольной аутентификации: ● аутентификация на основе открытого пароля; ● аутентификация на основе хэшированного пароля; ● аутентификация на основе одноразового пароля. 17

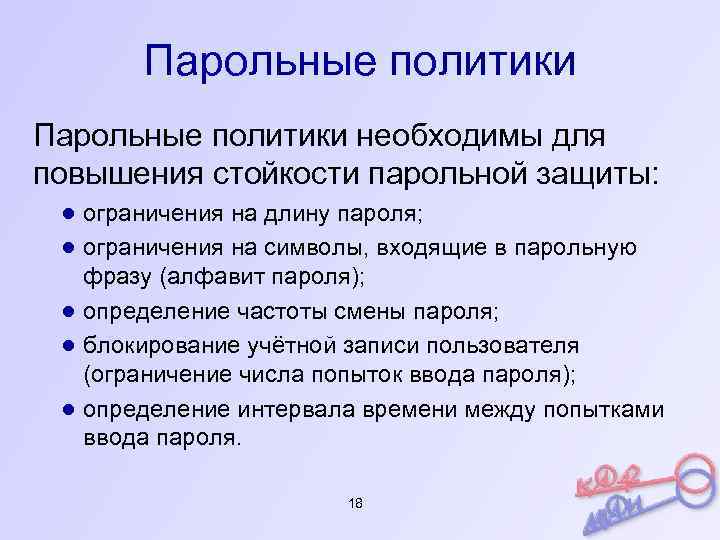

Парольные политики необходимы для повышения стойкости парольной защиты: ● ограничения на длину пароля; ● ограничения на символы, входящие в парольную фразу (алфавит пароля); ● определение частоты смены пароля; ● блокирование учётной записи пользователя (ограничение числа попыток ввода пароля); ● определение интервала времени между попытками ввода пароля. 18

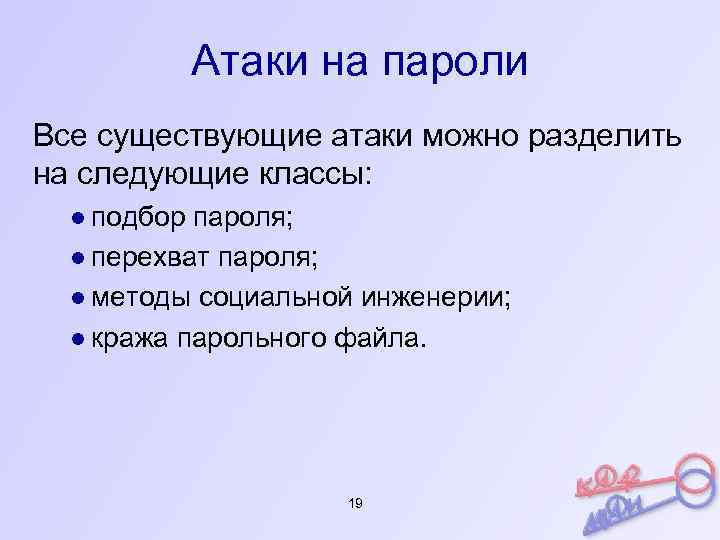

Атаки на пароли Все существующие атаки можно разделить на следующие классы: ● подбор пароля; ● перехват пароля; ● методы социальной инженерии; ● кража парольного файла. 19

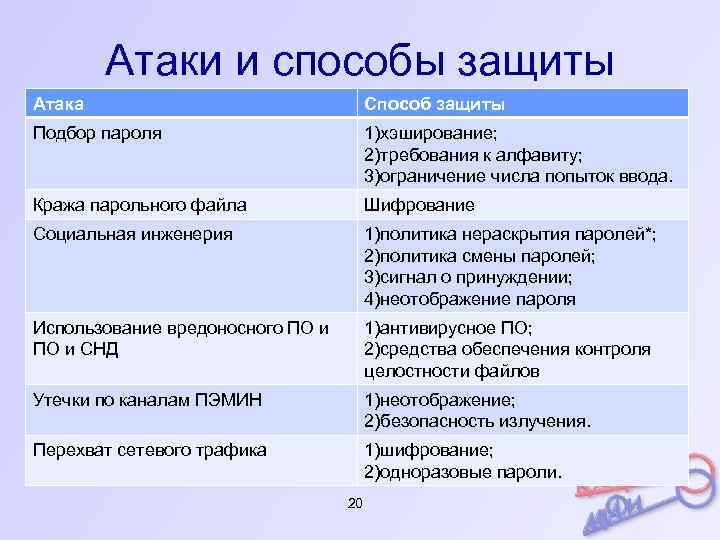

Атаки и способы защиты Атака Способ защиты Подбор пароля 1)хэширование; 2)требования к алфавиту; 3)ограничение числа попыток ввода. Кража парольного файла Шифрование Социальная инженерия 1)политика нераскрытия паролей*; 2)политика смены паролей; 3)сигнал о принуждении; 4)неотображение пароля Использование вредоносного ПО и СНД 1)антивирусное ПО; 2)средства обеспечения контроля целостности файлов Утечки по каналам ПЭМИН 1)неотображение; 2)безопасность излучения. Перехват сетевого трафика 1)шифрование; 2)одноразовые пароли. 20

Пользователь «имеет» Элемент питания Хранение данных Передача данных Контур Активные х Пассивные х х Полуактивные (Полупассивные) х 21

Пользователь «есть» Биометрические характеристики: ● статические; ● динамические. 22

Статические характеристики, полученные путём измерения анатомических характеристик человека: ● радужная оболочка глаз; ● рисунок сетчатки глаза; ● отпечаток пальца; ● структура тканей кисти; ● структура тканей лица; ● структура ушных раковин; ● … 23

Динамические характеристики Характеристики на основе данных, полученных путём измерения действий человека: ● ритм сердца; ● голос; ● клавиатурный почерк и почерк «мышью» . Нашел применение в следующих отраслях: ● система удаленного обучения; ● система удаленного доступа. ● подпись. 24

Контекст пользователя ● Географическое местонахождение: - данные спутника; - данные сотовой связи. ● IP-адрес пользователя ● Информация об оборудовании на стороне клиента 25

Характеристики устройств аутентификации ● Ошибки 1 -го рода ● Ошибки 2 -го рода ● Время наработки на отказ ● Число обслуживаемых пользователей ● Стоимость ● Объем информации, циркулирующей в системе ● Приемлемость со стороны пользователя 26

Реакция средств аутентификации Если удалось аутентифицировать субъект, то его пропускают далее. Если не удалось аутентифицировать субъект, то выполнение следующих шагов: ● регистрация неудачной попытки; ● задержка перед следующим вводом АИ. 27

Раздел 3. Состав ПАК СЗИ от НСД «Аккорд» . 28

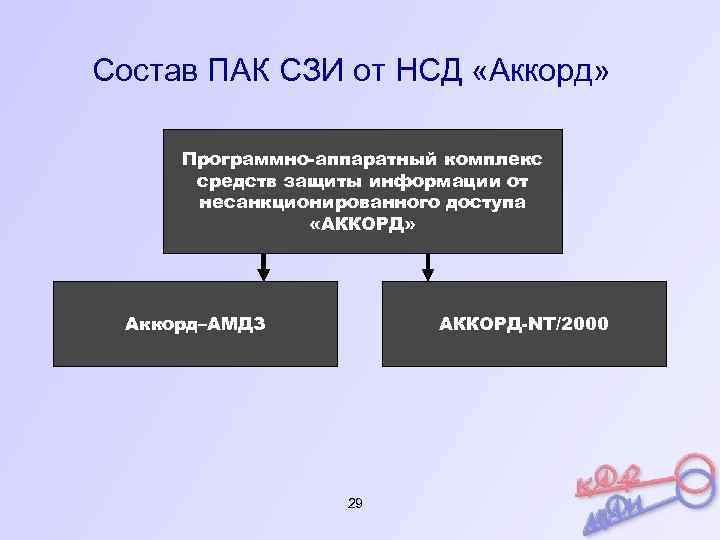

Состав ПАК СЗИ от НСД «Аккорд» Программно-аппаратный комплекс средств защиты информации от несанкционированного доступа «АККОРД» Аккорд–АМДЗ АККОРД-NT/2000 29

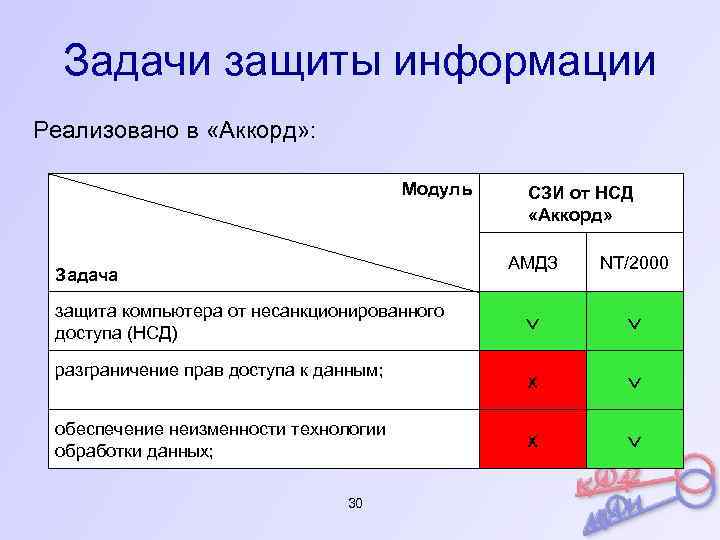

Задачи защиты информации Реализовано в «Аккорд» : Модуль СЗИ от НСД «Аккорд» АМДЗ NT/2000 защита компьютера от несанкционированного доступа (НСД) разграничение прав доступа к данным; х обеспечение неизменности технологии обработки данных; х Задача 30

Защищенность компьютера от НСД В рамках функционирования АМДЗ достигается обеспечением режима доверенной загрузки ОС, при котором подтверждено, что: 1)пользователь именно тот, который имеет право работать на данном компьютере; 2)компьютер именно тот, на котором имеет право работать данный пользователь. 31

Доверенная загрузка Загрузка ОС производится только после успешного завершения процедур: ● блокировка загрузки ОС с внешних информации; носителей ● идентификация/аутентификация пользователя; ● проверка целостности технических и программных средств ПК с использованием алгоритма пошагового контроля целостности. 32

Аккорд-АМДЗ осуществляет доверенную загрузку ОС, поддерживающих файловые системы: 1) FAT 12, FAT 16, FAT 32, 2) NTFS, HPFS, 3) EXT 2 FS, EXT 3 FS, Sol 86 FS, 4) QNXFS, MINIX. В частности, следующие ОС - MS DOS, Windows, OS/2, UNIX, LINUX, BSD и др. 33

Состав комплекса Аккорд-АМДЗ Аппаратные средства: ● одноплатный котроллер; ● контактное устройство; ● персональные идентификаторы пользователей. Программные средства: ●BIOS контроллера комплекса «Аккорд АМДЗ» ; ●Firmware, в котором реализованы функции МДЗ. 34

Функциональная достаточность резидентного ПО Администрирование комплекса Возможность блокировки внешних устройств Идентификация и аутентификация Хранение ключей и выработка случайных послед-тей Пошаговый механизм контроля целостности Функции МДЗ 35 Блокировка загрузки со сменных носителей

Виды контроллеров Аккорд-АМДЗ может включать контроллеры: ● для ПК с шинным интерфейсом ISA; ● для ПК с шинным интерфейсом PCI; ● для ПК в стандарте PC-104. 36

Аккорд-АМДЗ с интерфейсом ISA Аккорд-4. 5 37

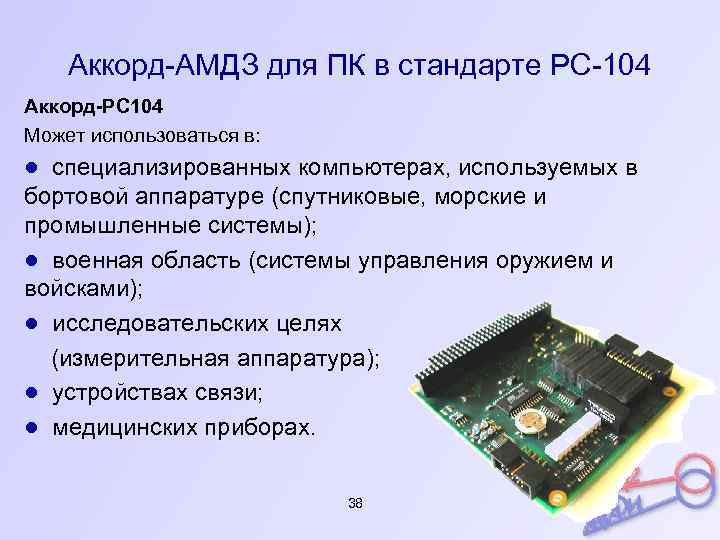

Аккорд-АМДЗ для ПК в стандарте PC-104 Аккорд-PC 104 Может использоваться в: ● специализированных компьютерах, используемых в бортовой аппаратуре (спутниковые, морские и промышленные системы); ● военная область (системы управления оружием и войсками); ● исследовательских целях (измерительная аппаратура); ● устройствах связи; ● медицинских приборах. 38

Аккорд-АМДЗ с интерфейсом PCI ● Аккорд-5 МХ ● Аккорд-5. 5 39

Модификации Аккорд-5 Версии Аккорд: ● PCI или PCI-X – контроллеры Аккорд-5 МХ или Аккорд -5. 5 ● PCI-express – контроллеры Аккорд-5. 5. е или Аккорд. GX ● Mini PCI – контроллер Аккорд-5. 5 МР ● Mini PCI-express – контроллеры Аккорд-5. 5 МЕ или Аккорд-GXM ● Mini PCI-express half card – контроллер Аккорд-GXMH 40

Блокирование устройств Поддерживается блокирование шин: ● IDE ● FDD ● SATA ● USB ● ATX/EATX 41

Устройство блокировки. USBпортов 42

Контактное устройство Внешние С фиксацией Внутренние Без фиксации X 6 RJ-11 COM USB 43

Типы устройств ● DS TM(i. Button) 1992 -1996 Dallas Semiconductor Touch Memory ● ШИПКА Шифрование, Идентификация, Подпись, Криптография, Аутентификация. 44

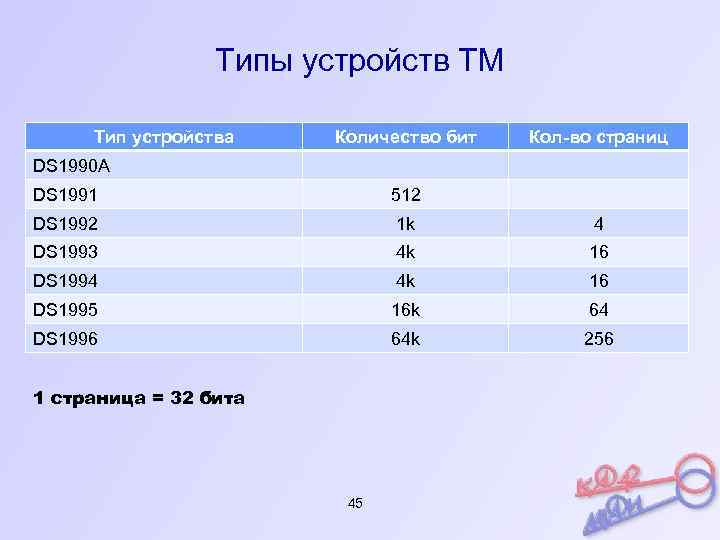

Типы устройств ТМ Тип устройства Количество бит Кол-во страниц DS 1990 A DS 1991 512 DS 1992 1 k 4 DS 1993 4 k 16 DS 1994 4 k 16 DS 1995 16 k 64 DS 1996 64 k 256 1 страница = 32 бита 45

Структура Аккорд-АМДЗ Микропроцессор Считыватель идентификаторов ПО АМДЗ пользователь Журнал регистрации событий АБИ пользователь ПО микропроцессора АБИ Базы данных (пользователей, аппаратуры, контролируемых объектов) Энергонезависимая память Датчик случайных чисел контроллер ПК Системная шина R only Оперативная память ПК R/W Add only ПО Аккорд. NT/2000 46

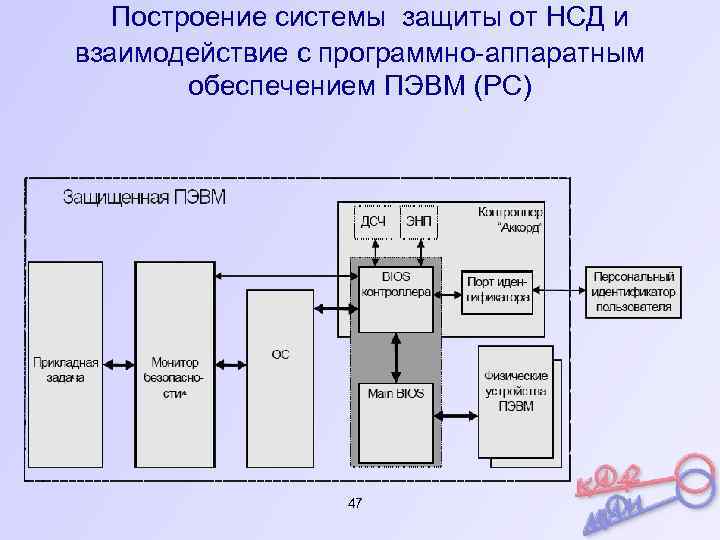

Построение системы защиты от НСД и взаимодействие с программно-аппаратным обеспечением ПЭВМ (PC) 47

Для эффективного применения комплекса необходимы: ● физическая охрана ПЭВМ (РС) и их средств; ● наличие администратора безопасности информации (АБИ); ● учет выданных пользователям персональных идентификаторов; ● периодическое тестирование средств защиты комплекса “Аккорд” ● использование в ПЭВМ (РС) сертифицированных технических и программных средств. 48

Этапы установки Аккорд-АМДЗ ● установка платы контроллера в свободный слот ПЭВМ, регистрация главного администратора, конфигурация комплекса; ● регистрация пользователей, назначение личных ТМидентификаторов, паролей, времени доступа; ●назначение проверки контроля целостности. 49

Программный модуль СЗИ Модели ПО Аккорд: ● Аккорд-Win 32 (Аккорд-Win 64); ● Аккорд-В (защита виртуальных машин); ● Аккорд-У (с шифрованием); ● Аккорд-Х (ОС Linux). 50

Работа с «Аккорд АМДЗ» 51

Аккорд.ppt