Программа элективного курса Математика криптографии Автор: Истомина

Истомина.ppt

- Количество слайдов: 16

Программа элективного курса Математика криптографии Автор: Истомина Ирина, студентка 1 курса магистратуры, «Математического образования»

Программа элективного курса Математика криптографии Автор: Истомина Ирина, студентка 1 курса магистратуры, «Математического образования»

Пояснительная записка l Целевая аудитория: учащиеся 10 -11 классов физико-математического, информационно-технологического профилей. l Цель курса: дать учащимся представление о математических методах криптографии, о традиционных и современных методах шифрования с помощью симметричных ключей.

Пояснительная записка l Целевая аудитория: учащиеся 10 -11 классов физико-математического, информационно-технологического профилей. l Цель курса: дать учащимся представление о математических методах криптографии, о традиционных и современных методах шифрования с помощью симметричных ключей.

Пояснительная записка Задачи курса: l определить цели информационной безопасности, виды атак на безопасность информации и механизмы безопасности; l познакомить учащихся с двумя методами шифрования — криптографией и стеганографией; l рассмотреть с учащимися с модульной арифметикой и основными алгебраическими структурами; l познакомиться с традиционными криптографическими шифрами; l познакомится с основами современных шифров с симметричным ключом.

Пояснительная записка Задачи курса: l определить цели информационной безопасности, виды атак на безопасность информации и механизмы безопасности; l познакомить учащихся с двумя методами шифрования — криптографией и стеганографией; l рассмотреть с учащимися с модульной арифметикой и основными алгебраическими структурами; l познакомиться с традиционными криптографическими шифрами; l познакомится с основами современных шифров с симметричным ключом.

Пояснительная записка l Количество часов: 16 (1 час в неделю) l Методы обучения и формы организации занятий и контроля: Øлекция – изучение учащимися материала, предлагаемого преподавателем; Øсеминар – подготовка учащимися дополнительных материалов из рекомендуемого списка или совместное обсуждение; Øпрактическое занятие – выполнение практических заданий.

Пояснительная записка l Количество часов: 16 (1 час в неделю) l Методы обучения и формы организации занятий и контроля: Øлекция – изучение учащимися материала, предлагаемого преподавателем; Øсеминар – подготовка учащимися дополнительных материалов из рекомендуемого списка или совместное обсуждение; Øпрактическое занятие – выполнение практических заданий.

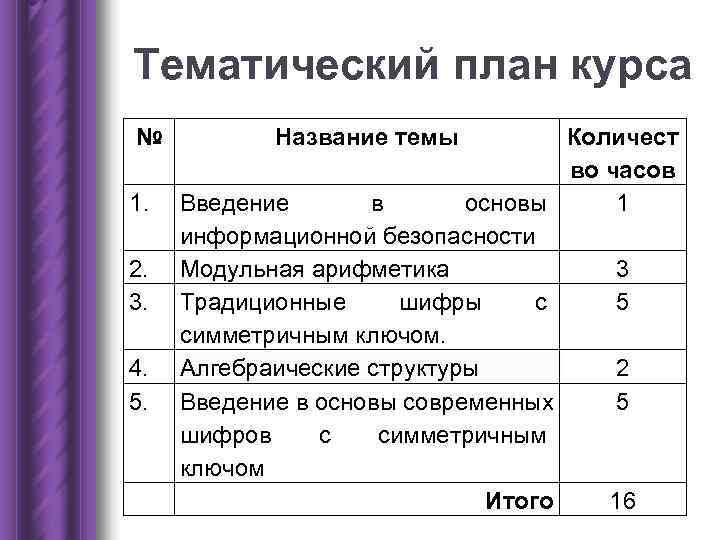

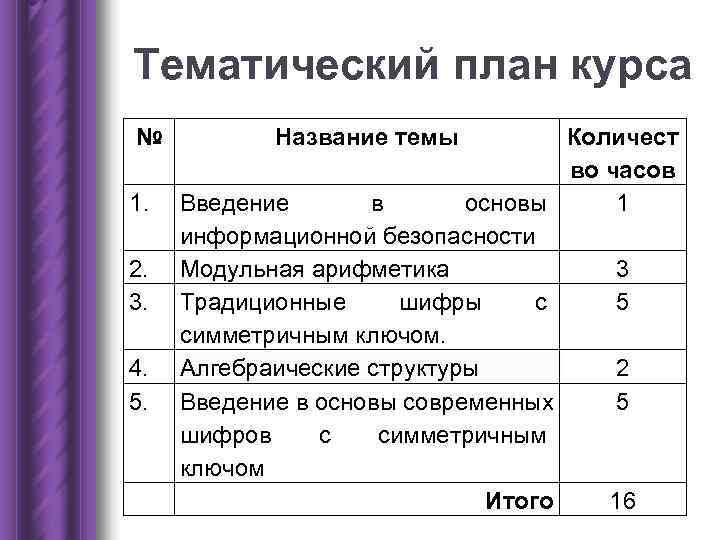

Тематический план курса № Название темы Количест во часов 1. Введение в основы 1 информационной безопасности 2. Модульная арифметика 3 3. Традиционные шифры с 5 симметричным ключом. 4. Алгебраические структуры 2 5. Введение в основы современных 5 шифров с симметричным ключом Итого 16

Тематический план курса № Название темы Количест во часов 1. Введение в основы 1 информационной безопасности 2. Модульная арифметика 3 3. Традиционные шифры с 5 симметричным ключом. 4. Алгебраические структуры 2 5. Введение в основы современных 5 шифров с симметричным ключом Итого 16

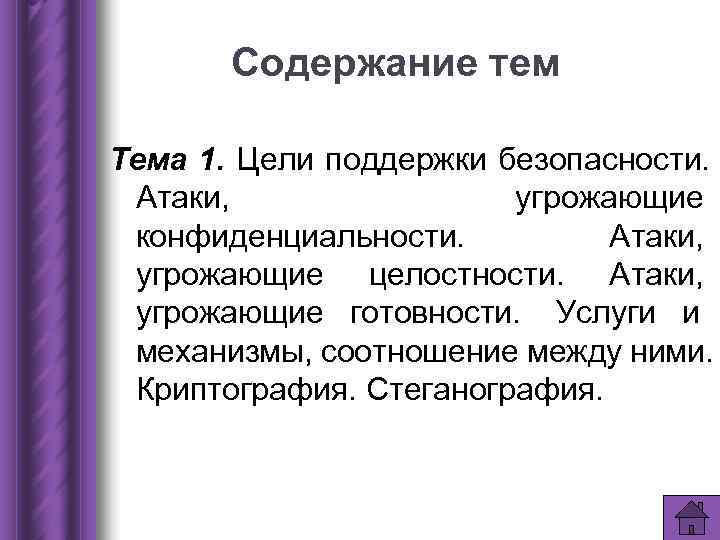

Содержание тем Тема 1. Цели поддержки безопасности. Атаки, угрожающие конфиденциальности. Атаки, угрожающие целостности. Атаки, угрожающие готовности. Услуги и механизмы, соотношение между ними. Криптография. Стеганография.

Содержание тем Тема 1. Цели поддержки безопасности. Атаки, угрожающие конфиденциальности. Атаки, угрожающие целостности. Атаки, угрожающие готовности. Услуги и механизмы, соотношение между ними. Криптография. Стеганография.

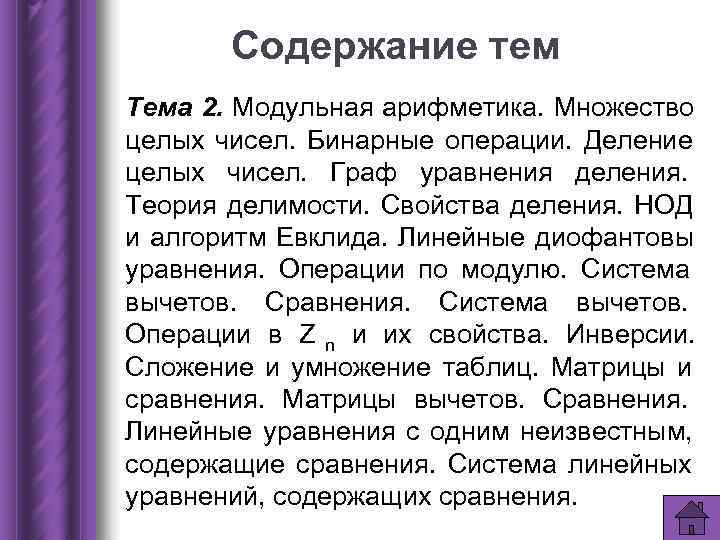

Содержание тем Тема 2. Модульная арифметика. Множество целых чисел. Бинарные операции. Деление целых чисел. Граф уравнения деления. Теория делимости. Свойства деления. НОД и алгоритм Евклида. Линейные диофантовы уравнения. Операции по модулю. Система вычетов. Сравнения. Система вычетов. Операции в Z n и их свойства. Инверсии. Сложение и умножение таблиц. Матрицы и сравнения. Матрицы вычетов. Сравнения. Линейные уравнения с одним неизвестным, содержащие сравнения. Система линейных уравнений, содержащих сравнения.

Содержание тем Тема 2. Модульная арифметика. Множество целых чисел. Бинарные операции. Деление целых чисел. Граф уравнения деления. Теория делимости. Свойства деления. НОД и алгоритм Евклида. Линейные диофантовы уравнения. Операции по модулю. Система вычетов. Сравнения. Система вычетов. Операции в Z n и их свойства. Инверсии. Сложение и умножение таблиц. Матрицы и сравнения. Матрицы вычетов. Сравнения. Линейные уравнения с одним неизвестным, содержащие сравнения. Система линейных уравнений, содержащих сравнения.

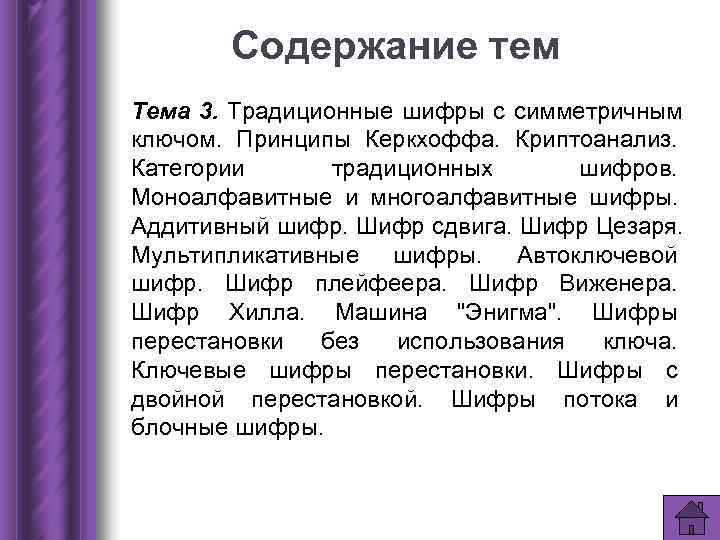

Содержание тем Тема 3. Традиционные шифры с симметричным ключом. Принципы Керкхоффа. Криптоанализ. Категории традиционных шифров. Моноалфавитные и многоалфавитные шифры. Аддитивный шифр. Шифр сдвига. Шифр Цезаря. Мультипликативные шифры. Автоключевой шифр. Шифр плейфеера. Шифр Виженера. Шифр Хилла. Машина "Энигма". Шифры перестановки без использования ключа. Ключевые шифры перестановки. Шифры c двойной перестановкой. Шифры потока и блочные шифры.

Содержание тем Тема 3. Традиционные шифры с симметричным ключом. Принципы Керкхоффа. Криптоанализ. Категории традиционных шифров. Моноалфавитные и многоалфавитные шифры. Аддитивный шифр. Шифр сдвига. Шифр Цезаря. Мультипликативные шифры. Автоключевой шифр. Шифр плейфеера. Шифр Виженера. Шифр Хилла. Машина "Энигма". Шифры перестановки без использования ключа. Ключевые шифры перестановки. Шифры c двойной перестановкой. Шифры потока и блочные шифры.

Содержание тем Тема 4. Алгебраические структуры. Группы. Конечная группа. Порядок группы. Подгруппы. Циклические подгруппы. Циклические группы. Теорема Лагранжа. Порядок элемента. Кольцо. Поле. Конечные поля. Многочлены.

Содержание тем Тема 4. Алгебраические структуры. Группы. Конечная группа. Порядок группы. Подгруппы. Циклические подгруппы. Циклические группы. Теорема Лагранжа. Порядок элемента. Кольцо. Поле. Конечные поля. Многочлены.

Содержание тем Тема 5. Введение в основы современных шифров с симметричным ключом. Современные блочные шифры. Подстановка, или транспозиция. Блочные шифры как групповые математические перестановки. Полноразмерные ключевые шифры. Шифры ключа частичного размера. Шифры без ключа. Компоненты современного блочного шифра. S-блоки. Исключающее или. Циклический сдвиг. Замена. Разбиение и объединение. Составные шифры. Рассеивание и перемешивание. Раунды. Два класса составных шифров. Шифры Файстеля. Шифры не-Файстеля. Синхронные шифры потока. Одноразовый блокнот. Регистр сдвига с обратной связью. Несинхронные шифры потока.

Содержание тем Тема 5. Введение в основы современных шифров с симметричным ключом. Современные блочные шифры. Подстановка, или транспозиция. Блочные шифры как групповые математические перестановки. Полноразмерные ключевые шифры. Шифры ключа частичного размера. Шифры без ключа. Компоненты современного блочного шифра. S-блоки. Исключающее или. Циклический сдвиг. Замена. Разбиение и объединение. Составные шифры. Рассеивание и перемешивание. Раунды. Два класса составных шифров. Шифры Файстеля. Шифры не-Файстеля. Синхронные шифры потока. Одноразовый блокнот. Регистр сдвига с обратной связью. Несинхронные шифры потока.

Типовые задания 1. Какие механизм(ы) безопасности реализованы в каждом из следующих случаев? • Университет требует идентификатор студента и пароль, чтобы позволить студенту получить доступ в школьный сервер. • Университетский сервер разъединяет студента, если он получил доступ в систему более чем два часа назад. • Профессор отказывается передать студентам их оценки электронной почтой, если они не соответствуют студенческой идентификации, заранее назначенной профессором. • Банк требует подписи клиента для изъятия клиентом денег.

Типовые задания 1. Какие механизм(ы) безопасности реализованы в каждом из следующих случаев? • Университет требует идентификатор студента и пароль, чтобы позволить студенту получить доступ в школьный сервер. • Университетский сервер разъединяет студента, если он получил доступ в систему более чем два часа назад. • Профессор отказывается передать студентам их оценки электронной почтой, если они не соответствуют студенческой идентификации, заранее назначенной профессором. • Банк требует подписи клиента для изъятия клиентом денег.

Типовые задания q Используя алгоритм Евклида, найдите наибольший общий делитель следующей пары целых чисел: 88 и 220 q. Дано НОД (a, b) = 24, найдите НОД (a, b, 16) q. Найдите результаты следующих операций: 22 mod 7 140 mod 10 q. Найдите частное и общие решения следующих линейных диофантовых уравнений: 25 x + 10 y = 15 19 x + 13 y = 20

Типовые задания q Используя алгоритм Евклида, найдите наибольший общий делитель следующей пары целых чисел: 88 и 220 q. Дано НОД (a, b) = 24, найдите НОД (a, b, 16) q. Найдите результаты следующих операций: 22 mod 7 140 mod 10 q. Найдите частное и общие решения следующих линейных диофантовых уравнений: 25 x + 10 y = 15 19 x + 13 y = 20

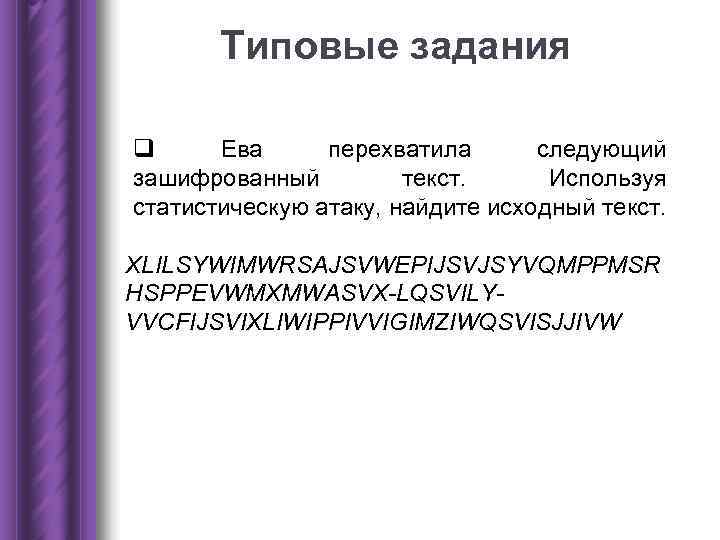

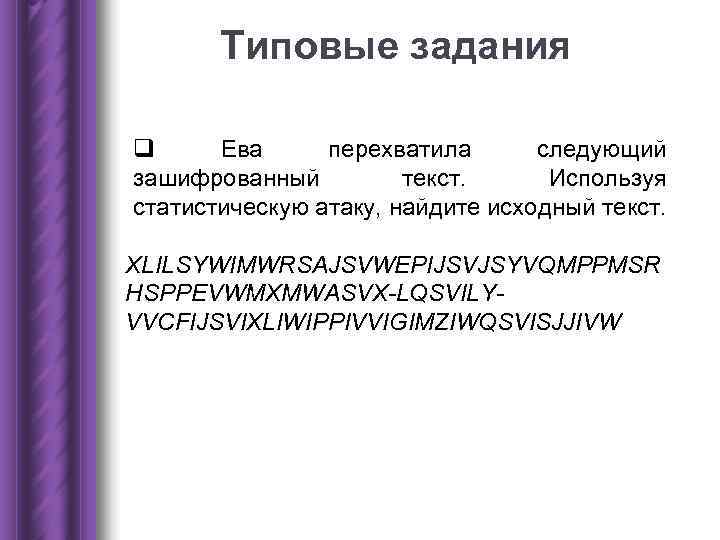

Типовые задания q Ева перехватила следующий зашифрованный текст. Используя статистическую атаку, найдите исходный текст. XLILSYWIMWRSAJSVWEPIJSVJSYVQMPPMSR HSPPEVWMXMWASVX-LQSVILY- VVCFIJSVIXLIWIPPIVVIGIMZIWQSVISJJIVW

Типовые задания q Ева перехватила следующий зашифрованный текст. Используя статистическую атаку, найдите исходный текст. XLILSYWIMWRSAJSVWEPIJSVJSYVQMPPMSR HSPPEVWMXMWASVX-LQSVILY- VVCFIJSVIXLIWIPPIVVIGIMZIWQSVISJJIVW

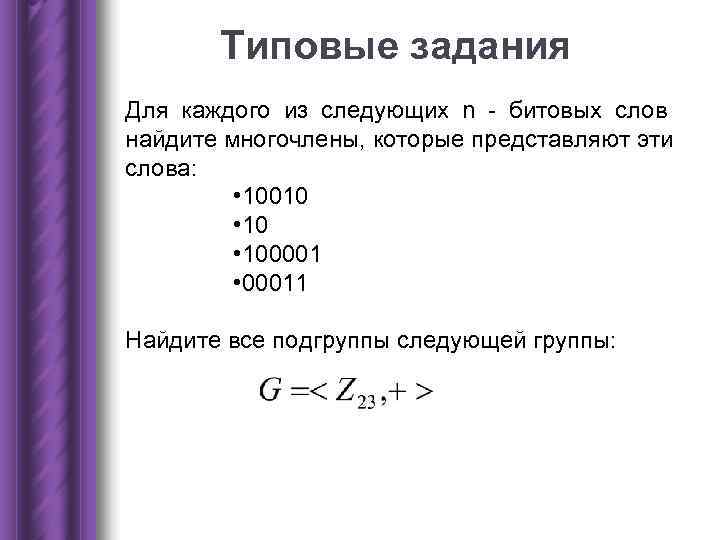

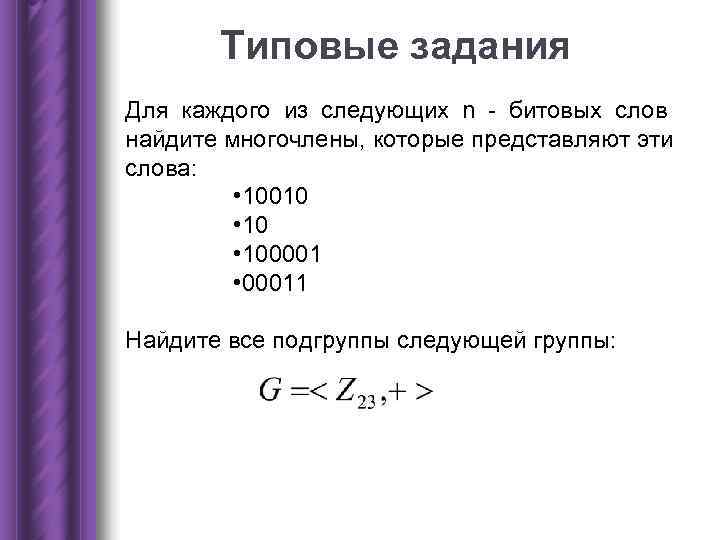

Типовые задания Для каждого из следующих n - битовых слов найдите многочлены, которые представляют эти слова: • 10010 • 100001 • 00011 Найдите все подгруппы следующей группы:

Типовые задания Для каждого из следующих n - битовых слов найдите многочлены, которые представляют эти слова: • 10010 • 100001 • 00011 Найдите все подгруппы следующей группы:

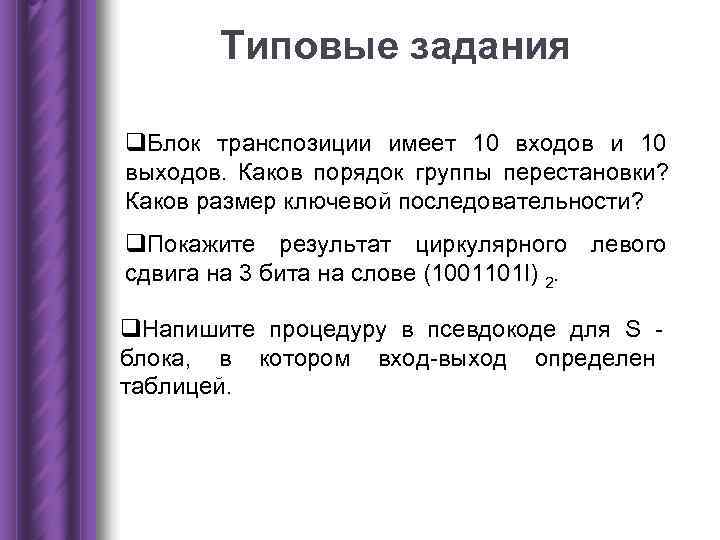

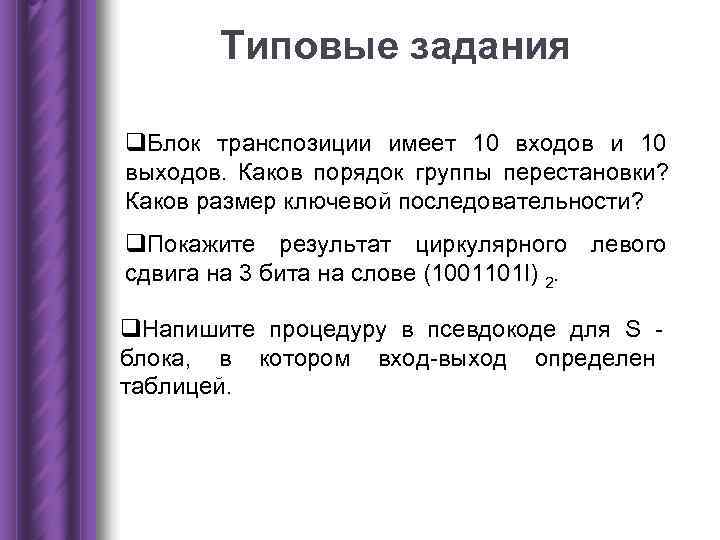

Типовые задания q. Блок транспозиции имеет 10 входов и 10 выходов. Каков порядок группы перестановки? Каков размер ключевой последовательности? q. Покажите результат циркулярного левого сдвига на 3 бита на слове (1001101 l) 2. q. Напишите процедуру в псевдокоде для S - блока, в котором вход-выход определен таблицей.

Типовые задания q. Блок транспозиции имеет 10 входов и 10 выходов. Каков порядок группы перестановки? Каков размер ключевой последовательности? q. Покажите результат циркулярного левого сдвига на 3 бита на слове (1001101 l) 2. q. Напишите процедуру в псевдокоде для S - блока, в котором вход-выход определен таблицей.

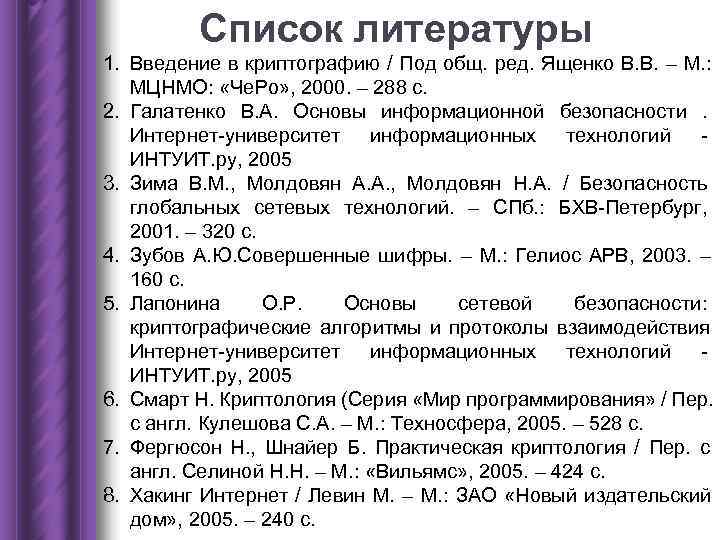

Список литературы 1. Введение в криптографию / Под общ. ред. Ященко В. В. – М. : МЦНМО: «Че. Ро» , 2000. – 288 с. 2. Галатенко В. А. Основы информационной безопасности. Интернет-университет информационных технологий - ИНТУИТ. ру, 2005 3. Зима В. М. , Молдовян А. А. , Молдовян Н. А. / Безопасность глобальных сетевых технологий. – СПб. : БХВ-Петербург, 2001. – 320 с. 4. Зубов А. Ю. Совершенные шифры. – М. : Гелиос АРВ, 2003. – 160 с. 5. Лапонина О. Р. Основы сетевой безопасности: криптографические алгоритмы и протоколы взаимодействия Интернет-университет информационных технологий - ИНТУИТ. ру, 2005 6. Смарт Н. Криптология (Серия «Мир программирования» / Пер. с англ. Кулешова С. А. – М. : Техносфера, 2005. – 528 с. 7. Фергюсон Н. , Шнайер Б. Практическая криптология / Пер. с англ. Селиной Н. Н. – М. : «Вильямс» , 2005. – 424 с. 8. Хакинг Интернет / Левин М. – М. : ЗАО «Новый издательский дом» , 2005. – 240 с.

Список литературы 1. Введение в криптографию / Под общ. ред. Ященко В. В. – М. : МЦНМО: «Че. Ро» , 2000. – 288 с. 2. Галатенко В. А. Основы информационной безопасности. Интернет-университет информационных технологий - ИНТУИТ. ру, 2005 3. Зима В. М. , Молдовян А. А. , Молдовян Н. А. / Безопасность глобальных сетевых технологий. – СПб. : БХВ-Петербург, 2001. – 320 с. 4. Зубов А. Ю. Совершенные шифры. – М. : Гелиос АРВ, 2003. – 160 с. 5. Лапонина О. Р. Основы сетевой безопасности: криптографические алгоритмы и протоколы взаимодействия Интернет-университет информационных технологий - ИНТУИТ. ру, 2005 6. Смарт Н. Криптология (Серия «Мир программирования» / Пер. с англ. Кулешова С. А. – М. : Техносфера, 2005. – 528 с. 7. Фергюсон Н. , Шнайер Б. Практическая криптология / Пер. с англ. Селиной Н. Н. – М. : «Вильямс» , 2005. – 424 с. 8. Хакинг Интернет / Левин М. – М. : ЗАО «Новый издательский дом» , 2005. – 240 с.