Профилактика утечек информации: Information Rights Management, Rights Management Services. Уфа, 21. 04. 2014 Артур Самигуллин, Студент группы ИВТ-302

Профилактика утечек информации: Information Rights Management, Rights Management Services. Уфа, 21. 04. 2014 Артур Самигуллин, Студент группы ИВТ-302

Содержание Описание проблемы Принципы и архитектура IRM Особенности использования IRM Преимущества и недостатки IRM Разработчики IRM-решений Выводы Источники 3 4 6 8 9 10 12 2 из 12

Содержание Описание проблемы Принципы и архитектура IRM Особенности использования IRM Преимущества и недостатки IRM Разработчики IRM-решений Выводы Источники 3 4 6 8 9 10 12 2 из 12

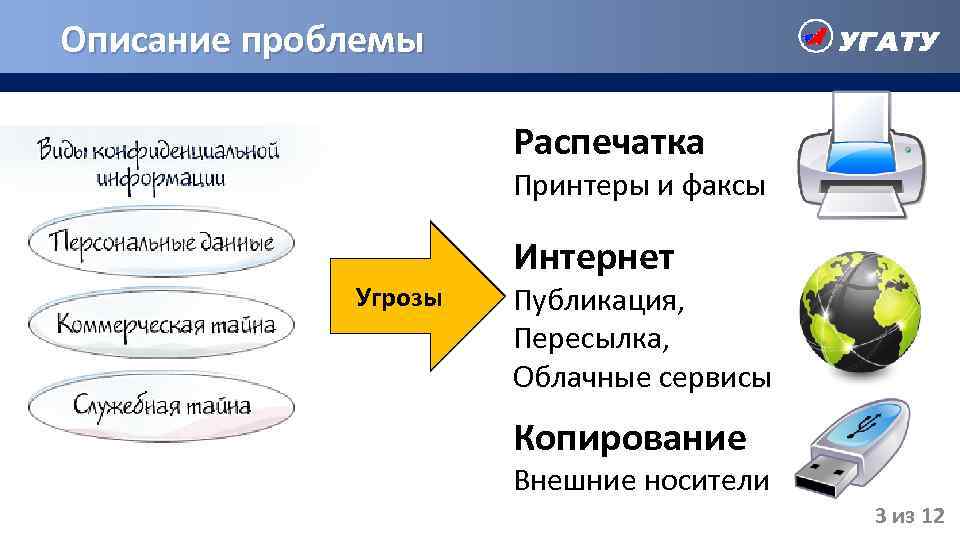

Описание проблемы Распечатка Принтеры и факсы Угрозы Интернет Публикация, Пересылка, Облачные сервисы Копирование Внешние носители 3 из 12

Описание проблемы Распечатка Принтеры и факсы Угрозы Интернет Публикация, Пересылка, Облачные сервисы Копирование Внешние носители 3 из 12

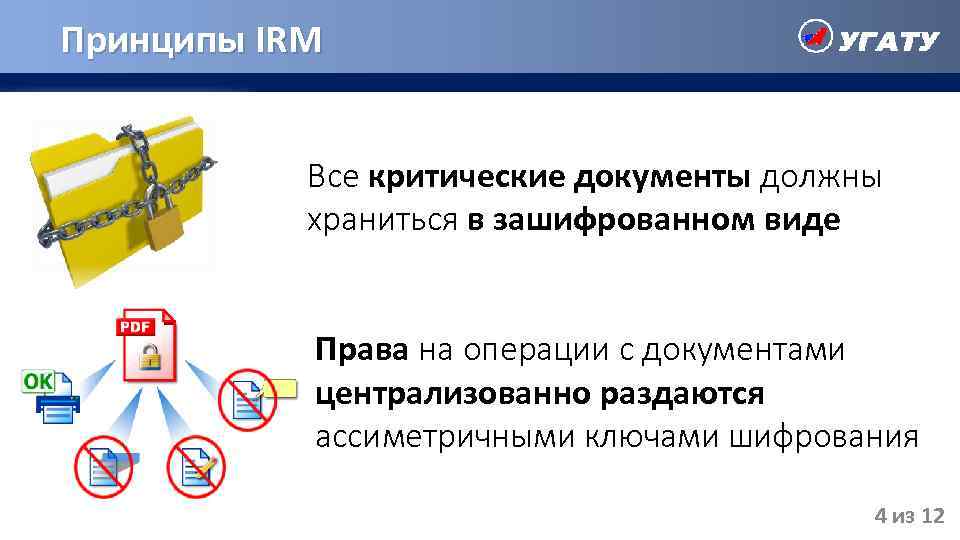

Принципы IRM Все критические документы должны храниться в зашифрованном виде Права на операции с документами централизованно раздаются ассиметричными ключами шифрования 4 из 12

Принципы IRM Все критические документы должны храниться в зашифрованном виде Права на операции с документами централизованно раздаются ассиметричными ключами шифрования 4 из 12

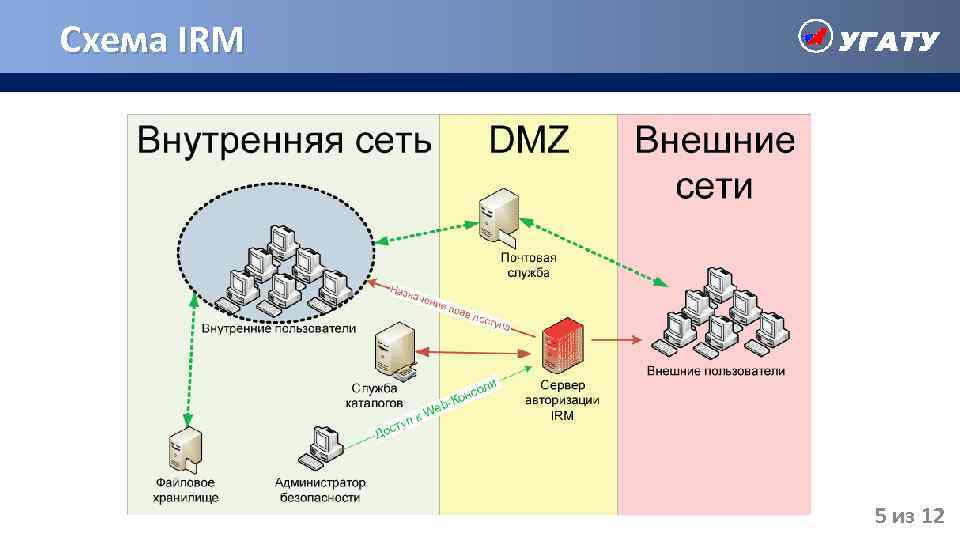

Схема IRM 5 из 12

Схема IRM 5 из 12

Особенности использования Необходимо исполнять организационные процедуры: a) создание и поддержание актуальным набора типовых политик управления доступом; b) назначение существующих политик новым и найденным документам соответствующих категорий. 6 из 12

Особенности использования Необходимо исполнять организационные процедуры: a) создание и поддержание актуальным набора типовых политик управления доступом; b) назначение существующих политик новым и найденным документам соответствующих категорий. 6 из 12

Особенности использования Рекомендуется применять IRM технологии: a) предварительно внедрив процедуру классификации защищаемых документов; b) предварительно настроив технологию управления идентификацией и доступом; c) в ограниченной зоне. 7 из 12

Особенности использования Рекомендуется применять IRM технологии: a) предварительно внедрив процедуру классификации защищаемых документов; b) предварительно настроив технологию управления идентификацией и доступом; c) в ограниченной зоне. 7 из 12

Преимущества и недостатки Преимущества Недостатки Обеспечение гранулярной защиты Риск потери доступа в случае отказа Независимость от способа передачи/обмена документами Отсутствие классификации и различая дубликатов Возможность изъятия документов из обращения Трудоемкость процесса управления матрицей прав доступа Централизованная регистрация использования защищаемых документов и попыток получения к ним доступа Западные решения IRM не могут быть использованы в качестве средства криптографической защиты персональных данных 8 из 12

Преимущества и недостатки Преимущества Недостатки Обеспечение гранулярной защиты Риск потери доступа в случае отказа Независимость от способа передачи/обмена документами Отсутствие классификации и различая дубликатов Возможность изъятия документов из обращения Трудоемкость процесса управления матрицей прав доступа Централизованная регистрация использования защищаемых документов и попыток получения к ним доступа Западные решения IRM не могут быть использованы в качестве средства криптографической защиты персональных данных 8 из 12

Разработчики IRM-решений Oracle Information Rights Management Adobe Live. Cycle Enterprise Suite Policy Server Microsoft AD Rights Management Services EMC Documentum IRM Services 9 из 12

Разработчики IRM-решений Oracle Information Rights Management Adobe Live. Cycle Enterprise Suite Policy Server Microsoft AD Rights Management Services EMC Documentum IRM Services 9 из 12

Выводы Для профилактики утечек информации стоит внедрить: решения по шифрованию хранимых данных и архивов; решения DLP с налаженной классификацией данных – в рамках всей организации; интегрированное с DLP решение класса IRM на основе удостоверяющего центра, но на ограниченном наборе документов и групп ответственных пользователей. 10 из 12

Выводы Для профилактики утечек информации стоит внедрить: решения по шифрованию хранимых данных и архивов; решения DLP с налаженной классификацией данных – в рамках всей организации; интегрированное с DLP решение класса IRM на основе удостоверяющего центра, но на ограниченном наборе документов и групп ответственных пользователей. 10 из 12

Спасибо за внимание! 11 из 12

Спасибо за внимание! 11 из 12

Использованные источники 1. Защита информации от утечек: интеграция IRM- и DLPрешений. Николай Зенин. http: //www. leta. ru/press-center/publications/article_490. html 2. Службы управления доступом к информации Windows Rights Management Services. Джон Хоуи. http: //www. osp. ru/win 2000/2006/03/1156376/ 12 из 12

Использованные источники 1. Защита информации от утечек: интеграция IRM- и DLPрешений. Николай Зенин. http: //www. leta. ru/press-center/publications/article_490. html 2. Службы управления доступом к информации Windows Rights Management Services. Джон Хоуи. http: //www. osp. ru/win 2000/2006/03/1156376/ 12 из 12