Презентация Шевчук А.А. 1с0.pptx

- Количество слайдов: 17

ПРОЕКТИРОВАНИЕ ЗАЩИЩЕННОЙ БЕСПРОВОДНОЙ ЛОКАЛЬНОЙ СЕТИ НА ОСНОВЕ СТАНДАРТОВ IEEE 802. 11 Шевчук А. А. гр. 1 С 0

История развития • Wi-Fi был создан в 1991 NCR Corporation/AT&T (впоследствии — Lucent и Agere Systems) в Ньивегейн, Нидерланды. Продукты, предназначавшиеся изначально для систем кассового обслуживания, были выведены на рынок под маркой Wave. LAN и обеспечивали скорость передачи данных от 1 до 2 Мбит/с. Вик Хейз (Vic Hayes) — создатель Wi-Fi — был назван «отцом Wi-Fi» и находился в команде, участвовавшей в разработке таких стандартов, как IEEE 802. 11 b, 802. 11 a и 802. 11 g. В 2003 Вик ушёл из Agere Systems не смогла конкурировать на равных в тяжёлых рыночных условиях, несмотря на то, что её продукция занимала нишу дешёвых Wi-Fi решений. 802. 11 abg all-in-one чипсет от Agere (кодовое имя: WARP) плохо продавался, и Agere Systems решила уйти с рынка Wi-Fi в конце 2004 года

Основные стандарты • • В настоящее время используются следующие стандарты Wi-Fi 802. 11 — 1 Мбит/с и 2 Мбит/c, 2, 4 ГГц; 802. 11 a — 54 Мбит/c, 5 ГГц; 802. 11 b — 5, 5 и 11 Мбит/с, 2, 4 ГГц; 802. 11 g — 54 Мбит/c, 2, 4 ГГц; 802. 11 n — 600 Мбит/с, 2, 4 -2, 5 ГГц или 5 ГГц. Основным преимуществом Wi-Fi перед другими технологиями (Bluetooth, Zig. Bee) является высокая скорость передачи (до 600 Мбит/с). Поэтому эта технология столь бурно развивается в таких областях бытовой электроники, как беспроводной доступ в Интернет, беспроводное телевидение, беспроводные DVD-проигрыватели. Широко применяется Wi-Fi в различных беспроводных телеметрических системах на транспорте. Практически все беспроводные видеокамеры и регистраторы скорости, установленные на автомагистралях, используют Wi-Fi. Также эта технология используется для организации локальных сетей между зданиями и промышленными объектами. Следует подчеркнуть, что диапазон Wi-Fi 5 ГГц является наиболее предпочтительным для организации промышленных локальных сетей при наличии помех высокого уровня. Благодаря жесткой привязке к конкретной области, внутри которой распространяется информация, Wi-Fi является идеальной

Архитектура IEEE 802. 11 • Самый популярный стандарт беспроводных локальных сетей - IEEE 802. 11. Именно архитектура этого стандарта очень подробно описывается в ходе лекции. Доступно рассказывается про стек протоколов IEEE 802. 11, приводится его устройство. Уровень доступа к среде стандартов 802. 11 очень сложен, но благодаря доступному изложению материала проблем возникнуть не должно. Описывается формат кадра MAC-подуровня и их типы.

Стандарт 802. 11 • В 1997 г. была принята первая спецификация Wi-Fi — 802. 11. В стандарте 802. 11 регламентируется работа оборудования на центральной частоте 2, 4 ГГц с максимальной скоростью до 2 Мбит/с. В базовом варианте стандарта 802. 11 используется метод расширения спектра Frequency Hopping Spread Spectrum (FHSS). Опционно может применяться также метод Direct Sequence Spread Spectrum (DSSS). • Для модуляции сигнала используется технология Gaussian Frequency Shift Keying. Как правило, когда задействован метод FHSS, полоса делится на 79 каналов по 1 МГц (хотя встречается оборудование и с другим способом разбиения частотного диапазона). Отправитель и получатель согласовывают схему переключения каналов, и данные посылаются последовательно по различным каналам с использованием выбранной схемы.

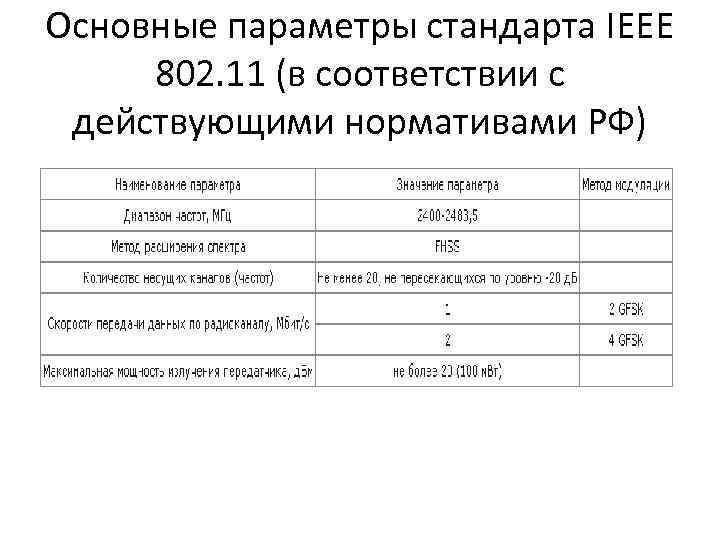

Основные параметры стандарта IEEE 802. 11 (в соответствии с действующими нормативами РФ)

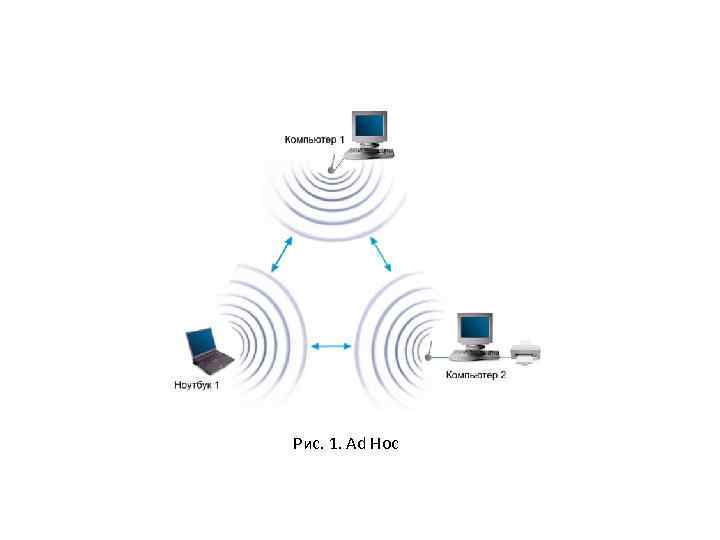

Режим Ad Hoc • В режиме Ad Hoc клиенты устанавливают связь непосредственно друг с другом. Устанавливается одноранговое взаимодействие по типу "точка-точка", и компьютеры взаимодействуют напрямую без применения точек доступа. При этом создается только одна зона обслуживания, не имеющая интерфейса для подключения к проводной локальной сети. • Основное достоинство данного режима - простота организации: он не требует дополнительного оборудования (точки доступа). Режим может применяться для создания временных сетей для передачи данных. • Однако необходимо иметь в виду, что режим Ad Hoc позволяет устанавливать соединение на скорости не более 11 Мбит/с, независимо от используемого оборудования. Реальная скорость обмена данными будет ниже и составит не более 11/N Мбит/с, где N - число устройств в сети. Дальность связи составляет не более ста метров, а скорость передачи данных быстро падает с увеличением расстояния.

Рис. 1. Ad Hoc

Топология типа "шина" • Топология типа "шина" самой своей структурой предполагает идентичность сетевого оборудования компьютеров, а также равноправие всех абонентов

Топология типа "звезда" • • "Звезда" - это топология с явно выделенным центром, к которому подключаются все остальные абоненты. Весь обмен информацией идет исключительно через центральную точку доступа, на которую в результате ложится очень большая нагрузка. Если говорить об устойчивости звезды к отказам точек, то выход из строя обычной точки доступа никак не отражается на функционировании оставшейся части сети, зато любой отказ центральной точки делает сеть полностью неработоспособной.

Топология типа "кольцо" • • "Кольцо" - это топология, в которой каждая точка доступа соединена только с двумя другими. Четко выделенного центра в данном случае нет, все точки могут быть одинаковыми. Подключение новых абонентов в "кольцо" обычно осуществить очень просто, хотя это и требует обязательной остановки работы двух крайних точек от новой точки доступа. В то же время основное преимущество кольца состоит в том, что ретрансляция сигналов каждым абонентом позволяет существенно увеличить размеры всей сети в целом (порой до нескольких десятков километров). Кольцо в этом отношении существенно превосходит любые другие топологии. Топология связей между точками в этом режиме представляет собой ациклический граф типа "дерево", то есть данные из Internet от точки 4 к точке 2 проходят по двум направлениям - через точку 1 и 3. Для устранения лишних связей, способных приводить к появлению циклов в графе, реализуется алгоритм Spanning tree. Его использование позволяет выявить и блокировать лишние связи. При изменении топологии сети - например, из-за отключения некоторых точек или невозможности работы каналов - алгоритм Spanning tree запускается заново, и прежде заблокированные лишние связи могут использоваться вместо вышедших из строя.

Топология типа "кольцо"

Комбинированные устройства. • Большой интерес вызывают беспроводные точки доступа, объединяющие в себе функции других устройств, например, высокоскоростного беспроводного широкополосного маршрутизатора со встроенным коммутатором Fast. Ethernet. Маршрутизатор позволяет быстро и легко настроить общий доступ к. Интернет для проводной или беспроводной сети или организовать совместное использование широкополосного канала связи и кабельного/DSL модема дома или в офисе. а б в г Рисунок 4 - Виды точек доступа: а, б – внутренние; в, г – внешние

Wi-Fi адаптеры. • Для подключения к беспроводной сети Wi-Fi достаточно обладать ноутбуком или карманным персональным компьютером (КПК) с подключенным Wi-Fi адаптером. • Любой беспроводной Wi-Fi адаптер должен соответствовать нескольким требованиям: • необходима совместимость со стандартами; • работа в диапазоне частот 2, 4 ГГц - 2, 435 ГГц (или 5 ГГц); • поддерживать протоколы WEP и желательно WPA; • поддерживать два типа соединения "точка-точка", и "компьютер сервер"; • поддерживать функцию роуминга. • Существует три основных разновидности Wi-Fi адаптеров, различаемых по типу подключения:

• • • Подключаемые к USB порту компьютера. Такие адаптеры компактны, их легко настраивать, а USB интерфейс обеспечивает функцию "горячего подключения"; Подключаемые через PCMCIA слот (Card. Bus) компьютера. Такие устройства располагаются внутри компьютера (ноутбука) и поддерживают любые стандарты, позволяющие передавать информацию со скоростью до 108 Мбит/с; Устройства, интегрированные непосредственно в материнскую плату компьютера. Самый перспективный вариант. Такие адаптеры устанавливаются на ноутбуки серии Intel. Centrino. И, в настоящее время используются на подавляющем большинстве мобильных компьютеров. Все виды беспроводных адаптеров представлены на рисунке а б в а – с USB портом, б – формата PCMCIA, в – встроенный в материнскую плату

Системы обнаружения вторжения в беспроводные сети • • Системы обнаружения вторжения (Intrusion Detection System - IDS) - это устройства, с помощью которых можно выявлять и своевременно предотвращать вторжения в вычислительные сети. Они делятся на два вида: на базе сети и на базе хоста. Сетевые системы (Network Intrusion Detection Systems - NIDS) анализируют трафик с целью обнаружения известных атак на основании имеющихся у них наборов правил (экспертные системы). Исключение с точки зрения принципов анализа составляют системы на базе нейросетей и искусственного интеллекта. Подмножеством сетевых систем обнаружения вторжений являются системы для наблюдения только за одним узлом сети (Network Node IDS). Другой вид систем обнаружения вторжений представляют системы на базе хоста (Host Intrusion Detection Systems - HIDS). Они устанавливаются непосредственно на узлах и осуществляют наблюдение за целостностью файловой системы, системных журналов и т. д. NIDS делятся в свою очередь на две большие категории: на основе сигнатур и на основе базы знаний. Сигнатурные IDS наиболее распространены и проще реализуются, но их легко обойти и они не способны распознавать новые атаки. В таких системах события, происходящие в сети, сравниваются с признаками известных атак, которые и называются сигнатурами. Если инструмент взлома модифицировать с целью изменения какой-либо части сигнатуры атаки, то скорее всего атака останется незамеченной. Кроме того, базы данных, содержащие сигнатуры, необходимо надежно защищать и часто обновлять. IDS на основе базы знаний следят за сетью, собирают статистику о ее поведении в нормальных условиях, обнаруживают различные особенности и помечают их как подозрительные. Поэтому такие IDS еще называют основанными на поведении или статистическими.

Простейшая архитектура IDS представлена на рисунке 9 Основные элементы архитектуры систем обнаружения вторжений

Презентация Шевчук А.А. 1с0.pptx