58a00f7be063df333eb2291b08f4138c.ppt

- Количество слайдов: 58

ПРОЕКТИРОВАНИЕ АВТОМАТИЗИРОВАННЫХ СИСТЕМ, ИХ МОНТАЖ, НАЛАДКА И ЭКСПЛУАТАЦИЯ ОСНОВЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ АС Лекция № 10

ПРОЕКТИРОВАНИЕ АВТОМАТИЗИРОВАННЫХ СИСТЕМ, ИХ МОНТАЖ, НАЛАДКА И ЭКСПЛУАТАЦИЯ ОСНОВЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ АС Лекция № 10

Основные направления информационной безопасности Защита от внешнего и внутреннего НСД Обеспечение целостности данных на логическом и физическом уровнях Защита носителей Защита инфраструктуры Защита от случайных потерь Экономические аспекты

Основные направления информационной безопасности Защита от внешнего и внутреннего НСД Обеспечение целостности данных на логическом и физическом уровнях Защита носителей Защита инфраструктуры Защита от случайных потерь Экономические аспекты

Защита от внешнего и внутреннего НСД Разграничение доступа Межсетевые экраны Использование СКЗИ, VPN Организационные меры Мониторинг и аудит Защита периметра сети Защита периметра предприятия

Защита от внешнего и внутреннего НСД Разграничение доступа Межсетевые экраны Использование СКЗИ, VPN Организационные меры Мониторинг и аудит Защита периметра сети Защита периметра предприятия

Обеспечение целостности данных Антивирусная защита Системы резервирования Системы дублирования и кластеры Сертификация приложений и данных Разграничение доступа Технологии VPN

Обеспечение целостности данных Антивирусная защита Системы резервирования Системы дублирования и кластеры Сертификация приложений и данных Разграничение доступа Технологии VPN

Защита носителей Дисковые массивы стандарта RAID Системы резервирования и дублирования Соблюдение ТУЭ для серверов и библиотек Защита по электропитанию Защита от физического проникновения Защита от ЧП

Защита носителей Дисковые массивы стандарта RAID Системы резервирования и дублирования Соблюдение ТУЭ для серверов и библиотек Защита по электропитанию Защита от физического проникновения Защита от ЧП

Защита инфраструктуры Соблюдение ТУЭ для серверов и библиотек Защита по электропитанию Защита от ЧП Защита периметра предприятия Квалифицированный доступ

Защита инфраструктуры Соблюдение ТУЭ для серверов и библиотек Защита по электропитанию Защита от ЧП Защита периметра предприятия Квалифицированный доступ

Защита от случайных потерь Системы резервирования Защита по электропитанию Защита от ЧП Разграничение доступа Квалифицированный доступ Антивирусная защита Защита периметра сети Организационные меры

Защита от случайных потерь Системы резервирования Защита по электропитанию Защита от ЧП Разграничение доступа Квалифицированный доступ Антивирусная защита Защита периметра сети Организационные меры

Экономические аспекты Страхование рисков Методы социальной инженерии Защита от ЧП Защита периметра предприятия

Экономические аспекты Страхование рисков Методы социальной инженерии Защита от ЧП Защита периметра предприятия

ЗАЩИТА ДАННЫХ Данные должны быть. . . конфиденциальными . . . аутентичными . . . доступными

ЗАЩИТА ДАННЫХ Данные должны быть. . . конфиденциальными . . . аутентичными . . . доступными

Конфиденциальность Обеспечивается разграничением доступа ? ? ? ДА! НЕТ!

Конфиденциальность Обеспечивается разграничением доступа ? ? ? ДА! НЕТ!

Разграничение доступа физически производится. . . по паролю по паре «ЛОГИН: ПАРОЛЬ» по обладанию ключом по принадлежности к группе по нескольким факторам

Разграничение доступа физически производится. . . по паролю по паре «ЛОГИН: ПАРОЛЬ» по обладанию ключом по принадлежности к группе по нескольким факторам

Модели разграничения доступа декларативная (объектная) однокатегорийная многокатегорийная

Модели разграничения доступа декларативная (объектная) однокатегорийная многокатегорийная

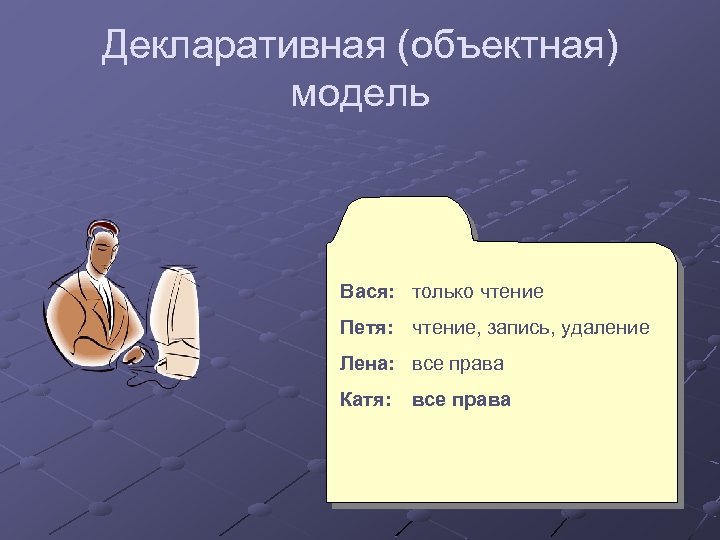

Декларативная (объектная) модель Вася: только чтение Петя: чтение, запись, удаление Лена: все права Катя: все права

Декларативная (объектная) модель Вася: только чтение Петя: чтение, запись, удаление Лена: все права Катя: все права

Однокатегорийная модель Данные уровня 1 Данные уровня 2 Данные уровня 3 Пользователь уровня 1 Чтение, запись Только запись Пользователь уровня 2 Только чтение Чтение, запись Только запись Пользователь уровня 3 Только чтение Чтение, запись

Однокатегорийная модель Данные уровня 1 Данные уровня 2 Данные уровня 3 Пользователь уровня 1 Чтение, запись Только запись Пользователь уровня 2 Только чтение Чтение, запись Только запись Пользователь уровня 3 Только чтение Чтение, запись

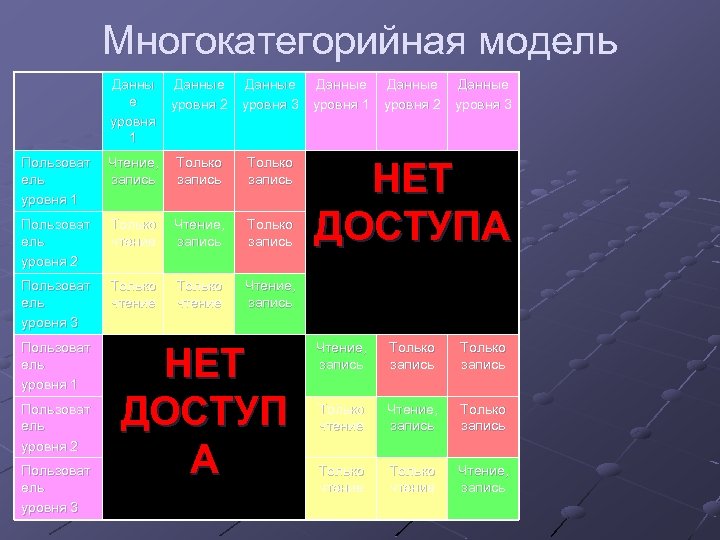

Многокатегорийная модель Данны е уровня 1 Данные Данные уровня 2 уровня 3 уровня 1 уровня 2 уровня 3 Пользоват ель уровня 1 Чтение, запись Только запись Пользоват ель уровня 2 Только чтение Чтение, запись Только запись Пользоват ель уровня 3 Только чтение Чтение, запись Пользоват ель уровня 1 Пользоват ель уровня 2 Пользоват ель уровня 3 НЕТ ДОСТУП А НЕТ ДОСТУПА Чтение, запись Только чтение Чтение, запись Только чтение Чтение, запись

Многокатегорийная модель Данны е уровня 1 Данные Данные уровня 2 уровня 3 уровня 1 уровня 2 уровня 3 Пользоват ель уровня 1 Чтение, запись Только запись Пользоват ель уровня 2 Только чтение Чтение, запись Только запись Пользоват ель уровня 3 Только чтение Чтение, запись Пользоват ель уровня 1 Пользоват ель уровня 2 Пользоват ель уровня 3 НЕТ ДОСТУП А НЕТ ДОСТУПА Чтение, запись Только чтение Чтение, запись Только чтение Чтение, запись

Разграничение доступа - АВТОРИЗАЦИЯ

Разграничение доступа - АВТОРИЗАЦИЯ

Что может быть авторизовано? Право субъекта на объект Право субъекта на действие

Что может быть авторизовано? Право субъекта на объект Право субъекта на действие

Для того, чтобы провести авторизацию, системе необходимо. . . ИДЕНТИФИЦИРОВАТЬ объект авторизации. . . и АУТЕНТИФИЦИРОВАТЬ его

Для того, чтобы провести авторизацию, системе необходимо. . . ИДЕНТИФИЦИРОВАТЬ объект авторизации. . . и АУТЕНТИФИЦИРОВАТЬ его

Идентификация – это: Узнавание объекта по ряду признаков: • по типу • по имени • по методу запрошенной идентификации • по месту запрошенной идентификации • по иным признакам

Идентификация – это: Узнавание объекта по ряду признаков: • по типу • по имени • по методу запрошенной идентификации • по месту запрошенной идентификации • по иным признакам

Аутентификация – это: подтверждение идентифицированным объектом своего уровня доступа и «уверенность» системы в том, что идентифицированный объект действительно тот, за кого себя выдает

Аутентификация – это: подтверждение идентифицированным объектом своего уровня доступа и «уверенность» системы в том, что идентифицированный объект действительно тот, за кого себя выдает

Аутентификация бывает однофакторная многофакторная

Аутентификация бывает однофакторная многофакторная

Однофакторная аутентификация «Что-то знать» ИЛИ «Что-то иметь»

Однофакторная аутентификация «Что-то знать» ИЛИ «Что-то иметь»

«Что-то знать» Пароль Пара «ЛОГИН: ПАРОЛЬ» Точка входа Некоторые действия иные способы

«Что-то знать» Пароль Пара «ЛОГИН: ПАРОЛЬ» Точка входа Некоторые действия иные способы

«Что-то иметь» Touch. Memory Smart. Card без PIN’а иные устройства

«Что-то иметь» Touch. Memory Smart. Card без PIN’а иные устройства

Двухфакторная аутентификация «Что-то знать» И «Что-то иметь»

Двухфакторная аутентификация «Что-то знать» И «Что-то иметь»

Примеры двухфакторной аутентификации Электронные ключи (e. Token, i. Key, Dallas Lock) Смарт-карта с пинкодом Магнитная карта

Примеры двухфакторной аутентификации Электронные ключи (e. Token, i. Key, Dallas Lock) Смарт-карта с пинкодом Магнитная карта

Конфиденциальность Также обеспечивается шифрованием трафика (технология VPN – Virtual Private Network)

Конфиденциальность Также обеспечивается шифрованием трафика (технология VPN – Virtual Private Network)

Аутентичность данных обеспечивается цифровой подписью цифровыми сертификатами эталонными копиями (для неизменяемых данных)

Аутентичность данных обеспечивается цифровой подписью цифровыми сертификатами эталонными копиями (для неизменяемых данных)

Цифровая подпись хэш-функция (hash) от подписанного документа используется для подтверждения неизменности документа при прохождении его по каналам связи принимается в качестве доказательств подлинности документа

Цифровая подпись хэш-функция (hash) от подписанного документа используется для подтверждения неизменности документа при прохождении его по каналам связи принимается в качестве доказательств подлинности документа

Цифровые сертификаты хэш-функция от подписанного документа с элементами стойкой криптографии также используются для подтверждения неизменности документа при прохождении его по каналам связи требуют развернутого центра сертификации имеют ограниченный срок действия

Цифровые сертификаты хэш-функция от подписанного документа с элементами стойкой криптографии также используются для подтверждения неизменности документа при прохождении его по каналам связи требуют развернутого центра сертификации имеют ограниченный срок действия

Эталонные копии применяются для данных, которые обязаны быть неизменными в течение долгого времени используются для контроля внутренних данных обычно используются совместно с цифровой подписью для установления аутентичности и восстановления

Эталонные копии применяются для данных, которые обязаны быть неизменными в течение долгого времени используются для контроля внутренних данных обычно используются совместно с цифровой подписью для установления аутентичности и восстановления

Доступность данных обеспечивается избыточностью при хранении эталонными копиями (для неизменяемых данных) территориально-разнесенными кластерными решениями системами активного аудита и мониторинга внутренней активности

Доступность данных обеспечивается избыточностью при хранении эталонными копиями (для неизменяемых данных) территориально-разнесенными кластерными решениями системами активного аудита и мониторинга внутренней активности

Избыточность RAID-массивы системы резервного хранения Распределенная файловая система (DFS)

Избыточность RAID-массивы системы резервного хранения Распределенная файловая система (DFS)

Эталонные копии несколько копий на разных физических устройствах использование разных типов носителей для хранения ЭК территориально-разнесенные хранилища системы ограничения и контроля доступа

Эталонные копии несколько копий на разных физических устройствах использование разных типов носителей для хранения ЭК территориально-разнесенные хранилища системы ограничения и контроля доступа

Системы активного аудита и мониторинга внутренней активности антивирусы системы обнаружения атак (IDS) системы аудита сетевой активности системы контентного контроля трафика

Системы активного аудита и мониторинга внутренней активности антивирусы системы обнаружения атак (IDS) системы аудита сетевой активности системы контентного контроля трафика

Динамика потерь данных (%)

Динамика потерь данных (%)

Основы информационной безопасности. Защита компьютера в сети © Леонид Ивонин, Пермь, Россия

Основы информационной безопасности. Защита компьютера в сети © Леонид Ивонин, Пермь, Россия

Основные направления защиты Антивирусная безопасность Защита от сбоев оборудования и питания Защита от НСД Дополнительные меры защиты

Основные направления защиты Антивирусная безопасность Защита от сбоев оборудования и питания Защита от НСД Дополнительные меры защиты

Антивирусная безопасность Файловое сканирование по маске Файловый мониторинг по маске Эвристический файловый анализ Потоковый мониторинг Потоковый анализ Комплексные системы

Антивирусная безопасность Файловое сканирование по маске Файловый мониторинг по маске Эвристический файловый анализ Потоковый мониторинг Потоковый анализ Комплексные системы

Антивирусная безопасность: Потоковый мониторинг Постоянная загрузка процессора Высокая оперативность текущих проверок Зависимость от базы сигнатур

Антивирусная безопасность: Потоковый мониторинг Постоянная загрузка процессора Высокая оперативность текущих проверок Зависимость от базы сигнатур

Антивирусная безопасность: Потоковый анализ Постоянная высокая загрузка процессора Высокая оперативность текущих проверок Независимость от базы сигнатур

Антивирусная безопасность: Потоковый анализ Постоянная высокая загрузка процессора Высокая оперативность текущих проверок Независимость от базы сигнатур

e. Trust IDS Потоковый антивирус Анализ контента по маске Эвристический анализ контента Отслеживание атак Прерывание недопустимых сессий Многое другое

e. Trust IDS Потоковый антивирус Анализ контента по маске Эвристический анализ контента Отслеживание атак Прерывание недопустимых сессий Многое другое

Антивирусная безопасность: Организационные меры Минимизация возможных рисков заражения путем обязательной проверки всех внешних носителей (монитор, права пользователей) Изъятие/отключение тех внешних устройств, которые не нужны для выполнения прямых рабочих задач Регулярное автоматическое обновление антивирусных баз Запуск мониторов на входах в сеть Ограничение доступа на вход в сеть снаружи

Антивирусная безопасность: Организационные меры Минимизация возможных рисков заражения путем обязательной проверки всех внешних носителей (монитор, права пользователей) Изъятие/отключение тех внешних устройств, которые не нужны для выполнения прямых рабочих задач Регулярное автоматическое обновление антивирусных баз Запуск мониторов на входах в сеть Ограничение доступа на вход в сеть снаружи

Защита от сбоев оборудования и питания Применение ИБП (UPS) Создание линий аварийного электропитания Соблюдение ТЭУ Компетентность персонала «Безопасность – это не состояние. Это процесс»

Защита от сбоев оборудования и питания Применение ИБП (UPS) Создание линий аварийного электропитания Соблюдение ТЭУ Компетентность персонала «Безопасность – это не состояние. Это процесс»

Защита от НСД Программные средства Программно-аппаратные средства Аппаратные средства

Защита от НСД Программные средства Программно-аппаратные средства Аппаратные средства

Защита от НСД: Программные средства Встроенные системы аутентификации и разграничения доступа Windows NT/2000 Встроенные системы межплатформенной аутентификации и разграничения доступа Утилиты аутентификации и разграничения доступа третьих фирм

Защита от НСД: Программные средства Встроенные системы аутентификации и разграничения доступа Windows NT/2000 Встроенные системы межплатформенной аутентификации и разграничения доступа Утилиты аутентификации и разграничения доступа третьих фирм

Встроенные системы аутентификации и разграничения доступа Windows NT/2000 NTLM Kerberos NTFS 4, NTFS 5 Дескрипционный доступ на ресурсы общего доступа Ограничение использования «лишних» сервисов Использование Organization Units и групповых политик Минимизация использования personal OS в сети

Встроенные системы аутентификации и разграничения доступа Windows NT/2000 NTLM Kerberos NTFS 4, NTFS 5 Дескрипционный доступ на ресурсы общего доступа Ограничение использования «лишних» сервисов Использование Organization Units и групповых политик Минимизация использования personal OS в сети

Встроенные системы аутентификации и разграничения доступа Windows NT/2000: ТИПИЧНЫЕ ОШИБКИ НАСТРОЙКИ Открытые порты для работы Net. BIOS’а (135, 137 -139), использование протокола Net. BEUI в «чистом виде» Использование большого числа открытых портов Незакрытый доступ для неавторизованных пользователей (nullсессия, гостевые входы) Использование коротких паролей Использование настроек по умолчанию доступа к общим ресурсам и компьютерам Использование «плоского» домена NT 4 под Windows 2000

Встроенные системы аутентификации и разграничения доступа Windows NT/2000: ТИПИЧНЫЕ ОШИБКИ НАСТРОЙКИ Открытые порты для работы Net. BIOS’а (135, 137 -139), использование протокола Net. BEUI в «чистом виде» Использование большого числа открытых портов Незакрытый доступ для неавторизованных пользователей (nullсессия, гостевые входы) Использование коротких паролей Использование настроек по умолчанию доступа к общим ресурсам и компьютерам Использование «плоского» домена NT 4 под Windows 2000

ТИПИЧНЫЕ ОШИБКИ НАСТРОЙКИ: как с ними бороться? Использование сканнеров защищенности (ISS, Retina, Real. Secure, Net. IQ Security Analyzer, Cisco Analyst, e. Safe) Использование программных IDS «Учиться, учиться и еще раз учиться. . . »

ТИПИЧНЫЕ ОШИБКИ НАСТРОЙКИ: как с ними бороться? Использование сканнеров защищенности (ISS, Retina, Real. Secure, Net. IQ Security Analyzer, Cisco Analyst, e. Safe) Использование программных IDS «Учиться, учиться и еще раз учиться. . . »

Утилиты аутентификации и разграничения доступа третьих фирм VIPNet Vi. PNet DESK Vi. PNet OFFICE Vi. PNet TUNNEL Vi. PNet CORPORATE Vi. PNet CUSTOM Vi. PNet OFFICE FIREWALL Secret. Net Secret Disk Server

Утилиты аутентификации и разграничения доступа третьих фирм VIPNet Vi. PNet DESK Vi. PNet OFFICE Vi. PNet TUNNEL Vi. PNet CORPORATE Vi. PNet CUSTOM Vi. PNet OFFICE FIREWALL Secret. Net Secret Disk Server

Защита от НСД: Программно-аппаратные средства Системы обнаружения атак на базе оборудования Cisco Сканнеры сетевой активности Устройства пограничного разделения доступа (межсетевые экраны) Устройства шифрования данных для организации VPN через Internet

Защита от НСД: Программно-аппаратные средства Системы обнаружения атак на базе оборудования Cisco Сканнеры сетевой активности Устройства пограничного разделения доступа (межсетевые экраны) Устройства шифрования данных для организации VPN через Internet

Устройства пограничного разделения доступа (межсетевые экраны) Cisco PIX Check. Point Firewall-1 Lucent Firewall Watch. Guard

Устройства пограничного разделения доступа (межсетевые экраны) Cisco PIX Check. Point Firewall-1 Lucent Firewall Watch. Guard

Основные рубежи защиты сети Персональный Серверный Приграничный Граничный Заграничный

Основные рубежи защиты сети Персональный Серверный Приграничный Граничный Заграничный

Основные рубежи защиты сети: Персональный Антивирусы Разграничение доступа на уровне файловой системы Разграничение доступа на уровне ресурсов IP-фильтрация IPSEC, VPN Средства аппаратного ограничения доступа Организационные меры

Основные рубежи защиты сети: Персональный Антивирусы Разграничение доступа на уровне файловой системы Разграничение доступа на уровне ресурсов IP-фильтрация IPSEC, VPN Средства аппаратного ограничения доступа Организационные меры

Основные рубежи защиты сети: Серверный Серверные антивирусы Разграничение доступа на уровне файловой системы Разграничение доступа на уровне ресурсов IP-фильтрация IPSEC, VPN, механизмы VLAN Средства аппаратного ограничения доступа Организационные меры

Основные рубежи защиты сети: Серверный Серверные антивирусы Разграничение доступа на уровне файловой системы Разграничение доступа на уровне ресурсов IP-фильтрация IPSEC, VPN, механизмы VLAN Средства аппаратного ограничения доступа Организационные меры

Основные рубежи защиты сети: Приграничный Использование прокси, внутренних IDS Разграничение доступа на уровне IPадресов Ограничение потенциально опасных сетевых протоколов механизмы VLAN Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование механизмов NAT

Основные рубежи защиты сети: Приграничный Использование прокси, внутренних IDS Разграничение доступа на уровне IPадресов Ограничение потенциально опасных сетевых протоколов механизмы VLAN Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование механизмов NAT

Основные рубежи защиты сети: Граничный Использование механизмов прокси Разграничение доступа на уровне IP-адресов (access-lists) Использование firewall’ов Использование потоковых антивирусов Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование механизмов NAT, PAT Организационные меры

Основные рубежи защиты сети: Граничный Использование механизмов прокси Разграничение доступа на уровне IP-адресов (access-lists) Использование firewall’ов Использование потоковых антивирусов Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование механизмов NAT, PAT Организационные меры

Основные рубежи защиты сети: Заграничный Разграничение доступа на уровне IPадресов (access-lists) Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование внешних IDS Организационные меры

Основные рубежи защиты сети: Заграничный Разграничение доступа на уровне IPадресов (access-lists) Использование маршрутизаторов (маршрутизирующих коммутаторов) Использование внешних IDS Организационные меры