лекция по организации Безоп на предпр..ppt

- Количество слайдов: 18

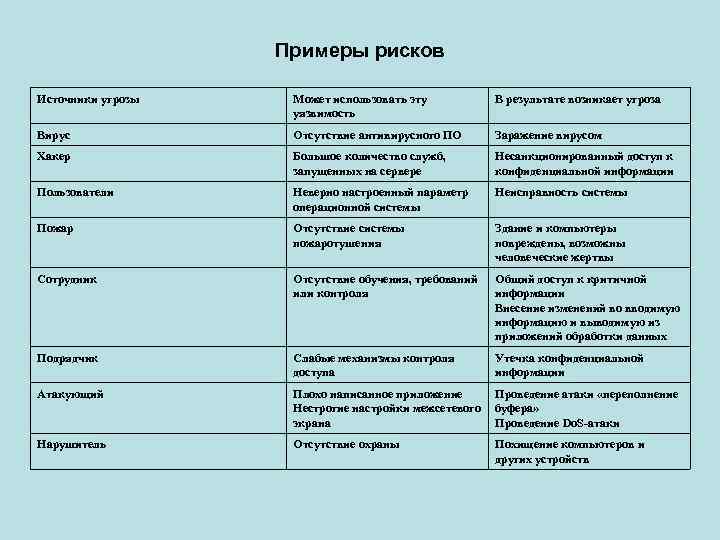

Примеры рисков Источники угрозы Может использовать эту уязвимость В результате возникает угроза Вирус Отсутствие антивирусного ПО Заражение вирусом Хакер Большое количество служб, запущенных на сервере Несанкционированный доступ к конфиденциальной информации Пользователи Неверно настроенный параметр операционной системы Неисправность системы Пожар Отсутствие системы пожаротушения Здание и компьютеры повреждены, возможны человеческие жертвы Сотрудник Отсутствие обучения, требований или контроля Общий доступ к критичной информации Внесение изменений во вводимую информацию и выводимую из приложений обработки данных Подрядчик Слабые механизмы контроля доступа Утечка конфиденциальной информации Атакующий Плохо написанное приложение Проведение атаки «переполнение Нестрогие настройки межсетевого буфера» экрана Проведение Do. S-атаки Нарушитель Отсутствие охраны Похищение компьютеров и других устройств

Примеры рисков Источники угрозы Может использовать эту уязвимость В результате возникает угроза Вирус Отсутствие антивирусного ПО Заражение вирусом Хакер Большое количество служб, запущенных на сервере Несанкционированный доступ к конфиденциальной информации Пользователи Неверно настроенный параметр операционной системы Неисправность системы Пожар Отсутствие системы пожаротушения Здание и компьютеры повреждены, возможны человеческие жертвы Сотрудник Отсутствие обучения, требований или контроля Общий доступ к критичной информации Внесение изменений во вводимую информацию и выводимую из приложений обработки данных Подрядчик Слабые механизмы контроля доступа Утечка конфиденциальной информации Атакующий Плохо написанное приложение Проведение атаки «переполнение Нестрогие настройки межсетевого буфера» экрана Проведение Do. S-атаки Нарушитель Отсутствие охраны Похищение компьютеров и других устройств

Пример проведения и документирования FMEA Failure Modes and Effect Analysis - метод определения функций, выявления функциональных дефектов, оценки причин дефекта и его последствий с помощью структурированного процесса.

Пример проведения и документирования FMEA Failure Modes and Effect Analysis - метод определения функций, выявления функциональных дефектов, оценки причин дефекта и его последствий с помощью структурированного процесса.

Пример проведения и документирования FMEA Подготовлено: Согласовано: Дата: Версия: Дефект воздействует на Идентифи ка-ция элемента Функция Характер сбоя Причина сбоя Послед ст-вия Послед с-твия на более высоко м уровне Последс -твия системы Метод выявления сбоя Контентны й фильтр прикладно го уровня IPS Защита периметр Сбои приводят к отключению Перегрузка вследствие большого объема трафика Единая точка отказа; отказ в обслуж ивании IPS блокир ует входя щий трафик IPS выходит из строя Сообщение о текущем состоянии (работоспос обности), отправляетс я на консоль и по электронно й почте администра тору безопасност и

Пример проведения и документирования FMEA Подготовлено: Согласовано: Дата: Версия: Дефект воздействует на Идентифи ка-ция элемента Функция Характер сбоя Причина сбоя Послед ст-вия Послед с-твия на более высоко м уровне Последс -твия системы Метод выявления сбоя Контентны й фильтр прикладно го уровня IPS Защита периметр Сбои приводят к отключению Перегрузка вследствие большого объема трафика Единая точка отказа; отказ в обслуж ивании IPS блокир ует входя щий трафик IPS выходит из строя Сообщение о текущем состоянии (работоспос обности), отправляетс я на консоль и по электронно й почте администра тору безопасност и

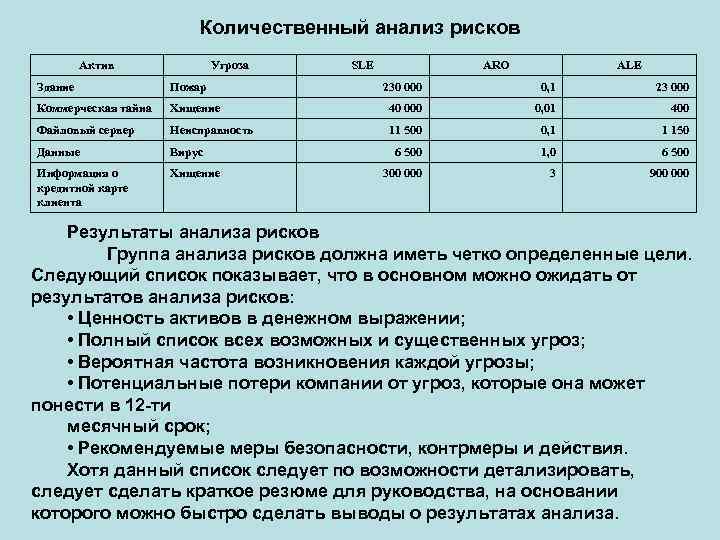

Количественный анализ рисков Актив Угроза Здание Пожар Коммерческая тайна SLE ARO ALE 230 000 0, 1 23 000 Хищение 40 000 0, 01 400 Файловый сервер Неисправность 11 500 0, 1 1 150 Данные Вирус 6 500 1, 0 6 500 Информация о кредитной карте клиента Хищение 300 000 3 900 000 Результаты анализа рисков Группа анализа рисков должна иметь четко определенные цели. Следующий список показывает, что в основном можно ожидать от результатов анализа рисков: • Ценность активов в денежном выражении; • Полный список всех возможных и существенных угроз; • Вероятная частота возникновения каждой угрозы; • Потенциальные потери компании от угроз, которые она может понести в 12 -ти месячный срок; • Рекомендуемые меры безопасности, контрмеры и действия. Хотя данный список следует по возможности детализировать, следует сделать краткое резюме для руководства, на основании которого можно быстро сделать выводы о результатах анализа.

Количественный анализ рисков Актив Угроза Здание Пожар Коммерческая тайна SLE ARO ALE 230 000 0, 1 23 000 Хищение 40 000 0, 01 400 Файловый сервер Неисправность 11 500 0, 1 1 150 Данные Вирус 6 500 1, 0 6 500 Информация о кредитной карте клиента Хищение 300 000 3 900 000 Результаты анализа рисков Группа анализа рисков должна иметь четко определенные цели. Следующий список показывает, что в основном можно ожидать от результатов анализа рисков: • Ценность активов в денежном выражении; • Полный список всех возможных и существенных угроз; • Вероятная частота возникновения каждой угрозы; • Потенциальные потери компании от угроз, которые она может понести в 12 -ти месячный срок; • Рекомендуемые меры безопасности, контрмеры и действия. Хотя данный список следует по возможности детализировать, следует сделать краткое резюме для руководства, на основании которого можно быстро сделать выводы о результатах анализа.

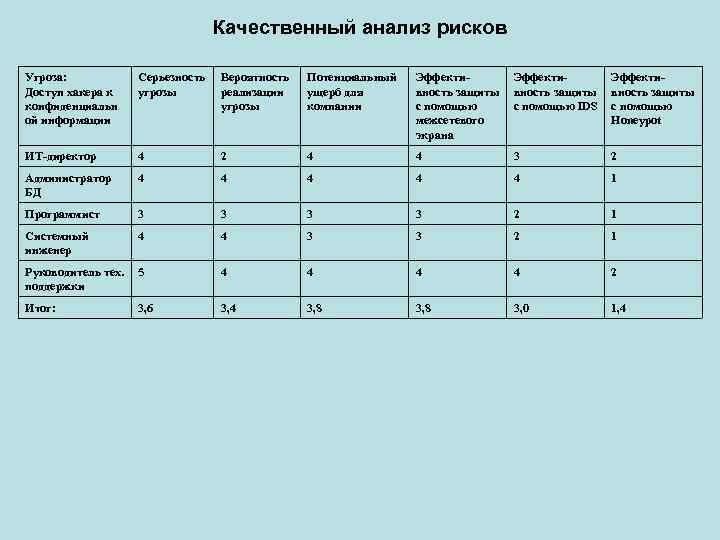

Качественный анализ рисков Угроза: Доступ хакера к конфиденциальн ой информации Серьезность Вероятность угрозы реализации угрозы Потенциальный ущерб для компании Эффективность защиты с помощью IDS межсетевого экрана Эффективность защиты с помощью Honeypot ИТ-директор 4 2 4 4 3 2 Администратор БД 4 4 4 1 Программист 3 3 2 1 Системный инженер 4 4 3 3 2 1 Руководитель тех. 5 поддержки 4 4 2 Итог: 3, 4 3, 8 3, 0 1, 4 3, 6

Качественный анализ рисков Угроза: Доступ хакера к конфиденциальн ой информации Серьезность Вероятность угрозы реализации угрозы Потенциальный ущерб для компании Эффективность защиты с помощью IDS межсетевого экрана Эффективность защиты с помощью Honeypot ИТ-директор 4 2 4 4 3 2 Администратор БД 4 4 4 1 Программист 3 3 2 1 Системный инженер 4 4 3 3 2 1 Руководитель тех. 5 поддержки 4 4 2 Итог: 3, 4 3, 8 3, 0 1, 4 3, 6

Техника DELPHI Техника Delphi – это метод группового принятия решений, обеспечивающий получение от каждого члена его истинного мнения, не подверженного влиянию мнения других.

Техника DELPHI Техника Delphi – это метод группового принятия решений, обеспечивающий получение от каждого члена его истинного мнения, не подверженного влиянию мнения других.

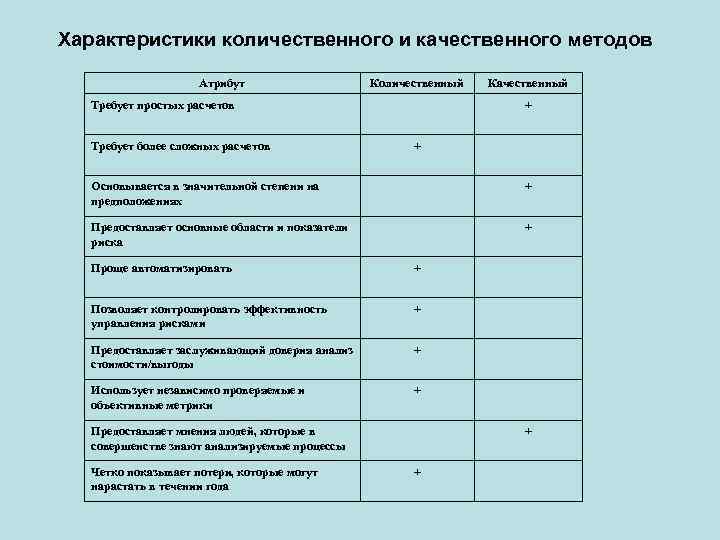

Характеристики количественного и качественного методов Атрибут Количественный Требует простых расчетов Требует более сложных расчетов Качественный + + Основывается в значительной степени на предположениях + Предоставляет основные области и показатели риска + Проще автоматизировать + Позволяет контролировать эффективность управления рисками + Предоставляет заслуживающий доверия анализ стоимости/выгоды + Использует независимо проверяемые и объективные метрики + Предоставляет мнения людей, которые в совершенстве знают анализируемые процессы Четко показывает потери, которые могут нарастать в течении года + +

Характеристики количественного и качественного методов Атрибут Количественный Требует простых расчетов Требует более сложных расчетов Качественный + + Основывается в значительной степени на предположениях + Предоставляет основные области и показатели риска + Проще автоматизировать + Позволяет контролировать эффективность управления рисками + Предоставляет заслуживающий доверия анализ стоимости/выгоды + Использует независимо проверяемые и объективные метрики + Предоставляет мнения людей, которые в совершенстве знают анализируемые процессы Четко показывает потери, которые могут нарастать в течении года + +

Характеристики количественного и качественного методов Недостатки качественного анализа: • Оценка и результаты в основном субъективны; • Обычно исключает возможность оценки денежной оценки затрат/выгод; • Сложно сопоставить цели управления рисками с субъективными оценками; • Нет стандартов. Каждый специалист имеет свою интерпретацию процесса и результатов. Недостатки количественного анализа: • Расчеты более сложны. Сложно объяснить руководству как эти значения были получены; • Процесс очень трудоемок без применения средств автоматизации; • Больше предварительной работы, связанной с получением детальной информации об окружении; • Нет стандартов. Каждый специалист имеет свою интерпретацию процесса и результатов. Уровень неопределенности– это степень неуверенности в оценке. Он измеряется от 0% до 100%. При проведении анализа следует указывать уровень неопределенности, так как это способствует лучшему пониманию результатов анализа.

Характеристики количественного и качественного методов Недостатки качественного анализа: • Оценка и результаты в основном субъективны; • Обычно исключает возможность оценки денежной оценки затрат/выгод; • Сложно сопоставить цели управления рисками с субъективными оценками; • Нет стандартов. Каждый специалист имеет свою интерпретацию процесса и результатов. Недостатки количественного анализа: • Расчеты более сложны. Сложно объяснить руководству как эти значения были получены; • Процесс очень трудоемок без применения средств автоматизации; • Больше предварительной работы, связанной с получением детальной информации об окружении; • Нет стандартов. Каждый специалист имеет свою интерпретацию процесса и результатов. Уровень неопределенности– это степень неуверенности в оценке. Он измеряется от 0% до 100%. При проведении анализа следует указывать уровень неопределенности, так как это способствует лучшему пониманию результатов анализа.

Выбор защитных мер Преимущества внедряемых защитных механизмов должны превышать затраты на них, только в этом случае они будут эффективными. Для проведения такой оценки используется анализ затрат/выгод. Обычно это считают следующим образом: (ALE до ввода защитных мер) – (ALE после ввода защитных мер) – (годовая стоимость защитных мер) = ценность защитных мер Например, ALE угрозы выведения веб-сервера из строя хакерами составляет $12, 000 до внедрения соответствующих защитных мер, а после их внедрения ALE снижается до $3, 000. При этом годовая стоимость функционирования и поддержки этих защитных мер - $650. В этом случае ценность защитных мер составляет $8, 350 в год.

Выбор защитных мер Преимущества внедряемых защитных механизмов должны превышать затраты на них, только в этом случае они будут эффективными. Для проведения такой оценки используется анализ затрат/выгод. Обычно это считают следующим образом: (ALE до ввода защитных мер) – (ALE после ввода защитных мер) – (годовая стоимость защитных мер) = ценность защитных мер Например, ALE угрозы выведения веб-сервера из строя хакерами составляет $12, 000 до внедрения соответствующих защитных мер, а после их внедрения ALE снижается до $3, 000. При этом годовая стоимость функционирования и поддержки этих защитных мер - $650. В этом случае ценность защитных мер составляет $8, 350 в год.

Функциональность и эффективность защитных мер Группа анализа рисков должна оценить функциональность и эффективность защитных мер. При выборе защитных мер некоторые характеристики будут важнее, чем другие, которые должны быть тщательно проанализированы до покупки и внедрения средства обеспечения безопасности. Общий риск и Остаточный риск Необходимо обеспечить, чтобы уровень остаточного риска был приемлем для компании. Общий риск = угроза х уязвимость х ценность актива Остаточный риск = (угроза х уязвимость х ценность актива) х недостаток контроля Необходимо учитывать, что только переоценивая риски на периодической основе можно обеспечить постоянную эффективность защитных мер и поддерживать уровень рисков информационной безопасности на приемлемом уровне. Если риск не изменился и защитные меры внедрены и хорошо работают, значит, риски снижены достаточно. Продолжение анализа уязвимостей и выявления, нуждающихся в защите активов также является важной задачей управления рисками.

Функциональность и эффективность защитных мер Группа анализа рисков должна оценить функциональность и эффективность защитных мер. При выборе защитных мер некоторые характеристики будут важнее, чем другие, которые должны быть тщательно проанализированы до покупки и внедрения средства обеспечения безопасности. Общий риск и Остаточный риск Необходимо обеспечить, чтобы уровень остаточного риска был приемлем для компании. Общий риск = угроза х уязвимость х ценность актива Остаточный риск = (угроза х уязвимость х ценность актива) х недостаток контроля Необходимо учитывать, что только переоценивая риски на периодической основе можно обеспечить постоянную эффективность защитных мер и поддерживать уровень рисков информационной безопасности на приемлемом уровне. Если риск не изменился и защитные меры внедрены и хорошо работают, значит, риски снижены достаточно. Продолжение анализа уязвимостей и выявления, нуждающихся в защите активов также является важной задачей управления рисками.

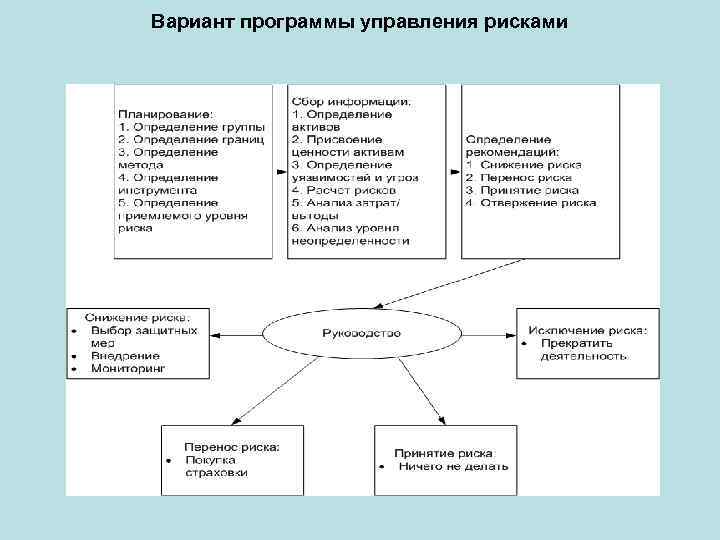

Вариант программы управления рисками

Вариант программы управления рисками

Понимание рисков на всех уровнях

Понимание рисков на всех уровнях

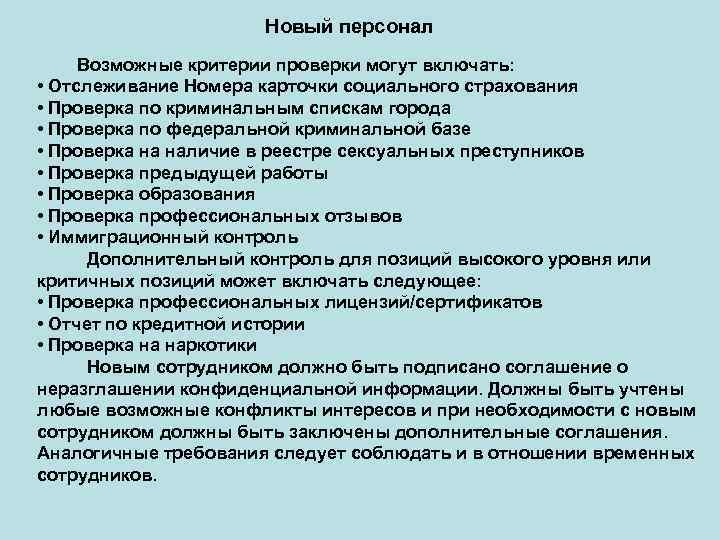

Новый персонал Возможные критерии проверки могут включать: • Отслеживание Номера карточки социального страхования • Проверка по криминальным спискам города • Проверка по федеральной криминальной базе • Проверка на наличие в реестре сексуальных преступников • Проверка предыдущей работы • Проверка образования • Проверка профессиональных отзывов • Иммиграционный контроль Дополнительный контроль для позиций высокого уровня или критичных позиций может включать следующее: • Проверка профессиональных лицензий/сертификатов • Отчет по кредитной истории • Проверка на наркотики Новым сотрудником должно быть подписано соглашение о неразглашении конфиденциальной информации. Должны быть учтены любые возможные конфликты интересов и при необходимости с новым сотрудником должны быть заключены дополнительные соглашения. Аналогичные требования следует соблюдать и в отношении временных сотрудников.

Новый персонал Возможные критерии проверки могут включать: • Отслеживание Номера карточки социального страхования • Проверка по криминальным спискам города • Проверка по федеральной криминальной базе • Проверка на наличие в реестре сексуальных преступников • Проверка предыдущей работы • Проверка образования • Проверка профессиональных отзывов • Иммиграционный контроль Дополнительный контроль для позиций высокого уровня или критичных позиций может включать следующее: • Проверка профессиональных лицензий/сертификатов • Отчет по кредитной истории • Проверка на наркотики Новым сотрудником должно быть подписано соглашение о неразглашении конфиденциальной информации. Должны быть учтены любые возможные конфликты интересов и при необходимости с новым сотрудником должны быть заключены дополнительные соглашения. Аналогичные требования следует соблюдать и в отношении временных сотрудников.

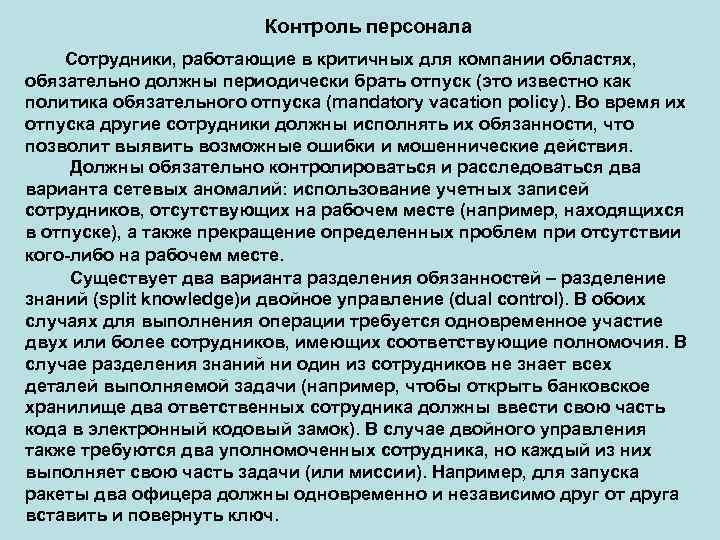

Контроль персонала Сотрудники, работающие в критичных для компании областях, обязательно должны периодически брать отпуск (это известно как политика обязательного отпуска (mandatory vacation policy). Во время их отпуска другие сотрудники должны исполнять их обязанности, что позволит выявить возможные ошибки и мошеннические действия. Должны обязательно контролироваться и расследоваться два варианта сетевых аномалий: использование учетных записей сотрудников, отсутствующих на рабочем месте (например, находящихся в отпуске), а также прекращение определенных проблем при отсутствии кого-либо на рабочем месте. Существует два варианта разделения обязанностей – разделение знаний (split knowledge)и двойное управление (dual control). В обоих случаях для выполнения операции требуется одновременное участие двух или более сотрудников, имеющих соответствующие полномочия. В случае разделения знаний ни один из сотрудников не знает всех деталей выполняемой задачи (например, чтобы открыть банковское хранилище два ответственных сотрудника должны ввести свою часть кода в электронный кодовый замок). В случае двойного управления также требуются два уполномоченных сотрудника, но каждый из них выполняет свою часть задачи (или миссии). Например, для запуска ракеты два офицера должны одновременно и независимо друг от друга вставить и повернуть ключ.

Контроль персонала Сотрудники, работающие в критичных для компании областях, обязательно должны периодически брать отпуск (это известно как политика обязательного отпуска (mandatory vacation policy). Во время их отпуска другие сотрудники должны исполнять их обязанности, что позволит выявить возможные ошибки и мошеннические действия. Должны обязательно контролироваться и расследоваться два варианта сетевых аномалий: использование учетных записей сотрудников, отсутствующих на рабочем месте (например, находящихся в отпуске), а также прекращение определенных проблем при отсутствии кого-либо на рабочем месте. Существует два варианта разделения обязанностей – разделение знаний (split knowledge)и двойное управление (dual control). В обоих случаях для выполнения операции требуется одновременное участие двух или более сотрудников, имеющих соответствующие полномочия. В случае разделения знаний ни один из сотрудников не знает всех деталей выполняемой задачи (например, чтобы открыть банковское хранилище два ответственных сотрудника должны ввести свою часть кода в электронный кодовый замок). В случае двойного управления также требуются два уполномоченных сотрудника, но каждый из них выполняет свою часть задачи (или миссии). Например, для запуска ракеты два офицера должны одновременно и независимо друг от друга вставить и повернуть ключ.

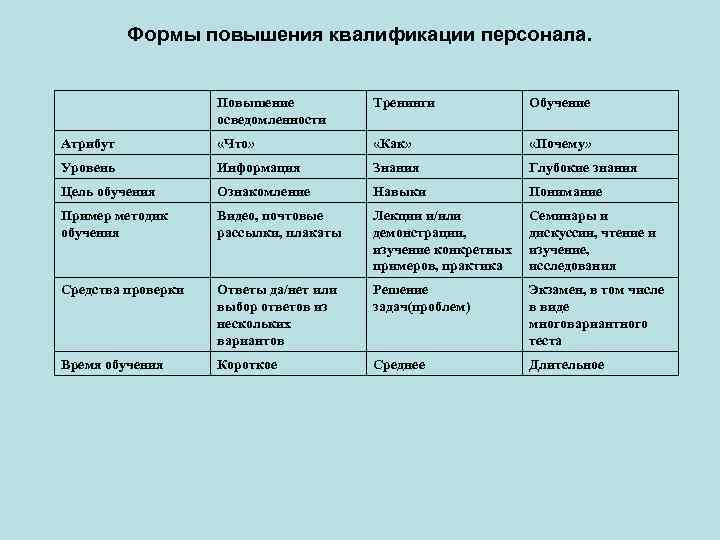

Формы повышения квалификации персонала. Повышение осведомленности Тренинги Обучение Атрибут «Что» «Как» «Почему» Уровень Информация Знания Глубокие знания Цель обучения Ознакомление Навыки Понимание Пример методик обучения Видео, почтовые рассылки, плакаты Лекции и/или демонстрации, изучение конкретных примеров, практика Семинары и дискуссии, чтение и изучение, исследования Средства проверки Ответы да/нет или выбор ответов из нескольких вариантов Решение задач(проблем) Экзамен, в том числе в виде многовариантного теста Время обучения Короткое Среднее Длительное

Формы повышения квалификации персонала. Повышение осведомленности Тренинги Обучение Атрибут «Что» «Как» «Почему» Уровень Информация Знания Глубокие знания Цель обучения Ознакомление Навыки Понимание Пример методик обучения Видео, почтовые рассылки, плакаты Лекции и/или демонстрации, изучение конкретных примеров, практика Семинары и дискуссии, чтение и изучение, исследования Средства проверки Ответы да/нет или выбор ответов из нескольких вариантов Решение задач(проблем) Экзамен, в том числе в виде многовариантного теста Время обучения Короткое Среднее Длительное

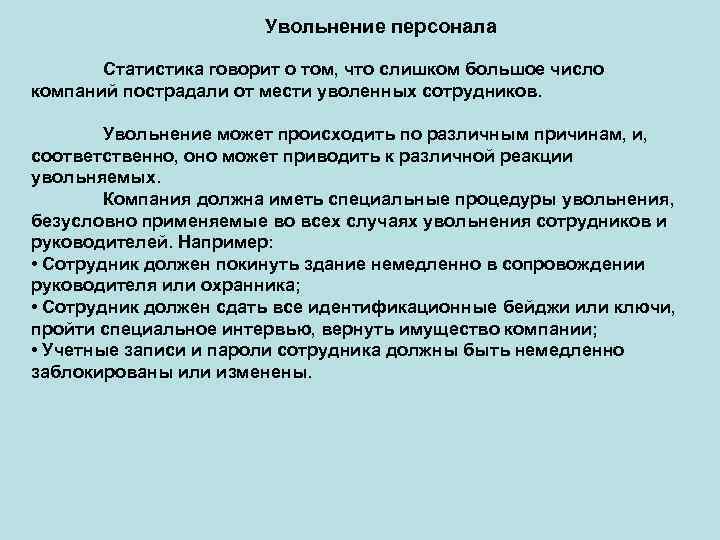

Увольнение персонала Статистика говорит о том, что слишком большое число компаний пострадали от мести уволенных сотрудников. Увольнение может происходить по различным причинам, и, соответственно, оно может приводить к различной реакции увольняемых. Компания должна иметь специальные процедуры увольнения, безусловно применяемые во всех случаях увольнения сотрудников и руководителей. Например: • Сотрудник должен покинуть здание немедленно в сопровождении руководителя или охранника; • Сотрудник должен сдать все идентификационные бейджи или ключи, пройти специальное интервью, вернуть имущество компании; • Учетные записи и пароли сотрудника должны быть немедленно заблокированы или изменены.

Увольнение персонала Статистика говорит о том, что слишком большое число компаний пострадали от мести уволенных сотрудников. Увольнение может происходить по различным причинам, и, соответственно, оно может приводить к различной реакции увольняемых. Компания должна иметь специальные процедуры увольнения, безусловно применяемые во всех случаях увольнения сотрудников и руководителей. Например: • Сотрудник должен покинуть здание немедленно в сопровождении руководителя или охранника; • Сотрудник должен сдать все идентификационные бейджи или ключи, пройти специальное интервью, вернуть имущество компании; • Учетные записи и пароли сотрудника должны быть немедленно заблокированы или изменены.

Компоненты программы безопасности

Компоненты программы безопасности

Заключение Управление безопасностью включает в себя административные и процедурные мероприятия, необходимые для поддержки и защиты информации, а также активов в рамках компании в целом. Кроме того, управление безопасностью включает в себя разработку и внедрение политик безопасности и их вспомогательных механизмов: процедур, стандартов, базисов и руководств. Также, оно включает в себя управление рисками, обучение по вопросам безопасности, выбор и внедрение эффективных контрмер. Деятельность, связанная с персоналом (прием на работу, увольнение, обучение и структура управления) и его функциями (ротация и разделение обязанностей), должна проводиться надлежащим образом в целях создания безопасных условий. Руководство должно уважать и соблюдать необходимые правовые и этические нормы. Безопасность – это задача бизнеса, она должна рассматриваться именно в этом качестве. Она должна быть интегрирована в бизнес-цели и задачи компании, так как вопросы безопасности могут негативно сказаться на тех ресурсах, от которых зависит компания. Все большее и большее количество компаний, не уделявших должного внимания, поддержки и финансирования безопасности, несут колоссальные убытки. Хотя мы живем в прекрасном и удивительном мире, в нем может случиться всякое. Те, кто понимает это, могут не только выживать, но и процветать.

Заключение Управление безопасностью включает в себя административные и процедурные мероприятия, необходимые для поддержки и защиты информации, а также активов в рамках компании в целом. Кроме того, управление безопасностью включает в себя разработку и внедрение политик безопасности и их вспомогательных механизмов: процедур, стандартов, базисов и руководств. Также, оно включает в себя управление рисками, обучение по вопросам безопасности, выбор и внедрение эффективных контрмер. Деятельность, связанная с персоналом (прием на работу, увольнение, обучение и структура управления) и его функциями (ротация и разделение обязанностей), должна проводиться надлежащим образом в целях создания безопасных условий. Руководство должно уважать и соблюдать необходимые правовые и этические нормы. Безопасность – это задача бизнеса, она должна рассматриваться именно в этом качестве. Она должна быть интегрирована в бизнес-цели и задачи компании, так как вопросы безопасности могут негативно сказаться на тех ресурсах, от которых зависит компания. Все большее и большее количество компаний, не уделявших должного внимания, поддержки и финансирования безопасности, несут колоссальные убытки. Хотя мы живем в прекрасном и удивительном мире, в нем может случиться всякое. Те, кто понимает это, могут не только выживать, но и процветать.