Презентация по дипломному проекту.ppt

- Количество слайдов: 25

Презентация по дипломному проекту на тему: Выполнил: Студент четвертого курса отделения, «Техническое обслуживание средств вычислительной техники и компьютерных сетей» :

Презентация по дипломному проекту на тему: Выполнил: Студент четвертого курса отделения, «Техническое обслуживание средств вычислительной техники и компьютерных сетей» :

Введение Не секрет, что любая организация должна соответствовать множеству законов, подзаконных актов, нормативных документов, стандартов и других установленных требований. Часть из них является обязательной к исполнению, часть – рекомендованной. Следование третьим рекомендациям позволяет, например, снизить издержки за счет оптимальной организации бизнеспроцессов. Несоответствие же установленным требованиям может иметь самые разные последствия – от высоких издержек или упущенной выгоды до штрафов и приостановки деятельности. Персональную ответственность в ряде таких случаев несет руководство организации.

Введение Не секрет, что любая организация должна соответствовать множеству законов, подзаконных актов, нормативных документов, стандартов и других установленных требований. Часть из них является обязательной к исполнению, часть – рекомендованной. Следование третьим рекомендациям позволяет, например, снизить издержки за счет оптимальной организации бизнеспроцессов. Несоответствие же установленным требованиям может иметь самые разные последствия – от высоких издержек или упущенной выгоды до штрафов и приостановки деятельности. Персональную ответственность в ряде таких случаев несет руководство организации.

Целью данной дипломной работы является: Разработка проекта системы защиты обеспечивающей информационную безопасность персональных данных в информационных системах персональных данных.

Целью данной дипломной работы является: Разработка проекта системы защиты обеспечивающей информационную безопасность персональных данных в информационных системах персональных данных.

ПДн Персональные данные - любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

ПДн Персональные данные - любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

Аудит и классификация ИСПДн Для аудита и классификации ИСПДн, а также построения модели угроз в ООО «Эврика Плюс» по приказу №Х была создана комиссия, которой была выявлена ИСПДн, а именно: - «Эврика Плюс» Приказ о создании комиссии для проведения работ по защите информации в ООО «Эврика Плюс» (Приложение 13 )

Аудит и классификация ИСПДн Для аудита и классификации ИСПДн, а также построения модели угроз в ООО «Эврика Плюс» по приказу №Х была создана комиссия, которой была выявлена ИСПДн, а именно: - «Эврика Плюс» Приказ о создании комиссии для проведения работ по защите информации в ООО «Эврика Плюс» (Приложение 13 )

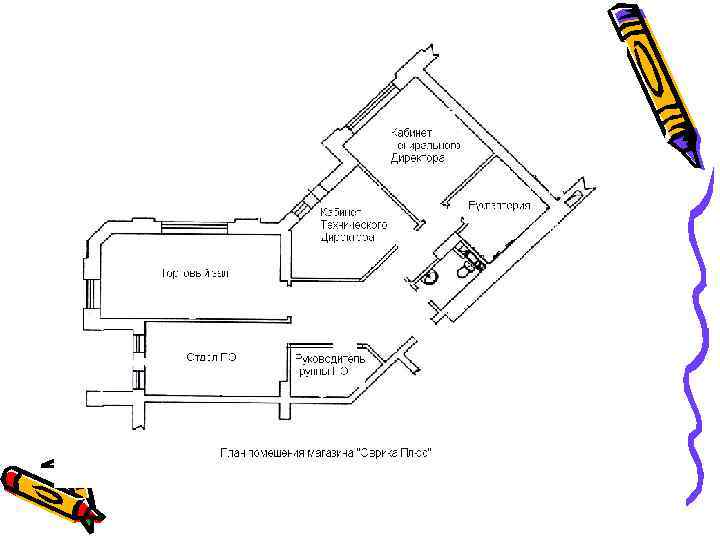

Общие сведения Базой моего исследования является ООО «Эврика Плюс» Данное предприятие является крупным поставщиком в области компьютеров и программного обеспечения В ООО «Эврика Плюс» присутствует три основных смежных видов деятельности: а) продажа, ремонт, обслуживание компьютеров и оргтехники; б) продажа и обслуживание программного обеспечения; в) учетный центр.

Общие сведения Базой моего исследования является ООО «Эврика Плюс» Данное предприятие является крупным поставщиком в области компьютеров и программного обеспечения В ООО «Эврика Плюс» присутствует три основных смежных видов деятельности: а) продажа, ремонт, обслуживание компьютеров и оргтехники; б) продажа и обслуживание программного обеспечения; в) учетный центр.

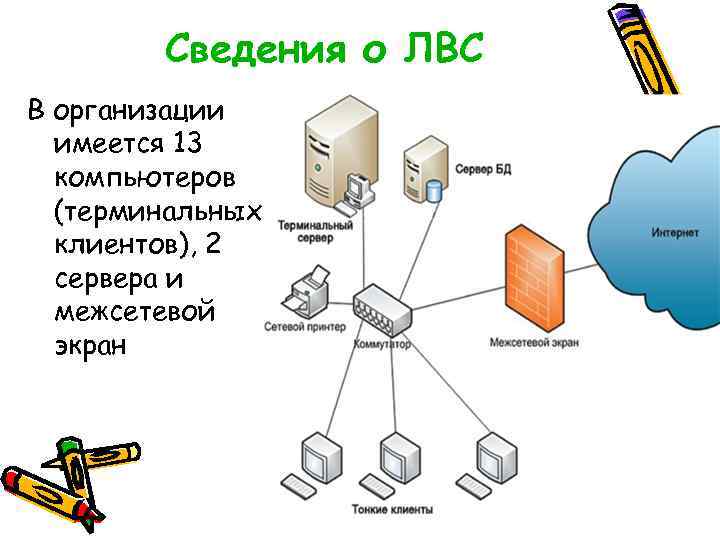

Сведения о ЛВС В организации имеется 13 компьютеров (терминальных клиентов), 2 сервера и межсетевой экран

Сведения о ЛВС В организации имеется 13 компьютеров (терминальных клиентов), 2 сервера и межсетевой экран

Логическая организация В данной фирме работают 20 человек, 18 из которых имеют непосредственное отношение к компьютерам. В ООО «Эврика Плюс» можно выделить 3 рабочие группы: - отдел продаж и обслуживания компьютеров; - бухгалтерия; - группа программного обеспечения

Логическая организация В данной фирме работают 20 человек, 18 из которых имеют непосредственное отношение к компьютерам. В ООО «Эврика Плюс» можно выделить 3 рабочие группы: - отдел продаж и обслуживания компьютеров; - бухгалтерия; - группа программного обеспечения

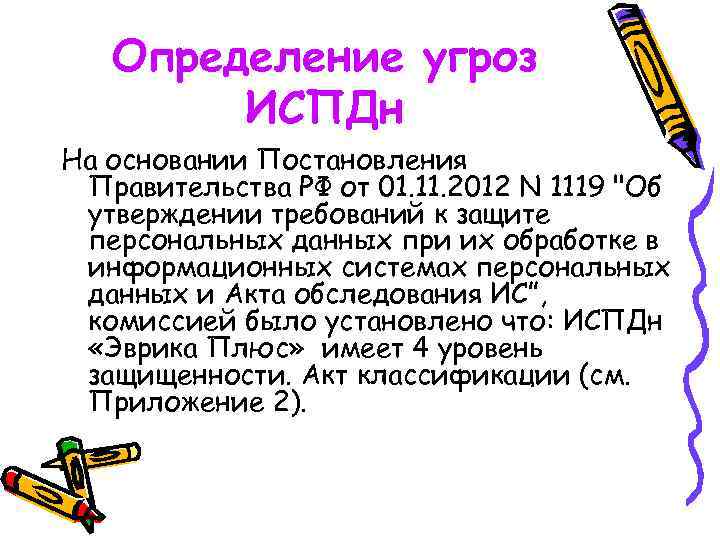

Определение угроз ИСПДн На основании Постановления Правительства РФ от 01. 11. 2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных и Акта обследования ИС”, комиссией было установлено что: ИСПДн «Эврика Плюс» имеет 4 уровень защищенности. Акт классификации (см. Приложение 2).

Определение угроз ИСПДн На основании Постановления Правительства РФ от 01. 11. 2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных и Акта обследования ИС”, комиссией было установлено что: ИСПДн «Эврика Плюс» имеет 4 уровень защищенности. Акт классификации (см. Приложение 2).

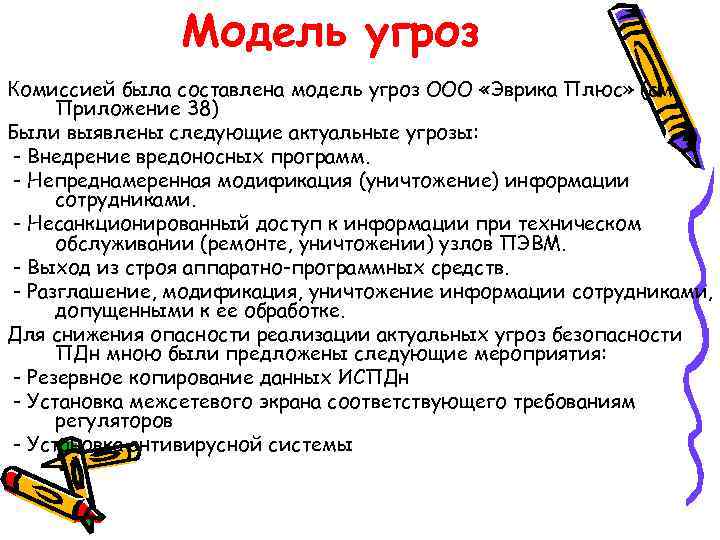

Модель угроз Комиссией была составлена модель угроз ООО «Эврика Плюс» (см. Приложение 38) Были выявлены следующие актуальные угрозы: - Внедрение вредоносных программ. - Непреднамеренная модификация (уничтожение) информации сотрудниками. - Несанкционированный доступ к информации при техническом обслуживании (ремонте, уничтожении) узлов ПЭВМ. - Выход из строя аппаратно-программных средств. - Разглашение, модификация, уничтожение информации сотрудниками, допущенными к ее обработке. Для снижения опасности реализации актуальных угроз безопасности ПДн мною были предложены следующие мероприятия: - Резервное копирование данных ИСПДн - Установка межсетевого экрана соответствующего требованиям регуляторов - Установка антивирусной системы

Модель угроз Комиссией была составлена модель угроз ООО «Эврика Плюс» (см. Приложение 38) Были выявлены следующие актуальные угрозы: - Внедрение вредоносных программ. - Непреднамеренная модификация (уничтожение) информации сотрудниками. - Несанкционированный доступ к информации при техническом обслуживании (ремонте, уничтожении) узлов ПЭВМ. - Выход из строя аппаратно-программных средств. - Разглашение, модификация, уничтожение информации сотрудниками, допущенными к ее обработке. Для снижения опасности реализации актуальных угроз безопасности ПДн мною были предложены следующие мероприятия: - Резервное копирование данных ИСПДн - Установка межсетевого экрана соответствующего требованиям регуляторов - Установка антивирусной системы

Организационные меры обеспечения безопасности Организационные меры играют огромную роль в построении эффективной системы управления информационной безопасностью, так как их внедрение позволяет добиться эффективности от технических и административных решений и минимизировать риски нарушения правил ИБ со стороны сотрудников, что впоследствии может обернуться в неэффективность даже самых современных технических решений.

Организационные меры обеспечения безопасности Организационные меры играют огромную роль в построении эффективной системы управления информационной безопасностью, так как их внедрение позволяет добиться эффективности от технических и административных решений и минимизировать риски нарушения правил ИБ со стороны сотрудников, что впоследствии может обернуться в неэффективность даже самых современных технических решений.

Анализ защищенности АРМ и серверов Для проверки наличия уязвимостей в программном обеспечении и самой ОС на предприятии ООО «Эврика Плюс» мною была использована программа «XSpider» XSpider проверяет возможные уязвимости независимо от программной и аппаратной платформы узлов: рабочие станций под Windows, сервера Unix, Linux, Solaris, Novell, Windows, AS 400, сетевые устройства Cisco и т. п. XSpider функционирует под управлением операционной системы Microsoft Windows.

Анализ защищенности АРМ и серверов Для проверки наличия уязвимостей в программном обеспечении и самой ОС на предприятии ООО «Эврика Плюс» мною была использована программа «XSpider» XSpider проверяет возможные уязвимости независимо от программной и аппаратной платформы узлов: рабочие станций под Windows, сервера Unix, Linux, Solaris, Novell, Windows, AS 400, сетевые устройства Cisco и т. п. XSpider функционирует под управлением операционной системы Microsoft Windows.

Технические меры защиты Система защиты предприятия: • Security Studio Endpoint Protection • Интернет-шлюз Ideco ICS • Secret Net LSP • Honeypot Manager • Trust. Access

Технические меры защиты Система защиты предприятия: • Security Studio Endpoint Protection • Интернет-шлюз Ideco ICS • Secret Net LSP • Honeypot Manager • Trust. Access

Security Studio Endpoint Protection обеспечивает защиту компьютера с применением межсетевого экрана, антивируса и средства обнаружения вторжений. Обеспечивает безопасную и комфортную работу с сетью Интернет, предотвращая любые попытки проникновения на компьютер вредоносного ПО и блокируя нежелательный трафик.

Security Studio Endpoint Protection обеспечивает защиту компьютера с применением межсетевого экрана, антивируса и средства обнаружения вторжений. Обеспечивает безопасную и комфортную работу с сетью Интернет, предотвращая любые попытки проникновения на компьютер вредоносного ПО и блокируя нежелательный трафик.

Интернет-шлюз Ideco ICS С помощью Ideco ICS большая часть рутинных процессов сетевого администрирования выполняется в десятки раз быстрее, а общий уровень защищенности, управляемости и прозрачности сетевой инфраструктуры возрастает в десятки раз.

Интернет-шлюз Ideco ICS С помощью Ideco ICS большая часть рутинных процессов сетевого администрирования выполняется в десятки раз быстрее, а общий уровень защищенности, управляемости и прозрачности сетевой инфраструктуры возрастает в десятки раз.

Интернет-шлюз Ideco ICS создан на базе операционной системы Linux и объединяет в себе более 30 компонентов и служб, которые позволяют быстро и комфортно решать практически любые задачи управления трафиком: от маршрутизации до шифрования и балансировки нагрузки.

Интернет-шлюз Ideco ICS создан на базе операционной системы Linux и объединяет в себе более 30 компонентов и служб, которые позволяют быстро и комфортно решать практически любые задачи управления трафиком: от маршрутизации до шифрования и балансировки нагрузки.

Honeypot Manager В качестве системы обнаружения вторжений используется Honeypot Manager имитирует систему хранения данных (СУБД Oracle или файловый сервер) с помощью специальных ловушек (сенсоров), отслеживает активность на ней и уведомляет о фактах НСД к этим данным.

Honeypot Manager В качестве системы обнаружения вторжений используется Honeypot Manager имитирует систему хранения данных (СУБД Oracle или файловый сервер) с помощью специальных ловушек (сенсоров), отслеживает активность на ней и уведомляет о фактах НСД к этим данным.

Secret Net LSP – это средство защиты информации от несанкционированного доступа для ОС Linux.

Secret Net LSP – это средство защиты информации от несанкционированного доступа для ОС Linux.

Trust. Access Распределенный межсетевой экран высокого класса защиты с централизованным управлением и аудитом событий информационной безопасности, предназначенный для защиты серверов и рабочих станций локальной сети от несанкционированного доступа, разграничения сетевого доступа к информационным системам предприятия.

Trust. Access Распределенный межсетевой экран высокого класса защиты с централизованным управлением и аудитом событий информационной безопасности, предназначенный для защиты серверов и рабочих станций локальной сети от несанкционированного доступа, разграничения сетевого доступа к информационным системам предприятия.

Программные и аппаратные средства защиты ПЭВМ Для контроля доступа к критически важным ресурсам предполагается использовать программно-аппаратный комплекс «Соболь» . ПАК «Соболь» представляет собой специальную плату расширения, синхронизирующуюся с компьютером интерфейсом разъема PCI Express, благодаря чему гарантируется высокая стабильность работы устройства.

Программные и аппаратные средства защиты ПЭВМ Для контроля доступа к критически важным ресурсам предполагается использовать программно-аппаратный комплекс «Соболь» . ПАК «Соболь» представляет собой специальную плату расширения, синхронизирующуюся с компьютером интерфейсом разъема PCI Express, благодаря чему гарантируется высокая стабильность работы устройства.

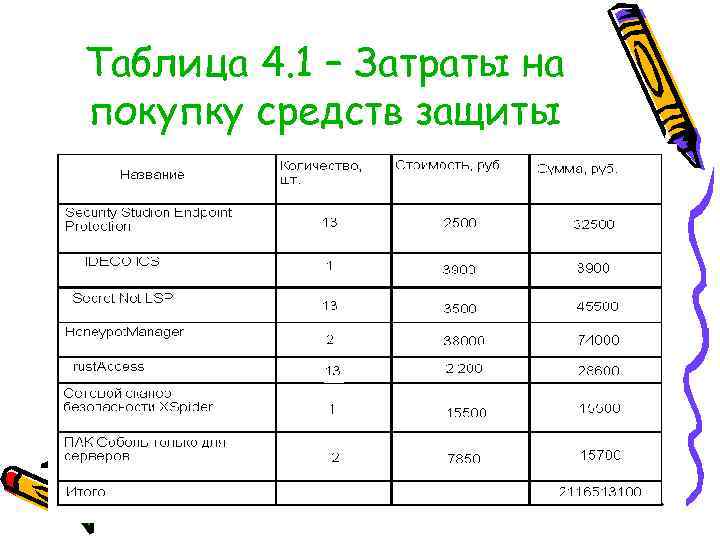

Экономический расчёт проекта Расчёт стоимости включает в себя закупку оборудования и ПО. Настройку и последующее обслуживание предполагается осуществить силами персонала ЛПУ. Таким образом, затраты на создание системы защиты будут состоять из единовременных затрат. В таблице 4. 1 приведён расчёт стоимости средств защиты для 13 ПЭВМ.

Экономический расчёт проекта Расчёт стоимости включает в себя закупку оборудования и ПО. Настройку и последующее обслуживание предполагается осуществить силами персонала ЛПУ. Таким образом, затраты на создание системы защиты будут состоять из единовременных затрат. В таблице 4. 1 приведён расчёт стоимости средств защиты для 13 ПЭВМ.

Таблица 4. 1 – Затраты на покупку средств защиты

Таблица 4. 1 – Затраты на покупку средств защиты

Заключение В ходе данной работы рассмотрены основные нормативные документы, регулирующие правовые отношения в области защиты персональных данных, приведены сведения о возможных угрозах безопасности информационной системе персональных данных, в том числе подробно приведена и рассмотрена характеристика угроз несанкционированного доступа. При рассмотрении угроз, особое внимание уделялось классификации нарушителей безопасности, поскольку они выполняют доминирующую роль в нарушении безопасности информационной системе.

Заключение В ходе данной работы рассмотрены основные нормативные документы, регулирующие правовые отношения в области защиты персональных данных, приведены сведения о возможных угрозах безопасности информационной системе персональных данных, в том числе подробно приведена и рассмотрена характеристика угроз несанкционированного доступа. При рассмотрении угроз, особое внимание уделялось классификации нарушителей безопасности, поскольку они выполняют доминирующую роль в нарушении безопасности информационной системе.

Конец

Конец