0803370_19A6E_zashita_informacii.pptx

- Количество слайдов: 26

Презентация на тему: «Защита информации» Выполнила: Группа: 2 -ЭД-11

Презентация на тему: «Защита информации» Выполнила: Группа: 2 -ЭД-11

Рассматриваемые вопросы Значение информации и её защиты Роль информации в современном мире Значение защиты Аспекты защиты Подделка документов Современная система удостоверяющих документов и её недостатки Бесперспективность защиты носителей Перспективы эволюции удостоверяющих документов Практика выявления поддельных документов

Рассматриваемые вопросы Значение информации и её защиты Роль информации в современном мире Значение защиты Аспекты защиты Подделка документов Современная система удостоверяющих документов и её недостатки Бесперспективность защиты носителей Перспективы эволюции удостоверяющих документов Практика выявления поддельных документов

Значение информации и её защиты Роль информации в современном мире Современный мир характеризуется такой интересной тенденцией, как постоянное повышение роли информации. Как известно, все производственные процессы имеют в своём составе материальную и нематериальную составляющие. Первая – это необходимое для производства оборудование, материалы и энергия в нужной форме (то есть, чем и из чего изготавливается предмет). Вторая составляющая – технология производства (то есть, как он изготавливается). В последнее столетие появилось много таких отраслей производства, которые почти на 100% состоят из одной информации, например, дизайн, создание программного обеспечения, реклама и другие.

Значение информации и её защиты Роль информации в современном мире Современный мир характеризуется такой интересной тенденцией, как постоянное повышение роли информации. Как известно, все производственные процессы имеют в своём составе материальную и нематериальную составляющие. Первая – это необходимое для производства оборудование, материалы и энергия в нужной форме (то есть, чем и из чего изготавливается предмет). Вторая составляющая – технология производства (то есть, как он изготавливается). В последнее столетие появилось много таких отраслей производства, которые почти на 100% состоят из одной информации, например, дизайн, создание программного обеспечения, реклама и другие.

Соответственно, и себестоимость товара складывается из стоимости материала, энергии и рабочей силы с одной стороны и стоимости технологии, с другой. Доля НИОКР в цене товара в наше время может достигать 50% и более, несмотря на то, что материальные затраты индивидуальны для каждой единицы продукции, а затраты на технологию – общие, то есть, раскладываются поровну на всю серию товара. Появился даже принципиально новый вид товара, в котором доля индивидуальных затрат сведена почти до нуля. Это программное обеспечение (ПО), при производстве которого все затраты делаются на создание первого образца, а дальнейшее его тиражирование не стоит ничего. Столь же ярко демонстрирует повышение роли информации в производственных процессах появление в XX веке такого занятия, как промышленный шпионаж. Не материальные ценности, а чистая информация становится объектом похищения. Указанные тенденции однозначно свидетельствуют, что начинающийся XXI век станет информационным веком, в котором материальная составляющая отойдёт на второй план.

Соответственно, и себестоимость товара складывается из стоимости материала, энергии и рабочей силы с одной стороны и стоимости технологии, с другой. Доля НИОКР в цене товара в наше время может достигать 50% и более, несмотря на то, что материальные затраты индивидуальны для каждой единицы продукции, а затраты на технологию – общие, то есть, раскладываются поровну на всю серию товара. Появился даже принципиально новый вид товара, в котором доля индивидуальных затрат сведена почти до нуля. Это программное обеспечение (ПО), при производстве которого все затраты делаются на создание первого образца, а дальнейшее его тиражирование не стоит ничего. Столь же ярко демонстрирует повышение роли информации в производственных процессах появление в XX веке такого занятия, как промышленный шпионаж. Не материальные ценности, а чистая информация становится объектом похищения. Указанные тенденции однозначно свидетельствуют, что начинающийся XXI век станет информационным веком, в котором материальная составляющая отойдёт на второй план.

Значение защиты С повышением значимости и ценности информации соответственно растёт и важность её защиты. С одной стороны, информация стоит денег. Значит утечка или утрата информации повлечёт материальный ущерб. С другой стороны, информация – это управление. Несанкционированное вмешательство в управление может привести к катастрофическим последствиям в объекте управления – производстве, транспорте, военном деле. Например, современная военная наука утверждает, что полное лишение средств связи сводит боеспособность армии до нуля. Защиту информации (ЗИ) в рамках настоящего курса определим так: меры для ограничения доступа к информации для каких-либо лиц (категорий лиц), а также для удостоверения подлинности и неизменности информации. Вторая задача может показаться слабо связанной с первой, но на самом деле это не так. В первом случае владелец информации стремится воспрепятствовать несанкционированному доступу к ней, а во втором случае – несанкционированному изменению, в то время как доступ для чтения разрешён. Как мы позже увидим, решаются эти задачи одними и теми же средствами.

Значение защиты С повышением значимости и ценности информации соответственно растёт и важность её защиты. С одной стороны, информация стоит денег. Значит утечка или утрата информации повлечёт материальный ущерб. С другой стороны, информация – это управление. Несанкционированное вмешательство в управление может привести к катастрофическим последствиям в объекте управления – производстве, транспорте, военном деле. Например, современная военная наука утверждает, что полное лишение средств связи сводит боеспособность армии до нуля. Защиту информации (ЗИ) в рамках настоящего курса определим так: меры для ограничения доступа к информации для каких-либо лиц (категорий лиц), а также для удостоверения подлинности и неизменности информации. Вторая задача может показаться слабо связанной с первой, но на самом деле это не так. В первом случае владелец информации стремится воспрепятствовать несанкционированному доступу к ней, а во втором случае – несанкционированному изменению, в то время как доступ для чтения разрешён. Как мы позже увидим, решаются эти задачи одними и теми же средствами.

Аспекты защиты Во первых, хорошая защита информации обходится дорого. Плохая же защита никому не нужна, ибо наличие в ней лишь одной "дырки" означает полную бесполезность всей защиты в целом (принцип сплошной защиты). Поэтому прежде чем решать вопрос о защите информации, следует определить, стоит ли она того. Способен ли возможный ущерб от разглашения или потери информации превысить затраты на её защиту? С этой же целью надо максимально сузить круг защищаемой информации, чтобы не тратить лишних денег и времени. Во вторых, прежде чем защищать информацию, нелишне определить перечень вероятных угроз, поскольку от всего на свете вы всё равно не защититесь. Возможен вариант, когда вам надо обезопасить данные от несанкционированного доступа извне, например, из Интернета В третьих, при планировании схемы ЗИ большое значение имеет не только её объективная надёжность, но и отношение к защите других людей. В некоторых случаях достаточно, чтобы вы сами были уверены в достаточной надёжности защиты.

Аспекты защиты Во первых, хорошая защита информации обходится дорого. Плохая же защита никому не нужна, ибо наличие в ней лишь одной "дырки" означает полную бесполезность всей защиты в целом (принцип сплошной защиты). Поэтому прежде чем решать вопрос о защите информации, следует определить, стоит ли она того. Способен ли возможный ущерб от разглашения или потери информации превысить затраты на её защиту? С этой же целью надо максимально сузить круг защищаемой информации, чтобы не тратить лишних денег и времени. Во вторых, прежде чем защищать информацию, нелишне определить перечень вероятных угроз, поскольку от всего на свете вы всё равно не защититесь. Возможен вариант, когда вам надо обезопасить данные от несанкционированного доступа извне, например, из Интернета В третьих, при планировании схемы ЗИ большое значение имеет не только её объективная надёжность, но и отношение к защите других людей. В некоторых случаях достаточно, чтобы вы сами были уверены в достаточной надёжности защиты.

Подделка документов Защита документов от подделки (имеются в виду традиционные документы – на бумажном носителе) – типичная задача ЗИ, решаемая сейчас методом защиты носителя. В данном разделе описаны распространённые методы подделок и их выявления, а также показаны современные тенденции в данной области. Недоверчивых граждан можно понять. В наш технический век ничто не даётся так дёшево и не ценится так дорого, как хорошая фальшивка.

Подделка документов Защита документов от подделки (имеются в виду традиционные документы – на бумажном носителе) – типичная задача ЗИ, решаемая сейчас методом защиты носителя. В данном разделе описаны распространённые методы подделок и их выявления, а также показаны современные тенденции в данной области. Недоверчивых граждан можно понять. В наш технический век ничто не даётся так дёшево и не ценится так дорого, как хорошая фальшивка.

Современная система удостоверяющих документов и её недостатки Стремительные темпы развития и распространения оргтехники, в частности, печатающих устройств недавно подняли новую проблему, к разрешению которой мы оказались не готовы. Проблема состоит в том, что традиционно используемые виды удостоверяющих документов совершенно беззащитны перед современной печатной, копировальной и иной техникой высокого разрешения. Так, на современном цветном струйном принтере с разрешением 600 точек на дюйм, который стоит 300 500 долларов, нельзя, напечатать денежные купюры, но, например, оттиск любой печати или защитную сетку различных сертификатов и свидетельств он воспроизводит достаточно хорошо. На лазерном принтере стоимостью около 5 тысяч долларов можно изготавливать денежные купюры практически в любой валюте. При этом полученные "рубли" или "доллары" визуально не отличаются от оригинала.

Современная система удостоверяющих документов и её недостатки Стремительные темпы развития и распространения оргтехники, в частности, печатающих устройств недавно подняли новую проблему, к разрешению которой мы оказались не готовы. Проблема состоит в том, что традиционно используемые виды удостоверяющих документов совершенно беззащитны перед современной печатной, копировальной и иной техникой высокого разрешения. Так, на современном цветном струйном принтере с разрешением 600 точек на дюйм, который стоит 300 500 долларов, нельзя, напечатать денежные купюры, но, например, оттиск любой печати или защитную сетку различных сертификатов и свидетельств он воспроизводит достаточно хорошо. На лазерном принтере стоимостью около 5 тысяч долларов можно изготавливать денежные купюры практически в любой валюте. При этом полученные "рубли" или "доллары" визуально не отличаются от оригинала.

Методы защиты документов совершенствуются, пытаясь опередить методы подделки. Когда то для уверенности в официальном происхождении документа вполне достаточно было наличия оттиска печати или типографским способом исполненного бланка. В наше время это вызывает лишь улыбку. Позже вводились водяные знаки. Они продержались лет двадцать. Потом пошли уже в ускоренном темпе: защитная сетка, рельефная печать, люминесцентные метки, микропечать, но все эти защиты преодолевались фальшивомонетчиками в сжатые сроки. В этой гонке защита подделка есть определённый предел, и он, похоже, уже достигнут. Предел этот – способности человеческого зрения. Можно, конечно, использовать ещё более мелкую микропечать, но большинство проверок документов всё равно производится визуально. По этому поводу у многих сотрудников правоохранительных органов возникает мысль: а не следует ли пересмотреть В КОРНЕ всю систему защиты документов от подделки, если существующая дальше работать не может?

Методы защиты документов совершенствуются, пытаясь опередить методы подделки. Когда то для уверенности в официальном происхождении документа вполне достаточно было наличия оттиска печати или типографским способом исполненного бланка. В наше время это вызывает лишь улыбку. Позже вводились водяные знаки. Они продержались лет двадцать. Потом пошли уже в ускоренном темпе: защитная сетка, рельефная печать, люминесцентные метки, микропечать, но все эти защиты преодолевались фальшивомонетчиками в сжатые сроки. В этой гонке защита подделка есть определённый предел, и он, похоже, уже достигнут. Предел этот – способности человеческого зрения. Можно, конечно, использовать ещё более мелкую микропечать, но большинство проверок документов всё равно производится визуально. По этому поводу у многих сотрудников правоохранительных органов возникает мысль: а не следует ли пересмотреть В КОРНЕ всю систему защиты документов от подделки, если существующая дальше работать не может?

Бесперспективность защиты носителей Используемый в настоящее время принцип удостоверяющих документов состоит в том, что предъявляемый документ по своим ВИЗУАЛЬНЫМ характеристикам доступен для изготовления только официальным государственным (уполномоченным) органам и недоступен частным лицам. Это подразумевает существование таких технологий в области полиграфии, которые имеются лишь у государства. Такие технологии действительно существуют сейчас, как существовали всегда, однако их уровень постоянно повышается, поскольку совершенствуется техника частных лиц. Разрешение, доступное сейчас бытовой технике, примерно соответствует уровню разрешения глаза. То есть, исполненная в домашних условиях подделка (если сделана грамотно) визуальному выявлению НЕ ПОДДАЁТСЯ. Однако, вернёмся к основной теме работы – принципам защиты документов. Выходом из положения многим видится использование таких методов защиты, как голограмма, водяные знаки, флуоресцентные метки, металлические волокна, магнитные метки и т. п. Однако ясно, что из всех перечисленных лишь голограмма поддаётся чисто ВИЗУАЛЬНОМУ контролю, в то время как все прочие новые методы подразумевают в той или иной степени контроль ИНСТРУМЕНТАЛЬНЫЙ. Необходимо использование такой системы защиты документов, которую нельзя было бы "вскрыть" даже располагая одинаковой или более мощной техникой, чем у её изготовителя. Такая система может быть создана на основе криптографических методов защиты.

Бесперспективность защиты носителей Используемый в настоящее время принцип удостоверяющих документов состоит в том, что предъявляемый документ по своим ВИЗУАЛЬНЫМ характеристикам доступен для изготовления только официальным государственным (уполномоченным) органам и недоступен частным лицам. Это подразумевает существование таких технологий в области полиграфии, которые имеются лишь у государства. Такие технологии действительно существуют сейчас, как существовали всегда, однако их уровень постоянно повышается, поскольку совершенствуется техника частных лиц. Разрешение, доступное сейчас бытовой технике, примерно соответствует уровню разрешения глаза. То есть, исполненная в домашних условиях подделка (если сделана грамотно) визуальному выявлению НЕ ПОДДАЁТСЯ. Однако, вернёмся к основной теме работы – принципам защиты документов. Выходом из положения многим видится использование таких методов защиты, как голограмма, водяные знаки, флуоресцентные метки, металлические волокна, магнитные метки и т. п. Однако ясно, что из всех перечисленных лишь голограмма поддаётся чисто ВИЗУАЛЬНОМУ контролю, в то время как все прочие новые методы подразумевают в той или иной степени контроль ИНСТРУМЕНТАЛЬНЫЙ. Необходимо использование такой системы защиты документов, которую нельзя было бы "вскрыть" даже располагая одинаковой или более мощной техникой, чем у её изготовителя. Такая система может быть создана на основе криптографических методов защиты.

Перспективы эволюции удостоверяющих документов Основная идея предлагаемого нового принципа удостоверяющих документов основывается на следующем. Если материал, из которого изготавливается удостоверение, стал неустойчив к подделке, то следует отделить ИНФОРМАЦИЮ документа от МАТЕРИАЛЬНОЙ ОСНОВЫ и защищать именно информацию. Для разъяснения этого принципа рассмотрим существующие методы защиты информации как таковой. Документами, живущими в отрыве от своей материальной основы, являются электронные, представляющие собой содержимое файлов ЭВМ. Ещё недавно служащие относились недоверчиво к электронным документам, считая, что подделать их проще, чем документы на бумажном носителе. Оказалось, что как раз наоборот. Методы защиты и удостоверения подлинности информации в настоящее время разработаны удовлетворительно. Среди них наиболее известна программа PGP, основанная на алогитме RSA (алгоритм с открытым ключом). Хотя его устойчивость до сих пор строго не доказана, но нет серьёзных оснований полагать, что найден или может быть найден в ближайшее время способ "взлома" защиты на основе этого алгоритма. PGP позволяет удостоверить, что данный текст написан и заверен определённым человеком и никем иным, причем осуществить проверку может любой желающий. Единственным существенным слабым местом PGP признаётся проблема защиты открытых ключей от подмены. Сложность контроля компенсируется инструментальными методами контроля подлинности.

Перспективы эволюции удостоверяющих документов Основная идея предлагаемого нового принципа удостоверяющих документов основывается на следующем. Если материал, из которого изготавливается удостоверение, стал неустойчив к подделке, то следует отделить ИНФОРМАЦИЮ документа от МАТЕРИАЛЬНОЙ ОСНОВЫ и защищать именно информацию. Для разъяснения этого принципа рассмотрим существующие методы защиты информации как таковой. Документами, живущими в отрыве от своей материальной основы, являются электронные, представляющие собой содержимое файлов ЭВМ. Ещё недавно служащие относились недоверчиво к электронным документам, считая, что подделать их проще, чем документы на бумажном носителе. Оказалось, что как раз наоборот. Методы защиты и удостоверения подлинности информации в настоящее время разработаны удовлетворительно. Среди них наиболее известна программа PGP, основанная на алогитме RSA (алгоритм с открытым ключом). Хотя его устойчивость до сих пор строго не доказана, но нет серьёзных оснований полагать, что найден или может быть найден в ближайшее время способ "взлома" защиты на основе этого алгоритма. PGP позволяет удостоверить, что данный текст написан и заверен определённым человеком и никем иным, причем осуществить проверку может любой желающий. Единственным существенным слабым местом PGP признаётся проблема защиты открытых ключей от подмены. Сложность контроля компенсируется инструментальными методами контроля подлинности.

Практика выявления поддельных документов Вычислительная техника и периферия к ней развивается стремительными темпами, которые к тому же искусственно ускоряются производителями оборудования и ПО для стимулирования сбыта. Как указывалось выше, эти темпы развития опережают темпы совершенствования методов защиты документов. В частности, изготовление с помощью компьютерной техники поддельных документов в настоящий момент под силу одному человеку, обладающему средней квалификацией в области обращения с компьютером. Классические методы выявления поддельных документов несоответствие вида документа установленному образцу, несоответствие или ненатуральность подписей, опечатки и грамматические ошибки в тексте (последний признак – не всегда). В изготовленных на компьютере поддельных документах, в большинстве случаев, отсутствуют специальные меры защиты документов – спецклей, микропечать и т. д.

Практика выявления поддельных документов Вычислительная техника и периферия к ней развивается стремительными темпами, которые к тому же искусственно ускоряются производителями оборудования и ПО для стимулирования сбыта. Как указывалось выше, эти темпы развития опережают темпы совершенствования методов защиты документов. В частности, изготовление с помощью компьютерной техники поддельных документов в настоящий момент под силу одному человеку, обладающему средней квалификацией в области обращения с компьютером. Классические методы выявления поддельных документов несоответствие вида документа установленному образцу, несоответствие или ненатуральность подписей, опечатки и грамматические ошибки в тексте (последний признак – не всегда). В изготовленных на компьютере поддельных документах, в большинстве случаев, отсутствуют специальные меры защиты документов – спецклей, микропечать и т. д.

Специфическими признаками поддельных документов, изготовленных рассматриваемым методом, являются следующие (перечислены в порядке убывания надёжности признака). 1. Прежде всего злоумышленников подводит слишком высокое качество сфабрикованных документов. 2. При использовании не слишком дорогих принтеров, имеющих разрешение до 300 точек на дюйм, заметна глазу "ступенчатость" на кривых участках штрихов печатей и рисунков. 3. Отсутствуют вдавленности букв, характерные для типографской высокой печати, и вдавленности от проставления штампов. 4. При использовании струйных принтеров изображение получается нестойким и размазывается при смачивании водным раствором спирта или дихлорэтаном. 5. Если изображение цветное, то при печати на струйном принтере нужный цвет достигается наложением нескольких красок.

Специфическими признаками поддельных документов, изготовленных рассматриваемым методом, являются следующие (перечислены в порядке убывания надёжности признака). 1. Прежде всего злоумышленников подводит слишком высокое качество сфабрикованных документов. 2. При использовании не слишком дорогих принтеров, имеющих разрешение до 300 точек на дюйм, заметна глазу "ступенчатость" на кривых участках штрихов печатей и рисунков. 3. Отсутствуют вдавленности букв, характерные для типографской высокой печати, и вдавленности от проставления штампов. 4. При использовании струйных принтеров изображение получается нестойким и размазывается при смачивании водным раствором спирта или дихлорэтаном. 5. Если изображение цветное, то при печати на струйном принтере нужный цвет достигается наложением нескольких красок.

Рекомендации, по защите документов: 1. Практически любой проверяемый документ в наше время может оказаться поддельным – усиленная проверка. 2. Таким же способом, каким изготавливаются поддельные документы, могут делаться и совершенно законные бланки. 3. Искать изготовителя поддельных документов, отталкиваясь от наличия техники, вряд ли будет целесообразно. Компьютеры сейчас стоят повсеместно, и практически на всех установлено ПО, пригодное для изготовления поддельных документов. 4. В случае получения сведений об изготовлении фальшивок указанным способом следует принять меры для сбора и фиксации доказательств.

Рекомендации, по защите документов: 1. Практически любой проверяемый документ в наше время может оказаться поддельным – усиленная проверка. 2. Таким же способом, каким изготавливаются поддельные документы, могут делаться и совершенно законные бланки. 3. Искать изготовителя поддельных документов, отталкиваясь от наличия техники, вряд ли будет целесообразно. Компьютеры сейчас стоят повсеместно, и практически на всех установлено ПО, пригодное для изготовления поддельных документов. 4. В случае получения сведений об изготовлении фальшивок указанным способом следует принять меры для сбора и фиксации доказательств.

5. Поскольку, как указывалось, значительная часть поддельных документов изготавливается не для сбыта, при выявлении подделки имеет смысл искать её источник сначала поблизости от лица, использовавшего документ. 6. Использование компьютера, несмотря на доступность, требует всё же некоего минимального уровня интеллекта и опыта обращения с вычислительной техникой; этим следует руководствоваться при поиске изготовителя. 7. Интернет – средство поиска потенциальных подделок и изготовителей. 9. В целом описанный вид преступлений в силу перечисленных особенностей достаточно латентный, что не позволяет надеяться на успешное его подавление.

5. Поскольку, как указывалось, значительная часть поддельных документов изготавливается не для сбыта, при выявлении подделки имеет смысл искать её источник сначала поблизости от лица, использовавшего документ. 6. Использование компьютера, несмотря на доступность, требует всё же некоего минимального уровня интеллекта и опыта обращения с вычислительной техникой; этим следует руководствоваться при поиске изготовителя. 7. Интернет – средство поиска потенциальных подделок и изготовителей. 9. В целом описанный вид преступлений в силу перечисленных особенностей достаточно латентный, что не позволяет надеяться на успешное его подавление.

Способы контроля доступа к информации Защита информации в процессе функ ционирования системы связана в первую очередь с процессом установ ления полномочий. В процессе организации ЗИ необходимо ответить на следующие вопросы:

Способы контроля доступа к информации Защита информации в процессе функ ционирования системы связана в первую очередь с процессом установ ления полномочий. В процессе организации ЗИ необходимо ответить на следующие вопросы:

1. Кто? — Связан с необхо димостью знать, кто хочет получить доступ к информации или изменить ее. 2. Какая? — Связан с тем, ка каяинформация требуется в данном случае. 3. Что? Связан с потребностью знать, что именно (какое действие) должно быть выполнено над этой ин формацией (например, чтение, модификацияия т. п. ). 4. Когда? — Обусловлен тем, когда (т. е. в какой отрезок времени) допускается выполнение данного действия. 5. Откуда? — Необходимость информирования, откуда (т. е. из какого источника) исходит требование на получение доступа к данным. 6. Зачем? — Действие принципа «пользователь должен знать только то, что ему необходимо» .

1. Кто? — Связан с необхо димостью знать, кто хочет получить доступ к информации или изменить ее. 2. Какая? — Связан с тем, ка каяинформация требуется в данном случае. 3. Что? Связан с потребностью знать, что именно (какое действие) должно быть выполнено над этой ин формацией (например, чтение, модификацияия т. п. ). 4. Когда? — Обусловлен тем, когда (т. е. в какой отрезок времени) допускается выполнение данного действия. 5. Откуда? — Необходимость информирования, откуда (т. е. из какого источника) исходит требование на получение доступа к данным. 6. Зачем? — Действие принципа «пользователь должен знать только то, что ему необходимо» .

Компьютерные вирусы Классификация вирусов Условно вирусы подразделяются на классы по следующим признакам: 1. По среде обитания: - сетевые, распространяющиеся по компьютерной сети; -файловые, внедряющиеся в выполняемый файл; - загрузочные, внедряющиеся в загрузочный сектор жесткого диска или дискеты. 2. По способу заражения: - резидентные, загружаемые в память ПК; - нерезидентные, не заражающие память ПК и остающиеся активными ограниченное время. 3. По возможностям: - условно-безвредные, не влияющие на работу ПК; - неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими звуковыми и прочими эффектами; - опасные, которые могут привести к серьезным сбоям в работе ПК; - очень опасные, которые могут привести к потере программ, уничтожению данных, стиранию информации в системных областях памяти и даже преждевременному выходу из строя периферийных устройств.

Компьютерные вирусы Классификация вирусов Условно вирусы подразделяются на классы по следующим признакам: 1. По среде обитания: - сетевые, распространяющиеся по компьютерной сети; -файловые, внедряющиеся в выполняемый файл; - загрузочные, внедряющиеся в загрузочный сектор жесткого диска или дискеты. 2. По способу заражения: - резидентные, загружаемые в память ПК; - нерезидентные, не заражающие память ПК и остающиеся активными ограниченное время. 3. По возможностям: - условно-безвредные, не влияющие на работу ПК; - неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими звуковыми и прочими эффектами; - опасные, которые могут привести к серьезным сбоям в работе ПК; - очень опасные, которые могут привести к потере программ, уничтожению данных, стиранию информации в системных областях памяти и даже преждевременному выходу из строя периферийных устройств.

Способы заражения вирусом Формально, компьютерным вирусом называется программа, которая может заражать другие программы путем включения в них своей, возможно модифицированной копии, причем последняя сохраняет возможность к дальнейшему размножению. Программа, зараженная вирусом, может рассматриваться как автоматически созданная троянская программа. Зараженные программы передаются через дискеты или по сети на другие компьютеры. Так и возникает эпидемия. Упрощенно процесс заражения вирусом программных файлов вирусом можно представит следующим образом. Код зараженной программы обычно изменен таким образом, чтобы вирус получил управление первым, до начала работы программы вирусоносителя. Команда перехода При передаче управления вирусу он каким то способом находит новую программу и выполняет вставку собственной копии в начало или конец этой обычно еще не зараженной программы. Если вирус дописывается в конец программы, то он корректирует код программы, чтобы получить управление первым.

Способы заражения вирусом Формально, компьютерным вирусом называется программа, которая может заражать другие программы путем включения в них своей, возможно модифицированной копии, причем последняя сохраняет возможность к дальнейшему размножению. Программа, зараженная вирусом, может рассматриваться как автоматически созданная троянская программа. Зараженные программы передаются через дискеты или по сети на другие компьютеры. Так и возникает эпидемия. Упрощенно процесс заражения вирусом программных файлов вирусом можно представит следующим образом. Код зараженной программы обычно изменен таким образом, чтобы вирус получил управление первым, до начала работы программы вирусоносителя. Команда перехода При передаче управления вирусу он каким то способом находит новую программу и выполняет вставку собственной копии в начало или конец этой обычно еще не зараженной программы. Если вирус дописывается в конец программы, то он корректирует код программы, чтобы получить управление первым.

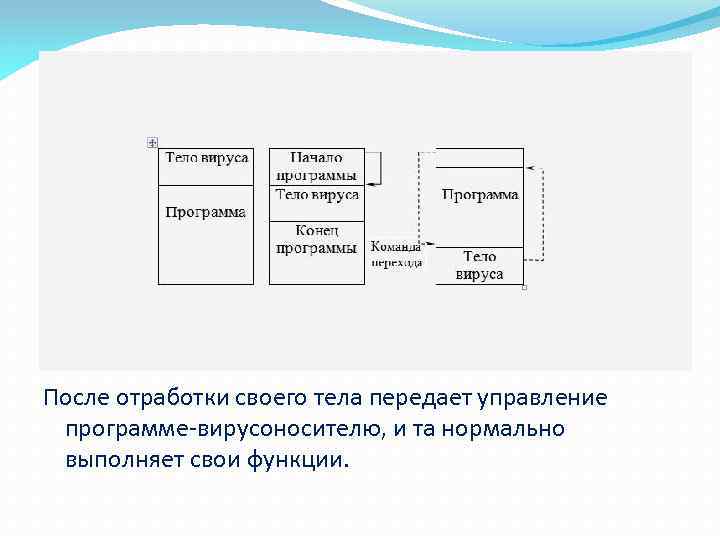

После отработки своего тела передает управление программе вирусоносителю, и та нормально выполняет свои функции.

После отработки своего тела передает управление программе вирусоносителю, и та нормально выполняет свои функции.

Симптомы заражения Существуют определенные признаки, указывающие на заражение программы или диска вирусом: 1. изменение длины файлов и даты создания; 2. выдача сообщений типа “Write protect error” при чтении информации с защищенных от записи дискет; 3. замедление работы программ, зависание и перезагрузка; 4. уменьшение объема системной памяти и свободного места на диске без видимых причин; 5. появление новых сбойных кластеров, дополнительных скрытых файлов или других изменений файловой системы.

Симптомы заражения Существуют определенные признаки, указывающие на заражение программы или диска вирусом: 1. изменение длины файлов и даты создания; 2. выдача сообщений типа “Write protect error” при чтении информации с защищенных от записи дискет; 3. замедление работы программ, зависание и перезагрузка; 4. уменьшение объема системной памяти и свободного места на диске без видимых причин; 5. появление новых сбойных кластеров, дополнительных скрытых файлов или других изменений файловой системы.

Симптомы поражения вирусом – червем. Грамотно сконструированный и не слишком прожорливый программный код обнаружить не так то просто! Есть ряд характерных признаков червя, но все они ненадежны, и гарантированный ответ дает лишь дизассемблирование. Черви могут вообще не дотрагиваться до файловой системы, оседая в оперативной памяти адресного пространства уязвимого процесса. Распознать зловредный код по внешнему виду нереально, а проанализировать весь слепок памяти целиком чрезвычайно трудоемкий и затруднительный процесс, тем более что явных команд передачи управления машинному коду червя может и не быть

Симптомы поражения вирусом – червем. Грамотно сконструированный и не слишком прожорливый программный код обнаружить не так то просто! Есть ряд характерных признаков червя, но все они ненадежны, и гарантированный ответ дает лишь дизассемблирование. Черви могут вообще не дотрагиваться до файловой системы, оседая в оперативной памяти адресного пространства уязвимого процесса. Распознать зловредный код по внешнему виду нереально, а проанализировать весь слепок памяти целиком чрезвычайно трудоемкий и затруднительный процесс, тем более что явных команд передачи управления машинному коду червя может и не быть

Вызываемые вирусом эффекты По степени разрушительности вирусы можно условно разделить на два типа: “иллюзионисты” и “вандалы”. “Иллюзионисты” демонстрируют экзотические звуковые и визуальные эффекты: осыпание букв, бегающие рожицы. У “вандалов” главная задача – как можно более скрытое размножение с последующим разрушением информации

Вызываемые вирусом эффекты По степени разрушительности вирусы можно условно разделить на два типа: “иллюзионисты” и “вандалы”. “Иллюзионисты” демонстрируют экзотические звуковые и визуальные эффекты: осыпание букв, бегающие рожицы. У “вандалов” главная задача – как можно более скрытое размножение с последующим разрушением информации

Виды наносимого вирусом ущерба 1. разрушение отдельных файлов, управляющих блоков или файловой системы в целом; 2. блокирование некоторых функций ОС типа загрузки (? ) с дискеты; 3. выдача ложных, раздражающих или отвлекающих сообщений (например, “Скажи бебе”); 4. создание звуковых или визуальных эффектов; 5. имитация ошибок или сбоев в программе или операционной системе; 6. имитация сбоев аппаратуры (перевод части кластеров в сбойные на винчестере или на дискете, зависание ПК через некоторое время после включения и т. д. ).

Виды наносимого вирусом ущерба 1. разрушение отдельных файлов, управляющих блоков или файловой системы в целом; 2. блокирование некоторых функций ОС типа загрузки (? ) с дискеты; 3. выдача ложных, раздражающих или отвлекающих сообщений (например, “Скажи бебе”); 4. создание звуковых или визуальных эффектов; 5. имитация ошибок или сбоев в программе или операционной системе; 6. имитация сбоев аппаратуры (перевод части кластеров в сбойные на винчестере или на дискете, зависание ПК через некоторое время после включения и т. д. ).

Пользователь ПК должен быть к тому, что завтра его программ и файлов на диске не окажется. Поэтому он должен иметь необходимый минимум средств защиты. Эти средства следующие: 1. Архивирование – это основной метод защиты от вирусов. Архивирование заключается в сжатии файлов с помощью программ архиваторов. Для резервирования системных областей имеются служебные программы утилиты, входящие в пакеты MS DOS, PC SHELL, NU. 2. Сегментация – разбиение диска на разделы с атрибутом READ ONLY. Использование для хранения ценной информации разделов, отличных от C или D. 3. Ревизия – ежедневный контроль целостности исполняемых файлов и системных блоков с помощью Adinf или аналогичного ревизора. 4. Входной контроль – проверка поступающих программ рядом детекторов и фагов, проверка соответствия длины и контрольных сумм приведенным в документации.

Пользователь ПК должен быть к тому, что завтра его программ и файлов на диске не окажется. Поэтому он должен иметь необходимый минимум средств защиты. Эти средства следующие: 1. Архивирование – это основной метод защиты от вирусов. Архивирование заключается в сжатии файлов с помощью программ архиваторов. Для резервирования системных областей имеются служебные программы утилиты, входящие в пакеты MS DOS, PC SHELL, NU. 2. Сегментация – разбиение диска на разделы с атрибутом READ ONLY. Использование для хранения ценной информации разделов, отличных от C или D. 3. Ревизия – ежедневный контроль целостности исполняемых файлов и системных блоков с помощью Adinf или аналогичного ревизора. 4. Входной контроль – проверка поступающих программ рядом детекторов и фагов, проверка соответствия длины и контрольных сумм приведенным в документации.

5. Профилактика – систематическое использование vformat для разметки дискет; вакцинирование поступающих дискет; защита дискет от записи. 6. Карантин – каждая новая программа, полученная без контрольных сумм, должна проверяться на наличие вирусов, и в течение некоторого времени за ней должно бать организовано наблюдение в специальном разделе для хранения вновь поступивших программ. 7. Фильтрация – применение программ сторожей для обнаружения попыток выполнить несанкционированные действия. 8. Терапия – проверка дискет и винчестера на вирусы и лечение зараженных программ.

5. Профилактика – систематическое использование vformat для разметки дискет; вакцинирование поступающих дискет; защита дискет от записи. 6. Карантин – каждая новая программа, полученная без контрольных сумм, должна проверяться на наличие вирусов, и в течение некоторого времени за ней должно бать организовано наблюдение в специальном разделе для хранения вновь поступивших программ. 7. Фильтрация – применение программ сторожей для обнаружения попыток выполнить несанкционированные действия. 8. Терапия – проверка дискет и винчестера на вирусы и лечение зараженных программ.