ab0e79848aaa0e0df0893d3b1906e21d.ppt

- Количество слайдов: 36

Презентация компании ЗАО «РАМЭК-ВС Компетенции компании РАМЭК в области защиты конфиденциальной информации и ПДн от НСД Услуги РАМЭК в области аттестации объектов информатизации по требованиям безопасности информации

Презентация компании ЗАО «РАМЭК-ВС Компетенции компании РАМЭК в области защиты конфиденциальной информации и ПДн от НСД Услуги РАМЭК в области аттестации объектов информатизации по требованиям безопасности информации

Компетенции компании РАМЭК в области защиты конфиденциальной информации и персональных данных от НСД

Компетенции компании РАМЭК в области защиты конфиденциальной информации и персональных данных от НСД

О чем пойдет речь в данной презентации? ü Необходимость обеспечения защиты конфиденциальной информации и персональных данных ü Законодательная и нормативно-методическая база в области защиты конфиденциальной информации и персональных данных ü Классификация АС и ИСПДн ü Контролирующие органы и ответственность за нарушения обработки конфиденциальной информации и ПДн ü Привлечение организаций – лицензиатов к выполнению работ по обеспечению защиты информации ü Последовательность действий по обеспечению защиты конфиденциальной информации и ПДн, структура затрат на создание системы защиты информации

О чем пойдет речь в данной презентации? ü Необходимость обеспечения защиты конфиденциальной информации и персональных данных ü Законодательная и нормативно-методическая база в области защиты конфиденциальной информации и персональных данных ü Классификация АС и ИСПДн ü Контролирующие органы и ответственность за нарушения обработки конфиденциальной информации и ПДн ü Привлечение организаций – лицензиатов к выполнению работ по обеспечению защиты информации ü Последовательность действий по обеспечению защиты конфиденциальной информации и ПДн, структура затрат на создание системы защиты информации

Основные положения Защита информации - деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию. Государственные информационные системы - создаются в целях реализации полномочий государственных органов и обеспечения обмена информацией между этими органами, а также в иных установленных федеральными законами целях. К конфиденциальной информации (сведения ограниченного доступа, не составляющие гостайну) относится: судебная тайна, служебная тайна, профессиональная тайна, коммерческая тайна. Персональные данные - любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных). Обработка персональных данных - любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными. Оператор персональных данных - государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Основные положения Защита информации - деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию. Государственные информационные системы - создаются в целях реализации полномочий государственных органов и обеспечения обмена информацией между этими органами, а также в иных установленных федеральными законами целях. К конфиденциальной информации (сведения ограниченного доступа, не составляющие гостайну) относится: судебная тайна, служебная тайна, профессиональная тайна, коммерческая тайна. Персональные данные - любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных). Обработка персональных данных - любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными. Оператор персональных данных - государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

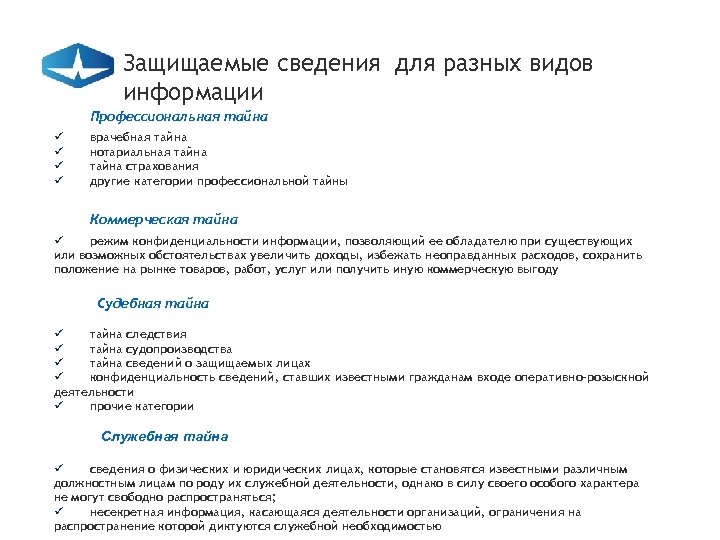

Защищаемые сведения для разных видов информации Профессиональная тайна ü ü врачебная тайна нотариальная тайна страхования другие категории профессиональной тайны Коммерческая тайна ü режим конфиденциальности информации, позволяющий ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду Судебная тайна ü тайна следствия ü тайна судопроизводства ü тайна сведений о защищаемых лицах ü конфиденциальность сведений, ставших известными гражданам входе оперативно-розыскной деятельности ü прочие категории Служебная тайна ü сведения о физических и юридических лицах, которые становятся известными различным должностным лицам по роду их служебной деятельности, однако в силу своего особого характера не могут свободно распространяться; ü несекретная информация, касающаяся деятельности организаций, ограничения на распространение которой диктуются служебной необходимостью

Защищаемые сведения для разных видов информации Профессиональная тайна ü ü врачебная тайна нотариальная тайна страхования другие категории профессиональной тайны Коммерческая тайна ü режим конфиденциальности информации, позволяющий ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду Судебная тайна ü тайна следствия ü тайна судопроизводства ü тайна сведений о защищаемых лицах ü конфиденциальность сведений, ставших известными гражданам входе оперативно-розыскной деятельности ü прочие категории Служебная тайна ü сведения о физических и юридических лицах, которые становятся известными различным должностным лицам по роду их служебной деятельности, однако в силу своего особого характера не могут свободно распространяться; ü несекретная информация, касающаяся деятельности организаций, ограничения на распространение которой диктуются служебной необходимостью

Законодательная база Необходимость обеспечения защиты: ü персональных данных - Ф. З. № 152 -ФЗ от 08 июля 2006 года «О персональных данных» (ст. 7, cт. 18. 1 ч. 1, ст. 19 ч. 1) ü конфиденциальной информации - Ф. З. N 149 -ФЗ от 27 июля 2006 г. «Об информации, информационных технологиях и о защите информации» (ст. 9 часть 2, ст. 9 часть 4, ст. 16 часть 4) Федеральный закон № 149 -ФЗ «Об информации, информационных технологиях и о защите информации» : ü ст. 16, часть 1, 4: обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить защиту обрабатываемой информации путем принятия правовых, организационных и технических мер ü ст. 16, часть 5: требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в области обеспечения безопасности и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий

Законодательная база Необходимость обеспечения защиты: ü персональных данных - Ф. З. № 152 -ФЗ от 08 июля 2006 года «О персональных данных» (ст. 7, cт. 18. 1 ч. 1, ст. 19 ч. 1) ü конфиденциальной информации - Ф. З. N 149 -ФЗ от 27 июля 2006 г. «Об информации, информационных технологиях и о защите информации» (ст. 9 часть 2, ст. 9 часть 4, ст. 16 часть 4) Федеральный закон № 149 -ФЗ «Об информации, информационных технологиях и о защите информации» : ü ст. 16, часть 1, 4: обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить защиту обрабатываемой информации путем принятия правовых, организационных и технических мер ü ст. 16, часть 5: требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в области обеспечения безопасности и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий

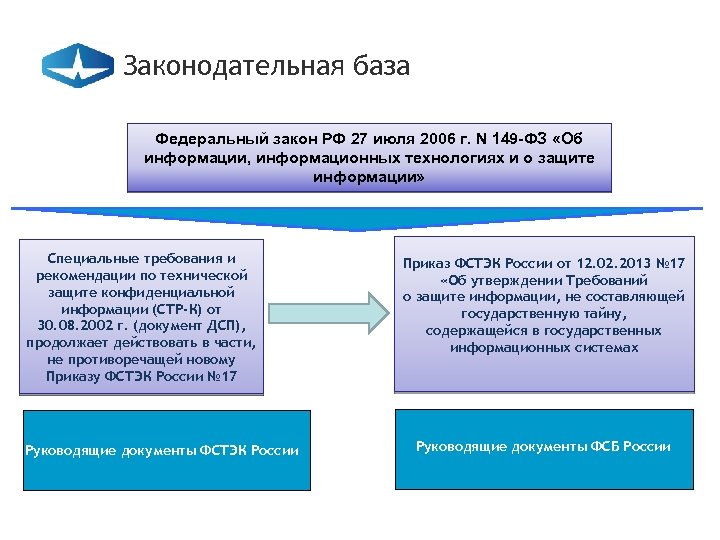

Законодательная база Федеральный закон РФ 27 июля 2006 г. N 149 -ФЗ «Об информации, информационных технологиях и о защите информации» Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К) от 30. 08. 2002 г. (документ ДСП), продолжает действовать в части, не противоречащей новому Приказу ФСТЭК России № 17 Руководящие документы ФСТЭК России Приказ ФСТЭК России от 12. 02. 2013 № 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах Руководящие документы ФСБ России

Законодательная база Федеральный закон РФ 27 июля 2006 г. N 149 -ФЗ «Об информации, информационных технологиях и о защите информации» Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К) от 30. 08. 2002 г. (документ ДСП), продолжает действовать в части, не противоречащей новому Приказу ФСТЭК России № 17 Руководящие документы ФСТЭК России Приказ ФСТЭК России от 12. 02. 2013 № 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах Руководящие документы ФСБ России

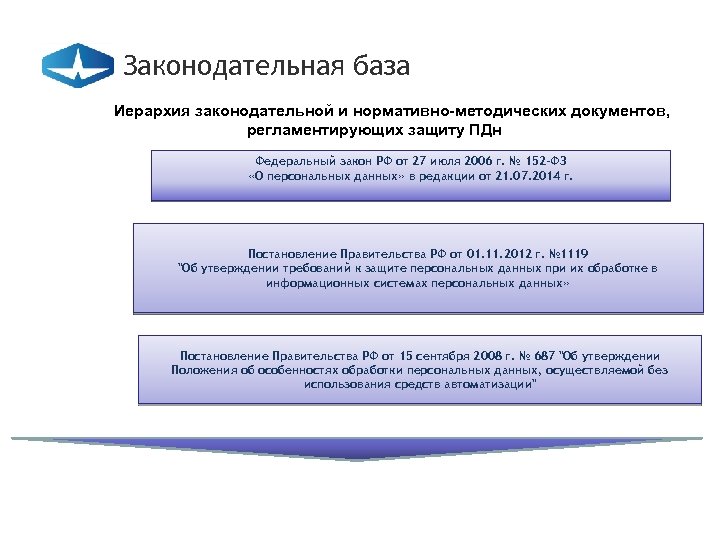

Законодательная база Иерархия законодательной и нормативно-методических документов, регламентирующих защиту ПДн Федеральный закон РФ от 27 июля 2006 г. № 152 -ФЗ «О персональных данных» в редакции от 21. 07. 2014 г. Постановление Правительства РФ от 01. 11. 2012 г. № 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» Постановление Правительства РФ от 15 сентября 2008 г. № 687 "Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации"

Законодательная база Иерархия законодательной и нормативно-методических документов, регламентирующих защиту ПДн Федеральный закон РФ от 27 июля 2006 г. № 152 -ФЗ «О персональных данных» в редакции от 21. 07. 2014 г. Постановление Правительства РФ от 01. 11. 2012 г. № 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» Постановление Правительства РФ от 15 сентября 2008 г. № 687 "Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации"

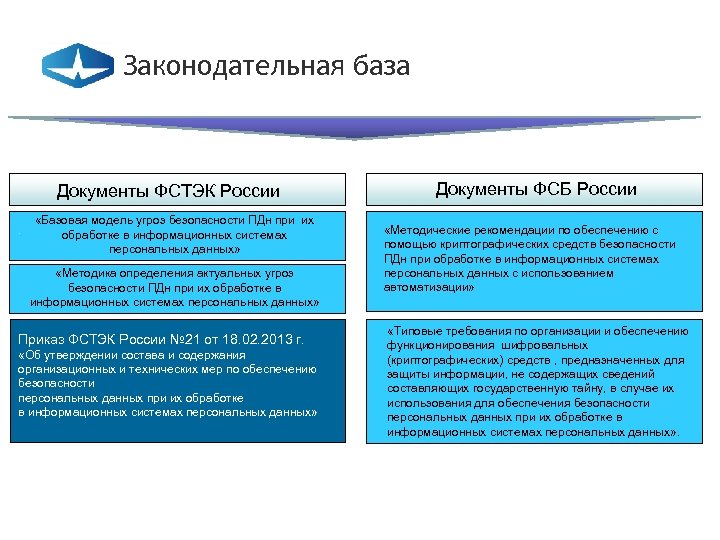

Законодательная база Документы ФСТЭК России «Базовая модель угроз безопасности ПДн при их обработке в информационных системах персональных данных» «Методика определения актуальных угроз безопасности ПДн при их обработке в информационных системах персональных данных» Приказ ФСТЭК России № 21 от 18. 02. 2013 г. «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» Документы ФСБ России «Методические рекомендации по обеспечению с помощью криптографических средств безопасности ПДн при обработке в информационных системах персональных данных с использованием автоматизации» «Типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств , предназначенных для защиты информации, не содержащих сведений составляющих государственную тайну, в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных» .

Законодательная база Документы ФСТЭК России «Базовая модель угроз безопасности ПДн при их обработке в информационных системах персональных данных» «Методика определения актуальных угроз безопасности ПДн при их обработке в информационных системах персональных данных» Приказ ФСТЭК России № 21 от 18. 02. 2013 г. «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» Документы ФСБ России «Методические рекомендации по обеспечению с помощью криптографических средств безопасности ПДн при обработке в информационных системах персональных данных с использованием автоматизации» «Типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств , предназначенных для защиты информации, не содержащих сведений составляющих государственную тайну, в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных» .

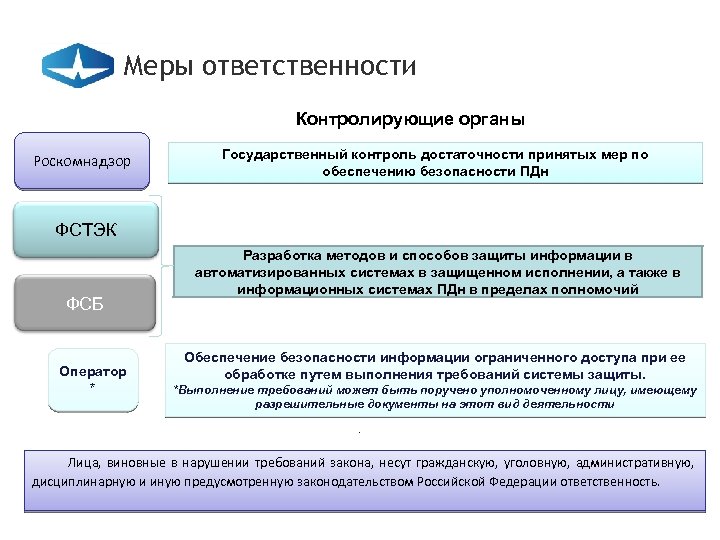

Меры ответственности Контролирующие органы Роскомнадзор Государственный контроль достаточности принятых мер по обеспечению безопасности ПДн ФСТЭК ФСБ Оператор * Разработка методов и способов защиты информации в автоматизированных системах в защищенном исполнении, а также в информационных системах ПДн в пределах полномочий Обеспечение безопасности информации ограниченного доступа при ее обработке путем выполнения требований системы защиты. *Выполнение требований может быть поручено уполномоченному лицу, имеющему разрешительные документы на этот вид деятельности Лица, виновные в нарушении требований закона, несут гражданскую, уголовную, административную, дисциплинарную и иную предусмотренную законодательством Российской Федерации ответственность.

Меры ответственности Контролирующие органы Роскомнадзор Государственный контроль достаточности принятых мер по обеспечению безопасности ПДн ФСТЭК ФСБ Оператор * Разработка методов и способов защиты информации в автоматизированных системах в защищенном исполнении, а также в информационных системах ПДн в пределах полномочий Обеспечение безопасности информации ограниченного доступа при ее обработке путем выполнения требований системы защиты. *Выполнение требований может быть поручено уполномоченному лицу, имеющему разрешительные документы на этот вид деятельности Лица, виновные в нарушении требований закона, несут гражданскую, уголовную, административную, дисциплинарную и иную предусмотренную законодательством Российской Федерации ответственность.

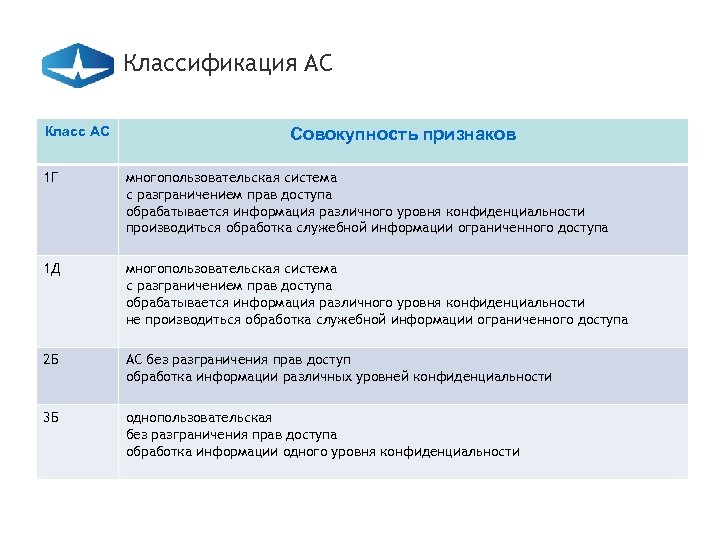

Классификация АС Класс АС Совокупность признаков 1 Г многопользовательская система с разграничением прав доступа обрабатывается информация различного уровня конфиденциальности производиться обработка служебной информации ограниченного доступа 1 Д многопользовательская система с разграничением прав доступа обрабатывается информация различного уровня конфиденциальности не производиться обработка служебной информации ограниченного доступа 2 Б АС без разграничения прав доступ обработка информации различных уровней конфиденциальности 3 Б однопользовательская без разграничения прав доступа обработка информации одного уровня конфиденциальности

Классификация АС Класс АС Совокупность признаков 1 Г многопользовательская система с разграничением прав доступа обрабатывается информация различного уровня конфиденциальности производиться обработка служебной информации ограниченного доступа 1 Д многопользовательская система с разграничением прав доступа обрабатывается информация различного уровня конфиденциальности не производиться обработка служебной информации ограниченного доступа 2 Б АС без разграничения прав доступ обработка информации различных уровней конфиденциальности 3 Б однопользовательская без разграничения прав доступа обработка информации одного уровня конфиденциальности

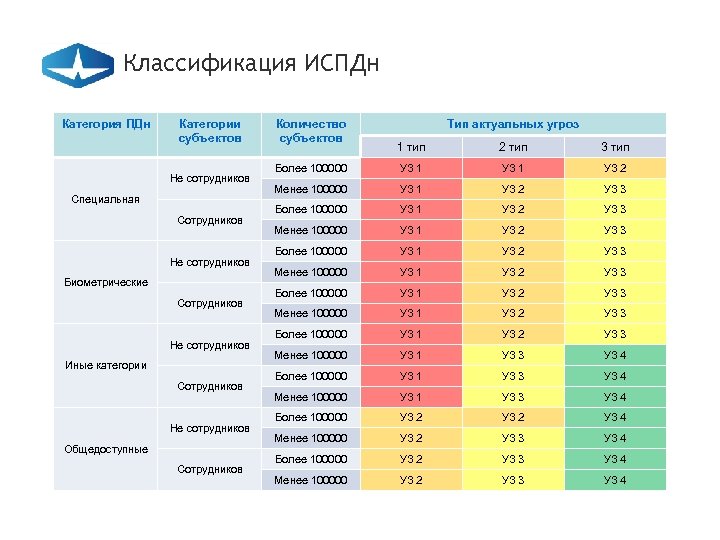

Классификация ИСПДн Категория ПДн Категории субъектов Не сотрудников Специальная Сотрудников Не сотрудников Биометрические Сотрудников Не сотрудников Иные категории Сотрудников Не сотрудников Общедоступные Сотрудников Количество субъектов Тип актуальных угроз 1 тип 2 тип 3 тип Более 100000 УЗ 1 УЗ 2 Менее 100000 УЗ 1 УЗ 2 УЗ 3 Более 100000 УЗ 1 УЗ 2 УЗ 3 Менее 100000 УЗ 1 УЗ 3 УЗ 4 Более 100000 УЗ 1 УЗ 3 УЗ 4 Менее 100000 УЗ 1 УЗ 3 УЗ 4 Более 100000 УЗ 2 УЗ 4 Менее 100000 УЗ 2 УЗ 3 УЗ 4 Более 100000 УЗ 2 УЗ 3 УЗ 4 Менее 100000 УЗ 2 УЗ 3 УЗ 4

Классификация ИСПДн Категория ПДн Категории субъектов Не сотрудников Специальная Сотрудников Не сотрудников Биометрические Сотрудников Не сотрудников Иные категории Сотрудников Не сотрудников Общедоступные Сотрудников Количество субъектов Тип актуальных угроз 1 тип 2 тип 3 тип Более 100000 УЗ 1 УЗ 2 Менее 100000 УЗ 1 УЗ 2 УЗ 3 Более 100000 УЗ 1 УЗ 2 УЗ 3 Менее 100000 УЗ 1 УЗ 3 УЗ 4 Более 100000 УЗ 1 УЗ 3 УЗ 4 Менее 100000 УЗ 1 УЗ 3 УЗ 4 Более 100000 УЗ 2 УЗ 4 Менее 100000 УЗ 2 УЗ 3 УЗ 4 Более 100000 УЗ 2 УЗ 3 УЗ 4 Менее 100000 УЗ 2 УЗ 3 УЗ 4

Реализация требований к системе защиты АС Перечень организационных мероприятий: § Проводящиеся в случае изменения характеристик: ü сбор и анализ исходных данных АС ü определение перечня сведений конфиденциального характера и ПДн ü аналитическое обоснование необходимости создания системы защиты АС ü определение актуальных угроз безопасности ü классификация АС ü разработка организационно-распорядительной документации (приказы, изменения в инструкции, положение по защите конфиденциальной информации и др. ) § Проводящиеся на постоянной основе: ü физическая охрана в помещениях АС ü ведение журналов учета (допуска к работе, съемных носителей и др. ) ü обучение сотрудников

Реализация требований к системе защиты АС Перечень организационных мероприятий: § Проводящиеся в случае изменения характеристик: ü сбор и анализ исходных данных АС ü определение перечня сведений конфиденциального характера и ПДн ü аналитическое обоснование необходимости создания системы защиты АС ü определение актуальных угроз безопасности ü классификация АС ü разработка организационно-распорядительной документации (приказы, изменения в инструкции, положение по защите конфиденциальной информации и др. ) § Проводящиеся на постоянной основе: ü физическая охрана в помещениях АС ü ведение журналов учета (допуска к работе, съемных носителей и др. ) ü обучение сотрудников

Реализация требований к системе защиты АС Перечень технических мероприятий: § Защита от НСД: ü ü регистрация и учет ü обеспечение целостности ü обеспечение безопасного межсетевого взаимодействия ü криптографическая защита ü § управление доступом антивирусная защита Защита от утечки по ТК: ü создание активных электромагнитных помех ü звукоизоляция ограждающих конструкций (при речевой обработке защищаемой информации) ü исключение просмотра информации (видовой утечки информации)

Реализация требований к системе защиты АС Перечень технических мероприятий: § Защита от НСД: ü ü регистрация и учет ü обеспечение целостности ü обеспечение безопасного межсетевого взаимодействия ü криптографическая защита ü § управление доступом антивирусная защита Защита от утечки по ТК: ü создание активных электромагнитных помех ü звукоизоляция ограждающих конструкций (при речевой обработке защищаемой информации) ü исключение просмотра информации (видовой утечки информации)

Реализация требований к системе защиты АС Реализация комплекса системы защиты от несанкционированного доступа: § Применение механизмов защиты информации, встроенных в общесистемное ПО (в том числе, использование сертифицированных по требованиям безопасности ОС) § Применение механизмов защиты информации, встроенных в прикладное ПО обработки информации (в том числе прикладного ПО, сертифицированного по требованиям безопасности информации) § Применение специализированных сертифицированных систем защиты информации от несанкционированного доступа, например: ü СЗИ НСД «Блокхост-сеть К» ü СЗИ НСД Secret Net ü CЗИ НСД Dallas Lock ü СЗИ НСД Страж NT ü другие СЗИ НСД § Применение аппаратно-программных модулей доверенной загрузки § Применение персональных электронных ключей пользователей для двухфакторной аутентификации: ü e. Token ü ru. Token ü i. Button ü др.

Реализация требований к системе защиты АС Реализация комплекса системы защиты от несанкционированного доступа: § Применение механизмов защиты информации, встроенных в общесистемное ПО (в том числе, использование сертифицированных по требованиям безопасности ОС) § Применение механизмов защиты информации, встроенных в прикладное ПО обработки информации (в том числе прикладного ПО, сертифицированного по требованиям безопасности информации) § Применение специализированных сертифицированных систем защиты информации от несанкционированного доступа, например: ü СЗИ НСД «Блокхост-сеть К» ü СЗИ НСД Secret Net ü CЗИ НСД Dallas Lock ü СЗИ НСД Страж NT ü другие СЗИ НСД § Применение аппаратно-программных модулей доверенной загрузки § Применение персональных электронных ключей пользователей для двухфакторной аутентификации: ü e. Token ü ru. Token ü i. Button ü др.

Реализация требований к системе защиты АС Реализация комплекса антивирусной защиты и комплекса анализа защищенности: § Применение специализированных средств антивирусной защиты, сертифицированных по требованиям безопасности информации ü Антивирус Касперского ü Eset NOD 32 ü Dr. Web ü др. § Применение настроек антивирусного ПО, позволяющих производить проверку подключаемых отчуждаемых носителей информации) § Разработка и реализация политики антивирусной защиты в Организации § Регулярное обновление антивирусных баз § Использование в составе системы защиты программных или программноаппаратных средств (систем) анализа защищенности. Средства (системы) анализа защищенности обеспечивают возможность выявления уязвимостей, связанных с ошибками в конфигурации программного обеспечения информационной системы, которые могут быть использованы нарушителем для реализации атаки на систему

Реализация требований к системе защиты АС Реализация комплекса антивирусной защиты и комплекса анализа защищенности: § Применение специализированных средств антивирусной защиты, сертифицированных по требованиям безопасности информации ü Антивирус Касперского ü Eset NOD 32 ü Dr. Web ü др. § Применение настроек антивирусного ПО, позволяющих производить проверку подключаемых отчуждаемых носителей информации) § Разработка и реализация политики антивирусной защиты в Организации § Регулярное обновление антивирусных баз § Использование в составе системы защиты программных или программноаппаратных средств (систем) анализа защищенности. Средства (системы) анализа защищенности обеспечивают возможность выявления уязвимостей, связанных с ошибками в конфигурации программного обеспечения информационной системы, которые могут быть использованы нарушителем для реализации атаки на систему

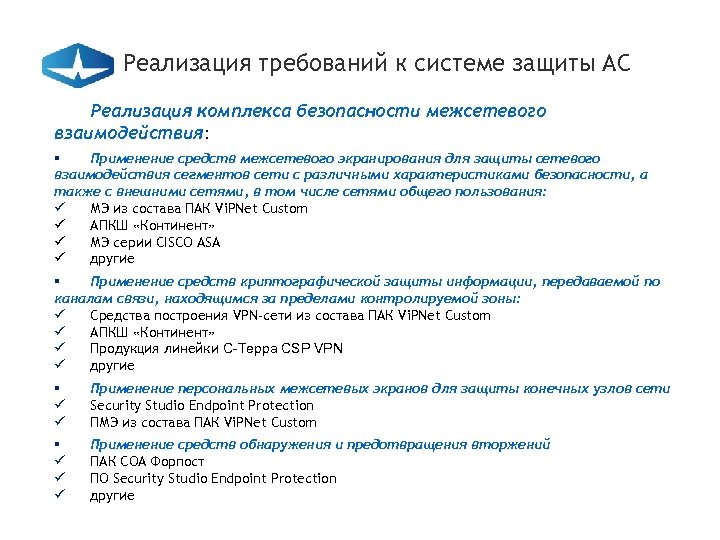

Реализация требований к системе защиты АС Реализация комплекса безопасности межсетевого взаимодействия: § Применение средств межсетевого экранирования для защиты сетевого взаимодействия сегментов сети с различными характеристиками безопасности, а также с внешними сетями, в том числе сетями общего пользования: ü МЭ из состава ПАК Vi. PNet Custom ü АПКШ «Континент» ü МЭ серии CISCO ASA ü другие § Применение средств криптографической защиты информации, передаваемой по каналам связи, находящимся за пределами контролируемой зоны: ü Средства построения VPN-cети из состава ПАК Vi. PNet Custom ü АПКШ «Континент» ü Продукция линейки С-Терра CSP VPN ü другие § ü ü Применение персональных межсетевых экранов для защиты конечных узлов сети Security Studio Endpoint Protection ПМЭ из состава ПАК Vi. PNet Custom § ü ü ü Применение средств обнаружения и предотвращения вторжений ПАК СОА Форпост ПО Security Studio Endpoint Protection другие

Реализация требований к системе защиты АС Реализация комплекса безопасности межсетевого взаимодействия: § Применение средств межсетевого экранирования для защиты сетевого взаимодействия сегментов сети с различными характеристиками безопасности, а также с внешними сетями, в том числе сетями общего пользования: ü МЭ из состава ПАК Vi. PNet Custom ü АПКШ «Континент» ü МЭ серии CISCO ASA ü другие § Применение средств криптографической защиты информации, передаваемой по каналам связи, находящимся за пределами контролируемой зоны: ü Средства построения VPN-cети из состава ПАК Vi. PNet Custom ü АПКШ «Континент» ü Продукция линейки С-Терра CSP VPN ü другие § ü ü Применение персональных межсетевых экранов для защиты конечных узлов сети Security Studio Endpoint Protection ПМЭ из состава ПАК Vi. PNet Custom § ü ü ü Применение средств обнаружения и предотвращения вторжений ПАК СОА Форпост ПО Security Studio Endpoint Protection другие

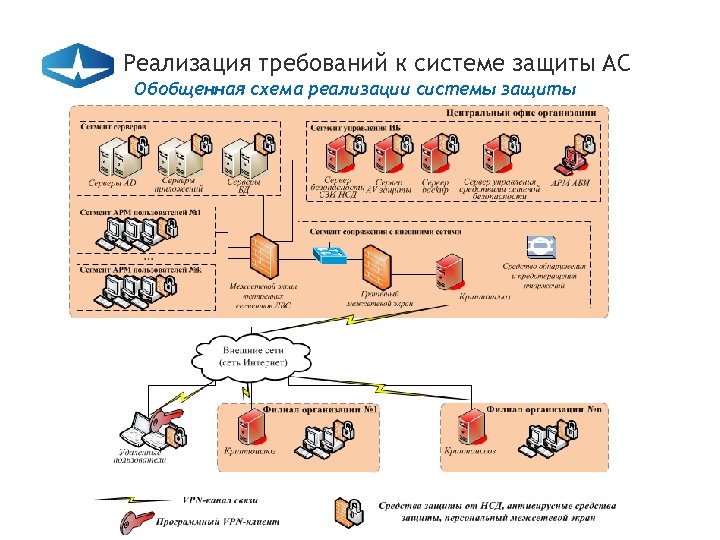

Реализация требований к системе защиты АС Обобщенная схема реализации системы защиты

Реализация требований к системе защиты АС Обобщенная схема реализации системы защиты

Необходимость привлечения лицензиата Федеральный закон РФ от 04. 05. 2011 N 99 -ФЗ "О лицензировании отдельных видов деятельности" Положение о лицензировании деятельности по разработке, производству, распространению шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств» (утверждено постановлением Правительства РФ от 16 апреля 2012 г. № 313) Положение о лицензировании деятельности по технической защите конфиденциальной информации» , утверждено постановлением Правительства РФ от 3 февраля 2012 г. № 79 + сложность и определенная специфика работ по созданию систем защиты информации АС/ИСПДн Необходимость привлечения организации-лицензиата к выполнению комплекса работ по созданию системы защиты информации АС/ИСПДн

Необходимость привлечения лицензиата Федеральный закон РФ от 04. 05. 2011 N 99 -ФЗ "О лицензировании отдельных видов деятельности" Положение о лицензировании деятельности по разработке, производству, распространению шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств» (утверждено постановлением Правительства РФ от 16 апреля 2012 г. № 313) Положение о лицензировании деятельности по технической защите конфиденциальной информации» , утверждено постановлением Правительства РФ от 3 февраля 2012 г. № 79 + сложность и определенная специфика работ по созданию систем защиты информации АС/ИСПДн Необходимость привлечения организации-лицензиата к выполнению комплекса работ по созданию системы защиты информации АС/ИСПДн

Требования к лицензиату ü лицензии ФСТЭК России ü лицензии ФСБ России ü наличие специалистов имеющих профильное образование или прошедших обучение (повышение квалификации) ü наличие необходимой нормативно-методической и руководящей документации ü наличие необходимого материально-технического обеспечения ü рекомендуемое условие: наличие у организации исполнителя опыта выполнения работ Компания РАМЭК обладает всеми необходимыми лицензиями и компетенциями!

Требования к лицензиату ü лицензии ФСТЭК России ü лицензии ФСБ России ü наличие специалистов имеющих профильное образование или прошедших обучение (повышение квалификации) ü наличие необходимой нормативно-методической и руководящей документации ü наличие необходимого материально-технического обеспечения ü рекомендуемое условие: наличие у организации исполнителя опыта выполнения работ Компания РАМЭК обладает всеми необходимыми лицензиями и компетенциями!

Компетенции компании РАМЭК Наличие широкого опыта работ по защите конфиденциальной информации и ПДН: ü государственные организации, органы исполнительной власти ü образовательные учреждения ü медицинские учреждения ü коммерческие организации Выполнение всего спектра услуг в области обеспечения защиты информации: ü аудит состояния информационной безопасности ü проектирование и создание АС в защищенном исполнении ü аттестация объектов информатизации ü подбор, поставка, настройка и установка аппаратных и программных средств защиты информации ü Консалтинг по вопросам информационной безопасности ü сертификация автоматизированных систем, средств и комплексов защиты информации ü экспертная оценка предприятий и организаций, на предмет лицензирования в МО РФ, консультирование предприятий по вопросам лицензирования в рамках существующего законодательства РФ

Компетенции компании РАМЭК Наличие широкого опыта работ по защите конфиденциальной информации и ПДН: ü государственные организации, органы исполнительной власти ü образовательные учреждения ü медицинские учреждения ü коммерческие организации Выполнение всего спектра услуг в области обеспечения защиты информации: ü аудит состояния информационной безопасности ü проектирование и создание АС в защищенном исполнении ü аттестация объектов информатизации ü подбор, поставка, настройка и установка аппаратных и программных средств защиты информации ü Консалтинг по вопросам информационной безопасности ü сертификация автоматизированных систем, средств и комплексов защиты информации ü экспертная оценка предприятий и организаций, на предмет лицензирования в МО РФ, консультирование предприятий по вопросам лицензирования в рамках существующего законодательства РФ

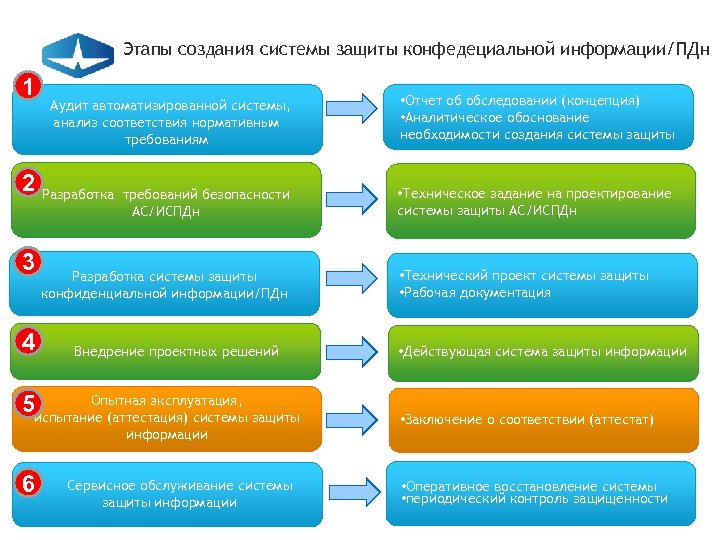

Этапы создания системы защиты конфедециальной информации/ПДн 1 Аудит автоматизированной системы, анализ соответствия нормативным требованиям 2 Разработка 3 4 требований безопасности АС/ИСПДн Разработка системы защиты конфиденциальной информации/ПДн Внедрение проектных решений Опытная эксплуатация, 5 испытание (аттестация) системы защиты информации 6 Сервисное обслуживание системы защиты информации • Отчет об обследовании (концепция) • Аналитическое обоснование необходимости создания системы защиты • Техническое задание на проектирование системы защиты АС/ИСПДн • Технический проект системы защиты • Рабочая документация • Действующая система защиты информации • Заключение о соответствии (аттестат) • Оперативное восстановление системы • периодический контроль защищенности

Этапы создания системы защиты конфедециальной информации/ПДн 1 Аудит автоматизированной системы, анализ соответствия нормативным требованиям 2 Разработка 3 4 требований безопасности АС/ИСПДн Разработка системы защиты конфиденциальной информации/ПДн Внедрение проектных решений Опытная эксплуатация, 5 испытание (аттестация) системы защиты информации 6 Сервисное обслуживание системы защиты информации • Отчет об обследовании (концепция) • Аналитическое обоснование необходимости создания системы защиты • Техническое задание на проектирование системы защиты АС/ИСПДн • Технический проект системы защиты • Рабочая документация • Действующая система защиты информации • Заключение о соответствии (аттестат) • Оперативное восстановление системы • периодический контроль защищенности

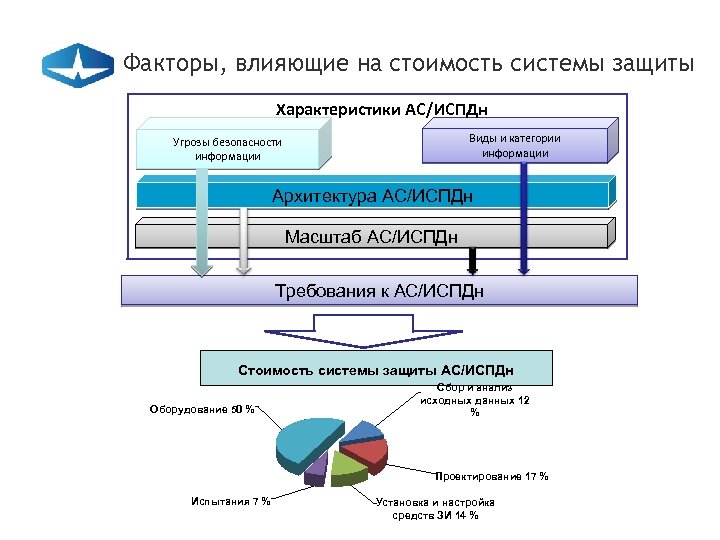

Факторы, влияющие на стоимость системы защиты Характеристики АС/ИСПДн Виды и категории информации Угрозы безопасности информации Архитектура АС/ИСПДн Масштаб АС/ИСПДн Требования к АС/ИСПДн Стоимость системы защиты АС/ИСПДн Оборудование 50 % Сбор и анализ исходных данных 12 % Проектирование 17 % Испытания 7 % Установка и настройка средств ЗИ 14 %

Факторы, влияющие на стоимость системы защиты Характеристики АС/ИСПДн Виды и категории информации Угрозы безопасности информации Архитектура АС/ИСПДн Масштаб АС/ИСПДн Требования к АС/ИСПДн Стоимость системы защиты АС/ИСПДн Оборудование 50 % Сбор и анализ исходных данных 12 % Проектирование 17 % Испытания 7 % Установка и настройка средств ЗИ 14 %

Партнеры РАМЭК: схема взаимодействия 2 1 3 Компания «РАМЭК» Партнер Заказчик Регион РФ Преимущества схемы: ü Знание специфики местного рынка услуг в области ИБ местным партнером ü Экономия командировочных затрат за счет выполнения части работ силами местного партнера – как следствие, повышение конкурентоспособности услуг ü Возможность оперативного реагирования на обращения Заказчика в случае необходимости

Партнеры РАМЭК: схема взаимодействия 2 1 3 Компания «РАМЭК» Партнер Заказчик Регион РФ Преимущества схемы: ü Знание специфики местного рынка услуг в области ИБ местным партнером ü Экономия командировочных затрат за счет выполнения части работ силами местного партнера – как следствие, повышение конкурентоспособности услуг ü Возможность оперативного реагирования на обращения Заказчика в случае необходимости

Аттестация объектов информатизации по требованиям безопасности информации

Аттестация объектов информатизации по требованиям безопасности информации

Аттестация объектов информатизации - комплекс организационно - технических мероприятий, в результате которых посредством специального документа - «Аттестата соответствия» подтверждается, что объект информатизации соответствует требованиям стандартов или иных нормативно - технических документов по безопасности информации, утвержденных федеральным органом по сертификации и аттестации (ФСТЭК России) в пределах его компетенции. Требования безопасности информации – требования, выполнение которых позволяет защитить информацию от утечки по техническим каналам, от несанкционированного доступа и от специальных воздействий на нее и ее носители. 26

Аттестация объектов информатизации - комплекс организационно - технических мероприятий, в результате которых посредством специального документа - «Аттестата соответствия» подтверждается, что объект информатизации соответствует требованиям стандартов или иных нормативно - технических документов по безопасности информации, утвержденных федеральным органом по сертификации и аттестации (ФСТЭК России) в пределах его компетенции. Требования безопасности информации – требования, выполнение которых позволяет защитить информацию от утечки по техническим каналам, от несанкционированного доступа и от специальных воздействий на нее и ее носители. 26

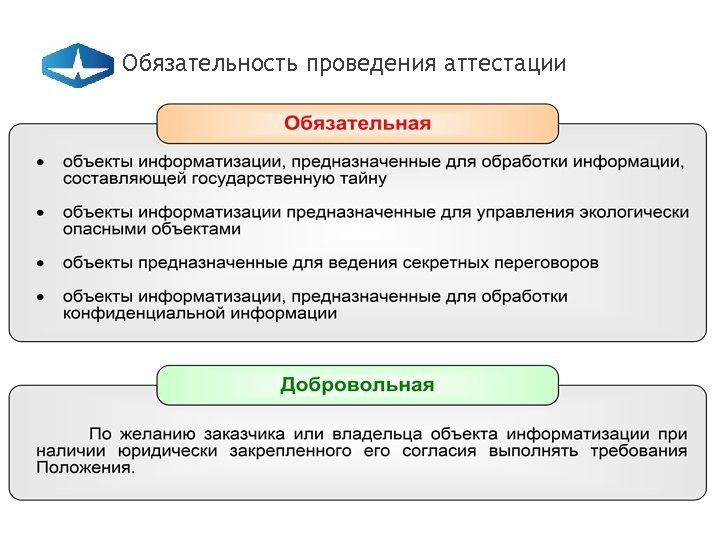

Обязательность проведения аттестации

Обязательность проведения аттестации

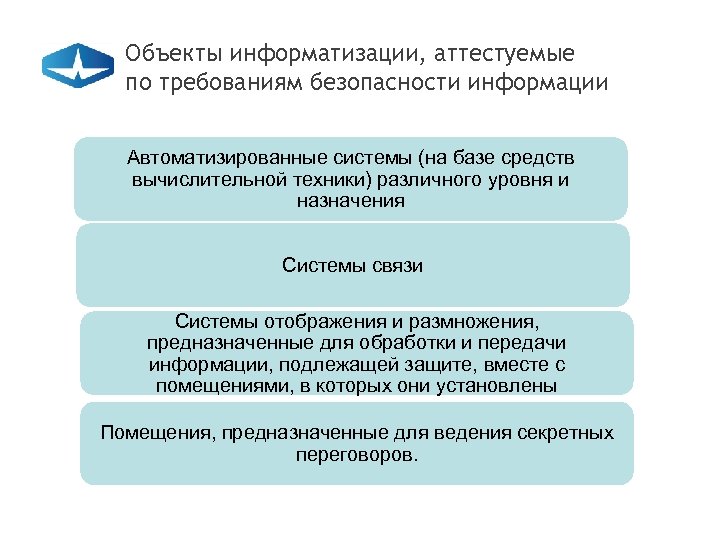

Объекты информатизации, аттестуемые по требованиям безопасности информации Автоматизированные системы (на базе средств вычислительной техники) различного уровня и назначения Системы связи Системы отображения и размножения, предназначенные для обработки и передачи информации, подлежащей защите, вместе с помещениями, в которых они установлены Помещения, предназначенные для ведения секретных переговоров.

Объекты информатизации, аттестуемые по требованиям безопасности информации Автоматизированные системы (на базе средств вычислительной техники) различного уровня и назначения Системы связи Системы отображения и размножения, предназначенные для обработки и передачи информации, подлежащей защите, вместе с помещениями, в которых они установлены Помещения, предназначенные для ведения секретных переговоров.

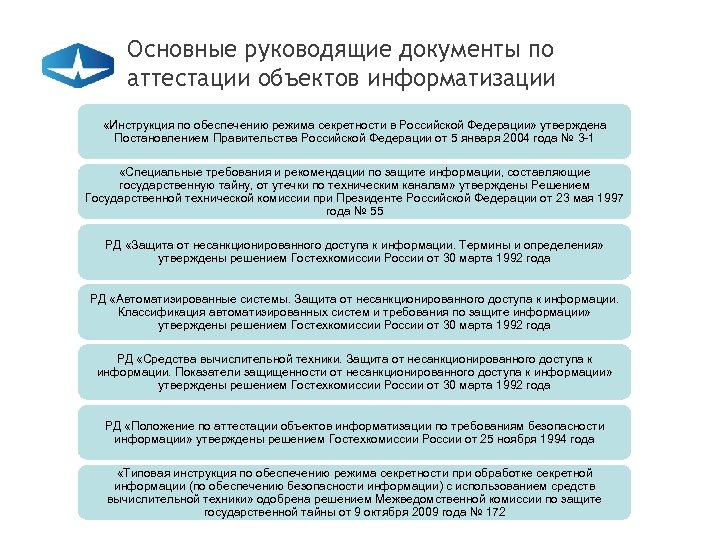

Основные руководящие документы по аттестации объектов информатизации «Инструкция по обеспечению режима секретности в Российской Федерации» утверждена Постановлением Правительства Российской Федерации от 5 января 2004 года № 3 -1 «Специальные требования и рекомендации по защите информации, составляющие государственную тайну, от утечки по техническим каналам» утверждены Решением Государственной технической комиссии при Президенте Российской Федерации от 23 мая 1997 года № 55 РД «Защита от несанкционированного доступа к информации. Термины и определения» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Положение по аттестации объектов информатизации по требованиям безопасности информации» утверждены решением Гостехкомиссии России от 25 ноября 1994 года «Типовая инструкция по обеспечению режима секретности при обработке секретной информации (по обеспечению безопасности информации) с использованием средств вычислительной техники» одобрена решением Межведомственной комиссии по защите государственной тайны от 9 октября 2009 года № 172

Основные руководящие документы по аттестации объектов информатизации «Инструкция по обеспечению режима секретности в Российской Федерации» утверждена Постановлением Правительства Российской Федерации от 5 января 2004 года № 3 -1 «Специальные требования и рекомендации по защите информации, составляющие государственную тайну, от утечки по техническим каналам» утверждены Решением Государственной технической комиссии при Президенте Российской Федерации от 23 мая 1997 года № 55 РД «Защита от несанкционированного доступа к информации. Термины и определения» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» утверждены решением Гостехкомиссии России от 30 марта 1992 года РД «Положение по аттестации объектов информатизации по требованиям безопасности информации» утверждены решением Гостехкомиссии России от 25 ноября 1994 года «Типовая инструкция по обеспечению режима секретности при обработке секретной информации (по обеспечению безопасности информации) с использованием средств вычислительной техники» одобрена решением Межведомственной комиссии по защите государственной тайны от 9 октября 2009 года № 172

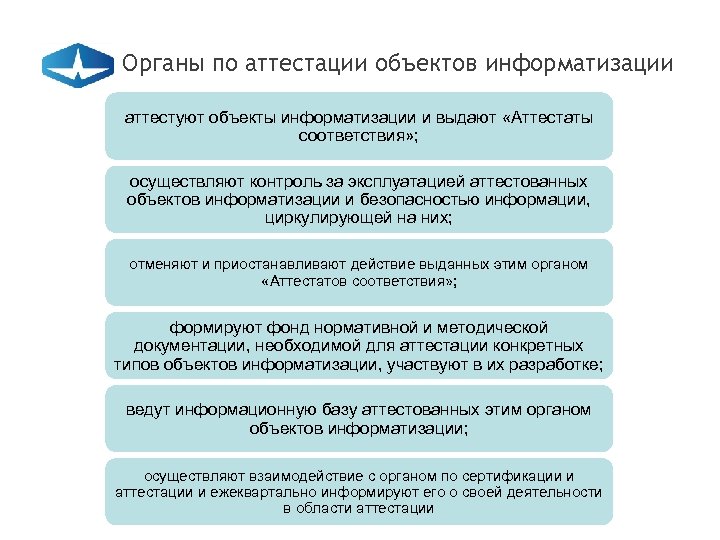

Органы по аттестации объектов информатизации аттестуют объекты информатизации и выдают «Аттестаты соответствия» ; осуществляют контроль за эксплуатацией аттестованных объектов информатизации и безопасностью информации, циркулирующей на них; отменяют и приостанавливают действие выданных этим органом «Аттестатов соответствия» ; формируют фонд нормативной и методической документации, необходимой для аттестации конкретных типов объектов информатизации, участвуют в их разработке; ведут информационную базу аттестованных этим органом объектов информатизации; осуществляют взаимодействие с органом по сертификации и аттестации и ежеквартально информируют его о своей деятельности в области аттестации

Органы по аттестации объектов информатизации аттестуют объекты информатизации и выдают «Аттестаты соответствия» ; осуществляют контроль за эксплуатацией аттестованных объектов информатизации и безопасностью информации, циркулирующей на них; отменяют и приостанавливают действие выданных этим органом «Аттестатов соответствия» ; формируют фонд нормативной и методической документации, необходимой для аттестации конкретных типов объектов информатизации, участвуют в их разработке; ведут информационную базу аттестованных этим органом объектов информатизации; осуществляют взаимодействие с органом по сертификации и аттестации и ежеквартально информируют его о своей деятельности в области аттестации

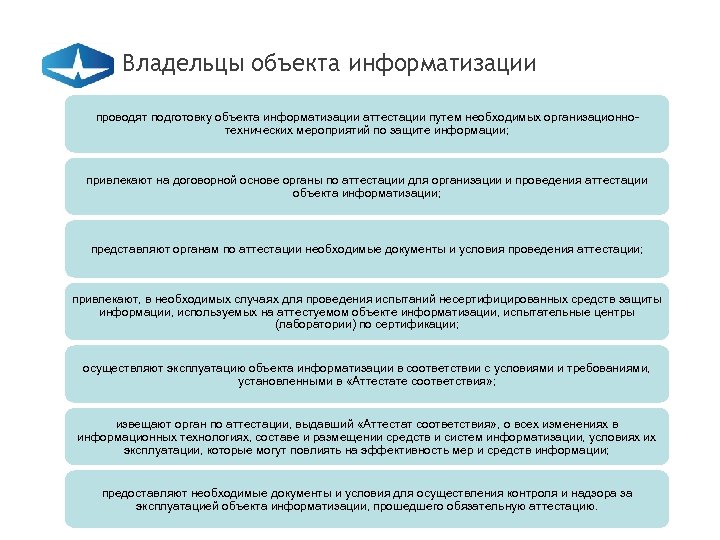

Владельцы объекта информатизации проводят подготовку объекта информатизации аттестации путем необходимых организационнотехнических мероприятий по защите информации; привлекают на договорной основе органы по аттестации для организации и проведения аттестации объекта информатизации; представляют органам по аттестации необходимые документы и условия проведения аттестации; привлекают, в необходимых случаях для проведения испытаний несертифицированных средств защиты информации, используемых на аттестуемом объекте информатизации, испытательные центры (лаборатории) по сертификации; осуществляют эксплуатацию объекта информатизации в соответствии с условиями и требованиями, установленными в «Аттестате соответствия» ; извещают орган по аттестации, выдавший «Аттестат соответствия» , о всех изменениях в информационных технологиях, составе и размещении средств и систем информатизации, условиях их эксплуатации, которые могут повлиять на эффективность мер и средств информации; предоставляют необходимые документы и условия для осуществления контроля и надзора за эксплуатацией объекта информатизации, прошедшего обязательную аттестацию.

Владельцы объекта информатизации проводят подготовку объекта информатизации аттестации путем необходимых организационнотехнических мероприятий по защите информации; привлекают на договорной основе органы по аттестации для организации и проведения аттестации объекта информатизации; представляют органам по аттестации необходимые документы и условия проведения аттестации; привлекают, в необходимых случаях для проведения испытаний несертифицированных средств защиты информации, используемых на аттестуемом объекте информатизации, испытательные центры (лаборатории) по сертификации; осуществляют эксплуатацию объекта информатизации в соответствии с условиями и требованиями, установленными в «Аттестате соответствия» ; извещают орган по аттестации, выдавший «Аттестат соответствия» , о всех изменениях в информационных технологиях, составе и размещении средств и систем информатизации, условиях их эксплуатации, которые могут повлиять на эффективность мер и средств информации; предоставляют необходимые документы и условия для осуществления контроля и надзора за эксплуатацией объекта информатизации, прошедшего обязательную аттестацию.

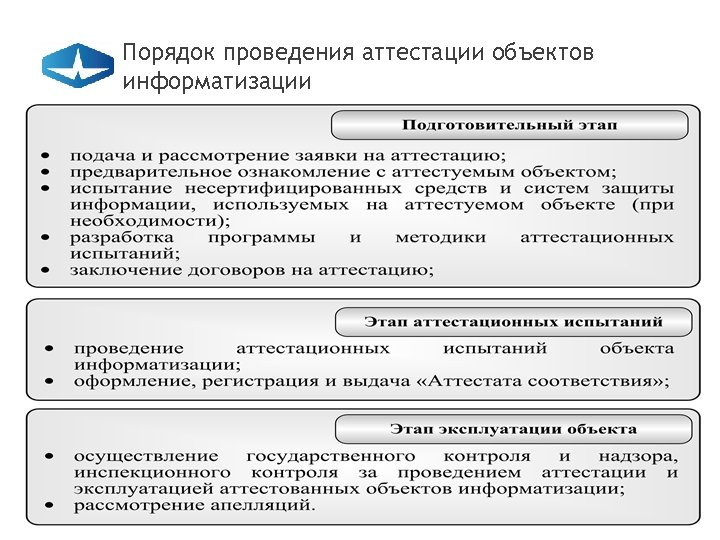

Порядок проведения аттестации объектов информатизации

Порядок проведения аттестации объектов информатизации

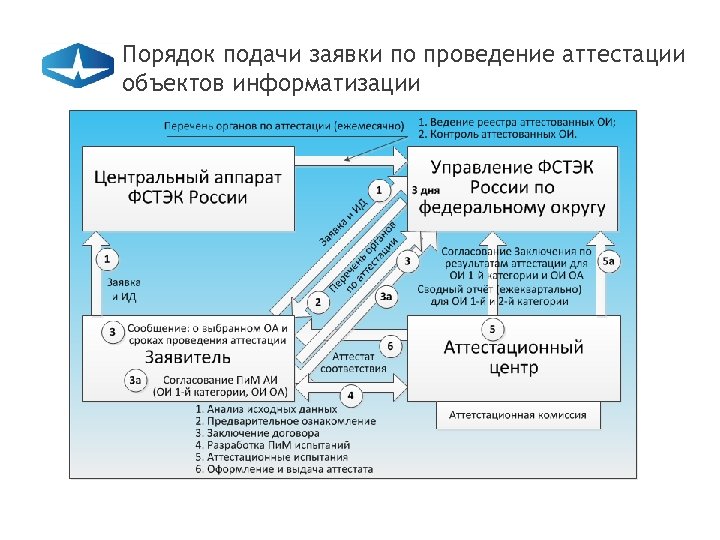

Порядок подачи заявки по проведение аттестации объектов информатизации

Порядок подачи заявки по проведение аттестации объектов информатизации

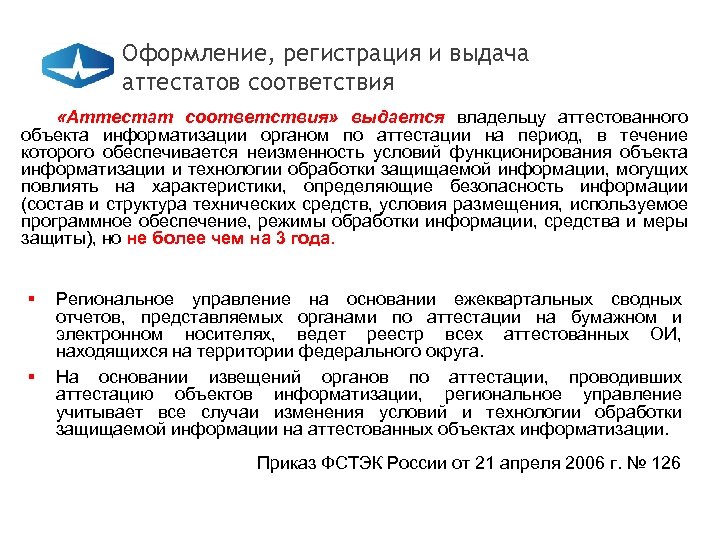

Оформление, регистрация и выдача аттестатов соответствия «Аттестат соответствия» выдается владельцу аттестованного объекта информатизации органом по аттестации на период, в течение которого обеспечивается неизменность условий функционирования объекта информатизации и технологии обработки защищаемой информации, могущих повлиять на характеристики, определяющие безопасность информации (состав и структура технических средств, условия размещения, используемое программное обеспечение, режимы обработки информации, средства и меры защиты), но не более чем на 3 года. § § Региональное управление на основании ежеквартальных сводных отчетов, представляемых органами по аттестации на бумажном и электронном носителях, ведет реестр всех аттестованных ОИ, находящихся на территории федерального округа. На основании извещений органов по аттестации, проводивших аттестацию объектов информатизации, региональное управление учитывает все случаи изменения условий и технологии обработки защищаемой информации на аттестованных объектах информатизации. Приказ ФСТЭК России от 21 апреля 2006 г. № 126

Оформление, регистрация и выдача аттестатов соответствия «Аттестат соответствия» выдается владельцу аттестованного объекта информатизации органом по аттестации на период, в течение которого обеспечивается неизменность условий функционирования объекта информатизации и технологии обработки защищаемой информации, могущих повлиять на характеристики, определяющие безопасность информации (состав и структура технических средств, условия размещения, используемое программное обеспечение, режимы обработки информации, средства и меры защиты), но не более чем на 3 года. § § Региональное управление на основании ежеквартальных сводных отчетов, представляемых органами по аттестации на бумажном и электронном носителях, ведет реестр всех аттестованных ОИ, находящихся на территории федерального округа. На основании извещений органов по аттестации, проводивших аттестацию объектов информатизации, региональное управление учитывает все случаи изменения условий и технологии обработки защищаемой информации на аттестованных объектах информатизации. Приказ ФСТЭК России от 21 апреля 2006 г. № 126

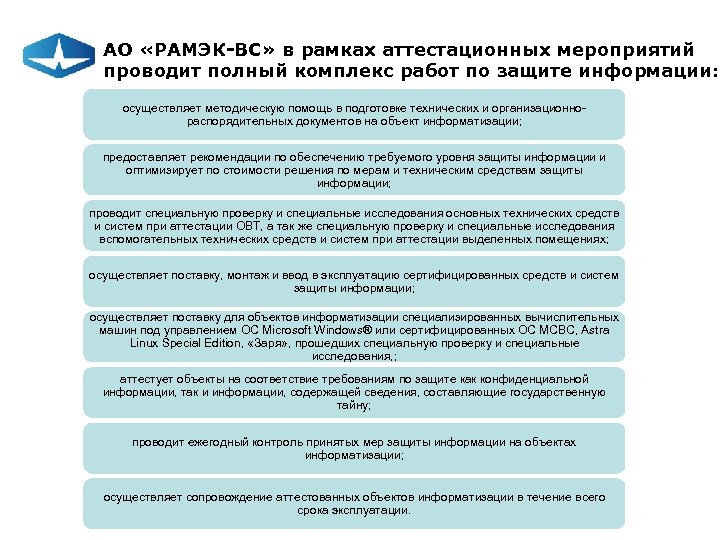

АО «РАМЭК-ВС» в рамках аттестационных мероприятий проводит полный комплекс работ по защите информации: осуществляет методическую помощь в подготовке технических и организационнораспорядительных документов на объект информатизации; предоставляет рекомендации по обеспечению требуемого уровня защиты информации и оптимизирует по стоимости решения по мерам и техническим средствам защиты информации; проводит специальную проверку и специальные исследования основных технических средств и систем при аттестации ОВТ, а так же специальную проверку и специальные исследования вспомогательных технических средств и систем при аттестации выделенных помещениях; осуществляет поставку, монтаж и ввод в эксплуатацию сертифицированных средств и систем защиты информации; осуществляет поставку для объектов информатизации специализированных вычислительных машин под управлением ОС Microsoft Windows® или сертифицированных ОС МСВС, Astra Linux Special Edition, «Заря» , прошедших специальную проверку и специальные исследования, ; аттестует объекты на соответствие требованиям по защите как конфиденциальной информации, так и информации, содержащей сведения, составляющие государственную тайну; проводит ежегодный контроль принятых мер защиты информации на объектах информатизации; осуществляет сопровождение аттестованных объектов информатизации в течение всего срока эксплуатации.

АО «РАМЭК-ВС» в рамках аттестационных мероприятий проводит полный комплекс работ по защите информации: осуществляет методическую помощь в подготовке технических и организационнораспорядительных документов на объект информатизации; предоставляет рекомендации по обеспечению требуемого уровня защиты информации и оптимизирует по стоимости решения по мерам и техническим средствам защиты информации; проводит специальную проверку и специальные исследования основных технических средств и систем при аттестации ОВТ, а так же специальную проверку и специальные исследования вспомогательных технических средств и систем при аттестации выделенных помещениях; осуществляет поставку, монтаж и ввод в эксплуатацию сертифицированных средств и систем защиты информации; осуществляет поставку для объектов информатизации специализированных вычислительных машин под управлением ОС Microsoft Windows® или сертифицированных ОС МСВС, Astra Linux Special Edition, «Заря» , прошедших специальную проверку и специальные исследования, ; аттестует объекты на соответствие требованиям по защите как конфиденциальной информации, так и информации, содержащей сведения, составляющие государственную тайну; проводит ежегодный контроль принятых мер защиты информации на объектах информатизации; осуществляет сопровождение аттестованных объектов информатизации в течение всего срока эксплуатации.

Офисы компании Санкт-Петербург Москва ул. Обручевых, д. 1 Волгоградский пр. , д. 2 Тел. /факс: (812) 740 -38 -38 Тел. /факс: (495) 221 -17 -18 Астана (Республика Казахстан) Пр. Кабанбай Батыра, д. 7/3 Тел. /факс: (7172) 50 -74 -50 Волков Дмитрий Валерьевич, начальник отдела комплексных систем безопасности ДИБ, (495) 221 -17 -18 * доб. 2605 36

Офисы компании Санкт-Петербург Москва ул. Обручевых, д. 1 Волгоградский пр. , д. 2 Тел. /факс: (812) 740 -38 -38 Тел. /факс: (495) 221 -17 -18 Астана (Республика Казахстан) Пр. Кабанбай Батыра, д. 7/3 Тел. /факс: (7172) 50 -74 -50 Волков Дмитрий Валерьевич, начальник отдела комплексных систем безопасности ДИБ, (495) 221 -17 -18 * доб. 2605 36