Vvedenie_v_etichesky_khaking (2).pptx

- Количество слайдов: 18

Практические аспекты современной ИБ Лекция № 1

Практические аспекты современной ИБ Лекция № 1: Введение в этичный взлом Лекция 1. Версия 1.

Об авторе: Малкин Виталий Андреевич, MCSP Главный специалист по информационной безопасности ОАО “МТС” Аспирант каф. 42 НИЯУ МИФИ Контакты: Email: Vit. Malkin@gmail. com Site: vk. com/pessimist Phone: +79263970585 Skype: Vitaliy_Malkin Лекция 1. Версия 1.

От автора: Вся информация предоставлена исключительно в ознакомительных целях. 272, 273, 274, 138, 183 ст. УК РФ. Лекция 1. Версия 1.

Содержание Текущее состояние ИБ Этапы взлома Основная терминология Типы атак на системы Треугольник обеспечения безопасности Навыки этичного хакера Угрозы информационной безопасности Векторы атак Последствия успешных атак в бизнесе Классификация хакеров Лекция 1. Версия 1.

Текущее состояние ИБ Источник: http: //ic 3. gov Лекция 1. Версия 1.

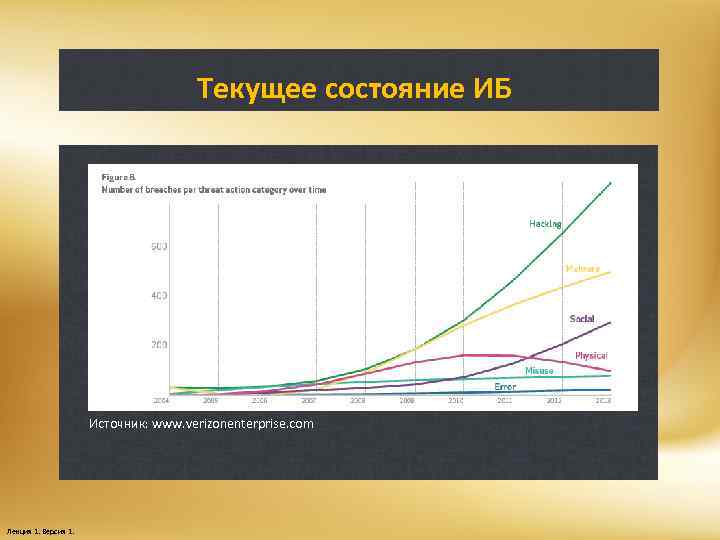

Текущее состояние ИБ Источник: www. verizonenterprise. com Лекция 1. Версия 1.

Основные термины Уязвимость - недостаток в системе, используя который, можно намеренно нарушить её целостность и вызвать неправильную работу. Сетевая атака — информационное разрушающее воздействие на распределённую вычислительную систему осуществляемое программно по каналам связи. 0 day — термин, обозначающий вредоносные программы, против которых еще не разработаны защитные механизмы или уязвимости, которые не устранены. Эксплоит, сплоит — программа или скрипт использующие уязвимости в программном обеспечении и применяемые для проведения атаки на вычислительную систему. Лекция 1. Версия 1.

Основные термины Лекция 1. Версия 1.

Треугольник ИБ Удобство в использовании ПРОДУКТ Функциональность Лекция 1. Версия 1. Безопасность

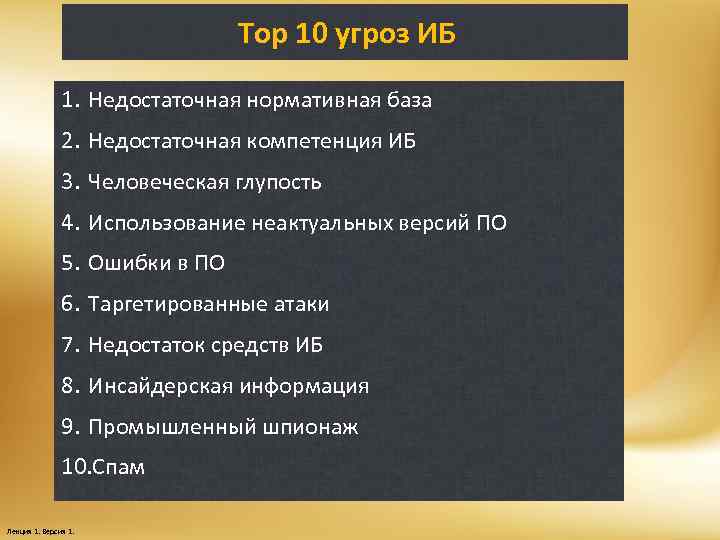

Top 10 угроз ИБ 1. Недостаточная нормативная база 2. Недостаточная компетенция ИБ 3. Человеческая глупость 4. Использование неактуальных версий ПО 5. Ошибки в ПО 6. Таргетированные атаки 7. Недостаток средств ИБ 8. Инсайдерская информация 9. Промышленный шпионаж 10. Спам Лекция 1. Версия 1.

Векторы атаки на ИС Лекция 1. Версия 1.

Векторы атаки на ИС WEB-атаки Фишинг DDOS Социальная инженерия Человеческий фактор Вредоносное ПО Лекция 1. Версия 1. MITM Уязвимое ПО Bruteforce

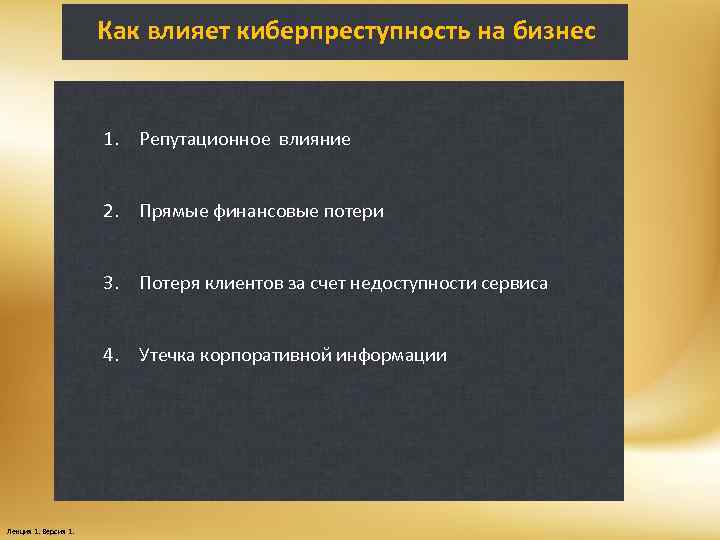

Как влияет киберпреступность на бизнес 1. Репутационное влияние 2. Прямые финансовые потери 3. Потеря клиентов за счет недоступности сервиса 4. Утечка корпоративной информации Лекция 1. Версия 1.

Виды хакеров Лекция 1. Версия 1.

Типовая схема работы хакера Лекция 1. Версия 1.

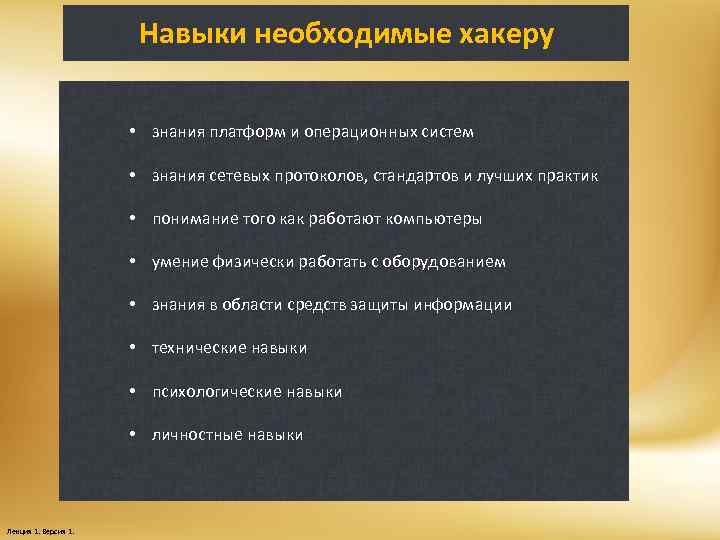

Навыки необходимые хакеру • знания платформ и операционных систем • знания сетевых протоколов, стандартов и лучших практик • понимание того как работают компьютеры • умение физически работать с оборудованием • знания в области средств защиты информации • технические навыки • психологические навыки • личностные навыки Лекция 1. Версия 1.

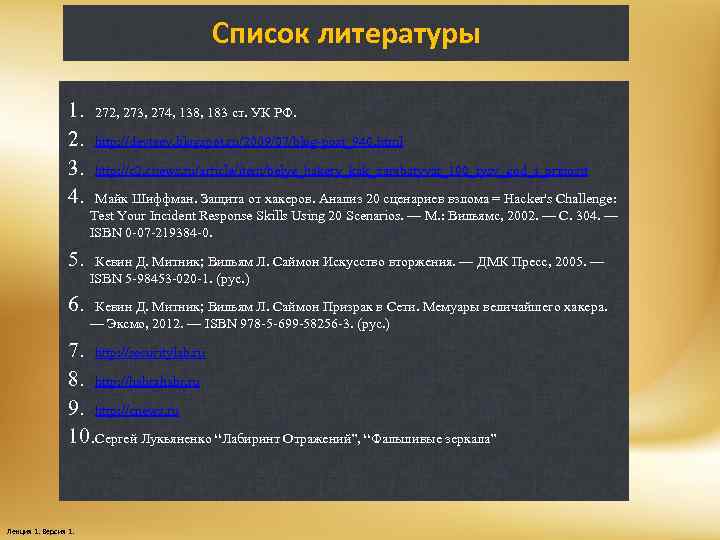

Список литературы 1. 2. 3. 4. 272, 273, 274, 138, 183 ст. УК РФ. http: //devteev. blogspot. ru/2009/07/blog-post_940. html http: //c 2. cnews. ru/article/item/belye_hakery_kak_zarabatyvat_100_tysv_god_i_prinosit Майк Шиффман. Защита от хакеров. Анализ 20 сценариев взлома = Hacker's Challenge: Test Your Incident Response Skills Using 20 Scenarios. — М. : Вильямс, 2002. — С. 304. — ISBN 0 -07 -219384 -0. 5. Кевин Д. Митник; Вильям Л. Саймон Искусство вторжения. — ДМК Пресс, 2005. — ISBN 5 -98453 -020 -1. (рус. ) 6. Кевин Д. Митник; Вильям Л. Саймон Призрак в Сети. Мемуары величайшего хакера. — Эксмо, 2012. — ISBN 978 -5 -699 -58256 -3. (рус. ) 7. http: //securitylab. ru 8. http: //habrahabr. ru 9. http: //cnews. ru 10. Сергей Лукьяненко “Лабиринт Отражений”, “Фальшивые зеркала” Лекция 1. Версия 1.

Vvedenie_v_etichesky_khaking (2).pptx