Презентация.pptx

- Количество слайдов: 180

Побудова безпечних мереж на обладнанні D-Link

Що захищаємо? Інформацію Мета інформаційної безпеки - забезпечити безперебійну роботу організації і звести до мінімуму шкоду від подій, що таять загрозу безпеці, за допомогою їх запобігання та зведення наслідків до мінімуму.

Яку інформацію захищаємо?

Інвентаризація інформаційних ресурсів Кожен ресурс і його власник повинні бути чітко ідентифіковані і задокументовані Приклади ресурсів, пов'язаних з інформаційними системами: а) інформаційні ресурси: бази даних і файли даних, системна документація, керівництва користувача, навчальні матеріали, операційні процедури та процедури підтримки, плани забезпечення безперебійної роботи організації, процедури переходу на аварійний режим; б) програмні ресурси: прикладне програмне забезпечення, системне програмне забезпечення, інструментальні засоби та утиліти; в) фізичні ресурси: комп'ютери та комунікаційне обладнання, канали зв'язку, магнітні носії даних (стрічки та диски), інше технічне обладнання (блоки живлення, кондиціонери), меблі, приміщення.

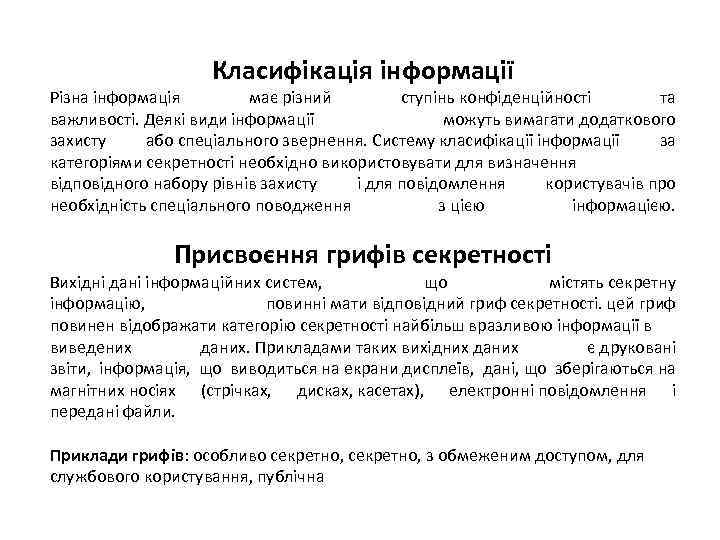

Класифікація інформації Різна інформація має різний ступінь конфіденційності та важливості. Деякі види інформації можуть вимагати додаткового захисту або спеціального звернення. Систему класифікації інформації за категоріями секретності необхідно використовувати для визначення відповідного набору рівнів захисту і для повідомлення користувачів про необхідність спеціального поводження з цією інформацією. Присвоєння грифів секретності Вихідні дані інформаційних систем, що містять секретну інформацію, повинні мати відповідний гриф секретності. цей гриф повинен відображати категорію секретності найбільш вразливою інформації в виведених даних. Прикладами таких вихідних даних є друковані звіти, інформація, що виводиться на екрани дисплеїв, дані, що зберігаються на магнітних носіях (стрічках, дисках, касетах), електронні повідомлення і передані файли. Приклади грифів: особливо секретно, з обмеженим доступом, для службового користування, публічна

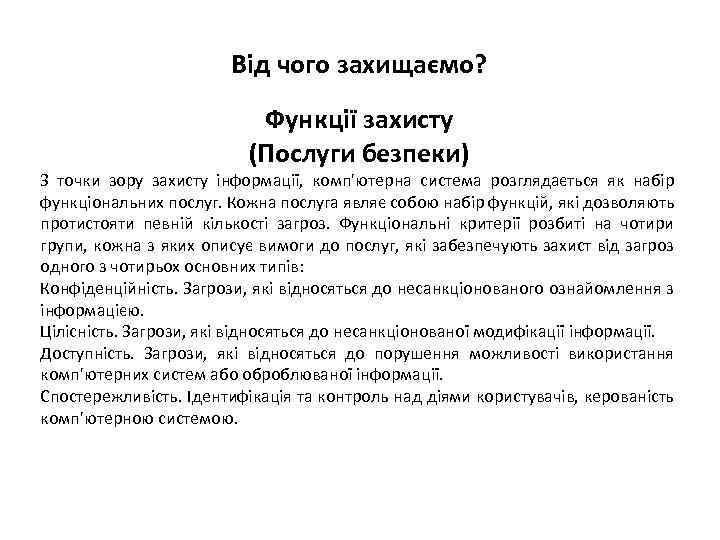

Від чого захищаємо? Функції захисту (Послуги безпеки) З точки зору захисту інформації, комп'ютерна система розглядається як набір функціональних послуг. Кожна послуга являє собою набір функцій, які дозволяють протистояти певній кількості загроз. Функціональні критерії розбиті на чотири групи, кожна з яких описує вимоги до послуг, які забезпечують захист від загроз одного з чотирьох основних типів: Конфіденційність. Загрози, які відносяться до несанкціонованого ознайомлення з інформацією. Цілісність. Загрози, які відносяться до несанкціонованої модифікації інформації. Доступність. Загрози, які відносяться до порушення можливості використання комп'ютерних систем або оброблюваної інформації. Спостережливість. Ідентифікація та контроль над діями користувачів, керованість комп'ютерною системою.

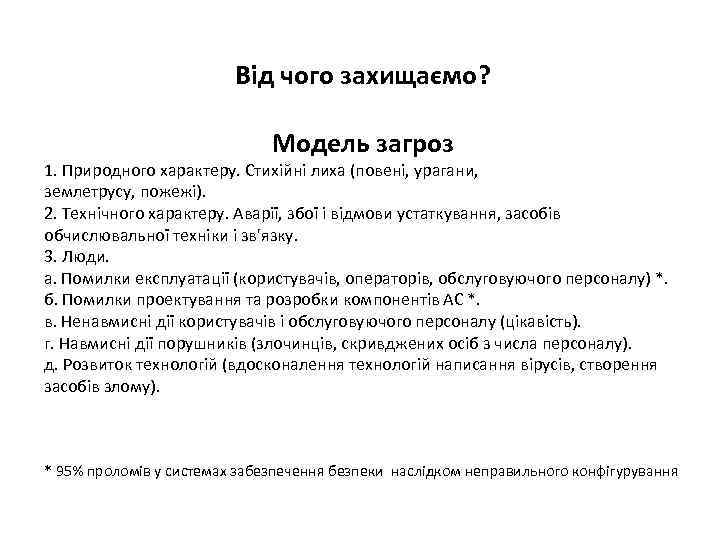

Від чого захищаємо? Модель загроз 1. Природного характеру. Стихійні лиха (повені, урагани, землетрусу, пожежі). 2. Технічного характеру. Аварії, збої і відмови устаткування, засобів обчислювальної техніки і зв'язку. 3. Люди. а. Помилки експлуатації (користувачів, операторів, обслуговуючого персоналу) *. б. Помилки проектування та розробки компонентів АС *. в. Ненавмисні дії користувачів і обслуговуючого персоналу (цікавість). г. Навмисні дії порушників (злочинців, скривджених осіб з числа персоналу). д. Розвиток технологій (вдосконалення технологій написання вірусів, створення засобів злому). * 95% проломів у системах забезпечення безпеки наслідком неправильного конфігурування

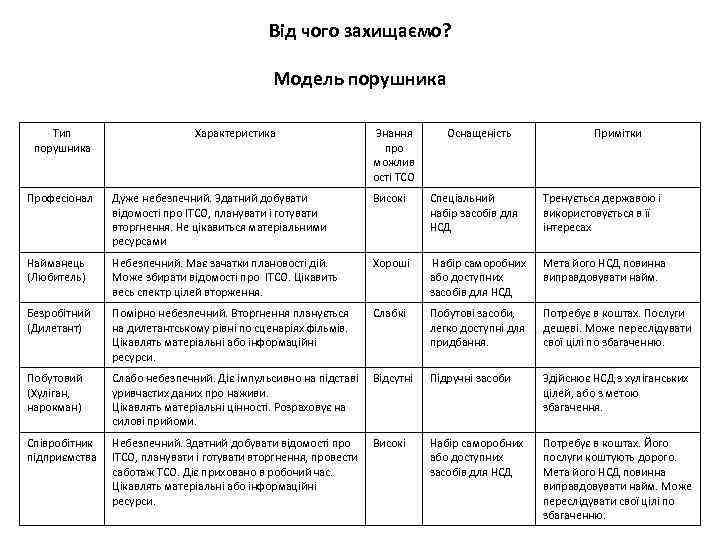

Від чого захищаємо? Модель порушника Тип порушника Характеристика Знання про можлив ості ТСО Оснащеність Примітки Професіонал Дуже небезпечний. Здатний добувати відомості про ІТСО, планувати і готувати вторгнення. Не цікавиться матеріальними ресурсами Високі Спеціальний набір засобів для НСД Тренується державою і використовується в її інтересах Найманець (Любитель) Небезпечний. Має зачатки плановості дій. Може збирати відомості про ІТСО. Цікавить весь спектр цілей вторження. Хороші Набір саморобних або доступних засобів для НСД Мета його НСД повинна виправдовувати найм. Безробітний (Дилетант) Помірно небезпечний. Вторгнення планується на дилетантському рівні по сценаріях фільмів. Цікавлять матеріальні або інформаційні ресурси. Слабкі Побутові засоби, легко доступні для придбання. Потребує в коштах. Послуги дешеві. Може переслідувати свої цілі по збагаченню. Побутовий (Хуліган, нарокман) Слабо небезпечний. Діє імпульсивно на підставі Відсутні уривчастих даних про наживи. Цікавлять матеріальні цінності. Розраховує на силові прийоми. Підручні засоби Здійснює НСД з хуліганських цілей, або з метою збагачення. Співробітник підприємства Небезпечний. Здатний добувати відомості про ІТСО, планувати і готувати вторгнення, провести саботаж ТСО. Діє приховано в робочий час. Цікавлять матеріальні або інформаційні ресурси. Набір саморобних або доступних засобів для НСД Потребує в коштах. Його послуги коштують дорого. Мета його НСД повинна виправдовувати найм. Може переслідувати свої цілі по збагаченню. Високі

Як захищаємо? Модель безпеки 1. Визначення вимог до системи захисту. 2. Здійснення вибору засобів захисту та їх характеристик. 3. Впровадження обраних заходів, способів і засобів захисту. 4. Здійснення контролю цілісності і керування системою захисту. Безпека – це процес

Як захищаємо? Комплексна система захисту інформації - КСЗІ-сукупність організаційних та інженерних заходів, програмноапаратних засобів, які забезпечують захист інформації в АС. Для забезпечення безпеки інформації під час її обробки в АС створюється КСЗІ, процес управління якою повинен підтримуватися протягом всього життєвого циклу АС. На стадії розробки метою процесу управління КСЗІ є створення засобів захисту, які могли б ефективно протистояти можливим загрозам і забезпечували б подальше дотримання політики безпеки під час обробки інформації. На стадії експлуатації АС метою процесу управління КСЗІ є оцінка ефективності створеної КСЗІ і вироблення додаткових (уточнюючих) вимог для доробки КСЗІ з метою забезпечення її адекватності при зміні початкових умов (характеристик ОС, оброблюваної інформації, фізичного середовища, персоналу, призначення АС, політики безпеки і т. д. ).

Інформація, яка є власністю держави У випадку, якщо в АС планується обробка інформації, порядок обробки та захисту якої регламентується законами України або іншими нормативно-правовими актами (наприклад, інформація, яка становить державну таємницю), то для обробки такої інформації в цій АС необхідно мати дозвіл відповідного уповноваженого державного органу. Підставою для видачі такого дозволу є висновок експертизи АС, тобто перевірки відповідності реалізованої КСЗІ встановленим нормам. Створення КСЗІ є обов'язковим для державних органів, Збройних Сил, інших військових формувань, МВС, Ради Міністрів Автономної республіки Крим та органів місцевого самоврядування, а також підприємств, установ та організацій всіх форм власності, в АС яких обробляється конфіденційна інформація, що є власністю держави.

Державна таємниця Правовий режим відомостей, що становлять державну таємницю, регулюється Законом України «Про державну таємницю» від 21. 01. 1994 г. Державна таємниця - це вид секретної інформації, яка включає відомості в сфері оборони, економіки, зовнішніх відносин, державної безпеки та охорони правопорядку, розголошення яких може заподіяти шкоду життєво важливим інтересам України і які визначені законом, як державна таємниця і підлягають охороні з боку держави. Державним комітетом України з питань державних секретів затверджений перелік відомостей, які становлять державну таємницю.

Комерційна таємниця Термін «комерційна таємниця» був введений у правовий оборот Законом України «Про підпріємства в Україні» від 27. 03. 1991 г. Під комерційною таємницею підприємства маються на увазі відомості, пов'язані з виробництвом, технологічною інформацією, управлінням, фінансами та іншою діяльністю підприємства, які не є державною таємницею, розголошення яких може завдати шкоди його інтересам. Предметом «комерційної таємниці» є відомості, пов'язані з комерційної та господарською діяльністю підприємства. Це можуть бути документи про комерційні переговори підприємства і способи ціноутворення, документи пов'язані з маркетинговими дослідженнями ринку, відомості про організацію праці і підборі співробітників, інформація про умови збереження документів, т. е. відомості, які становлять комерційну цінність.

Організаційні заходи Вироблення офіційної політики підприємства в області інформаційної безпеки 1. Складання посадових інструкцій для користувачів та обслуговуючого персоналу, а також інструкцій, якими регламентується порядок виконання робіт іншими особами, з числа тих, які мають доступ до АС. 2. Створення правил адміністрування окремих компонентів АС і процесів, використання ресурсів АС, а також їх розподіл між різними категоріями адміністраторів. 3. Створення правил обліку, зберігання, розмноження, знищення носіїв конфіденційної інформації. 4. Створення правил ідентифікації користувачів та осіб інших категорій, які мають доступ до АС. 5. Створення плану дій у разі виявлення спроб несанкціонованого доступу до ресурсів АС, порушення правил експлуатації засобів захисту інформації. 6. Створення плану дій у разі виходу з ладу засобів захисту інформації і носіїв інформації. 7. Створення плану дій у разі виникнення надзвичайної ситуації. 8. Навчання користувачів правилам інформаційної безпеки.

Забезпечення фізичної безпеки 1. Периметр безпеки повинен відповідати цінності ресурсів і сервісів, які захищаються. 2. Периметр безпеки повинен бути чітко визначений. 3. Допоміжне обладнання (наприклад, фотокопіювальні апарати, факс-машини) повинні бути розміщені так, щоб зменшити ризик несанкціонованого доступу. 4. Комп'ютерне обладнання, що належить організації, слід розміщувати в спеціально призначених для цього місцях, окремо від обладнання, контрольованого сторонніми організаціями. 5. У неробочий час захищені області мають бути фізично недоступні і періодично перевірятися охороною. 6. В межах периметра безпеки використання фотографічної, звукозаписної і відео апаратури повинно бути заборонено. 7. За відвідувачами захищених областей необхідно встановити нагляд, а дата і час їх входу і виходу повинні реєструватися. Відвідувачам повинен бути наданий доступ для конкретних, дозволених цілей. 8. Необхідно негайно вилучати права доступу в захищені галузі у співробітників, що звільняються з даного місця роботи.

Забезпечення фізичної безпеки 9. Необхідно розміщувати ключові системи подалі від загальнодоступних місць. 10. Резервне обладнання та носії інформації, на яких зберігаються резервні копії, слід розмістити на безпечній відстані, щоб уникнути їх пошкодження в разі аварії на основному робочому місці. 11. Паперова документація та магнітні носії, коли вони не використовуються, повинні зберігатися у спеціальних шафах, особливо в неробочий час. 12. Конфіденційна або критично важлива виробнича інформація, коли вона не використовується, повинна зберігатися окремо (найкраще в вогнетривкій шафі), особливо в неробочий час. 13. Повинен бути встановлений контроль за використанням пристроїв зберігання і введення / виведення інформації таких як: магнітні накопичувачі, оптичні накопичувачі, порти вводу / виводу на комп'ютерному та комунікаційному обладнанні. 14. Слід встановити відповідне сигнальне і захисне обладнання, наприклад, теплові і димові детектори, пожежну сигналізацію, засоби пожежогасіння, а також передбачити пожежні драбини.

Критерії гарантії Чи правильно захищаємо? Крім функціональних критеріїв, які дозволяють оцінити наявність послуг безпеки в комп'ютерній системі, існують критерії гарантії, які дозволяють оцінити коректність реалізації послуг. Критерії гарантії включають вимоги до архітектури комплексу засобів захисту, середовища розробки, послідовності розробки, випробування комплексу засобів захисту, середовища функціонування та експлуатаційної документації.

Чи потрібно захищати? Оцінка збитків від реалізації прогнозованих загроз Застосування тих чи інших організаційних або технічних засобів захисту залежить не від типу користувача: домашній або корпоративний, велика це компанія або маленька, а від вартості інформації, яку потрібно захищати, тобто від втрат, які понесе користувач в разі порушення однієї або декількох функцій захисту - порушення конфіденційності, цілісності або доступності інформації. Як правило, дійсно, чим більше компанія, тим більше у неї інформації, яка носить конфіденційний характер і втрати компанії в цьому випадку вище. Але й звичайний користувач, наприклад, керівник тієї ж компанії на своєму домашньому комп'ютері може містити інформацію, компрометація якої може обійтися дуже дорого. Відповідно, його комп'ютер повинен бути захищений не гірше, ніж корпоративна мережа. Вибір засобів захисту та їх вартість визначаються вартістю інформації, яка захищається. Тобто, не має сенсу витрачатися на засоби ахисту більше, ніж стоїть сама інформація.

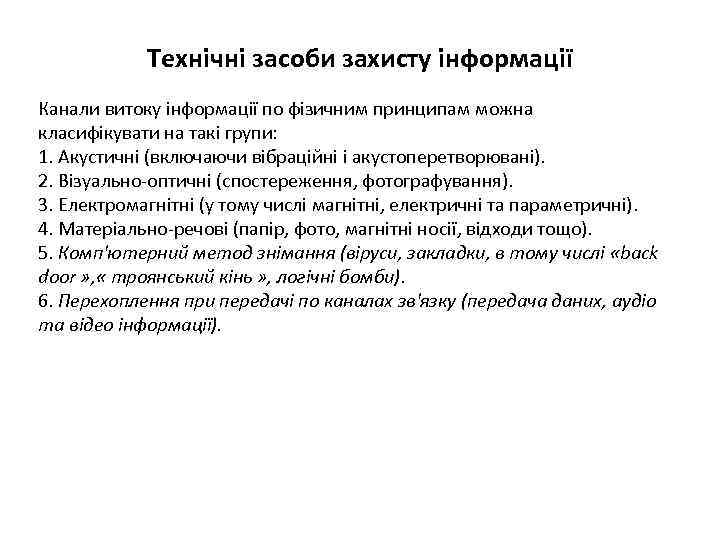

Технічні засоби захисту інформації Канали витоку інформації по фізичним принципам можна класифікувати на такі групи: 1. Акустичні (включаючи вібраційні і акустоперетворювані). 2. Візуально-оптичні (спостереження, фотографування). 3. Електромагнітні (у тому числі магнітні, електричні та параметричні). 4. Матеріально-речові (папір, фото, магнітні носії, відходи тощо). 5. Комп'ютерний метод знімання (віруси, закладки, в тому числі «back door » , « троянський кінь » , логічні бомби). 6. Перехоплення при передачі по каналах зв'язку (передача даних, аудіо та відео інформації).

Технічні засоби захисту інформації Захист комунікаційного обладнання та каналів зв'язку 1. Захист периметра мережі 2. Забезпечення безпечних з'єднань через публічні мережі 3. Забезпечення безпеки в локальних мережах 4. Забезпечення безпеки бездротових ліній зв'язку

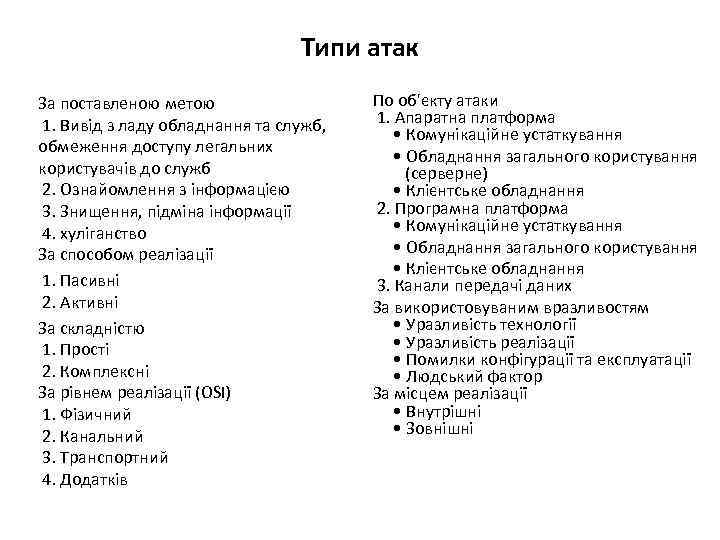

Типи атак За поставленою метою 1. Вивід з ладу обладнання та служб, обмеження доступу легальних користувачів до служб 2. Ознайомлення з інформацією 3. Знищення, підміна інформації 4. хуліганство За способом реалізації 1. Пасивні 2. Активні За складністю 1. Прості 2. Комплексні За рівнем реалізації (OSI) 1. Фізичний 2. Канальний 3. Транспортний 4. Додатків По об'єкту атаки 1. Апаратна платформа • Комунікаційне устаткування • Обладнання загального користування (серверне) • Клієнтське обладнання 2. Програмна платформа • Комунікаційне устаткування • Обладнання загального користування • Клієнтське обладнання 3. Канали передачі даних За використовуваним вразливостям • Уразливість технології • Уразливість реалізації • Помилки конфігурації та експлуатації • Людський фактор За місцем реалізації • Внутрішні • Зовнішні

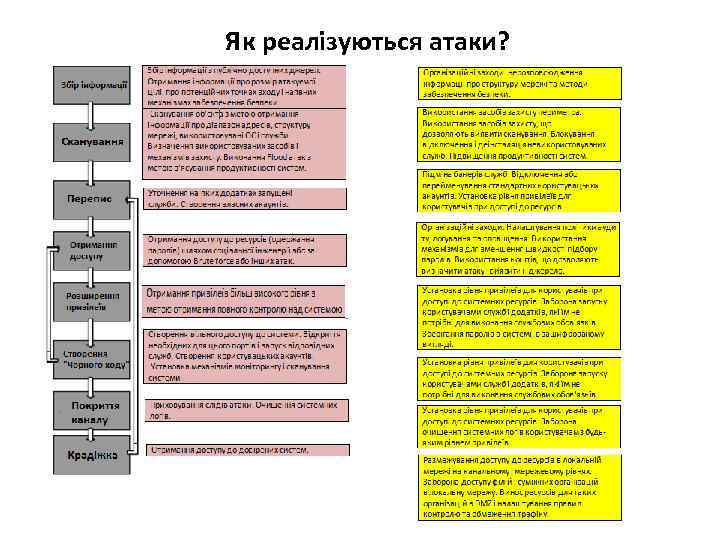

Як реалізуються атаки?

Захист периметру мережі

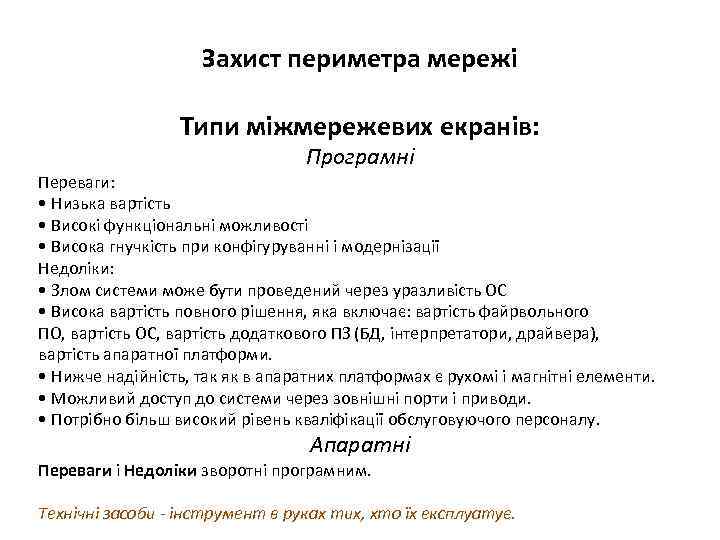

Захист периметра мережі Типи міжмережевих екранів: Програмні Переваги: • Низька вартість • Високі функціональні можливості • Висока гнучкість при конфігуруванні і модернізації Недоліки: • Злом системи може бути проведений через уразливість ОС • Висока вартість повного рішення, яка включає: вартість файрвольного ПО, вартість ОС, вартість додаткового ПЗ (БД, інтерпретатори, драйвера), вартість апаратної платформи. • Нижче надійність, так як в апаратних платформах є рухомі і магнітні елементи. • Можливий доступ до системи через зовнішні порти і приводи. • Потрібно більш високий рівень кваліфікації обслуговуючого персоналу. Апаратні Переваги і Недоліки зворотні програмним. Технічні засоби - інструмент в руках тих, хто їх експлуатує.

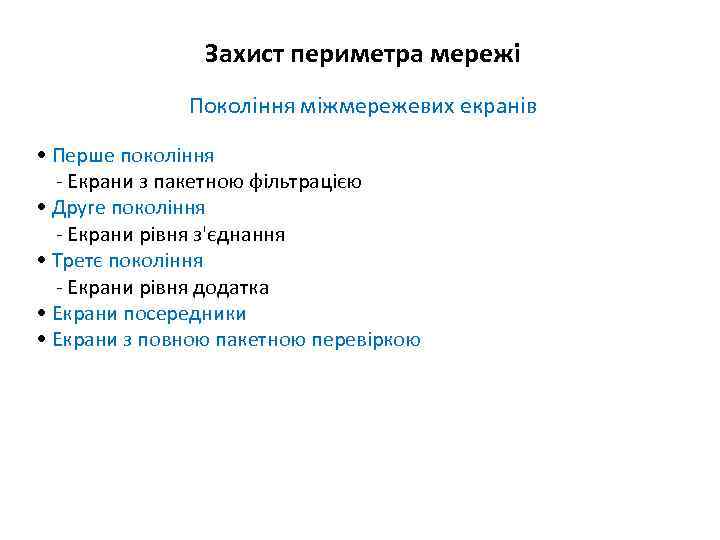

Захист периметра мережі Покоління міжмережевих екранів • Перше покоління - Екрани з пакетною фільтрацією • Друге покоління - Екрани рівня з'єднання • Третє покоління - Екрани рівня додатка • Екрани посередники • Екрани з повною пакетною перевіркою

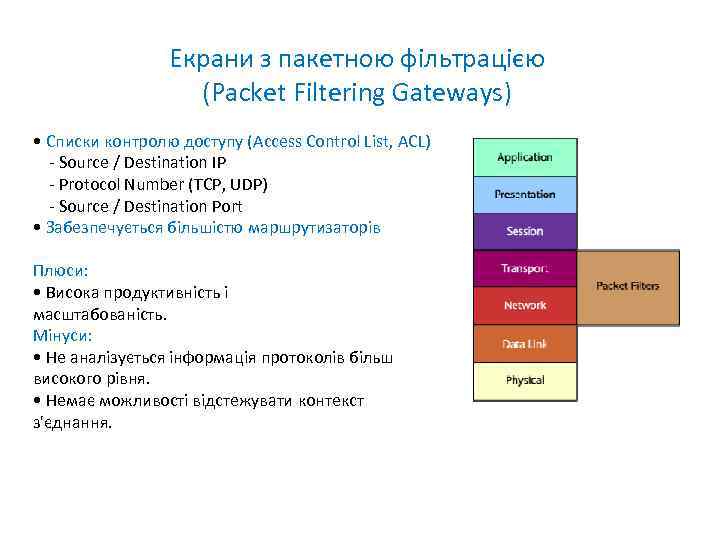

Екрани з пакетною фільтрацією (Packet Filtering Gateways) • Списки контролю доступу (Access Control List, ACL) - Source / Destination IP - Protocol Number (TCP, UDP) - Source / Destination Port • Забезпечується більшістю маршрутизаторів Плюси: • Висока продуктивність і масштабованість. Мінуси: • Не аналізується інформація протоколів більш високого рівня. • Немає можливості відстежувати контекст з'єднання.

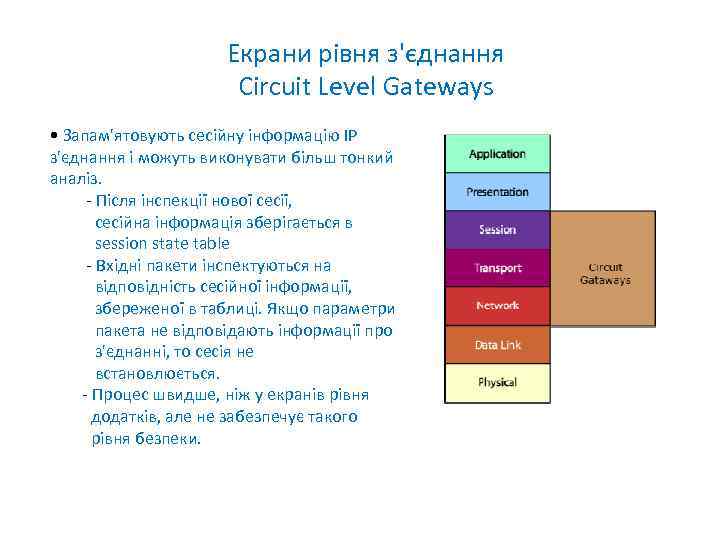

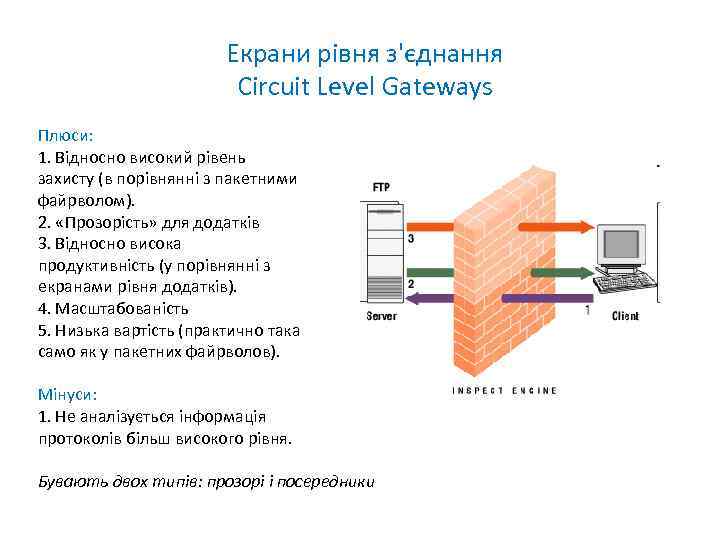

Екрани рівня з'єднання Circuit Level Gateways • Запам'ятовують сесійну інформацію IP з'єднання і можуть виконувати більш тонкий аналіз. - Після інспекції нової сесії, сесійна інформація зберігається в session state table - Вхідні пакети інспектуються на відповідність сесійної інформації, збереженої в таблиці. Якщо параметри пакета не відповідають інформації про з'єднанні, то сесія не встановлюється. - Процес швидше, ніж у екранів рівня додатків, але не забезпечує такого рівня безпеки.

Екрани рівня з'єднання Circuit Level Gateways Плюси: 1. Відносно високий рівень захисту (в порівнянні з пакетними файрволом). 2. «Прозорість» для додатків 3. Відносно висока продуктивність (у порівнянні з екранами рівня додатків). 4. Масштабованість 5. Низька вартість (практично така само як у пакетних файрволов). Мінуси: 1. Не аналізується інформація протоколів більш високого рівня. Бувають двох типів: прозорі і посередники

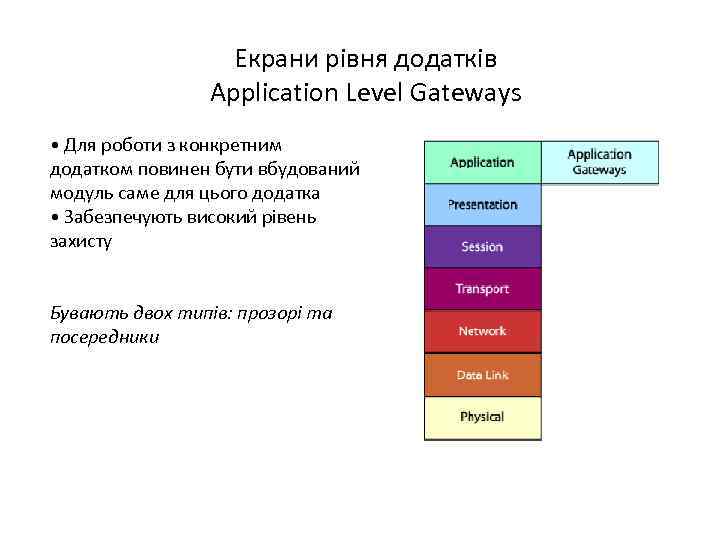

Екрани рівня додатків Application Level Gateways • Для роботи з конкретним додатком повинен бути вбудований модуль саме для цього додатка • Забезпечують високий рівень захисту Бувають двох типів: прозорі та посередники

Екрани посередники (Proxy) Можуть застосовуватися для протоколів 7 -го або 4 -го рівнів, тобто працювати з екранами рівнів додатка або з'єднання • Використовується програма-посередник • Спочатку встановлюється сесія між хостом-джерелом і програмою-посередником, а потім програма-посередник встановлює сесію до хосту-призначення. • Проксі-програма виконує дії (заборонити або дозволити) на основі політик, визначених користувачем. • Кожен протокол 7 -го або 4 -го рівня має свою власну проксі-програму (модуль).

Екрани посередники (Proxy) Плюси: Високий рівень безпеки для підтримуваного протоколу Мінуси: 1. Порушується модель клієнт-сервер кожне з'єднання «клієнт-сервер» вимагає двох з'єднань: одне від клієнта до міжмережевого екрану та інше від міжмережевого екрану до клієнта. 2. Низька продуктивність. 3. Висока вартість

Екрани з повною пакетною перевіркою Statefull Packet Inspections • Виконують перевірку на усіх рівнях • Забезпечують найбільш високий рівень безпеки для протоколів, що підтримуються. • Як правило, працюють у прозорому режимі.

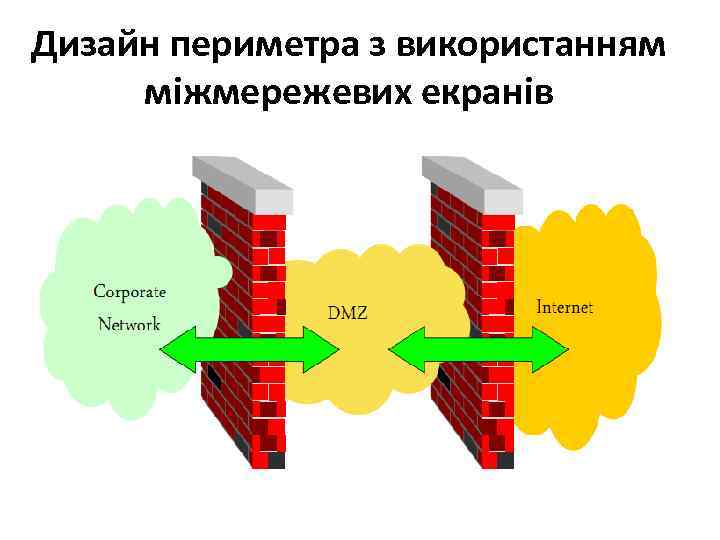

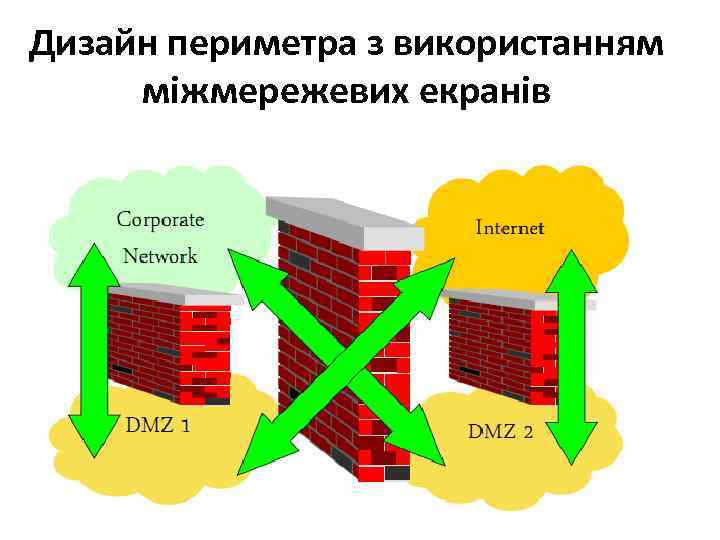

Дизайн периметра з використанням міжмережевих екранів

Дизайн периметра з використанням міжмережевих екранів

Дизайн периметра з використанням міжмережевих екранів

Дизайн периметра з використанням міжмережевих екранів

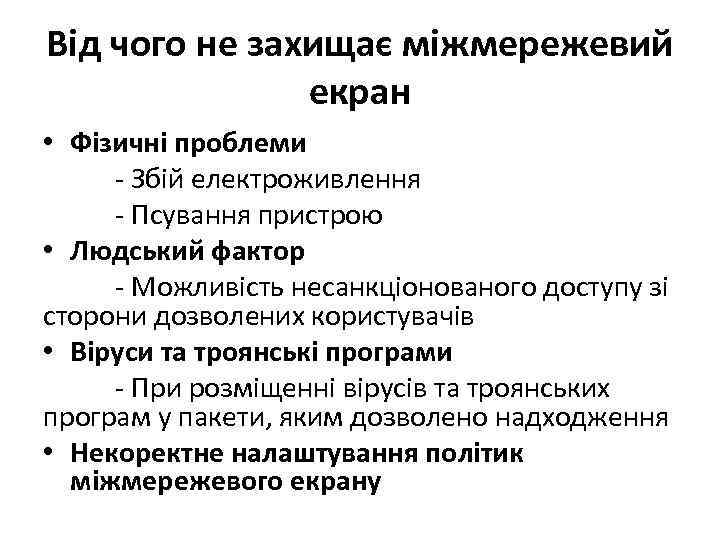

Від чого не захищає міжмережевий екран • Фізичні проблеми - Збій електроживлення - Псування пристрою • Людський фактор - Можливість несанкціонованого доступу зі сторони дозволених користувачів • Віруси та троянські програми - При розміщенні вірусів та троянських програм у пакети, яким дозволено надходження • Некоректне налаштування політик міжмережевого екрану

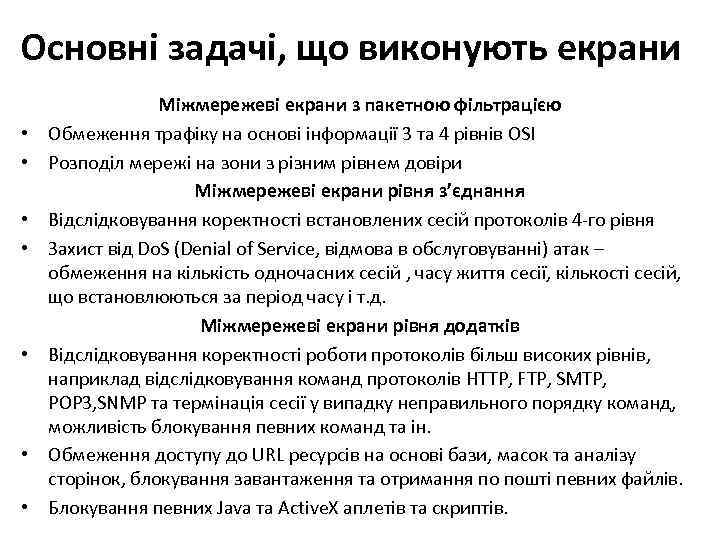

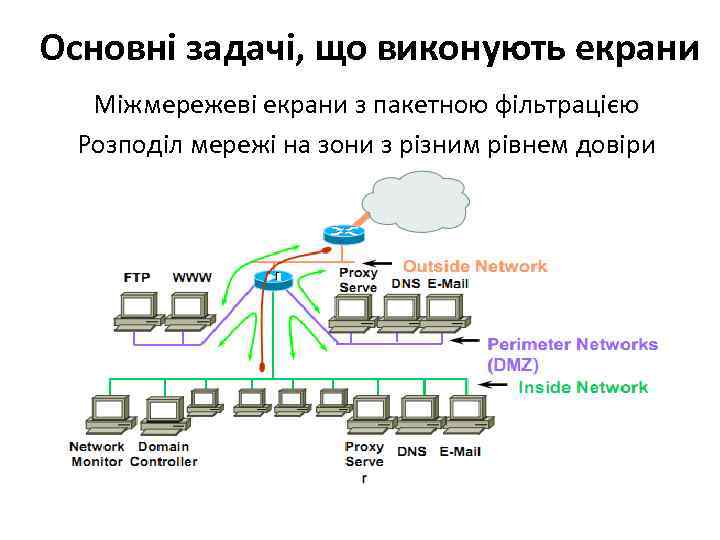

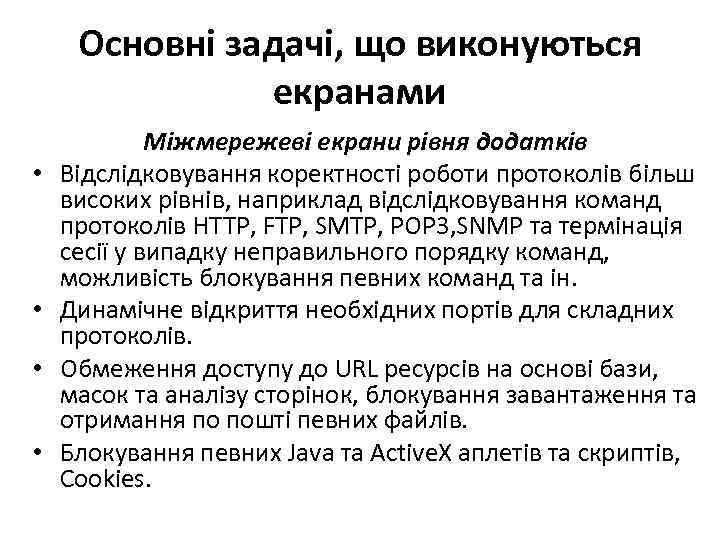

Основні задачі, що виконують екрани • • Міжмережеві екрани з пакетною фільтрацією Обмеження трафіку на основі інформації 3 та 4 рівнів OSI Розподіл мережі на зони з різним рівнем довіри Міжмережеві екрани рівня з’єднання Відслідковування коректності встановлених сесій протоколів 4 -го рівня Захист від Do. S (Denial of Service, відмова в обслуговуванні) атак – обмеження на кількість одночасних сесій , часу життя сесії, кількості сесій, що встановлюються за період часу і т. д. Міжмережеві екрани рівня додатків Відслідковування коректності роботи протоколів більш високих рівнів, наприклад відслідковування команд протоколів HTTP, FTP, SMTP, POP 3, SNMP та термінація сесії у випадку неправильного порядку команд, можливість блокування певних команд та ін. Обмеження доступу до URL ресурсів на основі бази, масок та аналізу сторінок, блокування завантаження та отримання по пошті певних файлів. Блокування певних Java та Active. X аплетів та скриптів.

Основні задачі, що виконують екрани Міжмережеві екрани з пакетною фільтрацією Розподіл мережі на зони з різним рівнем довіри

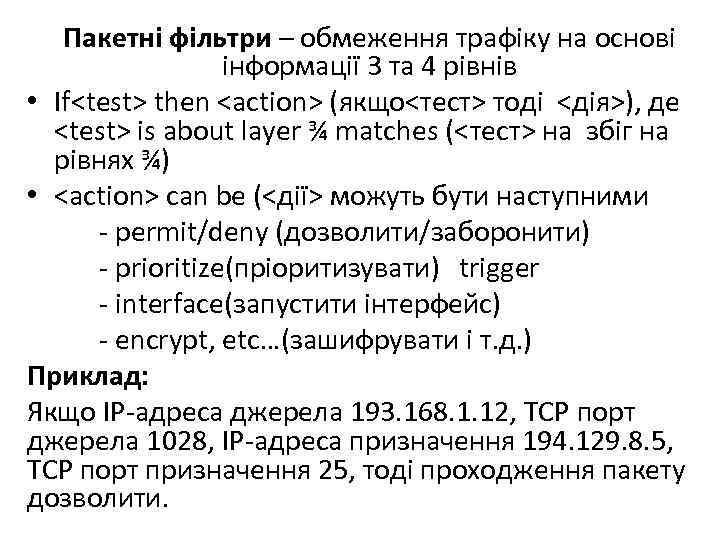

Пакетні фільтри – обмеження трафіку на основі інформації 3 та 4 рівнів • If<test> then <action> (якщо<тест> тоді <дія>), де <test> is about layer ¾ matches (<тест> на збіг на рівнях ¾) • <action> can be (<дії> можуть бути наступними - permit/deny (дозволити/заборонити) - prioritize(пріоритизувати) trigger - interface(запустити інтерфейс) - encrypt, etc…(зашифрувати і т. д. ) Приклад: Якщо IP-адреса джерела 193. 168. 1. 12, TCP порт джерела 1028, IP-адреса призначення 194. 129. 8. 5, ТСР порт призначення 25, тоді проходження пакету дозволити.

Обробка правил пакетних фільтрів

Приклад створення пакетних фільтрів

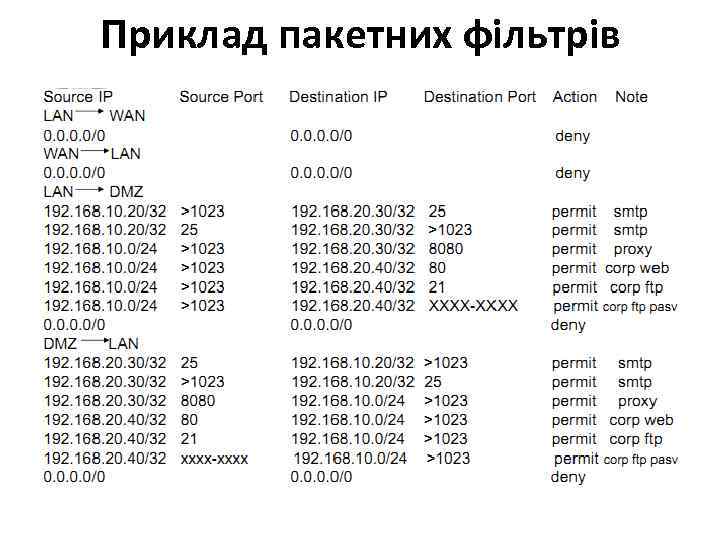

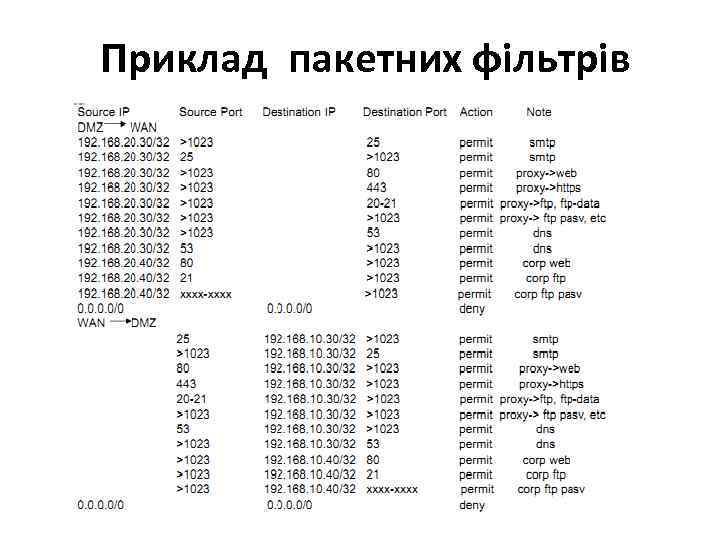

Приклад пакетних фільтрів

Приклад пакетних фільтрів

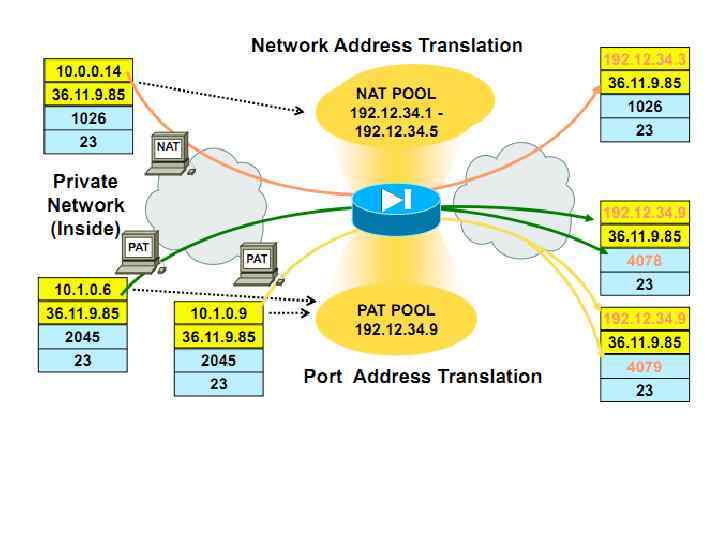

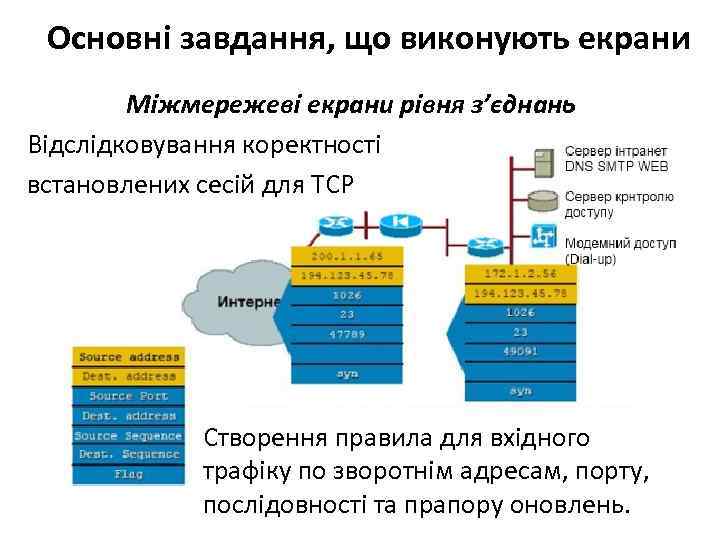

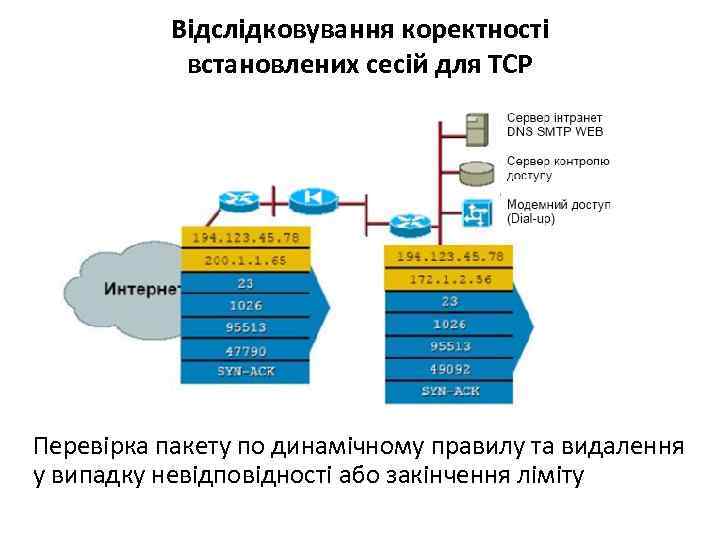

Основні завдання, що виконують екрани Міжмережеві екрани рівня з’єднань Відслідковування коректності встановлених сесій для ТСР Створення правила для вхідного трафіку по зворотнім адресам, порту, послідовності та прапору оновлень.

Відслідковування коректності встановлених сесій для ТСР Перевірка пакету по динамічному правилу та видалення у випадку невідповідності або закінчення ліміту

Захист від Do. S (Denial of Service, відмова в обслуговуванні) атак

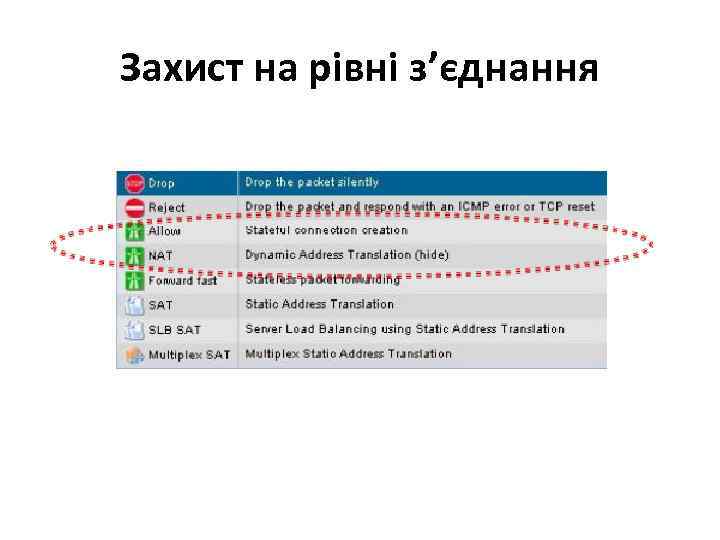

Захист на рівні з’єднання

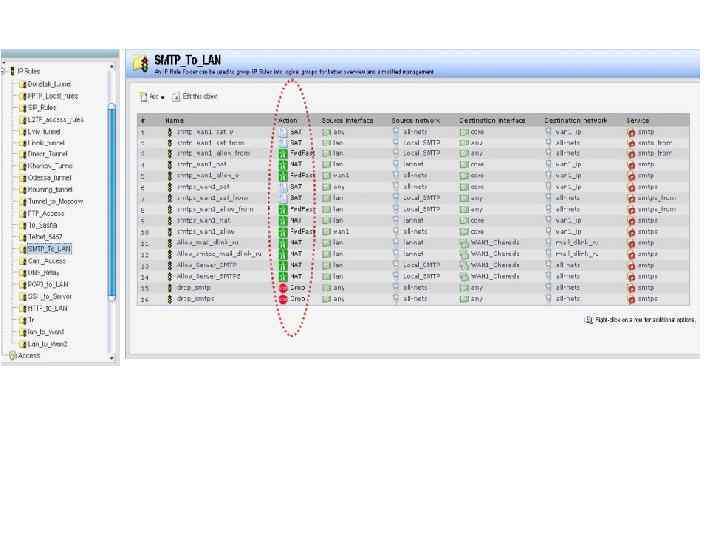

Основні задачі, що виконуються екранами • • Міжмережеві екрани рівня додатків Відслідковування коректності роботи протоколів більш високих рівнів, наприклад відслідковування команд протоколів HTTP, FTP, SMTP, POP 3, SNMP та термінація сесії у випадку неправильного порядку команд, можливість блокування певних команд та ін. Динамічне відкриття необхідних портів для складних протоколів. Обмеження доступу до URL ресурсів на основі бази, масок та аналізу сторінок, блокування завантаження та отримання по пошті певних файлів. Блокування певних Java та Active. X аплетів та скриптів, Cookies.

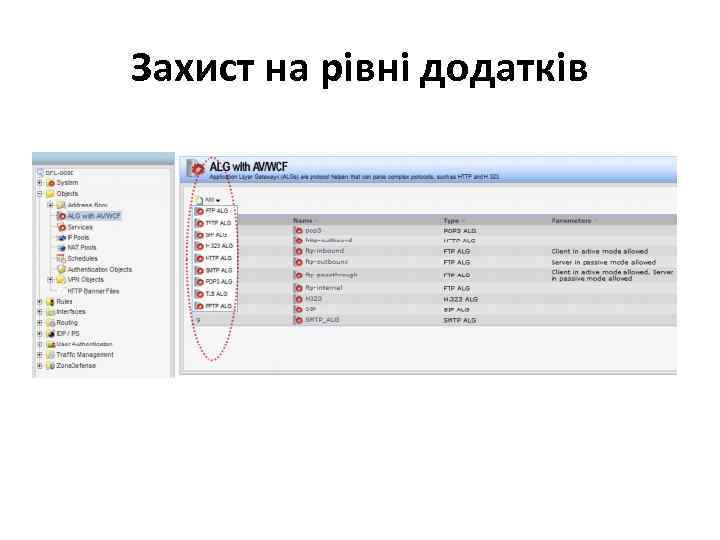

Захист на рівні додатків

Фільтрація трафіку

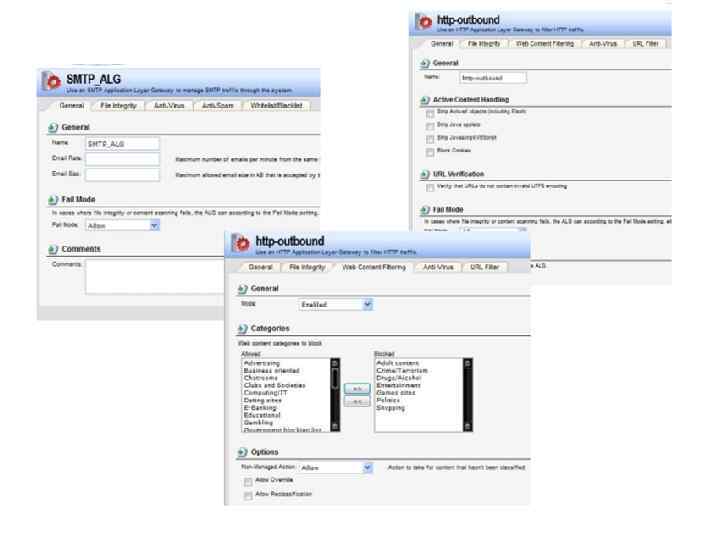

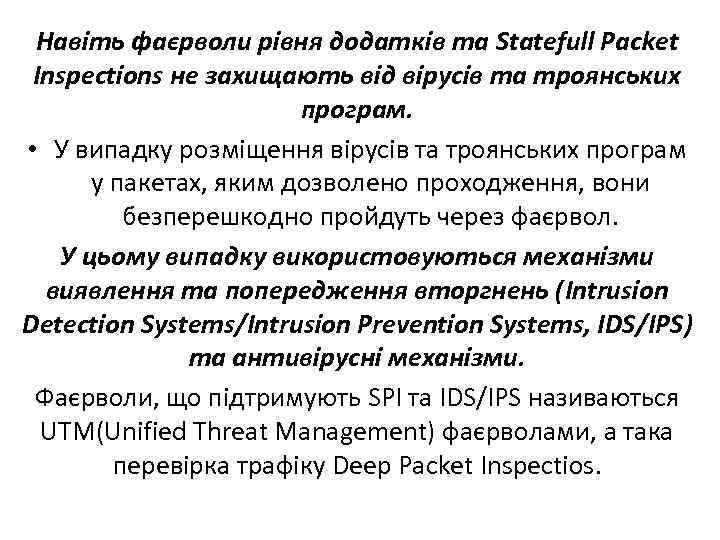

Навіть фаєрволи рівня додатків та Statefull Packet Inspections не захищають від вірусів та троянських програм. • У випадку розміщення вірусів та троянських програм у пакетах, яким дозволено проходження, вони безперешкодно пройдуть через фаєрвол. У цьому випадку використовуються механізми виявлення та попередження вторгнень (Intrusion Detection Systems/Intrusion Prevention Systems, IDS/IPS) та антивірусні механізми. Фаєрволи, що підтримують SPI та IDS/IPS називаються UTM(Unified Threat Management) фаєрволами, а така перевірка трафіку Deep Packet Inspectios.

Недоліки: • Складна мережева архітектура • Множина виробників та пристроїв • Вища вартість управління та підтримки • Зниження ефективності управління

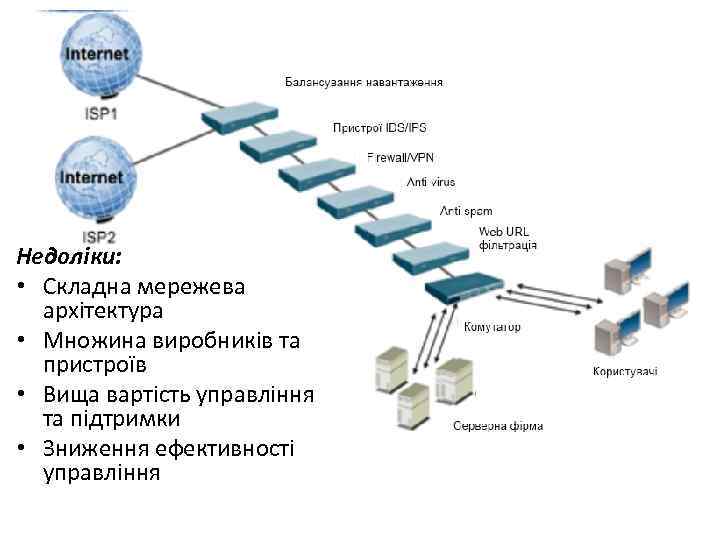

UTM Переваги: • Забезпечення комплексного підходу до безпеки • Зниження часу прсотою • Зменшення кількості обладнання та виробників • Спрощення управління безпекою • Покращення здатності виявляти порушення

Системи виявлення вторгнень (Intrusion Detection Systems, IDS) та антивірусне ПЗ використовують різні механізми виявлення шкідливих дій. • Захист від атак на базі сигнатур, еврістичного аналізу та аналіз аномалій. • Захист від вірусів на сонові бази сигнатур, еврістичного аналізу та аналіз аномалій. Такі системи, у залежності від типу та реалізації можуть виконувати наступні дії: 1. Повідомити системного адміністратора. 2. Відкидати пакети даної сесії. 3. Розривати сесію. 4. Видаляти шкідливий вміст з поля даних пакетів.

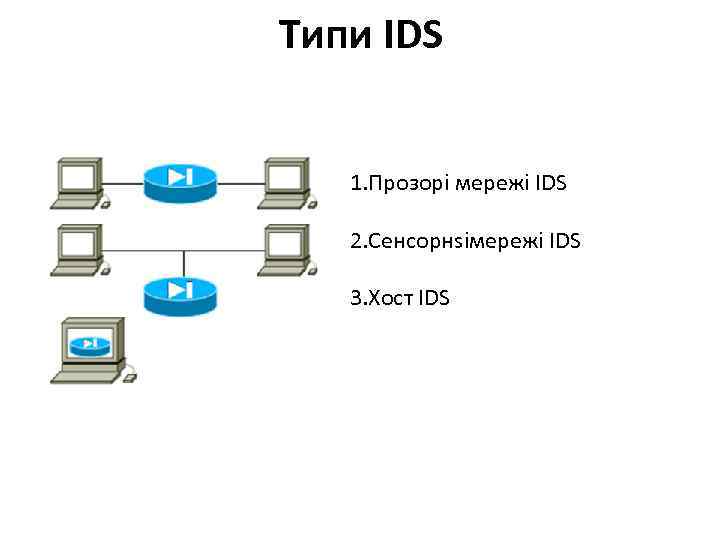

Типи IDS 1. Прозорі мережі IDS 2. Cенсорнsімережі IDS 3. Хост IDS

IDS/IPS Система IDS/IPS має три групи сигнатур: IDS, IPS, Policy. IDS та IPS сигнатури призначені для блокування шкідливого трафіку. Policy сигнатури призначені для блокування певних типів трафіку, який неможливо заблокувати ACL, тобто трафік, який використовує динамічні порти або маскується під інший вид трафіку (зазвичай http), включаючи різні мессенджери та пірингові мережі (torrent, skype, icq і т. д. )

Аналізатори безпеки Системи попередження вторгнень • Аналізують мережу на наявність відкритих портів, запущених служб , які не використовуються, рівень захищеності служб. • Аналізують ОС та ПЗ хостів на наявність встановлених сервісних пакетів та заплаток, на неправильно налаштовані політики безпеки та аудиту. • Видають звіти з виявленими помилками та рекомендації щодо їх усунення. Безкоштовні засоби Microsoft Baseline Security Analyzer (MBSA) – для платформи Microsoft http: //www. microsoft. com/technet/security/tools/mbsahome. mspx Для SMTP служб ( проблема Open Relay) http: //www. abuse. net/relay. html

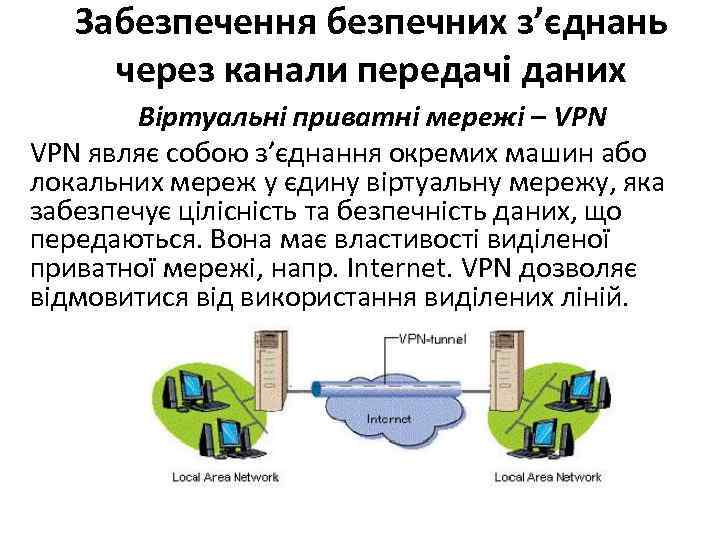

Забезпечення безпечних з’єднань через канали передачі даних Віртуальні приватні мережі – VPN являє собою з’єднання окремих машин або локальних мереж у єдину віртуальну мережу, яка забезпечує цілісність та безпечність даних, що передаються. Вона має властивості виділеної приватної мережі, напр. Internet. VPN дозволяє відмовитися від використання виділених ліній.

Віртуальні приватні мережі – VPN Приклад: на підприємстві є філілали та “мобільні ” працівники, які працюють вдома або на виїзді. Необхідно об’єднати філіали та співробітників підприємства у єдину мережу. Для цього використвоується VPN – “віртуальне” підключення до центрального офісу через інтернет: користувач або офіс підключається до інтернету через свою локальну ISP, а потім по цьому встановленому з’єднанню організується віртуальне з’єднання з віддаленою мережею.

У цьому випадку досягається гнучкість при об’єднанні усіх офісів підприємства у єдину мережу – філіали можуть знаходитися де завгодно по усьому світу, головне – мати вихід у інтернет. Плюси використання рішень VPN: • Об’єднання існуючих філіалів та розширення мережі підприємства • Зниження експлуатаційних витрат у порівнянні з використанням традиційних каналів зв’язку • Економія та велика ефективність при роботі віддалених співробітників • Уніфіковані структури мережі. Тим самим, підвищення керованості та надійності.

Віртуальні приватні мережі – VPN Засоби VPN повинні надавати основні послуги безпеки: Конфіденційність – це гарантія того, що у процесі передачі даних по каналам VPN ці дані не будуть переглянуті сторонніми особами. Цілісність – гарантія збереження даних, що передаються. Нікому не дозволено змінювати, модифікувати, руйнувати або створювати нові дані при передачі по каналам VPN. Доступність – гарантія того, що засоби VPN постійно доступні легальним користувачам. Для вирішення цих задач у рішенням VPN використовуються такі засоби як шифрування даних для забезпечення цілісності та конфіденційності, аутентифікація та авторизація для перевірки прав користувача та дозволу доступу до мережі VPN, резервування для забезпечення відмовостійкості.

Тунелювання Неможливо повністю контролювати дані при їх передачі через канали та вузли інтернету, що належать різним провайдерам. Тому потрібні механізми по забезпеченню захисту даних, що передаються. Тунель – це той інструмент, який дозволяє зробити VPN “віртуальною” приватною мережею. Тунель створюється двома засобами, що знаходяться на межі, розмішених у точках входу у публічну мережу. Процес тунелювання здійснюється за допомогою 3 -х типів протоколів : • Passenger protocol – протокол, що інкапсулюють • Encapsulating protocol - протокол, що інкапсулює • Carrier protocol – протокол доставки

Тунелювання Процес тунелювання має вигляд: Вихідний пакет поміщається у новий пакет – пакет протоколу, що інкапсулює. Отриманий новий пакет поміщається у пакет протоколу доставки (як правило, це протокол IP) для передачі по загальнодоступній мережі. Тобто, при інкапсуляції кадр не передається у згенерованому вузлом-відправником вигляді, а забезпечується додатковим заголовком, що містить інформацію про маршрут, яка дозволяє проходити через проміжну мережу (інтернет). На іншому кінці тунелю кадри деінкапсулюються та передаються отримувачу. Таким чином, завдяки гнучкому механізму та багаторівневій структурі VPN, досягається можливість передавати по інтернету у інкапсульованому та зашифрованому вигляді пакети таких протоколів, як IPX або Net. Beui, що звичайними засобами зробити не вийде.

Шифрування Тунелювання не забезпечує повної безпеки, даних, що передаються через інтернет. Вихідний пакет просто інкасулюється у пакет протоколу, що інкапсулює. Тобто, дані передаються у відкритому вигляді та можуть бути перехоплені. Тому дані, що передаються по тунелю VPN, повинні бути зашифровані. Перед відправленням дані шифруються вузлом-відправником (або VPNшлюзом) та передаються по вже встановленому тунелю. Потім дані відправляються отримувачу, який дешифрує інформацію. Тільки власник ключа шифру може дешифрувати дані.

Шифрування Симетричні алгоритми шифрування (з закритим ключем) Спосіб шифрування, у якому для шифрування та розшифрування застосовується один і той же криптографічний ключ. Ключ алгоритму повинен зберігатися у таємниці обома сторонами. Симетричні алгоритми бувають: 1. Блочні. Обробляють інформацію блоками певної довжини (зазвичай 64, 128 біт), застосовуючи до блоку ключ у встановленому порядку, як правило, декількома циклами змішування та підстановки, їх називають раундами. 2. Поточні. В них шифрування проводиться над кожним бітом або байтом вихідного (відкритого) тексту.

Шифрування Симетричні алгоритми шифрування Вимоги 1. Втрата усіх статичних закономірностей вихідного повідомлення. Для цього шифр повинен мати “ефект лавини” – повинна відбуватися сильна зміна шифроблоку при однобітній зміні вхідних даних ( в ідеалі повинні змінюватися значення половини бітів шифроблоку) 2. Відсутність лінійності Приклади симетричних алгоритмів • AES (Advanced Encryption Standard)(Rjindael) – стандарт в США • DES(Data Encryption Standard) – стандарт шифрування в США до AES • 3 DES (Triple-DES, потрійний DES) • ГОСТ 28147 -89 – стандарт шифрування даних у СРСР • RC 2, RC 4, RC 5, RC 6 (шифр Рівеста) • Blowfish, Twofish • IDEA (International Data Encrypyion Algorithm, Ascom-Tech AG, Швейцарія) • СAST (Carlisle Adams та Stafford Tavares)

Шифрування Симетричні алгоритми шифрування Переваги: 1. Швидкість 2. Простота реалізації 3. Менша довжина ключа для порівняної стійкості 4. Вивченість Недоліки: 1. Важкість управління ключами у великій мережі. Означає квадратичне число пар ключів, які потрібно згенерувати, передати, зберегти та знищити у мережі. Для мережі у 10 абонентів необхідно 45 ключів, для 100 вже 4950 і т. д. 2. Важкість обміну ключами. Для застосування необхідно вирішити проблему надійності передачі ключів кожному абоненту, так як потрібен секретний канал для передачі кожного ключа обом сторонам.

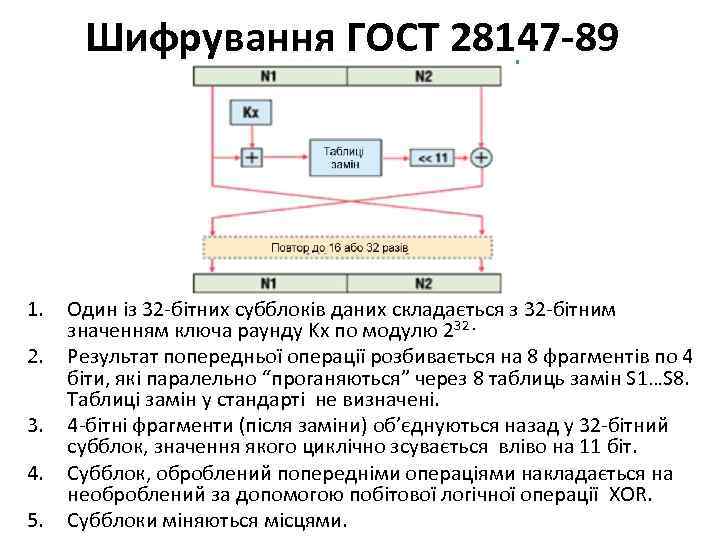

Шифрування ГОСТ 28147 -89 1. 2. 3. 4. 5. Один із 32 -бітних субблоків даних складається з 32 -бітним значенням ключа раунду Kx по модулю 232. Результат попередньої операції розбивається на 8 фрагментів по 4 біти, які паралельно “проганяються” через 8 таблиць замін S 1…S 8. Таблиці замін у стандарті не визначені. 4 -бітні фрагменти (після заміни) об’єднуються назад у 32 -бітний субблок, значення якого циклічно зсувається вліво на 11 біт. Субблок, оброблений попередніми операціями накладається на необроблений за допомогою побітової логічної операції XOR. Субблоки міняються місцями.

![Шифрування A[+]B – додавання по модулю 232 Якщо A+B => 232, то A[+]B = Шифрування A[+]B – додавання по модулю 232 Якщо A+B => 232, то A[+]B =](https://present5.com/presentation/9382418_56872018/image-88.jpg)

Шифрування A[+]B – додавання по модулю 232 Якщо A+B => 232, то A[+]B = A+B - 232 Якщо A+B < 232 , то A[+]B= A+B, де A та B 32 -бітні числа Операція XOR, додавання по модулю 2

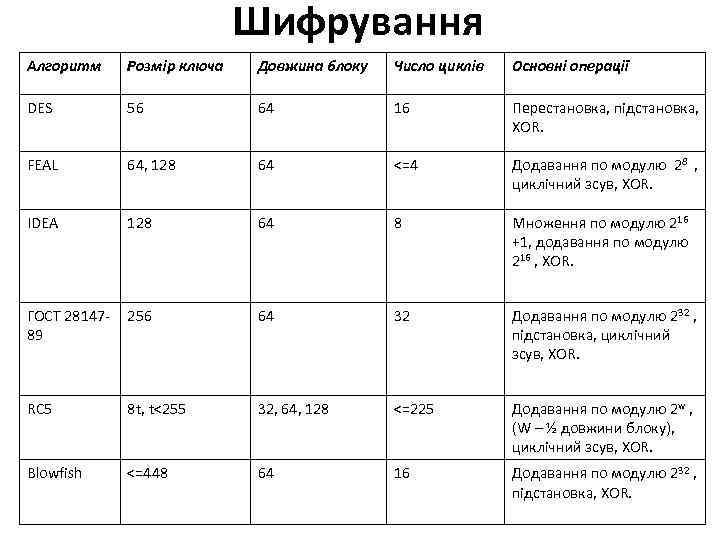

Шифрування Алгоритм Розмір ключа Довжина блоку Число циклів Основні операції DES 56 64 16 Перестановка, підстановка, XOR. FEAL 64, 128 64 <=4 Додавання по модулю 28 , циклічний зсув, XOR. IDEA 128 64 8 Множення по модулю 216 +1, додавання по модулю 216 , XOR. ГОСТ 2814789 256 64 32 Додавання по модулю 232 , підстановка, циклічний зсув, XOR. RC 5 8 t, t<255 32, 64, 128 <=225 Додавання по модулю 2 w , (W – ½ довжини блоку), циклічний зсув, XOR. Blowfish <=448 64 16 Додавання по модулю 232 , підстановка, XOR.

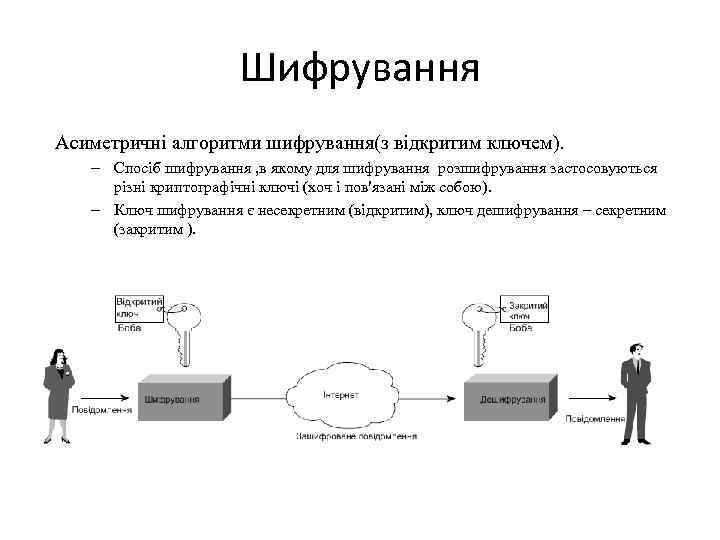

Шифрування Асиметричні алгоритми шифрування(з відкритим ключем). – Спосіб шифрування , в якому для шифрування розшифрування застосовуються різні криптографічні ключі (хоч і пов'язані між собою). – Ключ шифрування є несекретним (відкритим), ключ дешифрування – секретним (закритим ).

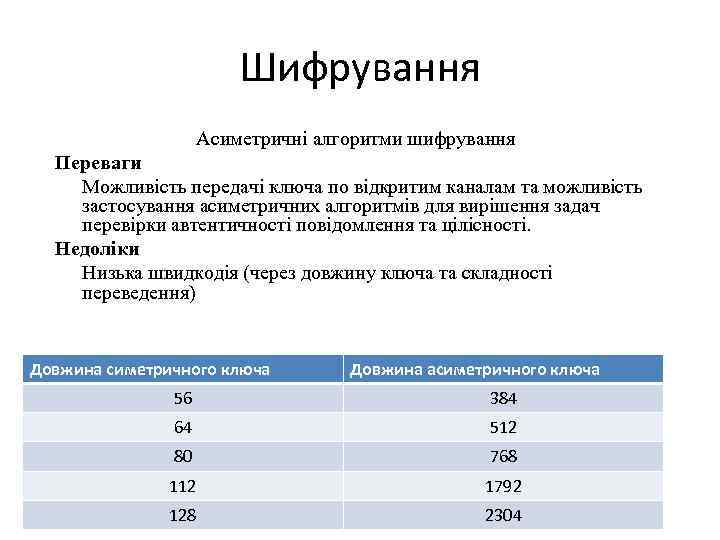

Шифрування Асиметричні алгоритми шифрування Переваги Можливість передачі ключа по відкритим каналам та можливість застосування асиметричних алгоритмів для вирішення задач перевірки автентичності повідомлення та цілісності. Недоліки Низька швидкодія (через довжину ключа та складності переведення) Довжина симетричного ключа Довжина асиметричного ключа 56 384 64 512 80 768 112 1792 128 2304

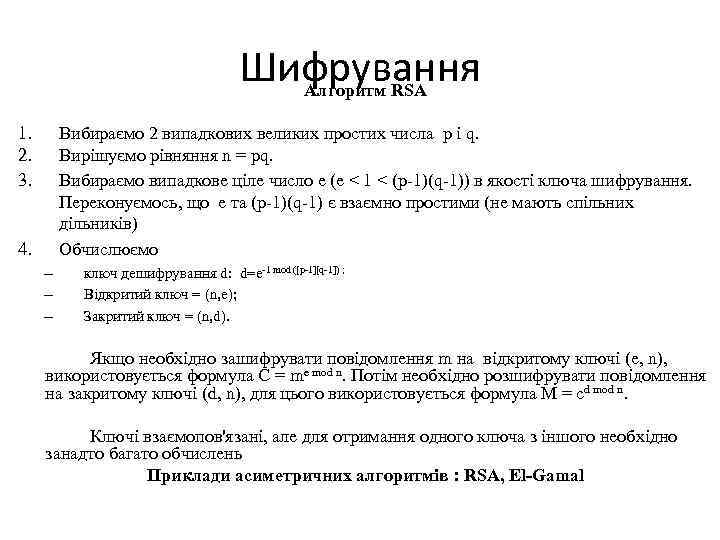

Шифрування Алгоритм RSA 1. 2. 3. Вибираємо 2 випадкових великих простих числа р і q. Вирішуємо рівняння n = pq. Вибираємо випадкове ціле число e (e < 1 < (p-1)(q-1)) в якості ключа шифрування. Переконуємось, що е та (p-1)(q-1) є взаємно простими (не мають спільних дільників) Обчислюємо 4. – – – ключ дешифрування d: d=e-1 mod ([p-1][q-1]) ; Відкритий ключ = (n, e); Закритий ключ = (n, d). Якщо необхідно зашифрувати повідомлення m на відкритому ключі (e, n), використовується формула C = me mod n. Потім необхідно розшифрувати повідомлення на закритому ключі (d, n), для цього використовується формула M = cd mod n. Ключі взаємопов'язані, але для отримання одного ключа з іншого необхідно занадто багато обчислень Приклади асиметричних алгоритмів : RSA, El-Gamal

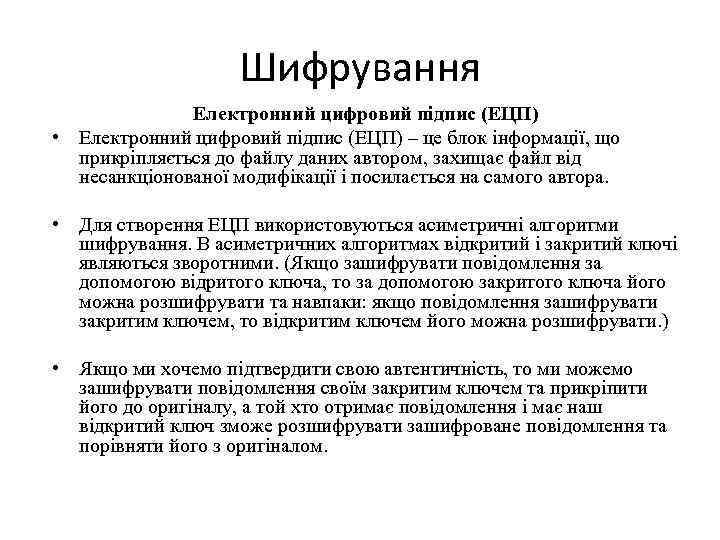

Шифрування Електронний цифровий підпис (ЕЦП) • Електронний цифровий підпис (ЕЦП) – це блок інформації, що прикріпляється до файлу даних автором, захищає файл від несанкціонованої модифікації і посилається на самого автора. • Для створення ЕЦП використовуються асиметричні алгоритми шифрування. В асиметричних алгоритмах відкритий і закритий ключі являються зворотними. (Якщо зашифрувати повідомлення за допомогою відритого ключа, то за допомогою закритого ключа його можна розшифрувати та навпаки: якщо повідомлення зашифрувати закритим ключем, то відкритим ключем його можна розшифрувати. ) • Якщо ми хочемо підтвердити свою автентичність, то ми можемо зашифрувати повідомлення своїм закритим ключем та прикріпити його до оригіналу, а той хто отримає повідомлення і має наш відкритий ключ зможе розшифрувати зашифроване повідомлення та порівняти його з оригіналом.

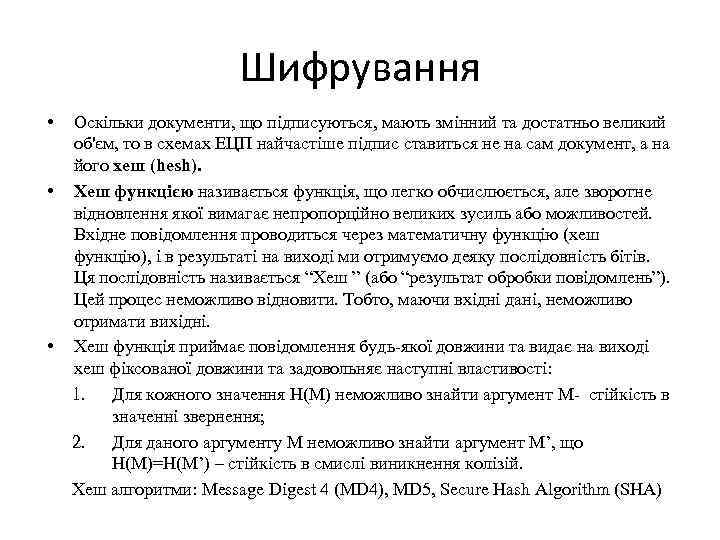

Шифрування • • • Оскільки документи, що підписуються, мають змінний та достатньо великий об'єм, то в схемах ЕЦП найчастіше підпис ставиться не на сам документ, а на його хеш (hesh). Хеш функцією називається функція, що легко обчислюється, але зворотне відновлення якої вимагає непропорційно великих зусиль або можливостей. Вхідне повідомлення проводиться через математичну функцію (хеш функцію), і в результаті на виході ми отримуємо деяку послідовність бітів. Ця послідовність називається “Хеш ” (або “результат обробки повідомлень”). Цей процес неможливо відновити. Тобто, маючи вхідні дані, неможливо отримати вихідні. Хеш функція приймає повідомлення будь-якої довжини та видає на виході хеш фіксованої довжини та задовольняє наступні властивості: 1. Для кожного значення H(M) неможливо знайти аргумент M- стійкість в значенні звернення; 2. Для даного аргументу M неможливо знайти аргумент М’, що H(M)=H(M’) – стійкість в смислі виникнення колізій. Хеш алгоритми: Message Digest 4 (MD 4), MD 5, Secure Hash Algorithm (SHA)

Шифрування

Шифрування

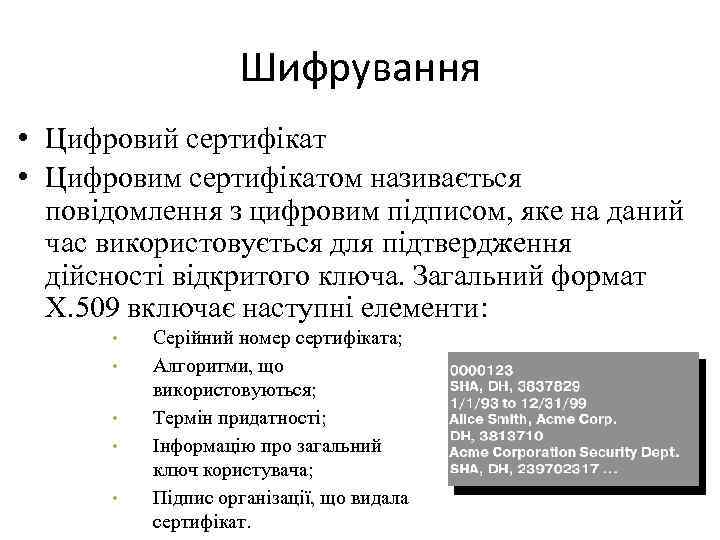

Шифрування • Цифровий сертифікат • Цифровим сертифікатом називається повідомлення з цифровим підписом, яке на даний час використовується для підтвердження дійсності відкритого ключа. Загальний формат X. 509 включає наступні елементи: • • • Серійний номер сертифіката; Алгоритми, що використовуються; Термін придатності; Інформацію про загальний ключ користувача; Підпис організації, що видала сертифікат.

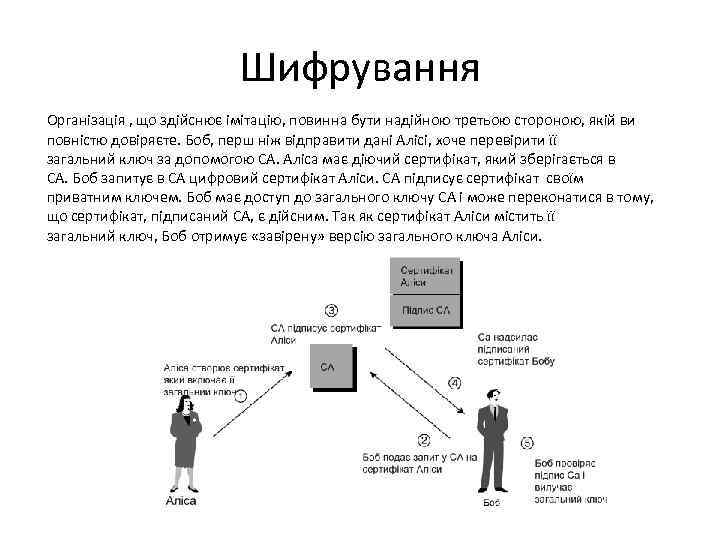

Шифрування Організація , що здійснює імітацію, повинна бути надійною третьою стороною, якій ви повністю довіряєте. Боб, перш ніж відправити дані Алісі, хоче перевірити її загальний ключ за допомогою CA. Аліса має діючий сертифікат, який зберігається в CA. Боб запитує в СА цифровий сертифікат Аліси. CA підписує сертифікат своїм приватним ключем. Боб має доступ до загального ключу CA і може переконатися в тому, що сертифікат, підписаний СА, є дійсним. Так як сертифікат Аліси містить її загальний ключ, Боб отримує «завірену» версію загального ключа Аліси.

Шифрування Інфраструктура відкритих ключів (PKI - Public Key Infrastructure) – технологія аутентифікації за допомогою відкритих ключів. Це комплексна система, яка пов'язує відкриті ключі з особистістю користувача допомогою засвідчує центру (ПЦ). • • • Основні компоненти PKI: Підтверджуючий центр (ПЦ) є основною структурою, яка формує цифрові сертифікати підлеглих центрів сертифікації і кінцевих користувачів. Сертифікат відкритого ключа - це дані користувача і його відкритий ключ, скріплені підписом засвідчує центру. Реєстраційний центр (РЦ) - необов'язковий компонент системи, призначений для реєстрації користувачів. Реєстраційний центр, перевіривши правильність інформації, підписує її своїм ключем і передає підтверджувальному центру, який, перевіривши ключ реєстраційного центру, виписує сертифікат. Репозиторій - сховище, що містить сертифікати і списки відкликаних сертифікатів (САС). Архів сертифікатів - сховище всіх виданих коли- небудь сертифікатів (включаючи сертифікати з закінчилися терміном дії). Архів використовується для перевірки дійсності електронного підпису, яким завірялися документи. Кінцеві користувачі - це користувачі, додатки або системи, які є власниками сертифікату.

Віртуальні приватні мережі - VPN Існує безліч різних рішень для побудови віртуальних приватних мереж. Найбільш відомими і широко використовуваними є: Протоколи 2 -го рівня OSI • PPTP (Point-to-Point Tunneling Protocol), розроблений спільно Microsoft, 3 Com і Ascend Communications. Цей протокол став досить популярний завдяки його включенню в операційні системи фірми Microsoft. • L 2 TP (Layer 2 Tunneling Protocol) - являє собою подальший розвиток протоколу L 2 F і об'єднує технології L 2 F і PPTP. • PPPo. E (PPP over Ethernet) - розробка Red. Back Networks, Router. Ware, UUNET та інші. Протоколи 3 -го рівня OSI • IPSec (Internet Protocol Security) - найбільш поширений протокол. Протоколи 5 -7 -го рівнів OSI • SSL (Secure Sockets Layer) - розробка Netscарe Cоmmunicаtiоns. Спочатку розроблявся для забезпечення безпечного WEB серфінгу та роботи поверх HTTP, але зараз дозволяє працювати і з іншими протоколами. • SSH (Secure Shell) - розроблений Т. Ялонен. Подальшою розробкою займається SSH Communication Security. Спочатку розроблявся як заміна rsh і rlogin, але можу бути використаний і як заміна telnet або ftp.

Віртуальні приватні мережі: IPSec (Internet Protocol Security) - це не протокол, а ціла система відкритих стандартів та протоколів, покликана щоб забезпечити вирішення з безпечної передачі даних через публічні мережі - тобто для організації VPN. Система IPSec використовує наступні протоколи для своєї роботи: • Протокол AH (Authentication Header) - забезпечує цілісність і аутентифікацію джерела даних в переданих пакетах, а також захист від помилкового відтворення пакетів; • Протокол ESP (Encapsulation Security Payload) - забезпечує не тільки цілісність і аутентифікацію переданих, але ще і шифрування даних, а також захист від помилкового відтворення пакетів; • Протокол IKE (Internet Key Exchange) - забезпечує спосіб ініціалізації захищеного каналу, а також процедури обміну і управління секретними ключами;

Віртуальні приватні мережі: IPSec Для шифрування даних в IPSec може бути застосований будь симетричний алгоритм шифрування, що використовує секретні ключі. Взаємодія протоколів IPSec відбувається наступним чином: За допомогою протоколу IKE між двома точками встановлюється захищений канал, званий «безпечної асоціацією» - Security Association, SA. При цьому виконується наступні дії: • аутентифікація кінцевих точок каналу • вибираються параметри захисту даних (алгоритм шифрування, сесійна ключ) Потім у рамках встановленого каналу починає діяти протокол AH або ESP, за допомогою якого і виконується необхідна захист переданих.

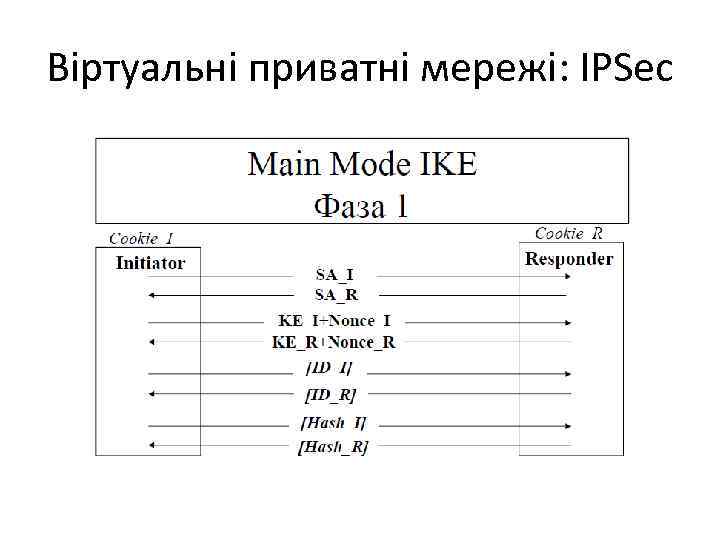

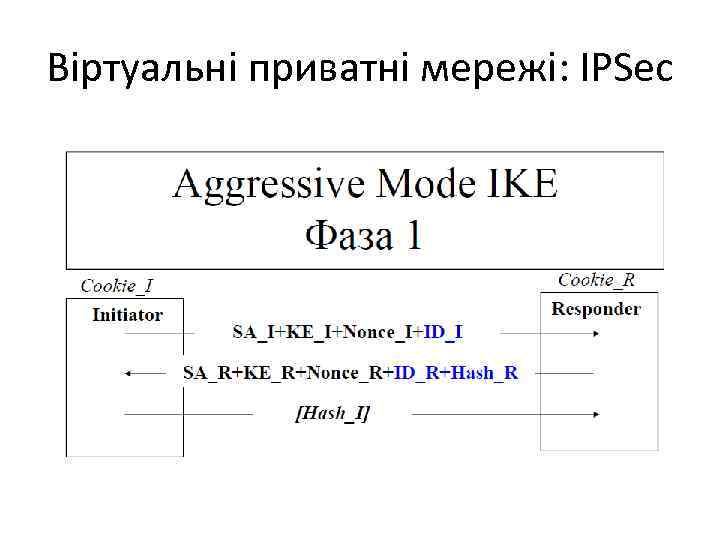

Віртуальні приватні мережі: IPSec Дві фази: 1. Фаза 1 - Встановлення двостороннього SA • Використовуються сертифікати або Pre. Shared ключі • Існує два режими: Main Mode або Aggressive Mode 2. Фаза 2 - Встановлюється IPSEC • Ініціатор визначає які записи в PD для кожого SA будуть надсилатися респондери • Ключі та SA атрибути передаються з Фази 1 • Завжди використовується Quick mode

Віртуальні приватні мережі: IPSec

Віртуальні приватні мережі: IPSec

Віртуальні приватні мережі: IPSec

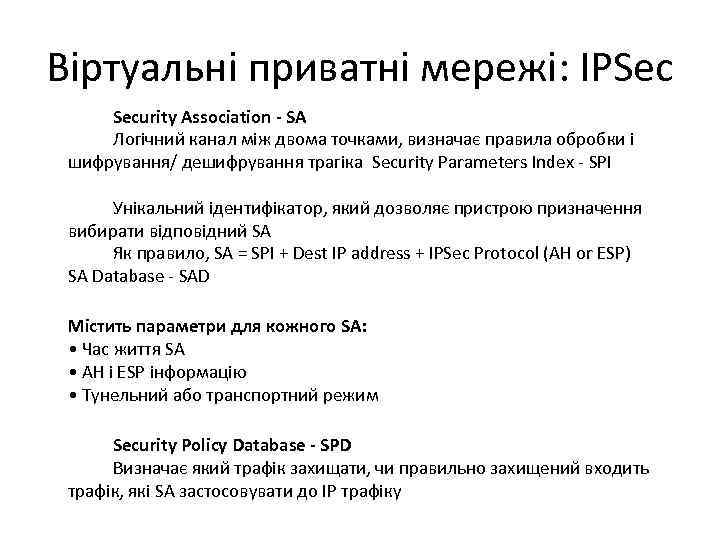

Віртуальні приватні мережі: IPSec Security Association - SA Логічний канал між двома точками, визначає правила обробки і шифрування/ дешифрування трагіка Security Parameters Index - SPI Унікальний ідентифікатор, який дозволяє пристрою призначення вибирати відповідний SA Як правило, SA = SPI + Dest IP address + IPSec Protocol (AH or ESP) SA Database - SAD Містить параметри для кожного SA: • Час життя SA • AH і ESP інформацію • Тунельний або транспортний режим Security Policy Database - SPD Визначає який трафік захищати, чи правильно захищений входить трафік, які SA застосовувати до IP трафіку

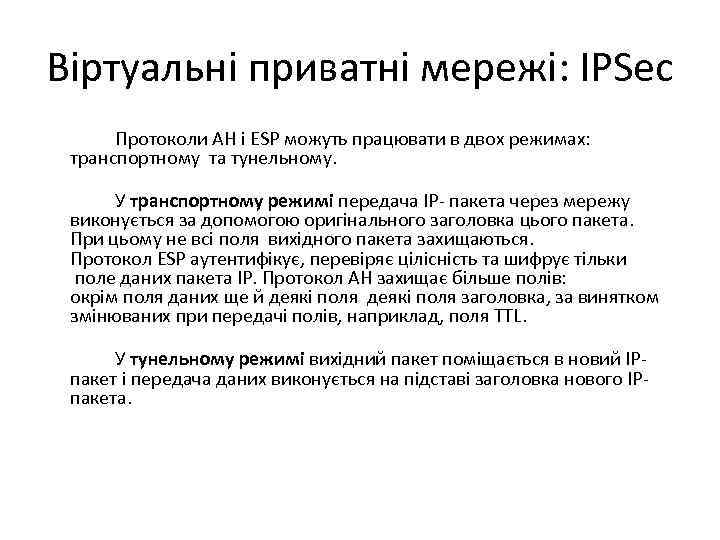

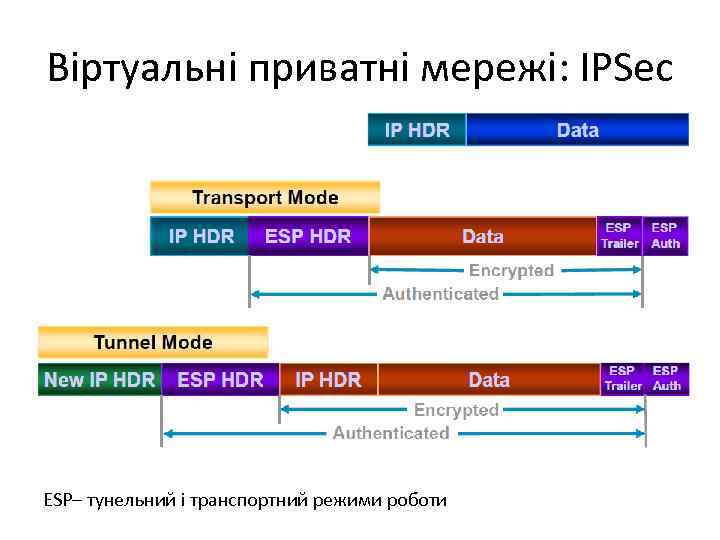

Віртуальні приватні мережі: IPSec Протоколи AH і ESP можуть працювати в двох режимах: транспортному та тунельному. У транспортному режимі передача IP- пакета через мережу виконується за допомогою оригінального заголовка цього пакета. При цьому не всі поля вихідного пакета захищаються. Протокол ESP аутентифікує, перевіряє цілісність та шифрує тільки поле даних пакета IP. Протокол AH захищає більше полів: окрім поля даних ще й деякі поля заголовка, за винятком змінюваних при передачі полів, наприклад, поля TTL. У тунельному режимі вихідний пакет поміщається в новий IPпакет і передача даних виконується на підставі заголовка нового IPпакета.

Віртуальні приватні мережі: IPSec АН – тунельний і транспортний режими роботи

Віртуальні приватні мережі: IPSec ESP– тунельний і транспортний режими роботи

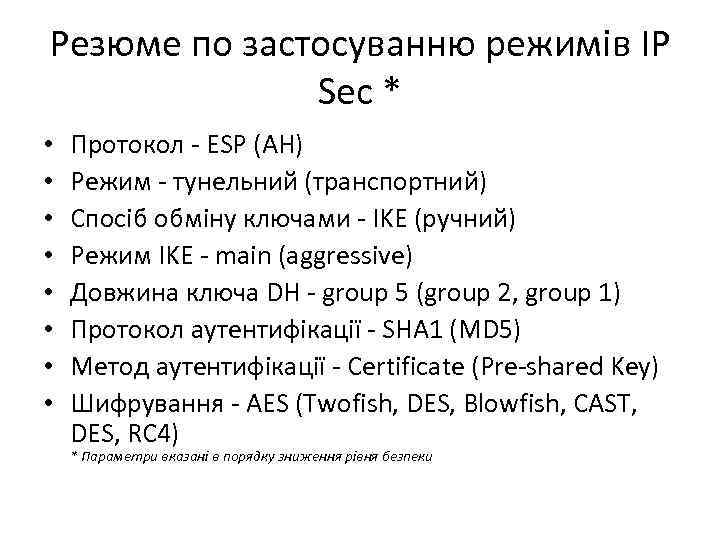

Резюме по застосуванню режимів IP Sec * • • Протокол - ESP (AH) Режим - тунельний (транспортний) Спосіб обміну ключами - IKE (ручний) Режим IKE - main (aggressive) Довжина ключа DH - group 5 (group 2, group 1) Протокол аутентифікації - SHA 1 (MD 5) Метод аутентифікації - Certificate (Pre-shared Key) Шифрування - AES (Twofish, DES, Blowfish, CAST, DES, RC 4) * Параметри вказані в порядку зниження рівня безпеки

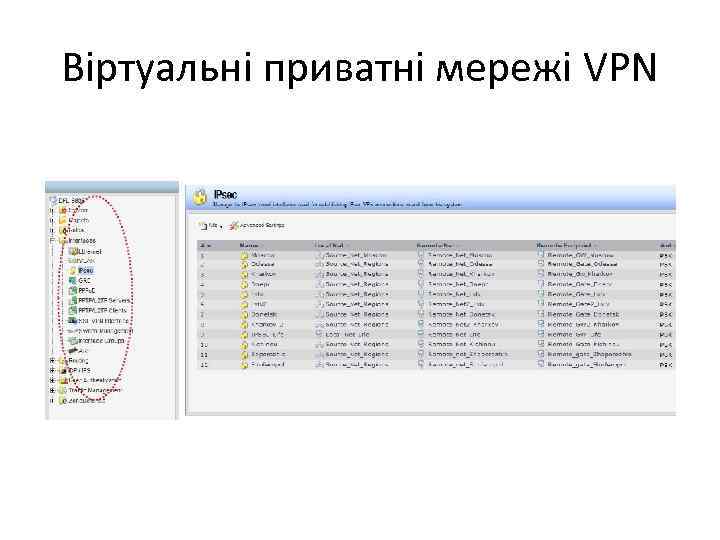

Віртуальні приватні мережі VPN

Забезпечення безпеки в локальних мережах • Сегментування мережі за допомогою Virtual LAN або Traffic Segmentation з метою розподілу доступу до ресурсів.

L 2/3/4 ACL (Списки Контролю Доступу) • • Комутатори D- Link забезпечують роботу СКД з розширенимфункціоналом, що допомагає адміністратору стежити за доступом і роботою мережевих додатків. Робота списків контролю доступу реалізована апаратно, та не впливає на загальну продуктивність прилада. Фільтрація пакетів в СДК може бути основана на наступній інформації Інтелектуальні функції комутаторів D-Link дозволяють ефективно попереджувати поширення стороннього трафіка.

Port Security Дозволяє комутатору контролювати кількість ПК, яким дозволено підключення до заданого порту. Також можливо дозволити доступ в мережу тільки для зареєстрованих комп'ютерів. MAC-IP-Port Binding Дозволяє на комутаторі жорстко вказати, що визначеній MAC адресі завжди має відповідати визначена IP адреса, а то трафік такого хоста блокується DHCP Snooping При отриманні клієнтом IP адреси від DHCP сервера, комутатор нагадує цю адресу і прив'язується до відповідного порту. Доступ до інших адрес на цьому порту забороняється. MAC Notification Дозволяє повідомити системного адміністратора у випадку зміни MAC адреси на порту комутатора.

Протокол 802. 1 х • • • Стандарт IEEE 802. 1 x - протокол для аутентифікації користувачів, призначений як для дротяних, так і для бездротових локальних мереж. Передбачається, що найближчим часом він стане стандартом дефакто вподібного роду мережах. Клієнтська частина протоколу 802. 1 x включенав ОС MS Windows XP, Windows 2000. Для багатьох інших ОС також реалізовано і пропонується аналогічне ПЗ. Реалізація в продуктах D-link Port-based 802. 1 x: користувачі повинні бути аутентифікований, перш ніж отримати доступ в мережу. Комутатор розблокує порт, тільки в разі успішної аутентифікації об'єкта MAC-based 802. 1 x: Комутатор здатний виробляти аутентифікацію наоснові MACадреси адаптера ЛВС робочої станції.

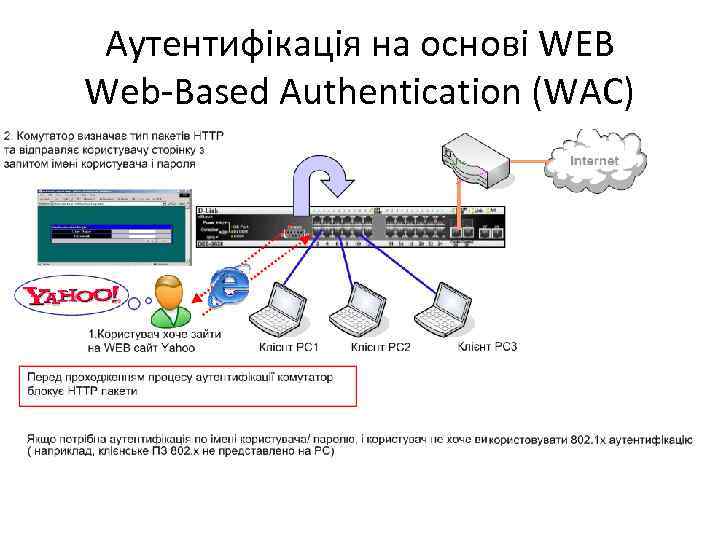

Аутентифікація на основі WEB Web-Based Authentication (WAC)

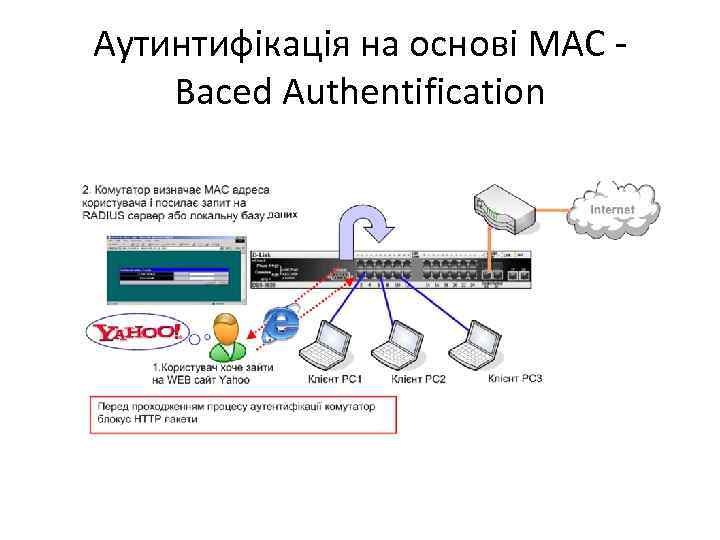

Аутинтифікація на основі МАС - Baced Authentification

ARP підміна попередження ARP перевірка Функції запобігання ARP Spoofing та перевірки ARP призначені для запобігання атак типу ARP Spoofing

DHCP фільтр клієнта, DHCP скринінг серверу, Net. BIOS фільтр Функція DHCP Server Screening призначена для заборони отримання клієнтом налаштувань від нелегальних DHCP серверів. Функція DHCP Client Filtering призначена для прив'язки клієнта з певною МАС адресою до певного DHCP Серверу. Функція Net. BIOS Filtering призначена для фільтрації протоколу Net BIOS на портах комутатора

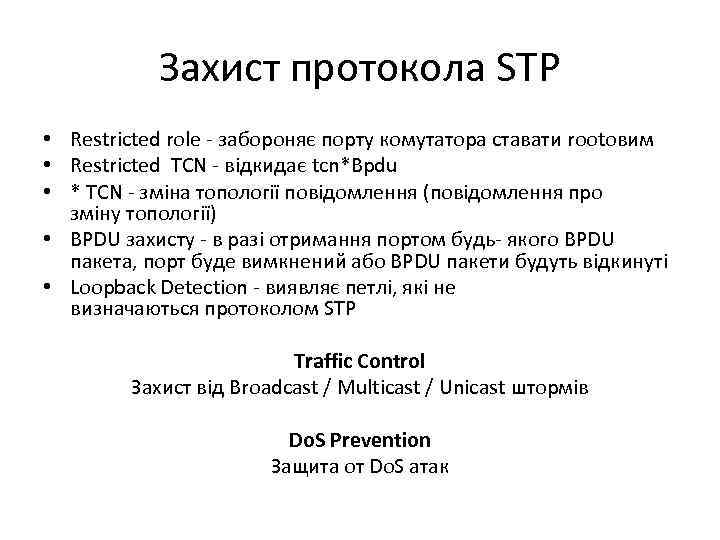

Захист протокола STP • Restricted role - забороняє порту комутатора ставати rootовим • Restricted TCN - відкидає tcn*Bpdu • * TCN - зміна топології повідомлення (повідомлення про зміну топології) • BPDU захисту - в разі отримання портом будь- якого BPDU пакета, порт буде вимкнений або BPDU пакети будуть відкинуті • Loopback Detection - виявляє петлі, які не визначаються протоколом STP Traffic Control Захист від Broadcast / Multicast / Unicast штормів Do. S Prevention Защита от Do. S атак

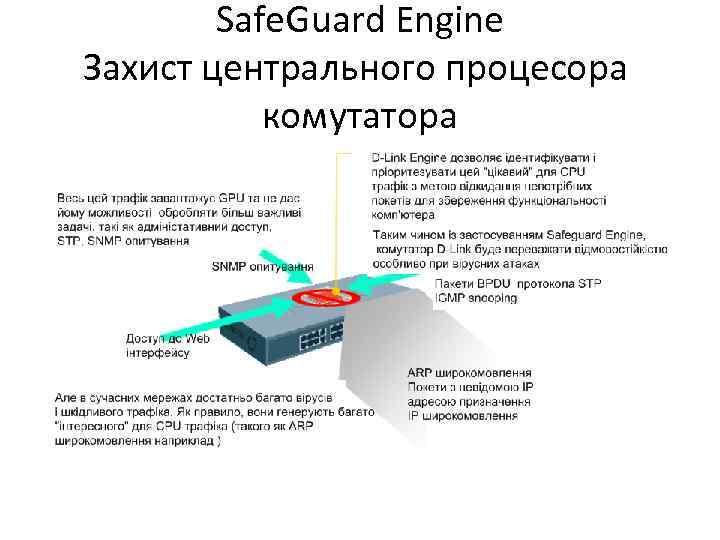

Safe. Guard Engine Захист центрального процесора комутатора

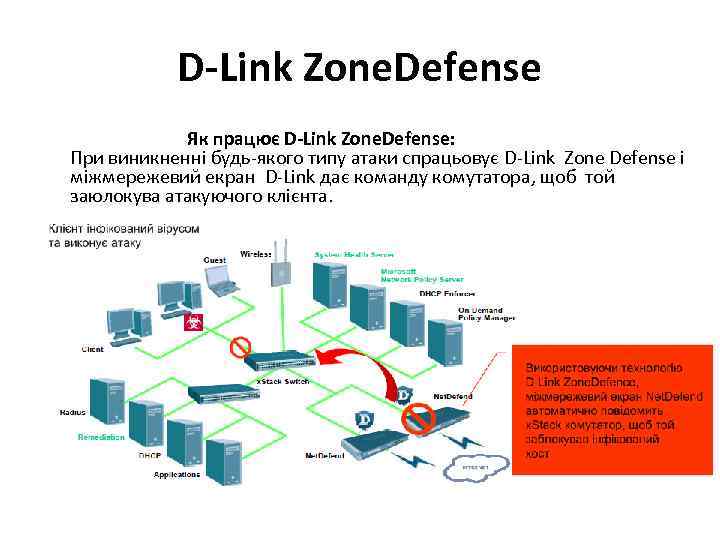

D-Link Zone. Defense Як працює D-Link Zone. Defense: При виникненні будь-якого типу атаки спрацьовує D-Link Zone Defense і міжмережевий екран D-Link дає команду комутатора, щоб той заюлокува атакуючого клієнта.

Спільна робота комутаторів DLink з Microsoft Network Access Protection(NAP) Сценарій відповідності: Щоб отримати доступ у внутрішню мережу, клієнт повинен мати логін І пароль для проходження аутентифікації. Після вдалої аутентифікації система перевірить його відповідність політиці. Якщо клієнт відповідає зумовленою політиці, то йому буде дозволено доступ в мережу.

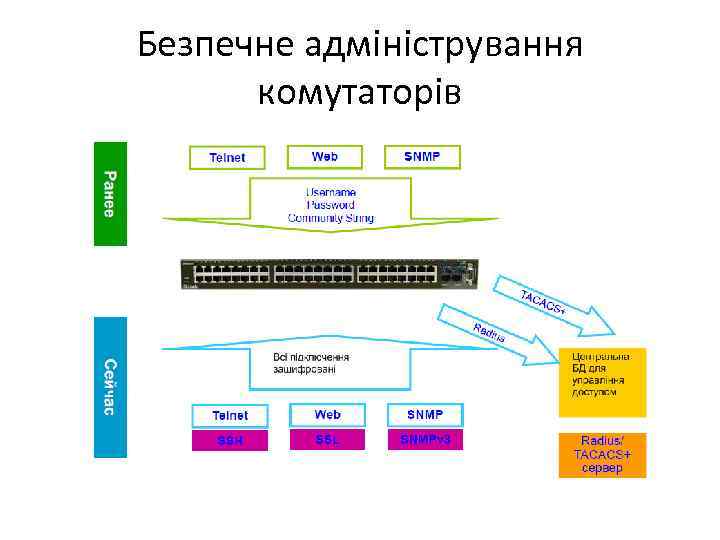

Безпечне адміністрування комутаторів

Вимоги до резервування в кампусних мережах. Управління апаратурою

Вимоги до резервування в кампусних мережах У разі необхідності забезпечення високого рівня доступності інформації, виконується резервування основних компонентів системи на різних рівнях: 1. Резервування серверів. Створення кластерів, геокластеров. 2. Резервування серверних компонентів (дискових масивів, блоків харчування, пам'яті, вентиляторів). 3. Резервування каналів зв'язку. 4. Резервування комунікаційного обладнання 5. Резервування компонентів комунікаційного обладнання (портів, блоків живлення, вентиляторів).

Вимоги до резервування в кампусних мережах Обладнання D-Link підтримує різні способи резервування: 1. Підтримка режиму високої доступності. Міжмережеві екрани: DFL-2560, DFL-2560 G, DFL-1660 2. Підтримка протоколу VRRP. Комутатори: DES-7200 Series, DES-6500, DGS-6604, DGS-3600 Series, DGS 3620 Series, DGS-3610 Series, DES-3810 Series.

Вимоги до резервування в кампусних мережах 3. Підтримка автоматичного перемикання на резервний канал зв'язку Маршрутизатори: DI-824 VUP +, DI-808 HV, DI-804 HV, DIR-450, DIR-451 Міжмережеві екрани: DFL-2560, DFL-2560 G, DFL-1660, DFL-860 E, DFL-260 E 4. Підтримка динамічних протоколів маршрутизації: Комутатори: DES-7200 Series, DES-6500, DGS-6604, DGS-3610 Series, DGS-3600 Series, DGS-3610 Series, DGS-3620 Series, DES-3810 Series. Маршрутизатори: DI-804 HV, DI-808 HV, DI-824 VUP + Міжмережеві екрани: DFL-2560, DFL-2560 G, DFL-1660, DFL-860 E 5. Підтримка резервного джерела живлення. Комутатори: DES-7200 Series, DES-6500, DGS-6604, DGS-3610 Series, DGS-3600 Series, DGS-3620 Series, DGS-3400 Series, DGS-3420 Series, DES-3810 Series, DES-3500 Series.

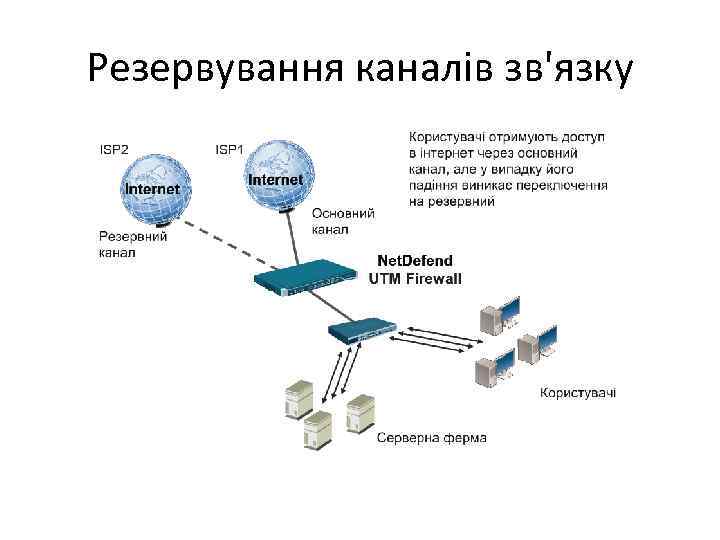

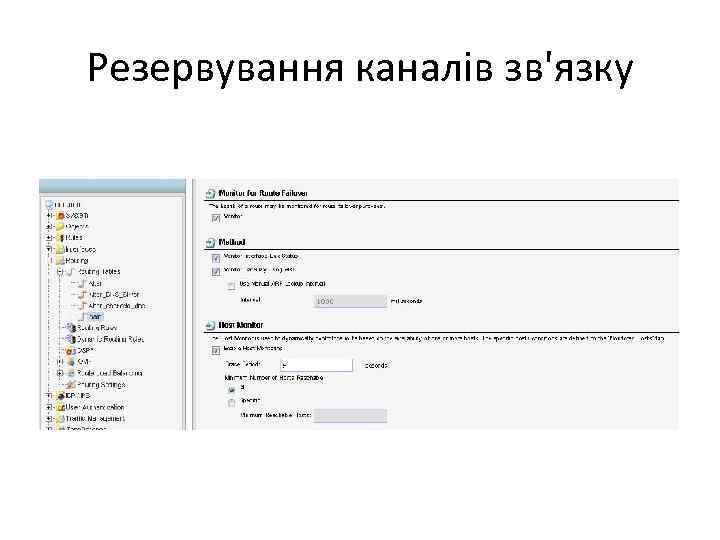

Резервування каналів зв'язку

Резервування каналів зв'язку

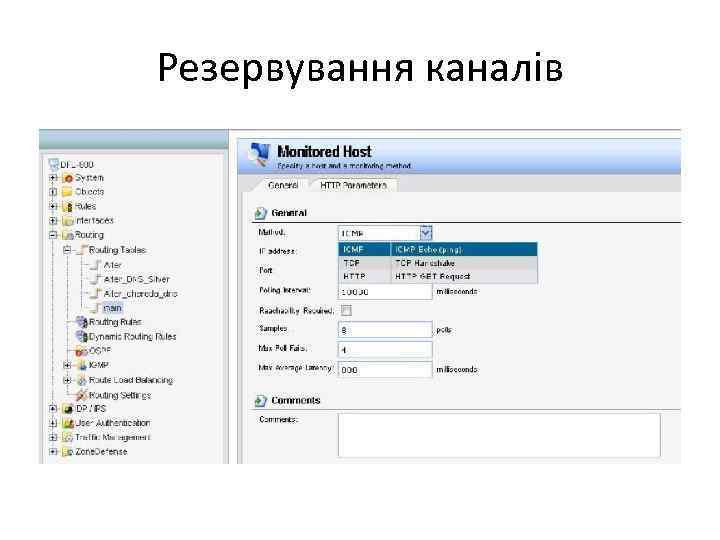

Резервування каналів

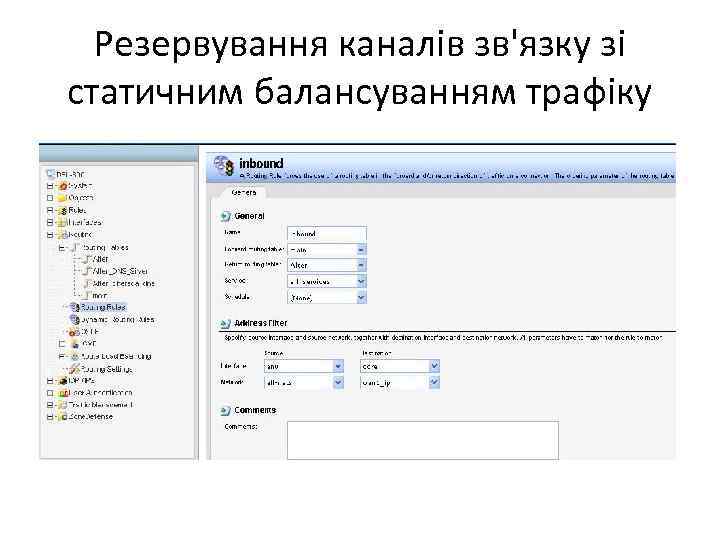

Резервування каналів зв'язку з статичним балансуванням трафіку

Резервування каналів зв'язку зі статичним балансуванням трафіку

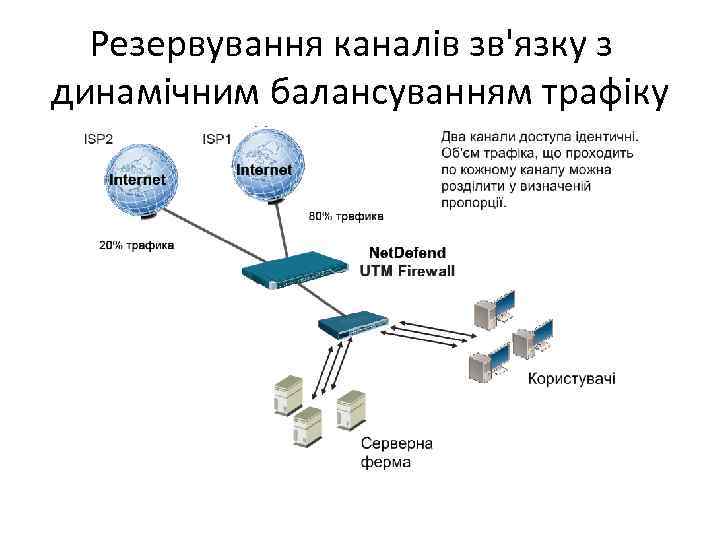

Резервування каналів зв'язку з динамічним балансуванням трафіку

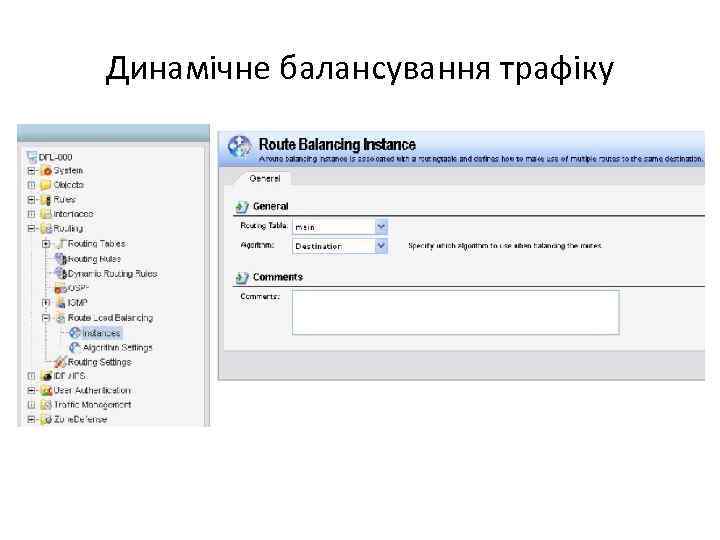

Динамічне балансування трафіку

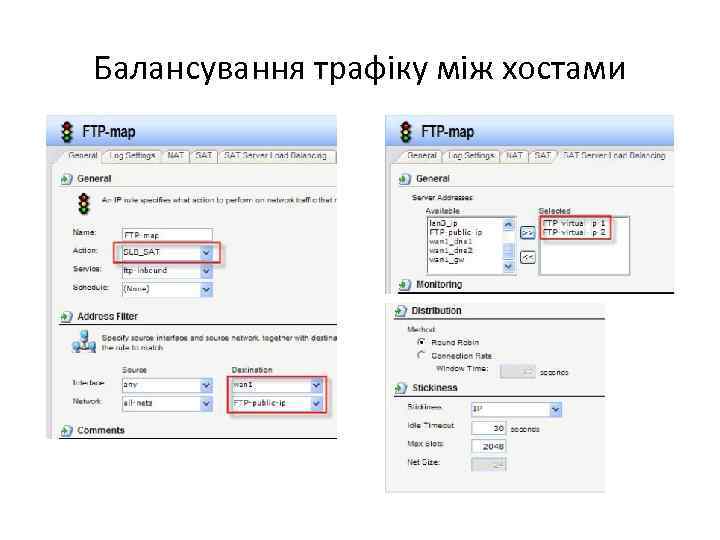

Балансування трафіку між хостами

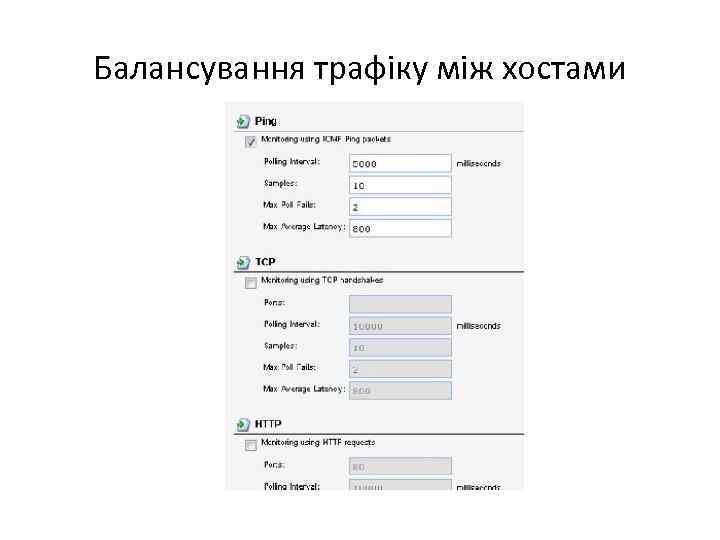

Балансування трафіку між хостами

Балансування трафіку між хостами

Режим високої доступності (HA)

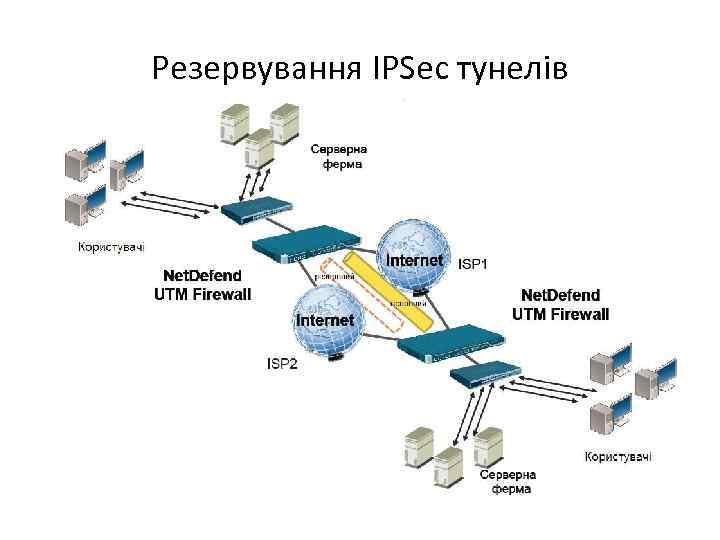

Резервування IPSec тунелів

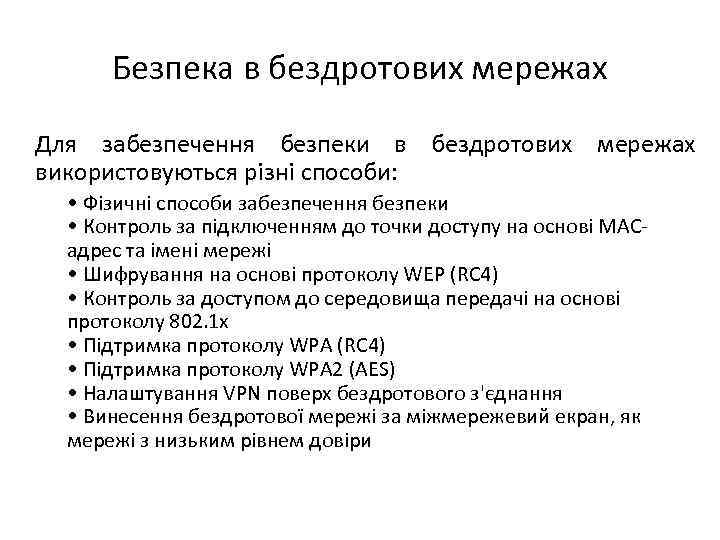

Безпека в бездротових мережах Для забезпечення безпеки в бездротових мережах використовуються різні способи: • Фізичні способи забезпечення безпеки • Контроль за підключенням до точки доступу на основі MACадрес та імені мережі • Шифрування на основі протоколу WEP (RC 4) • Контроль за доступом до середовища передачі на основі протоколу 802. 1 x • Підтримка протоколу WPA (RC 4) • Підтримка протоколу WPA 2 (AES) • Налаштування VPN поверх бездротового з'єднання • Винесення бездротової мережі за міжмережевий екран, як мережі з низьким рівнем довіри

Безпека в бездротових мережах • Фізичні способи забезпечення безпеки Визначення рівня сигналу по периметру офісу Використання спрямованих антен для направлення сигналу всередину офісу

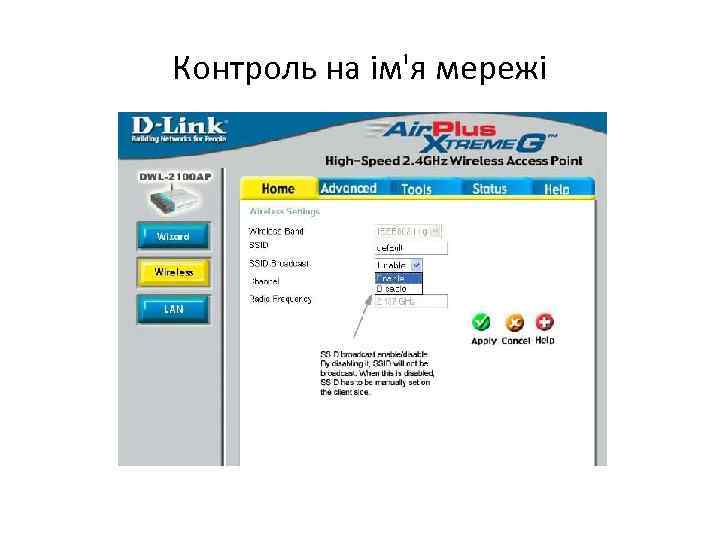

Контроль на ім'я мережі

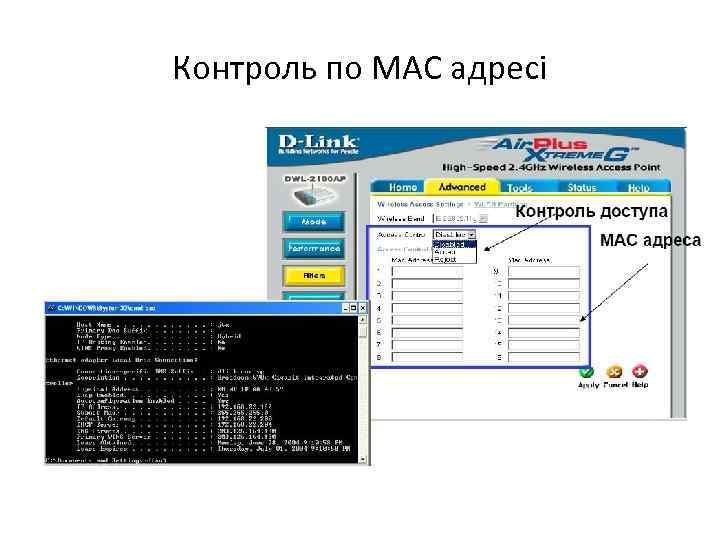

Контроль по MAC адресі

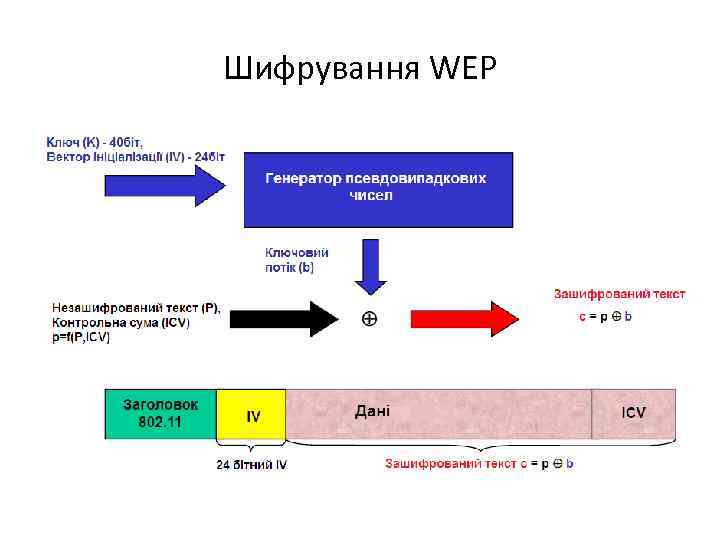

Шифрування WEP

Недоліки шифрування WEP 1. 2. 3. 4. Мала довжина вектора ініціалізації. Контрольна сума не є криптографічною. Статичні ключі. Один ключ для всіх користувачів мережі. Збільшення довжини ключа до 128 біт проблеми не вирішило (ключ - 108 біт, вектор ініціалізації - 24 біт)

Шифрування Wi-Fi Protected Access-WPA Завдання, що стояли перед розробниками: 1. Підвищити рівень безпеки 2. Зробити це шляхом заміни програмного забезпечення пристроїв (без апаратної модернізації)

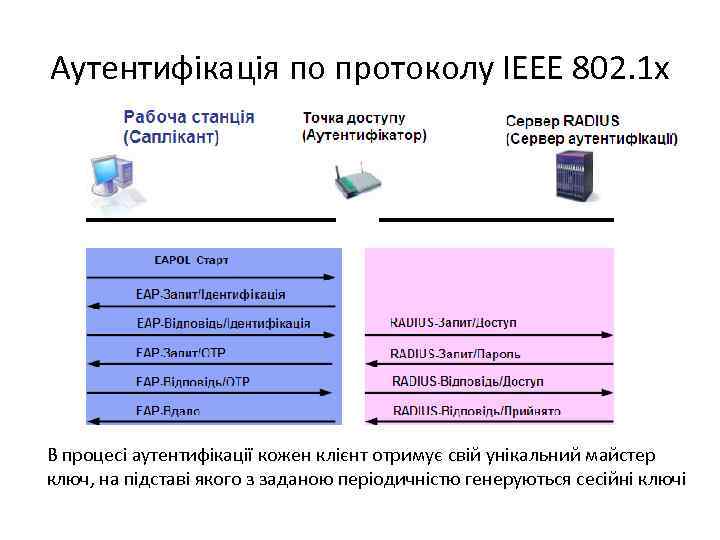

Аутентифікація по протоколу IEEE 802. 1 x В процесі аутентифікації кожен клієнт отримує свій унікальний майстер ключ, на підставі якого з заданою періодичністю генеруються сесійні ключі

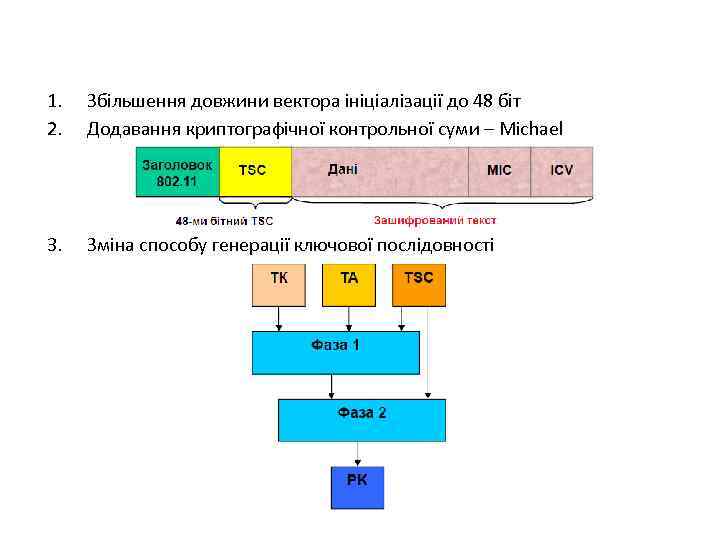

1. 2. Збільшення довжини вектора ініціалізації до 48 біт Додавання криптографічної контрольної суми – Michael 3. Зміна способу генерації ключової послідовності

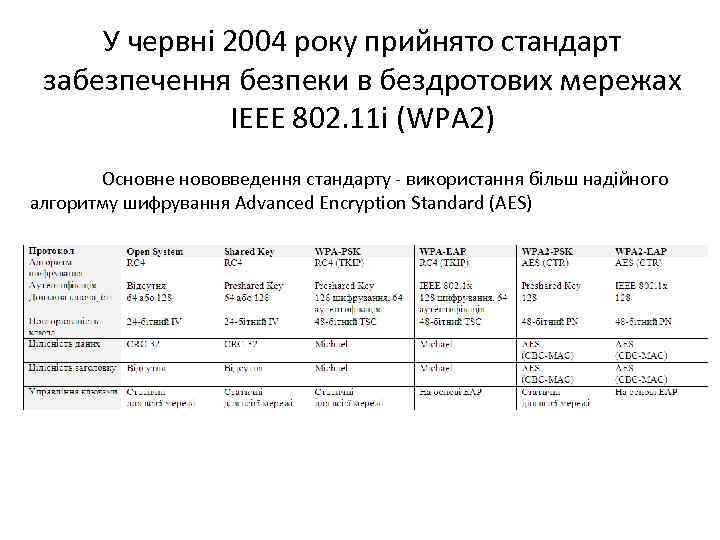

У червні 2004 року прийнято стандарт забезпечення безпеки в бездротових мережах IEEE 802. 11 i (WPA 2) Основне нововведення стандарту - використання більш надійного алгоритму шифрування Advanced Encryption Standard (AES)

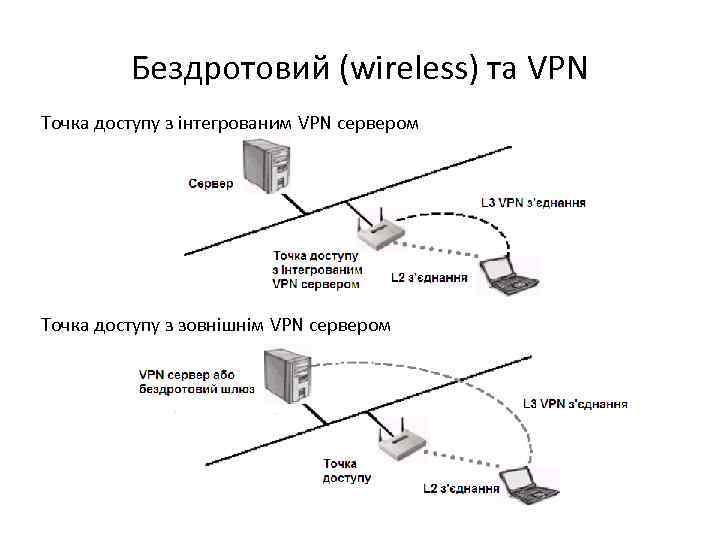

Бездротовий (wireless) та VPN Точка доступу з інтегрованим VPN сервером Точка доступу з зовнішнім VPN сервером

Захист за допомогою міжмережевого екрану

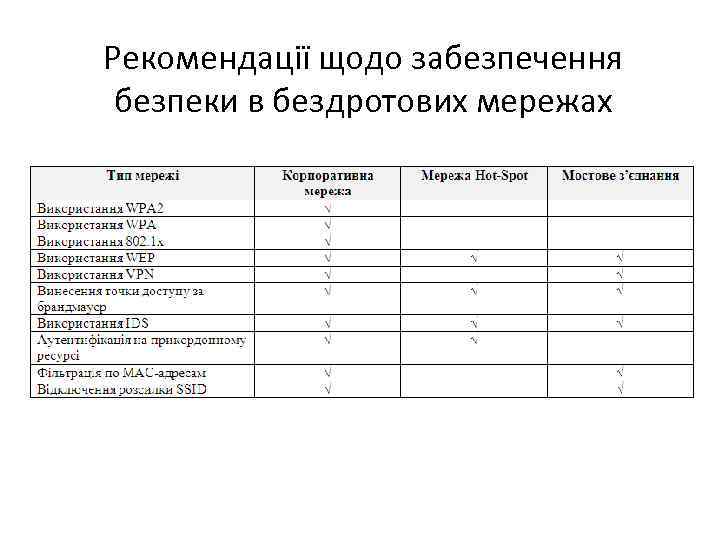

Рекомендації щодо забезпечення безпеки в бездротових мережах

Огляд міжмережевих екранів D-Link

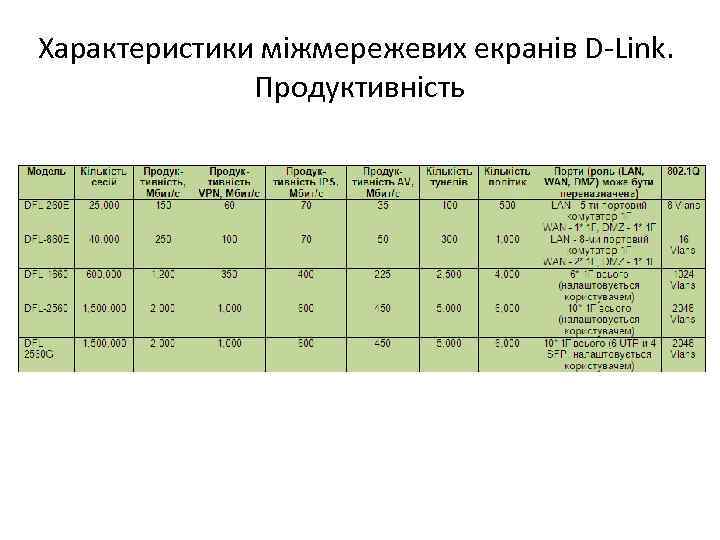

Характеристики міжмережевих екранів D-Link. Продуктивність

Характеристики міжмережевих екранів D-Link. Режим роботи

Характеристики міжмережевих екранів D-Link. ALG

Характеристики міжмережевих екранів D-Link. Тунелювання

DFL-2560

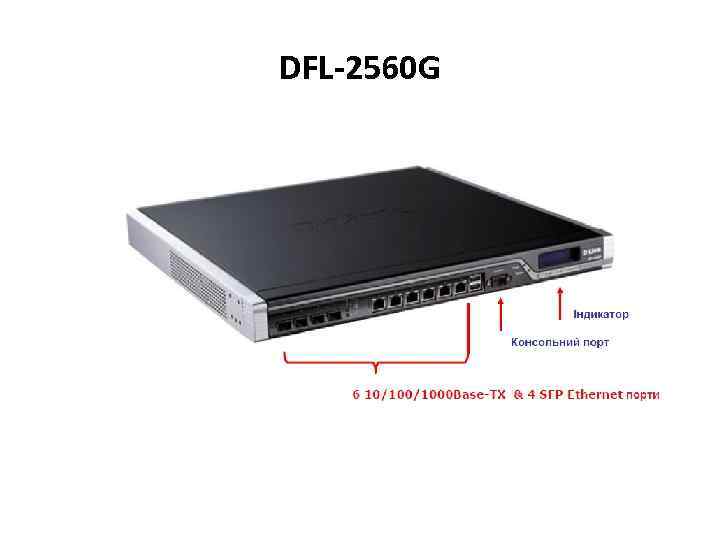

DFL-2560 G

DFL-1660

DFL-860 E

DFL-260 E

Уніфіковані сервісні маршрутизатори

Позиціонування продуктів

DSR-500/500 N/1000 N уніфіковані сервісні маршрутизатори • • • Інтерфейси WAN: два порти Gigabit Ethernet 10/1000 Base-Т (з можливістю автоматичного резервування і балансування навантаження) Інтерфейс LAN: 4 комутованих порти Gigabit Ethernet 10/1000 Base-T Вбудована ТД: – стандартів IEEE 802. 11 b/g/n (DSR-500 N) – стандартів IEEE 802. 11 a/b/g/n (DSR-1000 N) • • • VPN-протоколи IPSec, PPTP, L 2 TP і SSL Підтримка VPN pass-through Підтримка IEEE 802. 1 q VLAN (на LAN) Розвинені функції Qo. S, підтримка IPv 6 Маршрутизація: – Static, RIP, OSPF * на WAN – вимикаючий NAT / PAT між LAN / WAN – між IP-інтерфейсами на VLAN • • • 1 -2 порти USB 2. 0 для підключення USB-накопичувачів, принтерів і USB 3 G адаптерів виробництва D-Link (DWM-152/156). Консольний порт RJ-45 Управління: HTTP / HTTPS, SSH / Telnet, Console, SNMP (v 1, v 2 c, v 3)

DSR-250 N уніфіковані сервісні маршрутизатори • • • Інтерфейси WAN: один порт Gigabit Ethernet 10/1000 Base-T Інтерфейс LAN: 8 комутованих портів Gigabit Ethernet 10/1000 Base-T Вбудована ТД: – стандартів IEEE 802. 11 b/g/n • • • VPN-протоколи IPSec, PPTP, L 2 TP і SSL Підтримка VPN pass-through Підтримка IEEE 802. 1 q VLAN (на LAN) Розвинені функції Qo. S, підтримка IPv 6 Маршрутизація: – Static – вимикаючий NAT / PAT між LAN / WAN – між IP-інтерфейсами на VLAN • • • 1 порт USB 2. 0 для підключення USB-накопичувачів, принтерів, і USB 3 G адаптерів виробництва D-Link (DWM-152/156). Консольний порт RJ-45 Управління: HTTP / HTTPS, SSH / Telnet, Console, SNMP (v 1, v 2 c, v 3)

Інтернет - маршрутизатор DI-804 HV

Інтернет - маршрутизатор DI-808 HV

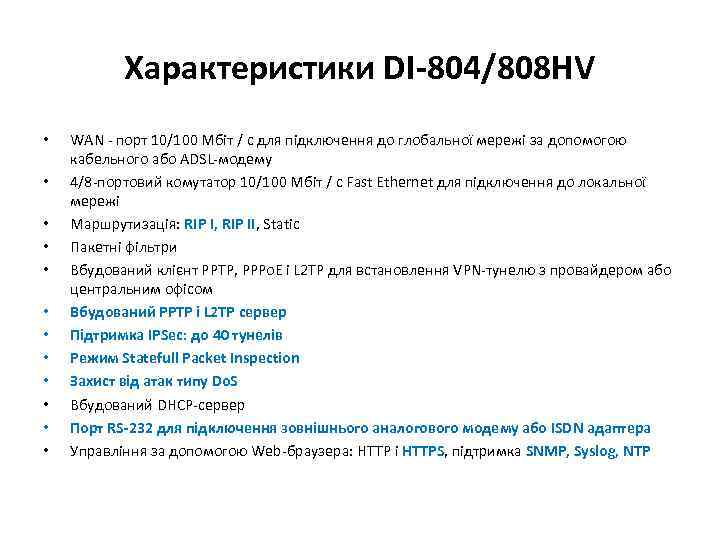

Характеристики DI-804/808 HV • • • WAN - порт 10/100 Мбіт / с для підключення до глобальної мережі за допомогою кабельного або ADSL-модему 4/8 -портовий комутатор 10/100 Мбіт / с Fast Ethernet для підключення до локальної мережі Маршрутизація: RIP I, RIP II, Static Пакетні фільтри Вбудований клієнт PPTP, PPPo. E і L 2 TP для встановлення VPN-тунелю з провайдером або центральним офісом Вбудований PPTP і L 2 TP сервер Підтримка IPSec: до 40 тунелів Режим Statefull Packet Inspection Захист від атак типу Do. S Вбудований DHCP-сервер Порт RS-232 для підключення зовнішнього аналогового модему або ISDN адаптера Управління за допомогою Web-браузера: HTTP і HTTPS, підтримка SNMP, Syslog, NTP

Інтернет - маршрутизатор DI-824 VUP+

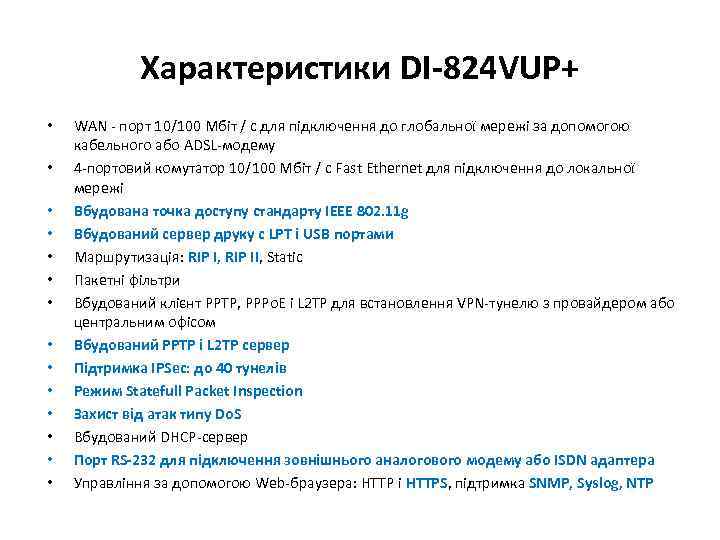

Характеристики DI-824 VUP+ • • • • WAN - порт 10/100 Мбіт / с для підключення до глобальної мережі за допомогою кабельного або ADSL-модему 4 -портовий комутатор 10/100 Мбіт / с Fast Ethernet для підключення до локальної мережі Вбудована точка доступу стандарту IEEE 802. 11 g Вбудований сервер друку c LPT і USB портами Маршрутизація: RIP I, RIP II, Static Пакетні фільтри Вбудований клієнт PPTP, PPPo. E і L 2 TP для встановлення VPN-тунелю з провайдером або центральним офісом Вбудований PPTP і L 2 TP сервер Підтримка IPSec: до 40 тунелів Режим Statefull Packet Inspection Захист від атак типу Do. S Вбудований DHCP-сервер Порт RS-232 для підключення зовнішнього аналогового модему або ISDN адаптера Управління за допомогою Web-браузера: HTTP і HTTPS, підтримка SNMP, Syslog, NTP

Інтернет - маршрутизатор DSL-G 804 V

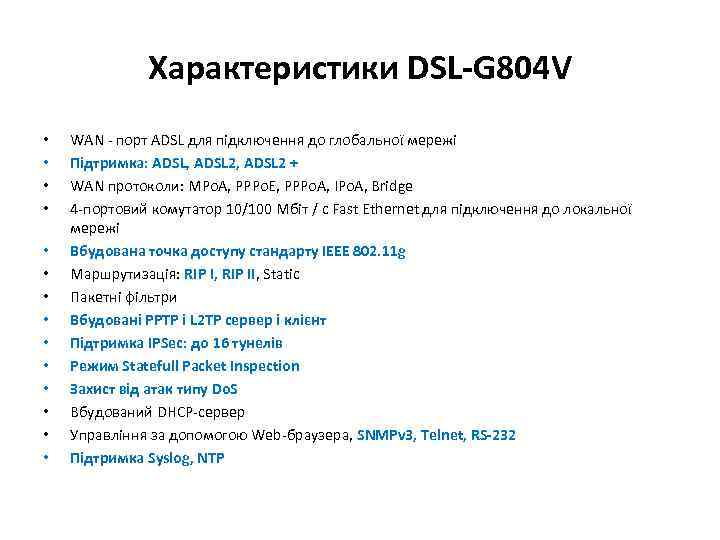

Характеристики DSL-G 804 V • • • • WAN - порт ADSL для підключення до глобальної мережі Підтримка: ADSL, ADSL 2 + WAN протоколи: MPo. A, PPPo. E, PPPo. A, IPo. A, Bridge 4 -портовий комутатор 10/100 Мбіт / с Fast Ethernet для підключення до локальної мережі Вбудована точка доступу стандарту IEEE 802. 11 g Маршрутизація: RIP I, RIP II, Static Пакетні фільтри Вбудовані PPTP і L 2 TP сервер і клієнт Підтримка IPSec: до 16 тунелів Режим Statefull Packet Inspection Захист від атак типу Do. S Вбудований DHCP-сервер Управління за допомогою Web-браузера, SNMPv 3, Telnet, RS-232 Підтримка Syslog, NTP

Безпровідний інтернет-шлюз DIR-330 • • Інтерфейс LAN: 4 комутованих порти 10/100 Base-TX (MDI / MDIX) для підключення до ЛВС Вбудована бездротова точка доступу IEEE 802. 11 g Інтерфейс WAN: один порт 10/100 Base-TX (MDI / MDIX) для x. DSL / кабельного з'єднання Підтримка VPN: до 100 VPN-тунелів (IPSec, PPTP, L 2 TP)

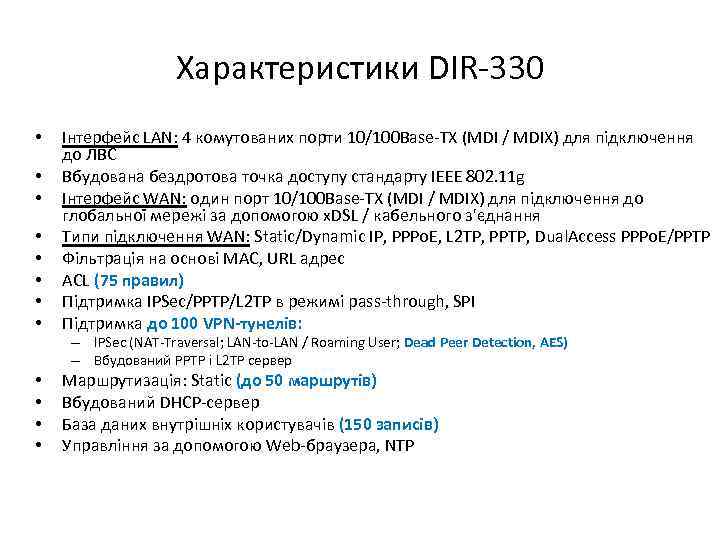

Характеристики DIR-330 • • Інтерфейс LAN: 4 комутованих порти 10/100 Base-TX (MDI / MDIX) для підключення до ЛВС Вбудована бездротова точка доступу стандарту IEEE 802. 11 g Інтерфейс WAN: один порт 10/100 Base-TX (MDI / MDIX) для підключення до глобальної мережі за допомогою x. DSL / кабельного з'єднання Типи підключення WAN: Statiс/Dynamic IP, PPPo. E, L 2 TP, PPTP, Dual. Access PPPo. E/PPTP Фільтрація на основі MAC, URL адрес ACL (75 правил) Підтримка IPSec/PPTP/L 2 TP в режимі pass-through, SPI Підтримка до 100 VPN-тунелів: – IPSec (NAT-Traversal; LAN-to-LAN / Roaming User; Dead Peer Detection, AES) – Вбудований PPTP і L 2 TP сервер • • Маршрутизація: Static (до 50 маршрутів) Вбудований DHCP-сервер База даних внутрішніх користувачів (150 записів) Управління за допомогою Web-браузера, NTP

DSA-3110, VPN PPTP концентратор, Hot. Spot шлюз або IP PBX Основні характеристики: • 7 портів 10/100 Mбіт/с Fast Ethernet для підключення • 4 незалежно конфігурованих інтерфейси • Розміщення до 250 облікових записів користувачів у внутрішній базі даних • Підтримка до 50 одночасно працюючих в режимі он-лайн користувачів • Аутентифікація і авторизація, засновані на ID / паролі • Підтримка протоколу RADIUS і внутрішнього механізму аутентифікації • Експорт статистики по протоколу Net. Flow • Шифрування MPPE

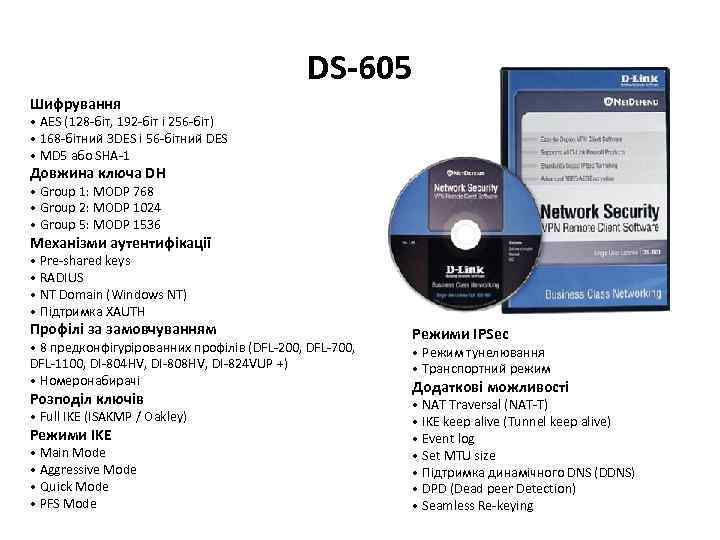

DS-605 Шифрування • AES (128 -біт, 192 -біт і 256 -біт) • 168 -бітний 3 DES і 56 -бітний DES • MD 5 або SHA-1 Довжина ключа DH • Group 1: MODP 768 • Group 2: MODP 1024 • Group 5: MODP 1536 Механізми аутентифікації • Pre-shared keys • RADIUS • NT Domain (Windows NT) • Підтримка XAUTH Профілі за замовчуванням • 8 предконфігурірованних профілів (DFL-200, DFL-700, DFL-1100, DI-804 HV, DI-808 HV, DI-824 VUP +) • Номеронабирачі Розподіл ключів • Full IKE (ISAKMP / Oakley) Режими IKE • Main Mode • Aggressive Mode • Quick Mode • PFS Mode Режими IPSec • Режим тунелювання • Транспортний режим Додаткові можливості • NAT Traversal (NAT-T) • IKE keep alive (Tunnel keep alive) • Event log • Set MTU size • Підтримка динамічного DNS (DDNS) • DPD (Dead peer Detection) • Seamless Re-keying

Дякую за увагу!

Презентация.pptx