Петренко В. В. Кафедра Ми. ИТУ

Петренко В. В. Кафедра Ми. ИТУ

Содержание 4 1. Определение компьютерного вируса. 4 2. Классификация вирусов и других вредоносных программ. 4 3. Антивирусные программы 4 4. Профилактика заражения компьютера 4 5. Вирус! Что делать?

Содержание 4 1. Определение компьютерного вируса. 4 2. Классификация вирусов и других вредоносных программ. 4 3. Антивирусные программы 4 4. Профилактика заражения компьютера 4 5. Вирус! Что делать?

Данные по РФ (2002 г. )

Данные по РФ (2002 г. )

Определение вируса 4 В 1984 г. был официально принят термин "компьютерный вирус", которым обозначалась программа, способная к саморазмножению и к деструктивным действиям.

Определение вируса 4 В 1984 г. был официально принят термин "компьютерный вирус", которым обозначалась программа, способная к саморазмножению и к деструктивным действиям.

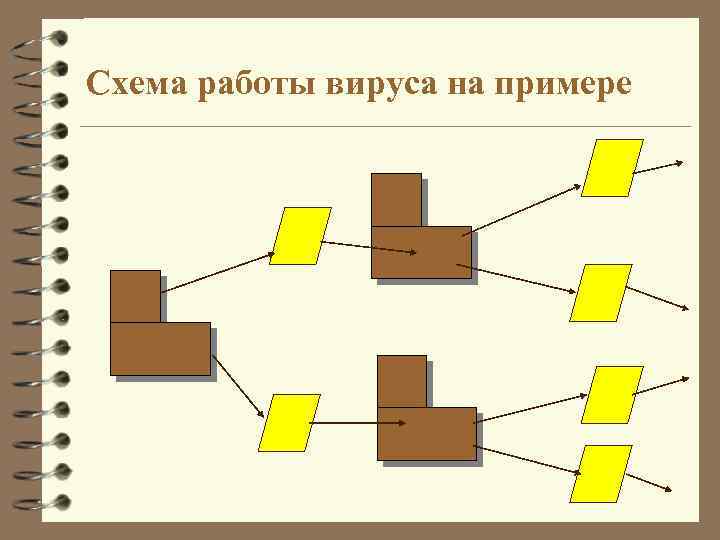

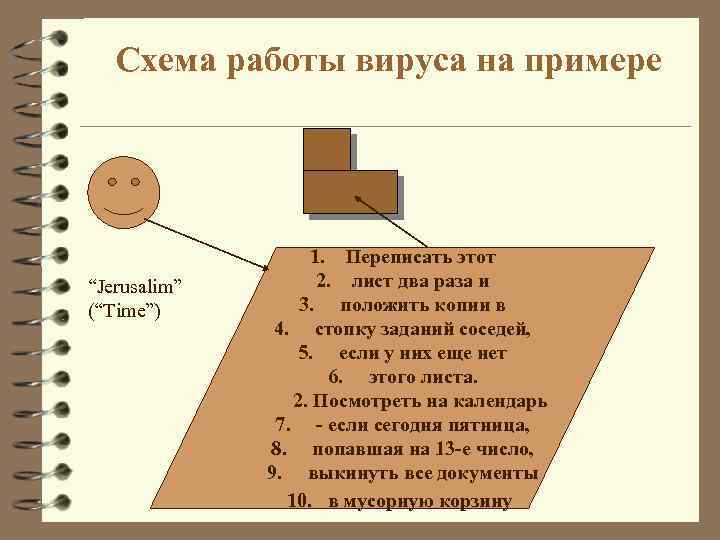

Схема работы вируса на примере Переписать этот лист два раза и положить копии в стопку заданий соседей

Схема работы вируса на примере Переписать этот лист два раза и положить копии в стопку заданий соседей

Схема работы вируса на примере

Схема работы вируса на примере

Схема работы вируса на примере “Jerusalim” (“Time”) 1. Переписать этот 2. лист два раза и 3. положить копии в 4. стопку заданий соседей, 5. если у них еще нет 6. этого листа. 2. Посмотреть на календарь 7. - если сегодня пятница, 8. попавшая на 13 -е число, 9. выкинуть все документы 10. в мусорную корзину

Схема работы вируса на примере “Jerusalim” (“Time”) 1. Переписать этот 2. лист два раза и 3. положить копии в 4. стопку заданий соседей, 5. если у них еще нет 6. этого листа. 2. Посмотреть на календарь 7. - если сегодня пятница, 8. попавшая на 13 -е число, 9. выкинуть все документы 10. в мусорную корзину

ОБЯЗАТЕЛЬНОЕ (НЕОБХОДИМОЕ) СВОЙСТВО КОМПЬЮТЕРНОГО ВИРУСА Возможность создавать свои дубликаты (не обязательно совпадающие с оригиналом) и внедрять их в компьютерные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению.

ОБЯЗАТЕЛЬНОЕ (НЕОБХОДИМОЕ) СВОЙСТВО КОМПЬЮТЕРНОГО ВИРУСА Возможность создавать свои дубликаты (не обязательно совпадающие с оригиналом) и внедрять их в компьютерные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению.

Ущерб мировой экономики от вирусов (в млрд. долларов)

Ущерб мировой экономики от вирусов (в млрд. долларов)

Ущерб от вирусной атаки 4 По данным Международного Института Компьютерной Безопасности (ICSA) (2002 г. ) – – – вирусная атака обходилась в 8366 долларов. 40 -минутный простой машины, еще 44 минуты на восстановление сервера. Простой людских ресурсов 22 человекодня. 22% фирм фиксировали потери информации 12% кража данных и торговых секретов.

Ущерб от вирусной атаки 4 По данным Международного Института Компьютерной Безопасности (ICSA) (2002 г. ) – – – вирусная атака обходилась в 8366 долларов. 40 -минутный простой машины, еще 44 минуты на восстановление сервера. Простой людских ресурсов 22 человекодня. 22% фирм фиксировали потери информации 12% кража данных и торговых секретов.

2. Классификация вирусов По среде обитания По деструктивным возможностям

2. Классификация вирусов По среде обитания По деструктивным возможностям

Типы компьютерных вирусов ПО «СРЕДЕ ОБИТАНИЯ» ВИРУСЫ Файловые Загрузочные Макровирусы и скрипт-вирусы Сетевые

Типы компьютерных вирусов ПО «СРЕДЕ ОБИТАНИЯ» ВИРУСЫ Файловые Загрузочные Макровирусы и скрипт-вирусы Сетевые

Файловые вирусы либо различными способами внедряются в выполняемые файлы (наиболее распространенный тип вирусов), либо создают файлы-двойники (компаньонвирусы), либо используют особенности организации файловой системы (link-вирусы). Обычно файловые вирусы активизируются при запуске файлов программы. Файловые вирусы не могут заразить файлы данных (изображение, звук).

Файловые вирусы либо различными способами внедряются в выполняемые файлы (наиболее распространенный тип вирусов), либо создают файлы-двойники (компаньонвирусы), либо используют особенности организации файловой системы (link-вирусы). Обычно файловые вирусы активизируются при запуске файлов программы. Файловые вирусы не могут заразить файлы данных (изображение, звук).

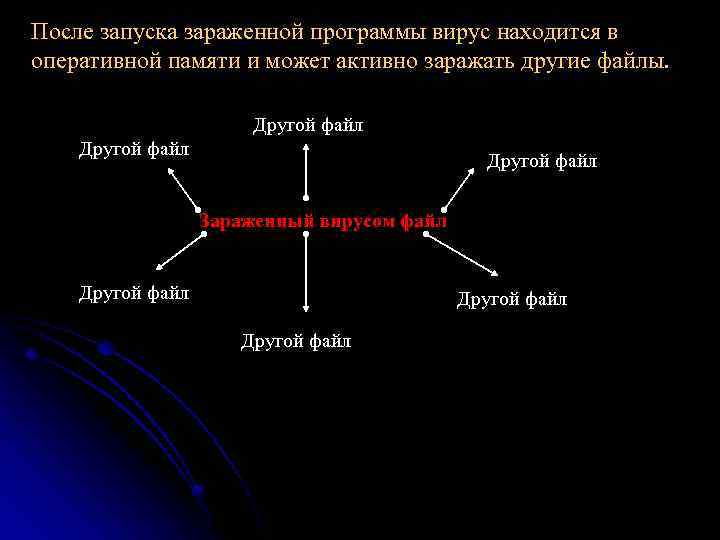

После запуска зараженной программы вирус находится в оперативной памяти и может активно заражать другие файлы. Другой файл Зараженный вирусом файл Другой файл

После запуска зараженной программы вирус находится в оперативной памяти и может активно заражать другие файлы. Другой файл Зараженный вирусом файл Другой файл

Загрузочные вирусы записывают себя в загрузочный сектор диска. При загрузке операционной системы с заражённого диска вирусы внедряются в оперативную память компьютера. В дальнейшем загрузочный вирус ведёт себя так же, как файловый, то есть может заражать файлы при обращении к ним компьютера.

Загрузочные вирусы записывают себя в загрузочный сектор диска. При загрузке операционной системы с заражённого диска вирусы внедряются в оперативную память компьютера. В дальнейшем загрузочный вирус ведёт себя так же, как файловый, то есть может заражать файлы при обращении к ним компьютера.

Загрузочные вирусы

Загрузочные вирусы

Макровирусы заражают файлы документов Word Excel После загрузки зараженного документа и приложения макровирусы постоянно присутствуют в памяти компьютера и могут заражать другие документы. Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Word и. Excel сообщается о присутствии в них макросов и предлагается запустить их загрузку. Выбор запрета на загрузку макросов надежно защитит ваш компьютер от заражения макровирусами, однако отключит и полезные макросы, содержащиеся в документе.

Макровирусы заражают файлы документов Word Excel После загрузки зараженного документа и приложения макровирусы постоянно присутствуют в памяти компьютера и могут заражать другие документы. Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Word и. Excel сообщается о присутствии в них макросов и предлагается запустить их загрузку. Выбор запрета на загрузку макросов надежно защитит ваш компьютер от заражения макровирусами, однако отключит и полезные макросы, содержащиеся в документе.

Скрипт-вирусы Вирусы, написанные на скрипт-языках, таких как Visual Basic Script, Java Script и др. Они, в свою очередь, делятся на вирусы для DOS, для Windows, для других операционных систем.

Скрипт-вирусы Вирусы, написанные на скрипт-языках, таких как Visual Basic Script, Java Script и др. Они, в свою очередь, делятся на вирусы для DOS, для Windows, для других операционных систем.

Сетевые вирусы Используют для своего распространения протоколы или команды компьютерных сетей и электронной почты.

Сетевые вирусы Используют для своего распространения протоколы или команды компьютерных сетей и электронной почты.

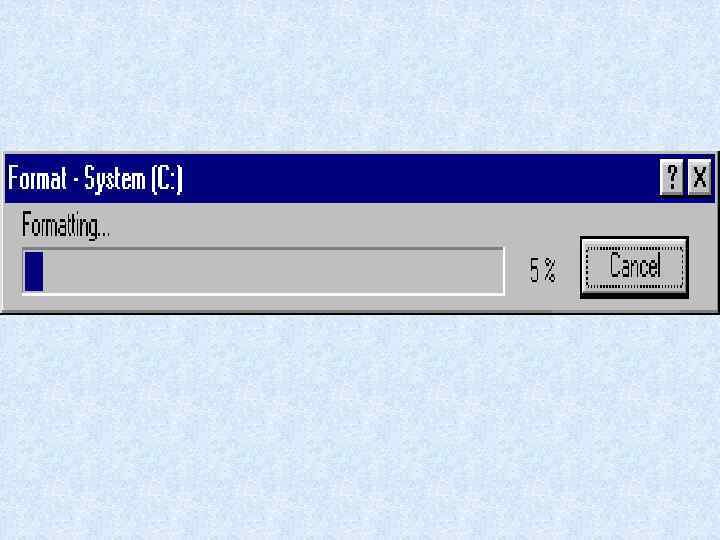

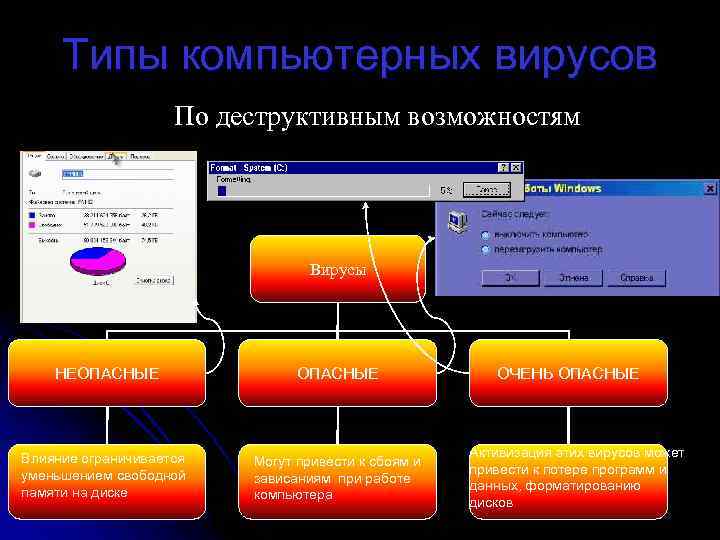

Типы компьютерных вирусов По деструктивным возможностям Вирусы НЕОПАСНЫЕ Влияние ограничивается уменьшением свободной памяти на диске Могут привести к сбоям и зависаниям при работе компьютера ОЧЕНЬ ОПАСНЫЕ Активизация этих вирусов может привести к потере программ и данных, форматированию дисков

Типы компьютерных вирусов По деструктивным возможностям Вирусы НЕОПАСНЫЕ Влияние ограничивается уменьшением свободной памяти на диске Могут привести к сбоям и зависаниям при работе компьютера ОЧЕНЬ ОПАСНЫЕ Активизация этих вирусов может привести к потере программ и данных, форматированию дисков

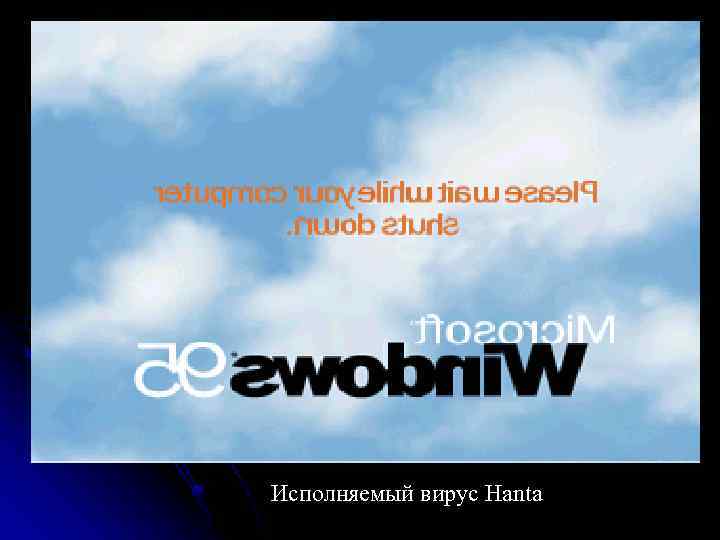

Исполняемый вирус Hanta

Исполняемый вирус Hanta

Другие вредоносные программы Сетевые черви Троянские программы Хакерские утилиты и прочие вредоносные программы

Другие вредоносные программы Сетевые черви Троянские программы Хакерские утилиты и прочие вредоносные программы

Сетевые черви К данной категории относятся программы, распространяющие свои копии по локальным и/или глобальным сетям с целью: l проникновения на удаленные компьютеры; l запуска своей копии на удаленном компьютере; l дальнейшего распространения на другие компьютеры в сети. Некоторые черви обладают также свойствами других разновидностей вредоносного программного обеспечения. Например, некоторые черви содержат троянские функции или способны заражать выполняемые файлы на локальном диске, т. е. имеют свойство троянской программы и/или компьютерного вируса.

Сетевые черви К данной категории относятся программы, распространяющие свои копии по локальным и/или глобальным сетям с целью: l проникновения на удаленные компьютеры; l запуска своей копии на удаленном компьютере; l дальнейшего распространения на другие компьютеры в сети. Некоторые черви обладают также свойствами других разновидностей вредоносного программного обеспечения. Например, некоторые черви содержат троянские функции или способны заражать выполняемые файлы на локальном диске, т. е. имеют свойство троянской программы и/или компьютерного вируса.

Сетевой червь Melting

Сетевой червь Melting

Троянские программы l l В данную категорию входят программы, осуществляющие различные несанкционированные пользователем действия: сбор информации и ее передачу злоумышленнику, ее разрушение или злонамеренную модификацию, нарушение работоспособности компьютера, использование ресурсов компьютера в неблаговидных целях. Отдельные категории троянских программ наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера (например, троянские программы, разработанные для массированных Do. S-атак на удалённые ресурсы сети).

Троянские программы l l В данную категорию входят программы, осуществляющие различные несанкционированные пользователем действия: сбор информации и ее передачу злоумышленнику, ее разрушение или злонамеренную модификацию, нарушение работоспособности компьютера, использование ресурсов компьютера в неблаговидных целях. Отдельные категории троянских программ наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера (например, троянские программы, разработанные для массированных Do. S-атак на удалённые ресурсы сети).

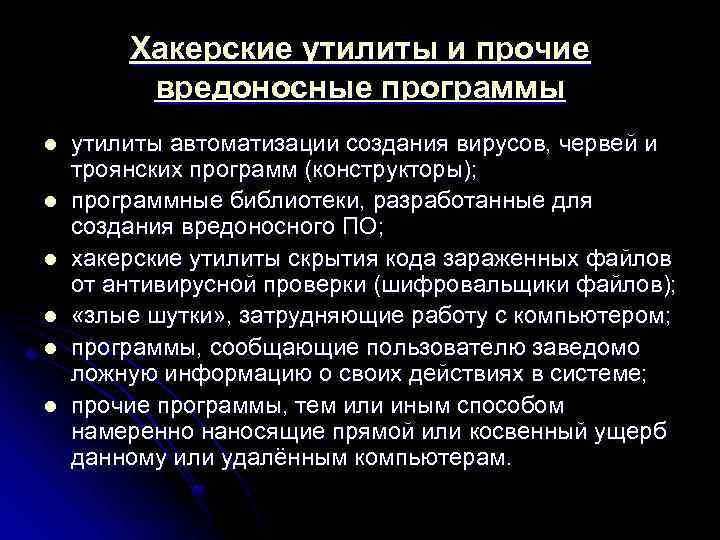

Хакерские утилиты и прочие вредоносные программы l l l утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы); программные библиотеки, разработанные для создания вредоносного ПО; хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов); «злые шутки» , затрудняющие работу с компьютером; программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе; прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удалённым компьютерам.

Хакерские утилиты и прочие вредоносные программы l l l утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы); программные библиотеки, разработанные для создания вредоносного ПО; хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов); «злые шутки» , затрудняющие работу с компьютером; программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе; прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удалённым компьютерам.

Закон Мэрфи Если какая-нибудь неприятность может произойти, то она обязательно произойдет.

Закон Мэрфи Если какая-нибудь неприятность может произойти, то она обязательно произойдет.

3. Антивирусные программы

3. Антивирусные программы

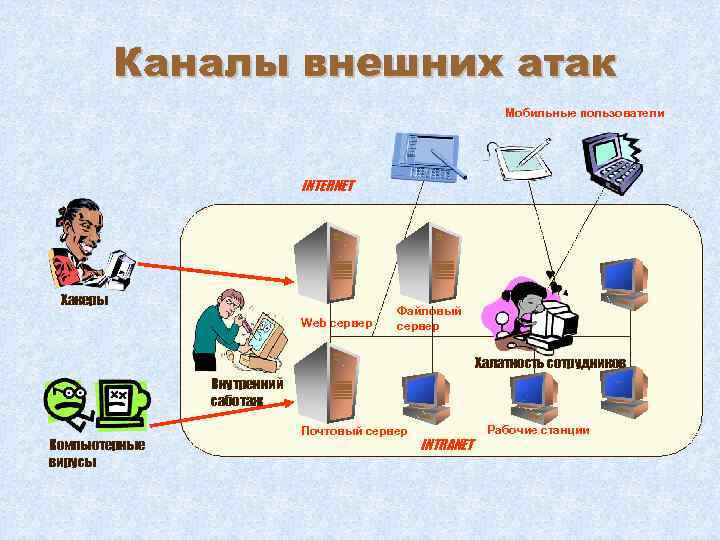

Каналы внешних атак Мобильные пользователи INTERNET Хакеры Web сервер Файловый сервер Халатность сотрудников Внутренний саботаж Компьютерные вирусы Почтовый сервер INTRANET Рабочие станции

Каналы внешних атак Мобильные пользователи INTERNET Хакеры Web сервер Файловый сервер Халатность сотрудников Внутренний саботаж Компьютерные вирусы Почтовый сервер INTRANET Рабочие станции

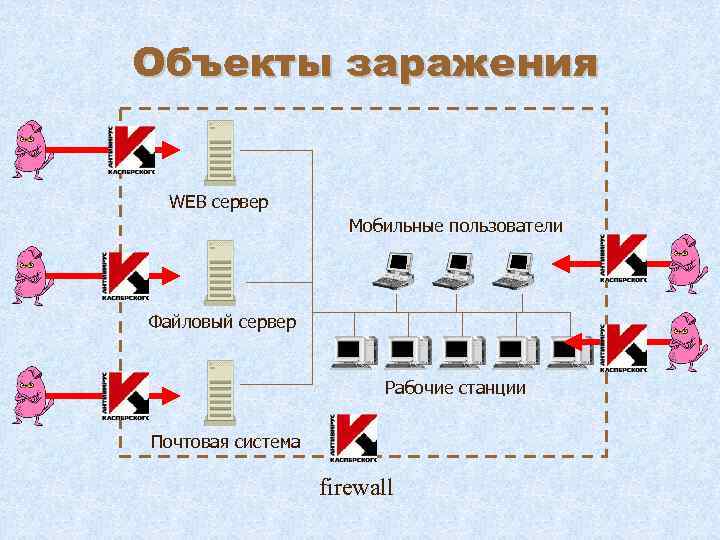

Объекты заражения WEB сервер Мобильные пользователи Файловый сервер Рабочие станции Почтовая система firewall

Объекты заражения WEB сервер Мобильные пользователи Файловый сервер Рабочие станции Почтовая система firewall

Классификация антивирусных программ 4 Сканеры 4 CRC-сканеры 4 Блокировщики

Классификация антивирусных программ 4 Сканеры 4 CRC-сканеры 4 Блокировщики

Сканеры 4 Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые "маски". Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса. 4 Сканеры также делятся на "резидентные" (мониторы), производящие сканирование "на-лету", и "нерезидентные", обеспечивающие проверку системы только по запросу. Как правило, "резидентные" сканеры обеспечивают более надежную защиту системы, поскольку они немедленно реагируют на появление вируса, в то время как "нерезидентный" сканер способен опознать вирус только во время своего очередного запуска.

Сканеры 4 Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые "маски". Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса. 4 Сканеры также делятся на "резидентные" (мониторы), производящие сканирование "на-лету", и "нерезидентные", обеспечивающие проверку системы только по запросу. Как правило, "резидентные" сканеры обеспечивают более надежную защиту системы, поскольку они немедленно реагируют на появление вируса, в то время как "нерезидентный" сканер способен опознать вирус только во время своего очередного запуска.

CRC-сканеры Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т. д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

CRC-сканеры Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т. д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

Блокировщики Антивирусные блокировщики - это резидентные программы, перехватывающие "вирусо-опасные" ситуации и сообщающие об этом пользователю. К "вирусо-опасным" относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или MBR винчестера, попытки программ остаться резидентно и т. д. , то есть вызовы, которые характерны для вирусов в моменты из размножения.

Блокировщики Антивирусные блокировщики - это резидентные программы, перехватывающие "вирусо-опасные" ситуации и сообщающие об этом пользователю. К "вирусо-опасным" относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или MBR винчестера, попытки программ остаться резидентно и т. д. , то есть вызовы, которые характерны для вирусов в моменты из размножения.

Как это работает • Оповещение • Исправление • Удаление • Оповещение • Прерывание приема/передачи данных Объект защиты Блокировщик r Backdoo рус Script- ви • Оповещение • Остановка неверного исполнения программы • Удаление • Оповещение • Удаление Script-проверка Блокиратор поведения ус Макро вир ус ый вир известн Не ирус стный в Изве Контроль Целостности Антивирусное ядро • Оповещение • Исправление • Удаление

Как это работает • Оповещение • Исправление • Удаление • Оповещение • Прерывание приема/передачи данных Объект защиты Блокировщик r Backdoo рус Script- ви • Оповещение • Остановка неверного исполнения программы • Удаление • Оповещение • Удаление Script-проверка Блокиратор поведения ус Макро вир ус ый вир известн Не ирус стный в Изве Контроль Целостности Антивирусное ядро • Оповещение • Исправление • Удаление

Методика использования антивирусных программ 4 Следите за тем, чтобы антивирусные программы, 4 4 используемые для проверки, были самых последних версий. Если вирус обнаружен в каком-то из новых файлов и еще не проник в систему, то нет причин для беспокойства: убейте этот файл (или удалите вирус любимой антивирусной программой) и спокойно работайте дальше. В случае обнаружения файлового вируса, если компьютер подключен к сети, необходимо отключить его от сети и проинформировать системного администратора. Если используемый антивирус не удаляет вирусы из памяти, следует перезагрузить компьютер с заведомо незараженной и защищенной от записи системной дискеты. При помощи антивирусной программы нужно восстановить зараженные файлы и затем проверить их работоспособность.

Методика использования антивирусных программ 4 Следите за тем, чтобы антивирусные программы, 4 4 используемые для проверки, были самых последних версий. Если вирус обнаружен в каком-то из новых файлов и еще не проник в систему, то нет причин для беспокойства: убейте этот файл (или удалите вирус любимой антивирусной программой) и спокойно работайте дальше. В случае обнаружения файлового вируса, если компьютер подключен к сети, необходимо отключить его от сети и проинформировать системного администратора. Если используемый антивирус не удаляет вирусы из памяти, следует перезагрузить компьютер с заведомо незараженной и защищенной от записи системной дискеты. При помощи антивирусной программы нужно восстановить зараженные файлы и затем проверить их работоспособность.

4. Профилактика заражения компьютера

4. Профилактика заражения компьютера

6 правил Касперского Правило первое – осторожно с прикреплениями Крайне осторожно относитесь к программам и документам, которые получаете из глобальных сетей. Перед тем, как запустить файл на выполнение или открыть документ/таблицу, обязательно проверьте их на наличие вирусов. Используйте специализированные антивирусы - для проверки "на-лету" всех файлов, приходящих по электронной почте (и по Internet в целом).

6 правил Касперского Правило первое – осторожно с прикреплениями Крайне осторожно относитесь к программам и документам, которые получаете из глобальных сетей. Перед тем, как запустить файл на выполнение или открыть документ/таблицу, обязательно проверьте их на наличие вирусов. Используйте специализированные антивирусы - для проверки "на-лету" всех файлов, приходящих по электронной почте (и по Internet в целом).

6 правил Касперского Правило второе – разграничение доступа Для уменьшения риска заразить файл на сервере администраторам сетей следует активно использовать стандартные возможности защиты сети: ограничение прав пользователей; установку атрибутов "только на чтение" или даже "только на запуск" для всех выполняемых файлов (к сожалению, это не всегда оказывается возможным) Желательно также перед тем, как запустить новое программное обеспечение, попробовать его на тестовом компьютере, не подключенном к общей сети.

6 правил Касперского Правило второе – разграничение доступа Для уменьшения риска заразить файл на сервере администраторам сетей следует активно использовать стандартные возможности защиты сети: ограничение прав пользователей; установку атрибутов "только на чтение" или даже "только на запуск" для всех выполняемых файлов (к сожалению, это не всегда оказывается возможным) Желательно также перед тем, как запустить новое программное обеспечение, попробовать его на тестовом компьютере, не подключенном к общей сети.

6 правил Касперского Правило третье – лицензионный софт Лучше покупать дистрибутивные копии программного обеспечения у официальных продавцов, чем бесплатно или почти бесплатно копировать их из других источников или покупать пиратские копии. При этом значительно снижается вероятность заражения, хотя известны случаи покупки инфицированных дистрибутивов. Желательно также перед тем, как запустить новое программное обеспечение, попробовать его на тестовом компьютере, не подключенном к общей сети.

6 правил Касперского Правило третье – лицензионный софт Лучше покупать дистрибутивные копии программного обеспечения у официальных продавцов, чем бесплатно или почти бесплатно копировать их из других источников или покупать пиратские копии. При этом значительно снижается вероятность заражения, хотя известны случаи покупки инфицированных дистрибутивов. Желательно также перед тем, как запустить новое программное обеспечение, попробовать его на тестовом компьютере, не подключенном к общей сети.

6 правил Касперского Правило четвертое - антивирус Желательно чтобы при работе с новым программным обеспечением в памяти резидентно находился какой-либо антивирусный монитор. Если запускаемая программа заражена вирусом, то такой монитор поможет обнаружить вирус и остановить его распространение.

6 правил Касперского Правило четвертое - антивирус Желательно чтобы при работе с новым программным обеспечением в памяти резидентно находился какой-либо антивирусный монитор. Если запускаемая программа заражена вирусом, то такой монитор поможет обнаружить вирус и остановить его распространение.

6 правил Касперского Правило пятое – контроль целостности Пользуйтесь утилитами проверки целостности информации. Такие утилиты сохраняют в специальных базах данных информацию о системных областях дисков (или целиком системные области) и информацию о файлах (контрольные суммы, размеры, атрибуты, даты последней модификации файлов и т. д. ). Периодически сравнивайте информацию, хранящуюся в подобной базе данных, с реальным содержимым винчестера, так как практически любое несоответствие может служить сигналом о появлении вируса или "троянской" программы.

6 правил Касперского Правило пятое – контроль целостности Пользуйтесь утилитами проверки целостности информации. Такие утилиты сохраняют в специальных базах данных информацию о системных областях дисков (или целиком системные области) и информацию о файлах (контрольные суммы, размеры, атрибуты, даты последней модификации файлов и т. д. ). Периодически сравнивайте информацию, хранящуюся в подобной базе данных, с реальным содержимым винчестера, так как практически любое несоответствие может служить сигналом о появлении вируса или "троянской" программы.

6 правил Касперского Правило шестое - backup-копий Периодически сохраняйте на внешнем носителе файлы, с которыми ведется работа. Такие резервные копии носят название backup-копий. Затраты на копирование файлов, содержащих исходные тексты программ, базы данных, документацию, значительно меньше затрат на восстановление этих файлов при проявлении вирусом агрессивных свойств или при сбое компьютера.

6 правил Касперского Правило шестое - backup-копий Периодически сохраняйте на внешнем носителе файлы, с которыми ведется работа. Такие резервные копии носят название backup-копий. Затраты на копирование файлов, содержащих исходные тексты программ, базы данных, документацию, значительно меньше затрат на восстановление этих файлов при проявлении вирусом агрессивных свойств или при сбое компьютера.

5. Вирус! Что делать?

5. Вирус! Что делать?

Вирус! Что делать? Самое первое правило - не паниковать. Ни к чему хорошему это не приведет. Вы - не первый и не последний, чей компьютер оказался зараженным, к тому же не каждый сбой компьютера является проявлением вируса. Далее – предотвратить распространение Отключите компьютер от локальной сети и от соединения с интернет. Большинство вирусов обладает большими возможностями к распространению и Ваши друзья могут так же получить вирус от Вас.

Вирус! Что делать? Самое первое правило - не паниковать. Ни к чему хорошему это не приведет. Вы - не первый и не последний, чей компьютер оказался зараженным, к тому же не каждый сбой компьютера является проявлением вируса. Далее – предотвратить распространение Отключите компьютер от локальной сети и от соединения с интернет. Большинство вирусов обладает большими возможностями к распространению и Ваши друзья могут так же получить вирус от Вас.

Вирус? Что делать? Третье - информация С незараженного компьютера через Internet постарайтесь получить максимум информации о том какой вирус заразил Ваш компьютер (например, www. viruslist. ru). Четвертое – лечить / удалять Для диагностики компьютера Вы можете использовать антивирусную программу. При необходимости обратитесь к профессионалам.

Вирус? Что делать? Третье - информация С незараженного компьютера через Internet постарайтесь получить максимум информации о том какой вирус заразил Ваш компьютер (например, www. viruslist. ru). Четвертое – лечить / удалять Для диагностики компьютера Вы можете использовать антивирусную программу. При необходимости обратитесь к профессионалам.

Вирус? Что делать? Пятое - Защитить Поставьте на компьютеры современное антивирусное ПО. Необходимо обеспечить регулярное обновление антивирусной базы данных. Не игнорируйте информацию о выходе «заплаток» или исправлений к используемой вами операционной системе. Для защиты своего компьютера используйте ПО нужной категории. (есть программы для домашних пользователей, малых и средних компаний, корпоративных пользователей)

Вирус? Что делать? Пятое - Защитить Поставьте на компьютеры современное антивирусное ПО. Необходимо обеспечить регулярное обновление антивирусной базы данных. Не игнорируйте информацию о выходе «заплаток» или исправлений к используемой вами операционной системе. Для защиты своего компьютера используйте ПО нужной категории. (есть программы для домашних пользователей, малых и средних компаний, корпоративных пользователей)