antivirus долм.ppt

- Количество слайдов: 36

Основы компьютерной безопасности Вирусы и вредоносные программы и защита от них Профессор Долматов А. В.

Основное понятие № 1 Компьютерный вирус – это программный код, встроенный в другую программу или документ, или в определённые области носителя данных и предназначенный для выполнения несанкционированных действий на несущем компьютере.

Какие бывают вирусы…

Важно знать! • Программные вирусы – это блоки программного кода, целенаправленно внедрённые внутрь других прикладных программ.

• Загрузочный вирус – это блок программного кода, поражающий не программные файлы, а определённые системные области магнитных носителей.

• Макровирусы – это особая разновидность вирусов поражает документы, выполненные в некоторых прикладных программах, имеющих средства для исполнения макрокоманд.

Виды вредоносного ПО Сетевые черви • "Червей" часто называют вирусами, хотя, строго говоря, это не совсем верно. • Сетевые черви - это программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети, проникают в операционную систему компьютера, находят адреса других компьютеров или пользователей и рассылают по этим адресам свои копии. • Сетевые черви могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

Виды вредоносного ПО Троянские программы • Троянские программы, "троянские кони" и просто "троянцы" - это вредоносные программы, которые сами не размножаются. • Подобно знаменитому Троянскому коню из "Илиады" Гомера, программа-троянец выдает себя за что-то полезное. Чаще всего троянский конь маскируется под новую версию бесплатной утилиты, какую-то популярную прикладную программу или игру. • Таким способом "троянец" пытается заинтересовать пользователя и побудить его переписать и установить на свой компьютер вредителя самостоятельно.

Виды вредоносного ПО Троянские программы По выполняемым вредоносным действиям троянские программы можно разделить на следующие виды: • утилиты несанкционированного удаленного администрирования (позволяют злоумышленнику удаленно управлять зараженным компьютером); • утилиты для проведения DDo. S-атак (Distributed Denial of Service - распределенные атаки типа отказ в обслуживании); • шпионские и рекламные программы, а также программы дозвона; • серверы рассылки спама; • многокомпонентные "троянцы"-загрузчики (переписывают из Интернета и внедряют в систему другие вредоносные коды или вредоносные дополнительные компоненты). На практике часто встречаются программы-"троянцы", относящиеся сразу к нескольким перечисленным выше видам.

Виды вредоносного ПО • • Утилиты несанкционированного удаленного администрирования Удаленное управление компьютером часто используется в компаниях, а также в тех случаях, когда необходимо оказать техническую помощь пользователю, находящемуся на значительном расстоянии. С помощью средств удаленного управления системный администратор может настроить каждый компьютер в организации, не вставая со своего рабочего места. Однако эта полезная функциональность в руках злоумышленника превращается в грозное оружие. "Троянские кони" часто представляют собой вполне легальные утилиты удаленного управления, адаптированные под нужды хакеров. Если злоумышленнику удастся внедрить такого "троянца" в чужую систему, он сможет незаметно управлять этим компьютером втайне от его настоящего владельца. Управление зараженным компьютером обычно осуществляется через Интернет. Вот лишь небольшая часть того, что может сделать злоумышленник на инфицированном ПК: выкрасть любую информацию с компьютера-жертвы (файлы, пароли, реквизиты и т. д. ), провести любую файловую операцию (отформатировать жесткий диск, стереть или переименовать какие-то файлы и т. д. ), перезагрузить компьютер, подключиться к сетевым ресурсам, использовать зараженный компьютер для атаки на какой-то третий компьютер или сервер в Интернете.

Виды вредоносного ПО - руткиты • • Первоначально в контексте систем вида UNIX руткитом называлась группа утилит, принадлежащих самой операционной системе, таких как netstat , passwd и ps, которые изменялись хакером для того, чтобы получить неограниченный доступ к компьютеру, не пордвергаясь риску быть обнаруженным системным администратором. В рамках системной терминологии UNIX, системный администратор назывался "рут", в соответствии с родовым именем для утилит, которые оставались в системе в скрытом виде сразу после получения рут-прав. Сегодня наиболее распространены операционные системы Windows, но понятие остается прежним Руткит Windows – это программа, скрывающая некоторые элементы (файлы, процессы, записи в реестре Windows, адреса ячеек памяти, сетевые подключения и др. ) от других программ или операционной системы. Как мы видим, данное определение само по себе не представляет для системы никакого вреда – это технология, которая может быть использована как в конструктивных, так и в деструктивных целях.

Виды вредоносного ПО - руткиты • • • Какую опасность представляют руткиты? В таком смысле, что противоречит общественному мнению, руткиты – это вовсе не утилиты, которые могут быть использованы для нанесения вреда компьютеру. В системах UNIX руткиты используются как гарантия непрерывного доступа к удаленному компьютеру, которые предварительно был заражен с целью, например: Установки backdoor-кода, через который можно получать доступ к компьютеру. Сокрытия изменений, примененных к конфигурации. Сокрытия логов, оставшихся после вторжения в систему. Для систем Windows цель остается аналогичной: сокрытие существования внутри компьютера других элементов, для того, чтобы их присутствие и выполнение не могли быть обнаружены пользователем и даже антивирусным ПО. Если такие элементы представлены вирусами, тогда владелец компьютера столкнется с серьезной проблемой.

Виды вредоносного ПО - руткиты • • • Какую опасность представляют руткиты? В таком смысле, что противоречит общественному мнению, руткиты – это вовсе не утилиты, которые могут быть использованы для нанесения вреда компьютеру. В системах UNIX руткиты используются как гарантия непрерывного доступа к удаленному компьютеру, которые предварительно был заражен с целью, например: Установки backdoor-кода, через который можно получать доступ к компьютеру. Сокрытия изменений, примененных к конфигурации. Сокрытия логов, оставшихся после вторжения в систему. Для систем Windows цель остается аналогичной: сокрытие существования внутри компьютера других элементов, для того, чтобы их присутствие и выполнение не могли быть обнаружены пользователем и даже антивирусным ПО. Если такие элементы представлены вирусами, тогда владелец компьютера столкнется с серьезной проблемой.

Виды вредоносного ПО - руткиты С другой стороны, есть и потенциальные преимущества использования руткитов, которые могут вполне легитимно применяться в следующих областях: • Мониторинг сотрудников. • Защита интеллектуальных данных. • Защита программ от действия вредоносных кодов или ошибок пользователей (случайное удаление, например).

Виды вредоносного ПО - руткиты • • Какие виды руткитов существуют? Руткиты можно классифицировать в соответствии со следующими характеристиками: Постоянство существования: - Постоянный руткит активируется при каждом запуске системы. Для этого ему необходимо хранить свой код внутри компьютера, а также нужен способ для автоматического самозапуска. - С другой стороны, непостоянный руткит не способен автоматически перезапускаться после перезагрузки системы. Способ выполнения руткита: - Режим пользователя: данный вид руткита перехватывает системные запросы и фильтрует информацию, возвращаемую API (Application Programming Interface). Наиболее известный руткит, принадлежащий к данном увиду, это Hacker Defender. - Режим ядра (ядро операционной системы): такие руткиты модицируют структуру данных ядра, а также перехватывают собственный API ядра. Это наиболее надежный и действенный способ перехвата системы.

Основное понятие № 2 Антивирус – это специализированная программа, которая предназначена для поиска и уничтожения компьютерных вирусов, а также для предохранения от заражения вирусом.

Методы защиты от вирусов Общие средства защиты информации, которые полезны также как страховка от физической порчи дисков, неправильно работающих программ или ошибочных действий пользователей.

Профилактические меры позволяющие уменьшить вероятность заражения вирусом.

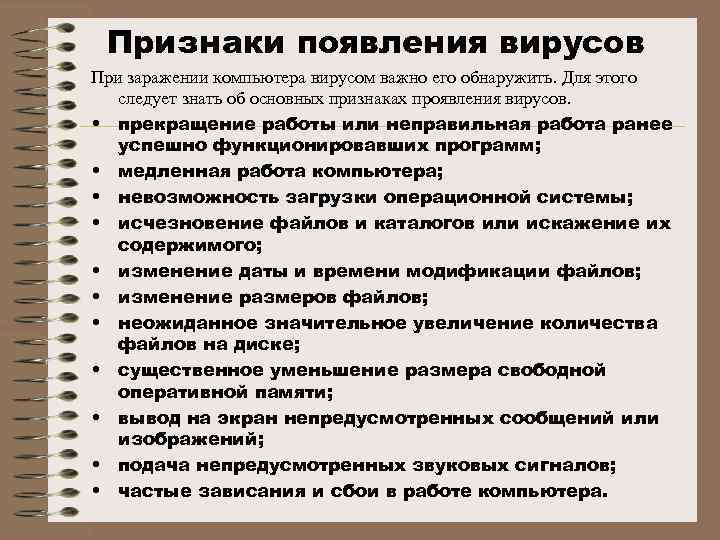

Признаки появления вирусов При заражении компьютера вирусом важно его обнаружить. Для этого следует знать об основных признаках проявления вирусов. • прекращение работы или неправильная работа ранее успешно функционировавших программ; • медленная работа компьютера; • невозможность загрузки операционной системы; • исчезновение файлов и каталогов или искажение их содержимого; • изменение даты и времени модификации файлов; • изменение размеров файлов; • неожиданное значительное увеличение количества файлов на диске; • существенное уменьшение размера свободной оперативной памяти; • вывод на экран непредусмотренных сообщений или изображений; • подача непредусмотренных звуковых сигналов; • частые зависания и сбои в работе компьютера.

Следует отметить, что вышеперечисленные явления не обязательно вызываются присутствием вируса, а могут быть следствием других причин. Поэтому всегда затруднена правильная диагностика состояния компьютера. Для защиты от вирусов обычно используются: специализированные программы для защиты от вирусов.

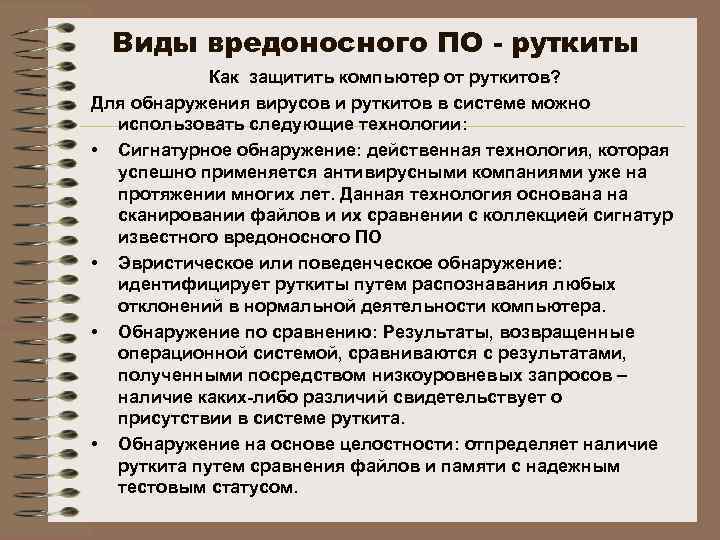

Виды вредоносного ПО - руткиты Как защитить компьютер от руткитов? Для обнаружения вирусов и руткитов в системе можно использовать следующие технологии: • Сигнатурное обнаружение: действенная технология, которая успешно применяется антивирусными компаниями уже на протяжении многих лет. Данная технология основана на сканировании файлов и их сравнении с коллекцией сигнатур известного вредоносного ПО • Эвристическое или поведенческое обнаружение: идентифицирует руткиты путем распознавания любых отклонений в нормальной деятельности компьютера. • Обнаружение по сравнению: Результаты, возвращенные операционной системой, сравниваются с результатами, полученными посредством низкоуровневых запросов – наличие каких-либо различий свидетельствует о присутствии в системе руткита. • Обнаружение на основе целостности: отпределяет наличие руткита путем сравнения файлов и памяти с надежным тестовым статусом.

Выделяют: Программы-детекторы Программы-доктора (фаги) Программы-ревизоры Доктора-ревизоры Программы-фильтры Программы-вакцины (иммунизаторы)

Дополнения: Программы-детекторы позволяют обнаруживать файлы зараженные одним из известных вирусов. Программы-доктора, или фаги лечат зараженные программы или диски, выкусывая из зараженных программ тело вируса, т. е. восстанавливая программу в то состояние, в котором она находилась до заражения вируса.

Программы-ревизоры сначала запоминают сведения о состоянии программ и системных областей дисков, а затем сравнивают их состояние с исходными. При появлении несоответствий об этом сообщается пользователю.

Доктора-ревизоры это гибриды ревизоров и докторов, т. е. программ, которые не только обнаруживают изменения в файлах и системных областях дисков, но и могут в случае изменения вернуть их в исходное состояние.

Программы-фильтры располагаются резидентно в оперативной памяти компьютера и перехватывают те сообщения к оперативной системе, которые используются вирусами для размножения и нанесения вреда, и сообщают о них соответствующей операции. Пользователь может разрешить или запретить выполнение соответствующей операции.

Программы-вакцины или иммунизаторы модифицируют программы и диски таким образом, что это не отражается на работе программ, но тот вирус против которого производится вакцинация, считает эти программы или диски уже зараженными. На данный момент эти программы крайне не эффективны.

И так… Антивирусные средства позволяют: ü обнаружить вирусы в передаваемых файлах и вложениях писем; ü проверять архивированные файлы; ü Осуществлять автоматическую установку и обновление версий и баз данных по вирусам; ü отслеживать в реальном времени все записываемые и открываемые файлы; ü использовать сканирующие и резидентные модули;

ü сканировать диски, когда компьютер простаивает, или по расписанию; ü проверять входящий/исходящий трафик посредством программ типа Firewall; ü осуществлять удалённое администрирование и оповещение в случае выявления вирусов.

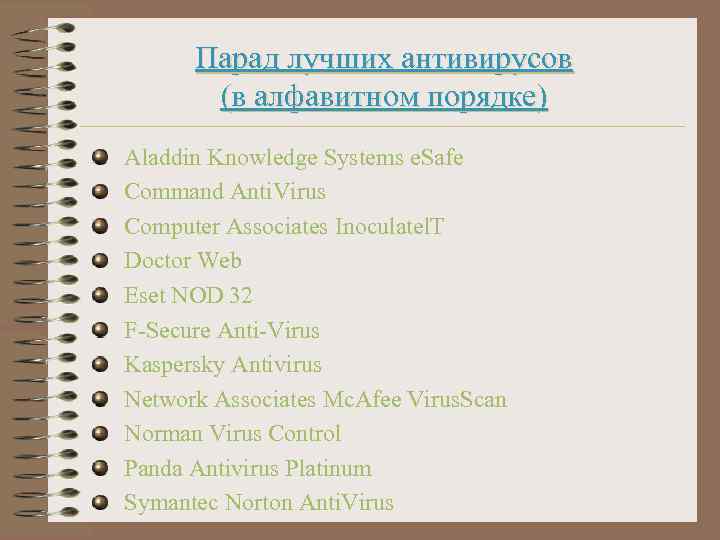

Парад лучших антивирусов (в алфавитном порядке) Aladdin Knowledge Systems e. Safe Command Anti. Virus Computer Associates Inoculatel. T Doctor Web Eset NOD 32 F-Secure Anti-Virus Kaspersky Antivirus Network Associates Mc. Afee Virus. Scan Norman Virus Control Panda Antivirus Platinum Symantec Norton Anti. Virus

Лично я бы посоветовал что-нибудь из этого списка: Doctor Web Eset NOD 32 Kaspersky Antivirus (IS) (бывший Antiviral Toolkit Pro) Network Associates Mc. Afee Virus. Scan Symantec Norton Anti. Virus Trend Micro PC-cillin Avast

Защитные программы Фаерволы принято называть стенками, и не зря. Фаервол - это и есть стенка, которая защищает и снаружи и изнутри. Снаружи стенка предохраняет ваши порты от нежелательного воздействия и проникновения. Изнутри стенка предотвращает утечку ваших данных в несанкционированное вами место, плюс запрет на обновление некоторых программ может сильно съэкономить вам трафик, особенно, если этот трафик лимитированный. Как стенка работает? Представте себе что ваш компьютер оснащён множеством дверей, через которые компьютеры соединяются в сети и обмениваются информацией и не только. Думаю не стоит пояснять, что такой обмен не всегда желателен, а иногда и опасен. Стенка прикрывает ваши двери, и открывает их только с вашего разрешения и только тем, кому лично вы доверяете. Так же стенка не откроет двери и не выпустит наружу то что вам ценно, включая личную информацию и многое другое.

Основные функции фаерволов Первая функция - пресечение всех подозрительных контактов ПО установленного у вас на компьютере с внешним миром. Для некоторых программ получать и отправлять информацию в сеть это нормальное дело, как простой пример: аська и различные почтовые клиенты, так же ничего странного, если браузер соединится с интернет, если вы его запустите. Да, именно так, если вы запустите аську, браузер то не будет ничего страшного, а если приложение само начнёт выходить в интернет, или приложение которое способно работать без соединения с интернет, начнёт активно искать выход в свет? Это уже не совсем хорошо. Вот тут может понадобится стенка Фаервол призван отсеивать весь трафик по списку правил, которые или были уже встроены по умолчанию, или по вашим собственным правилам, которые устраивают лично вас.

Основные функции фаерволов Второй немаловажный аспект - это мониторинг всех портов на вашем компьютере. Стенка закрывает все ненужные порты на момент работы. Порты - это не только связь с внешним миром, но и через них же может осуществиться атака на ваш компьютер. Стенка отбивает все несанкционированные заходы подобного рода. Так же можно настроить режим невидимости как в локальной сети, так и в сети интернет, можно настроить так, что компьютер не только будет отвечать, что порт закрыт, но и не будет отвечать совсем. А если компьютера "нету" то и сканить нечего, так же нечего атаковать. Очень часто бывает, что в локальных сетях вспыхивают эпидемии, и в такие моменты все заражённые машины, являясь уже инструментами, пытаются сканить другие машины по сети, пытаясь выявить очередную уязвимую машину. Вот в таких ситуациях можно стать "невидимкой", тем самым снизить опасность заражения или взлома к минимуму.

Основные функции фаерволов Третий очень важный момент - это наблюдение за всеми установленными приложениями. При самом первом запуске любого приложения фаервол запоминает все данные приложения, так же некоторые стенки способны выполнять более глубоко такой контроль на уровне всех компонентов любой программы. Что даёт такой контроль? Вот например вы захотите обновит программу, стенка выдаст аллерт, вы вручную обновитесь и дадите фаерволу "запомнить" приложение в новом виде - это санкционированная модификация. Другой пример вы запускаете приложение, а стенка выдаёт аллерт на него (почти во всех стенках в каждом аллерте есть описание, что очень помогает сориентироваться ), но при этом вы сами никаких действий по изменению данного приложения не предпринимали (обновление, расширения, дополнения), то можно уже задуматься над тем, что приложение или "заражено" или несанкционированно модифицировано, что грубо говоря почти одно и тоже.

Спасибо за внимание! THE END FIN

antivirus долм.ppt