Security_L3.pptx

- Количество слайдов: 57

Основы информационной безопасности Лекция 3. Моделирование угроз и анализ рисков. Лектор: А. С. Лысяк E-mail: accemt@gmail. com Лекции: http: //www. slideshare. net/Accemt/presentations

Уровни разработки ПБ Административный Процедурный Программнотехнический Общая концепция защиты Структура ИС, классификация Реализация методов Настройка политик и правил Новые технологии Анализ и варианты решения

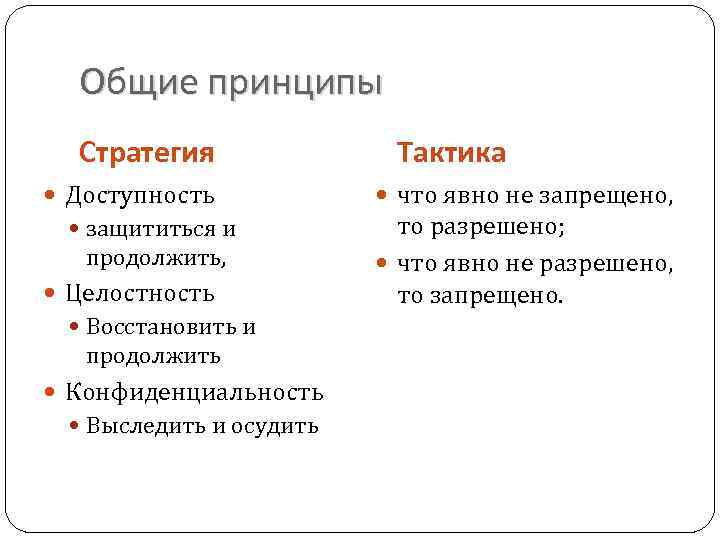

Общие принципы Стратегия Доступность защититься и продолжить, Целостность Восстановить и продолжить Конфиденциальность Выследить и осудить Тактика что явно не запрещено, то разрешено; что явно не разрешено, то запрещено.

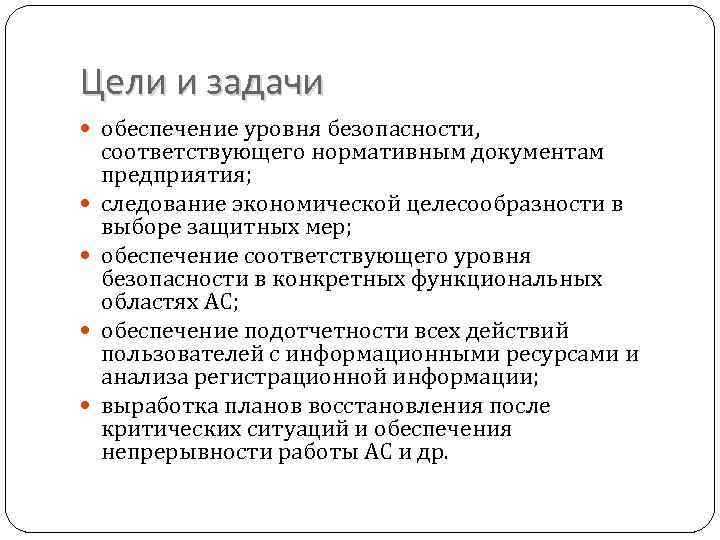

Цели и задачи обеспечение уровня безопасности, соответствующего нормативным документам предприятия; следование экономической целесообразности в выборе защитных мер; обеспечение соответствующего уровня безопасности в конкретных функциональных областях АС; обеспечение подотчетности всех действий пользователей с информационными ресурсами и анализа регистрационной информации; выработка планов восстановления после критических ситуаций и обеспечения непрерывности работы АС и др.

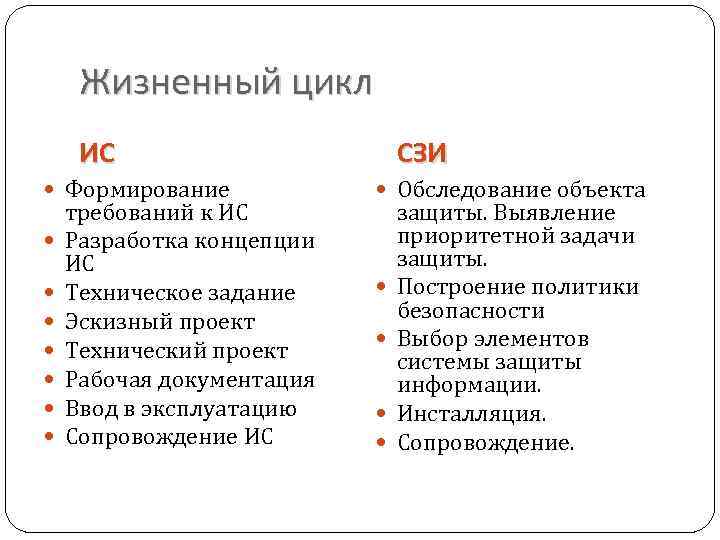

Жизненный цикл ИС Формирование требований к ИС Разработка концепции ИС Техническое задание Эскизный проект Технический проект Рабочая документация Ввод в эксплуатацию Сопровождение ИС СЗИ Обследование объекта защиты. Выявление приоритетной задачи защиты. Построение политики безопасности Выбор элементов системы защиты информации. Инсталляция. Сопровождение.

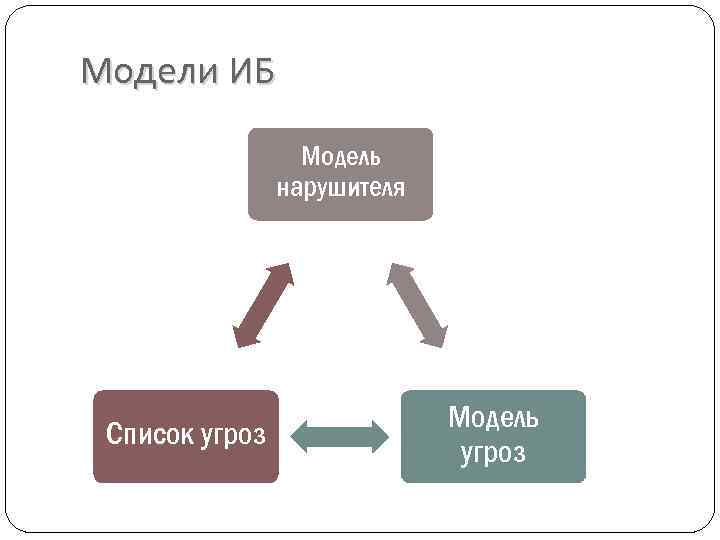

Модели ИБ Модель нарушителя Список угроз Модель угроз

Список угроз Простой перечень возможных угроз безопасности информационной системе, включая стихийные бедствия.

Зачем нужно моделирование угроз Систематическая идентификация потенциальных опасностей. Систематическая идентификация возможных видов отказов. Количественные оценки или ранжирование рисков. Выявление факторов, обуславливающих риск, и слабых звеньев в системе. Более глубокое понимание устройства и функционирование системы.

Зачем нужно моделирование угроз Сопоставление риска исследуемой системы с рисками альтернативных систем или технологий. Идентификация и сопоставление рисков и неопределенностей. Возможность выбора мер и приемов по обеспечению снижения риска. Основная задача моделирования окружения – обоснование решений, касающихся рисков.

Вопросы для модели Какие угрозы могут быть реализованы? Кем могут быть реализованы эти угрозы? С какой вероятностью могут быть реализованы эти угрозы? Каков потенциальный ущерб от этих угроз? Каким образом могут быть реализованы эти угрозы? Почему эти угрозы могут быть реализованы? На что могут быть направлены эти угрозы? Как можно отразить эти угрозы?

Моделирование окружения Модель угроз

Угроза – совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных Можно выделить: Активная угроза безопасности – угроза намеренного несанкционированного изменения состояния автоматизированной системы. Пассивная угроза безопасности – угроза несанкционированного раскрытия информации без изменения состояния автоматизированной системы.

Виды угроз Угрозы конфиденциальности. Угрозы доступности: техногенные, непреднамеренные ошибки, инсайдеры. Угрозы целостности: фальсификация данных (в т. ч. инсайдеры), нарушение атомарности транзакций. Угрозы раскрытия параметров защищенной компьютерной системы: новые угрозы, уязвимости, увеличение рисков.

Примеры угроз действия злоумышленника; наблюдение за источниками информации; подслушивание конфиденциальных разговоров и акустических сигналов работающих механизмов; перехват электрических, магнитных и электромагнитных полей, электрических сигналов и радиоактивных излучений; несанкционированное распространение материальных носителей за пределами организации; разглашение информации компетентными людьми; утеря носителей информации; несанкционированное распространение информации через поля и электрические сигналы случайно возникшие в аппаратуре; воздействие стихийных сил; сбои в аппаратуре сбора, обработки и передачи информации; воздействие мощных электромагнитных и электрических помех промышленных и природных.

Идентификация угроз Необходимо идентифицировать опасности: Известные опасности. Неучтённые ранее опасности. Предварительная оценка (основывается на анализе последствий и изучении причин). Предварительная оценка позволяет: Принять немедленные меры. Прекратить анализ из-за несущественности опасности. Перейти к оценке рисков и угроз.

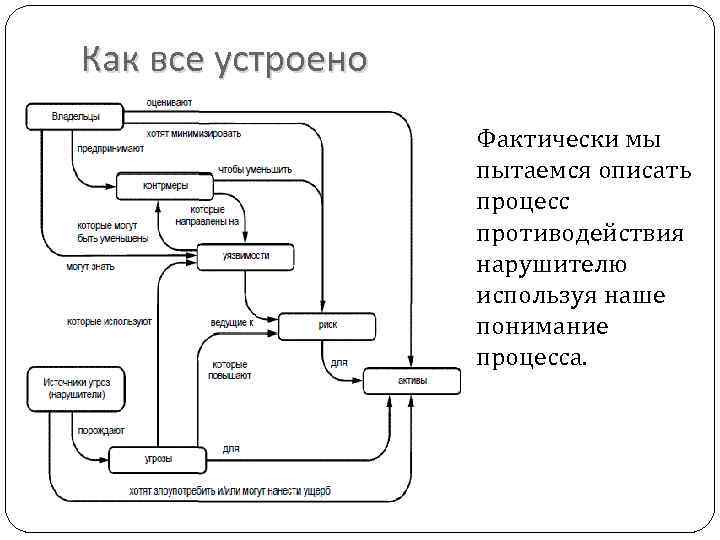

Как все устроено Фактически мы пытаемся описать процесс противодействия нарушителю используя наше понимание процесса.

Модель угроз Систематизированный перечень угроз безопасности при обработке информации в информационных системах. Эти угрозы обусловлены преднамеренными или непреднамеренными действиями физических лиц, действиями зарубежных спецслужб или организаций (в том числе террористических), а также криминальных группировок, создающих условия для нарушения безопасности, которое ведет к ущербу жизненно важных интересов личности, общества и государства. (ФСТЭК России)

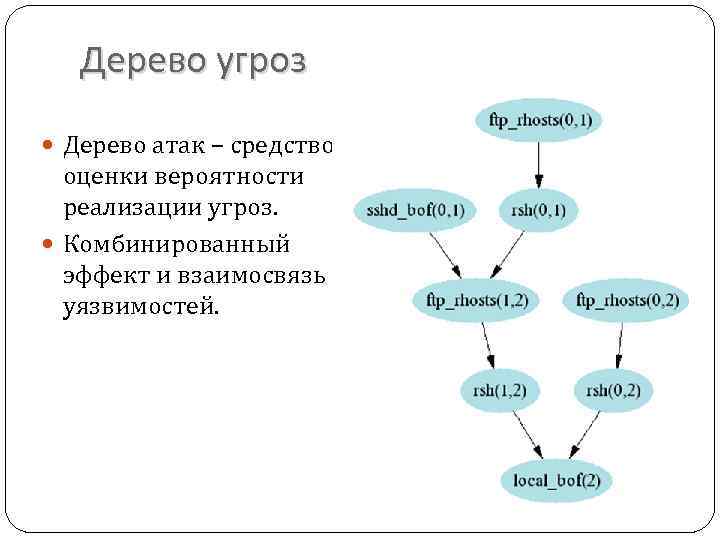

Дерево угроз Дерево атак – средство оценки вероятности реализации угроз. Комбинированный эффект и взаимосвязь уязвимостей.

Моделирование окружения Модель нарушителя.

Модель нарушителя определяет: категории (типы) нарушителей, которые могут воздействовать на объект; цели, которые могут преследовать нарушители каждой категории и их описание; типовые сценарии возможных действий нарушителей, описывающие последовательность (алгоритм) действий групп и отдельных нарушителей, способы их действий на каждом этапе.

Классификация нарушителей Террористы и террористические организации. Конкурирующие организации и структуры. Спецслужбы иностранных государств и блоков государств. Криминальные структуры. Взломщики программных продуктов ИТ, использующихся в системах связи. Бывшие сотрудники организаций связи. Недобросовестные сотрудники и партнеры. Пользователи услугами связи и др.

Классификация нарушителей. Основные типы. Разработчик. Обслуживающий персонал (системный администратор, сотрудники обеспечения ИБ). Пользователи. Сторонние лица.

Мотивы нарушителей Месть. Достижение денежной выгоды. Хулиганство и любопытство. Профессиональное самоутверждение.

Управление рисками

Взаимосвязь элементов Модель угроз Управление рисками Структура СЗИ

Риск Потенциальная опасность нанесения ущерба организации в результате реализации некоторой угрозы с использованием уязвимостей актива или группы активов. ГОСТ РИСО/МЭК 13335 -1 -2006 Состояние неопределенности, в котором некоторые возможности приводят к потерям, катастрофам или иным нежелательным результатам. Даг. Хаббард

Анализ рисков – процесс получения количественной и/или качественной оценки ущерба, который может понести предприятие в случае реализации угрозы ИБ. Задачи: От чего защищаться? Что делать, если угроза реализуется? Что и в каком количество потеряем, если защита не сработает? Как минимизировать потери?

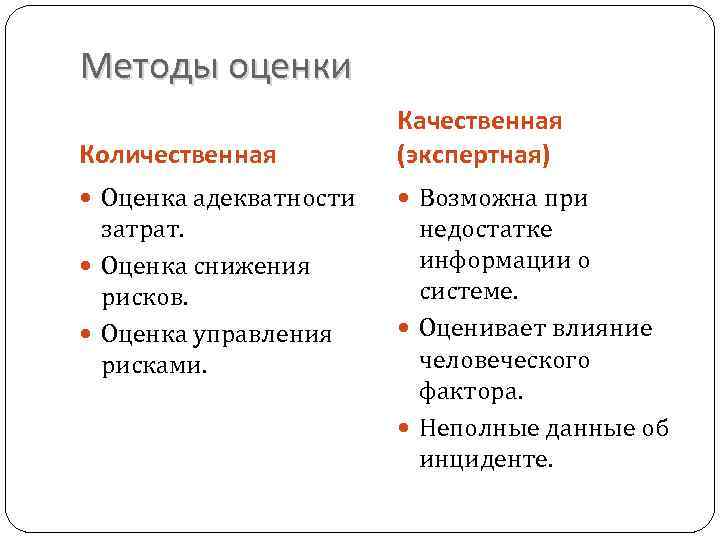

Методы оценки Количественная Качественная (экспертная) Оценка адекватности Возможна при затрат. Оценка снижения рисков. Оценка управления рисками. недостатке информации о системе. Оценивает влияние человеческого фактора. Неполные данные об инциденте.

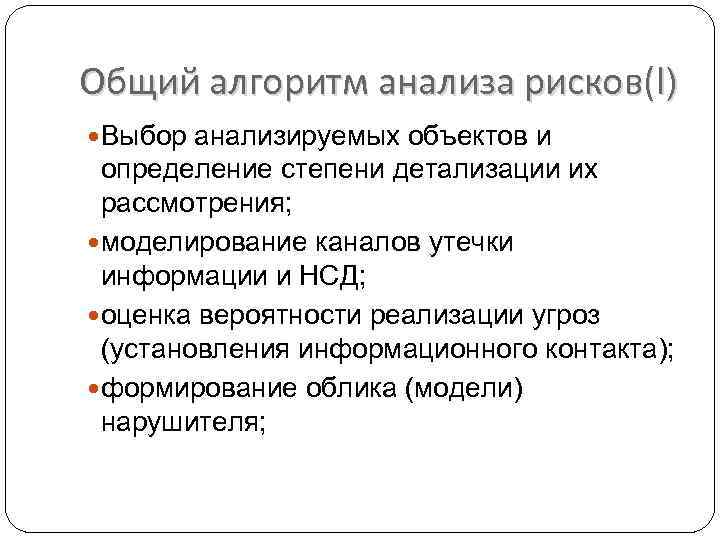

Общий алгоритм анализа рисков(I) Выбор анализируемых объектов и определение степени детализации их рассмотрения; моделирование каналов утечки информации и НСД; оценка вероятности реализации угроз (установления информационного контакта); формирование облика (модели) нарушителя;

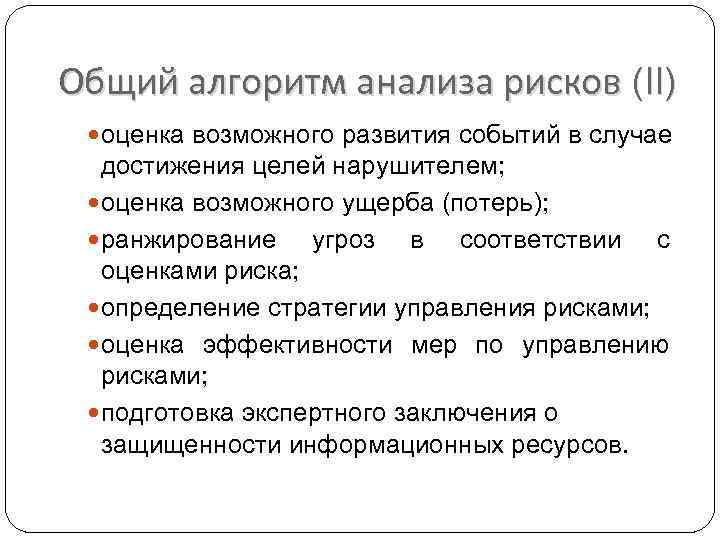

Общий алгоритм анализа рисков (II) оценка возможного развития событий в случае достижения целей нарушителем; оценка возможного ущерба (потерь); ранжирование угроз в соответствии с оценками риска; определение стратегии управления рисками; оценка эффективности мер по управлению рисками; подготовка экспертного заключения о защищенности информационных ресурсов.

Понятие ущерба Анализ последствий

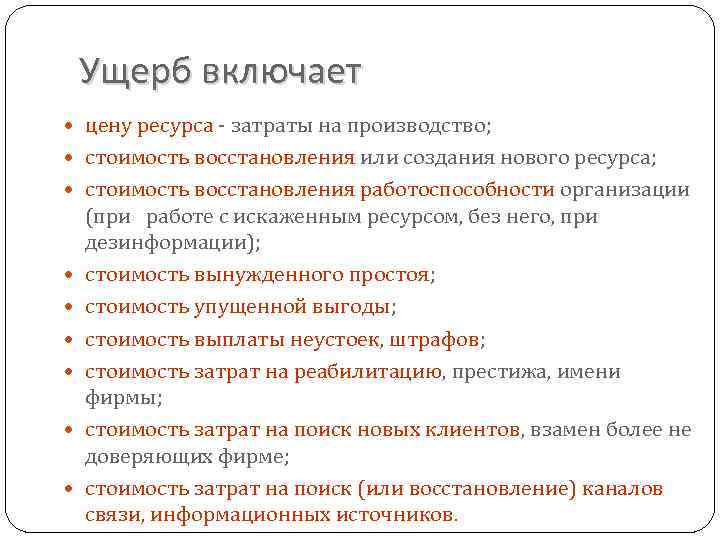

Ущерб включает цену ресурса - затраты на производство; стоимость восстановления или создания нового ресурса; стоимость восстановления работоспособности организации (при работе с искаженным ресурсом, без него, при дезинформации); стоимость вынужденного простоя; стоимость упущенной выгоды; стоимость выплаты неустоек, штрафов; стоимость затрат на реабилитацию, престижа, имени фирмы; стоимость затрат на поиск новых клиентов, взамен более не доверяющих фирме; стоимость затрат на поиск (или восстановление) каналов связи, информационных источников.

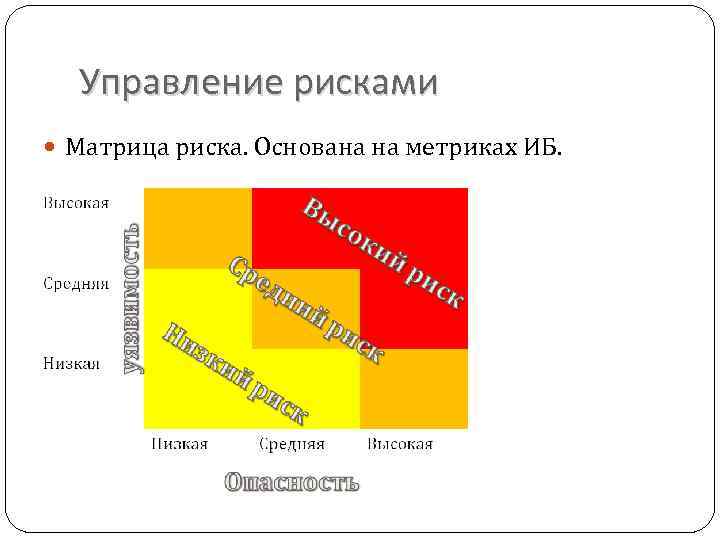

Управление рисками Матрица риска. Основана на метриках ИБ.

Стратегии управления рисками Принятие риска. Изменение характера риска. Уклонение от риска. Уменьшение риска.

Возможные реализации Угрозы, обусловленные действиями субъекта (антропогенные угрозы) Кража, подмена, уничтожение (носители информации, пароли, СВТ) и т. д. Угрозы, обусловленные техническими средствами (техногенные угрозы) нарушение работоспособности, старение носителей информации, уничтожение… и т. д. Угрозы, обусловленные стихийными источниками Исчезновение персонала, уничтожение помещений и т. п.

Реагирование на реализацию рисков Внимание! Идентификация Первые шаги по выявлению инцидента направленные на снятие неопределенности Устранение текущих причин возникновения риска Не следует забывать о подготовке нормативной базы Локализация Устранение причин Восстановление Извлечение уроков Получение и анализ событий, отчетов об инцидентах и сигналов тревог text. Планирование, координация восстановления системы

Моделирование окружения Моделирование угроз на разных этапах жизненного цикла

Этап проектирования Выявление главных источников риска и предполагаемых факторов, влияющих на риск. Предоставление исходных данных для оценки системы в целом. Определение и оценка возможных мер безопасности. Предоставление исходных данных для оценки потенциально опасных действий и систем Обеспечение соответствующей информации проведении ОКР. Оценка альтернативных решений.

Этап эксплуатации и техобслуживания Контроль и оценка данных эксплуатации. Обеспечение исходными данными процесса разработки эксплуатационной документации. Корректировка информации об основных источниках риска и влияющих факторах. Предоставление информации по значимости риска для принятия оперативных решений. Определение влияния изменений в оргструктуре, производстве, процедурах эксплуатации и компонентах системы. Подготовка персонала.

Этап вывода из эксплуатации Предоставление исходных данных для новой версии системы. Корректировка информации об основных источниках риска и влияющих факторах.

Моделирование окружения Стратегии анализа рисков

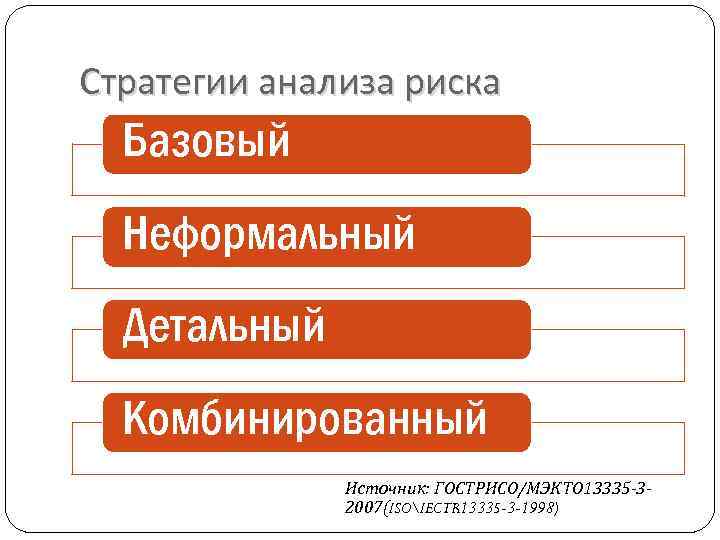

Стратегии анализа риска Базовый Неформальный Детальный Комбинированный Источник: ГОСТРИСО/МЭКТО 13335 -32007(ISOIECTR 13335 -3 -1998)

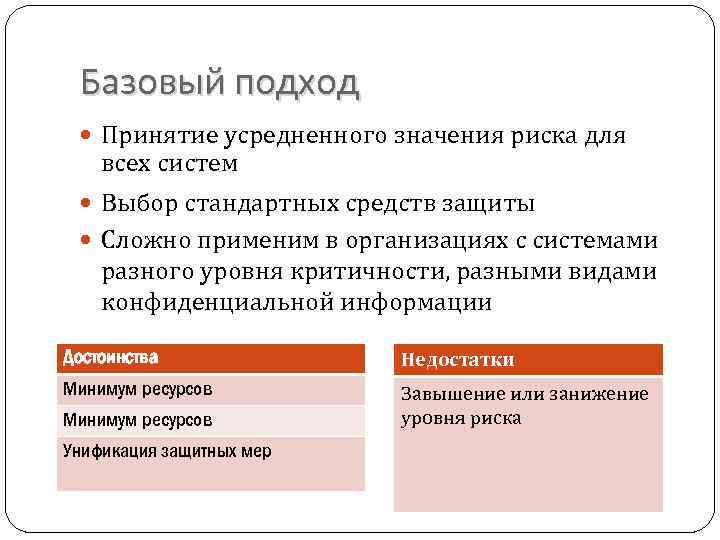

Базовый подход Принятие усредненного значения риска для всех систем Выбор стандартных средств защиты Сложно применим в организациях с системами разного уровня критичности, разными видами конфиденциальной информации Достоинства Недостатки Минимум ресурсов Завышение или занижение уровня риска Минимум ресурсов Унификация защитных мер

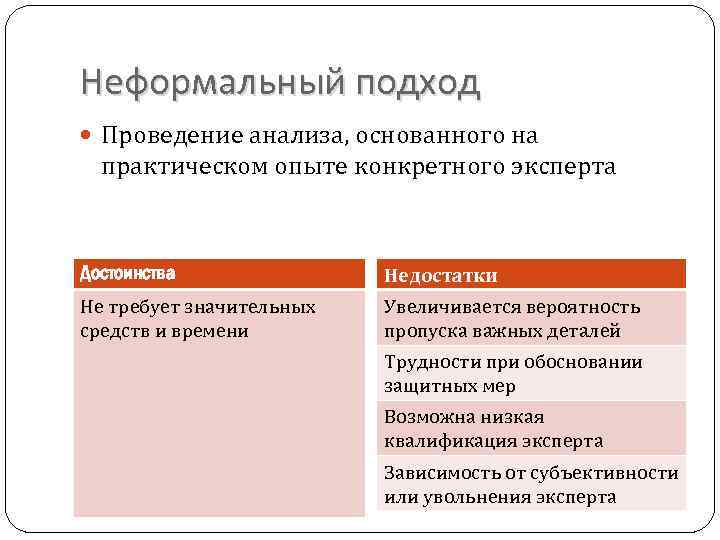

Неформальный подход Проведение анализа, основанного на практическом опыте конкретного эксперта Достоинства Недостатки Не требует значительных средств и времени Увеличивается вероятность пропуска важных деталей Трудности при обосновании защитных мер Возможна низкая квалификация эксперта Зависимость от субъективности или увольнения эксперта

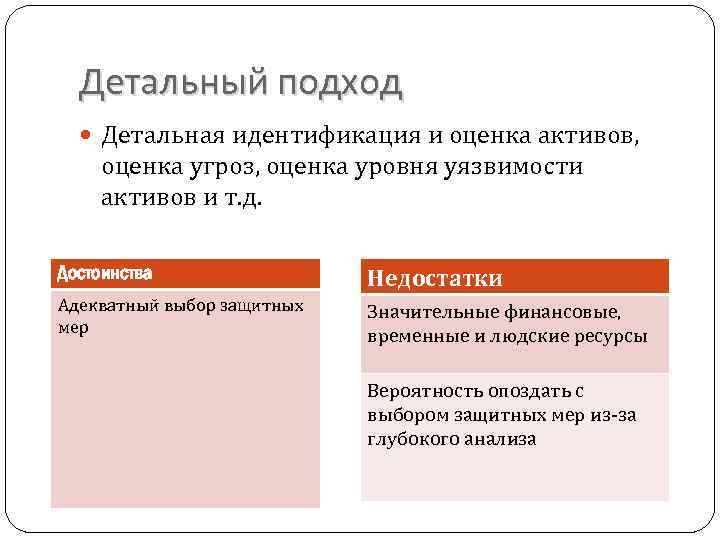

Детальный подход Детальная идентификация и оценка активов, оценка угроз, оценка уровня уязвимости активов и т. д. Достоинства Недостатки Адекватный выбор защитных мер Значительные финансовые, временные и людские ресурсы Вероятность опоздать с выбором защитных мер из-за глубокого анализа

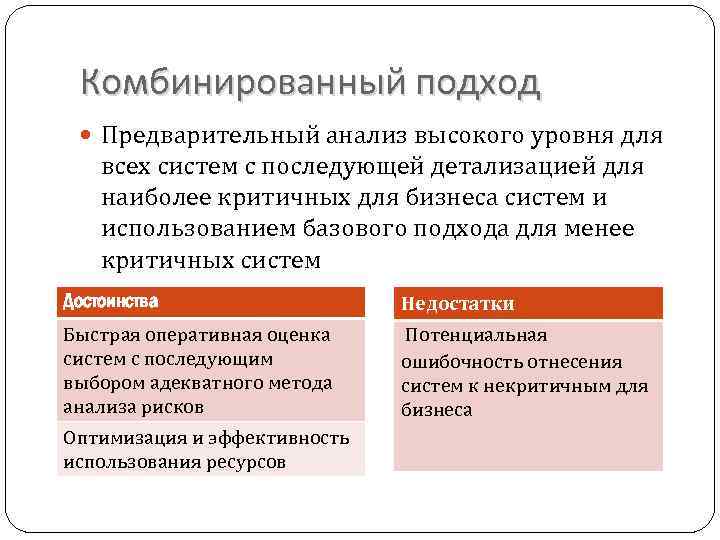

Комбинированный подход Предварительный анализ высокого уровня для всех систем с последующей детализацией для наиболее критичных для бизнеса систем и использованием базового подхода для менее критичных систем Достоинства Недостатки Быстрая оперативная оценка систем с последующим выбором адекватного метода анализа рисков Потенциальная ошибочность отнесения систем к некритичным для бизнеса Оптимизация и эффективность использования ресурсов

Цели киберпреступности

Причины возникновения. Проблемы. Совершенно сложная система Ошибки проектирования Ошибки настройки и сопровождения Ошибки персонала Машина Тьюринга Информация может быть как данными, так и программой Информация рассматривается как товар.

Треугольник безопасности 2009 год До ло и т Данные – цель и п Эк сп сту Данные основной драйвер Эксплоит – уязвимость и механизмы ее использования Доступ – наличие принципиальной возможности доступа к системе

Треугольник безопасности 2011 год го ь Ин ост пн стр ум сту ен До ты Ресурсы – основная Ресурсы цель и инструмент. Инструменты – методы и средства преодоления защиты. Доступность – наличие принципиальной возможности доступа к системе.

Ресурс, как объект защиты Ресурсы: Денежные средства пользователя Процессорное время системы Дисковое пространство Пропускная способность канала подключения к сетям общего пользования Информационные.

Современные цели Построение бот сетей Кража персональной информации Кража персональной банковской информации Аукцион в электронной форме при проведении государственных закупок

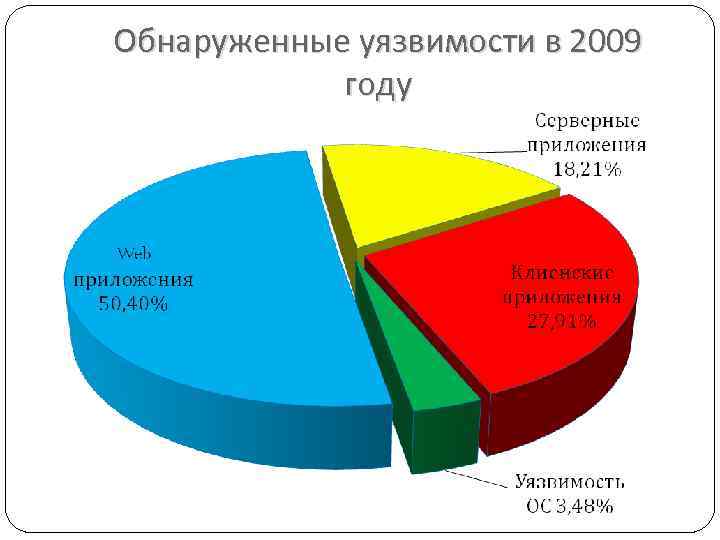

Обнаруженные уязвимости в 2009 году

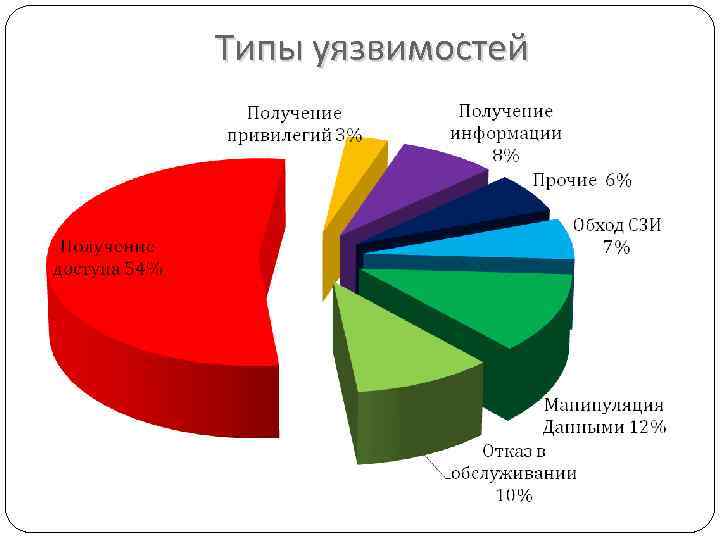

Типы уязвимостей

Подсистемы Физической защиты Криптографическая защиты Авторизации Управления Пользователями Сетью Резервирования Антивирусная Управления знаниями

Задание № 1 Прочитать следующие РД ФСТЭК (http: //www. fstec. ru/_spravs/_spec. htm ): «Базовая модель угроз безопасности ПДн при их обработке в ИСПДн» . «Методика определения актуальных угроз безопасности ПДн при их обработке в ИСПДн» . Приказ ФСТЭК № 58 «О методах и способах защиты ПДн» . Составить модель нарушителя и модель угроз для одной из следующих систем (являются ИСПДн (учесть), но модель общая): СЭД ВУЗа (локальная система в множественными внешними каналами). Корпоративная ИС Intel (распределённая ИС). Корпоративная ИС компании по производству компьютерных игр. СЭД завода ЖБИ (есть филиалы). Интернет-магазин с филиалами (складской учёт автоматизирован). Сеть магазинов электроники «Эльдорадо» . Единая СЭД и распределённая ИС ФСБ РФ.

Спасибо за внимание!

Security_L3.pptx