30653a5f2678fb7df3e30d250865b9c1.ppt

- Количество слайдов: 58

Основы и методы защиты информации

Основы и методы защиты информации

Понятие о компьютерной безопасности В n n вычислительной технике понятие безопасности подразумевает: надежность работы компьютера; сохранность ценных данных; защиту информации от внесения в нее изменений неуполномоченными лицами; сохранение тайны переписки при электронной связи. кафедра ЮНЕСКО по НИТ 22

Понятие о компьютерной безопасности В n n вычислительной технике понятие безопасности подразумевает: надежность работы компьютера; сохранность ценных данных; защиту информации от внесения в нее изменений неуполномоченными лицами; сохранение тайны переписки при электронной связи. кафедра ЮНЕСКО по НИТ 22

Компьютерные вирусы Компьютерный вирус — это программный код, встроенный в другую программу, или в документ, или в определенные области носителя данных и предназначенный для выполнения несанкционированных действий на несущем компьютере. Особенностью компьютерного вируса является способность к размножению (саморепликация). Типы компьютерных вирусов: n программные вирусы; n загрузочные вирусы; n макровирусы. Несколько в стороне находятся троянские кони (троянские программы, троянцы) и сетевые черви. кафедра ЮНЕСКО по НИТ 3

Компьютерные вирусы Компьютерный вирус — это программный код, встроенный в другую программу, или в документ, или в определенные области носителя данных и предназначенный для выполнения несанкционированных действий на несущем компьютере. Особенностью компьютерного вируса является способность к размножению (саморепликация). Типы компьютерных вирусов: n программные вирусы; n загрузочные вирусы; n макровирусы. Несколько в стороне находятся троянские кони (троянские программы, троянцы) и сетевые черви. кафедра ЮНЕСКО по НИТ 3

УК РФ Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ n Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами - наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев. n Те же деяния, повлекшие по неосторожности тяжкие последствия, наказываются лишением свободы на срок от трех до семи лет. кафедра ЮНЕСКО по НИТ 44

УК РФ Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ n Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами - наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев. n Те же деяния, повлекшие по неосторожности тяжкие последствия, наказываются лишением свободы на срок от трех до семи лет. кафедра ЮНЕСКО по НИТ 44

Программные вирусы — это блоки программного кода, целенаправленно внедренные внутрь других прикладных программ. При запуске программы, несущей вирус, происходит запуск имплантированного в нее вирусного кода. Работа этого кода вызывает скрытые от пользователя изменения в файловой системе жестких дисков и/или в содержании других программ. Например, вирусный код может воспроизводить себя в теле других программ (процесс размножения). Далее программный вирус может перейти к разрушительным действиям — нарушению работы программ и операционной системы, удалению информации, хранящейся на жестком диске (вирусная атака). кафедра ЮНЕСКО по НИТ 5

Программные вирусы — это блоки программного кода, целенаправленно внедренные внутрь других прикладных программ. При запуске программы, несущей вирус, происходит запуск имплантированного в нее вирусного кода. Работа этого кода вызывает скрытые от пользователя изменения в файловой системе жестких дисков и/или в содержании других программ. Например, вирусный код может воспроизводить себя в теле других программ (процесс размножения). Далее программный вирус может перейти к разрушительным действиям — нарушению работы программ и операционной системы, удалению информации, хранящейся на жестком диске (вирусная атака). кафедра ЮНЕСКО по НИТ 5

Программные вирусы Классификация файловых вирусов по способу заражения: n Перезаписывающие вирусы n Вирусы-компаньоны n Файловые черви n Вирусы-звенья n Паразитические вирусы n Вирусы, поражающие исходный код программ кафедра ЮНЕСКО по НИТ 66

Программные вирусы Классификация файловых вирусов по способу заражения: n Перезаписывающие вирусы n Вирусы-компаньоны n Файловые черви n Вирусы-звенья n Паразитические вирусы n Вирусы, поражающие исходный код программ кафедра ЮНЕСКО по НИТ 66

Загрузочные вирусы отличаются методом распространения. Они поражают не программные файлы, а определенные системные области магнитных носителей (гибких и жестких дисков). Кроме того, на включенном компьютере они могут временно располагаться в оперативной памяти. Обычно заражение происходит при попытке загрузки компьютера с магнитного носителя, системная область которого содержит загрузочный вирус. кафедра ЮНЕСКО по НИТ 7

Загрузочные вирусы отличаются методом распространения. Они поражают не программные файлы, а определенные системные области магнитных носителей (гибких и жестких дисков). Кроме того, на включенном компьютере они могут временно располагаться в оперативной памяти. Обычно заражение происходит при попытке загрузки компьютера с магнитного носителя, системная область которого содержит загрузочный вирус. кафедра ЮНЕСКО по НИТ 7

Макровирусы (Macro viruses) являются программами на языках (макроязыках), встроенных во многие системы обработки данных (текстовые редакторы, электронные таблицы и т. д. ). Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие. Наибольшее распространение получили макро-вирусы для Microsoft Word, Excel и Office 97. Существуют также макровирусы, заражающие документы Ami Pro и базы данных Microsoft Access. кафедра ЮНЕСКО по НИТ 8

Макровирусы (Macro viruses) являются программами на языках (макроязыках), встроенных во многие системы обработки данных (текстовые редакторы, электронные таблицы и т. д. ). Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие. Наибольшее распространение получили макро-вирусы для Microsoft Word, Excel и Office 97. Существуют также макровирусы, заражающие документы Ami Pro и базы данных Microsoft Access. кафедра ЮНЕСКО по НИТ 8

Макроc Макрос (от англ. macros, мн. ч. от macro) — программный объект, при обработке «развёртывающийся» в последовательность действий или команд. Во многих «офисных» продуктах (Microsoft Office, Open. Office. org и др. ), в текстовых редакторах (например, Vim), а также в графических программах (например, Corel. DRAW) при обработке макроса автоматически выполняется заданная для каждого макроса последовательность действий — нажатия на клавиши, выбор пунктов меню и т. д. Предоставляется интерфейс для записи новых и перезаписи существующих макросов. Корректный перевод термина с английского — «макрокоманда» , слово же «макрос» получило распространение благодаря использованию в локализованных продуктах американской корпорации Microsoft. кафедра ЮНЕСКО по НИТ 99

Макроc Макрос (от англ. macros, мн. ч. от macro) — программный объект, при обработке «развёртывающийся» в последовательность действий или команд. Во многих «офисных» продуктах (Microsoft Office, Open. Office. org и др. ), в текстовых редакторах (например, Vim), а также в графических программах (например, Corel. DRAW) при обработке макроса автоматически выполняется заданная для каждого макроса последовательность действий — нажатия на клавиши, выбор пунктов меню и т. д. Предоставляется интерфейс для записи новых и перезаписи существующих макросов. Корректный перевод термина с английского — «макрокоманда» , слово же «макрос» получило распространение благодаря использованию в локализованных продуктах американской корпорации Microsoft. кафедра ЮНЕСКО по НИТ 99

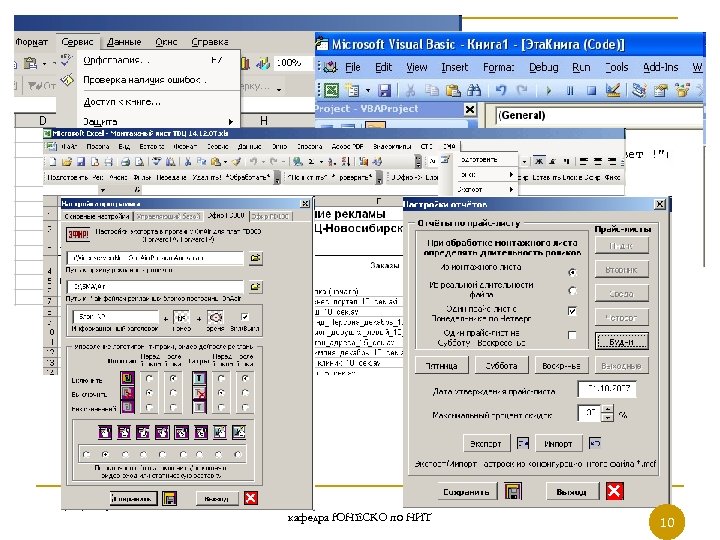

Макроc кафедра ЮНЕСКО по НИТ 10 10

Макроc кафедра ЮНЕСКО по НИТ 10 10

Троя нская программа (также — троя н, троя нец, троя нский конь) — программа, используемая злоумышленником для сбора информации, её разрушения или модификации, нарушения работоспособности компьютера или использования его ресурсов в неблаговидных целях. По принципу распространения и действия троян не является вирусом, так как не способен распространяться саморазмножением. Троянская программа запускается пользователем вручную или автоматически — программой или частью операционной системы, выполняемой на компьютере-жертве (как модуль или служебная программа). Троянские программы часто используются для обмана систем защиты, в результате чего система становится уязвимой, позволяя таким образом неавторизированный доступ к компьютеру пользователя. кафедра ЮНЕСКО по НИТ 11

Троя нская программа (также — троя н, троя нец, троя нский конь) — программа, используемая злоумышленником для сбора информации, её разрушения или модификации, нарушения работоспособности компьютера или использования его ресурсов в неблаговидных целях. По принципу распространения и действия троян не является вирусом, так как не способен распространяться саморазмножением. Троянская программа запускается пользователем вручную или автоматически — программой или частью операционной системы, выполняемой на компьютере-жертве (как модуль или служебная программа). Троянские программы часто используются для обмана систем защиты, в результате чего система становится уязвимой, позволяя таким образом неавторизированный доступ к компьютеру пользователя. кафедра ЮНЕСКО по НИТ 11

Троянский конь кафедра ЮНЕСКО по НИТ 12 12

Троянский конь кафедра ЮНЕСКО по НИТ 12 12

Сетевой червь — разновидность самовоспроизводящихся компьютерных программ, распространяющихся в локальных и глобальных компьютерных сетях. В отличие от компьютерных вирусов червь является самостоятельной программой. Некоторые черви требуют определенного действия пользователя для распространения (например, открытия инфицированного сообщения в клиенте электронной почты). Другие черви могут распространяться автономно, выбирая и атакуя компьютеры в полностью автоматическом режиме. кафедра ЮНЕСКО по НИТ 13 13

Сетевой червь — разновидность самовоспроизводящихся компьютерных программ, распространяющихся в локальных и глобальных компьютерных сетях. В отличие от компьютерных вирусов червь является самостоятельной программой. Некоторые черви требуют определенного действия пользователя для распространения (например, открытия инфицированного сообщения в клиенте электронной почты). Другие черви могут распространяться автономно, выбирая и атакуя компьютеры в полностью автоматическом режиме. кафедра ЮНЕСКО по НИТ 13 13

Каналы распространения n n n Дискеты Флеш-накопители Электронная почта Системы обмена мгновенными сообщениями Веб-страницы Интернет и локальные сети кафедра ЮНЕСКО по НИТ 14 14

Каналы распространения n n n Дискеты Флеш-накопители Электронная почта Системы обмена мгновенными сообщениями Веб-страницы Интернет и локальные сети кафедра ЮНЕСКО по НИТ 14 14

Методы защиты от компьютерных вирусов Существуют три рубежа защиты от компьютерных вирусов: n предотвращение поступления вирусов; n предотвращение вирусной атаки, если вирус все-таки поступил на компьютер; n предотвращение разрушительных последствий, если атака все-таки произошла. кафедра ЮНЕСКО по НИТ 15

Методы защиты от компьютерных вирусов Существуют три рубежа защиты от компьютерных вирусов: n предотвращение поступления вирусов; n предотвращение вирусной атаки, если вирус все-таки поступил на компьютер; n предотвращение разрушительных последствий, если атака все-таки произошла. кафедра ЮНЕСКО по НИТ 15

Методы защиты от компьютерных вирусов Существуют три метода реализации защиты: n программные методы защиты; n аппаратные методы защиты; n организационные методы защиты. кафедра ЮНЕСКО по НИТ 16

Методы защиты от компьютерных вирусов Существуют три метода реализации защиты: n программные методы защиты; n аппаратные методы защиты; n организационные методы защиты. кафедра ЮНЕСКО по НИТ 16

Методы защиты В вопросе защиты ценных данных часто используют бытовой подход: «болезнь лучше предотвратить, чем лечить» . Но при этом нельзя оставаться неготовым к действиям после разрушительной атаки. К тому же вирусная атака — далеко не единственная причина утраты важных данных. кафедра ЮНЕСКО по НИТ 17 17

Методы защиты В вопросе защиты ценных данных часто используют бытовой подход: «болезнь лучше предотвратить, чем лечить» . Но при этом нельзя оставаться неготовым к действиям после разрушительной атаки. К тому же вирусная атака — далеко не единственная причина утраты важных данных. кафедра ЮНЕСКО по НИТ 17 17

Методы защиты Поэтому создавать систему безопасности следует в первую очередь «с конца» — с предотвращения разрушительных последствий любого воздействия, будь то вирусная атака, кража в помещении или физический выход жесткого диска из строя. Надежная и безопасная работа с данными достигается только тогда, когда любое неожиданное событие, в том числе и полное физическое уничтожение компьютера, не приведет к катастрофическим последствиям. кафедра ЮНЕСКО по НИТ 18 18

Методы защиты Поэтому создавать систему безопасности следует в первую очередь «с конца» — с предотвращения разрушительных последствий любого воздействия, будь то вирусная атака, кража в помещении или физический выход жесткого диска из строя. Надежная и безопасная работа с данными достигается только тогда, когда любое неожиданное событие, в том числе и полное физическое уничтожение компьютера, не приведет к катастрофическим последствиям. кафедра ЮНЕСКО по НИТ 18 18

Средства антивирусной защиты Основным средством защиты информации является резервное копирование наиболее ценных данных. В случае утраты информации жесткие диски переформатируют и подготавливают к новой эксплуатации. Восстановление компьютера завершается восстановлением данных, которые берут с резервных носителей. При резервировании данных следует также иметь в виду и то, что надо отдельно сохранять все регистрационные и парольные данные для доступа к сетевым службам Интернета. Создавая план мероприятий по резервному копированию информации, необходимо учитывать, что резервные копии должны храниться отдельно от компьютера. кафедра ЮНЕСКО по НИТ 19 19

Средства антивирусной защиты Основным средством защиты информации является резервное копирование наиболее ценных данных. В случае утраты информации жесткие диски переформатируют и подготавливают к новой эксплуатации. Восстановление компьютера завершается восстановлением данных, которые берут с резервных носителей. При резервировании данных следует также иметь в виду и то, что надо отдельно сохранять все регистрационные и парольные данные для доступа к сетевым службам Интернета. Создавая план мероприятий по резервному копированию информации, необходимо учитывать, что резервные копии должны храниться отдельно от компьютера. кафедра ЮНЕСКО по НИТ 19 19

Резервное копирование Достаточно надежным приемом хранения ценных, но неконфиденциальных данных является их хранение в Web -папках на удаленных серверах в Интернете. n Резервные копии конфиденциальных данных сохраняют на внешних носителях, которые хранят в сейфах, желательно в отдельных помещениях. n Вспомогательными средствами защиты информации являются антивирусные программы и средства аппаратной защиты. Так, например, простое отключение перемычки на материнской плате не позволит осуществить стирание перепрограммируемой микросхемы ПЗУ (флэш-BIOS), независимо от того, кто будет пытаться это сделать: компьютерный вирус, злоумышленник или неаккуратный пользователь. кафедра ЮНЕСКО по НИТ 20 20

Резервное копирование Достаточно надежным приемом хранения ценных, но неконфиденциальных данных является их хранение в Web -папках на удаленных серверах в Интернете. n Резервные копии конфиденциальных данных сохраняют на внешних носителях, которые хранят в сейфах, желательно в отдельных помещениях. n Вспомогательными средствами защиты информации являются антивирусные программы и средства аппаратной защиты. Так, например, простое отключение перемычки на материнской плате не позволит осуществить стирание перепрограммируемой микросхемы ПЗУ (флэш-BIOS), независимо от того, кто будет пытаться это сделать: компьютерный вирус, злоумышленник или неаккуратный пользователь. кафедра ЮНЕСКО по НИТ 20 20

ПО для резервного копирования данных Резервное копирование (англ. backup) — процесс создания копии данных на носителе (жёстком диске, дискете и т. д. ), предназначенном для восстановления данных в оригинальном месте их расположения в случае их повреждения или разрушения. Требования к системе резервного копирования: n Надёжность хранения информации. n Простота в эксплуатации. n Быстрое внедрение. кафедра ЮНЕСКО по НИТ 21

ПО для резервного копирования данных Резервное копирование (англ. backup) — процесс создания копии данных на носителе (жёстком диске, дискете и т. д. ), предназначенном для восстановления данных в оригинальном месте их расположения в случае их повреждения или разрушения. Требования к системе резервного копирования: n Надёжность хранения информации. n Простота в эксплуатации. n Быстрое внедрение. кафедра ЮНЕСКО по НИТ 21

ПО для резервного копирования данных кафедра ЮНЕСКО по НИТ 22 22

ПО для резервного копирования данных кафедра ЮНЕСКО по НИТ 22 22

Антивирусное ПО Антивирусная программа (антивирус) — изначально программа для обнаружения и лечения других программ, заражённых компьютерными вирусами, а также для профилактики — предотвращения заражения файла вирусом (например, с помощью вакцинации). Многие современные антивирусы позволяют обнаруживать и удалять также троянские программы и прочие вредоносные программы. И напротив — программы, создававшиеся как файрволы, также получают функции, роднящие их с антивирусами. кафедра ЮНЕСКО по НИТ 23 23

Антивирусное ПО Антивирусная программа (антивирус) — изначально программа для обнаружения и лечения других программ, заражённых компьютерными вирусами, а также для профилактики — предотвращения заражения файла вирусом (например, с помощью вакцинации). Многие современные антивирусы позволяют обнаруживать и удалять также троянские программы и прочие вредоносные программы. И напротив — программы, создававшиеся как файрволы, также получают функции, роднящие их с антивирусами. кафедра ЮНЕСКО по НИТ 23 23

Антивирусное ПО обычно использует два отличных друг от друга метода для выполнения своих задач: n Сканирование файлов для поиска известных вирусов, соответствующих определению в антивирусных базах n Обнаружение подозрительного поведения любой из программ, похожего на поведение заражённой программы (проакти вная защи та). кафедра ЮНЕСКО по НИТ 24

Антивирусное ПО обычно использует два отличных друг от друга метода для выполнения своих задач: n Сканирование файлов для поиска известных вирусов, соответствующих определению в антивирусных базах n Обнаружение подозрительного поведения любой из программ, похожего на поведение заражённой программы (проакти вная защи та). кафедра ЮНЕСКО по НИТ 24

Антивирусное ПО Евгений Касперский использовал следующую классификацию антивирусов в зависимости от их принципа действия (определяющего функциональность): n Сканеры — определяют наличие вируса по базе сигнатур вирусов. Их эффективность определяется актуальностью вирусной базы и наличием эвристического анализатора. n Ревизоры — запоминают состояние файловой системы, что делает в дальнейшем возможным анализ изменений. n Сторожа (мониторы) — отслеживают потенциально опасные операции, выдавая пользователю соответствующий запрос на разрешение/запрещение операции. n Вакцины — изменяют прививаемый файл таким образом, чтобы вирус, против которого делается прививка, уже считал файл заражённым. Современные антивирусы сочетают все вышесказанные функции. кафедра ЮНЕСКО по НИТ 25 25

Антивирусное ПО Евгений Касперский использовал следующую классификацию антивирусов в зависимости от их принципа действия (определяющего функциональность): n Сканеры — определяют наличие вируса по базе сигнатур вирусов. Их эффективность определяется актуальностью вирусной базы и наличием эвристического анализатора. n Ревизоры — запоминают состояние файловой системы, что делает в дальнейшем возможным анализ изменений. n Сторожа (мониторы) — отслеживают потенциально опасные операции, выдавая пользователю соответствующий запрос на разрешение/запрещение операции. n Вакцины — изменяют прививаемый файл таким образом, чтобы вирус, против которого делается прививка, уже считал файл заражённым. Современные антивирусы сочетают все вышесказанные функции. кафедра ЮНЕСКО по НИТ 25 25

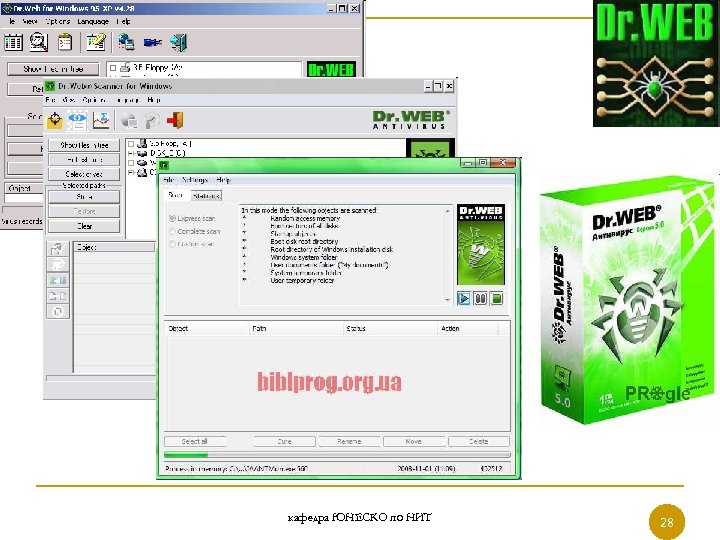

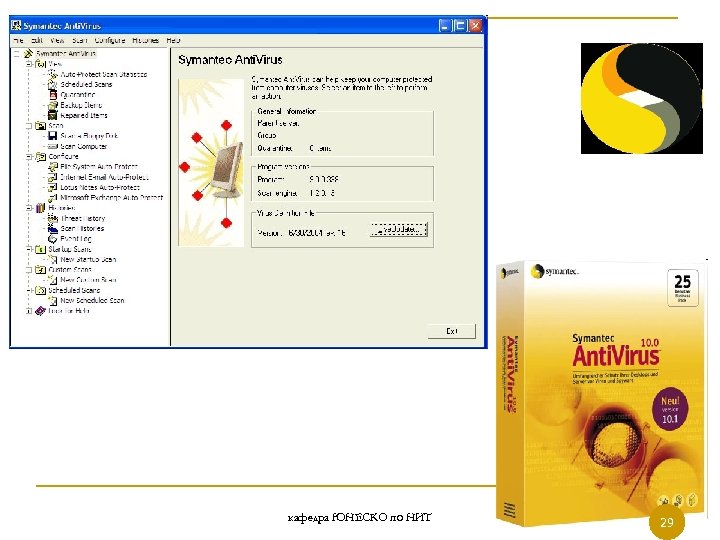

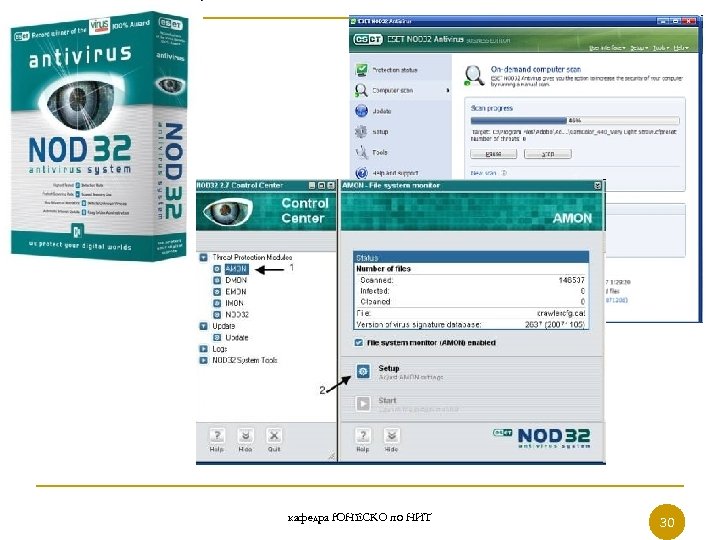

Антивирусное ПО Примеры антивирусных компаний и программ: n Антивирус Касперского - Россия n Dr. Web - Россия n Eset NOD 32 - Словакия n Symantec - США n Outpost - Россия n Panda Software - Испания кафедра ЮНЕСКО по НИТ 26 26

Антивирусное ПО Примеры антивирусных компаний и программ: n Антивирус Касперского - Россия n Dr. Web - Россия n Eset NOD 32 - Словакия n Symantec - США n Outpost - Россия n Panda Software - Испания кафедра ЮНЕСКО по НИТ 26 26

кафедра ЮНЕСКО по НИТ 27 27

кафедра ЮНЕСКО по НИТ 27 27

кафедра ЮНЕСКО по НИТ 28 28

кафедра ЮНЕСКО по НИТ 28 28

кафедра ЮНЕСКО по НИТ 29 29

кафедра ЮНЕСКО по НИТ 29 29

кафедра ЮНЕСКО по НИТ 30 30

кафедра ЮНЕСКО по НИТ 30 30

кафедра ЮНЕСКО по НИТ 31 31

кафедра ЮНЕСКО по НИТ 31 31

кафедра ЮНЕСКО по НИТ 32 32

кафедра ЮНЕСКО по НИТ 32 32

Межсетевой экран или сетевой экран (также брандмауэр или файервол) — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Названия: n Брандма уэр (нем. Brandmauer) — заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). n Файрво л, файерво л, фаерво л — образовано транслитерацией английского термина firewall, эквивалентного термину межсетевой экран. кафедра ЮНЕСКО по НИТ 33

Межсетевой экран или сетевой экран (также брандмауэр или файервол) — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Названия: n Брандма уэр (нем. Brandmauer) — заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). n Файрво л, файерво л, фаерво л — образовано транслитерацией английского термина firewall, эквивалентного термину межсетевой экран. кафедра ЮНЕСКО по НИТ 33

Межсетевой экран Персональный файрвол — приложение, исполняющее роль межсетевого экрана для отдельного компьютера, запущенное на этом же самом компьютере. Большая часть функций персонального файрвола дублирует функции межсетевого экрана, однако персональный файрвол так же может обеспечивать дополнительные возможности: n Контроль за приложениями, использующими порты. n Назначение раздельных правил разным пользователям без дополнительной сетевой авторизации. n Режим обучения. n Режим смешанной фильтрации. кафедра ЮНЕСКО по НИТ 34

Межсетевой экран Персональный файрвол — приложение, исполняющее роль межсетевого экрана для отдельного компьютера, запущенное на этом же самом компьютере. Большая часть функций персонального файрвола дублирует функции межсетевого экрана, однако персональный файрвол так же может обеспечивать дополнительные возможности: n Контроль за приложениями, использующими порты. n Назначение раздельных правил разным пользователям без дополнительной сетевой авторизации. n Режим обучения. n Режим смешанной фильтрации. кафедра ЮНЕСКО по НИТ 34

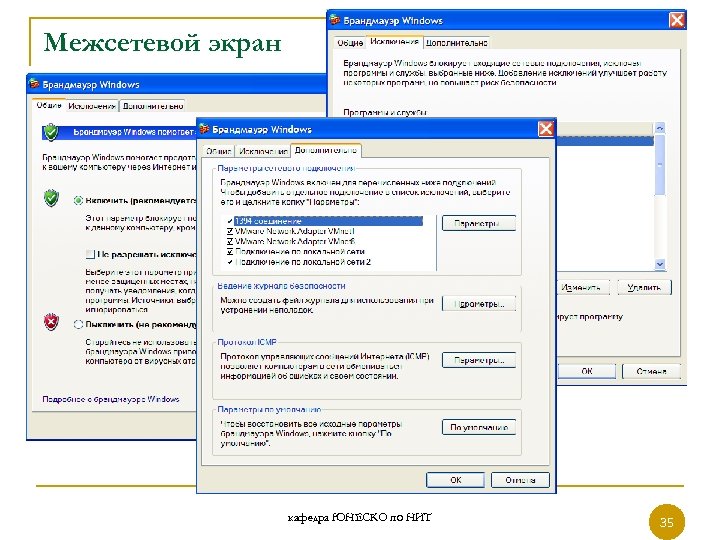

Межсетевой экран кафедра ЮНЕСКО по НИТ 35 35

Межсетевой экран кафедра ЮНЕСКО по НИТ 35 35

Do. S-атака (от англ. Denial of Service, отказ в обслуживании) и DDo. S-атака (от англ. Distributed Denial of Service, распределённый отказ в обслуживании) — это разновидности атак на вычислительную систему. Цель этих атак — довести систему до отказа, то есть, создание таких условий, при которых легитимные (правомерные) пользователи системы не могут получить доступ к предоставляемым системой ресурсам, либо этот доступ затруднён. Одно из решений проблем – установка и настройка межсетевого экрана. кафедра ЮНЕСКО по НИТ 36

Do. S-атака (от англ. Denial of Service, отказ в обслуживании) и DDo. S-атака (от англ. Distributed Denial of Service, распределённый отказ в обслуживании) — это разновидности атак на вычислительную систему. Цель этих атак — довести систему до отказа, то есть, создание таких условий, при которых легитимные (правомерные) пользователи системы не могут получить доступ к предоставляемым системой ресурсам, либо этот доступ затруднён. Одно из решений проблем – установка и настройка межсетевого экрана. кафедра ЮНЕСКО по НИТ 36

Спам (англ. spam) — массовая неперсонифицированная рассылка коммерческой, политической и иной рекламы или иного вида сообщений лицам, не выражавшим желания их получать. В первую очередь термин «спам» относится к электронным письмам. Незапрошенные сообщения в системах мгновенного обмена сообщениями (например, ICQ) носят название SPIM (англ. Spam over IM). кафедра ЮНЕСКО по НИТ 37

Спам (англ. spam) — массовая неперсонифицированная рассылка коммерческой, политической и иной рекламы или иного вида сообщений лицам, не выражавшим желания их получать. В первую очередь термин «спам» относится к электронным письмам. Незапрошенные сообщения в системах мгновенного обмена сообщениями (например, ICQ) носят название SPIM (англ. Spam over IM). кафедра ЮНЕСКО по НИТ 37

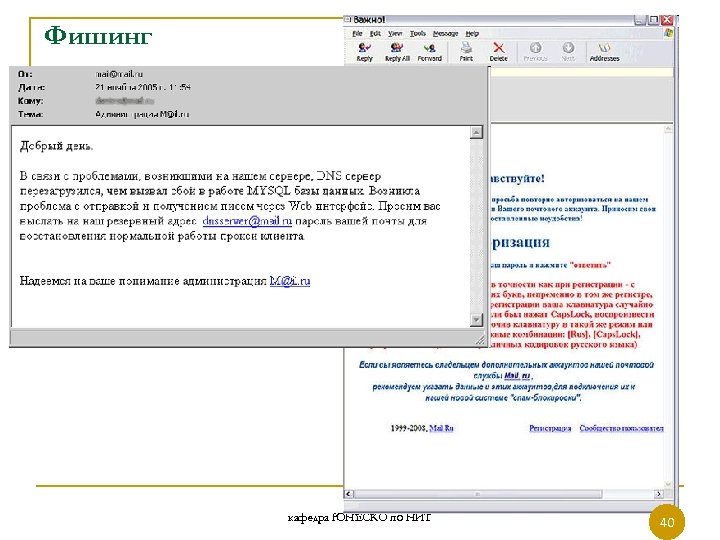

Фишинг Фи шинг (англ. phishing, от password — пароль и fishing — рыбная ловля, выуживание) — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, например, от имени социальных сетей, банков, прочих сервисов. В письме часто содержится прямая ссылка на сайт, внешне не отличимый от настоящего. Оказавшись на таком сайте, пользователь может сообщить мошенникам ценную информацию, позволяющую получить доступ к аккаунтам и банковским счетам. Фишинг — основан на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учётные данные, пароль и прочее. кафедра ЮНЕСКО по НИТ 38

Фишинг Фи шинг (англ. phishing, от password — пароль и fishing — рыбная ловля, выуживание) — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, например, от имени социальных сетей, банков, прочих сервисов. В письме часто содержится прямая ссылка на сайт, внешне не отличимый от настоящего. Оказавшись на таком сайте, пользователь может сообщить мошенникам ценную информацию, позволяющую получить доступ к аккаунтам и банковским счетам. Фишинг — основан на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учётные данные, пароль и прочее. кафедра ЮНЕСКО по НИТ 38

Фишинг Для защиты от фишинга производители основных интернетбраузеров договорились о применении одинаковых способов информирования пользователей о том, что они открыли подозрительный сайт, который может принадлежать мошенникам. Поддельные веб-сайты — не единственное направление фишинга. Письма, которые якобы отправлены из банка, сообщают пользователям о необходимости позвонить по определённому номеру для решения проблем с их банковскими счетами. В ходе телефонного разговора фишеры убеждают пользователя сказать номер своего счёта и PIN-код. Для того, чтобы казалось, что звонок идёт из официальных организаций, вишеры (вишинг — голосовой фишинг) иногда используют фальшивые номера. кафедра ЮНЕСКО по НИТ 39 39

Фишинг Для защиты от фишинга производители основных интернетбраузеров договорились о применении одинаковых способов информирования пользователей о том, что они открыли подозрительный сайт, который может принадлежать мошенникам. Поддельные веб-сайты — не единственное направление фишинга. Письма, которые якобы отправлены из банка, сообщают пользователям о необходимости позвонить по определённому номеру для решения проблем с их банковскими счетами. В ходе телефонного разговора фишеры убеждают пользователя сказать номер своего счёта и PIN-код. Для того, чтобы казалось, что звонок идёт из официальных организаций, вишеры (вишинг — голосовой фишинг) иногда используют фальшивые номера. кафедра ЮНЕСКО по НИТ 39 39

Фишинг кафедра ЮНЕСКО по НИТ 40 40

Фишинг кафедра ЮНЕСКО по НИТ 40 40

Защита информации в Интернете К действиям нарушающим законодательство относятся: n вольные или невольные попытки нарушить работоспособность компьютерных систем, n попытки взлома защищенных систем, n использование и распространение программ, нарушающих работоспособность компьютерных систем (в частности, компьютерных вирусов). кафедра ЮНЕСКО по НИТ 41 41

Защита информации в Интернете К действиям нарушающим законодательство относятся: n вольные или невольные попытки нарушить работоспособность компьютерных систем, n попытки взлома защищенных систем, n использование и распространение программ, нарушающих работоспособность компьютерных систем (в частности, компьютерных вирусов). кафедра ЮНЕСКО по НИТ 41 41

Защита информации в Интернете Принципы защиты информации в Интернете опираются на определение информации. Информация — это продукт взаимодействия данных и адекватных им методов. Если в ходе коммуникационного процесса данные передаются через открытые системы, то исключить доступ к ним посторонних лиц невозможно даже теоретически. кафедра ЮНЕСКО по НИТ 42 42

Защита информации в Интернете Принципы защиты информации в Интернете опираются на определение информации. Информация — это продукт взаимодействия данных и адекватных им методов. Если в ходе коммуникационного процесса данные передаются через открытые системы, то исключить доступ к ним посторонних лиц невозможно даже теоретически. кафедра ЮНЕСКО по НИТ 42 42

Защита информации в Интернете Соответственно, системы защиты сосредоточены на втором компоненте информации — на методах. Их принцип действия основан на том, чтобы исключить или, по крайней мере, затруднить возможность подбора адекватного метода для преобразования данных в информацию. Одним из приемов такой защиты является шифрование данных. кафедра ЮНЕСКО по НИТ 43 43

Защита информации в Интернете Соответственно, системы защиты сосредоточены на втором компоненте информации — на методах. Их принцип действия основан на том, чтобы исключить или, по крайней мере, затруднить возможность подбора адекватного метода для преобразования данных в информацию. Одним из приемов такой защиты является шифрование данных. кафедра ЮНЕСКО по НИТ 43 43

Симметричное шифрование информации Системам шифрования столько же лет, сколько письменному обмену информацией. Обычный подход состоит в том, что к документу применяется некий метод шифрования, основанный на использовании ключа, после чего документ становится недоступен для чтения обычными средствами. Его можно прочитать только тот, кто знает ключ, — только он может применить адекватный метод чтения. Аналогично происходит шифрование и ответного сообщения. Если в процессе обмена информацией для шифрования и чтения пользуются одним и тем же ключом, то такой криптографический процесс является симметричным. кафедра ЮНЕСКО по НИТ 44 44

Симметричное шифрование информации Системам шифрования столько же лет, сколько письменному обмену информацией. Обычный подход состоит в том, что к документу применяется некий метод шифрования, основанный на использовании ключа, после чего документ становится недоступен для чтения обычными средствами. Его можно прочитать только тот, кто знает ключ, — только он может применить адекватный метод чтения. Аналогично происходит шифрование и ответного сообщения. Если в процессе обмена информацией для шифрования и чтения пользуются одним и тем же ключом, то такой криптографический процесс является симметричным. кафедра ЮНЕСКО по НИТ 44 44

Несимметричное шифрование информации Несимметричные криптографические системы, основанные на использовании не одного, а двух ключей. n один открытый (public — публичный), n другой закрытый (private — личный). На самом деле это как бы две «половинки» одного целого ключа, связанные друг с другом. Публичный и закрытый ключи представляют собой некую кодовую последовательность. Публичный ключ компании может быть опубликован на ее сервере, откуда каждый желающий может его получить. Если клиент хочет сделать фирме заказ, он возьмет ее публичный ключ и с его помощью закодирует свое сообщение о заказе и данные о своей кредитной карте. кафедра ЮНЕСКО по НИТ 45 45

Несимметричное шифрование информации Несимметричные криптографические системы, основанные на использовании не одного, а двух ключей. n один открытый (public — публичный), n другой закрытый (private — личный). На самом деле это как бы две «половинки» одного целого ключа, связанные друг с другом. Публичный и закрытый ключи представляют собой некую кодовую последовательность. Публичный ключ компании может быть опубликован на ее сервере, откуда каждый желающий может его получить. Если клиент хочет сделать фирме заказ, он возьмет ее публичный ключ и с его помощью закодирует свое сообщение о заказе и данные о своей кредитной карте. кафедра ЮНЕСКО по НИТ 45 45

Несимметричное шифрование информации После кодирования это сообщение может прочесть только владелец закрытого ключа. Никто из участников цепочки, по которой пересылается информация, не в состоянии это сделать. Даже сам отправитель не может прочитать собственное сообщение. Лишь получатель сможет прочесть сообщение, поскольку только у него есть закрытый ключ, дополняющий использованный публичный ключ. кафедра ЮНЕСКО по НИТ 46 46

Несимметричное шифрование информации После кодирования это сообщение может прочесть только владелец закрытого ключа. Никто из участников цепочки, по которой пересылается информация, не в состоянии это сделать. Даже сам отправитель не может прочитать собственное сообщение. Лишь получатель сможет прочесть сообщение, поскольку только у него есть закрытый ключ, дополняющий использованный публичный ключ. кафедра ЮНЕСКО по НИТ 46 46

Принцип достаточности защиты Защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую ценность самой информации (принцип достаточности защиты). Он предполагает, что защита не абсолютна и приемы ее снятия известны, но она все же достаточна для того, чтобы сделать это мероприятие нецелесообразным. При появлении иных средств, позволяющих таки получить зашифрованную информацию в разумные сроки, изменяют принцип работы алгоритма, и проблема повторяется на более высоком уровне. кафедра ЮНЕСКО по НИТ 47 47

Принцип достаточности защиты Защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую ценность самой информации (принцип достаточности защиты). Он предполагает, что защита не абсолютна и приемы ее снятия известны, но она все же достаточна для того, чтобы сделать это мероприятие нецелесообразным. При появлении иных средств, позволяющих таки получить зашифрованную информацию в разумные сроки, изменяют принцип работы алгоритма, и проблема повторяется на более высоком уровне. кафедра ЮНЕСКО по НИТ 47 47

Криптоанализ Не всегда реконструкцию закрытого ключа производят методами простого перебора комбинаций. Для этого существуют специальные методы, основанные на исследовании особенностей взаимодействия открытого ключа с определенными структурами данных. Область науки, посвященная этим исследованиям, называется криптоанализом. Средняя продолжительность времени, необходимого для реконструкции закрытого ключа по его опубликованному открытому ключу, называется криптостойкостью алгоритма шифрования. кафедра ЮНЕСКО по НИТ 48 48

Криптоанализ Не всегда реконструкцию закрытого ключа производят методами простого перебора комбинаций. Для этого существуют специальные методы, основанные на исследовании особенностей взаимодействия открытого ключа с определенными структурами данных. Область науки, посвященная этим исследованиям, называется криптоанализом. Средняя продолжительность времени, необходимого для реконструкции закрытого ключа по его опубликованному открытому ключу, называется криптостойкостью алгоритма шифрования. кафедра ЮНЕСКО по НИТ 48 48

Криптоанализ В России к использованию в государственных и коммерческих организациях разрешены только те программные средства шифрования данных, которые прошли государственную сертификацию в административных органах, в частности, в Федеральном агентстве правительственной связи и информации при Президенте Российской Федерации (ФАПСИ). кафедра ЮНЕСКО по НИТ 49 49

Криптоанализ В России к использованию в государственных и коммерческих организациях разрешены только те программные средства шифрования данных, которые прошли государственную сертификацию в административных органах, в частности, в Федеральном агентстве правительственной связи и информации при Президенте Российской Федерации (ФАПСИ). кафедра ЮНЕСКО по НИТ 49 49

Понятие об электронной подписи Клиент может общаться и с банком, отдавая ему распоряжения о перечислении своих средств на счета других лиц и организаций. Однако здесь возникает проблема: как банк узнает, что распоряжение поступило именно от данного лица, а не от злоумышленника, выдающего себя за него? § Эта проблема решается с помощью электронной подписи. кафедра ЮНЕСКО по НИТ 50 50

Понятие об электронной подписи Клиент может общаться и с банком, отдавая ему распоряжения о перечислении своих средств на счета других лиц и организаций. Однако здесь возникает проблема: как банк узнает, что распоряжение поступило именно от данного лица, а не от злоумышленника, выдающего себя за него? § Эта проблема решается с помощью электронной подписи. кафедра ЮНЕСКО по НИТ 50 50

Понятие об электронной подписи Электро нная цифрова я по дпись (ЭЦП) — реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе. Схема электронной подписи обычно включает в себя: n алгоритм генерации ключевых пар пользователя; n функцию вычисления подписи; n функцию проверки подписи. кафедра ЮНЕСКО по НИТ 51 51

Понятие об электронной подписи Электро нная цифрова я по дпись (ЭЦП) — реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе. Схема электронной подписи обычно включает в себя: n алгоритм генерации ключевых пар пользователя; n функцию вычисления подписи; n функцию проверки подписи. кафедра ЮНЕСКО по НИТ 51 51

Понятие об электронной подписи Цифровая подпись обеспечивает: n Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор» , «внесённые изменения» , «метка времени» и т. д. n Защиту от изменений документа. n Невозможность отказа от авторства. n Предприятиям и коммерческим организациям сдачу финансовой отчетности в государственные учреждения в электронном виде; n Организацию юридически значимого электронного документооборота; кафедра ЮНЕСКО по НИТ 52 52

Понятие об электронной подписи Цифровая подпись обеспечивает: n Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор» , «внесённые изменения» , «метка времени» и т. д. n Защиту от изменений документа. n Невозможность отказа от авторства. n Предприятиям и коммерческим организациям сдачу финансовой отчетности в государственные учреждения в электронном виде; n Организацию юридически значимого электронного документооборота; кафедра ЮНЕСКО по НИТ 52 52

Сертификация даты Проблема регистрации даты отправки сообщения возникает во всех случаях, когда через Интернет заключаются договоры между сторонами. Для её решения выполняют сертификацию даты/времени. Сертификация даты выполняется при участии третьей, независимой стороны. В этом случае документ, зашифрованный открытым ключом партнера и снабженный своей электронной подписью, отправляется сначала на сервер сертифицирующей организации. Там он получает «приписку» с указанием точной даты и времени, зашифрованную закрытым ключом этой организации. Партнер декодирует содержание документа, электронную подпись отправителя и отметку о дате с помощью своих «половинок» ключей. Вся работа автоматизирована. кафедра ЮНЕСКО по НИТ 53 53

Сертификация даты Проблема регистрации даты отправки сообщения возникает во всех случаях, когда через Интернет заключаются договоры между сторонами. Для её решения выполняют сертификацию даты/времени. Сертификация даты выполняется при участии третьей, независимой стороны. В этом случае документ, зашифрованный открытым ключом партнера и снабженный своей электронной подписью, отправляется сначала на сервер сертифицирующей организации. Там он получает «приписку» с указанием точной даты и времени, зашифрованную закрытым ключом этой организации. Партнер декодирует содержание документа, электронную подпись отправителя и отметку о дате с помощью своих «половинок» ключей. Вся работа автоматизирована. кафедра ЮНЕСКО по НИТ 53 53

Сертификация Web-узлов Сертифицировать можно не только даты. При заказе товаров в Интернете важно убедиться в том, что сервер, принимающий заказы и платежи от имени некоей фирмы, действительно представляет эту фирму. Подтвердить действительность ключа тоже может третья организация путем выдачи сертификата продавцу. В сертификате указано, когда он выдан и на какой срок. Если добросовестному продавцу станет известно, что его закрытый ключ каким-либо образом скомпрометирован, он сам уведомит сертификационный центр, старый сертификат будет аннулирован, создан новый ключ и выдан новый сертификат. кафедра ЮНЕСКО по НИТ 54 54

Сертификация Web-узлов Сертифицировать можно не только даты. При заказе товаров в Интернете важно убедиться в том, что сервер, принимающий заказы и платежи от имени некоей фирмы, действительно представляет эту фирму. Подтвердить действительность ключа тоже может третья организация путем выдачи сертификата продавцу. В сертификате указано, когда он выдан и на какой срок. Если добросовестному продавцу станет известно, что его закрытый ключ каким-либо образом скомпрометирован, он сам уведомит сертификационный центр, старый сертификат будет аннулирован, создан новый ключ и выдан новый сертификат. кафедра ЮНЕСКО по НИТ 54 54

Сертификация Web-узлов Прежде чем выполнять платежи через Интернет или отправлять данные о своей кредитной карте кому-либо, следует проверить наличие действующего сертификата у получателя путем обращения в сертификационный центр. Это называется сертификацией Web-узлов. кафедра ЮНЕСКО по НИТ 55 55

Сертификация Web-узлов Прежде чем выполнять платежи через Интернет или отправлять данные о своей кредитной карте кому-либо, следует проверить наличие действующего сертификата у получателя путем обращения в сертификационный центр. Это называется сертификацией Web-узлов. кафедра ЮНЕСКО по НИТ 55 55

Сертификация издателей Схожая проблема встречается и при распространении программного обеспечения через Интернет. Так, например, мы указали, что браузеры, служащие для просмотра Web-страниц, должны обеспечивать механизм защиты от нежелательного воздействия активных компонентов на компьютер клиента. Можно представить, что произойдет, если кто-то от имени известной компаний начнет распространять модифицированную версию ее браузера, в которой специально оставлены бреши в системе защиты. Злоумышленник может использовать их для активного взаимодействия с компьютером, на котором работает такой браузер. кафедра ЮНЕСКО по НИТ 56 56

Сертификация издателей Схожая проблема встречается и при распространении программного обеспечения через Интернет. Так, например, мы указали, что браузеры, служащие для просмотра Web-страниц, должны обеспечивать механизм защиты от нежелательного воздействия активных компонентов на компьютер клиента. Можно представить, что произойдет, если кто-то от имени известной компаний начнет распространять модифицированную версию ее браузера, в которой специально оставлены бреши в системе защиты. Злоумышленник может использовать их для активного взаимодействия с компьютером, на котором работает такой браузер. кафедра ЮНЕСКО по НИТ 56 56

Сертификация издателей Это относится не только к браузерам, но и ко всем видам программного обеспечения, получаемого через Интернет, в которое могут быть имплантированы «троянские кони» , «компьютерные вирусы» и прочие нежелательные объекты, в том числе и такие, которые невозможно обнаружить антивирусными средствами. Подтверждение того, что сервер, распространяющий программные продукты от имени известной фирмы, действительно уполномочен ею для этой деятельности, осуществляется путем сертификации издателей. Она организована аналогично сертификации Web-узлов. кафедра ЮНЕСКО по НИТ 57 57

Сертификация издателей Это относится не только к браузерам, но и ко всем видам программного обеспечения, получаемого через Интернет, в которое могут быть имплантированы «троянские кони» , «компьютерные вирусы» и прочие нежелательные объекты, в том числе и такие, которые невозможно обнаружить антивирусными средствами. Подтверждение того, что сервер, распространяющий программные продукты от имени известной фирмы, действительно уполномочен ею для этой деятельности, осуществляется путем сертификации издателей. Она организована аналогично сертификации Web-узлов. кафедра ЮНЕСКО по НИТ 57 57

Вопросы? 58

Вопросы? 58