ОРГАНИЗАЦИЯ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ И

ОРГАНИЗАЦИЯ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ И ЗАЩИТЫ ИНФОРМАЦИИ Лекция 8 LOGO

Лекция Аннотация 8 8. 1. Причины возникновения необходимости в защите информации 8. 2. Обеспечение безопасности передачи данных в сети 8. 3. Архиваторы 8. 4. Особенности защиты информации в закрытых системах

8. 1. В ВТ понятие безопасности является весьма широким. Оно подразумевает и надёжность работы компьютера, и сохранность ценных данных, и защиту информации от внесения в неё изменений неуполномоченными лицами, и сохранение тайны переписки в электронной связи. Надёжность работы компьютерных систем во многом опирается на средства самозащиты.

Последствия компьютерных атак на 8. 1. коммерческую информацию • Раскрытие коммерческой информации может привести к серьезным прямым убыткам на рынке. • Известие о краже большого объема информации серьезно влияет на репутацию фирмы, приводя к потерям в объемах торговых операций. • Фирмы-конкуренты могут воспользоваться кражей информации, для того чтобы полностью разорить фирму, навязывая ей фиктивные либо заведомо убыточные сделки. • Подмена информации как на этапе передачи, так и на этапе хранения в фирме может привести к огромным убыткам. • Многократные успешные атаки на фирму, оказывающую какой- либо вид информационных услуг, снижают доверие к фирме у клиентов, что сказывается на объеме доходов. • Компьютерные атаки могут принести и огромный моральный ущерб.

Основные причины повреждений 8. 1. электронной информации Исследовательский центр Data. Pro Research (1998 г. ) !!! Каждый десятый случай повреждения электронных данных связан с компьютерными атаками

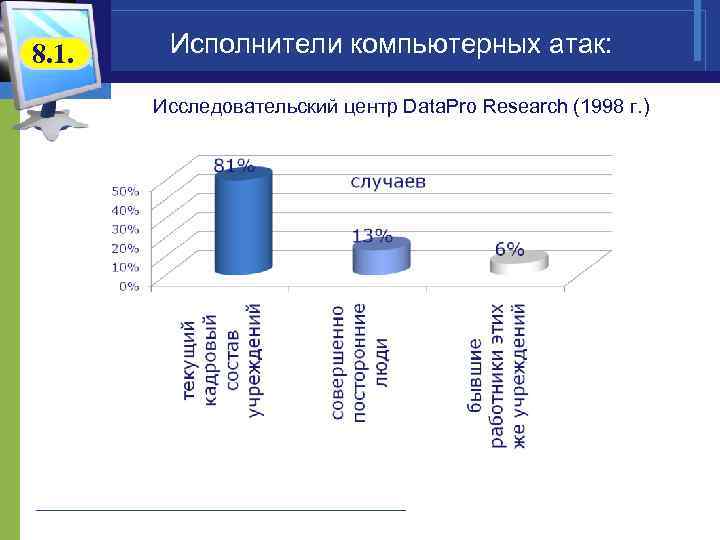

8. 1. Исполнители компьютерных атак: Исследовательский центр Data. Pro Research (1998 г. )

8. 1. Результаты взлома: Исследовательский центр Data. Pro Research (1998 г. )

8. 1. Категории информационной безопасности: § Конфиденциальность - гарантия того, что конкретная информация доступна только тому кругу лиц, для кого она предназначена, нарушение этой категории называется хищением или раскрытием информации. • Целостность - гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее сохранении передачи не было сделано несанкционированных изменений; нарушение этой категории называется фальсификацией сообщения. § Аутентичность - гарантия того, что источником информации является именно то лицо, заявленное как ее автор; нарушение этой категории также называется фальсификацией, но уже автора сообщения.

8. 1. Категории информационной безопасности: § Аппелированность - гарантия того, что при необходимости можно будет доказать, что автором сообщения является именно заявленный человек, и не может быть никто другой; отличие этой категории от предыдущей в том, что при подмене автора, кто-то другой пытается заявить, что он автор сообщения, а при нарушении аппелированности - сам автор пытается "откреститься" от своих слов, подписанных им однажды.

8. 1. Категории информационных систем: • Надежность - гарантия того, что система ведет себя в нормальном и внештатном режимах так, как запланировано; • точность - гарантия точного и полного выполнения всех команд; • контроль доступа - гарантия того, что различные группы лиц имеют различный доступ к информационным объектам, и эти ограничения доступа постоянно выполняются; • контролируемость - гарантия того, что в любой момент может быть сделана полноценная проверка любого компонента программного комплекса;

8. 1. Категории информационных систем: • контроль идентификации - гарантия того, что клиент, подключенный в данный момент к системе, является именно тем, за кого себя выдает; • устойчивость к преднамеренным сбоям - гарантия того, что при умышленном внесении ошибок в пределах заранее оговоренных норм система будет вести себя так, как оговорено заранее.

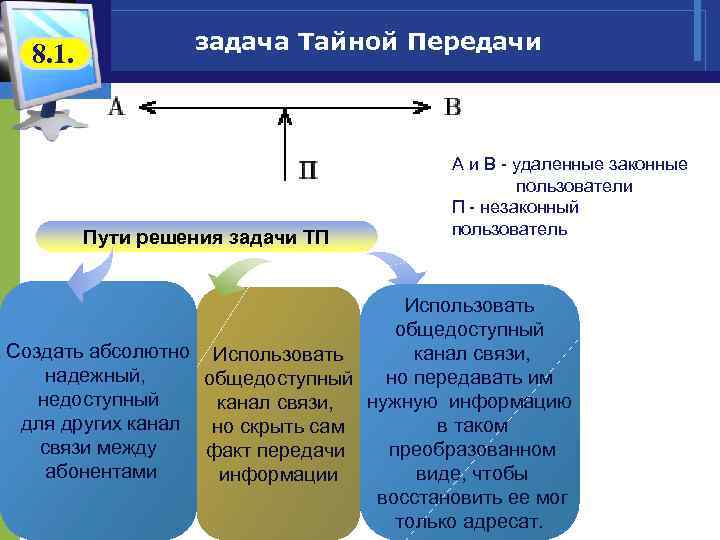

задача Тайной Передачи 8. 1. A и B - удаленные законные пользователи П - незаконный пользователь Пути решения задачи ТП Использовать общедоступный Создать абсолютно Использовать канал связи, надежный, общедоступный но передавать им недоступный канал связи, нужную информацию для других канал но скрыть сам в таком связи между факт передачи преобразованном абонентами информации виде, чтобы восстановить ее мог только адресат.

8. 1. 2. Стеганография Разработкой средств и методов сокрытия факта передачи сообщения занимается стеганография. Например: • голову раба брили, на коже головы писали сообщения и после отрастания волос раба отправляли к адресату. • способы тайнописи между строк обычного текста: от молока до сложных химических реактивов с последующей обработкой. • метод «микроточек» : сообщение записывается с помощью современной техники на очень маленький носитель (микроточку), пересылаемый с обычным письмом, например, под маркой или где-нибудь в другом, заранее оговоренном месте.

8. 1. 3. Криптография Разработкой методов преобразования (шифрования) информации с целью ее защиты от незаконных пользователей занимается криптография: прикладная наука, использующая новейшие достижения фундаментальных наук и, в первую очередь, математики. Методы и способы преобразования информации называются шифрами.

Обеспечение безопасность передачи 8. 2. данных в сети организации vантивирусы, vсетевые экраны, vсистемы обнаружения и предотвращения вторжений, vсканеры уязвимостей, vрешения, которые предупреждают утечку информации, vконтентные фильтры, vинструменты резервного копирования и восстановления информации

ПРИЗНАКИ ПОЯВЛЕНИЯ ВИРУСОВ При заражении компьютера вирусом, важно его обнаружить. К основных признаках проявления вирусов можно отнести следующие: v Прекращение работы или неправильная работа ранее успешно функционировавших программ. v Медленная работа компьютера. v Невозможность загрузки операционной системы. v Исчезновение файлов и каталогов или искажение их содержимого. v Изменение даты и времени модификации файлов. v Изменение размеров файлов. v Неожиданное значительное увеличение количества файлов на диске. v Существенное уменьшение размера свободной оперативной памяти. v Вывод на экран непредусмотренных сообщений или изображений. v Частые зависания и сбои в работе компьютера.

Происхождение термина вирус Компьютерный вирус был назван по аналогии с вирусом биологическим. В первый раз термин "компьютерный вирус" был использован в начале 80 -х годов доктором математики Фредом Коэном для формального описания одного класса машинных алгоритмов, обладающих способностью к самовоспроизведению.

8. 2 Компьютерные вирусы Компьютерный вирус – это программный код, встроенный в другую программу, или в документ, или в определённые области носителя данных и предназначенный для выполнения несанкционированных действий на несущем компьютере. К компьютерным вирусам примыкают и так называемые троянские кони (троянские программы, троянцы). Обычный приём распространения «троянских» программ – приложение к письму с предложением извлечь и запустить якобы полезную программу.

Виды компьютерных вирусов Сегодня науке известно около 50 тысяч компьютерных вирусов. Вирусы бывают двух видов: программные и скриптовые. Программные вирусы- это отдельные и автономно самозарождающиеся программы, часто снабжённые деструктивной разрушительной функцией. Скриптовые вирусы- это инструкция для какой- либо популярной программы Windows (Internet Explorer, программы Microsoft Office, Windows Media Player)

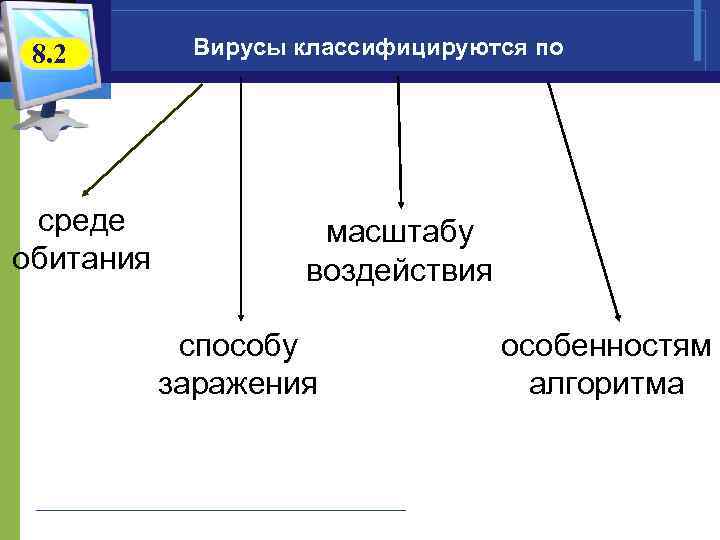

Классификация вирусов Вирусы можно классифицировать по следующим признакам: v среде обитания v способу заражения среды обитания v воздействию v особенностям алгоритма Вирусы можно разделить на сетевые, файловые, загрузочные и файлово - загрузочные. Сетевые вирусы распространяются по различным компьютерным сетям. Загрузочные вирусы внедряются в загрузочный сектор диска (Boot-сектор) Файловые вирусы внедряются главным образом в исполняемые модули. Файлово - загрузочные вирусы заражают как файлы, так и загрузочные сектора дисков.

Вирусы по способу заражения Перезаписывающие вирусы - вирусы данного типа записывают свое тело вместо кода программы, не изменяя названия исполняемого файла, вследствие чего исходная программа перестает запускаться. Компаньон-вирусы создают свою копию на месте заражаемой программы переименовывают или перемещают его Файловые черви создают собственные копии с привлекательными для пользователя названиями, в надежде на то, что пользователь их запустит. Паразитические вирусы — это файловые вирусы изменяющие содержимое файла добавляя в него свой код. При этом зараженная программа сохраняет полную или частичную работоспособность. Вирусы, поражающие исходный код программ - вирусы этого типа поражают исходный код программы, либо её компоненты. После этого программа оказываются в неё встроенной.

Как защитить свои программы от вирусов? Система Windows предлагает несколько способов защиты конфиденциальной информации. v. Пароль v. Секретный вопрос v. Обработка визуальной информации Пароль - это самая простая мера безопасности, которая не гарантирует полной защиты компьютера. Секретный вопрос – это когда пользователю предлагается назвать заранее выбранное им имя, адрес, город и. т. д. Обработка визуальной информации – это когда на экране чередуются портреты известных людей и когда пользователь может выбрать определённую серию фотографий для установления защиты на свой компьютер.

Основные методы защиты от компьютерных 8. 2 вирусов 1. Общие средства защиты информации, которые полезны не только для защиты от вирусов, но и как страхование от физической порчи дисков, неправильно работающих программ или ошибочных действий пользователей; • копирование информации - создание копий файлов и системных областей дисков; • разграничение доступа - предотвращает несанкционированное использование информации, в частности, защиту от изменений программ и данных вирусами, неправильно работающими программами и ошибочными действиями пользователей; 2. Профилактические меры, позволяющие уменьшить вероятность заражения вирусом; 3. Специализированные программы для защиты от вирусов.

8. 2 Методы защиты от компьютерных вирусов Существуют три рубежа защиты от компьютерных вирусов: üПредотвращение поступления вирусов; üПредотвращение вирусной атаки, если вирус всё-таки поступил на компьютер; üПредотвращение разрушительных последствий, если атака всё-таки произошла. Существуют три метода реализации защиты: ØПрограммные методы защиты; ØАппаратные методы защиты; ØОрганизационные методы защиты.

8. 2 Антивирусные решения Антивирусная программа (или просто антивирус) - это программа, которая призвана находить нежелательное ПО (сюда отнесем: компьютерные вирусы, троянские программы, программы-шпионы и др. ), лечить зараженные файлы, а также предупреждать заражение информационной системы. Разработкой данного вида ПО занимаются производители: Kaspersky, Symantec, Mc. Afee, Microsoft и многие другие. На рынке предлагаются разнообразное антивирусное ПО, от бесплатных до дорогих корпоративных решений

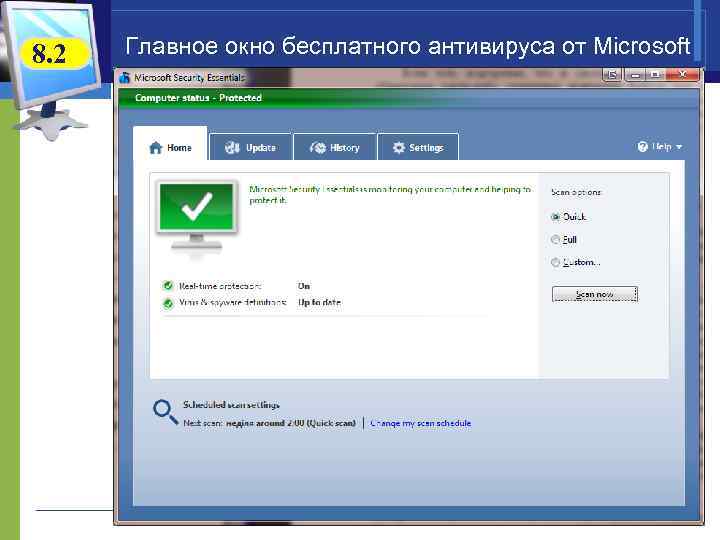

8. 2 Главное окно бесплатного антивируса от Microsoft

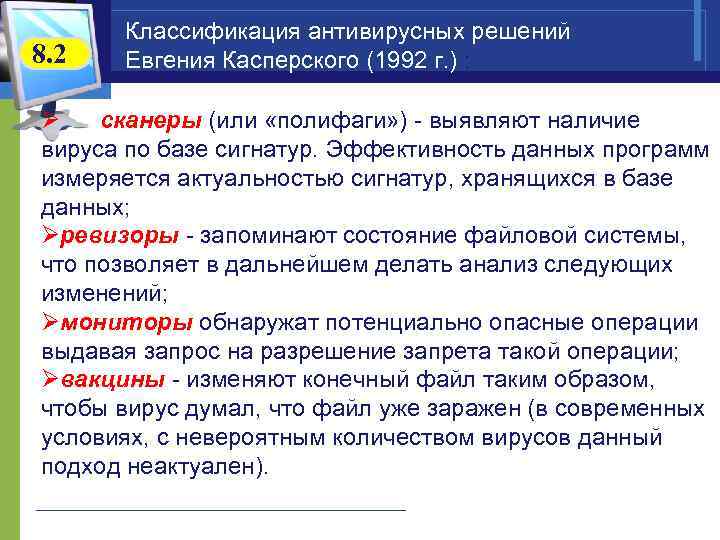

Классификация антивирусных решений 8. 2 Евгения Касперского (1992 г. ) : Ø сканеры (или «полифаги» ) - выявляют наличие вируса по базе сигнатур. Эффективность данных программ измеряется актуальностью сигнатур, хранящихся в базе данных; Øревизоры - запоминают состояние файловой системы, что позволяет в дальнейшем делать анализ следующих изменений; Øмониторы обнаружат потенциально опасные операции выдавая запрос на разрешение запрета такой операции; Øвакцины - изменяют конечный файл таким образом, чтобы вирус думал, что файл уже заражен (в современных условиях, с невероятным количеством вирусов данный подход неактуален).

Классификация антивирусных решений 8. 2 Евгения Касперского (1992 г. ) : антивирусы для домашних антивирус + пользователей сетевой экран комбинированные продукты Антивирусы анти спам серверные антивирусы корпоративные продукты антивирусы на рабочих станциях

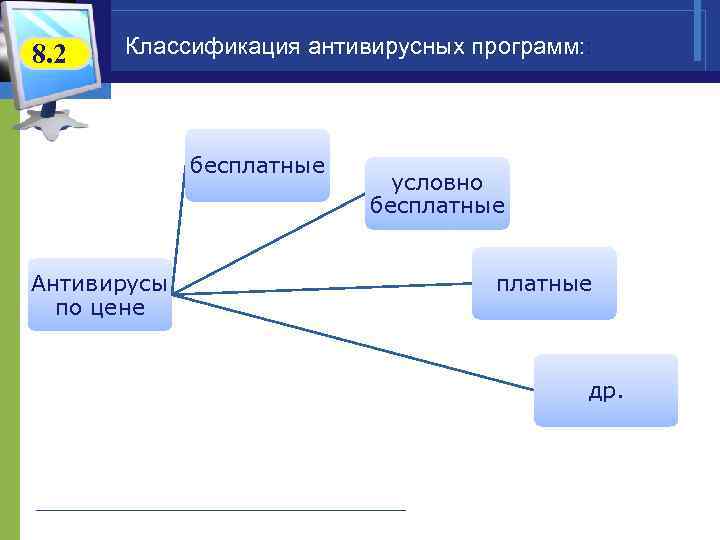

8. 2 Классификация антивирусных программ: : бесплатные условно бесплатные Антивирусы платные по цене др.

нахождение 8. 2 неадекватного поведения программ Антивирусные программы соответствие используют различные методы вируса в описании базы имеющихся сигнатур эмуляция поведения ПО «белый список»

8. 2 Вирусы классифицируются по среде масштабу обитания воздействия способу особенностям заражения алгоритма

По среде обитания - Файловые - Загрузочные - Файлово – загрузочные - Макровирусы - Сетевые вирусы По особенностям алгоритма: - Простейшие - Вирусы-невидимки - Вирусы-черви - Квази-вирусы

По способу заражения - Резидентные – оставляют свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения и внедряются в них. Активные до выключения или перезагрузки компьютера. - Не резидентные – не заражают память компьютера активное неограниченное время.

н ая т ив Ак ая н ив сс Па

Пассивная стадия Вирус практически не проявляет себя, стараясь оставаться незаметным для пользователя. Получая управление на этой стадии, вирус отыскивает на других дисках компьютера системные или прикладные программы и внедряется в них. Продолжительность этой фазы может быть разной: от нескольких минут до нескольких лет.

Активная стадия или атака вируса Вирусная атака может начинаться одновременно на всех пораженных компьютерах или в разное время. Обычно атака начинается с выполнения некоторого общего для всех компьютеров условия. Начало активным действиям вируса может положить достижение определенного количества вызовов зараженной программы на исполнение.

Программы обнаружения и защиты от вирусов Для обнаружения и удаления компьютерных вирусов разработано несколько видов специальных программ: · программы-детекторы · программы-доктора или фаги · программы-ревизоры · программы-фильтры · программы-вакцины Программы-детекторы- это поиск характерной для конкретного вируса сигнатуры в оперативной памяти и в файлах и при обнаружении выдают соответствующее сообщение. Программы-доктора или фаги - это программы, которые находят файлы зараженные вирусами и «лечат» их. Программы-ревизоры запоминают исходное состояние программ и выводят нарушения на экран монитора. Программы-фильтры - это программы для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. Вакцины- это программы предотвращающие заражение файлов.

Антивирусные программы v Популярные Антивирусы v • Антивирус Касперского 2016 • ESET NOD 32 Antivirus • Антивирус Dr. Web для Windows • Emsisoft Anti-Malware • Avast Pro Antivirus • Mc. Afee Anti. Virus Plus • Panda Antivirus Pro 2016 • Symantec Endpoint Protection • Kaspersky Small Office Security • AVG Anti. Virus 2016

Антивирусные программы Популярные Бесплатные антивирусы • Avast Free Antivirus • Avira Free Antivirus • Comodo Internet Security Premium • AVG Anti. Virus FREE 2016 • Microsoft Security Essentials • 360 Total Security • Panda Free Antivirus • 360 Total Security Essential • Comodo Antivirus • Ad-Aware Free Antivirus+

Антивирусные программы v Популярные Мобильные антивирусы v • Avast Mobile Security для Android • Антивирус Dr. Web Light для Android • Dr. Web Security Space для Android • Kaspersky Internet Security для Android • ESET NOD 32 Mobile Security для Android • AVG Anti. Virus FREE для Android • 360 Security для Android • Mc. Afee Mobile Security для Android • Lookout Mobile Security для Android • CM (Cleanmaster) Security для Android http: //www. svitinfo. com/book Інформатика 9

Аппаратные средства защиты Это программно-аппаратный комплекс Sheriff - одна плата и несколько программ

8. 2 Сетевые экраны Сетевой экран (или межсетевые экраны, файрволы или брандмауэры) - это программное или аппаратное решение, осуществляющее контроль и фильтрацию сетевых пакетов, проходящих через него на разных уровнях модели OSI в соответствии с заданными правилами.

8. 2 Сетевые экраны Преимущества: - средство реализации корпоративных политик безопасности; возможность ограничивать доступ к определенным службам (например, в службу telnet); использование сетевого экрана как средства аудита; собирать информацию можно не только о прошедшем трафике, но и заблокированном, таким образом предупреждая возможные будущие атаки на систему.

8. 2 Сетевые экраны Недостатки: не могут блокировать нежелательную информацию, которая попадает в информационную систему через авторизованные каналы; - эффективность определяется эффективностью правил, которые лежат в основе функционирования сетевого экрана; - сетевые экраны не смогут предупредить атаки пользователей, пользующихся авторизованными каналами информации; сетевые экраны не смогут противодействовать атакам, если есть возможность пустить информационный поток в обход экрана.

классификация сетевых экранов согласно охвату 8. 2 контролируемых территорий 1) прикладной шлюз или традиционный сетевой экран. Это программное или аппаратное решение, контролирует как входящие, так и исходящие потоки данных между подключенными сетями. Фактически при установлении соединения пользователя с сетью снаружи проходит два соединения: одно с сетевым экраном, а другое сетевого экрана с сетью извне. Данный вид сетевых экранов еще называют прокси-серверами или прокси- шлюзами. В случае осуществления атаки на систему пользователя, фактически атака будет осуществляться на прокси-сервер.

классификация сетевых экранов согласно охвату 8. 2 контролируемых территорий Недостатки прокси-сервера: уменьшение быстродействия, поскольку каждое соединение представляет собой два соединения; уменьшение прозрачности, когда некоторое ПО не может полноценно функционировать с сетью.

классификация сетевых экранов согласно охвату 8. 2 контролируемых территорий 2) пакетные фильтры или персональные сетевые экраны. Установка данного типа сетевых экранов проходит на конечных системах и защищают они только систему на которой установлены, а не целые сети. Данный тип сетевых экранов осуществляет фильтрацию трафика, основываясь на следующей информации: IP - адрес источника; IP - адрес получателя; используемый протокол; выходной порт; порт назначения; тип сообщения.

8. 2 Сканеры уязвимостей - это программные или аппаратные решения, предназначены для диагностики и мониторинга сетевых компьютерных систем. Они позволяют сканировать сети, информационные системы и приложения на предмет выявления потенциальных угроз в системе организации безопасности, оценивать и обезвредить уязвимости. Типы сканеров уязвимостей: - сканеры портов; - сканеры, исследующие топологию компьютерной сети; - сканеры, исследующие уязвимости сетевых сервисов; - сетевые черви; - CGI - сканеры, позволяющие выявить уязвимые скрипты.

8. 2 Этапы работы сканеров уязвимостей 1) выявление активных IP - адресов, открытых портов, активных операционных систем и приложений; 2) создание отчета по безопасности; 3) попытка выявления уровня возможного вмешательства в операционную систему или приложения; 4) возможно использование уязвимости для создания сбоя в системе (только для вредных сканеров). К сканеров уязвимостей относятся следующие решения: Microsoft Baseline Security Analyzer (MBSA), Security Administrator's Integrated Network Tool (SAINT), Сканер уязвимостей (веб-сервис) (Qualys. Guard), Сканер для исследования сетевых уязвимостей (X-scan), оценка уязвимостей на уровне приложений (ISS Internet Scanner) и другие.

Системы обнаружения и предотвращения 8. 2 вторжений Система обнаружения вторжений (Intrusion Detection System) - это программное или аппаратное решение, нацеленной на выявление фактов несанкционированного доступа в информационную систему или сеть и несанкционированного управления ими, как правило, через Интернет. Архитектура систем обнаружения вторжений состоит: сенсорной подсистемы, которая направлена на сбор данных в области информационной безопасности; подсистемы анализа, выявляющего подозрительные действия на основе данных, полученных с сенсоров; хранилища, необходимого для хранения первичной информации, а также результатов анализа; консоли управления данной системой.

Системы обнаружения и предотвращения 8. 2 вторжений Система обнаружения вторжений (Intrusion Detection System) - это программное или аппаратное решение, нацеленной на выявление фактов несанкционированного доступа в информационную систему или сеть и несанкционированного управления ими, как правило, через Интернет. Архитектура систем обнаружения вторжений состоит: сенсорной подсистемы, которая направлена на сбор данных в области информационной безопасности; подсистемы анализа, выявляющего подозрительные действия на основе данных, полученных с сенсоров; хранилища, необходимого для хранения первичной информации, а также результатов анализа; консоли управления данной системой.

Системы обнаружения и предотвращения 8. 2 вторжений Системы обнаружения и предотвращений вторжений следующие: -Snort NIDS, - Endian Firewall, - Tripwire, -Untangle и другие.

8. 2 Решение предупреждения утечки информации Предупреждения утечки информации (Data Leak Prevention или DLP) - это технологии, которые предупреждают выток конфиденциальной информации из информационной системы наружу, а также технические средства для предупреждения такой утечки. Данного типа системы строятся на анализе потоков данных, пересекающих периметр информационной системы. Если в информационном потоке найдена конфиденциальная информация, то срабатывает система защиты и поток блокируется.

8. 2 Задачи систем предупреждения утечки информации ØНедопущение утечки информации из информационной системы; Øархивирования пересылаемых документов; Øпредупреждению передачи не только конфиденциальной информации, но и другой, являющейся нежелательной для компании; Øпредупреждения использования сотрудниками служебных информационных ресурсов в личных целях; Øоптимизация загрузки каналов передачи информации; Øконтроль присутствия сотрудников на рабочем месте.

8. 2 Шифрование информации Шифрование – процесс преобразование информации, защищаемой в шифрованное сообщение при помощи определенных правил, содержащихся в шифре. Дешифрование - процесс превращение шифрованного сообщения в информацию, защищаемую с помощью определенных правил, содержащихся в шифре.

8. 2. Шифр «Сцитала» Этот шифр известен со времен войны Спарты против Афин в V веке до н. э. Для его реализации использовалась сцитала - жезл, имеющий форму цилиндра. На сциталу виток к витку наматывалась узкая папирусная лента на которой вдоль оси сциталы записывался открытый текст. Лента разматывалась и получалось, что поперек ленты беспорядочно написаны какие то буквы. Затем лента отправлялась адресату. Адресат брал такую же сциталу, таким же образом наматывал на нее полученную ленту и читал сообщение вдоль оси сциталы. Отметим, что в этом шифре преобразования открытого текста в шифрованный заключается в определенной перестановке букв открытого текста. Поэтому класс шифров

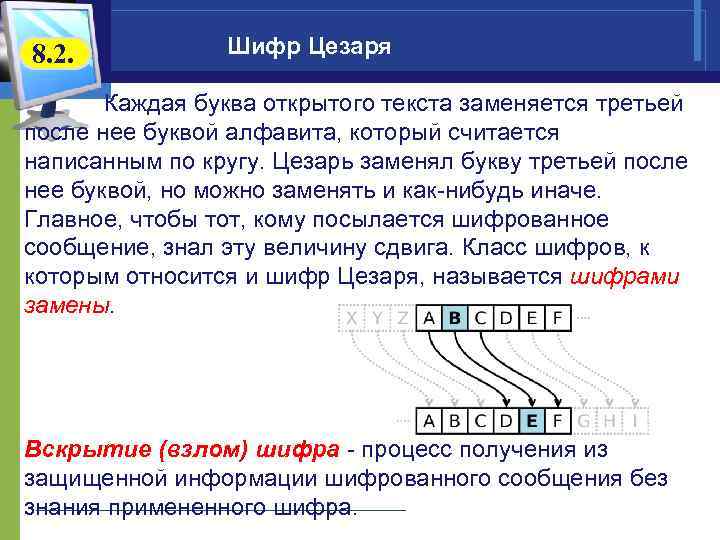

8. 2. Шифр Цезаря Каждая буква открытого текста заменяется третьей после нее буквой алфавита, который считается написанным по кругу. Цезарь заменял букву третьей после нее буквой, но можно заменять и как-нибудь иначе. Главное, чтобы тот, кому посылается шифрованное сообщение, знал эту величину сдвига. Класс шифров, к которым относится и шифр Цезаря, называется шифрами замены. Вскрытие (взлом) шифра - процесс получения из защищенной информации шифрованного сообщения без знания примененного шифра.

8. 2. Абстрактные модели защиты информации 1977 модель Биба (Biba). Все субъекты и объекты предварительно разделяются по нескольким уровням доступа, а затем на их взаимодействия накладываются следующие ограничения: 1) субъект не может вызвать на выполнение субъекты с более низким уровнем доступа, 2) 2) субъект не может модифицировать объекты с более высоким уровнем доступа. Как видим, эта модель очень напоминает ограничения, введенные в защищенном режиме микропроцессоров Intel 80386+ относительно уровней привилегий.

8. 2. Модель Гогена-Мезигера (Goguen-Meseguer) (1982 г. ), основана на теории автоматов. Согласно ей система может при каждом действии переходить из одного разрешенного состояния только в несколько иные. Субъекты и объекты в данной модели защиты разбиваются на группы - домены, и переход системы из одного состояния в другое выполняется только в соответствии с так называемой таблицей разрешений, в которой указано какие операции может выполнять субъект, скажем, с домена C над объектом с домена D. В данной модели при переходе системы из одного разрешенного состояния в другое используются транзакции, что обеспечивает общую целостность системы.

8. 2. Сазерлендская модель защиты Сазерлендская (англ. Sutherland) модель защиты (1986 г. ), отображает взаимодействие субъектов и потоков информации. Так же как и в предыдущей модели, здесь используется машина состояний со множеством разрешенных комбинаций состояний и некоторым набором начальных позиций. В данной модели исследуется поведение множественных композиций функций перехода из одного состояния в другое.

8. 2. Модель защиты Кларка-Вильсона Модель Кларка-Вильсона (Clark-Wilson) (1987 г. ) Основана модель на повсеместном использовании транзакций и тщательном оформлении прав доступа субъектов к объектам. Впервые исследована защищенность третьей стороны в данной проблеме - стороны, поддерживающей всю систему безопасности. Эту роль в информационных системах играет программа-супервизор. Кроме того, транзакции впервые были построены по методу верификации, то есть идентификация субъекта производилась не только перед выполнением команды от него, но и повторно после выполнения. Это позволило снять проблему подмены автора в момент между его идентификацией и собственно командой. Эта модель считается одной из самых совершенных в отношении поддержания целостности информационных систем.

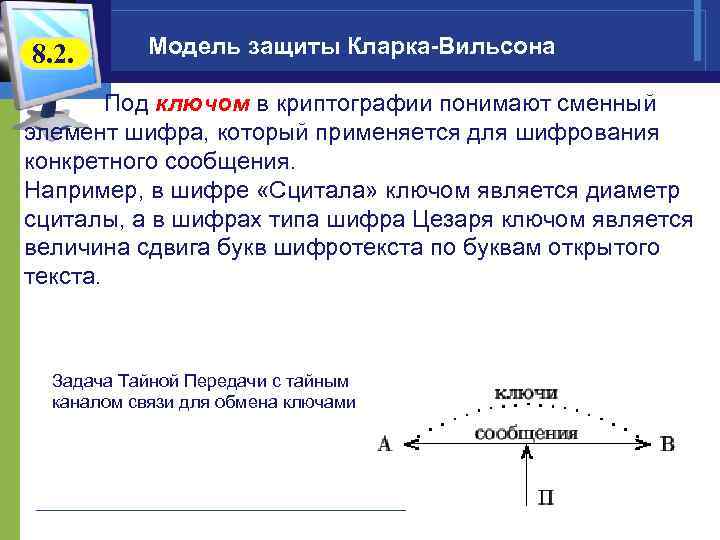

8. 2. Модель защиты Кларка-Вильсона Под ключом в криптографии понимают сменный элемент шифра, который применяется для шифрования конкретного сообщения. Например, в шифре «Сцитала» ключом является диаметр сциталы, а в шифрах типа шифра Цезаря ключом является величина сдвига букв шифротекста по буквам открытого текста. Задача Тайной Передачи с тайным каналом связи для обмена ключами

8. 2. Модель защиты Кларка-Вильсона Способность шифра противостоять всевозможным атакам на него называют стойкостью (устойчивостью) шифра. Под атакой на шифр понимают попытку вскрытия этого шифра. Понятие стойкости шифра является центральным для криптографии. Криптология - наука, состоящая из двух частей: криптографии и криптоанализа. Криптография - наука о способах преобразования (шифрования) информации с целью ее защиты от незаконных пользователей. Криптоанализ - наука (и практика ее применения) о методах и способах раскрытия шифров.

8. 2. Симметричный метод шифрования Сообщение Шифрование Зашифрованное Дешифрование сообщение Общий секретный ключ Генератор ключей Недостатки: Преимущества: - проблема распространения ключей; - простота реализации; - невозможно решить задачи, - скорость работы относительно авторства сообщения. симметричных алгоритмов.

8. 2. Асимметричный метод шифрования Сообщение Шифрование Зашифрованное Дешифрование сообщение Открытый Сформированная Секретный Ключ пара ключей Ключ Недостаток: Генератор ключей - низкое быстродействие. Основное сообщение шифруется с помощью быстрого симметричного метода, а его ключ с помощью асимметричного алгоритма, т. о. можно шифровать значительные объемы информации и передавать ее, в то же время гарантируется подлинность авторства.

На самостоятельное изучение: 8. 3. v Архиваторы v Антивирусная программа Anti. Viral Toolkit Pro (AVP) (http: //www. avp. ru) 8. 4. v Особенности защиты информации в закрытых системах

LOGO

Лекция08(информатика).pptx

- Количество слайдов: 67