Лекция 3. Обзор методов и средств ЗИ.ppt

- Количество слайдов: 11

Обзор методов и средств защиты информации УЧЕБНЫЕ ВОПРОСЫ: 1. Меры защиты информации и уровни обеспечения информационной безопасности 2. Основные принципы построения систем защиты информации 3. Сервисы безопасности 4. Методы и средства защиты компьютерной информации

1. Меры защиты информации и уровни обеспечения информационной безопасности В соответствии с Федеральным Законом «Об информации, информационных технологиях и о защите информации» от 27. 07. 2006 г. № 149 ФЗ защита информации (ЗИ) представляет собой принятие правовых, организационных и технических мер, направленных на: § обеспечение ЗИ от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, представления, распространения, а также от иных неправомерных действий в отношении такой информации; § соблюдение конфиденциальности информации ограниченного доступа; § реализацию права на доступ к информации. Все меры ЗИ по способам осуществления подразделяются на: 1) морально-этические; 2) правовые (законодательные); 3) организационные (административные и процедурные); 4) физические; 5) технологические; 6) технические (аппаратные и программные).

Морально-этические меры. К ним относятся нормы поведения, которые традиционно складываются по мере распространения ИТ в обществе; бывают как неписаные, так и писаные (оформленные в некоторый свод правил или предписаний). Эти нормы часто не являются обязательными, но их несоблюдение ведет обычно к падению авторитета или престижа человека или организации. Данные меры являются профилактическими и требуют постоянной работы по созданию здорового морального климата в коллективах пользователей. Правовые меры. Включают нормативно-правовые акты, регламентирующие правила обращения с информацией, закрепляющие права и обязанности участников информационных отношений в процессе ее получения, обработки и использования, а также устанавливающие ответственность за нарушения этих правил. Правовые меры защиты являются упреждающими, профилактическими и требуют постоянной разъяснительной работы с пользователями.

Организационные меры защиты – меры административного и процедурного характера, регламентирующие процессы функционирования системы обработки данных, использование ее ресурсов, деятельность обслуживающего персонала, а также порядок взаимодействия пользователей и обслуживающего персонала с системой таким образом, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности или снизить размер потерь в случае их реализации. Меры физической защиты. Основаны на применении механических, электро- или электронно-механических устройств и сооружений, специально предназначенных для создания физических препятствий на возможных путях проникновения и доступа потенциальных нарушителей к компонентам системы и защищаемой информации, а также средств визуального наблюдения, связи и охранной сигнализации, контроля физической целостности компонентов АС.

Технологические меры. К ним относят разного рода технологические решения и приемы, основанные обычно на использовании некоторых видов избыточности (структурной, функциональной, информационной, временной и т. п. ) и направленные на уменьшение возможности совершения сотрудниками ошибок и нарушений в рамках предоставленных им прав и полномочий (например, использование процедур двойного ввода ответственной информации). Технические (аппаратно-программные) меры. Технические меры защиты основаны на использовании различных электронных устройств и специальных программ, входящих в состав АС и выполняющих (самостоятельно или в комплексе с другими средствами) функции защиты.

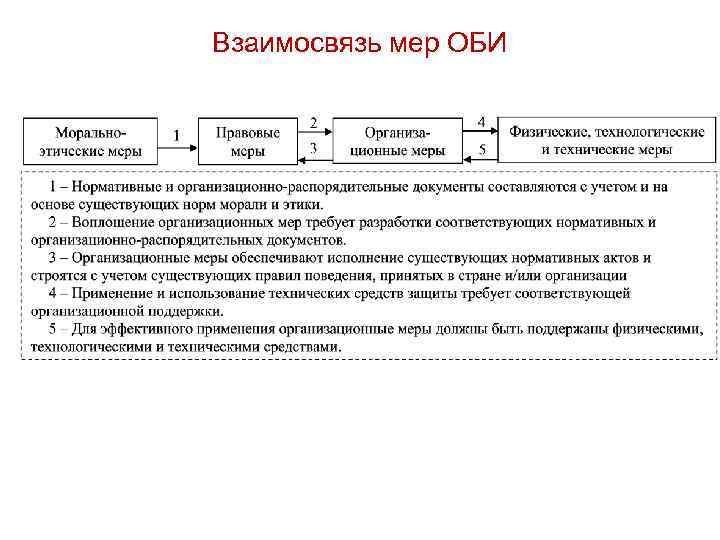

Взаимосвязь мер ОБИ

Уровни обеспечения информационной безопасности 1. Нормативно-правовой уровень обеспечения ИБ включает применение правовых документов федерального уровня, разработку и поддержку в актуальном состоянии ведомственных нормативных документов по обеспечению ИБ. 2. Организационный уровень обеспечения ИБ состоит из 2 подуровней – административного и процедурного. Административный уровень связан с общими действиями руководства в области ИБ и основан на политике безопасности. Процедурный уровень ориентирован не на технические средства, а на людей. 3. Технический уровень обеспечения ИБ включает технические меры, направленные на управление доступом к информационным ресурсам, контроль и защиту компонентов ИС – оборудования, программ и/или данных. Уровни обеспечения ИБ определяют структуру системы обеспечения информационной безопасности организации.

2. Основные принципы построения систем защиты информации 1) 2) 3) 4) 5) 6) законность; системность; комплексность; непрерывность; своевременность; преемственность и непрерывность совершенствования; 7) разумная достаточность; 8) персональная ответственность; 9) разделение функций; 10) минимизация полномочий; 11) содействие и сотрудничество; 12) гибкость системы защиты; 13) открытость алгоритмов и механизмов защиты; 14) простота применения; 15) научная обоснованность и техническая реализуемость; 16) специализация и профессионализм; 17) обязательность контроля.

3. Сервисы безопасности 1) идентификация и аутентификация; 2) управление доступом; 3) протоколирование и аудит; 4) шифрование; 5) контроль целостности; 6) экранирование; 7) анализ защищенности; 8) обеспечение отказоустойчивости; 9) обеспечение безопасного восстановления; 10) туннелирование; 11) управление безопасностью.

Классификации сервисов безопасности Меры безопасности разделяются на следующие виды: a) превентивные меры, препятствующие нарушениям ИБ; b) меры обнаружения нарушений; c) локализующие меры, сужающие зону воздействия нарушений; d) меры по выявлению нарушителя; e) меры восстановления режима безопасности.

4. Методы и средства защиты компьютерной информации 1. идентификация и аутентификация пользователей; 2. разграничение доступа пользователей к ресурсам системы и авторизация (присвоение полномочий) пользователям; 3. регистрация и оповещение о событиях, происходящих в системе; 4. криптографическое закрытие данных во каналах связи; 5. контроль целостности и аутентичности данных; 6. выявление и нейтрализация действий вредоносного ПО; 7. затирание остаточной информации на носителях; 8. выявление уязвимостей (слабых мест) системы; 9. защита периметра компьютерных сетей; 10. обнаружение атак и оперативное реагирование; 11. резервное копирование.

Лекция 3. Обзор методов и средств ЗИ.ppt