d4d5be295923d85770c93c5c6032d217.ppt

- Количество слайдов: 31

Обеспечение информационной безопасности Комплексные решения в новое время 6 декабря 2016 © 2016 IBM Corporation

Как изменился портрет преступника © 2016 IBM Corporation 2

Успешные атаки совершаются каждый день 2013 800+ Млн случаев атак 2014 1+ Млрд случаев атак среднее время на выявление целевой атаки 256 дней 2015 Беспрецедентное количество целевых атак оценка рынка киберпреступности к 2019 $2 Трлн © 2016 IBM Corporation 3

IBM X-Force – Лаборатория глобальных исследований http: //www-03. ibm. com/security/xforce/xfisi/ V 2016 -2 -11 © 2016 IBM Corporation 4

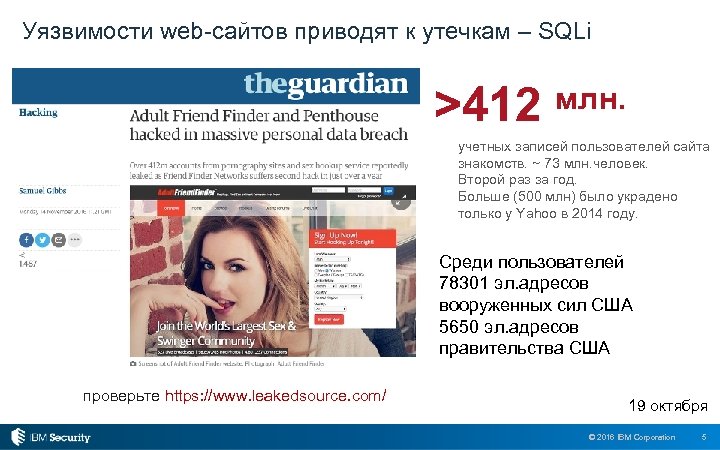

Уязвимости web-сайтов приводят к утечкам – SQLi >412 млн. учетных записей пользователей сайта знакомств. ~ 73 млн. человек. Второй раз за год. Больше (500 млн) было украдено только у Yahoo в 2014 году. Среди пользователей 78301 эл. адресов вооруженных сил США 5650 эл. адресов правительства США проверьте https: //www. leakedsource. com/ 19 октября © 2016 IBM Corporation 5

Последние новости © 2016 IBM Corporation 6

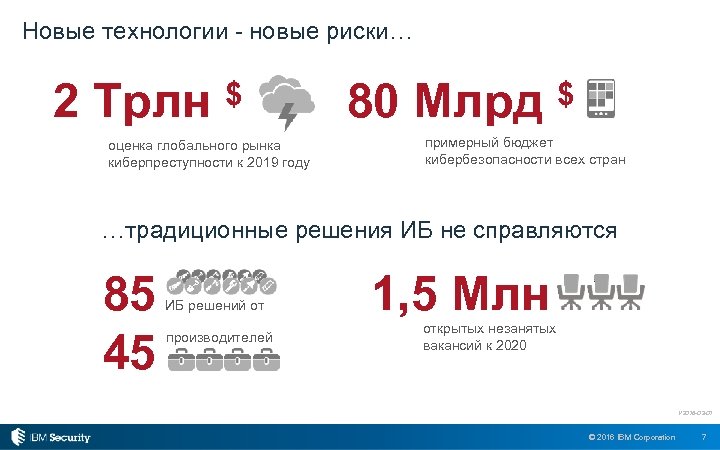

Новые технологии - новые риски… 2 Трлн $ оценка глобального рынка киберпреступности к 2019 году 80 Млрд $ примерный бюджет кибербезопасности всех стран …традиционные решения ИБ не справляются 85 45 ИБ решений от производителей 1, 5 Mлн открытых незанятых вакансий к 2020 V 2016 -02 -01 © 2016 IBM Corporation 7

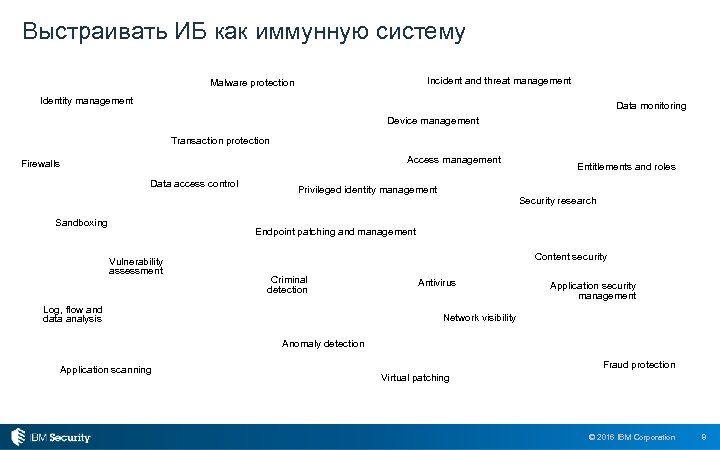

Выстраивать ИБ как иммунную систему Antivirus Incident and threat management Endpoint patching and management Malware protection Data monitoring Endpoint Transaction protection Device management Global Threat Intelligence protection Malware Identity management Incident and threat management Firewalls Transaction protection Sandboxing Network Virtual patching Network visibility Data access control Mobile Access management Privileged identity management Application scanning Applications Application security Vulnerability management assessment Criminal detection Vulnerability assessment Antivirus Security Research Log, flow and data analysis Entitlements and roles Security research Log, flow and data Endpoint patching and management analysis Security Anomaly detection Intelligence Sandboxing Content security Fraud protection Criminal detection Advanced Content security Fraud Application security management Network visibility Data monitoring Data access control Application scanning Data Anomaly detection Cloud Virtual patching Consulting Services | Managed Services Identity and Access Privileged identity management Entitlements and roles Fraud protection Access management Identity management © 2016 IBM Corporation 8

Аналитика ИБ © 2016 IBM Corporation

IBM QRadar Sense Analytics МНОЖЕСТВО ИСТОЧНИКОВ Устройства ИБ Серверы и мейнфреймы Сетевая и виртуальная активность Активность БД Активность приложений Информация о конфигурации Уязвимости и угрозы Пользователи и учетные записи Приоритезация инцидентов и риска от пользователей QRadar Sense Analytics Идентификация Инцидентов • Сбор данных, хранение и анализ • Корреляция и анализ угроз в реальном времени • Автоматическое определение и профилирование активов, сервисов и пользователей • Базовые активности и выявление аномалий Встроенный Интеллект Глобальные базы угроз Улучшенная аналитика для предотвращения, выявления и реагирования на угрозы 10

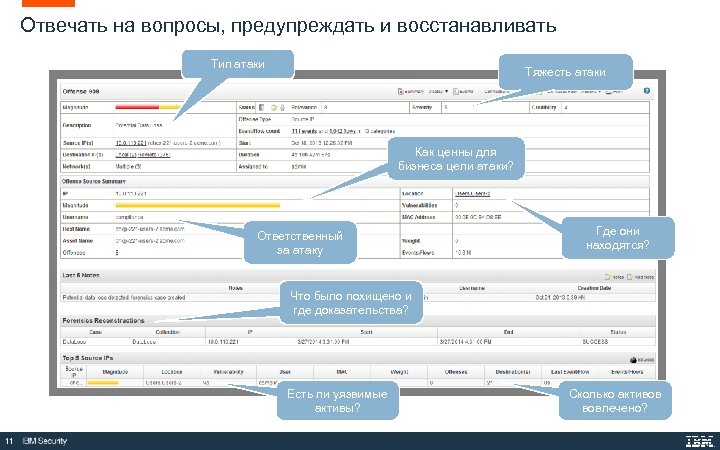

Отвечать на вопросы, предупреждать и восстанавливать Тип атаки Тяжесть атаки Как ценны для бизнеса цели атаки? Ответственный за атаку Где они находятся? Что было похищено и где доказательства? Есть ли уязвимые активы? 11 Сколько активов вовлечено?

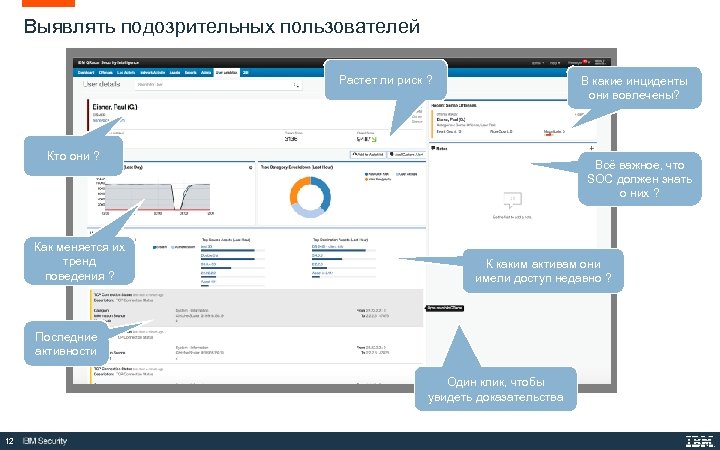

Выявлять подозрительных пользователей Растет ли риск ? В какие инциденты они вовлечены? Кто они ? Как меняется их тренд поведения ? Всё важное, что SOC должен знать о них ? К каким активам они имели доступ недавно ? Последние активности Один клик, чтобы увидеть доказательства 12

Проясняя инциденты через глубокое расследование ВЫЯВЛЕНИЕ МНОЖЕСТВО ИСТОЧНИКОВ ДАННЫХ • Сбор данных, хранение и анализ • Корреляция угроз в реальном времени • Определение активов, сервисов и пользователей • Активности и аномалии 13 Приоритетные Инциденты Встроенный Интеллект ВОССТАНОВЛЕНИЕ • Расследование инцидентов • Постоянное управление, мониторинг и защита • Реагирование на инциденты

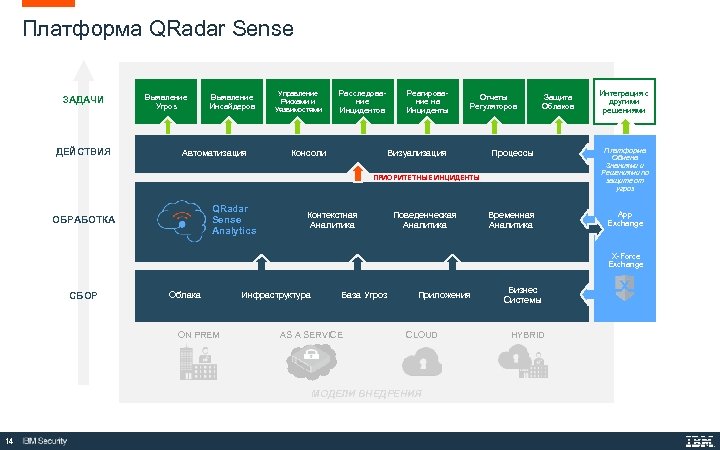

Платформа QRadar Sense ЗАДАЧИ ДЕЙСТВИЯ Выявление Угроз Выявление Инсайдеров Автоматизация Управление Рисками и Уязвимостями Расследование Инцидентов Консоли Реагирование на Инциденты Отчеты Регуляторов Визуализация Защита Облаков Процессы Платформа Обмена Знаниями и Решениями по защите от угроз Временная Аналитика App Exchange ПРИОРИТЕТНЫЕ ИНЦИДЕНТЫ QRadar Sense Analytics ОБРАБОТКА Контекстная Аналитика Поведенческая Аналитика Интеграция с другими решениями X-Force Exchange СБОР Облака ON PREM Инфраструктура База Угроз AS A SERVICE Приложения CLOUD МОДЕЛИ ВНЕДРЕНИЯ 14 Бизнес Системы HYBRID

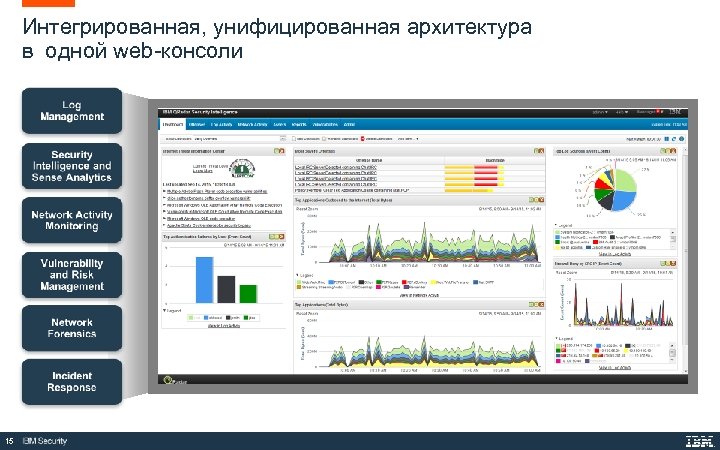

Интегрированная, унифицированная архитектура в одной web-консоли 15

QRadar + Incident Response QRadar Приоритезация информации из Logs, Flows, Vulns, User, Config Data и т. п. Процесс реагирования SOC на инцидент ИБ для ответа на угрозы, дыры, уязвимости ИСТОЧНИКИ ДАННЫХ Security devices Servers and mainframes Network and virtual activity Prioritized incidents QRadar Sense Analytics. TM • Data activity Application activity Configuration information Сбор контекста и назначение задач Создание инцидента • Real-time correlation and threat intelligence • Automatic asset, service and user discovery and profiling • Activity baselining and anomaly detection - Extensive data collection, storage, and analysis - Присвоение типа (напр. уязвимость) Присвоение бизнес характеристики в зависимости от типа (напр. Риск) - Vulnerabilities and threats Users and identities Сбор дополнительных доказательств Применение требования регуляторов Назначение задач ответственным Восстановление и Закрытие - Постановка задач восстановления команде Подтверждение восстановления Закрытие инцидента Отчет/Уведомление Встроенный Интеллект Global threat intelligence База всех инцидентов ИБ Постоянная аналитика ИБ Три этапа инцидента ИБ Отчет по инциденту и уведомление Улучшение процесса выявления инцидентов © 2016 IBM Corporation 16

Операционная деятельность Стратегия Целевая модель для построения Командного центра ИБ Операции Компании Командный центр кибер безопасности Governance / Collaboration / Requirements / Briefings Бизнес подразделения Управление рисками Предоставление сервиса & Оперативное управление Аудит / Комплайанс Service Level Management / Efficiency / Capacity Management / Escalation Аналитика & отчётность по инцидентам Аналитика ИБ Интеграция ИБ Управл. сценариями Управление IOC Управление инструкциями Активная защита Архитектура & Проекты Анализ разведки Активный поиск угроз Упр. уязвимостями Тестирование на проникновение Фрод Расследования Юристы / Антифрод PR / Коммуникации Операции IT/OT Help Desk (ITSM) Сетевые операции Администрирование Разработка/настройка правил Интеграция инструментов Подключение устройств ИБ CSIRT Tier 1 Монитор инг Tier 2 Приорет изация Tier 3 Ответная реакция Реагирование на черезв. ситуации Расследования Администр. Серверов Разработка Физическая безопасн. Технологии Компоненты платформы и данных SIEM Ticketing & Workflow Источники данных Структурированные (транзакционные) Справочные наборы данных Неструктурированные (big data) Reporting & Dashboards Big Data Источники аналитики Подписки (вендора/партнёрства) Открытые (социал. /новости/блоги) Частные (партнёрства/правительство) Predictive/ Cognitive Analytics Бизнес аналитика Структура & География Классификация данных Анализ рисков и влияния Intelligence Active Defense Информация о активах Активы / CMDB Уязвимости Сетевая иерархия Легенда КЦ ИБ IT / OT Компания © 2016 IBM Corporation 17

Практика построения центров оперативного реагирования ИБ © 2016 IBM Corporation

От теории к практике Станислав Кузнецов, Заместитель председателя правления ПАО Сбербанк. Executive спонсор проекта создания SOC в Сбербанке © 2016 IBM Corporation 19

От теории к практике © 2016 IBM Corporation 20

© 2016 IBM Corporation 21

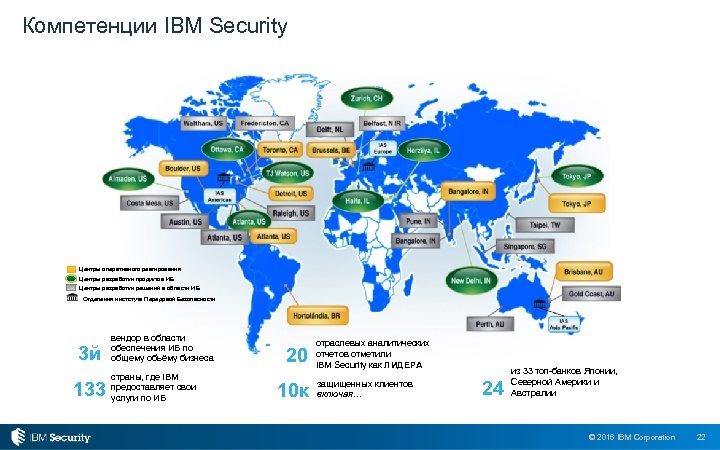

Компетенции IBM Security Центры оперативного реагирования Центры разработки продуктов ИБ Центры разработки решений в области ИБ Отделения инстстута Передовой Безопасности 3 й 133 вендор в области обеспечения ИБ по общему обьёму бизнеса страны, где IBM предоставляет свои услуги по ИБ 20 10 к отраслевых аналитических отчетов отметили IBM Security как ЛИДЕРА защищенных клиентов включая… 24 из 33 топ-банков Японии, Северной Америки и Австралии © 2016 IBM Corporation 22

Компетенции IBM Security Опыт IBM по созданию и трансформации ЦОР ИБ Центры оперативного реагирования Центры разработки продуктов ИБ Центры разработки решений в области ИБ § 20+ лет управления собственными ЦОР для оказания услуг нашим клиентам § 300+ клиентов управляемых ЦОР по всему миру § 50+ программ трансформации ЦОР за последние 2 года в компаниях уровня Fortune Global 500 Отделения инстстута Передовой Безопасности 3 й 133 вендор в области обеспечения ИБ по общему обьёму бизнеса страны, где IBM предоставляет свои услуги по ИБ 20 10 к отраслевых аналитических отчетов отметили IBM Security как ЛИДЕРА защищенных клиентов включая… 24 из 33 топ-банков Японии, Северной Америки и Австралии © 2016 IBM Corporation 23

IBM уникальная квалификация в безопасности новой эры ИНТЕЛЛЕКТ и аналитика ИНТЕГРАЦИЯ во всем ЭКСПЕРТИЗА и знание Новая аналитика для защиты от киберприступников Интегрированный портфель решений сервисы и технологии Практический опыт свыше 1000 реализованных проектов 25 лабораторий ИБ обеспечивают актуальную информацию Открытая экосистема более 100 технологических партнеров 20 млрд событий ИБ обрабатывается в день для более чем 4000 клиентов © 2016 IBM Corporation 24

Аналитический подход в системах обнаружения вторжений © 2016 IBM Corporation

Видимость и контроль в сети Deep Packet Inspection Полный анализ и классификация сетевого трафика, независимо от адреса, порта или протокола Видимость внутри SSL Контроль пользователей и приложений Выявляет угрозы во входящем и исходящем SSL трафике без необходимости покупки дополнительных устройств Видимость действий пользователей, контроль приложений, URL фильтрация Входящий трафик Сетевой трафик и потоки Исходящий трафик 450+ Протоколов и файлов анализируется 25+ Млрд. URL классифицировано в 73 категории 2, 000+ Приложений идентифицируются © 2016 IBM Corporation 26

IBM Protocol Analysis Module (PAM) • Защита IBM PAM включает 5, 459 сигнатур от различных атак (традиционные решения содержат больше 10 тысяч) • Данные сигнатуры защищают от 20, 237 уязвимостей, известных CVE X-Force Category Number of decodes Unauthorized Access Attempt 4674 Suspicious Activity 1229 Denial of Service 778 Protocol Signature 411 Host Sensor 353 Pre-attack Probe 179 Status/Control Messages 108 Классификация X-Force: Unauthorized Access Attempt © 2016 IBM Corporation 27

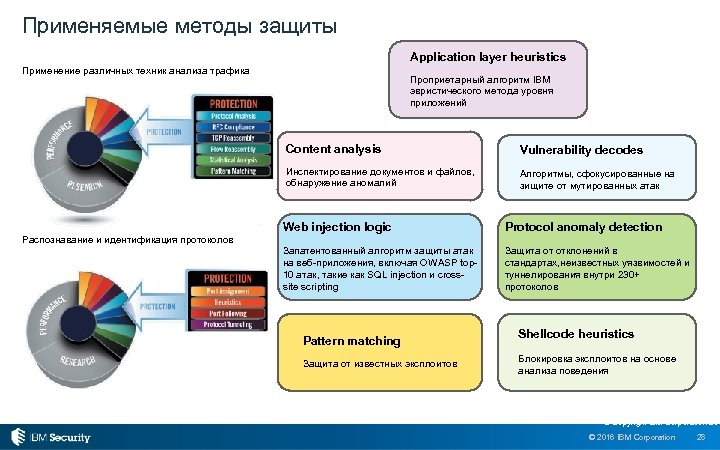

Применяемые методы защиты Application layer heuristics Применение различных техник анализа трафика Проприетарный алгоритм IBM эвристического метода уровня приложений Content analysis Vulnerability decodes Инспектирование документов и файлов, обнаружение аномалий Алгоритмы, сфокусированные на зищите от мутированных атак Web injection logic Protocol anomaly detection Запатентованный алгоритм защиты атак на веб-приложения, включая OWASP top 10 атак, такие как SQL injection и crosssite scripting Защита от отклонений в стандартах, неизвестных уязвимостей и туннелирования внутри 230+ протоколов Распознавание и идентификация протоколов Pattern matching Защита от известных эксплоитов Shellcode heuristics Блокировка эксплоитов на основе анализа поведения © Copyright IBM Corporation 201 © 2016 IBM Corporation 28

Российские тенденции © 2016 IBM Corporation

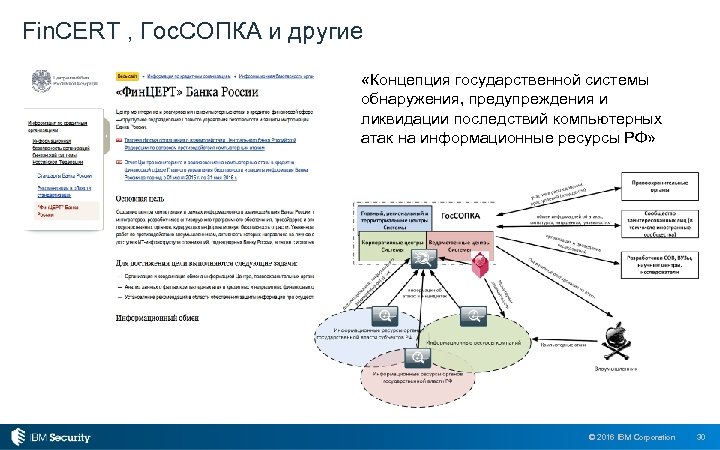

Fin. CERT , Гос. СОПКА и другие «Концепция государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ» © 2016 IBM Corporation 30

Statement of Good Security Practices: IT system security involves protecting systems and information through prevention, detection and response to improper access from within and outside your enterprise. Improper access can result in information being altered, destroyed, misappropriated or misused or can result in damage to or misuse of your systems, including for use in attacks on others. No IT system or product should be considered completely secure and no single product, service or security measure can be completely effective in preventing improper use or access. IBM systems, products and services are designed to be part of a lawful, comprehensive security approach, which will necessarily involve additional operational procedures, and may require other systems, products or services to be most effective. IBM DOES NOT WARRANT THAT ANY SYSTEMS, PRODUCTS OR SERVICES ARE IMMUNE FROM, OR WILL MAKE YOUR ENTERPRISE IMMUNE FROM, THE MALICIOUS OR ILLEGAL CONDUCT OF ANY PARTY. СПАСИБО www. ibm. com/security © Copyright IBM Corporation 2016. All rights reserved. The information contained in these materials is provided for informational purposes only, and is provided AS IS without warranty of any kind, express or implied. IBM shall not be responsible for any damages arising out of the use of, or otherwise related to, these materials. Nothing contained in these materials is intended to, nor shall have the effect of, creating any warranties or representations from IBM or its suppliers or licensors, or altering the terms and conditions of the applicable license agreement governing the use of IBM software. References in these materials to IBM products, programs, or services do not imply that they will be available in all countries in which IBM operates. Product release dates and / or capabilities referenced in these materials may change at any time at IBM’s sole discretion based on market opportunities or other factors, and are not intended to be a commitment to future product or feature availability in any way. IBM, the IBM logo, and other IBM products and services are trademarks of the International Business Machines Corporation, in the United States, other countries or both. Other company, product, or service names may be trademarks or service marks of others.

d4d5be295923d85770c93c5c6032d217.ppt