Безопасность СУБД.pptx

- Количество слайдов: 11

Обеспечение безопасности систем управления базами данных (СУБД)

Основные проблемы безопасности • • • Недостаточность ресурсов. Администраторы БД уделяют обеспечению безопасности менее 7% своего рабочего времени. В основном они заняты текущими операциями и поддержкой БД. Трудности мониторинга деятельности администраторов БД. Поскольку им предоставляется известная свобода действий, уличить недобросовестного администратора довольно трудно. Отсутствие четкого распределения обязанностей. Предприятия пытаются детально очертить и разграничить функции администраторов, разработчиков приложений и специалистов по безопасности, связанные с защитой баз данных, но во многих случаях задачи указанных специалистов пересекаются или остаются неопределенными. Отсутствие контроля за резервным копированием. Предприятия тратят миллионы, пытаясь защитить свои наиболее важные БД. Однако часто можно видеть, что основная рабочая база данных сброшена на ленту, которая валяется на полу в комнате администратора. Отсутствие контроля за вспомогательными базами данных. Большинство предприятий применяют строгие меры безопасности для защиты основных рабочих БД, а вспомогательным — тем, которые используются для тестирования, подготовки ответов на часто задаваемые вопросы или для разработки приложений, — придают меньшее значение даже в тех случаях, когда они содержат копию БД, находящейся в промышленной эксплуатации. Отсутствие встроенных средств обеспечения безопасности БД.

Основные меры защиты баз данных Основные направления обеспечения ИБ СУБД: • Контроль доступа(аутентификация, авторизация) • Разграничение ролей (назначение ролей, принцип наименьших привилегий) • Защита данных (шифрование) • Регулярные обновления • Обнаружение и предотвращение вторжений • Аудит событий

Контроль доступа • • • Защита сетевых интерфейсов управления (Oracle Listener) Фильтрация доступа на сетевом уровне Удаление учетных записей «по умолчанию» и тестовых учетных записей Внедрение парольной политики (сложность, длина, блокирование подбора) Процедуры по периодической смене паролей

Разграничение ролей • • • Назначение всем пользователям определенных ролей Разграничение ролей в соответствии с их правами доступа к данным (принцип наименьших привилегий) Удаление ненужных и опасных функций, доступных непривилегированному пользователю в Oracle: UTL_FILE, UTL_HTTP…в Ms. SQL: xp_regread, xp_dirtree…

Шифрование • • • Обеспечить прозрачное шифрование данных (Oracle TDE, SQL Server TDE 2008) Безопасное управление ключами (генерация, хранения, смена) Oracle Wallet/ HSM Шифрование отдельных полей

Обновления • • Наладить процесс отслеживания последних уязвимостей в программном обеспечении (подписка на рассылки) Процедуры установки последних обновлений безопасности

Обнаружение вторжений • • Наличие 0 -day уязвимостей Промежуток между выпуском обновления и его установкой значительно больше 1 дня Большинство атак, направленных на СУБД, не отслеживаются сетевыми системами обнаружения вторжений (Intrusion Detection System – IDS) Атаки, которые можно обнаружить, легко видоизменить и обойти механизмы обнаружения (например, шифрование эксплоитов в Metasploit)

Если атака произошла • • • Сломать можно все, неуязвимых систем не бывает Важно знать КТО, КОГДА и К ЧЕМУ получил неавторизированный доступ Необходимо настроить аудит событий: v Выбрать способ аудита (в Oracle—стандартныйили FGA, в Ms. SQL—стандартный или c 2) v Проанализировать к ЧЕМУ и КАКОЙ именно доступ будет подвергаться аудиту v Защитить данные аудита от неавторизированного доступа v Настроить централизованный удаленный сервер хранения и анализа журналов (применение дополнительных программных средств, таких как audit vault и прочих продуктов)

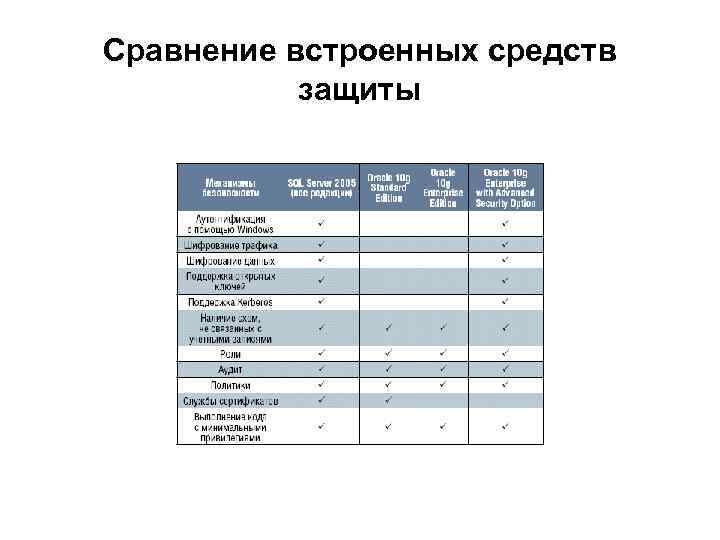

Сравнение встроенных средств защиты

Что почитать? • • • Англоязычные ресурсы и литература по базам данных petefinnigan. com blog. red-database security. com oracleforensics. com cisecurity. org/bench_sqlserver. html databsesecurity. com Русскоязычные ресурсы и литература: dsecrg. ru pcidss. ru securitylab. ru http: //www. iso 27000. ru/chitalnyi-zai/bezopasnost-baz-dannyh Книга «Безопасность Oracle глазами аудитора: нападение и защита»

Безопасность СУБД.pptx