cb224fe73ca2b1ad9c3167fd3fec078c.ppt

- Количество слайдов: 23

Netzentwicklungskonzept für ein großes Universitätsnetzwerk – Bestandspflege und Erschließung neuer Technologien Raimund Vogl, Markus Speer, Norbert Gietz, Lutz Elkemann DFN-Forum 2010, 26. Mai 2010, Konstanz rvogl@uni-muenster. de

2 Die Westfälische Wilhelms-Universität Münster • 37. 000 Studierende (WS 2009/2010) • 5. 500 Absolventen (2007) • 15 Fachbereiche, 7 Fakultäten • Über 110 Studienfächer mit 250 Studiengängen • 331 Mio € Haushalt (2008) • 5. 000 Mitarbeiter/-innen (sowie 7. 000 am UKM), davon - 565 Professoren / Professorinnen - 2. 700 Wissenschaftliche Mitarbeiter/-innen rvogl@uni-muenster. de

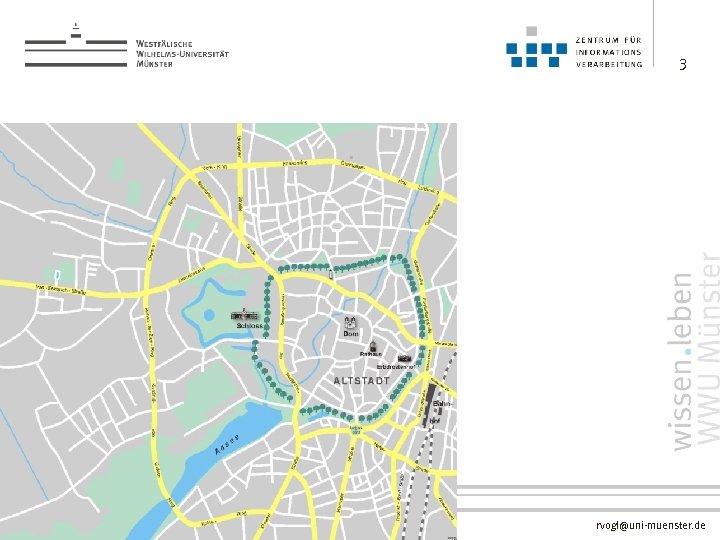

3 rvogl@uni-muenster. de

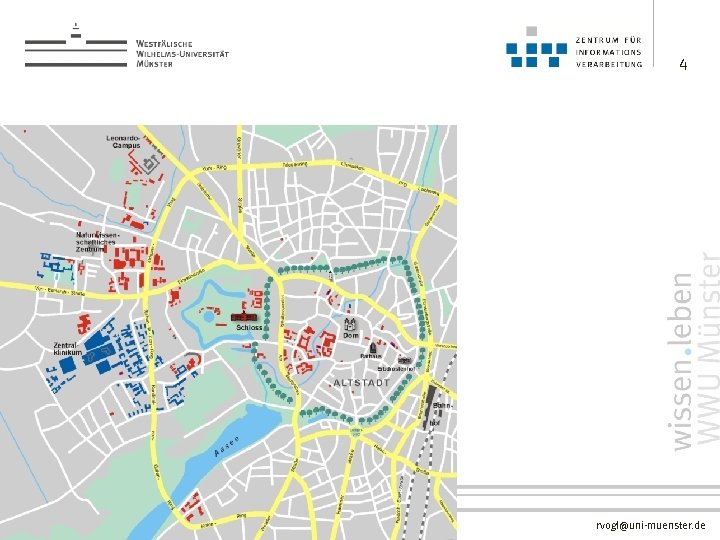

4 rvogl@uni-muenster. de

5 Das Netzentwicklungskonzept der WWU Münster • Letzter DFG Antrag zum LAN-Ausbau: 2002 • Formulierung eines neuen LAN-Antrages und Netzentwicklungskonzeptes 2008/2009, DFG Begutachtung 2010 • Erneuerung und weiterer Ausbau des Kommunikationssystems der WWU über 7 Jahre - kürzerer Zeitraum wegen Personalressourcen unmöglich • Technisches Konzept auch für UKM (Universitätsklinikum) vorgesehen • Zahlreiche strategische Entscheidungen für die mittel- und langfristige Entwicklung des Kommunikationssystems (LAN + TK!) • Verankerung der Ausbaustrategie für das Kommunikationssystem durch Rektoratsbeschluss rvogl@uni-muenster. de

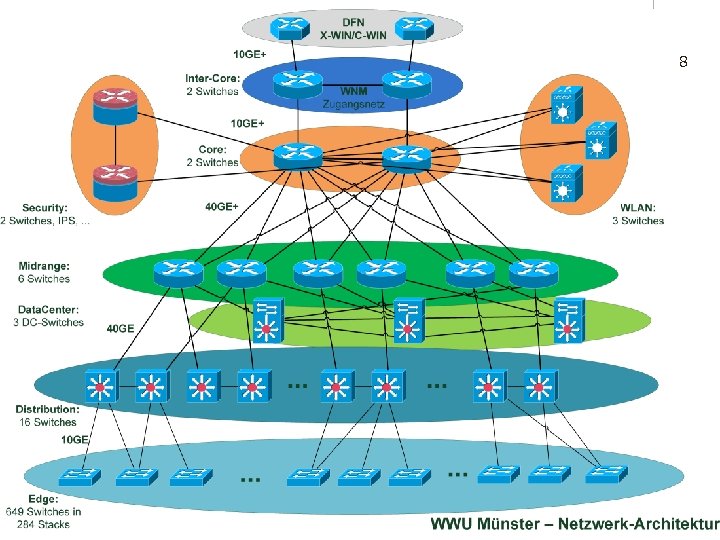

6 Schwerpunkte des Netzentwicklungsplans • Komplettausch der Edge-Switches • 1 GE mit 10 GE uplinks; 802. 1 X flächendeckend bis 2016 • Housekeeping für Verteilerstandorte (USV/Klima; insbes. für Vo. IP) • Flächendeckend WLAN 11 N bis 2015 (ca. 2. 800 Accesspoint – 750 bereits vorhanden) • Vollständige Umsetzung des teilweise etablierten und bewährten 3 -Layer Schemas • Core – Midrange – Distribution • Umsetzung von (40 GE? ) 100 GE in Core wenn verfügbar; Erneuerung Core-Switches • Erneuerung Inter-Core und DFN-Anbindung • Spezielle Data. Center Switches (hohe 10 GE Aggregation) für 3 Data. Center Standorte • Vollständige Migration auf Vo. IP Telefonie und Ablösung klassische Telefonie bis 2017 • Bereitstellung von Unified Communication Services • Erneuerung und Erweiterung netzseitiger Sicherheitssysteme: IPS, VPN, FW, Content Filter, NAC • Umsetzung von IPv 6, Multi. Cast • Erweiterung Netzwerk-Management (z. B. Projektstelle für Erweiterung LANBase beantragt) • Weiterer LAN-Ausbau um 2. 000 Ports pro Jahr rvogl@uni-muenster. de

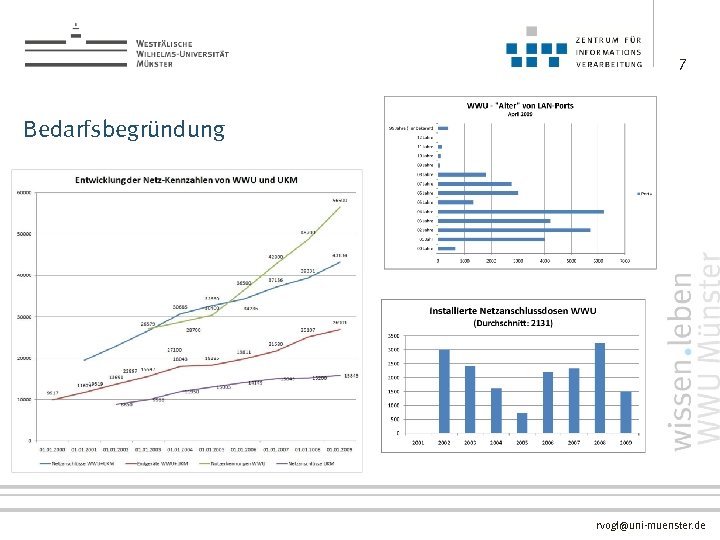

7 Bedarfsbegründung rvogl@uni-muenster. de

8 rvogl@uni-muenster. de

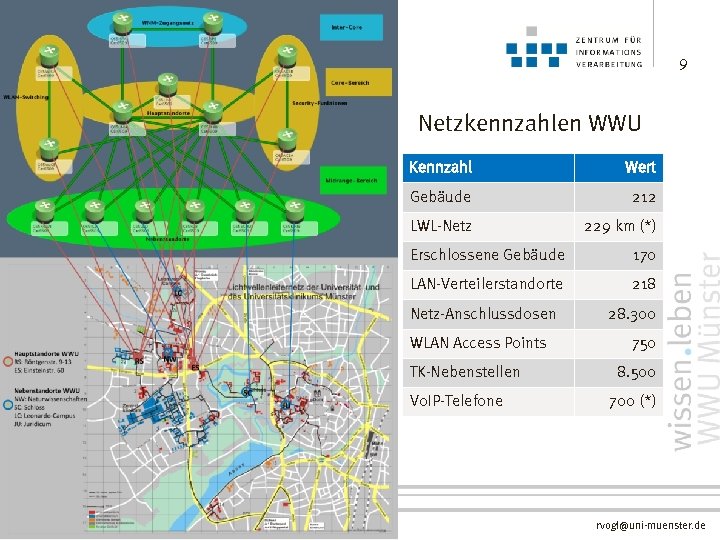

9 Netzkennzahlen WWU Kennzahl Wert Gebäude 212 LWL-Netz 229 km (*) Erschlossene Gebäude 170 LAN-Verteilerstandorte 218 Netz-Anschlussdosen WLAN Access Points TK-Nebenstellen Vo. IP-Telefone 28. 300 750 8. 500 700 (*) rvogl@uni-muenster. de

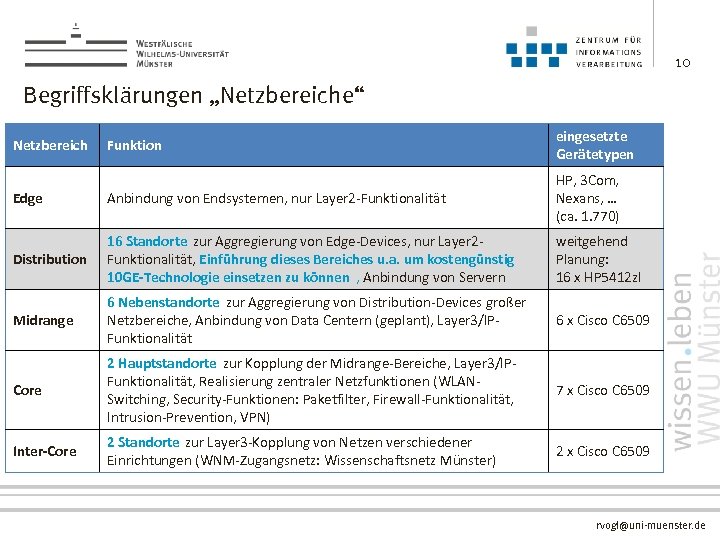

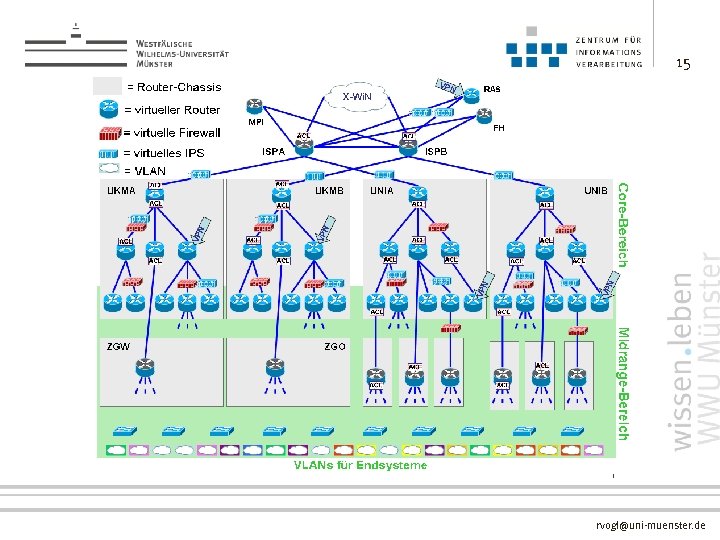

10 Begriffsklärungen „Netzbereiche“ Funktion eingesetzte Gerätetypen Edge Anbindung von Endsystemen, nur Layer 2 -Funktionalität HP, 3 Com, Nexans, … (ca. 1. 770) Distribution 16 Standorte zur Aggregierung von Edge-Devices, nur Layer 2 Funktionalität, Einführung dieses Bereiches u. a. um kostengünstig 10 GE-Technologie einsetzen zu können , Anbindung von Servern weitgehend Planung: 16 x HP 5412 zl Midrange 6 Nebenstandorte zur Aggregierung von Distribution-Devices großer Netzbereiche, Anbindung von Data Centern (geplant), Layer 3/IPFunktionalität 6 x Cisco C 6509 Core 2 Hauptstandorte zur Kopplung der Midrange-Bereiche, Layer 3/IPFunktionalität, Realisierung zentraler Netzfunktionen (WLANSwitching, Security-Funktionen: Paketfilter, Firewall-Funktionalität, Intrusion-Prevention, VPN) 7 x Cisco C 6509 Inter-Core 2 Standorte zur Layer 3 -Kopplung von Netzen verschiedener Einrichtungen (WNM-Zugangsnetz: Wissenschaftsnetz Münster) 2 x Cisco C 6509 Netzbereich rvogl@uni-muenster. de

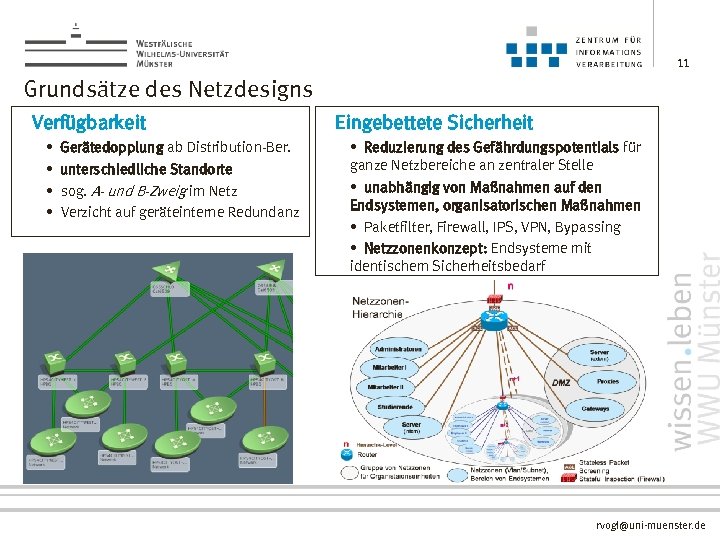

11 Grundsätze des Netzdesigns Verfügbarkeit • • Gerätedopplung ab Distribution-Ber. unterschiedliche Standorte sog. A- und B-Zweig im Netz Verzicht auf geräteinterne Redundanz Eingebettete Sicherheit • Reduzierung des Gefährdungspotentials für ganze Netzbereiche an zentraler Stelle • unabhängig von Maßnahmen auf den Endsystemen, organisatorischen Maßnahmen • Paketfilter, Firewall, IPS, VPN, Bypassing • Netzzonenkonzept: Endsysteme mit identischem Sicherheitsbedarf rvogl@uni-muenster. de

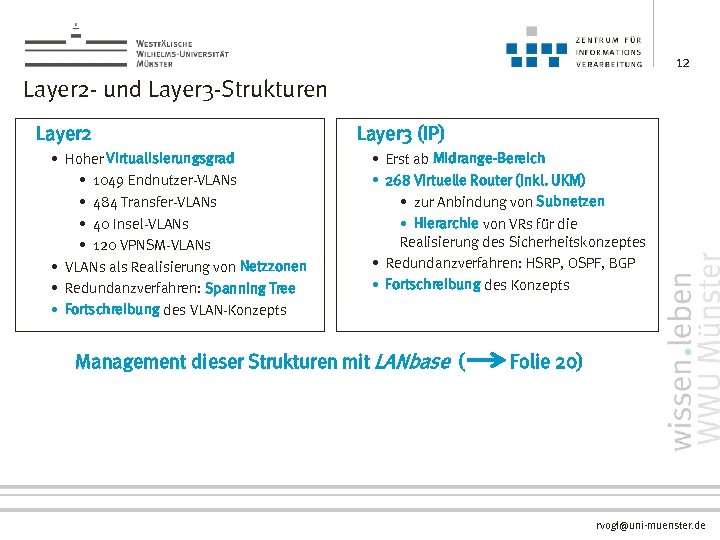

12 Layer 2 - und Layer 3 -Strukturen Layer 2 • Hoher Virtualisierungsgrad • 1049 Endnutzer-VLANs • 484 Transfer-VLANs • 40 Insel-VLANs • 120 VPNSM-VLANs • VLANs als Realisierung von Netzzonen • Redundanzverfahren: Spanning Tree • Fortschreibung des VLAN-Konzepts Layer 3 (IP) • Erst ab Midrange-Bereich • 268 Virtuelle Router (inkl. UKM) • zur Anbindung von Subnetzen • Hierarchie von VRs für die Realisierung des Sicherheitskonzeptes • Redundanzverfahren: HSRP, OSPF, BGP • Fortschreibung des Konzepts Management dieser Strukturen mit LANbase ( Folie 20) rvogl@uni-muenster. de

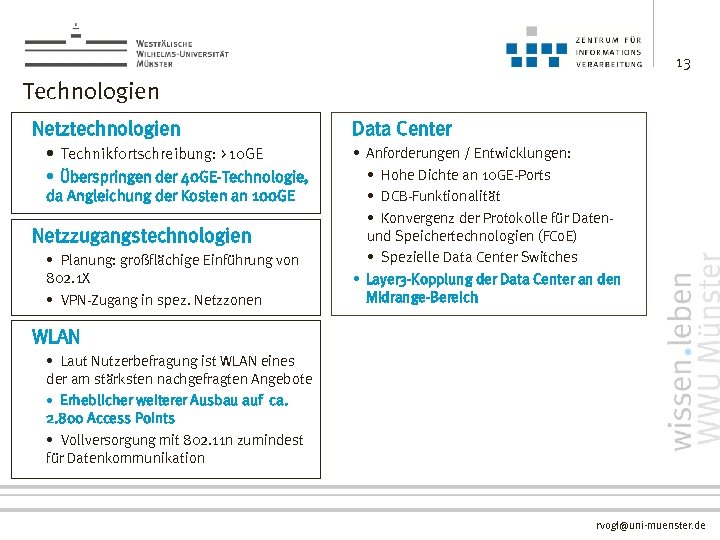

13 Technologien Netztechnologien • Technikfortschreibung: > 10 GE • Überspringen der 40 GE-Technologie, da Angleichung der Kosten an 100 GE Netzzugangstechnologien • Planung: großflächige Einführung von 802. 1 X • VPN-Zugang in spez. Netzzonen Data Center • Anforderungen / Entwicklungen: • Hohe Dichte an 10 GE-Ports • DCB-Funktionalität • Konvergenz der Protokolle für Datenund Speichertechnologien (FCo. E) • Spezielle Data Center Switches • Layer 3 -Kopplung der Data Center an den Midrange-Bereich WLAN • Laut Nutzerbefragung ist WLAN eines der am stärksten nachgefragten Angebote • Erheblicher weiterer Ausbau auf ca. 2. 800 Access Points • Vollversorgung mit 802. 11 n zumindest für Datenkommunikation rvogl@uni-muenster. de

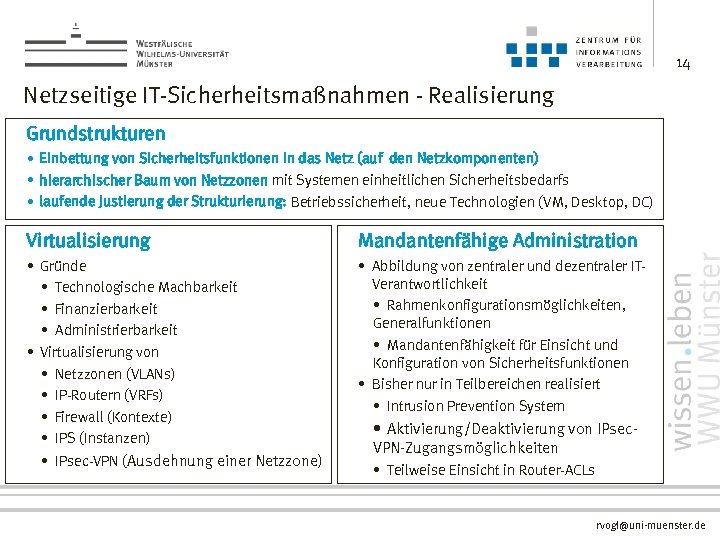

14 Netzseitige IT-Sicherheitsmaßnahmen - Realisierung Grundstrukturen • Einbettung von Sicherheitsfunktionen in das Netz (auf den Netzkomponenten) • hierarchischer Baum von Netzzonen mit Systemen einheitlichen Sicherheitsbedarfs • laufende Justierung der Strukturierung: Betriebssicherheit, neue Technologien (VM, Desktop, DC) Virtualisierung Mandantenfähige Administration • Gründe • Technologische Machbarkeit • Finanzierbarkeit • Administrierbarkeit • Virtualisierung von • Netzzonen (VLANs) • IP-Routern (VRFs) • Firewall (Kontexte) • IPS (Instanzen) • IPsec-VPN (Ausdehnung einer Netzzone) • Abbildung von zentraler und dezentraler ITVerantwortlichkeit • Rahmenkonfigurationsmöglichkeiten, Generalfunktionen • Mandantenfähigkeit für Einsicht und Konfiguration von Sicherheitsfunktionen • Bisher nur in Teilbereichen realisiert • Intrusion Prevention System • Aktivierung/Deaktivierung von IPsec. VPN-Zugangsmöglichkeiten • Teilweise Einsicht in Router-ACLs rvogl@uni-muenster. de

15 rvogl@uni-muenster. de

16 CNS - Core Network Services: DNS, DHCP, WINS, RADIUS, NTP Status Planung • Produktivsysteme: • nicht virtualisiert • server-basiert • Linux (Cent. OS) • Open Source-basiert • Netzdatenbank LANbase • Verwaltung von Namen, Adressen, … • Provisionierung der Server • DHCP/DNS: statische Zuweisung bei Festanschlüssen • Weitere Verbesserung der Verfügbarkeit • Konsequente Einführung von Service-IPAdressen • IP-Anycast für DNS • Doppelte Redundanz (evtl. Tertiärsystem als VM) • Verteilung von Teilfunktionen auf verschiedene Server • Umfassendes Monitoring (insb. für DNS) rvogl@uni-muenster. de

17 House-Keeping: USV-Versorgung, Klimatisierung • USV-Absicherung primär an Standorten mit struktureller Bedeutung für das Netz • abgesehen vom Edge-Bereich möglichst redundante Stromversorgung • Große USV-Anlagen an den Hauptnetzstandorten und Server-Standorten • Kleinere USV-Anlagen an weiteren Standorten • Insg. Versorgung von ca. 30% der Standorte mit USV-Funktion • Versorgung mit Power over Ethernet (Po. E) für Vo. IP-Telefone und WLAN-APs • Beschaffung und Betrieb der Klimaanlagen durch die Technischen Dienste rvogl@uni-muenster. de

18 Konvergenz von LAN und TK: Gemeinsame Nutzung von Netzinfrastrukturen und Werkzeugen • Organisatorische Zusammenführung von LAN, TK und AVM Anfang 2008 im ZIV • Räumliche Zusammenführung Anfang 2010 • Bereits vorher enge Zusammenarbeit zwischen TK (Univ-Verw) und LAN (ZIV) • Gemeinschaftliche Nutzung des LWL-Netzes • Erste Vo. IP-Installationen (ACD) in 2002 • Gemeinschaftliche Nutzung/Installation von Technologien • LWL-/Kupferkabelnetz • Einsatz von DSL/DLSAM-Technologie • Vo. IP-Installationen (insbesondere neue Liegenschaften und Sanierungen) • Aktuell ca. 700 Vo. IP-Telefone • Gemeinschaftliche Nutzung von Tools • LANbase: Gerätetypen, Vo. IP-Installationen • Trouble-Ticket-Systems rvogl@uni-muenster. de

19 Planung der Vo. IP-Migration für die WWU • WWU: ca. 8. 500 konventionelle Telefone! • Wartung der TK-Anlage bis 2017 gesichert • Sanfte Migrationstrategie: Vo. IP bei Neubauten, Sanierungen, Teilsanierungen • Konsequente Orientierung an SIP • Betrieb der Vo. IP-Telefone wie ein fest angeschlossener Rechner • Zusätzliche Verkabelung für Vo. IP • Bislang (und vermutl. zukünftig) Verzicht auf Qo. S • Konzeptionelle Berücksichtigung der Vo. IP-Integration in der IT-Sicherheitsarchitektur • Anforderungen an Netzkomponenten • Redundante Netzteile • Po. E rvogl@uni-muenster. de

20 Netzmanagement: Administration, Überwachung, Betrieb • Netzadministration: langjährige Eigenentwicklung LANbase (Oracle-basiert) • CMDB-Funktionalität (Configuration Management Database) nach ITIL • Gerätedatenbank: einschl. Verkabelung, Anschlüsse, Rangierung, … • Endsystemdatenbank • IPAM: IP Adress Management, Provisionierung von DNS, DHCP, WINS • Verwaltung von Sicherheitsstrukturen: Netzzonen, VLANs, virtuelle Router • Zentrale ACL-Verwaltung • Voll integriertes Trouble Ticket System NOCase • Dokumentenarchiv • Kundenportal NIC_online (mandantenfähige Administrationsfunktionen) • Kopplung mit Workflow Automation Tool 3 Com EMS • Netzüberwachung: Einsatz von CA SPECTRUM • Anpassungen u. a. zur Überwachung der virtuellen Netzstrukturen, Sicherheitsarchitektur • Netzbetrieb: • u. a. über Dienstpläne geregelter Betriebsdienst rvogl@uni-muenster. de

21 Netzadministration: Eigenentwicklung statt Einsatz kommerzieller Produkte • Hoher personeller Aufwand für Eigenentwicklungen • Kommerzielle Produkte mit vergleichbarem Funktionsumfang extrem kritisch: • Hohe Beschaffungskosten wegen großem Mengengerüst • Für Teilfunktionen im 6 -stelligen Euro-Bereich • Pro Jahr 20% Wartungskosten • Beschaffung mehrerer Tools notwendig, keine einheitliche Oberfläche • Häufig fehlende Multivendor-Fähigkeit • Auch hier regelmäßiger Konfigurations-, Pflege-, Wartungs- und Consulting. Aufwand • Vorteile der Eigenentwicklung: • Möglichkeit der flexiblen Reaktion auf neue Anforderungen (Kundenwünsche, Vorschriften, Regelungen, Workflows, Gerätetypen) rvogl@uni-muenster. de

22 Und zum Abschluss – die Unsicherheiten: Schwierige Prognose für Technologie im Umbruch • Endgeräte-Anbindung: Entwicklung LAN-Ports, 1 GE to the desktop, Vo. IP, WLAN? • CAT 6 LAN-Ports sind Assett; 1 GE für Endgeräte ausreichend und notwendig; 60 GHz Funktechnologie? • Weiterentwicklung von Ethernet: 100 GE, DCB (Konvergenz LAN, SAN, HPC), FCo. E? • 100 GE (nicht 40 GE), Skepsis gegenüber FCo. E -> Produktentscheidung für Core. Erneuerung (besser noch 2 Jahre warten) • Bandbreitenbedarf: Videostreaming, Backups, Desktop-Virtualisierung • AVM, Videoconferencing absehbar; IT Strategie sieht Desktop-Virtualisierung vor • Netzstrukturierung: VLANs, IP, MPLS? • Überdenken des VLAN Paradigmas nötig, aber kein unmittelbarer Handlungsbedarf • IPv 6: wann, und mit welchen Auswirkungen auf Netzdesign (Zukunft von Layer 2)? • Aktivieren von IPv 6 im LAN gut vorbereitet; Sicherheitsfunktionen schwierig rvogl@uni-muenster. de

23 rvogl@uni-muenster. de

cb224fe73ca2b1ad9c3167fd3fec078c.ppt