4560c875a3dd4cb6c70327158e0232cc.ppt

- Количество слайдов: 37

Негосударственное образовательное учреждение дополнительного образования "Учебный центр "ЭВРИКА" Ведущий эксперт Управления Федеральной службы по техническому и экспортному контролю по Северо-Западному федеральному округу, Катаржнов Александр Демьянович кандидат технических наук, доцент Организация работ по созданию системы технической защиты персональных данных при их обработке в информационных системах персональных данных. Рекомендации по выбору и применению аппаратно-программных средств защиты персональных данных. Санкт-Петербург 2010 год

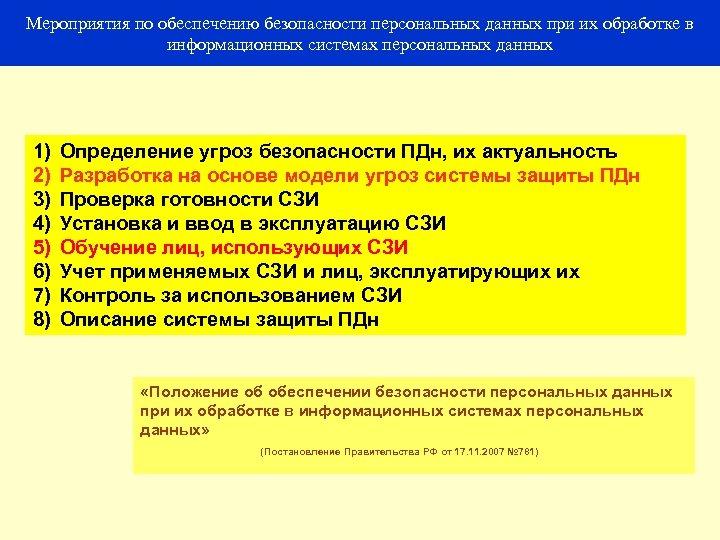

Мероприятия по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных 1) 2) 3) 4) 5) 6) 7) 8) Определение угроз безопасности ПДн, их актуальность Разработка на основе модели угроз системы защиты ПДн Проверка готовности СЗИ Установка и ввод в эксплуатацию СЗИ Обучение лиц, использующих СЗИ Учет применяемых СЗИ и лиц, эксплуатирующих их Контроль за использованием СЗИ Описание системы защиты ПДн «Положение об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных» (Постановление Правительства РФ от 17. 11. 2007 № 781)

Мероприятия по организации и техническому обеспечению безопасности персональных данных Основные мероприятия по организации и техническому обеспечению безопасности персональных данных включают: • вопросы организации обеспечения безопасности персональных данных, в том числе классификацию информационной системы; • мероприятия по техническому обеспечению безопасности персональных данных при их обработке в информационной системе, включающие размещение, специальное оборудование, охрану и организацию режима допуска в помещения, где ведется работа с персональными данными; • мероприятия по закрытию технических каналов утечки персональных данных при их обработке в информационных системах; • мероприятия по защите персональных данных от несанкционированного доступа и определению порядка выбора средств защиты персональных данных при их обработке в информационных системах персональных данных.

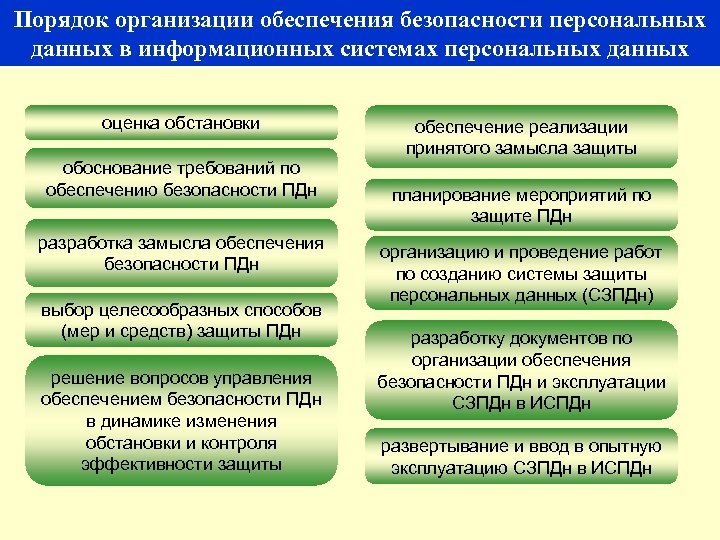

Рекомендации по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных Порядок организации обеспечения безопасности персональных данных в информационных системах предусматривает: • оценку обстановки; • обоснование требований по обеспечению безопасности персональных данных и формулирование задач их защиты; • разработку замысла обеспечения безопасности персональных данных; • выбор целесообразных способов (мер и средств) защиты персональных данных в соответствии с задачами и замыслом защиты; • решение вопросов управления обеспечением безопасности персональных данных в динамике изменения обстановки и контроля эффективности защиты;

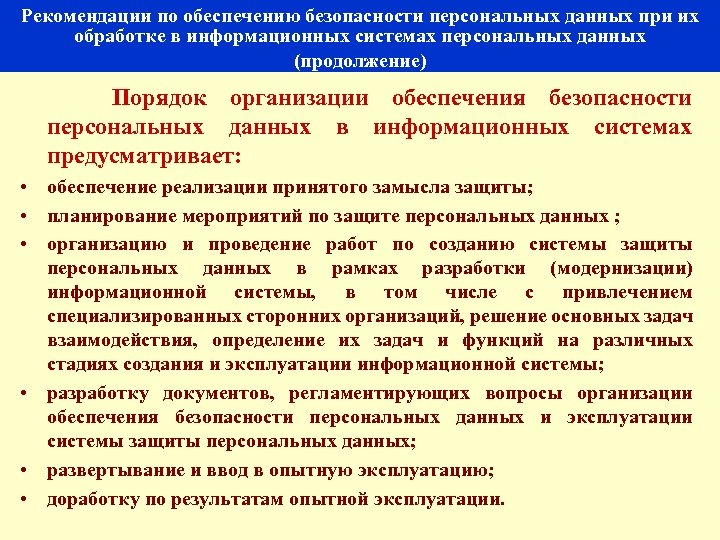

Рекомендации по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных (продолжение) Порядок организации обеспечения безопасности персональных данных в информационных системах предусматривает: • обеспечение реализации принятого замысла защиты; • планирование мероприятий по защите персональных данных ; • организацию и проведение работ по созданию системы защиты персональных данных в рамках разработки (модернизации) информационной системы, в том числе с привлечением специализированных сторонних организаций, решение основных задач взаимодействия, определение их задач и функций на различных стадиях создания и эксплуатации информационной системы; • разработку документов, регламентирующих вопросы организации обеспечения безопасности персональных данных и эксплуатации системы защиты персональных данных; • развертывание и ввод в опытную эксплуатацию; • доработку по результатам опытной эксплуатации.

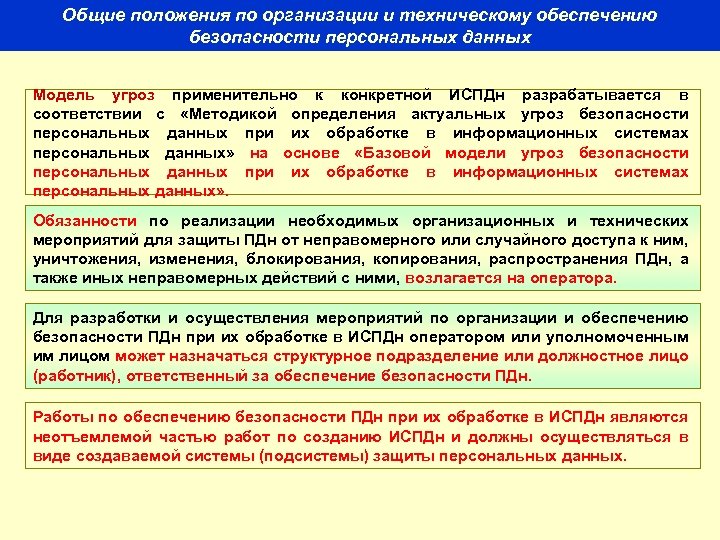

Общие положения по организации и техническому обеспечению безопасности персональных данных Модель угроз применительно к конкретной ИСПДн разрабатывается в соответствии с «Методикой определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» на основе «Базовой модели угроз безопасности персональных данных при их обработке в информационных системах персональных данных» . Обязанности по реализации необходимых организационных и технических мероприятий для защиты ПДн от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения ПДн, а также иных неправомерных действий с ними, возлагается на оператора. Для разработки и осуществления мероприятий по организации и обеспечению безопасности ПДн при их обработке в ИСПДн оператором или уполномоченным им лицом может назначаться структурное подразделение или должностное лицо (работник), ответственный за обеспечение безопасности ПДн. Работы по обеспечению безопасности ПДн при их обработке в ИСПДн являются неотъемлемой частью работ по созданию ИСПДн и должны осуществляться в виде создаваемой системы (подсистемы) защиты персональных данных.

Порядок организации обеспечения безопасности персональных данных в информационных системах персональных данных оценка обстановки обоснование требований по обеспечению безопасности ПДн разработка замысла обеспечения безопасности ПДн выбор целесообразных способов (мер и средств) защиты ПДн решение вопросов управления обеспечением безопасности ПДн в динамике изменения обстановки и контроля эффективности защиты обеспечение реализации принятого замысла защиты планирование мероприятий по защите ПДн организацию и проведение работ по созданию системы защиты персональных данных (СЗПДн) разработку документов по организации обеспечения безопасности ПДн и эксплуатации СЗПДн в ИСПДн развертывание и ввод в опытную эксплуатацию СЗПДн в ИСПДн

Порядок формирования замысла обеспечения безопасности ПДн при их обработке в ИСПДн Определение основных направлений по защите ПДн по подразделениям по категориям ПДн по уязвимым звеньям Выбор способов защиты ПДн по направлениям защиты по актуальным угрозам по возможностям реализации с учетом затрат Решение основных вопросов управления защитой ПДн организация охраны организация служебной связи и сигнализации организация взаимодействия организация резервирования программного и аппаратного обеспечения организация управления администрированием Решение основных вопросов обеспечения защиты ПДн технического и программного финансового кадрового информационного

Содержание оценки обстановки Анализ информационных ресурсов определение состава, содержания и местонахождения ПДн категорирование ПДн оценка выполнения обязанностей по обеспечению безопасности ПДн оператором Анализ уязвимых звеньев и возможных угроз безопасности ПДн оценка возможности физического доступа к ИСПДн выявление возможных технических каналов утечки информации анализ возможностей программно-математического воздействия на ИСПДн анализ возможностей электромагнитного воздействия на ПДн Оценка ущерба от реализации угроз оценка непосредственного ущерба от реализации угроз безопасности ПДн оценка опосредованного ущерба от реализации угроз безопасности ПДн Анализ имеющихся мер и средств защиты ПДн от НСД от физического доступа от утечки по техническим каналам от ПМВ от электромагнитных воздействий

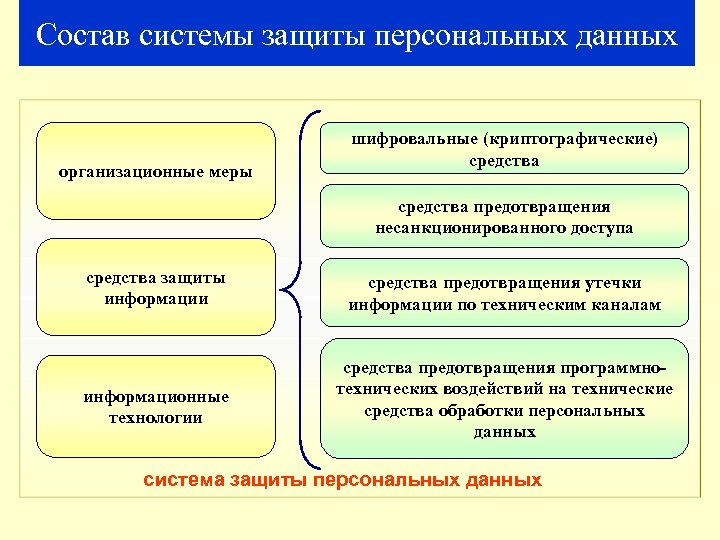

Состав системы защиты персональных данных организационные меры шифровальные (криптографические) средства предотвращения несанкционированного доступа средства защиты информации средства предотвращения утечки информации по техническим каналам информационные технологии средства предотвращения программнотехнических воздействий на технические средства обработки персональных данных система защиты персональных данных

Стадии создания системы защиты персональных данных предпроектное обследование ИСПДн 1. Предпроектная стадия 2. Стадия проектирования и реализации ИСПДн разработка технического (частного технического) задания на ее создание разработка СЗПДн в составе ИСПДн опытная эксплуатация и приемосдаточные испытания СЗИ 3. Стадия ввода в действие СЗПДн оценка соответствия ИСПДн требованиям безопасности информации

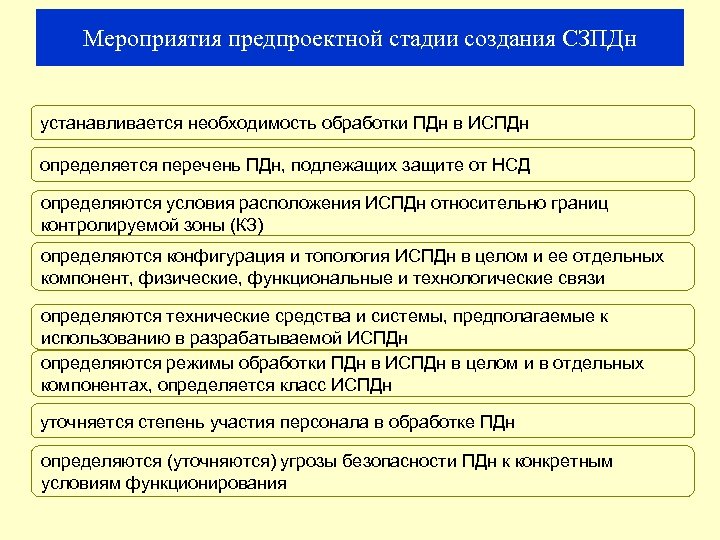

Мероприятия предпроектной стадии создания СЗПДн устанавливается необходимость обработки ПДн в ИСПДн определяется перечень ПДн, подлежащих защите от НСД определяются условия расположения ИСПДн относительно границ контролируемой зоны (КЗ) определяются конфигурация и топология ИСПДн в целом и ее отдельных компонент, физические, функциональные и технологические связи определяются технические средства и системы, предполагаемые к использованию в разрабатываемой ИСПДн определяются режимы обработки ПДн в ИСПДн в целом и в отдельных компонентах, определяется класс ИСПДн уточняется степень участия персонала в обработке ПДн определяются (уточняются) угрозы безопасности ПДн к конкретным условиям функционирования

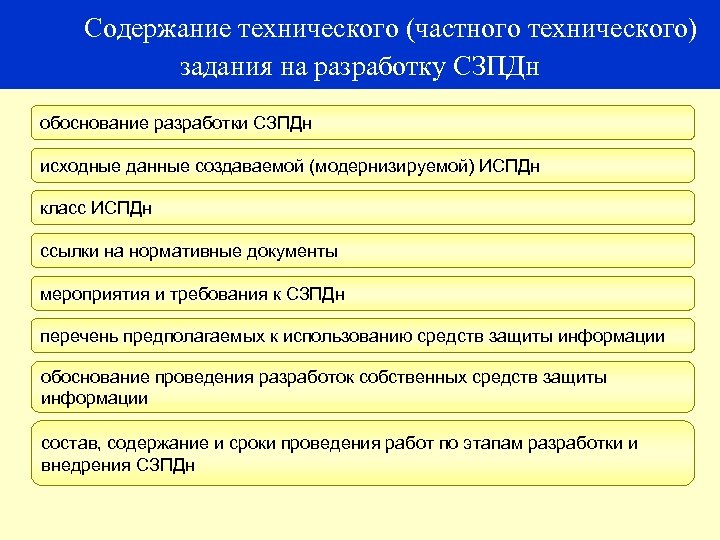

Содержание технического (частного технического) задания на разработку СЗПДн обоснование разработки СЗПДн исходные данные создаваемой (модернизируемой) ИСПДн класс ИСПДн ссылки на нормативные документы мероприятия и требования к СЗПДн перечень предполагаемых к использованию средств защиты информации обоснование проведения разработок собственных средств защиты информации состав, содержание и сроки проведения работ по этапам разработки и внедрения СЗПДн

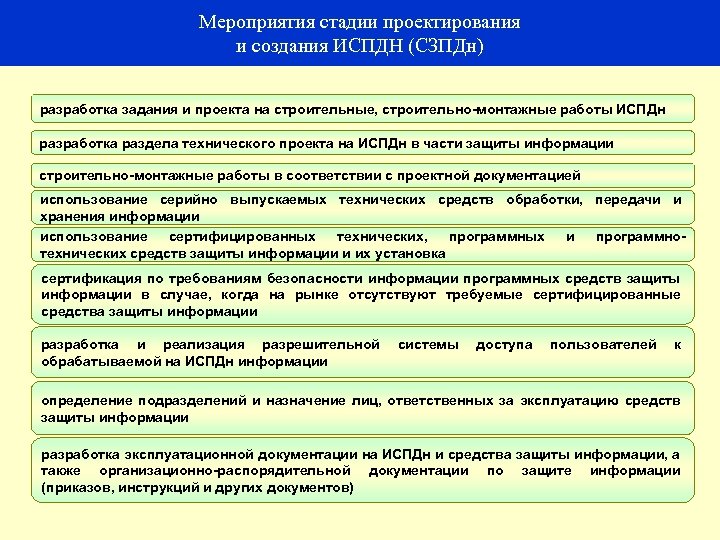

Мероприятия стадии проектирования и создания ИСПДН (СЗПДн) разработка задания и проекта на строительные, строительно-монтажные работы ИСПДн разработка раздела технического проекта на ИСПДн в части защиты информации строительно-монтажные работы в соответствии с проектной документацией использование серийно выпускаемых технических средств обработки, передачи и хранения информации использование сертифицированных технических, программных и программнотехнических средств защиты информации и их установка сертификация по требованиям безопасности информации программных средств защиты информации в случае, когда на рынке отсутствуют требуемые сертифицированные средства защиты информации разработка и реализация разрешительной системы доступа пользователей к обрабатываемой на ИСПДн информации определение подразделений и назначение лиц, ответственных за эксплуатацию средств защиты информации разработка эксплуатационной документации на ИСПДн и средства защиты информации, а также организационно-распорядительной документации по защите информации (приказов, инструкций и других документов)

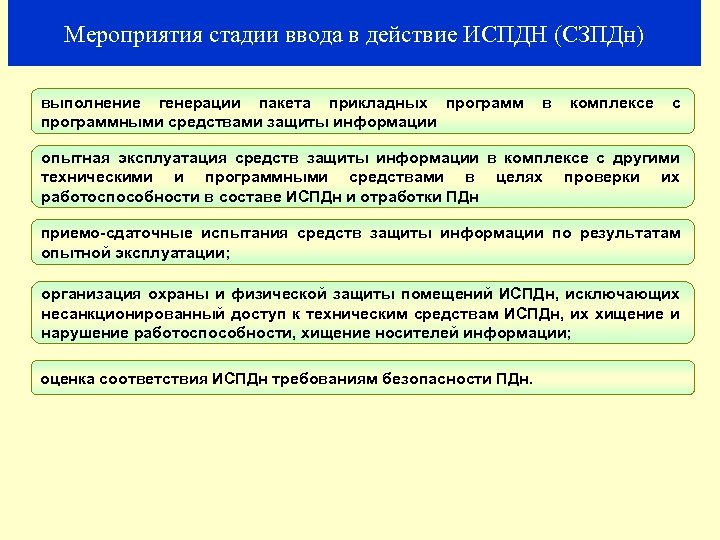

Мероприятия стадии ввода в действие ИСПДН (СЗПДн) выполнение генерации пакета прикладных программ в комплексе с программными средствами защиты информации опытная эксплуатация средств защиты информации в комплексе с другими техническими и программными средствами в целях проверки их работоспособности в составе ИСПДн и отработки ПДн приемо-сдаточные испытания средств защиты информации по результатам опытной эксплуатации; организация охраны и физической защиты помещений ИСПДн, исключающих несанкционированный доступ к техническим средствам ИСПДн, их хищение и нарушение работоспособности, хищение носителей информации; оценка соответствия ИСПДн требованиям безопасности ПДн.

Комплекс мероприятий по созданию системы технической защиты ИСПДн Создание системы защиты информационной системы персональных данных включает. Предпроектную стадию, включающую предпроектное обследование ИСПДн и разработку ТЗ на создание СЗПДн Стадию проектирования, включающую разработку мероприятий по защите ПДн, разрешительной системы доступа пользователей, эксплуатационной документации на СЗИ Стадию ввода в действие, включающей генерацию прикладных программ в комплексе с программными СЗИ, опытную эксплуатацию СЗИ и их приемно-сдаточные испытания аттестацию ИСПДн по требованиям безопасности информации. 16

Результаты работы по созданию ИСПДн 1. Комплект организационно-распорядительной документации организации (предприятия) по защите персональных данных 2. Комплект проектной документации системы защиты персональных данных, включающий: – – модель угроз безопасности персональных данных; модель нарушителя безопасности персональных данных; концепцию обеспечения безопасности персональных данных. требования к системе защиты информации персональных данных; 3. Перечень мероприятий по защите персональных данных в соответствии с выбранным классом информационной системы персональных данных 4. Комплект эксплуатационной документации на систему защиты персональных данных 5. Аттестат ИСПДн по требованиям безопасности персональных данных

Подход к выбору уполномоченной организации для проведения аудита ИСПДн Компания должна быть лицензиатом ФСТЭК и/или ФСБ России ЛИЦЕНЗИИ Федеральной службы безопасности Российской Федерации на осуществление: разработки, производства шифровальных (криптографических) средств, защищенных с использованием шифровальных (криптографических) средств информационных и телекоммуникационных систем; ЛИЦЕНЗИЯ Федеральной службы безопасности Российской Федерации на осуществление разработки и (или) производства средств защиты конфиденциальной информации. ЛИЦЕНЗИЯ Федеральной службы по техническому и экспортному контролю на: проведение работ, связанных с созданием средств защиты информации: разработка, производство, реализация, установка, монтаж, наладка, испытания, ремонт, сервисное обслуживание. ЛИЦЕНЗИЯ Федеральной службы по техническому и экспортному контролю на деятельность по технической защите конфиденциальной информации: осуществление мероприятий и оказание услуг по технической защите конфиденциальной информации. 18

На стадии ввода информационных систем в эксплуатацию осуществляется оценка соответствия информационной системы требованиям безопасности. Оценка соответствия информационных систем персональных данных требованиям безопасности информации проводится: для информационных систем 1 и 2 классов – сертификация (аттестация) по требованиям безопасности информации; для информационных систем 3 класса – декларирование соответствия или сертификация (аттестация) по требованиям безопасности информации (по решению оператора); для информационных систем 4 класса оценка соответствия проводится по решению оператора. В соответствии с положениями Федерального закона от 8 августа 2001 г. № 128 «О лицензировании отдельных видов деятельности» и требованиями постановления Правительства Российской Федерации от 16 августа 2006 г. № 504 «О лицензировании деятельности по технической защите конфиденциальной информации» операторы информационных систем персональных данных при проведении мероприятий по обеспечению безопасности персональных данных (конфиденциальной информации) при их обработке в информационных системах 1, 2 классов и распределенных информационных систем 3 класса должны получить лицензию на осуществление деятельности по технической защите конфиденциальной информации в установленном порядке.

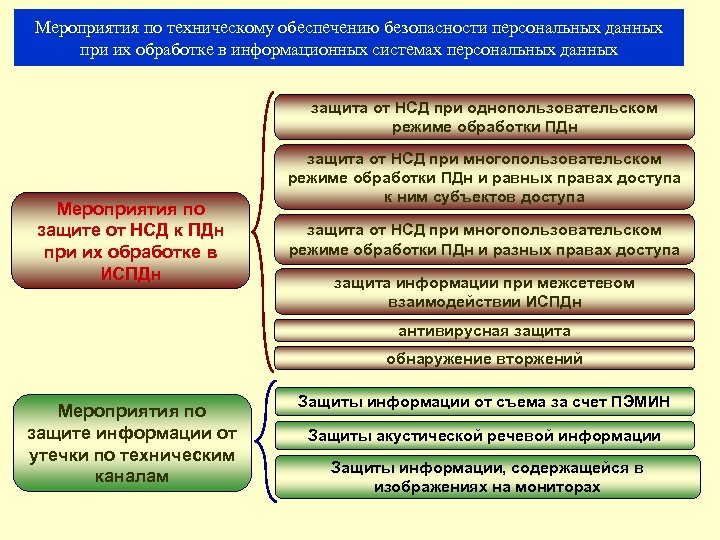

Мероприятия по техническому обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных защита от НСД при однопользовательском режиме обработки ПДн Мероприятия по защите от НСД к ПДн при их обработке в ИСПДн защита от НСД при многопользовательском режиме обработки ПДн и равных правах доступа к ним субъектов доступа защита от НСД при многопользовательском режиме обработки ПДн и разных правах доступа защита информации при межсетевом взаимодействии ИСПДн антивирусная защита обнаружение вторжений Мероприятия по защите информации от утечки по техническим каналам Защиты информации от съема за счет ПЭМИН Защиты акустической речевой информации Защиты информации, содержащейся в изображениях на мониторах

Дифференцированный подход к обеспечению безопасности персональных данных (оценка соответствия) Класс ИСПДн Оценка соответствия ИСПДн по требованиям безопасности ПДн Последствия при нарушении заданной характеристики безопасности ПДн К 1 К 2 обязательная сертификация (аттестация) по требованиям безопасности информации значительные негативные последствия К 3 К 4 декларирование соответствия требованиям безопасности информации оценка соответствия проводится по решению оператора незначительные негативные последствия не приводит к негативным последствиям В соответствии с положениями Федерального закона от 8 августа 2001 г. № 128 «О лицензировании отдельных видов деятельности» и требованиями постановления Правительства Российской Федерации от 16. 08. 2006 г. № 504 «О лицензировании деятельности по технической защите конфиденциальной информации» операторы информационных систем персональных данных при проведении мероприятий по обеспечению безопасности персональных данных (конфиденциальной информации) при их обработке в информационных системах 1, 2 классов и распределенных информационных систем 3 класса должны получить лицензию на осуществление деятельности по технической защите конфиденциальной информации в установленном порядке.

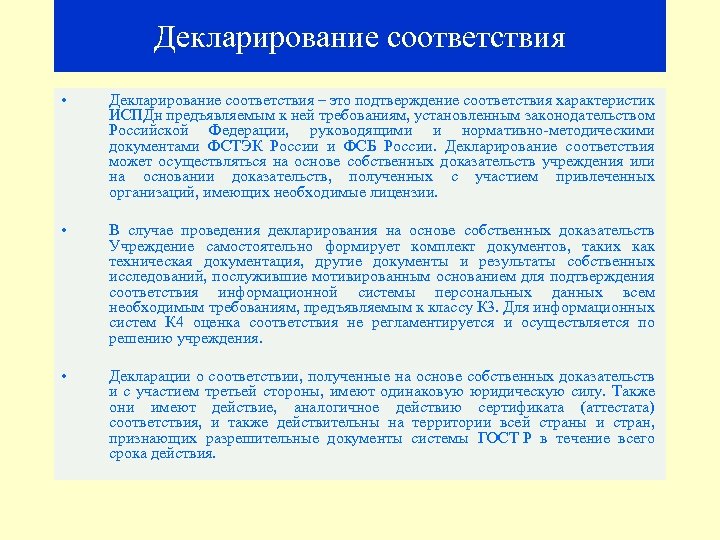

Декларирование соответствия • Декларирование соответствия – это подтверждение соответствия характеристик ИСПДн предъявляемым к ней требованиям, установленным законодательством Российской Федерации, руководящими и нормативно-методическими документами ФСТЭК России и ФСБ России. Декларирование соответствия может осуществляться на основе собственных доказательств учреждения или на основании доказательств, полученных с участием привлеченных организаций, имеющих необходимые лицензии. • В случае проведения декларирования на основе собственных доказательств Учреждение самостоятельно формирует комплект документов, таких как техническая документация, другие документы и результаты собственных исследований, послужившие мотивированным основанием для подтверждения соответствия информационной системы персональных данных всем необходимым требованиям, предъявляемым к классу К 3. Для информационных систем К 4 оценка соответствия не регламентируется и осуществляется по решению учреждения. • Декларации о соответствии, полученные на основе собственных доказательств и с участием третьей стороны, имеют одинаковую юридическую силу. Также они имеют действие, аналогичное действию сертификата (аттестата) соответствия, и также действительны на территории всей страны и стран, признающих разрешительные документы системы ГОСТ Р в течение всего срока действия.

Основные мероприятия по организации и техническому обеспечению безопасности персональных данных от НСД Мероприятия по защите ПДн от НСД при их обработке в ИСПД реализуется в рамках следующих подсистем: Подсистема управлением доступа Подсистема регистрации и учета Подсистема обеспечения целостности Подсистема криптографической защиты Информационная система персональных данных Подсистема антивирусной защиты Подсистема обнаружения вторжений Мероприятия по обнаружению вторжений в ИСПДн проводятся в соответствии с требованиями нормативных документов Федеральной службы безопасности Российской Федерации. В ИСПДн должен проводиться контроль на наличие недекларированных возможностей в программном и программно-аппаратном обеспечении и анализ защищенности системного и прикладного программного обеспечения. Анализ защищенности должен проводиться путем использования в составе ИСПДн программных или программно-аппаратных средств (систем) анализа защищенности (САЗ).

Меры и средства защиты от НСД с применением программных и программно-аппаратных средств Организационно-технические меры и средства защиты Резервное копирование Изолирование участков оперативной памяти Уничтожение остаточных данных Контроль целостности данных и программ Смена паролей Технические меры защиты Программные средства ОС Дополнительные программные средства Средства блокирования Криптографи исследования, модификации и ческие несанкционированного запуска средства Средства предупреждения пользователей о выполнении опасных действий Абонентского шифрования Программные средства администрирования (разграничения полномочий, регистрации и контроля) Пакетного шифрования Шифрования паролей Ограничения на использование сетевых Программные средства сервисов, служб, идентификации и сетевых протоколов, аутентификации сценариев Программные средства резервного копирования Стеганографии ЭЦП VPNтехнологии Средства защиты от ПМВ Средства контроля целостности Другие средства защиты Средства тестирования сетей и программ Специальные средства Средства обнаружения вредоносных атак программ и Межсетевые «лечения» экраны Средства тестирования Утилиты для восстановления информации

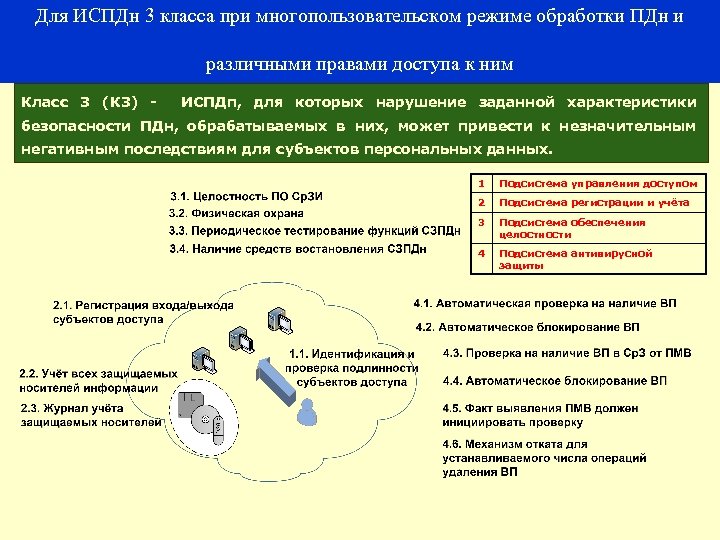

Для ИСПДн 3 класса при многопользовательском режиме обработки ПДн и различными правами доступа к ним Класс 3 (К 3) - ИСПДп, для которых нарушение заданной характеристики безопасности ПДн, обрабатываемых в них, может привести к незначительным негативным последствиям для субъектов персональных данных. 1 Подсистема управления доступом 2 Подсистема регистрации и учёта 3 Подсистема обеспечения целостности 4 Подсистема антивирусной защиты

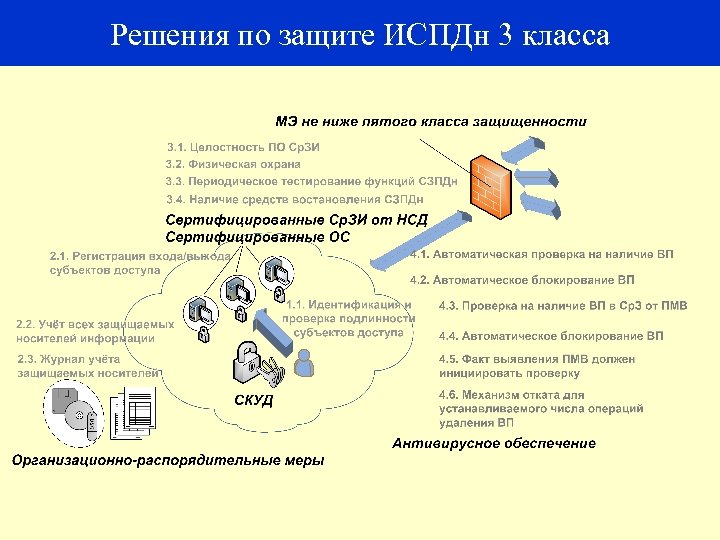

Решения по защите ИСПДн 3 класса

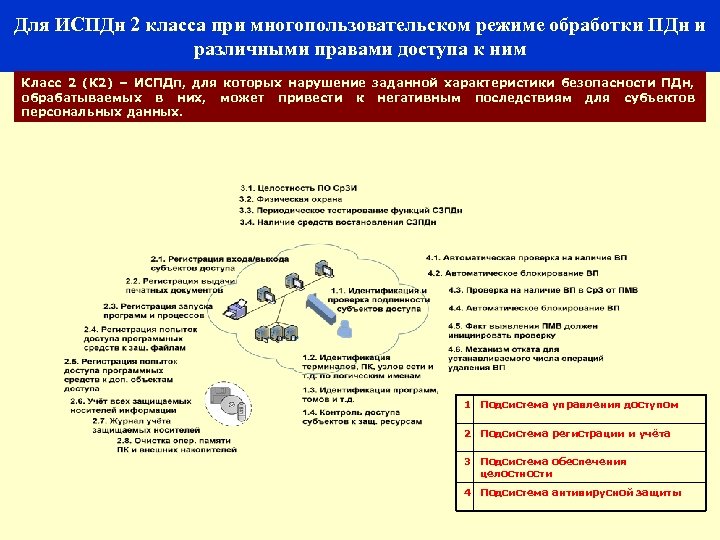

Для ИСПДн 2 класса при многопользовательском режиме обработки ПДн и различными правами доступа к ним Класс 2 (К 2) – ИСПДп, для которых нарушение заданной характеристики безопасности ПДн, обрабатываемых в них, может привести к негативным последствиям для субъектов персональных данных. 1 Подсистема управления доступом 2 Подсистема регистрации и учёта 3 Подсистема обеспечения целостности 4 Подсистема антивирусной защиты

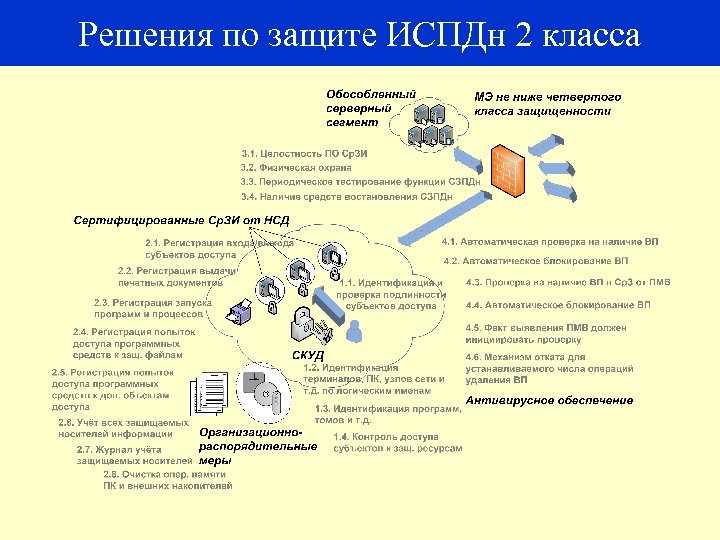

Решения по защите ИСПДн 2 класса

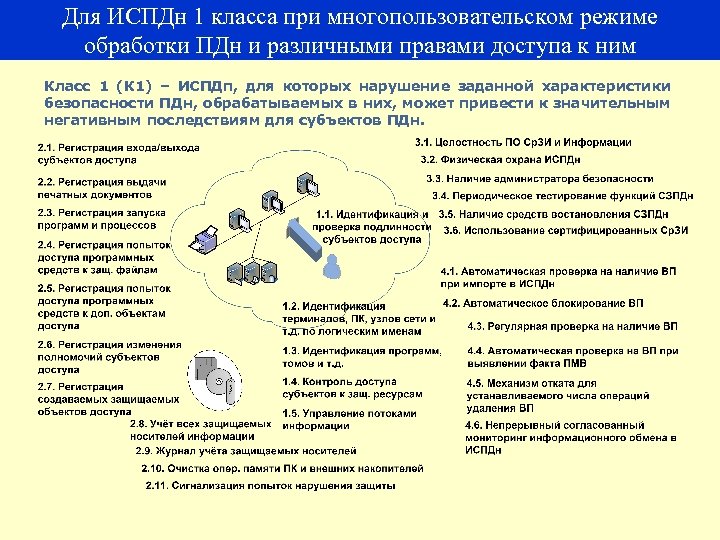

Для ИСПДн 1 класса при многопользовательском режиме обработки ПДн и различными правами доступа к ним Класс 1 (К 1) – ИСПДп, для которых нарушение заданной характеристики безопасности ПДн, обрабатываемых в них, может привести к значительным негативным последствиям для субъектов ПДн.

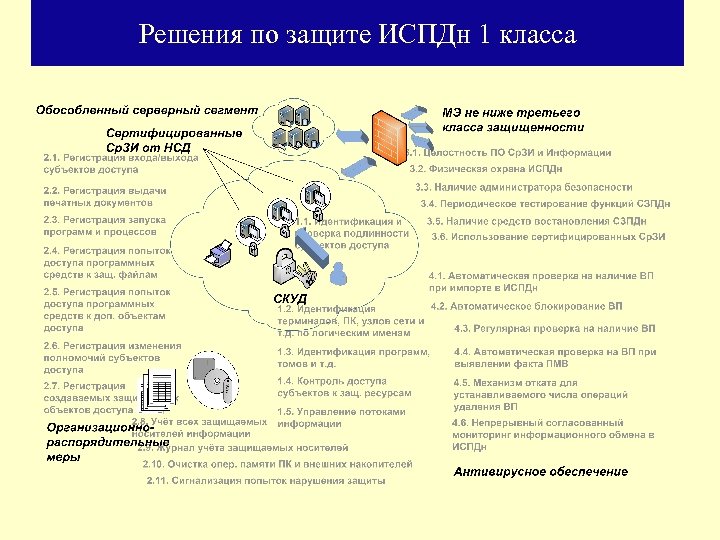

Решения по защите ИСПДн 1 класса

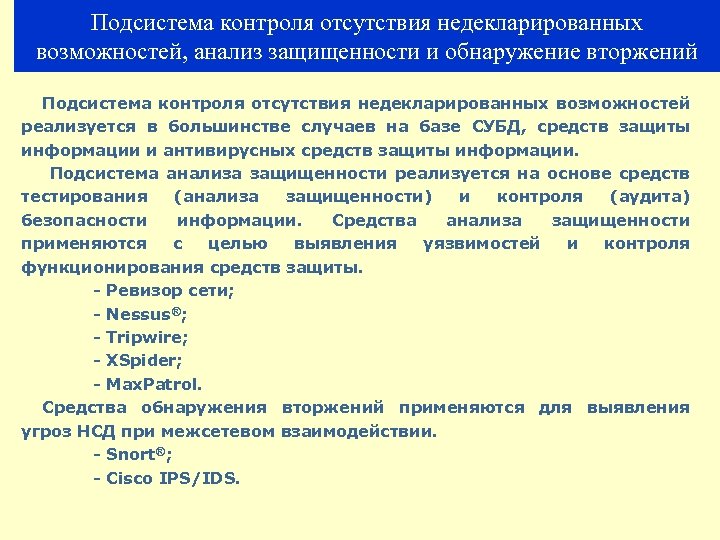

Подсистема контроля отсутствия недекларированных возможностей, анализ защищенности и обнаружение вторжений Подсистема контроля отсутствия недекларированных возможностей реализуется в большинстве случаев на базе СУБД, средств защиты информации и антивирусных средств защиты информации. Подсистема анализа защищенности реализуется на основе средств тестирования (анализа защищенности) и контроля (аудита) безопасности информации. Средства анализа защищенности применяются с целью выявления уязвимостей и контроля функционирования средств защиты. - Ревизор сети; - Nessus®; - Tripwire; - XSpider; - Max. Patrol. Средства обнаружения вторжений применяются для выявления угроз НСД при межсетевом взаимодействии. - Snort®; - Cisco IPS/IDS.

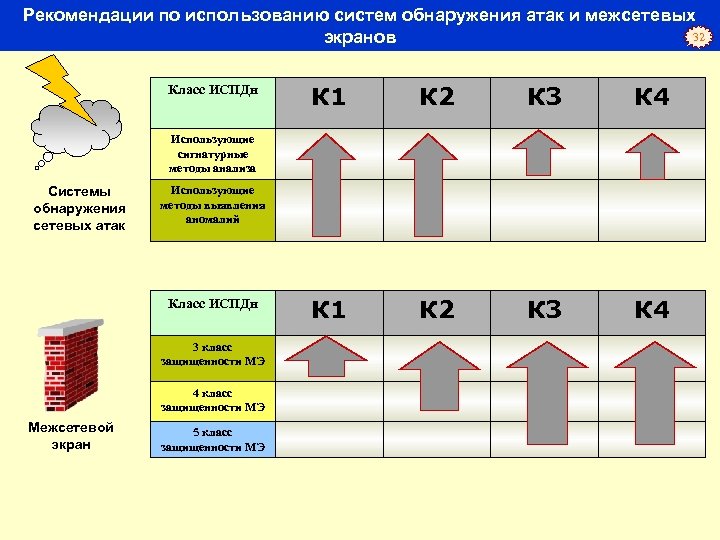

Рекомендации по использованию систем обнаружения атак и межсетевых 32 экранов Класс ИСПДн К 1 К 2 К 3 К 4 Использующие сигнатурные методы анализа Системы обнаружения сетевых атак Использующие методы выявления аномалий Класс ИСПДн 3 класс защищенности МЭ 4 класс защищенности МЭ Межсетевой экран 5 класс защищенности МЭ

Ориентировочная стоимость и трудоемкость решений по защите ИСПДн СРЕДСТВА ЗАЩИТЫ ОТ НСД Наименование Стоимость с НДС, руб. Сертифицированные средства от НСД 4 500 - 7 000 (Secret Net, Dallas Lock, Панцирь-К) Сертифицированные ОС 2 500 - 4 500 +стоимость ОС (Windows, ALT Lunix) Межсетевые экраны 150 000 - 750 000 (Cisco ASA 55 XX) 130 000 - 200 000 (ССПТ-2) Антивирусные средства 2 000 – 5000 (Symantec, Dr. Web) СКУД от 9 500 (Автономные и сетевые) Работы Сроки обследование 1 -2 недели разработка технического задания 1 -2 недели разработка технического проекта * 1 -4 недели поставка оборудования, программного обеспечения и средств защиты 3 -8 недель установка и настройка оборудования, программного обеспечения и средств защиты 1 -3 недели разработка рабочей и организационно-распорядительной документации 1 -3 недели

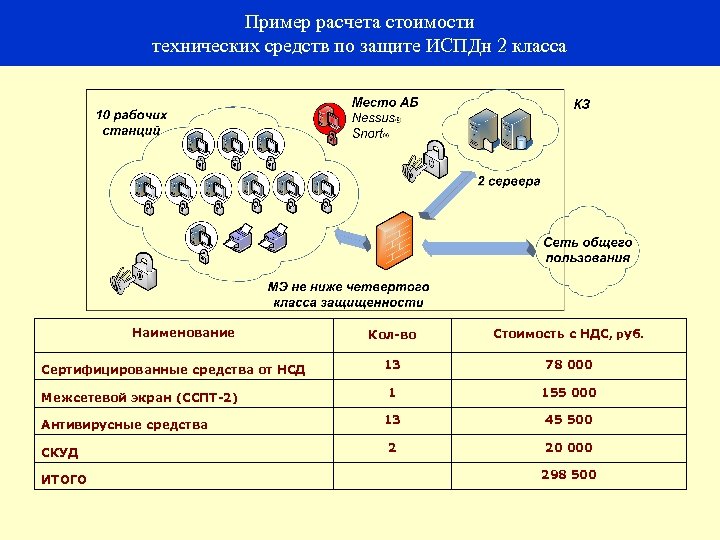

Пример расчета стоимости технических средств по защите ИСПДн 2 класса Наименование Сертифицированные средства от НСД Межсетевой экран (ССПТ-2) Антивирусные средства СКУД ИТОГО Кол-во Стоимость с НДС, руб. 13 78 000 1 155 000 13 45 500 2 20 000 298 500

Рекомендации по оптимизации затрат на построение системы защиты персональных данных Затраты на построение СЗПДн можно оптимизировать используя следующие подходы: 1. Оптимизация категорий обрабатываемых ПДн. 2. Оптимизация структуры ИСПДн и процессов обработки ПДн (в том числе локализация ПДн в защищённом сегменте ИСПДн, разделение ИСПДн на сегменты разных классов). 3. Проведение обоснованной классификации ИСПДн. 4. Правильное моделирование угроз безопасности ПДн. 5. Оптимизация состава применяемых организационных и технических мер обеспечения безопасности ПДн. 6. Унификация состава применяемых средств защиты информации. 7. Другие меры, определяемые на основании результатов обследования ИСПДн.

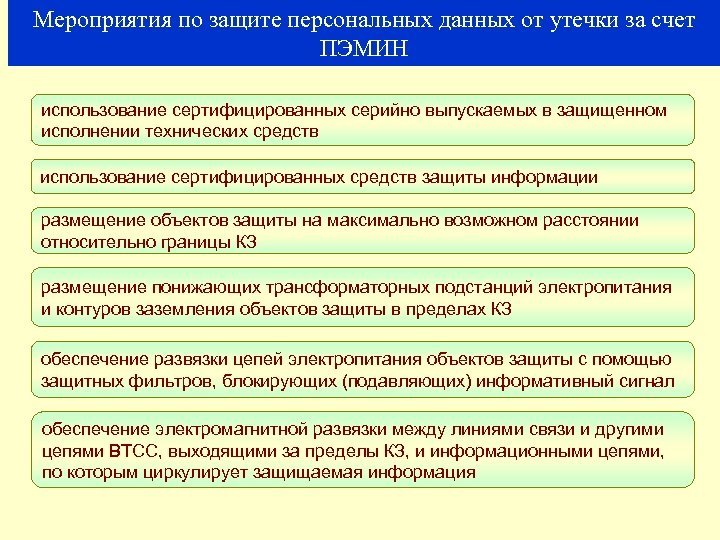

Мероприятия по защите персональных данных от утечки за счет ПЭМИН использование сертифицированных серийно выпускаемых в защищенном исполнении технических средств использование сертифицированных средств защиты информации размещение объектов защиты на максимально возможном расстоянии относительно границы КЗ размещение понижающих трансформаторных подстанций электропитания и контуров заземления объектов защиты в пределах КЗ обеспечение развязки цепей электропитания объектов защиты с помощью защитных фильтров, блокирующих (подавляющих) информативный сигнал обеспечение электромагнитной развязки между линиями связи и другими цепями ВТСС, выходящими за пределы КЗ, и информационными цепями, по которым циркулирует защищаемая информация

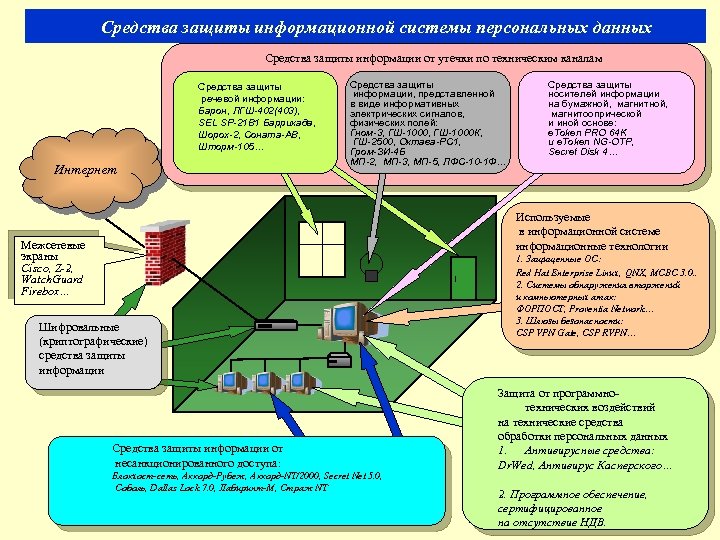

Средства защиты информационной системы персональных данных Средства защиты информации от утечки по техническим каналам Средства защиты речевой информации: Барон, ЛГШ-402(403), SEL SP-21 B 1 Баррикада, Шорох-2, Соната-АВ, Шторм-105… Интернет Средства защиты информации, представленной в виде информативных электрических сигналов, физических полей: Гном-3, ГШ-1000 К, ГШ-2500, Октава-РС 1, Гром-ЗИ-4 Б МП-2, МП-3, МП-5, ЛФС-10 -1 Ф… Средства защиты носителей информации на бумажной, магнитоопрической и иной основе: e. Token PRO 64 K и e. Token NG-OTP, Secret Disk 4… Используемые в информационной системе информационные технологии Межсетевые экраны Cisco, Z-2, Watch. Guard Firebox… Шифровальные (криптографические) средства защиты информации Средства защиты информации от несанкционированного доступа: Блокхост-сеть, Аккорд-Рубеж, Аккорд-NT/2000, Secret Net 5. 0, Соболь, Dallas Lock 7. 0, Лабиринт-М, Страж NT 1. Защищенные ОС: Red Hat Enterprise Linux, QNX, МСВС 3. 0. . 2. Системы обнаружения вторжений и компьютерных атак: ФОРПОСТ, Proventia Network… 3. Шлюзы безопасности: CSP VPN Gate, CSP RVPN… Защита от программнотехнических воздействий на технические средства обработки персональных данных 1. Антивирусные средства: Dr. Wed, Антивирус Касперского… 2. Программное обеспечение, сертифицированное на отсутствие НДВ.

4560c875a3dd4cb6c70327158e0232cc.ppt