f028be08a8aabc88208aa51646805e3d.ppt

- Количество слайдов: 151

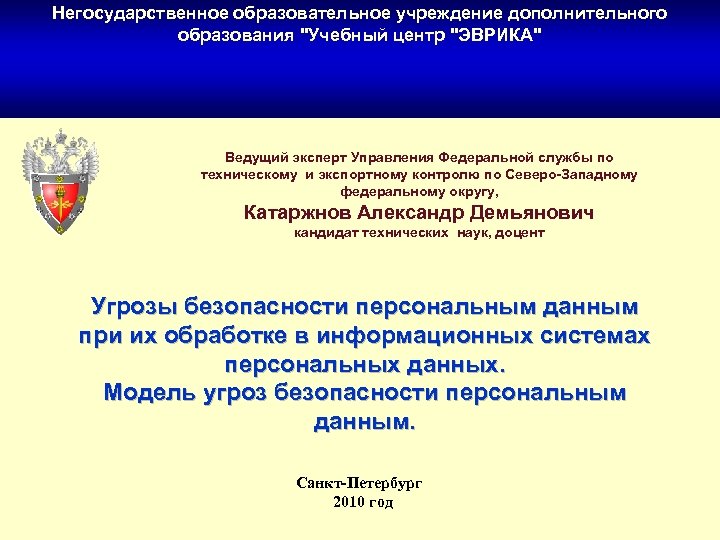

Негосударственное образовательное учреждение дополнительного образования "Учебный центр "ЭВРИКА" Ведущий эксперт Управления Федеральной службы по техническому и экспортному контролю по Северо Западному федеральному округу, Катаржнов Александр Демьянович кандидат технических наук, доцент Угрозы безопасности персональным данным при их обработке в информационных системах персональных данных. Модель угроз безопасности персональным данным. Санкт Петербург 2010 год 1

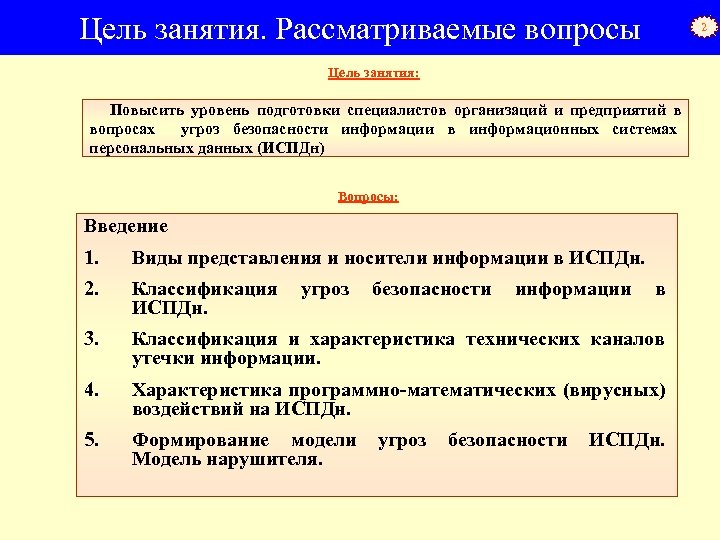

Цель занятия. Рассматриваемые вопросы Цель занятия: Повысить уровень подготовки специалистов организаций и предприятий в вопросах угроз безопасности информации в информационных системах персональных данных (ИСПДн) Вопросы: Введение 1. Виды представления и носители информации в ИСПДн. 2. Классификация угроз безопасности информации в ИСПДн. 3. Классификация и характеристика технических каналов утечки информации. 4. Характеристика программно математических (вирусных) воздействий на ИСПДн. 5. Формирование модели угроз безопасности ИСПДн. Модель нарушителя. 2 2

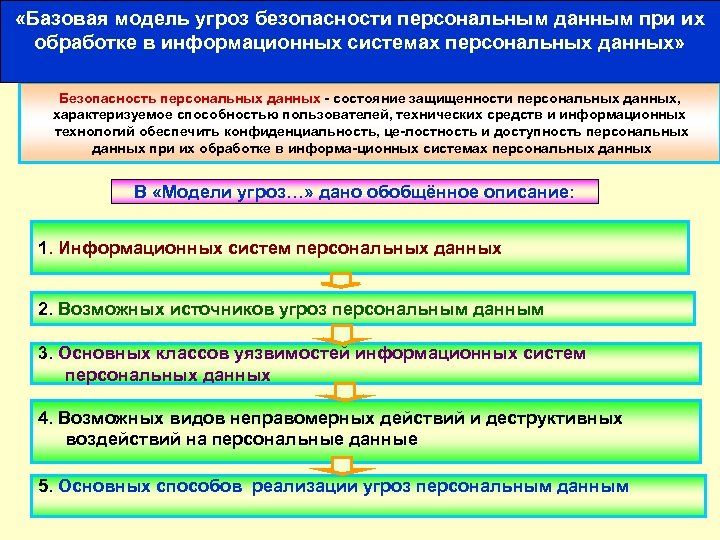

3 «Базовая модель угроз безопасности персональным данным при их обработке в информационных системах персональных данных» Безопасность персональных данных состояние защищенности персональных данных, характеризуемое способностью пользователей, технических средств и информационных технологий обеспечить конфиденциальность, це лостность и доступность персональных данных при их обработке в информа ционных системах персональных данных В «Модели угроз…» дано обобщённое описание: 1. Информационных систем персональных данных 2. Возможных источников угроз персональным данным 3. Основных классов уязвимостей информационных систем персональных данных 4. Возможных видов неправомерных действий и деструктивных воздействий на персональные данные 5. Основных способов реализации угроз персональным данным

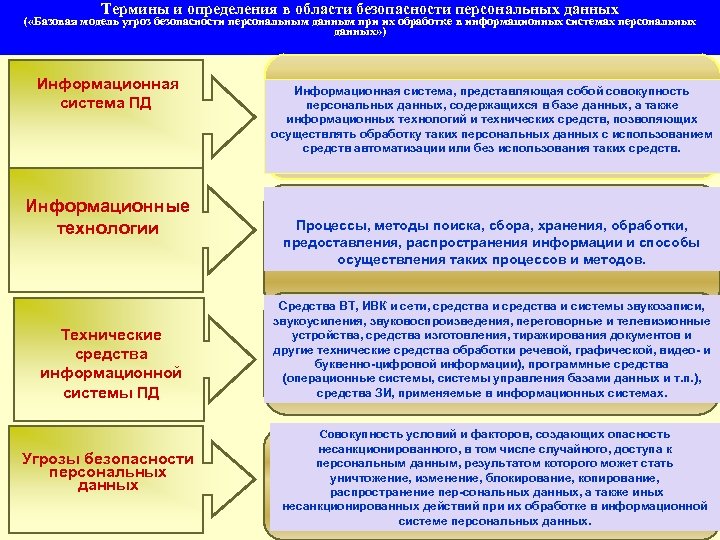

Термины и определения в области безопасности персональных данных ( «Базовая модель угроз безопасности персональным данным при их обработке в информационных системах персональных данных» ) Информационная система ПД Информационные технологии Технические средства информационной системы ПД Угрозы безопасности персональных данных 4 Информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку таких персональных данных с использованием средств автоматизации или без использования таких средств. Процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов. Средства ВТ, ИВК и сети, средства и системы звукозаписи, звукоусиления, звуковоспроизведения, переговорные и телевизионные устройства, средства изготовления, тиражирования документов и другие технические средства обработки речевой, графической, видео и буквенно цифровой информации), программные средства (операционные системы, системы управления базами данных и т. п. ), средства ЗИ, применяемые в информационных системах. Совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение пер сональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных.

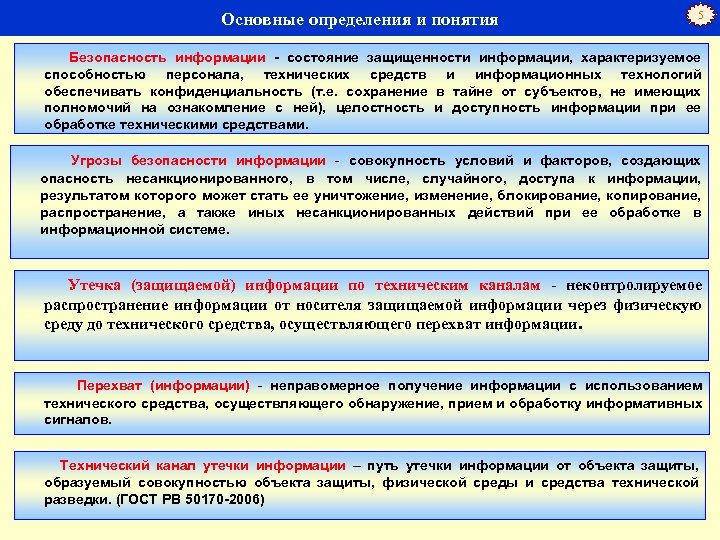

Основные определения и понятия 55 Безопасность информации состояние защищенности информации, характеризуемое способностью персонала, технических средств и информационных технологий обеспечивать конфиденциальность (т. е. сохранение в тайне от субъектов, не имеющих полномочий на ознакомление с ней), целостность и доступность информации при ее обработке техническими средствами. Угрозы безопасности информации - совокупность условий и факторов, создающих опасность несанкционированного, в том числе, случайного, доступа к информации, результатом которого может стать ее уничтожение, изменение, блокирование, копирование, распространение, а также иных несанкционированных действий при ее обработке в информационной системе. Утечка (защищаемой) информации по техническим каналам неконтролируемое распространение информации от носителя защищаемой информации через физическую среду до технического средства, осуществляющего перехват информации. Перехват (информации) - неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов. Технический канал утечки информации – путь утечки информации от объекта защиты, образуемый совокупностью объекта защиты, физической среды и средства технической разведки. (ГОСТ РВ 50170 2006)

Виды представления информации в ИСПДн 66 Акустическая (речевая) информация содержащиеся непосредственно в произносимой речи информация воспроизводимая акустическими средствами ИС информация содержащаяся в электромагнитных полях и электрических сигналах которые возникают за счёт преобразований акустической информации Видовая информация представленная в виде текста и изображений различных устройств отображения информации средств вычислительной техники, информационно вычислительных комплексов, технических средств обработки графической, видео и буквенно цифровой информации, входящих в состав ИС Информация, обрабатываемая (циркулирующая) в ИС, в виде электрических, электромагнитных, оптических сигналов Информация, обрабатываемая в ИС, представленная в виде бит, байт, IP протоколов, файлов и других логических структур

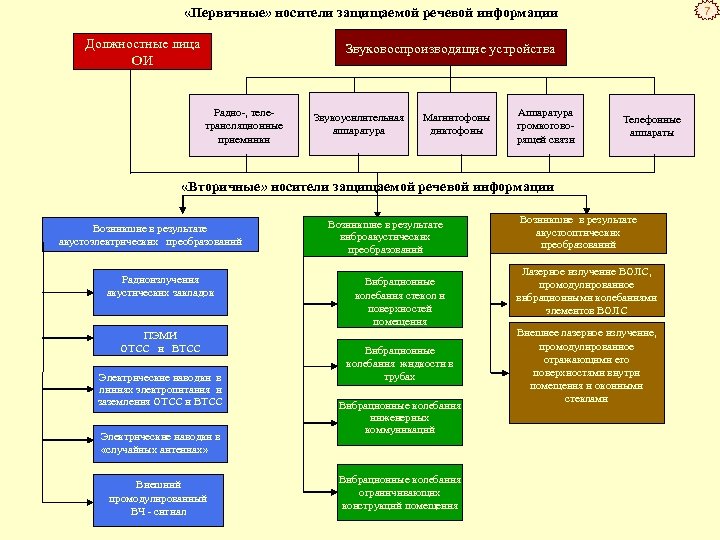

7 «Первичные» носители защищаемой речевой информации Должностные лица ОИ Звуковоспроизводящие устройства Радио , теле трансляционные приемники Звукоусилительная аппаратура Магнитофоны диктофоны Аппаратура громкогово рящей связи Телефонные аппараты «Вторичные» носители защищаемой речевой информации Возникшие в результате акустоэлектрических преобразований Радиоизлучения акустических закладок ПЭМИ ОТСС и ВТСС Электрические наводки в линиях электропитания и заземления ОТСС и ВТСС Электрические наводки в «случайных антеннах» Внешний промодулированный ВЧ сигнал Возникшие в результате виброакустических преобразований Вибрационные колебания стекол и поверхностей помещения Вибрационные колебания жидкости в трубах Вибрационные колебания инженерных коммуникаций Вибрационные колебания ограничивающих конструкций помещения Возникшие в результате акустооптических преобразований Лазерное излучение ВОЛС, промодулированное вибрационными колебаниями элементов ВОЛС Внешнее лазерное излучение, промодулированное отражающими его поверхностями внутри помещения и оконными стеклами

8 Носители защищаемой информации в составе ИСПДн Устройства памяти Электронные Магнито оптические Магнитные Контроллеры портов ЭВМ Принтеры BIOS Оптические Модули памяти SIMM/DIMM/ RIMM Цифровые фотокамеры, сопрягаемые с ЭВМ Цифровые видео магнитофоны, сопрягаемые с ЭВМ Цифровые видеокамеры, сопрягаемые с ЭВМ Жесткий диск HDD ZIP накопители CD R, CD RW, CD DVD Стриммеры Устройства управления Устройства ввода/вывода информации c ЭВМ Устройства визуали зации информации Сканеры Другие устройства, сопрягаемые с ЭВМ Клавиатура Устройства считывания идентификато ров Электронные мониторы Устройства сетевого оборудования ЛВС, РВС Сетевые технические устройства Сетевые адаптеры Линии передач данных Беспровод ные линии ПД ЛВС Концент раторы Жидкокриста ллические мониторы Проводные линии Модемы Устройства электропитания Устройства заземления Коаксиаль ный кабель Устройства сопряжения с беспро водными линиями передачи данных Узловые радио передатчики ЛВС, РВС Витая пара Оптиковоло конные линии ВОЛС

99 Классификация угроз безопасности информации, обрабатываемых в ИСПДн Информационная система Информация, содержащаяся в базах данных информационные технологии программные средства защиты информации Среда распространения информативных сигналов Источники угрозы безопасности информации ВТСС

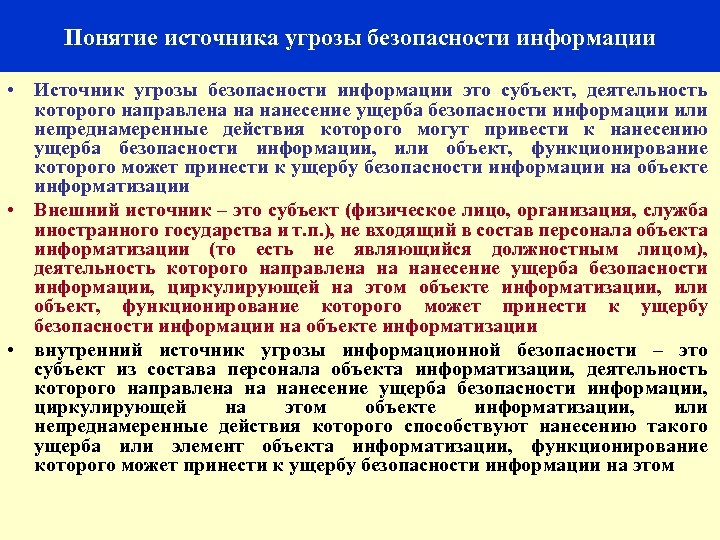

10 Понятие источника угрозы безопасности информации • Источник угрозы безопасности информации это субъект, деятельность которого направлена на нанесение ущерба безопасности информации или непреднамеренные действия которого могут привести к нанесению ущерба безопасности информации, или объект, функционирование которого может принести к ущербу безопасности информации на объекте информатизации • Внешний источник – это субъект (физическое лицо, организация, служба иностранного государства и т. п. ), не входящий в состав персонала объекта информатизации (то есть не являющийся должностным лицом), деятельность которого направлена на нанесение ущерба безопасности информации, циркулирующей на этом объекте информатизации, или объект, функционирование которого может принести к ущербу безопасности информации на объекте информатизации • внутренний источник угрозы информационной безопасности – это субъект из состава персонала объекта информатизации, деятельность которого направлена на нанесение ущерба безопасности информации, циркулирующей на этом объекте информатизации, или непреднамеренные действия которого способствуют нанесению такого ущерба или элемент объекта информатизации, функционирование которого может принести к ущербу безопасности информации на этом

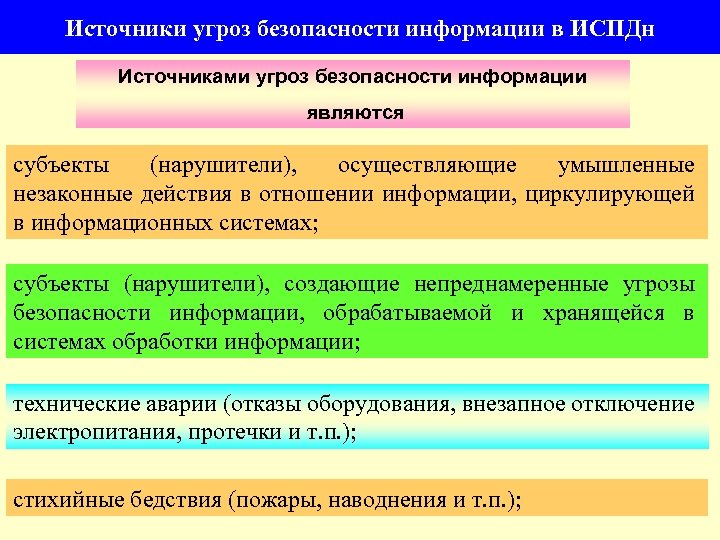

Источники угроз безопасности информации в ИСПДн 11 Источниками угроз безопасности информации являются субъекты (нарушители), осуществляющие умышленные незаконные действия в отношении информации, циркулирующей в информационных системах; субъекты (нарушители), создающие непреднамеренные угрозы безопасности информации, обрабатываемой и хранящейся в системах обработки информации; технические аварии (отказы оборудования, внезапное отключение электропитания, протечки и т. п. ); стихийные бедствия (пожары, наводнения и т. п. );

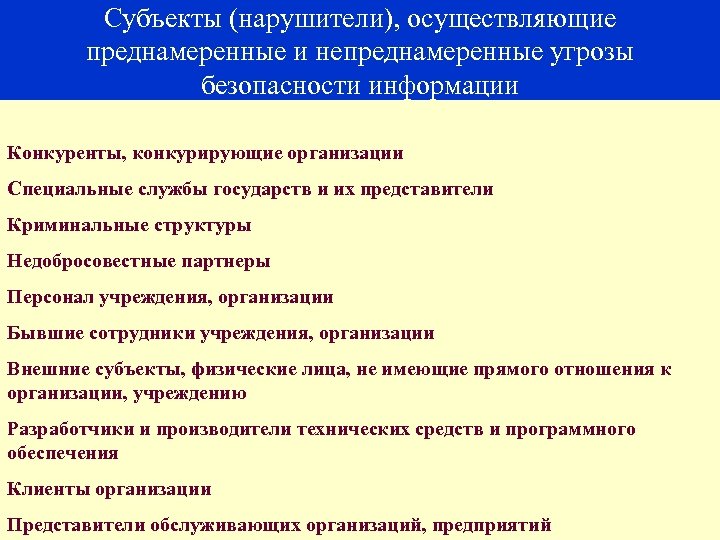

Субъекты (нарушители), осуществляющие преднамеренные и непреднамеренные угрозы безопасности информации Конкуренты, конкурирующие организации Специальные службы государств и их представители Криминальные структуры Недобросовестные партнеры Персонал учреждения, организации Бывшие сотрудники учреждения, организации Внешние субъекты, физические лица, не имеющие прямого отношения к организации, учреждению Разработчики и производители технических средств и программного обеспечения Клиенты организации Представители обслуживающих организаций, предприятий 12

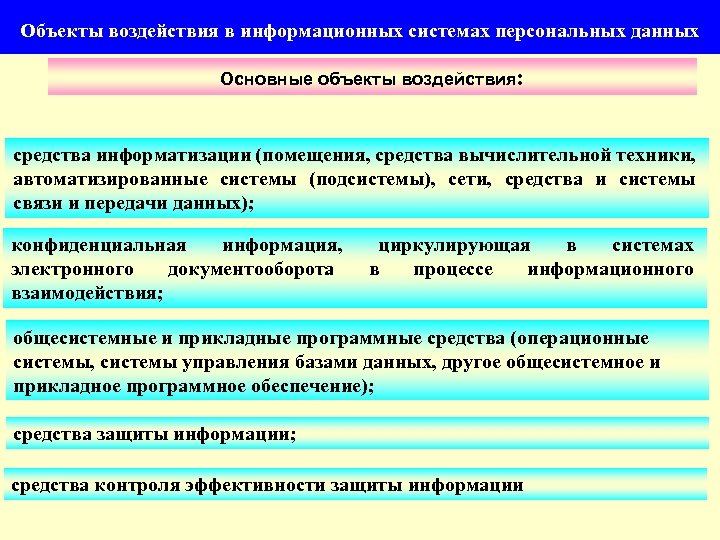

13 Объекты воздействия в информационных системах персональных данных Основные объекты воздействия: средства информатизации (помещения, средства вычислительной техники, автоматизированные системы (подсистемы), сети, средства и системы связи и передачи данных); конфиденциальная информация, электронного документооборота взаимодействия; циркулирующая в системах в процессе информационного общесистемные и прикладные программные средства (операционные системы, системы управления базами данных, другое общесистемное и прикладное программное обеспечение); средства защиты информации; средства контроля эффективности защиты информации

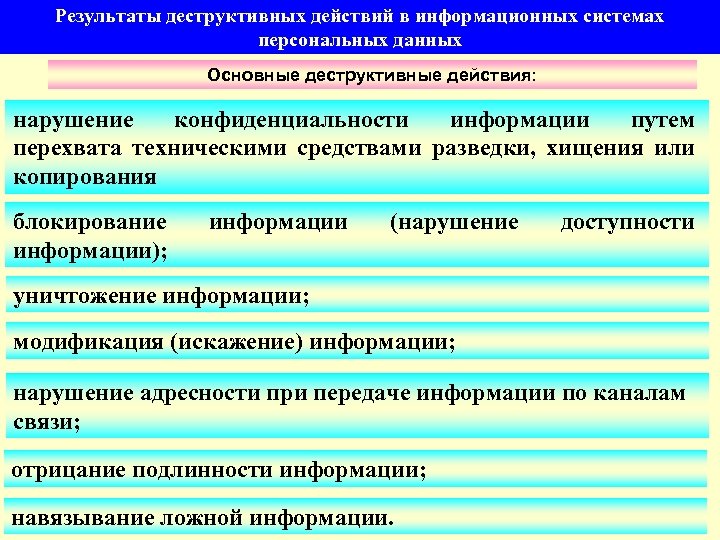

Результаты деструктивных действий в информационных системах персональных данных 14 Основные деструктивные действия: нарушение конфиденциальности информации путем перехвата техническими средствами разведки, хищения или копирования блокирование информации); информации (нарушение доступности уничтожение информации; модификация (искажение) информации; нарушение адресности при передаче информации по каналам связи; отрицание подлинности информации; навязывание ложной информации.

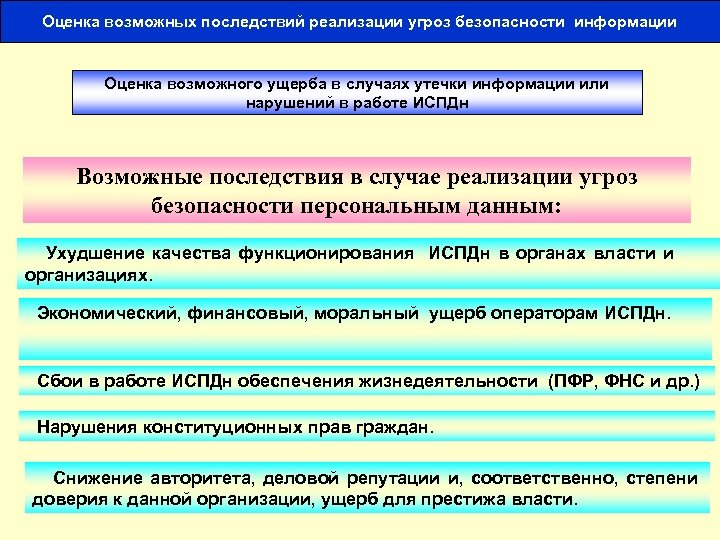

Оценка возможных последствий реализации угроз безопасности информации 15 Оценка возможного ущерба в случаях утечки информации или нарушений в работе ИСПДн Возможные последствия в случае реализации угроз безопасности персональным данным: Ухудшение качества функционирования ИСПДн в органах власти и организациях. Экономический, финансовый, моральный ущерб операторам ИСПДн. Сбои в работе ИСПДн обеспечения жизнедеятельности (ПФР, ФНС и др. ) Нарушения конституционных прав граждан. Снижение авторитета, деловой репутации и, соответственно, степени доверия к данной организации, ущерб для престижа власти.

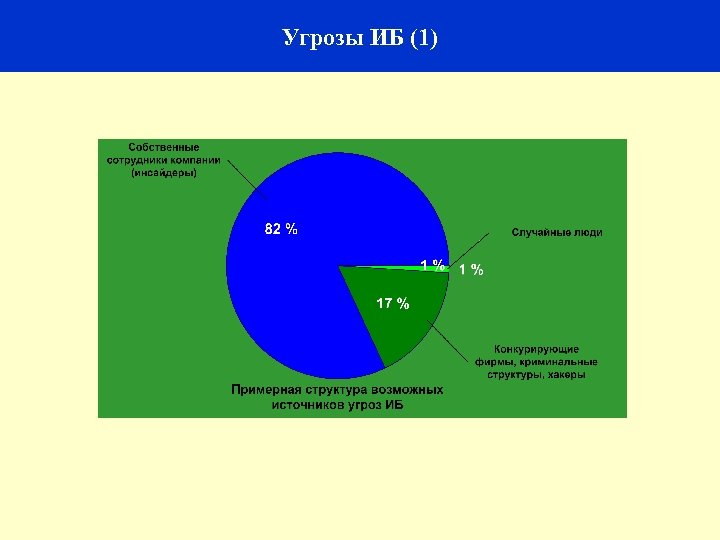

16 Угрозы ИБ (1)

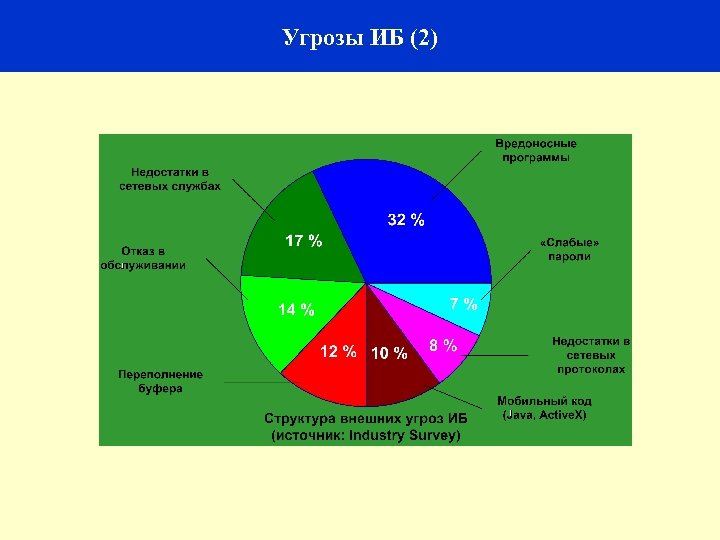

17 Угрозы ИБ (2)

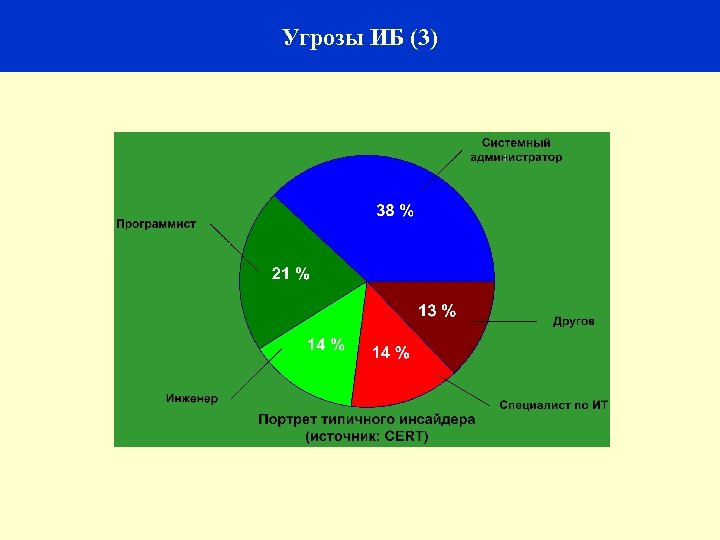

18 Угрозы ИБ (3)

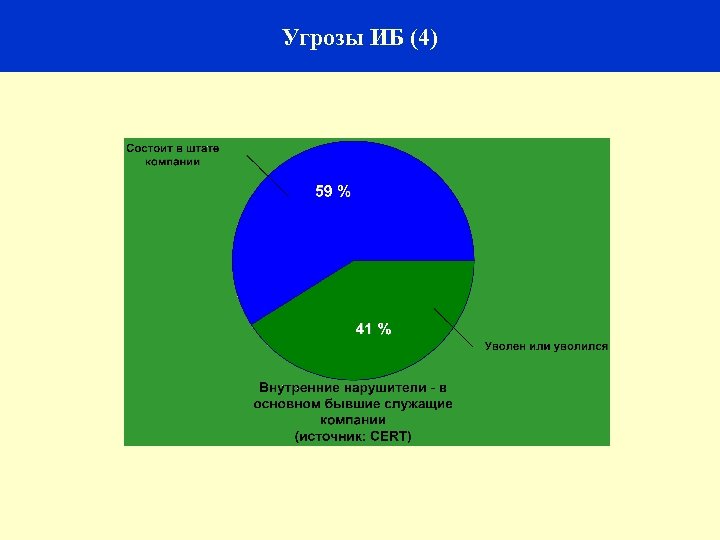

19 Угрозы ИБ (4)

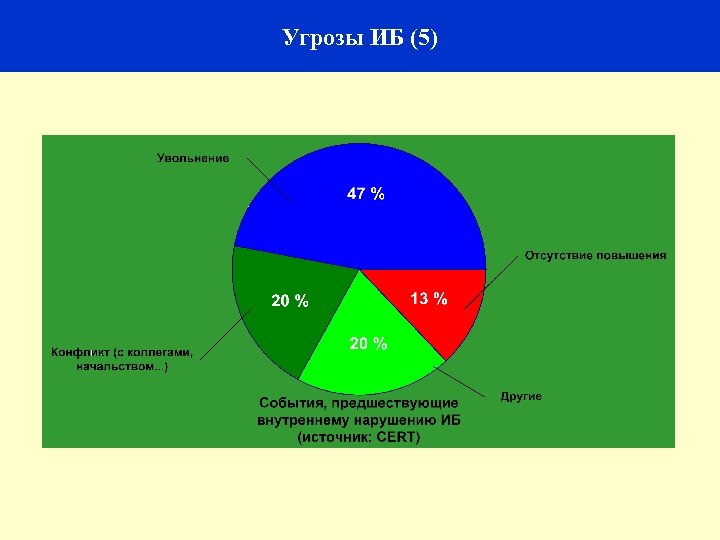

20 Угрозы ИБ (5)

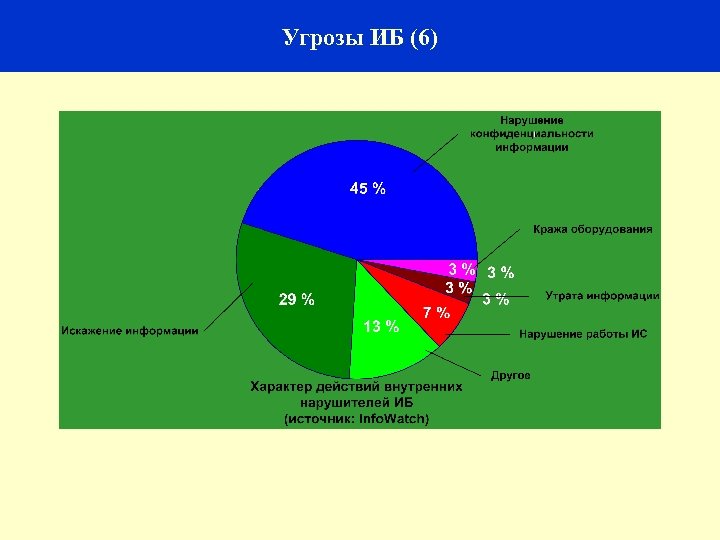

21 Угрозы ИБ (6)

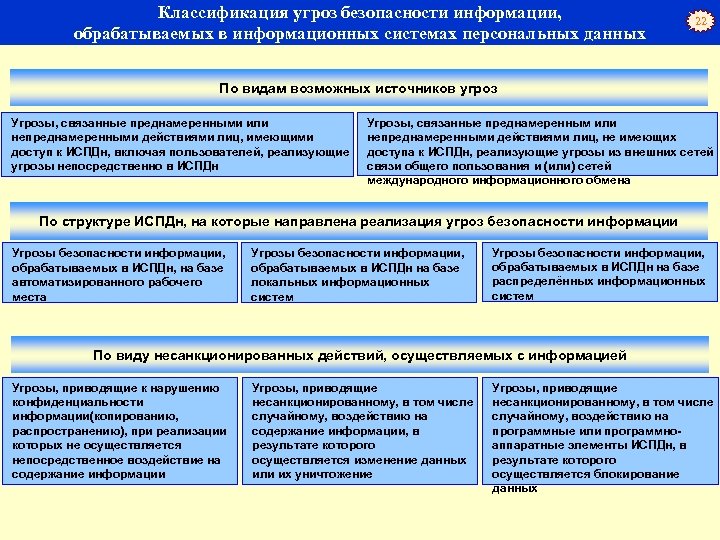

Классификация угроз безопасности информации, обрабатываемых в информационных системах персональных данных 22 22 По видам возможных источников угроз Угрозы, связанные преднамеренными или непреднамеренными действиями лиц, имеющими доступ к ИСПДн, включая пользователей, реализующие угрозы непосредственно в ИСПДн Угрозы, связанные преднамеренным или непреднамеренными действиями лиц, не имеющих доступа к ИСПДн, реализующие угрозы из внешних сетей связи общего пользования и (или) сетей международного информационного обмена По структуре ИСПДн, на которые направлена реализация угроз безопасности информации Угрозы безопасности информации, обрабатываемых в ИСПДн, на базе автоматизированного рабочего места Угрозы безопасности информации, обрабатываемых в ИСПДн на базе локальных информационных систем Угрозы безопасности информации, обрабатываемых в ИСПДн на базе распределённых информационных систем По виду несанкционированных действий, осуществляемых с информацией Угрозы, приводящие к нарушению конфиденциальности информации(копированию, распространению), при реализации которых не осуществляется непосредственное воздействие на содержание информации Угрозы, приводящие несанкционированному, в том числе случайному, воздействию на содержание информации, в результате которого осуществляется изменение данных или их уничтожение Угрозы, приводящие несанкционированному, в том числе случайному, воздействию на программные или программно аппаратные элементы ИСПДн, в результате которого осуществляется блокирование данных

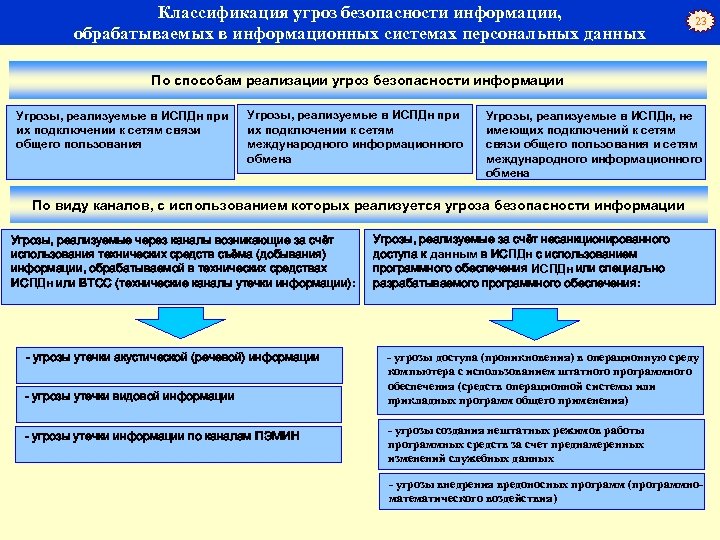

Классификация угроз безопасности информации, обрабатываемых в информационных системах персональных данных 23 23 По способам реализации угроз безопасности информации Угрозы, реализуемые в ИСПДн при их подключении к сетям связи общего пользования Угрозы, реализуемые в ИСПДн при их подключении к сетям международного информационного обмена Угрозы, реализуемые в ИСПДн, не имеющих подключений к сетям связи общего пользования и сетям международного информационного обмена По виду каналов, с использованием которых реализуется угроза безопасности информации Угрозы, реализуемые через каналы возникающие за счёт использования технических средств съёма (добывания) информации, обрабатываемой в технических средствах ИСПДн или ВТСС (технические каналы утечки информации): - угрозы утечки акустической (речевой) информации - угрозы утечки видовой информации - угрозы утечки информации по каналам ПЭМИН Угрозы, реализуемые за счёт несанкционированного доступа к данным в ИСПДн с использованием программного обеспечения ИСПДн или специально разрабатываемого программного обеспечения: угрозы доступа (проникновения) в операционную среду компьютера с использованием штатного программного обеспечения (средств операционной системы или прикладных программ общего применения) угрозы создания нештатных режимов работы программных средств за счет преднамеренных изменений служебных данных угрозы внедрения вредоносных программ (программно математического воздействия)

Технический канал утечки информации 24 Технический канал утечки информации (ТКУИ) совокупность объектов разведки, которые содержат информацию, технических средств разведки (ТСР) , с помощью которых добывается информация, и физической среды, в которой распространяется информативный сигнал (циркулируют данные)

25 Краткая характеристика ТКУИ Источник защищаемой информации Речевая информация Должностные лица Звуковоспроизводящая аппаратура Графическая информация Экраны мониторов Плакаты, схемы, демонстрационные доски Документы и др. Информация в ТСОИ Средства связи Среда (путь) распространения информативного сигнала Приемник информативного сигнала Акустические колебания Средства АРР Вибрационные колебания Акустические закладки Направленные микрофоны Излучения экранов Отраженная световая энергия Собственные излучения дисплеев, табло, экранов ПЭМИ ОТСС и ВТСС Стетоскопы Устройства лазерного съема со стекол Средства видеонаблюдения ИК аппаратура Средства звукозаписи ЭМИ линий связи и передачи данных Приемники сигналов ЭМИ Приемники радиосигналов Теле, видеоаппаратура Информация в АС СВТ, источники ПЭМИ Электроакустические сигналы Средства съема информации с линий связи Электрические сигналы (наводки) Средства съема информации с линий заземления и электропитания Средства передачи (обмена) данных 5

26 Потенциальные технические каналы утечки персональных данных Разведка ПЭМИН Радиоразвед ка Перехват основных радиоизлучений, несущих информацию ИСПДн - объекты информатизации (ОТСС) АС Компьютерная разведка Несанкциониров анный доступ к информации Несанкциониров анное воздействие на информацию Электромагнитные Передача по радиоканалу наводки ПЭМИ ОТСС акустической информации на ВТСС ПЭМИ ОТСС Средства радиосвязи Защищаемые помещения ВТСС Охранная пожарная сигнализация ПЭВМ Система радиовещания, часофикации Средства оргтехники и др. Радиозакладн ое устройство Скрытое уство звукозаписи Контролируемая зона Фотогра фическая разведка Прослушивание с помощью направленного микрофона вибродатчик Охранные телесистемы КПП Информация, содержащаяся в изображениях Визуальная оптическая разведка Акустическая речевая разведка Сетевые и телефонные закладки УЧРЕЖДЕНИЕ (ПРЕДПРИЯТИЕ) Прием отраженного лазерного излучения, промодулированн ого речевым сигналом за счет вибрации стекол Визуальная оптико Телевизионная электронная разведка Оптико электронная разведка Акустические преобразования, передача акустической информации по сетям электроснабжения и телефонным линиям Передача акустической информации по проводам или радиоканалу

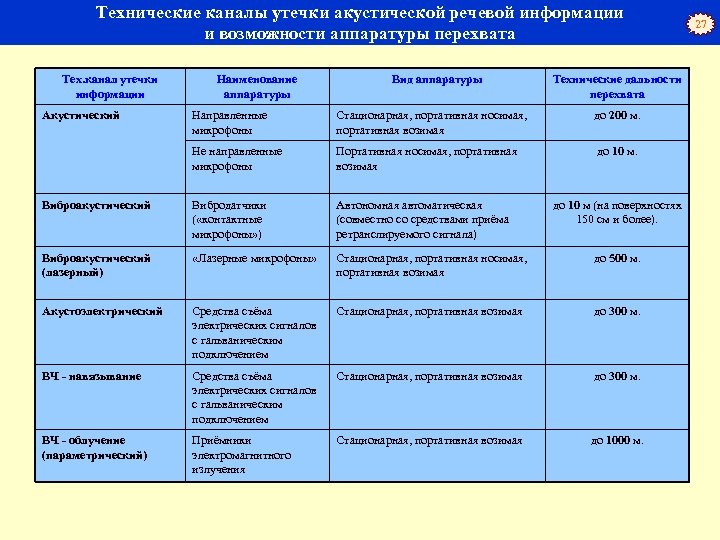

Технические каналы утечки акустической речевой информации и возможности аппаратуры перехвата Тех. канал утечки информации Акустический Наименование аппаратуры Вид аппаратуры Технические дальности перехвата Направленные микрофоны Стационарная, портативная носимая, портативная возимая до 200 м. Не направленные микрофоны Портативная носимая, портативная возимая до 10 м. Виброакустический Вибродатчики ( «контактные микрофоны» ) Автономная автоматическая (совместно со средствами приёма ретранслируемого сигнала) Виброакустический (лазерный) «Лазерные микрофоны» Стационарная, портативная носимая, портативная возимая до 500 м. Акустоэлектрический Средства съёма электрических сигналов с гальваническим подключением Стационарная, портативная возимая до 300 м. ВЧ навязывание Средства съёма электрических сигналов с гальваническим подключением Стационарная, портативная возимая до 300 м. ВЧ облучение (параметрический) Приёмники электромагнитного излучения Стационарная, портативная возимая до 1000 м. до 10 м (на поверхностях 150 см и более). 27 27

28 28 Технические средства получения видовой информации Портативные аналоговые и цифровые фото и видеокамеры Фотоаппараты мобильных устройств Мобильные телефоны Цифровые фотоаппараты Фотокамера (оформлена под пейджер) Миниатюрные видеокамеры КПК

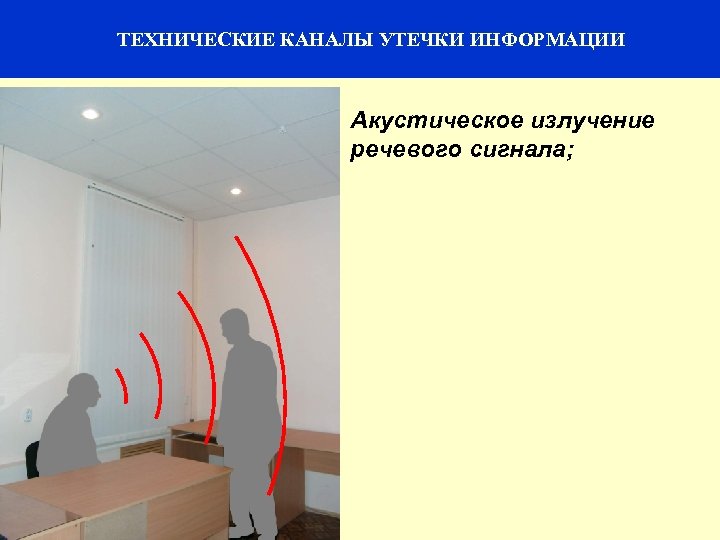

29 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Акустическое излучение речевого сигнала;

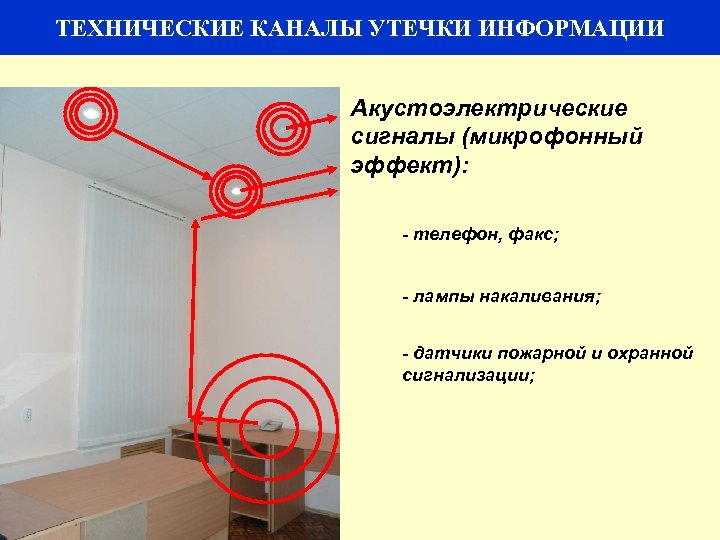

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Акустоэлектрические сигналы (микрофонный эффект): телефон, факс; лампы накаливания; датчики пожарной и охранной сигнализации; 30

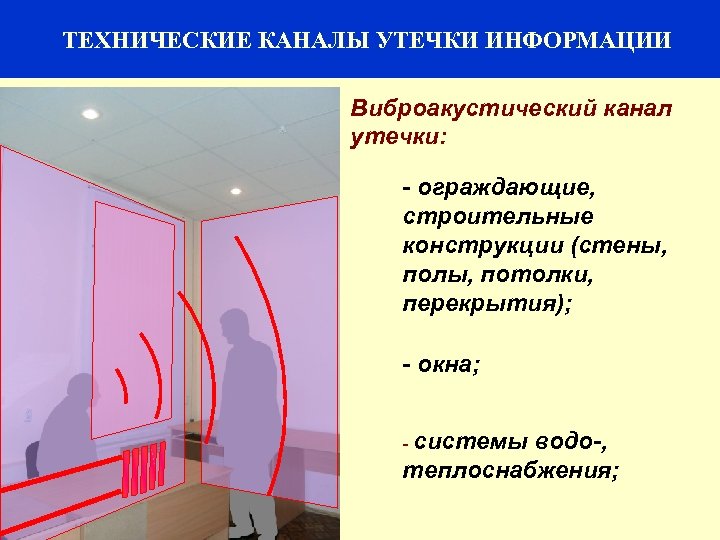

31 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Виброакустический канал утечки: ограждающие, строительные конструкции (стены, полы, потолки, перекрытия); окна; системы водо , теплоснабжения;

32 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Съем информации с её носителей с помощью средств визуально оптической и оптико электронной разведки;

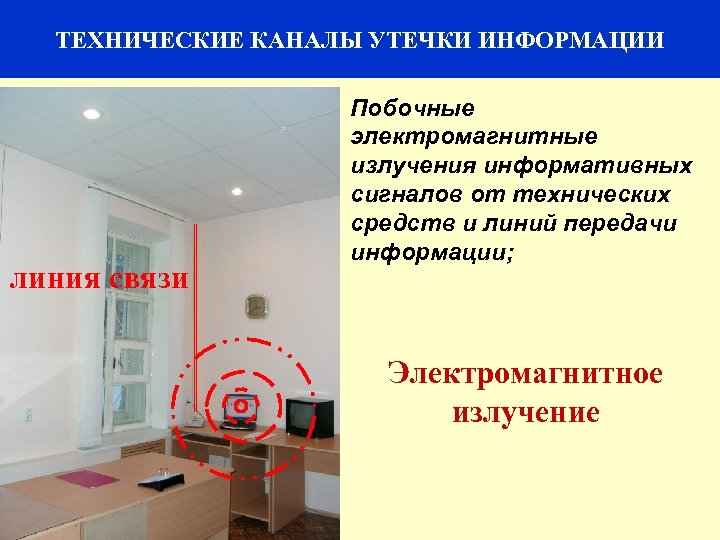

33 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ линия связи Побочные электромагнитные излучения информативных сигналов от технических средств и линий передачи информации; Электромагнитное излучение

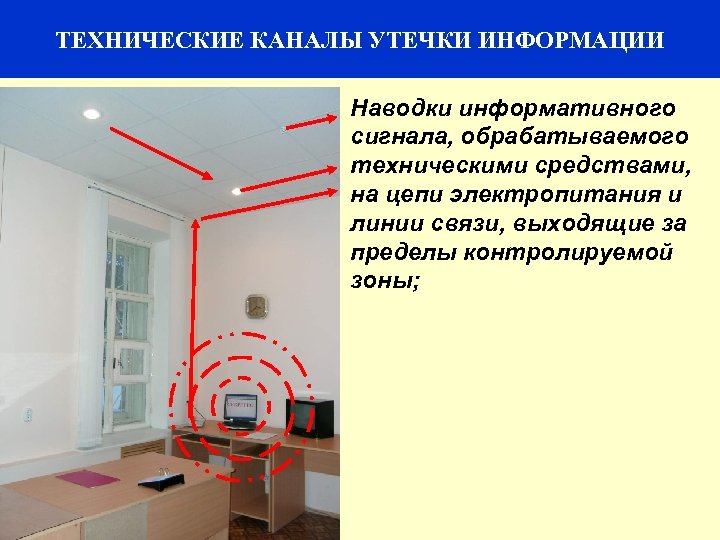

34 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Наводки информативного сигнала, обрабатываемого техническими средствами, на цепи электропитания и линии связи, выходящие за пределы контролируемой зоны;

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ 35 Прослушивание телефонных и радиопереговоров; Линия связи

36 ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Несанкционированный доступ к информации, обрабатываемой в автоматизированной системе и несанкционированные действия с ней; Хищение технических средств с хранящейся в них информацией или носителей информации;

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Специально внедренные электронные устройства перехвата информации; Средства разведки МИКРОПЕРЕДАТЧИКИ НА ТЕЛЕФОННУЮ ЛИНИЮ РАДИОМИКРОФОН НА ОБЫЧНЫЙ FM ПРИЕМНИК Радиопередатчики Микрорадиомикрофоны Размер с фильтр сигареты РАДИОМИКРОФОН - ТАБЛЕТКА С АРУ 37

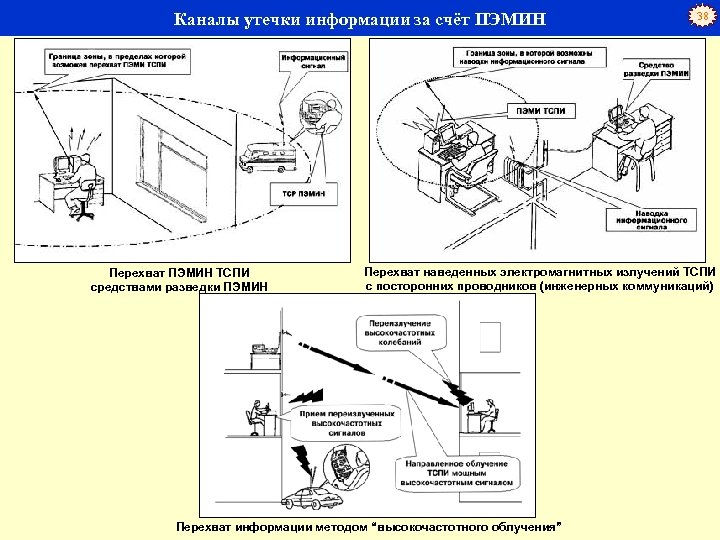

Каналы утечки информации за счёт ПЭМИН Перехват ПЭМИН ТСПИ средствами разведки ПЭМИН 38 38 Перехват наведенных электромагнитных излучений ТСПИ с посторонних проводников (инженерных коммуникаций) Перехват информации методом “высокочастотного облучения”

Технические каналы утечки информации за счёт ПЭМИН и возможности аппаратуры перехвата Тех. канал утечки информации ПЭМИН Наименование аппаратуры Вид аппаратуры Программно аппаратные Стационарная, портативная комплексы, портативные носимая, портативная возимая сканерные приёмники, цифровые и автономная автоматическая анализаторы спектра, селективные микровольтметры Наводки Токосъёмники информативного сигнала на цепи электропитания и линии связи Портативная носимая, портативная возимая и автономная автоматическая Технические дальности перехвата до 1000 м до 300 м. Радиоизлучения, модулированные информативным сигналом Программно аппаратные Стационарная, портативная комплексы, портативные носимая, портативная возимая сканерные приёмники, цифровые и автономная автоматическая анализаторы спектра, селективные микровольтметры до 1000 м. Радиоизлучения, формируемые в результате высокочастотного облучения технических средств ИСПДн Программно аппаратные Стационарная, портативная комплексы, портативные носимая, портативная возимая сканерные приёмники, цифровые и автономная автоматическая анализаторы спектра, селективные микровольтметры до 1000 м. 39 39

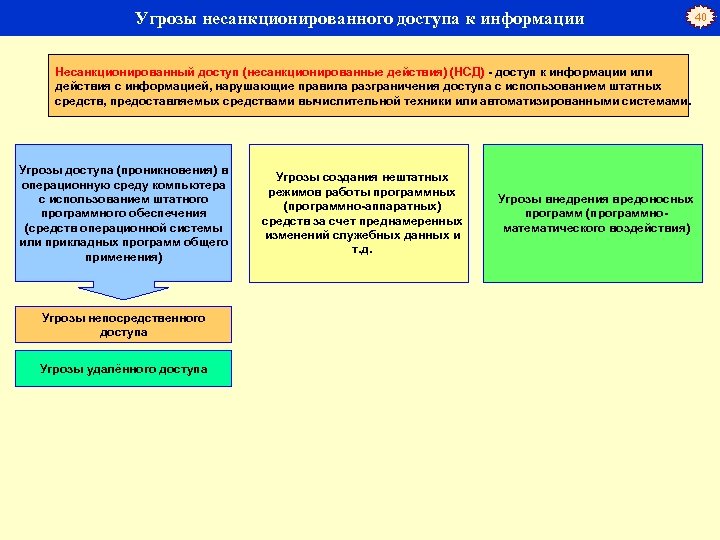

Угрозы несанкционированного доступа к информации 40 40 Несанкционированный доступ (несанкционированные действия) (НСД) доступ к информации или действия с информацией, нарушающие правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами. Угрозы доступа (проникновения) в операционную среду компьютера с использованием штатного программного обеспечения (средств операционной системы или прикладных программ общего применения) Угрозы непосредственного доступа Угрозы удалённого доступа Угрозы создания нештатных режимов работы программных (программно аппаратных) средств за счет преднамеренных изменений служебных данных и т. д. Угрозы внедрения вредоносных программ (программно математического воздействия)

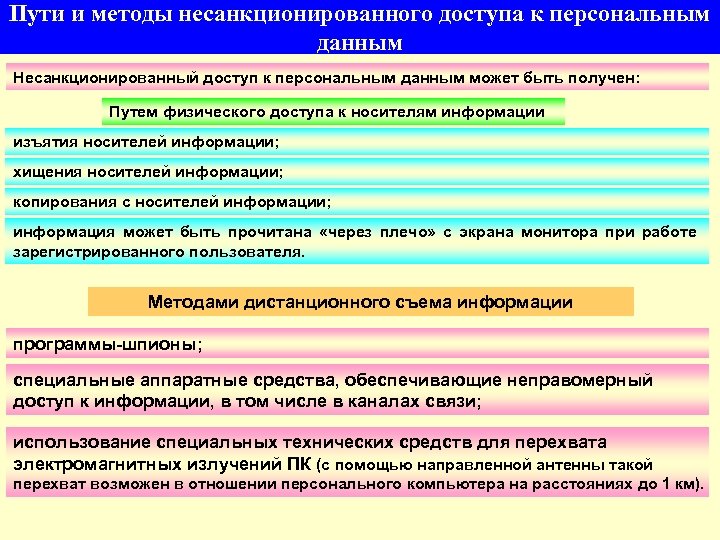

41 Пути и методы несанкционированного доступа к персональным данным Несанкционированный доступ к персональным данным может быть получен: Путем физического доступа к носителям информации изъятия носителей информации; хищения носителей информации; копирования с носителей информации; информация может быть прочитана «через плечо» с экрана монитора при работе зарегистрированного пользователя. Методами дистанционного съема информации программы шпионы; специальные аппаратные средства, обеспечивающие неправомерный доступ к информации, в том числе в каналах связи; использование специальных технических средств для перехвата электромагнитных излучений ПК (с помощью направленной антенны такой перехват возможен в отношении персонального компьютера на расстояниях до 1 км).

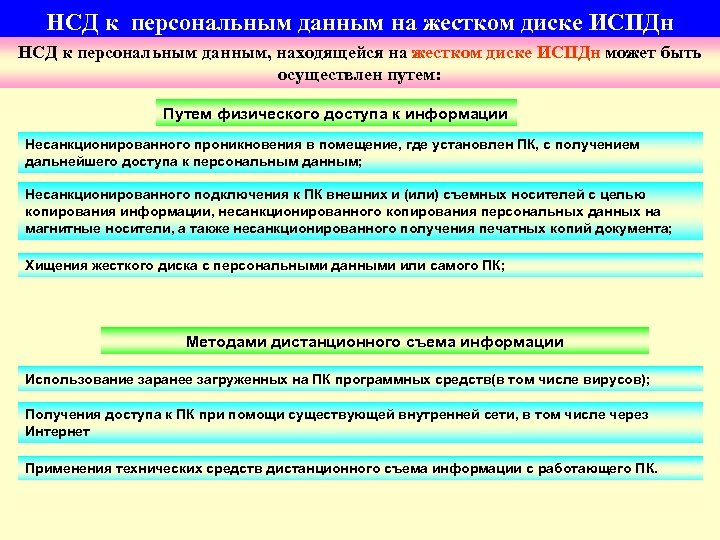

НСД к персональным данным на жестком диске ИСПДн 42 НСД к персональным данным, находящейся на жестком диске ИСПДн может быть осуществлен путем: Путем физического доступа к информации Несанкционированного проникновения в помещение, где установлен ПК, с получением дальнейшего доступа к персональным данным; Несанкционированного подключения к ПК внешних и (или) съемных носителей с целью копирования информации, несанкционированного копирования персональных данных на магнитные носители, а также несанкционированного получения печатных копий документа; Хищения жесткого диска с персональными данными или самого ПК; Методами дистанционного съема информации Использование заранее загруженных на ПК программных средств(в том числе вирусов); Получения доступа к ПК при помощи существующей внутренней сети, в том числе через Интернет Применения технических средств дистанционного съема информации с работающего ПК.

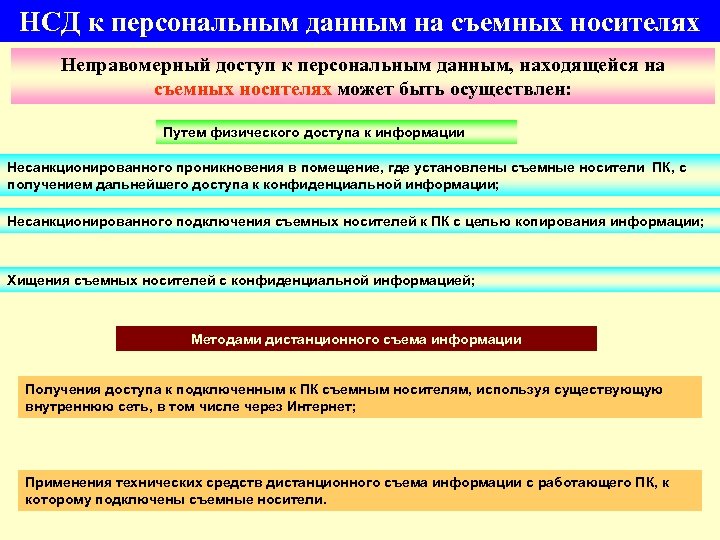

43 НСД к персональным данным на съемных носителях Неправомерный доступ к персональным данным, находящейся на съемных носителях может быть осуществлен: Путем физического доступа к информации Несанкционированного проникновения в помещение, где установлены съемные носители ПК, с получением дальнейшего доступа к конфиденциальной информации; Несанкционированного подключения съемных носителей к ПК с целью копирования информации; Хищения съемных носителей с конфиденциальной информацией; Методами дистанционного съема информации Получения доступа к подключенным к ПК съемным носителям, используя существующую внутреннюю сеть, в том числе через Интернет; Применения технических средств дистанционного съема информации с работающего ПК, к которому подключены съемные носители.

44 Несанкционированный доступ к информации, обрабатываемой в автоматизированной системе и несанкционированные действия с ней; Хищение технических средств с хранящейся в них информацией или носителей информации;

45 Несанкционированный доступ к информации Хищение технических средств с хранящейся в них информацией или носителей информации;

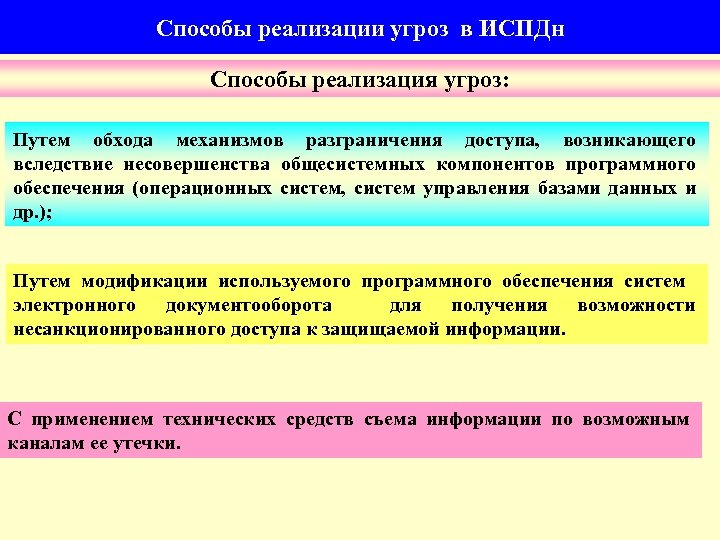

Способы реализации угроз в ИСПДн 46 Способы реализация угроз: Путем обхода механизмов разграничения доступа, возникающего вследствие несовершенства общесистемных компонентов программного обеспечения (операционных систем, систем управления базами данных и др. ); Путем модификации используемого программного обеспечения систем электронного документооборота для получения возможности несанкционированного доступа к защищаемой информации. С применением технических средств съема информации по возможным каналам ее утечки.

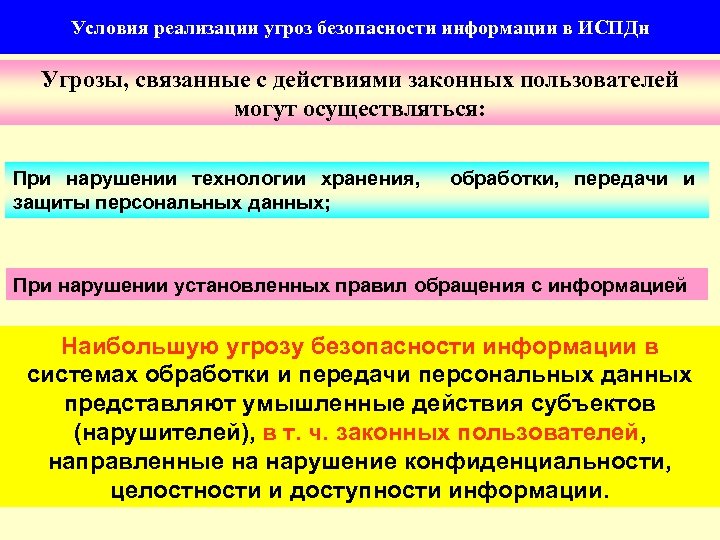

Условия реализации угроз безопасности информации в ИСПДн 47 Угрозы, связанные с действиями законных пользователей могут осуществляться: При нарушении технологии хранения, обработки, передачи и защиты персональных данных; При нарушении установленных правил обращения с информацией Наибольшую угрозу безопасности информации в системах обработки и передачи персональных данных представляют умышленные действия субъектов (нарушителей), в т. ч. законных пользователей, направленные на нарушение конфиденциальности, целостности и доступности информации.

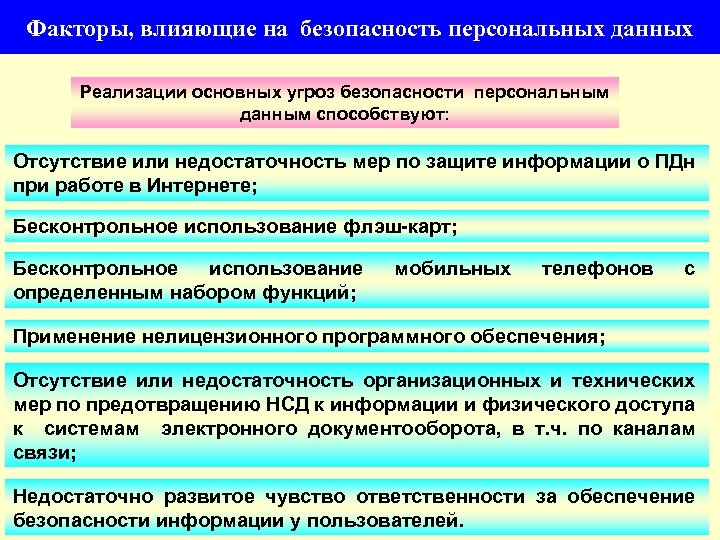

Факторы, влияющие на безопасность персональных данных 48 Реализации основных угроз безопасности персональным данным способствуют: Отсутствие или недостаточность мер по защите информации о ПДн при работе в Интернете; Бесконтрольное использование флэш карт; Бесконтрольное использование определенным набором функций; мобильных телефонов с Применение нелицензионного программного обеспечения; Отсутствие или недостаточность организационных и технических мер по предотвращению НСД к информации и физического доступа к системам электронного документооборота, в т. ч. по каналам связи; Недостаточно развитое чувство ответственности за обеспечение безопасности информации у пользователей.

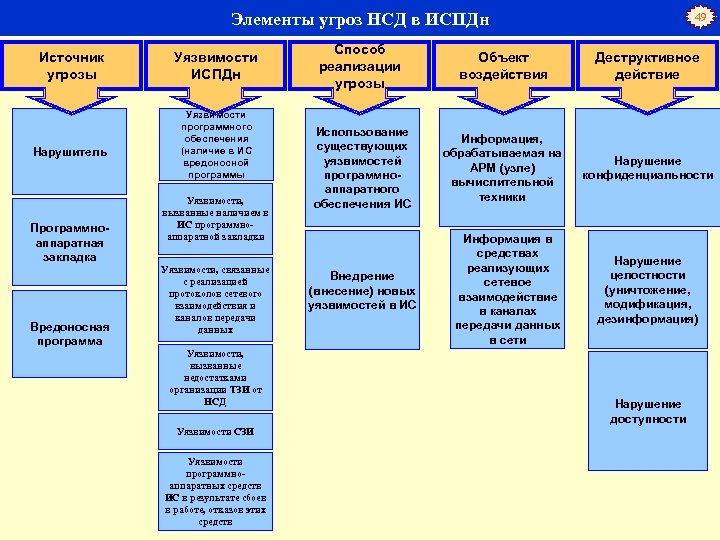

49 49 49 Элементы угроз НСД в ИСПДн Источник Уязвимости угрозы ИСПДн Нарушитель Программно аппаратная закладка Вредоносная программа Уязвимости программного обеспечения (наличие в ИС вредоносной программы Уязвимости, вызванные наличием в ИС программно аппаратной закладки Уязвимости, связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных Уязвимости, вызванные недостатками организации ТЗИ от НСД Уязвимости СЗИ Уязвимости программно аппаратных средств ИС в результате сбоев в работе, отказов этих средств Способ реализации угрозы Объект воздействия Деструктивное действие Использование существующих уязвимостей программно аппаратного обеспечения ИС Информация, обрабатываемая на АРМ (узле) вычислительной техники Нарушение конфиденциальности Внедрение (внесение) новых уязвимостей в ИС Информация в средствах реализующих сетевое взаимодействие в каналах передачи данных в сети Нарушение целостности (уничтожение, модификация, дезинформация) Нарушение доступности

Элементы описания угроз НСД в ИСПДн 50 50 Источник угрозы Нарушитель Программно аппаратная закладка Вредоносная программа Внешний Конструктивно встроенная Внутренний Автономная Лица имеющие санкционированный доступ в КЗ, но не имеющие доступа к ИР Программные закладки (недекларированные возможности ПО, программы типа «Троянский конь» , специальные программы: клавиатурные шпионы, программы подбора паролей удалённого доступа и др. ) Зарегистрированный пользователь информационных ресурсов, имеющий ограниченные права доступа в ИС с рабочего места Программные вирусы Пользователи информационных ресурсов, осуществляющие удалённый доступ к ИС по ЛВС Зарегистрированный пользователь ПДн с полномочиями администратора безопасности структурного подразделения защищаемой ИСПДн Зарегистрированный пользователь ИС с полномочиями системного администратора Зарегистрированный пользователь ИС с полномочиями администратора безопасности Программисты разработчики прикладного программного обеспечения и лица, обеспечивающие его сопровождение в ИС Разработчики и лица обеспечивающие поставку, сопровождение и ремонт технических средств ИС Другие категории в соответствии с оргштатной структурой ИС Вредоносные программы распространяющиеся по сети (сетевые черви) Другие вредоносные программы, предназначенные для осуществления НСД

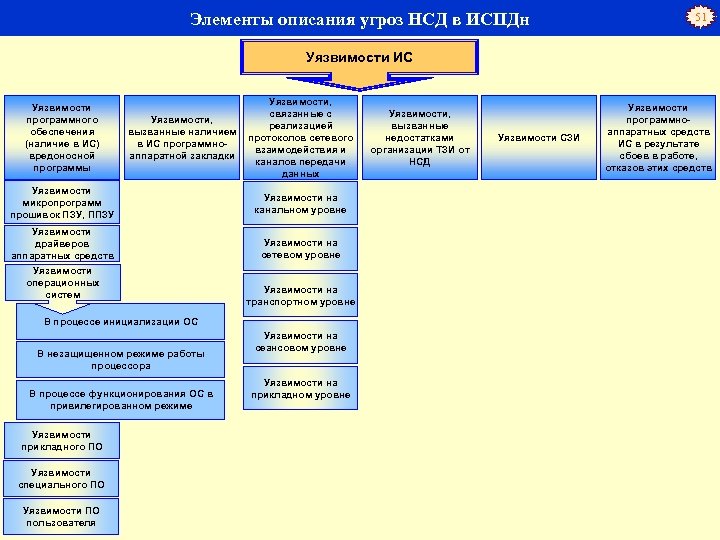

Элементы описания угроз НСД в ИСПДн 51 51 Уязвимости ИС Уязвимости программного обеспечения (наличие в ИС) вредоносной программы Уязвимости, связанные с Уязвимости, реализацией вызванные наличием протоколов сетевого в ИС программно взаимодействия и аппаратной закладки каналов передачи данных Уязвимости микропрограмм прошивок ПЗУ, ППЗУ Уязвимости драйверов аппаратных средств Уязвимости операционных систем Уязвимости на канальном уровне Уязвимости на сетевом уровне Уязвимости на транспортном уровне В процессе инициализации ОС В незащищенном режиме работы процессора В процессе функционирования ОС в привилегированном режиме Уязвимости прикладного ПО Уязвимости специального ПО Уязвимости ПО пользователя Уязвимости на сеансовом уровне Уязвимости на прикладном уровне Уязвимости, вызванные недостатками организации ТЗИ от НСД Уязвимости СЗИ Уязвимости программно аппаратных средств ИС в результате сбоев в работе, отказов этих средств

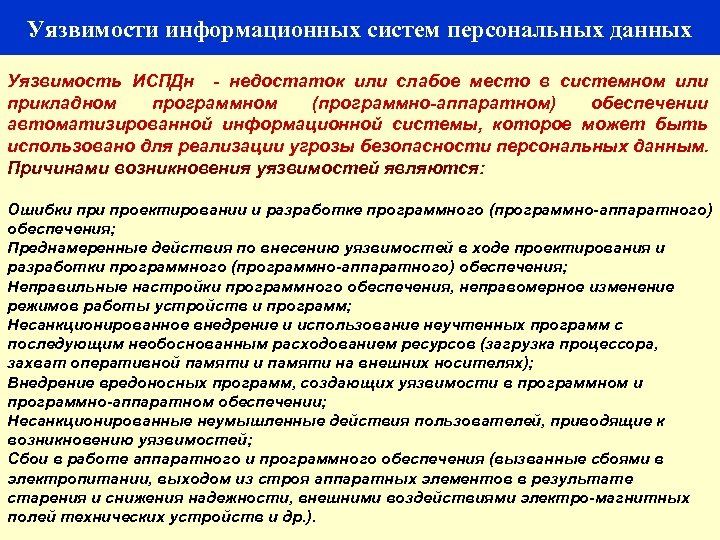

Уязвимости информационных систем персональных данных 52 Уязвимость ИСПДн недостаток или слабое место в системном или прикладном программном (программно аппаратном) обеспечении автоматизированной информационной системы, которое может быть использовано для реализации угрозы безопасности персональных данным. Причинами возникновения уязвимостей являются: Ошибки проектировании и разработке программного (программно аппаратного) обеспечения; Преднамеренные действия по внесению уязвимостей в ходе проектирования и разработки программного (программно аппаратного) обеспечения; Неправильные настройки программного обеспечения, неправомерное изменение режимов работы устройств и программ; Несанкционированное внедрение и использование неучтенных программ с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях); Внедрение вредоносных программ, создающих уязвимости в программном и программно аппаратном обеспечении; Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей; Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электро магнитных полей технических устройств и др. ).

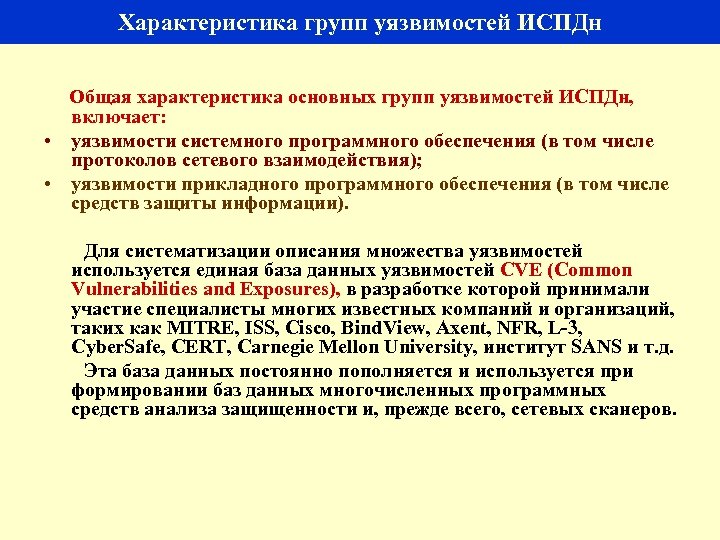

Характеристика групп уязвимостей ИСПДн Общая характеристика основных групп уязвимостей ИСПДн, включает: • уязвимости системного программного обеспечения (в том числе протоколов сетевого взаимодействия); • уязвимости прикладного программного обеспечения (в том числе средств защиты информации). Для систематизации описания множества уязвимостей используется единая база данных уязвимостей CVE (Common Vulnerabilities and Exposures), в разработке которой принимали участие специалисты многих известных компаний и организаций, таких как MITRE, ISS, Cisco, Bind. View, Axent, NFR, L 3, Cyber. Safe, CERT, Carnegie Mellon University, институт SANS и т. д. Эта база данных постоянно пополняется и используется при формировании баз данных многочисленных программных средств анализа защищенности и, прежде всего, сетевых сканеров. 53

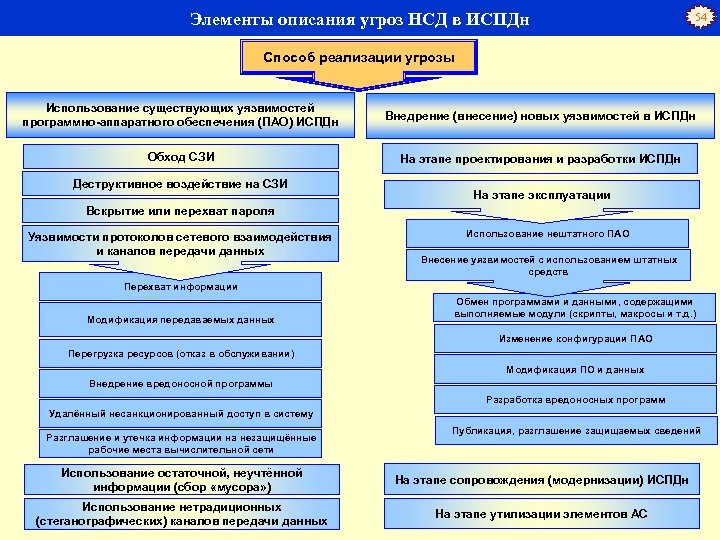

Элементы описания угроз НСД в ИСПДн 54 54 Способ реализации угрозы Использование существующих уязвимостей программно аппаратного обеспечения (ПАО) ИСПДн Внедрение (внесение) новых уязвимостей в ИСПДн Обход СЗИ На этапе проектирования и разработки ИСПДн Деструктивное воздействие на СЗИ На этапе эксплуатации Вскрытие или перехват пароля Уязвимости протоколов сетевого взаимодействия и каналов передачи данных Использование нештатного ПАО Внесение уязвимостей с использованием штатных средств Перехват информации Модификация передаваемых данных Обмен программами и данными, содержащими выполняемые модули (скрипты, макросы и т. д. ) Изменение конфигурации ПАО Перегрузка ресурсов (отказ в обслуживании) Модификация ПО и данных Внедрение вредоносной программы Разработка вредоносных программ Удалённый несанкционированный доступ в систему Разглашение и утечка информации на незащищённые рабочие места вычислительной сети Публикация, разглашение защищаемых сведений Использование остаточной, неучтённой информации (сбор «мусора» ) На этапе сопровождения (модернизации) ИСПДн Использование нетрадиционных (стеганографических) каналов передачи данных На этапе утилизации элементов АС

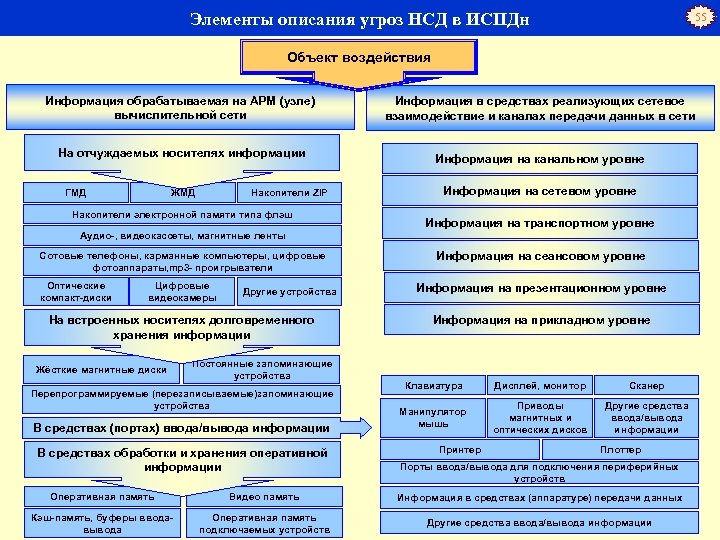

55 55 Элементы описания угроз НСД в ИСПДн Объект воздействия Информация обрабатываемая на АРМ (узле) вычислительной сети На отчуждаемых носителях информации ГМД ЖМД Накопители ZIP Накопители электронной памяти типа флэш Информация в средствах реализующих сетевое взаимодействие и каналах передачи данных в сети Информация на канальном уровне Информация на сетевом уровне Информация на транспортном уровне Аудио , видеокассеты, магнитные ленты Сотовые телефоны, карманные компьютеры, цифровые фотоаппараты, mp 3 проигрыватели Оптические компакт диски Цифровые видеокамеры Другие устройства На встроенных носителях долговременного хранения информации Жёсткие магнитные диски Постоянные запоминающие устройства Перепрограммируемые (перезаписываемые)запоминающие устройства В средствах (портах) ввода/вывода информации В средствах обработки и хранения оперативной информации Информация на сеансовом уровне Информация на презентационном уровне Информация на прикладном уровне Клавиатура Дисплей, монитор Сканер Манипулятор мышь Приводы магнитных и оптических дисков Другие средства ввода/вывода информации Принтер Плоттер Порты ввода/вывода для подключения периферийных устройств Оперативная память Видео память Информация в средствах (аппаратуре) передачи данных Кэш память, буферы ввода вывода Оперативная память подключаемых устройств Другие средства ввода/вывода информации

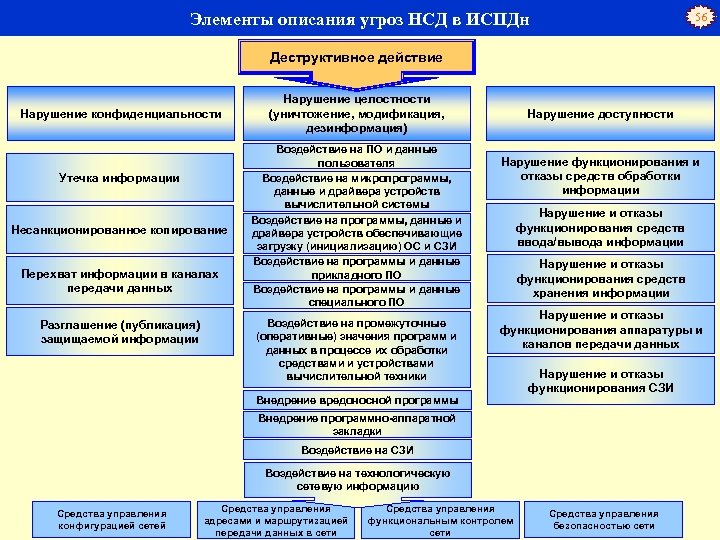

56 56 Элементы описания угроз НСД в ИСПДн Деструктивное действие Нарушение конфиденциальности Утечка информации Несанкционированное копирование Перехват информации в каналах передачи данных Разглашение (публикация) защищаемой информации Нарушение целостности (уничтожение, модификация, дезинформация) Воздействие на ПО и данные пользователя Воздействие на микропрограммы, данные и драйвера устройств вычислительной системы Воздействие на программы, данные и драйвера устройств обеспечивающие загрузку (инициализацию) ОС и СЗИ Воздействие на программы и данные прикладного ПО Воздействие на программы и данные специального ПО Воздействие на промежуточные (оперативные) значения программ и данных в процессе их обработки средствами и устройствами вычислительной техники Нарушение доступности Нарушение функционирования и отказы средств обработки информации Нарушение и отказы функционирования средств ввода/вывода информации Нарушение и отказы функционирования средств хранения информации Нарушение и отказы функционирования аппаратуры и каналов передачи данных Внедрение вредоносной программы Нарушение и отказы функционирования СЗИ Внедрение программно аппаратной закладки Воздействие на СЗИ Воздействие на технологическую сетевую информацию Средства управления конфигурацией сетей Средства управления адресами и маршрутизацией передачи данных в сети Средства управления функциональным контролем сети Средства управления безопасностью сети

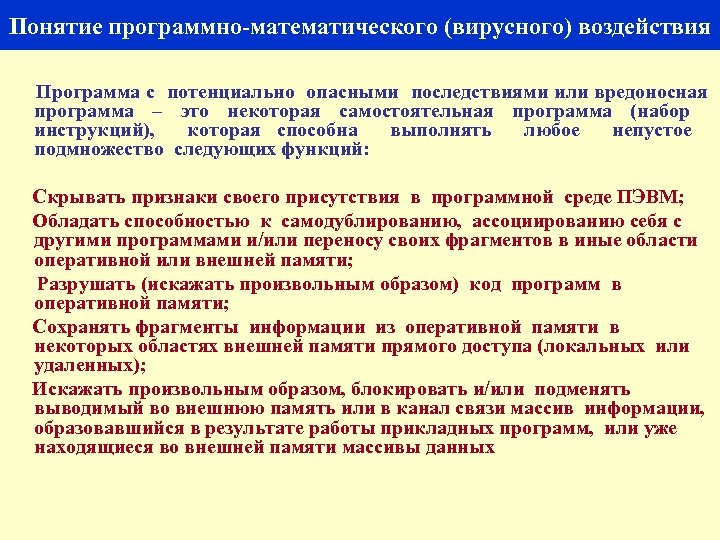

57 Понятие программно математического (вирусного) воздействия Программа с потенциально опасными последствиями или вредоносная программа – это некоторая самостоятельная программа (набор инструкций), которая способна выполнять любое непустое подмножество следующих функций: Скрывать признаки своего присутствия в программной среде ПЭВМ; Обладать способностью к самодублированию, ассоциированию себя с другими программами и/или переносу своих фрагментов в иные области оперативной или внешней памяти; Разрушать (искажать произвольным образом) код программ в оперативной памяти; Сохранять фрагменты информации из оперативной памяти в некоторых областях внешней памяти прямого доступа (локальных или удаленных); Искажать произвольным образом, блокировать и/или подменять выводимый во внешнюю память или в канал связи массив информации, образовавшийся в результате работы прикладных программ, или уже находящиеся во внешней памяти массивы данных

58 ПРОГРАММЫ ВИРУСЫ Воздействие на технические или программные средства информационных систем в целях нарушения конфиденциальности, целостности и доступности информации посредством специально внедренных программных средств; ОПАСНО ВИРУС

Десятка почтовых вирусов за 10 месяцев 2007 года. 1 Trojan. Bankfraud. 272 13. 24% 2 Win 32. HLLM. Beagle 10. 60% 3 Win 32. HLLM. Netsky. 35328 9. 41% 4 Win 32. HLLP. Sector 8. 06% 5 Win 32. HLLM. Limar 7. 63% 6 Win 32. HLLM. Perf 7. 27% 7 Win 32. HLLM. My. Doom. based 4. 99% 8 Win 32. HLLM. Limar. based 4. 82% 9 Win 32. HLLM. Netsky. based 4. 26% 10 Back. Door. Groan 4. 19% 59

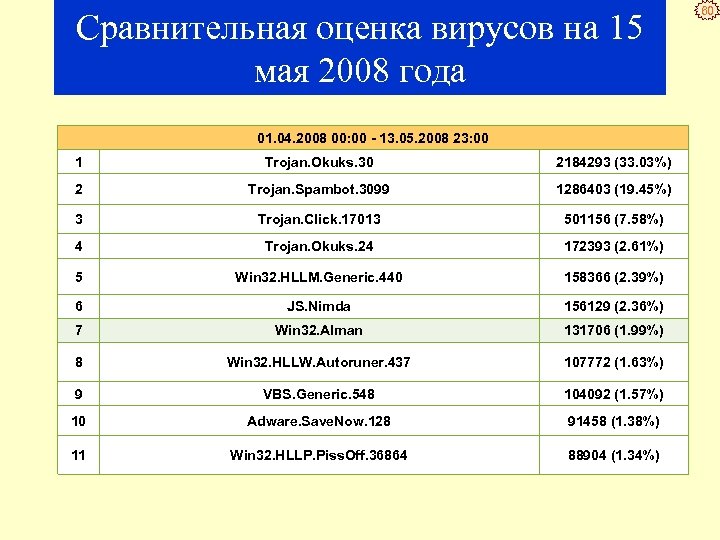

Сравнительная оценка вирусов на 15 мая 2008 года 01. 04. 2008 00: 00 13. 05. 2008 23: 00 1 Trojan. Okuks. 30 2184293 (33. 03%) 2 Trojan. Spambot. 3099 1286403 (19. 45%) 3 Trojan. Click. 17013 501156 (7. 58%) 4 Trojan. Okuks. 24 172393 (2. 61%) 5 Win 32. HLLM. Generic. 440 158366 (2. 39%) 6 JS. Nimda 156129 (2. 36%) 7 Win 32. Alman 131706 (1. 99%) 8 Win 32. HLLW. Autoruner. 437 107772 (1. 63%) 9 VBS. Generic. 548 104092 (1. 57%) 10 Adware. Save. Now. 128 91458 (1. 38%) 11 Win 32. HLLP. Piss. Off. 36864 88904 (1. 34%) 60

61 Root. Kit технология. Современный инструмент кибер преступника Руткит (Rootkit) — вредоносная программа, предназначенная для перехвата системных функций операционной системы (API) с целью сокрытия своего присутствия в системе. Кроме того, Rootkit может маскировать процессы других программ, различные ключи реестра, папки, файлы. Rootkit распространяются как самостоятельные программы, так и как дополнительные компоненты в составе иных вредоносных программ (троянов, программ удаленного управления, почтовых червей и проч).

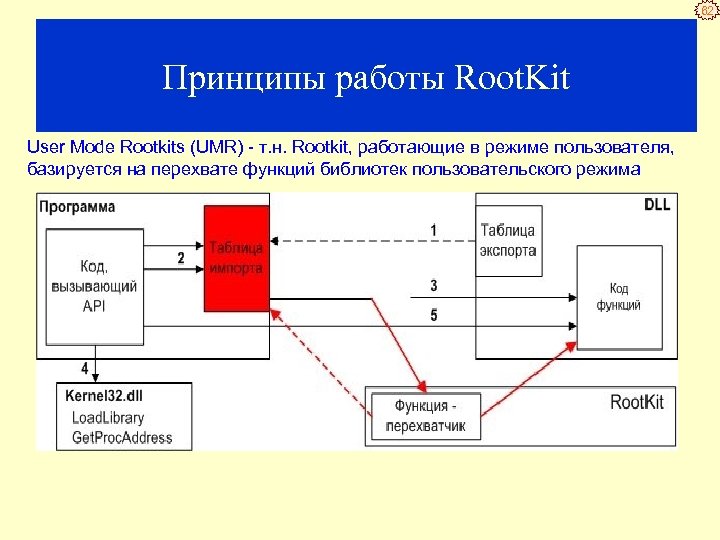

62 Принципы работы Root. Kit User Mode Rootkits (UMR) - т. н. Rootkit, работающие в режиме пользователя, базируется на перехвате функций библиотек пользовательского режима

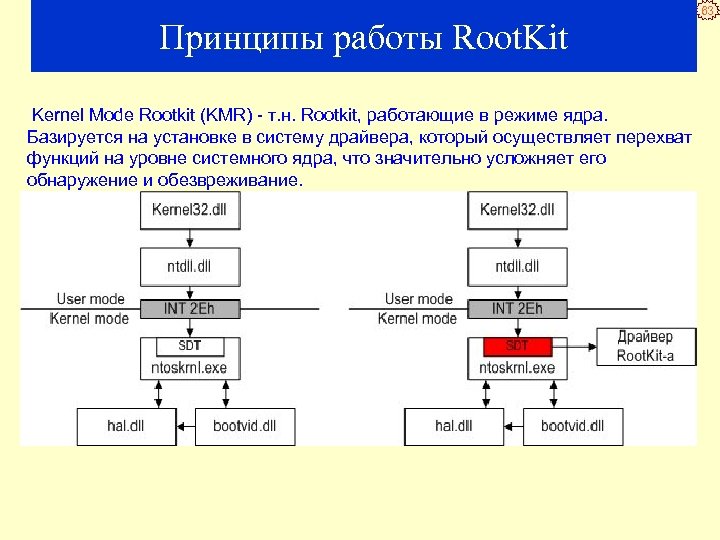

Принципы работы Root. Kit Kernel Mode Rootkit (KMR) - т. н. Rootkit, работающие в режиме ядра. Базируется на установке в систему драйвера, который осуществляет перехват функций на уровне системного ядра, что значительно усложняет его обнаружение и обезвреживание. 63

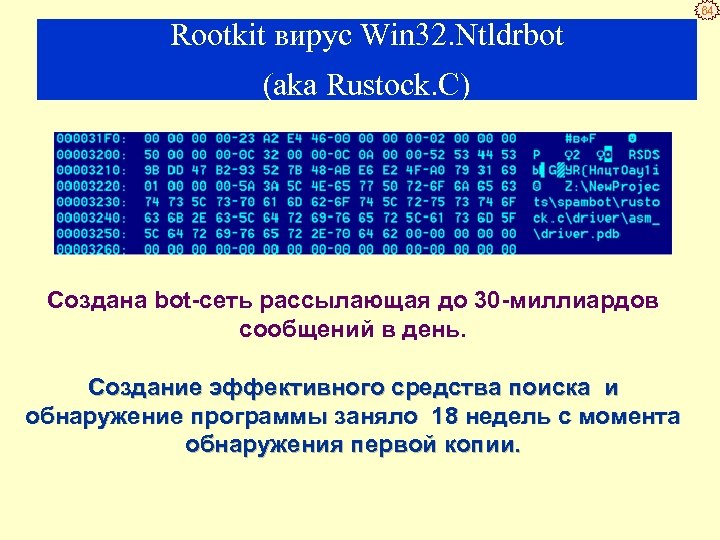

Rootkit вирус Win 32. Ntldrbot (aka Rustock. C) Создана bot сеть рассылающая до 30 миллиардов сообщений в день. Создание эффективного средства поиска и обнаружение программы заняло 18 недель с момента обнаружения первой копии. 64

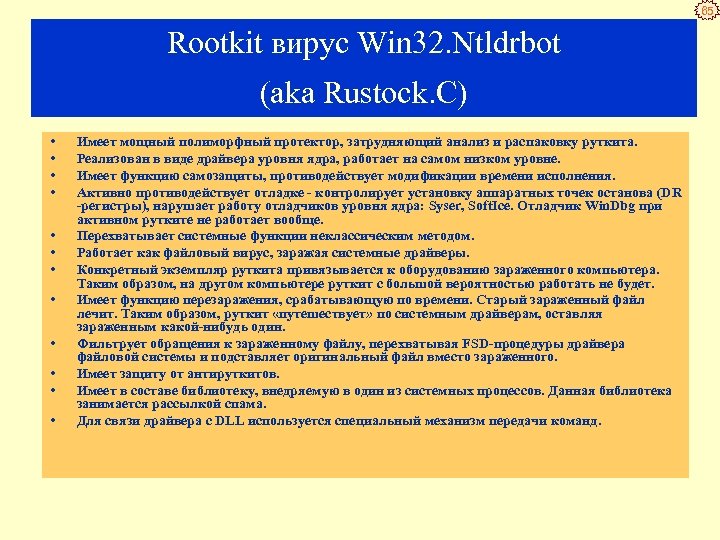

65 Rootkit вирус Win 32. Ntldrbot (aka Rustock. C) • • • Имеет мощный полиморфный протектор, затрудняющий анализ и распаковку руткита. Реализован в виде драйвера уровня ядра, работает на самом низком уровне. Имеет функцию самозащиты, противодействует модификации времени исполнения. Активно противодействует отладке контролирует установку аппаратных точек останова (DR регистры), нарушает работу отладчиков уровня ядра: Syser, Soft. Ice. Отладчик Win. Dbg при активном рутките не работает вообще. Перехватывает системные функции неклассическим методом. Работает как файловый вирус, заражая системные драйверы. Конкретный экземпляр руткита привязывается к оборудованию зараженного компьютера. Таким образом, на другом компьютере руткит с большой вероятностью работать не будет. Имеет функцию перезаражения, срабатывающую по времени. Старый зараженный файл лечит. Таким образом, руткит «путешествует» по системным драйверам, оставляя зараженным какой нибудь один. Фильтрует обращения к зараженному файлу, перехватывая FSD процедуры драйвера файловой системы и подставляет оригинальный файл вместо зараженного. Имеет защиту от антируткитов. Имеет в составе библиотеку, внедряемую в один из системных процессов. Данная библиотека занимается рассылкой спама. Для связи драйвера с DLL используется специальный механизм передачи команд.

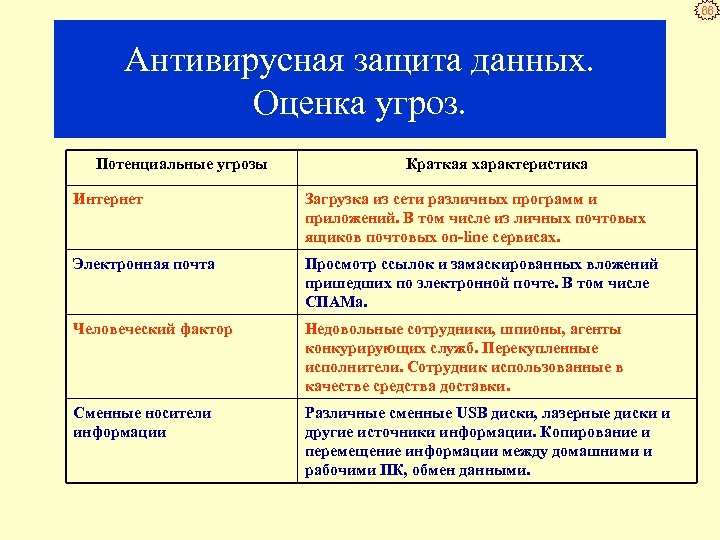

66 Антивирусная защита данных. Оценка угроз. Потенциальные угрозы Краткая характеристика Интернет Загрузка из сети различных программ и приложений. В том числе из личных почтовых ящиков почтовых on line сервисах. Электронная почта Просмотр ссылок и замаскированных вложений пришедших по электронной почте. В том числе СПАМа. Человеческий фактор Недовольные сотрудники, шпионы, агенты конкурирующих служб. Перекупленные исполнители. Сотрудник использованные в качестве средства доставки. Сменные носители информации Различные сменные USB диски, лазерные диски и другие источники информации. Копирование и перемещение информации между домашними и рабочими ПК, обмен данными.

67 Рассылки вредоносных программ по географическому признаку Место Страна %% 1 Китай 31, 44 2 США 25, 90 3 Россия 11, 05 4 Бразилия 4, 40 5 Южная Корея 3, 64 6 Аргентина 2, 90 7 Германия 2, 31 8 Франция 1, 70 9 Панама 1, 53 10 Голландия 1, 31

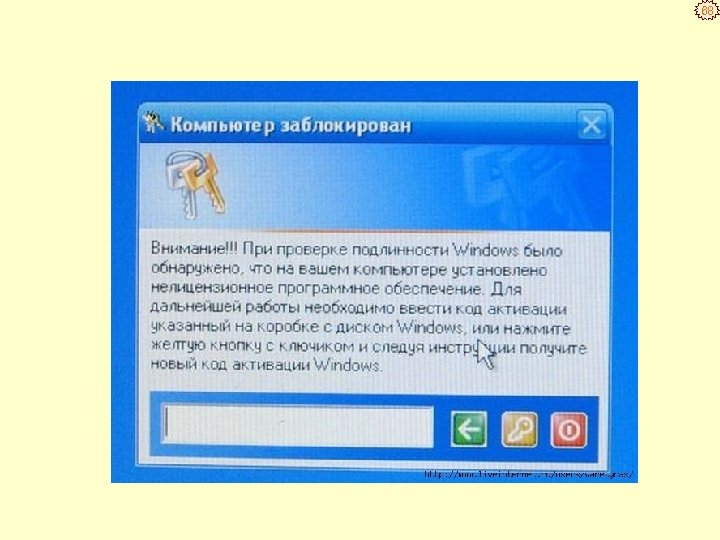

68 Вирус заменяющий систему загрузки

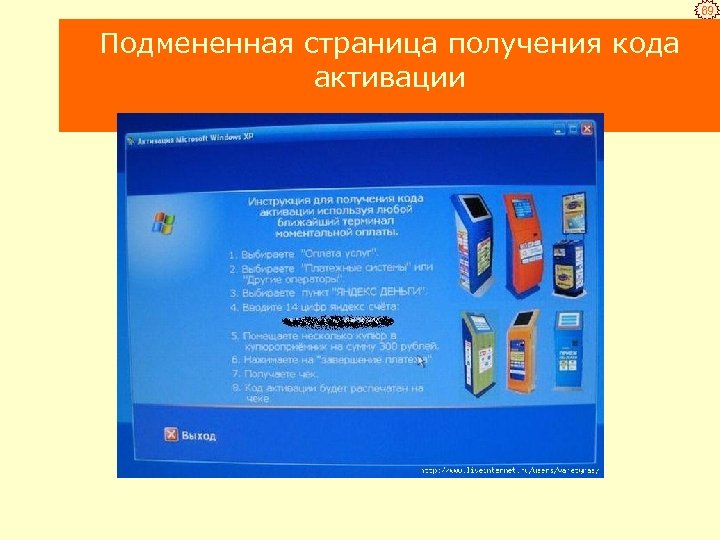

69 Подмененная страница получения кода активации

70 Кибер шантаж. Захват в три хода. • Шаг первый. Рассылка

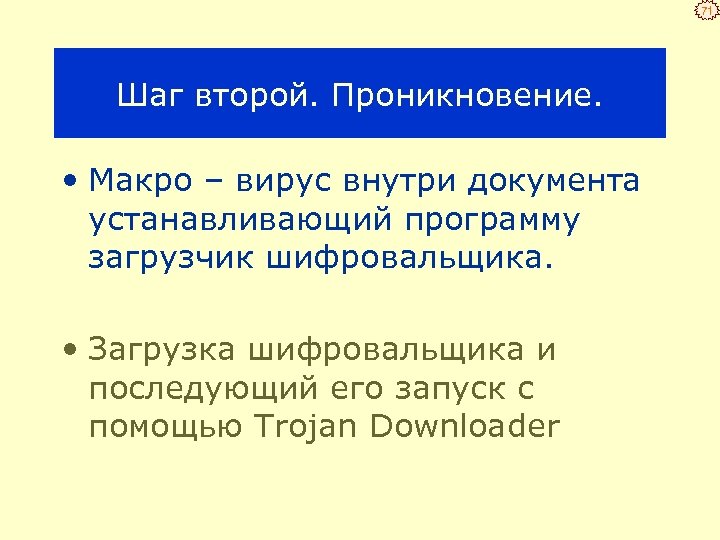

71 Шаг второй. Проникновение. • Макро – вирус внутри документа устанавливающий программу загрузчик шифровальщика. • Загрузка шифровальщика и последующий его запуск с помощью Trojan Downloader

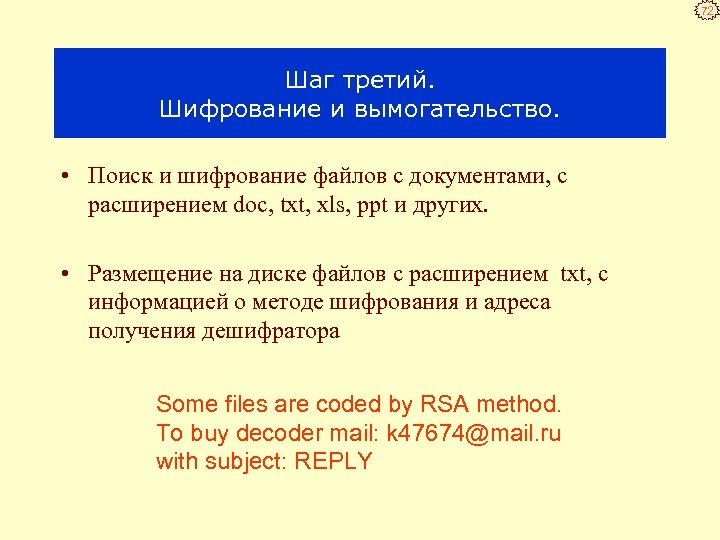

72 Шаг третий. Шифрование и вымогательство. • Поиск и шифрование файлов с документами, с расширением doc, txt, xls, ppt и других. • Размещение на диске файлов с расширением txt, с информацией о методе шифрования и адреса получения дешифратора Some files are coded by RSA method. To buy decoder mail: k 47674@mail. ru with subject: REPLY

73 Необходимые условия для обеспечения безопасности • Своевременное получение обновлений Операционных систем • Обновление антивирусной программы. • Активные резидентные мониторы на компьютере. • Правильная настройка антивирусных программ.

74 Тому, кто забудет о безопасности, читайте о гибели великих народов. Древнеиндийский трактат АГНИ ИОГА Содержание хакинга

75 ТРИ ОПРЕДЕЛЕНИЯ ХАКИНГА УЯЗВИМОСТЬ АТАКА УГРОЗА

76 УЯЗВИМОСТИ Любая характеристика или свойство информационной системы, использование которой нарушителем может привести к реализации угрозы. • ошибки в программах; • человеческие ошибки и неправильная конфигурация • разрешенный, но неиспользуемый сервис • восприимчивость к атакам типа «отказ в обслуживании» • ошибки проектировании

77 УГРОЗЫ Угроза потенциально возможное событие, действие или процесс, которое посредством воздействия на компоненты информационной системы может привести к нанесению ущерба.

78 АТАКИ Атака любое действие нарушителя, которое приводит к реализации угрозы путем использования уязвимостей информационной системы.

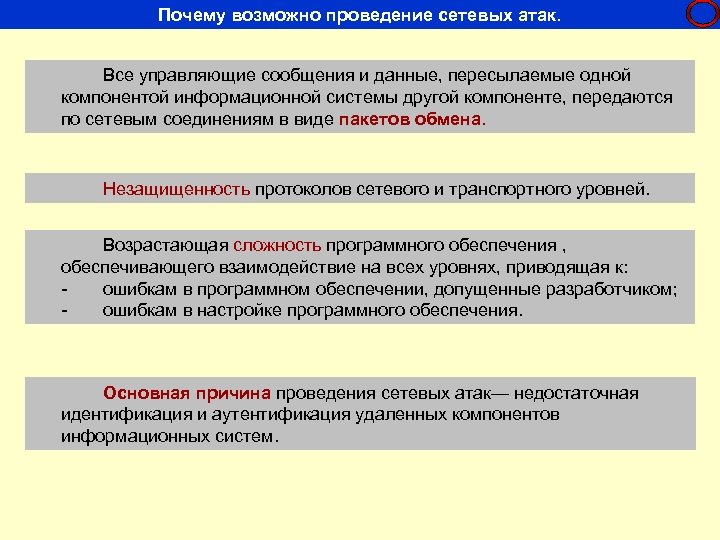

Почему возможно проведение сетевых атак. Все управляющие сообщения и данные, пересылаемые одной компонентой информационной системы другой компоненте, передаются по сетевым соединениям в виде пакетов обмена. Незащищенность протоколов сетевого и транспортного уровней. Возрастающая сложность программного обеспечения , обеспечивающего взаимодействие на всех уровнях, приводящая к: ошибкам в программном обеспечении, допущенные разработчиком; ошибкам в настройке программного обеспечения. Основная причина проведения сетевых атак— недостаточная идентификация и аутентификация удаленных компонентов информационных систем. 79 11

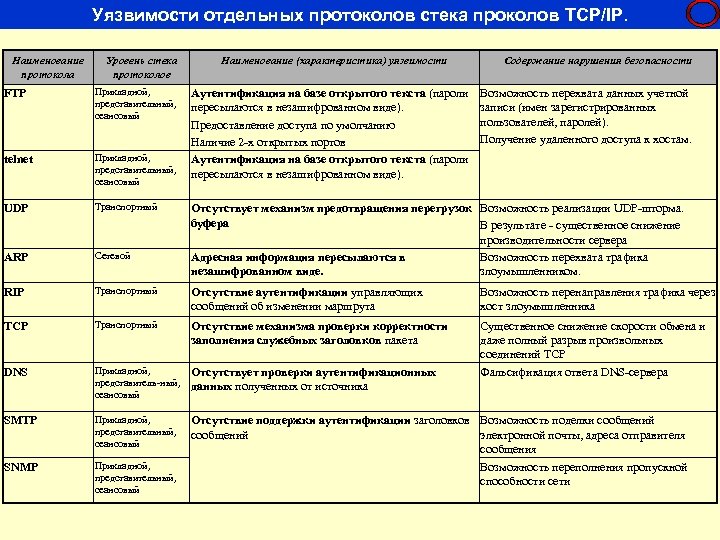

Уязвимости отдельных протоколов стека проколов TCP/IP. Наименование протокола Уровень стека протоколов Наименование (характеристика) уязвимости 80 12 Содержание нарушения безопасности FTP Прикладной, представительный, сеансовый telnet Прикладной, представительный, сеансовый UDP Транспортный ARP Сетевой RIP Транспортный Отсутствие аутентификации управляющих сообщений об изменении маршрута Возможность перенаправления трафика через хост злоумышленника TCP Транспортный Отсутствие механизма проверки корректности заполнения служебных заголовков пакета DNS Прикладной, представитель ный, сеансовый Отсутствует проверки аутентификационных данных полученных от источника Существенное снижение скорости обмена и даже полный разрыв произвольных соединений TCP Фальсификация ответа DNS сервера SMTP Прикладной, представительный, сеансовый SNMP Прикладной, представительный, сеансовый Отсутствие поддержки аутентификации заголовков Возможность поделки сообщений электронной почты, адреса отправителя сообщения Возможность переполнения пропускной способности сети Аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде). Предоставление доступа по умолчанию Наличие 2 х открытых портов Аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде). Возможность перехвата данных учетной записи (имен зарегистрированных пользователей, паролей). Получение удаленного доступа к хостам. Отсутствует механизм предотвращения перегрузок Возможность реализации UDP шторма. буфера В результате существенное снижение производительности сервера Адресная информация пересылаются в Возможность перехвата трафика незашифрованном виде. злоумышленником.

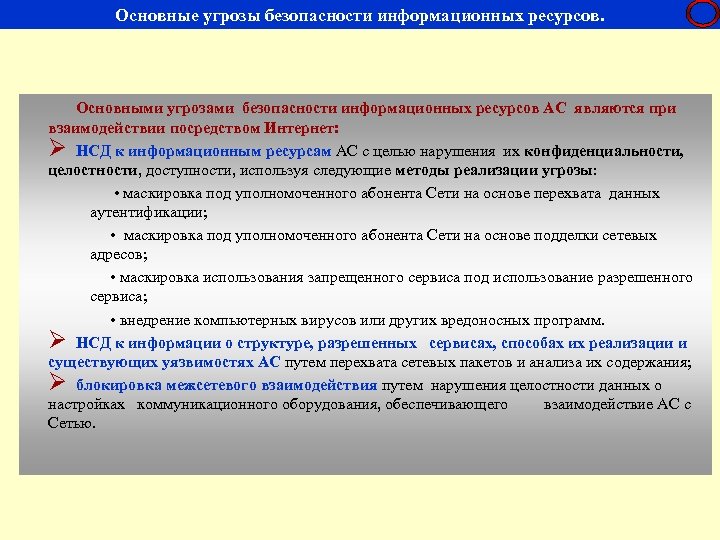

Основные угрозы безопасности информационных ресурсов. 81 13 Основными угрозами безопасности информационных ресурсов АС являются при взаимодействии посредством Интернет: Ø НСД к информационным ресурсам АC с целью нарушения их конфиденциальности, целостности, доступности, используя следующие методы реализации угрозы: • маскировка под уполномоченного абонента Сети на основе перехвата данных аутентификации; • маскировка под уполномоченного абонента Сети на основе подделки сетевых адресов; • маскировка использования запрещенного сервиса под использование разрешенного сервиса; • внедрение компьютерных вирусов или других вредоносных программ. Ø НСД к информации о структуре, разрешенных сервисах, способах их реализации и существующих уязвимостях АC путем перехвата сетевых пакетов и анализа их содержания; Ø блокировка межсетевого взаимодействия путем нарушения целостности данных о настройках коммуникационного оборудования, обеспечивающего взаимодействие АC с Сетью.

Общая классификация атак. 82 14

Классификация сетевых атак по цели воздействия. Атаки доступа. Атаки модификации. Атаки на отказ в обслуживании. Атаки на отказ от обстоятельств. 83 15

Разновидности сетевых атак. Цель атаки доступа – получение злоумышленником доступа к информации, на которую у него нет прав. Направлена на нарушение конфиденциальности информации. - доступ к информации, находящейся на носителях данных - доступ к информации, передаваемой по каналам связи Цель атаки модификации неправомочное изменение информации. Направлена на нарушение целостности информации. замена, добавление или удаление информации (изменение заработной платы служащего); Цель атаки на отказ в обслуживании (Dos, DDo. S) – блокирование использования сервисов системы легальными пользователям. Направлена на нарушение доступности информации. - с модификацией информации, необходимой для предоставления сервиса; - с воздействием на среду передачи, необходимую для предоставления сервиса; Цель атаки на отказ от обстоятельств – представлении неверной информации о реальном событии. Направлена против возможности идентификации информации. - выполнение действий под видом другого пользователя (маскарад); отрицание событий (манипуляции с полем from в адресе электронной почты, IP адресом отправителя). 84 16

Категории информации, подлежащей защите в сети. 85 17 структура, состав, назначение и принципы построения вычислительной сети; структура, состав, назначение и принципы построения сети обмена данными; состояние направлений связи в сети передачи данных; адресные таблицы вычислительной сети; таблицы полномочий элементов вычислительной сети и всей сети; информация, циркулирующая в элементах ВС и каналах связи.

Как происходит сетевая атака. Действия злоумышленника при подготовке и проведении атаки: Сбор информации: - анализ сетевого трафика; - незаметное сканирование портов; - получение информации о структуре и сетевых адресах атакуемой сети; - получение информации об используемых на хостах операционных системах - получение информации о работающих службах; методы социального инжиниринга (сервис Whois/Fwhois, телефонные справочники, представление от имени сотрудников служб поддержки и т. п. ). Анализ информации (поиск уязвимостей в программном обеспечении и его настойке). Реализация атаки (формирование определенных последовательностей сетевых пакетов, выполнение специальным образом сформированных запросов). Цель: - получение удаленного доступа к командной оболочке; - захват контроля над приложением; - перехват вывода приложений; - подмена доверенного хоста (ложный сервер); - подмена информации; - массовые посылки ложных сообщений c целью реализации отказа в обслуживании; 86 18

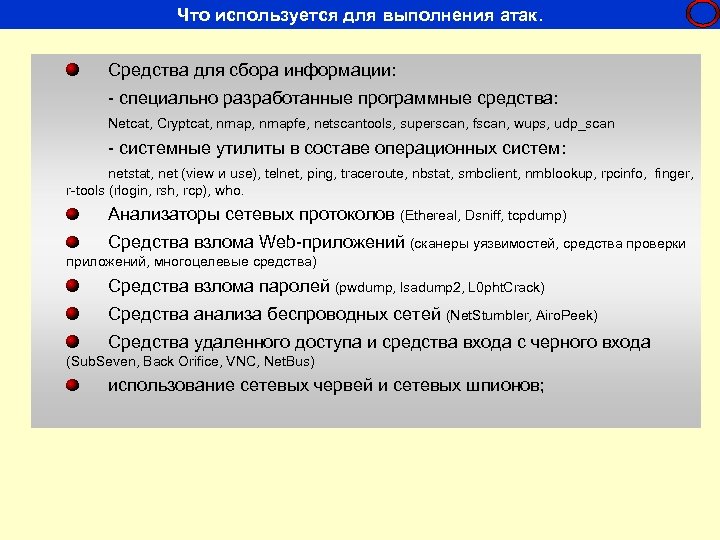

Что используется для выполнения атак. 87 19 Средства для сбора информации: - cпециально разработанные программные средства: Netcat, Cryptcat, nmapfe, netscantools, superscan, fscan, wups, udp_scan - cистемные утилиты в составе операционных систем: netstat, net (view и use), telnet, ping, traceroute, nbstat, smbclient, nmblookup, rpcinfo, finger, r-tools (rlogin, rsh, rcp), who. Анализаторы сетевых протоколов (Ethereal, Dsniff, tcpdump) Средства взлома Web-приложений (сканеры уязвимостей, средства проверки приложений, многоцелевые средства) Средства взлома паролей (pwdump, lsadump 2, L 0 pht. Crack) Средства анализа беспроводных сетей (Net. Stumbler, Airo. Peek) Средства удаленного доступа и средства входа с черного входа (Sub. Seven, Back Orifice, VNC, Net. Bus) использование cетевых червей и сетевых шпионов;

88 КОМПОНЕНТЫ АТАКИ Средство реализации атаки Уязвимость Событие безопасности • команды пользователей • уязвимости проектирования • чтение файла • сценарии или программы уязвимости реализации • • автономные агенты • уязвимости конфигурации • комплекты утилит • распределенные средства • изменение прав

89 КАК ДЕЙСТВУЮТ ЗЛОУМЫШЛЕННИКИ? Метод атаки Атакующий Цель атаки Устранение одного звена позволяет полностью защититься от атаки. Традиционные средства защиты сосредоточены на изучении методов и целей атак.

90 МОДЕЛЬ ТРАДИЦИОННОЙ АТАКИ ( отношение «один к одному» ) Атакующий Цель атаки

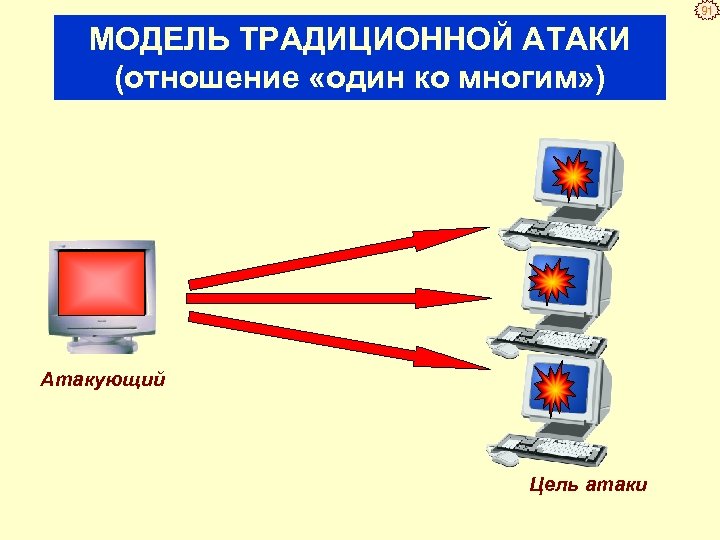

91 МОДЕЛЬ ТРАДИЦИОННОЙ АТАКИ (отношение «один ко многим» ) Атакующий Цель атаки

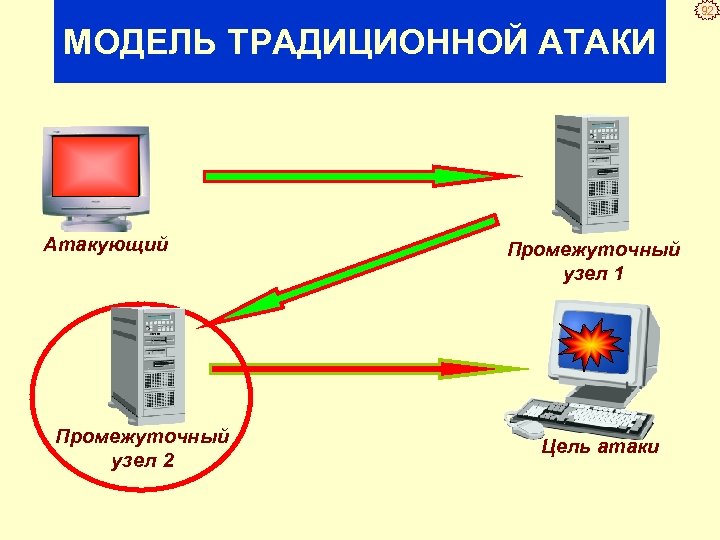

92 МОДЕЛЬ ТРАДИЦИОННОЙ АТАКИ Атакующий Промежуточный узел 2 Промежуточный узел 1 Цель атаки

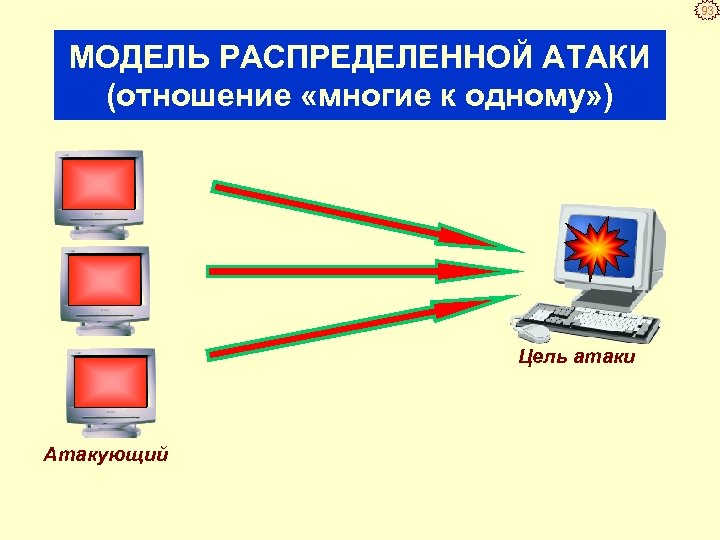

93 МОДЕЛЬ РАСПРЕДЕЛЕННОЙ АТАКИ (отношение «многие к одному» ) Цель атаки Атакующий

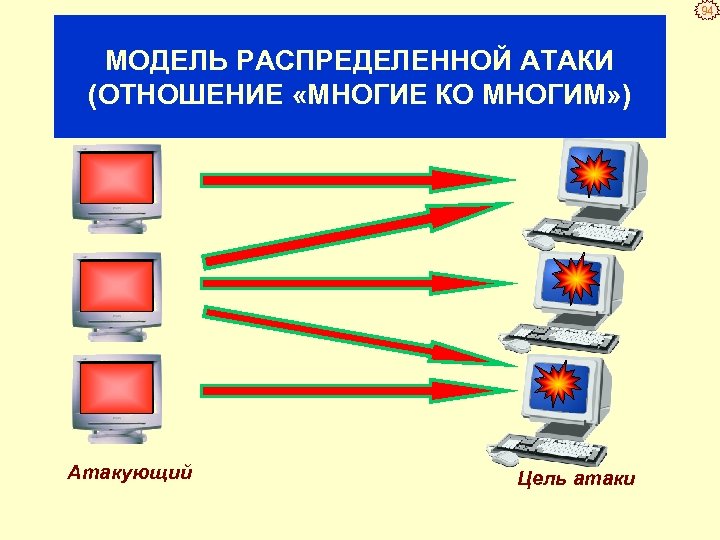

94 МОДЕЛЬ РАСПРЕДЕЛЕННОЙ АТАКИ (ОТНОШЕНИЕ «МНОГИЕ КО МНОГИМ» ) Атакующий Цель атаки

ЭТАПЫ ОСУЩЕСТВЛЕНИЯ АТАКИ Сбор информации Реализация атаки Завершение атаки • изучение окружения • проникновение • чистка логов • топология сети • установление контроля • идентификация узлов • сканирование портов • идентификация ОС • идентификация роли узла • идентификация уязвимостей 95

96 ВИДЫ АТАК СНИФФЕРЫ ПАКЕТОВ ПАРОЛЬНЫЕ АТАКИ IP СПУФИНГ АТАКИ ТИПА Man in the Middle ОТКАЗ В ОБСЛУЖИВАНИИ (Denial of Service — Do. S) АТАКИ НА УРОВНЕ ПРИЛОЖЕНИЙ СЕТЕВАЯ РАЗВЕДКА ЗЛОУПОТРЕБЛЕНИЕ ДОВЕРИЕМ ПЕРЕАДРЕСАЦИЯ ПОРТОВ ВИРУСЫ И ПРИЛОЖЕНИЯ ТИПА «ТОЯНСКОГО КОНЯ»

117 АТАКА ИЗ ДОВЕРЕННОЙ СЕТИ ЧЕРЕЗ VPN СОЕДИНЕНИЕ Коммутатор Interne Маршрутизатор Межсетевой экран (с функцией VPN) Рабочая станция t Маршрутизатор Межсетевой экран (с функцией VPN)

118 АТАКА ПРИ ПОМОЩИ «ТРОЯНСКОГО КОНЯ» Truusted host Interne Внедрение «троянского коня» t Маршрутизатор Межсетевой экран Source Destination Port Action Truusted host Resource 21 Accept Коммутатор Рабочая станция (Resource)

119 АТАКА ПУТЕМ ПОДМЕНЫ АДРЕСА Доверенный узел (Truusted host) Interne t Маршрутизатор Межсетевой экран Source Destination Port Action Trusted host Resource 21 Accept Коммутатор Рабочая станция (Resource) Рабочая станция

120 АТАКА НА МЕЖСЕТЕВОЙ ЭКРАН Interne t Маршрутизатор Межсетевой экран Коммутатор Рабочая станция

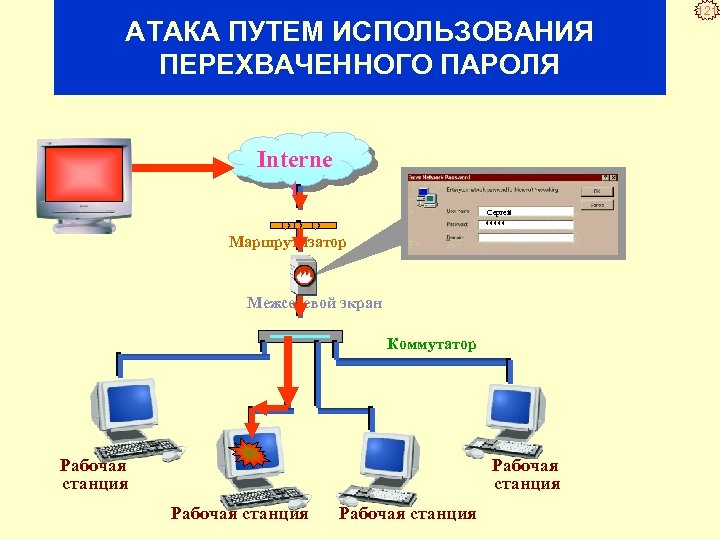

АТАКА ПУТЕМ ИСПОЛЬЗОВАНИЯ ПЕРЕХВАЧЕННОГО ПАРОЛЯ Interne t Сергей ***** Маршрутизатор Межсетевой экран Коммутатор Рабочая станция 121

МЕТОДИКА ХАКИНГА ПРЕДВАРИТЕЛЬНЫЙ СБОР ДАННЫХ СКАНИРОВАНИЕ ИНВЕНТАРИЗАЦИЯ ПОЛУЧЕНИЕ ДОСТУПА РАСШИРЕНИЕ ПРИВИЛЕГИЙ ПОЛУЧЕНИЕ ДАННЫХ СОКРЫТИЕ СЛЕДОВ СОЗДАНИЕ «ПОТАЙНЫХ ХОДОВ» ОТКАЗ В ОБСЛУЖИВАНИИ (Do. S) 122

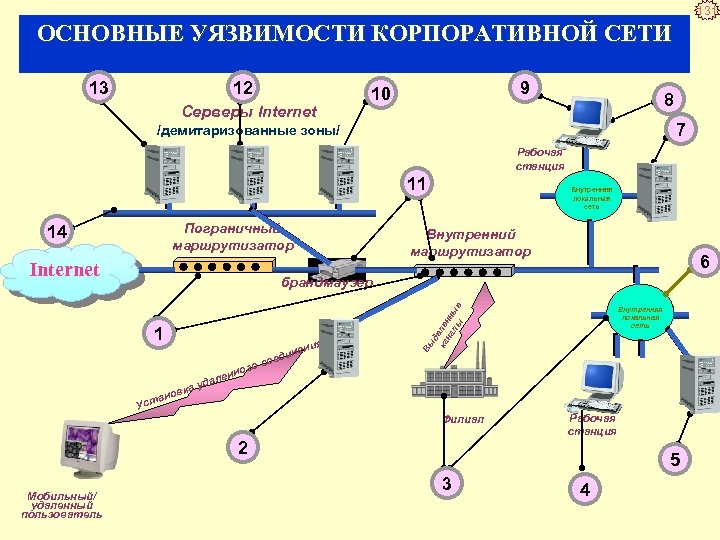

131 ОСНОВНЫЕ УЯЗВИМОСТИ КОРПОРАТИВНОЙ СЕТИ 13 12 Серверы Internet 9 10 8 7 /демитаризованные зоны/ Рабочая станция 11 Пограничный маршрутизатор 14 Internet Внутренняя локальная сеть Внутренний маршрутизатор 6 но ста ия ен дин сое о ног лен да Внутренняя локальная сеть Вы 1 де ка ле на нн лы ые брандмауэер у вка У Филиал 2 Мобильный/ удаленный пользователь Рабочая станция 5 3 4

146 ОБЩЕДОСТУПНЫЕ УТИЛИТЫ, СЦЕНАРИИ, СЛОВАРИ (WWW. hackingexposed. com)

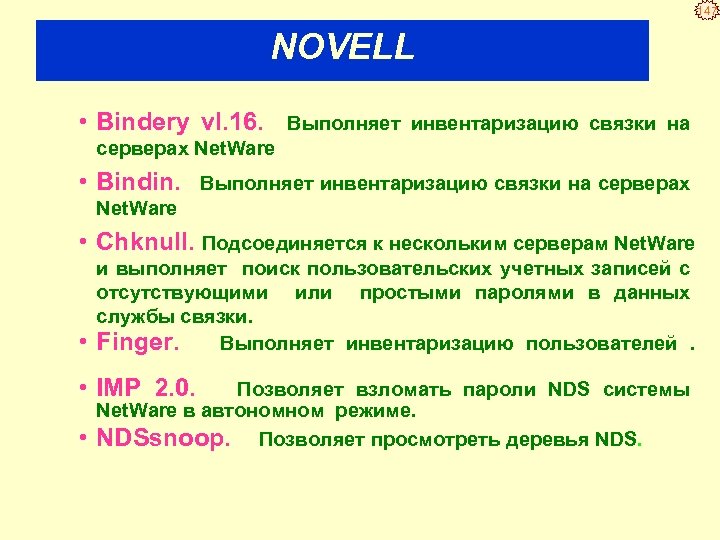

147 NOVELL • Bindery vl. 16. Выполняет инвентаризацию связки на серверах Net. Ware • Bindin. Выполняет инвентаризацию связки на cерверах Net. Ware • Chknull. Подсоединяется к нескольким серверам Net. Ware • и выполняет поиск пользовательских учетных записей с отсутствующими или простыми паролями в данных службы связки. Finger. Выполняет инвентаризацию пользователей . • IMP 2. 0. Позволяет взломать пароли NDS системы • Net. Ware в автономном режиме. NDSsnoop. Позволяет просмотреть деревья NDS.

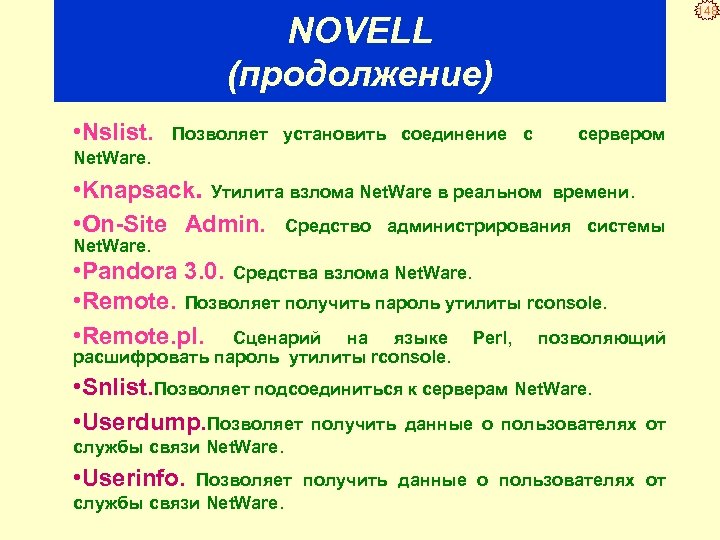

NOVELL (продолжение) • Nslist. Позволяет установить соединение с cервером Net. Ware. • Knapsack. Утилита взлома Net. Ware в реальном времени. • On Site Admin. Средство администрирования системы Net. Ware. • Pandora 3. 0. Средства взлома Net. Ware. • Remote. Позволяет получить пароль утилиты rconsole. • Remote. pl. Сценарий на языке Perl, позволяющий расшифровать пароль утилиты rconsole. • Snlist. Позволяет подсоединиться к серверам Net. Ware. • Userdump. Позволяет получить данные о пользователях от службы связи Net. Ware. • Userinfo. Позволяет получить данные о пользователях от службы связи Net. Ware. 148

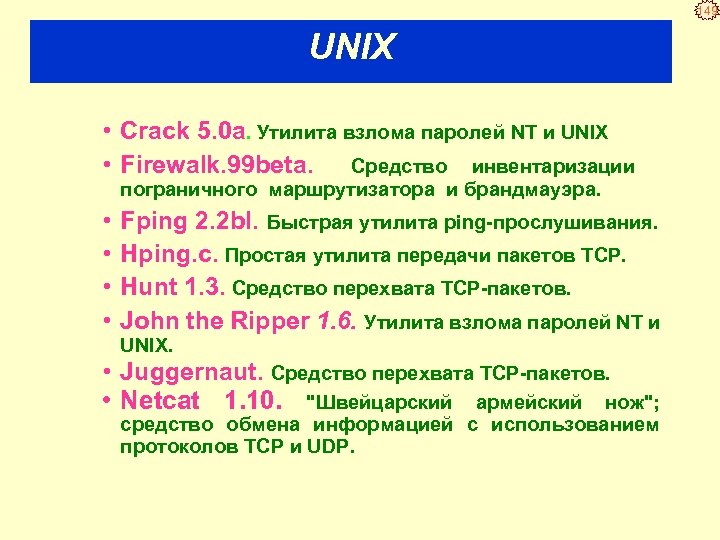

149 UNIX • Crack 5. 0 a. Утилита взлома паролей NT и UNIX • Firewalk. 99 beta. Средство инвентаризации пограничного маршрутизатора и брандмауэра. • • Fping 2. 2 bl. Быстрая утилита ping прослушивания. Hping. c. Простая утилита передачи пакетов TCP. Hunt 1. 3. Средство перехвата TCP пакетов. John the Ripper 1. 6. Утилита взлома паролей NT и UNIX. • Juggernaut. Средство перехвата TCP пакетов. • Netcat 1. 10. "Швейцарский армейский нож"; средство обмена информацией с использованием протоколов TCP и UDP.

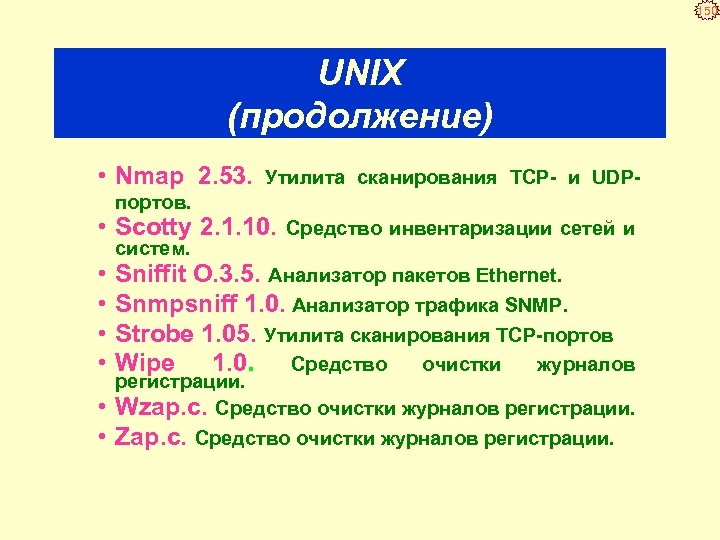

150 UNIX (продолжение) • Nmap 2. 53. Утилита сканирования TCP и UDP портов. • Scotty 2. 1. 10. Средство инвентаризации сетей и систем. • • Sniffit O. 3. 5. Анализатор пакетов Ethernet. Snmpsniff 1. 0. Анализатор трафика SNMP. Strobe 1. 05. Утилита сканирования TCP портов Wipe 1. 0. Средство очистки журналов регистрации. Wzap. c. Средство очистки журналов регистрации. • • Zap. c. Средство очистки журналов регистрации.

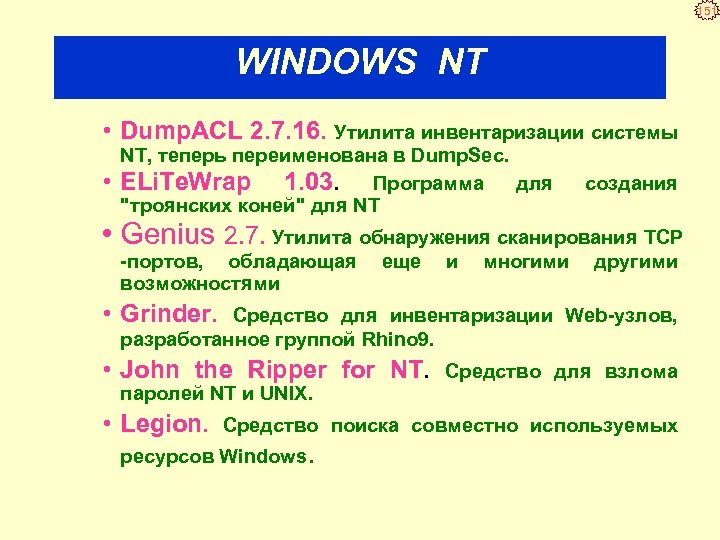

151 WINDOWS NT • Dump. ACL 2. 7. 16. Утилита инвентаризации системы • NT, теперь переименована в Dump. Sec. ELi. Te. Wrap 1. 03. Программа для "троянских коней" для NT создания • Genius 2. 7. Утилита обнаружения сканирования TCP портов, обладающая еще и многими другими возможностями • Grinder. Средство для инвентаризации Web узлов, разработанное группой Rhino 9. • John the Ripper for NT. Средство для взлома паролей NT и UNIX. • Legion. Средство поиска совместно используемых ресурсов Windows.

152 WINDOWS NT (продолжение) • Netcat for NT. "Швейцарский армейский нож", • • • адаптированный для системы NT. Netviewx. Средство инвентаризации ресурсов Net. BIO Nmap for NT. Утилита сканирования TCP и UDP портов: NTFSDOS. Драйвер для чтения файловой системы NTFS с загрузочного гибкого диска DOS. Pinger. Быстрая утилита ping прослушивания от группы Rhino 9. Port. Pro. Программа с графическим интерфейсом, предназначенная для быстрого сканирования портов; одновременно может работать только с одним портом.

153 WINDOWS NT • Portscan. • • Простая программа с графическим интерфейсом, предназначенная для сканирования портов Pwdump. Средство для получения дампа базы данных SAM с хэш кодами паролей. Pwdump 2. Утилита, позволяющая получить дамп базы данных SAM из оперативной памяти. • Revelation. Средство извлечения паролей из оперативной памяти. • Samadump. Утилита, предназначенная для получения дампа базы данных SAM из файлов резервных копий SAM.

154 WINDOWS NT (продолжение) • Scan. Простая программа сканирования портов NT из командной строки. • Sid 2 user. Средство поиска имени пользователя по его идентификатору зашиты. • Spade 1. 10. Сетевая утилита с разнообразными возможностями. • User 2 sid. Средство поиска пользовательского идентификатора SID по заданному имени. • Virtual Network Computing 3. 3. 2 r 6. Средство удаленного управления с графическим интерфейсом

155 СЛОВАРИ Общедоступные словари. Сборник словарей из Internet. Общедоступные списки слов. Список слов из Internet.

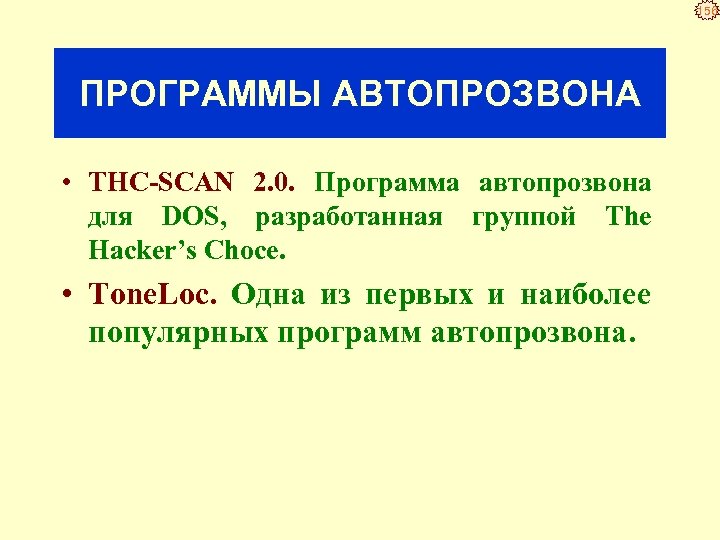

156 ПРОГРАММЫ АВТОПРОЗВОНА • THC SCAN 2. 0. Программа автопрозвона для DOS, разработанная группой The Hacker’s Choce. • Tone. Loc. Одна из первых и наиболее популярных программ автопрозвона.

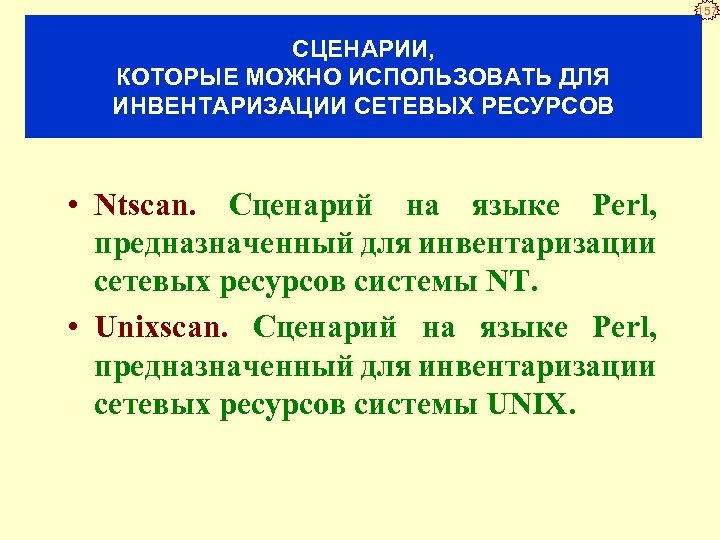

157 СЦЕНАРИИ, КОТОРЫЕ МОЖНО ИСПОЛЬЗОВАТЬ ДЛЯ ИНВЕНТАРИЗАЦИИ СЕТЕВЫХ РЕСУРСОВ • Ntscan. Сценарий на языке Perl, предназначенный для инвентаризации сетевых ресурсов системы NT. • Unixscan. Сценарий на языке Perl, предназначенный для инвентаризации сетевых ресурсов системы UNIX.

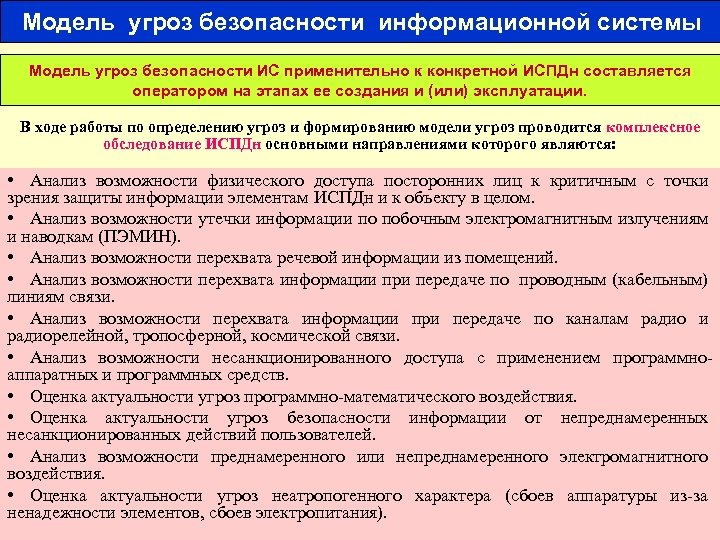

158 Модель угроз безопасности информационной системы Модель угроз безопасности ИС применительно к конкретной ИСПДн составляется оператором на этапах ее создания и (или) эксплуатации. В ходе работы по определению угроз и формированию модели угроз проводится комплексное обследование ИСПДн основными направлениями которого являются: • Анализ возможности физического доступа посторонних лиц к критичным с точки зрения защиты информации элементам ИСПДн и к объекту в целом. • Анализ возможности утечки информации по побочным электромагнитным излучениям и наводкам (ПЭМИН). • Анализ возможности перехвата речевой информации из помещений. • Анализ возможности перехвата информации при передаче по проводным (кабельным) линиям связи. • Анализ возможности перехвата информации при передаче по каналам радио и радиорелейной, тропосферной, космической связи. • Анализ возможности несанкционированного доступа с применением программно аппаратных и программных средств. • Оценка актуальности угроз программно математического воздействия. • Оценка актуальности угроз безопасности информации от непреднамеренных несанкционированных действий пользователей. • Анализ возможности преднамеренного или непреднамеренного электромагнитного воздействия. • Оценка актуальности угроз неатропогенного характера (сбоев аппаратуры из за ненадежности элементов, сбоев электропитания).

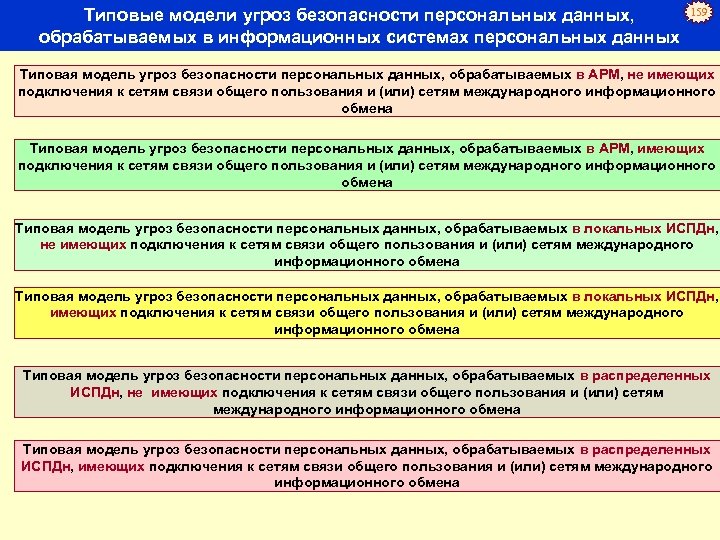

Типовые модели угроз безопасности персональных данных, обрабатываемых в информационных системах персональных данных 159 Типовая модель угроз безопасности персональных данных, обрабатываемых в АРМ, не имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Типовая модель угроз безопасности персональных данных, обрабатываемых в АРМ, имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Типовая модель угроз безопасности персональных данных, обрабатываемых в локальных ИСПДн, не имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Типовая модель угроз безопасности персональных данных, обрабатываемых в локальных ИСПДн, имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Типовая модель угроз безопасности персональных данных, обрабатываемых в распределенных ИСПДн, не имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Типовая модель угроз безопасности персональных данных, обрабатываемых в распределенных ИСПДн, имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена

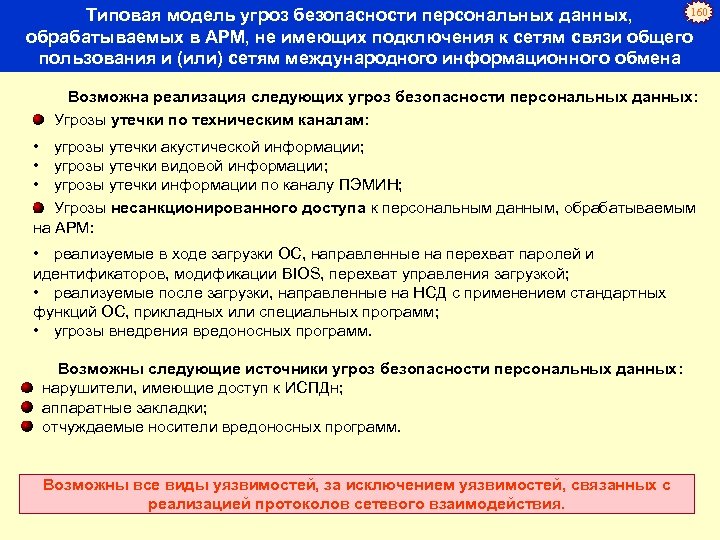

160 Типовая модель угроз безопасности персональных данных, обрабатываемых в АРМ, не имеющих подключения к сетям связи общего пользования и (или) сетям международного информационного обмена Возможна реализация следующих угроз безопасности персональных данных: Угрозы утечки по техническим каналам: • угрозы утечки акустической информации; • угрозы утечки видовой информации; • угрозы утечки информации по каналу ПЭМИН; Угрозы несанкционированного доступа к персональным данным, обрабатываемым на АРМ: • реализуемые в ходе загрузки ОС, направленные на перехват паролей и идентификаторов, модификации BIOS, перехват управления загрузкой; • реализуемые после загрузки, направленные на НСД с применением стандартных функций ОС, прикладных или специальных программ; • угрозы внедрения вредоносных программ. Возможны следующие источники угроз безопасности персональных данных: нарушители, имеющие доступ к ИСПДн; аппаратные закладки; отчуждаемые носители вредоносных программ. Возможны все виды уязвимостей, за исключением уязвимостей, связанных с реализацией протоколов сетевого взаимодействия.

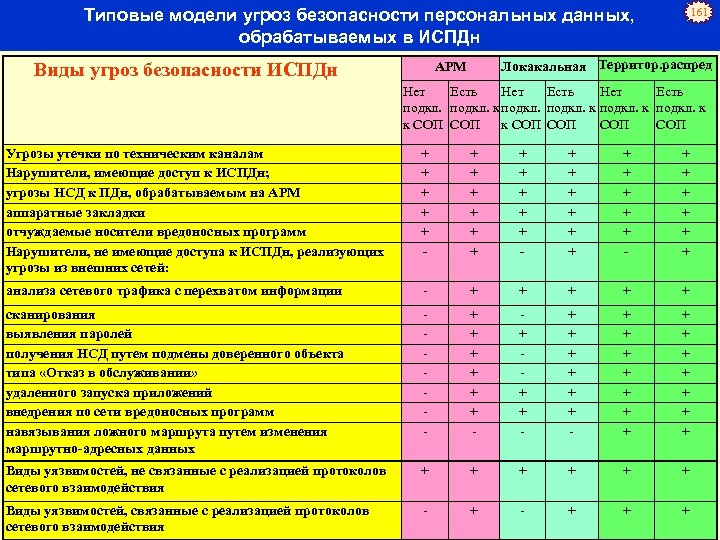

Типовые модели угроз безопасности персональных данных, обрабатываемых в ИСПДн Локакальная Территор. распред АРМ Виды угроз безопасности ИСПДн 161 Нет Есть подкл. к к СОП СОП СОП Угрозы утечки по техническим каналам Нарушители, имеющие доступ к ИСПДн; угрозы НСД к ПДн, обрабатываемым на АРМ аппаратные закладки отчуждаемые носители вредоносных программ Нарушители, не имеющие доступа к ИСПДн, реализующих угрозы из внешних сетей: + + + + + + + + + анализа сетевого трафика с перехватом информации + + + сканирования выявления паролей получения НСД путем подмены доверенного объекта типа «Отказ в обслуживании» удаленного запуска приложений внедрения по сети вредоносных программ навязывания ложного маршрута путем изменения маршрутно адресных данных + + + + + + + + + + Виды уязвимостей, не связанные с реализацией протоколов сетевого взаимодействия + + + Виды уязвимостей, связанные с реализацией протоколов сетевого взаимодействия + +

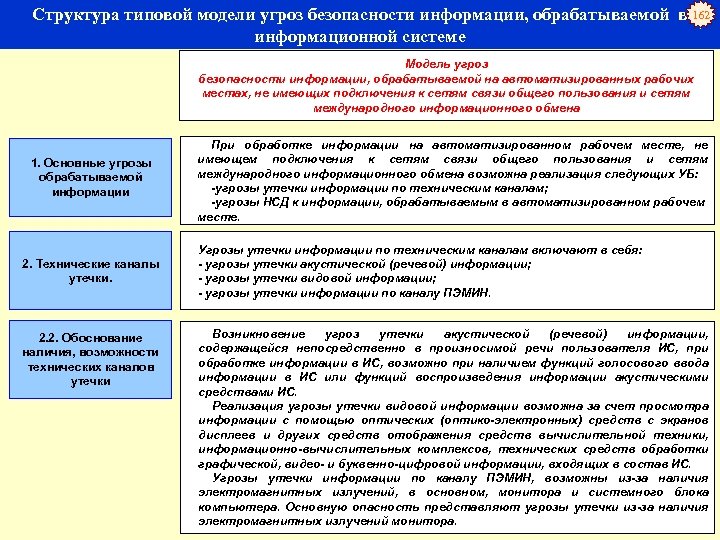

162 Структура типовой модели угроз безопасности информации, обрабатываемой в 162 информационной системе Модель угроз безопасности информации, обрабатываемой на автоматизированных рабочих местах, не имеющих подключения к сетям связи общего пользования и сетям международного информационного обмена 1. Основные угрозы обрабатываемой информации 2. Технические каналы утечки. 2. 2. Обоснование наличия, возможности технических каналов утечки При обработке информации на автоматизированном рабочем месте, не имеющем подключения к сетям связи общего пользования и сетям международного информационного обмена возможна реализация следующих УБ: угрозы утечки информации по техническим каналам; угрозы НСД к информации, обрабатываемым в автоматизированном рабочем месте. Угрозы утечки информации по техническим каналам включают в себя: угрозы утечки акустической (речевой) информации; угрозы утечки видовой информации; угрозы утечки информации по каналу ПЭМИН. Возникновение угроз утечки акустической (речевой) информации, содержащейся непосредственно в произносимой речи пользователя ИС, при обработке информации в ИС, возможно при наличием функций голосового ввода информации в ИС или функций воспроизведения информации акустическими средствами ИС. Реализация угрозы утечки видовой информации возможна за счет просмотра информации с помощью оптических (оптико электронных) средств с экранов дисплеев и других средств отображения средств вычислительной техники, информационно вычислительных комплексов, технических средств обработки графической, видео и буквенно цифровой информации, входящих в состав ИС. Угрозы утечки информации по каналу ПЭМИН, возможны из за наличия электромагнитных излучений, в основном, монитора и системного блока компьютера. Основную опасность представляют угрозы утечки из за наличия электромагнитных излучений монитора.

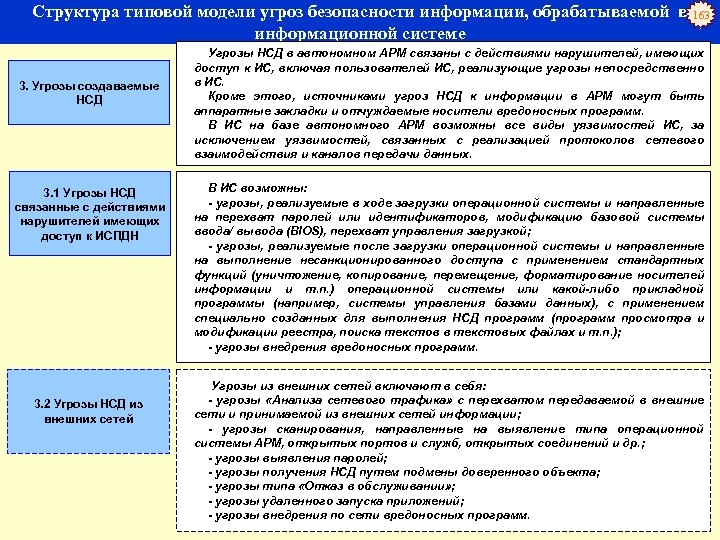

163 Структура типовой модели угроз безопасности информации, обрабатываемой в 163 информационной системе 3. Угрозы создаваемые НСД 3. 1 Угрозы НСД связанные с действиями нарушителей имеющих доступ к ИСПДН 3. 2 Угрозы НСД из внешних сетей Угрозы НСД в автономном АРМ связаны с действиями нарушителей, имеющих доступ к ИС, включая пользователей ИС, реализующие угрозы непосредственно в ИС. Кроме этого, источниками угроз НСД к информации в АРМ могут быть аппаратные закладки и отчуждаемые носители вредоносных программ. В ИС на базе автономного АРМ возможны все виды уязвимостей ИС, за исключением уязвимостей, связанных с реализацией протоколов сетевого взаимодействия и каналов передачи данных. В ИС возможны: угрозы, реализуемые в ходе загрузки операционной системы и направленные на перехват паролей или идентификаторов, модификацию базовой системы ввода/ вывода (BIOS), перехват управления загрузкой; угрозы, реализуемые после загрузки операционной системы и направленные на выполнение несанкционированного доступа с применением стандартных функций (уничтожение, копирование, перемещение, форматирование носителей информации и т. п. ) операционной системы или какой либо прикладной программы (например, системы управления базами данных), с применением специально созданных для выполнения НСД программ (программ просмотра и модификации реестра, поиска текстов в текстовых файлах и т. п. ); угрозы внедрения вредоносных программ. Угрозы из внешних сетей включают в себя: угрозы «Анализа сетевого трафика» с перехватом передаваемой в внешние сети и принимаемой из внешних сетей информации; угрозы сканирования, направленные на выявление типа операционной системы АРМ, открытых портов и служб, открытых соединений и др. ; угрозы выявления паролей; угрозы получения НСД путем подмены доверенного объекта; угрозы типа «Отказ в обслуживании» ; угрозы удаленного запуска приложений; угрозы внедрения по сети вредоносных программ.

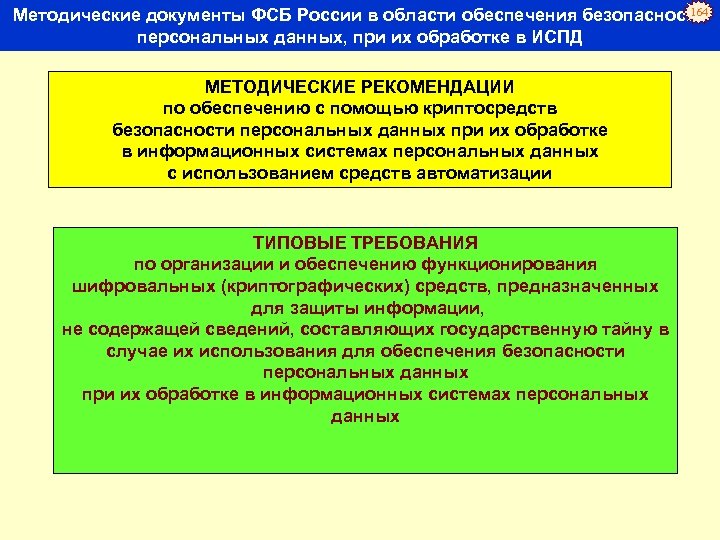

164 Методические документы ФСБ России в области обеспечения безопасности персональных данных, при их обработке в ИСПД МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации ТИПОВЫЕ ТРЕБОВАНИЯ по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащей сведений, составляющих государственную тайну в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных

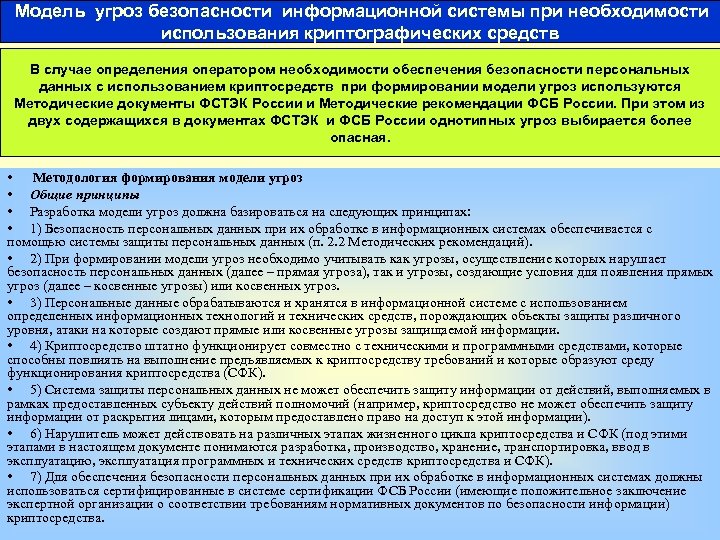

165 Модель угроз безопасности информационной системы при необходимости использования криптографических средств В случае определения оператором необходимости обеспечения безопасности персональных данных с использованием криптосредств при формировании модели угроз используются Методические документы ФСТЭК России и Методические рекомендации ФСБ России. При этом из двух содержащихся в документах ФСТЭК и ФСБ России однотипных угроз выбирается более В : опасная. • Методология формирования модели угроз • Общие принципы • Разработка модели угроз должна базироваться на следующих принципах: • 1) Безопасность персональных данных при их обработке в информационных системах обеспечивается с помощью системы защиты персональных данных (п. 2. 2 Методических рекомендаций). • 2) При формировании модели угроз необходимо учитывать как угрозы, осуществление которых нарушает безопасность персональных данных (далее – прямая угроза), так и угрозы, создающие условия для появления прямых угроз (далее – косвенные угрозы) или косвенных угроз. • 3) Персональные данные обрабатываются и хранятся в информационной системе с использованием определенных информационных технологий и технических средств, порождающих объекты защиты различного уровня, атаки на которые создают прямые или косвенные угрозы защищаемой информации. • 4) Криптосредство штатно функционирует совместно с техническими и программными средствами, которые способны повлиять на выполнение предъявляемых к криптосредству требований и которые образуют среду функционирования криптосредства (СФК). • 5) Система защиты персональных данных не может обеспечить защиту информации от действий, выполняемых в рамках предоставленных субъекту действий полномочий (например, криптосредство не может обеспечить защиту информации от раскрытия лицами, которым предоставлено право на доступ к этой информации). • 6) Нарушитель может действовать на различных этапах жизненного цикла криптосредства и СФК (под этими этапами в настоящем документе понимаются разработка, производство, хранение, транспортировка, ввод в эксплуатацию, эксплуатация программных и технических средств криптосредства и СФК). • 7) Для обеспечения безопасности персональных данных при их обработке в информационных системах должны использоваться сертифицированные в системе сертификации ФСБ России (имеющие положительное заключение экспертной организации о соответствии требованиям нормативных документов по безопасности информации) криптосредства.

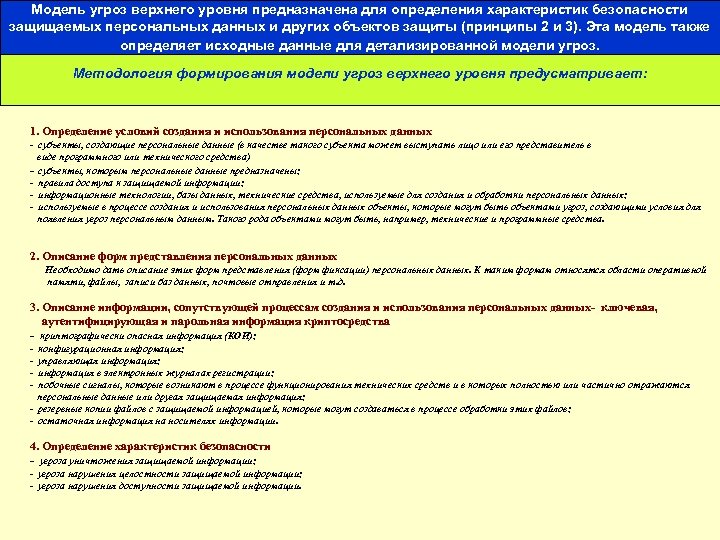

Модель угроз верхнего уровня предназначена для определения характеристик безопасности 166 защищаемых персональных данных и других объектов защиты (принципы 2 и 3). Эта модель также определяет исходные данные для детализированной модели угроз. Методология формирования модели угроз верхнего уровня предусматривает: 1. Определение условий создания и использования персональных данных - субъекты, создающие персональные данные (в качестве такого субъекта может выступать лицо или его представитель в виде программного или технического средства) - субъекты, которым персональные данные предназначены; - правила доступа к защищаемой информации; - информационные технологии, базы данных, технические средства, используемые для создания и обработки персональных данных; - используемые в процессе создания и использования персональных данных объекты, которые могут быть объектами угроз, создающими условия для появления угроз персональным данным. Такого рода объектами могут быть, например, технические и программные средства. 2. Описание форм представления персональных данных Необходимо дать описание этих форм представления (форм фиксации) персональных данных. К таким формам относятся области оперативной памяти, файлы, записи баз данных, почтовые отправления и т. д. 3. Описание информации, сопутствующей процессам создания и использования персональных данных ключевая, аутентифицирующая и парольная информация криптосредства - криптографически опасная информация (КОИ); - конфигурационная информация; - управляющая информация; - информация в электронных журналах регистрации; - побочные сигналы, которые возникают в процессе функционирования технических средств и в которых полностью или частично отражаются персональные данные или другая защищаемая информация; - резервные копии файлов с защищаемой информацией, которые могут создаваться в процессе обработки этих файлов; - остаточная информация на носителях информации. 4. Определение характеристик безопасности - угроза уничтожения защищаемой информации; - угроза нарушения целостности защищаемой информации; - угроза нарушения доступности защищаемой информации.

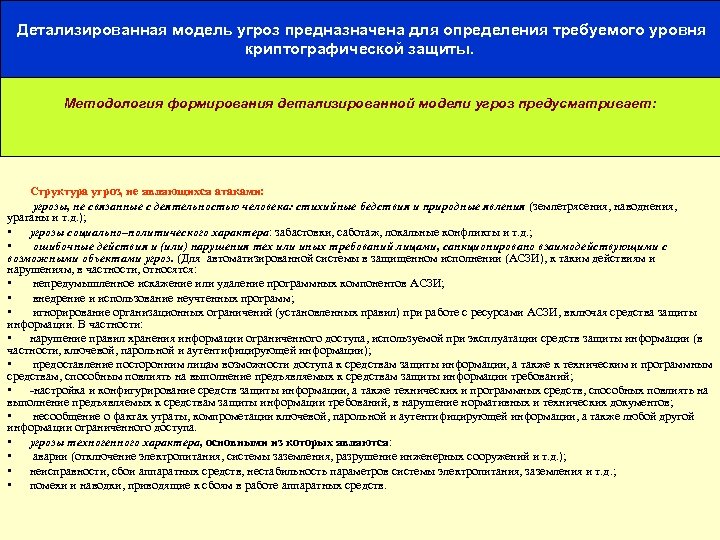

167 Детализированная модель угроз предназначена для определения требуемого уровня криптографической защиты. Методология формирования детализированной модели угроз предусматривает: В : Структура угроз, не являющихся атаками: угрозы, не связанные с деятельностью человека: стихийные бедствия и природные явления (землетрясения, наводнения, ураганы и т. д. ); • угрозы социально–политического характера: забастовки, саботаж, локальные конфликты и т. д. ; • ошибочные действия и (или) нарушения тех или иных требований лицами, санкционировано взаимодействующими с возможными объектами угроз. (Для автоматизированной системы в защищенном исполнении (АСЗИ), к таким действиям и нарушениям, в частности, относятся: • непредумышленное искажение или удаление программных компонентов АСЗИ; • внедрение и использование неучтенных программ; • игнорирование организационных ограничений (установленных правил) при работе с ресурсами АСЗИ, включая средства защиты информации. В частности: • нарушение правил хранения информации ограниченного доступа, используемой при эксплуатации средств защиты информации (в частности, ключевой, парольной и аутентифицирующей информации); • предоставление посторонним лицам возможности доступа к средствам защиты информации, а также к техническим и программным средствам, способным повлиять на выполнение предъявляемых к средствам защиты информации требований; • настройка и конфигурирование средств защиты информации, а также технических и программных средств, способных повлиять на выполнение предъявляемых к средствам защиты информации требований, в нарушение нормативных и технических документов; • несообщение о фактах утраты, компрометации ключевой, парольной и аутентифицирующей информации, а также любой другой информации ограниченного доступа. • угрозы техногенного характера, основными из которых являются: • аварии (отключение электропитания, системы заземления, разрушение инженерных сооружений и т. д. ); • неисправности, сбои аппаратных средств, нестабильность параметров системы электропитания, заземления и т. д. ; • помехи и наводки, приводящие к сбоям в работе аппаратных средств.

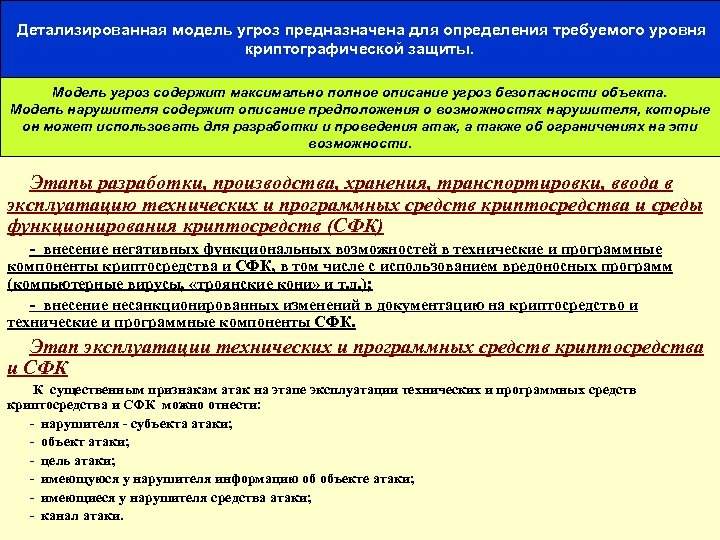

168 Детализированная модель угроз предназначена для определения требуемого уровня криптографической защиты. Модель угроз содержит максимально полное описание угроз безопасности объекта. Модель нарушителя содержит описание предположения о возможностях нарушителя, которые он может использовать для разработки и проведения атак, а также об ограничениях на эти В : возможности. Этапы разработки, производства, хранения, транспортировки, ввода в эксплуатацию технических и программных средств криптосредства и среды функционирования криптосредств (СФК) - внесение негативных функциональных возможностей в технические и программные компоненты криптосредства и СФК, в том числе с использованием вредоносных программ (компьютерные вирусы, «троянские кони» и т. д. ); внесение несанкционированных изменений в документацию на криптосредство и технические и программные компоненты СФК. Этап эксплуатации технических и программных средств криптосредства и СФК К существенным признакам атак на этапе эксплуатации технических и программных средств криптосредства и СФК можно отнести: нарушителя субъекта атаки; объект атаки; цель атаки; имеющуюся у нарушителя информацию об объекте атаки; имеющиеся у нарушителя средства атаки; канал атаки.

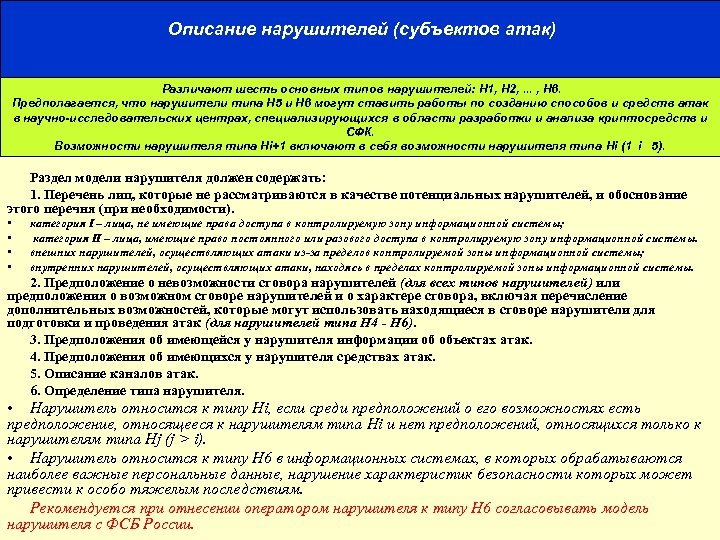

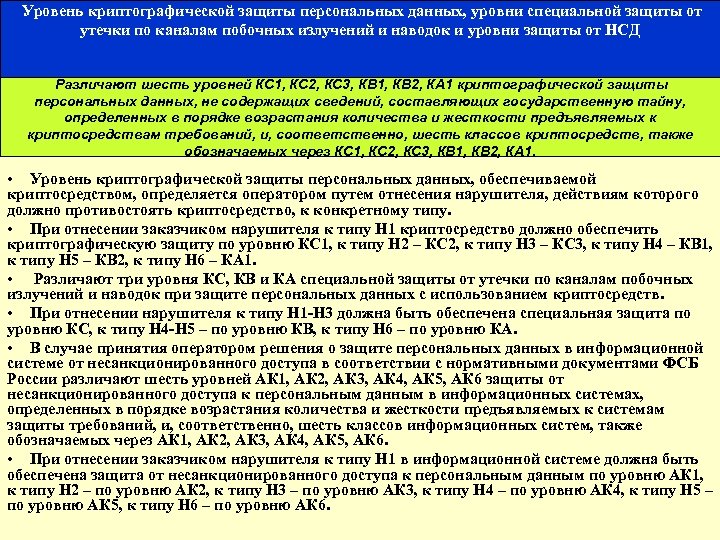

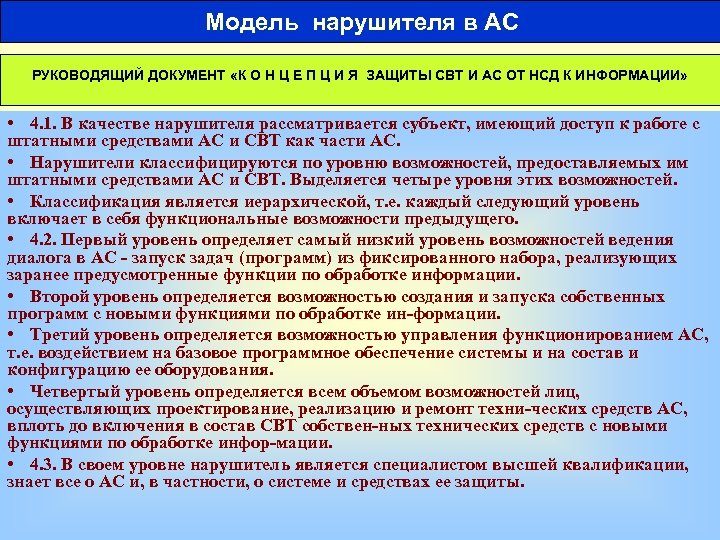

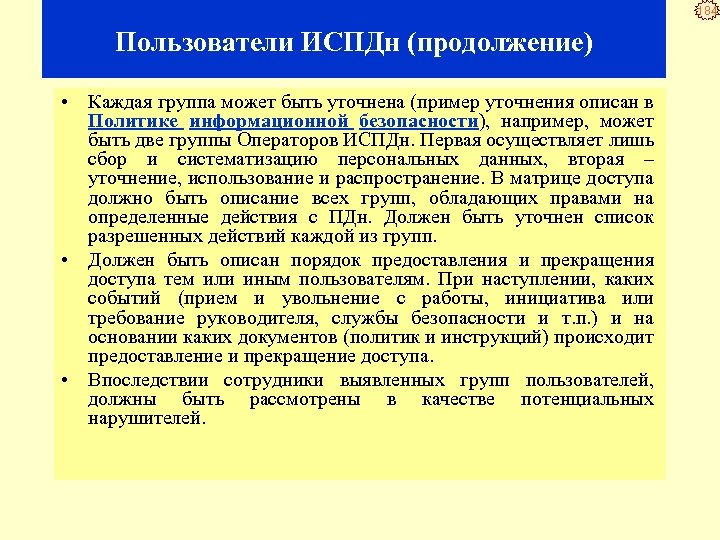

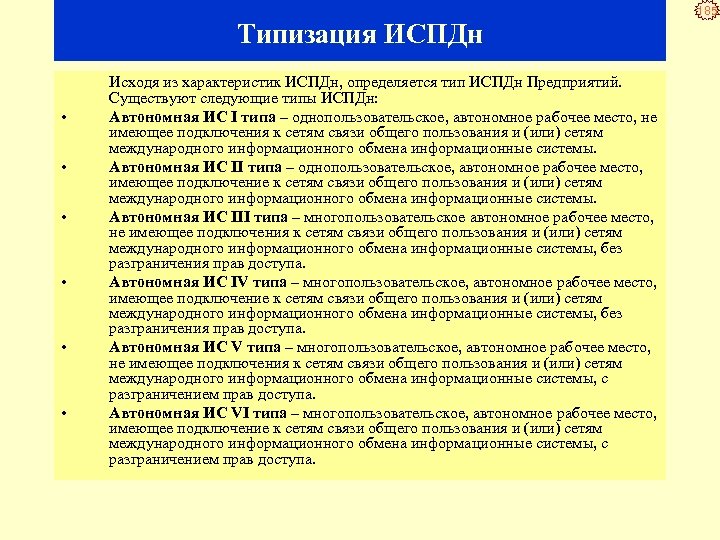

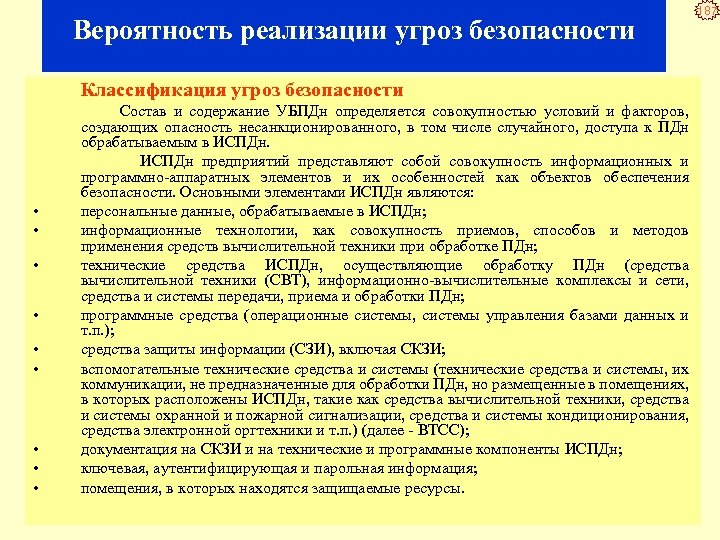

169 Описание нарушителей (субъектов атак) Различают шесть основных типов нарушителей: Н 1, Н 2, . . . , Н 6. Предполагается, что нарушители типа Н 5 и Н 6 могут ставить работы по созданию способов и средств атак в научно исследовательских центрах, специализирующихся в области разработки и анализа криптосредств и СФК. В : Возможности нарушителя типа Нi+1 включают в себя возможности нарушителя типа Нi (1 i 5). Раздел модели нарушителя должен содержать: 1. Перечень лиц, которые не рассматриваются в качестве потенциальных нарушителей, и обоснование этого перечня (при необходимости). • • категория I – лица, не имеющие права доступа в контролируемую зону информационной системы; категория II – лица, имеющие право постоянного или разового доступа в контролируемую зону информационной системы. внешних нарушителей, осуществляющих атаки из-за пределов контролируемой зоны информационной системы; внутренних нарушителей, осуществляющих атаки, находясь в пределах контролируемой зоны информационной системы. 2. Предположение о невозможности сговора нарушителей (для всех типов нарушителей) или предположения о возможном сговоре нарушителей и о характере сговора, включая перечисление дополнительных возможностей, которые могут использовать находящиеся в сговоре нарушители для подготовки и проведения атак (для нарушителей типа Н 4 - Н 6). 3. Предположения об имеющейся у нарушителя информации об объектах атак. 4. Предположения об имеющихся у нарушителя средствах атак. 5. Описание каналов атак. 6. Определение типа нарушителя. • Нарушитель относится к типу Нi, если среди предположений о его возможностях есть предположение, относящееся к нарушителям типа Нi и нет предположений, относящихся только к нарушителям типа Нj (j > i). • Нарушитель относится к типу Н 6 в информационных системах, в которых обрабатываются наиболее важные персональные данные, нарушение характеристик безопасности которых может привести к особо тяжелым последствиям. Рекомендуется при отнесении оператором нарушителя к типу Н 6 согласовывать модель нарушителя с ФСБ России.