94f8a3e0a93b18997968cf12dab92c6a.ppt

- Количество слайдов: 24

Мрежова сигурност Сигурност в локални мрежи (LAN Security)

Мрежова сигурност Сигурност в локални мрежи (LAN Security)

Web Security Web е най-широко използвания достъп n Но Internet и Web са уязвими n Доста уязвимости: n ¨ цялост ¨ конфиденциалност ¨ Отказ от услуги ¨ автентикация n Трябва да се добавят механизми за сигурност

Web Security Web е най-широко използвания достъп n Но Internet и Web са уязвими n Доста уязвимости: n ¨ цялост ¨ конфиденциалност ¨ Отказ от услуги ¨ автентикация n Трябва да се добавят механизми за сигурност

SSL (Secure Socket Layer) Услуга за сигурност на транспортно ниво n Оригинално разработена от Netscape n Версия 3 проектирана с публично обсъждане n Интернет стандарт, познат като TLS (Transport Layer Security) n Използва TCP за надеждна услуга n SSL има две нива протоколи n

SSL (Secure Socket Layer) Услуга за сигурност на транспортно ниво n Оригинално разработена от Netscape n Версия 3 проектирана с публично обсъждане n Интернет стандарт, познат като TLS (Transport Layer Security) n Използва TCP за надеждна услуга n SSL има две нива протоколи n

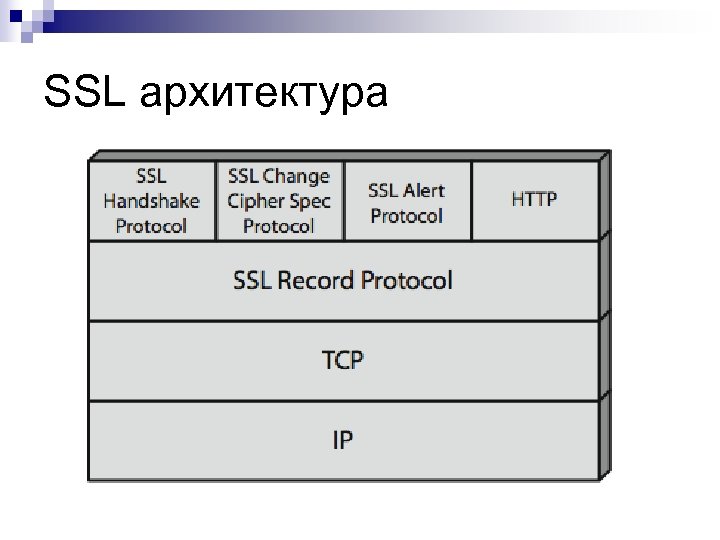

SSL архитектура

SSL архитектура

SSL архитектура n SSL конекция ¨ Кратка, двуточкова комуникационна линия ¨ Асоциирана с 1 SSL сесия n SSL сесия ¨ Асоциация между клиент и сървър ¨ Създава се от Handshake Protocol ¨ Дефинира набор криптографски параметри ¨ Може да е споделена от SSL конекции

SSL архитектура n SSL конекция ¨ Кратка, двуточкова комуникационна линия ¨ Асоциирана с 1 SSL сесия n SSL сесия ¨ Асоциация между клиент и сървър ¨ Създава се от Handshake Protocol ¨ Дефинира набор криптографски параметри ¨ Може да е споделена от SSL конекции

SSL Record Protocol осигурява n Цялост на съобщението ¨ използва MAC със споделен таен ключ ¨ Подобен на HMAC но с различно запълване n Конфиденциалност ¨ Симетрично криптиране със споделен таен ключ, определен от Handshake Protocol ¨ AES, IDEA, RC 2 -40, DES, 3 DES, Fortezza, RC 4 -40, RC 4 -128 ¨ Съобщението се компресира, после се криптира

SSL Record Protocol осигурява n Цялост на съобщението ¨ използва MAC със споделен таен ключ ¨ Подобен на HMAC но с различно запълване n Конфиденциалност ¨ Симетрично криптиране със споделен таен ключ, определен от Handshake Protocol ¨ AES, IDEA, RC 2 -40, DES, 3 DES, Fortezza, RC 4 -40, RC 4 -128 ¨ Съобщението се компресира, после се криптира

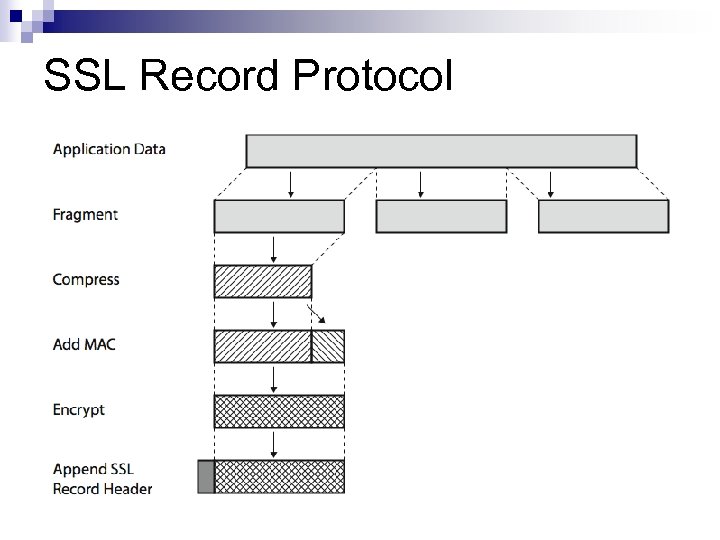

SSL Record Protocol

SSL Record Protocol

SSL Change Cipher Spec Protocol Един от трите SSL протокола, използващи SSL Record protocol n Състои се от едно съобщение n Превръща подготвяното състояние в текущо n Актуализира използвания набор шифри n

SSL Change Cipher Spec Protocol Един от трите SSL протокола, използващи SSL Record protocol n Състои се от едно съобщение n Превръща подготвяното състояние в текущо n Актуализира използвания набор шифри n

SSL Alert Protocol n n Пренася SSL сигнализация между страните степен n n Предупреждение или фатално примери фатални: неочаквано съобщение, неправилен mac, неуспешна декомпресия, неуспех при договорката, невалиден параметър n предупреждения: прекъсване на връзка, липсващ сертификат, неправилен сертификат, неподдържан сертификат, анулиран сертификат, изтекъл сертификат, непознат сертификат n n Компресиран и криптиран, като SSL данни

SSL Alert Protocol n n Пренася SSL сигнализация между страните степен n n Предупреждение или фатално примери фатални: неочаквано съобщение, неправилен mac, неуспешна декомпресия, неуспех при договорката, невалиден параметър n предупреждения: прекъсване на връзка, липсващ сертификат, неправилен сертификат, неподдържан сертификат, анулиран сертификат, изтекъл сертификат, непознат сертификат n n Компресиран и криптиран, като SSL данни

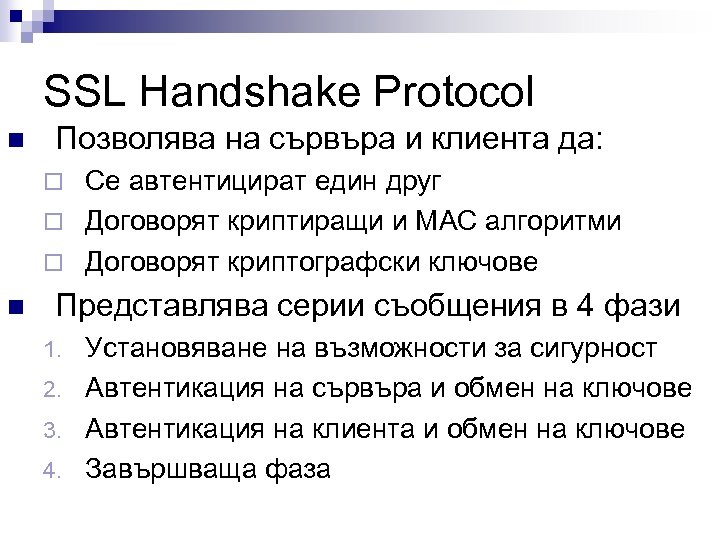

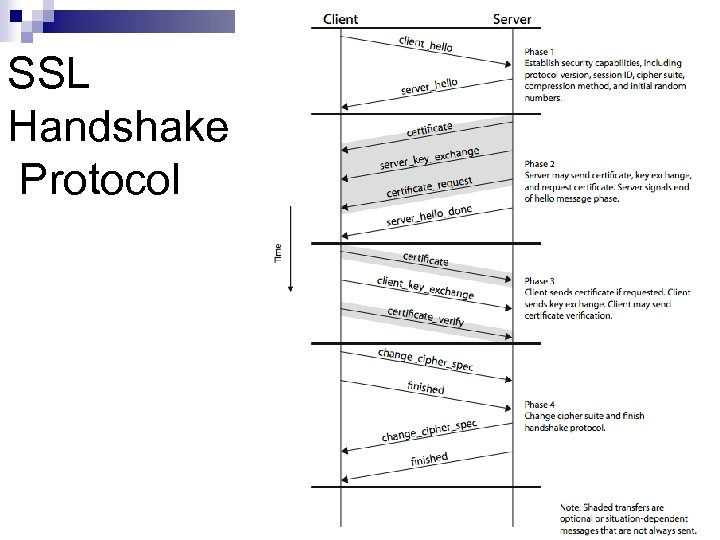

SSL Handshake Protocol n Позволява на сървъра и клиента да: Се автентицират един друг ¨ Договорят криптиращи и MAC алгоритми ¨ Договорят криптографски ключове ¨ n Представлява серии съобщения в 4 фази Установяване на възможности за сигурност 2. Автентикация на сървъра и обмен на ключове 3. Автентикация на клиента и обмен на ключове 4. Завършваща фаза 1.

SSL Handshake Protocol n Позволява на сървъра и клиента да: Се автентицират един друг ¨ Договорят криптиращи и MAC алгоритми ¨ Договорят криптографски ключове ¨ n Представлява серии съобщения в 4 фази Установяване на възможности за сигурност 2. Автентикация на сървъра и обмен на ключове 3. Автентикация на клиента и обмен на ключове 4. Завършваща фаза 1.

SSL Handshake Protocol

SSL Handshake Protocol

TLS (Transport Layer Security) IETF стандарт RFC 2246 подобен на SSLv 3 n Малки разлики n ¨ Номерът на версията ¨ Използва HMAC за MAC ¨ Паролите се разширяват с псевдосл. числа ¨ Има допълнителни предупреждения ¨ Малки промени в използваните шифри ¨ Промени в типа и договорката на сертификати ¨ Промени в обмена на ключове и запълване

TLS (Transport Layer Security) IETF стандарт RFC 2246 подобен на SSLv 3 n Малки разлики n ¨ Номерът на версията ¨ Използва HMAC за MAC ¨ Паролите се разширяват с псевдосл. числа ¨ Има допълнителни предупреждения ¨ Малки промени в използваните шифри ¨ Промени в типа и договорката на сертификати ¨ Промени в обмена на ключове и запълване

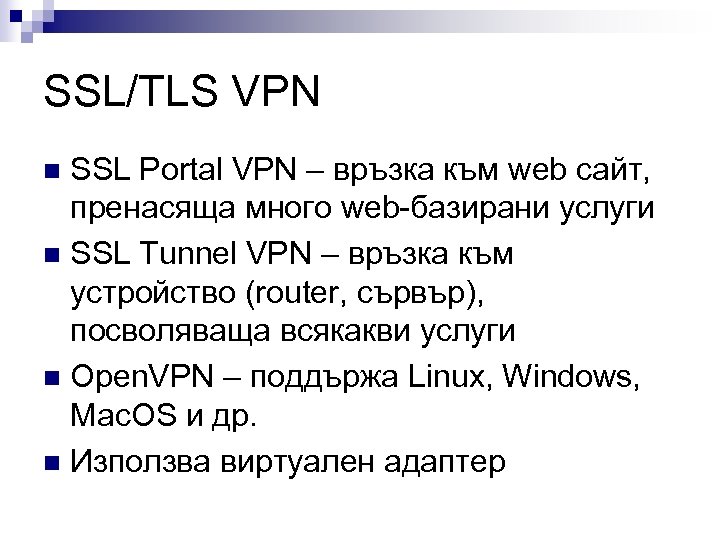

SSL/TLS VPN SSL Portal VPN – връзка към web сайт, пренасяща много web-базирани услуги n SSL Tunnel VPN – връзка към устройство (router, сървър), посволяваща всякакви услуги n Open. VPN – поддържа Linux, Windows, Mac. OS и др. n Използва виртуален адаптер n

SSL/TLS VPN SSL Portal VPN – връзка към web сайт, пренасяща много web-базирани услуги n SSL Tunnel VPN – връзка към устройство (router, сървър), посволяваща всякакви услуги n Open. VPN – поддържа Linux, Windows, Mac. OS и др. n Използва виртуален адаптер n

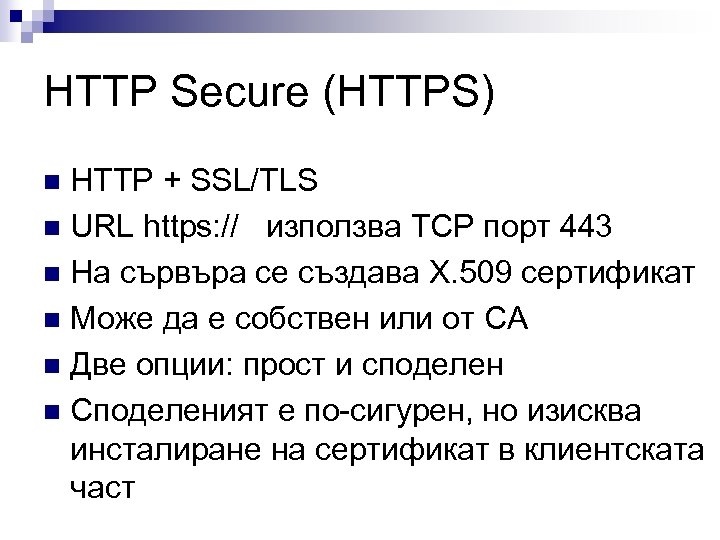

HTTP Secure (HTTPS) HTTP + SSL/TLS n URL https: // използва TCP порт 443 n На сървъра се създава X. 509 сертификат n Може да е собствен или от CA n Две опции: прост и споделен n Споделеният е по-сигурен, но изисква инсталиране на сертификат в клиентската част n

HTTP Secure (HTTPS) HTTP + SSL/TLS n URL https: // използва TCP порт 443 n На сървъра се създава X. 509 сертификат n Може да е собствен или от CA n Две опции: прост и споделен n Споделеният е по-сигурен, но изисква инсталиране на сертификат в клиентската част n

Secure Electronic Transactions (SET) Отворена криптираща сигурна специф. n За защита на картови транзакции n Разработена 1996 от Mastercard, Visa, . . . n Не е система за плащания n Набор от протоколи и формати n ¨ Сигурна комуникация между страните ¨ Използва X. 509 v 3 сертификати ¨ Информацията е достъпна само за страните

Secure Electronic Transactions (SET) Отворена криптираща сигурна специф. n За защита на картови транзакции n Разработена 1996 от Mastercard, Visa, . . . n Не е система за плащания n Набор от протоколи и формати n ¨ Сигурна комуникация между страните ¨ Използва X. 509 v 3 сертификати ¨ Информацията е достъпна само за страните

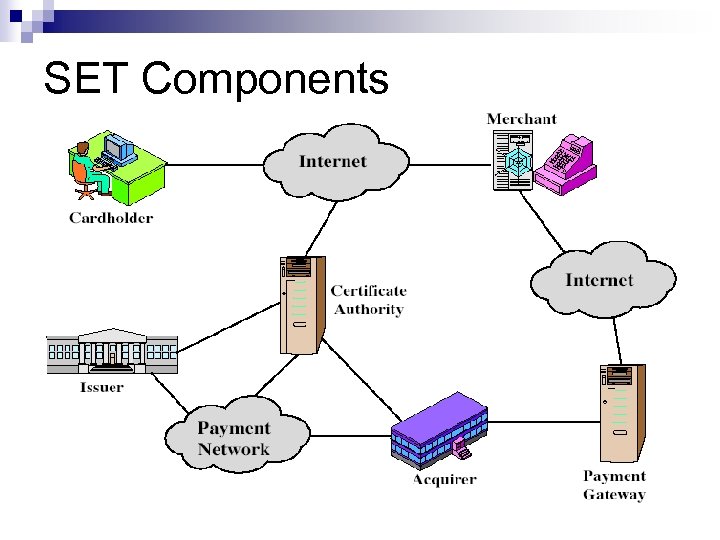

SET Components

SET Components

SET Транзакция 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. Клиентът отваря сметка Клиентът получава сертификат Търговецът има собствен сертификат Клиентът прави поръчка Търговецът потвтрждава Изпраща се поръчка и плащане Търговецът изисква потвърждение на плащане Търговецът потвърждава поръчката Търговецът изпраща стоката Търговецът изисква плащането

SET Транзакция 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. Клиентът отваря сметка Клиентът получава сертификат Търговецът има собствен сертификат Клиентът прави поръчка Търговецът потвтрждава Изпраща се поръчка и плащане Търговецът изисква потвърждение на плащане Търговецът потвърждава поръчката Търговецът изпраща стоката Търговецът изисква плащането

Двоен подпис n Клиентът създава две съобщения ¨ order information (OI) за търговеца ¨ payment information (PI) за банката Никоя страна не знае детайлите на другата n Но трябва да знае, че те са свързани n Използва се двоен подпис (хеш) n ¨ Подписват се свързаните хешове DS=E(PRc, [H(H(PI)||H(OI))]) на OI & PI:

Двоен подпис n Клиентът създава две съобщения ¨ order information (OI) за търговеца ¨ payment information (PI) за банката Никоя страна не знае детайлите на другата n Но трябва да знае, че те са свързани n Използва се двоен подпис (хеш) n ¨ Подписват се свързаните хешове DS=E(PRc, [H(H(PI)||H(OI))]) на OI & PI:

SET заявка за покупка n SET заявката за покупка обменя 4 съобщения: Начална заявка към търговеца – получава сертификати 2. Начален отговор – подписан с частния ключ на търговеца 3. Заявка за покупка – клиентът създава OI & PI 4. Отговор – потрърждение на поръчката 1.

SET заявка за покупка n SET заявката за покупка обменя 4 съобщения: Начална заявка към търговеца – получава сертификати 2. Начален отговор – подписан с частния ключ на търговеца 3. Заявка за покупка – клиентът създава OI & PI 4. Отговор – потрърждение на поръчката 1.

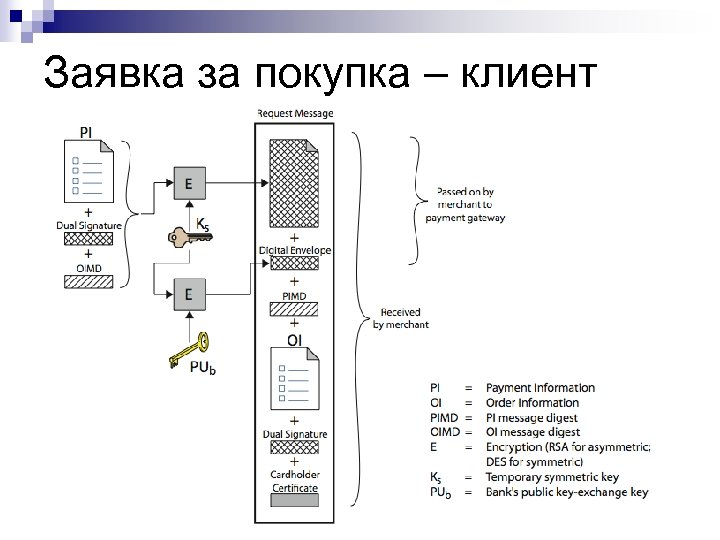

Заявка за покупка – клиент

Заявка за покупка – клиент

Заявка за покупка - търговец 1. 2. 3. 4. Проверява сертификата на картата в CA Проверява двойния подпис с публичния ключ на клиента за да се убеди, че заявката не е променяна при предаване и че е подписана с частния ключ на клиента Обработва поръчката и изпраща информация за плащане на payment gateway за оторизация Изпраща потвърждение на клиента

Заявка за покупка - търговец 1. 2. 3. 4. Проверява сертификата на картата в CA Проверява двойния подпис с публичния ключ на клиента за да се убеди, че заявката не е променяна при предаване и че е подписана с частния ключ на клиента Обработва поръчката и изпраща информация за плащане на payment gateway за оторизация Изпраща потвърждение на клиента

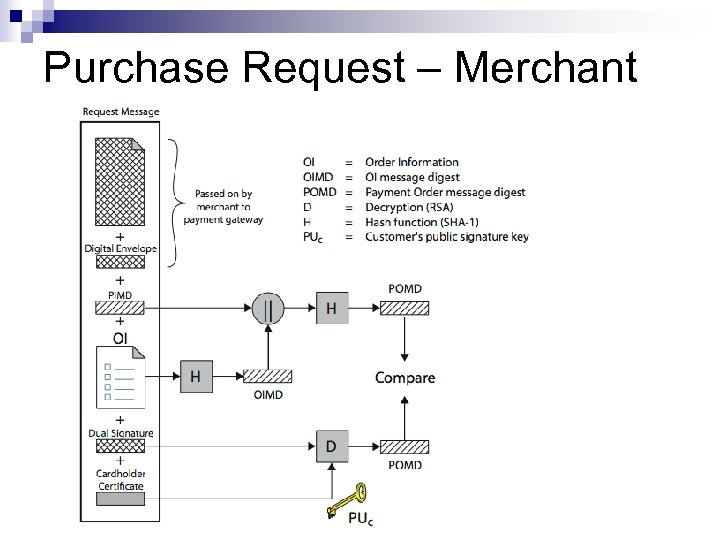

Purchase Request – Merchant

Purchase Request – Merchant

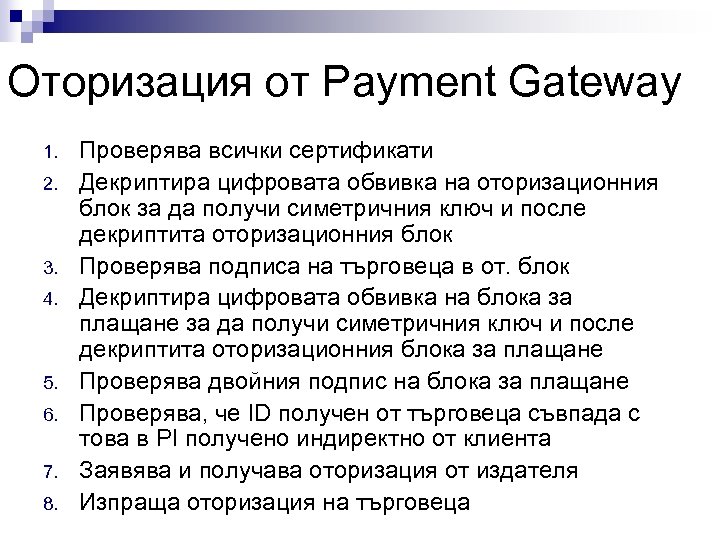

Оторизация от Payment Gateway 1. 2. 3. 4. 5. 6. 7. 8. Проверява всички сертификати Декриптира цифровата обвивка на оторизационния блок за да получи симетричния ключ и после декриптита оторизационния блок Проверява подписа на търговеца в от. блок Декриптира цифровата обвивка на блока за плащане за да получи симетричния ключ и после декриптита оторизационния блока за плащане Проверява двойния подпис на блока за плащане Проверява, че ID получен от търговеца съвпада с това в PI получено индиректно от клиента Заявява и получава оторизация от издателя Изпраща оторизация на търговеца

Оторизация от Payment Gateway 1. 2. 3. 4. 5. 6. 7. 8. Проверява всички сертификати Декриптира цифровата обвивка на оторизационния блок за да получи симетричния ключ и после декриптита оторизационния блок Проверява подписа на търговеца в от. блок Декриптира цифровата обвивка на блока за плащане за да получи симетричния ключ и после декриптита оторизационния блока за плащане Проверява двойния подпис на блока за плащане Проверява, че ID получен от търговеца съвпада с това в PI получено индиректно от клиента Заявява и получава оторизация от издателя Изпраща оторизация на търговеца

Плащане на търговеца Търговецът изпраща на payment gateway заявка за плащане n gateway проверява заявката n Нарежда превод по сметката на търговеца n Уведомява търговеца за плащането n

Плащане на търговеца Търговецът изпраща на payment gateway заявка за плащане n gateway проверява заявката n Нарежда превод по сметката на търговеца n Уведомява търговеца за плащането n