ОБД_64-98.pptx

- Количество слайдов: 22

Мова SQL надає такі можливості: Ø Створювати і видаляти таблиці БД, а також змінювати заголовки таблиць; Ø Вставляти, змінювати й видаляти рядки в таблицях; Ø Виконувати пошук даних у багатьох таблицях та впорядковувати результати цього пошуку; Ø Описувати процедури підтримки цілісності; Ø Визначати та змінювати інформацію про захист даних.

Мова SQL надає такі можливості: Ø Створювати і видаляти таблиці БД, а також змінювати заголовки таблиць; Ø Вставляти, змінювати й видаляти рядки в таблицях; Ø Виконувати пошук даних у багатьох таблицях та впорядковувати результати цього пошуку; Ø Описувати процедури підтримки цілісності; Ø Визначати та змінювати інформацію про захист даних.

Обмеження цілісності БД Обмеження цілісності класифікують за: Ø Походженням; Ø Способом підтримки; Ø Терміном перевірки; Ø Областю дії; Ø Можливістю обмежувати переходи БД з одного стану в інший. За походженням обмеження цілісності поділяють на: Ø Структурні; Ø семантичні. За способом підтримки виділяють такі класи обмежень цілісності: Ø Декларативні; Ø Процедурні.

Обмеження цілісності БД Обмеження цілісності класифікують за: Ø Походженням; Ø Способом підтримки; Ø Терміном перевірки; Ø Областю дії; Ø Можливістю обмежувати переходи БД з одного стану в інший. За походженням обмеження цілісності поділяють на: Ø Структурні; Ø семантичні. За способом підтримки виділяють такі класи обмежень цілісності: Ø Декларативні; Ø Процедурні.

За часом перевірки обмеження цілісності поділяють на такі, що: Ø Перевіряються негайно; Ø Мають відкладену перевірку. За областю дії розрізняють обмеження, що стосуються: Ø Ø Відношення; Атрибута; Зв’язків між відношеннями; Зв’язків між атрибутами. За можливістю обмежувати переходи з одного стану в інший обмеження цілісності поділяють на: Ø Статичні; Ø Динамічні.

За часом перевірки обмеження цілісності поділяють на такі, що: Ø Перевіряються негайно; Ø Мають відкладену перевірку. За областю дії розрізняють обмеження, що стосуються: Ø Ø Відношення; Атрибута; Зв’язків між відношеннями; Зв’язків між атрибутами. За можливістю обмежувати переходи з одного стану в інший обмеження цілісності поділяють на: Ø Статичні; Ø Динамічні.

Декларативні обмеження цілісності — це обмеження, що фіксують умови, яким має відповідати БД. Завдання СКБД не допустити порушення цих умов. Семантичні обмеження цілісності — це обмеження, що накладаються предметною областю, яка моделюється. Динамічні обмеження цілісності задають обмеження на можливі переходи БД з одного стану в інший.

Декларативні обмеження цілісності — це обмеження, що фіксують умови, яким має відповідати БД. Завдання СКБД не допустити порушення цих умов. Семантичні обмеження цілісності — це обмеження, що накладаються предметною областю, яка моделюється. Динамічні обмеження цілісності задають обмеження на можливі переходи БД з одного стану в інший.

Декларативні обмеження цілісності У реляційних БД до об'єктів, на які поширюються обмеження цілісності, належать такі: Ø відношення; Ø атрибути; Ø зв'язки між відношеннями; Ø зв'язки між атрибутами. Розглянемо, як задаються обмеження цілісності для об'єктів реляційних СКБД. Специфікація буде подана мовою PL/SQL.

Декларативні обмеження цілісності У реляційних БД до об'єктів, на які поширюються обмеження цілісності, належать такі: Ø відношення; Ø атрибути; Ø зв'язки між відношеннями; Ø зв'язки між атрибутами. Розглянемо, як задаються обмеження цілісності для об'єктів реляційних СКБД. Специфікація буде подана мовою PL/SQL.

Цілісність відношень У реляційній СКБД цілісність відношень визначається за допомогою первинного ключа, для якого мають виконуватися такі обмеження цілісності: Ø атрибути первинного ключа не можуть містити NULL - значень; Ø значення первинного ключа (як окремого атрибута або сукупності атрибутів) не можуть дублюватися в межах відношення. Цілісність за певним ключем специфікується так:

Цілісність відношень У реляційній СКБД цілісність відношень визначається за допомогою первинного ключа, для якого мають виконуватися такі обмеження цілісності: Ø атрибути первинного ключа не можуть містити NULL - значень; Ø значення первинного ключа (як окремого атрибута або сукупності атрибутів) не можуть дублюватися в межах відношення. Цілісність за певним ключем специфікується так:

CONSTRAINT <ім'я обмеження> PRIMARY KEY (<перелік полів>) Де <перелік полів> — поля, що складають первинний ключ. Ця специфікація вказує, які саме поля є ключовими. Наприклад: CREATE TABLE КАФЕДРА ( #D NUMBER(2). Назва VARCHAR 2(9). Завідувач VARCHAR 2(10). CONSTRAINT Dep. PK PRIMARI KEY (#D) ) Для специфікації можливих ключів використовується фраза UNIQUE. Механізм підтримки цілісності відношень реалізує СКБД.

CONSTRAINT <ім'я обмеження> PRIMARY KEY (<перелік полів>) Де <перелік полів> — поля, що складають первинний ключ. Ця специфікація вказує, які саме поля є ключовими. Наприклад: CREATE TABLE КАФЕДРА ( #D NUMBER(2). Назва VARCHAR 2(9). Завідувач VARCHAR 2(10). CONSTRAINT Dep. PK PRIMARI KEY (#D) ) Для специфікації можливих ключів використовується фраза UNIQUE. Механізм підтримки цілісності відношень реалізує СКБД.

Цілісність атрибутів У реляційній СКБД цілісність атрибутів може забезпечуватися: Ø значенням типів даних та їх розмірів (обов'язкова властивість); Ø визначенням, чи є обов'язковим значення атрибута (NULL/NOT NULL); Ø визначенням чи може значення атрибута дублюватися (UNIQUE); Ø зміною значення атрибута після його введення; Ø встановленням умов, яким мають відповідати значення атрибута.

Цілісність атрибутів У реляційній СКБД цілісність атрибутів може забезпечуватися: Ø значенням типів даних та їх розмірів (обов'язкова властивість); Ø визначенням, чи є обов'язковим значення атрибута (NULL/NOT NULL); Ø визначенням чи може значення атрибута дублюватися (UNIQUE); Ø зміною значення атрибута після його введення; Ø встановленням умов, яким мають відповідати значення атрибута.

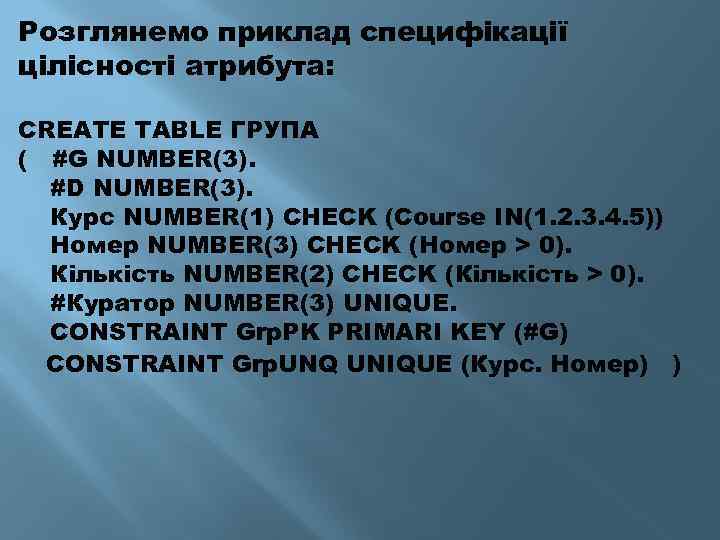

Розглянемо приклад специфікації цілісності атрибута: CREATE TABLE ГРУПА ( #G NUMBER(3). #D NUMBER(3). Курс NUMBER(1) CHECK (Course IN(1. 2. 3. 4. 5)) Номер NUMBER(3) CHECK (Номер > 0). Кількість NUMBER(2) CHECK (Кількість > 0). #Куратор NUMBER(3) UNIQUE. CONSTRAINT Grp. PK PRIMARI KEY (#G) CONSTRAINT Grp. UNQ UNIQUE (Курс. Номер) )

Розглянемо приклад специфікації цілісності атрибута: CREATE TABLE ГРУПА ( #G NUMBER(3). #D NUMBER(3). Курс NUMBER(1) CHECK (Course IN(1. 2. 3. 4. 5)) Номер NUMBER(3) CHECK (Номер > 0). Кількість NUMBER(2) CHECK (Кількість > 0). #Куратор NUMBER(3) UNIQUE. CONSTRAINT Grp. PK PRIMARI KEY (#G) CONSTRAINT Grp. UNQ UNIQUE (Курс. Номер) )

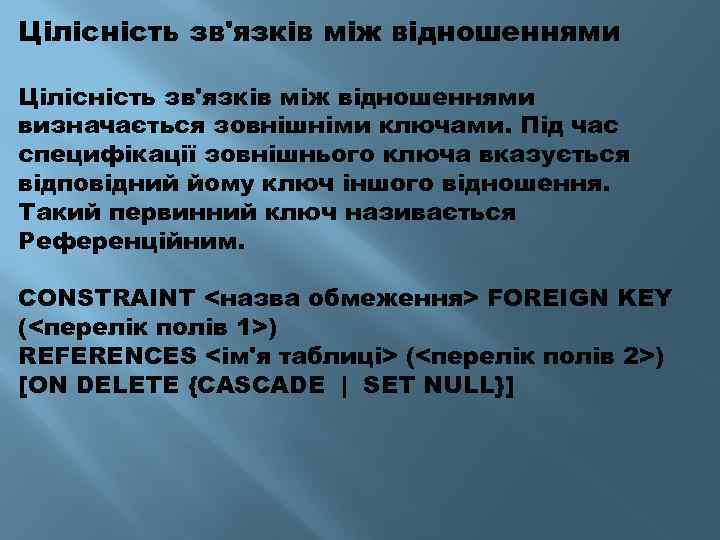

Цілісність зв'язків між відношеннями визначається зовнішніми ключами. Під час специфікації зовнішнього ключа вказується відповідний йому ключ іншого відношення. Такий первинний ключ називається Референційним. CONSTRAINT <назва обмеження> FOREIGN KEY (<перелік полів 1>) REFERENCES <ім'я таблиці> (<перелік полів 2>) [ON DELETE {CASCADE | SET NULL}]

Цілісність зв'язків між відношеннями визначається зовнішніми ключами. Під час специфікації зовнішнього ключа вказується відповідний йому ключ іншого відношення. Такий первинний ключ називається Референційним. CONSTRAINT <назва обмеження> FOREIGN KEY (<перелік полів 1>) REFERENCES <ім'я таблиці> (<перелік полів 2>) [ON DELETE {CASCADE | SET NULL}]

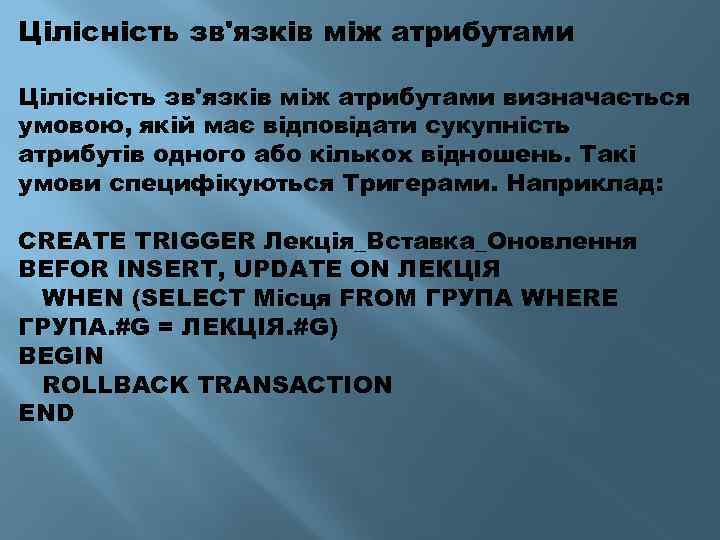

Цілісність зв'язків між атрибутами визначається умовою, якій має відповідати сукупність атрибутів одного або кількох відношень. Такі умови специфікуються Тригерами. Наприклад: CREATE TRIGGER Лекція_Вставка_Оновлення BEFOR INSERT, UPDATE ON ЛЕКЦІЯ WHEN (SELECT Місця FROM ГРУПА WHERE ГРУПА. #G = ЛЕКЦІЯ. #G) BEGIN ROLLBACK TRANSACTION END

Цілісність зв'язків між атрибутами визначається умовою, якій має відповідати сукупність атрибутів одного або кількох відношень. Такі умови специфікуються Тригерами. Наприклад: CREATE TRIGGER Лекція_Вставка_Оновлення BEFOR INSERT, UPDATE ON ЛЕКЦІЯ WHEN (SELECT Місця FROM ГРУПА WHERE ГРУПА. #G = ЛЕКЦІЯ. #G) BEGIN ROLLBACK TRANSACTION END

Динамічні обмеження цілісності — це обмеження, які встановлюють залежність між різними частинами бази даних у різні моменти часу. Виділяють такі різновиди динамічних обмежень: Ø ситуаційно-орієнтовані; Ø операційно-орієнтовані.

Динамічні обмеження цілісності — це обмеження, які встановлюють залежність між різними частинами бази даних у різні моменти часу. Виділяють такі різновиди динамічних обмежень: Ø ситуаційно-орієнтовані; Ø операційно-орієнтовані.

Ситуаційно-орієнтовані обмеження задаються у вигляді вимог, яким мають відповідати послідовні стани БД, тобто завдяки таким обмеженням фіксуються допустимі переходи БД з одного стану в інший. Наприклад: НЕОДРУЖЕНИЙ РОЗЛУЧЕНИЙ ВДІВЕЦЬ

Ситуаційно-орієнтовані обмеження задаються у вигляді вимог, яким мають відповідати послідовні стани БД, тобто завдяки таким обмеженням фіксуються допустимі переходи БД з одного стану в інший. Наприклад: НЕОДРУЖЕНИЙ РОЗЛУЧЕНИЙ ВДІВЕЦЬ

Операційно-орієнтовні обмеження цілісності Операційно-орієнтовані обмеження цілісності задаються у вигляді допустимих послідовностей операцій. Наприклад: CREATE TRIGGER Подружжя Перевірка BEFORE INSERT ON ПОДРУЖЖЯ WHEN (ПОДРУЖЖЯ. Чоловік=ОСОБА. Прізвище AND ОСОБА. Сімейний_Стан=‘Одружений’) AND NEW (ПОДРУЖЖЯ. Жінка=ОСОБА. Прізвище AND ОСОБА. Сімейний_Стан=‘Одружений’) BEGIN ROLLBACK TRANSACTION END

Операційно-орієнтовні обмеження цілісності Операційно-орієнтовані обмеження цілісності задаються у вигляді допустимих послідовностей операцій. Наприклад: CREATE TRIGGER Подружжя Перевірка BEFORE INSERT ON ПОДРУЖЖЯ WHEN (ПОДРУЖЖЯ. Чоловік=ОСОБА. Прізвище AND ОСОБА. Сімейний_Стан=‘Одружений’) AND NEW (ПОДРУЖЖЯ. Жінка=ОСОБА. Прізвище AND ОСОБА. Сімейний_Стан=‘Одружений’) BEGIN ROLLBACK TRANSACTION END

Підтримка цілісності при виникненні перебоїв Цілісність БД — це її відповідність модельованій предметній області у будьякий момент часу. Механізми опису обмежень цілісності забезпечують підтримку цілісності з “Логічної” точки зору. Для забезпечення цілісності БД існують такі механізми: Ø Періодичне створення резервної копії БД; Ø Ведення журналу всіх змін стану БД.

Підтримка цілісності при виникненні перебоїв Цілісність БД — це її відповідність модельованій предметній області у будьякий момент часу. Механізми опису обмежень цілісності забезпечують підтримку цілісності з “Логічної” точки зору. Для забезпечення цілісності БД існують такі механізми: Ø Періодичне створення резервної копії БД; Ø Ведення журналу всіх змін стану БД.

Загальні відомості про захист БД Безпека даних підтримується комплексом заходів і засобів: Ø Організаційно-методичні заходи; Передбачають розроблення інструкцій та правил, які регламентують доступ до даних та їхнє використання, а також створення відповідних служб і підрозділів, які стежать за дотриманням цих правил. Ø Правові та юридичні заходи; Передбачають юридичне закріплення прав і обов’язків на рівні державних законів. Ø Технічні засоби захисту — це комплекс технічних засобів які сприяють вирішенню проблеми захисту даних; Ø Програмні засоби захисту — це комплекс математичних, алгоритмічних і програмних засобів що сприяють вирішенню проблеми захисту даних;

Загальні відомості про захист БД Безпека даних підтримується комплексом заходів і засобів: Ø Організаційно-методичні заходи; Передбачають розроблення інструкцій та правил, які регламентують доступ до даних та їхнє використання, а також створення відповідних служб і підрозділів, які стежать за дотриманням цих правил. Ø Правові та юридичні заходи; Передбачають юридичне закріплення прав і обов’язків на рівні державних законів. Ø Технічні засоби захисту — це комплекс технічних засобів які сприяють вирішенню проблеми захисту даних; Ø Програмні засоби захисту — це комплекс математичних, алгоритмічних і програмних засобів що сприяють вирішенню проблеми захисту даних;

Безпека даних може гарантуватися такими механізмами: Ø Реєстрація користувачів; Ø Керування правами доступу; Ø Ідентифікація та підтвердження автентичності всіх користувачів або застосувань, що отримують доступ до БД; Ø Автоматичне ведення журналів доступу до даних; Ø Шифрування даних на зовнішніх носіях.

Безпека даних може гарантуватися такими механізмами: Ø Реєстрація користувачів; Ø Керування правами доступу; Ø Ідентифікація та підтвердження автентичності всіх користувачів або застосувань, що отримують доступ до БД; Ø Автоматичне ведення журналів доступу до даних; Ø Шифрування даних на зовнішніх носіях.

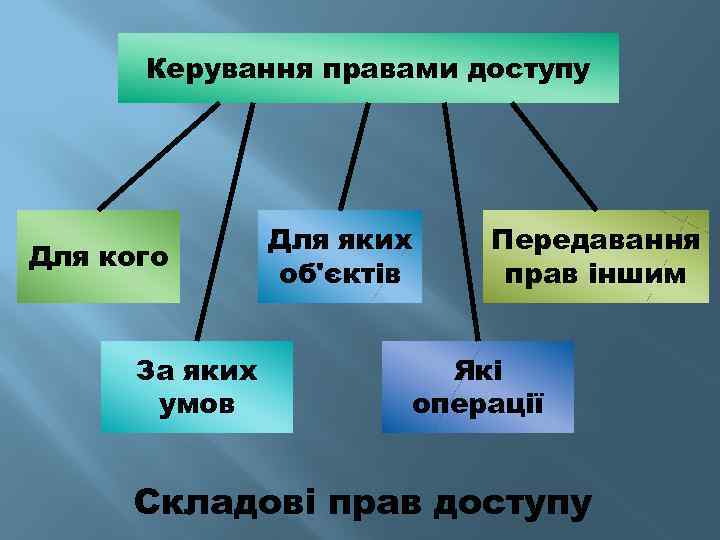

Керування правами доступу Для кого За яких умов Для яких об'єктів Передавання прав іншим Які операції Складові прав доступу

Керування правами доступу Для кого За яких умов Для яких об'єктів Передавання прав іншим Які операції Складові прав доступу

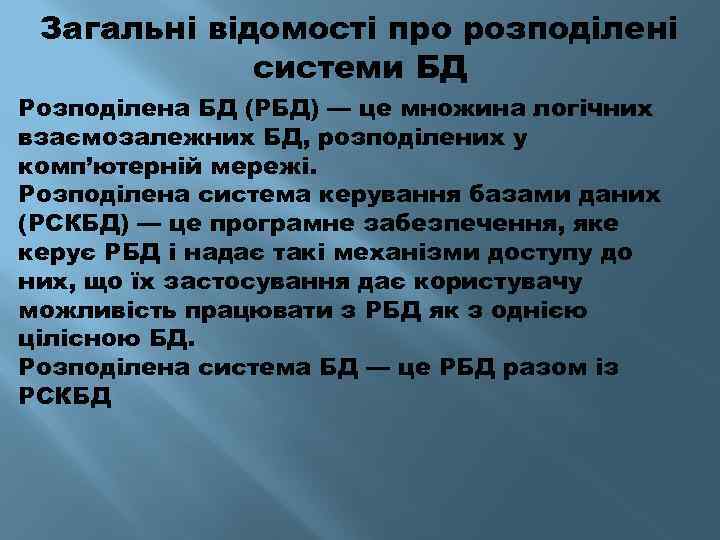

Загальні відомості про розподілені системи БД Розподілена БД (РБД) — це множина логічних взаємозалежних БД, розподілених у комп’ютерній мережі. Розподілена система керування базами даних (РСКБД) — це програмне забезпечення, яке керує РБД і надає такі механізми доступу до них, що їх застосування дає користувачу можливість працювати з РБД як з однією цілісною БД. Розподілена система БД — це РБД разом із РСКБД

Загальні відомості про розподілені системи БД Розподілена БД (РБД) — це множина логічних взаємозалежних БД, розподілених у комп’ютерній мережі. Розподілена система керування базами даних (РСКБД) — це програмне забезпечення, яке керує РБД і надає такі механізми доступу до них, що їх застосування дає користувачу можливість працювати з РБД як з однією цілісною БД. Розподілена система БД — це РБД разом із РСКБД

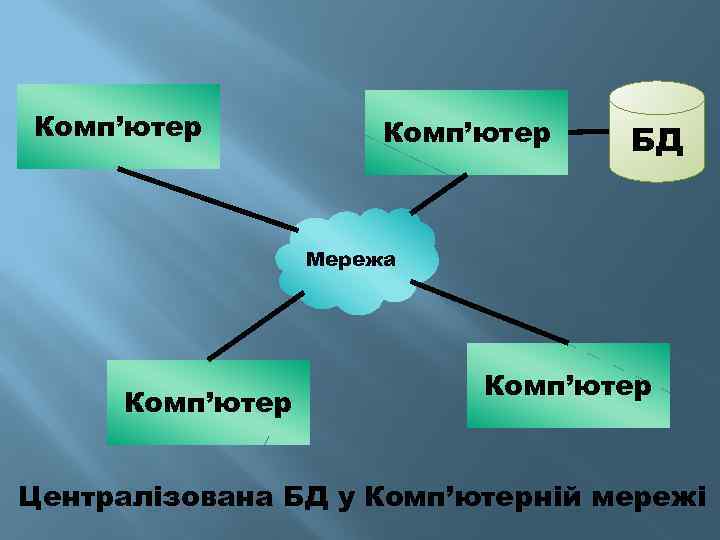

Комп’ютер БД Мережа Комп’ютер Централізована БД у Комп’ютерній мережі

Комп’ютер БД Мережа Комп’ютер Централізована БД у Комп’ютерній мережі

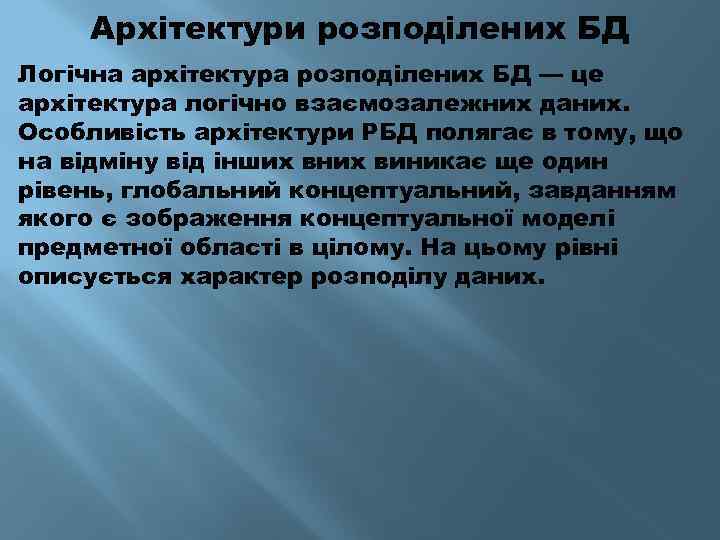

Архітектури розподілених БД Логічна архітектура розподілених БД — це архітектура логічно взаємозалежних даних. Особливість архітектури РБД полягає в тому, що на відміну від інших вних виникає ще один рівень, глобальний концептуальний, завданням якого є зображення концептуальної моделі предметної області в цілому. На цьому рівні описується характер розподілу даних.

Архітектури розподілених БД Логічна архітектура розподілених БД — це архітектура логічно взаємозалежних даних. Особливість архітектури РБД полягає в тому, що на відміну від інших вних виникає ще один рівень, глобальний концептуальний, завданням якого є зображення концептуальної моделі предметної області в цілому. На цьому рівні описується характер розподілу даних.

Глобальна зовнішня схема - 1 Глобальна зовнішня схема - n Глобальна концептуальна схема Локальна зовнішня схема - 11 Локальна зовнішня схема – 1 n Локальна концептуальна схема -1 Локальна внутрішня схема - 1 Локальна зовнішня схема – n 1 Локальна зовнішня схема - nm Локальна концептуальна схема - n Локальна внутрішня схема - n Логічна архітектура розподіленої СКБД

Глобальна зовнішня схема - 1 Глобальна зовнішня схема - n Глобальна концептуальна схема Локальна зовнішня схема - 11 Локальна зовнішня схема – 1 n Локальна концептуальна схема -1 Локальна внутрішня схема - 1 Локальна зовнішня схема – n 1 Локальна зовнішня схема - nm Локальна концептуальна схема - n Локальна внутрішня схема - n Логічна архітектура розподіленої СКБД