03b5fbf0a435a124086c5fe3a9db4cfb.ppt

- Количество слайдов: 142

Module 3:整合安全系統 系統安全 1

學習目的 • 本模組目的在於簡介整合安全系統。一般整合 安全系統泛指藉由資訊安全技術以達成安全 防禦的資訊系統。此模組將簡介常見的整合安 全系統,含 PKI公開金鑰基礎建設、 SET、 SSL、 VPN技術概念、 IPsec VPN、 SSL VPN、 PPTP VPN、 L 2 TP VPN、 PGP、 Kerberos。目標是讓系統安全 人員得知目前有哪些現成的整合安全系統可 使用來防禦其資訊系統。 系統安全 2

Module 3:整合安全系統 • • • Module 3 -1: PKI 公開金鑰基礎建設 Module 3 -2:電子商務安全 Module 3 -3: VPN 技術 Module 3 -4: PGP安全電子郵件技術 Module 3 -5: Kerberos 系統安全 3

整合安全系統 • 整合二種 (含 )以上的安全機制或技術並提供相 關安全功能的系統,稱之為整合安全系統 • 常見的整合安全系統 – – – PKI 公開金鑰基礎建設 電子商務安全 VPN 技術 PGP安全電子郵件技術 Kerberos 系統安全 4

Module 3 -1: PKI 公開金鑰基礎建設 系統安全 5

PKI 公開金鑰基礎建設 • PKI: Public Key Infrastructure,公開金鑰基礎建 設 • PKI是一種基礎建設內含對稱及非對稱性密碼 技術、軟體和網路服務的整合技術,主要是用 來提供保障網路通訊和企業電子交易的安全 • PKI為一種支援憑證的軟體、標準和協定的安 全性整合服務。 • 公開金鑰密碼技術安全地運行之根基 系統安全 6

為什麼需要 PKI? • 傳統的對稱式密碼系統雖然提供高度通訊 “私 密性 ”的保護,但無法提供 “不可否認性 ”或 “數 位簽章 ”的功能,而且產生金鑰管理與分配的 問題 • 電子化政府和電子商務交易需要更多層面和 高度安全性的交易機制 (譬如需要 “私密性 ” 、 “ 身分鑑別 ”與 “不可否認性 ”的安全功能 ),所以 必須仰賴對稱及非對稱式密碼系統的支援 • 公開金鑰密碼技術是最具代表性的非對稱式 密碼系統 系統安全 7

什麼是 PKI? (1/2) • 雖然有數學理論或是長久的實務驗證說明公開金鑰密 碼技術的各種演算法已達一定的安全性,然而如果無 法確保 “通訊雙方能夠正確地取得對方公開金鑰 ” ,則 縱使有完美的密碼演算法是沒有用的 • 在實務上還需要建置一些管理機制、設施、或服務等, 以確保可以達到 “通訊雙方能夠正確地取得對方公開 金鑰 ”重要前提 • 所謂 “公開金鑰基礎建設 ”( Public Key Infrastructure, PKI)是一種支持公開金鑰密碼技術正常運作的基礎 建設,而所謂 Infrastructure包含設備、設施、服務、人 員、法律、政策、規範等 系統安全 8

什麼是 PKI? (2/2) • 憑證管理中心 (Certification Authority , CA)是公開金 鑰基礎建設之核心,但僅為其中很重要的一部份非其 全部 • 狹義的公開金鑰基礎建設是指建置憑證機構提供憑證 管理服務 • 廣義的公開金鑰基礎建設則涵蓋任何有助於公開金鑰 密碼技術運作的機制或設施,甚至於相關管理措施或 法規制度都可以算是公開金鑰基礎建設的一環 • 除了憑證機構提供的憑證管理服務之外,常見的其他 PKI服務有憑證路徑建構服務( Certification Path Construction Service)、憑證路徑驗證服務( Certification Path Validation Service)、數位時戳服務( Digital Timestamp Service )、資料驗證服務( Data Validation and Certification Service)等 系統安全 9

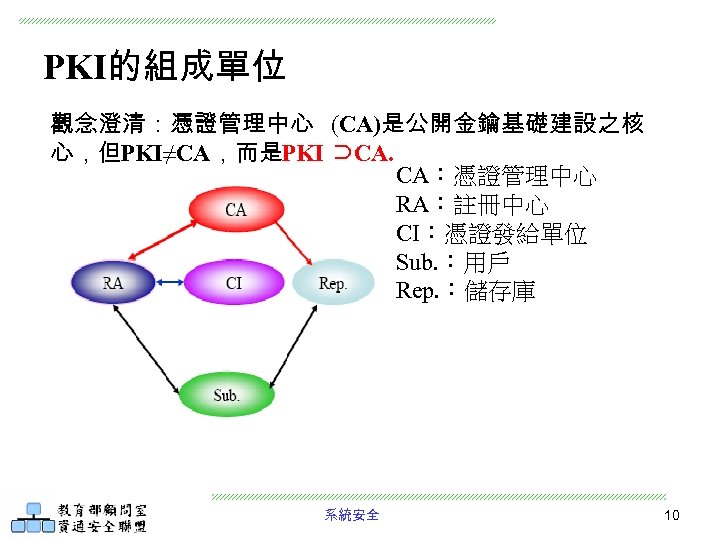

PKI的組成單位 觀念澄清:憑證管理中心 (CA)是公開金鑰基礎建設之核 心,但PKI≠CA,而是PKI ⊃CA. CA:憑證管理中心 RA:註冊中心 CI:憑證發給單位 Sub. :用戶 Rep. :儲存庫 系統安全 10

為什麼需要憑證管理中心 (CA) • 公開金鑰密碼技術的運作是建立在 “通訊雙方 能夠 正確地 取得對方公開金鑰 ”的前提下,否 則即有可能使訊息洩漏或收到偽造的訊息而 沒查覺 • 必須由通訊雙方都信任的公正第三者經一定 的程序,鑑別個體之身分與金鑰對後簽發憑 證,證明該個體確實擁有與其所宣稱的公開 金鑰相對應之私有金鑰的根據 • 此種憑證稱為公開金鑰憑證( Public-Key Certificate),簡稱憑證( Certificate),而簽發憑 證的機構稱為憑證管理中心( Certification Authority, CA) 系統安全 11

憑證管理中心 主要功能 • 產生及更新 憑證 (Certificate): CA對每個使用者 的身分及公開金鑰簽署成一個憑證 • 頒發及管理憑證 • 憑證的註銷及恢復 • 在數位時代扮演可信任的仲裁者 (提供憑證 ) • 儲存 憑證 (有效憑證 、 終止憑證 、 過期憑證 ) • 公佈及傳送憑證被註銷的目錄 (Certificate Revocation List, CRL) • 憑證之查詢及分送憑證管理之相關資料 系統安全 12

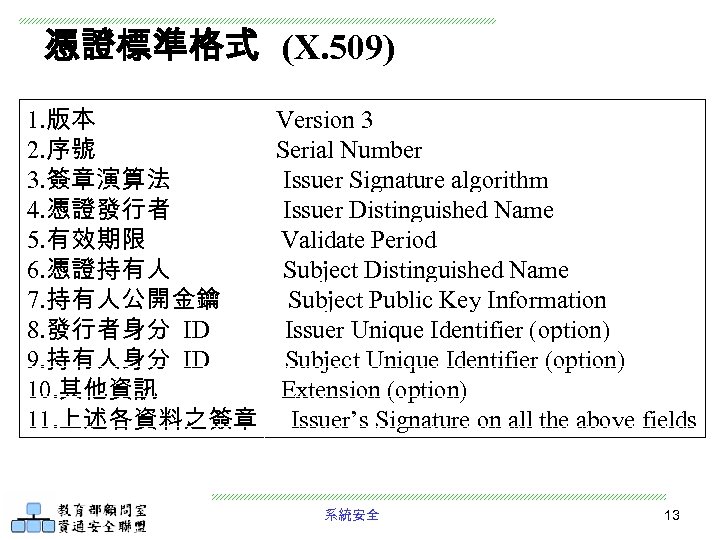

憑證標準格式 (X. 509) 1. 版本 Version 3 X. 509 v 3 數位憑證的格式 2. 序號 Serial Number 3. 簽章演算法 Issuer Signature algorithm 4. 憑證發行者 Issuer Distinguished Name 5. 有效期限 Validate Period 6. 憑證持有人 Subject Distinguished Name 7. 持有人公開金鑰 Subject Public Key Information 8. 發行者身分 ID Issuer Unique Identifier (option) 9. 持有人身分 ID Subject Unique Identifier (option) 10. 其他資訊 Extension (option) 11. 上述各資料之簽章 Issuer’s Signature on all the above fields 系統安全 13

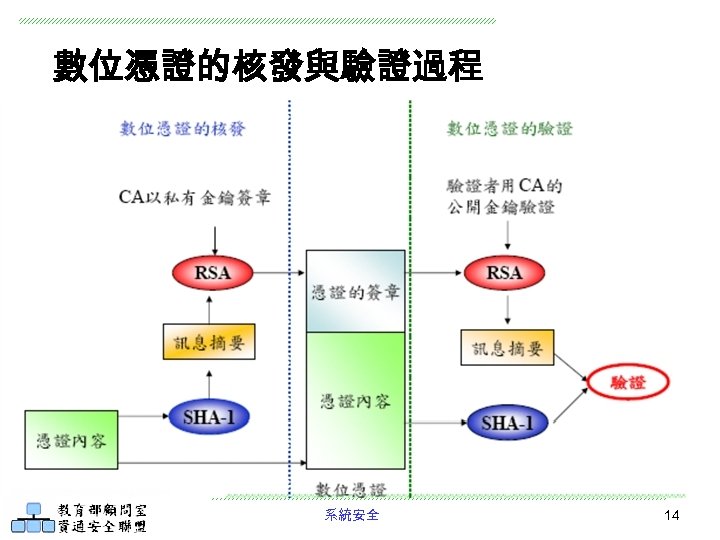

數位憑證的核發與驗證過程 系統安全 14

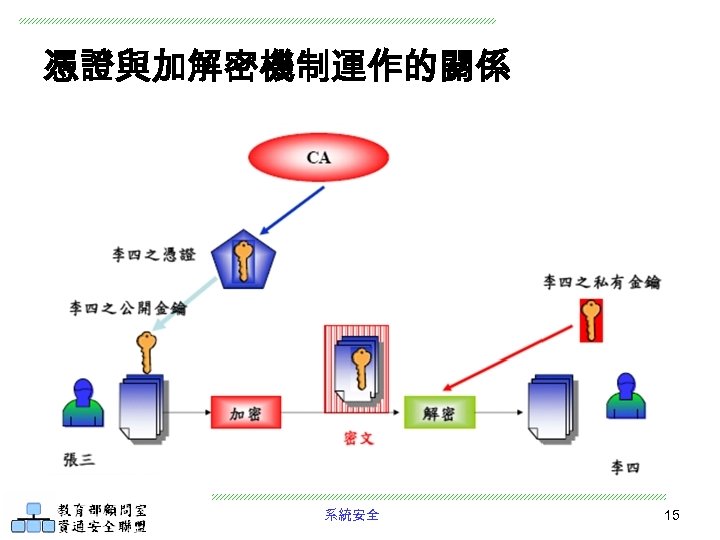

憑證與加解密機制運作的關係 系統安全 15

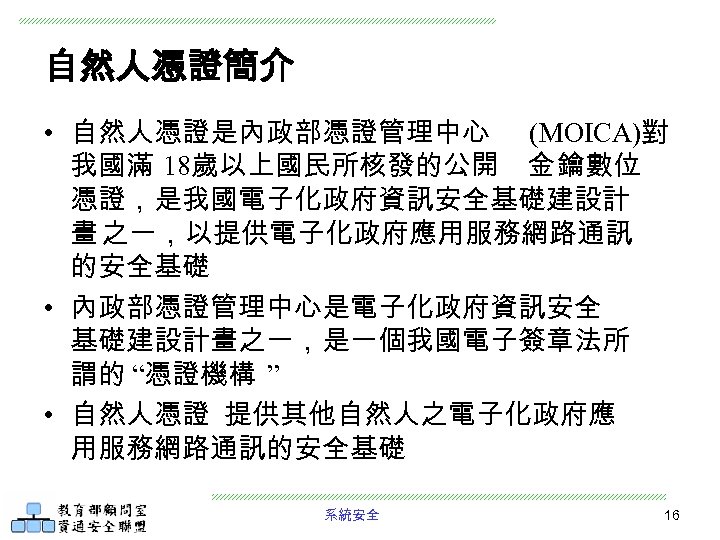

自然人憑證簡介 • 自然人憑證是內政部憑證管理中心 (MOICA)對 我國滿 18歲以上國民所核發的公開 金 鑰數位 憑證,是我國電子化政府資訊安全基礎建設計 畫 之一,以提供電子化政府應用服務網路通訊 的安全基礎 • 內政部憑證管理中心是電子化政府資訊安全 基礎建設計畫之一,是一個我國電子簽章法所 謂的 “憑證機構 ” • 自然人憑證 提供其他自然人之電子化政府應 用服務網路通訊的安全基礎 系統安全 16

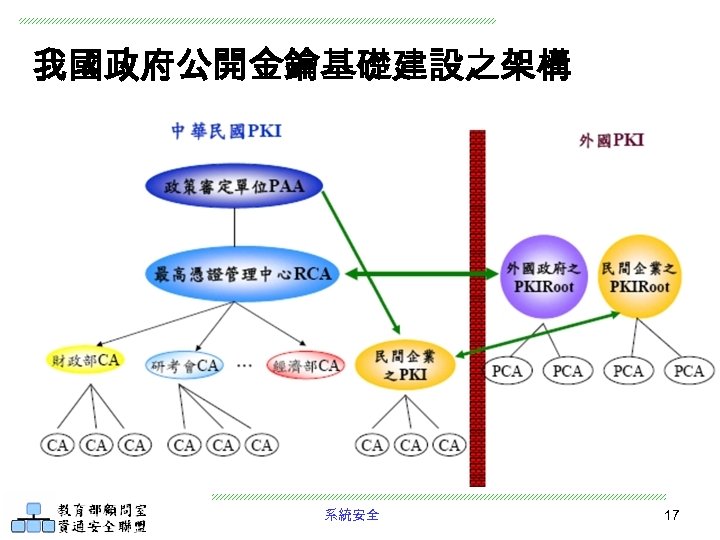

我國政府公開金鑰基礎建設之架構 系統安全 17

內政部 憑證管理中心採用的相關標準 • 公開金鑰管理: ISO/IEC 9594 -8, RFC 1422(PEM), ISO 11166, X 9. 30 -3, X 9. 63, FIPS PUB 171 • 憑證及 CRL之格式:ISO/IEC 9594 -8, X. 509 • 認證協定標準: ISO/IEC 9594 -8, ISO/IEC 11770 -3, ISO 9798 -3, FIPS 196, X 9. 26 • 憑證及 CRL存取協定:RFC 1777(LDAP) • 資料編碼: ISO/IEC 8824, ISO/IEC 9834, ISO/IEC 9979 Note: CRL (Certificate Revocation List) 電子憑証註消銷列表 系統安全 18

自然人憑證的運作機制 • 自 然人在合法申請後均會獲得一組公開 /私有 金鑰對,這一組金鑰對在經憑證管理中心認證 過後,便會核發此公開金鑰的電子憑證,憑證 內容包含 : (1)用戶名稱 (2)用戶公開金鑰 (3)憑證 有效期限 (4)憑證序號及 (5)憑證管理中心的數位 簽章等 • 自然人憑證可做為網路上身分鑑別之使用 系統安全 19

自然人憑證管理中心提供下列功能 • • 憑證的申請 憑證的廢止 暫時停用憑證 憑證的復用 憑證內容的更改 密碼的更改 憑證的下載 系統安全 20

Module 3 -2:電子商務安全 系統安全 21

電子商務安全 • 電子商務乃是指利用電腦或網際網路來完成 交易的商業模式,諸如網路行銷、網路銀行、 電子購物、及隨選視訊等,都是以電腦網路來 做為其交易的平台 • 電子商務安全幾項重要議題 – 電子付款 – SET安全交易 – SSL安全交易 系統安全 22

電子商務面臨之安全威脅 • 不安全的網路環境 – – 偽裝 ( Fabrication) 竄改 ( Modification) 中斷 ( Interruption) 偷窺 ( Interception) • 電腦病毒 • 不誠實的消費者 – 重覆消費 (Double spending) • 不誠實的商家 – 重送 ( Replay ) 系統安全 23

安全技術與法律規範 的重要性 • • 網路傳播的匿名性 網路詐欺案件層出不窮 網路架構的開放性 解決買賣雙方對交易內容的爭執 系統安全 24

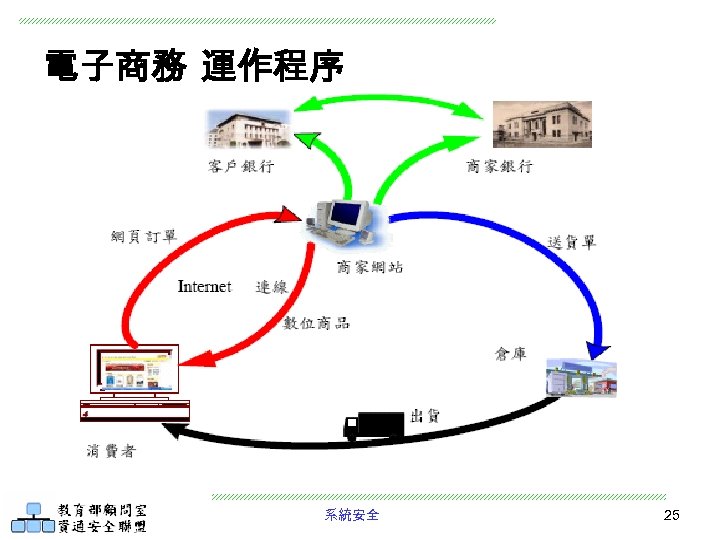

電子商務 運作程序 系統安全 25

普及網路交易所需的功能 • 簡單的付款 具 – 以信用卡 、電子付款或其他方式 作為交易的付 款 具 • 交易的安全性 – 鑑別交易對象的身分資訊 (買方,商家 ) – 保護交易資料在網路上的傳輸私密性及完整性 – 連線信用授權,達到信用交易的安全性及迅速 性 系統安全 26

普及網路交易所需的功能 • 交易的方便性 – 以網際網路瀏覽軟體 (如 Navigator或 IE)配合其他 軟體 – 提供多功能且簡易的產品簡介、訂單處理、及 送貨服務 – 提供即時連線 (On Line)的付款服務,如信用卡 授權 系統安全 27

電子商務中購物系統常見的功能 • • 會員身分鑑別功能 會員資料管理功能 使用者瀏覽功能 網路購物車功能 電子付款功能 線上討論功能 暢銷商品排行榜功能 系統安全 28

電子付款 • 傳統的商業交易的付款方式有現金、支票以及 信用卡等,消費者在支付款項後,銀貨兩訖 • 電子商務中 , 無法面對面交易,傳統付款方式 無法安全地達成交易,買家有可能付款後無法 拿到貨品,賣家也有可能貨品送出後無法從買 方扣款,因應此一情況,電子付款是很重要的 解決機制 • 就廣義而言,電子付款即是利用網路在線上方 式進行買賣雙方的金融交換,現在電子付款已 經成為電子商務中不可或缺的一部份 系統安全 29

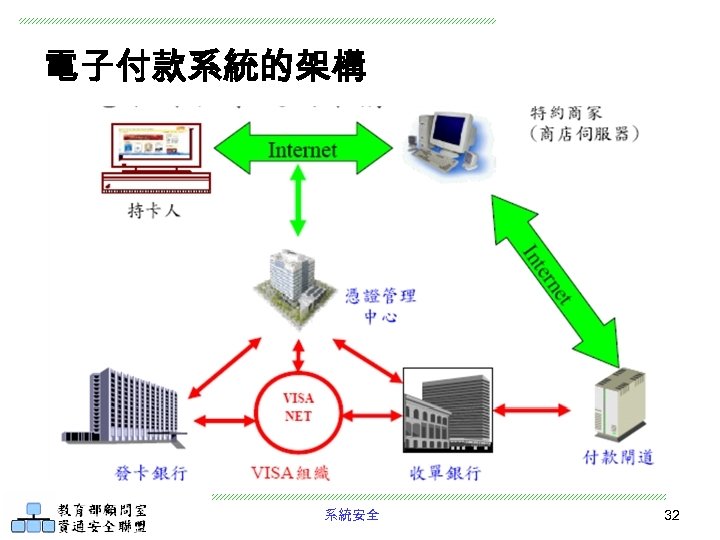

電子付款的架構 • 電子付款架構除了傳統的買方 (Seller)之外,還必須包括: (Buyer)與賣方 – 發卡機構 (Card Issuer) – 收單機構 (Acquirer) – 憑證管理中心 (Certificate Authority) 系統安全 30

電子付款的架構 • 電子付款系統可分為三大類 – – – 預付型付款系統 (pre-pay):儲值卡、智慧卡 後付型付款系統 (post-pay):電子支票、簽 帳卡、信用卡,智慧卡 即時型付款系統:電子現金、轉帳卡、智慧 卡 系統安全 31

電子付款系統的架構 系統安全 32

常見電子付款機制 • 電子現金 (Electronic Cash) • 電子支票 (Electronic Check) • 信用卡電子交易 (Credit Card) 系統安全 33

電子現金 • 電子現金 (Electronic Cash)是將原本的現金改以 電子的方式儲存,為了要安全的保存這些電子 現金,通常會使用軟體或 IC卡來當作儲存電子 現金的電子錢包 • 電子現金是預先付款的機制 (Pre-pay),也就是 消費者在消費時就要預先換好電子錢,因此較 不被消費者所接受 系統安全 34

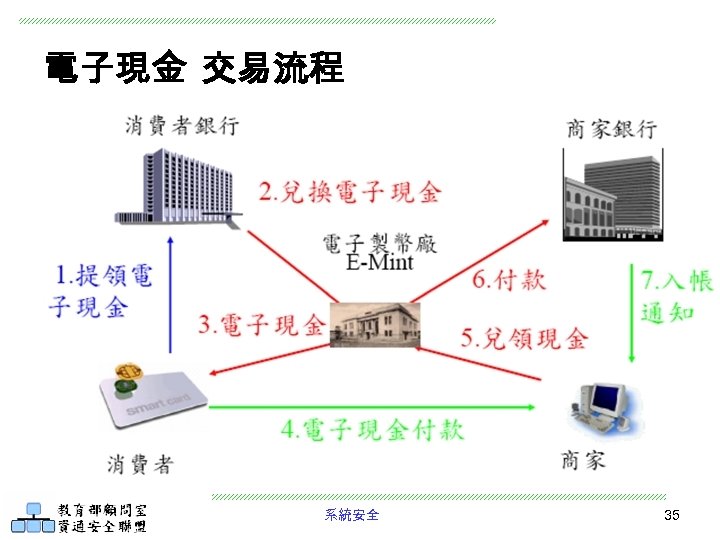

電子現金 交易流程 系統安全 35

電子現金應具有的性質 l l l l 獨立性 安全性 可分性 離線付款 可傳輸性 匿名性 災難復原 系統安全 36

電子支票 • 電子支票可以看成是電子化的紙本支票,在紙 本支票的使用上,使用者必須在支票上簽名作 背書之後,這張支票才算有效。電子支票,須 由使用者用數位簽章來作背書 系統安全 37

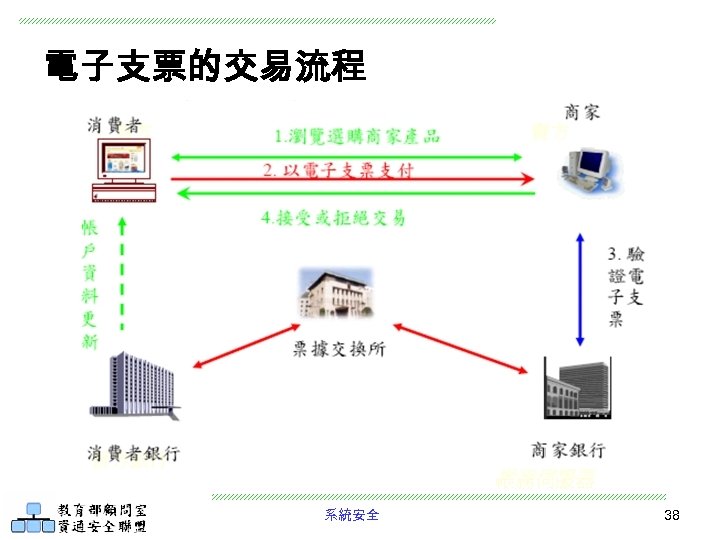

電子支票的交易流程 買方銀行 帳務伺服器 系統安全 38

電子支票安全策略 • 可使用公開金鑰密碼系統來驗證電子支票。消 費者使用自己的私有金鑰來作電子簽章,取代 傳統的簽名動作;而銀行可由公開金鑰來驗證 其正確性 • 可利用電子憑證來傳遞公開金鑰。在電子支票 傳送時,須包含著電子憑證一起傳遞,這包括 了開支票者(消費者)和付款銀行(消費者所屬 的銀行)的電子憑證;以電子憑證取得公開金 鑰並進行驗證 • 私有金鑰必須秘密且安全的持有,例如可以存 放在 IC智慧卡之中,以防止他人盜用 系統安全 39

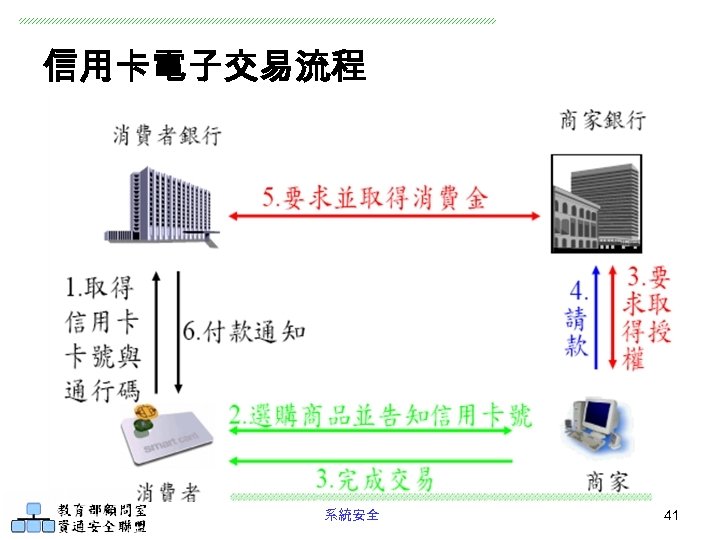

信用卡電子交易 • 信用卡 電子交易 系統與實際信用卡的交易過程類似, 雖然少了將卡片交給店員刷卡的動作,但都是將卡號 等資訊送交銀行,要求取得授權,並由銀行代付帳款, 事後才向持卡人(消費者)收取。 • 使用信用卡 電子 付款上,消費者必須事先向某一代理 公司申請一個信用卡號碼和通行碼,當消費者透過網 路購物時,消費者只需將通行碼傳送到該代理公司, 購物完成後,消費者會收到一個確認的電子郵件或簡 訊等訊息,詢問購買是否有效。若消費者回答有效時, 公司就會從消費者的信用卡帳戶上記錄這筆交易的費 用。 系統安全 40

信用卡電子交易流程 系統安全 41

信用卡電子交易之安全策略 • 信用卡電子交易系統之安全,必須存在一能夠 鑑別商店所屬銀行、商店及消費者之機制,以 避免詐欺行為產生。例如在傳送交易資訊時, 使用電子簽章和電子憑證鑑別交易資料的真 偽 • 消費者的私有金鑰亦必須妥善保護,以防止遭 到別人的竊取、破解,進而冒用身分進行消費 • 對於信用卡號碼、有效日期、持卡人姓名、消 費金額、以及其他所有相關資訊,都必須經過 加密處理,以確保不在傳輸過程中外洩。另外, 必須有機構來負責處理消費者、商店、與銀行 42 系統安全 之紛爭

SET電子安全交易 • SET全名為 Secure Electronic Transaction • 以信用卡為基礎的電子付款系統規範,主要目 的是用來確保開放網路上持卡交易的安全機 制 • 1996年 由 VISA、 Master. Card、 IBM、 Microsoft、 Netscape、 GTE、 Veri. Sign、 SAIC、 Terisa等公司聯 合制訂 • 運用 RSA資料安全的公開金鑰加密技術 系統安全 43

SET的目的 • • 確保輸入資料的私密性 確認訂單及付款資料在傳輸過程中的完整性 鑑別商家及持卡人雙方的身分的正確性 確認銀行和商家的系統都可以處理線上交易 的資料 系統安全 44

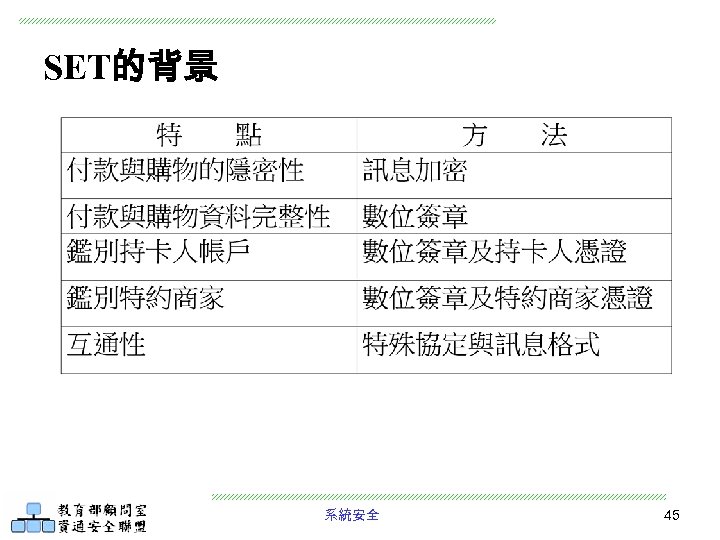

SET的背景 系統安全 45

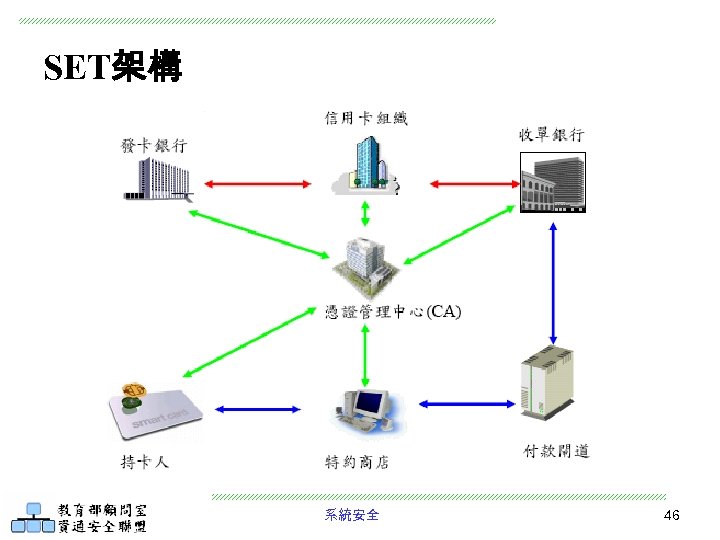

SET架構 系統安全 46

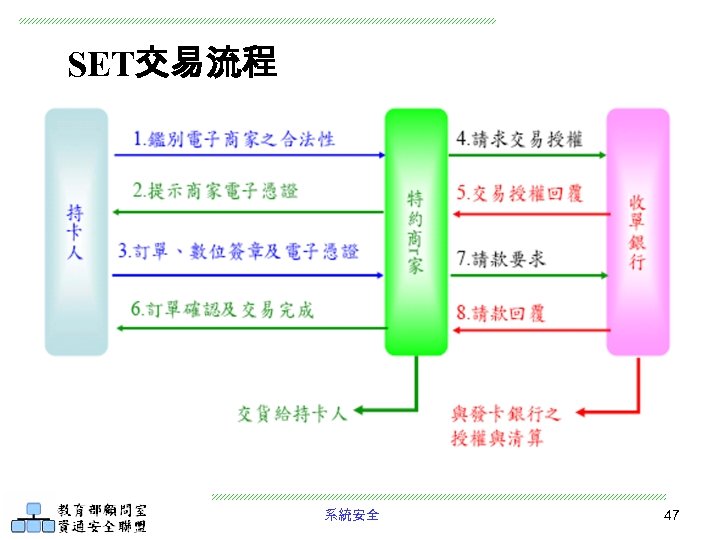

SET交易流程 系統安全 47

SET優缺點分析 • 優點 – 安全可靠 – 成本較低 • 缺點: – 太複雜 – 額外負擔 系統安全 48

SSL電子安全交易 • SSL全名為 Secure Socket Layer • Netscape 提出結合 Web的安全技術 • 主要功能是建立用戶端瀏覽器與 Web伺服器間 資料傳遞的安全通道 • SSL是目前最普及的線上交易技術,主要是 SSL加密的協力廠商眾多,且交易流程簡單, 所以一般網站會選擇 SSL來處理線上交易 • SSL技術已被大部份的 Web Server及 Browser廣 泛使用 系統安全 49

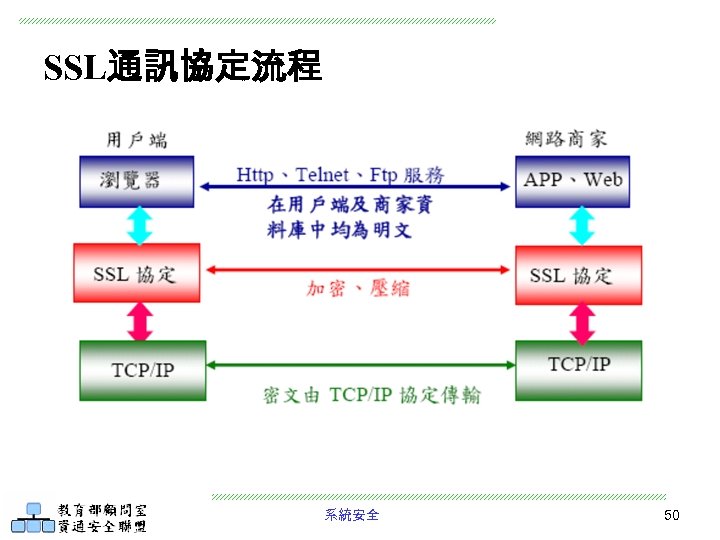

SSL通訊協定流程 系統安全 50

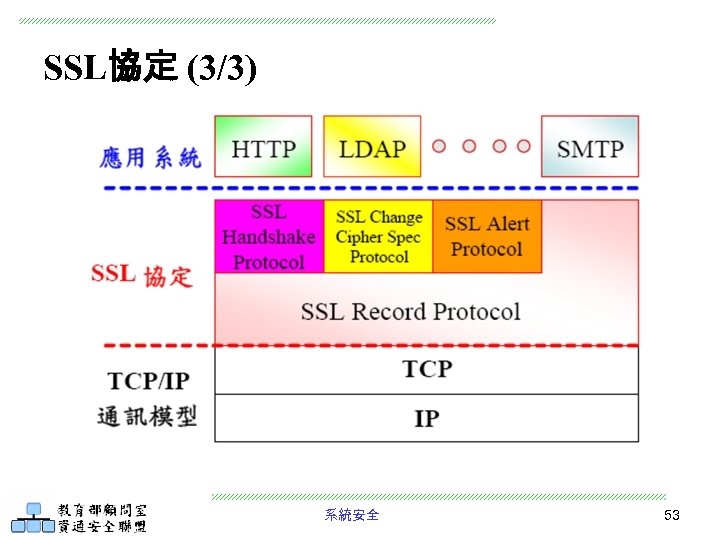

SSL協定 (1/3) • SSL協定主要分成二 層 – SSL記錄層 (SSL Record Layer) 提供資料私密性及完整性兩種服務 – SSL交握層 (SSL Handshake Layer) 提供用戶端與伺服端的身分鑑別機制 • SSL提供的主要安全服務項目 – 提供資料傳送的私密性 (Confidentiality) – 提供資料傳送的完整性 (Integrity) – 提供用戶端與伺服端的身分鑑別機制 (Authenticity) 系統安全 51

SSL協定 (2/3) • SSL交握層 – Handshake Protocol 鑑別雙方身分與協商相關安全機制 – Change Cipher Specification protocol 協議完成後 , 通知對方改變加密規格 – Alter Protocol 有特殊異常狀態發生時通知對方 • SSL記錄層 – 傳輸加密後的訊息 系統安全 52

SSL協定 (3/3) 系統安全 53

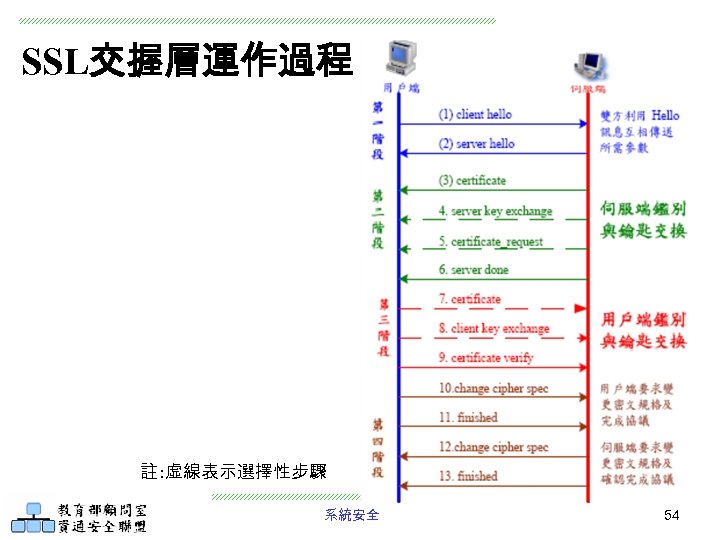

SSL交握層運作過程 註 : 虛線表示選擇性步驟 系統安全 54

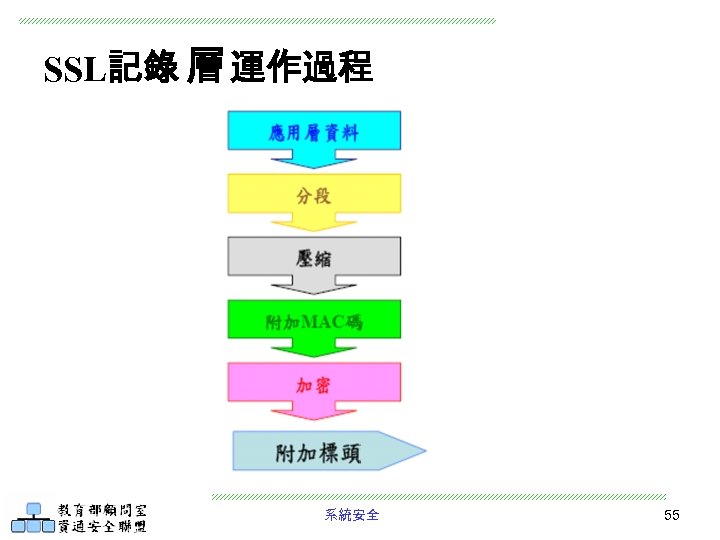

SSL記錄 層 運作過程 系統安全 55

SSL/TLS 安全協定 • IETF擴展 SSL推出 TLS (Transport Layer Security) – RFC 2246, RFC 3546 • 二者主要功能: – 用戶端鑑別 (Client Authentication) – 伺服端鑑別 (Server Authentication) – 加密連線 (Encrypted Connection) 系統安全 56

SSL的優缺點分析 • 優點 – 建置簡單 – 付款容易 – 金流成本低 • 缺點 – 消費者的安全有漏洞 – 交易不確定 系統安全 57

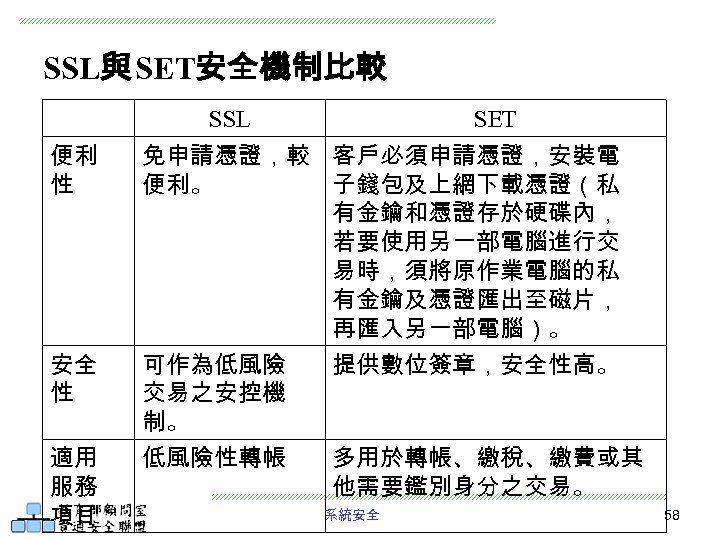

SSL與 SET安全機制比較 SSL SET 便利 性 免申請憑證,較 客戶必須申請憑證,安裝電 便利。 子錢包及上網下載憑證(私 有金鑰和憑證存於硬碟內, 若要使用另一部電腦進行交 易時,須將原作業電腦的私 有金鑰及憑證匯出至磁片, 再匯入另一部電腦)。 安全 性 可作為低風險 交易之安控機 制。 提供數位簽章,安全性高。 適用 服務 項目 低風險性轉帳 多用於轉帳、繳稅、繳費或其 他需要鑑別身分之交易。 系統安全 58

Module 3 -3: VPN 技術 系統安全 59

VPN 技術 • VPN: Virtual Private Network,虛擬私有網路 • 在公眾 Internet環境上建立私有傳輸網路 • 透過軟硬體控制管理機制,提供身分鑑別並確 保資料私密性與完整性 系統安全 60

VPN概觀 (1/2) • 分類(以建立技術分別) – 利用 Internet IP技術的 IP VPN – 利用 Frame Relay/ATM 技術的 FR/ATM VPN • 以傳輸方式與內容區分 – Data VPN 、 Voice VPN 、整合的 VPN 系統安全 61

VPN概觀 (2/2) • 一般而言 , 目前討論的虛擬私有網路 (VPN)指 的是建構在 Internet上,使用隧道及加密 建立一 個虛擬的、安全的、方便的及 擁有自主權的私 人數據網路 。亦可稱它為 IP VPN(以 IP為主要通 訊協定 ) • 非指 X. 25 , Frame Relay或 ATM等提供虛擬固接 線路 (PVC)服務的網路 系統安全 62

IP VPN與傳統 VPN技術 • IP VPN和 Frame Relay與 ATM所提供的固定虛擬 線路 (Permanent Virtual Circuit, PVC)最大的不同 : – PVC所有設定權掌握在電信單位 – 連結的單位越多,相關的終端通訊設備成本越 高 – 管理與設定也很繁瑣 – PVC也無法立即與世界上任何一個使用 的單位連結 Internet • 相反地,運用 VPN技術可以在 Internet上立即擁 有屬於自己的私有數據網路,所以目前的 VPN 大部份是指建立在 Internet上的 IP VPN 系統安全 63

IP VPN相對於傳統 VPN技術的優勢 • • 網路管理簡易 網路涵蓋範圍廣泛 網路使用成本低 應用整合性更佳 系統安全 64

VPN的特性 • 節省成本 : VPN透過既有之網際網路基礎 可大幅減少私有網路之建置成本 • 彈性 : VPN可依據不同的需要規劃頻寬 • 擴充性 : 當用戶端頻寬不足時,只需對所 屬 ISP所提供之服務進行升級,不需大規 模修改線路 • 虛擬隧道 : VPN於有需要時才會動態建立連線, 而並非維護一永久之連線 • 隧道私有性:藉由私有隧道之建立可在共享的 網路媒介上進行資料交換 系統安全 65

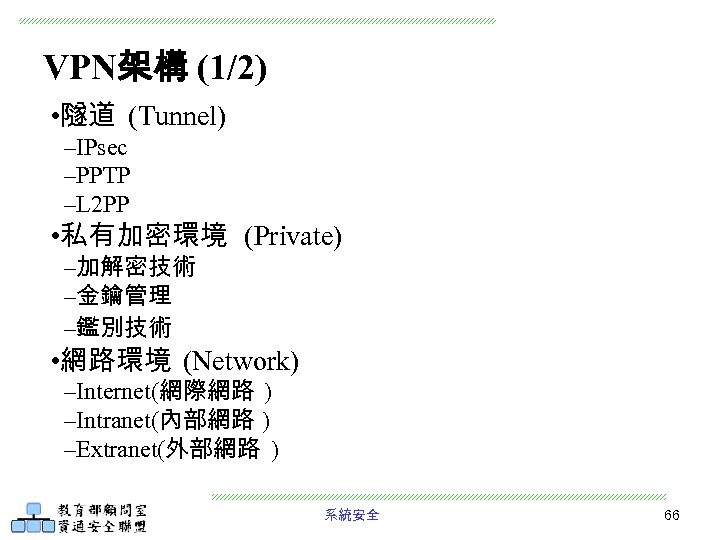

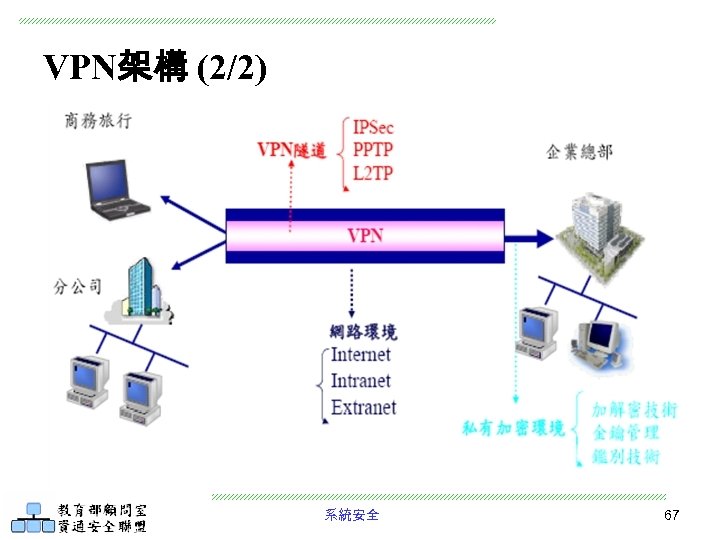

VPN架構 (1/2) • 隧道 (Tunnel) –IPsec –PPTP –L 2 PP • 私有加密環境 (Private) –加解密技術 –金鑰管理 –鑑別技術 • 網路環境 (Network) –Internet(網際網路 ) –Intranet(內部網路 ) –Extranet(外部網路 ) 系統安全 66

VPN架構 (2/2) 系統安全 67

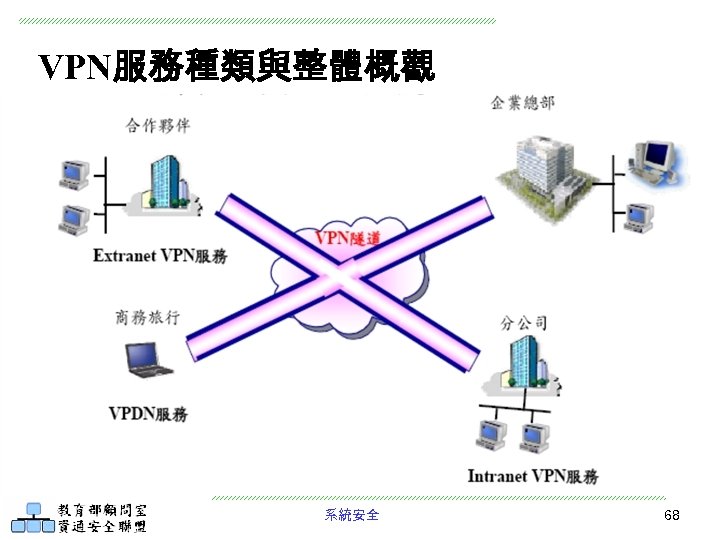

VPN服務種類與整體概觀 系統安全 68

VPN服務種類 - Intranet VPN服務 • 以固接專線的方式連接 ISP,組織內部須具有 配合專線使用之網路設備 • 適用於企業的總公司及較大的分公司 系統安全 69

VPN服務種類 - Intranet VPN服務 • VPDN: Virtual Private Dialup Network • 以撥接方式連接 ISP,用戶端只需具備電腦主 機與 VPN應用程式即可使用撥接帳號進行連 線 • 適用於企業較小的據點及經常出差到各地的 業務人員 系統安全 70

VPN服務種類 - Extranet VPN服務 • 提供企業間以標準與安全的方式,利用專線連 接上 ISP 傳輸企業之間重要的交易訊息 • 企業之間需配合專線使用的 VPN 設備,或是 利用撥接的 VPDN 軟體 系統安全 71

VPN建構方式 • 使用專屬 VPN設備 • 在伺服器與防火牆加裝 VPN軟體 • 升級現有路由器 系統安全 72

VPN建構方式 -使用專屬 VPN設備 • • • 加密及隧道等技術均由專屬硬體完成 需更改現有網路組態 不會影響其他網路設備的效率 可提供高效率之傳輸服務 大部份的 VPN設備都支援 SNMP管理,如發生 問題時可透過網管軟體來控制 系統安全 73

VPN建構方式 -在伺服器與防火牆加裝 軟體 VPN • 不需更改網路組態 • 與既有管理技巧及 具相容 • 不用特別訓練或軟體即可在 VPN架構上連線 運作 • 一般 VPN軟體可與現有之身分鑑別機制結合 • 使用純軟體實行 VPN由於相當耗費運算資源, 可能會有執行效率的問題 系統安全 74

VPN建構方式 -升級現有路由器 • 許多路由器均在其產品中加入 VPN功能 • 以升級 VPN路由器的方式架構簡單 • 不變動現有網路架構下提供 VPN網路傳輸,並 包括防火牆、加密及隧道的功能 • 防火牆、加密以及隧道均以軟體方式運作,效 率較不理想 系統安全 75

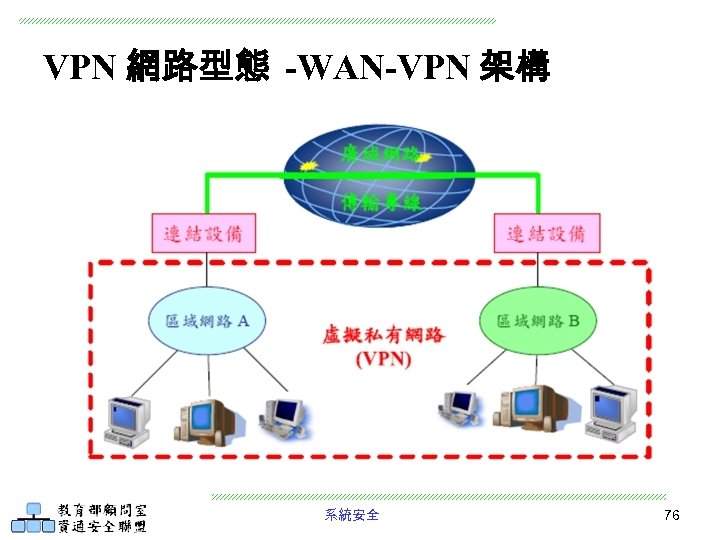

VPN 網路型態 -WAN-VPN 架構 系統安全 76

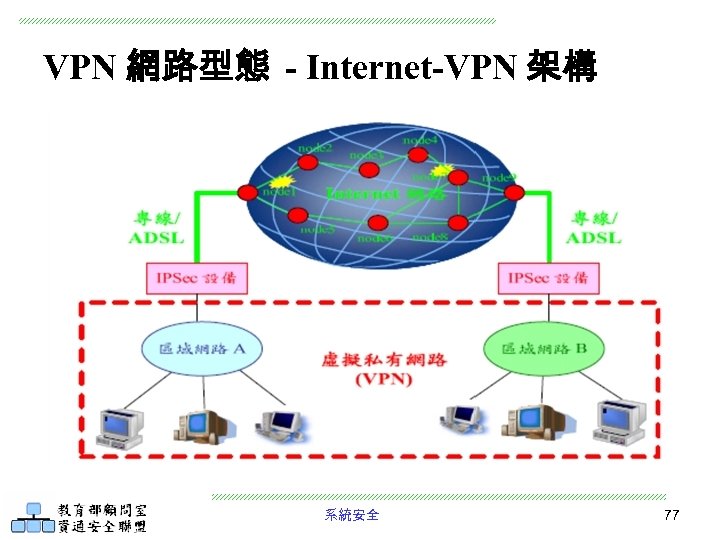

VPN 網路型態 - Internet-VPN 架構 系統安全 77

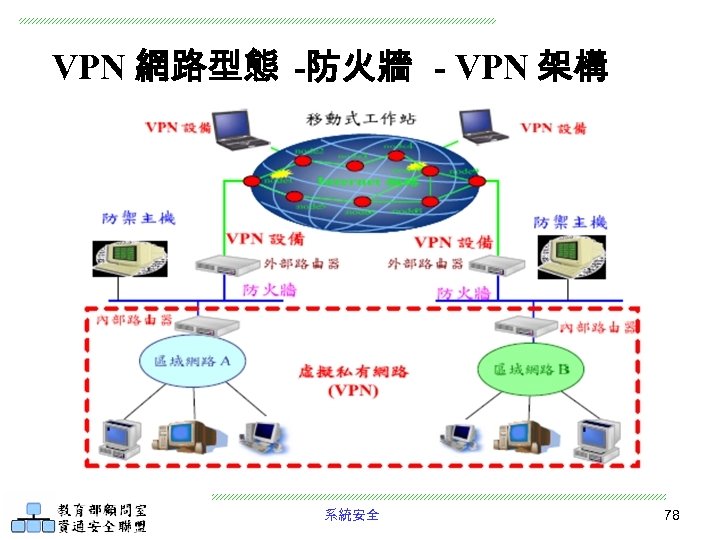

VPN 網路型態 -防火牆 - VPN 架構 系統安全 78

VPN採用之技術 • • 加解密技術 (Encryption and Decryption) 密鑰管理技術 (Key management) 鑑別技術 (Authentication) 穿隧技術 (Tunneling) 系統安全 79

VPN之加解密技術 • 對稱式密碼技術 (Symmetric Cryptography) : 加 解密均使用相同鑰匙,例如: AES、 DES、 RC 5 • 非對稱式密碼技術 (Asymmetric Cryptography) : 又稱公開金鑰密碼技術 ,其加解密使用不同 的金鑰 , 計算效能較差 , 例如: RSA • 混合式 (Hybrid)機制:可同時提供較好之保密程 度與較快之傳輸速度 系統安全 80

VPN之密鑰管理技術 • SKIP (Simple Key Management for IP) • ISAKMP/Oakley (Internet Security Agreement/Key Management Protocol/Oakley) 系統安全 81

VPN之密鑰管理技術 -SKIP • 由 SUN所發展的技術,主要是利用 Diffie. Hellman的演算法則,在網路上傳輸密鑰的一 種技術 • SKIP提供四種獨立網路安全服務 – 存取控制 : 保護資料避免非授權使用 – 加密及解密 : 確保私密性 – 完整性 : 確保資料完整性 – 金鑰及鑑別管理 : 安全政策的有效管理 系統安全 82

VPN之密鑰管理技術 ISAKMP/Oakley • 又稱為 IKE • ISAKMP/Oakley也是以 Diffie-Hellman的演算法, 在網路上傳輸密鑰的一種技術 • Oakley定義如何分辨及確認密鑰 • ISAKMP定義分配密鑰的方法 • 整合在 IPv 6中,成為IPv 6的標準之一部份 系統安全 83

VPN之 鑑別技術 • 採用 鑑別 與存取控制技術以進行使用者身分 辨識與 鑑別 作 • 非法使用者無法進入內部網路系統進行存取 的動作 • Pre-Shared Key: 較脆弱 • X. 509數位憑證:較安全 – 目前憑證標準格式以 ITU-T(CCITT)所定義的 X. 509國際標準最通用 系統安全 84

VPN之穿隧技術 • 透過 “資料囊封 ”(Encapsulation)的方式傳送資料, 就像在公眾網路上建立一條私有隧道,常見的 穿隧技術 – PPTP(軟體 ) – L 2 TP(硬體 ) – IPsec(硬體 ) 系統安全 85

PPTP的應用技術 (1/2) • • • Microsoft、 3 COM、 U. S. Robotics、 Ascend、 ECI等 廠商聯合發展。由於 Microsoft的全力支援,在 Windows的作業系統中都內建 PPTP,加上由於 Windows 平台的佔有率高對於撥接方面的市 場有相當大的市場影響力 PPTP支援 Multi-Protocol如 IP、 IPX、 Net. BEUI、 Apple. Talk,此特性是它相當大的勢 PPTP的傳輸介面為 IP封包、與下層介面無關。 實質傳輸介面 (Physical Layer)的改變,只要不 影響 IP封包傳輸,並不會影響 PPTP封包的運 送 系統安全 86

PPTP的應用技術 (2/2) • • • 兩端點之間之同一隧道 (Tunnel),可提供多人 使用,其間以不同 Call ID區隔 透過 PPTP所啟動的 PPP,加上NCP協調的動作 可依使用者的需要彈性設計私有網路的節點 或特殊節點 透過 Internet來傳遞 PPP以取代傳統電話連線 (PSTN)長途撥接所需的高額成本 系統安全 87

PPTP的運作模式 • • • PPTP Tunneling建立的方式有 Client-initiated經由用 戶端撥接至 ISP建立連線,再由用戶端啟動 PPTP 的 Session和欲建立的另一端 PPTP Server建立隧道 ISP-initiated用戶端和 ISP的 Access Server建立 PPP連 線後,經由 ISP的 Access Server和目的端 PPTP Server建立隧道,用戶端不需安裝 PPTP Client完全 由 ISP-PPTP-enable 若欲建立 LAN-to-LAN tunneling,則在PPTP Server 兩端建立 PPTP tunneling,如在NT Server上加裝 Microsoft的 Routing and Remote Access Service (R&RAS) 系統安全 88

L 2 TP的應用技術 (1/2) • • • L 2 TP在 IETF的規範下由 Cisco的 L 2 F(Layer Two Forwarding)和 Microsoft的 L 2 TP合作而成。 利用 PPP支援 Multi-Protocol的特性,間接使 L 2 TP類似 PPTP可支援多重通訊協定如 IP、 IPX、 Net. BUIT、 Apple. Talk等 L 2 TP的傳輸介面為 UDP封包、與下層介面無 關。實質傳輸介面 (Physical Layer)的改變,只 要不影響 UDP封包傳輸,並不會影響 L 2 TP封 包的運送 系統安全 89

L 2 TP的應用技術 (2/2) • • • 兩端點之間之同一撥接連線 (Connection),可 提供多人使用,其間以不同 Call ID區隔 透過 L 2 TP所啟動的 PPP,加上NCP協調的動作 可依使用者的需要彈性設計私有網路的節點 或特殊節點 透過 Internet來傳遞 PPP以取代傳統電話連線 (PSTN)長途撥接所需的高額成本 系統安全 90

L 2 TP的運作模式 • • 遠端使用者先和 ISP端建立普通的 PPP連線 遠端使用者透過 ISP和遠端 L 2 TP Server進行協 調 遠端使用者透過 ISP和遠端 L 2 TP Server建立自 願性隧道 L 2 TP已較少使用 系統安全 91

IPSec協定 (1/2) • IETF (Internet Engineering Task Force)從 1995年起, 陸續公佈許多網路安全之相關技術標準。這些 標準統稱為 IPSec (IP Security, RFC 1825~1829, RFC 1851, RFC 2085, RFC 2104) • 提供 Internet、 Intranet、 Extranet及 Remote Access之 加密及鑑別等安全保護 • 針對 IPv 4與 IPv 6進行高品質資訊封包傳輸,可 防止 IP被偽裝及或錯誤遞送封包,提高資料封 包傳輸之可靠度 系統安全 92

IPSec協定 (2/2) • 符合 “網路層 ”之通訊安全 • 提供的安全服務包括 “網路元件的存取控制 ”、 “封包偵測 ”、 “資料加密 ”、 “資料來源鑑別 ” • IPSec之安全服務皆可使用於上層之通訊協定, 例如: TCP、 UDP、 ICMP等 系統安全 93

IPSec主要部份 -封包轉換協定 • • • AH(Authentication Header)與 ESP(Encapsulating Security Payload)這兩種轉換編碼方式,可由通 訊雙方指定加密或身分鑑別之演算法 通訊雙方以保密安全參數識別碼 (Security Parameter Index, SPI)標示事先約定所採用的 加密或身分鑑別之演算法與參數 組合的方式分隧道模式 (Tunnel Mode)與傳輸 層模式 (Transport Mode)兩種 系統安全 94

IPSec主要部份 -安全參數組合 • • • 安全參數連結 (Security Association) 安全參數連結是一兩端通訊實體的單向關係 不同的安全參數連結由保密安全參數識別碼、 目的位址與轉換格式 (AH或 ESP) 決定,此值 唯一 系統安全 95

IPSec主要部份 -密鑰交換與管理 • • IPSec系統需密鑰來加解密資料 運用 IPSec的實體兩端必需知道一組相對的加 密及解密的密鑰才能正常運作 密鑰的交換可用人 及系統兩種方式 IETF定義 Internet Ket Exchange(IKE)通訊協定進 行密鑰交換 系統安全 96

IPSec運作模式 • ESP(Encapsulation Security Payload) – 提供鑑別和加密 • AH(Authentication Header) – 只提供鑑別,通常是以 MD 5、 SHA 1技術鑑別使 用者的身分 • ISAKMP(IP Security Association Key Management Protocol) – 使交換鑰匙的動作自動化且安全 系統安全 97

IPSec協定中 AH協定 vs. ESP協定 • AH協定:透過雜湊函數 (Hash提供封包來源的 鑑別與內容完整性的檢查 • ESP協定:同時結合雜湊函數及加密演算法, 因此封包內容加密後不會因封包遭竊取而有 危及私密性顧慮;雖具有類似 AH的鑑別能力。 但 ESP協定對於防篡改或造假的效能較不理想 系統安全 98

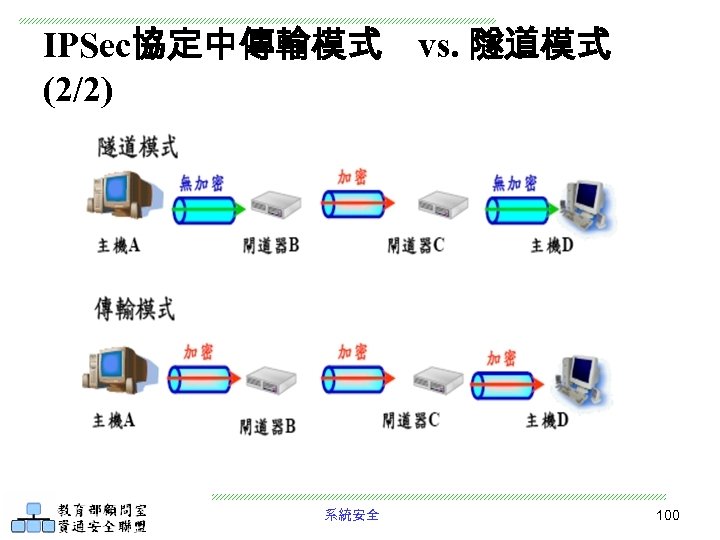

IPSec協定中傳輸模式 vs. 隧道模式 (1/2) • 傳輸模式又稱 “使用者對使用者 ”囊封機制 (End user-to-End user) – 由連線兩端主機對交換的封包進行保護 – 每部主機都需要安裝 IPSec • 隧道模式又稱 “閘道對閘道 ”囊封機制 (Gateway-to-Gateway) – 由閘道器對交換的封包進行保護 – 不須每一部主機都安裝 IPSec 系統安全 99

IPSec協定中傳輸模式 vs. 隧道模式 (2/2) 系統安全 100

IPSec的四種模式 • 鑑別標頭 (AH) – AH「 傳輸模式」(Transport Mode) – AH「隧道模式」 (Tunnel Mode)、 • 囊封安全負載 (ESP) – ESP「傳輸模式」 (Transport Mode) – ESP「隧道模式」 (Tunnel Mode) 系統安全 101

IPSec-鑑別標頭 (AH)(1/3) • 提供兩種 功能 – 資料完整性 (Integrity):確認資料封包在傳輸過程沒 有被修改 – 鑑別身分 (Authentication) : 資料接收端可以輕易地 辨識資料封包來源,並可預防資料在傳送過程中被 複製後重送 系統安全 102

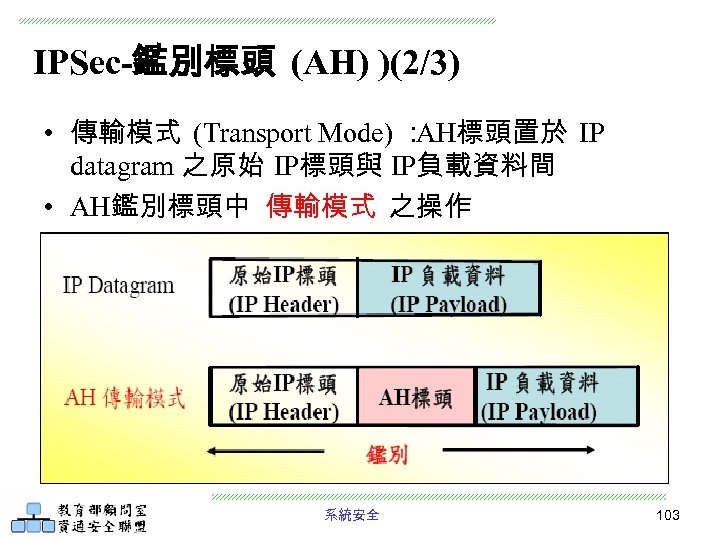

IPSec-鑑別標頭 (AH) )(2/3) • 傳輸模式 (Transport Mode) : AH標頭置於 IP datagram 之原始 IP標頭與 IP負載資料間 • AH鑑別標頭中 傳輸模式 之操作 系統安全 103

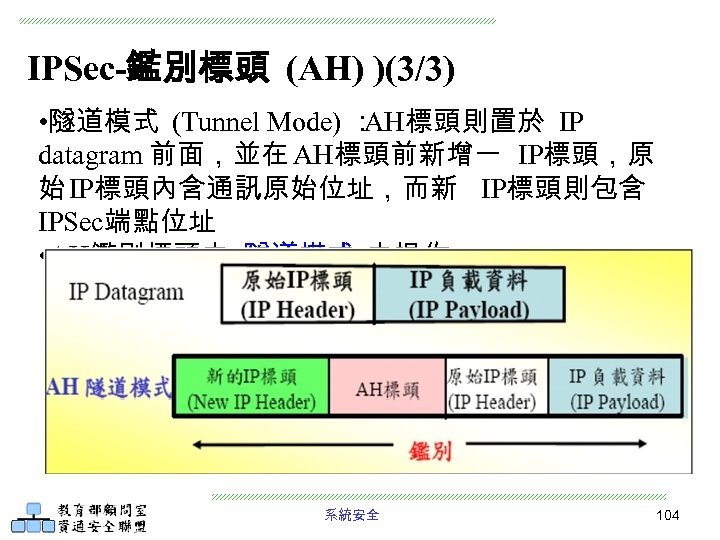

IPSec-鑑別標頭 (AH) )(3/3) • 隧道模式 (Tunnel Mode) : AH標頭則置於 IP datagram 前面,並在 AH標頭前新增一 IP標頭,原 始 IP標頭內含通訊原始位址,而新 IP標頭則包含 IPSec端點位址 • AH鑑別標頭中 隧道模式 之操作 系統安全 104

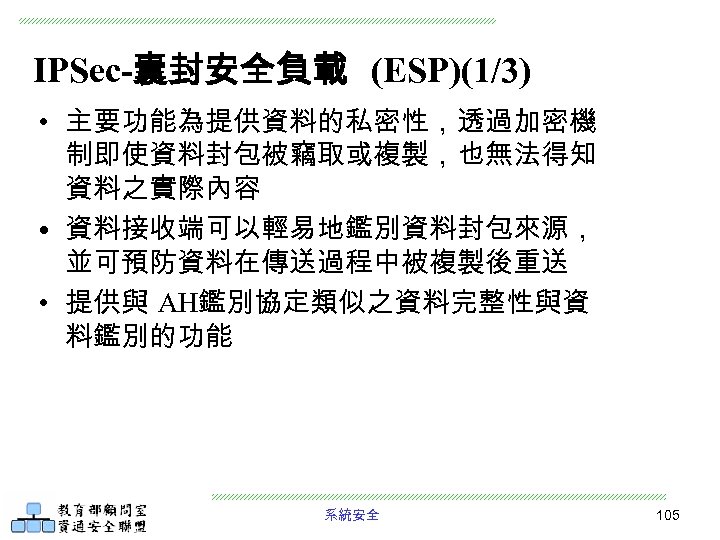

IPSec-囊封安全負載 (ESP)(1/3) • 主要功能為提供資料的私密性,透過加密機 制即使資料封包被竊取或複製,也無法得知 資料之實際內容 • 資料接收端可以輕易地鑑別資料封包來源, 並可預防資料在傳送過程中被複製後重送 • 提供與 AH鑑別協定類似之資料完整性與資 料鑑別的功能 系統安全 105

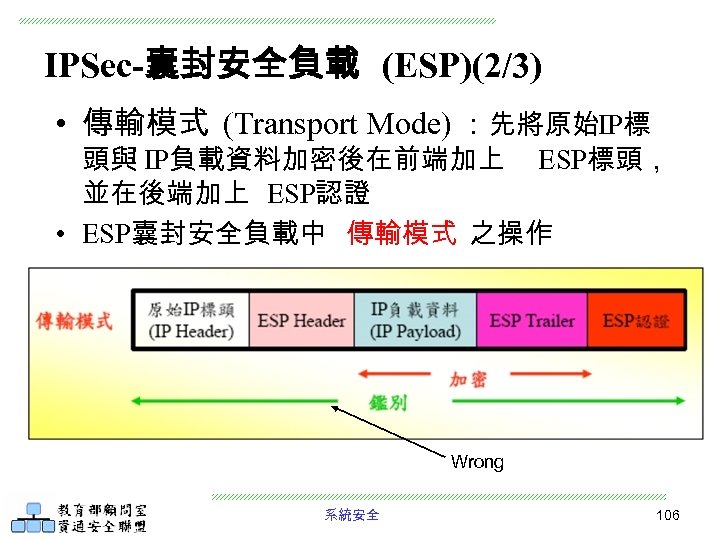

IPSec-囊封安全負載 (ESP)(2/3) • 傳輸模式 (Transport Mode) :先將原始IP標 頭與 IP負載資料加密後在前端加上 ESP標頭, 並在後端加上 ESP認證 • ESP囊封安全負載中 傳輸模式 之操作 Wrong 系統安全 106

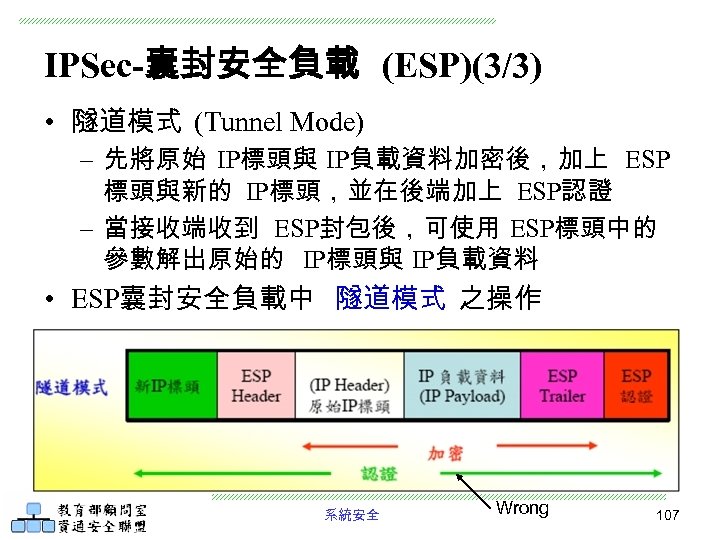

IPSec-囊封安全負載 (ESP)(3/3) • 隧道模式 (Tunnel Mode) – 先將原始 IP標頭與 IP負載資料加密後,加上 ESP 標頭與新的 IP標頭,並在後端加上 ESP認證 – 當接收端收到 ESP封包後,可使用 ESP標頭中的 參數解出原始的 IP標頭與 IP負載資料 • ESP囊封安全負載中 隧道模式 之操作 系統安全 Wrong 107

IPsec、 PPTP、 L 2 TP三者的不同 • IPsec、 PPTP、 L 2 TP三者,最大的不同在於,運 用 IPsec的技術,使用者可以同時使用 Internet與 VPN的多點傳輸功能 (包括 Internet/Intranet/ Extranet/Remote Access 等 ) • 而 PPTP及 L 2 TP只能執行點對點 VPN的功能,無 法同時執行 Internet的應用,使用時較不方便。 系統安全 108

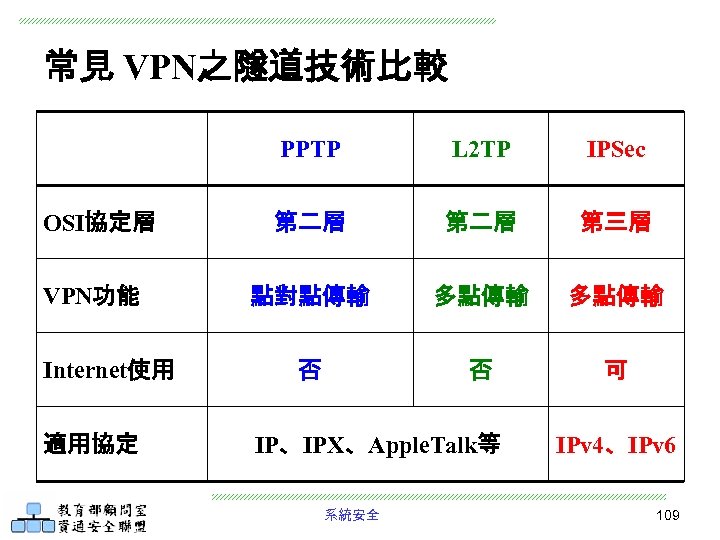

常見 VPN之隧道技術比較 PPTP OSI協定層 VPN功能 Internet使用 適用協定 L 2 TP IPSec 第二層 第三層 點對點傳輸 多點傳輸 否 否 可 IP、IPX、Apple. Talk等 系統安全 IPv 4、IPv 6 109

SSL-VPN(1/2) • SSL-VPN藉由使用標準 Web 瀏覽器均已內建之 SSL /HTTPS 協定作為安全傳輸機制 • SSL-VPN是最便利、最經濟安全 VPN • 使用者不需要在電腦上安裝軟體,亦不需要複 雜的設定,僅需透過最熟悉的網路瀏覽器介面, 即可輕鬆透過 SSL加密,安全地連線至企業內 部網路 • 相對的,IPSec VPN 則是在網路層上建立開放 式隧道 系統安全 110

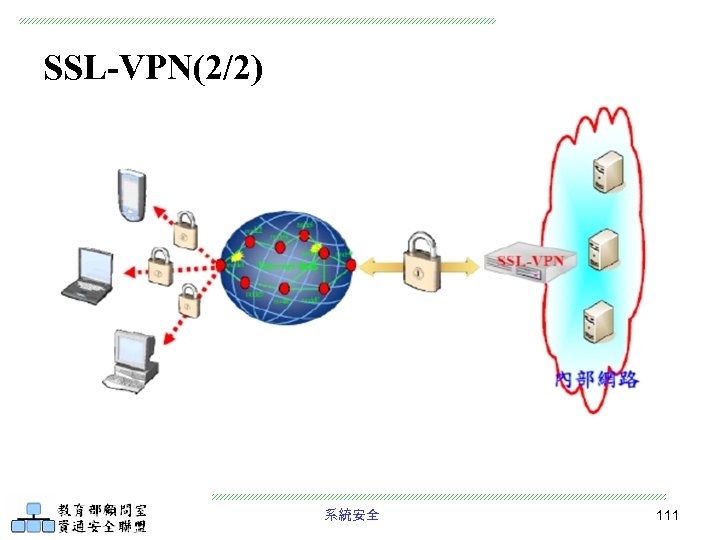

SSL-VPN(2/2) 系統安全 111

SSL-VPN特色 • 使用瀏覽器 使用者可透過任何瀏覽器內建之 SSL,進行安 全的遠端存取。 • 總體成本低 無需安裝任何軟體,也不用複雜的設定,可免 除維護軟體之成本與複雜性,可輕鬆、快速地 新增使用者或存取新應用程式。 • 相容性高 無需改變現有的網路架構,即可與外部網路互 通,不必擔心隧道建立時因 Firewall做 NAT所產 生無法連線的問題。 系統安全 112

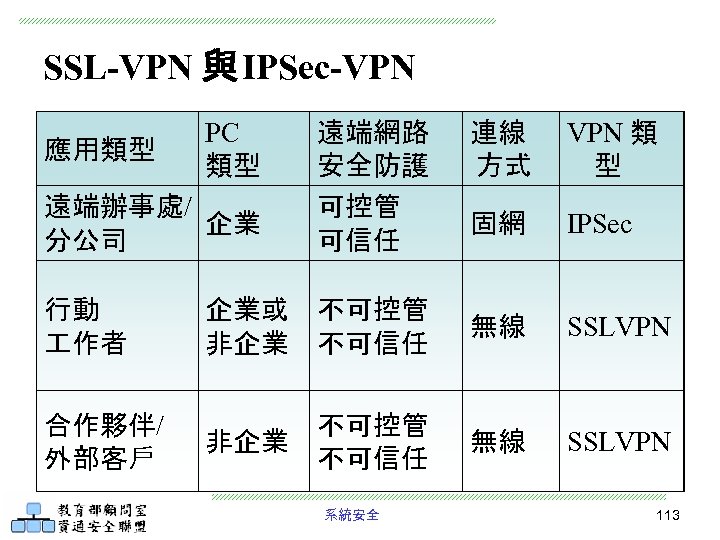

SSL-VPN 與 IPSec-VPN 應用類型 PC 類型 遠端辦事處/ 企業 分公司 遠端網路 安全防護 可控管 可信任 連線 方式 VPN 類 型 固網 IPSec 行動 作者 企業或 不可控管 非企業 不可信任 無線 SSLVPN 合作夥伴/ 外部客戶 不可控管 非企業 不可信任 無線 SSLVPN 系統安全 113

Module 3 -4: PGP安全電子郵件技術 系統安全 114

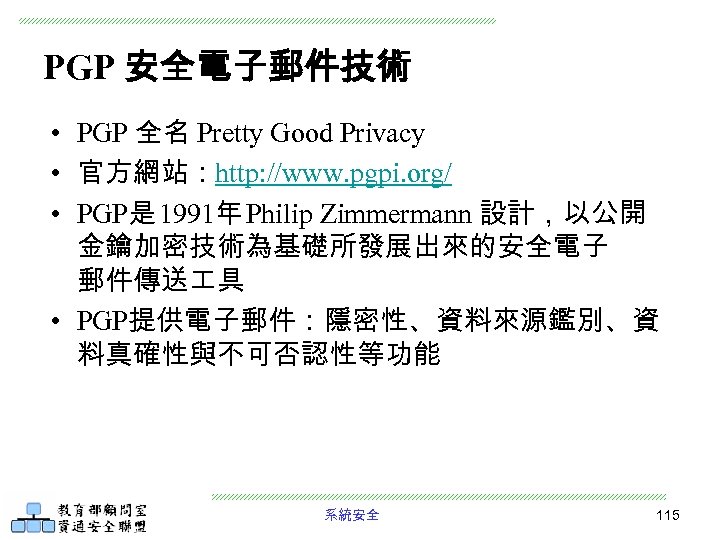

PGP 安全電子郵件技術 • PGP 全名 Pretty Good Privacy • 官方網站:http: //www. pgpi. org/ • PGP是 1991年 Philip Zimmermann 設計,以公開 金鑰加密技術為基礎所發展出來的安全電子 郵件傳送 具 • PGP提供電子郵件:隱密性、資料來源鑑別、資 料真確性與不可否認性等功能 系統安全 115

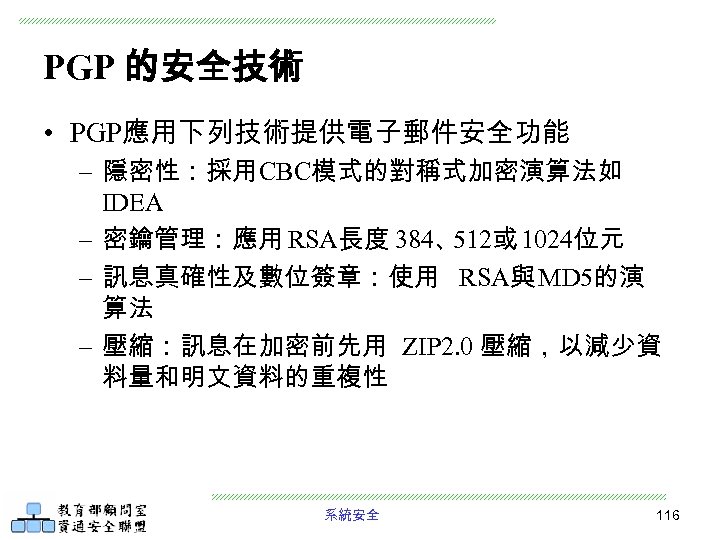

PGP 的安全技術 • PGP應用下列技術提供電子郵件安全功能 – 隱密性:採用CBC模式的對稱式加密演算法如 IDEA – 密鑰管理:應用 RSA長度 384、 512或 1024位元 – 訊息真確性及數位簽章:使用 RSA與 MD 5的演 算法 – 壓縮:訊息在加密前先用 ZIP 2. 0 壓縮,以減少資 料量和明文資料的重複性 系統安全 116

PGP 憑證 • 使用者自行發行憑證;並非由 CA 發行 • 使用者自行驗證憑證的真偽;並非由 PKI 負 責 • 目前已可結合 X. 509 v 3 憑證使用 • PGP 憑證內容: – – – PGP 版本 持有人公開金鑰 持有人訊息 數位簽章 憑證有效週期 加密演算法 系統安全 117

PGP 金鑰環 • 金鑰 ID – 每個人可能擁有多把金鑰 – 公開金鑰識別 鑰匙 ID = KUa mod 264 – 私有金鑰環:自己的私有金鑰 – 公開金鑰環:別人的公開金鑰 系統安全 118

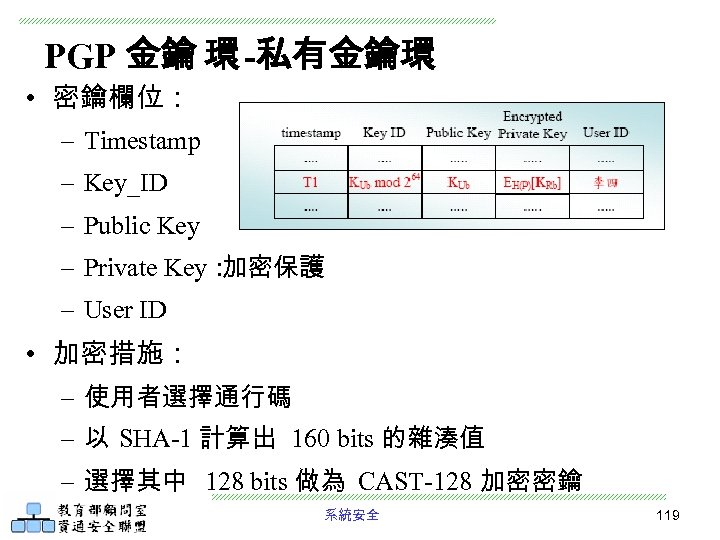

PGP 金鑰 環 -私有金鑰環 • 密鑰欄位: – Timestamp – Key_ID – Public Key – Private Key: 加密保護 – User ID • 加密措施: – 使用者選擇通行碼 – 以 SHA-1 計算出 160 bits 的雜湊值 – 選擇其中 128 bits 做為 CAST-128 加密密鑰 系統安全 119

PGP 金鑰環 -公開金鑰環 • 鑰匙欄位 – Timestamp – Key_ID – Public Key – User ID – Signature – Owner Trust – Signature Trusts – Key legitimacy 系統安全 120

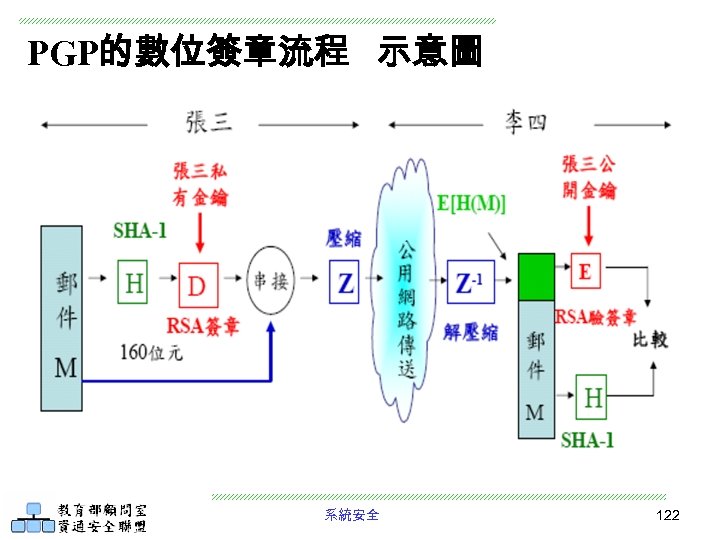

PGP 安全技術 -簽署郵件 • 張三發送信件給 李四 • 張三 運作如下: 1. 張三 以雜湊演算法(如 SHA-1)對準備好寄送給李四的郵件計算 雜湊值 2. 張三從 “私有金鑰 ”中搜尋出與李四金鑰配對(利用 User_ID 關鍵 字);此時 PGP 系統會要求張三輸入通行碼,並利用通行碼產生解 開私有金鑰匙的加密 3. PGP 系統利用私有金鑰對雜湊值做簽署,再將 Key_ID、郵件與數 位簽章,一併傳送給李四 • 李四運作如下: 1. 李四利用 Key_ID 做為關鍵字,搜尋 “公開金鑰環 ”,以得到 張三 的公開金鑰 2. 利用張三公開金鑰解開數位簽章的加密,並得到雜湊值 3. 李四由所收到郵件,經由雜湊演算法(如 SHA-1) 計算出另一個雜 湊值 4. 比較兩者雜湊值是否相同,如果相同的話,則表示該郵件是 張三 所寄送無誤,並且郵件也未遭受竄改 系統安全 121

PGP的數位簽章流程 示意圖 系統安全 122

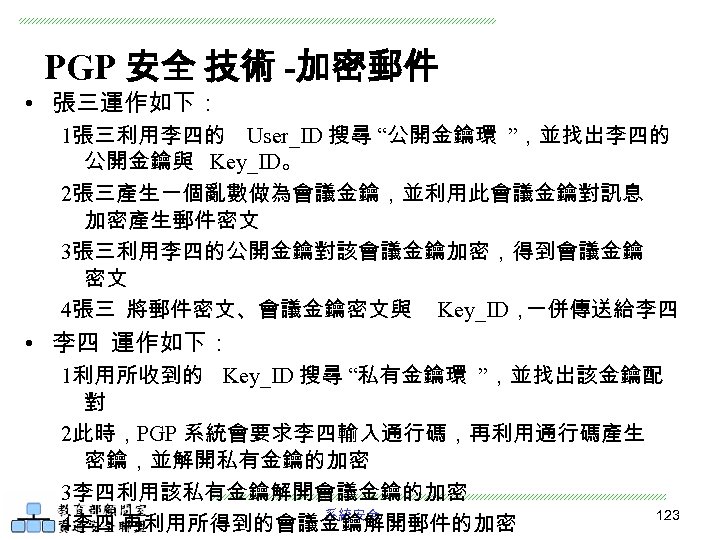

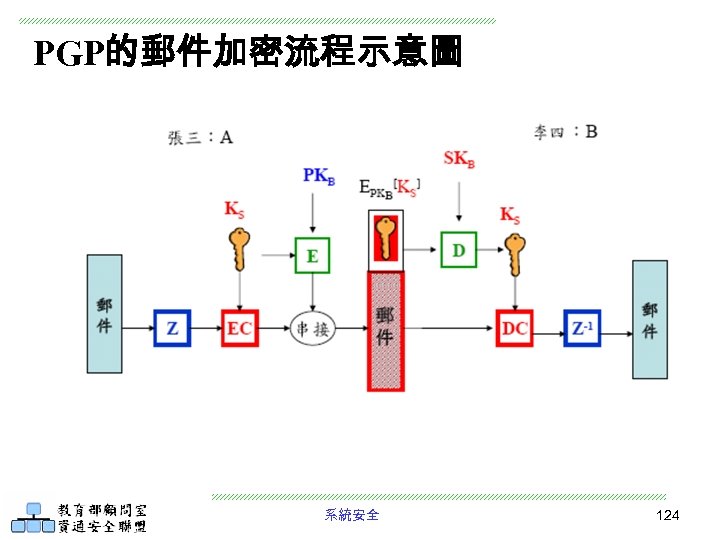

PGP 安全 技術 -加密郵件 • 張三運作如下: 1張三利用李四的 User_ID 搜尋 “公開金鑰環 ”,並找出李四的 公開金鑰與 Key_ID。 2張三產生一個亂數做為會議金鑰,並利用此會議金鑰對訊息 加密產生郵件密文 3張三利用李四的公開金鑰對該會議金鑰加密,得到會議金鑰 密文 4張三 將郵件密文、會議金鑰密文與 Key_ID, 一併傳送給李四 • 李四 運作如下: 1利用所收到的 Key_ID 搜尋 “私有金鑰環 ”,並找出該金鑰配 對 2此時,PGP 系統會要求李四輸入通行碼,再利用通行碼產生 密鑰,並解開私有金鑰的加密 3李四利用該私有金鑰解開會議金鑰的加密 123 系統安全 4李四 再利用所得到的會議金鑰解開郵件的加密

PGP的郵件加密流程示意圖 系統安全 124

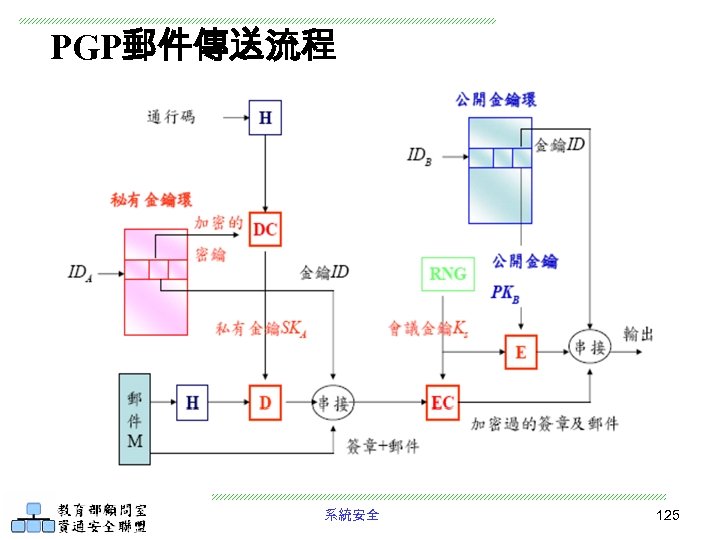

PGP郵件傳送流程 系統安全 125

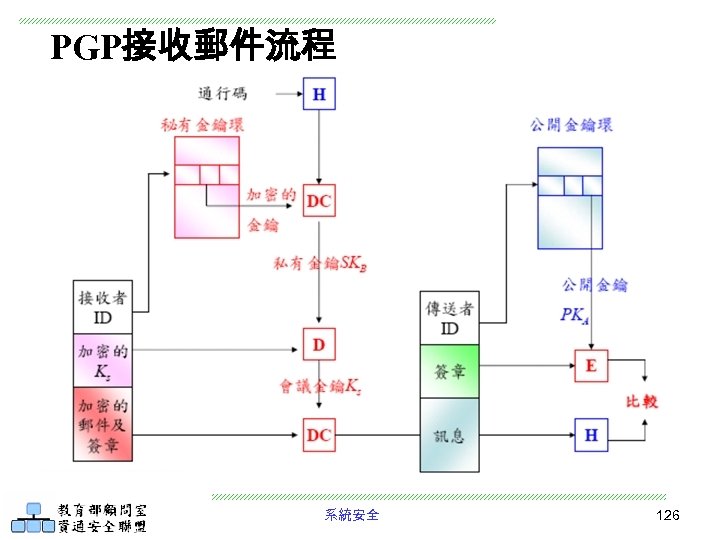

PGP接收郵件流程 系統安全 126

Module 3 -5: Kerberos 系統安全 127

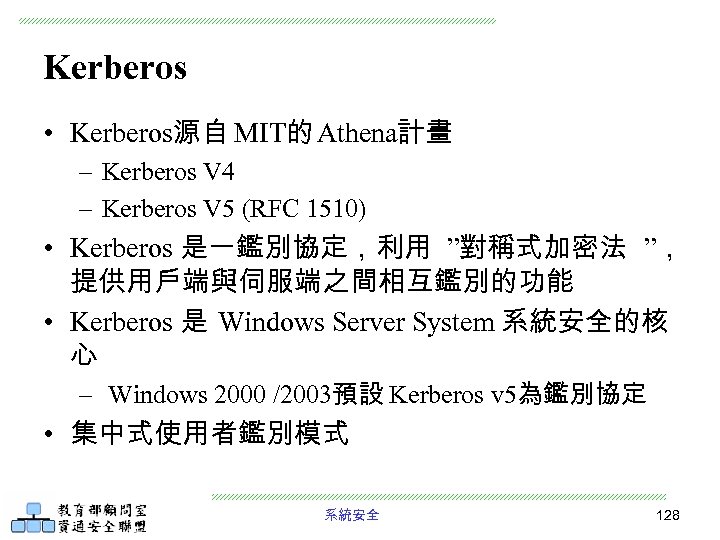

Kerberos • Kerberos源自 MIT的 Athena計畫 – Kerberos V 4 – Kerberos V 5 (RFC 1510) • Kerberos 是一鑑別協定,利用 ”對稱式加密法 ”, 提供用戶端與伺服端之間相互鑑別的功能 • Kerberos 是 Windows Server System 系統安全的核 心 – Windows 2000 /2003預設 Kerberos v 5為鑑別協定 • 集中式使用者鑑別模式 系統安全 128

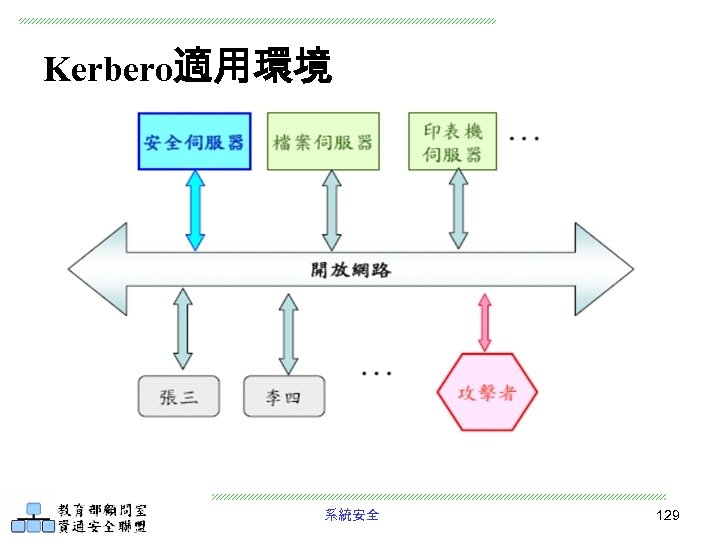

Kerbero適用環境 系統安全 129

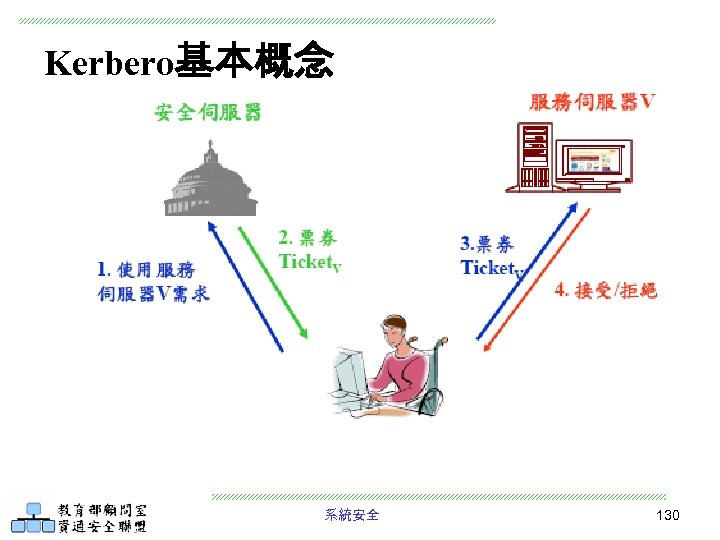

Kerbero基本概念 系統安全 130

![Kerbero演進 • 改良 “ Needham-Schoeder”的鑑別協定 Ticketv = EKv [IDA || KS || ADA] EKA[] Kerbero演進 • 改良 “ Needham-Schoeder”的鑑別協定 Ticketv = EKv [IDA || KS || ADA] EKA[]](https://present5.com/presentation/03b5fbf0a435a124086c5fe3a9db4cfb/image-131.jpg)

Kerbero演進 • 改良 “ Needham-Schoeder”的鑑別協定 Ticketv = EKv [IDA || KS || ADA] EKA[] :以 A為密鑰的對稱式加密 K KDC:密鑰分配中心 ADA:使用者A的網址 系統安全 131

Kerbero成員 • 安全伺服器 – 鑑別伺服器 (Authentication Server, AS)持有密 鑰 KA和 KTGS – 票券核發伺服器 (Ticket-Granting Server, IDTGS)持有密鑰 KTGS • 使用者 (IDA)位於網址 ADA持有密鑰 KA • 服務伺服器 (IDV)持有密鑰 Kv 系統安全 132

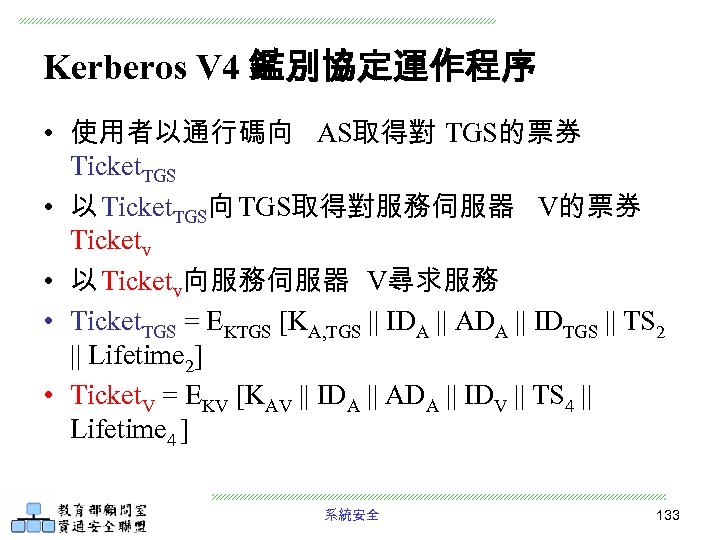

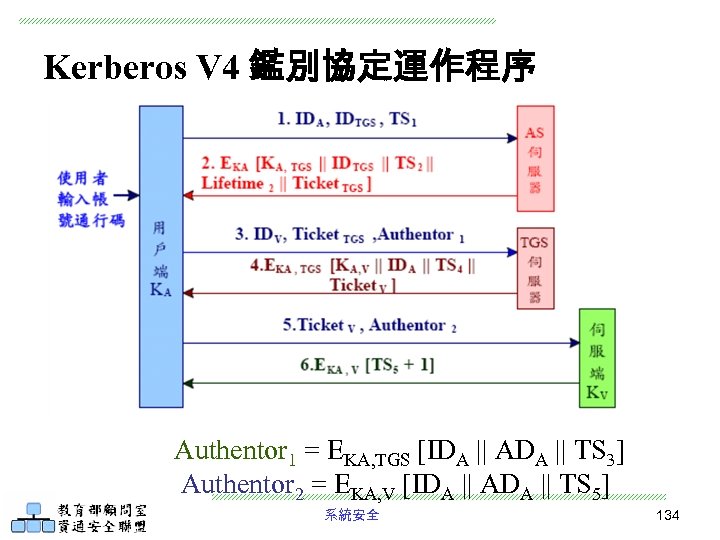

Kerberos V 4 鑑別協定運作程序 • 使用者以通行碼向 AS取得對 TGS的票券 Ticket. TGS • 以 Ticket. TGS向 TGS取得對服務伺服器 V的票券 Ticketv • 以 Ticketv向服務伺服器 V尋求服務 • Ticket. TGS = EKTGS [KA, TGS || IDA || ADA || IDTGS || TS 2 || Lifetime 2] • Ticket. V = EKV [KAV || IDA || ADA || IDV || TS 4 || Lifetime 4 ] 系統安全 133

Kerberos V 4 鑑別協定運作程序 Authentor 1 = EKA, TGS [IDA || ADA || TS 3] Authentor 2 = EKA, V [IDA || ADA || TS 5] 系統安全 134

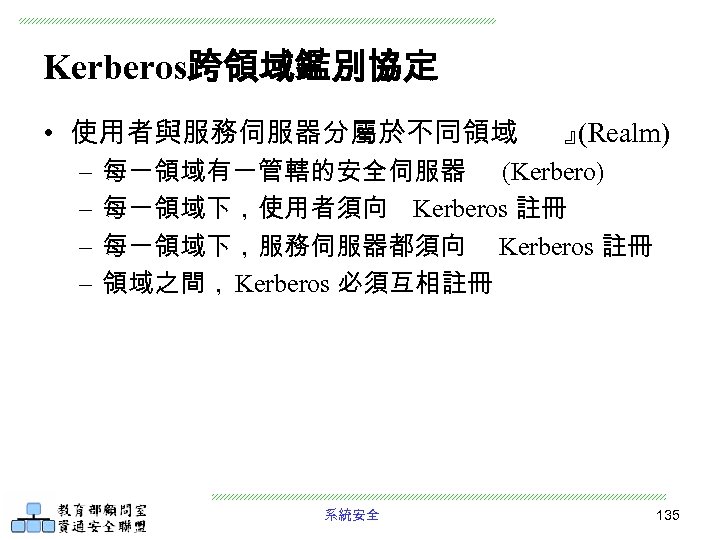

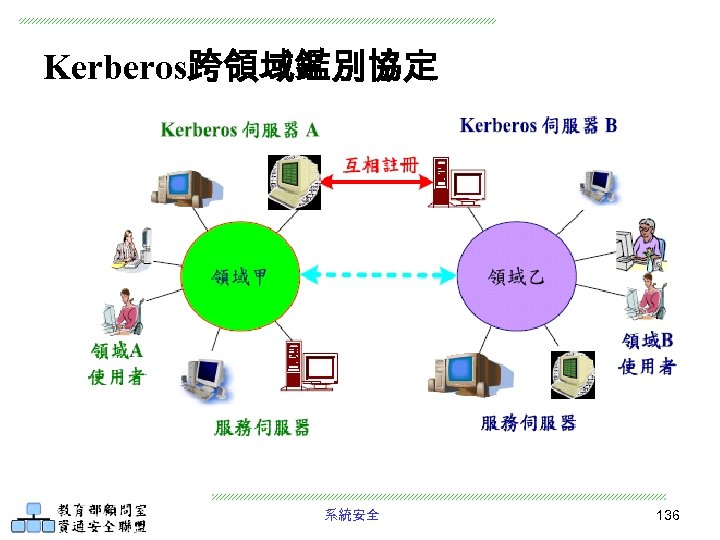

Kerberos跨領域鑑別協定 • 使用者與服務伺服器分屬於不同領域 – – 』 (Realm) 每一領域有一管轄的安全伺服器 (Kerbero) 每一領域下,使用者須向 Kerberos 註冊 每一領域下,服務伺服器都須向 Kerberos 註冊 領域之間, Kerberos 必須互相註冊 系統安全 135

Kerberos跨領域鑑別協定 系統安全 136

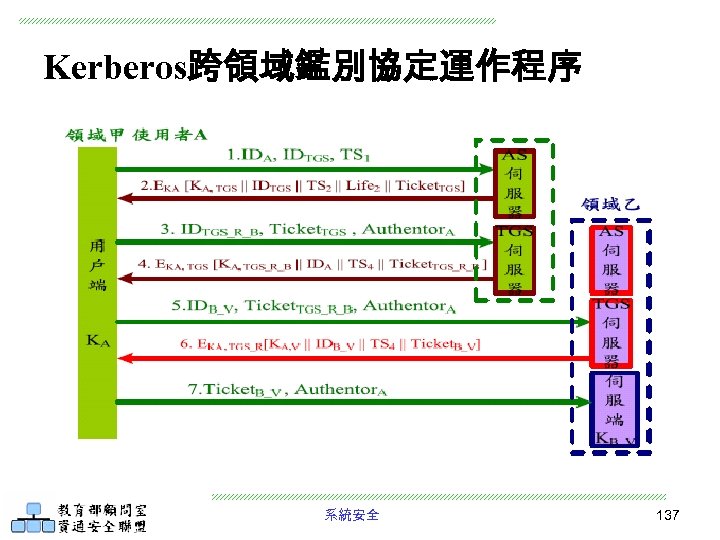

Kerberos跨領域鑑別協定運作程序 系統安全 137

Kerberos V 5 鑑別 協定 增加功能 • • • 加密技術增加 DES 標準 除了 TCP/IP 之外,可應用於其他網路 訊息格式採 ASN. 1 編碼 票券有效期採用起始與結束的有效期間 鑑別可轉移到其他服務伺服器 領域之間鑑別可適合 DNS 系統 系統安全 138

Kerberos V 5 參數定義 • Realm用來表示使用者所在的地區。 • Options 用來表示要使用哪些 flags。 • Times用來要求產生的 ticket之使用時間。 • Nonce用來防止重送攻擊的亂數。 • Subkey使用端要求使用的資料加密金鑰。 • Seq用來設定伺服端傳送給使用端資料所使用 的起始序號。 • Flags: Kerberos v 5支援的一些參數。 系統安全 139

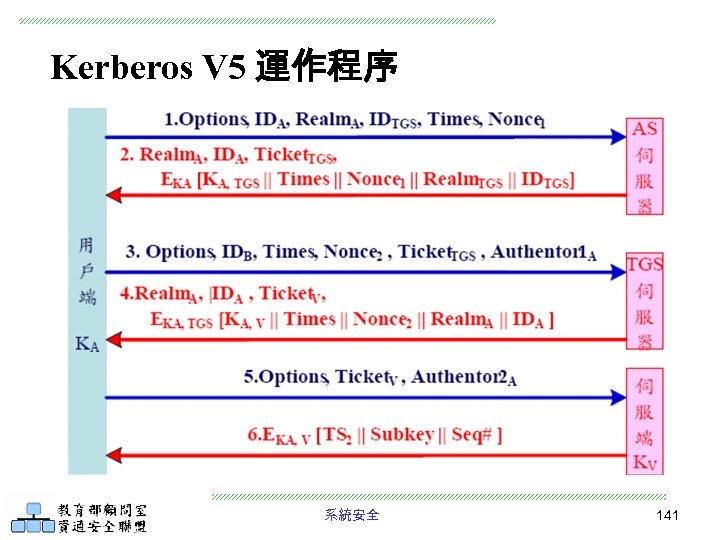

Kerberos V 5 運作程序 • 鑑別身分與取得 TGT 票券: Ticket. TGS = EKTGS[Flages || KA, TGS || Realm. A || IDA || Times || Authen_Data] • 送出鑑別符索取服務票券 Authentor 1 A = EKA, TGS[IDA || Realm. A || TS 1] Ticket. V= EKV[Flages || KAV|| Realm. A || IDA || ADA || Times || Authen_Data] • 送出鑑別符要求服務: Authentor 2 A = EKA, [IDA || Realm. A || TS 1 || Subkey || Seq#] 系統安全 140

Kerberos V 5 運作程序 系統安全 141

參考資料 • William Stallings, Cryptography and network Security, Fourth Edition, Pearsion Prentice Hall • 黃明祥、林詠章著資訊與網路安全概論,美商麥 格羅希爾 • 林祝興、張真誠著電子商務安全技術與應用,旗 標 • 楊中皇著網路安全 -理論與實務,金禾 • 吳順裕、粘添壽著資訊與網路安全技術,旗標 • 李順仁、葉乃菁著網路安全理論與實務,文魁 • 李順仁著資訊安全,文魁 系統安全 142

03b5fbf0a435a124086c5fe3a9db4cfb.ppt