Л_3_ОТАМ.ppt

- Количество слайдов: 47

Модуль № 1 "Огляд загального системного забезпечення ПК та загального прикладного програмного забезпечення" Лекція 3. Робота оператора в системі Windows. Дисципліна: Обчислювальна техніка та алгоритмічні мови

Зміст 1. 2. 3. 4. 5. Архітектура безпеки. Login - підсистема. Керування задачами: запуск, термінування і переключення задач оператором, менеджер задач - Taskmgr. Керування файлами: створення, видалення, копіювання, переміщення і перейменування файлів і папок засобами Explorer. Файлові операції засобами Drag & Drop, операції з файлами в локальній мережі. Контрольні питання.

Література 1. Мюллер С. Модернизация и ремонт ПК. — М. : ООО “И. Д. Вильямс”, 2007. — 1360 с. 2. Русинович М. Внутреннее устройство Microsoft Windows Server 2003, Windows XP и Windows 2000. Мастер-класс. – М. : Изд. - торг. Дом «Русская редакция» , СПб. : Питер, 2005. – 992 с. 3. Эффективная работа: Windows XP / Э. Ботт, К. Зихерт. – СПб. : Питер, 2004. – 1069 с.

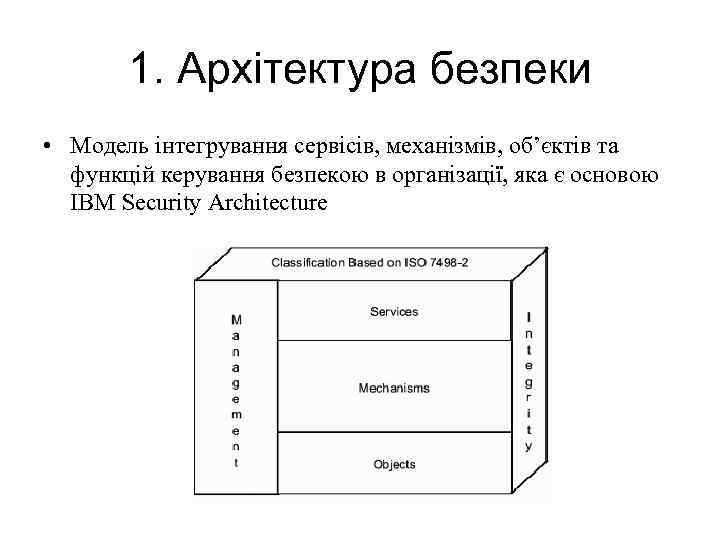

1. Архітектура безпеки • Модель інтегрування сервісів, механізмів, об’єктів та функцій керування безпекою в організації, яка є основою IBM Security Architecture

Керування безпекою

Елементи політики безпеки • • • Визначення принципів безпеки Визначення вимог Визначення зон відповідальності Рішення організаційних питань Навчання й повідомлення користувачів

Ризики й уразливість • • • Неавторизоване використання ресурсів Доступ до закритої інформації Зміна або знищення інформації Відмова в обслуговуванні Неправильний облік використання ресурсів

Елементи безпеки • • • • Фізичний доступ Користувачі Групи Паролі Повторне використання Доступ до файлів Керування журналами Підсистема печатки Резервне копіювання Аудит Моніторинг Виявлення проблем Виявлення вторгнень

Механізми безпеки в AIX • • • • Аутентифікація користувачів Журнал входу в систему Керування паролями Групи Права доступу до файлів Access control lists (ACLs) Перевірка цілісності системи Адміністративні ролі Аудит Захист файлів безпеки Kerberos Secure NFS Secure Shell IP Security

Логін • ім'я (ідентифікатор) облікового запису користувача в комп'ютерній системі. • комп'ютерна процедура входу (ідентифікації й потім аутентифікації) користувача в комп'ютерну систему, як правило, шляхом вказівки ім'я облікового запису й пароля. • програма в Unix-подібних системах, що дозволяє користувачам увійти в систему.

Обліковий запис • запис, що містить відомості, які користувач повідомляє про себе деякій комп'ютерній системі. Включає • ім'я користувача й пароль (або інший аналогічний засіб аутентифікації наприклад, біометричні характеристики).

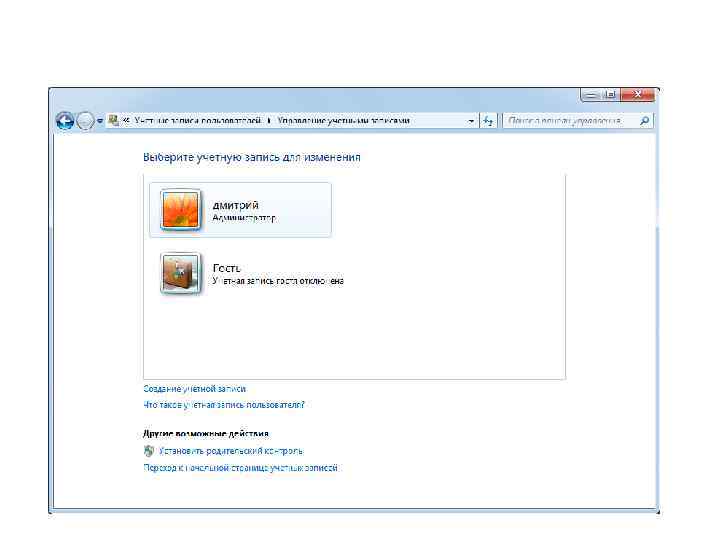

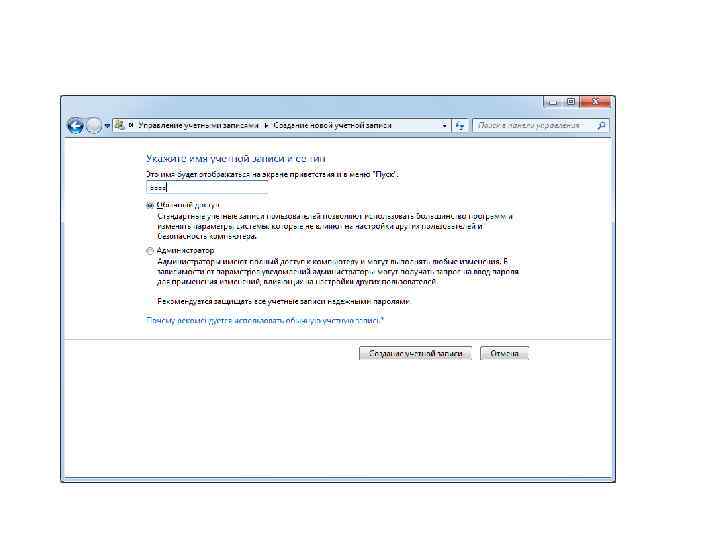

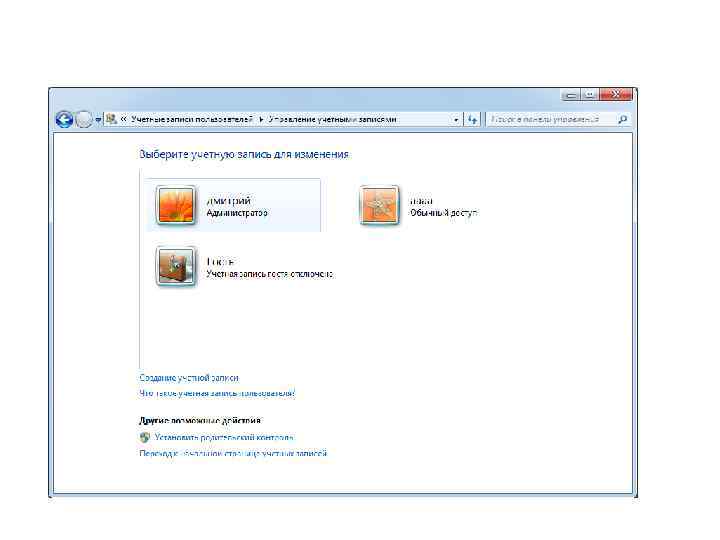

типи облікових записів • Стандартна • Адміністратор • Гість

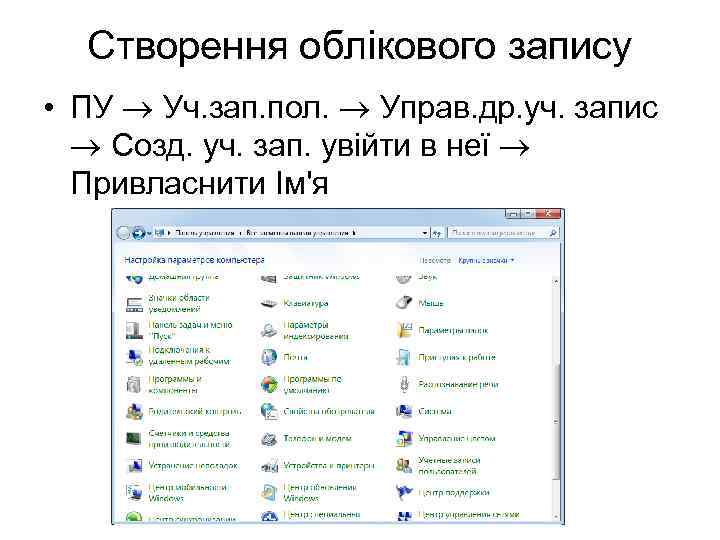

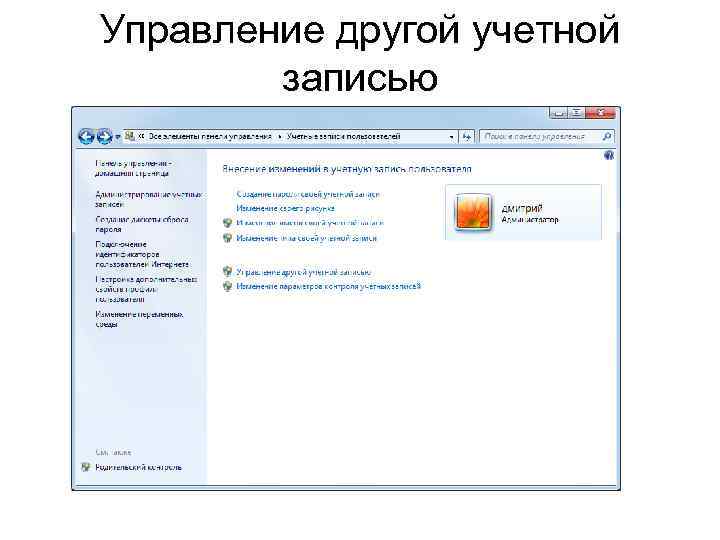

Створення облікового запису • ПУ Уч. зап. пол. Управ. др. уч. запис Созд. уч. зап. увійти в неї Привласнити Ім'я

Управление другой учетной записью

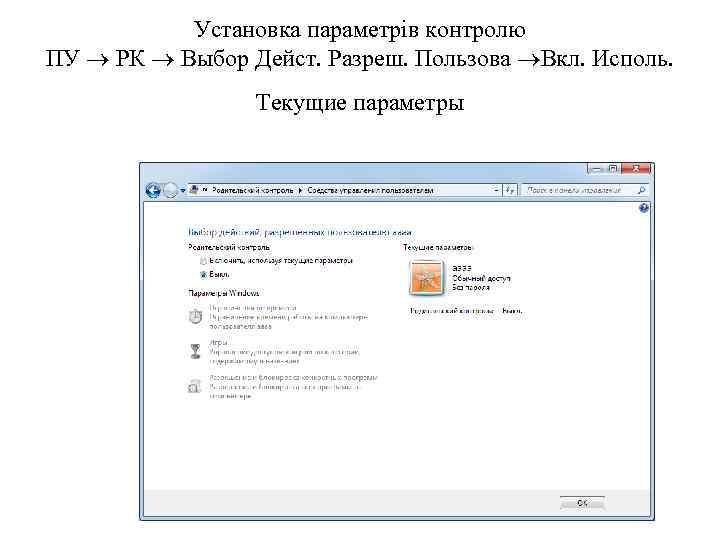

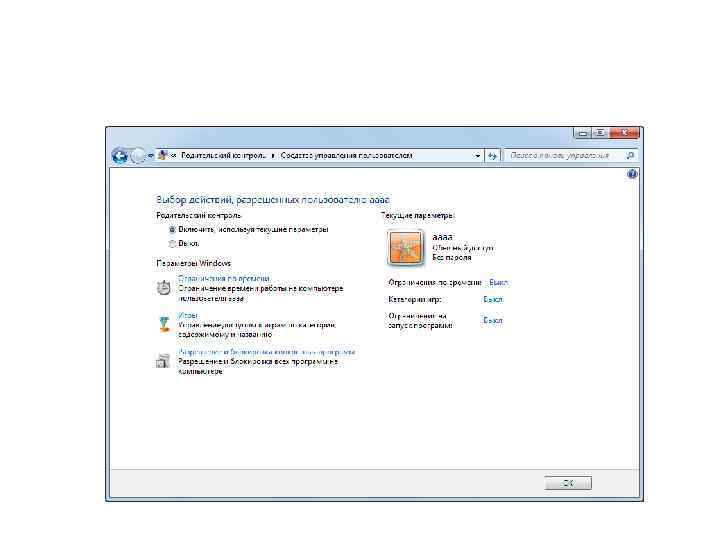

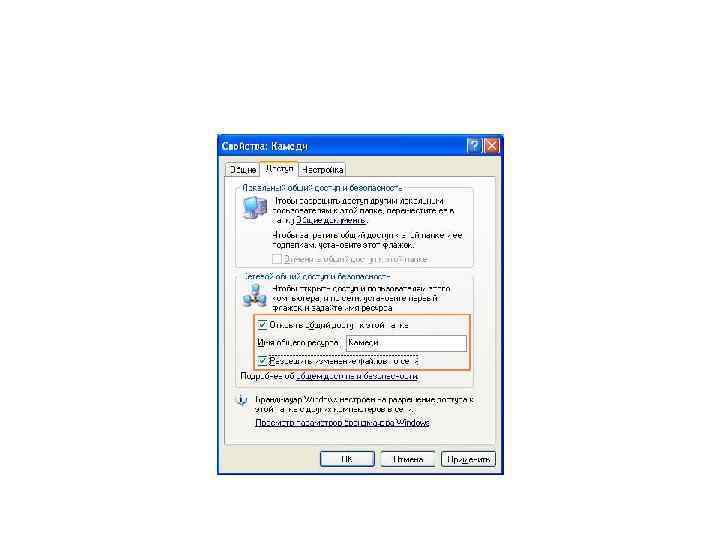

Установка параметрів контролю ПУ РК Выбор Дейст. Разреш. Пользова Вкл. Исполь. Текущие параметры

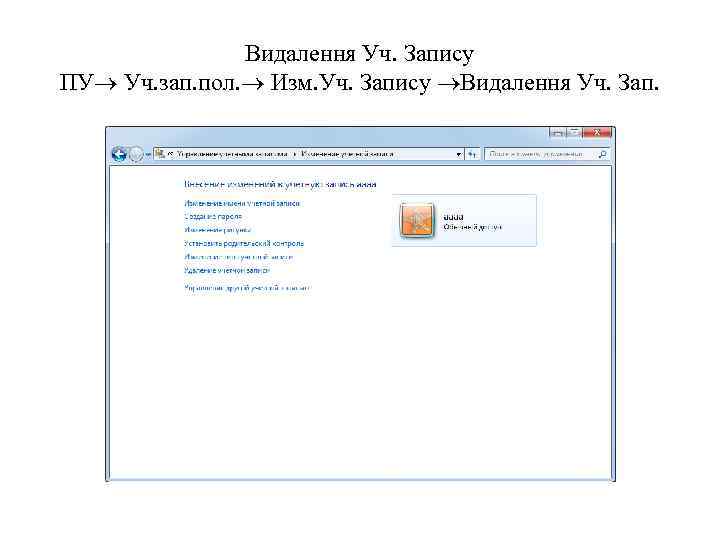

Видалення Уч. Запису ПУ Уч. зап. пол. Изм. Уч. Запису Видалення Уч. Зап.

Подією • В Windows називається будь-яка значна зміна стану системи або програми, про яке варто повідомити користувачів, а також подією називається запис у журналі.

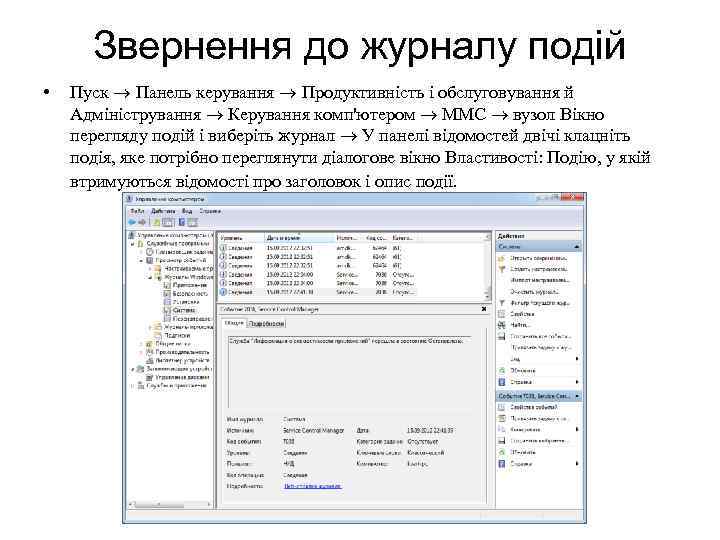

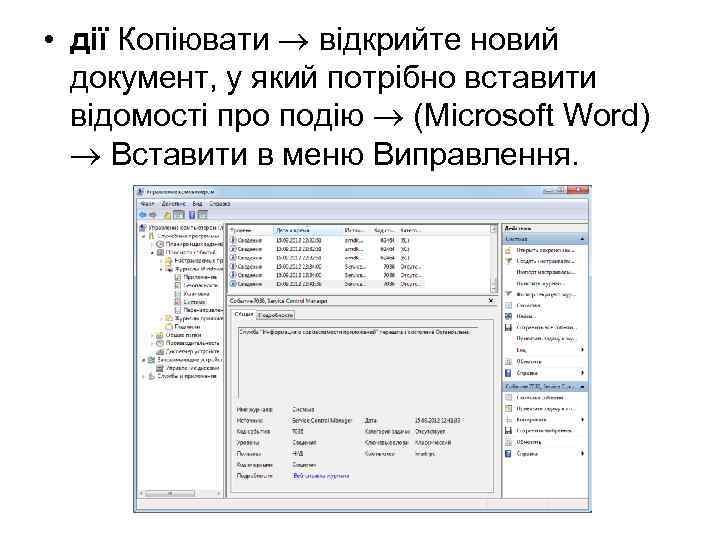

Звернення до журналу подій • Пуск Панель керування Продуктивність і обслуговування й Адміністрування Керування комп'ютером MMC вузол Вікно перегляду подій і виберіть журнал У панелі відомостей двічі клацніть подія, яке потрібно переглянути діалогове вікно Властивості: Подію, у якій втримуються відомості про заголовок і опис події.

• дії Копіювати відкрийте новий документ, у який потрібно вставити відомості про подію (Microsoft Word) Вставити в меню Виправлення.

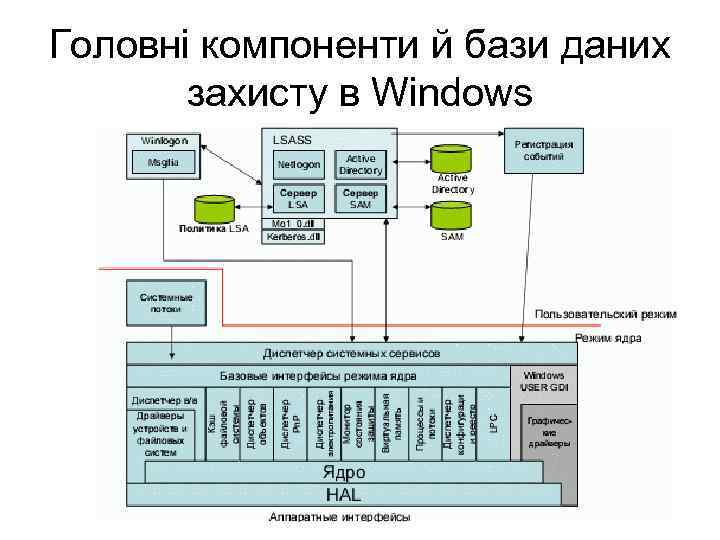

Головні компоненти й бази даних захисту в Windows

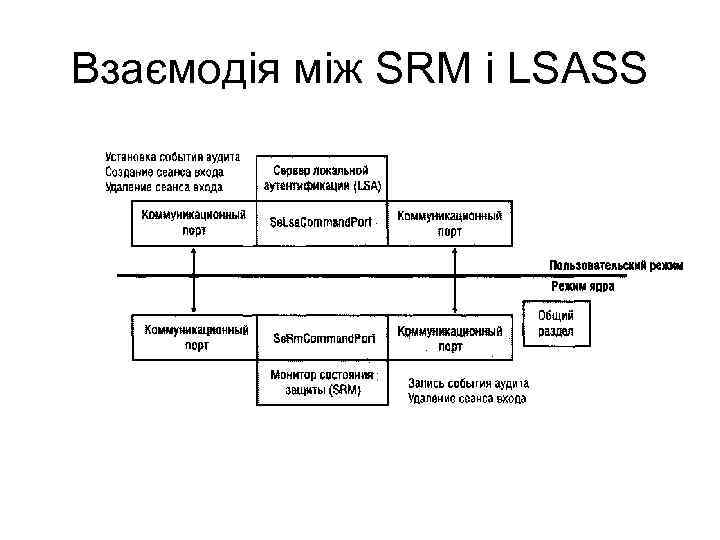

Взаємодія між SRM і LSASS

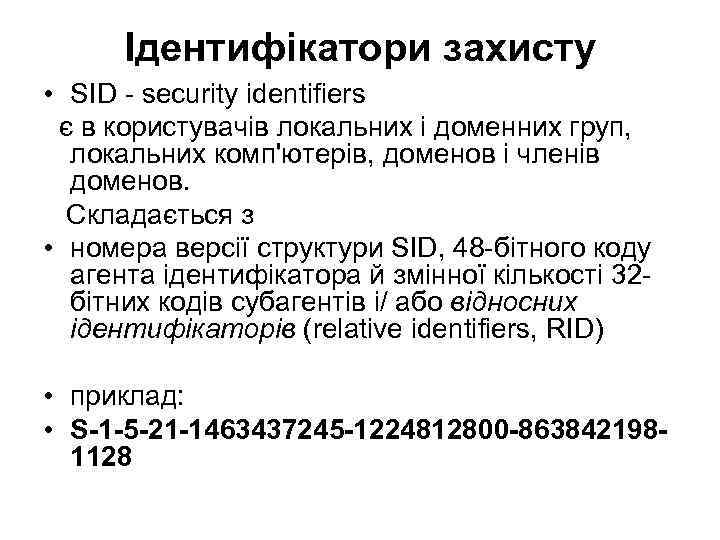

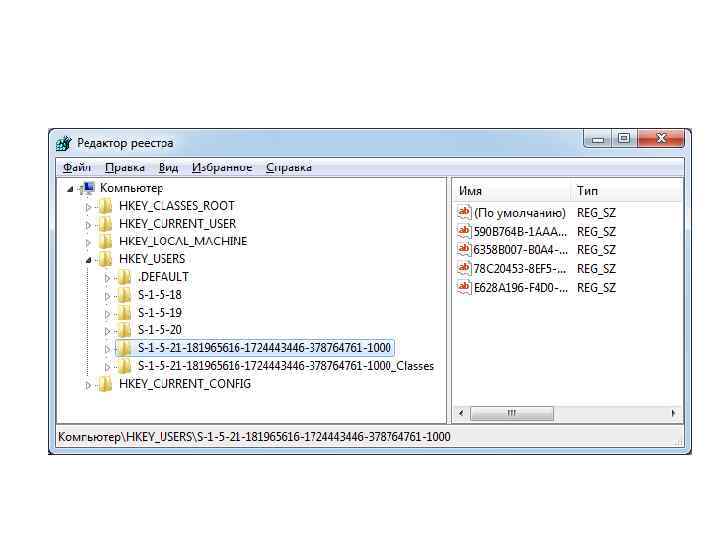

Ідентифікатори захисту • SID - security identifiers є в користувачів локальних і доменних груп, локальних комп'ютерів, доменов і членів доменов. Складається з • номера версії структури SID, 48 -бітного коду агента ідентифікатора й змінної кількості 32 бітних кодів субагентів і/ або відносних ідентифікаторів (relative identifiers, RID) • приклад: • S-1 -5 -21 -1463437245 -1224812800 -8638421981128

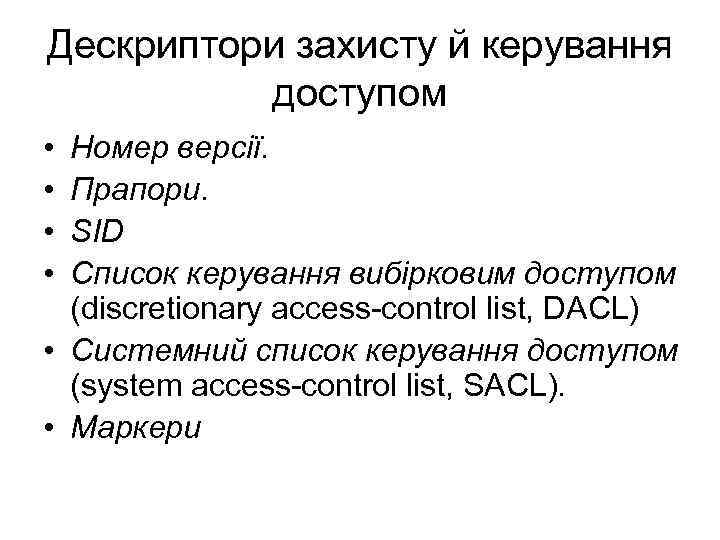

Дескриптори захисту й керування доступом • • Номер версії. Прапори. SID Список керування вибірковим доступом (discretionary access-control list, DACL) • Системний список керування доступом (system access-control list, SACL). • Маркери

алгоритми • порівнюючий • перевіряючий наявність

Приклад перевірки прав доступу

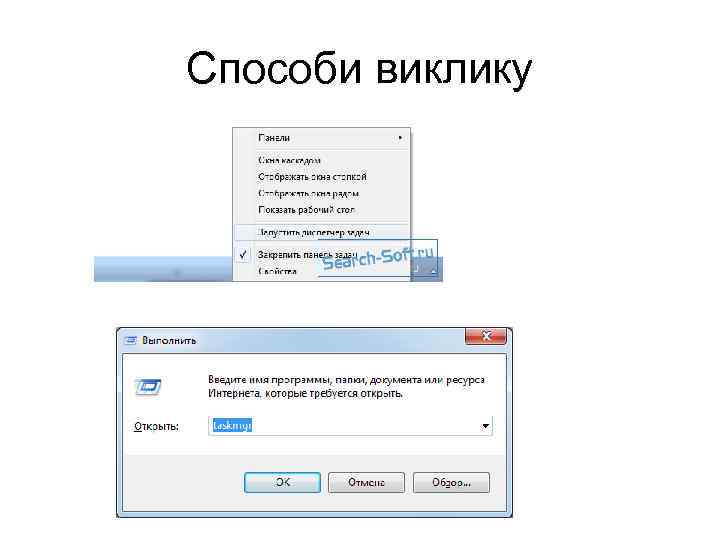

2. Керування завданнями : запуск, термінування й переключення завдань оператором, менеджер завдань - Taskmgr • виклик • Ctrl+Shift+Esc • Ctrl+Alt+Del.

Вкладки диспетчера завдань • • • Додатки Процеси Служби Швидкодія Мережа Користувачі

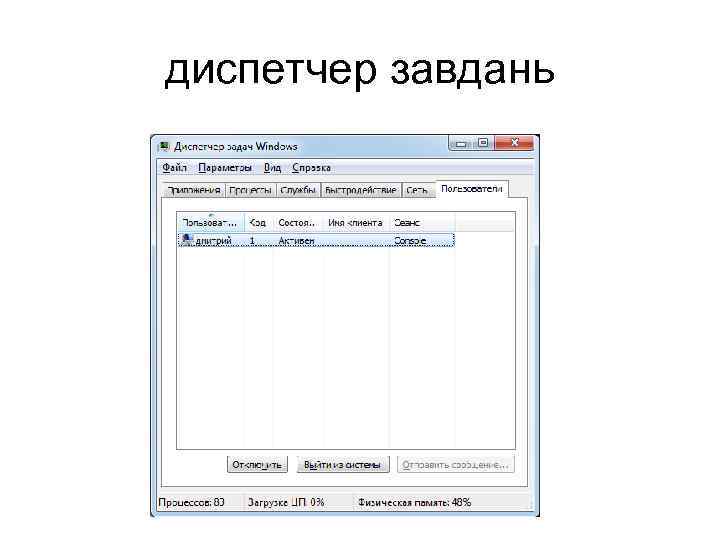

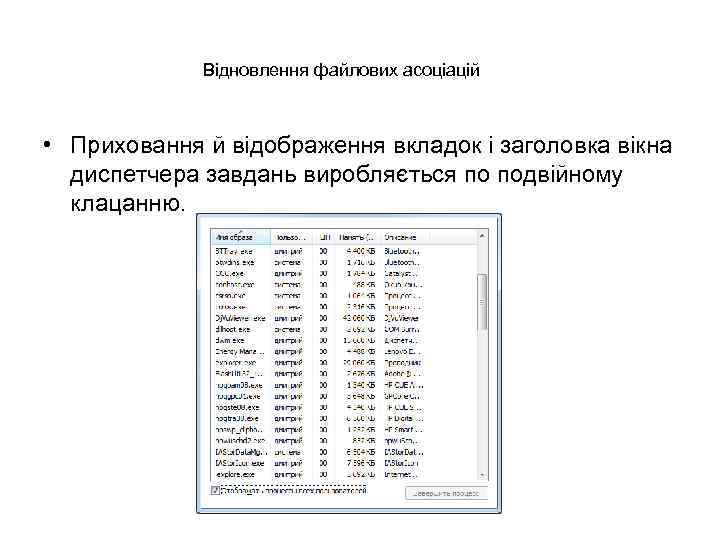

диспетчер завдань

Відновлення файлових асоціацій • Приховання й відображення вкладок і заголовка вікна диспетчера завдань виробляється по подвійному клацанню.

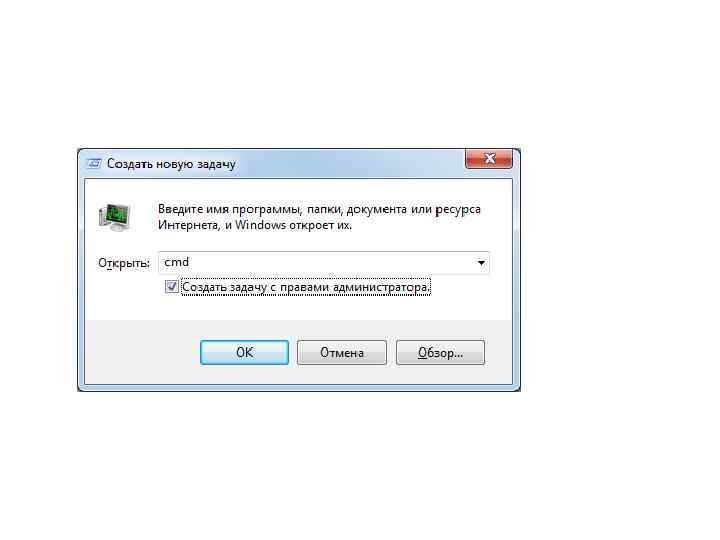

Способи виклику

3. Керування файлами : створення, видалення, копіювання, переміщення й перейменування файлів і папок засобами Explorer

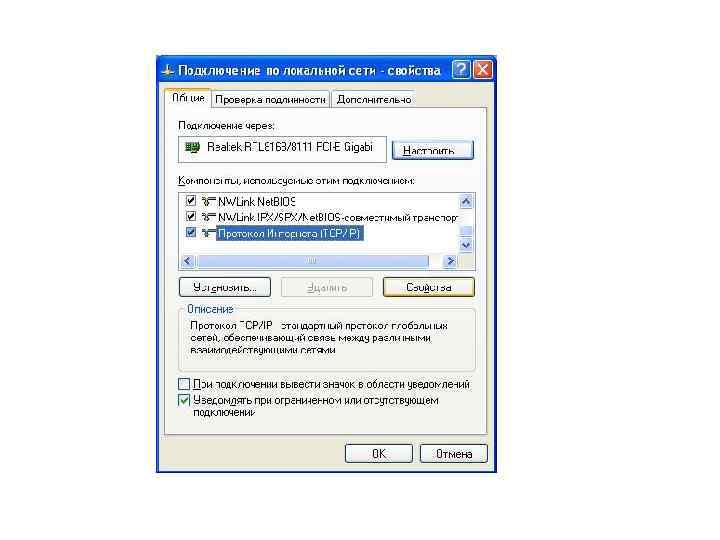

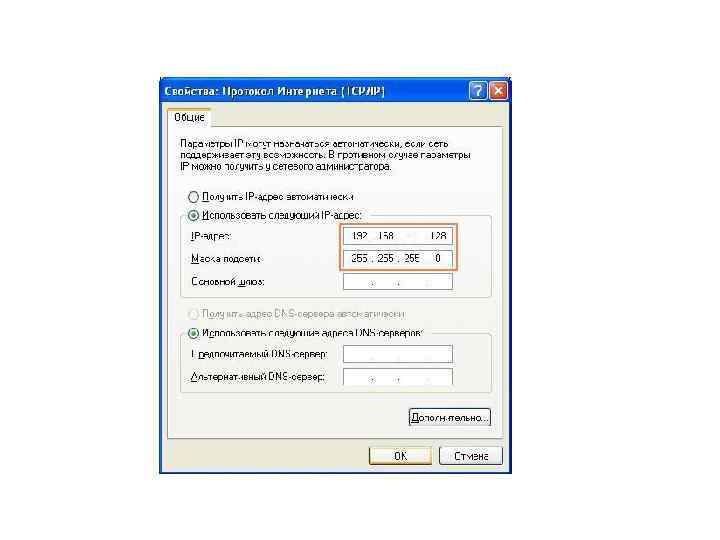

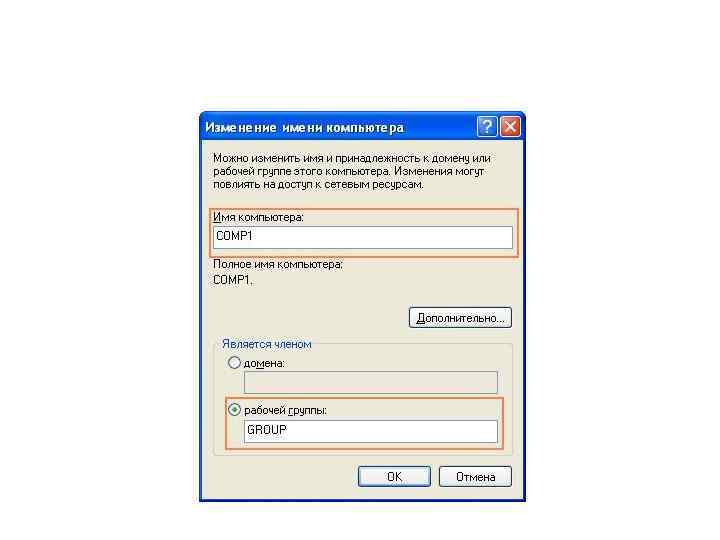

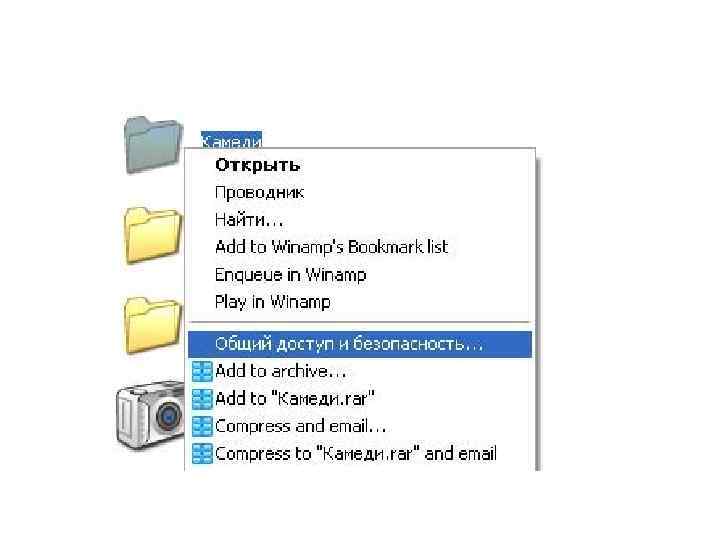

• Файлові операції засобами Drag & Drop, операції з файлами в локальній мережі. Віта пара Роз’єм RJ-45 Мережева карта

Безпровідний мережевий маршрутизатор

Локальна мережа

Контрольні питання 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. Пояснити призначення моделі інтегрування сервісів, механізмів, об’єктів та функцій керування безпекою в організації. Пояснити елементи політики безпеки Пояснити основні ризики й уразливість інформації Пояснити основні елементи за рахунок яких досягається безпека інформації Назвати основні механізми безпеки в AIX Підсистема Login Дати визначення облікового запису та назвати його типи. Привести порядок створення облікового запису Привести порядок видалення облікового запису Привести порядок встановлення контролю над користувачем. Привести порядок взаємодії між SRM і LSASS Надати порядок звернення до журналу подій Надати порядок копіювання подій з журналу Назвати головні компоненти й бази даних захисту в Windows. Пояснити використання ідентифікаторів захисту

16. 17. 18. 19. 20. 21. 22. 23. 24. 25. 26. Пояснити порядок перевірки прав доступу Надати призначення менеджер завдань - Taskmgr Надати призначення вкладок диспетчера завдань Показати відновлення файлових асоціацій в диспетчері завдань Надати способи виклику диспетчера завдань Призначення Explorer та його функції Керування файлами : створення, видалення, копіювання, переміщення й перейменування файлів і папок засобами Explorer Файлові операції засобами Drag & Drop, операції з файлами в локальній мережі Пояснити механізми керування в файловій мережі. Основні властивості протоколу TCPIP Показати механізми доступу файлів до файлової мережі.

Л_3_ОТАМ.ppt