Курсач.pptx

- Количество слайдов: 13

Министерство образования и науки Российской Федерации ФБГОУ ВПО «Алтайский государственный технический университет им. И. И. Ползунова» Разработка профиля защиты операционной системы Free. BSD Студент гр. КЗОИ-91 Красников И. А. БАРНАУЛ 2012

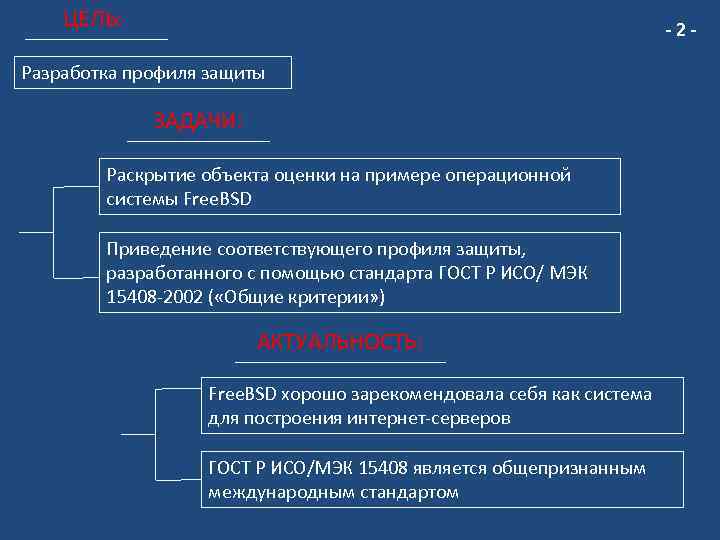

ЦЕЛЬ: -2 - Разработка профиля защиты ЗАДАЧИ: Раскрытие объекта оценки на примере операционной системы Free. BSD Приведение соответствующего профиля защиты, разработанного с помощью стандарта ГОСТ Р ИСО/ МЭК 15408 -2002 ( «Общие критерии» ) АКТУАЛЬНОСТЬ: Free. BSD хорошо зарекомендовала себя как система для построения интернет-серверов ГОСТ Р ИСО/МЭК 15408 является общепризнанным международным стандартом

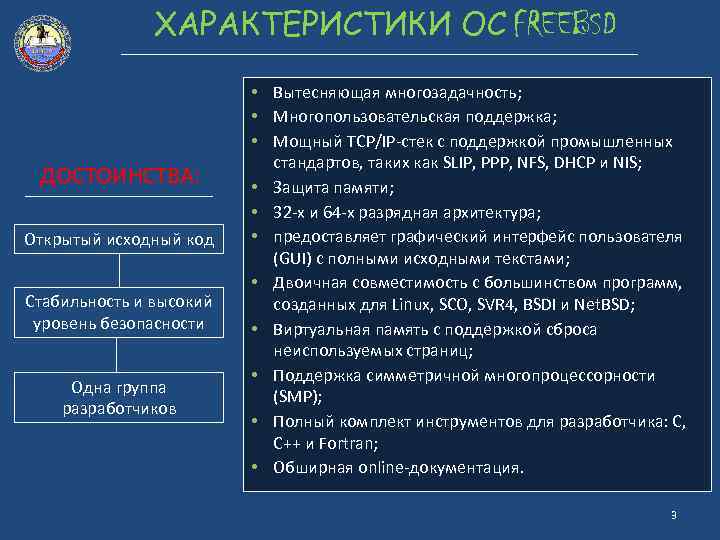

ХАРАКТЕРИСТИКИ ОС FREEBSD ДОСТОИНСТВА: Открытый исходный код Стабильность и высокий уровень безопасности Одна группа разработчиков • Вытесняющая многозадачность; • Многопользовательская поддержка; • Мощный TCP/IP-стек с поддержкой промышленных стандартов, таких как SLIP, PPP, NFS, DHCP и NIS; • Защита памяти; • 32 -х и 64 -х разрядная архитектура; • предоставляет графический интерфейс пользователя (GUI) с полными исходными текстами; • Двоичная совместимость с большинством программ, созданных для Linux, SCO, SVR 4, BSDI и Net. BSD; • Виртуальная память с поддержкой сброса неиспользуемых страниц; • Поддержка симметричной многопроцессорности (SMP); • Полный комплект инструментов для разработчика: C, C++ и Fortran; • Обширная online-документация. 3

БЕЗОПАСНОСТЬ FREEBSD Расширенный механизм безопасности ядра Trusted. BSD MAC Многоуровневая безопасность (MLS) и Защита целостности Biba Trusted. BSD Audit- это сервис записи в журнал событий безопасности Межсетевой экран на сеансовом уровне (stateful) аудит событий безопасности списки контроля доступа (ACL) расширение атрибутов файловой системы мандатное управление доступом Поддержка криптографического программного обеспечения, безопасных командных оболочек, аутентификации Kerberos. 4

Предположения безопасности ОПИСАНИЕ ОБЪЕКТА ОЦЕНКИ Идентификация и аутентификация Дискреционное управление доступом Мандатное управление целостностью Криптографические сервисы Сервисы аудита 5

УГРОЗЫ БЕЗОПАСНОСТИ T. ADMIN_ERROR T. AUDIT_CORRUPT • Неправильное администрирование • Данные аудита испорчены или потеряны T. CONFIG_CORRUPT • Данные конфигурации испорчены или потеряны T. USER_CORRUPT • Данные пользователя утрачены или испорчены другими пользователями T. DOS T. REPLAY • Атаки, приводящие к отказу в обслуживании • Нарушитель получает доступ, повторяя информацию аутентификации Характерные угрозы безопасности ИТ, которым должна противостоять операционная система: (всего 22) 6

ПОЛИТИКИ БЕЗОПАСНОСТИ 7 УПРАВЛЕНИЕ ДОСТУПОМ дискреционное мандатное P. NEED_TO_KNOW P. USER_LABELS ролевое P. AUTHORIZATION P. CLEARANCE P. LABELED_OUTPUT P. NEED_TO_KNOW АУДИТ Идентификация и аутентификация P. I_AND_A Регистрация и учёт P. AUTHORIZED_USERS P. TRACE Политики, осуществление которых должно быть обеспечено механизмами безопасности операционной системы: (всего 14)

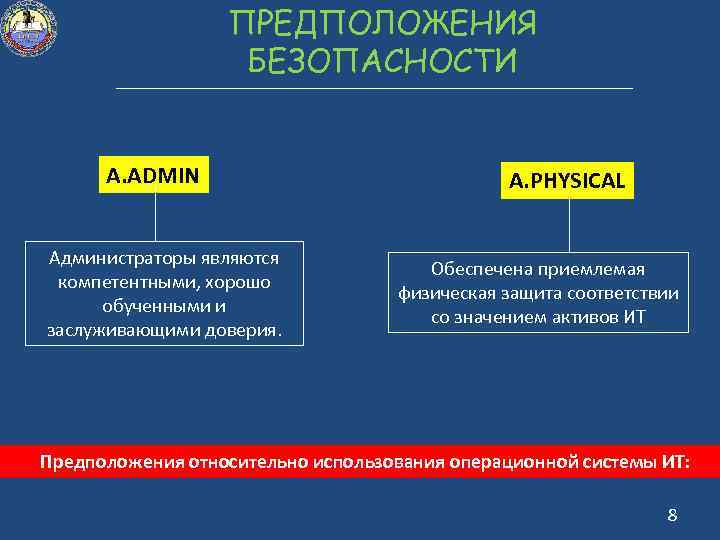

ПРЕДПОЛОЖЕНИЯ БЕЗОПАСНОСТИ A. ADMIN Администраторы являются компетентными, хорошо обученными и заслуживающими доверия. A. PHYSICAL Обеспечена приемлемая физическая защита соответствии со значением активов ИТ Предположения относительно использования операционной системы ИТ: 8

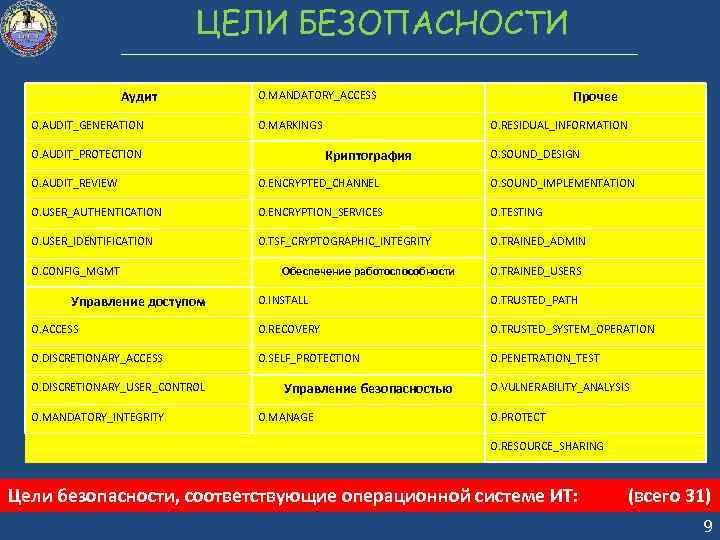

ЦЕЛИ БЕЗОПАСНОСТИ Аудит O. AUDIT_GENERATION Прочее O. MANDATORY_ACCESS O. MARKINGS O. RESIDUAL_INFORMATION Криптография O. AUDIT_PROTECTION O. SOUND_DESIGN O. AUDIT_REVIEW O. ENCRYPTED_CHANNEL O. SOUND_IMPLEMENTATION O. USER_AUTHENTICATION O. ENCRYPTION_SERVICES O. TESTING O. USER_IDENTIFICATION O. TSF_CRYPTOGRAPHIC_INTEGRITY O. TRAINED_ADMIN O. CONFIG_MGMT Управление доступом Обеспечение работоспособности O. TRAINED_USERS O. INSTALL O. TRUSTED_PATH O. ACCESS O. RECOVERY O. TRUSTED_SYSTEM_OPERATION O. DISCRETIONARY_ACCESS O. SELF_PROTECTION O. PENETRATION_TEST O. DISCRETIONARY_USER_CONTROL O. MANDATORY_INTEGRITY Управление безопасностью O. MANAGE O. VULNERABILITY_ANALYSIS O. PROTECT O. RESOURCE_SHARING Цели безопасности, соответствующие операционной системе ИТ: (всего 31) 9

ФУНКЦИОНАЛЬНЫЕ ТРЕБОВАНИЯ FAU: Аудит FCS: Криптографическая поддержка FDP: Защита данных пользователя FIA: Идентификация аутентификация FMT: Управление безопасностью FPT: Защита ФБО FRU: Использование ресурсов FTA: Доступ к ОО FTP: Доверенный канал Детализированные функциональные требования для функций безопасности операционных систем: (9 классов, 41 семейство, 54 компонента) 10

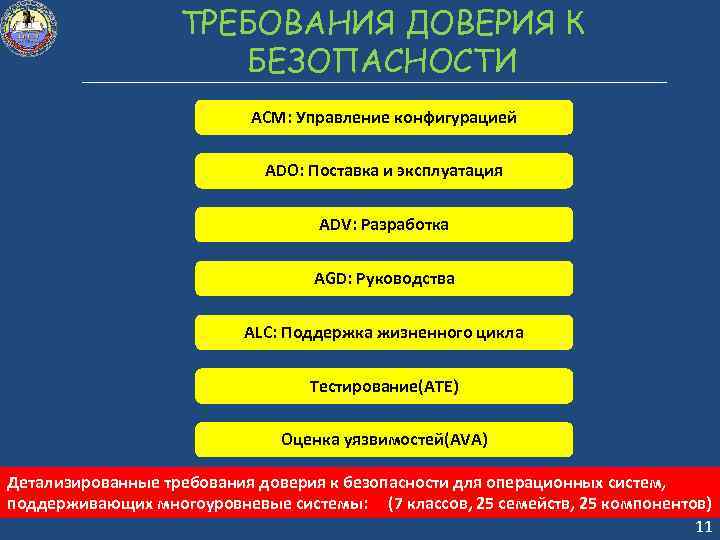

ТРЕБОВАНИЯ ДОВЕРИЯ К БЕЗОПАСНОСТИ ACM: Управление конфигурацией ADO: Поставка и эксплуатация ADV: Разработка AGD: Руководства ALC: Поддержка жизненного цикла Тестирование(ATE) Оценка уязвимостей(AVA) Детализированные требования доверия к безопасности для операционных систем, поддерживающих многоуровневые системы: (7 классов, 25 семейств, 25 компонентов) 11

ОБОСНОВАНИЕ ТРЕБОВАНИЙ Содержит обоснование выбора, формирования и использования целей безопасности и требований. ТРЕБОВАНИЯ БЕЗОПАСНОСТИ ЦЕЛЬ БЕЗОПАСНОСТИ УГРОЗА БЕЗОПАСНОСТИ ПОЛИТИКА БЕЗОПАСНОСТИ 12

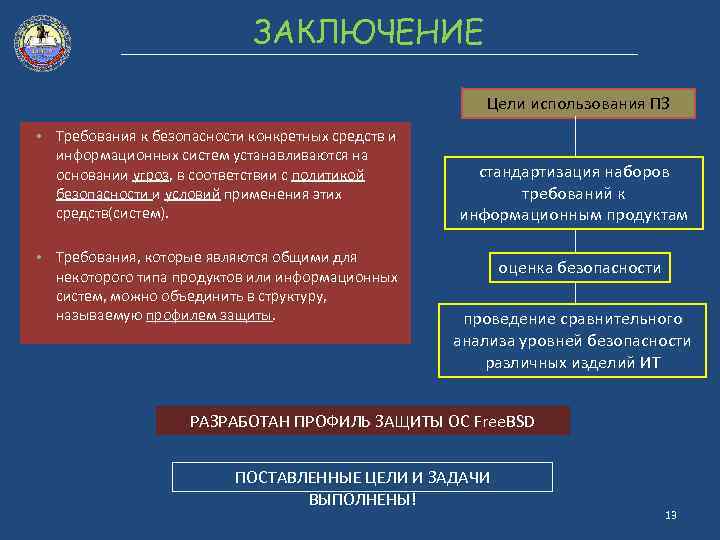

ЗАКЛЮЧЕНИЕ Цели использования ПЗ • Требования к безопасности конкретных средств и информационных систем устанавливаются на основании угроз, в соответствии с политикой безопасности и условий применения этих средств(систем). • Требования, которые являются общими для некоторого типа продуктов или информационных систем, можно объединить в структуру, называемую профилем защиты. стандартизация наборов требований к информационным продуктам оценка безопасности проведение сравнительного анализа уровней безопасности различных изделий ИТ РАЗРАБОТАН ПРОФИЛЬ ЗАЩИТЫ ОС Free. BSD ПОСТАВЛЕННЫЕ ЦЕЛИ И ЗАДАЧИ ВЫПОЛНЕНЫ! 13

Курсач.pptx