Курсовик ИТ.pptx

- Количество слайдов: 24

Министерство образования и науки РФ ФГБОУ ВПО Тольяттинский государственный университет Институт энергетики и электротехники Кафедра «Автоматизация технологических процессов и производств» Реферат по теме: «Причины, виды, каналы утечки и искажения информации» Выполнила: Черняева Ю. С. гр. УК-0901 Проверила: Копша О. Ю. Тольятти 2013

Содержание работы 1. Конфиденциальная информация 1. 1 Основные источники 1. 2 Способы обмена информацией 1. 2. 1. Защищенный документооборот 1. 2. 2 Защита информации проведении совещании 1. 2. 3 Авторское право как форма защиты информации 2. Утечка информации 2. 1 Причины утечки информации 2. 2 Виды утечки информации 2. 3 Классификация каналов утечки 3. 4. Угрозы утечки конфиденциальной информации Способы и методы предотвращения утечки информации

Согласно законодательству, конфиденциальная информация - документированная информация, включающая в себя -информацию, составляющую коммерческую тайну, -банковскую тайну, -адвокатскую тайну, -нотариальную тайну, -сведения, связанные с аудитом организации, доступ к которой ограничивается в соответствии с законодательством РФ. Конфиденциальной информацией считается такая информация, разглашение которой может нанести ущерб интересам организации.

1. 1 Источники конфиденциальной информации

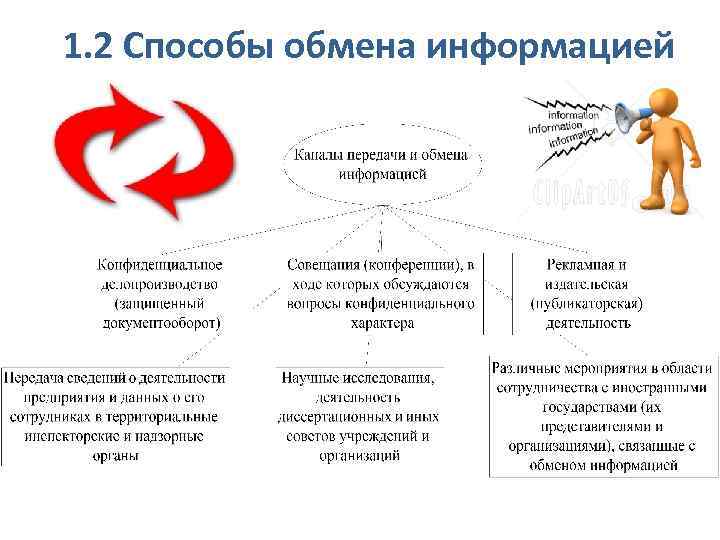

1. 2 Способы обмена информацией

1. 2. 1 Защищенный документооборот • Под защищенным документооборотом (документопотоком) понимается контролируемое движение конфиденциальной документированной информации по регламентированным пунктам приема, обработки, рассмотрения, исполнения, использования и хранения в условиях организационного и технологического обеспечения безопасности, как носителя информации, так и самой информации.

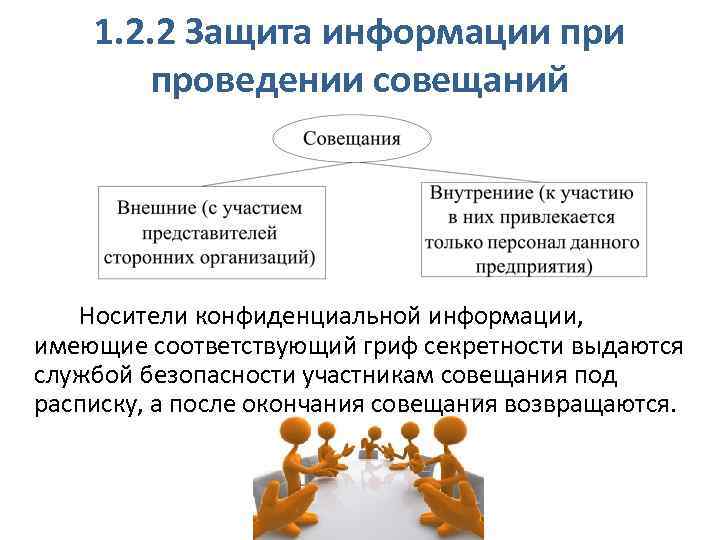

1. 2. 2 Защита информации проведении совещаний Носители конфиденциальной информации, имеющие соответствующий гриф секретности выдаются службой безопасности участникам совещания под расписку, а после окончания совещания возвращаются.

1. 2. 3 Авторское право как форма защиты информации • Авторское право представляет собой одну из форм защиты интеллектуальной собственности, совокупность правовых норм, регулируемых отношений по поводу создания и использования произведений науки, культуры и искусства.

2. Утечка информации • Каналом утечки информации называется бесконтрольный выход конфиденциальной информации за пределы информационной системы или круга лиц, которым она была доверена по службе или стала известна в процессе работы.

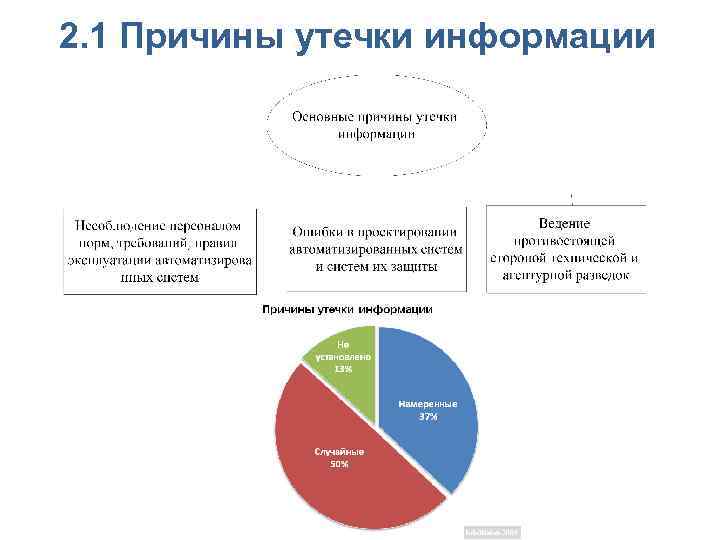

2. 1 Причины утечки информации

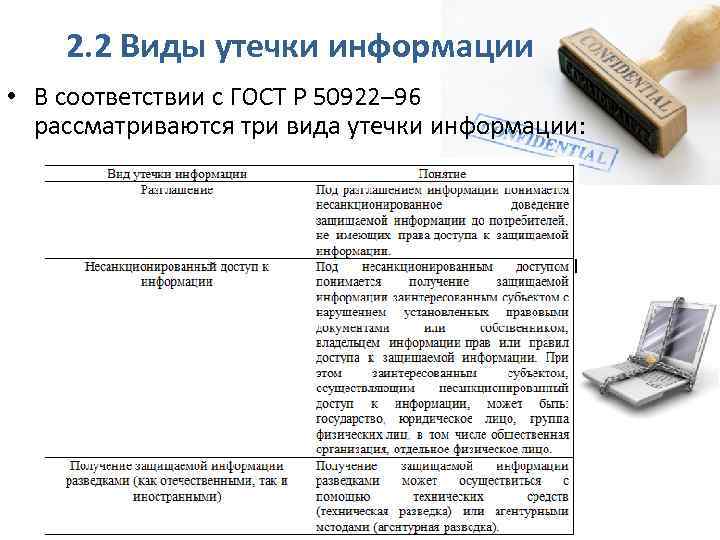

2. 2 Виды утечки информации • В соответствии с ГОСТ Р 50922– 96 рассматриваются три вида утечки информации:

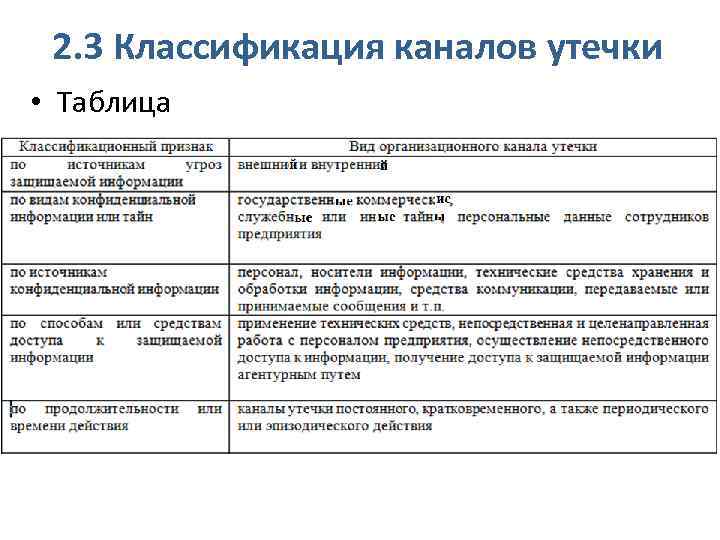

2. 3 Классификация каналов утечки • Таблица

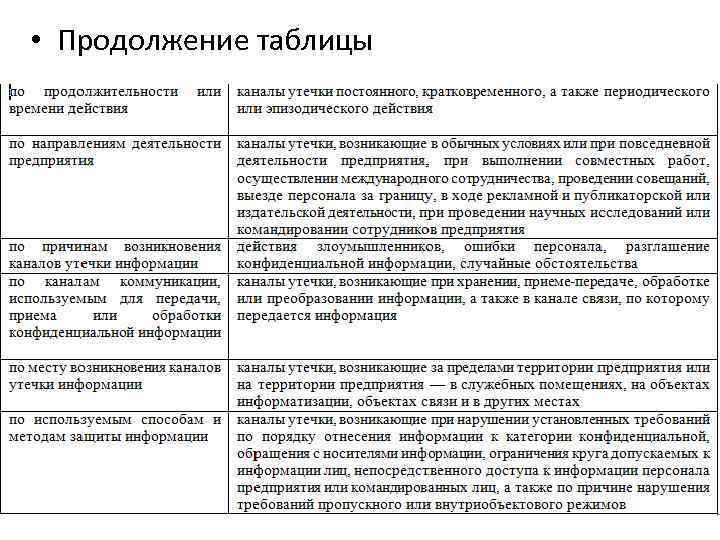

• Продолжение таблицы

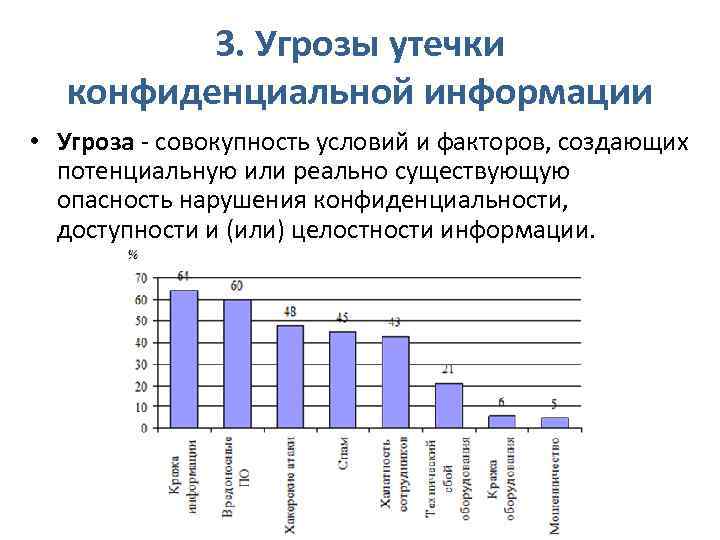

3. Угрозы утечки конфиденциальной информации • Угроза - совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения конфиденциальности, доступности и (или) целостности информации.

4. Способы и методы предотвращения утечки информации Корпоративная сеть, реализованная в ПО «Корпоративная VPN «Панцирь» для ОС Windows 2000/XP/2003»

Задачи, которые должны быть решены при построении корпоративной VPN: 1. Реализация разграничительной политики доступа к корпоративным ресурсам. 2. Реализация криптографической защиты виртуальных каналов связи корпоративной сети.

В своем составе ПО «Корпоративная VPN «Панцирь» для ОС Windows 2000/XP/2003» содержит: • клиентские части, устанавливаемые на компьютеры, включаемые в состав VPN, • серверные части (основная и резервная), устанавливаемые на выделенные компьютеры, • АРМ администратора безопасности, может устанавливаться как на отдельном компьютере, так и на сервере VPN.

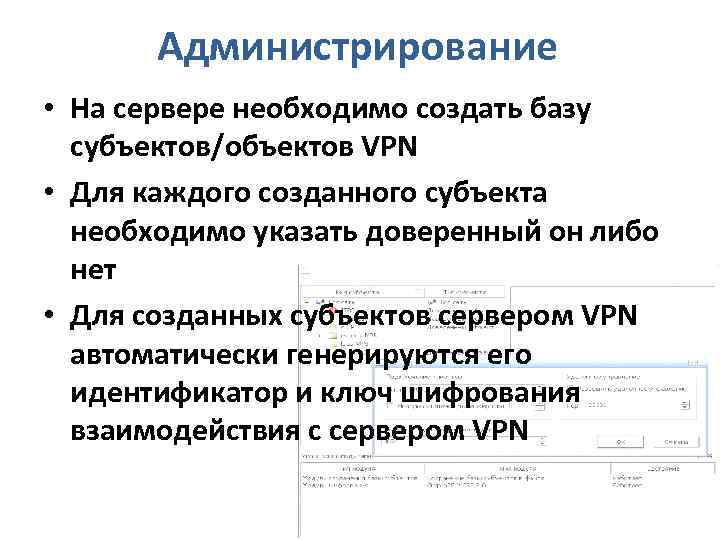

Администрирование • На сервере необходимо создать базу субъектов/объектов VPN • Для каждого созданного субъекта необходимо указать доверенный он либо нет • Для созданных субъектов сервером VPN автоматически генерируются его идентификатор и ключ шифрования взаимодействия с сервером VPN

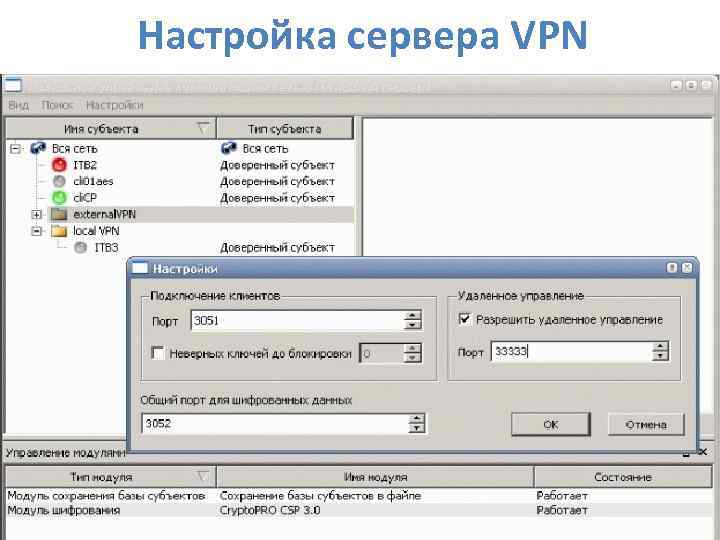

Настройка сервера VPN

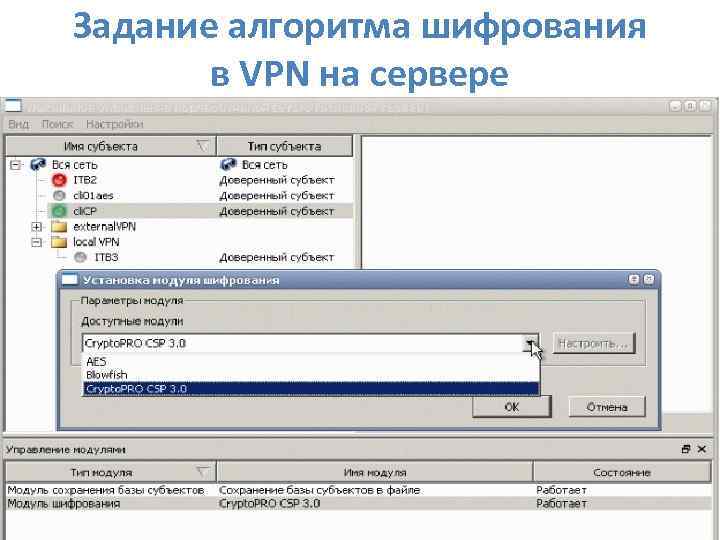

Задание алгоритма шифрования в VPN на сервере

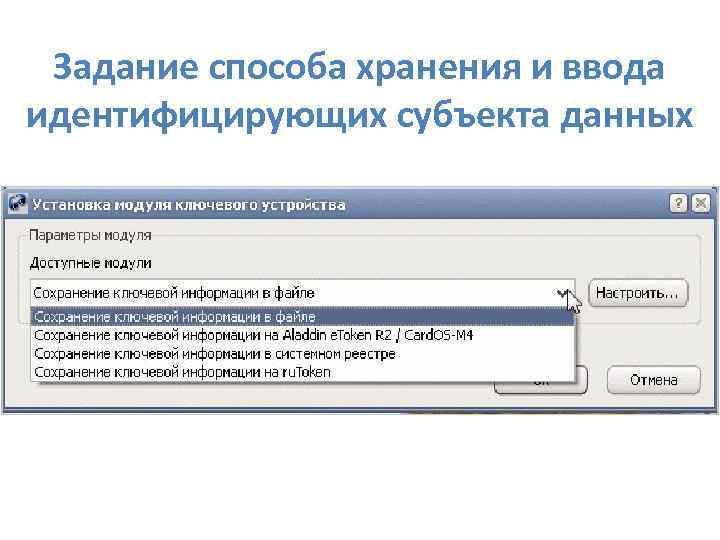

Задание способа хранения и ввода идентифицирующих субъекта данных

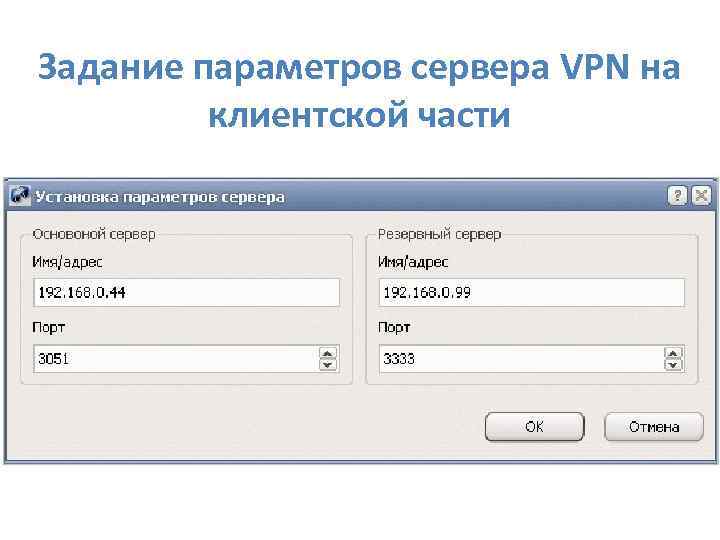

Задание параметров сервера VPN на клиентской части

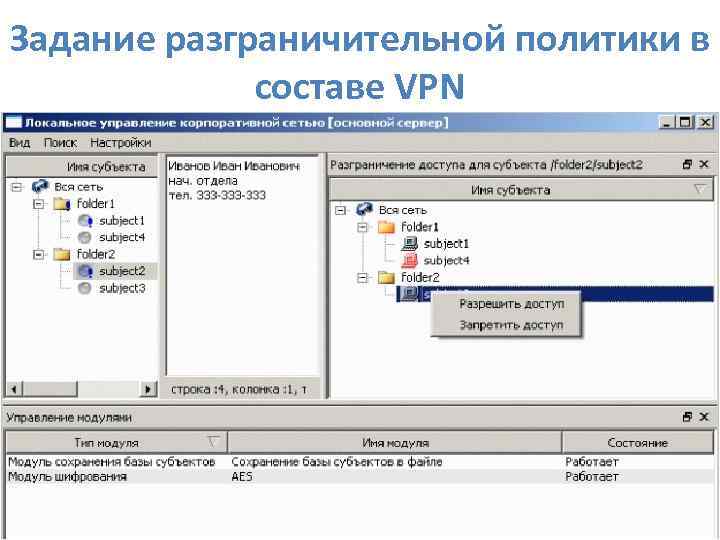

Задание разграничительной политики в составе VPN

Спасибо за внимание!

Курсовик ИТ.pptx