Международные стандарты информационной безопасности.ppt

- Количество слайдов: 38

Международные стандарты информационной безопасности © Шестаков А. П. Международные стандарты информационной безопасности

Роль стандартов информационной безопасности (СИБ) Главная задача СИБ – создание основы для взаимодействия между производителями, потребителями и экспертами по квалификации продуктов информационных технологий. © Шестаков А. П. Международные стандарты информационной безопасности 2

Определения ¡ ¡ Стандарт - документ, в котором в целях добровольного многократного использования устанавливаются характеристики продукции, правила осуществления и характеристики процессов производства, эксплуатации, хранения, перевозки, реализации и утилизации, выполнения работ или оказания услуг. Стандарт также может содержать требования к терминологии, символике, упаковке, маркировке или этикеткам и правилам их нанесения Стандартизация - деятельность по установлению правил и характеристик в целях их добровольного многократного использования, направленная на достижение упорядоченности в сферах производства и обращения продукции и повышение конкурентоспособности продукции, работ или услуг. © Шестаков А. П. Международные стандарты информационной безопасности 3

Обобщенные показатели стандартов безопасности ¡ Универсальность ¡ Гибкость ¡ Гарантированность ¡ Реализуемость ¡ Актуальность © Шестаков А. П. Международные стандарты информационной безопасности 4

Основные СИБ § § § «Критерии безопасности компьютерных систем Министерства обороны США» Руководящие документы Гостехкомиссии России «Европейские критерии безопасности информационных технологий» «Федеральные критерии безопасности информационных технологий США» «Канадские критерии безопасности компьютерных систем» «Единые критерии безопасности информационных технологий» © Шестаков А. П. Международные стандарты информационной безопасности 5

Критерии безопасности компьютерных систем министерства обороны США ( «Оранжевая книга» ) Были разработаны Министерством обороны США в 1983 году с целью определения требований безопасности, предъявляемых к аппаратному, программному и специальному обеспечению компьютерных систем и выработки соответствующей методологии и технологии анализа степени полезности политики безопасности в компьютерных системах военного назначения. Согласно «Оранжевой книге» безопасная компьютерная система – это система, поддерживающая управление доступом к обрабатываемой в ней информации, таким образом, что только соответствующим образом авторизованные пользователи или процессы, действующие от их имени, получают возможность читать, писать, создавать и удалять информацию. © Шестаков А. П. Международные стандарты информационной безопасности 6

Критерии и требования «Оранжевой книги» - Политика безопасности ¡ ¡ Требование 1 (политика безопасности). Возможность осуществления субъектами доступа к объектам должна определяться на основании их идентификации и набора правил управления доступом. Требование 2 (метки). С объектами д. б. ассоциированы метки безопасности, используемые в качестве атрибутов контроля доступа © Шестаков А. П. Международные стандарты информационной безопасности 7

Критерии и требования «Оранжевой книги» - Аудит ¡ ¡ Требование 3 (идентификация и аутентификация). Контроль доступа д. осуществляться на основании результатов идентификации субъекта и объекта доступа, подтверждения подлинности их идентификаторов и правил разграничения доступа. Требование 4 (регистрация и учёт). Все события, происходящие в системе и важные с точки зрения её безопасности, регистрируются. © Шестаков А. П. Международные стандарты информационной безопасности 8

Критерии и требования «Оранжевой книги» - Корректность Требование 5 (контроль корректности функционирования средств защиты). Все средства защиты должны находиться под контролем средств, проверяющих корректность их функционирования. ¡ Требование 6 (непрерывность защиты) ¡ © Шестаков А. П. Международные стандарты информационной безопасности 9

Классы безопасности компьютерных систем «Оранжевая книга» предусматривает четыре группы критериев, которые соответствуют различной степени защищенности: от минимальной (группа D) до формально доказанной (группа А). Каждая группа включает один или несколько классов. Группы D и А содержат по одному классу (классы D и А соответственно), группа С — классы C 1, C 2, а группа В — B 1, B 2, ВЗ, характеризующиеся различными наборами требований безопасности. Уровень безопасности возрастает при движении от группы D к группе А, а внутри группы — с возрастанием номера класса. © Шестаков А. П. Международные стандарты информационной безопасности 10

Классы безопасности компьютерных систем ¡ ¡ ¡ Группа D. Минимальная защита. К этому классу относятся все системы, которые не удовлетворяют требованиям других классов. Группа С. Дискреционная защита. Характеризуется наличием произвольного управления доступом и регистрацией действий субъектов. Группа В. Мандатная защита. Основные требования этой группы — нормативное управление доступом с использованием меток безопасности, поддержка модели и политики безопасности, а также наличие спецификаций на функции ТСВ (ядра безопасности). Для систем этой группы монитор взаимодействий должен контролировать все события в системе. © Шестаков А. П. Международные стандарты информационной безопасности 11

Классы безопасности компьютерных систем Группа А. Верифицированная защита. Характеризуется применением формальных методов верификации корректности работы механизмов управления доступом (произвольного и нормативного). Требуется дополнительная документация, демонстрирующая, что архитектура и реализация ТСВ (ядра безопасности) отвечают требованиям безопасности. © Шестаков А. П. Международные стандарты информационной безопасности 12

"Радужная серия" После "Оранжевой книги" была выпущена целая "Радужная серия". С концептуальной точки зрения, наиболее значимый документ в ней "Интерпретация "Оранжевой книги" для сетевых конфигураций" (Trusted Network Interpretation). Он состоит из двух частей. Первая содержит собственно интерпретацию, во второй описываются сервисы безопасности, специфичные или особенно важные для сетевых конфигураций. © Шестаков А. П. Международные стандарты информационной безопасности 13

Выводы ¡ ¡ ¡ «Критерии безопасности компьютерных систем» МО США представляют собой первую попытку создать единый стандарт безопасности, рассчитанный на разработчиков, потребителей и специалистов по сертификации компьютерных систем. Документ явился прорывом в области безопасности информационных технологий и послужил отправной точкой для многочисленных исследований и разработок. Критерии адекватности реализации средств защиты и политики безопасности отражены слабо. Высший класс безопасности, требующий осуществления верификации средств защиты, построен на доказательстве соответствия программного обеспечения его спецификациям с помощью специальных методик. Не подтверждает корректность и адекватность реализации политики безопасности. © Шестаков А. П. Международные стандарты информационной безопасности 14

Европейские критерии безопасности информационных технологий ¡ ¡ ¡ Задачи средств информационной безопасности: защита информации от несанкционированного доступа с целью обеспечения конфиденциальности; обеспечение целостности информации посредством защиты от её несанкционированной модификации или уничтожения; обеспечение работоспособности систем с помощью противодействия угрозам отказа в обслуживании. © Шестаков А. П. Международные стандарты информационной безопасности 15

Европейские критерии безопасности информационных технологий Для признания эффективности методов защиты требуется определенная степень уверенности в правильности их выбора и надежности функционирования. Для решения этой проблемы в «Европейских критериях» вводится понятие адекватности средств защиты. Адекватность включает в себя два аспекта: эффективность и корректность. Эффективность определяется соответствием между средствами безопасности и решаемыми задачами – их функциональной полнотой и согласованностью, простотой использования. Под корректностью понимается правильность и надежность реализации функций безопасности. © Шестаков А. П. Международные стандарты информационной безопасности 16

Европейские критерии безопасности информационных технологий Ш Ш Ш Ш Спецификации функций защиты предлагается рассматривать с точки зрения следующих требований: идентификация и аутентификация; управление доступом; подотчетность; аудит; повторное использование объектов; целостность информации; надежность обслуживания; безопасность обмена данными. © Шестаков А. П. Международные стандарты информационной безопасности 17

Европейские критерии безопасности информационных технологий Ш Ш Ш Требования безопасности обмена данными регламентируют работу средств, обеспечивающих безопасность данных, передаваемых по каналам связи, и включают следующие разделы: аутентификация; управление доступом; конфиденциальность данных; целостность данных; невозможность отказаться от совершенных действий. © Шестаков А. П. Международные стандарты информационной безопасности 18

Европейские критерии безопасности информационных технологий Набор функций безопасности может специфицироваться с использованием ссылок на заранее определенные классышаблоны. В "Европейских критериях" таких классов десять. Пять из них (F-C 1, F-C 2, F-B 1, FB 2, F-B 3) соответствуют классам безопасности "Оранжевой книги" с аналогичными обозначениями. © Шестаков А. П. Международные стандарты информационной безопасности 19

Европейские критерии безопасности информационных технологий Класс F-IN предназначен для систем с высокими потребностями в обеспечении целостности, что типично для систем управления базами данных. Класс F-AV характеризуется повышенными требованиями к обеспечению работоспособности. Класс F-DI ориентирован на распределенные системы обработки информации. Класс F-DC уделяет особое внимание требованиям к конфиденциальности передаваемой информации. Класс F-DX предъявляет повышенные требования и к целостности, и к конфиденциальности информации. © Шестаков А. П. Международные стандарты информационной безопасности 20

Европейские критерии безопасности информационных технологий Уровни безопасности Безопасность считается базовой, если средства защиты способны противостоять отдельным случайным атакам; средней, если средства защиты способны противостоять злоумышленникам, обладающим ограниченными ресурсами и возможностями; высокой, если есть уверенность, что средства защиты могут быть преодолены только злоумышленником с высокой квалификацией, набор возможностей и ресурсов которого выходит за рамки возможного. © Шестаков А. П. Международные стандарты информационной безопасности 21

Федеральные критерии безопасности информационных технологий (ФКБИТ) 1992 год Разрабатывались как одна из составляющих «Американского федерального стандарта по обработке информации» , призванного заменить «Оранжевую книгу» . © Шестаков А. П. Международные стандарты информационной безопасности 22

Федеральные критерии безопасности информационных технологий (ФКБИТ) Цели ¡ ¡ ¡ © Шестаков А. П. Определение универсального и открытого для дальнейшего развития базового набора требований безопасности, предъявляемых к современным ИТ. Совершенствование существующих требований и критериев безопасности. В связи с развитием ИТ возникла необходимость пересмотра фундаментальных принципов безопасности с учетом появления новых областей их применения как в государственном, так и в частном секторе. Приведение в соответствие принятых в разных странах требований и критериев безопасности информационных технологий. Нормативное закрепление основополагающих принципов информационной безопасности. Международные стандарты информационной безопасности 23

Федеральные критерии безопасности информационных технологий (ФКБИТ) ¡ ¡ Основными объектами применения требований безопасности Федеральных критериев, являются: продукты информационных технологий (ИТ –продукт) — совокупность аппаратных и/или программных средств, которая представляет собой поставляемому потребителю готовое к использованию средство обработки информации; системы обработки информации — совокупность ИТ–продуктов, объединенных в функционально полный комплекс, предназначенный для решения прикладных задач. © Шестаков А. П. Международные стандарты информационной безопасности 24

Федеральные критерии безопасности информационных технологий (ФКБИТ) Ключевым понятием концепции информационной безопасности Федеральных критериев является понятие Профиля защиты — это нормативный документ, который регламентирует все аспекты безопасности ИТ– продукта в виде требований к его проектированию, технологии разработки и квалификационному анализу. Основное внимание в Профиле защиты уделяется требованиям к составу средств защиты и качеству их реализации, а также их адекватности предполагаемым угрозам безопасности. © Шестаков А. П. Международные стандарты информационной безопасности 25

Федеральные критерии безопасности информационных технологий (ФКБИТ) v v v Федеральные критерии представляют процесс разработки систем обработки информации, начинающийся с формулирования требований потребителями и заканчивающийся введением в эксплуатацию, в виде следующих основных этапов. Разработка и анализ Профиля защиты. Разработка и квалификационный анализ ИТ– продуктов. Компоновка и сертификация системы обработки информации в целом. Федеральные критерии регламентируют только первый этап этой схемы — разработку и анализ Профиля защиты, процесс создания ИТ–продуктов и компоновка систем обработки информации остаются вне стандарта. © Шестаков А. П. Международные стандарты информационной безопасности 26

Федеральные критерии безопасности информационных технологий (ФКБИТ) Профиль защиты состоит из следующих пяти разделов: Ш описание; Ш обоснование; Ш функциональные требования к ИТпродукту; Ш требования к технологии разработки ИТ -продукта; Ш требования к процессу квалификационного анализа ИТпродукта. © Шестаков А. П. Международные стандарты информационной безопасности 27

Канадские критерии безопасности компьютерных систем 1993 год «Канадские критерии» разрабатывались как основа для оценки эффективности средств обеспечения безопасности компьютерных систем. © Шестаков А. П. Международные стандарты информационной безопасности 28

Канадские критерии безопасности компьютерных систем Цели ¡ ¡ ¡ © Шестаков А. П. Предложить единую шкалу критериев оценки безопасности компьютерных систем обработки конфиденциальной информации по степени обеспечения безопасности. Создать основу для разработки спецификаций безопасных компьютерных систем, которая могла бы использоваться разработчиками проектировании подобных систем в качестве руководства для определения состава функций средства защиты. Предложить унифицированный подход и стандартные средства для описания характеристик безопасных компьютерных систем. Международные стандарты информационной безопасности 29

Канадские критерии безопасности компьютерных систем «Канадские критерии оценки безопасности компьютерных систем» явились первым стандартом информационной безопасности, в котором на уровне структуры документа функциональные требования к средствам защиты отделены от требований адекватности и качества реализации политики безопасности. Функциональные требования к средствам защиты четко структурированы и описывают все аспекты функционирования ядра безопасности. Требования к адекватности реализации политики безопасности, впервые появившиеся в виде отдельного раздела, позволяют определить степень доверия к средствам обеспечения безопасности. © Шестаков А. П. Международные стандарты информационной безопасности 30

Канадские критерии безопасности компьютерных систем "Канадские критерии оценки безопасности компьютерных систем" представляют собой хорошо сбалансированный конгломерат "Оранжевой книги" и "Федеральных критериев", усиленный требованиями адекватности реализации политики безопасности, и наравне с другими стандартами послужили основой для разработки "Единых критериев безопасности информационных технологий". © Шестаков А. П. Международные стандарты информационной безопасности 31

Единые критерии безопасности информационных технологий Создание - 1996 -1999 гг. "Единые критерии" сохраняют совместимость с существующими стандартами и развивают их путем введения новых концепций, соответствующих современному уровню развития информационных технологий и интеграции национальных информационных систем в единое мировое информационное пространство. В 1999 приняты в качестве международного стандарта информационной безопасности ISO/IEC 15408. © Шестаков А. П. Международные стандарты информационной безопасности 32

Единые критерии безопасности информационных технологий Определения базовых понятий "Единых критериев": ¡ Задачи защиты — базовое понятие "Единых критериев", выражающее потребность потребителей ИТ-продукта в противостоянии заданному множеству угроз безопасности или в необходимости реализации политики безопасности. ¡ Профиль защиты — специальный нормативный документ, представляющий собой совокупность Задач защиты, функциональных требований, требований адекватности и их обоснования. Служит руководством для разработчика ИТ-продукта при создании Проекта защиты. ¡ Проект защиты — специальный нормативный документ, представляющий собой совокупность Задач защиты, функциональных требований, требований адекватности, общих спецификаций средств защиты и их обоснования. В ходе квалификационного анализа служит в качестве описания ИТ-продукта. © Шестаков А. П. Международные стандарты информационной безопасности 33

Единые критерии безопасности информационных технологий ¡ ¡ ¡ Квалификационный анализ может осуществляться как параллельно с разработкой ИТ-продукта, так и после ее завершения. Для проведения квалификационного анализа разработчик продукта должен представить следующие материалы: Профиль защиты, описывающий назначение ИТ-продукта и характеризующий среду его эксплуатации, а также устанавливающий задачи защиты и требования, которым должен отвечать продукт; Проект защиты, включающий спецификации средств защиты, а также обоснование соответствия ИТ-продукта задачам защиты из Профиля защиты и указанным в нем требованиям "Единых критериев"; различные обоснования и подтверждения свойств и возможностей ИТ-продукта, полученные разработчиком; сам ИТ-продукт; дополнительные сведения, полученные путем проведения различных независимых экспертиз. © Шестаков А. П. Международные стандарты информационной безопасности 34

Единые критерии безопасности информационных технологий ¡ ¡ ¡ Процесс квалификационного анализа включает три стадии: Анализ Профиля защиты на предмет его полноты, непротиворечивости, реализуемости и возможности использования в качестве набора требований для анализируемого продукта. Анализ Проекта защиты на предмет его соответствия требованиям Профиля защиты, а также полноты, непротиворечивости, реализуемости и возможности использования в качестве эталона при анализе ИТ-продукта. Анализ ИТ-продукта на предмет соответствия Проекту защиты. © Шестаков А. П. Международные стандарты информационной безопасности 35

Единые критерии безопасности информационных технологий Профиль защиты (структура): ∆ Введение ∆ Описание ИТ-продукта ∆ Среда эксплуатации ∆ Задачи защиты ∆ Требования безопасности ∆ Дополнительные сведения ∆ Обоснование © Шестаков А. П. Международные стандарты информационной безопасности 36

Единые критерии безопасности информационных технологий Проект защиты (структура): ∆ Введение ∆ Описание ИТ-продукта ∆ Среда эксплуатации ∆ Задачи защиты ∆ Требования безопасности ∆ Общие спецификации ИТ-продукта ∆ Заявка на соответствие Профилю защиты ∆ Обоснование © Шестаков А. П. Международные стандарты информационной безопасности 37

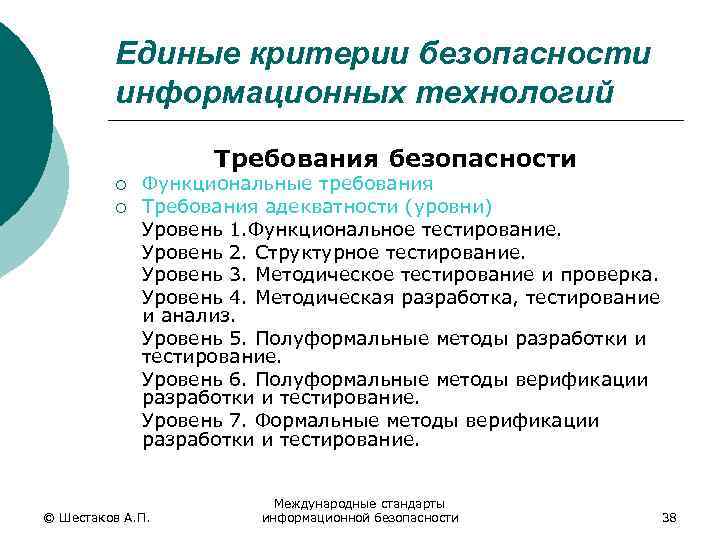

Единые критерии безопасности информационных технологий Требования безопасности ¡ ¡ Функциональные требования Требования адекватности (уровни) Уровень 1. Функциональное тестирование. Уровень 2. Структурное тестирование. Уровень 3. Методическое тестирование и проверка. Уровень 4. Методическая разработка, тестирование и анализ. Уровень 5. Полуформальные методы разработки и тестирование. Уровень 6. Полуформальные методы верификации разработки и тестирование. Уровень 7. Формальные методы верификации разработки и тестирование. © Шестаков А. П. Международные стандарты информационной безопасности 38

Международные стандарты информационной безопасности.ppt