Механизм идентификации и аутентификации.ppt

- Количество слайдов: 49

Механизм идентификации и аутентификации 1

Механизм идентификации и аутентификации 1

Механизм идентификации и аутентификации Механизм защиты, осуществляющий процессы идентификации и аутентификации пользователей компьютерной системы. Идентификация – процесс составления списка присвоенных легальным пользователям идентифицирующих данных и проверки соответствия, предъявленных ими идентифицирующих данных этому списку. Аутентификация – процесс проверки подлинности аутентифицирующих данных, предъявляемых пользователями. 2

Механизм идентификации и аутентификации Механизм защиты, осуществляющий процессы идентификации и аутентификации пользователей компьютерной системы. Идентификация – процесс составления списка присвоенных легальным пользователям идентифицирующих данных и проверки соответствия, предъявленных ими идентифицирующих данных этому списку. Аутентификация – процесс проверки подлинности аутентифицирующих данных, предъявляемых пользователями. 2

Механизм идентификации и аутентификации В процессе идентификации пользователь предъявляет идентифицирующие его данные – идентификатор (имя пользователя, под которым он зарегистрирован как легальный пользователь). В процессе аутентификации пользователь подтверждает подлинность идентификатора. Для этого он предъявляет аутентифицирующие данные – аутентификатор (например, пароль). 3

Механизм идентификации и аутентификации В процессе идентификации пользователь предъявляет идентифицирующие его данные – идентификатор (имя пользователя, под которым он зарегистрирован как легальный пользователь). В процессе аутентификации пользователь подтверждает подлинность идентификатора. Для этого он предъявляет аутентифицирующие данные – аутентификатор (например, пароль). 3

Механизм идентификации и аутентификации При аутентификации используются следующие методы: ü метод парольной защиты, когда в качестве аутентификатора используется пароль, ü биометрические методы защиты, когда в качестве аутентификатора используются данные о сетчатке глаза, отпечатков пальцев и др. ü методы, основанные на использовании интеллектуальных карт. 4

Механизм идентификации и аутентификации При аутентификации используются следующие методы: ü метод парольной защиты, когда в качестве аутентификатора используется пароль, ü биометрические методы защиты, когда в качестве аутентификатора используются данные о сетчатке глаза, отпечатков пальцев и др. ü методы, основанные на использовании интеллектуальных карт. 4

Механизм идентификации и аутентификации При реализации механизма идентификации и аутентификации в памяти компьютерной системы должен существовать объект, который хранит идентифицирующие и аутентифицирующие данные о легальных пользователях компьютерной системы. Этот объект называется аутентифицирующим объектом. 5

Механизм идентификации и аутентификации При реализации механизма идентификации и аутентификации в памяти компьютерной системы должен существовать объект, который хранит идентифицирующие и аутентифицирующие данные о легальных пользователях компьютерной системы. Этот объект называется аутентифицирующим объектом. 5

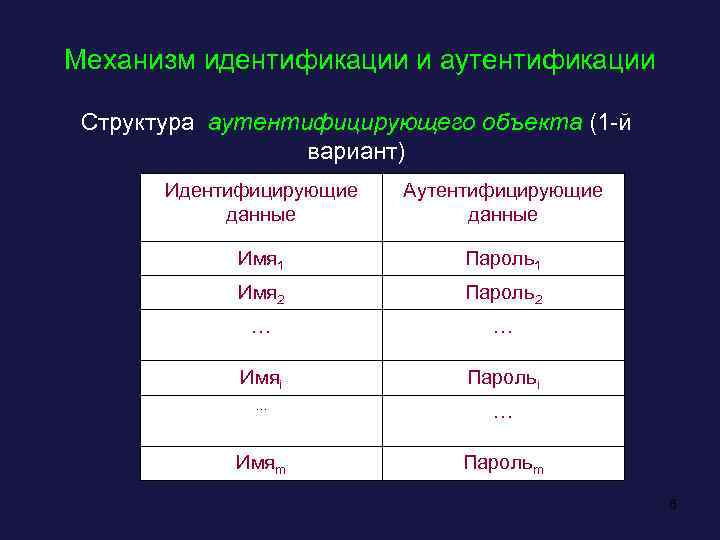

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (1 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1 Пароль1 Имя 2 Пароль2 … … Имяi Парольi … … Имяm Парольm 6

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (1 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1 Пароль1 Имя 2 Пароль2 … … Имяi Парольi … … Имяm Парольm 6

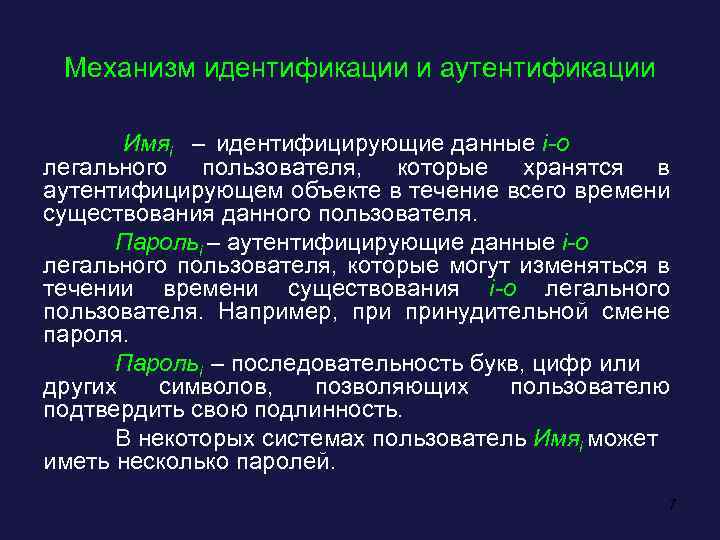

Механизм идентификации и аутентификации Имяi – идентифицирующие данные i-о легального пользователя, которые хранятся в аутентифицирующем объекте в течение всего времени существования данного пользователя. Парольi – аутентифицирующие данные i-о легального пользователя, которые могут изменяться в течении времени существования i-о легального пользователя. Например, принудительной смене пароля. Парольi – последовательность букв, цифр или других символов, позволяющих пользователю подтвердить свою подлинность. В некоторых системах пользователь Имяi может иметь несколько паролей. 7

Механизм идентификации и аутентификации Имяi – идентифицирующие данные i-о легального пользователя, которые хранятся в аутентифицирующем объекте в течение всего времени существования данного пользователя. Парольi – аутентифицирующие данные i-о легального пользователя, которые могут изменяться в течении времени существования i-о легального пользователя. Например, принудительной смене пароля. Парольi – последовательность букв, цифр или других символов, позволяющих пользователю подтвердить свою подлинность. В некоторых системах пользователь Имяi может иметь несколько паролей. 7

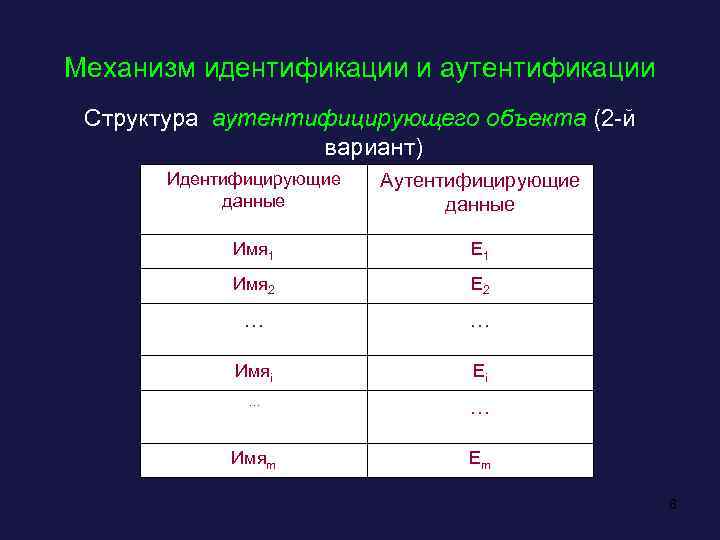

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (2 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1 E 1 Имя 2 E 2 … … Имяi Ei … … Имяm Em 8

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (2 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1 E 1 Имя 2 E 2 … … Имяi Ei … … Имяm Em 8

Механизм идентификации и аутентификации Имяi – идентификатор i-о легального пользователя, хранящийся в аутентифицирующем объекте в течение всего времени существования данного пользователя. Еi = f(Имяi, Парольi) – функция, которая за определённый (довольно короткий) промежуток времени не позволяет получить значение Парольi при известных значениях Имяi и Еi. 9

Механизм идентификации и аутентификации Имяi – идентификатор i-о легального пользователя, хранящийся в аутентифицирующем объекте в течение всего времени существования данного пользователя. Еi = f(Имяi, Парольi) – функция, которая за определённый (довольно короткий) промежуток времени не позволяет получить значение Парольi при известных значениях Имяi и Еi. 9

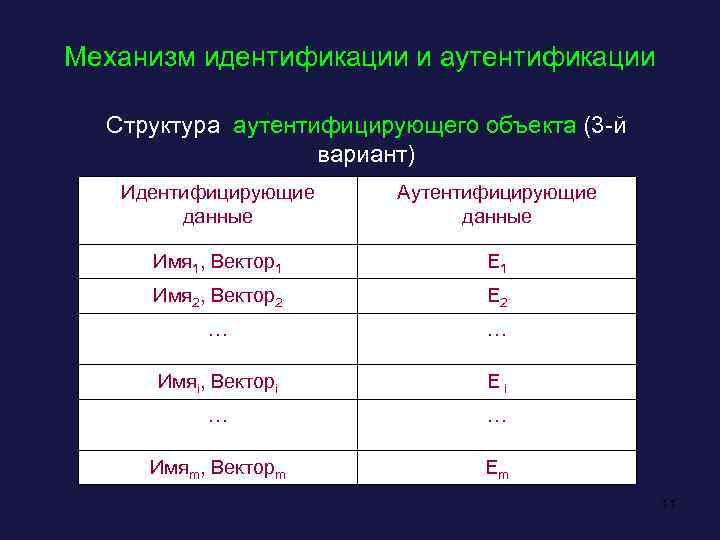

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (3 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1, Вектор1 Е 1 Имя 2, Вектор2 Е 2 … … Имяi, Векторi Еi … … Имяm, Векторm Еm 11

Механизм идентификации и аутентификации Структура аутентифицирующего объекта (3 -й вариант) Идентифицирующие данные Аутентифицирующие данные Имя 1, Вектор1 Е 1 Имя 2, Вектор2 Е 2 … … Имяi, Векторi Еi … … Имяm, Векторm Еm 11

Механизм идентификации и аутентификации Векторi – вектор, который задаётся для легального пользователя Имяi во время заполнения аутентифицирующего объекта. Еi = f(Векторi, Парольi) – функция, которая за определённый (довольно короткий) промежуток времени не позволяет получить значение Парольi при известных значениях Имяi и Еi. В теории компьютерной безопасности аутентифицирующий объект называется эталоном. 12

Механизм идентификации и аутентификации Векторi – вектор, который задаётся для легального пользователя Имяi во время заполнения аутентифицирующего объекта. Еi = f(Векторi, Парольi) – функция, которая за определённый (довольно короткий) промежуток времени не позволяет получить значение Парольi при известных значениях Имяi и Еi. В теории компьютерной безопасности аутентифицирующий объект называется эталоном. 12

Механизм идентификации и аутентификации Утверждение о подмене эталона. Если пользователь имеет доступ на запись к объекту-эталону, то он может быть идентифицирован и аутентифицирован как любой пользователь компьютерной системы. 13

Механизм идентификации и аутентификации Утверждение о подмене эталона. Если пользователь имеет доступ на запись к объекту-эталону, то он может быть идентифицирован и аутентифицирован как любой пользователь компьютерной системы. 13

Механизм идентификации и аутентификации Доказательство. Если нелегальный пользователь Имяuser имеет доступ на запись к объекту-эталону, то это означает, что он может заменить любую его запись на произвольную. Следовательно, он может изменить любую (i-ю) запись аутентифицирующего объекта своими значениями Имяuser и Парольuser. Тогда при следующей процедуре идентификации и аутентификации он будет опознан как i-й легальный пользователь компьютерной системы. 14

Механизм идентификации и аутентификации Доказательство. Если нелегальный пользователь Имяuser имеет доступ на запись к объекту-эталону, то это означает, что он может заменить любую его запись на произвольную. Следовательно, он может изменить любую (i-ю) запись аутентифицирующего объекта своими значениями Имяuser и Парольuser. Тогда при следующей процедуре идентификации и аутентификации он будет опознан как i-й легальный пользователь компьютерной системы. 14

Механизм идентификации и аутентификации Если нелегальный пользователь Имяuser имеет доступ на добавление записи в объект-эталон, то он может добавить новую запись, содержащую его имя (Имяuser) и пароль (Парольuser), и при следующей процедуре идентификации и аутентификации он будет опознан как i-й легальный пользователь компьютерной системы. Утверждение доказано. Примечание. В первом случае i-й легальный пользователь уже не сможет войти в систему под своим именем. 15

Механизм идентификации и аутентификации Если нелегальный пользователь Имяuser имеет доступ на добавление записи в объект-эталон, то он может добавить новую запись, содержащую его имя (Имяuser) и пароль (Парольuser), и при следующей процедуре идентификации и аутентификации он будет опознан как i-й легальный пользователь компьютерной системы. Утверждение доказано. Примечание. В первом случае i-й легальный пользователь уже не сможет войти в систему под своим именем. 15

Механизм идентификации и аутентификации Вывод: при подмене эталона субъект Имяuser должен пройти процедуру идентификации и аутентификации и иметь доступ на запись к аутентифицирующему объекту. В результате действий субъекта Имяuser i-й легальный пользователь не сможет пройти процедуру идентификации и аутентификации, что может служить сигналом о вторжении в систему злоумышленника. Подменяя имя i-о легального пользователя, нелегальный пользователь Имяuser получает все его права. 16

Механизм идентификации и аутентификации Вывод: при подмене эталона субъект Имяuser должен пройти процедуру идентификации и аутентификации и иметь доступ на запись к аутентифицирующему объекту. В результате действий субъекта Имяuser i-й легальный пользователь не сможет пройти процедуру идентификации и аутентификации, что может служить сигналом о вторжении в систему злоумышленника. Подменяя имя i-о легального пользователя, нелегальный пользователь Имяuser получает все его права. 16

Механизм идентификации и аутентификации Смысл утверждения состоит в том, что доступ на запись или добавление записи к аутентифицирующему объекту должен иметь только легальный пользователь, отвечающий за безопасность компьютерной системы (администратор компьютерной безопасности). Особо опасная ситуация возможна тогда, когда допущена ошибка при администрировании и злоумышленник определил эту ошибку. 17

Механизм идентификации и аутентификации Смысл утверждения состоит в том, что доступ на запись или добавление записи к аутентифицирующему объекту должен иметь только легальный пользователь, отвечающий за безопасность компьютерной системы (администратор компьютерной безопасности). Особо опасная ситуация возможна тогда, когда допущена ошибка при администрировании и злоумышленник определил эту ошибку. 17

Механизм идентификации и аутентификации Простота и логическая ясность механизма идентификации и аутентификации на основе паролей в какой-то степени компенсируют слабости парольной защиты: ü возможность раскрытия и разгадывания паролей, ü возможность “подслушивания” пароля при анализе сетевого трафика. Для снижения уровня угроз от раскрытия пароля администраторы компьютерной безопасности, как правило, используют встроенные программные средства для формирования политики назначения и использования паролей. 18

Механизм идентификации и аутентификации Простота и логическая ясность механизма идентификации и аутентификации на основе паролей в какой-то степени компенсируют слабости парольной защиты: ü возможность раскрытия и разгадывания паролей, ü возможность “подслушивания” пароля при анализе сетевого трафика. Для снижения уровня угроз от раскрытия пароля администраторы компьютерной безопасности, как правило, используют встроенные программные средства для формирования политики назначения и использования паролей. 18

Метод парольной защиты 19

Метод парольной защиты 19

Метод парольной защиты Обычно к выбору пароля предъявляются следующие требования: Ø ограничение минимальной длины вводимого пользователем пароля, Ø наличие в пароле обязательного минимального количества букв нижнего и верхнего регистров и специальных символов, Ø запрещение использования пользователями собственных паролей (пароль пользователя задаётся программой). 20

Метод парольной защиты Обычно к выбору пароля предъявляются следующие требования: Ø ограничение минимальной длины вводимого пользователем пароля, Ø наличие в пароле обязательного минимального количества букв нижнего и верхнего регистров и специальных символов, Ø запрещение использования пользователями собственных паролей (пароль пользователя задаётся программой). 20

Метод парольной защиты Усилить аутентификацию можно за счёт: 1) Введения ограничений на время жизни пароля. 2) Введения ограничений на частоту сменяемости паролей. 3) Введения ограничений на число неуспешных попыток ввода пароля. 4) Хранения паролей в зашифрованном виде. 5) Использования нескольких паролей. 6) Анализа статистической информации о времени работы пользователя в системе. 7) Поддержки режима принудительной смены паролей пользователями. 8) Упреждающей проверки паролей. 21

Метод парольной защиты Усилить аутентификацию можно за счёт: 1) Введения ограничений на время жизни пароля. 2) Введения ограничений на частоту сменяемости паролей. 3) Введения ограничений на число неуспешных попыток ввода пароля. 4) Хранения паролей в зашифрованном виде. 5) Использования нескольких паролей. 6) Анализа статистической информации о времени работы пользователя в системе. 7) Поддержки режима принудительной смены паролей пользователями. 8) Упреждающей проверки паролей. 21

Метод парольной защиты Стратегия упреждающей проверки паролей разрешает пользователю выбирать пароль по своему усмотрению, но в процессе выбора система проверят пароль на соответствие установленным требованиям и при необходимости отвергает его. Такой подход основан на убеждении, что под руководством системы из достаточного широкого круга допустимых паролей пользователь выберет пароль, который он сможет легко запомнить, но который будет практически невозможно угадать с помощью перебора возможных значений. 22

Метод парольной защиты Стратегия упреждающей проверки паролей разрешает пользователю выбирать пароль по своему усмотрению, но в процессе выбора система проверят пароль на соответствие установленным требованиям и при необходимости отвергает его. Такой подход основан на убеждении, что под руководством системы из достаточного широкого круга допустимых паролей пользователь выберет пароль, который он сможет легко запомнить, но который будет практически невозможно угадать с помощью перебора возможных значений. 22

Метод парольной защиты Другой возможностью является создание большого словаря потенциально “плохих” паролей. При выборе пароля пользователь компьютерной системы проверяет, не попадает ли выбранный им пароль в “чёрный список”. Однако при использовании такого подхода возникают следующие проблемы: 1). Проблема объёма словаря. Чтобы метод был эффективным, словарь должен быть достаточно большим(более 30 Мбайт). 2). Проблема времени, затрачиваемого на проверку пароля. Время поиска в таком словаре может оказаться достаточно большим. 23

Метод парольной защиты Другой возможностью является создание большого словаря потенциально “плохих” паролей. При выборе пароля пользователь компьютерной системы проверяет, не попадает ли выбранный им пароль в “чёрный список”. Однако при использовании такого подхода возникают следующие проблемы: 1). Проблема объёма словаря. Чтобы метод был эффективным, словарь должен быть достаточно большим(более 30 Мбайт). 2). Проблема времени, затрачиваемого на проверку пароля. Время поиска в таком словаре может оказаться достаточно большим. 23

Метод парольной защиты Наиболее перспективными на сегодняшний день представляются две методики проведения эффективной и достаточно надёжной упреждающей проверки паролей. Первая из них строится на основе использования марковской модели генерирования угадываемых паролей. Вторая – основывается на использовании фильтра Б. Блума (Bloom, B ), который предложил Е. Спаффорд (Spafford, Е). 24

Метод парольной защиты Наиболее перспективными на сегодняшний день представляются две методики проведения эффективной и достаточно надёжной упреждающей проверки паролей. Первая из них строится на основе использования марковской модели генерирования угадываемых паролей. Вторая – основывается на использовании фильтра Б. Блума (Bloom, B ), который предложил Е. Спаффорд (Spafford, Е). 24

Метод парольной защиты Успешно реализовать парольную защиту можно только при соблюдении следующих организационных мер: Ø Не оставлять пароль на подручных средствах около компьютера. Ø Не оставлять без присмотра компьютер, на котором пользователь прошёл процедуру идентификации и аутентификации. Ø Использовать средства автоматической блокировки клавиатуры по истечении определённого периода времени. 25

Метод парольной защиты Успешно реализовать парольную защиту можно только при соблюдении следующих организационных мер: Ø Не оставлять пароль на подручных средствах около компьютера. Ø Не оставлять без присмотра компьютер, на котором пользователь прошёл процедуру идентификации и аутентификации. Ø Использовать средства автоматической блокировки клавиатуры по истечении определённого периода времени. 25

Метод парольной защиты Ø Иметь список компьютеров, с которых в систему не могу входить администраторы компьютерной безопасности. Ø Осуществлять блокировку компьютера пользователя в зависимости от числа неуспешных попыток входа в систему. Ø Фиксирование интервала времени, который должен пройти между попытками регистрации. Ø Ведение журнала, содержащего данные об успешных и неуспешных попытках входа в систему для анализа возможных нарушений. 26

Метод парольной защиты Ø Иметь список компьютеров, с которых в систему не могу входить администраторы компьютерной безопасности. Ø Осуществлять блокировку компьютера пользователя в зависимости от числа неуспешных попыток входа в систему. Ø Фиксирование интервала времени, который должен пройти между попытками регистрации. Ø Ведение журнала, содержащего данные об успешных и неуспешных попытках входа в систему для анализа возможных нарушений. 26

Метод парольной защиты Особо следует отметить следующее, если пользователь перестал быть легальным пользователем компьютерной системы, то все данные о нём должны быть обязательно удалены из аутентифицирующего объекта. 27

Метод парольной защиты Особо следует отметить следующее, если пользователь перестал быть легальным пользователем компьютерной системы, то все данные о нём должны быть обязательно удалены из аутентифицирующего объекта. 27

Простейшие методы шифрования паролей 28

Простейшие методы шифрования паролей 28

Простейшие методы шифрования паролей виде. Основные понятия: Открытый текст – пароль в открытом Шифртекст – зашифрованный пароль (иногда шифртекст называют криптограммой). Шифрование – процесс преобразования открытого текста в шифртекст при помощи шифра. Дешифрование – процесс преобразования шифртекста в открытый текст при помощи шифра. 29

Простейшие методы шифрования паролей виде. Основные понятия: Открытый текст – пароль в открытом Шифртекст – зашифрованный пароль (иногда шифртекст называют криптограммой). Шифрование – процесс преобразования открытого текста в шифртекст при помощи шифра. Дешифрование – процесс преобразования шифртекста в открытый текст при помощи шифра. 29

Простейшие методы шифрования паролей Шифр – совокупность обратимых преобразований открытого текста в шифртекст с применением ключа. Ключ – конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающих выбор одного преобразования из совокупности всевозможных для данного алгоритма преобразований. 30

Простейшие методы шифрования паролей Шифр – совокупность обратимых преобразований открытого текста в шифртекст с применением ключа. Ключ – конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающих выбор одного преобразования из совокупности всевозможных для данного алгоритма преобразований. 30

Шифры Перестановки Шифрами Перестановки называются шифры, использование которых приводит только к изменению порядка следования символов исходного сообщения. Причем конкретный вид перестановки определяется ключом. При шифровании методом перестановки символы шифруемого текста переставляются по определённому алгоритму. 31

Шифры Перестановки Шифрами Перестановки называются шифры, использование которых приводит только к изменению порядка следования символов исходного сообщения. Причем конкретный вид перестановки определяется ключом. При шифровании методом перестановки символы шифруемого текста переставляются по определённому алгоритму. 31

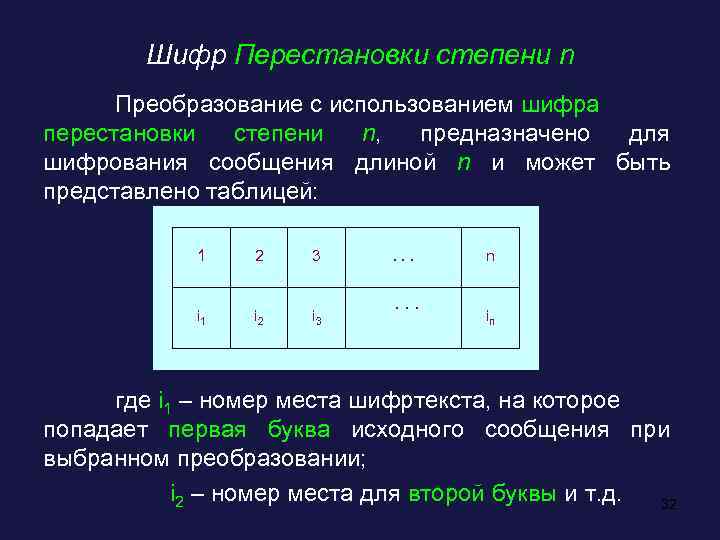

Шифр Перестановки степени n Преобразование с использованием шифра перестановки степени n, предназначено для шифрования сообщения длиной n и может быть представлено таблицей: 1 2 3 i 1 i 2 i 3 . . . n in где i 1 – номер места шифртекста, на которое попадает первая буква исходного сообщения при выбранном преобразовании; i 2 – номер места для второй буквы и т. д. 32

Шифр Перестановки степени n Преобразование с использованием шифра перестановки степени n, предназначено для шифрования сообщения длиной n и может быть представлено таблицей: 1 2 3 i 1 i 2 i 3 . . . n in где i 1 – номер места шифртекста, на которое попадает первая буква исходного сообщения при выбранном преобразовании; i 2 – номер места для второй буквы и т. д. 32

Шифр Перестановки степени n В верхней строке таблицы по порядку записываются числа от 1 до n, а во второй те же числа, но в произвольном порядке. В этом алгоритме ключом служит преобразованная последовательность из n цифр. Зная подстановку, задающую преобразование можно осуществить как шифрование, так и дешифрование пароля. 33

Шифр Перестановки степени n В верхней строке таблицы по порядку записываются числа от 1 до n, а во второй те же числа, но в произвольном порядке. В этом алгоритме ключом служит преобразованная последовательность из n цифр. Зная подстановку, задающую преобразование можно осуществить как шифрование, так и дешифрование пароля. 33

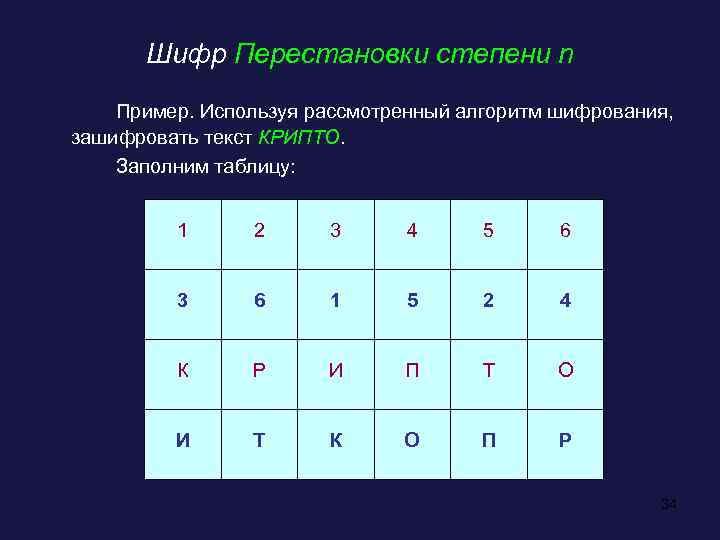

Шифр Перестановки степени n Пример. Используя рассмотренный алгоритм шифрования, зашифровать текст КРИПТО. Заполним таблицу: 1 2 3 4 5 6 3 6 1 5 2 4 К Р И П Т О И Т К О П Р 34

Шифр Перестановки степени n Пример. Используя рассмотренный алгоритм шифрования, зашифровать текст КРИПТО. Заполним таблицу: 1 2 3 4 5 6 3 6 1 5 2 4 К Р И П Т О И Т К О П Р 34

Шифр Перестановки степени n При таком выборе секретного ключа текст КРИПТО будет зашифрован как ИТКОПР. Обратное преобразование: букву с третьего места переместить на первое, букву с шестого места переместить на второе, букву с первого места переместить на третье и т. д. 1 2 3 4 5 6 3 6 1 5 2 4 И Т К О П Р К Р И П Т О 35

Шифр Перестановки степени n При таком выборе секретного ключа текст КРИПТО будет зашифрован как ИТКОПР. Обратное преобразование: букву с третьего места переместить на первое, букву с шестого места переместить на второе, букву с первого места переместить на третье и т. д. 1 2 3 4 5 6 3 6 1 5 2 4 И Т К О П Р К Р И П Т О 35

Шифры Перестановки Широкое распространение получили шифры перестановки, использующие геометрические фигуры. Преобразование состоит в том, что в геометрическую фигуру открытый текст записывается в одной последовательности, а считывается в другой. Ключом служит геометрическая фигура и правила записи-считывания шифруемого текста. 36

Шифры Перестановки Широкое распространение получили шифры перестановки, использующие геометрические фигуры. Преобразование состоит в том, что в геометрическую фигуру открытый текст записывается в одной последовательности, а считывается в другой. Ключом служит геометрическая фигура и правила записи-считывания шифруемого текста. 36

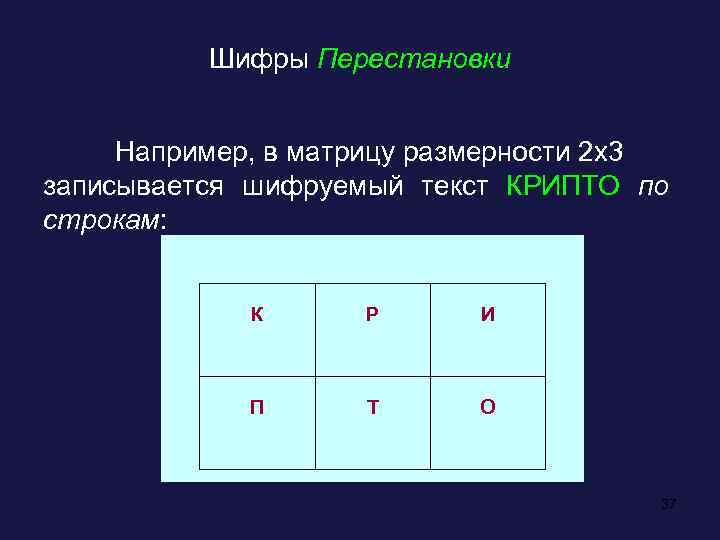

Шифры Перестановки Например, в матрицу размерности 2 х3 записывается шифруемый текст КРИПТО по строкам: К Р И П Т О 37

Шифры Перестановки Например, в матрицу размерности 2 х3 записывается шифруемый текст КРИПТО по строкам: К Р И П Т О 37

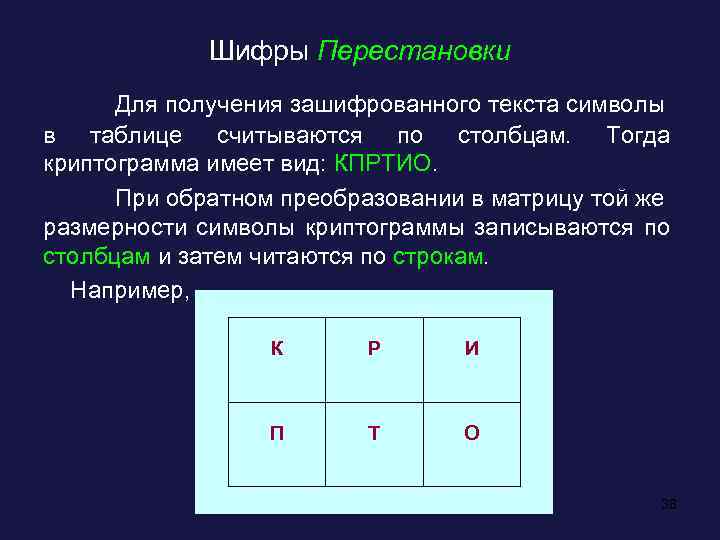

Шифры Перестановки Для получения зашифрованного текста символы в таблице считываются по столбцам. Тогда криптограмма имеет вид: КПРТИО. При обратном преобразовании в матрицу той же размерности символы криптограммы записываются по столбцам и затем читаются по строкам. Например, К Р И П Т О 38

Шифры Перестановки Для получения зашифрованного текста символы в таблице считываются по столбцам. Тогда криптограмма имеет вид: КПРТИО. При обратном преобразовании в матрицу той же размерности символы криптограммы записываются по столбцам и затем читаются по строкам. Например, К Р И П Т О 38

Шифры Замены Шифры замены также относится к простейшим шифрам. Алгоритм криптографического преобразования: для каждого символа si исходного текста формируется некоторое множество символов Мsi так, что множества Мsi и Мsj попарно не пересекаются при i ≠ j. Множество Мsi называется множеством шифрообозначений для символа si. 39

Шифры Замены Шифры замены также относится к простейшим шифрам. Алгоритм криптографического преобразования: для каждого символа si исходного текста формируется некоторое множество символов Мsi так, что множества Мsi и Мsj попарно не пересекаются при i ≠ j. Множество Мsi называется множеством шифрообозначений для символа si. 39

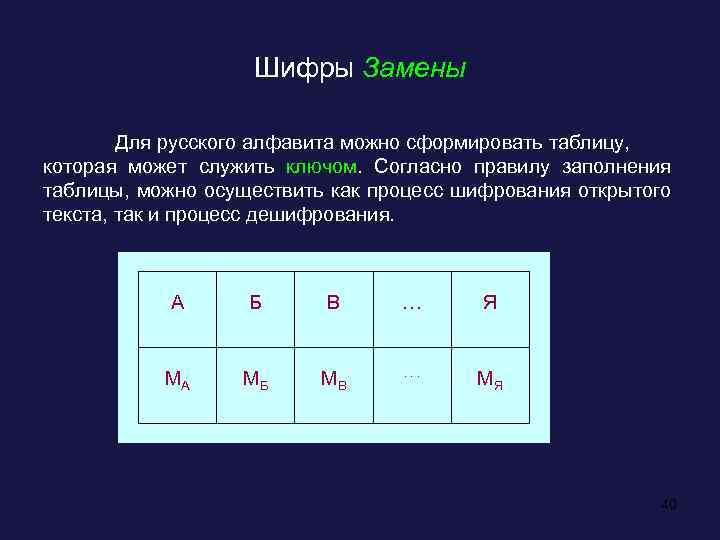

Шифры Замены Для русского алфавита можно сформировать таблицу, которая может служить ключом. Согласно правилу заполнения таблицы, можно осуществить как процесс шифрования открытого текста, так и процесс дешифрования. А Б В … Я МА МБ МВ . . . МЯ 40

Шифры Замены Для русского алфавита можно сформировать таблицу, которая может служить ключом. Согласно правилу заполнения таблицы, можно осуществить как процесс шифрования открытого текста, так и процесс дешифрования. А Б В … Я МА МБ МВ . . . МЯ 40

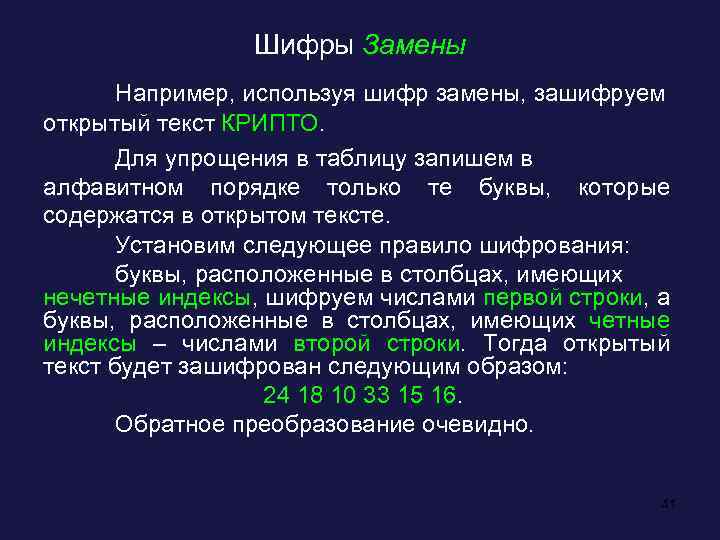

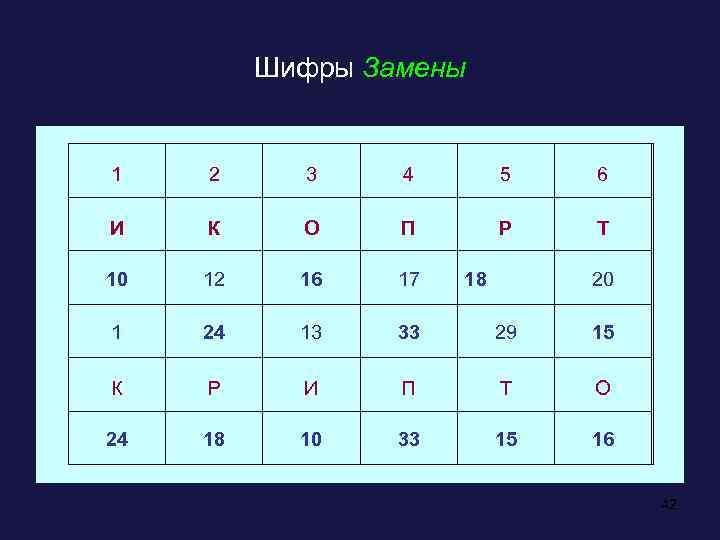

Шифры Замены Например, используя шифр замены, зашифруем открытый текст КРИПТО. Для упрощения в таблицу запишем в алфавитном порядке только те буквы, которые содержатся в открытом тексте. Установим следующее правило шифрования: буквы, расположенные в столбцах, имеющих нечетные индексы, шифруем числами первой строки, а буквы, расположенные в столбцах, имеющих четные индексы – числами второй строки. Тогда открытый текст будет зашифрован следующим образом: 24 18 10 33 15 16. Обратное преобразование очевидно. 41

Шифры Замены Например, используя шифр замены, зашифруем открытый текст КРИПТО. Для упрощения в таблицу запишем в алфавитном порядке только те буквы, которые содержатся в открытом тексте. Установим следующее правило шифрования: буквы, расположенные в столбцах, имеющих нечетные индексы, шифруем числами первой строки, а буквы, расположенные в столбцах, имеющих четные индексы – числами второй строки. Тогда открытый текст будет зашифрован следующим образом: 24 18 10 33 15 16. Обратное преобразование очевидно. 41

Шифры Замены 1 2 3 4 5 6 И К О П Р Т 10 12 16 17 1 24 13 33 29 15 К Р И П Т О 24 18 10 33 15 16 18 20 42

Шифры Замены 1 2 3 4 5 6 И К О П Р Т 10 12 16 17 1 24 13 33 29 15 К Р И П Т О 24 18 10 33 15 16 18 20 42

Шифры Замены Наиболее интересен алгоритм полиалфавитной замены с использованием матрицы Вижинера размерности n × n (n – количество символов в используемом алфавите). В первой строке матрицы записываются буквы алфавита. Начиная со второй строки матрицы, буквы записываются со сдвигом влево на одну позицию. Выталкиваемые буквы заполняют освобождающиеся позиции справа. 43

Шифры Замены Наиболее интересен алгоритм полиалфавитной замены с использованием матрицы Вижинера размерности n × n (n – количество символов в используемом алфавите). В первой строке матрицы записываются буквы алфавита. Начиная со второй строки матрицы, буквы записываются со сдвигом влево на одну позицию. Выталкиваемые буквы заполняют освобождающиеся позиции справа. 43

Шифры Замены Шифрование выполняется с помощью ключа, состоящего из m неповторяющихся букв. Из полной матрицы Вижинера выделяется матрица размерностью (m+1) × n, которая включает первую строку и строки, первые буквы которых совпадают с буквами ключа. 44

Шифры Замены Шифрование выполняется с помощью ключа, состоящего из m неповторяющихся букв. Из полной матрицы Вижинера выделяется матрица размерностью (m+1) × n, которая включает первую строку и строки, первые буквы которых совпадают с буквами ключа. 44

Шифры Замены При шифровании под буквами шифруемого текста записываются буквы ключевого слова. При этом ключ повторяется необходимое число раз. Символ шифруемого текста определяет столбец матрицы шифрования. Необходимый для его замены символ находится на пересечении этого столбца со строкой, соответствующей букве ключа, записанного под шифруемым текстом. 45

Шифры Замены При шифровании под буквами шифруемого текста записываются буквы ключевого слова. При этом ключ повторяется необходимое число раз. Символ шифруемого текста определяет столбец матрицы шифрования. Необходимый для его замены символ находится на пересечении этого столбца со строкой, соответствующей букве ключа, записанного под шифруемым текстом. 45

Шифры Замены Пример шифрования слова КРИПТОГРАФИЯ. Под шифруемым словом КРИПТОГРАФИЯ записывается необходимое число раз ключевое слово ЗОНД. Выбирается первая буква шифруемого слова (К) и соответствующая ей буква ключа (З). По букве К выбирается соответствующий ей столбец матрицы шифрования. В столбце выбирается буква, расположенная в строке, соответствующей букве ключа. Процесс повторяется требуемое число раз. 46

Шифры Замены Пример шифрования слова КРИПТОГРАФИЯ. Под шифруемым словом КРИПТОГРАФИЯ записывается необходимое число раз ключевое слово ЗОНД. Выбирается первая буква шифруемого слова (К) и соответствующая ей буква ключа (З). По букве К выбирается соответствующий ей столбец матрицы шифрования. В столбце выбирается буква, расположенная в строке, соответствующей букве ключа. Процесс повторяется требуемое число раз. 46

47

47

Моделирование механизма идентификации и аутентификации включает выполнение двух лабораторных работ : 1. Заполнение аутентифицирующего объекта. При выполнении этой лабораторной работы необходимо: Разработать структуру записи аутентифицирующего объекта, включая аудит и связь с элементами матрицы доступа. Выполнить постановку задачи (описание задачи, определение состава и характеристик входных и выходных данных, разработка математической модели). Разработать схему алгоритма поставленной задачи. Разработать код приложения. 48

Моделирование механизма идентификации и аутентификации включает выполнение двух лабораторных работ : 1. Заполнение аутентифицирующего объекта. При выполнении этой лабораторной работы необходимо: Разработать структуру записи аутентифицирующего объекта, включая аудит и связь с элементами матрицы доступа. Выполнить постановку задачи (описание задачи, определение состава и характеристик входных и выходных данных, разработка математической модели). Разработать схему алгоритма поставленной задачи. Разработать код приложения. 48

Моделирование механизма идентификации и аутентификации При заполнении аутентифицирующего объекта выполнить: 1. Проверку легальности администратора компьютерной безопасности. 2. Проверку условия начала или продолжения заполнения аутентифицирующего объекта. 3. Проверку правильности ведённого администратором компьютерной безопасности пароля пользователя компьютерной системы. 4. Шифрование пароля. 49

Моделирование механизма идентификации и аутентификации При заполнении аутентифицирующего объекта выполнить: 1. Проверку легальности администратора компьютерной безопасности. 2. Проверку условия начала или продолжения заполнения аутентифицирующего объекта. 3. Проверку правильности ведённого администратором компьютерной безопасности пароля пользователя компьютерной системы. 4. Шифрование пароля. 49

Моделирование механизма идентификации и аутентификации 2. Разработка аутентифицирующего субъекта. При выполнении этой лабораторной работы необходимо: Выполнить постановку задачи (описание задачи, определение состава и характеристик входных и выходных данных, разработка математической модели). Разработать схему алгоритма поставленной задачи. Разработать код приложения. При постановке задачи учесть необходимость включения в математическую модель задачи функций дешифрования пароля и аудита действий пользователя. 50

Моделирование механизма идентификации и аутентификации 2. Разработка аутентифицирующего субъекта. При выполнении этой лабораторной работы необходимо: Выполнить постановку задачи (описание задачи, определение состава и характеристик входных и выходных данных, разработка математической модели). Разработать схему алгоритма поставленной задачи. Разработать код приложения. При постановке задачи учесть необходимость включения в математическую модель задачи функций дешифрования пароля и аудита действий пользователя. 50