Презентация 1ЗАЩИТА ИНФОРМАЦИИ-2015_1.ppt

- Количество слайдов: 42

Методы и средства защиты компьютерной информации Преподаватель Чистяков Игорь Викторович

Методы и средства защиты компьютерной информации Преподаватель Чистяков Игорь Викторович

Литература 1. 2. 3. 4. 5. 6. Столлингс В. Криптография и защита сетей: принципы и практика, «Вильямис» , 2001 Столлингс В. Основы защиты сетей, «Вильямис» , 2002 Фомичев В. А. Дискретная математика и криптология, М. , «Диалог МИФИ» , 2003 Галатенко В. А. Основы информационной безопасности, М. , «ИНТУИТ» , 2004 Галатенко В. А. Стандарты информационной безопасности, М. , «ИНТУИТ» , 2004 Лапонина О. Р. Основы сетевой безопасности: криптографические алгоритмы и протоколы взаимодействия, М. , «ИНТУИТ» , 2005 2

Литература 1. 2. 3. 4. 5. 6. Столлингс В. Криптография и защита сетей: принципы и практика, «Вильямис» , 2001 Столлингс В. Основы защиты сетей, «Вильямис» , 2002 Фомичев В. А. Дискретная математика и криптология, М. , «Диалог МИФИ» , 2003 Галатенко В. А. Основы информационной безопасности, М. , «ИНТУИТ» , 2004 Галатенко В. А. Стандарты информационной безопасности, М. , «ИНТУИТ» , 2004 Лапонина О. Р. Основы сетевой безопасности: криптографические алгоритмы и протоколы взаимодействия, М. , «ИНТУИТ» , 2005 2

Актуальность • Расширение области применения информационных технологий • Увеличение доступности ресурсов АС • Интеграция информационных технологий • Неотработанность новых технических решений • Развитие инструментов нападения 3

Актуальность • Расширение области применения информационных технологий • Увеличение доступности ресурсов АС • Интеграция информационных технологий • Неотработанность новых технических решений • Развитие инструментов нападения 3

Безопасность информационных технологий • Информационные технологии – процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов Информационные отношения • Субъекты информационных отношений • Уязвимость субъектов информационных отношений 4

Безопасность информационных технологий • Информационные технологии – процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов Информационные отношения • Субъекты информационных отношений • Уязвимость субъектов информационных отношений 4

Безопасность информационных технологий n Информационная система – совокупность информации, содержащейся в базах данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку информации с использованием средств автоматизации или без использования таких средств.

Безопасность информационных технологий n Информационная система – совокупность информации, содержащейся в базах данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку информации с использованием средств автоматизации или без использования таких средств.

Безопасность информационных технологий • Безопасность информационных технологий • Безопасность автоматизированных систем • Безопасность информации 6

Безопасность информационных технологий • Безопасность информационных технологий • Безопасность автоматизированных систем • Безопасность информации 6

Безопасность информационных технологий • Безопасность информационных технологий (Информационная безопасность) • защищенность субъектов информационных отношений от нанесения им неприемлемого ущерба 7

Безопасность информационных технологий • Безопасность информационных технологий (Информационная безопасность) • защищенность субъектов информационных отношений от нанесения им неприемлемого ущерба 7

Безопасность информационных технологий Безопасность информации (данных) – состояние защищенности данных, характеризуемое способностью пользователей, технических средств и информационных технологий обеспечить конфиденциальность, целостность и доступность данных при их обработке в информационных системах 8

Безопасность информационных технологий Безопасность информации (данных) – состояние защищенности данных, характеризуемое способностью пользователей, технических средств и информационных технологий обеспечить конфиденциальность, целостность и доступность данных при их обработке в информационных системах 8

n n n n Конфиденциальность обязательное для соблюдения оператором или иным получившим доступ к персональным данным лицом требование не допускать их распространения без согласия субъекта персональных данных или наличия иного законного основания Целостность информации – состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право

n n n n Конфиденциальность обязательное для соблюдения оператором или иным получившим доступ к персональным данным лицом требование не допускать их распространения без согласия субъекта персональных данных или наличия иного законного основания Целостность информации – состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право

Безопасность информационных технологий Автоматизированная система управления система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций Состав 1. технические средства обработки и передачи информации (АРМ, серверы, телекоммуникационное оборудование, каналы связи, программируемые логические контроллеры и т. п. ) 2. методы и алгоритмы обработки информации (ПО) 3. информационные базы 4. персонал 10

Безопасность информационных технологий Автоматизированная система управления система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций Состав 1. технические средства обработки и передачи информации (АРМ, серверы, телекоммуникационное оборудование, каналы связи, программируемые логические контроллеры и т. п. ) 2. методы и алгоритмы обработки информации (ПО) 3. информационные базы 4. персонал 10

Безопасность информационных технологий n Безопасность автоматизированных систем Состояние защищенности АС, при котором обеспечивается выполнение ею всех приписываемых функций без нарушения безопасности обрабатываемой информции Обеспечивается защищенностью всех ресурсов АС 11

Безопасность информационных технологий n Безопасность автоматизированных систем Состояние защищенности АС, при котором обеспечивается выполнение ею всех приписываемых функций без нарушения безопасности обрабатываемой информции Обеспечивается защищенностью всех ресурсов АС 11

Безопасность информационных технологий • Понятия информационная безопасность, безопасность ИТ и безопасность информации являются близкими, но не тождественными • Цель защиты информационных технологий – обеспечение интересов субъектов информационных отношений Цели могут различаться для разных субъектов и разных предметных областей • Объектом защиты являются все ресурсы АС, а не только информационные ресурсы. • Информация является лишь одним, хотя и важнейшим 12 ресурсом АС

Безопасность информационных технологий • Понятия информационная безопасность, безопасность ИТ и безопасность информации являются близкими, но не тождественными • Цель защиты информационных технологий – обеспечение интересов субъектов информационных отношений Цели могут различаться для разных субъектов и разных предметных областей • Объектом защиты являются все ресурсы АС, а не только информационные ресурсы. • Информация является лишь одним, хотя и важнейшим 12 ресурсом АС

Защита информации в АС обеспечение защиты информации, обработка которой осуществляется АС, от n неправомерного доступа, n уничтожения, n модифицирования, n блокирования, n копирования, n предоставления, n распространения, n иных неправомерных действий в отношении такой информации, в том числе от деструктивных информационных воздействий (компьютерных атак), следствием которых может стать нарушение функционирования автоматизированной системы

Защита информации в АС обеспечение защиты информации, обработка которой осуществляется АС, от n неправомерного доступа, n уничтожения, n модифицирования, n блокирования, n копирования, n предоставления, n распространения, n иных неправомерных действий в отношении такой информации, в том числе от деструктивных информационных воздействий (компьютерных атак), следствием которых может стать нарушение функционирования автоматизированной системы

Основные понятия безопасности информационных технологий Ресурс (актив) – именованный элемент инфрмационного, системного, прикладного или аппаратного обеспечения функционирования информационной системы, имеющий ценность и подлежащий защите Защищаемая информация – информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации Угроза безопасности ИТ – потенциально возможное событие, действие, процесс или явление, которое посредством воздействия на информацию или другие ресурсы АС может прямо или косвенно привести к нанесению ущерба субъектам информационных отношений. Атака – реализация угрозы 14

Основные понятия безопасности информационных технологий Ресурс (актив) – именованный элемент инфрмационного, системного, прикладного или аппаратного обеспечения функционирования информационной системы, имеющий ценность и подлежащий защите Защищаемая информация – информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации Угроза безопасности ИТ – потенциально возможное событие, действие, процесс или явление, которое посредством воздействия на информацию или другие ресурсы АС может прямо или косвенно привести к нанесению ущерба субъектам информационных отношений. Атака – реализация угрозы 14

Основные понятия безопасности информационных технологий n Уязвимость ИТ – недостаток или слабое место АС, предоставляющее возможность реализации угроз. n Риск – фактор, отражающий возможный ущерб субъектам информационных отношений в результате атаки n Анализ риска – оценка ущерба субъектам информационных отношений с учетом вероятностей реализации угроз. 15

Основные понятия безопасности информационных технологий n Уязвимость ИТ – недостаток или слабое место АС, предоставляющее возможность реализации угроз. n Риск – фактор, отражающий возможный ущерб субъектам информационных отношений в результате атаки n Анализ риска – оценка ущерба субъектам информационных отношений с учетом вероятностей реализации угроз. 15

Взаимосвязь основных понятий безопасности информационных технологий 16

Взаимосвязь основных понятий безопасности информационных технологий 16

УГРОЗЫ БЕЗОПАСНОСТИ Классификация угроз По природе источника угроз (преднамеренные, непреднамеренные) По положению источника угроз (внешние, внутренние, результат внедрения аппаратных закладок и вредоносных программ) По способам реализации (НСД к информации (в том числе угрозы внедрения вредоносных программ), угрозы утечки по техническим каналам) По характеру атаки (пассивные, активные) По цели атаки (нарушение конфиденциальности, целостности, доступности, подлинности, незаконное тиражирование и т. д. ) Путь нанесения ущерба (физический доступ, технический канал утечки, информационный (логический) доступ) 17

УГРОЗЫ БЕЗОПАСНОСТИ Классификация угроз По природе источника угроз (преднамеренные, непреднамеренные) По положению источника угроз (внешние, внутренние, результат внедрения аппаратных закладок и вредоносных программ) По способам реализации (НСД к информации (в том числе угрозы внедрения вредоносных программ), угрозы утечки по техническим каналам) По характеру атаки (пассивные, активные) По цели атаки (нарушение конфиденциальности, целостности, доступности, подлинности, незаконное тиражирование и т. д. ) Путь нанесения ущерба (физический доступ, технический канал утечки, информационный (логический) доступ) 17

По используемой уязвимости (системное ПО, прикладное ПО, аппаратура, сетевые протоколы) По объекту воздействия (обрабатываемая, хранимая или передаваемая информация, системное или прикладное ПО)

По используемой уязвимости (системное ПО, прикладное ПО, аппаратура, сетевые протоколы) По объекту воздействия (обрабатываемая, хранимая или передаваемая информация, системное или прикладное ПО)

Модель нарушителя Источник угрозы безопасности информации – субъект доступа, материальный объект или физическое явление, являющиеся причиной возникновения угрозы безопасности информации n n Нарушитель физическое лицо, случайно или преднамеренно совершающее действия, следствием которых является нарушение безопасности данных при их обработке n Неформальная модель нарушителя: - категория субъектов - мотивы действия - квалификация нарушителя - ограничения и предположения n Потенциал нападения = F(компетенции, ресурсов, мотивации нарушителя) 19

Модель нарушителя Источник угрозы безопасности информации – субъект доступа, материальный объект или физическое явление, являющиеся причиной возникновения угрозы безопасности информации n n Нарушитель физическое лицо, случайно или преднамеренно совершающее действия, следствием которых является нарушение безопасности данных при их обработке n Неформальная модель нарушителя: - категория субъектов - мотивы действия - квалификация нарушителя - ограничения и предположения n Потенциал нападения = F(компетенции, ресурсов, мотивации нарушителя) 19

Уязвимости Этапы жизненного цикла АС: 1. проектирование 2. реализация (ошибки в программах (в объявлении переменных, функций и процедур, в кодах программ), которые при определенных условиях (например, при выполнении логических переходов) приводят к сбоям, в том числе к сбоям функционирования средств и систем защиты информации. Уязвимости протоколов сетевого взаимодействия связаны с особенностям и ограничениями на размеры применяемого буфера, недостатками процедуры аутентификации, отсутствием проверок правильности служебной информации и др ) 3. эксплуатация 4. вывод из эксплуатации 20

Уязвимости Этапы жизненного цикла АС: 1. проектирование 2. реализация (ошибки в программах (в объявлении переменных, функций и процедур, в кодах программ), которые при определенных условиях (например, при выполнении логических переходов) приводят к сбоям, в том числе к сбоям функционирования средств и систем защиты информации. Уязвимости протоколов сетевого взаимодействия связаны с особенностям и ограничениями на размеры применяемого буфера, недостатками процедуры аутентификации, отсутствием проверок правильности служебной информации и др ) 3. эксплуатация 4. вывод из эксплуатации 20

Меры обеспечения безопасности информационных технологий n Цель - предотвращение нарушений - своевременное обнаружение - минимизация ущерба 21

Меры обеспечения безопасности информационных технологий n Цель - предотвращение нарушений - своевременное обнаружение - минимизация ущерба 21

Меры обеспечения безопасности информационных технологий • Правовые • Морально-этические • Организационные • Физические • Технические 22

Меры обеспечения безопасности информационных технологий • Правовые • Морально-этические • Организационные • Физические • Технические 22

Правовые меры обеспечения безопасности информационных технологий Закон РФ ОБ ИНФОРМАЦИИ, ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЯХ И О ЗАЩИТЕ ИНФОРМАЦИИ n Закон РФ О персональных данных n Закон РФ Об электронной подписи n 23

Правовые меры обеспечения безопасности информационных технологий Закон РФ ОБ ИНФОРМАЦИИ, ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЯХ И О ЗАЩИТЕ ИНФОРМАЦИИ n Закон РФ О персональных данных n Закон РФ Об электронной подписи n 23

Правовые меры обеспечения безопасности информационных технологий n Категорирование информационных ресурсов Ограниченного доступа - Государственная тайна - Конфиденциальная информация (коммерческая тайна, служебная тайна, банковская тайна, персональные данные) (Персональные данные – любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация) n Права и обязанности субъектов информационных отношений n Ответственность субъектов информационных отношений 24

Правовые меры обеспечения безопасности информационных технологий n Категорирование информационных ресурсов Ограниченного доступа - Государственная тайна - Конфиденциальная информация (коммерческая тайна, служебная тайна, банковская тайна, персональные данные) (Персональные данные – любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация) n Права и обязанности субъектов информационных отношений n Ответственность субъектов информационных отношений 24

Правовые меры обеспечения безопасности информационных технологий Глава 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ n Статья 272. Неправомерный доступ к компьютерной информации если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации n 25

Правовые меры обеспечения безопасности информационных технологий Глава 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ n Статья 272. Неправомерный доступ к компьютерной информации если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации n 25

Правовые меры обеспечения безопасности информационных технологий n Статья 273. Создание, использование и распространение вредоносных компьютерных программ либо иной компьютерной информации, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации 26

Правовые меры обеспечения безопасности информационных технологий n Статья 273. Создание, использование и распространение вредоносных компьютерных программ либо иной компьютерной информации, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации 26

Правовые меры обеспечения безопасности информационных технологий Статья 274. Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационнотелекоммуникационных сетей и оконечного оборудования, а также правил доступа к информационно-телекоммуникационным сетям, повлекшее уничтожение, блокирование, модификацию либо копирование компьютерной информации, причинившее крупный ущерб n 27

Правовые меры обеспечения безопасности информационных технологий Статья 274. Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационнотелекоммуникационных сетей и оконечного оборудования, а также правил доступа к информационно-телекоммуникационным сетям, повлекшее уничтожение, блокирование, модификацию либо копирование компьютерной информации, причинившее крупный ущерб n 27

Правовые меры обеспечения безопасности информационных технологий n Правовой режим деятельности по обеспечению безопасности информационных технологий Лицензирование, аттестация, сертификация 28

Правовые меры обеспечения безопасности информационных технологий n Правовой режим деятельности по обеспечению безопасности информационных технологий Лицензирование, аттестация, сертификация 28

Правовые меры обеспечения безопасности информационных технологий ФСБ Криптографические средства защиты n ФСТЭК Технические (кроме криптографических) средства защиты n 29

Правовые меры обеспечения безопасности информационных технологий ФСБ Криптографические средства защиты n ФСТЭК Технические (кроме криптографических) средства защиты n 29

Организационные меры n Меры административного и процедурного характера, регламентирующие процессы функционирования системы обработки данных, использование ее ресурсов, деятельность обслуживающего персонала, а также порядок взаимодействия пользователей и обслуживающего персонала с системой таким образом, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности или снизить размер потерь в случае их реализации 30

Организационные меры n Меры административного и процедурного характера, регламентирующие процессы функционирования системы обработки данных, использование ее ресурсов, деятельность обслуживающего персонала, а также порядок взаимодействия пользователей и обслуживающего персонала с системой таким образом, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности или снизить размер потерь в случае их реализации 30

Организационные меры n ГОСТ Р ИСО/МЭК 27001 "Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования « n Программа безопасности 31

Организационные меры n ГОСТ Р ИСО/МЭК 27001 "Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования « n Программа безопасности 31

n Политика безопасности n принятие решения о необходимости защиты информации в АС определение основных угроз безопасности информации и требований к системе защиты назначение подразделения или должностного лица, ответственные за защиту информации n n

n Политика безопасности n принятие решения о необходимости защиты информации в АС определение основных угроз безопасности информации и требований к системе защиты назначение подразделения или должностного лица, ответственные за защиту информации n n

n Программа безопасности n планирование мероприятий по обеспечению защиты информации в АС реализация отдельных мер защиты информации в АС управление (администрирование) системы защиты информации АС контроль (мониторинг) за обеспечением уровня защищенности АС защита информации при выводе АС из эксплуатации n n n n n информирование и обучение персонала АС выявление инцидентов (одного события или группы событий), которые могут привести к сбоям или нарушению функционирования АС и реагирования на них обеспечения действий в нештатных ситуациях в ходе эксплуатации введение ограничений на действия персонала реализация правил разграничения доступа, регламентирующих права доступа субъектов доступа к объектам доступа

n Программа безопасности n планирование мероприятий по обеспечению защиты информации в АС реализация отдельных мер защиты информации в АС управление (администрирование) системы защиты информации АС контроль (мониторинг) за обеспечением уровня защищенности АС защита информации при выводе АС из эксплуатации n n n n n информирование и обучение персонала АС выявление инцидентов (одного события или группы событий), которые могут привести к сбоям или нарушению функционирования АС и реагирования на них обеспечения действий в нештатных ситуациях в ходе эксплуатации введение ограничений на действия персонала реализация правил разграничения доступа, регламентирующих права доступа субъектов доступа к объектам доступа

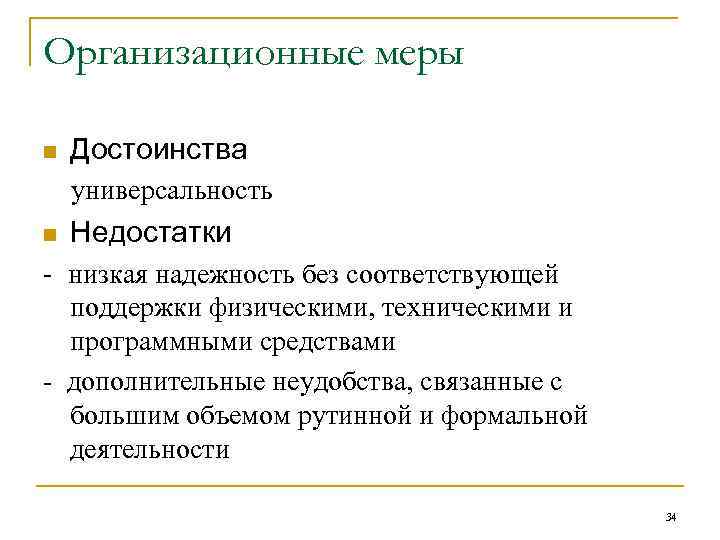

Организационные меры n Достоинства универсальность n Недостатки - низкая надежность без соответствующей поддержки физическими, техническими и программными средствами - дополнительные неудобства, связанные с большим объемом рутинной и формальной деятельности 34

Организационные меры n Достоинства универсальность n Недостатки - низкая надежность без соответствующей поддержки физическими, техническими и программными средствами - дополнительные неудобства, связанные с большим объемом рутинной и формальной деятельности 34

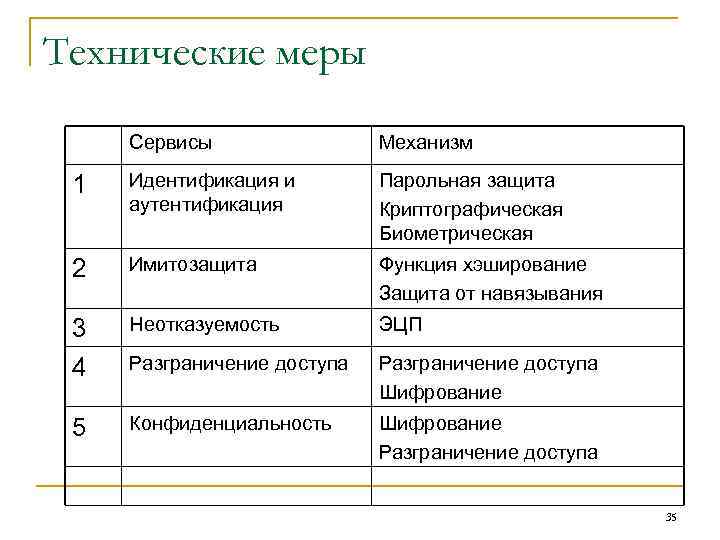

Технические меры Сервисы Механизм 1 Идентификация и аутентификация Парольная защита Криптографическая Биометрическая 2 Имитозащита Функция хэширование Защита от навязывания 3 4 Неотказуемость ЭЦП Разграничение доступа Шифрование 5 Конфиденциальность Шифрование Разграничение доступа 35

Технические меры Сервисы Механизм 1 Идентификация и аутентификация Парольная защита Криптографическая Биометрическая 2 Имитозащита Функция хэширование Защита от навязывания 3 4 Неотказуемость ЭЦП Разграничение доступа Шифрование 5 Конфиденциальность Шифрование Разграничение доступа 35

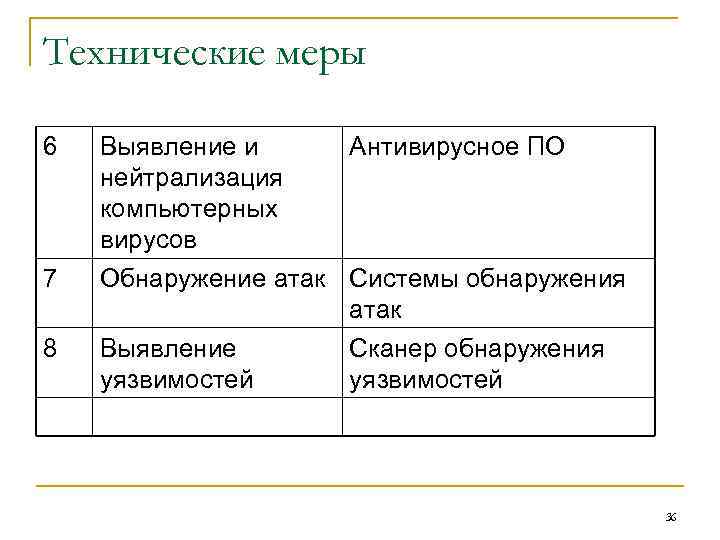

Технические меры 6 7 8 Выявление и Антивирусное ПО нейтрализация компьютерных вирусов Обнаружение атак Системы обнаружения атак Выявление Сканер обнаружения уязвимостей 36

Технические меры 6 7 8 Выявление и Антивирусное ПО нейтрализация компьютерных вирусов Обнаружение атак Системы обнаружения атак Выявление Сканер обнаружения уязвимостей 36

Технические меры n Стойкость функции безопасности - Базовая Средняя Высокая - 37

Технические меры n Стойкость функции безопасности - Базовая Средняя Высокая - 37

Меры обеспечения безопасности информационных технологий 38

Меры обеспечения безопасности информационных технологий 38

Меры обеспечения безопасности информационных технологий n Взаимосвязь мер обеспечения информационной безопасности n 1 -Нормативные и организационнораспорядительные документы составляются с учетом и на основе существующих норм морали и этики. 2 - Организационные меры обеспечивают исполнение существующих нормативных актов и строятся с учетом существующих правил поведения, принятых в стране и/или организации n 39

Меры обеспечения безопасности информационных технологий n Взаимосвязь мер обеспечения информационной безопасности n 1 -Нормативные и организационнораспорядительные документы составляются с учетом и на основе существующих норм морали и этики. 2 - Организационные меры обеспечивают исполнение существующих нормативных актов и строятся с учетом существующих правил поведения, принятых в стране и/или организации n 39

Меры обеспечения безопасности информационных технологий n n n 3 - Воплощение организационных мер требует разработки соответствующих нормативных и организационно-распорядительных документов 4 - Для эффективного применения организационные меры должны быть поддержаны физическими и техническими средствами 5 - Применение и использование технических средств защиты требует соответствующей организационной поддержки. 40

Меры обеспечения безопасности информационных технологий n n n 3 - Воплощение организационных мер требует разработки соответствующих нормативных и организационно-распорядительных документов 4 - Для эффективного применения организационные меры должны быть поддержаны физическими и техническими средствами 5 - Применение и использование технических средств защиты требует соответствующей организационной поддержки. 40

Меры обеспечения безопасности информационных технологий n Среда безопасности - Правовые меры - Организационные меры - Морально-этические меры - Физические меры 41

Меры обеспечения безопасности информационных технологий n Среда безопасности - Правовые меры - Организационные меры - Морально-этические меры - Физические меры 41

Основные принципы построения системы защиты АС n • системность • комплексность • непрерывность n • разумная достаточность n • персональная ответственность n • разделение функций n • минимизация полномочий n • гибкость и простота применения n n 42

Основные принципы построения системы защиты АС n • системность • комплексность • непрерывность n • разумная достаточность n • персональная ответственность n • разделение функций n • минимизация полномочий n • гибкость и простота применения n n 42