МИБ-2012-1.ppt

- Количество слайдов: 33

Менеджмент информационной безопасности Лекция 1. Стандарт ISO 27001: 2005. Основная часть.

Менеджмент информационной безопасности История ISO/IEC 27001 ISO - Международная организация по стандартизации IEC - Международная электротехническая комиссия Международный стандарт ISO/IEC 27001 был разработан объединенным техническим комитетом ISO/IEC JTC 1: Информационные технологии. Подкомитет SC 27. Методы обеспечения безопасности ИТ. Ранее – 1995 г. стандарт BS 7799 -2 (разработан BSI при помощи UK, National Westminster Group, Unilever, British Telecommunications, British Computer Society, Association of British Insurers, Marks & Spencer, Logica и др)

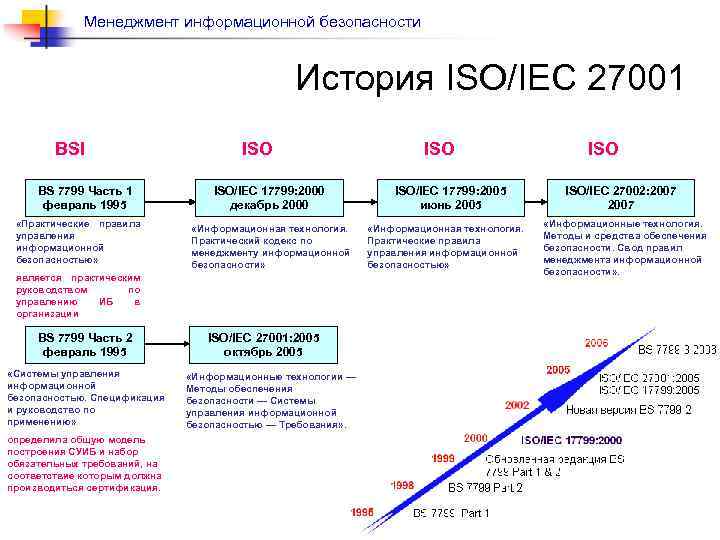

Менеджмент информационной безопасности История ISO/IEC 27001 BSI BS 7799 Часть 1 февраль 1995 «Практические правила управления информационной безопасностью» ISO/IEC 17799: 2000 декабрь 2000 «Информационная технология. Практический кодекс по менеджменту информационной безопасности» является практическим руководством по управлению ИБ в организации BS 7799 Часть 2 февраль 1995 «Системы управления информационной безопасностью. Спецификация и руководство по применению» определила общую модель построения СУИБ и набор обязательных требований, на соответствие которым должна производиться сертификация. ISO/IEC 27001: 2005 октябрь 2005 «Информационные технологии — Методы обеспечения безопасности — Системы управления информационной безопасностью — Требования» . ISO/IEC 17799: 2005 июнь 2005 «Информационная технология. Практические правила управления информационной безопасностью» ISO/IEC 27002: 2007 «Информационные технология. Методы и средства обеспечения безопасности. Свод правил менеджмента информационной безопасности» .

Менеджмент информационной безопасности ISO/IEC 27000 «Общие положения и принципы» Терминология Требования Руководства по эксплуатации и аудиту СУИБ ISO/IEC 27001 «Требования к СУИБ» ISO/IEC 27006 «Аудит и сертификация» ISO/IEC 27002 ISO/IEC 27003 ISO/IEC 27004 ISO/IEC 27005 (ISO/IEC 17799) «Свод правил для УИБ» «Руководство по реализации СУИБ» «Измерение менеджмента ИБ» «Менеджмент риска ИБ» Стандарты по реализации защитных мер Например: IEC 61508: 1 -6: 1998 Функциональная безопасность электрических / электронных / программируемых электронных систем безопасности. ISO 15408 : 1999 — 1 -3 Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий (отражает требования и рекомендации по обеспечению ИБ систем, содержащих программные средства) Структура международных стандартов СУИБ

Менеджмент информационной безопасности ISO/IEC 27000: 2009 Information technology. Security techniques. Information security management systems. Overview and vocabulary - Определения и основные принципы. Выпущен в июле 2009 г. ISO/IEC 27001: 2005/BS 7799 -2: 2005 Information technology. Security techniques. Information security management systems. Requirements - Информационные технологии. Методы обеспечения безопасности. Системы управления информационной безопасностью. Требования. Выпущен в октябре 2005 г. ISO/IEC 27002: 2005, BS 7799 -1: 2005, BS ISO/IEC 17799: 2005 Information technology. Security techniques. Code of practice for information security management - Информационные технологии. Методы обеспечения безопасности. Практические правила управления информационной безопасностью. Выпущен в июне 2005 г. ISO/IEC 27003: 2010 Information Technology. Security Techniques. Information Security Management Systems Implementation Guidance - Руководство по внедрению системы управления информационной безопасностью. Выпущен в январе 2010 г. ISO/IEC 27004: 2009 Information technology. Security techniques. Information security management. Measurement - Измерение эффективности системы управления информационной безопасностью. Выпущен в январе 2010 г.

Менеджмент информационной безопасности ISO/IEC 27005: 2008 Information technology. Security techniques. Information security risk management - Информационные технологии. Методы обеспечения безопасности. Управление рисками информационной безопасности. Выпущен в июне 2008 г. ISO/IEC 27006: 2007 Information technology. Security techniques. Requirements for bodies providing audit and certification of information security management systems - Информационные технологии. Методы обеспечения безопасности. Требования к органам аудита и сертификации систем управления информационной безопасностью. Выпущен в марте 2007 г. ISO/IEC 27007: 2011 Information technology. Security techniques. Guidelines for Information Security Management Systems auditing (FCD) - Руководство для аудитора СУИБ. Проект находится в финальной стадии. Выпущен в ноябре 2011 года. ISO/IEC 27008: 2011 Information technology. Security techniques. Guidance for auditors on ISMS controls (DRAFT) - "Информационные технологии. Методы обеспечения безопасности. Руководство для аудиторов средств управления информационной безопасностью". Выпущен в 2011 года.

Менеджмент информационной безопасности ISO/IEC 27010 Information technology. Security techniques. Information security management for inter-sector communications (DRAFT) – Информационные технологии. Методы обеспечения безопасности. Менеджмент информационной безопасности при коммуникациях между секторами и между организациями. Выпущен в апреле 2012 года. ISO/IEC 27011: 2008 Information technology. Security techniques. Information security management guidelines for telecommunications organizations based on ISO/IEC 27002 - Руководство по управлению информационной безопасностью для телекоммуникаций. Выпущен в мае 2009 г. ISO/IEC 27013 IT Security techniques. Guideline on the integrated implementation of ISO/IEC 20000 -1 and ISO/IEC 27001 (DRAFT) - Руководство по интегрированному внедрению ISO 20000 и ISO 27001. Выпуск запланирован в 2011 году. ISO/IEC 27014 Information technology. Security techniques. Information security governance framework (DRAFT) - Базовая структура управления информационной безопасностью. Проект находится в разработке.

Менеджмент информационной безопасности ISO/IEC 27015 Information technology. Security techniques. Information security management systems guidelines for financial and insurance sectors (DRAFT) - Руководство по внедрению систем управления информационной безопасностью в финансовом и страховом секторе. Проект проходит начальную стадию обсуждения. ISO/IEC 27031: 2011 Information technology. Security techniques. Guidelines for information and communications technology readiness for business continuity (FDIS) - Руководство по обеспечению готовности информационных и коммуникационных технологий к их использованию для управления непрерывностью бизнеса. Проект находится в финальной стадии. Выпуск запланирован в начале 2011 года. ISO/IEC 27032 Information technology. Security techniques. Guidelines for cybersecurity (2 nd CD) - Руководство по обеспечению кибербезопасности. Проект находится в начальной стадии разработки.

Менеджмент информационной безопасности ISO 27033 заменит известный международный стандарт сетевой безопасности ISO 18028, состоящий из пяти частей. Новый стандарт возможно будет включать в себя более 7 частей. Проекты частей 2 -7 ISO 27033 находятся в разной стадии готовности. ISO/IEC 27033 -1: 2009 Information technology. Security techniques. Network security. Overview and concept - Основные концепции управления сетевой безопасностью. Выпущен в январе 2010 года. ISO/IEC 27033 -2 Guidelines for the design and implementation of network security (CD) - Руководство по проектированию и внедрению системы обеспечения сетевой безопасности. ISO/IEC 27033 -3 Reference networking scenarios - threats, design techniques and control issues (CD, revised title) - Базовые сетевые сценарии - угрозы, методы проектирования и механизмы контроля. ISO/IEC 27033 -4 Securing communications between networks using security gateways - threats, design techniques and control issues (NP, revised title) - Обеспечение безопасности межсетевых взаимодействий при помощи шлюзов безопасности - угрозы, методы проектирования и механизмы контроля. ISO/IEC 27033 -5 Securing Virtual Private Networks - threats, design techniques and control issues (WD) - Обеспечение безопасности Виртуальных Частных Сетей - угрозы, методы проектирования и механизмы контроля. ISO/IEC 27033 -6 IP convergence (NP) - Конвергенция в IP сетях (Определение угроз, методов проектирования и механизмов контроля в IP сетях с конвергенцией данных, голоса и видео).

Система менеджмента информационной безопасности 10

Ориентировочная последовательность действий при разработке СУИБ Определение области применения и границы СУИБ Область применения СУИБ Определение политики СУИБ Политика СУИБ Критерии для принятия риска, приемлемые уровни риска Нормативный документ Политика управления рисками ИБ Методика определения риска Идентификация методики определения риска Описание бизнес-процессов и идентификация активов Нормативный документ Реестр информационных активов Операционный документ Реестр требований безопасности Операционный к данным активам документ Идентификация уязвимостей Операционный документ Модель угроз Идентификация угроз этим активам Таблица ценности активов Операционный документ Результаты анализа угроз и уязвимостей Операционный документ

Ориентировочная последовательность действий при разработке СУИБ Реестр информационных рисков Операционный документ отчет об определении риска Нормативный документ Устранение (обработка) рисков План устранения (обработки) рисков Нормативный документ Выбор целей и средств контроля для устранения рисков Заявление (декларация) о применимости Нормативный документ Анализ и оценка рисков

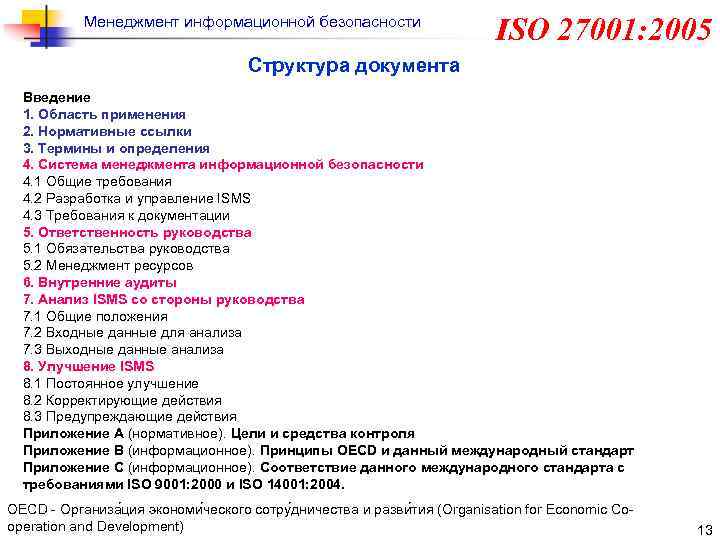

Менеджмент информационной безопасности ISO 27001: 2005 Структура документа Введение 1. Область применения 2. Нормативные ссылки 3. Термины и определения 4. Система менеджмента информационной безопасности 4. 1 Общие требования 4. 2 Разработка и управление ISMS 4. 3 Требования к документации 5. Ответственность руководства 5. 1 Обязательства руководства 5. 2 Менеджмент ресурсов 6. Внутренние аудиты 7. Анализ ISMS со стороны руководства 7. 1 Общие положения 7. 2 Входные данные для анализа 7. 3 Выходные данные анализа 8. Улучшение ISMS 8. 1 Постоянное улучшение 8. 2 Корректирующие действия 8. 3 Предупреждающие действия Приложение А (нормативное). Цели и средства контроля Приложение В (информационное). Принципы OECD и данный международный стандарт Приложение С (информационное). Соответствие данного международного стандарта с требованиями ISO 9001: 2000 и ISO 14001: 2004. OECD - Организа ция экономи ческого сотру дничества и разви тия (Organisation for Economic Cooperation and Development) 13

Менеджмент информационной безопасности ISO 27001: 2005 1. Область применения 1. 1 Общие положения Все виды организаций (например, коммерческие и некоммерческие организации, правительственные организации) Определяет требования к средствам контроля безопасности, специально разработанные для нужд организации, или ее части. Цель - выбор адекватных и соразмерных средств контроля ОБИ, которые защищают информационные активы и предоставляют уверенность заинтересованным сторонам. 1. 2. Применение Все требования являются «обобщенными» и предназначены для применения в отношении всех организаций вне зависимости от вида, размера и характеристик. … Ни одно требование из пунктов 4 -8 исключению не подлежит 14

Менеджмент информационной безопасности ISO 27001: 2005 2. Нормативные ссылки ISO/IEC 13335 – 1: 2004 Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий ISO/IEC 17799 : 2005 Информационные технологии. Методы обеспечения безопасности. Сборник практических рекомендаций для менеджмента информационной безопасности ISO/IEC TR 18044: 2004 Менеджмент инцидентов информационной безопасности ISO/IEC TR 13335 -3 Информационные технологии. Руководство по управлению безопасностью ИТ. Часть 3: Методики управления безопасностью ИТ Указанные нормативные документы необходимы для применения данного стандарта. В отношении ссылок, содержащих дату, применяется только указанное издание. В отношении ссылок, не содержащих дату, применяется последнее издание, включая все изменения и дополнения. 15

Менеджмент информационной безопасности ISO 27001: 2005 4. СИСТЕМА МЕНЕДЖМЕНТА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ 4. 1. Общие требования Разработать, внедрить, использовать, оценивать, анализировать, поддерживать и усовершенствовать документированную СМИБ в рамках общих бизнес мероприятий и рисков, с которыми она сталкивается. 4. 2 Разработка и управление СМИБ 4. 2. 1. Разработка СМИБ а) Организация должна сделать следующее: Определить область применения и границы СМИБ с точки зрения характеристик сферы деятельности организации, ее месторасположения, активов и технологии. б) Определить политику СМИБ с точки зрения характеристик сферы деятельности организации, ее месторасположения, активов и технологии (цели, общее направления и принципы ОБИ, учитывает бизнес требования, законодательные или нормативные требования, а также контрактные обязательства ОБИ, совпадает с контекстом менеджмента стратегического риска; устанавливает критерии, в отношении которых будет проводиться оценка риска; утверждена 16 руководством).

Менеджмент информационной безопасности ISO 27001: 2005 Оценка рисков c) Идентифицировать подход организации по определению риска. 1) Идентифицировать методику определения риска, которая соответствует данной ISMS, а также идентифицированной безопасности бизнес информации, законодательным и нормативным требованиям; 2) Разработать критерии для принятия риска и идентифицировать приемлемые уровни риска (см. 5. 1. f)); d) Идентифицировать риски. 1) Идентифицировать активы в рамках области применения ISMS, а также владельцев этих активов. 2) Идентифицировать угрозы этим активам. 3) Идентифицировать слабые места, на которые могут воздействовать эти угрозы. 4) Идентифицировать воздействие, которое потеря конфиденциальности, целостности и доступности может иметь на эти активы. Термин «владелец» означает физическое или юридическое лицо, которое руководство наделило ответственностью за контролем над производством, разработкой, поддержанием, использованием и безопасностью активов. Термин «владелец» не подразумевает, что данное лицо фактически обладает правами собственности на данный актив. 17

Менеджмент информационной безопасности ISO 27001: 2005 Оценка рисков e) Проанализировать риск и оценить значительность риска. 1) Оценить деловые негативные влияния на организацию, которые могут быть результатом сбоев в защите, принимая во внимание последствия потери конфиденциальности, целостности или доступности активов. 2) Оценить реалистичную вероятность случаев нарушения защиты, происходящих в свете преобладающих угроз и уязвимых мест, и негативные влияния, связанные с этими активами, а также реализуемые на текущий момент средства управления. 3) Оценить уровни риска. 4) Определить, являются ли риски приемлемыми или требуют обработки с использованием критериев принятия риска, установленных в п. 4. 2. 1 c)2). f) Выявить и оценить возможности для обработки рисков. Возможные действия включают следующее: 1) применение подходящих средств управления; 2) сознательное и объективное принятие рисков, при условии, что они четко соответствуют политике организации и удовлетворяют критериям для принятия рисков (см. п. 4. 2. 1 c)2)); 3) избежание риска; и 4) передача связанных деловых рисков другим сторонам, например, страховщикам, поставщикам. 18

Менеджмент информационной безопасности ISO 27001: 2005 Оценка рисков g) Выбрать цели управления и средства управления для обработки риска. 1) Цели управления и средства управления должны быть выбраны и реализованы, с целью удовлетворить требованиям, выявленным процессом оценки рисков и обработки рисков. Этот выбор должен учитывать критерии для принятия рисков (см. п. 4. 2. 1 c)2)), а также законодательные, нормативные и договорные требования. 2) Выбор целей управления и средств управления из Приложения A должен быть частью этого процесса; они должны выбираться как подходящие для того, чтобы охватить выявленные требования. 3) Списки целей управления и средств управления, приведенные в Приложении A, не являются исчерпывающими, также можно выбрать дополнительные цели управления и средства управления. h) Получить одобрение менеджмента в отношении предлагаемых остаточных рисков. i) Получить разрешение менеджмента на внедрение и функционирование ISMS. J) Подготовить «Заявление о применимости» Должно быть подготовлено «Заявление о применимости» , включающее следующее: - Цели контроля и средства контроля, отобранные в 4. 2. 1. g) и причины их выбора; - Цели контроля и средства контроля уже внедренные (см. 4. 2. 1. е)2)); и - Исключение любых целей контроля и средств контроля из Приложения А и обоснование их исключения. 19

Менеджмент информационной безопасности ISO 27001: 2005 4. 2. 2. Внедрение и функционирование СМИБ Организация должна: а) Сформулировать план устранения (обработки) риска, который идентифицирует соответствующие действия менеджмента, ресурсы, обязанности и приоритеты для управления рисками по ОБИ. б) Внедрить план устранения (обработки) риска. с) Внедрить средства контроля, отобранные в 4. 2. 1. g), для достижения целей контроля. d) Определить, как измерить эффективность выбранных средств контроля или групп средств контроля и определить, как эти измерения должны быть использованы для определения эффективности средств контроля для создания сравнимых и воспроизводимых результатов (см. 4. 2. 3. с)). e) Внедрить программы обучения и осведомления (см. 5. 2. 2). f) Управлять функционированием СМИБ. g) Управлять ресурсами для СМИБ. h) Внедрить процедуры и другие средства контроля, которые способны дать возможность быстрому выявлению происшествий по ОБИ и ответными действиями на инциденты по ОБИ (см. 4. 2. 3. а)). 20

Менеджмент информационной безопасности ISO 27001: 2005 4. 2. 3. Мониторинг СМИБ и анализ СМИБ со стороны руководства Организация должна : А) Проводить оценку и анализ процедур и других средств контроля (выявление ошибок, нарушения и инциденты по ОБИ, предотвращение инцидентов по ОБИ, определить эффективность мероприятий) В) Проводить анализ эффективности Используются: • результаты аудитов по ОБИ, • Инциденты • результаты измерений эффективности, • предложения и обратная связь от заинтересованных сторон. С) Измерять эффективность средств контроля Д) Проводить анализ оценки рисков (остаточных и приемлимых) с учетом изменений в: организации; технологии; бизнес целях и процессах; идентифицированных угрозах; эффективности внедренных средств контроля; и внешних событиях, (законодательные или нормативные условия и пр. ) Е) Проводить внутренние аудиты СМИБ в запланированные интервалы времени F) Проводить анализ СМИБ со стороны руководства на регулярной основе G) Обновлять планы ОБИ H) Документировать действия и происшествия, которые могут иметь воздействие на 21 эффективность или результативность СМИБ

Менеджмент информационной безопасности ISO 27001: 2005 4. 2. 4. Поддержание и улучшение СМИБ Организация должна: A) Внедрять в СМИБ идентифицированные улучшения. B) Предпринимать корректирующие и предупреждающие действия. Учитывать уроки, опыт других организаций и собственный опыт в вопросах ОБИ. C) Доводить мероприятия и улучшения до всех заинтересованных сторон D) Обеспечивать, чтобы улучшения достигали предполагаемых целей. 22

Менеджмент информационной безопасности ISO 27001: 2005 4. 3. ТРЕБОВАНИЯ К ДОКУМЕНТАЦИИ 4. 3. 1. Общие положения Документация СМИБ должна включать: • документированные заявления о политике СМИБ и целях СМИБ; • область применения СМИБ; • процедуры и средства контроля сопутствующие СМИБ; • описание методики определения риска • отчет об определении риска • план устранения (обработки) рисков • документированные процедуры, необходимые организации • записи, требуемые настоящим международным стандартом • «Заявление приемлемости» ПРИМЕЧАНИЕ 1. «документированная процедура» - процедура разработана, документально оформлена, внедрена и поддерживается в рабочем состоянии. ПРИМЕЧАНИЕ 2. Степень документированности зависит от: размера организации, вида деятельности, области применения, сложности управляемой системы, квалификации персонала ПРИМЕЧАНИЕ 3. Документация может быть в любой форме или на любом носителе. 23

Менеджмент информационной безопасности ISO 27001: 2005 4. 3. 2. Управление документацией Должна быть разработана документированная процедура: • утверждение документов на адекватность до их выпуска; • анализ и актуализация по мере необходимости, повторное утверждение документов; • идентификация изменений и статуса пересмотра документов; • наличие соответствующих версий документов в местах их применения; • сохранение документов четкими и легко идентифицируемыми; • доступность документов для пользователей • передача, хранение и уничтожение в соответствии с процедурами соответствующими их классификации; • идентификация документов внешнего происхождения; • рассылка документов; • предотвращение непреднамеренного использования устаревших документов; • применения соответствующей идентификации архивных документов, 24

Менеджмент информационной безопасности ISO 27001: 2005 4. 3. 3. Управление записями • Рабочее состояние записей. • четкость, читаемость • легкая идентификация и восстанавливаемость. • средства контроля, необходимые для идентификации, хранения, защиты, восстановления, сроков хранения и изъятия записей - документированы и внедрены Должны поддерживаться записи о результативности данного процесса, а также о появлении любых значительных инцидентов связанных с безопасностью СМИБ. Примеры записей: - список посетителей, - аудиторские отчеты - заполненные формы по предоставлению доступа и т. д. 25

Менеджмент информационной безопасности ISO 27001: 2005 5. ОТВЕТСТВЕННОСТЬ РУКОВОДСТВА 5. 1 Обязательства руководства Высшее руководство: • разработка политики СМИБ; • контроль разработки целей и планов СМИБ; • Распределение ответственности и полномочий в отношении ОБИ; • доведения до сотрудников важности достижения целей ОБИ и соблюдения политики ОБИ; • Обеспечение ресурсами; • разработка критериев для принятия рисков и приемлемых уровней рисков; • обеспечение проведения внутренних аудитов; • проведение анализа СМИБ со стороны руководства. 26

Менеджмент информационной безопасности ISO 27001: 2005 5. 2 МЕНЕДЖМЕНТ РЕСУРСОВ 5. 2. 1 Обеспечение ресурсами Организация должна определить и обеспечить ресурсами, необходимыми для того, чтобы: • осуществлять разработку, внедрение, функционирование, мониторинг, анализ, поддержание в рабочем состоянии и улучшение СМИБ; • обеспечить соответствие процедур требованиям ОБИ; • определить и учитывать законодательные /нормативные требования, а также контрактные обязательства по ОБИ; • поддерживать адекватную безопасность путем корректного использования всех внедренных средств контроля; • проводить анализ и реагировать на результаты этого анализа; • в случае необходимости улучшать эффективность СМИБ. 27

Менеджмент информационной безопасности ISO 27001: 2005 5. 2. 2 Компетентность, осведомленность и подготовка Организация должна обеспечить, чтобы все сотрудники, которым были вменены обязанности согласно СМИБ, были компетентны посредством: • определения уровня компетентности персонала; • проведения обучения или иные действия (найм компетентных сотрудников и пр. ); • оценки результативности предпринятых мер; • поддержки в рабочем состоянии соответствующих записей об образовании, подготовке, навыках, опыте и квалификациях. Организация также должна обеспечить, чтобы все сотрудники были осведомлены о значении и важности своих действий по ОБИ и о том, какой они вносят вклад в достижение целей СМИБ. 28

Менеджмент информационной безопасности ISO 27001: 2005 6. ВНУТРЕННИЕ АУДИТЫ ISMS Организация должна: Проводить внутренние аудиты через запланированные интервалы. Программа аудитов должна планироваться с учетом статуса и важности процессов и участков, и результатов предыдущих аудитов. Выбор аудиторов и проведение аудитов должны обеспечить объективность и беспристрастность. Аудиторы не должны проверять свою собственную работу. Должна существовать документированная процедура, определяющая ответственность и требования к планированию аудитов, к отчету о результатах аудита, и поддержанию в рабочем состояния записей по аудиту действия по результатам аудитов должны проводиться без задержки. Последующие действия должны включать описание предпринятых мер и отчет о результатам. 29

Менеджмент информационной безопасности ISO 27001: 2005 7. АНАЛИЗ СМИБ СО СТОРОНЫ РУКОВОДСТВА 7. 1. Общие положения Высшее руководство должно анализировать СМИБ через запланированные интервалы времени (не реже 1 раза в год). Результаты анализа должны документироваться, а записи должны поддерживаться в рабочем состоянии. 7. 2. Входные данные для анализа со стороны руководства должны включать: • результаты аудитов СМИБ; • обратную связь от заинтересованных сторон; • методики, продукты или процедуры, которые могут использоваться в организации для улучшения результативности и эффективности СМИБ; • статус предупреждающих и корректирующих действий; • слабые места в системе защиты или угрозы, которые не были адекватно учтены при предыдущем определении рисков; • результаты эффективных измерений; • последующие действия, вытекающие из предыдущего анализа • изменения, которые могли бы повлиять на СМИБ; • рекомендации по улучшению. Должны быть определены процедуры анализа со стороны руководства, включая график или период анализа. 30

Менеджмент информационной безопасности ISO 27001: 2005 7. 3. Выходные данные анализа - решения и мероприятия, относящиеся к: • повышению результативности СМИБ; • обновлению планов определения рисков и планов устранения рисков; • по мере необходимости, модификации процедур и средств контроля, которые влияют на ОБИ, в ответ на внутренние и внешние происшествия, воздействующие на СМИБ, включая изменения в: Ø бизнес требованиях; Øтребованиях ОБИ; Øбизнес процессах, воздействующих на существующие бизнес требования; Øзаконодательных или нормативных требованиях; Øконтрактных обязательствах; и Øуровнях риска и/или критериях приемлемости рисков. • потребностям в ресурсах; • улучшениям в отношении того, как измеряется эффективность средств контроля. 31

Менеджмент информационной безопасности ISO 27001: 2005 8. УЛУЧШЕНИЕ СМИБ 8. 1 Постоянное улучшение Организация должна постоянно повышать результативность СМИБ (политика, цели, результаты аудитов, анализ происшествий, корректирующие и предупреждающие действия, анализ со стороны руководства). 8. 2 Корректирующие действия Действие для устранения причин несоответствий, чтобы предупредить повторное их возникновение. Данная документированная процедура корректирующих действий должна содержать требования к: • анализу несоответствий; • установлению причин несоответствий; • оцениванию необходимости действий, чтобы избежать повторения несоответствий; • определению и осуществлению необходимых корректирующих действий; • записям результатов предпринятых действий • анализу предпринятых корректирующих действий. 32

Менеджмент информационной безопасности ISO 27001: 2005 8. 3 Предупреждающие действия Действия для устранения причин потенциальных несоответствий. Данная документированная процедура предупреждающих действий должна содержать требования к: • установлению потенциальных несоответствий и их причин; • оцениванию необходимости проведения определенных действий с целью предупреждения появления несоответствий; • определению и осуществлению необходимых предупреждающих действий; • записям результатов предпринятых действий (см. 4. 3. 3); и • анализу предпринятых предупреждающих действий. Организация должна учитывать измененные риски, а также идентифицировать требования к предупреждающим действиям, уделяя особое внимание значительно измененным рискам. Приоритетность предупреждающих действий должна опираться на результаты определения риска. ПРИМЕЧАНИЕ. Действие по предупреждению несоответствий является более экономически эффективным по сравнению с корректирующими действиями 33

МИБ-2012-1.ppt