МЕНЕДЖМЕНТ.ppt

- Количество слайдов: 50

Менеджмент информационной безопасности 1

Литература: 1. Домарев В. В. Безопасность информационных технологий. Методология создания систем защиты. – К. : ТИД Диа Софт, 2002. – 688 с. 2. Домарев В. В. Защита информации и безопасность компьютерных систем. – К. : Диа. Софт, 1999. – 480 с. Менеджмент информационной безопасности 2

Роль и место проблем информационной безопасности Безопасность информационных технологий Информационная безопасность бизнеса IT-технологии Менеджмент информационной безопасности Информационная безопасность Бизнес (экономика) Теория принятия оптимальных решений Fuzzy-технологии Менеджмент информационной безопасности 3

О чем идет речь. . . § Большой объем публикаций о проблемах обеспечения безопасности информационных технологий не всегда может сформировать четкое представление о том как организовать работу по созданию комплексной системы защиты информации для конкретной информационной системы. § На основе анализа доступной литературы, нормативных документов, научных статей и других материалов, а также с учетом личного опыта работы, предлагается осветить в доступной форме полный комплекс вопросов, связанных с организацией работ по созданию Менеджмент информационной 4 систем защиты информации. безопасности

Комплексный и одновременно индивидуальный подход Предлагаемый подход не является альтернативой государственной политике в области проблем защиты информации, а предоставляет дополнительные возможности: 1. Позволяет организовать работу по созданию КСЗИ с учетом всего комплекса проблем 2. Обеспечивает возможность рационального использования финансовых средств 3. Учитывает индивидуальные особенности и условия функционирования конкретных ИССН

Маленькое замечание До недавнего времени нормативной основой решения задач защиты информации считались международные стандарты ISO 7498 -2 1989 г. “Архитектура безопасности взаимодействия открытых систем” и ISO/IEC 10181 1996 г. “Основные положения безопасности открытых систем”. На их основе и были созданы украинские стандарты. Однако, с появлением стандарта ISO/IEC 15408 2000 г. “Критерии оценки безопасности информационных технологий” произошло переосмысление подходов к решению проблемы обеспечения информационной безопасности. Менеджмент информационной безопасности 6

Кому это может понадобиться? § Государственным чиновникам § Руководителям крупных коммерческих фирм § Лицам, ответственным за обеспечение безопасности информационных технологий § Руководителям и сотрудникам государственных и коммерческих служб информационной безопасности § Владельцам и пользователям информационных систем, в которых обрабатывается информация с ограниченным доступом § Разработчикам и пользователям систем защиты информации Менеджмент информационной безопасности 7

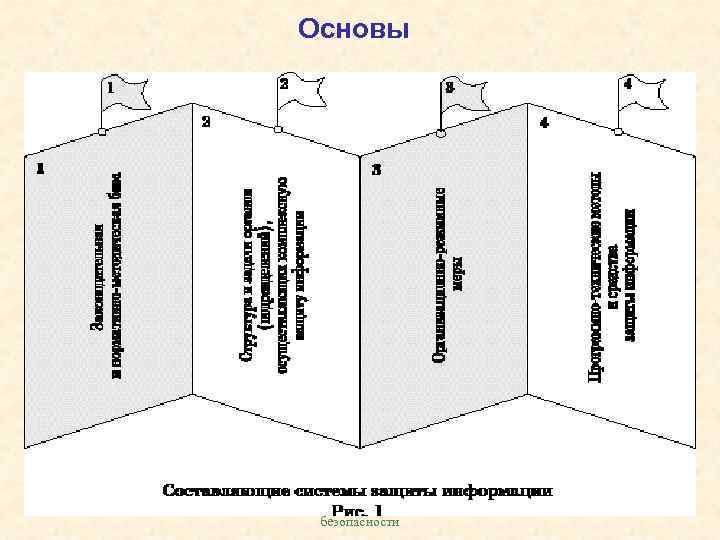

Блок показателей «ОСНОВЫ» § Блок показателей ОСНОВЫ характеризуется третьим знакоместом (00 Х) и представлен следующими составляющими: l l § 001 Законодательная, нормативно-правовая и научная база; 002 Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ; 003 Организационно-технические и режимные меры и методы (политика информационной безопасности); 004 Программно-технические способы и средства. Каждая из перечисленных составных частей блока “ОСНОВЫ” может и должна быть детализирована для конкретной ИС (корпоративной системы). Менеджмент информационной безопасности 8

Предметная область Менеджмент информационной безопасности 9

![Информационная безопасность Безопасность [Safety (security)] - свойство системы противостоять внешним или внутренним дестабилизирующим факторам, Информационная безопасность Безопасность [Safety (security)] - свойство системы противостоять внешним или внутренним дестабилизирующим факторам,](https://present5.com/presentation/3/22082409_132518484.pdf-img/22082409_132518484.pdf-10.jpg)

Информационная безопасность Безопасность [Safety (security)] - свойство системы противостоять внешним или внутренним дестабилизирующим факторам, следствием воздействия которых могут быть нежелательные ее состояния или поведение. Безопасность информации [Information security] - состояние защищенности информации от различных угроз, обеспечивающее сохранение таких качественных характеристик (свойств) информации как секретность /конфиденциальность/, целостность и доступность. Безопасность информации в ИС - защищенность информации и оборудования ИС от факторов, представляющих угрозу для: конфиденциальности (обеспечение санкционированного доступа); целостности; доступности. Информационная безопасность - способность ИС противостоять случайным или преднамеренным, внутренним или внешним информационным воздействиям, следствием которых могут быть ее нежелательное состояние или поведение. Информационная безопасность - это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации и поддерживающей инфраструктуры. Менеджмент информационной безопасности 10

Как управлять информационной безопасностью? Практическая задача состоит в разработке модели представления процессов ИБ, которая на основе научно-методического аппарата, позволяет решать задачи создания и использования КСЗИ для проектируемых и существующих ИС компаний с учетом особенностей условий их функционирования § § Специфическими особенностями решения задачи являются: неполнота и неопределенность исходной информации; многокритериальность задачи, связанная с необходимостью учета большого числа частных показателей (требований) СИБ; наличие как количественных, так и качественных показателей, которые необходимо учитывать при решении задач разработки и внедрения СИБ; невозможность применения классических методов оптимизации в указанных выше условиях. С учетом этих особенностей в основу методического аппарата положены методы теории нечетких множеств, и в частности методы нечеткой многокритериальной оптимизации Менеджмент информационной безопасности 11

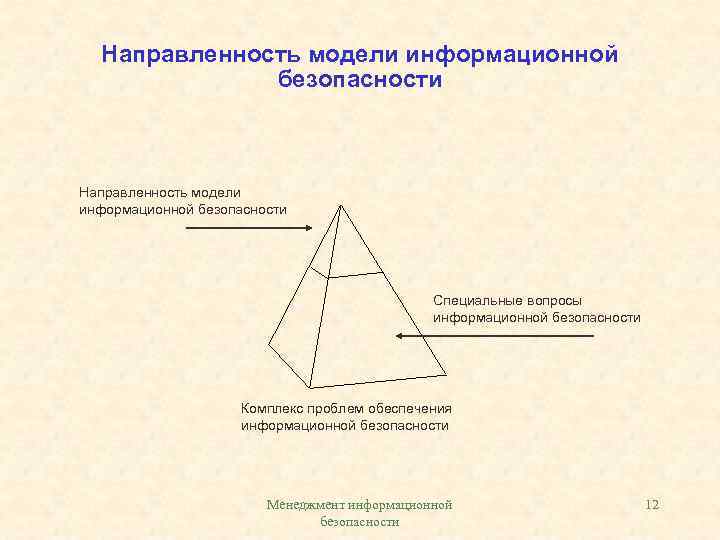

Направленность модели информационной безопасности Специальные вопросы информационной безопасности Комплекс проблем обеспечения информационной безопасности Менеджмент информационной безопасности 12

Основной задачей модели является повышение эффективности системы информационной безопасности за счет правильной оценки и выбора рационального варианта технической реализации комплексной системы защиты информации. Знания о процессах ИБ Требования заказчика Особенности ИС Решения Модель процессов ИБ Математический аппарат Набор методик Программный комплекс Требования к модели: - Универсальность (способность решать различные задачи) - Наглядность (доступное графическое представление процессов ИБ) - Простота в использовании - Возможность наращивания знаний - Способность функционировать в условиях неопределенности исходной информации Менеджмент информационной безопасности 13

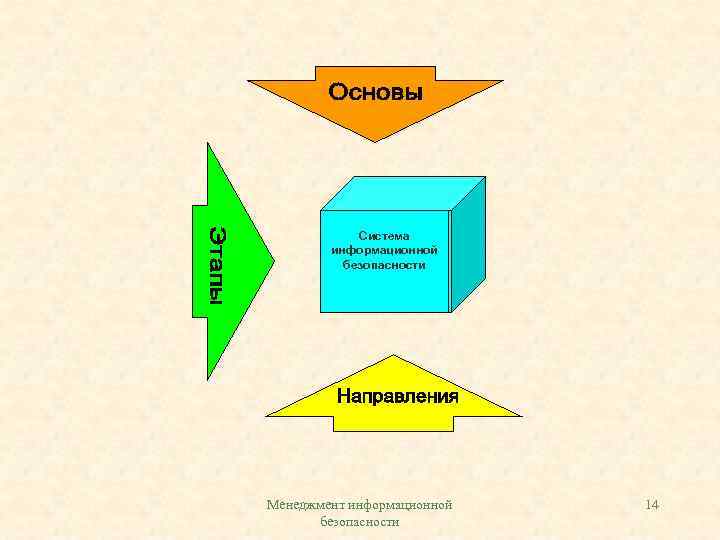

Система информационной безопасности Менеджмент информационной безопасности 14

ОСНОВЫ § Блок показателей ОСНОВЫ характеризуется третьим знакоместом (00 Х) и представлен следующими составляющими: l l § 001 Законодательная, нормативно-правовая и научная база; 002 Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ; 003 Организационно-технические и режимные меры и методы (политика информационной безопасности); 004 Программно-технические способы и средства. Каждая из перечисленных составных частей блока “ОСНОВЫ” может и должна быть детализирована для конкретной ИС (корпоративной системы). Менеджмент информационной безопасности 15

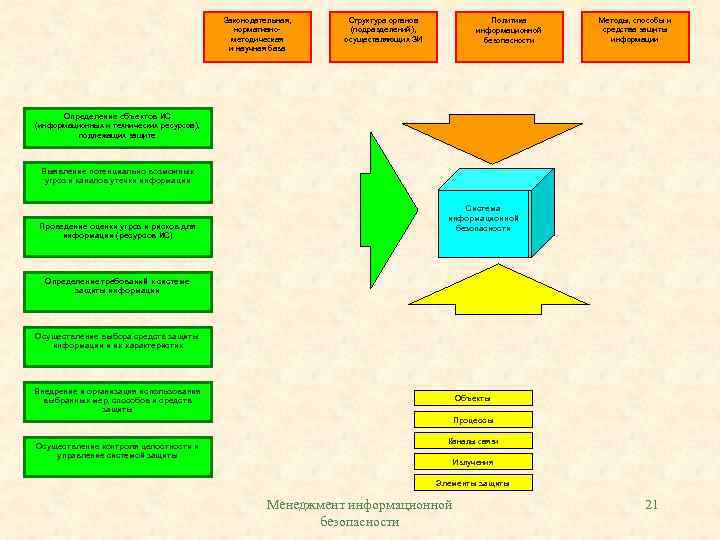

Основы информационной безопасности Законодательная, нормативнометодическая и научная база Структура органов (подразделений), осуществляющих защиту информации; Политика информационной безопасности Методы, способы и средства защиты информации (организационнотехнические и режимные меры) Система информационной безопасности Менеджмент информационной безопасности 16

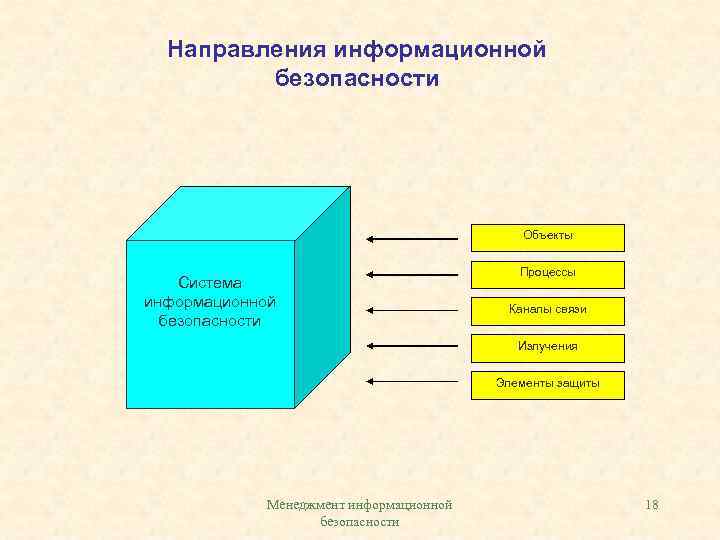

НАПРАВЛЕНИЯ § Блок показателей НАПРАВЛЕНИЯ характеризуется вторым знакоместом (0 Х 0). § Проведенный анализ существующих способов и методов защиты информации позволяет выделить следующие основные исторически сложившиеся направления защиты: l l l 010 Защита объектов корпоративных систем; 020 Защита процессов, процедур и программ обработки информации; 030 Защита каналов связи; 040 Подавление побочных электромагнитных излучений; 050 Управление системой защиты. Менеджмент информационной безопасности 17

Направления информационной безопасности Объекты Система информационной безопасности Процессы Каналы связи Излучения Элементы защиты Менеджмент информационной безопасности 18

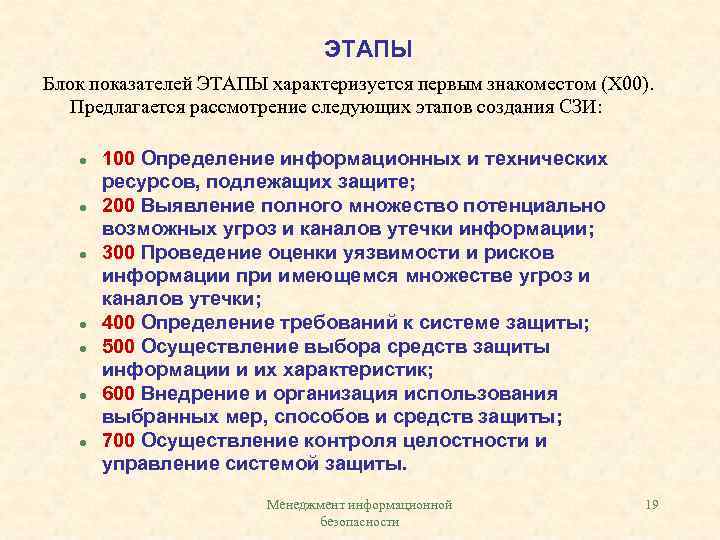

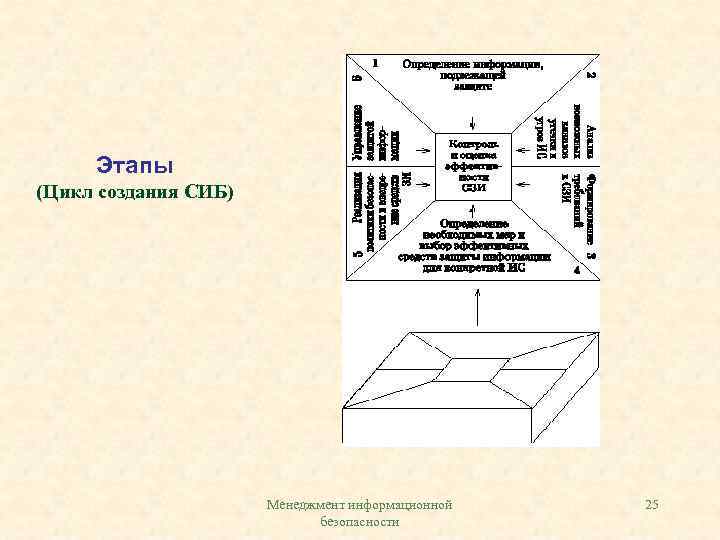

ЭТАПЫ Блок показателей ЭТАПЫ характеризуется первым знакоместом (Х 00). Предлагается рассмотрение следующих этапов создания СЗИ: l l l l 100 Определение информационных и технических ресурсов, подлежащих защите; 200 Выявление полного множество потенциально возможных угроз и каналов утечки информации; 300 Проведение оценки уязвимости и рисков информации при имеющемся множестве угроз и каналов утечки; 400 Определение требований к системе защиты; 500 Осуществление выбора средств защиты информации и их характеристик; 600 Внедрение и организация использования выбранных мер, способов и средств защиты; 700 Осуществление контроля целостности и управление системой защиты. Менеджмент информационной безопасности 19

Этапы формирования информационной безопасности Определение объектов ИС (информационных и технических ресурсов), подлежащих защите Выявление потенциально возможных угроз и каналов утечки информации Проведение оценки угроз и рисков для информации (ресурсов ИС) Определение требований к системе защиты информации Система информационной безопасности Осуществление выбора средств защиты информации и их характеристик Внедрение и организация использования выбранных мер, способов и средств защиты Осуществление контроля целостности и управление системой защиты Менеджмент информационной безопасности 20

Законодательная, нормативнометодическая и научная база Структура органов (подразделений), осуществляющих ЗИ Политика информационной безопасности Методы, способы и средства защиты информации Определение объектов ИС (информационных и технических ресурсов), подлежащих защите Выявление потенциально возможных угроз и каналов утечки информации Проведение оценки угроз и рисков для информации (ресурсов ИС) Система информационной безопасности Определение требований к системе защиты информации Осуществление выбора средств защиты информации и их характеристик Внедрение и организация использования выбранных мер, способов и средств защиты Объекты Процессы Осуществление контроля целостности и управление системой защиты Каналы связи Излучения Элементы защиты Менеджмент информационной безопасности 21

Основы Менеджмент информационной безопасности 22

Предметная область проблем ИБ Менеджмент информационной безопасности 23

Направления Менеджмент информационной безопасности 24

Этапы (Цикл создания СИБ) Менеджмент информационной безопасности 25

Информационная система (типовая или конкретная структура и характеристики) Анализ подходов и концепций Анализ структуры ИС, как объекта защиты Основы Анализ методик построения СЗИ Направления Этапы Матрица знаний системы ИБ Функционирование системы ИБ Менеджмент информационной безопасности 26

Информационная система (типовая или конкретная структура и характеристики) Оценка правильности выбора стратегии Оценка защищенности объектов ИУС Оценка качества мероприятий по созданию СИБ Основы Направления Этапы (мероприятия) Матрица знаний системы ИБ Функционирование системы ИБ Менеджмент информационной безопасности 27

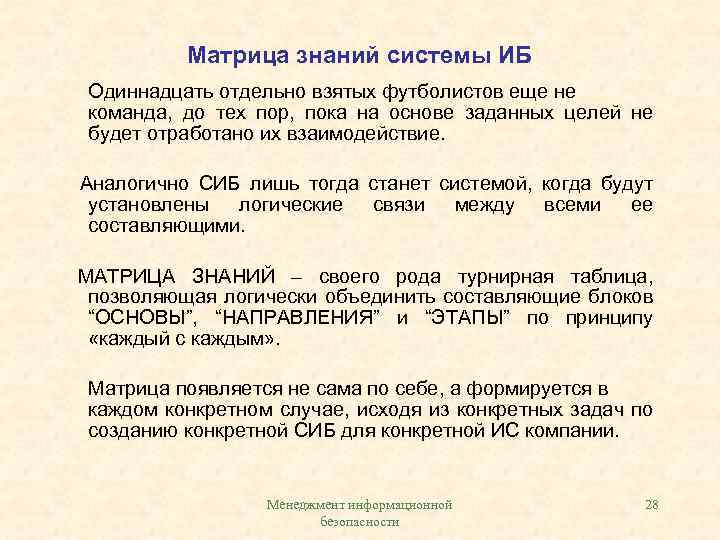

Матрица знаний системы ИБ Одиннадцать отдельно взятых футболистов еще не команда, до тех пор, пока на основе заданных целей не будет отработано их взаимодействие. Аналогично СИБ лишь тогда станет системой, когда будут установлены логические связи между всеми ее составляющими. МАТРИЦА ЗНАНИЙ – своего рода турнирная таблица, позволяющая логически объединить составляющие блоков “ОСНОВЫ”, “НАПРАВЛЕНИЯ” и “ЭТАПЫ” по принципу «каждый с каждым» . Матрица появляется не сама по себе, а формируется в каждом конкретном случае, исходя из конкретных задач по созданию конкретной СИБ для конкретной ИС компании. Менеджмент информационной безопасности 28

Нумерация элементов матрицы знаний СИБ Менеджмент информационной безопасности 29

Пример формирования элемента № 331 матрицы знаний СИБ Менеджмент информационной безопасности 30

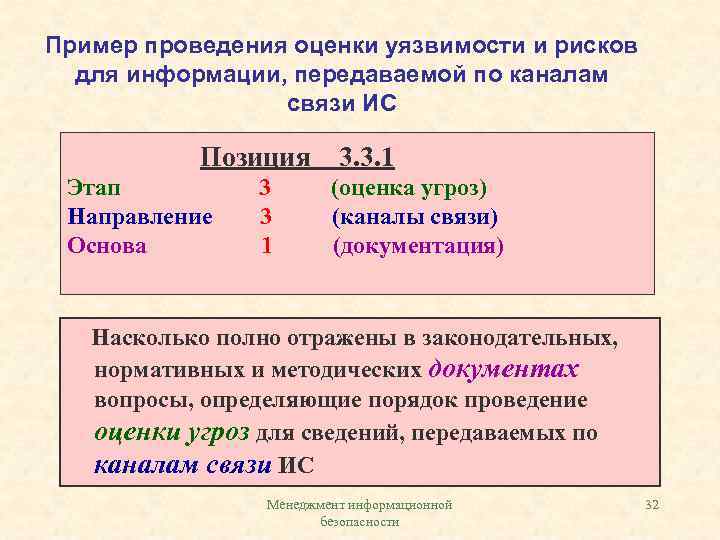

Обозначение элемента матрицы знаний 3 3 1 M H 3 O 1 3 300 – Проведение оценки уязвимости и рисков (показатель № 3 блока “ЭТАПЫ”); 030 – Защита каналов связи (показатель № 3 блока “НАПРАВЛЕНИЯ”); 001 – Нормативная база (показатель № 1 блока “ОСНОВЫ”). Менеджмент информационной безопасности 31

Пример проведения оценки уязвимости и рисков для информации, передаваемой по каналам связи ИС Позиция 3. 3. 1 Этап Направление Основа 3 3 1 (оценка угроз) (каналы связи) (документация) Насколько полно отражены в законодательных, нормативных и методических документах вопросы, определяющие порядок проведение оценки угроз для сведений, передаваемых по каналам связи ИС Менеджмент информационной безопасности 32

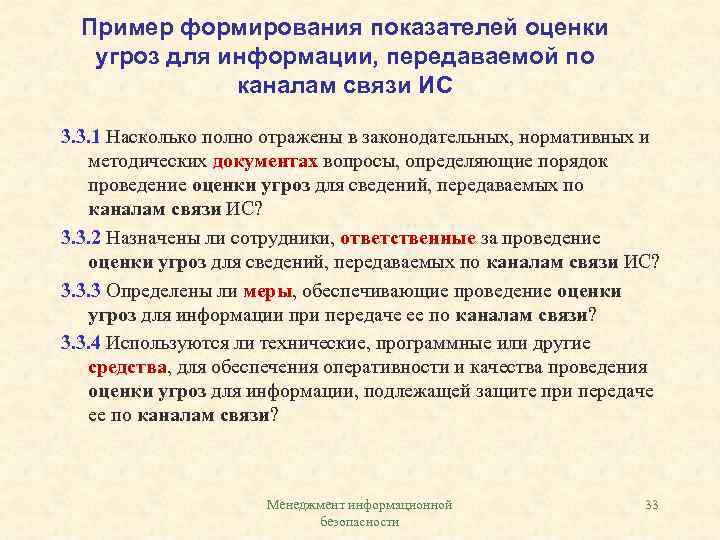

Пример формирования показателей оценки угроз для информации, передаваемой по каналам связи ИС 3. 3. 1 Насколько полно отражены в законодательных, нормативных и методических документах вопросы, определяющие порядок проведение оценки угроз для сведений, передаваемых по каналам связи ИС? 3. 3. 2 Назначены ли сотрудники, ответственные за проведение оценки угроз для сведений, передаваемых по каналам связи ИС? 3. 3. 3 Определены ли меры, обеспечивающие проведение оценки угроз для информации при передаче ее по каналам связи? 3. 3. 4 Используются ли технические, программные или другие средства, для обеспечения оперативности и качества проведения оценки угроз для информации, подлежащей защите при передаче ее по каналам связи? Менеджмент информационной безопасности 33

Пример оценки СИБ с использованием группы показателей «ОСНОВЫ» Менеджмент информационной безопасности 34

Пример оценки СИБ с использованием группы показателей «НАПРАВЛЕНИЯ» Менеджмент информационной безопасности 35

Пример оценки СИБ с использованием группы показателей «ЭТАПЫ» Менеджмент информационной безопасности 36

Формирование обобщенного показателя уровня защищенности ИС ИС компании Источник угроз СИБ Менеджмент информационной безопасности 37

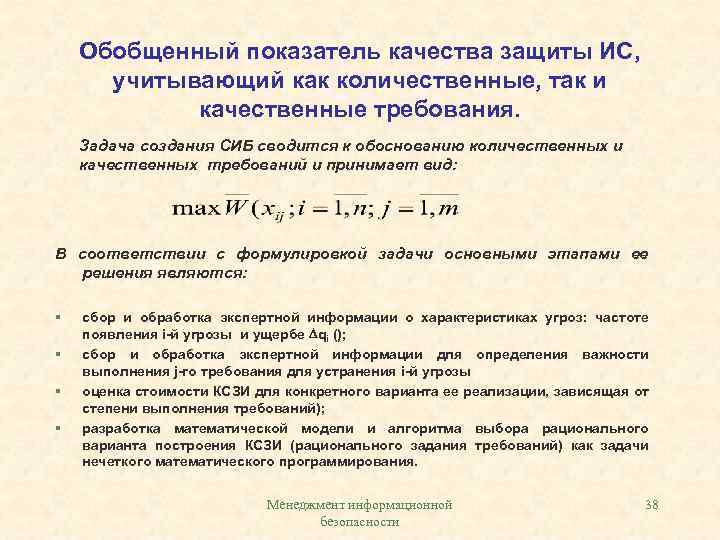

Обобщенный показатель качества защиты ИС, учитывающий как количественные, так и качественные требования. Задача создания СИБ сводится к обоснованию количественных и качественных требований и принимает вид: В соответствии с формулировкой задачи основными этапами ее решения являются: § § сбор и обработка экспертной информации о характеристиках угроз: частоте появления і-й угрозы и ущербе qi (); сбор и обработка экспертной информации для определения важности выполнения j-го требования для устранения і-й угрозы оценка стоимости КСЗИ для конкретного варианта ее реализации, зависящая от степени выполнения требований); разработка математической модели и алгоритма выбора рационального варианта построения КСЗИ (рационального задания требований) как задачи нечеткого математического программирования. Менеджмент информационной безопасности 38

Методика оценки уровня защиты Методика расчета показателя качества СИБ зависит от вида представления экспертных знаний. Степень выполнения требований может оцениваться: § 1) требование выполнено Xj=1; требование не выполнено Xj=0, j=1, m. При этом важность выполняемых требований не учитывается § 2) аналогично, но учитывается важность выполнения каждого требования определяемая экспертным путем § 3) по бальной шкале, (например, в наиболее распространенной 5 -ти бальной шкале) § 4) по бальной шкале, (при этом дополнительно определяется важность каждого требования) § § § 5) по шкале соответствия B ~ Q; от 0 до 1 (0< Q < 1) 6) с использованием термов (В, ВС, С, Н) 7) с использованием профиля безопасности Менеджмент информационной безопасности 39

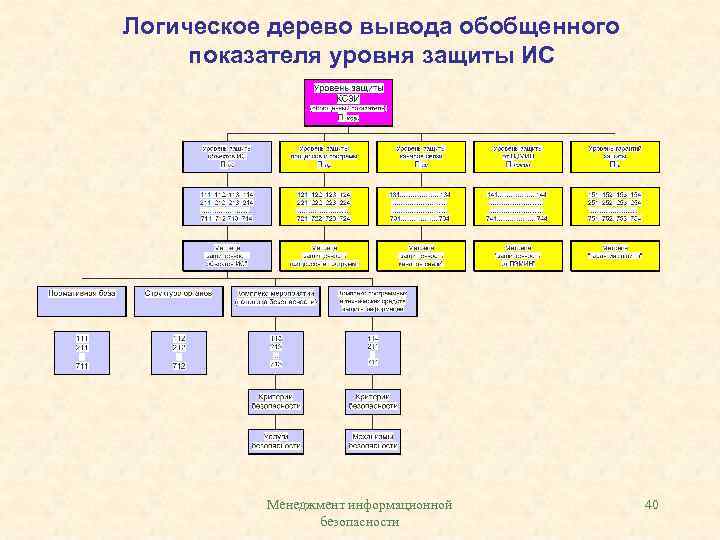

Логическое дерево вывода обобщенного показателя уровня защиты ИС Менеджмент информационной безопасности 40

Менеджмент информационной безопасности 41

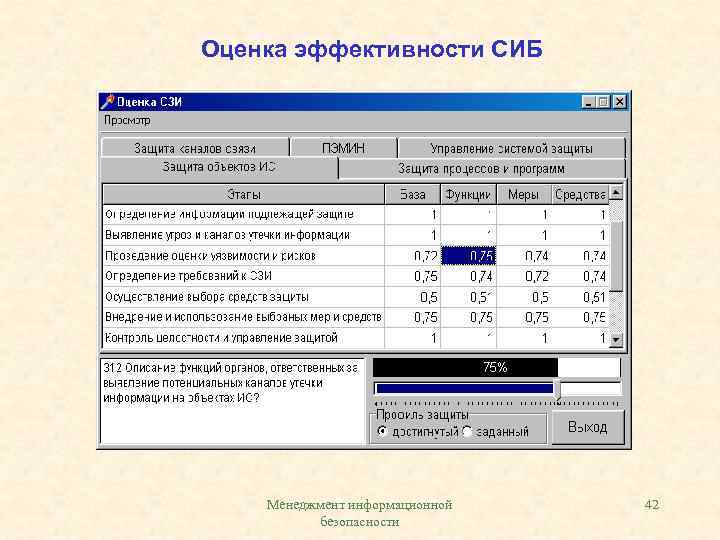

Оценка эффективности СИБ Менеджмент информационной безопасности 42

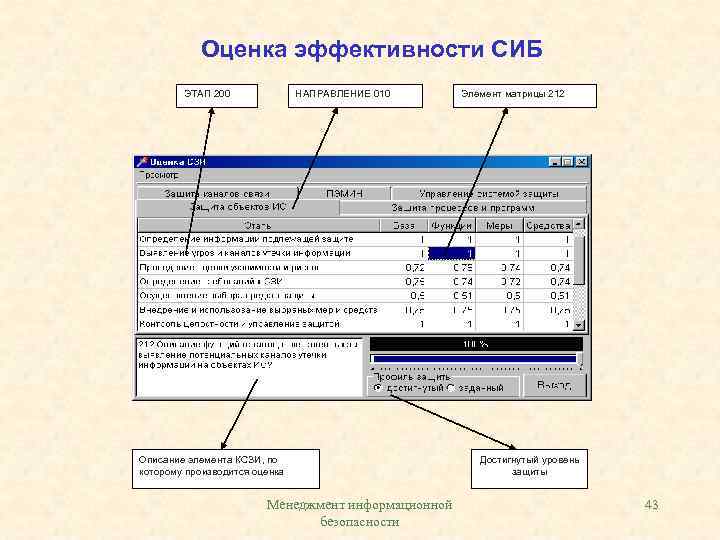

Оценка эффективности СИБ ЭТАП 200 НАПРАВЛЕНИЕ 010 Описание элемента КСЗИ, по которому производится оценка Менеджмент информационной безопасности Элемент матрицы 212 Достигнутый уровень защиты 43

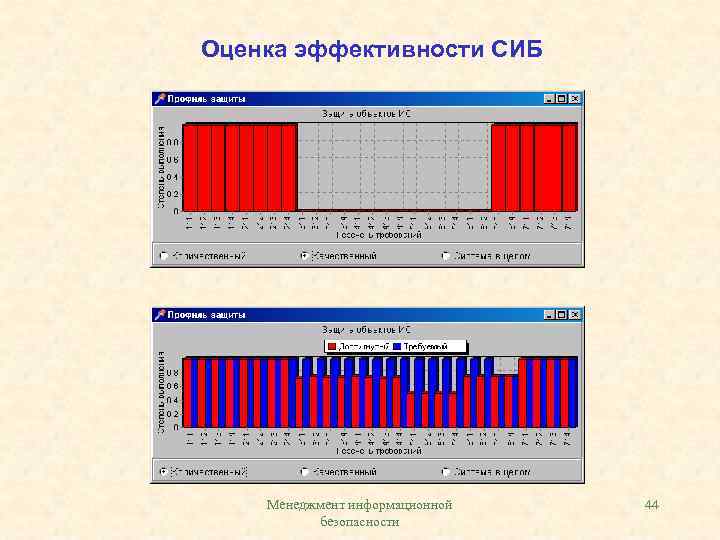

Оценка эффективности СИБ Менеджмент информационной безопасности 44

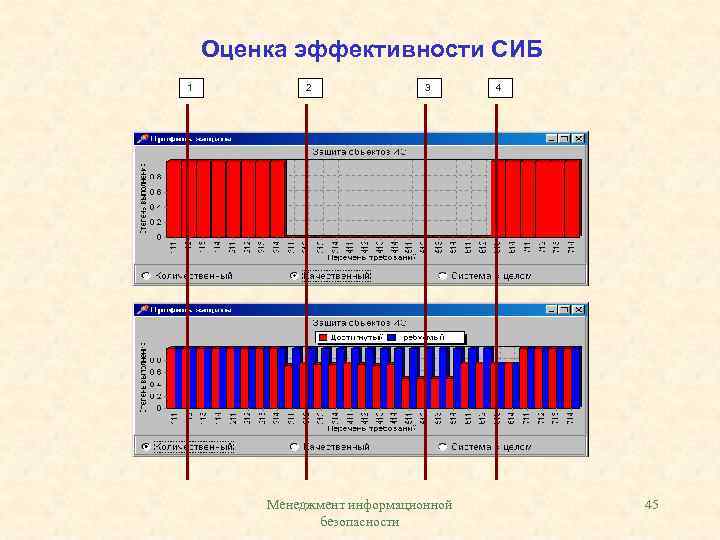

Оценка эффективности СИБ 1 2 3 Менеджмент информационной безопасности 4 45

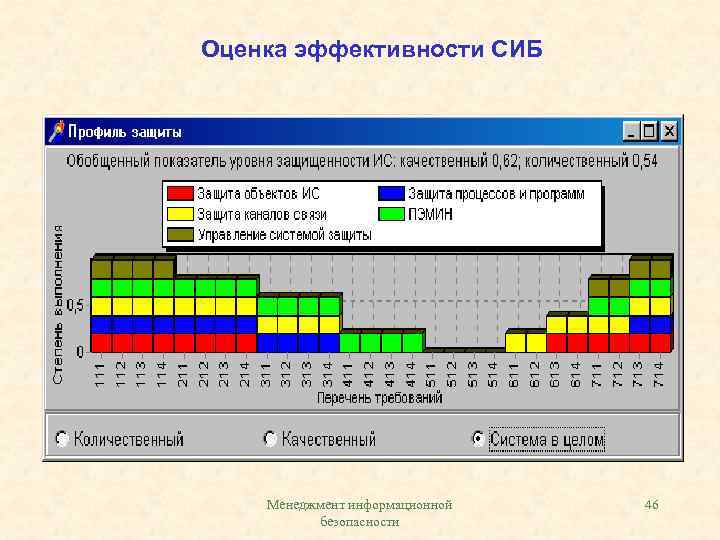

Оценка эффективности СИБ Менеджмент информационной безопасности 46

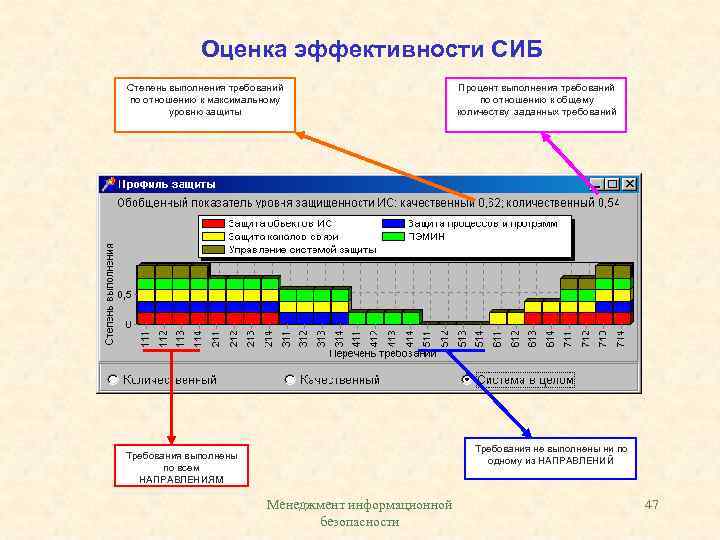

Оценка эффективности СИБ Степень выполнения требований по отношению к максимальному уровню защиты Процент выполнения требований по отношению к общему количеству заданных требований Требования не выполнены ни по одному из НАПРАВЛЕНИЙ Требования выполнены по всем НАПРАВЛЕНИЯМ Менеджмент информационной безопасности 47

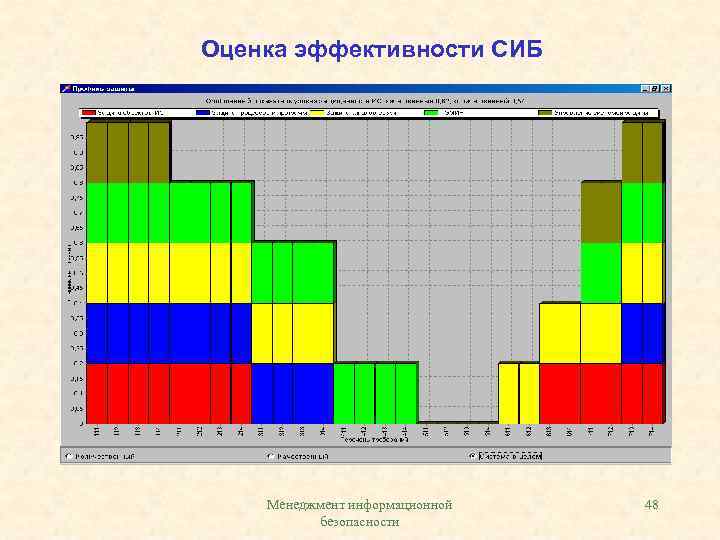

Оценка эффективности СИБ Менеджмент информационной безопасности 48

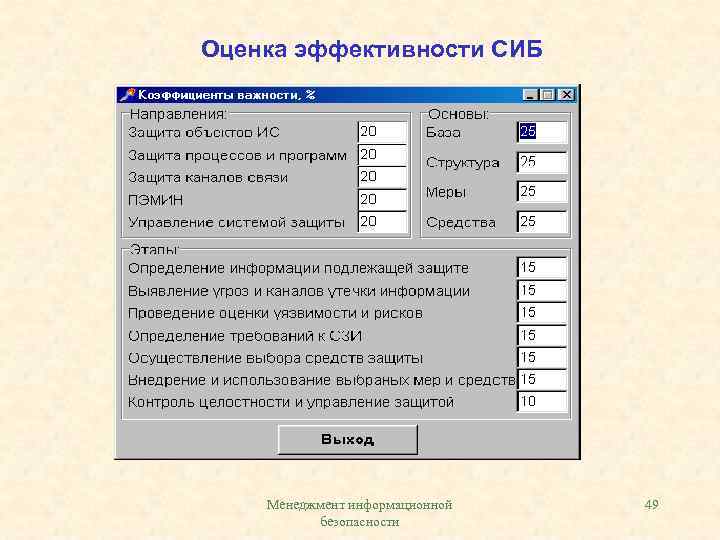

Оценка эффективности СИБ Менеджмент информационной безопасности 49

Мы строили, строили… и наконец построили. . . § § § § Универсальность Наглядность Простота представления Возможность маневра силами и средствами Учет индивидуальных требований заказчика Позволяет создать «свою» КСЗИ Возможность наращивания КСЗИ Поэтапное и рациональное вложение денежных средств Менеджмент информационной безопасности 50

МЕНЕДЖМЕНТ.ppt