LOGO Аутентификация по рекомендации CCITT (Consultative Committee International Telefony and Telegraphy) X. 509. Другие протоколы аутентификации Лекция 11

LOGO Аутентификация по рекомендации CCITT (Consultative Committee International Telefony and Telegraphy) X. 509. Другие протоколы аутентификации Лекция 11

Двухэтапная аутентификация по рекомендации CCITT X. 509 Центр выдачи сертификатов P V P, SP{t. PV, nrb. PV, V, EKvo(KPV)} SV{t. VP, nrb. VP, P, nrb. PV, EKpo(KVP)} Y{ I } – подписанная информация I объектом Y (в стандарте Х 509). Включает I и шифрованный хэш-код от I. Sp { } , Sv { } - подписанная информация соответственно P и V. P, V – идентификаторы претендента и верификатора. tpv – временная метка, служит для защиты от повторов. nrb – неповторяющийся блок данных. V – защищает от повторов одного и того же сообщения, которое ранее могло быть опубликовано другому абоненту. Шифрование E ko (K)– является необязательным.

Двухэтапная аутентификация по рекомендации CCITT X. 509 Центр выдачи сертификатов P V P, SP{t. PV, nrb. PV, V, EKvo(KPV)} SV{t. VP, nrb. VP, P, nrb. PV, EKpo(KVP)} Y{ I } – подписанная информация I объектом Y (в стандарте Х 509). Включает I и шифрованный хэш-код от I. Sp { } , Sv { } - подписанная информация соответственно P и V. P, V – идентификаторы претендента и верификатора. tpv – временная метка, служит для защиты от повторов. nrb – неповторяющийся блок данных. V – защищает от повторов одного и того же сообщения, которое ранее могло быть опубликовано другому абоненту. Шифрование E ko (K)– является необязательным.

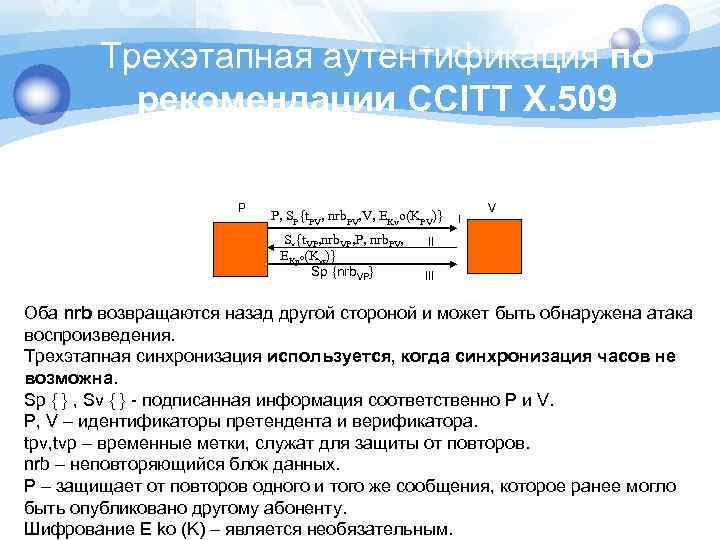

Трехэтапная аутентификация по рекомендации CCITT X. 509 P P, SP{t. PV, nrb. PV, V, EKvo(KPV)} S {t. VP, nrb. VP, P, nrb. PV, EKpo(K )} Sp {nrb. VP} V II VP III Оба nrb возвращаются назад другой стороной и может быть обнаружена атака воспроизведения. Трехэтапная синхронизация используется, когда синхронизация часов не возможна. Sp { } , Sv { } - подписанная информация соответственно P и V. P, V – идентификаторы претендента и верификатора. tpv, tvp – временные метки, служат для защиты от повторов. nrb – неповторяющийся блок данных. P – защищает от повторов одного и того же сообщения, которое ранее могло быть опубликовано другому абоненту. Шифрование E ko (K) – является необязательным.

Трехэтапная аутентификация по рекомендации CCITT X. 509 P P, SP{t. PV, nrb. PV, V, EKvo(KPV)} S {t. VP, nrb. VP, P, nrb. PV, EKpo(K )} Sp {nrb. VP} V II VP III Оба nrb возвращаются назад другой стороной и может быть обнаружена атака воспроизведения. Трехэтапная синхронизация используется, когда синхронизация часов не возможна. Sp { } , Sv { } - подписанная информация соответственно P и V. P, V – идентификаторы претендента и верификатора. tpv, tvp – временные метки, служат для защиты от повторов. nrb – неповторяющийся блок данных. P – защищает от повторов одного и того же сообщения, которое ранее могло быть опубликовано другому абоненту. Шифрование E ko (K) – является необязательным.

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера v Пусть А – интеллектуальная карточка, которая должна доказать свою подлинность проверяющей стороне В. v I – идентификационная информация А (аналог открытого ключа). Это битовая строка, которая включает имя владельца карты, срок действия, номер банковского счета и т. д. V и n – также открытая информация. v G – секретный ключ стороны А. Выбирается таким образом, что I*GV = 1 modn

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера v Пусть А – интеллектуальная карточка, которая должна доказать свою подлинность проверяющей стороне В. v I – идентификационная информация А (аналог открытого ключа). Это битовая строка, которая включает имя владельца карты, срок действия, номер банковского счета и т. д. V и n – также открытая информация. v G – секретный ключ стороны А. Выбирается таким образом, что I*GV = 1 modn

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера 1. А В: I. А должна доказать В, что I принадлежит А, т. е. должна убедить В, что ей известно значение G. 2. А выбирает случ. целое r, такое, что 1

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера 1. А В: I. А должна доказать В, что I принадлежит А, т. е. должна убедить В, что ей известно значение G. 2. А выбирает случ. целое r, такое, что 1

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера 4. А вычисляет D = r*Gd mod n и отправляет В. 5. В вычисляет значение T‘ = DVId mod n. Если T=T‘ mod n, То проверка подлинности прошла успешно. Обоснование: T‘=DVId =r. VGdv. Id =r V(IGV)d=r. V=Tmodn, Так как G вычислялось таким образом, чтобы I*GV = 1 modn

Протоколы идентификации с нулевым разглашением знаний. Схема Гиллоу-Куискуотера 4. А вычисляет D = r*Gd mod n и отправляет В. 5. В вычисляет значение T‘ = DVId mod n. Если T=T‘ mod n, То проверка подлинности прошла успешно. Обоснование: T‘=DVId =r. VGdv. Id =r V(IGV)d=r. V=Tmodn, Так как G вычислялось таким образом, чтобы I*GV = 1 modn