5a11672b6779cf097b4eb65c23188e57.ppt

- Количество слайдов: 64

Local Area Network Management, Design and Security • Administration och säkerhet – Kap. 6 i kursboken Vi låser för säkerhetens skull

Local Area Network Management, Design and Security • Administration och säkerhet – Kap. 6 i kursboken Vi låser för säkerhetens skull

Administration av LAN 1. 2. 3. 4. 5. 6. Säkerhetsnivåer Ett exempel på administration – utskrifter Säkerhet för LAN Backup – Säkerhetskopia Firewall – Brandvägg Katastrofplanering

Administration av LAN 1. 2. 3. 4. 5. 6. Säkerhetsnivåer Ett exempel på administration – utskrifter Säkerhet för LAN Backup – Säkerhetskopia Firewall – Brandvägg Katastrofplanering

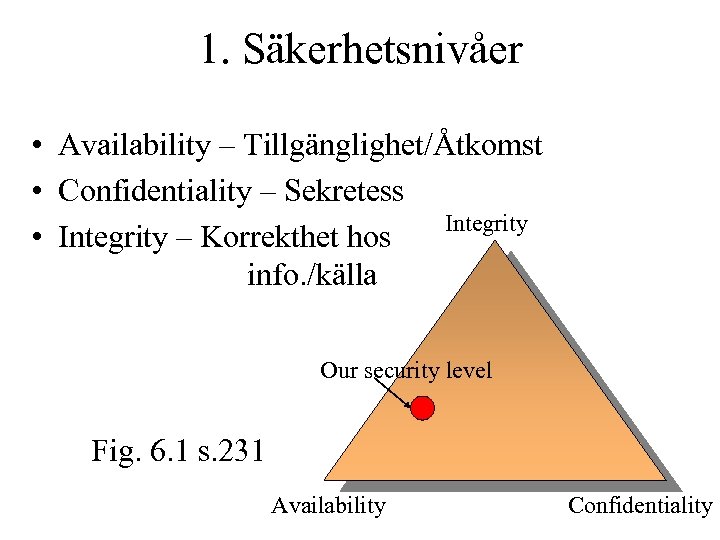

1. Säkerhetsnivåer • Availability – Tillgänglighet/Åtkomst • Confidentiality – Sekretess Integrity • Integrity – Korrekthet hos info. /källa Our security level Fig. 6. 1 s. 231 Availability Confidentiality

1. Säkerhetsnivåer • Availability – Tillgänglighet/Åtkomst • Confidentiality – Sekretess Integrity • Integrity – Korrekthet hos info. /källa Our security level Fig. 6. 1 s. 231 Availability Confidentiality

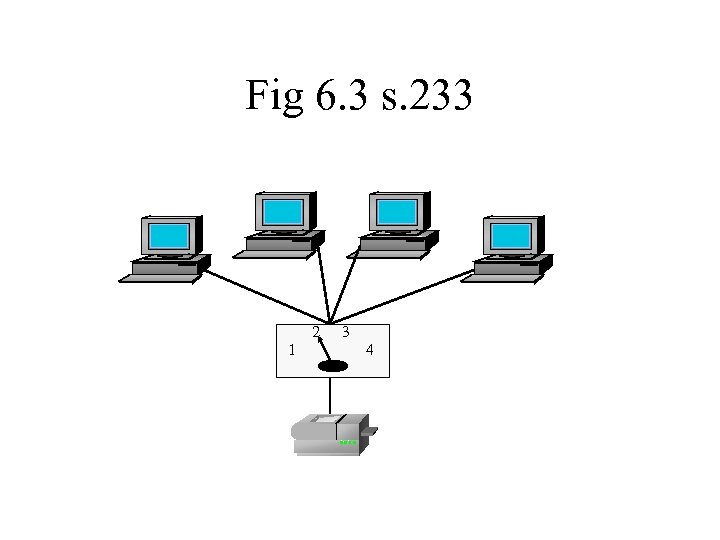

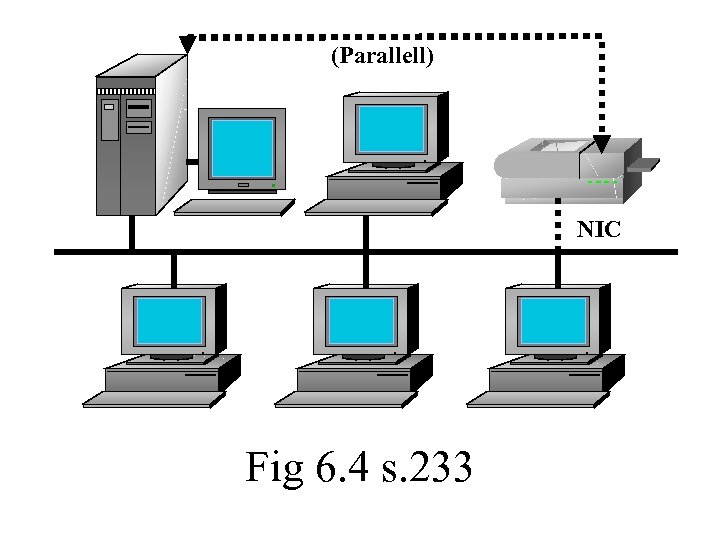

2. Ett exempel på administration – utskrifter • Lokal anslutning (parallell-port) (fig 6. 2) • Print Queue managing box (fig 6. 3) – Manuell (Parallell) – Automatisk(Printserver) (Parallell, LAN) • Nätverksskrivare fig. 6. 4 (Parallell på server, LAN)

2. Ett exempel på administration – utskrifter • Lokal anslutning (parallell-port) (fig 6. 2) • Print Queue managing box (fig 6. 3) – Manuell (Parallell) – Automatisk(Printserver) (Parallell, LAN) • Nätverksskrivare fig. 6. 4 (Parallell på server, LAN)

Fig 6. 2 s. 232

Fig 6. 2 s. 232

Fig 6. 3 s. 233 2 1 3 4

Fig 6. 3 s. 233 2 1 3 4

(Parallell) NIC Fig 6. 4 s. 233

(Parallell) NIC Fig 6. 4 s. 233

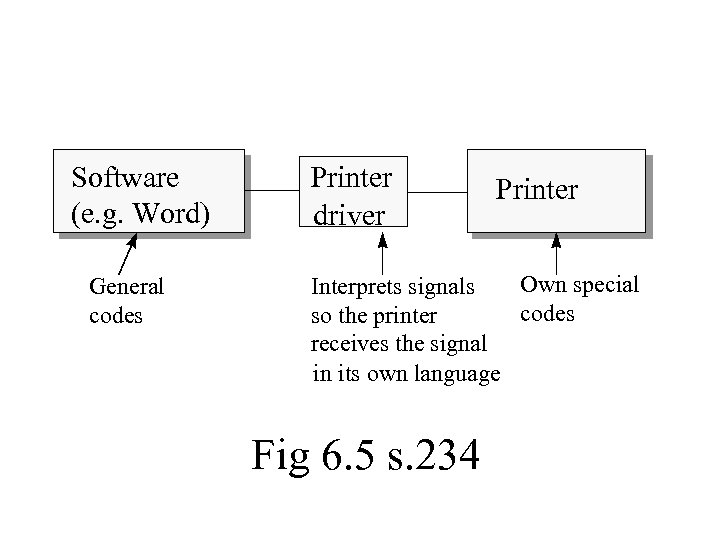

Ett exempel på administration – utskrifter • Printerdriver fig. 6. 5 • Print Queue • Skrivaradministration

Ett exempel på administration – utskrifter • Printerdriver fig. 6. 5 • Print Queue • Skrivaradministration

Software (e. g. Word) General codes Printer driver Printer Own special Interprets signals codes so the printer receives the signal in its own language Fig 6. 5 s. 234

Software (e. g. Word) General codes Printer driver Printer Own special Interprets signals codes so the printer receives the signal in its own language Fig 6. 5 s. 234

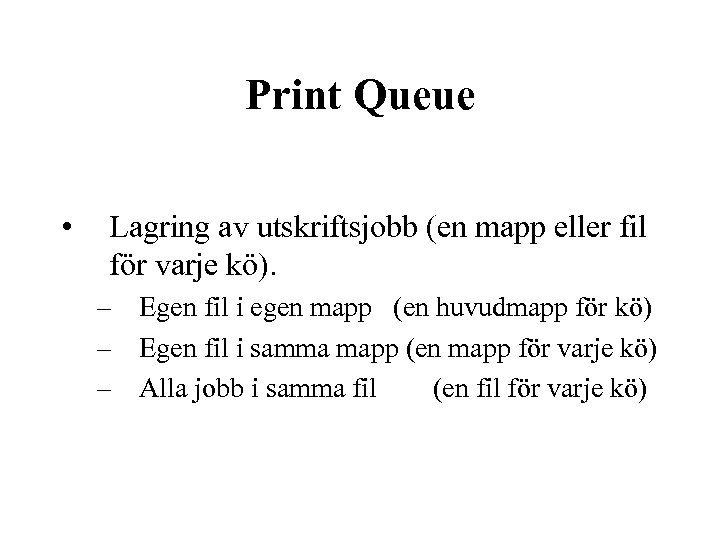

Print Queue • Lagring av utskriftsjobb (en mapp eller fil för varje kö). – Egen fil i egen mapp (en huvudmapp för kö) – Egen fil i samma mapp (en mapp för varje kö) – Alla jobb i samma fil (en fil för varje kö)

Print Queue • Lagring av utskriftsjobb (en mapp eller fil för varje kö). – Egen fil i egen mapp (en huvudmapp för kö) – Egen fil i samma mapp (en mapp för varje kö) – Alla jobb i samma fil (en fil för varje kö)

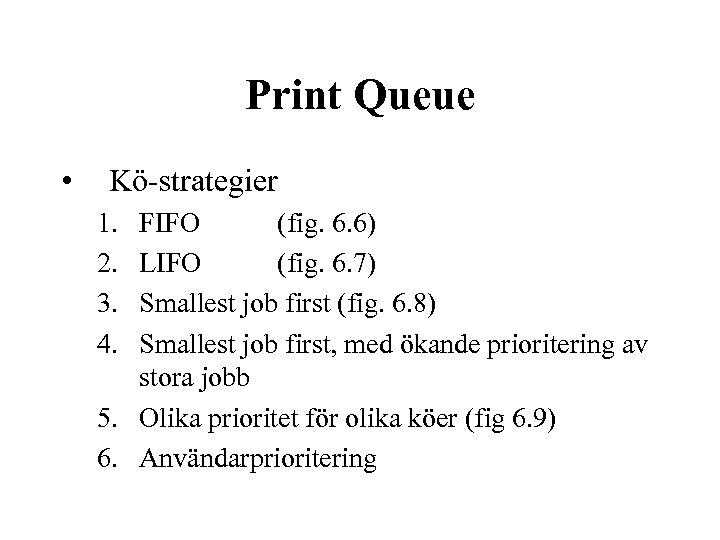

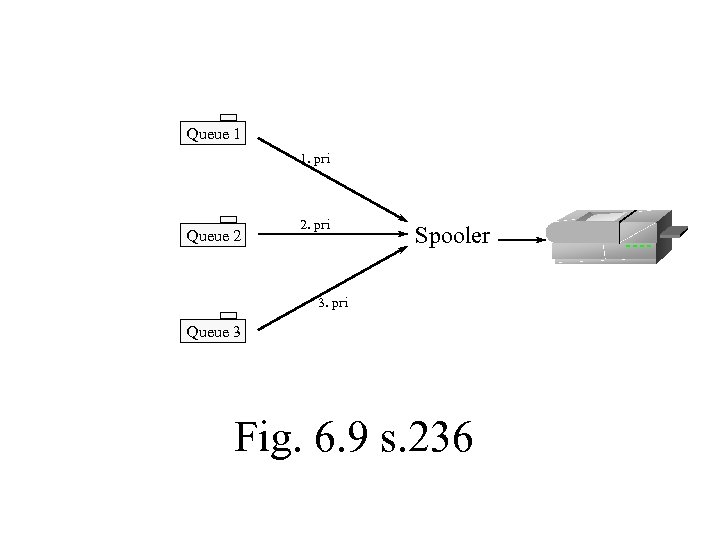

Print Queue • Kö-strategier 1. 2. 3. 4. FIFO (fig. 6. 6) LIFO (fig. 6. 7) Smallest job first (fig. 6. 8) Smallest job first, med ökande prioritering av stora jobb 5. Olika prioritet för olika köer (fig 6. 9) 6. Användarprioritering

Print Queue • Kö-strategier 1. 2. 3. 4. FIFO (fig. 6. 6) LIFO (fig. 6. 7) Smallest job first (fig. 6. 8) Smallest job first, med ökande prioritering av stora jobb 5. Olika prioritet för olika köer (fig 6. 9) 6. Användarprioritering

Queue 1 1. pri Queue 2 2. pri Spooler 3. pri Queue 3 Fig. 6. 9 s. 236

Queue 1 1. pri Queue 2 2. pri Spooler 3. pri Queue 3 Fig. 6. 9 s. 236

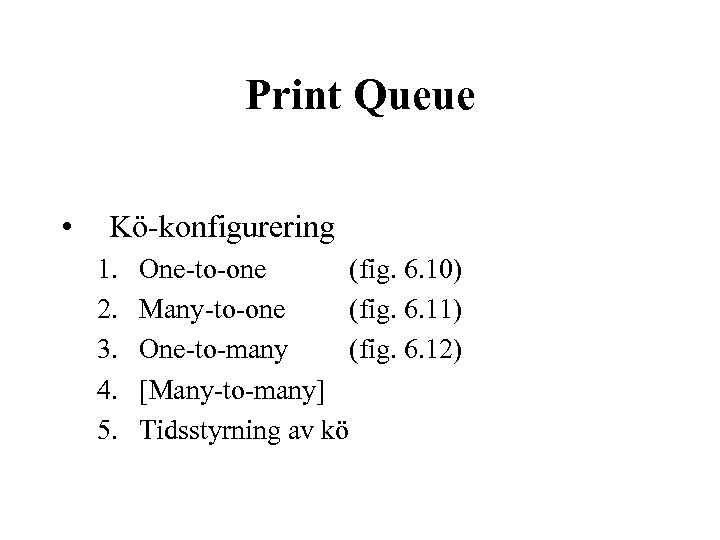

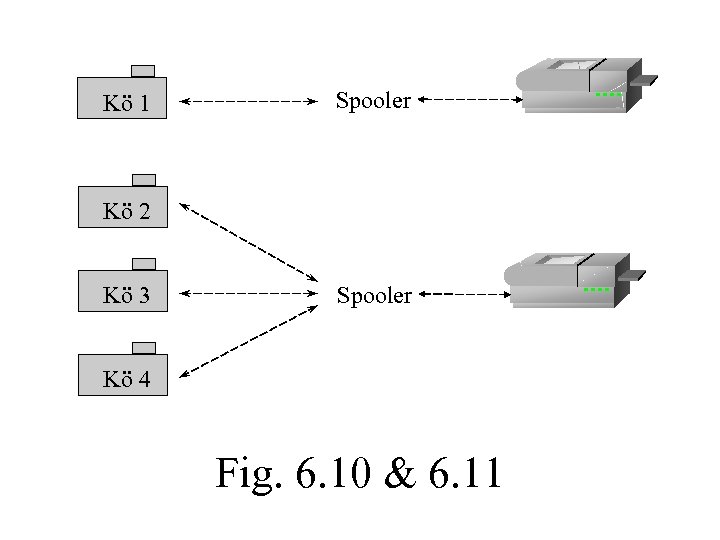

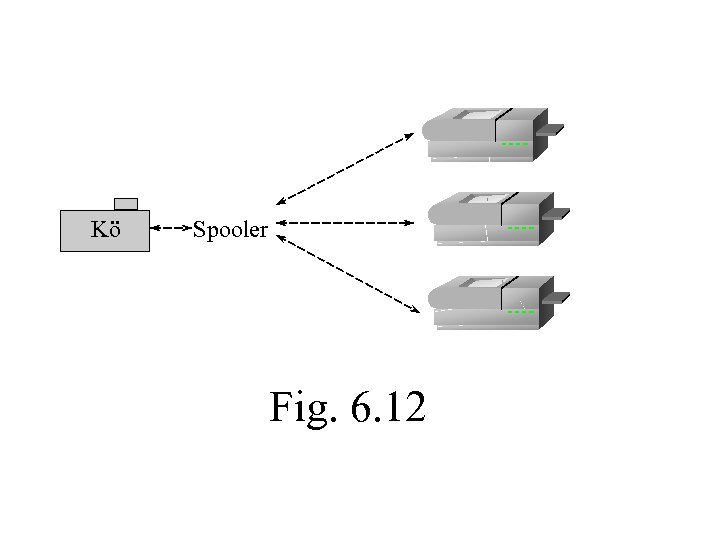

Print Queue • Kö-konfigurering 1. 2. 3. 4. 5. One-to-one (fig. 6. 10) Many-to-one (fig. 6. 11) One-to-many (fig. 6. 12) [Many-to-many] Tidsstyrning av kö

Print Queue • Kö-konfigurering 1. 2. 3. 4. 5. One-to-one (fig. 6. 10) Many-to-one (fig. 6. 11) One-to-many (fig. 6. 12) [Many-to-many] Tidsstyrning av kö

Kö 1 Spooler Kö 2 Kö 3 Spooler Kö 4 Fig. 6. 10 & 6. 11

Kö 1 Spooler Kö 2 Kö 3 Spooler Kö 4 Fig. 6. 10 & 6. 11

Kö Spooler Fig. 6. 12

Kö Spooler Fig. 6. 12

Job-based printing Many-to-many

Job-based printing Many-to-many

Skrivaradministration Utskrifter viktiga • Verktyg för ”övervakning” (Console) – Jobb i kö – Prioritet – Storlek – Larm – Mm.

Skrivaradministration Utskrifter viktiga • Verktyg för ”övervakning” (Console) – Jobb i kö – Prioritet – Storlek – Larm – Mm.

Skrivaradminstration • Hjälpadministratörer (Hantera skrivarköer) – Prioritera om jobb – Pausa jobb – Ta bort jobb som låst sig (användaren kan ta bort egna jobb)

Skrivaradminstration • Hjälpadministratörer (Hantera skrivarköer) – Prioritera om jobb – Pausa jobb – Ta bort jobb som låst sig (användaren kan ta bort egna jobb)

Skrivaradministration • Användaren (hanterar dom egna jobben) – Skrivaren som kopiator ? ! – Separationssida – Välja vilka sidor ur ett dokument som ska skrivas ut.

Skrivaradministration • Användaren (hanterar dom egna jobben) – Skrivaren som kopiator ? ! – Separationssida – Välja vilka sidor ur ett dokument som ska skrivas ut.

3. Säkerhet för LAN • • Administratören är allsmäktig Användare Grupper Organisation Unit (OU) User Environment (Användarmiljö) Fysisk säkerhet Logisk säkerhet SB

3. Säkerhet för LAN • • Administratören är allsmäktig Användare Grupper Organisation Unit (OU) User Environment (Användarmiljö) Fysisk säkerhet Logisk säkerhet SB

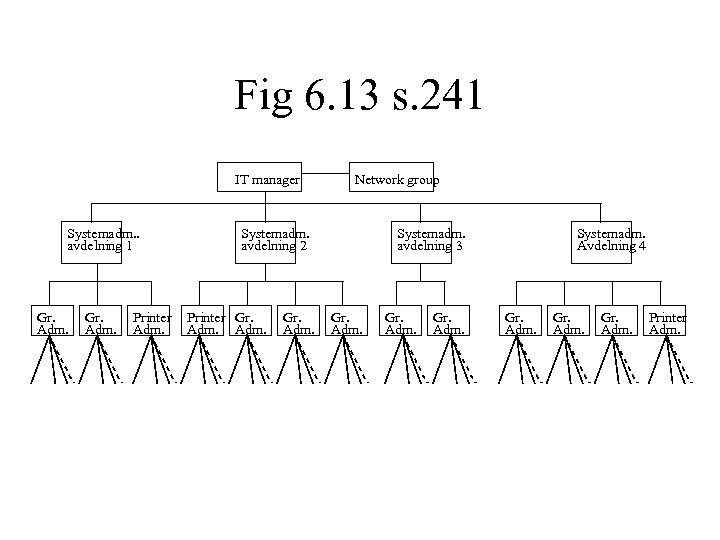

Fig 6. 13 s. 241 IT manager Systemadm. . avdelning 1 Gr. Adm. Printer Adm. Network group Systemadm. avdelning 2 Printer Gr. Adm. Systemadm. avdelning 3 Gr. Adm. Systemadm. Avdelning 4 Gr. Adm. Printer Adm.

Fig 6. 13 s. 241 IT manager Systemadm. . avdelning 1 Gr. Adm. Printer Adm. Network group Systemadm. avdelning 2 Printer Gr. Adm. Systemadm. avdelning 3 Gr. Adm. Systemadm. Avdelning 4 Gr. Adm. Printer Adm.

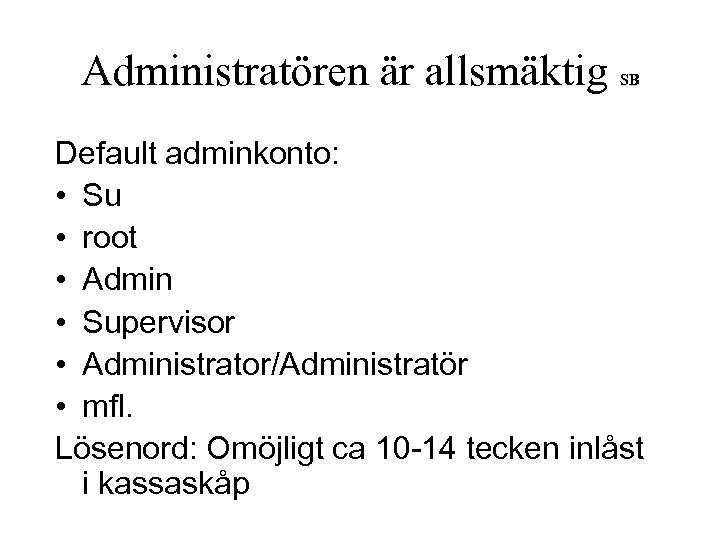

Administratören är allsmäktig SB Default adminkonto: • Su • root • Admin • Supervisor • Administrator/Administratör • mfl. Lösenord: Omöjligt ca 10 -14 tecken inlåst i kassaskåp

Administratören är allsmäktig SB Default adminkonto: • Su • root • Admin • Supervisor • Administrator/Administratör • mfl. Lösenord: Omöjligt ca 10 -14 tecken inlåst i kassaskåp

Administratören är allsmäktig Dagligt admin-konto • ”Mittadminkonto” Lösenord: ca 8 svåra tecken, byt ofta. Omöjligt admin-konto (skapas men används aldrig) • qjrur. Kfnc%¤ 5£ 9)&f. G Lösenord: Omöjligt ca 15 tecken inlåst SB

Administratören är allsmäktig Dagligt admin-konto • ”Mittadminkonto” Lösenord: ca 8 svåra tecken, byt ofta. Omöjligt admin-konto (skapas men används aldrig) • qjrur. Kfnc%¤ 5£ 9)&f. G Lösenord: Omöjligt ca 15 tecken inlåst SB

Hjälpadministratören är ovärderlig • • • Delsystem Skrivare Databasadministration Backup Användarkonton Rättighetsadministration för resurser Programinstallationer Licenshantering programvaror mm. SB

Hjälpadministratören är ovärderlig • • • Delsystem Skrivare Databasadministration Backup Användarkonton Rättighetsadministration för resurser Programinstallationer Licenshantering programvaror mm. SB

Användare • • SB ”Användarkonto” Personuppgifter kopplas till ett ”konto”. Användarkonton bör ha lösenord. hemkatalog (homedirectory) – enda resursen som ”kopplas” till själva kontot

Användare • • SB ”Användarkonto” Personuppgifter kopplas till ett ”konto”. Användarkonton bör ha lösenord. hemkatalog (homedirectory) – enda resursen som ”kopplas” till själva kontot

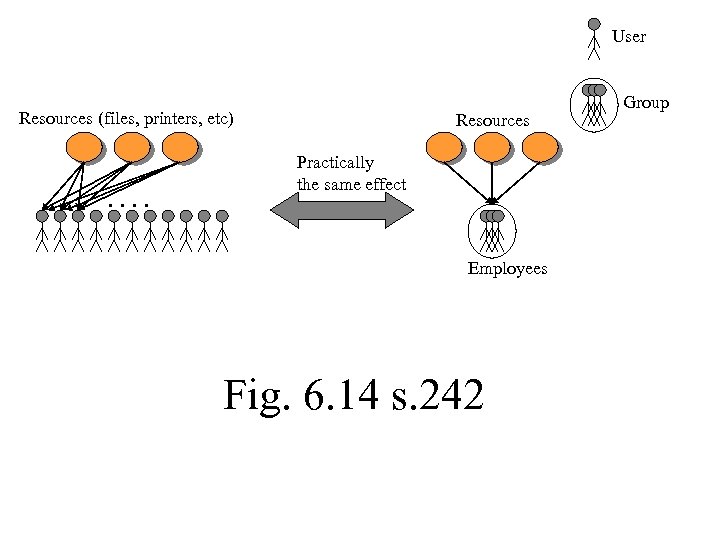

Grupper SB Fig. 6. 14 s. 242 för att underlätta administrationen • Allmänna grupper • Administratörsgrupper • Användargrupper – ingår/skapas – skapas

Grupper SB Fig. 6. 14 s. 242 för att underlätta administrationen • Allmänna grupper • Administratörsgrupper • Användargrupper – ingår/skapas – skapas

User Resources (files, printers, etc) . . Resources Practically the same effect Employees Fig. 6. 14 s. 242 Group

User Resources (files, printers, etc) . . Resources Practically the same effect Employees Fig. 6. 14 s. 242 Group

Allmänna grupper SB • Dom flesta system har någon form av allmänna grupper typ ”Users” som utgörs av samtliga registrerade användare (användarkonton) och där medlemskapet är automatiskt vid skapande av användarkonton. Den här typen av grupper är mycket användbara av systemet självt och för administratören när rättigheter för mer allmänna resurser ska sättas, typ utskrift, gemensam dataarea, mm.

Allmänna grupper SB • Dom flesta system har någon form av allmänna grupper typ ”Users” som utgörs av samtliga registrerade användare (användarkonton) och där medlemskapet är automatiskt vid skapande av användarkonton. Den här typen av grupper är mycket användbara av systemet självt och för administratören när rättigheter för mer allmänna resurser ska sättas, typ utskrift, gemensam dataarea, mm.

Administratörsgrupper SB • I större system så kan det finnas behov av att ha många administratörer som ska få ändra i systemet. Oavsett om det handlar om administratörer eller hjälpadministratörer så finns det ett behov av att gruppera dessa för att hålla nere antalet positioner där rättigheter ska sättas. • Dom flesta NOS har ett antal ”default” admingrupper som är färdiga att användas, dvs rättigheter till systemet är redan satta.

Administratörsgrupper SB • I större system så kan det finnas behov av att ha många administratörer som ska få ändra i systemet. Oavsett om det handlar om administratörer eller hjälpadministratörer så finns det ett behov av att gruppera dessa för att hålla nere antalet positioner där rättigheter ska sättas. • Dom flesta NOS har ett antal ”default” admingrupper som är färdiga att användas, dvs rättigheter till systemet är redan satta.

Användargrupper SB ”Normala” grupper som administratören skapar för sitt system, genom medlemskap i grupperna så får användarna dom rättigheter som gruppen har till systemets resurser. Det förenklar det administrativa arbetet genom att användare med lika behov till systemet klumpas ihop till ett begrepp. Det är därför viktigt för administratören att välja bra gruppnamn. Ibland kan det vara möjligt att skapa en koppling mellan ett gruppnamn och vilka rättigheter som gruppen har behov av (logiska gruppnamn), t. ex: • Eko. Administatörer för ekonomiprogrammet Eko. Chg Får ändra på vissa saker i ekonomidata Eko. Read Får endast läsa ekonomidata

Användargrupper SB ”Normala” grupper som administratören skapar för sitt system, genom medlemskap i grupperna så får användarna dom rättigheter som gruppen har till systemets resurser. Det förenklar det administrativa arbetet genom att användare med lika behov till systemet klumpas ihop till ett begrepp. Det är därför viktigt för administratören att välja bra gruppnamn. Ibland kan det vara möjligt att skapa en koppling mellan ett gruppnamn och vilka rättigheter som gruppen har behov av (logiska gruppnamn), t. ex: • Eko. Administatörer för ekonomiprogrammet Eko. Chg Får ändra på vissa saker i ekonomidata Eko. Read Får endast läsa ekonomidata

Organisation Unit (OU) • OU används för att skapa en logisk struktur (oftast trädstruktur) som är lättare att hantera för administratören och användarna. (Kräver en databas som hanteras av systemet, LDAP; AD; NDS; e. Directory)

Organisation Unit (OU) • OU används för att skapa en logisk struktur (oftast trädstruktur) som är lättare att hantera för administratören och användarna. (Kräver en databas som hanteras av systemet, LDAP; AD; NDS; e. Directory)

User Environment • Alla är användare (users) • User Environment defineras av: – Allas rättigheter till alla resurser • • • Skrivare Filer Klient-datorer Annan utrustning Tidpunkt

User Environment • Alla är användare (users) • User Environment defineras av: – Allas rättigheter till alla resurser • • • Skrivare Filer Klient-datorer Annan utrustning Tidpunkt

Fysisk säkerhet • • Skalskydd Server-rum Lås/Passagekontroll Alarm Brandklassning 2 h Kylning UPS (Uninterraptible Power Supply)

Fysisk säkerhet • • Skalskydd Server-rum Lås/Passagekontroll Alarm Brandklassning 2 h Kylning UPS (Uninterraptible Power Supply)

Logisk säkerhet • Lösenord • Inloggning • Fil-säkerhet

Logisk säkerhet • Lösenord • Inloggning • Fil-säkerhet

Lösenord • • • Livslängd Återanvändning Minsta antal tecken Tillåtna/otillåtna tecken Krav på blandning av tecken: små, stora, siffror och specialtecken • Ordlisteord

Lösenord • • • Livslängd Återanvändning Minsta antal tecken Tillåtna/otillåtna tecken Krav på blandning av tecken: små, stora, siffror och specialtecken • Ordlisteord

Lösenord • • Användarens motivation Tillfälligt lösenord Engångslösenord Felaktigt lösenord ? – Tidslås – Spärra konto – Falsk inloggning

Lösenord • • Användarens motivation Tillfälligt lösenord Engångslösenord Felaktigt lösenord ? – Tidslås – Spärra konto – Falsk inloggning

Inloggning SB • Användarkonto (User) – Antal samtidiga inloggningar – Knutet till vissa klientdatorer – Tider Directory service (NDS, AD, m. fl) Kerberos-server

Inloggning SB • Användarkonto (User) – Antal samtidiga inloggningar – Knutet till vissa klientdatorer – Tider Directory service (NDS, AD, m. fl) Kerberos-server

Utloggning • Utloggning – Användarna måste förstå att ”logga ut” annars – Automatisk utloggning – Lås klientdatorn (logiskt)

Utloggning • Utloggning – Användarna måste förstå att ”logga ut” annars – Automatisk utloggning – Lås klientdatorn (logiskt)

Fil-säkerhet • Varje fil/mapp har: – En eller flera ägare (Owner, oftast bara en). – Rättigheter kopplade för varje ägare. – Rättigheter kopplade för andra rättighets-ägare typ användare, grupper och övriga. Arv? Ofta kan med rättighetsverktyget i NOS: et styra om samma rättigheter ska gälla i underliggande mappar.

Fil-säkerhet • Varje fil/mapp har: – En eller flera ägare (Owner, oftast bara en). – Rättigheter kopplade för varje ägare. – Rättigheter kopplade för andra rättighets-ägare typ användare, grupper och övriga. Arv? Ofta kan med rättighetsverktyget i NOS: et styra om samma rättigheter ska gälla i underliggande mappar.

Fil-säkerhet SB • Vanliga rättigheter – – – – Administratörsrättighet (Alla) Write Create Delete Read Execute/Run List Rättighet att ändra attribut för filer/mappar Varje NOS har sitt eget verktyg för att sätta rättigheter och där styrs vilka rättigheter som är möjliga att sätta.

Fil-säkerhet SB • Vanliga rättigheter – – – – Administratörsrättighet (Alla) Write Create Delete Read Execute/Run List Rättighet att ändra attribut för filer/mappar Varje NOS har sitt eget verktyg för att sätta rättigheter och där styrs vilka rättigheter som är möjliga att sätta.

4. Backup - Säkerhetskopia SB There are only two types of data. . . Data that has been backed up, and data that has not been lost, YET !!!

4. Backup - Säkerhetskopia SB There are only two types of data. . . Data that has been backed up, and data that has not been lost, YET !!!

Backup – Varför? Är det nödvändigt ? • • Trasig HDD Användare tar bort fil av misstag Virus Stöld av dator

Backup – Varför? Är det nödvändigt ? • • Trasig HDD Användare tar bort fil av misstag Virus Stöld av dator

Backup - Förluster Vad kan förloras ? • Förlorad arbetstid • Förlorad information (Går ej att återskapa) • Förlorad ”Goodwill”

Backup - Förluster Vad kan förloras ? • Förlorad arbetstid • Förlorad information (Går ej att återskapa) • Förlorad ”Goodwill”

Backup - Data SB • Statiska data (ändras ”aldrig”) – Mjukvara Backup vid installation & ändringar • Dynamiska data (ändras ”hela tiden”) – Dokument mm. – Konfigurationer och makron till mjukvara Backup så ofta som det anses rimligt utifrån risk och kostnad

Backup - Data SB • Statiska data (ändras ”aldrig”) – Mjukvara Backup vid installation & ändringar • Dynamiska data (ändras ”hela tiden”) – Dokument mm. – Konfigurationer och makron till mjukvara Backup så ofta som det anses rimligt utifrån risk och kostnad

Backup - Arkivbit • Arkivbit (Archive Bit). – När en fil skapas eller ändras sätts arkivbiten i filens attribut till ON (1). – När filen backupas kan programmet sätta den OFF (0), det beror på backupmetoden. – Om en fil flyttas till annan plats uppfattas den som ny. – Arkivbiten kan också sättas manuellt om man har rättighet att ändra filattribut.

Backup - Arkivbit • Arkivbit (Archive Bit). – När en fil skapas eller ändras sätts arkivbiten i filens attribut till ON (1). – När filen backupas kan programmet sätta den OFF (0), det beror på backupmetoden. – Om en fil flyttas till annan plats uppfattas den som ny. – Arkivbiten kan också sättas manuellt om man har rättighet att ändra filattribut.

Backup - Dataområde SB Förutom att arkivbiten finns så måste man. • bestämma Dataområde som ska tas backup av. • Databaser kräver oftast någon typ av tilläggsprogram eftersom databasmotorn är den som kan komma åt data. • Klientdatorer?

Backup - Dataområde SB Förutom att arkivbiten finns så måste man. • bestämma Dataområde som ska tas backup av. • Databaser kräver oftast någon typ av tilläggsprogram eftersom databasmotorn är den som kan komma åt data. • Klientdatorer?

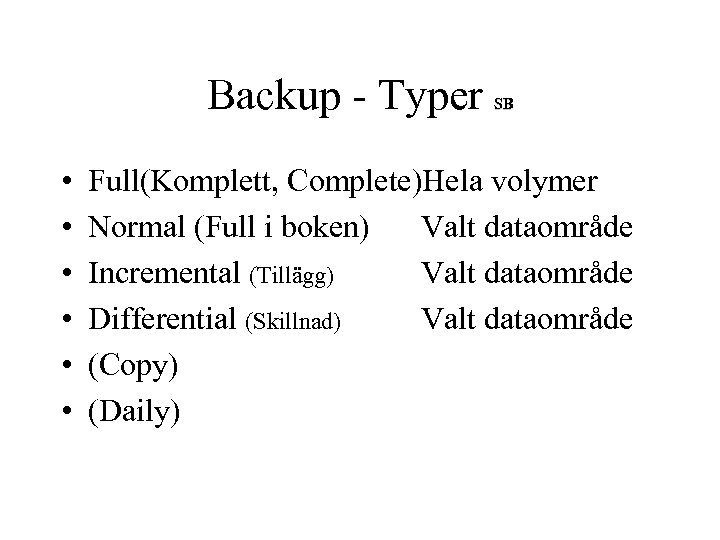

Backup - Typer • • • SB Full(Komplett, Complete)Hela volymer Normal (Full i boken) Valt dataområde Incremental (Tillägg) Valt dataområde Differential (Skillnad) Valt dataområde (Copy) (Daily)

Backup - Typer • • • SB Full(Komplett, Complete)Hela volymer Normal (Full i boken) Valt dataområde Incremental (Tillägg) Valt dataområde Differential (Skillnad) Valt dataområde (Copy) (Daily)

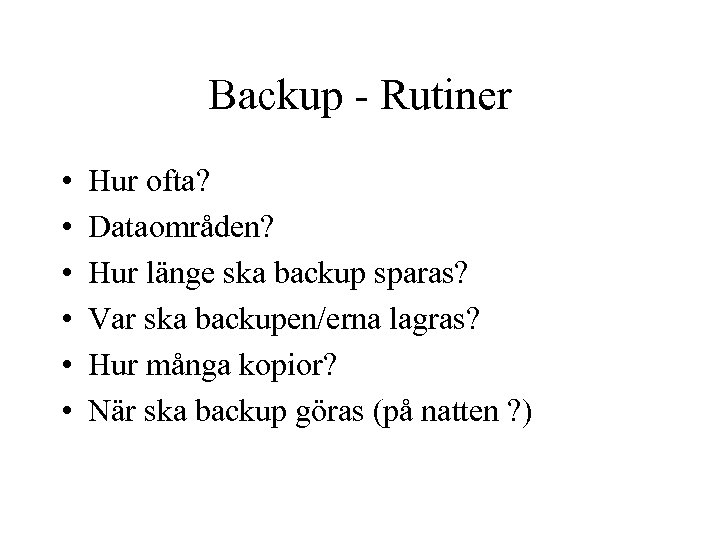

Backup - Rutiner • • • Hur ofta? Dataområden? Hur länge ska backup sparas? Var ska backupen/erna lagras? Hur många kopior? När ska backup göras (på natten ? )

Backup - Rutiner • • • Hur ofta? Dataområden? Hur länge ska backup sparas? Var ska backupen/erna lagras? Hur många kopior? När ska backup göras (på natten ? )

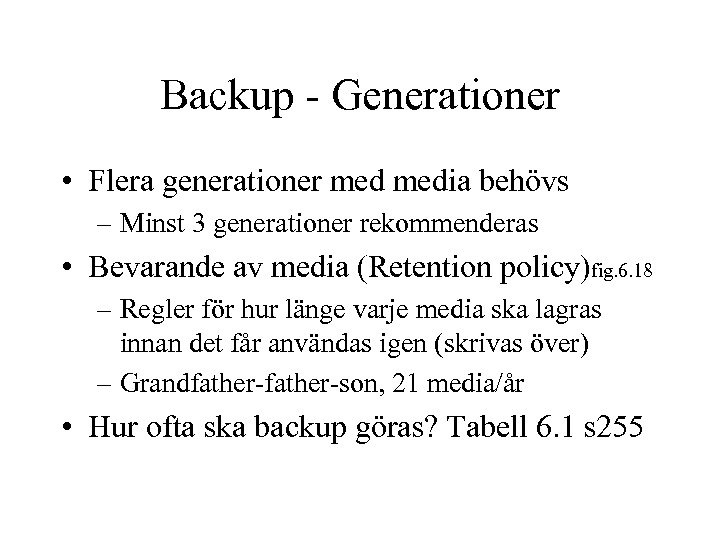

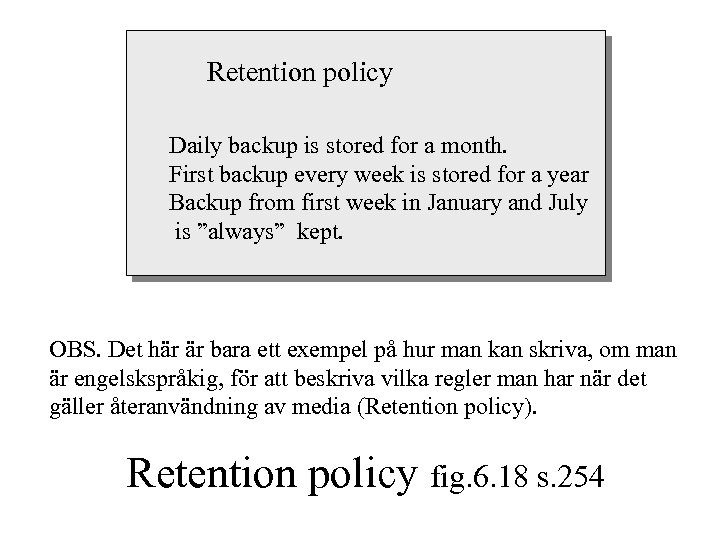

Backup - Generationer • Flera generationer media behövs – Minst 3 generationer rekommenderas • Bevarande av media (Retention policy)fig. 6. 18 – Regler för hur länge varje media ska lagras innan det får användas igen (skrivas över) – Grandfather-son, 21 media/år • Hur ofta ska backup göras? Tabell 6. 1 s 255

Backup - Generationer • Flera generationer media behövs – Minst 3 generationer rekommenderas • Bevarande av media (Retention policy)fig. 6. 18 – Regler för hur länge varje media ska lagras innan det får användas igen (skrivas över) – Grandfather-son, 21 media/år • Hur ofta ska backup göras? Tabell 6. 1 s 255

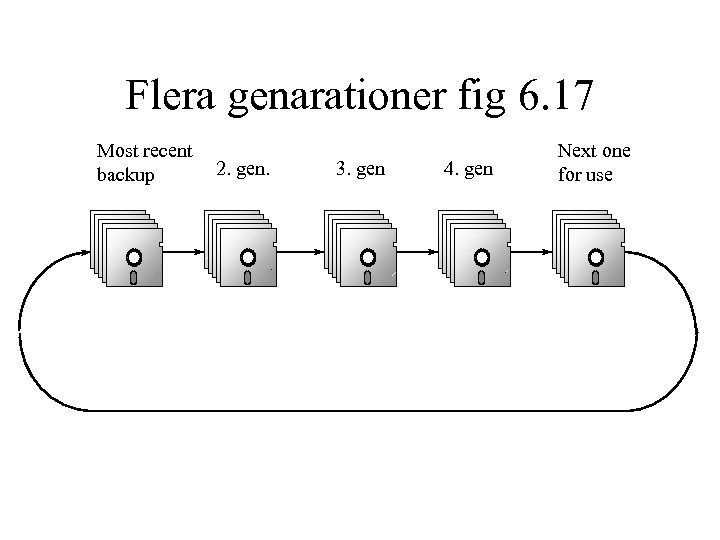

Flera genarationer fig 6. 17 Most recent backup 2. gen. 3. gen 4. gen Next one for use

Flera genarationer fig 6. 17 Most recent backup 2. gen. 3. gen 4. gen Next one for use

Retention policy Daily backup is stored for a month. First backup every week is stored for a year Backup from first week in January and July is ”always” kept. OBS. Det här är bara ett exempel på hur man kan skriva, om man är engelskspråkig, för att beskriva vilka regler man har när det gäller återanvändning av media (Retention policy). Retention policy fig. 6. 18 s. 254

Retention policy Daily backup is stored for a month. First backup every week is stored for a year Backup from first week in January and July is ”always” kept. OBS. Det här är bara ett exempel på hur man kan skriva, om man är engelskspråkig, för att beskriva vilka regler man har när det gäller återanvändning av media (Retention policy). Retention policy fig. 6. 18 s. 254

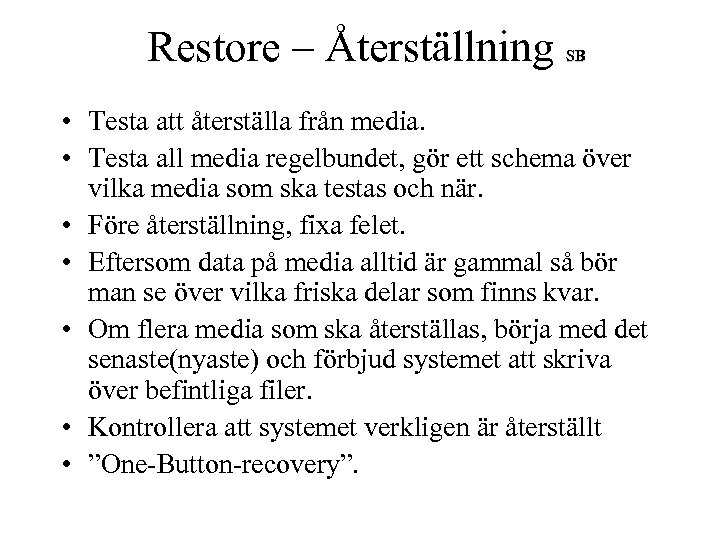

Restore – Återställning SB • Testa att återställa från media. • Testa all media regelbundet, gör ett schema över vilka media som ska testas och när. • Före återställning, fixa felet. • Eftersom data på media alltid är gammal så bör man se över vilka friska delar som finns kvar. • Om flera media som ska återställas, börja med det senaste(nyaste) och förbjud systemet att skriva över befintliga filer. • Kontrollera att systemet verkligen är återställt • ”One-Button-recovery”.

Restore – Återställning SB • Testa att återställa från media. • Testa all media regelbundet, gör ett schema över vilka media som ska testas och när. • Före återställning, fixa felet. • Eftersom data på media alltid är gammal så bör man se över vilka friska delar som finns kvar. • Om flera media som ska återställas, börja med det senaste(nyaste) och förbjud systemet att skriva över befintliga filer. • Kontrollera att systemet verkligen är återställt • ”One-Button-recovery”.

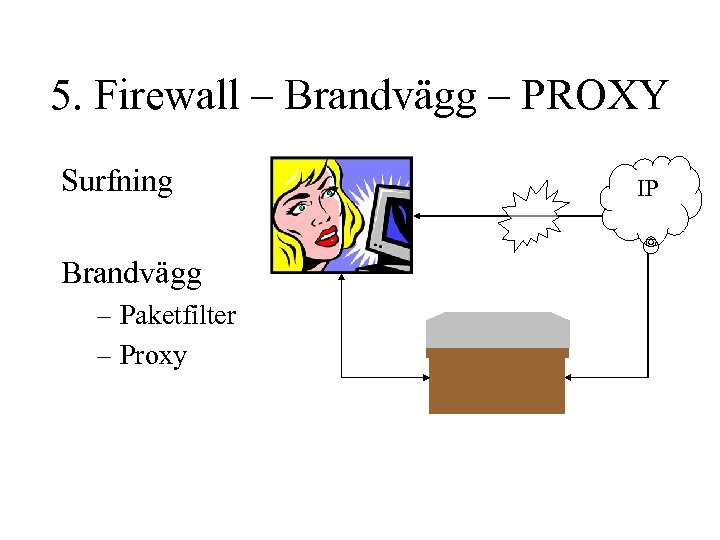

5. Firewall – Brandvägg – PROXY Surfning Brandvägg – Paketfilter – Proxy IP

5. Firewall – Brandvägg – PROXY Surfning Brandvägg – Paketfilter – Proxy IP

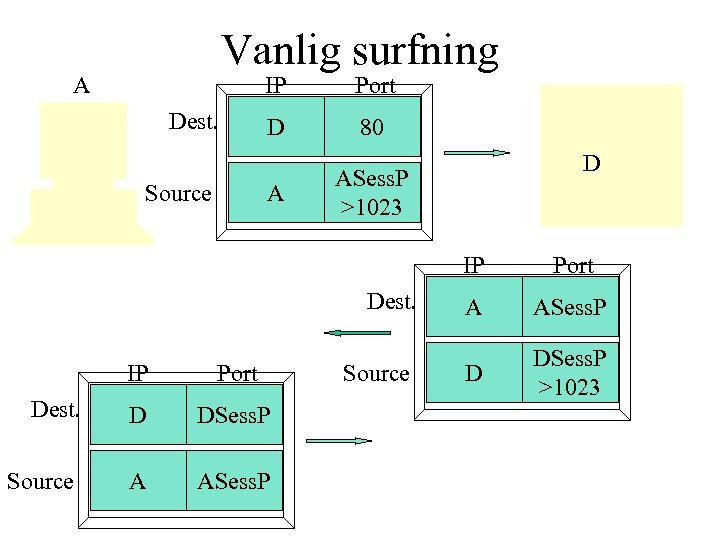

Vanlig surfning IP A Dest. Port D 80 A Source D ASess. P >1023 IP Dest. Source Port D DSess. P A ASess. P Source Port A ASess. P D DSess. P >1023

Vanlig surfning IP A Dest. Port D 80 A Source D ASess. P >1023 IP Dest. Source Port D DSess. P A ASess. P Source Port A ASess. P D DSess. P >1023

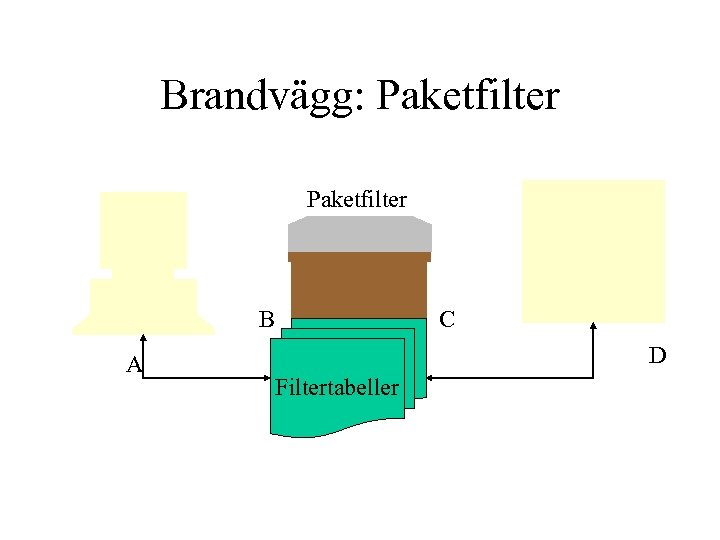

Brandvägg: Paketfilter B A C D Filtertabeller

Brandvägg: Paketfilter B A C D Filtertabeller

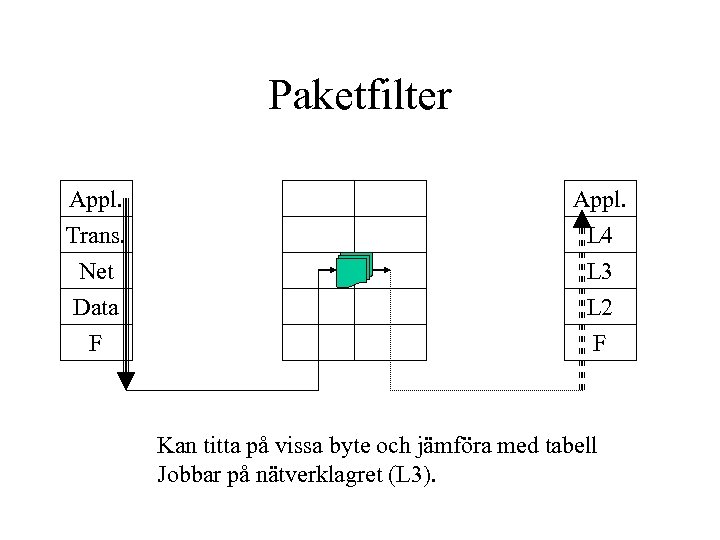

Paketfilter Appl. Trans. Appl. L 4 Net L 3 Data F L 2 F Kan titta på vissa byte och jämföra med tabell Jobbar på nätverklagret (L 3).

Paketfilter Appl. Trans. Appl. L 4 Net L 3 Data F L 2 F Kan titta på vissa byte och jämföra med tabell Jobbar på nätverklagret (L 3).

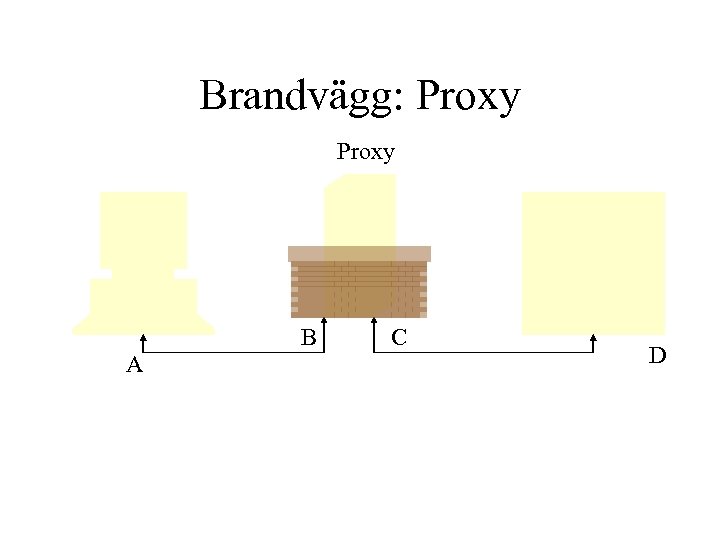

Brandvägg: Proxy B A C D

Brandvägg: Proxy B A C D

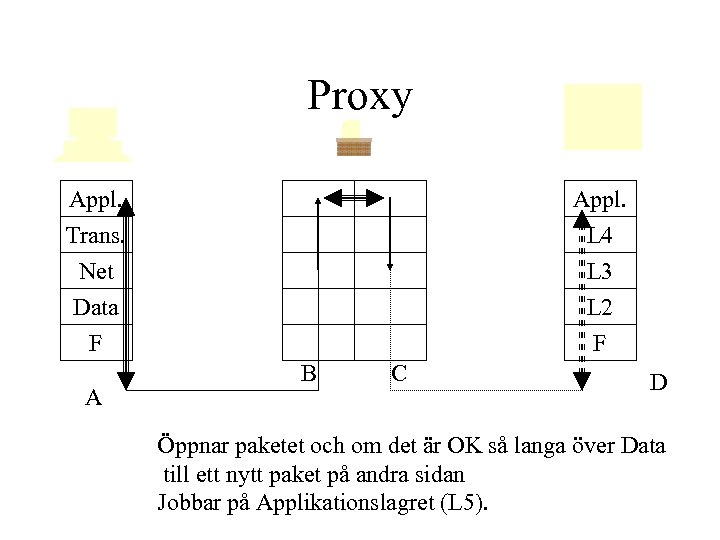

Proxy Appl. Trans. Appl. L 4 Net L 3 Data F L 2 F A B C D Öppnar paketet och om det är OK så langa över Data till ett nytt paket på andra sidan Jobbar på Applikationslagret (L 5).

Proxy Appl. Trans. Appl. L 4 Net L 3 Data F L 2 F A B C D Öppnar paketet och om det är OK så langa över Data till ett nytt paket på andra sidan Jobbar på Applikationslagret (L 5).

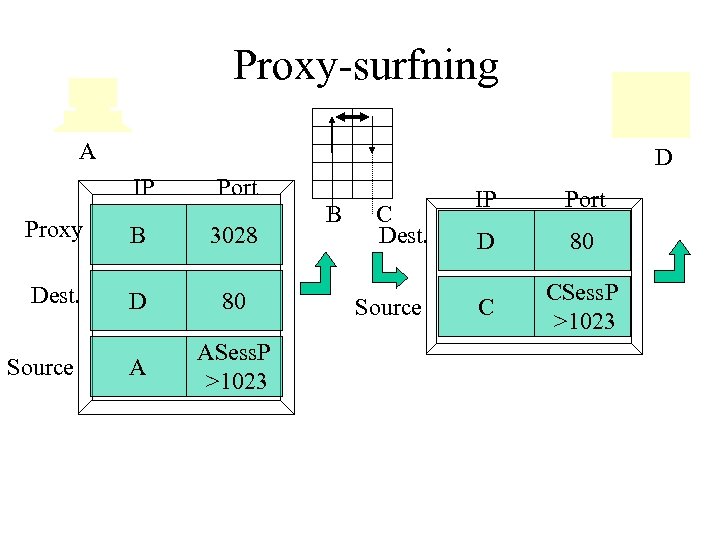

Proxy-surfning A D IP Port Proxy B 3028 Dest. D 80 A ASess. P >1023 Source B C Dest. Source IP Port D 80 C CSess. P >1023

Proxy-surfning A D IP Port Proxy B 3028 Dest. D 80 A ASess. P >1023 Source B C Dest. Source IP Port D 80 C CSess. P >1023

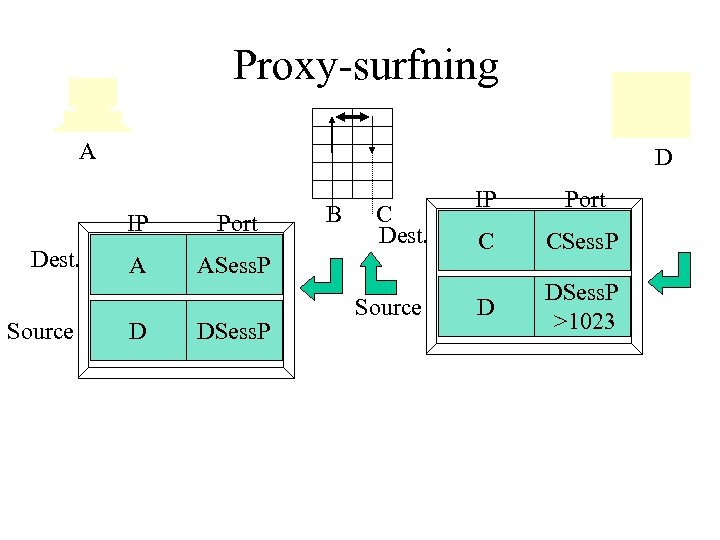

Proxy-surfning A D IP Dest. Source Port A B C Dest. ASess. P D DSess. P Source IP Port C CSess. P D DSess. P >1023

Proxy-surfning A D IP Dest. Source Port A B C Dest. ASess. P D DSess. P Source IP Port C CSess. P D DSess. P >1023

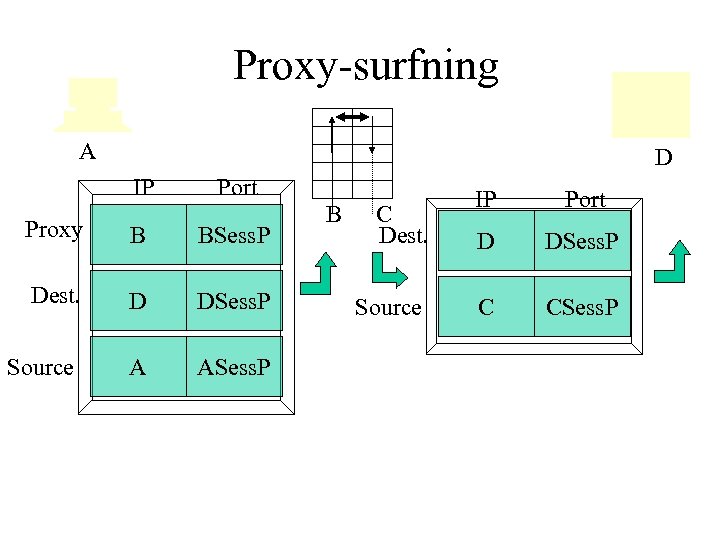

Proxy-surfning A D IP Port Proxy B BSess. P Dest. D DSess. P A ASess. P Source B C Dest. Source IP Port D DSess. P C CSess. P

Proxy-surfning A D IP Port Proxy B BSess. P Dest. D DSess. P A ASess. P Source B C Dest. Source IP Port D DSess. P C CSess. P

Proxy-surfning • Någon typ av tabell över IP-adresser och deras sessionsportar behövs, sessionerna måste begränsas så oanvända sessioner stängs av. • Vi kan lägga till: – – – – ”Packet filter” VPN Virtual Private Network NAT Network Address Translation Antivirus SPAM-skydd Cache +Mycket annat eftersom vi öppnar paketet.

Proxy-surfning • Någon typ av tabell över IP-adresser och deras sessionsportar behövs, sessionerna måste begränsas så oanvända sessioner stängs av. • Vi kan lägga till: – – – – ”Packet filter” VPN Virtual Private Network NAT Network Address Translation Antivirus SPAM-skydd Cache +Mycket annat eftersom vi öppnar paketet.

6. Katastrofplanering Risk för konkurs är en realitet, därför: • Planera för återställning • Backup i flera generationer och ”offsite”lagring • Klient-data (lokal backup)

6. Katastrofplanering Risk för konkurs är en realitet, därför: • Planera för återställning • Backup i flera generationer och ”offsite”lagring • Klient-data (lokal backup)

Säkerhetsplan SB • Under den här rubriken, som inte finns i boken, så hanterar man normalt det arbete som måste finnas omkring att säkra upp sitt system. Arbetet är omfattande och avhandlas till en viss del i övriga delar av boken. Säkerhetsplanering är ett helt ämne för sig.

Säkerhetsplan SB • Under den här rubriken, som inte finns i boken, så hanterar man normalt det arbete som måste finnas omkring att säkra upp sitt system. Arbetet är omfattande och avhandlas till en viss del i övriga delar av boken. Säkerhetsplanering är ett helt ämne för sig.