post_LAN+Сокр+.ppt

- Количество слайдов: 95

Лекція Комутатори пакетів

Лекція Комутатори пакетів

Технології локальних мереж 1. 2. 3. 4. Ethernet Token Ring, FDDI Fast Ethernet Gigabit Ethernet

Технології локальних мереж 1. 2. 3. 4. Ethernet Token Ring, FDDI Fast Ethernet Gigabit Ethernet

Технології локальних мереж • Ethernet, Token Ring, FDDI, Fast Ethernet, Gigabit Ethernet – много общего: • Расстояния между узлами сети: 100 м – 2000 м • Единый формат адреса – 6 байт, уникальность обеспечивается производителем сетевого адаптера • Разделяемая среда для конечных узлов (компьютеров) – использование методов доступа Media Access Control (MAC) • Качественные кабели для связи компьютеров: • Высокая скорость протоколов – 10, 16, 1000 Мбит/с • Простая логика протоколов – без восстановления потерянных и искаженных кадров, так как эти события крайне редки

Технології локальних мереж • Ethernet, Token Ring, FDDI, Fast Ethernet, Gigabit Ethernet – много общего: • Расстояния между узлами сети: 100 м – 2000 м • Единый формат адреса – 6 байт, уникальность обеспечивается производителем сетевого адаптера • Разделяемая среда для конечных узлов (компьютеров) – использование методов доступа Media Access Control (MAC) • Качественные кабели для связи компьютеров: • Высокая скорость протоколов – 10, 16, 1000 Мбит/с • Простая логика протоколов – без восстановления потерянных и искаженных кадров, так как эти события крайне редки

Метод доступа CSMA/CD В сетях Ethernet используется метод доступа к среде CSMA/CD (Carrier Sense. Multiply Access with Collision Detection - метод коллективного доступа с опознаванием несущей и обнаружением коллизий). Этот метод применяется в сетях с логической общей шиной, включая и радиосети. Все узлы сети имеют непосредственный доступ к общей среде передачи данных и имеют возможность немедленно (с учетом задержки распространения сигнала в среде) получать данные, передаваемые любым узлом сети. Простота схемы подключения - один из факторов, определивших успех технологии Ethernet. Все данные, передаваемые по сети помещаются в кадры определенной структуры, заголовки которых содержат адреса узла отправителя и получателя кадра. Перед передачей кадра передается преамбула (Preamble), состоящая из 7 -ми байт 1010 и 8 -ого байта 10101011. Преамбула необходима для синхронизации приемника и передатчика. побитовой и покадровой

Метод доступа CSMA/CD В сетях Ethernet используется метод доступа к среде CSMA/CD (Carrier Sense. Multiply Access with Collision Detection - метод коллективного доступа с опознаванием несущей и обнаружением коллизий). Этот метод применяется в сетях с логической общей шиной, включая и радиосети. Все узлы сети имеют непосредственный доступ к общей среде передачи данных и имеют возможность немедленно (с учетом задержки распространения сигнала в среде) получать данные, передаваемые любым узлом сети. Простота схемы подключения - один из факторов, определивших успех технологии Ethernet. Все данные, передаваемые по сети помещаются в кадры определенной структуры, заголовки которых содержат адреса узла отправителя и получателя кадра. Перед передачей кадра передается преамбула (Preamble), состоящая из 7 -ми байт 1010 и 8 -ого байта 10101011. Преамбула необходима для синхронизации приемника и передатчика. побитовой и покадровой

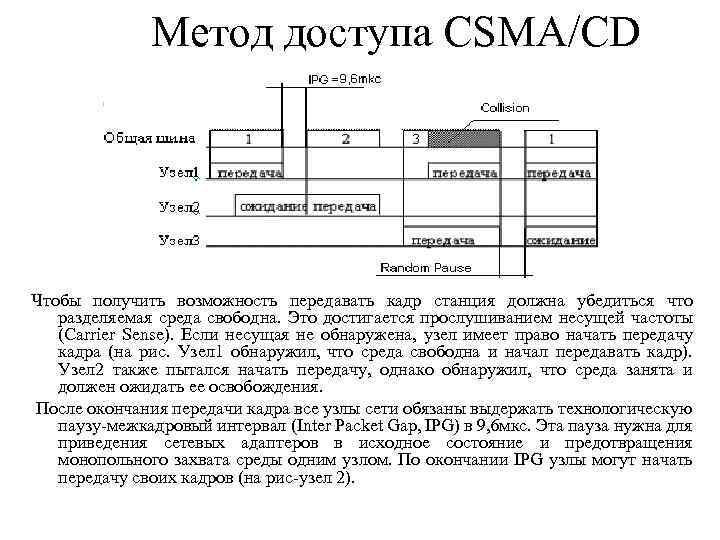

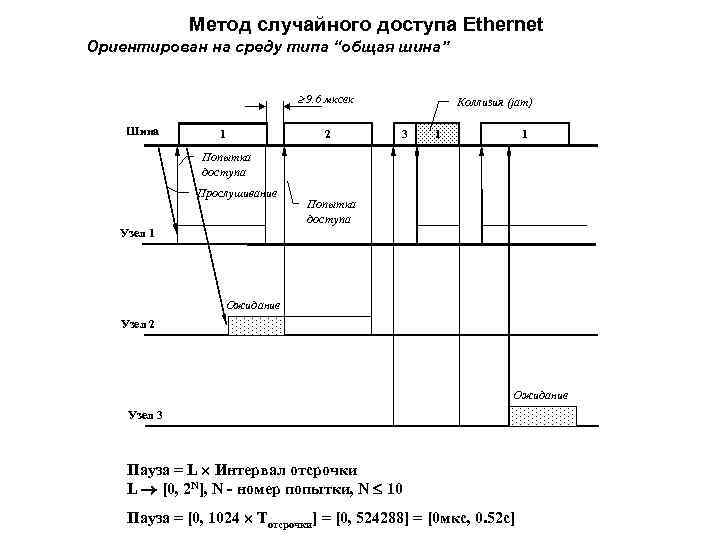

Метод доступа CSMA/CD Чтобы получить возможность передавать кадр станция должна убедиться что разделяемая среда свободна. Это достигается прослушиванием несущей частоты (Carrier Sense). Если несущая не обнаружена, узел имеет право начать передачу кадра (на рис. Узел 1 обнаружил, что среда свободна и начал передавать кадр). Узел 2 также пытался начать передачу, однако обнаружил, что среда занята и должен ожидать ее освобождения. После окончания передачи кадра все узлы сети обязаны выдержать технологическую паузу-межкадровый интервал (Inter Packet Gap, IPG) в 9, 6 мкс. Эта пауза нужна для приведения сетевых адаптеров в исходное состояние и предотвращения монопольного захвата среды одним узлом. По окончании IPG узлы могут начать передачу своих кадров (на рис-узел 2).

Метод доступа CSMA/CD Чтобы получить возможность передавать кадр станция должна убедиться что разделяемая среда свободна. Это достигается прослушиванием несущей частоты (Carrier Sense). Если несущая не обнаружена, узел имеет право начать передачу кадра (на рис. Узел 1 обнаружил, что среда свободна и начал передавать кадр). Узел 2 также пытался начать передачу, однако обнаружил, что среда занята и должен ожидать ее освобождения. После окончания передачи кадра все узлы сети обязаны выдержать технологическую паузу-межкадровый интервал (Inter Packet Gap, IPG) в 9, 6 мкс. Эта пауза нужна для приведения сетевых адаптеров в исходное состояние и предотвращения монопольного захвата среды одним узлом. По окончании IPG узлы могут начать передачу своих кадров (на рис-узел 2).

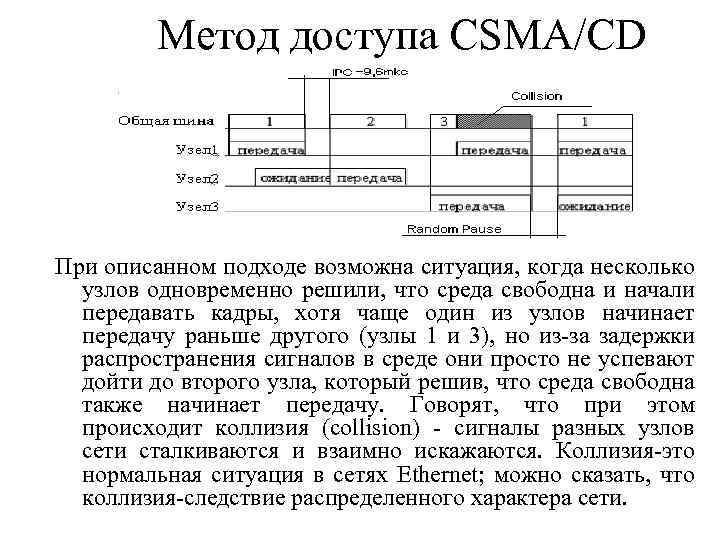

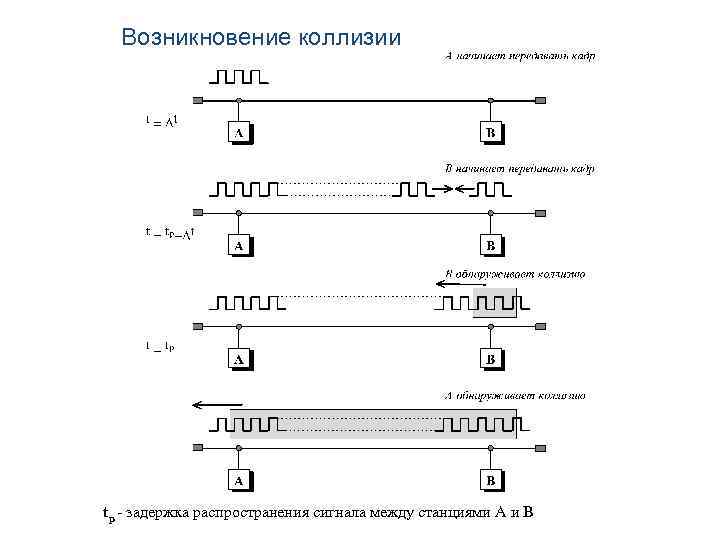

Метод доступа CSMA/CD При описанном подходе возможна ситуация, когда несколько узлов одновременно решили, что среда свободна и начали передавать кадры, хотя чаще один из узлов начинает передачу раньше другого (узлы 1 и 3), но из-за задержки распространения сигналов в среде они просто не успевают дойти до второго узла, который решив, что среда свободна также начинает передачу. Говорят, что при этом происходит коллизия (collision) - сигналы разных узлов сети сталкиваются и взаимно искажаются. Коллизия-это нормальная ситуация в сетях Ethernet; можно сказать, что коллизия-следствие распределенного характера сети.

Метод доступа CSMA/CD При описанном подходе возможна ситуация, когда несколько узлов одновременно решили, что среда свободна и начали передавать кадры, хотя чаще один из узлов начинает передачу раньше другого (узлы 1 и 3), но из-за задержки распространения сигналов в среде они просто не успевают дойти до второго узла, который решив, что среда свободна также начинает передачу. Говорят, что при этом происходит коллизия (collision) - сигналы разных узлов сети сталкиваются и взаимно искажаются. Коллизия-это нормальная ситуация в сетях Ethernet; можно сказать, что коллизия-следствие распределенного характера сети.

Метод доступа CSMA/CD Чтобы корректно обработать коллизию все узлы сети наблюдают за сигналами в кабеле; обычно коллизия распознается по превышению уровня пост. составляющей сигнала. Для скорейшего обнаружения коллизии всеми узлами сети узел, обнаруживший коллизию первым прерывает передачу своего кадра и усиливает ситуацию коллизии посылкой в сеть специальной последовательности в 32 бита - т. н. jam-последовательности. После этого узлы, обнаружившие коллизию прерывают передачу кадров и выдерживают случайную паузу T=L*I, где I-интервал отсрочки (512 битовых интервалов - bt), L - случайное целое число из диапазона [0, 2 N], где N-номер повторной попытки передачи кадра (1, 2, . . . , 10). После 10 -той попытки диапазон не увеличивается; если 16 последовательных попыток передать кадр вызвали коллизию, узел должен прекратить попытки и отбросить этот кадр. Таким образом, случайная пауза L может составить от 0 до 524000 bt (0 -52, 4 мс).

Метод доступа CSMA/CD Чтобы корректно обработать коллизию все узлы сети наблюдают за сигналами в кабеле; обычно коллизия распознается по превышению уровня пост. составляющей сигнала. Для скорейшего обнаружения коллизии всеми узлами сети узел, обнаруживший коллизию первым прерывает передачу своего кадра и усиливает ситуацию коллизии посылкой в сеть специальной последовательности в 32 бита - т. н. jam-последовательности. После этого узлы, обнаружившие коллизию прерывают передачу кадров и выдерживают случайную паузу T=L*I, где I-интервал отсрочки (512 битовых интервалов - bt), L - случайное целое число из диапазона [0, 2 N], где N-номер повторной попытки передачи кадра (1, 2, . . . , 10). После 10 -той попытки диапазон не увеличивается; если 16 последовательных попыток передать кадр вызвали коллизию, узел должен прекратить попытки и отбросить этот кадр. Таким образом, случайная пауза L может составить от 0 до 524000 bt (0 -52, 4 мс).

Метод доступа CSMA/CD Четкое распознавание коллизий всеми узлами сети является необходимым условием корректной работы сети Ethernet. Если передающий узел не распознает коллизию, то кадр будет искажен и отброшен принимающей стороной (скорее всего из-за несовпадения контрольной суммы). Потерянный кадр будет впоследствии передан каким-либо протоколом верхнего уровня, однако это произойдет через значительно больший промежуток времени (иногда через несколько секунд) по сравнению с микросекундными интервалами Ethernet. Таким образом, если коллизии не будут надежно распознаваться, это приведет к значительному снижению производительности сети.

Метод доступа CSMA/CD Четкое распознавание коллизий всеми узлами сети является необходимым условием корректной работы сети Ethernet. Если передающий узел не распознает коллизию, то кадр будет искажен и отброшен принимающей стороной (скорее всего из-за несовпадения контрольной суммы). Потерянный кадр будет впоследствии передан каким-либо протоколом верхнего уровня, однако это произойдет через значительно больший промежуток времени (иногда через несколько секунд) по сравнению с микросекундными интервалами Ethernet. Таким образом, если коллизии не будут надежно распознаваться, это приведет к значительному снижению производительности сети.

Метод доступа CSMA/CD Для надежного распознавания коллизий минимальное время передачи кадра (для самых коротких кадров) Tmin должно превышать время распространения сигнала коллизии до самого дальнего узла сети. Так как в худшем случае сигнал должен пройти дважды между двумя самыми удаленными друг от друга узлами сети (в одну сторону неискаженный сигнал, в другую искаженный коллизией), то это время называется временем двойного оборота (Path Delay Value, PDV), т. е. Tmin>PDV. При выполнении этого условия узел успеет обнаружить коллизию до окончания передачи кадра и сможет ее корректно обработать.

Метод доступа CSMA/CD Для надежного распознавания коллизий минимальное время передачи кадра (для самых коротких кадров) Tmin должно превышать время распространения сигнала коллизии до самого дальнего узла сети. Так как в худшем случае сигнал должен пройти дважды между двумя самыми удаленными друг от друга узлами сети (в одну сторону неискаженный сигнал, в другую искаженный коллизией), то это время называется временем двойного оборота (Path Delay Value, PDV), т. е. Tmin>PDV. При выполнении этого условия узел успеет обнаружить коллизию до окончания передачи кадра и сможет ее корректно обработать.

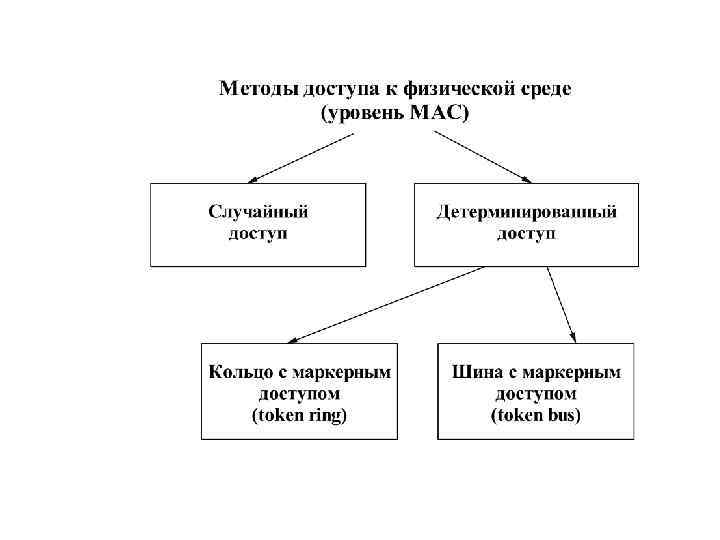

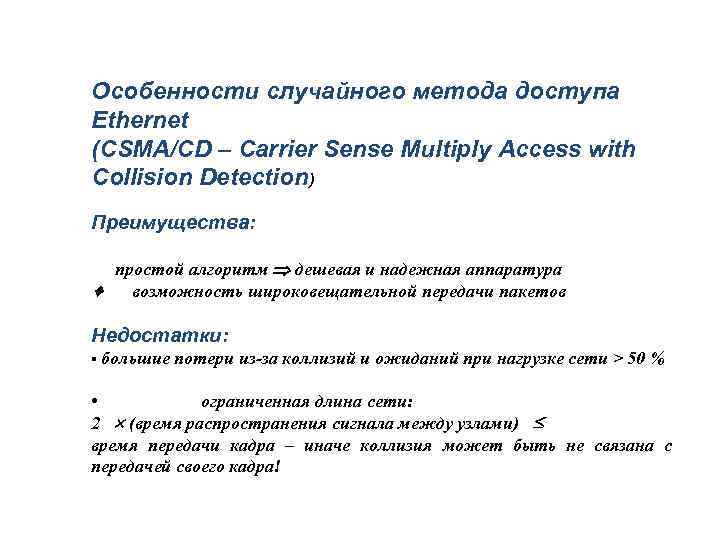

Метод доступа CSMA/CD Очевидно, что выполнение данного условия зависит с одной стороны от времени передачи самого короткого кадра, а с другой – от макс. расстояния между узлами в сети (диаметра сети). Для получения приемлемого диаметра сети (2500 м) в технологии Ethernet минимальный размер кадра данных составляет 46 байт (вместе со служебными полями и преамбулой-64 и 72 байта соответственно). Из описания метода доступа CSMA/CD видно, что он носит вероятностный характер и при большой загруженности сети вообще не гарантирует узлу доступ к среде. Однако при небольшой загруженности сети (менее 50%) и интенсивности возникновения коллизий сеть Ethernet работает корректно. Этот недостаток метода случайного доступа-плата за его чрезвычайную простоту, которая сделала технологию Ethernet самой недорогой. Другие методы доступа, например маркерный метод доступа в сетях Token Ring и FDDI свободны от этого недостатка, но существеннее сложнее и дороже.

Метод доступа CSMA/CD Очевидно, что выполнение данного условия зависит с одной стороны от времени передачи самого короткого кадра, а с другой – от макс. расстояния между узлами в сети (диаметра сети). Для получения приемлемого диаметра сети (2500 м) в технологии Ethernet минимальный размер кадра данных составляет 46 байт (вместе со служебными полями и преамбулой-64 и 72 байта соответственно). Из описания метода доступа CSMA/CD видно, что он носит вероятностный характер и при большой загруженности сети вообще не гарантирует узлу доступ к среде. Однако при небольшой загруженности сети (менее 50%) и интенсивности возникновения коллизий сеть Ethernet работает корректно. Этот недостаток метода случайного доступа-плата за его чрезвычайную простоту, которая сделала технологию Ethernet самой недорогой. Другие методы доступа, например маркерный метод доступа в сетях Token Ring и FDDI свободны от этого недостатка, но существеннее сложнее и дороже.

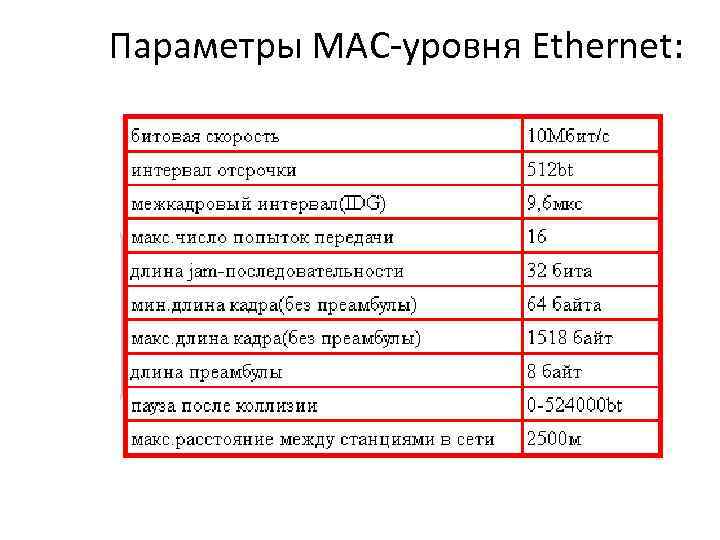

Параметры MAC уровня Ethernet:

Параметры MAC уровня Ethernet:

Метод случайного доступа Ethernet Ориентирован на среду типа “общая шина” 9. 6 мксек Шина 1 2 Коллизия (jam) 3 1 1 Попытка доступа Прослушивание Попытка доступа Узел 1 Ожидание Узел 2 Ожидание Узел 3 Пауза = L Интервал отсрочки L [0, 2 N], N - номер попытки, N 10 Пауза = [0, 1024 Tотсрочки] = [0, 524288] = [0 мкс, 0. 52 с]

Метод случайного доступа Ethernet Ориентирован на среду типа “общая шина” 9. 6 мксек Шина 1 2 Коллизия (jam) 3 1 1 Попытка доступа Прослушивание Попытка доступа Узел 1 Ожидание Узел 2 Ожидание Узел 3 Пауза = L Интервал отсрочки L [0, 2 N], N - номер попытки, N 10 Пауза = [0, 1024 Tотсрочки] = [0, 524288] = [0 мкс, 0. 52 с]

Возникновение коллизии tp - задержка распространения сигнала между станциями A и B

Возникновение коллизии tp - задержка распространения сигнала между станциями A и B

Особенности случайного метода доступа Ethernet (CSMA/CD – Carrier Sense Multiply Access with Collision Detection) Преимущества: простой алгоритм дешевая и надежная аппаратура ¨ возможность широковещательной передачи пакетов Недостатки: § большие потери из-за коллизий и ожиданий при нагрузке сети > 50 % • ограниченная длина сети: 2 (время распространения сигнала между узлами) время передачи кадра – иначе коллизия может быть не связана с передачей своего кадра!

Особенности случайного метода доступа Ethernet (CSMA/CD – Carrier Sense Multiply Access with Collision Detection) Преимущества: простой алгоритм дешевая и надежная аппаратура ¨ возможность широковещательной передачи пакетов Недостатки: § большие потери из-за коллизий и ожиданий при нагрузке сети > 50 % • ограниченная длина сети: 2 (время распространения сигнала между узлами) время передачи кадра – иначе коллизия может быть не связана с передачей своего кадра!

Форматы кадров Ethernet • В соответствии со стандартом IEEEE 802. 2 канальный уровень (Data Link Layer) модели OSI делится в локальных сетях на два подуровня: -логической передачи данных (Logical Link Control) -управления доступом к среде (Media Access Control) Уровень LLC отвечает за передачу кадров между узлами сети с различным качеством транспортных услуг, а также реализует функции интерфейса с сетевым уровнем. На уровне LLC существует несколько режимов работы, отличающихся наличием или отсутствием процедуры восстановления кадров, наличием или отсутствием предварительного установления соединения и др. Протокол LLC помещает пакет протокола верхнего уровня (например IP, IPX или Net. BEUI) в свой кадр, который дополняется некоторыми служебными полями.

Форматы кадров Ethernet • В соответствии со стандартом IEEEE 802. 2 канальный уровень (Data Link Layer) модели OSI делится в локальных сетях на два подуровня: -логической передачи данных (Logical Link Control) -управления доступом к среде (Media Access Control) Уровень LLC отвечает за передачу кадров между узлами сети с различным качеством транспортных услуг, а также реализует функции интерфейса с сетевым уровнем. На уровне LLC существует несколько режимов работы, отличающихся наличием или отсутствием процедуры восстановления кадров, наличием или отсутствием предварительного установления соединения и др. Протокол LLC помещает пакет протокола верхнего уровня (например IP, IPX или Net. BEUI) в свой кадр, который дополняется некоторыми служебными полями.

Форматы кадров Ethernet • Все типы кадров LLC уровня имеют единый формат: Кадр LLC оформляется двумя однобайтными полями флагами 01111110. На уровне MAC флаги используются для определения границ кадра. Поле данных кадра LLC предназначено для передачи пакетов протоколов вышележащих уровней (IP, IPX и др. ). Адресные поля DSAP и SSAP занимают по одному байту и указывают, какой протокол верхнего уровня пересылает данные с помощью этого кадра. При получении кадра данные передаются протоколу, указанному в SSAP. Значения адресов SAP (Service Access Point точка входа службы) присваиваются протоколам в соответствии со стандартом 802. 2, например для IP SAP=0 x 6, для Net. Be. OS 0 x. F 0.

Форматы кадров Ethernet • Все типы кадров LLC уровня имеют единый формат: Кадр LLC оформляется двумя однобайтными полями флагами 01111110. На уровне MAC флаги используются для определения границ кадра. Поле данных кадра LLC предназначено для передачи пакетов протоколов вышележащих уровней (IP, IPX и др. ). Адресные поля DSAP и SSAP занимают по одному байту и указывают, какой протокол верхнего уровня пересылает данные с помощью этого кадра. При получении кадра данные передаются протоколу, указанному в SSAP. Значения адресов SAP (Service Access Point точка входа службы) присваиваются протоколам в соответствии со стандартом 802. 2, например для IP SAP=0 x 6, для Net. Be. OS 0 x. F 0.

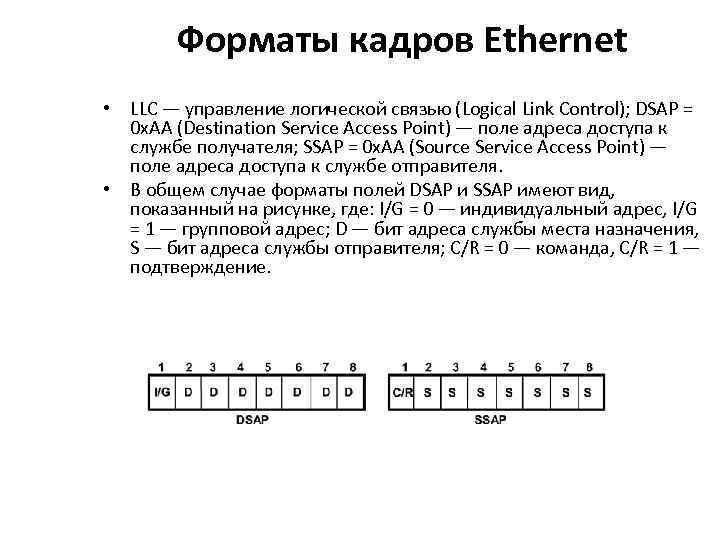

Форматы кадров Ethernet • LLC — управление логической связью (Logical Link Control); DSAP = 0 x. AA (Destination Service Access Point) — поле адреса доступа к службе получателя; SSAP = 0 x. AA (Source Service Access Point) — поле адреса доступа к службе отправителя. • В общем случае форматы полей DSAP и SSAP имеют вид, показанный на рисунке, где: I/G = 0 — индивидуальный адрес, I/G = 1 — групповой адрес; D — бит адреса службы места назначения, S — бит адреса службы отправителя; C/R = 0 — команда, C/R = 1 — подтверждение.

Форматы кадров Ethernet • LLC — управление логической связью (Logical Link Control); DSAP = 0 x. AA (Destination Service Access Point) — поле адреса доступа к службе получателя; SSAP = 0 x. AA (Source Service Access Point) — поле адреса доступа к службе отправителя. • В общем случае форматы полей DSAP и SSAP имеют вид, показанный на рисунке, где: I/G = 0 — индивидуальный адрес, I/G = 1 — групповой адрес; D — бит адреса службы места назначения, S — бит адреса службы отправителя; C/R = 0 — команда, C/R = 1 — подтверждение.

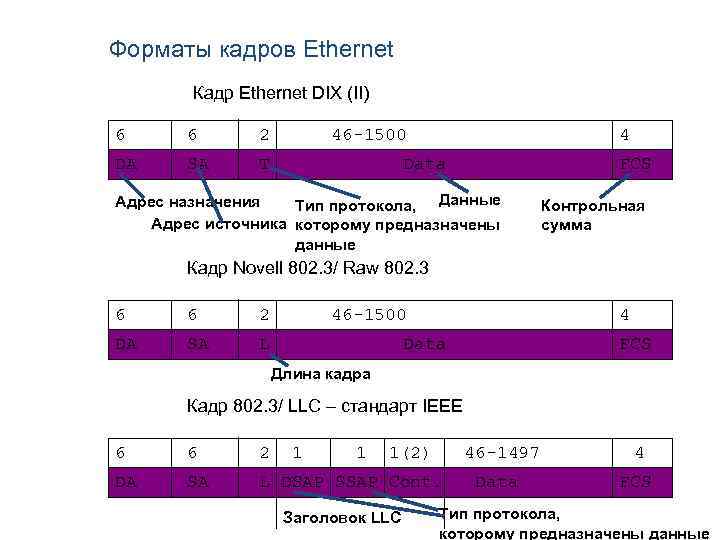

Форматы кадров Ethernet • Уровень MAC появился из-за существования в локальных сетях разделяемой среды. Именно он обеспечивает корректное использование разделяемой среды, предоставляя ее по определенному алгоритму (в Ethernet -это CSMA/CD) в распоряжении того или иного узла сети. Уровень MAC полностью определяет специфику технологии, например отличия Ethernet и Token Ring. Кадр LLC вкладывается в кадр уровня MAC; флаги при этом отсекаются. Стандарт технологии Ethernet IEEE 802. 3 описывает только один формат кадра уровня MAC. Так как формат LLC кадра также один, в соответствии со стандартом 802. 3 в сетях Ethernet может использоваться только один формат кадра, являющийся комбинацией кадров LLC и MAC уровня; тем не менее на практике в сетях Ethernet используются кадры 4 -х форматов: -кадр 802. 3/LLC -кадр Raw 802. 3 -кадр Ethernet. DIX -кадр Ethernet SNAP Такое многообразие связано с длительной историей технологии Ethernet.

Форматы кадров Ethernet • Уровень MAC появился из-за существования в локальных сетях разделяемой среды. Именно он обеспечивает корректное использование разделяемой среды, предоставляя ее по определенному алгоритму (в Ethernet -это CSMA/CD) в распоряжении того или иного узла сети. Уровень MAC полностью определяет специфику технологии, например отличия Ethernet и Token Ring. Кадр LLC вкладывается в кадр уровня MAC; флаги при этом отсекаются. Стандарт технологии Ethernet IEEE 802. 3 описывает только один формат кадра уровня MAC. Так как формат LLC кадра также один, в соответствии со стандартом 802. 3 в сетях Ethernet может использоваться только один формат кадра, являющийся комбинацией кадров LLC и MAC уровня; тем не менее на практике в сетях Ethernet используются кадры 4 -х форматов: -кадр 802. 3/LLC -кадр Raw 802. 3 -кадр Ethernet. DIX -кадр Ethernet SNAP Такое многообразие связано с длительной историей технологии Ethernet.

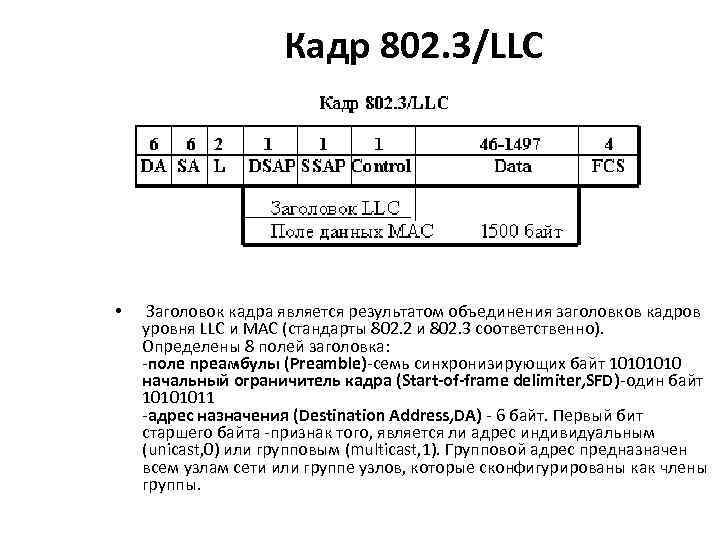

Кадр 802. 3/LLC • Заголовок кадра является результатом объединения заголовков кадров уровня LLC и MAC (стандарты 802. 2 и 802. 3 соответственно). Определены 8 полей заголовка: поле преамбулы (Preamble) семь синхронизирующих байт 1010 начальный ограничитель кадра (Start-of-frame delimiter, SFD) один байт 10101011 адрес назначения (Destination Address, DA) 6 байт. Первый бит старшего байта признак того, является ли адрес индивидуальным (unicast, 0) или групповым (multicast, 1). Групповой адрес предназначен всем узлам сети или группе узлов, которые сконфигурированы как члены группы.

Кадр 802. 3/LLC • Заголовок кадра является результатом объединения заголовков кадров уровня LLC и MAC (стандарты 802. 2 и 802. 3 соответственно). Определены 8 полей заголовка: поле преамбулы (Preamble) семь синхронизирующих байт 1010 начальный ограничитель кадра (Start-of-frame delimiter, SFD) один байт 10101011 адрес назначения (Destination Address, DA) 6 байт. Первый бит старшего байта признак того, является ли адрес индивидуальным (unicast, 0) или групповым (multicast, 1). Групповой адрес предназначен всем узлам сети или группе узлов, которые сконфигурированы как члены группы.

Кадр 802. 3/LLC • В случае, если адрес состоит из всех единиц, то он предназначен всем узлам сети и называется широковещательным (broadcast). Второй бит первого байта определяет способ назначения адреса 0 централизованно, 1 локально; на практике адреса почти всегда назначаются централизованно комитет IEEE распределяет между производителями оборудования т. н. организационно уникальные идентификаторы (Organizationally Unique Identifier, OUI). Этот идентификатор помещается в 3 старших байта адреса; три младших байта назначаютсся производителями оборудования. адрес источника (Source Address, SA) 6 байт, первый бит всегда равен 0. длина (Lenght, L) 2 байта, определяет длину поля данных в кадре поле данных (Data) может содержать до 1500 байт, но т. к. по стандарту Ethernet минимальная длина кадра установлена в 46 байт, то при размере поля данных менее 46 байт используется следующее поле заполнения (Padding) дополняет поле данных до 46 байт, при L>46 в кадре отсутствует. поле контрольной суммы (Frame Check Sequence, FCS) состоит из 4 х байт, содержащих контрольную сумму кадра, вычисленную по алгоритму CRC 32.

Кадр 802. 3/LLC • В случае, если адрес состоит из всех единиц, то он предназначен всем узлам сети и называется широковещательным (broadcast). Второй бит первого байта определяет способ назначения адреса 0 централизованно, 1 локально; на практике адреса почти всегда назначаются централизованно комитет IEEE распределяет между производителями оборудования т. н. организационно уникальные идентификаторы (Organizationally Unique Identifier, OUI). Этот идентификатор помещается в 3 старших байта адреса; три младших байта назначаютсся производителями оборудования. адрес источника (Source Address, SA) 6 байт, первый бит всегда равен 0. длина (Lenght, L) 2 байта, определяет длину поля данных в кадре поле данных (Data) может содержать до 1500 байт, но т. к. по стандарту Ethernet минимальная длина кадра установлена в 46 байт, то при размере поля данных менее 46 байт используется следующее поле заполнения (Padding) дополняет поле данных до 46 байт, при L>46 в кадре отсутствует. поле контрольной суммы (Frame Check Sequence, FCS) состоит из 4 х байт, содержащих контрольную сумму кадра, вычисленную по алгоритму CRC 32.

Форматы кадров Ethernet Кадр Ethernet DIX (II) 6 6 2 DA SA 46 -1500 T 4 Data FCS Адрес назначения Тип протокола, Данные Адрес источника которому предназначены данные Контрольная сумма Кадр Novell 802. 3/ Raw 802. 3 6 6 2 DA SA 46 -1500 L 4 Data FCS Длина кадра Кадр 802. 3/ LLC – стандарт IEEE 6 6 2 1 1 1(2) DA SA L DSAP SSAP Cont. Заголовок LLC 46 -1497 Data 4 FCS Тип протокола, которому предназначены данные

Форматы кадров Ethernet Кадр Ethernet DIX (II) 6 6 2 DA SA 46 -1500 T 4 Data FCS Адрес назначения Тип протокола, Данные Адрес источника которому предназначены данные Контрольная сумма Кадр Novell 802. 3/ Raw 802. 3 6 6 2 DA SA 46 -1500 L 4 Data FCS Длина кадра Кадр 802. 3/ LLC – стандарт IEEE 6 6 2 1 1 1(2) DA SA L DSAP SSAP Cont. Заголовок LLC 46 -1497 Data 4 FCS Тип протокола, которому предназначены данные

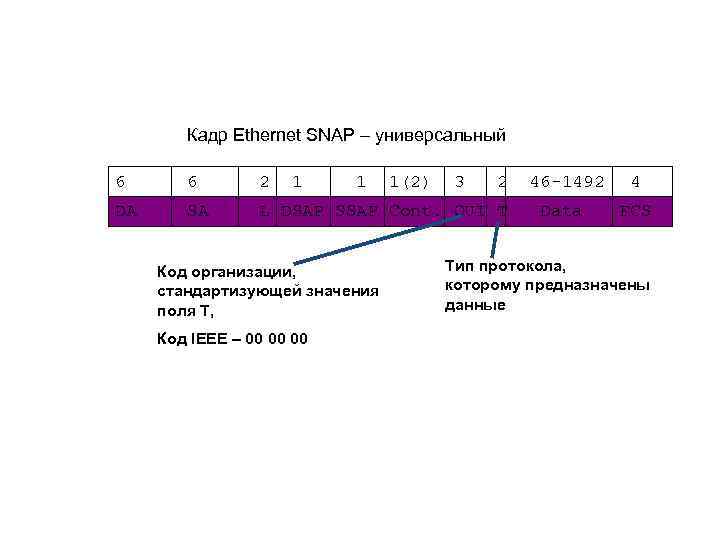

Кадр Ethernet SNAP – универсальный 6 6 2 1 1 DA SA L DSAP SSAP Cont. OUI T Код организации, стандартизующей значения поля T, Код IEEE – 00 00 00 1(2) 3 2 46 -1492 4 Data FCS Тип протокола, которому предназначены данные

Кадр Ethernet SNAP – универсальный 6 6 2 1 1 DA SA L DSAP SSAP Cont. OUI T Код организации, стандартизующей значения поля T, Код IEEE – 00 00 00 1(2) 3 2 46 -1492 4 Data FCS Тип протокола, которому предназначены данные

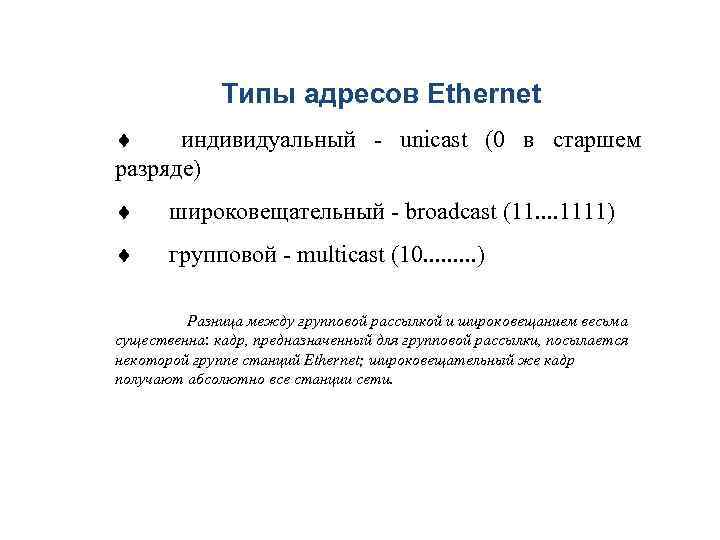

Типы адресов Ethernet ¨ индивидуальный - unicast (0 в старшем разряде) ¨ широковещательный - broadcast (11. . 1111) ¨ групповой - multicast (10. . ) Разница между групповой рассылкой и широковещанием весьма существенна: кадр, предназначенный для групповой рассылки, посылается некоторой группе станций Ethernet; широковещательный же кадр получают абсолютно все станции сети.

Типы адресов Ethernet ¨ индивидуальный - unicast (0 в старшем разряде) ¨ широковещательный - broadcast (11. . 1111) ¨ групповой - multicast (10. . ) Разница между групповой рассылкой и широковещанием весьма существенна: кадр, предназначенный для групповой рассылки, посылается некоторой группе станций Ethernet; широковещательный же кадр получают абсолютно все станции сети.

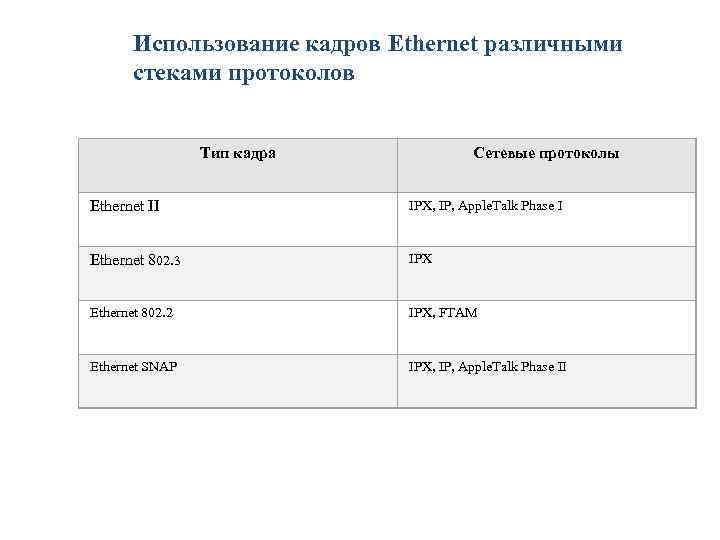

Использование кадров Ethernet различными стеками протоколов Тип кадра Сетевые протоколы Ethernet II IPX, IP, Apple. Talk Phase I Ethernet 802. 3 IPX Ethernet 802. 2 IPX, FTAM Ethernet SNAP IPX, IP, Apple. Talk Phase II

Использование кадров Ethernet различными стеками протоколов Тип кадра Сетевые протоколы Ethernet II IPX, IP, Apple. Talk Phase I Ethernet 802. 3 IPX Ethernet 802. 2 IPX, FTAM Ethernet SNAP IPX, IP, Apple. Talk Phase II

Иерархическое соединение концентраторов Ethernet

Иерархическое соединение концентраторов Ethernet

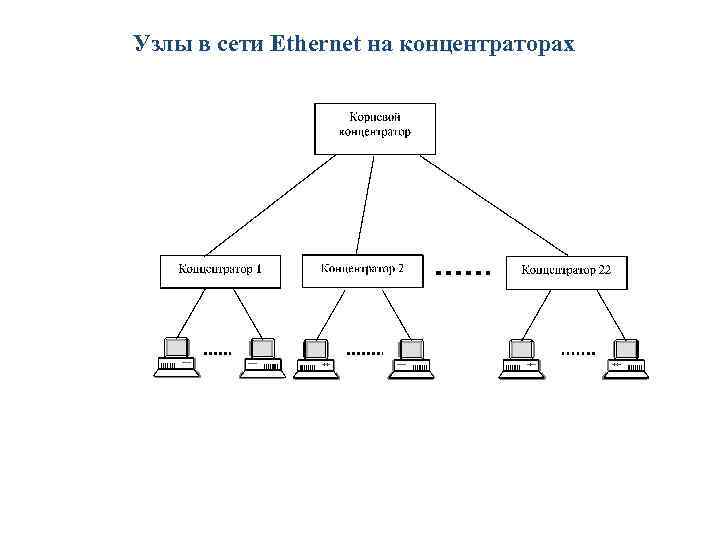

Узлы в сети Ethernet на концентраторах

Узлы в сети Ethernet на концентраторах

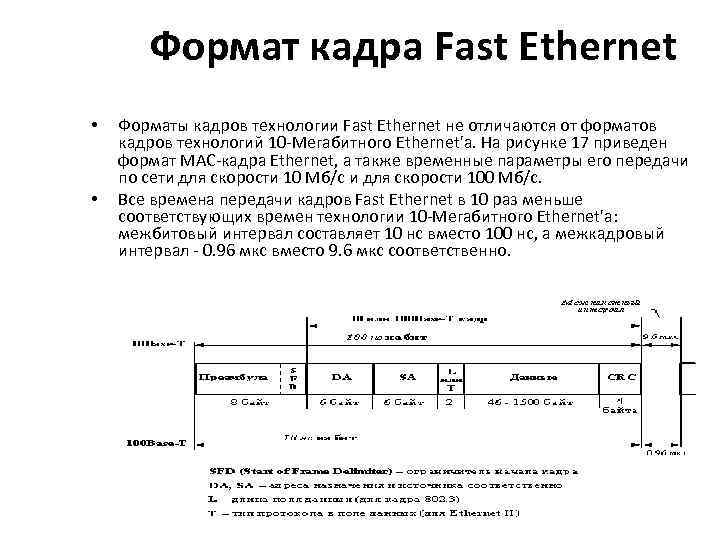

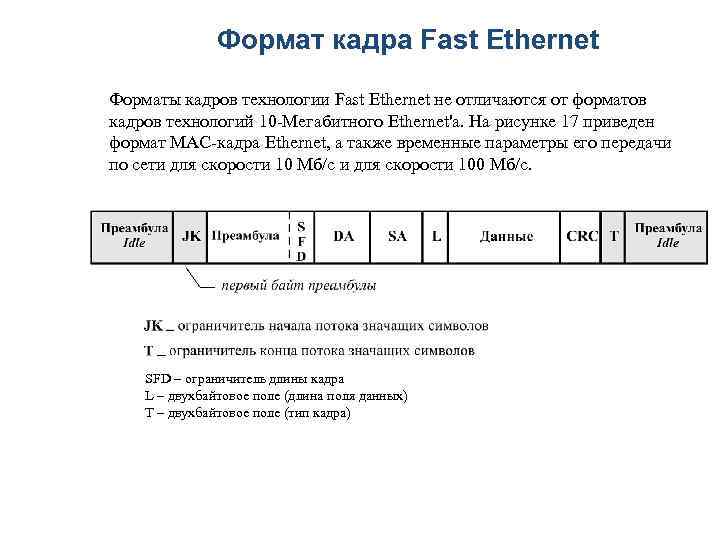

Формат кадра Fast Ethernet • • Форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологий 10 Мегабитного Ethernet'a. На рисунке 17 приведен формат MAC кадра Ethernet, а также временные параметры его передачи по сети для скорости 10 Мб/с и для скорости 100 Мб/с. Все времена передачи кадров Fast Ethernet в 10 раз меньше соответствующих времен технологии 10 Мегабитного Ethernet'а: межбитовый интервал составляет 10 нс вместо 100 нс, а межкадровый интервал 0. 96 мкс вместо 9. 6 мкс соответственно.

Формат кадра Fast Ethernet • • Форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологий 10 Мегабитного Ethernet'a. На рисунке 17 приведен формат MAC кадра Ethernet, а также временные параметры его передачи по сети для скорости 10 Мб/с и для скорости 100 Мб/с. Все времена передачи кадров Fast Ethernet в 10 раз меньше соответствующих времен технологии 10 Мегабитного Ethernet'а: межбитовый интервал составляет 10 нс вместо 100 нс, а межкадровый интервал 0. 96 мкс вместо 9. 6 мкс соответственно.

Формат кадра Fast Ethernet Форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологий 10 -Мегабитного Ethernet'a. На рисунке 17 приведен формат MAC-кадра Ethernet, а также временные параметры его передачи по сети для скорости 10 Мб/с и для скорости 100 Мб/с. SFD – ограничитель длины кадра L – двухбайтовое поле (длина поля данных) T – двухбайтовое поле (тип кадра)

Формат кадра Fast Ethernet Форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологий 10 -Мегабитного Ethernet'a. На рисунке 17 приведен формат MAC-кадра Ethernet, а также временные параметры его передачи по сети для скорости 10 Мб/с и для скорости 100 Мб/с. SFD – ограничитель длины кадра L – двухбайтовое поле (длина поля данных) T – двухбайтовое поле (тип кадра)

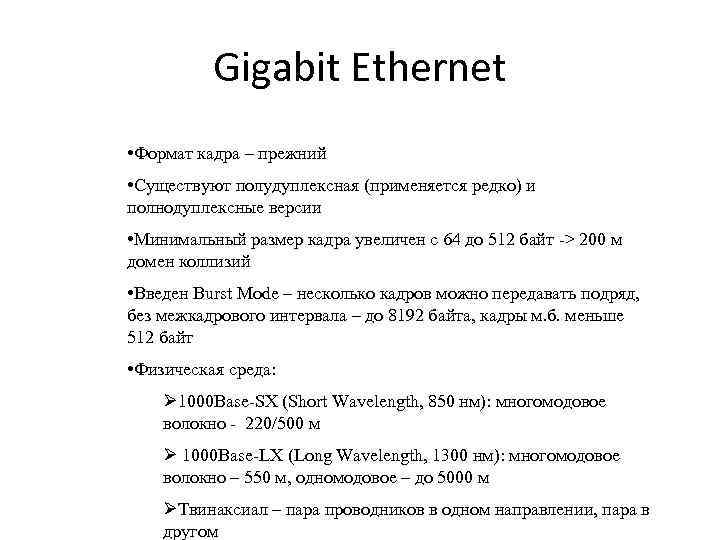

Gigabit Ethernet • Формат кадра – прежний • Существуют полудуплексная (применяется редко) и полнодуплексные версии • Минимальный размер кадра увеличен с 64 до 512 байт -> 200 м домен коллизий • Введен Burst Mode – несколько кадров можно передавать подряд, без межкадрового интервала – до 8192 байта, кадры м. б. меньше 512 байт • Физическая среда: Ø 1000 Base-SX (Short Wavelength, 850 нм): многомодовое волокно - 220/500 м Ø 1000 Base-LX (Long Wavelength, 1300 нм): многомодовое волокно – 550 м, одномодовое – до 5000 м ØТвинаксиал – пара проводников в одном направлении, пара в другом

Gigabit Ethernet • Формат кадра – прежний • Существуют полудуплексная (применяется редко) и полнодуплексные версии • Минимальный размер кадра увеличен с 64 до 512 байт -> 200 м домен коллизий • Введен Burst Mode – несколько кадров можно передавать подряд, без межкадрового интервала – до 8192 байта, кадры м. б. меньше 512 байт • Физическая среда: Ø 1000 Base-SX (Short Wavelength, 850 нм): многомодовое волокно - 220/500 м Ø 1000 Base-LX (Long Wavelength, 1300 нм): многомодовое волокно – 550 м, одномодовое – до 5000 м ØТвинаксиал – пара проводников в одном направлении, пара в другом

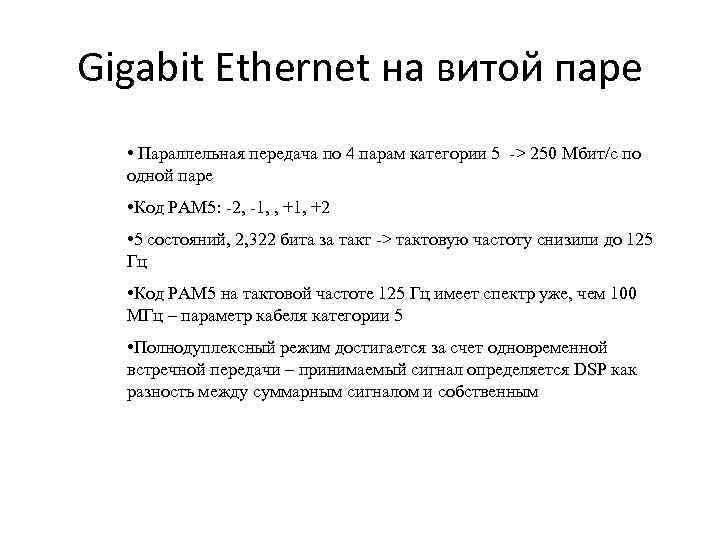

Gigabit Ethernet на витой паре • Параллельная передача по 4 парам категории 5 -> 250 Мбит/c по одной паре • Код PAM 5: -2, -1, , +1, +2 • 5 состояний, 2, 322 бита за такт -> тактовую частоту снизили до 125 Гц • Код PAM 5 на тактовой частоте 125 Гц имеет спектр уже, чем 100 МГц – параметр кабеля категории 5 • Полнодуплексный режим достигается за счет одновременной встречной передачи – принимаемый сигнал определяется DSP как разность между суммарным сигналом и собственным

Gigabit Ethernet на витой паре • Параллельная передача по 4 парам категории 5 -> 250 Мбит/c по одной паре • Код PAM 5: -2, -1, , +1, +2 • 5 состояний, 2, 322 бита за такт -> тактовую частоту снизили до 125 Гц • Код PAM 5 на тактовой частоте 125 Гц имеет спектр уже, чем 100 МГц – параметр кабеля категории 5 • Полнодуплексный режим достигается за счет одновременной встречной передачи – принимаемый сигнал определяется DSP как разность между суммарным сигналом и собственным

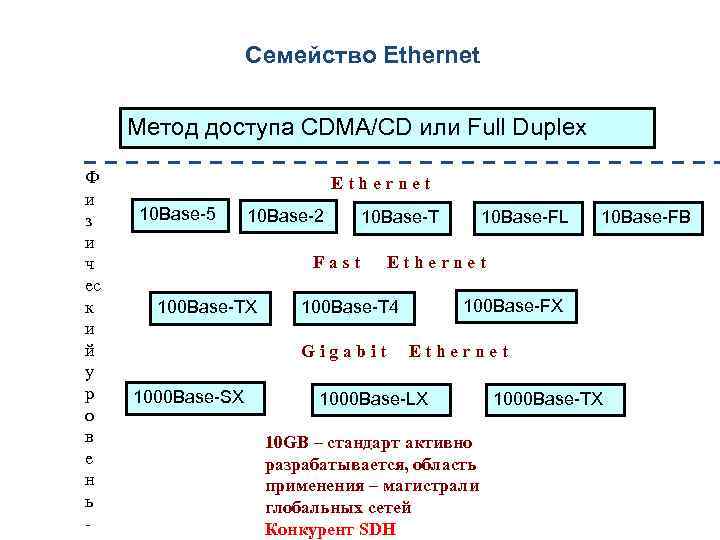

Семейство Ethernet Метод доступа CDMA/CD или Full Duplex Ф и з и ч ес к и й у р о в е н ь - Ethernet 10 Base-5 10 Base-2 10 Base-T Fast 100 Base-TX 1000 Base-SX 10 Base-FB Ethernet 100 Base-FX 100 Base-T 4 Gigabit 10 Base-FL Ethernet 1000 Base-LX 10 GB – стандарт активно разрабатывается, область применения – магистрали глобальных сетей Конкурент SDH 1000 Base-TX

Семейство Ethernet Метод доступа CDMA/CD или Full Duplex Ф и з и ч ес к и й у р о в е н ь - Ethernet 10 Base-5 10 Base-2 10 Base-T Fast 100 Base-TX 1000 Base-SX 10 Base-FB Ethernet 100 Base-FX 100 Base-T 4 Gigabit 10 Base-FL Ethernet 1000 Base-LX 10 GB – стандарт активно разрабатывается, область применения – магистрали глобальных сетей Конкурент SDH 1000 Base-TX

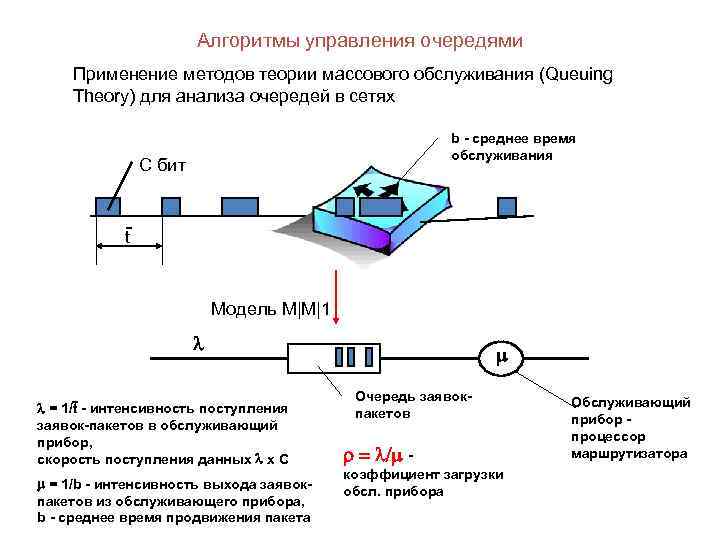

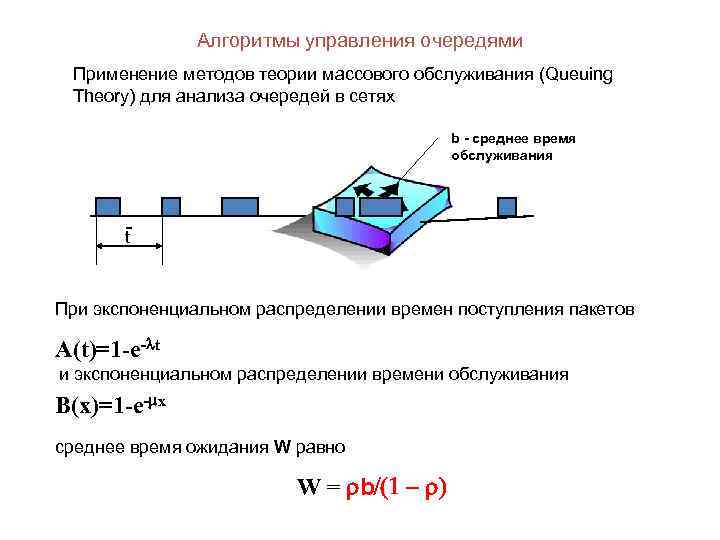

Алгоритмы управления очередями Применение методов теории массового обслуживания (Queuing Theory) для анализа очередей в сетях b - среднее время обслуживания C бит t Модель M|M|1 = 1/t - интенсивность поступления заявок-пакетов в обслуживающий прибор, скорость поступления данных x C = 1/b - интенсивность выхода заявокпакетов из обслуживающего прибора, b - среднее время продвижения пакета Очередь заявокпакетов r = / коэффициент загрузки обсл. прибора Обслуживающий прибор процессор маршрутизатора

Алгоритмы управления очередями Применение методов теории массового обслуживания (Queuing Theory) для анализа очередей в сетях b - среднее время обслуживания C бит t Модель M|M|1 = 1/t - интенсивность поступления заявок-пакетов в обслуживающий прибор, скорость поступления данных x C = 1/b - интенсивность выхода заявокпакетов из обслуживающего прибора, b - среднее время продвижения пакета Очередь заявокпакетов r = / коэффициент загрузки обсл. прибора Обслуживающий прибор процессор маршрутизатора

Алгоритмы управления очередями Применение методов теории массового обслуживания (Queuing Theory) для анализа очередей в сетях b - среднее время обслуживания t При экспоненциальном распределении времен поступления пакетов A(t)=1 -e- t и экспоненциальном распределении времени обслуживания B(x)=1 -e- x среднее время ожидания W равно W = rb/(1 - r)

Алгоритмы управления очередями Применение методов теории массового обслуживания (Queuing Theory) для анализа очередей в сетях b - среднее время обслуживания t При экспоненциальном распределении времен поступления пакетов A(t)=1 -e- t и экспоненциальном распределении времени обслуживания B(x)=1 -e- x среднее время ожидания W равно W = rb/(1 - r)

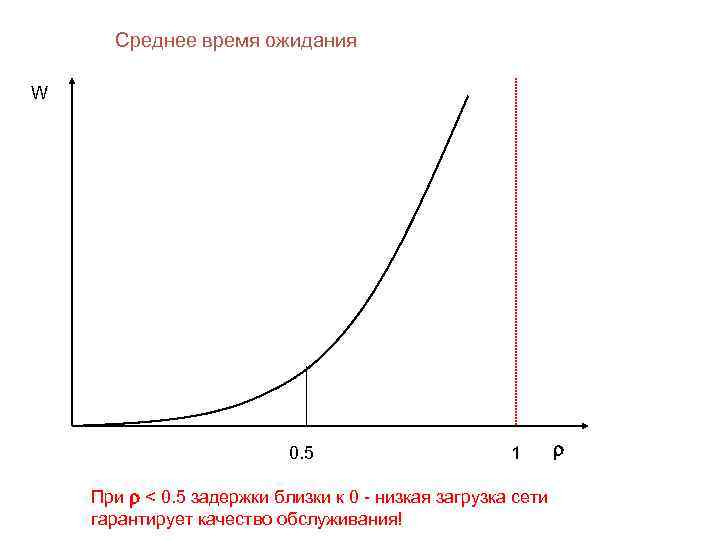

Среднее время ожидания W 0. 5 1 При r < 0. 5 задержки близки к 0 - низкая загрузка сети гарантирует качество обслуживания! r

Среднее время ожидания W 0. 5 1 При r < 0. 5 задержки близки к 0 - низкая загрузка сети гарантирует качество обслуживания! r

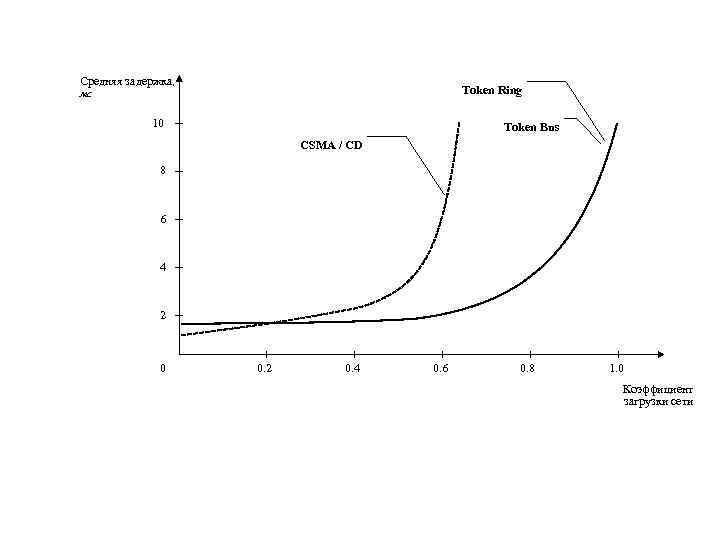

Средняя задержка, мс Token Ring 10 Token Bus CSMA / CD 8 6 4 2 0 0. 2 0. 4 0. 6 0. 8 1. 0 Коэффициент загрузки сети

Средняя задержка, мс Token Ring 10 Token Bus CSMA / CD 8 6 4 2 0 0. 2 0. 4 0. 6 0. 8 1. 0 Коэффициент загрузки сети

Приоритизация • Приоритизация имеет смысл, когда маршрутизаторы или коммутаторы способны различать разные типы трафика. Для указания приоритета пакета может использоваться специаль ный байт «тип сервиса» (Type of Service To. S). В IPv 4 три первых бита (0 2) поля To. S позволяют устанавливать восемь уровней приоритета [4]: • 111 управление сетью (Network Control); • 110 межсетевое управление (Internetwork Control); • 101 C RITIC/ECP; • 100 сверхсрочный (Flash Overrider); • 011 срочный (Flash); • 010 неотложный (Immediate); • 001 приоритетный (Priority); • 000 обычный (Routine).

Приоритизация • Приоритизация имеет смысл, когда маршрутизаторы или коммутаторы способны различать разные типы трафика. Для указания приоритета пакета может использоваться специаль ный байт «тип сервиса» (Type of Service To. S). В IPv 4 три первых бита (0 2) поля To. S позволяют устанавливать восемь уровней приоритета [4]: • 111 управление сетью (Network Control); • 110 межсетевое управление (Internetwork Control); • 101 C RITIC/ECP; • 100 сверхсрочный (Flash Overrider); • 011 срочный (Flash); • 010 неотложный (Immediate); • 001 приоритетный (Priority); • 000 обычный (Routine).

Активное оборудование физического и канального уровней локальных сетей ¨ Сетевые адаптеры - обеспечивают сопряжение узлов сети (компьютеров) с линиями связи. ¨ Повторители (repeaters) - работают на физическом уровне, улучшают физические характеристики сигналов, удлиняют связи в сети ¨ Концентраторы (hubs) - центральные узлы обмена информацией между несколькими конечными станциями сети сегмента сети. Выполняют функции повторителя. ¨ Мосты (bridges) - локализуют трафик внутри сегментов сетей. Передают пакет с порта на порт только тогда, когда МАС-адрес принадлежит этому порту Коммутаторы (switching) мосты - осуществляют одновременную передачу пакетов между всеми парами портов по алгоритму моста

Активное оборудование физического и канального уровней локальных сетей ¨ Сетевые адаптеры - обеспечивают сопряжение узлов сети (компьютеров) с линиями связи. ¨ Повторители (repeaters) - работают на физическом уровне, улучшают физические характеристики сигналов, удлиняют связи в сети ¨ Концентраторы (hubs) - центральные узлы обмена информацией между несколькими конечными станциями сети сегмента сети. Выполняют функции повторителя. ¨ Мосты (bridges) - локализуют трафик внутри сегментов сетей. Передают пакет с порта на порт только тогда, когда МАС-адрес принадлежит этому порту Коммутаторы (switching) мосты - осуществляют одновременную передачу пакетов между всеми парами портов по алгоритму моста

Повторители (repeaters) и концентраторы (hubs) - Устройства, которые на физическом уровне повторяет (и, как правило, улучшает их электрические характеристики: форму, мощность) сигналы, пришедшие на вход одного из портов: ¨ на всех остальных портах (Ethernet) ¨ К другому повторителю . . . Концентратор: повторитель + дополнительные функции

Повторители (repeaters) и концентраторы (hubs) - Устройства, которые на физическом уровне повторяет (и, как правило, улучшает их электрические характеристики: форму, мощность) сигналы, пришедшие на вход одного из портов: ¨ на всех остальных портах (Ethernet) ¨ К другому повторителю . . . Концентратор: повторитель + дополнительные функции

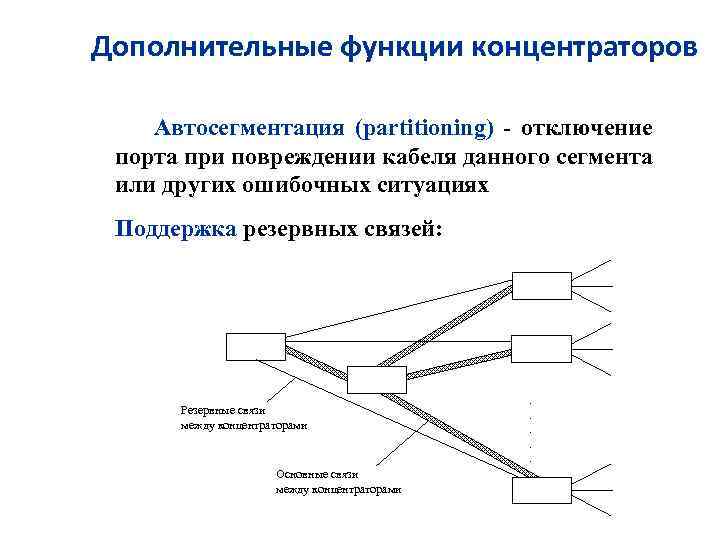

Дополнительные функции концентраторов Автосегментация (partitioning) - отключение порта при повреждении кабеля данного сегмента или других ошибочных ситуациях Поддержка резервных связей: Резервные связи между концентраторами Основные связи между концентраторами . . .

Дополнительные функции концентраторов Автосегментация (partitioning) - отключение порта при повреждении кабеля данного сегмента или других ошибочных ситуациях Поддержка резервных связей: Резервные связи между концентраторами Основные связи между концентраторами . . .

Конструктивы коммуникационных устройств Стек устройств Шасси С фиксированным набором портов (Standalone)

Конструктивы коммуникационных устройств Стек устройств Шасси С фиксированным набором портов (Standalone)

Стековые концентраторы

Стековые концентраторы

Логическая структуризация локальных сетей Преимущества деления сетей на подсети и сегменты: Ø Сегментация уменьшает общий сетевой трафик. Ø Подсети увеличивают гибкость сети. Ø Подсети повышают безопасность данных. Ø Подсети упрощают управление сетью.

Логическая структуризация локальных сетей Преимущества деления сетей на подсети и сегменты: Ø Сегментация уменьшает общий сетевой трафик. Ø Подсети увеличивают гибкость сети. Ø Подсети повышают безопасность данных. Ø Подсети упрощают управление сетью.

Мосты и коммутаторы 2 го уровня • Позволяют логически структурировать сеть на сегменты с локализацией трафика • Работают на канальном уровне – поддержка любых протоколов сетевого уровня (IP) • Только древовидная топология сети

Мосты и коммутаторы 2 го уровня • Позволяют логически структурировать сеть на сегменты с локализацией трафика • Работают на канальном уровне – поддержка любых протоколов сетевого уровня (IP) • Только древовидная топология сети

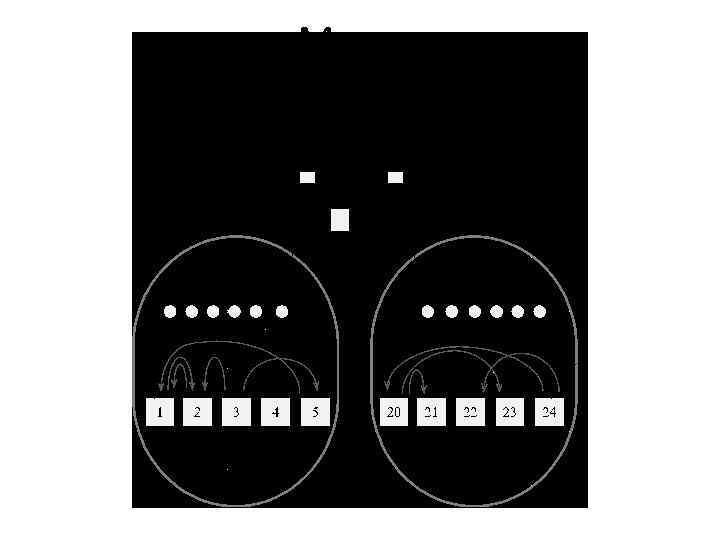

Мосты (transparent bridge)

Мосты (transparent bridge)

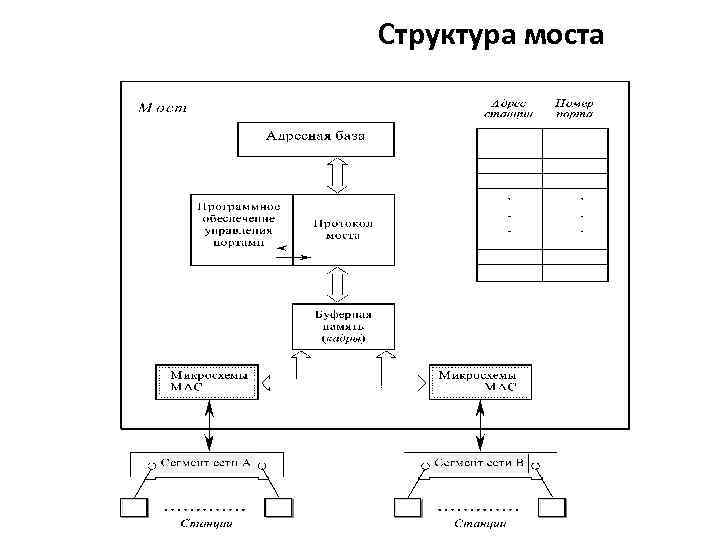

Структура моста

Структура моста

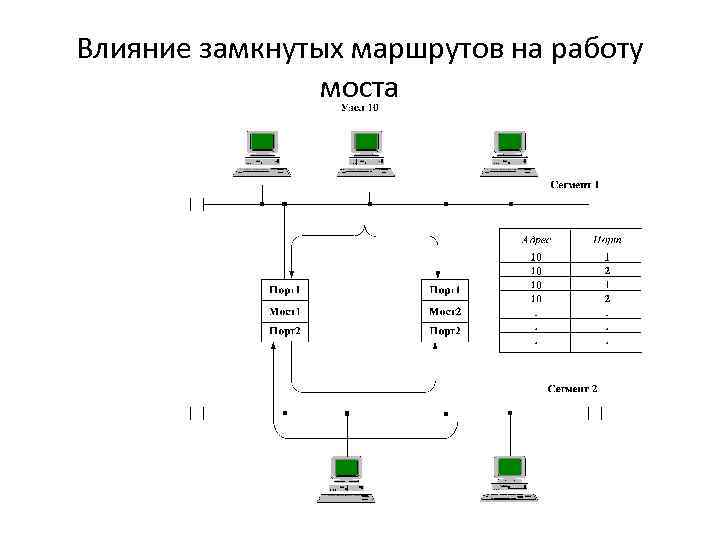

Влияние замкнутых маршрутов на работу моста

Влияние замкнутых маршрутов на работу моста

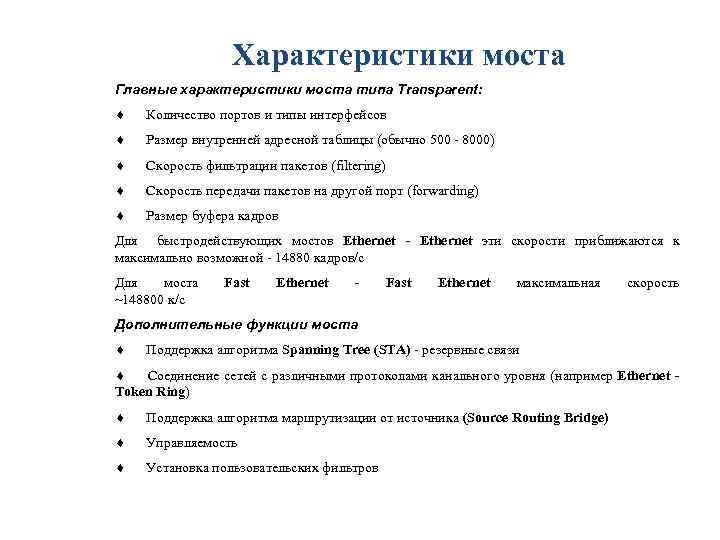

Характеристики моста Главные характеристики моста типа Transparent: ¨ Количество портов и типы интерфейсов ¨ Размер внутренней адресной таблицы (обычно 500 - 8000) ¨ Скорость фильтрации пакетов (filtering) ¨ Скорость передачи пакетов на другой порт (forwarding) ¨ Размер буфера кадров Для быстродействующих мостов Ethernet - Ethernet эти скорости приближаются к максимально возможной - 14880 кадров/с Для моста ~148800 к/с Fast Ethernet - Fast Ethernet максимальная скорость Дополнительные функции моста ¨ Поддержка алгоритма Spanning Tree (STA) - резервные связи ¨ Соединение сетей с различными протоколами канального уровня (например Ethernet Token Ring) ¨ Поддержка алгоритма маршрутизации от источника (Source Routing Bridge) ¨ Управляемость ¨ Установка пользовательских фильтров

Характеристики моста Главные характеристики моста типа Transparent: ¨ Количество портов и типы интерфейсов ¨ Размер внутренней адресной таблицы (обычно 500 - 8000) ¨ Скорость фильтрации пакетов (filtering) ¨ Скорость передачи пакетов на другой порт (forwarding) ¨ Размер буфера кадров Для быстродействующих мостов Ethernet - Ethernet эти скорости приближаются к максимально возможной - 14880 кадров/с Для моста ~148800 к/с Fast Ethernet - Fast Ethernet максимальная скорость Дополнительные функции моста ¨ Поддержка алгоритма Spanning Tree (STA) - резервные связи ¨ Соединение сетей с различными протоколами канального уровня (например Ethernet Token Ring) ¨ Поддержка алгоритма маршрутизации от источника (Source Routing Bridge) ¨ Управляемость ¨ Установка пользовательских фильтров

Принцип работы коммутатора • Коммутатор хранит в памяти таблицу коммутации (хранящуюся в ассоциативной памяти), в которой указывается соответствие MAC адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры (фреймы) и, определив MAC адрес хоста отправителя, заносит его в таблицу на некоторое время. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC адрес хоста получателя не ассоциирован с каким либо портом коммутатора, то кадр будет отправлен на все порты, за исключением того порта, с которого он был получен. Со временем коммутатор строит таблицу для всех активных MAC адресов, в результате трафик локализуется. Стоит отметить малую латентность (задержку) и высокую скорость пересылки на каждом порту интерфейса.

Принцип работы коммутатора • Коммутатор хранит в памяти таблицу коммутации (хранящуюся в ассоциативной памяти), в которой указывается соответствие MAC адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры (фреймы) и, определив MAC адрес хоста отправителя, заносит его в таблицу на некоторое время. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC адрес хоста получателя не ассоциирован с каким либо портом коммутатора, то кадр будет отправлен на все порты, за исключением того порта, с которого он был получен. Со временем коммутатор строит таблицу для всех активных MAC адресов, в результате трафик локализуется. Стоит отметить малую латентность (задержку) и высокую скорость пересылки на каждом порту интерфейса.

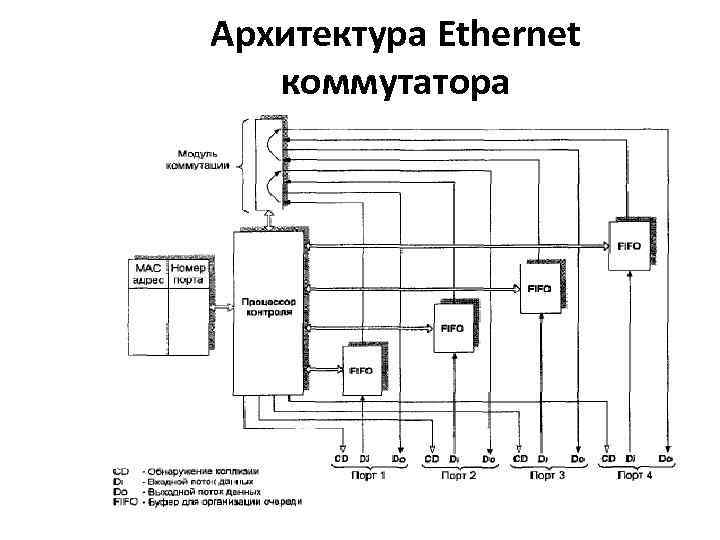

Коммутаторы • Коммутатор — многопортовый мост. Коммутатор работает на втором канальном уровне OSI модели. Главное назначение коммутатора — обеспечение разгрузки сети посредством локализации трафика в пределах отдельных сегментов. • Ключевым звеном коммутатора является архитектура без блокирования (non blocking), которая позволяет установить множественные связи Ethernet между разными парами портов одновременно, причем кадры не теряются в процессе коммутации. Сам трафик между взаимодействующими сетевыми устройствами остается локализованным. Локализация осуществляется с помощью адресных таблиц, устанавливающих связь каждого порта с адресами сетевых устройств, относящихся к сегменту этого порта, рис.

Коммутаторы • Коммутатор — многопортовый мост. Коммутатор работает на втором канальном уровне OSI модели. Главное назначение коммутатора — обеспечение разгрузки сети посредством локализации трафика в пределах отдельных сегментов. • Ключевым звеном коммутатора является архитектура без блокирования (non blocking), которая позволяет установить множественные связи Ethernet между разными парами портов одновременно, причем кадры не теряются в процессе коммутации. Сам трафик между взаимодействующими сетевыми устройствами остается локализованным. Локализация осуществляется с помощью адресных таблиц, устанавливающих связь каждого порта с адресами сетевых устройств, относящихся к сегменту этого порта, рис.

Архитектура Ethernet коммутатора

Архитектура Ethernet коммутатора

Коммутаторы • Таблица заполняется в процессе анализа коммутатором адресов станций отправителей в передаваемых ими кадрах. Кадр передается через коммутатор локально в соответствующий порт только тогда, когда адрес станции назначения, указанный в поле кадра, уже содержится в адресной таблице этого порта. В случае отсутствия адреса станции назначения в таблице, кадр рассылается во все остальные сегменты. Если коммутатор обнаруживает, что МАС адрес станции назначения у приходящего кадра находится в таблице МАС адресов, припи санной за портом, по которому пришел данный кадр, то этот кадр сбрасывается его непосредственно получит станция назначения, находящаяся в том же сегменте. И наконец, если приходящий кадр является широковещательным (broadcast), т. е. если все биты поля МАС адреса получателя в кадре задаются равными 1, то такой кадр будет размножаться коммутатором (подобно концентратору), т. е. направляться во все остальные порты.

Коммутаторы • Таблица заполняется в процессе анализа коммутатором адресов станций отправителей в передаваемых ими кадрах. Кадр передается через коммутатор локально в соответствующий порт только тогда, когда адрес станции назначения, указанный в поле кадра, уже содержится в адресной таблице этого порта. В случае отсутствия адреса станции назначения в таблице, кадр рассылается во все остальные сегменты. Если коммутатор обнаруживает, что МАС адрес станции назначения у приходящего кадра находится в таблице МАС адресов, припи санной за портом, по которому пришел данный кадр, то этот кадр сбрасывается его непосредственно получит станция назначения, находящаяся в том же сегменте. И наконец, если приходящий кадр является широковещательным (broadcast), т. е. если все биты поля МАС адреса получателя в кадре задаются равными 1, то такой кадр будет размножаться коммутатором (подобно концентратору), т. е. направляться во все остальные порты.

Коммутаторы • • Различают две альтернативные технологии коммутации: 1. без буферизации (cut through, также используется термин on the fly — на лету); 2. с буферизацией SAF (store and forward, также используется термин buffered switching буферная коммутация). Коммутатор, работающий без буферизации, практически сразу же после чтения заголовка, а именно МАС адреса станции получения и выполнения идентификации, перенаправляет получаемый кадр в нужный порт, не дожидаясь его полного поступления. Главное преимущество такой технологии малая задержка пакета при переадресации, которая составляет у наиболее быстрых коммутаторов 140 150 ВТ (1, 4 1, 5 мкс). Главный недостаток — в том, что такой коммутатор будет пропускать из одной сети в другую дефектные кадры (укороченные — меньше 64 байт, или имеющие ошибки), так как выявление ошибок может происходить только после чтения всего кадра и сравнения рассчитанной контрольной суммы с той, которая занесена в поле контрольной последовательности кадра.

Коммутаторы • • Различают две альтернативные технологии коммутации: 1. без буферизации (cut through, также используется термин on the fly — на лету); 2. с буферизацией SAF (store and forward, также используется термин buffered switching буферная коммутация). Коммутатор, работающий без буферизации, практически сразу же после чтения заголовка, а именно МАС адреса станции получения и выполнения идентификации, перенаправляет получаемый кадр в нужный порт, не дожидаясь его полного поступления. Главное преимущество такой технологии малая задержка пакета при переадресации, которая составляет у наиболее быстрых коммутаторов 140 150 ВТ (1, 4 1, 5 мкс). Главный недостаток — в том, что такой коммутатор будет пропускать из одной сети в другую дефектные кадры (укороченные — меньше 64 байт, или имеющие ошибки), так как выявление ошибок может происходить только после чтения всего кадра и сравнения рассчитанной контрольной суммы с той, которая занесена в поле контрольной последовательности кадра.

Коммутаторы • Современные коммутаторы cut through используют более продвинутый метод коммутации, который носит название ICS (interim cut through switching промежуточная коммутация на лету). Суть этого улучшения заключается в отфильтровывании укороченных кадров, т. е. кадров с длиной меньше 64 байт (512 бит). До тех пор, пока коммутатор не принял первые 512 бит кадра, он не начинает ретранслировать кадр в соответствующий порт. Если кадр заканчивается раньше, то содержимое буфера очищается, кадр отфильтровывается. Несмотря на увеличение задержки до 512 ВТ и более (> 5, 12 мкс), метод ICS значительно лучше традиционного cat through, поскольку не пропускает укороченные кадры. К главному недостатку ICS относится возможность пропускания дефектных пакетов длиной, больше 64 байт. Поэтому коммутаторы ICS не годятся на роль магистральных коммутаторов.

Коммутаторы • Современные коммутаторы cut through используют более продвинутый метод коммутации, который носит название ICS (interim cut through switching промежуточная коммутация на лету). Суть этого улучшения заключается в отфильтровывании укороченных кадров, т. е. кадров с длиной меньше 64 байт (512 бит). До тех пор, пока коммутатор не принял первые 512 бит кадра, он не начинает ретранслировать кадр в соответствующий порт. Если кадр заканчивается раньше, то содержимое буфера очищается, кадр отфильтровывается. Несмотря на увеличение задержки до 512 ВТ и более (> 5, 12 мкс), метод ICS значительно лучше традиционного cat through, поскольку не пропускает укороченные кадры. К главному недостатку ICS относится возможность пропускания дефектных пакетов длиной, больше 64 байт. Поэтому коммутаторы ICS не годятся на роль магистральных коммутаторов.

Коммутаторы • Напротив, коммутатор, работающий с буферизацией, прежде чем начать передачу кадра в порт назначения, полностью принимает его, буферизует. Кадр сохраняется в буфере до тех пор, пока анализируется адрес назначения (destination address, DA) и сравнивается контрольная последовательность кадра FCS, после чего коммутатором принимается решение о том, в какой порт перенаправить кадр или вообще его не передавать (отфильтро вать). Главное преимущество коммутации с буферизацией в том, что в этом методе гарантируется передача только «хороших» кадров. Коммутаторы с портами, работающими на разных скоростях, например Ethernet и Fast Ethernet, равно как и коммутаторы мосты Ethernet FDDI могут работать только на основе технологии коммутации с буферизацией. Максимальную задержку имеет кадр наибольшей длины 1512 байт (1512 х64= 96768 ВТ, =1 мс). Однако недостаток, связанный с задержкой кадра на время буферизации, не считается критичным, по скольку дет непрерывный поток кадров. Более и того, основная причина задержки связана с пакетными очередями при буферизации на входных и выходных портах коммутатора. Поэтому в настоящее время большее предпочтение со стороны фирм производителей отдается этой технологии коммутации.

Коммутаторы • Напротив, коммутатор, работающий с буферизацией, прежде чем начать передачу кадра в порт назначения, полностью принимает его, буферизует. Кадр сохраняется в буфере до тех пор, пока анализируется адрес назначения (destination address, DA) и сравнивается контрольная последовательность кадра FCS, после чего коммутатором принимается решение о том, в какой порт перенаправить кадр или вообще его не передавать (отфильтро вать). Главное преимущество коммутации с буферизацией в том, что в этом методе гарантируется передача только «хороших» кадров. Коммутаторы с портами, работающими на разных скоростях, например Ethernet и Fast Ethernet, равно как и коммутаторы мосты Ethernet FDDI могут работать только на основе технологии коммутации с буферизацией. Максимальную задержку имеет кадр наибольшей длины 1512 байт (1512 х64= 96768 ВТ, =1 мс). Однако недостаток, связанный с задержкой кадра на время буферизации, не считается критичным, по скольку дет непрерывный поток кадров. Более и того, основная причина задержки связана с пакетными очередями при буферизации на входных и выходных портах коммутатора. Поэтому в настоящее время большее предпочтение со стороны фирм производителей отдается этой технологии коммутации.

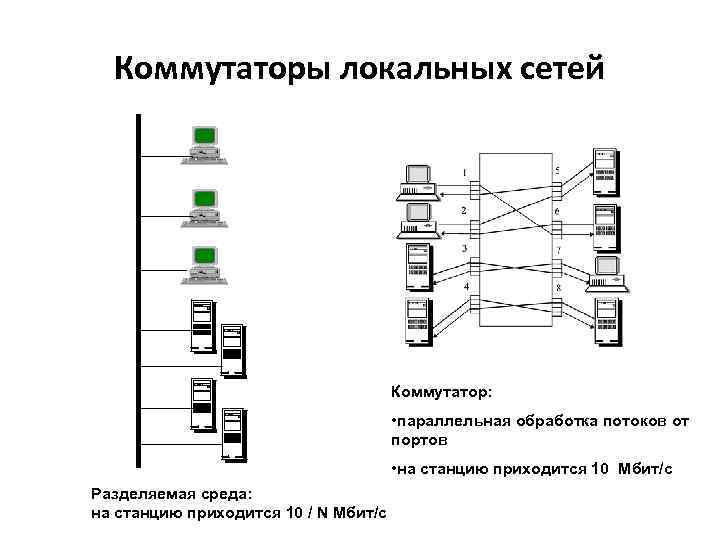

Коммутаторы локальных сетей Коммутатор: • параллельная обработка потоков от портов • на станцию приходится 10 Мбит/с Разделяемая среда: на станцию приходится 10 / N Мбит/с

Коммутаторы локальных сетей Коммутатор: • параллельная обработка потоков от портов • на станцию приходится 10 Мбит/с Разделяемая среда: на станцию приходится 10 / N Мбит/с

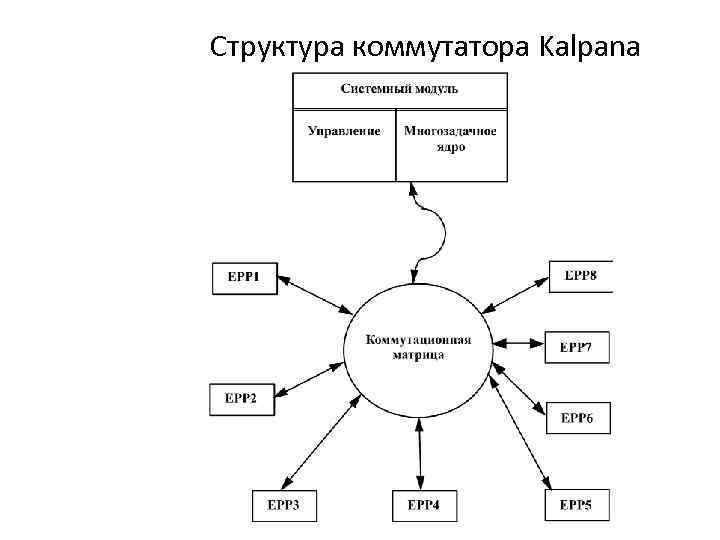

Структура коммутатора Kalpana

Структура коммутатора Kalpana

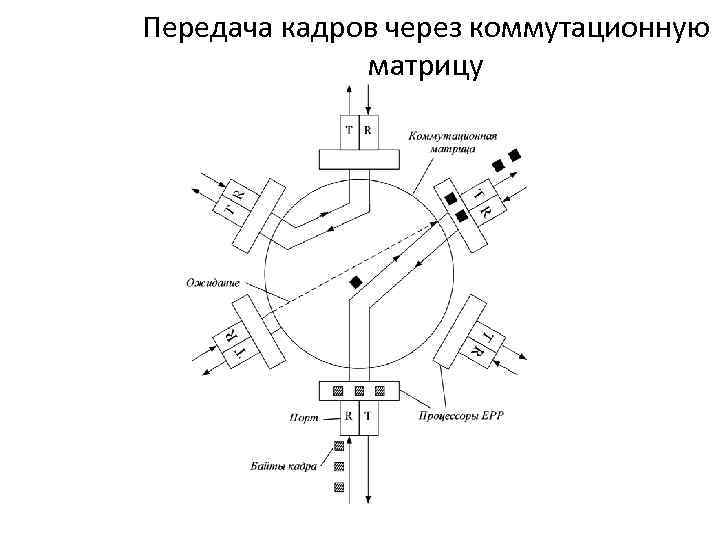

Передача кадров через коммутационную матрицу

Передача кадров через коммутационную матрицу

Полудуплексный режим работы порт коммутатора – half duplex

Полудуплексный режим работы порт коммутатора – half duplex

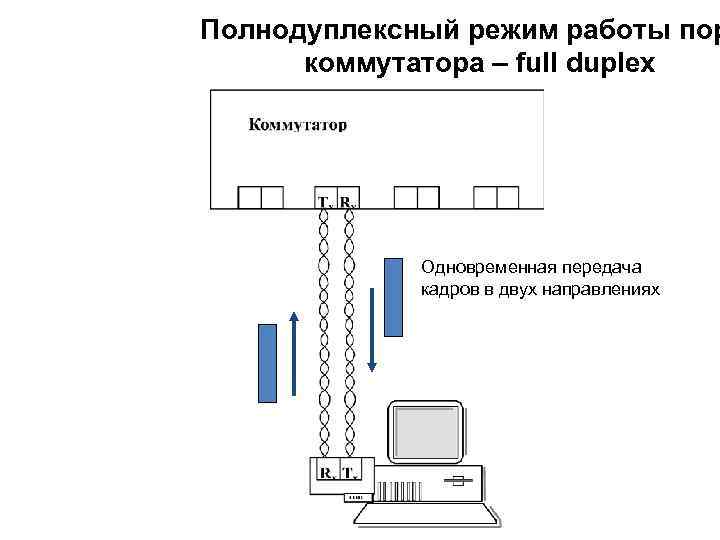

Полнодуплексный режим работы пор коммутатора – full duplex Одновременная передача кадров в двух направлениях

Полнодуплексный режим работы пор коммутатора – full duplex Одновременная передача кадров в двух направлениях

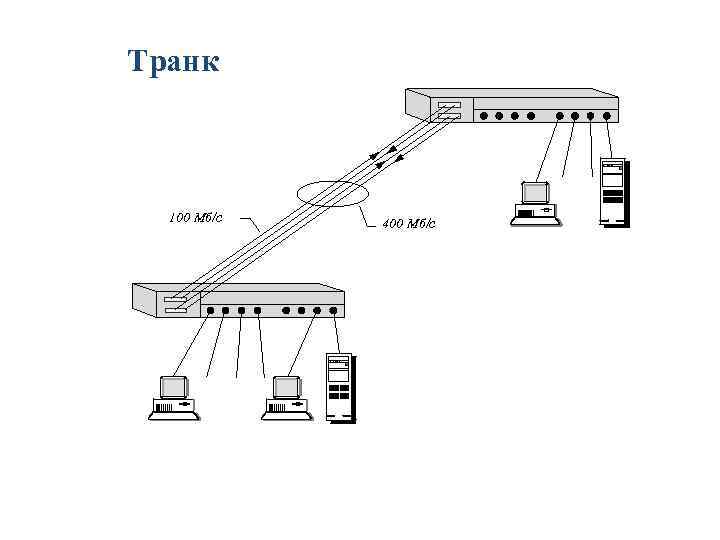

Транк 100 Мб/с 400 Мб/с

Транк 100 Мб/с 400 Мб/с

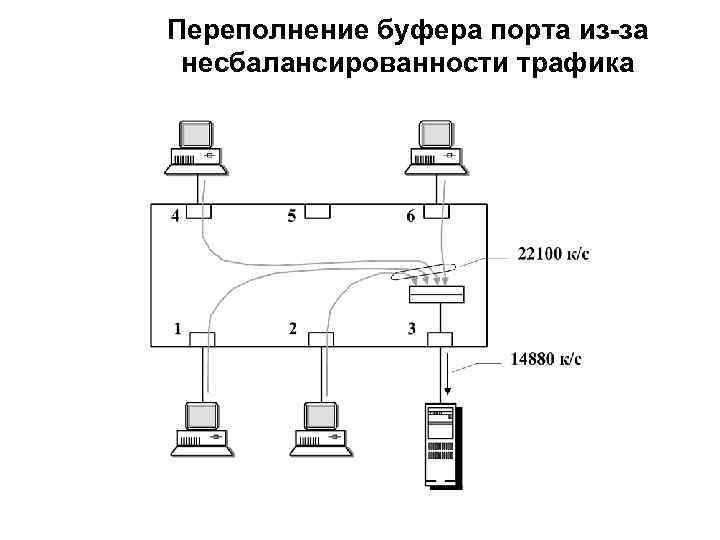

Переполнение буфера порта из-за несбалансированности трафика

Переполнение буфера порта из-за несбалансированности трафика

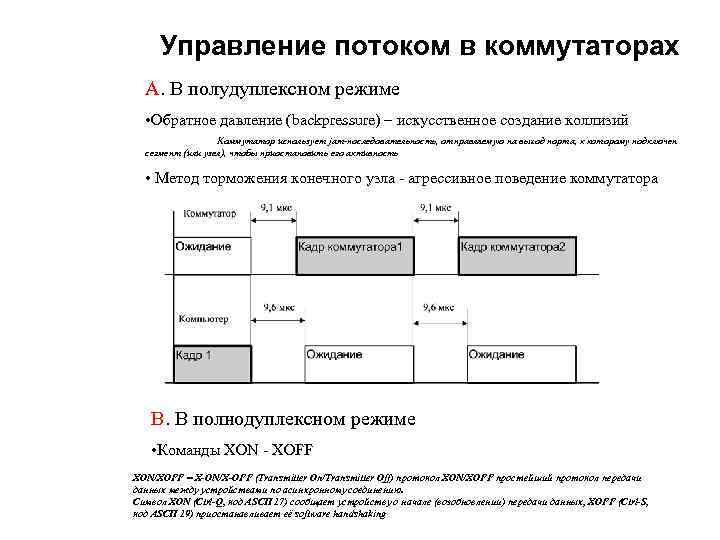

Управление потоком в коммутаторах А. В полудуплексном режиме • Обратное давление (backpressure) – искусственное создание коллизий Коммутатор использует jam-последовательность, отправляемую на выход порта, к которому подключен сегмент (или узел), чтобы приостановить его активность • Метод торможения конечного узла - агрессивное поведение коммутатора В. В полнодуплексном режиме • Команды XON - XOFF XON/XOFF = X-ON/X-OFF (Transmitter On/Transmitter Off) протокол XON/XOFF простейший протокол передачи данных между устройствами по асинхронному соединению. Символ XON (Ctrl-Q, код ASCII 17) сообщает устройству о начале (возобновлении) передачи данных, XOFF (Ctrl-S, код ASCII 19) приостанавливает её software handshaking

Управление потоком в коммутаторах А. В полудуплексном режиме • Обратное давление (backpressure) – искусственное создание коллизий Коммутатор использует jam-последовательность, отправляемую на выход порта, к которому подключен сегмент (или узел), чтобы приостановить его активность • Метод торможения конечного узла - агрессивное поведение коммутатора В. В полнодуплексном режиме • Команды XON - XOFF XON/XOFF = X-ON/X-OFF (Transmitter On/Transmitter Off) протокол XON/XOFF простейший протокол передачи данных между устройствами по асинхронному соединению. Символ XON (Ctrl-Q, код ASCII 17) сообщает устройству о начале (возобновлении) передачи данных, XOFF (Ctrl-S, код ASCII 19) приостанавливает её software handshaking

Реализация коммутаторов 1. Коммутационная матрица

Реализация коммутаторов 1. Коммутационная матрица

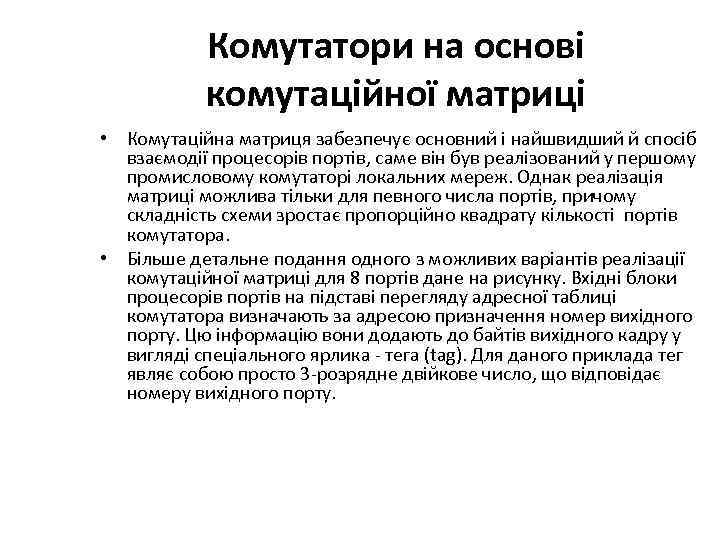

Комутатори на основі комутаційної матриці • Комутаційна матриця забезпечує основний і найшвидший й спосіб взаємодії процесорів портів, саме він був реалізований у першому промисловому комутаторі локальних мереж. Однак реалізація матриці можлива тільки для певного числа портів, причому складність схеми зростає пропорційно квадрату кількості портів комутатора. • Більше детальне подання одного з можливих варіантів реалізації комутаційної матриці для 8 портів дане на рисунку. Вхідні блоки процесорів портів на підставі перегляду адресної таблиці комутатора визначають за адресою призначення номер вихідного порту. Цю інформацію вони додають до байтів вихідного кадру у вигляді спеціального ярлика тега (tag). Для даного приклада тег являє собою просто 3 розрядне двійкове число, що відповідає номеру вихідного порту.

Комутатори на основі комутаційної матриці • Комутаційна матриця забезпечує основний і найшвидший й спосіб взаємодії процесорів портів, саме він був реалізований у першому промисловому комутаторі локальних мереж. Однак реалізація матриці можлива тільки для певного числа портів, причому складність схеми зростає пропорційно квадрату кількості портів комутатора. • Більше детальне подання одного з можливих варіантів реалізації комутаційної матриці для 8 портів дане на рисунку. Вхідні блоки процесорів портів на підставі перегляду адресної таблиці комутатора визначають за адресою призначення номер вихідного порту. Цю інформацію вони додають до байтів вихідного кадру у вигляді спеціального ярлика тега (tag). Для даного приклада тег являє собою просто 3 розрядне двійкове число, що відповідає номеру вихідного порту.

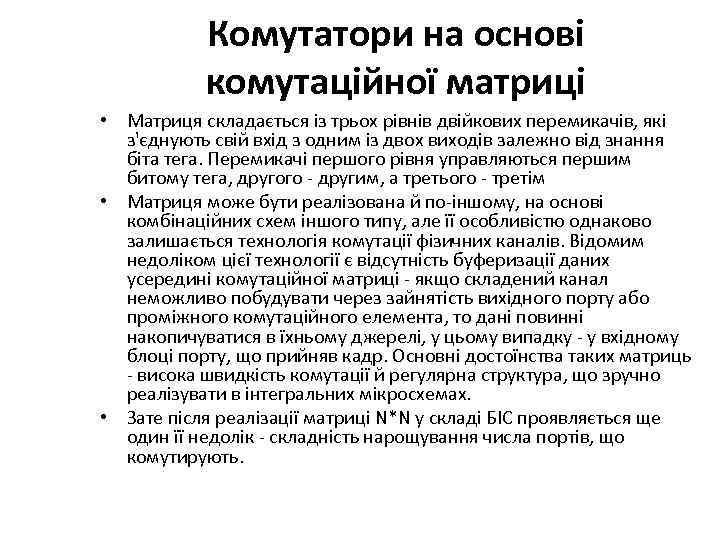

Комутатори на основі комутаційної матриці • Матриця складається із трьох рівнів двійкових перемикачів, які з'єднують свій вхід з одним із двох виходів залежно від знання біта тега. Перемикачі першого рівня управляються першим битому тега, другого другим, а третього третім • Матриця може бути реалізована й по іншому, на основі комбінаційних схем іншого типу, але її особливістю однаково залишається технологія комутації фізичних каналів. Відомим недоліком цієї технології є відсутність буферизації даних усередині комутаційної матриці якщо складений канал неможливо побудувати через зайнятість вихідного порту або проміжного комутаційного елемента, то дані повинні накопичуватися в їхньому джерелі, у цьому випадку у вхідному блоці порту, що прийняв кадр. Основні достоїнства таких матриць висока швидкість комутації й регулярна структура, що зручно реалізувати в інтегральних мікросхемах. • Зате після реалізації матриці N*N у складі БІС проявляється ще один її недолік складність нарощування числа портів, що комутирують.

Комутатори на основі комутаційної матриці • Матриця складається із трьох рівнів двійкових перемикачів, які з'єднують свій вхід з одним із двох виходів залежно від знання біта тега. Перемикачі першого рівня управляються першим битому тега, другого другим, а третього третім • Матриця може бути реалізована й по іншому, на основі комбінаційних схем іншого типу, але її особливістю однаково залишається технологія комутації фізичних каналів. Відомим недоліком цієї технології є відсутність буферизації даних усередині комутаційної матриці якщо складений канал неможливо побудувати через зайнятість вихідного порту або проміжного комутаційного елемента, то дані повинні накопичуватися в їхньому джерелі, у цьому випадку у вхідному блоці порту, що прийняв кадр. Основні достоїнства таких матриць висока швидкість комутації й регулярна структура, що зручно реалізувати в інтегральних мікросхемах. • Зате після реалізації матриці N*N у складі БІС проявляється ще один її недолік складність нарощування числа портів, що комутирують.

Реализация коммутаторов 2. Общая шина

Реализация коммутаторов 2. Общая шина

Комутатори із загальною шиною • • • У комутаторах із загальною шиною процесори портів зв'язують високошвидкісною шиною, використовуваної в режимі поділу часу. Приклад такої архітектури наведений на рисунку. Щоб шина не блокувала роботу комутатора, її продуктивність повинна рівнятися принаймні сумі продуктивності всіх портів комутатора. Для модульних комутаторів деякі сполучення модулів з низько швидкісними портами можуть приводити до роботи, що не блокує, а установка модулів з високошвидкісними портами може приводити до того, що елементом, що блокує, стане, на приклад, загальна шина. Кадр повинен передаватися по шині невеликими частинами, щоб передача кадрів між декількома портами відбувалася в псевдопаралельному режимі, не вносячись затримок у передачу кадру в цілому. Розмір такої порції даних визначається виробником комутатора. Деякі виробники, наприклад LANNET або Centillion, вибрали як порцію даних, стерпних за одну операцію по шині, осередок АТМ із її полем даних в 48 байт. Такий підхід полегшує трансляцію протоколів локальних мереж до протоколу АТМ , якщо комутатор підтримує ці технології.

Комутатори із загальною шиною • • • У комутаторах із загальною шиною процесори портів зв'язують високошвидкісною шиною, використовуваної в режимі поділу часу. Приклад такої архітектури наведений на рисунку. Щоб шина не блокувала роботу комутатора, її продуктивність повинна рівнятися принаймні сумі продуктивності всіх портів комутатора. Для модульних комутаторів деякі сполучення модулів з низько швидкісними портами можуть приводити до роботи, що не блокує, а установка модулів з високошвидкісними портами може приводити до того, що елементом, що блокує, стане, на приклад, загальна шина. Кадр повинен передаватися по шині невеликими частинами, щоб передача кадрів між декількома портами відбувалася в псевдопаралельному режимі, не вносячись затримок у передачу кадру в цілому. Розмір такої порції даних визначається виробником комутатора. Деякі виробники, наприклад LANNET або Centillion, вибрали як порцію даних, стерпних за одну операцію по шині, осередок АТМ із її полем даних в 48 байт. Такий підхід полегшує трансляцію протоколів локальних мереж до протоколу АТМ , якщо комутатор підтримує ці технології.

Комутатори із загальною шиною • Вхідний блок процесора поміщає в комірку тег, у якому вказує номер порту призначення. Кожен вхідний блок процесора порту містить фільтр тегів, що вибирає теги, призначені даному порту. • Шина , також як і комутаційна матриця , не може здійснювати проміжну буферизацію, але тому що дані кадру розбиваються на невеликі осередки , то затримок з початковим очікуванням доступності вхідного порту в такій схемі немає тут працює принцип комутації пакетів , а ні каналів.

Комутатори із загальною шиною • Вхідний блок процесора поміщає в комірку тег, у якому вказує номер порту призначення. Кожен вхідний блок процесора порту містить фільтр тегів, що вибирає теги, призначені даному порту. • Шина , також як і комутаційна матриця , не може здійснювати проміжну буферизацію, але тому що дані кадру розбиваються на невеликі осередки , то затримок з початковим очікуванням доступності вхідного порту в такій схемі немає тут працює принцип комутації пакетів , а ні каналів.

Реализация коммутаторов 3. Разделяемая память

Реализация коммутаторов 3. Разделяемая память

Третя базова архітектура взаємодія портів двухвходова поділювана пам'ять. • Перемиканням входу й виходу поділюваної пам'яті управляє менеджер черг портів. У поділюваній пам'яті менеджер організує кілька черг даних, по однієї для кожного вихідного порту. Вхідні блоки процесорів передаються менеджерові портів запити на запис даних у чергу того порту, що відповідає адресі призначення пакета. Менеджер по черзі підключає вхід пам'яті до одного із вхідних блоків процесорів і той переписує частину даних кадру в чергу певного вихідного порту. У міру заповнення черг менеджер робить також почергове підключення виходу поділюваної пам'яті до вихідних блоків процесорів портів, і дані із черги переписуються у вихідний буфер процесора. • Пам'ять повинна бути достатньо швидкодіючою для підтримки швидкості перепису даних між N портами комутатора. Застосування загальної буферної пам'яті, гнучко розподілююмої менеджером між окремими портами, знижує вимоги до розміру буферної пам'яті процесора порту.

Третя базова архітектура взаємодія портів двухвходова поділювана пам'ять. • Перемиканням входу й виходу поділюваної пам'яті управляє менеджер черг портів. У поділюваній пам'яті менеджер організує кілька черг даних, по однієї для кожного вихідного порту. Вхідні блоки процесорів передаються менеджерові портів запити на запис даних у чергу того порту, що відповідає адресі призначення пакета. Менеджер по черзі підключає вхід пам'яті до одного із вхідних блоків процесорів і той переписує частину даних кадру в чергу певного вихідного порту. У міру заповнення черг менеджер робить також почергове підключення виходу поділюваної пам'яті до вихідних блоків процесорів портів, і дані із черги переписуються у вихідний буфер процесора. • Пам'ять повинна бути достатньо швидкодіючою для підтримки швидкості перепису даних між N портами комутатора. Застосування загальної буферної пам'яті, гнучко розподілююмої менеджером між окремими портами, знижує вимоги до розміру буферної пам'яті процесора порту.

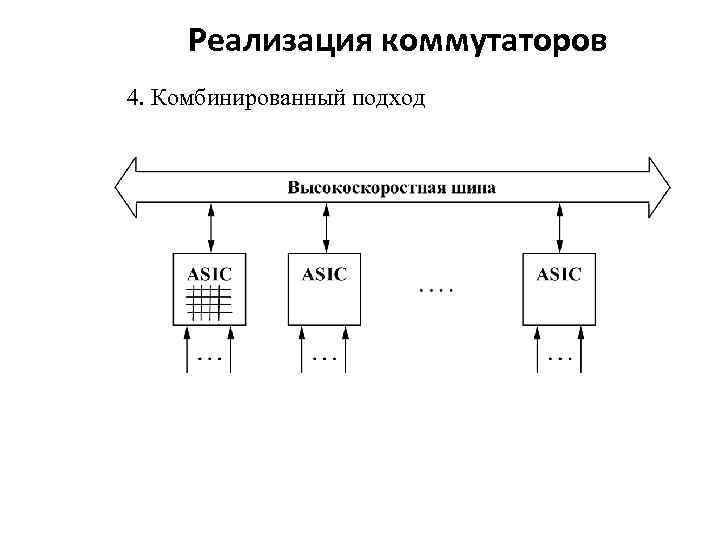

Реализация коммутаторов 4. Комбинированный подход

Реализация коммутаторов 4. Комбинированный подход

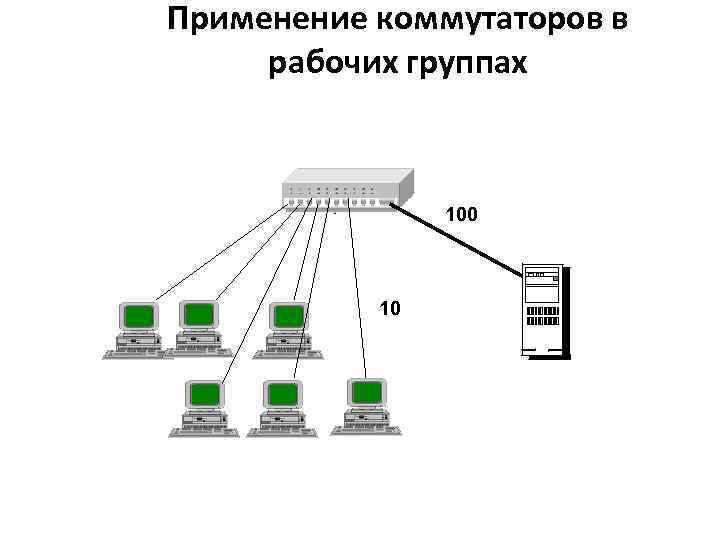

Применение коммутаторов в рабочих группах 100 10

Применение коммутаторов в рабочих группах 100 10

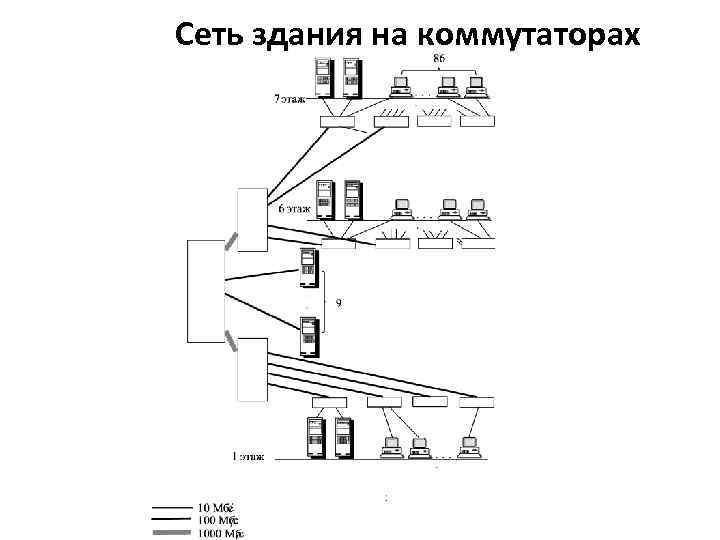

Сеть здания на коммутаторах

Сеть здания на коммутаторах

![Характеристики производительности коммутаторов • · скорость фильтрации кадров; [кадри/с] Скорость фильтрации (filtering) определяет скорость, Характеристики производительности коммутаторов • · скорость фильтрации кадров; [кадри/с] Скорость фильтрации (filtering) определяет скорость,](https://present5.com/presentation/52012019_181396998/image-75.jpg) Характеристики производительности коммутаторов • · скорость фильтрации кадров; [кадри/с] Скорость фильтрации (filtering) определяет скорость, с которой коммутатор выполняет следующие этапы обработки кадров: - прием кадра в свой буфер; -просмотр адресной таблицы с целью нахождения порта для адреса назначения кадра; -уничтожение кадра, так как его порт назначения и порт источника принадлежат одному логическому сегменту • · скорость продвижения кадров; [кадри/с] Скорость продвижения (forwarding) определяет скорость, с которой коммутатор выполняет следующие этапы обработки кадров: - прием кадра в свой буфер; - просмотр адресной таблицы с целью нахождения порта для адреса назначения кадра; - передача кадра в сеть через найденный по адресной таблице порт назначения. • · пропускная способность; [Мбит/с] Пропускная способность коммутатора измеряется количеством пользовательских данных (в мегабитах в секунду), переданных в единицу времени через его порты. Обычно производители коммутаторов указывают общую максимальную пропускную способность устройства по всем портам. • · задержка передачи кадра. [мкс] Задержка передачи кадра измеряется как время, прошедшее с момента прихода первого байта кадра на входной порт коммутатора до момента появления этого байта на его выходном порту. Задержка складывается из времени, затрачиваемого на буферизацию байт кадра, а также времени, затрачиваемого на обработку кадра коммутатором, — просмотра адресной таблицы, принятия решения о фильтрации или продвижении и получения доступа к среде выходного порта.

Характеристики производительности коммутаторов • · скорость фильтрации кадров; [кадри/с] Скорость фильтрации (filtering) определяет скорость, с которой коммутатор выполняет следующие этапы обработки кадров: - прием кадра в свой буфер; -просмотр адресной таблицы с целью нахождения порта для адреса назначения кадра; -уничтожение кадра, так как его порт назначения и порт источника принадлежат одному логическому сегменту • · скорость продвижения кадров; [кадри/с] Скорость продвижения (forwarding) определяет скорость, с которой коммутатор выполняет следующие этапы обработки кадров: - прием кадра в свой буфер; - просмотр адресной таблицы с целью нахождения порта для адреса назначения кадра; - передача кадра в сеть через найденный по адресной таблице порт назначения. • · пропускная способность; [Мбит/с] Пропускная способность коммутатора измеряется количеством пользовательских данных (в мегабитах в секунду), переданных в единицу времени через его порты. Обычно производители коммутаторов указывают общую максимальную пропускную способность устройства по всем портам. • · задержка передачи кадра. [мкс] Задержка передачи кадра измеряется как время, прошедшее с момента прихода первого байта кадра на входной порт коммутатора до момента появления этого байта на его выходном порту. Задержка складывается из времени, затрачиваемого на буферизацию байт кадра, а также времени, затрачиваемого на обработку кадра коммутатором, — просмотра адресной таблицы, принятия решения о фильтрации или продвижении и получения доступа к среде выходного порта.

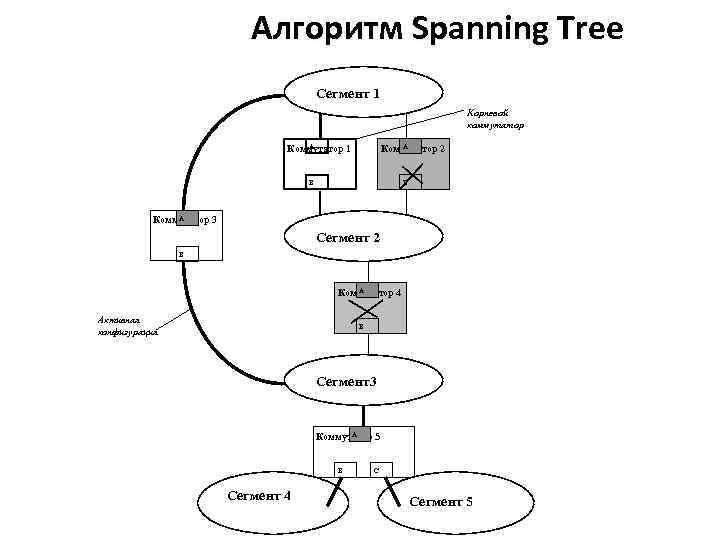

Алгоритм Spanning Tree Сегмент 1 Корневой коммутатор А Коммутатор 1 А Коммутатор 2 В В А Коммутатор 3 Сегмент 2 В А Коммутатор 4 Активная конфигурация В Сегмент3 А Коммутатор 5 В Сегмент 4 С Сегмент 5

Алгоритм Spanning Tree Сегмент 1 Корневой коммутатор А Коммутатор 1 А Коммутатор 2 В В А Коммутатор 3 Сегмент 2 В А Коммутатор 4 Активная конфигурация В Сегмент3 А Коммутатор 5 В Сегмент 4 С Сегмент 5

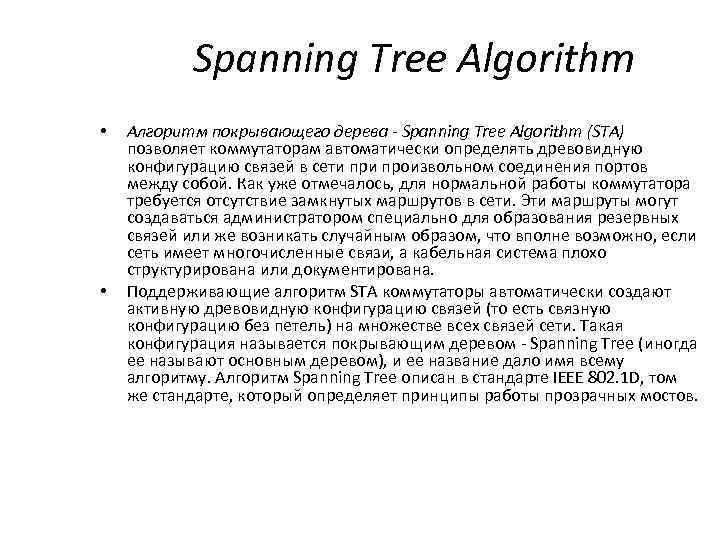

Spanning Tree Algorithm • • Алгоритм покрывающего дерева - Spanning Tree Algorithm (STA) позволяет коммутаторам автоматически определять древовидную конфигурацию связей в сети произвольном соединения портов между собой. Как уже отмечалось, для нормальной работы коммутатора требуется отсутствие замкнутых маршрутов в сети. Эти маршруты могут создаваться администратором специально для образования резервных связей или же возникать случайным образом, что вполне возможно, если сеть имеет многочисленные связи, а кабельная система плохо структурирована или документирована. Поддерживающие алгоритм STA коммутаторы автоматически создают активную древовидную конфигурацию связей (то есть связную конфигурацию без петель) на множестве всех связей сети. Такая конфигурация называется покрывающим деревом Spanning Tree (иногда ее называют основным деревом), и ее название дало имя всему алгоритму. Алгоритм Spanning Tree описан в стандарте IEEE 802. 1 D, том же стандарте, который определяет принципы работы прозрачных мостов.

Spanning Tree Algorithm • • Алгоритм покрывающего дерева - Spanning Tree Algorithm (STA) позволяет коммутаторам автоматически определять древовидную конфигурацию связей в сети произвольном соединения портов между собой. Как уже отмечалось, для нормальной работы коммутатора требуется отсутствие замкнутых маршрутов в сети. Эти маршруты могут создаваться администратором специально для образования резервных связей или же возникать случайным образом, что вполне возможно, если сеть имеет многочисленные связи, а кабельная система плохо структурирована или документирована. Поддерживающие алгоритм STA коммутаторы автоматически создают активную древовидную конфигурацию связей (то есть связную конфигурацию без петель) на множестве всех связей сети. Такая конфигурация называется покрывающим деревом Spanning Tree (иногда ее называют основным деревом), и ее название дало имя всему алгоритму. Алгоритм Spanning Tree описан в стандарте IEEE 802. 1 D, том же стандарте, который определяет принципы работы прозрачных мостов.

Spanning Tree Algorithm • Коммутаторы находят покрывающее дерево адаптивно, с помощью обмена служебными пакетами. Реализация в коммутаторе алгоритма STA очень важна для работы в больших сетях если коммутатор не поддерживает этот алгоритм, то администратор должен самостоятельно определить, какие порты нужно перевести в заблокированное состояние, чтобы исключить петли. К тому же при отказе какого либо кабеля, порта или коммутатора администратор должен, во первых, обнаружить факт отказа, а во вторых, ликвидировать последствия отказа, переведя резервную связь в рабочий режим путем активизации некоторых портов. При поддержке коммутаторами сети протокола Spanning Tree отказы обнаруживаются автоматически, за счет постоянного тестирования связности сети служебными пакетами. После обнаружения потери связности протокол строит новое покрывающее дерево, если это возможно, и сеть автоматически восстанавливает работоспособность.

Spanning Tree Algorithm • Коммутаторы находят покрывающее дерево адаптивно, с помощью обмена служебными пакетами. Реализация в коммутаторе алгоритма STA очень важна для работы в больших сетях если коммутатор не поддерживает этот алгоритм, то администратор должен самостоятельно определить, какие порты нужно перевести в заблокированное состояние, чтобы исключить петли. К тому же при отказе какого либо кабеля, порта или коммутатора администратор должен, во первых, обнаружить факт отказа, а во вторых, ликвидировать последствия отказа, переведя резервную связь в рабочий режим путем активизации некоторых портов. При поддержке коммутаторами сети протокола Spanning Tree отказы обнаруживаются автоматически, за счет постоянного тестирования связности сети служебными пакетами. После обнаружения потери связности протокол строит новое покрывающее дерево, если это возможно, и сеть автоматически восстанавливает работоспособность.

Spanning Tree Algorithm • • Алгоритм Spanning Tree определяет активную конфигурацию сети за три этапа. Сначала в сети определяется корневой коммутатор (root switch), от которого строится дерево. Корневой коммутатор может быть выбран автоматически или назначен администратором. При автоматическом выборе корневым становится коммутатор с меньшим значением МАС адреса его блока управления. Затем, на втором этапе, для каждого коммутатора определяется корневой порт (root port) это порт, который имеет по сети кратчайшее расстояние до корневого коммутатора (точнее, до любого из портов корневого коммутатора). И наконец, на третьем этапе для каждого сегмента сети выбирается так называемый назначенный порт (designated port) это порт, который имеет кратчайшее расстояние от данного сегмента до корневого коммутатора. После определения корневых и назначенных портов каждый коммутатор блокирует остальные порты, которые не попали в эти два класса портов. Можно математически доказать, что при таком выборе активных портов в сети исключаются петли и оставшиеся связи образуют покрывающее дерево (если оно может быть построено при существующих связях в сети).

Spanning Tree Algorithm • • Алгоритм Spanning Tree определяет активную конфигурацию сети за три этапа. Сначала в сети определяется корневой коммутатор (root switch), от которого строится дерево. Корневой коммутатор может быть выбран автоматически или назначен администратором. При автоматическом выборе корневым становится коммутатор с меньшим значением МАС адреса его блока управления. Затем, на втором этапе, для каждого коммутатора определяется корневой порт (root port) это порт, который имеет по сети кратчайшее расстояние до корневого коммутатора (точнее, до любого из портов корневого коммутатора). И наконец, на третьем этапе для каждого сегмента сети выбирается так называемый назначенный порт (designated port) это порт, который имеет кратчайшее расстояние от данного сегмента до корневого коммутатора. После определения корневых и назначенных портов каждый коммутатор блокирует остальные порты, которые не попали в эти два класса портов. Можно математически доказать, что при таком выборе активных портов в сети исключаются петли и оставшиеся связи образуют покрывающее дерево (если оно может быть построено при существующих связях в сети).

Spanning Tree Algorithm • • Понятие расстояния играет важную роль в построении покрывающего дерева. Именно по этому критерию выбирается единственный порт, соединяющий каждый коммутатор с корневым коммутатором, и единственный порт, соединяющий каждый сегмент сети с корневым коммутатором. Расстояние до корня определяется как суммарное условное время на передачу одного бита данных от порта данного коммутатора до порта корневого коммутатора. При этом считается, что время внутренних передач данных (с порта на порт) коммутатором пренебрежимо мало, а учитывается только время на передачу данных по сегментам сети, соединяющим коммутаторы. Условное время сегмента рассчитывается как время, затрачиваемое на передачу одного бита информации в 10 наносекундных единицах между непосредственно связанными по сегменту сети портами. Так, для сегмента Ethernet это время равно 10 условным единицам, а для сегмента Token Ring 16 Мбит/с 6, 25. (Алгоритм STA не связан с каким либо определенным стандартом канального уровня, он может применяться к коммутаторам, соединяющим сети различных технологий. )

Spanning Tree Algorithm • • Понятие расстояния играет важную роль в построении покрывающего дерева. Именно по этому критерию выбирается единственный порт, соединяющий каждый коммутатор с корневым коммутатором, и единственный порт, соединяющий каждый сегмент сети с корневым коммутатором. Расстояние до корня определяется как суммарное условное время на передачу одного бита данных от порта данного коммутатора до порта корневого коммутатора. При этом считается, что время внутренних передач данных (с порта на порт) коммутатором пренебрежимо мало, а учитывается только время на передачу данных по сегментам сети, соединяющим коммутаторы. Условное время сегмента рассчитывается как время, затрачиваемое на передачу одного бита информации в 10 наносекундных единицах между непосредственно связанными по сегменту сети портами. Так, для сегмента Ethernet это время равно 10 условным единицам, а для сегмента Token Ring 16 Мбит/с 6, 25. (Алгоритм STA не связан с каким либо определенным стандартом канального уровня, он может применяться к коммутаторам, соединяющим сети различных технологий. )

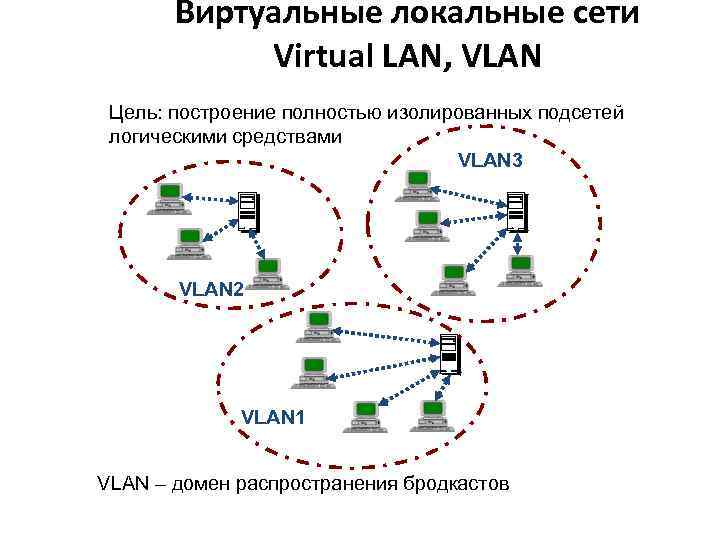

Виртуальные локальные сети Virtual LAN, VLAN Цель: построение полностью изолированных подсетей логическими средствами VLAN 3 VLAN 2 VLAN 1 VLAN – домен распространения бродкастов

Виртуальные локальные сети Virtual LAN, VLAN Цель: построение полностью изолированных подсетей логическими средствами VLAN 3 VLAN 2 VLAN 1 VLAN – домен распространения бродкастов

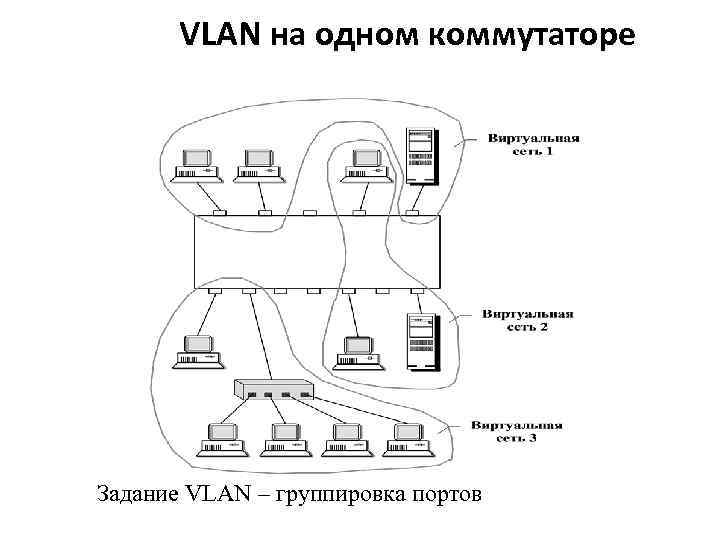

VLAN на одном коммутаторе Задание VLAN – группировка портов

VLAN на одном коммутаторе Задание VLAN – группировка портов

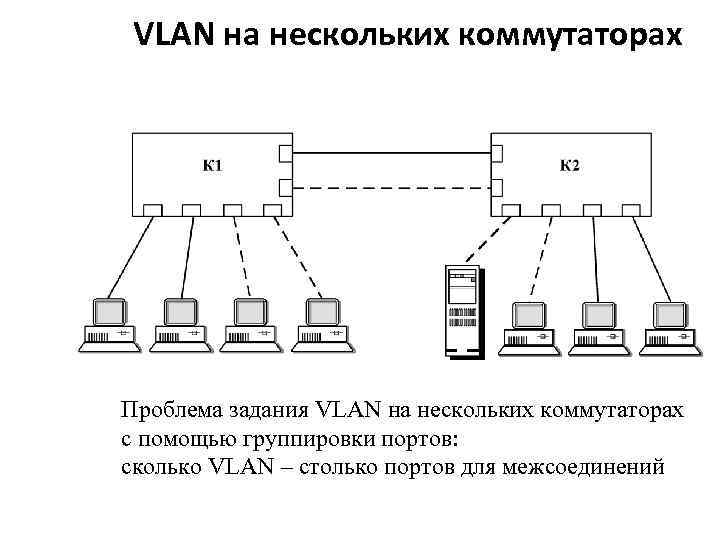

VLAN на нескольких коммутаторах Проблема задания VLAN на нескольких коммутаторах с помощью группировки портов: сколько VLAN – столько портов для межсоединений

VLAN на нескольких коммутаторах Проблема задания VLAN на нескольких коммутаторах с помощью группировки портов: сколько VLAN – столько портов для межсоединений

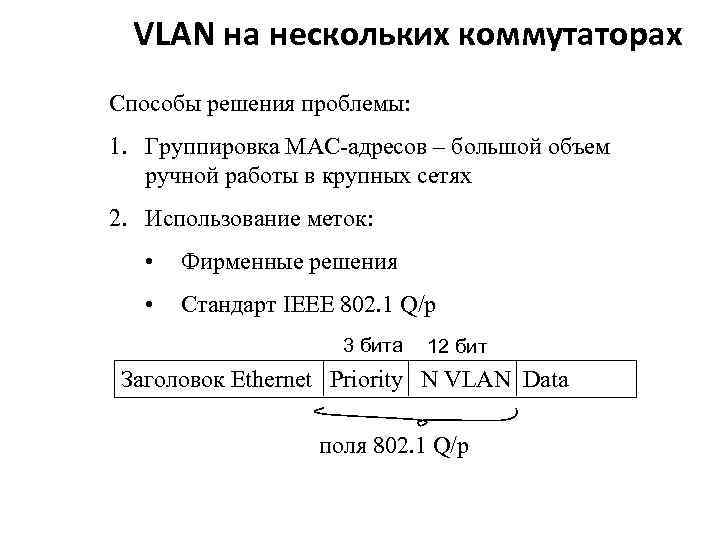

VLAN на нескольких коммутаторах Способы решения проблемы: 1. Группировка MAC-адресов – большой объем ручной работы в крупных сетях 2. Использование меток: • Фирменные решения • Стандарт IEEE 802. 1 Q/p 3 бита 12 бит Заголовок Ethernet Priority N VLAN Data поля 802. 1 Q/p

VLAN на нескольких коммутаторах Способы решения проблемы: 1. Группировка MAC-адресов – большой объем ручной работы в крупных сетях 2. Использование меток: • Фирменные решения • Стандарт IEEE 802. 1 Q/p 3 бита 12 бит Заголовок Ethernet Priority N VLAN Data поля 802. 1 Q/p

Сетевые адаптеры 1. Gigabit Ethernet TP - $200 2. Gigabit Ethernet FO - $450 3. 10/100 TP – $20 -30 Концентраторы 1. Рабочие группы – 10 Мбит/с, standalone, $8 -10 за порт 2. Рабочие группы – 100 Мбит/с, standalone, $15 -20 за порт 3. Стековые – 10 Мбит/с,

Сетевые адаптеры 1. Gigabit Ethernet TP - $200 2. Gigabit Ethernet FO - $450 3. 10/100 TP – $20 -30 Концентраторы 1. Рабочие группы – 10 Мбит/с, standalone, $8 -10 за порт 2. Рабочие группы – 100 Мбит/с, standalone, $15 -20 за порт 3. Стековые – 10 Мбит/с,

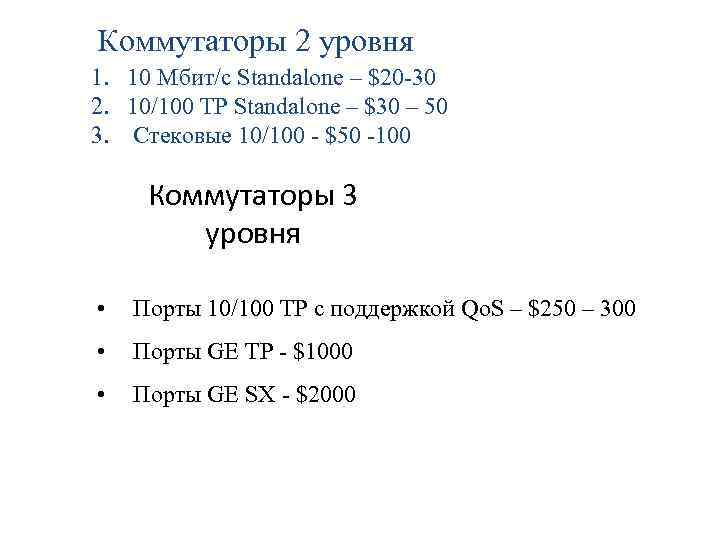

Коммутаторы 2 уровня 1. 10 Мбит/с Standalone – $20 -30 2. 10/100 TP Standalone – $30 – 50 3. Стековые 10/100 - $50 -100 Коммутаторы 3 уровня • Порты 10/100 TP с поддержкой Qo. S – $250 – 300 • Порты GE TP - $1000 • Порты GE SX - $2000

Коммутаторы 2 уровня 1. 10 Мбит/с Standalone – $20 -30 2. 10/100 TP Standalone – $30 – 50 3. Стековые 10/100 - $50 -100 Коммутаторы 3 уровня • Порты 10/100 TP с поддержкой Qo. S – $250 – 300 • Порты GE TP - $1000 • Порты GE SX - $2000

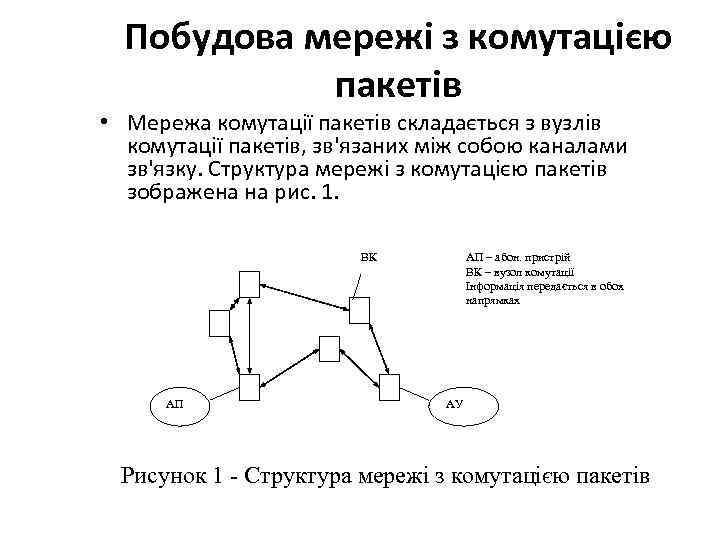

Побудова мережі з комутацією пакетів • Мережа комутації пакетів складається з вузлів комутації пакетів, зв'язаних між собою каналами зв'язку. Структура мережі з комутацією пакетів зображена на рис. 1. АП – абон. пристрій ВК – вузол комутації Інформація передається в обох напрямках ВК АП АУ Рисунок 1 - Структура мережі з комутацією пакетів

Побудова мережі з комутацією пакетів • Мережа комутації пакетів складається з вузлів комутації пакетів, зв'язаних між собою каналами зв'язку. Структура мережі з комутацією пакетів зображена на рис. 1. АП – абон. пристрій ВК – вузол комутації Інформація передається в обох напрямках ВК АП АУ Рисунок 1 - Структура мережі з комутацією пакетів

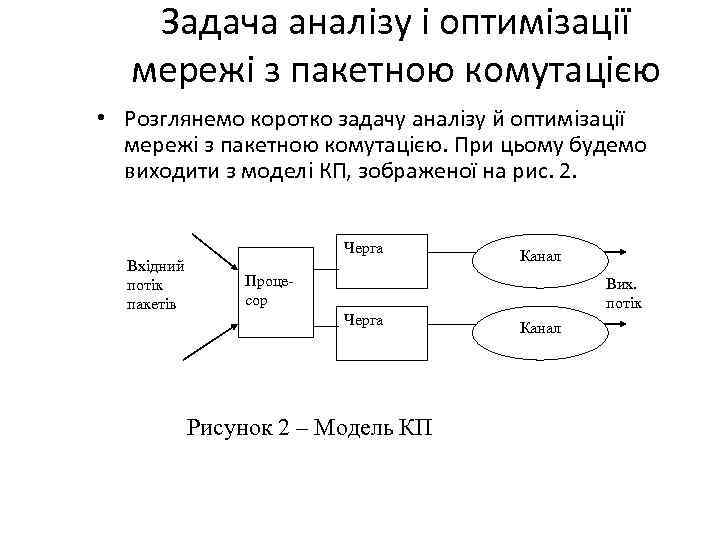

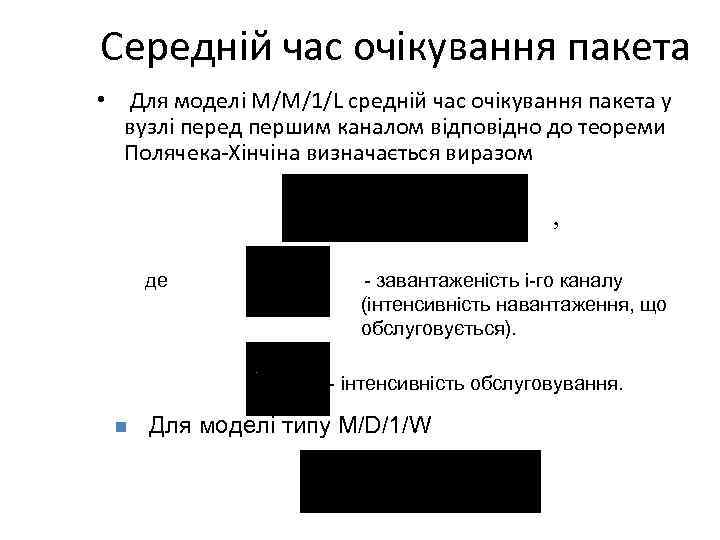

Задача аналізу і оптимізації мережі з пакетною комутацією • Розглянемо коротко задачу аналізу й оптимізації мережі з пакетною комутацією. При цьому будемо виходити з моделі КП, зображеної на рис. 2. Черга Вхідний потік пакетів Канал Процесор Черга Рисунок 2 – Модель КП Вих. потік Канал

Задача аналізу і оптимізації мережі з пакетною комутацією • Розглянемо коротко задачу аналізу й оптимізації мережі з пакетною комутацією. При цьому будемо виходити з моделі КП, зображеної на рис. 2. Черга Вхідний потік пакетів Канал Процесор Черга Рисунок 2 – Модель КП Вих. потік Канал