Л9 Безопасность.ppt

- Количество слайдов: 61

Лекція 9 Безпека інформації 1. Правова база. 2. Органи інформаційної безпеки. 3. Організаційно-технічні заходи і методи захисту даних. 4. Програмно-технічні засоби захисту даних. 2/18/2018 1

Л-9 Інформаційна безпека Мета: ознайомитись з загальними принципами організації захисту інформації при роботі з даними. Література Брюс Шнайер, Секреты и ложь. Безопасность данных в цифровом мире. — Питер; СПб; 2003. Домарев В. В. , Безопасность информационных технологий. Системный подход — К. : ООО ТИД Диа Софт, 2004. 2/18/2018 2

Л-9 Інформаційна безпека (information security) — Інформаційна безпека організації — збереження цілеспрямована діяльність її конфіденційності, органів та посадових осіб з цілісності та використанням дозволених сил і доступності інформації; засобів по досягненню стану можуть враховуватися інші властивості — захищеності інформаційного автентичність, середовища організації, що відстежуваність, забезпечує її нормальне неспростовність та функціонування і динамічний надійність. розвиток. 2/18/2018 3

Л-9 Інформаційна безпека Основні характеристики інформаційної безпеки Конфіденційність інформації — обов'язкова для виконання особою, що має доступ до певної інформації, вимога не передавати таку інформацію третім особам без згоди її власника. Цілісність інформації — стан інформації, при якому відсутнє будь-які її зміни чи зміни здійснюється тільки навмисно суб'єктами, які мають на це право. Доступність інформації — виключення тимчасового або постійного приховування інформації від користувачів, що мають права доступу. 2/18/2018 4

Л-9 Інформаційна безпека Складові інформаційної безпеки Законодавча, нормативно-правова та наукова база. Структура і задачі органів (підрозділів), забезпечення безпеки інформаційних технологій. Організаційно-технічні та режимні заходи і методи (Політика інформаційної безпеки). Програмно-технічні способи та засоби забезпечення інформаційної безпеки. 2/18/2018 5

Л-9 Інформаційна безпека 1. Правова база Список Нормативних правових актів щодо інформаційної безпеки в Україні Нормативні документи в галузі технічного захисту інформації та державні стандарти України стосовно Закони України: створення і функціонування Комплексної системи Закон України «Про інформацію» від 02. 10. 1992 № 2657 -XII захисту інформації: НД ТЗІ 3. 7 -003 -05 Порядок проведення робіт із створення комплексної системи захисту Закон України «Про захист інформації в інформаційно-телекомунікаційних інформації в інформаційно-телекомунікаційній системі системах» від 05. 07. 1994 № 80/94 -ВР ДЕРЖАВНИЙ СТАНДАРТ УКРАЇНИ Захист інформації. Технічний захист інформації. Порядок Закон України «Про державну таємницю» від 21. 01. 1994 № 3855 -XII проведення робіт. ДСТУ 3396. 1 -96 НД ТЗІ 1. 4 -001 -2000 Типове положення про службу захисту інформації в автоматизованій Закон України «Про захист персональних даних» від 01. 06. 2010 № 2297 -VI системі НД ТЗІ 2. 5 -004 -99 Критерії оцінки захищеності інформації в комп’ютерних системах від Національний банк України несанкціонованого доступу ГСТУ СУІБ 1. 0/ISO/IEC 27001: 2010 ІНФОРМАЦІЙНІ ТЕХНОЛОГІЇ МЕТОДИ НД ТЗІ 2. 5 -005 -99 Класифікація автоматизованих систем і стандартні функціональні профілі ЗАХИСТУ. СИСТЕМА УПРАВЛІННЯ ІНФОРМАЦІЙНОЮ БЕЗПЕКОЮ. захищеності оброблюваної інформації від несанкціонованого доступу Вимоги. (ISO/IEC 27001: 2005, MOD) НД ТЗІ 2. 5 -008 -02 Вимоги із захисту конфіденційної інформації від несанкціонованого доступу Постанова Кабінету міністрів України «Про затвердження Правил під час обробки в автоматизованих системах класу 2 ГСТУ СУІБ 2. 0/ISO/IEC 27002: 2010 ІНФОРМАЦІЙНІ ТЕХНОЛОГІЇ МЕТОДИ забезпечення захисту інформації в інформаційних, телекомунікаційних та НД ТЗІ 2. 5 -010 -03 Вимоги до захисту інформації WEB-сторінки від несанкціонованого доступу ЗАХИСТУ. ЗВІД ПРАВИЛ ДЛЯ УПРАВЛІННЯ ІНФОРМАЦІЙНОЮ НД ТЗІ 3. 7 -001 -99 Методичні вказівки щодо розробки технічного завдання на створення інформаційно-телекомунікаційних системах» від 29. 03. 2006 № 373 БЕЗПЕКОЮ. (ISO/IEC 27002: 2005, MOD) комплексної системи захисту інформації в автоматизованій системі Постанова Кабінету міністрів України «Про затвердження Інструкції про НД ТЗІ 3. 6 -001 -2000 Технічний захист інформації. Комп’ютерні системи. Порядок створення, порядок обліку, зберігання і використання документів, справ, видань та впровадження, супроводження та модернізації засобів технічного захисту інформації від інших матеріальних носіїв інформації, які містять конфіденційну несанкціонованого доступу інформацію, що є власністю держави» від 27 листопада 1998 р. № 1893 АВТОМАТИЗИРОВАННЫЕ СИСТЕМЫ ТРЕБОВАНИЯ К СОДЕРЖАНИЮ ДОКУМЕНТОВ РД 50 -34. 698 ТЕХНИЧЕСКОЕ ЗАДАНИЕ НА СОЗДАНИЕ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ ГОСТ 34. 602 -89 НД ТЗІ 1. 1 -002 -99 Загальні положення щодо захисту інформації в комп'ютерних системах від несанкціонованого доступу Галузеві стандарти: Постанови Кабінету міністрів України: 2/18/2018 6

2. Органи інформаційної безпеки Л-9 Інформаційна безпека Міжнародні організації Державні органи ь Відділи спецслужб держави. ь Спеціально уповноважений орган держави з питань захисту інформації ( Державна служба спеціального зв'язку та захисту інформації - ДССЗЗІ) Підрозділи підприємства ь окремий відділ Служби безпеки підприємства. ь окрема Служба захисту інформації в інформаційно-телекомунікаційній системі. ь певний відділ підприємства. 2/18/2018 7

Л-9 Інформаційна безпека 3. Організаційно-технічні заходи і методи захисту даних Політика безпеки інформації в організації (Organizational security policy) — сукупність документованих правил, процедур, практичних прийомів чи керівних принципів в області безпеки інформації, якими користується Напрямки захисту інформаційної системи: організація в своїй діяльності. Захист об'єктів інформаційної системи; Захист процесів, процедур та програм обробки інформації; Захист каналів зв'язку; Придушення побічних електромагнітних випромінювань; Управління системою захисту. 2/18/2018 8

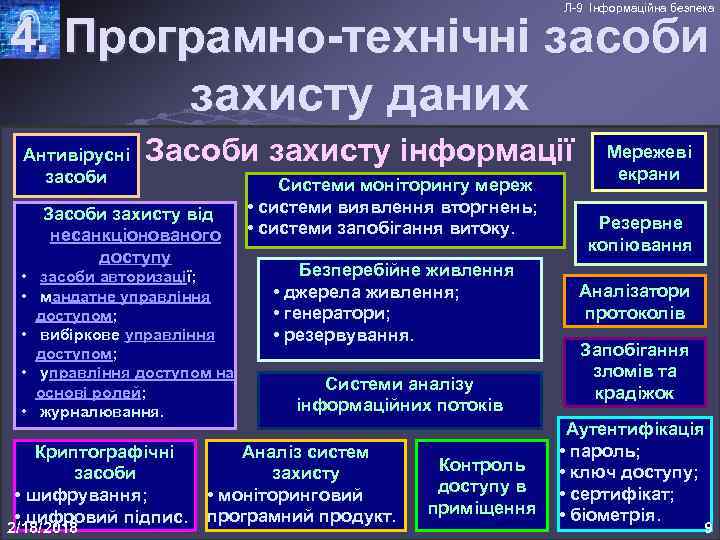

Л-9 Інформаційна безпека 4. Програмно-технічні засоби захисту даних Антивірусні засоби Засоби захисту інформації Засоби захисту від несанкціонованого доступу • засоби авторизації; • мандатне управління доступом; • вибіркове управління доступом; • управління доступом на основі ролей; • журналювання. Криптографічні засоби • шифрування; • цифровий підпис. 2/18/2018 Системи моніторингу мереж • системи виявлення вторгнень; • системи запобігання витоку. Безперебійне живлення • джерела живлення; • генератори; • резервування. Системи аналізу інформаційних потоків Аналіз систем захисту • моніторинговий програмний продукт. Контроль доступу в приміщення Мережеві екрани Резервне копіювання Аналізатори протоколів Запобігання зломів та крадіжок Аутентифікація • пароль; • ключ доступу; • сертифікат; • біометрія. 9

Л-9 Інформаційна безпека Засоби захисту від несанкціонованого доступу Засоби авторизації. Мандатне управління доступом. Вибіркове управління доступом. Управління доступом на основі ролей. Журналювання (Аудит). 2/18/2018 10

Л-9 Інформаційна безпека Системи аналізу та моделювання інформаційних потоків CASE (Computer Aided Software Engineering) – засоби розробки програмних та організаційно-керуючих систем. Вони охоплюють велику частину підтримки величезного числа технологій проектування комп'ютерних інформаційних систем: починаючи з простих засобів аналізу і документування і закінчуючи масштабними засобами автоматизації, які охоплюють весь життєвий цикл програмного забезпечення. 2/18/2018 11

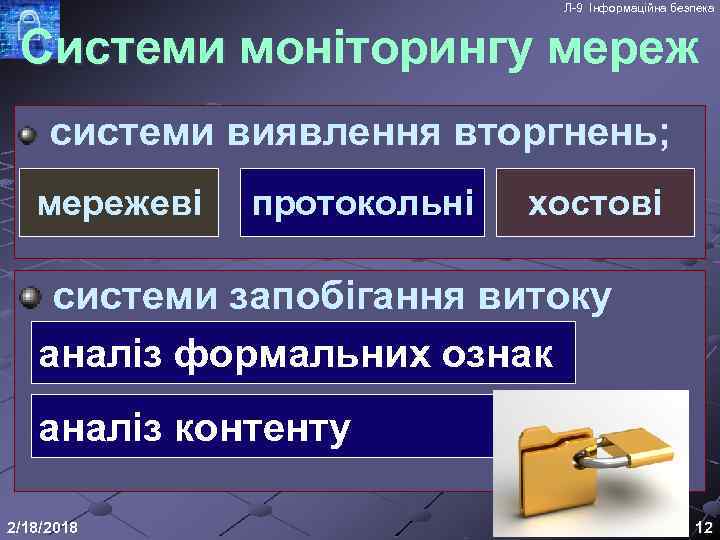

Л-9 Інформаційна безпека Системи моніторингу мереж системи виявлення вторгнень; мережеві протокольні хостові системи запобігання витоку аналіз формальних ознак аналіз контенту 2/18/2018 12

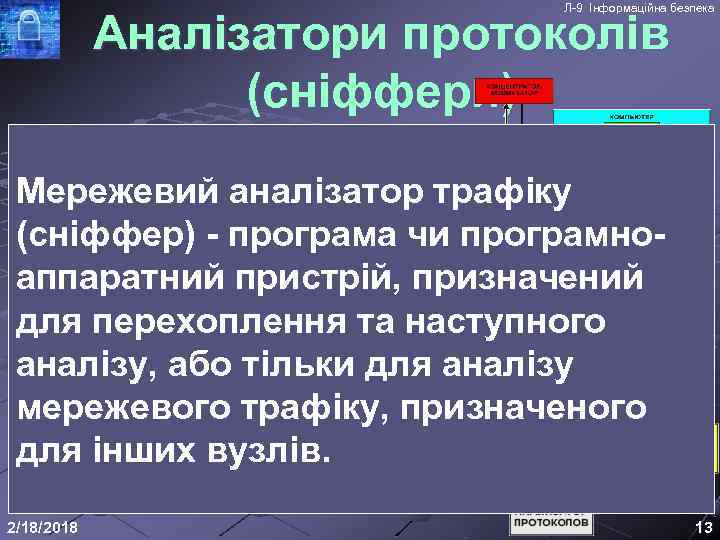

Л-9 Інформаційна безпека Аналізатори протоколів (сніффери) Програмні аналізатори Мережевий аналізатор трафіку для локальних мереж; (сніффер) - програма чи програмноаппаратний пристрій, призначений Апаратні аналізатори для перехоплення та наступного для локальних мереж; аналізу, або тільки для аналізу мережевого трафіку, призначеного Аналізатори для інших вузлів. глобальних мереж. 2/18/2018 13

Л-9 Інформаційна безпека Антивірусні засоби Три рубежі захисту від комп'ютерних вірусів: - Запобігання надходження вірусів; - Запобігання вірусної атаки, якщо вірус всетаки попав на комп'ютер; - Запобігання руйнівних наслідків, якщо атака все-таки відбулась. Три методи реалізації захисту: - Програмні методи захисту; - Апаратні методи захисту; - Організаційні методи захисту. 2/18/2018 14

Л-9 Інформаційна безпека Комп'ютерний вірус – комп'ютерна програма або шкідливий код, здатні до розмноження (самореплікація). Віруси можуть без відома користувача виконувати інші довільні дії, в тому числі шкідливі для користувача і/або комп'ютера. Шкідлива програма – програма для отримання несанкціонованого доступу до ресурсів ЕОМ або до інформації на ЕОМ з метою несанкціонованого власником використання ресурсів ЕОМ або заподіяння шкоди (нанесення збитку) власнику інформації шляхом копіювання, спотворення, видалення або підміни інформації. 2/18/2018 15

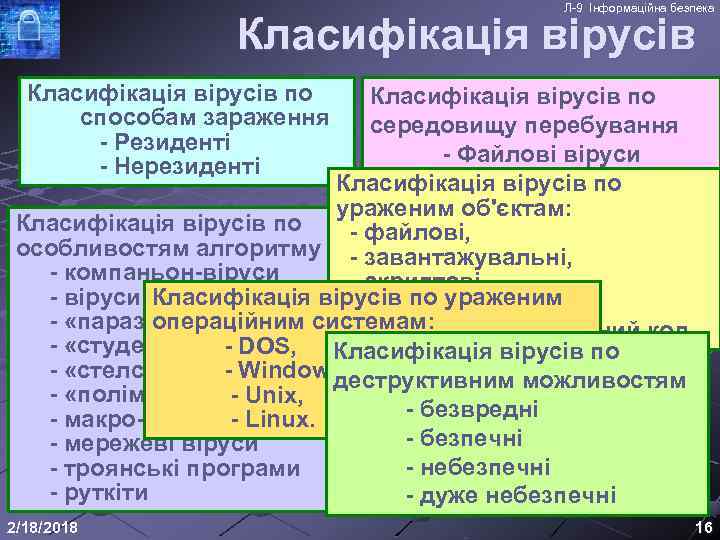

Л-9 Інформаційна безпека Класифікація вірусів по способам зараження - Резиденті - Нерезиденті Класифікація вірусів по середовищу перебування - Файлові віруси - Загрузочні віруси Класифікація вірусів по ураженим об'єктам: - Макро-віруси Класифікація вірусів по - файлові, - Сполучені особливостям алгоритму - завантажувальні, (файлово-загрузочні, …) - компаньон-віруси - скриптові, - віруси- «черви» (worm) - макровіруси, Класифікація вірусів по ураженим - «паразитичні» операційним системам: - що вражають вихідний код. - «студентські» - DOS, Класифікація вірусів по - «стелс» -віруси - Windows, деструктивним можливостям - «поліморфік» -віруси - Unix, - безвредні - макро-віруси - Linux. - безпечні - мережеві віруси - небезпечні - троянські програми - руткіти - дуже небезпечні 2/18/2018 16

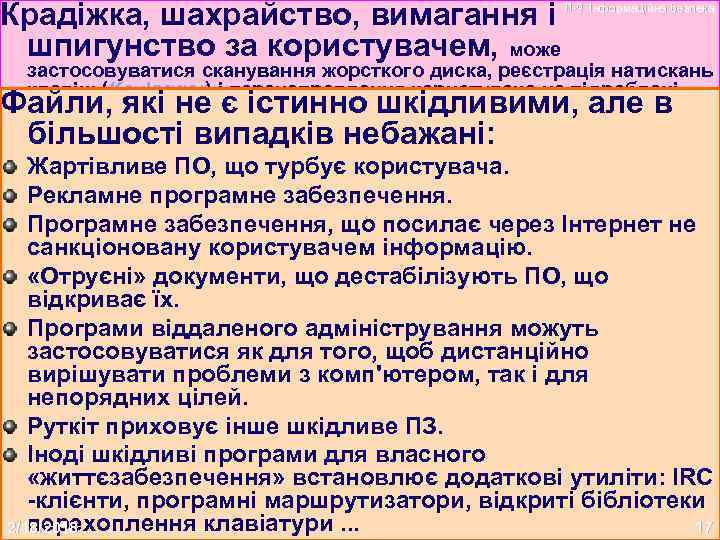

Крадіжка, шахрайство, вимагання і шпигунство за користувачем, може застосовуватися сканування жорсткого диска, реєстрація натискань Перешкоди в роботі зараженого комп'ютера: клавіш (Keylogger) і перенаправлення користувача на підроблені Файли, які не є істинно шкідливими, але в сайти, які точно повторюють оригінал. … відкриття-закриття піддону CD-ROM, інверсія “миші”, Викрадення даних, що представляють цінність або перевертання екрану, шум води, жартівливі ефекти, … більшості випадків небажані: Л-9 Інформаційна безпека Дії шкідливих програм таємницю. знищення даних на дисках, форматування дисків, … Жартівливе ПО, що турбує користувача. Крадіжка акаунтів різних служб (електронної пошти, поломка апаратного забезпечення комп'ютера. Інша незаконна діяльність: Рекламне програмне забезпечення. месенджерів, ігрових серверів. . . ). Акаунти застосовуються блокування антивірусних сайтів, антивірусних програм. Програмне забезпечення, що посилає через Інтернет не Отримання несанкціонованого доступу до ресурсів для розсилки спаму. Через е-пошту можна роздобути санкціоновану користувачем інформацію. самого комп'ютера або третіх ресурсів, доступних через паролі від інших акаунтів, а віртуальне майно в MMOG - блокування адміністративних функцій операційної нього, в тому числі пряме управління комп'ютером. продати. системи з метою ускладнити лікування. «Отруєні» документи, що дестабілізують ПО, що відкриває їх. Організація на комп'ютері відкритих реле і Крадіжка акаунтів платіжних систем. саботування промислових процесів, керованих загальнодоступних проксі-серверів. комп'ютером. Програми віддаленого адміністрування можуть Блокування комп'ютера, шифрування файлів користувача з метою шантажу і вимагання грошових коштів застосовуватися як для того, щоб дистанційно Заражений комп'ютер може бути використаний для (Ransomware). У більшості випадків після оплати вирішувати проблеми з комп'ютером, так і для проведення DDo. S-атак. комп'ютер або не розблокується, або знов блокується. непорядних цілей. Збір адрес електронної пошти та розповсюдження спаму. Інсталяція іншого шкідливого ПЗ: Використання телефонного модему для здійснення Руткіт приховує інше шкідливе ПЗ. Накрутка електронних голосувань, клацань по Завантаження з мережі (downloader). дорогих дзвінків, що тягне за собою значні суми в Іноді шкідливі програми для власного рекламним банерам. Розпакування інший шкідливої програми, вже міститься телефонних рахунках. «життєзабезпечення» встановлює додаткові утиліти: IRC Генерація монет платіжної системи Bitcoin. всередині файла (dropper). Платне ПО, що імітує, наприклад, антивірус, але нічого -клієнти, програмні маршрутизатори, відкриті бібліотеки корисного не робить (fraudware або scareware). перехоплення клавіатури. . . 2/18/2018 17

Л-9 Інформаційна безпека Канали розповсюдження вірусів Дискети. Флеш-накопичувачі (флешки), інші знімні накопичувачі - цифрові фотоапарати, цифрові відеокамери, цифрові плеєри (MP 3 -плеєри), мобільні телефони, смартфони. Електронна пошта (вкладення: картинки, документи, музику, посилання на сайти) Поштові віруси, потрапивши на комп'ютер користувача, використовують адресну книгу з поштових клієнтів для розсилки самого себе далі. Системи обміну миттєвими повідомленнями (посилання на фото, музику або програми, які в дійсності є вірусами). Веб-сторінки. Зараження через наявність уразливостей програмного забезпечення на комп'ютері користувача або власника сайту. Інтернет та локальні мережі. Черви проникають на комп'ютер-жертву без участі користувача, використовують уразливості в програмному забезпеченні операційних систем. 2/18/2018 18

Л-9 Інформаційна безпека Заходи по захисту від вірусів 1. Регулярно створюйте резервні копії. 2. Будьте готові перевстановити свою систему у випадку її пошкодження з-за зараження вірусом. 3. Захистіть своє мережеве з'єднання за допомогою брандмауера. 4. Використовуйте антивірусну програму. 5. Регулярно оновляйте операційну систему. 7. Обмежте доступ до свого комп'ютеру. 8. Змініть Internet Explorer на інший браузер. 9. Використовуйте Анти-спам захист. 2/18/2018 19

Л-9 Інформаційна безпека Методи захисту від вірусів сканування. виявлення змін. евристичний аналіз. хмарні технології. верифікація. 2/18/2018 20

Основні заходи для підвищення безпеки Л-9 Інформаційна безпека використовувати сучасні операційні системи; своєчасно встановлювати оновлення; включити режим автоматичного оновлення; використовувати антивірусні продукти з сигнатурними методами пошуку шкідливих програм; використовувати програми проактивного захисту від загроз; працювати на комп'ютері під правами користувача, а не адміністратора; обмежити фізичний доступ до комп'ютера сторонніх осіб; використовувати зовнішні носії інформації тільки від перевірених джерел; не відкривати комп'ютерні файли, отримані від ненадійних джерел; використовувати персональний Firewall (апаратний або програмний), контролюючий вихід в мережу Інтернет з комп'ютера на підставі політик, встановлених користувачем. 2/18/2018 21

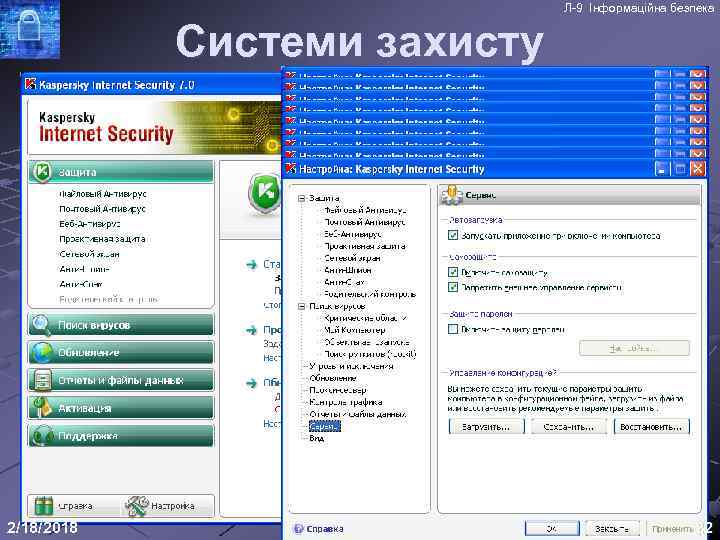

Л-9 Інформаційна безпека Системи захисту 2/18/2018 22

Л-9 Інформаційна безпека Антивірусні програми 2/18/2018 23

Л-9 Інформаційна безпека Мережеві екрани Brandmauer, firewall Основним завданням мережевого екрану є захист комп'ютерних мереж або окремих вузлів від несанкціонованого доступу. Їх основне завдання – не пропускати (фільтрувати) пакети, які не підходять під критерії, визначені в конфігурації. 2/18/2018 24

Л-9 Інформаційна безпека Можливості мережевих екранів Фільтрація доступу до свідомо незахищених служб; Перешкоджання отриманню закритої інформації з захищеної підмережі Перешкоджання впровадження в захищену підмережу неправдивих даних за допомогою уразливих служб; Контроль доступу до вузлів мережі; Реєстрація всіх спроб доступу ззовні та і з внутрішньої мережі Облік використання доступу до Інтернету окремими вузлами мережі; Регламентування порядку доступу до мережі; Повідомлення про підозрілу діяльність, спроби зондування або атаки на вузли мережі або сам екран; 2/18/2018 25

Л-9 Інформаційна безпека Криптографічні засоби Криптографія - наука про методи забезпечення конфіденційності і автентичності інформації. Конфіденційність - неможливість прочитання інформації стороннім Автентичність - цілісність і справжність авторства; неможливості відмови від авторства 2/18/2018 26

Л-9 Інформаційна безпека Шифрування – спосіб перетворення відкритої інформації в закриту, і назад. Застосовується для зберігання важливої інформації в ненадійних джерелах або передачі її по незахищених каналах зв'язку. Процес шифрування Криптостійкість шифрування Шифрування зашифрування розшифрування гарантована тимчасова Асиметричне Симетричне 2/18/2018 27

Л-9 Інформаційна безпека Шифрування Програми для запобігання несанкціонованому доступу до конфіденційної інформації : програми шифрування інформації; програми приховування інформації; програми блокування несанкціонованого доступу або обмеження доступу до даних. Advanced Encryption Package 2/18/2018 28

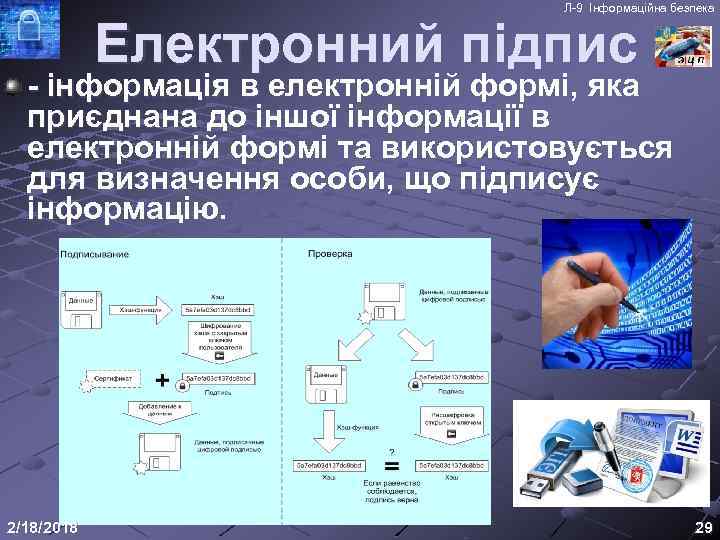

Л-9 Інформаційна безпека Електронний підпис - інформація в електронній формі, яка приєднана до іншої інформації в електронній формі та використовується для визначення особи, що підписує інформацію. 2/18/2018 29

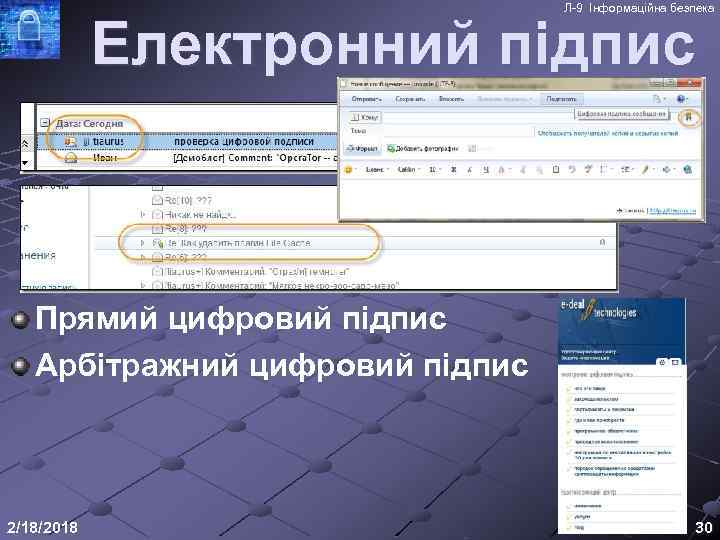

Л-9 Інформаційна безпека Електронний підпис Прямий цифровий підпис Арбітражний цифровий підпис 2/18/2018 30

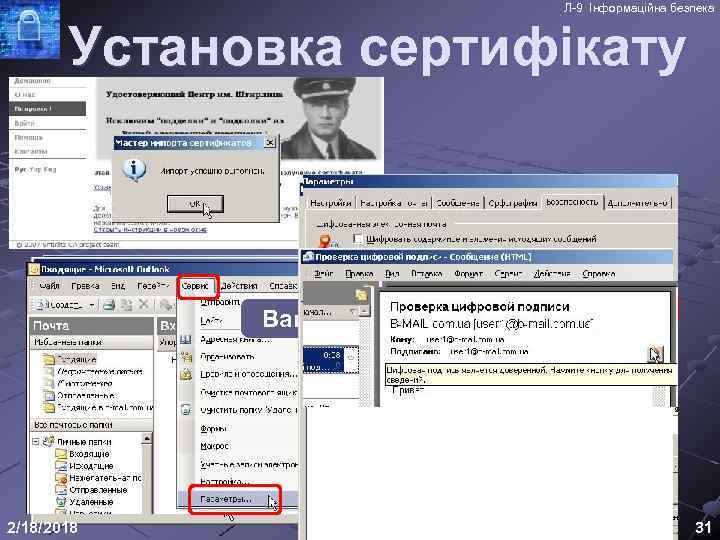

Л-9 Інформаційна безпека Установка сертифікату Ваша поштова адреса 2/18/2018 31

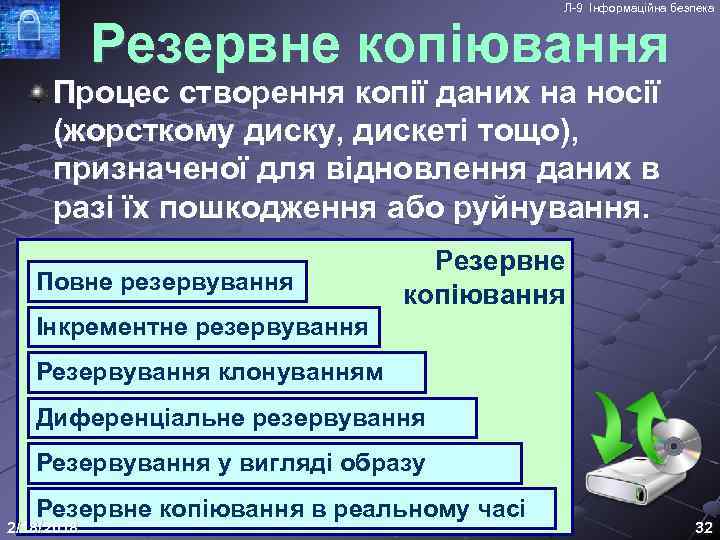

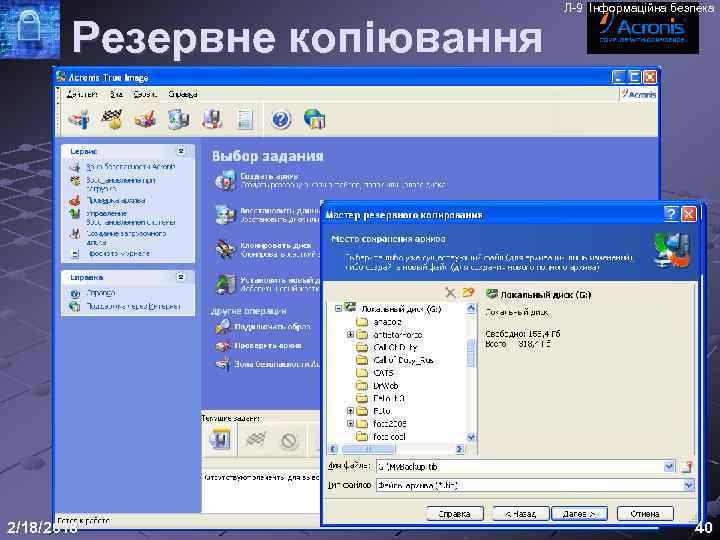

Л-9 Інформаційна безпека Резервне копіювання Процес створення копії даних на носії (жорсткому диску, дискеті тощо), призначеної для відновлення даних в разі їх пошкодження або руйнування. Резервне Втрата інформації Повне резервування копіювання Поломки носіїв інформації Інкрементне резервування Резервування клонуванням Стихійні, техногенні лиха Диференціальне резервування Шкідливі програми Резервування у вигляді образу Людський фактор Резервне копіювання в реальному часі 2/18/2018 32

Л-9 Інформаційна безпека Схеми ротації Одноразове копіювання; Проста ротація; «Дід, батько, син» «Ханойська башта» ; « 10 наборів» . 2/18/2018 33

Л-9 Інформаційна безпека Зберігання резервної копії: Стрічка стримера; «Хмарний» бекап» - онлайн-служби; DVD чи CD компакт-диски; HDD комп'ютера; FTP-сервери; LAN локальної мережі; USB пристрій (флеш-карта, HDD…); ZIP, JAZ, MO дискети. 2/18/2018 34

Л-9 Інформаційна безпека Резервне online-копіювання Онлайн-хранилища файлів Сервіси онлайн-резервування даних Сервіси онлайн-пересилання даних користувачів 2/18/2018 35

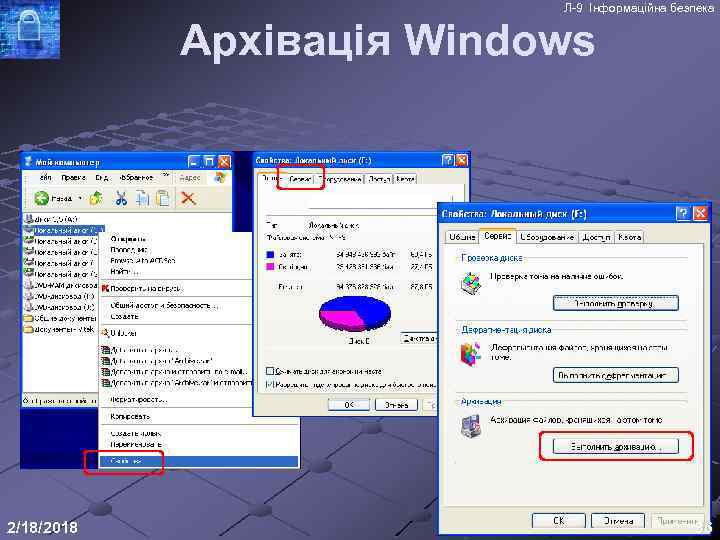

Л-9 Інформаційна безпека Архівація Windows 2/18/2018 36

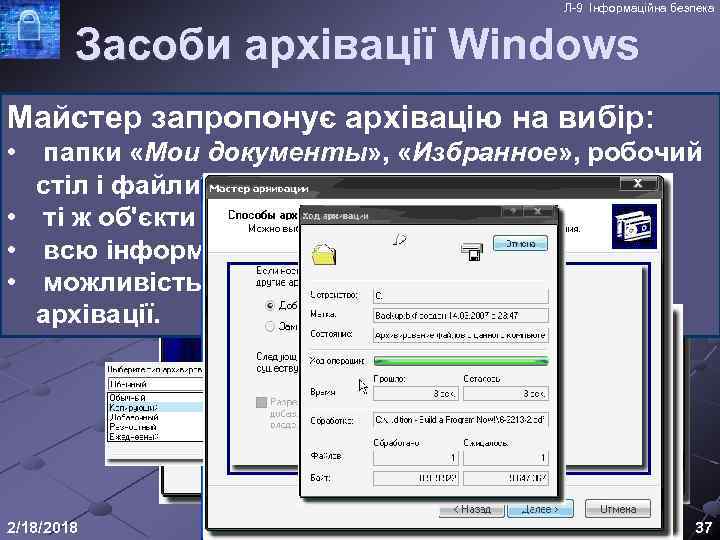

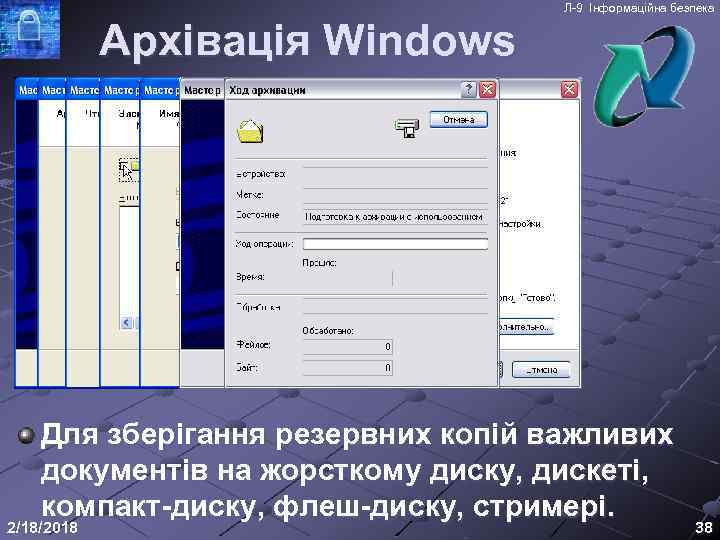

Л-9 Інформаційна безпека Засоби архівації Windows Майстер запропонує архівацію на вибір: • папки «Мои документы» , «Избранное» , робочий стіл і файли cookie дійсного користувача; • ті ж об'єкти для всіх користувачів; • всю інформацію на комп'ютері; • можливість самостійно вказати об'єкти для архівації. 2/18/2018 37

Л-9 Інформаційна безпека Архівація Windows Для зберігання резервних копій важливих документів на жорсткому диску, дискеті, компакт-диску, флеш-диску, стримері. 2/18/2018 38

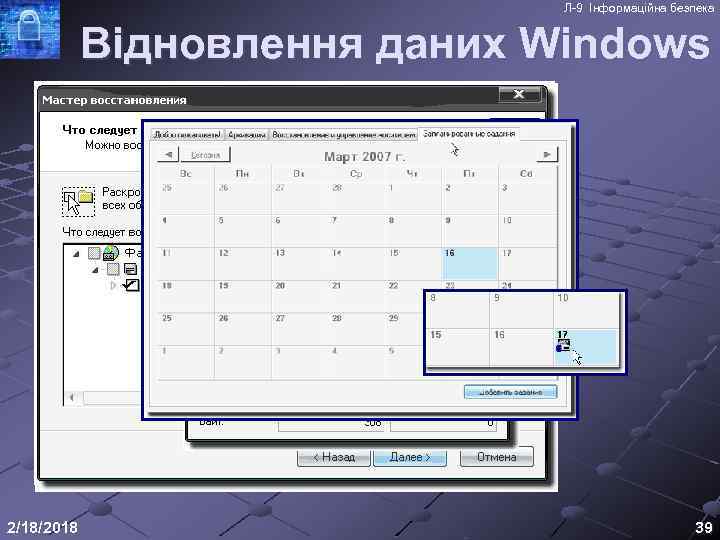

Л-9 Інформаційна безпека Відновлення даних Windows 2/18/2018 39

Резервне копіювання 2/18/2018 Л-9 Інформаційна безпека 40

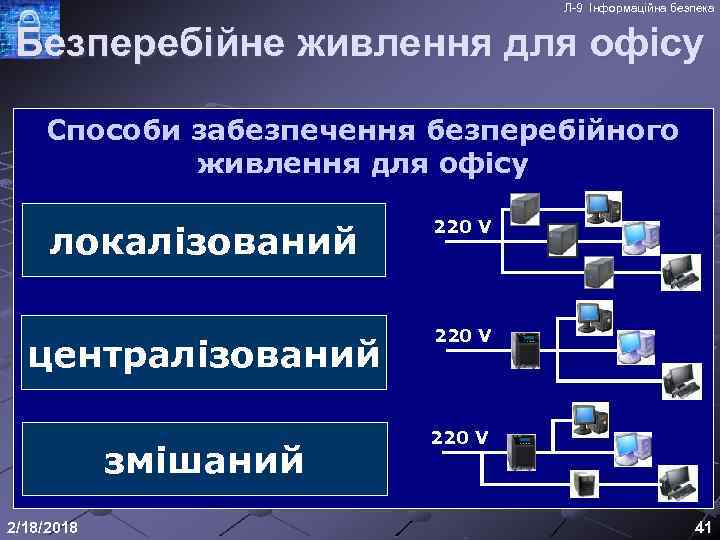

Л-9 Інформаційна безпека Безперебійне живлення для офісу Способи забезпечення безперебійного живлення для офісу локалізований 220 V централізований 220 V змішаний 2/18/2018 220 V 41

Л-9 Інформаційна безпека Аутентифікація Пароль; n Ключ доступу (фізичний чи електронний); n Сертифікат; n Біометрія. n 2/18/2018 42

Л-9 Інформаційна безпека Запобігання зломів та крадіжок Бокси захисні Кабіни та шафи модульні серверні Пристрої антивандальні Обладнання для депозитаріїв Інструментальні засоби аналізу систем захисту Засоби запобігання крадіжок обладнання Жорсткі датчики 2/18/2018 43

Л-9 Інформаційна безпека Контроль доступу обмеження доступу на задану територію; ідентифікація особи, яка має право доступу на задану територію; управління доступом на задану територію (кого, в який час і на яку територію допускати). облік робочого часу; розрахунок заробітної плати; ведення бази персоналу / відвідувачів. 2/18/2018 44

Л-9 Інформаційна безпека Аналіз систем захисту 2/18/2018 45

Л-9 Інформаційна безпека 2/18/2018 46

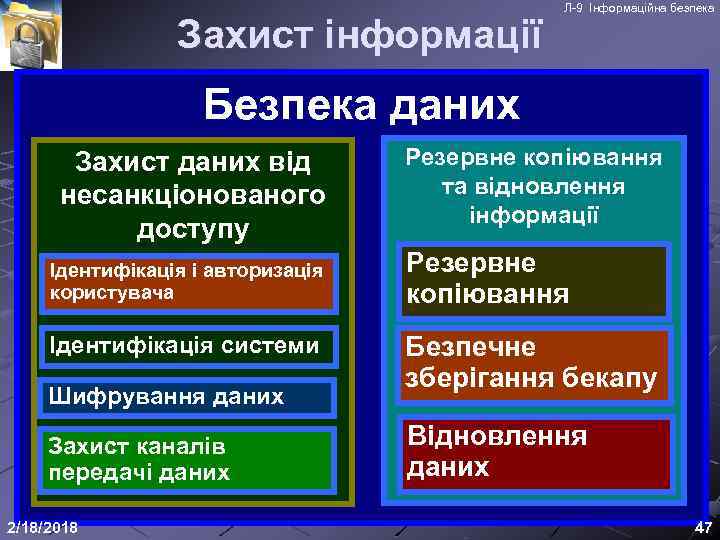

Захист інформації Л-9 Інформаційна безпека Безпека даних Захист даних від несанкціонованого доступу Ідентифікація і авторизація користувача Ідентифікація системи Шифрування даних Захист каналів передачі даних 2/18/2018 Резервне копіювання та відновлення інформації Резервне копіювання Безпечне зберігання бекапу Відновлення даних 47

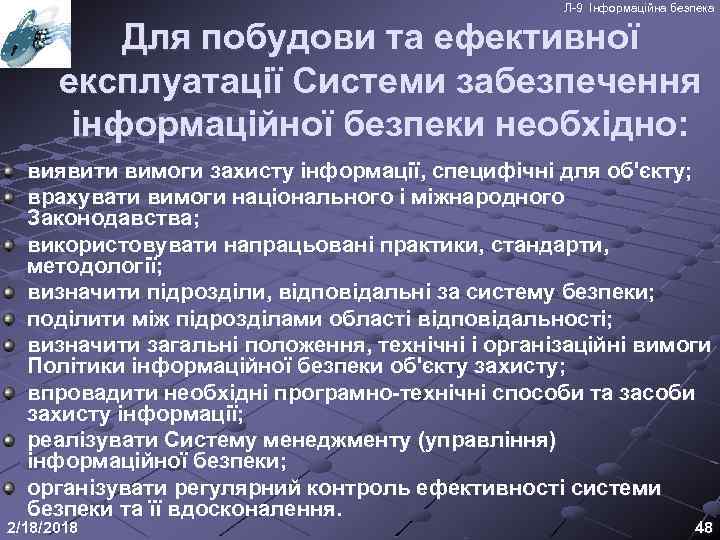

Л-9 Інформаційна безпека Для побудови та ефективної експлуатації Системи забезпечення інформаційної безпеки необхідно: виявити вимоги захисту інформації, специфічні для об'єкту; врахувати вимоги національного і міжнародного Законодавства; використовувати напрацьовані практики, стандарти, методології; визначити підрозділи, відповідальні за систему безпеки; поділити між підрозділами області відповідальності; визначити загальні положення, технічні і організаційні вимоги Політики інформаційної безпеки об'єкту захисту; впровадити необхідні програмно-технічні способи та засоби захисту інформації; реалізувати Систему менеджменту (управління) інформаційної безпеки; організувати регулярний контроль ефективності системи безпеки та її вдосконалення. 2/18/2018 48

Л-9 Інформаційна безпека Знищення документів Шредери для листових документів Шредери для середньої і великої кількості документів Шредери для архівів 2/18/2018 Ступінь таємності; Спосіб різання; Продуктивність; Потужність двигуна; Об'єм контейнера; ; Ширина приймальної частини; Рівень шуму. 49

Л-9 Інформаційна безпека Знищення файлів Алгоритми знищення інформації Корзина Windows, очищення Корзини; Стандарт Department of Defence 5220. 22; Стандарт VSITR; ГОСТ Р 50739 -95; Алгоритм Брюса Шнайера; Алгоритм Пітера Гутманна. 2/18/2018 50

Л-9 Інформаційна безпека Знищення файлів 2/18/2018 51

Л-9 Інформаційна безпека Правила безпеки при використанні соціальних мереж Проявляйте обережність при переході по посиланням, які ви отримали в від інших користувачів чи друзів. Контролюйте інформацію про себе у вільному доступі. Не думайте, що повідомлення від адресата дійсно надіслано ним. Не дозволяйте соціальним мережам сканувати адресну книгу вашої електронної пошти. Вводіть адреси соціальної мережі в адресному рядку браузера або використовуйте закладки. Не додавайте в друзі в соціальних мережах всіх підряд. Не реєструйтеся у всіх соціальних мережах. Всі дані з соціальних мереж десь збережені. Обережно встановлюйте додатки для соціальних мереж. Не відвідуйте соціальні мережі з робочого місця. Розкажіть дітям про небезпеки від соціальних мереж. 2/18/2018 52

Л-9 Інформаційна безпека Профілактика комп'ютера видалення тимчасових і непотрібних файлів; своєчасна очистка диску від «сміття» ; дефрагментація жорстких дисків; перевірка жорстких дисків на помилки; створення диску аварійного відновлення; створення точки відновлення системи. 2/18/2018 53

Л-9 Інформаційна безпека Видалення тимчасових і непотрібних файлів 2/18/2018 54

Л-9 Інформаційна безпека Очистка диску від «сміття» 2/18/2018 55

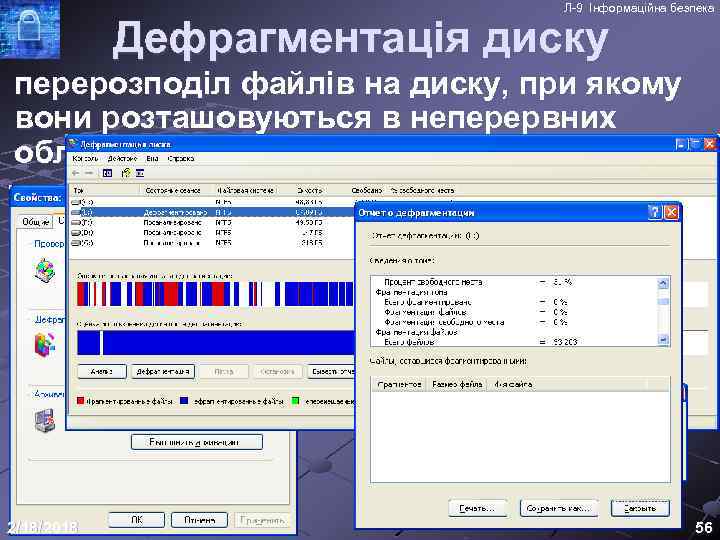

Л-9 Інформаційна безпека Дефрагментація диску перерозподіл файлів на диску, при якому вони розташовуються в неперервних областях 2/18/2018 56

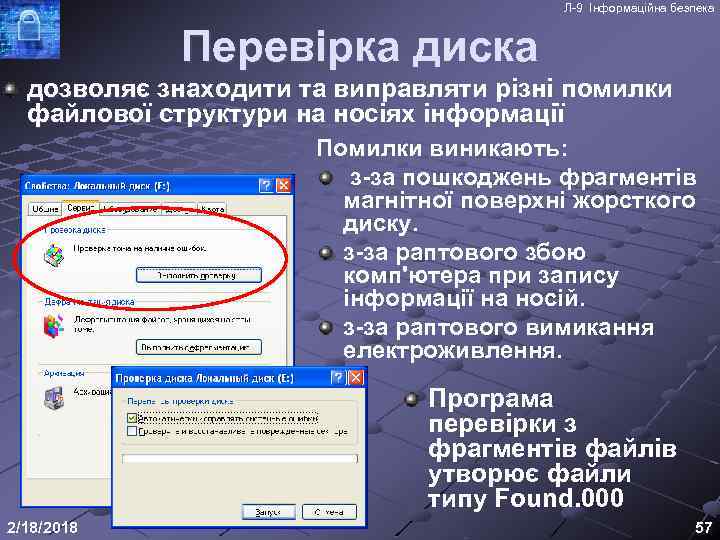

Л-9 Інформаційна безпека Перевірка диска дозволяє знаходити та виправляти різні помилки файлової структури на носіях інформації Помилки виникають: з-за пошкоджень фрагментів магнітної поверхні жорсткого диску. з-за раптового збою комп'ютера при запису інформації на носій. з-за раптового вимикання електроживлення. Програма перевірки з фрагментів файлів утворює файли типу Found. 000 2/18/2018 57

Л-9 Інформаційна безпека Створення диску аварійного відновлення См. Слайди 36 -39 2/18/2018 58

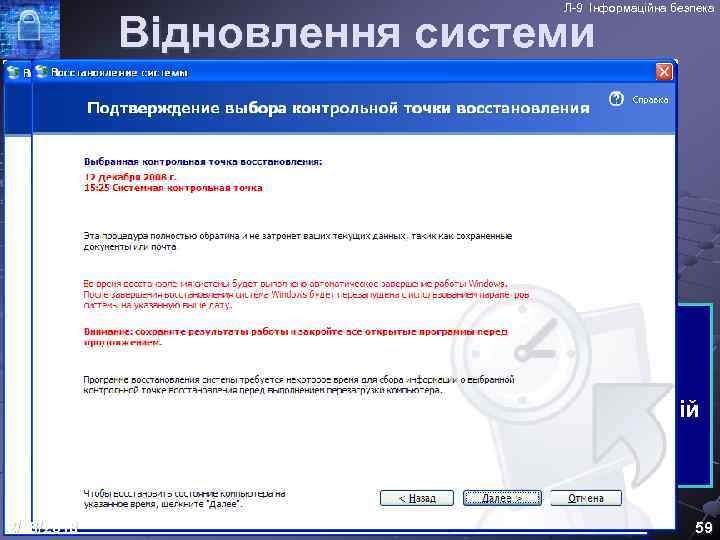

Л-9 Інформаційна безпека Відновлення системи – для відмови від змін в конфігурації системи та відновлення її параметрів і стану на попередній стан без втрати документів, пошти, посилань, … 2/18/2018 59

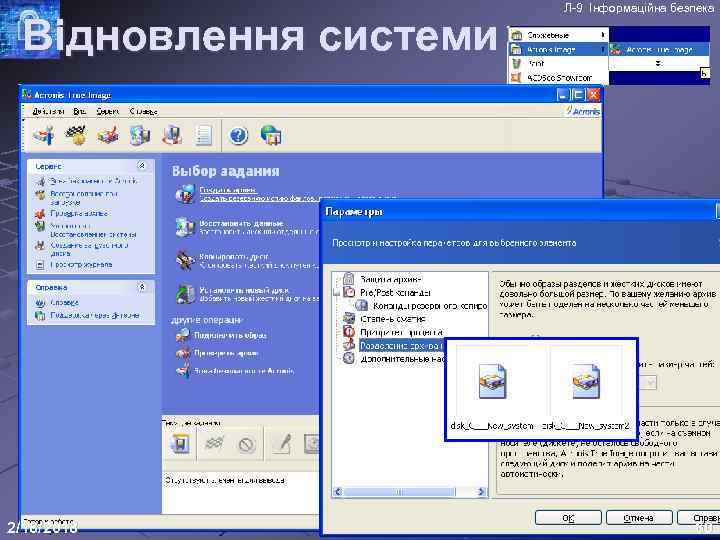

Відновлення системи 2/18/2018 Л-9 Інформаційна безпека 60

Л-9 Інформаційна безпека 2/18/2018 61

Л9 Безопасность.ppt