СОП_Лекция 8-9.pptx

- Количество слайдов: 70

Лекция 8. Безопасность при работе с документами Microsoft Office 2010.

В Microsoft Office 2010 при открытии файлов на панелях сообщений могут появляться полезные сведения и предупреждения о возможных проблемах с ними. Панели сообщений системы безопасности содержат сведения о возможных факторах риска для безопасности в файлах, а также дают возможность открыть или прочитать файл со сниженным риском.

В файлах и программах иногда есть активное содержимое, которое помогает повысить эффективность труда и упрощает работу с программами. Существует несколько видов активного содержимого. Самыми распространенными являются макросы и элементы Active. X. Макросы служат для автоматизации часто выполняемых задач, что позволяет сэкономить время за счет сокращения объема работы с клавиатурой и мышью. Элементы Active. X используются для отображения анимационных эффектов, кнопок, списков параметров и диалоговых окон.

Обычно активное содержимое безопасно. Однако с его помощью злоумышленники могут красть данные и распространять компьютерные вирусы, а также использовать чужие компьютеры с незаконными целями без ведома их пользователей. Это представляет угрозу для компьютеров и корпоративных сетей. Для защиты от нее программы Microsoft Office 2010 могут отключать определенные виды активного содержимого.

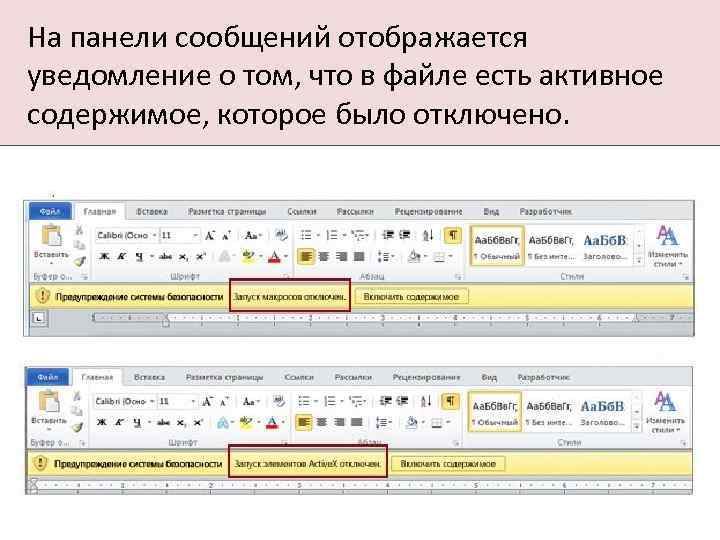

На панели сообщений отображается уведомление о том, что в файле есть активное содержимое, которое было отключено.

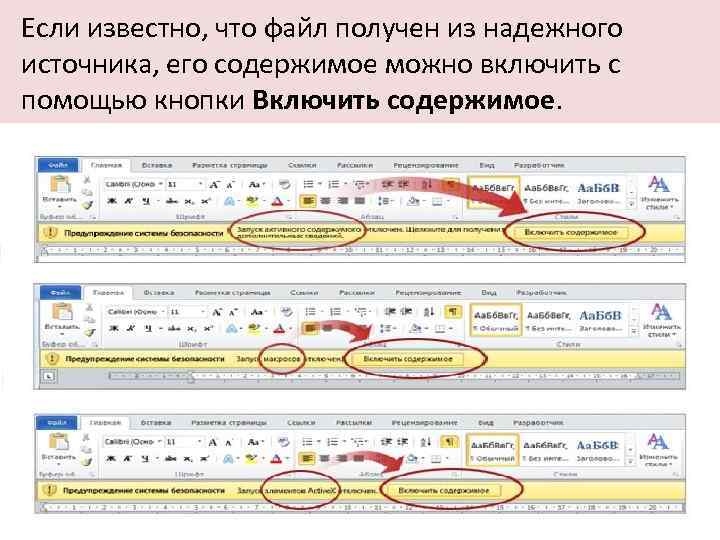

Если известно, что файл получен из надежного источника, его содержимое можно включить с помощью кнопки Включить содержимое.

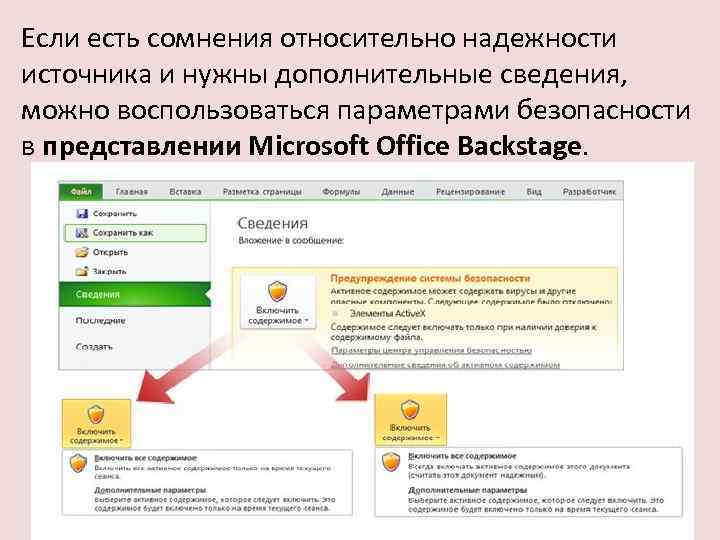

Если есть сомнения относительно надежности источника и нужны дополнительные сведения, можно воспользоваться параметрами безопасности в представлении Microsoft Office Backstage.

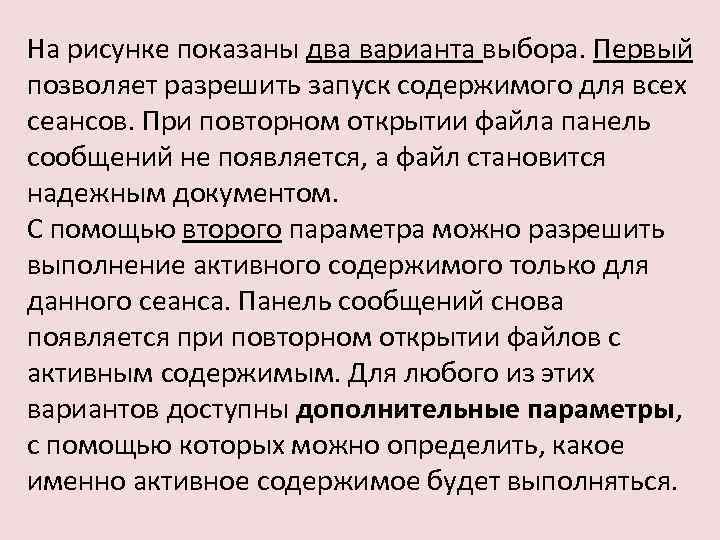

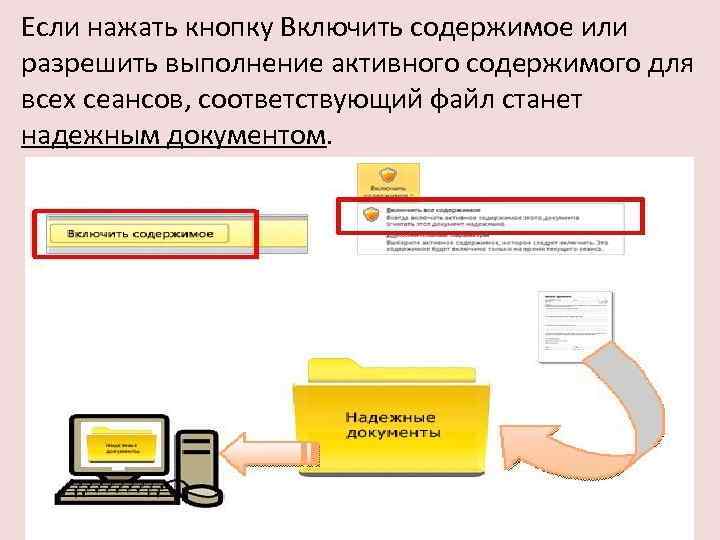

На рисунке показаны два варианта выбора. Первый позволяет разрешить запуск содержимого для всех сеансов. При повторном открытии файла панель сообщений не появляется, а файл становится надежным документом. С помощью второго параметра можно разрешить выполнение активного содержимого только для данного сеанса. Панель сообщений снова появляется при повторном открытии файлов с активным содержимым. Для любого из этих вариантов доступны дополнительные параметры, с помощью которых можно определить, какое именно активное содержимое будет выполняться.

Если нажать кнопку Включить содержимое или разрешить выполнение активного содержимого для всех сеансов, соответствующий файл станет надежным документом.

Надежные документы — это файлы, которым выражено доверие и которые открываются без панели сообщений. Даже если в такой файл добавляется новое активное содержимое или изменяется существующее, панель сообщений при его повторном открытии не появляется. Однако она может появиться снова, если переместить файл в другую папку.

В центре управления безопасностью можно настроить параметры взаимодействия программ Office 2010 с макросами, надстройками, элементами Active. X и другими видами активного содержимого. Здесь также можно просмотреть и изменить параметры надежных документов, конфиденциальности, панели сообщений, режима защищенного просмотра и других элементов системы безопасности.

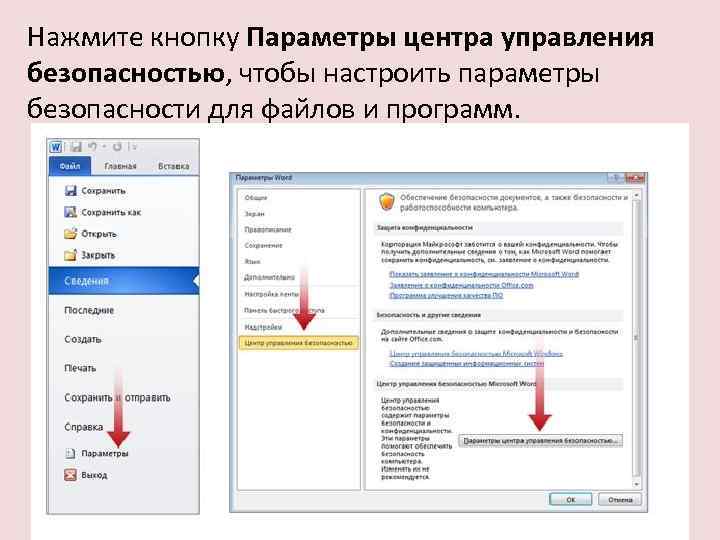

Нажмите кнопку Параметры центра управления безопасностью, чтобы настроить параметры безопасности для файлов и программ.

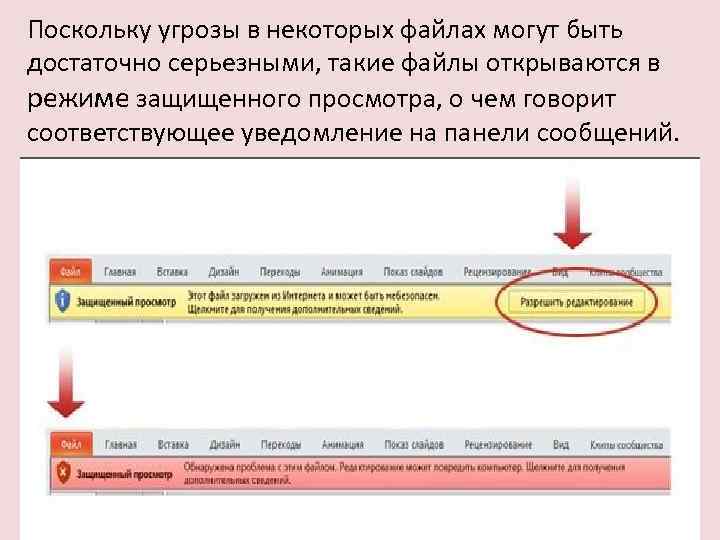

Поскольку угрозы в некоторых файлах могут быть достаточно серьезными, такие файлы открываются в режиме защищенного просмотра, о чем говорит соответствующее уведомление на панели сообщений.

Файлы в режиме защищенного просмотра можно читать, однако редактирование, сохранение и печать отключены. Красный цвет панели сообщений в режиме защищенного просмотра свидетельствует о том, что угроза для безопасности довольно велика. В режиме защищенного просмотра могут открываться файлы из Интернета, файлы, вложенные в сообщения электронной почты, а также файлы, созданные в более ранних версиях Office.

Если известно, что файл получен из надежного источника, можно выйти из режима защищенного просмотра. Для этого нажмите кнопку редактирования, если она отображается на панели сообщений. Если кнопки редактирования на панели сообщений нет, откройте вкладку Файл и в представлении Backstage выберите пункт Все равно редактировать.

Существует два типа безопасных режимов: • Автоматический безопасный режим. Если после запуска приложения обнаруживается проблема, приложение переходит в этот режим и исправляет проблемы или изолирует их, что позволяет приложению успешно запуститься. • Безопасный режим, инициированный пользователем. Можно запустить приложение в этом режиме, чтобы попытаться разрешить некоторые проблемы.

Для просмотра списка отключенных элементов откройте диалоговое окно Отключенные объекты, выполнив в используемом приложении Microsoft Office указанные действия. 1. 2. 3. 4. Откройте вкладку Файл. Нажмите кнопку Параметры. Выберите пункт Надстройки. В меню Управление выберите пункт Отключенные объекты и нажмите кнопку. Перейти. После просмотра элементов в окне Отключенные объекты нужно выбрать элемент и нажать кнопку Включить, чтобы активировать его. Для некоторых объектов может потребоваться перезагрузить или переустановить надстройку или повторно открыть файл.

Макросы служат для автоматизации часто выполняемых задач. Многие из них написаны на языке VBA разработчиками программного обеспечения. Однако некоторые макросы представляют угрозу для безопасности. Злоумышленник может внедрить в файл или документ опасный макрос, распространяющий вирусы. При изменении параметров макроса в центре управления безопасностью они изменяются только для текущего приложения Office данного пользователя, но не для всех приложений.

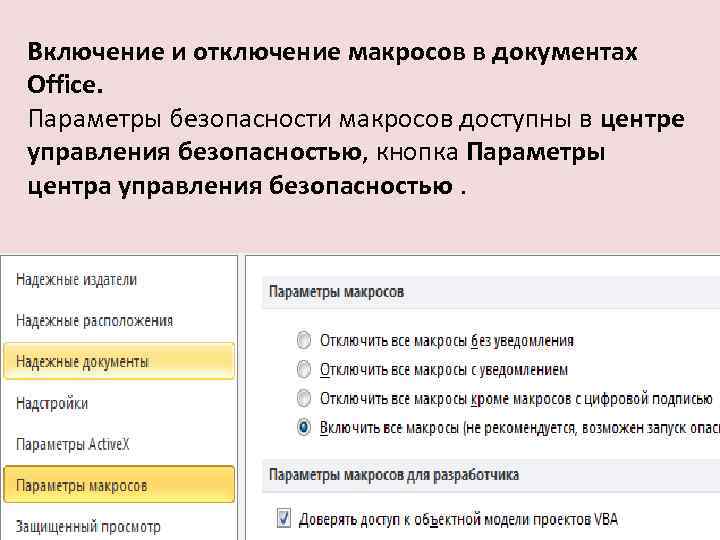

Включение и отключение макросов в документах Office. Параметры безопасности макросов доступны в центре управления безопасностью, кнопка Параметры центра управления безопасностью.

Параметры макросов. • Отключить все макросы без уведомления Данный параметр следует выбирать при отсутствии доверия к макросам. В результате отключаются все макросы в документах и связанные с ними оповещения системы безопасности. • Отключить все макросы с уведомлением Данный параметр установлен по умолчанию. Выберите этот параметр, если нужно отключить макросы, но при их наличии необходимо получать оповещения системы безопасности. Это позволит включать макросы только в случаях, когда это требуется.

• Отключить все макросы кроме макросов с цифровой подписью. При наличии цифровой подписи макрос запускается только в случае, если данный издатель уже внесен в список надежных. Если издатель не внесен в этот список, появится уведомление. Все макросы, не содержащие цифровой подписи, отключаются без уведомления. • Включить все макросы (не рекомендуется, возможен запуск опасной программы) Данный параметр разрешает выполнение всех макросов. Компьютер становится уязвимым для потенциально опасного кода, поэтому использовать этот параметр не рекомендуется.

• Доверять доступ к объектной модели проектов VBA. Этот параметр позволяет заблокировать или разрешить доступ к объектной модели VBA от любого клиента. Другими словами, он позволяет защитить код, созданный для автоматизации программ Office и программного управления средой Microsoft Visual Basic для приложений (VBA) и объектной моделью. По умолчанию доступ запрещен. Чтобы включить доступ, установите флажок.

В Kaspersky Small Office Security для Персонального Компьютера реализована технология, которая позволяет запускать любые программы в безопасной среде. Суть технологии заключается в том, что работа с программами, документами или интернет-ресурсами осуществляется не в самой операционной системе, а в ограниченном виртуальном пространстве, перекрывающем запущенной программе доступ к ресурсам системы. Особенность технологии состоит в том, что она работает во взаимодействии с остальными компонентами продукта. Если по какой-либо причине вирус получит доступ к ресурсам системы, он будет остановлен другими компонентами защиты, а именно, технологией HIPS, Проактивной защитой и Файловым Антивирусом.

Технология компонента Безопасная среда позволяет предотвратить следующие вредоносные действия в операционной системе: • любые изменения операционной системы со стороны программного обеспечения; • проникновение вредоносных программ через уязвимости приложений, ранее занесенных в Доверенную зону; • доступ к конфиденциальным данным пользователя со стороны нежелательного ПО. Компонент Безопасная среда работает в двух направлениях: обеспечивает безопасный поиск в сети Интернет (серфинг) и безопасный запуск любых программ, в том числе полученных из сомнительных источников.

Лекция 9. Безопасная работа в офисе.

Как показывает статистика, именно ошибки и неграмотные действия персонала становятся причиной наибольших потерь предприятий. По данным Computer Security, ошибки персонала составляют более 50% причин потерь на предприятии.

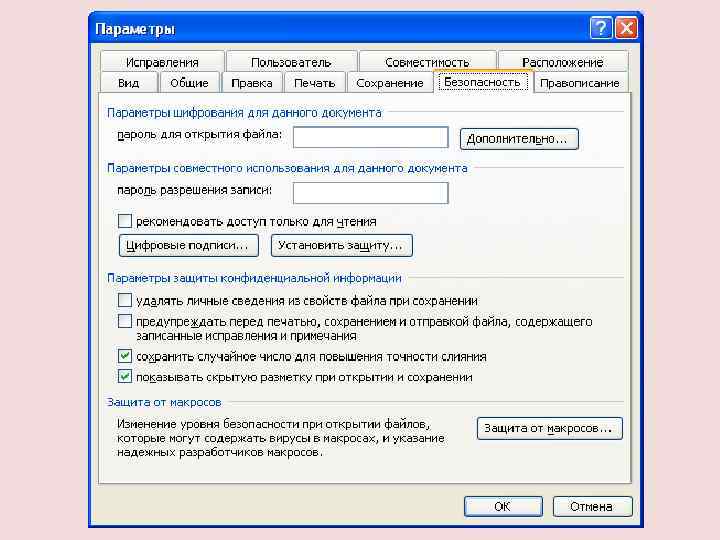

Программные средства контроля доступа Средства контроля доступа к документам в MS Office Пакет Microsoft Office имеет встроенные средства защиты. В приложениях Word, Excel, Access и Power. Point имеются функции защиты документов от несанкционированного доступа. Пользователи могут управлять доступом к документам, применяя функцию защиты доступа к файлам. Автор документа может задать пароль, позволяющий открывать документ или вносить в него изменения. При установке парольной защиты на открытие файла запрашивается пароль и при сохранении файла документ шифруется. При шифровании происходит полное изменение исходного текста. Если просмотреть содержимое такого файла, то можно будет увидеть несвязную мешанину символов. При открытии такого документа программа запрашивает пароль, и если он верен, то документ расшифровывается.

Возможен запрет не только на открытие файла, но и на изменение информации в нем, а также разрешение на изменение только отдельных элементов документа. В зависимости от заданного режима пользователи не смогут просматривать документ или же смогут просматривать его лишь в режиме "только для чтения" до тех пор, пока не введут правильный пароль. Соблюдение правил составления пароля влияет на его устойчивость к взлому. Существует целый ряд программ для подбора паролей, которые используют три основных способа: 1) прямой перебор 2) перебор по маске 3) перебор по словарю.

Прямой перебор заключается в переборе всех возможных комбинаций символов. Перебор по маске применяется, если известна какаялибо часть пароля. Например, известно, что в начало всех паролей пользователь вставляет дату своего рождения. В этом случае время перебора сильно сокращается. Перебор по словарю основан на желании пользователей создавать легко запоминающиеся пароли, содержащие слова. При этом количество возможных комбинаций резко сокращается.

Длина пароля к важному документу должна составлять не менее десяти символов, в пароле должны присутствовать спецсимволы (%^&*!@#$и т. д. ), цифры, прописные и строчные буквы; пароль не должен состоять из словарных слов, написанных в прямом или в обратном порядке, не должен содержать какую-либо информацию о пользователе (имя, год рождения и др. )

Контроль доступа к Web-ресурсу На первом этапе происходит аутентификация пользователя - проверка подлинности входящего в систему пользователя. Аутентификация пользователя обычно происходит за счет того, что пользователь вводит правильное имя пользователя (user name), или логин (login) и пароль (password), после чего предоставляется вход. Сервер сравнивает аутентификационные данные пользователя с теми, что хранятся в базе, и если они совпадают, пользователю предоставляется доступ в сеть.

Термины "аутентификация" и "идентификация" часто считают синонимами, однако это не совсем верно. Идентификация - это установление тождества объектов на основе совпадения их признаков. Аутентификация - это процедура проверки подлинности данных и субъектов информационного взаимодействия. Например, при входе в некоторую информационную систему пользователь обычно идентифицируется именем (идентификатором), а потом аутентифицируется паролем. В этом случае аутентификацией является проверка пароля, доказывающая, что идентифицированное лицо является именно тем, за кого себя выдает.

Следующий после аутентификации шаг - авторизация пользователя для выполнения определенных задач. Авторизация - это процесс определения набора полномочий, которыми обладает пользователь - т. е. к каким типам действий, ресурсов и служб он допускается. После того как система произвела аутентификацию пользователя и он зарегистрирован в системе, определяется набор его прав доступа к ресурсам и действиям в системе. Уровень прав доступа (привилегий) определяется администратором системы на основе корпоративных требований безопасности.

Аппаратные средства контроля доступа При использовании традиционных технологий - логинов и паролей - пользователи вынуждены помнить достаточно большое их количество, кроме того, есть опасность подбора паролей. Существует целый ряд систем с усиленной или двухфакторной аутентификацией, при которой пользователь должен иметь дополнительные аппаратные средства - смарт-карту или так называемый идентификационный токен (компактные аппаратные устройства-ключи) и знать определенный персональный идентификационный номер (PIN-код).

Токены используют двухфакторный механизм аутентификации: 1) пользователь знает свой PIN, с помощью которого система опознает определенного владельца токена; 2) в свою очередь токен, получая сигнал от системы, выдает код, который позволяет провести авторизацию. Если токен или карта попадает к постороннему лицу, то после нескольких попыток набрать неверный PINкод карта блокируется. Если кто-то перехватит PIN, то, кроме этого знания, ему надо еще иметь на руках саму карточку. Такой двойной защиты при доступе к защищенным ресурсам бывает вполне достаточно.

Биометрические средства контроля доступа Биометрическая идентификация позволяет решать целый ряд проблем: • предотвратить проникновение злоумышленников в защищенные системы в результате подделки или кражи документов, карт, паролей; • ограничить доступ к информации и обеспечить персональную ответственность за ее сохранность; • обеспечить допуск к ответственным объектам только сертифицированных специалистов; • избежать расходов, связанных с эксплуатацией систем контроля доступа (карты, ключи); • исключить неудобства, связанные с утерей или порчей ключей, карт, паролей; • организовать учет доступа и посещаемости сотрудников.

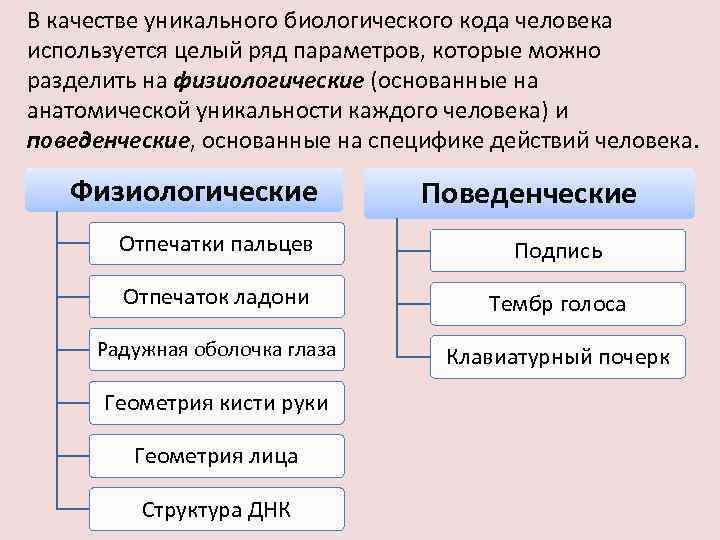

В качестве уникального биологического кода человека используется целый ряд параметров, которые можно разделить на физиологические (основанные на анатомической уникальности каждого человека) и поведенческие, основанные на специфике действий человека. Физиологические Поведенческие Отпечатки пальцев Подпись Отпечаток ладони Тембр голоса Радужная оболочка глаза Клавиатурный почерк Геометрия кисти руки Геометрия лица Структура ДНК

Криптография. Криптография (от греч. cryptos - "тайный")- это наука и технология шифрования важной информации для защиты ее от изменений и неавторизованного доступа. Криптография служит не только для перевода текстов в нечитаемую зашифрованную форму, но и позволяет решать задачи аутентификации и идентификации пользователей при работе в Сети.

Электронное письмо и прикрепленные файлы можно без труда прочитать в промежуточных пунктах его путешествия по Сети, например на сервере провайдера.

Получая письмо, В задает себе следующие вопросы. Действительно ли данный документ был отправлен А, а не другим лицом, которое выдает себя за "А"? Не был ли документ перехвачен и изменен в процессе доставки? Не был ли документ прочитан кем-либо, кроме него? Иными словами, его волнуют вопросы проверки аутентификации отправителя и послания и обеспечения конфиденциальности сообщения.

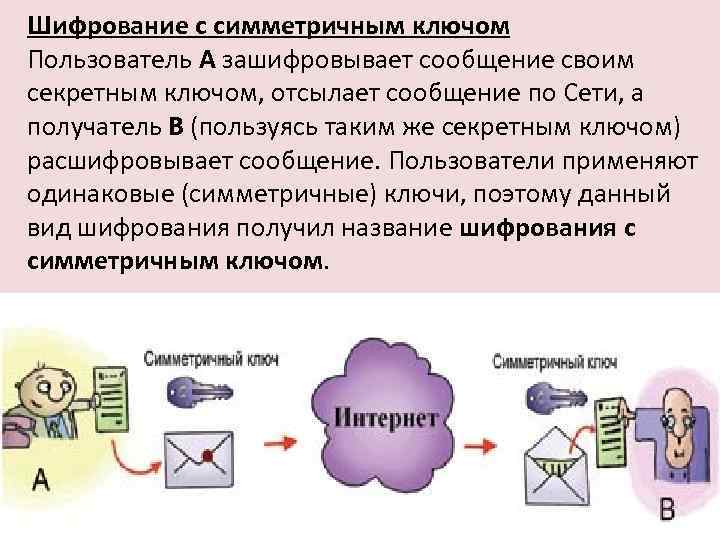

Шифрование с симметричным ключом Пользователь А зашифровывает сообщение своим секретным ключом, отсылает сообщение по Сети, а получатель В (пользуясь таким же секретным ключом) расшифровывает сообщение. Пользователи применяют одинаковые (симметричные) ключи, поэтому данный вид шифрования получил название шифрования с симметричным ключом.

Метод шифрования с симметричным ключом имеет определенные недостатки. Он не позволяет решить проблему аутентификации. Например, А может написать письмо третьему лицу С и заявить, что это сделал В. Кроме того, симметричный ключ должен быть установлен на компьютер отправителя и получателя до обмена сообщениями. Проблема возникает при передаче секретного ключа. Если А передаст В секретный ключ в незашифрованном виде, его могут перехватить. Если ключ послать в зашифрованном виде, то В не сможет его получить. Для переписки с несколькими корреспондентами необходимо иметь по одному ключу на каждого корреспондента, что неудобно. Для того чтобы решить эти проблемы, была предложена схема асимметричного шифрования.

Асимметричное шифрование, или шифрование с помощью публичного ключа, основано на использовании пары ключей: закрытого (частного) и открытого (публичного). Послание можно зашифровать и частным, и публичным ключом, а расшифровать только вторым ключом из пары. Частный ключ известен только владельцу и его нельзя никому передавать, в то время как публичный ключ распространяется открыто и известен всем корреспондентам. Пользователь А заранее отсылает публичный ключ своим корреспондентам В и С, а затем отправляет им сообщение, зашифрованное частным ключом. Пару ключей - частный и публичный - можно использовать как для решения задач аутентификации, так и для обеспечения секретности (конфиденциальности).

Цифровые сертификаты При использовании схемы шифрования с открытым ключом нужно распространить открытый ключ своим корреспондентам или выложить его в Сети на открытом сервере. Однако злоумышленник может назваться вашим именем и распространять открытый ключ от вашего лица. Для того чтобы определить, кто является истинным владельцем публичного ключа, нужна третья сторона, которой доверяют все корреспонденты. С этой задачей справляются центры сертификации CA (Certification Authority). Они выдают сертификаты - цифровые данные, подписанные цифровой подписью поручителя, подтверждающие соответствие открытого ключа и информации, идентифицирующей его владельца.

Сертификат содержит публичный ключ, информацию о владельце ключа, название сертификационного центра, время, в течение которого сертификат действителен, и т. д. Каждая копия сертификата имеет цифровую подпись организации, выдавшей сертификат, так что каждый, кто получит сертификат, может удостовериться в его подлинности. Сертификат является аналогом удостоверения личности.

Личные сертификаты могут быть разных классов. Для получения сертификата низшего уровня требуется минимальный уровень проверки владельца публичного ключа. При выдаче сертификата высшего уровня проверяются не только личные данные владельца, но и уровень его кредитоспособности. В этом случае сертификат может выступать аналогом "кредитной карты", подтверждающей кредитоспособность при сделках в Web. Для получения личного сертификата пользователь обязан внести плату, которая тем больше, чем выше класс сертификата. Подлинность сертификата подтверждается подписью сертификационного центра, выдавшего сертификат.

Для получения личного сертификата нужно обратиться на Web-сервер издателя сертификатов, сообщить личные данные, необходимые для получения сертификата, и выбрать длину закрытого ключа. Перед отправкой формы браузер сгенерирует пару ключей (публичный и частный) и внесет их в защищенную паролем базу данных. Закрытый ключ не должен быть известен никому, в том числе и сертификационному центру. Открытый ключ отсылается в сертификационный центр для включения его в сертификат. После получения оплаты сертификационный центр выпускает сертификат и указывает URL, откуда его можно скачать. После получения сертификата браузер пользователя автоматически запускает процедуру установки.

В качестве источника получения сертификата можно назвать www. verisign. com или www. thawte. com. В пакете MS Office технология цифровых подписей применяется для подписывания файлов, документов и макросов. Если подписан весь файл, цифровая подпись гарантирует, что этот файл не изменялся с момента подписывания. Важное значение в MS Office имеет возможность запретить выполнение неподписанных макросов. Макросы позволяют повысить эффективность работы, но в то же время представляют угрозу как средство распространения вирусов.

Брандмауэры Брандмауэр, или межсетевой экран, или firewall - это система, предотвращающая несанкционированный доступ извне во внутреннюю сеть. Брандмауэры бывают аппаратными или программными. Аппаратный брандмауэр - это устройство, которое подключается к сети физически, фильтрует входящий и исходящий трафик и защищает от нежелательных проникновений во внутреннюю сеть или на персональный компьютер. Программный брандмауэр выполняет те же функции, но является не внешним аппаратным устройством, а программой, установленной на компьютере. В роли параметров фильтрации выступают адреса получателя и отправителя каждого сетевого пакета, протокол передачи данных (например, HTTP) и т. д.

Брандмауэр запрещает доступ в локальную сеть из Интернета пользователям, не имеющим соответствующих полномочий. Брандмауэр защищает частную сеть и отфильтровывает те данные, обмен которыми запрещен.

Брандмауэры, предназначенные для защиты корпоративной сети, часто имеют встроенные proxy-сервер и систему обнаружения вторжений. Proxy-сервер играет роль посредника между внутренней сетью организации и Интернетом. Сервер-посредник кэширует (сохраняет) часто запрашиваемые web-страницы в своей памяти. Когда пользователь запрашивает какую-нибудь страницу из Интернета, proxy-сервер проверяет, есть ли она в его базе данных. Если есть, то страница сразу же отправляется к пользователю. Если нет, то proxy-сервер запрашивает оригинальный сервер, где размещена страница, и, получив ее, отправляет пользователю. Механизм сохранения часто запрашиваемой информации позволяет значительно сэкономить время доступа к наиболее важным данным.

Еще одной функцией proxy-сервера часто является трансляция сетевых адресов (NAT - Network Address Translation). Ее суть в том, чтобы сделать компьютеры внутренней сети организации невидимыми для внешних запросов. Если злоумышленник попытается "заглянуть" во внутреннюю сеть компании, он увидит один лишь proxy-сервер (в данном случае еще и брандмауэр). Он не сможет узнать внутренние адреса компьютеров, а следовательно, вторгнуться в корпоративную сеть будет значительно сложнее. Естественно, механизм трансляции адресов немного замедляет работу всей защищаемой сети.

Системы обнаружения вторжений, являясь составной частью крупного брандмауэра, дополняют другие системы информационной безопасности. Они не только определяют сам факт проникновения в сеть, но и выявляют подозрительные действия. Работа системы обнаружения вторжений строится на законах математической статистики. Каждое действие, происходящее в системе, подвергается анализу на соответствие сценарию сетевой атаки. Так как действия злоумышленника разнятся от случая к случаю, системе обнаружения вторжений приходится учитывать отклонения реально происходящих событий от сценария нападения.

Персональные брандмауэры защищают отдельные автономные компьютеры, подсоединенные к Интернету. Основная задача этого средства защиты - фильтровать входящий и исходящий сетевой трафик (поток данных), контролировать сетевую активность приложений и блокировать любые опасные действия. Персональный брандмауэр фильтрует входящие и исходящие соединения по целому ряду признаков. Это прежде всего адреса абонентов, используемый для соединения порт (число, которое идентифицирует процесс или приложение внутри компьютера) и полномочия приложения, осуществляющего обмен информацией.

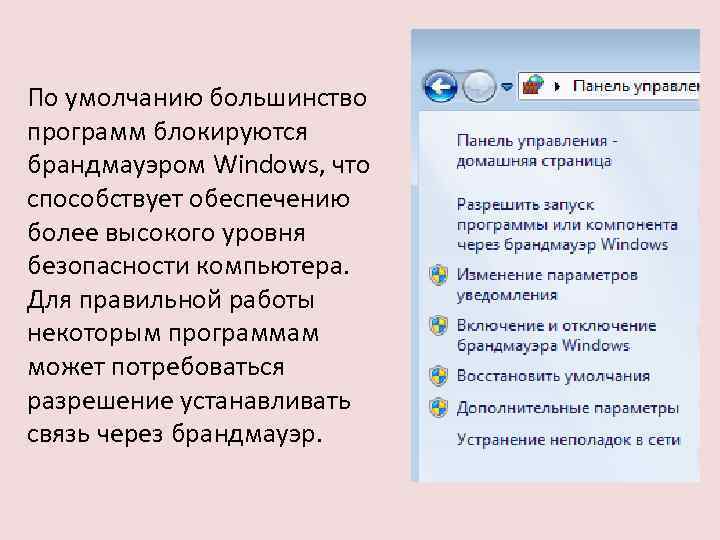

По умолчанию большинство программ блокируются брандмауэром Windows, что способствует обеспечению более высокого уровня безопасности компьютера. Для правильной работы некоторым программам может потребоваться разрешение устанавливать связь через брандмауэр.

Некоторые персональные брандмауэры Kaspersky Anti-Hacker Разработчик: "Лаборатория Касперского" (www. kaspersky. ru) Outpost Firewall Pro Разработчик: Agnitum www. agnitum. com/ru/products/outpost/ Zone. Alarm Pro Разработчик: Zone Labs (www. Zone. Labs. com)

Обеспечение безопасности содержания (контент секьюрити) Понятие "контент-секьюрити" охватывает вопросы безопасности содержания информации и включает широкий спектр тем - опасность утечки конфиденциального контента (содержания), риск попадания нежелательного контента в корпоративную сеть и т. д. Если речь идет о корпоративных пользователях, то в понятие "контент-секьюрити" включаются также вопросы ограничений на личную почту, личный доступ к Интернету из организации и т. п.

Одной из проблем контент секьюрити является проблема нежелательных писем или спама. Спам - это навязывание рекламы за счет средств и времени получателя. Откликнувшись на предложение в спам-письме, легко стать жертвой финансового мошенничества. Статистика говорит о том, что в более чем 60% случаев вирусы распространяются как раз вместе со спамом. Ежедневно в мире отправляется миллиарды электронных сообщений, и более 70% из них приходится на спам. Методы борьбы со спамом можно разделить на юридические, организационные и технические.

В большинстве юридических норм, регулирующих рассылку спама, фигурирует запрет на фальсификацию заголовков писем, использование адресов третьих лиц и подделку адреса отправителя. Нежелательные письма должны также содержать слово ADV (от advertisement - реклама) в теме письма. Кроме того, должен быть реализован бесплатный механизм, благодаря которому пользователь может отписаться от получения рекламных писем. Многие спамеры по факту отписки лишь проверяют, что данный адрес существует и их корреспонденцию действительно читают.

Организационные меры борьбы со спамом применяются в рамках крупных и средних компаний и помогают сократить поток нежелательных писем, попадающих в корпоративную сеть. Организационные меры представляют собой четкую политику, устанавливающую правила пользования почтой на рабочем месте. Только следование таким оговоренным заранее правилам позволит избежать конфликта между работодателем и сотрудником. При этом существуют общепринятые нормы поведения, снижающие риск попадания корпоративных электронных адресов в листы рассылки спама.

• Нежелательно отвечать на письма спамеров. Ответ пользователя подтверждает факт наличия данного почтового адреса. • Имя почтового ящика не должно быть коротким или общепринятым. Иначе программа рассылки спама сможет подобрать почтовый адрес по словарю. • Нежелательно оставлять свой основной адрес электронной почты в качестве контактных данных в Интернете, в анкетах и на форумах. Следует завести дополнительные почтовые ящики на бесплатных почтовых серверах и оставлять именно эти адреса. • Пользователь также всегда может обратиться с жалобой к провайдеру, через которого рассылается нежелательная почта. Для того чтобы определить адрес провайдера, можно воспользоваться специальной программой, например Spam Punisher.

К техническим средствам борьбы с нежелательной почтой относятся специальные программные фильтры, которые на основании заданной политики способны отсеивать нежелательную корреспонденцию. В фильтрах реализованы высокоинтеллектуальные технологии, принимающие решения "спам" или "не спам" на основе не только формальных признаков и ключевых слов, но и с помощью лингвистического анализа тела письма. Антиспам-продукты можно разделить на персональные и корпоративные решения.

Персональные средства для борьбы со спамом Фильтр в Microsoft Outlook анализирует формальные атрибуты сообщения и его тело (текст сообщения). Формальными атрибутами являются данные, которые можно извлечь из заголовка письма: адреса получателя и отправителя, размер письма, наличие вложений, а также их тип, размер и т. д. При анализе формальных атрибутов сообщения фильтр пользуется черными и белыми списками. В белые списки входят адреса пользователей, с которыми владелец почтового клиента ведет переписку. Белые списки пользователю необходимо формировать самостоятельно. В черные списки входят адреса почтовых серверов, с которых зарегистрированы массовые рассылки спама. Адреса таких серверов-нарушителей собираются в нескольких базах данных в Интернете, поэтому почтовый клиент время от времени обновляет свои черные списки, чтобы поддерживать их в актуальном состоянии.

Фильтр, встроенный в Microsoft Outlook, способен анализировать текст сообщения. Для этого используется специальная база лексических сигнатур. Лексическая сигнатура - это своеобразный шаблон почтового сообщения. Сами шаблоны хранятся в специальном хранилище - базе. Такая база напоминает антивирусную базу, в которую входят сигнатуры вредоносных кодов. Специалисты разработали подобную технологию и для борьбы со спамом. Таким образом, при анализе текста сообщения фильтр сравнивает его с образцами, хранящимися в базе.

Kaspersky Anti-Spam Personal анализирует входящую почту и автоматически сортирует нежелательные сообщения по категориям: - SPAM (достоверный спам); - FORMAL (формальное сообщение, созданное, например, почтовым роботом); - OBSCENE (сообщение, содержащее ненормативную лексику); - PROBABLE SPAM (возможный спам). Данный продукт обрабатывает сообщения на английском, русском, испанском, французском и немецком языках.

Корпоративные решения для борьбы со спамом Kaspersky Anti-Spam Enterprise / ISP Edition Средство для решения проблемы спама в масштабах предприятия и поставщика услуг Интернета. Программа осуществляет распознавание и фильтрацию нежелательных почтовых сообщений в процессе приема электронной почты по протоколу SMTP (протокол, используемый для пересылки электронной почты между серверами), т. е. до того, как сообщения будут доставлены в почтовый ящик получателя.

В программе реализована многоуровневая система анализа входящей корреспонденции. Письмо анализируется по формальным признакам: электронные адреса отправителя и получателя, IPадрес отправителя, размер сообщения и т. п. Проводится анализ распределения в тексте письма слов или словосочетаний, характерных для спама. Содержание письма также проверяется интеллектуальным лингвистическим ядром Spam. Test, которое осуществляет распознавание писем по образцу. Для каждого письма, классифицированного как спам, автоматически создается лексическая сигнатура (шаблон), которая в дальнейшем позволяет распознать это письмо.

Kaspersky Anti-Spam позволяет проверить не только текст самого письма, но и его вложения. Kaspersky Anti-Spam позволяет выявлять относящиеся к спаму сообщения, которые не распознаются стандартными методами фильтрации. Например, программа способна распознать такие уловки, как удвоение букв, замена отдельных букв на латиницу, вставка в слова пробелов и точек и т. п. , а также позволяет обнаруживать так называемые HTML-трюки (невидимый текст, текст-подложка, шрифт различного размера и т. д. ). Продукт поддерживает режим работы со специальными графическими сигнатурами, с помощью которых возможен анализ содержащихся в почтовых сообщениях изображений.

Антиспам-фильтр «Спамооборона» Разработчик: "Яндекс" (www. yandex. ru). "Спамооборона" для компаний - это корпоративный программный продукт, в основе которого лежат алгоритмические и лингвистические разработки, используемые в поисковой машине "Яндекс". Proventia Mail Filter Разработчик: Internet Security Systems (www. iss. net). Proventia Mail Filter - это корпоративное средство антиспама и фильтрации электронной почты, которое позволяет повысить производительность работы сотрудников, освобождает ресурсы сети, защищает конфиденциальную информацию и обеспечивает защиту репутации компании.

СОП_Лекция 8-9.pptx