Лекция 5 Проектирование ИС-.ppt

- Количество слайдов: 7

Лекция 5. Разработка модели данных ИС Учебные вопросы: 1. 2. 3. 4. 5. 6. Понятие модели данных и их классификация. Уровни моделей данных. Логические и физические модели данных. Нормализация. Построение модели данных. Разработка моделей защиты данных. Литература: [5], [12], [26]. 1

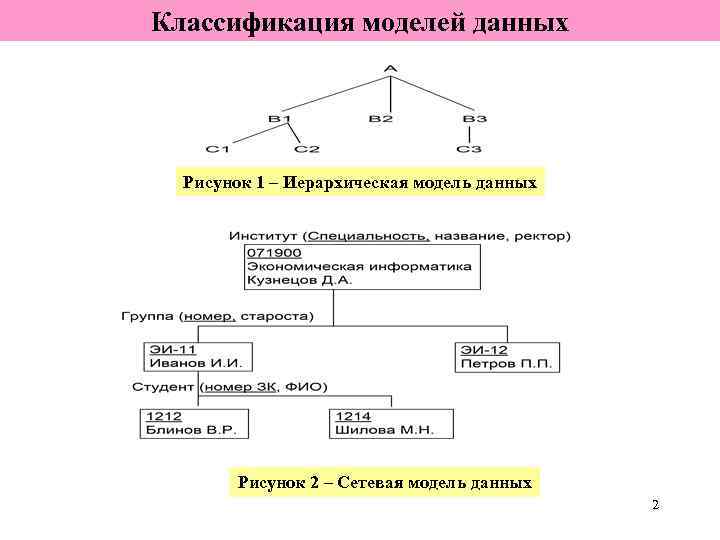

Классификация моделей данных Рисунок 1 – Иерархическая модель данных Рисунок 2 – Сетевая модель данных 2

Классификация моделей данных Таблица 1 – Реляционная таблица № личного дела Фамилия Имя Отчество Дата рождения Группа ИС-4 -2006 Иванович 12. 05. 88 32 а ИС-12 -2006 Петрович 5. 12. 88 31 б ИС-25 -2006 Сергеев Сергей Сергеевич 1. 08. 88 31 а Рисунок 3 – Реляционная модель данных 3

Логические и физические модели данных • • Логические модели данных: Диаграмма сущность-связь Модель данных, основанная на ключах Полная атрибутивная модель Физические модели данных: Трансформационная модель Модель СУБД • • • Уровни моделей данных: Уровень внешних моделей Концептуальный уровень Физический уровень • • • 4

Построение модели данных Задачи, которые являются общими для проектирования моделей данных: 1. Выявление нереализуемых или необычных конструкций в ER-модели и в определениях сущностей. 2. Разрешение всех дуг, подтипов и супертипов. 3. Изучение возможных, первичных, внешних ключей, описание ссылочной целостности. 4. Проектирование и реализация денормализации БД для повышения производительности. 5. Определение части бизнес-логики, которую следует реализовать в БД. 6. Реализация ограничений, отражающих определенные бизнес-правила, генерация ограничений. 7. Определение набора бизнес-правил, которые не могут быть заданы как ограничения в БД. 8. Определение необходимых индексов, кластеров (если таковые реализованы в СУБД), определение горизонтальной фрагментации таблиц (если это реализовано в СУБД). 9. Оценка размеров всех таблиц, индексов, кластеров. 10. Определение размеров табличных пространств и особенностей их размещения на носителях информации, определение спецификации носителей информации для промышленной системы, определение размеров необходимых системных табличных пространств (например, системного каталога, журнала транзакций и т. п. ). 11. Определение пользователей БД, их уровней доступа, разработка и внедрение правил безопасности доступа, аудита. 12. Разработка топологии БД в случае распределенной БД, определение механизмов доступа к удаленным данным. 5

Общие требования к механизму защиты информации 1. Адекватность, т. е. обеспечение требуемого уровня защиты (определяется степенью секретности подлежащей обработке информации) при минимальных издержках на создание механизма защиты и обеспечение его функционирования; 2. удобство для пользователей, основу чего составляет требование, чтобы механизм защиты не создавал для пользователей дополнительных трудностей, требующих значительных усилий для их преодоления; 3. минимизация привилегий в доступе, предоставляемых пользователям, т. е. каждому пользователю должны предоставляться только действительно необходимые ему права по обращению к ресурсам системы и данным; 4. полнота контроля, т. е. обязательный контроль всех обращений к защищаемым данным; наказуемость нарушений, причем наиболее распространенной мерой наказания является отказ в доступе к системе; 5. экономичность механизма, т. е. обеспечение минимальности расходов на создание и эксплуатацию механизма; 6. несекретность проектирования, т. е. механизм защиты должен функционировать достаточно эффективно даже в том случае, если его структура и содержание известны злоумышленнику. 6

Основные положения по разработке системы защиты информации 1. 2. 3. 4. защита информации является не разовым мероприятием и даже не совокупностью мероприятий, а непрерывным процессом, который должен протекать (осуществляться) во все время и на всех этапах жизненного цикла ИС; осуществление непрерывного процесса защиты информации возможно лишь на базе промышленного производства средств защиты; создание эффективных механизмов защиты может быть осуществлено высококвалифицированными специалистами-профессионалами в области защиты информации; поддержание и обеспечение надежного функционирования механизмов защиты информации в ИС сопряжено с решением специфических задач и поэтому может осуществляться лишь профессионально подготовленными специалистами. 7

Лекция 5 Проектирование ИС-.ppt