Лекция_2_портал.pptx

- Количество слайдов: 28

Лекция № 2 МЕРЫ И ЕДИНИЦЫ ПРЕДСТАВЛЕНИЯ, ИЗМЕРЕНИЯ И ХРАНЕНИЯ ИНФОРМАЦИИ ПРИНЦИПЫ И СХЕМЫ ПЕРЕДАЧИ ИНФОРМАЦИИ КОДИРОВАНИЕ И ДЕКОДИРОВАНИЕ В ЗАДАЧАХ ПРАВОВОЙ ИНФОРМАТИКИ

Лекция № 2 МЕРЫ И ЕДИНИЦЫ ПРЕДСТАВЛЕНИЯ, ИЗМЕРЕНИЯ И ХРАНЕНИЯ ИНФОРМАЦИИ ПРИНЦИПЫ И СХЕМЫ ПЕРЕДАЧИ ИНФОРМАЦИИ КОДИРОВАНИЕ И ДЕКОДИРОВАНИЕ В ЗАДАЧАХ ПРАВОВОЙ ИНФОРМАТИКИ

ОСНОВНЫЕ ЕДИНИЦЫ КОЛИЧЕСТВА МАШИННОЙ ИНФОРМАЦИИ В соответствии с положением с общей теорией информации в качестве эталона меры был выбран абстрактный объект, способный находиться в одном из двух состояний: включено/выключено (да/нет, 0/1) - бинарный объект. Данный объект содержит информацию в 1 бит. Последовательно объединенные 8 бит - 1 байт. В одном байте можно закодировать значение одного из 256 возможных символов (28=256). 2

ОСНОВНЫЕ ЕДИНИЦЫ КОЛИЧЕСТВА МАШИННОЙ ИНФОРМАЦИИ В соответствии с положением с общей теорией информации в качестве эталона меры был выбран абстрактный объект, способный находиться в одном из двух состояний: включено/выключено (да/нет, 0/1) - бинарный объект. Данный объект содержит информацию в 1 бит. Последовательно объединенные 8 бит - 1 байт. В одном байте можно закодировать значение одного из 256 возможных символов (28=256). 2

1 байт – 8 бит; 1 Килобайт – 1024 байт (2¹º=1 024 байт); 1 Мегабайт – 1024 Кбайт (2²º= 1 048 576 байт); 1 Гигабайт – 1024 Мбайт (2³º= 1 073 741 824 байт) и т. д. 3

1 байт – 8 бит; 1 Килобайт – 1024 байт (2¹º=1 024 байт); 1 Мегабайт – 1024 Кбайт (2²º= 1 048 576 байт); 1 Гигабайт – 1024 Мбайт (2³º= 1 073 741 824 байт) и т. д. 3

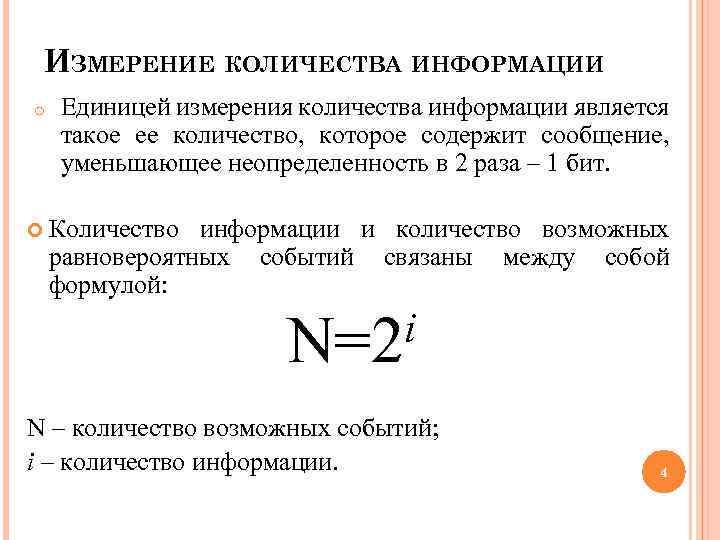

ИЗМЕРЕНИЕ КОЛИЧЕСТВА ИНФОРМАЦИИ o Единицей измерения количества информации является такое ее количество, которое содержит сообщение, уменьшающее неопределенность в 2 раза – 1 бит. Количество информации и количество возможных равновероятных событий связаны между собой формулой: i N=2 N – количество возможных событий; i – количество информации. 4

ИЗМЕРЕНИЕ КОЛИЧЕСТВА ИНФОРМАЦИИ o Единицей измерения количества информации является такое ее количество, которое содержит сообщение, уменьшающее неопределенность в 2 раза – 1 бит. Количество информации и количество возможных равновероятных событий связаны между собой формулой: i N=2 N – количество возможных событий; i – количество информации. 4

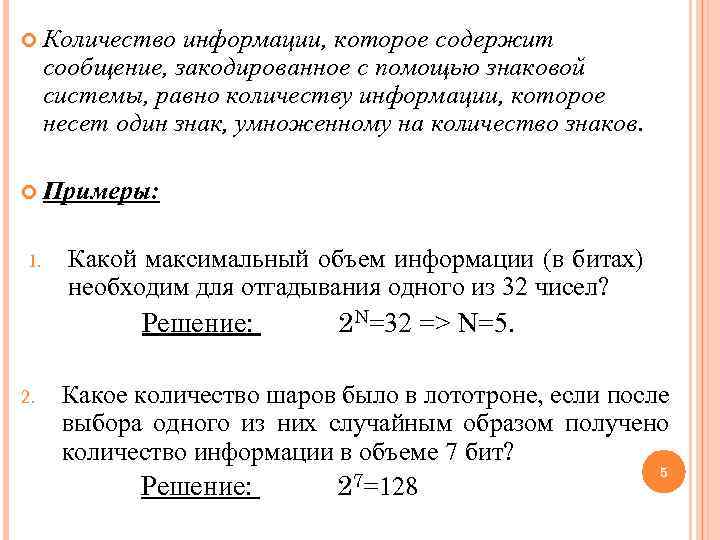

Количество информации, которое содержит сообщение, закодированное с помощью знаковой системы, равно количеству информации, которое несет один знак, умноженному на количество знаков. Примеры: 1. Какой максимальный объем информации (в битах) необходим для отгадывания одного из 32 чисел? Решение: 2. 2 N=32 => N=5. Какое количество шаров было в лототроне, если после выбора одного из них случайным образом получено количество информации в объеме 7 бит? 5 7=128 Решение: 2

Количество информации, которое содержит сообщение, закодированное с помощью знаковой системы, равно количеству информации, которое несет один знак, умноженному на количество знаков. Примеры: 1. Какой максимальный объем информации (в битах) необходим для отгадывания одного из 32 чисел? Решение: 2. 2 N=32 => N=5. Какое количество шаров было в лототроне, если после выбора одного из них случайным образом получено количество информации в объеме 7 бит? 5 7=128 Решение: 2

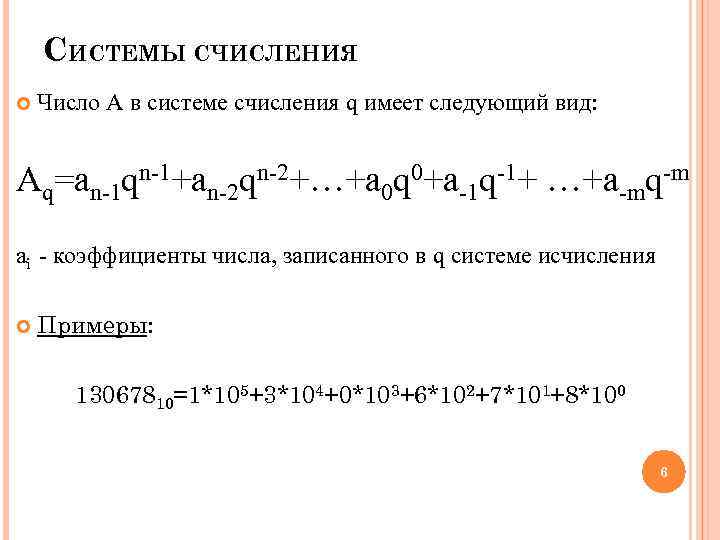

СИСТЕМЫ СЧИСЛЕНИЯ Число А в системе счисления q имеет следующий вид: Aq=an-1 qn-1+an-2 qn-2+…+a 0 q 0+a-1 q-1+ …+a-mq-m ai - коэффициенты числа, записанного в q системе исчисления Примеры: 13067810=1*105+3*104+0*103+6*102+7*101+8*100 6

СИСТЕМЫ СЧИСЛЕНИЯ Число А в системе счисления q имеет следующий вид: Aq=an-1 qn-1+an-2 qn-2+…+a 0 q 0+a-1 q-1+ …+a-mq-m ai - коэффициенты числа, записанного в q системе исчисления Примеры: 13067810=1*105+3*104+0*103+6*102+7*101+8*100 6

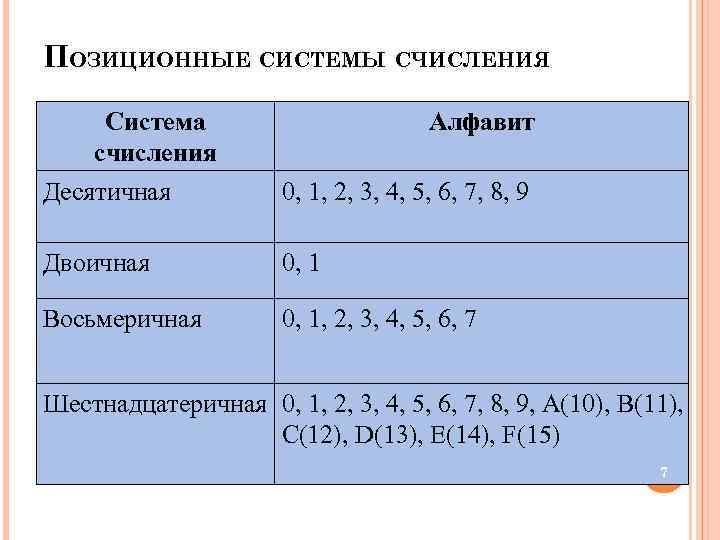

ПОЗИЦИОННЫЕ СИСТЕМЫ СЧИСЛЕНИЯ Система счисления Десятичная Алфавит 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 Двоичная 0, 1 Восьмеричная 0, 1, 2, 3, 4, 5, 6, 7 Шестнадцатеричная 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, А(10), В(11), С(12), D(13), E(14), F(15) 7

ПОЗИЦИОННЫЕ СИСТЕМЫ СЧИСЛЕНИЯ Система счисления Десятичная Алфавит 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 Двоичная 0, 1 Восьмеричная 0, 1, 2, 3, 4, 5, 6, 7 Шестнадцатеричная 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, А(10), В(11), С(12), D(13), E(14), F(15) 7

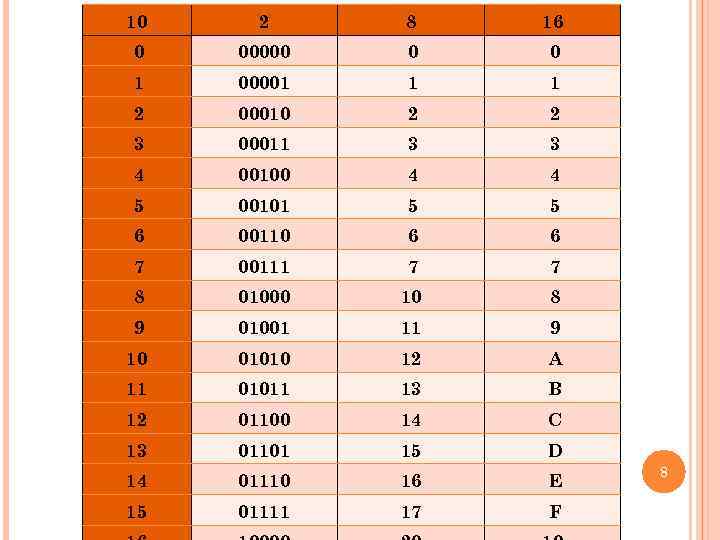

10 2 8 16 0 00000 0 0 1 00001 1 1 2 00010 2 2 3 00011 3 3 4 00100 4 4 5 00101 5 5 6 00110 6 6 7 00111 7 7 8 01000 10 8 9 01001 11 9 10 01010 12 A 11 01011 13 B 12 01100 14 C 13 01101 15 D 14 01110 16 E 15 01111 17 F 8

10 2 8 16 0 00000 0 0 1 00001 1 1 2 00010 2 2 3 00011 3 3 4 00100 4 4 5 00101 5 5 6 00110 6 6 7 00111 7 7 8 01000 10 8 9 01001 11 9 10 01010 12 A 11 01011 13 B 12 01100 14 C 13 01101 15 D 14 01110 16 E 15 01111 17 F 8

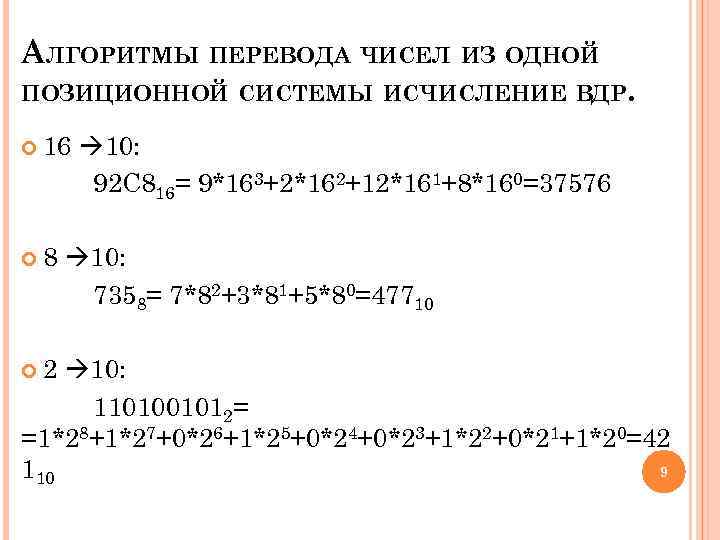

АЛГОРИТМЫ ПЕРЕВОДА ЧИСЕЛ ИЗ ОДНОЙ ПОЗИЦИОННОЙ СИСТЕМЫ ИСЧИСЛЕНИЕ ВДР. 16 8 2 10: 92 C 816= 9*163+2*162+12*161+8*160=37576 10: 7358= 7*82+3*81+5*80=47710 10: 1101001012= =1*28+1*27+0*26+1*25+0*24+0*23+1*22+0*21+1*20=42 9 110

АЛГОРИТМЫ ПЕРЕВОДА ЧИСЕЛ ИЗ ОДНОЙ ПОЗИЦИОННОЙ СИСТЕМЫ ИСЧИСЛЕНИЕ ВДР. 16 8 2 10: 92 C 816= 9*163+2*162+12*161+8*160=37576 10: 7358= 7*82+3*81+5*80=47710 10: 1101001012= =1*28+1*27+0*26+1*25+0*24+0*23+1*22+0*21+1*20=42 9 110

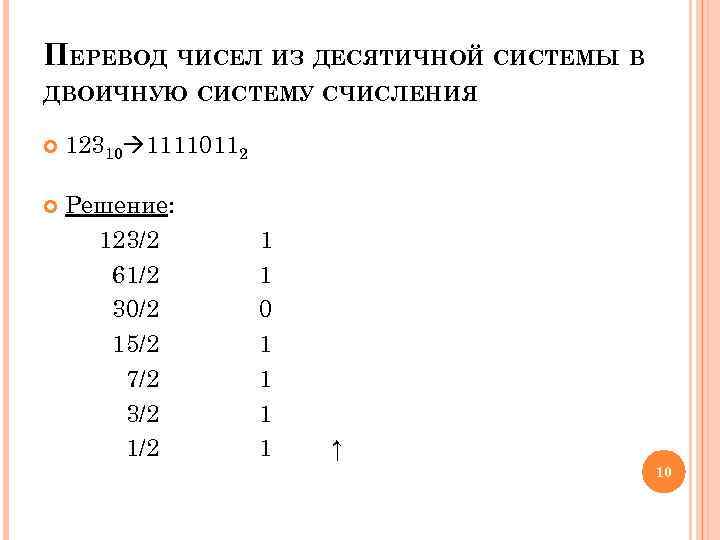

ПЕРЕВОД ЧИСЕЛ ИЗ ДЕСЯТИЧНОЙ СИСТЕМЫ В ДВОИЧНУЮ СИСТЕМУ СЧИСЛЕНИЯ 12310 11110112 Решение: 123/2 61/2 30/2 15/2 7/2 3/2 1 1 0 1 1 ↑ 10

ПЕРЕВОД ЧИСЕЛ ИЗ ДЕСЯТИЧНОЙ СИСТЕМЫ В ДВОИЧНУЮ СИСТЕМУ СЧИСЛЕНИЯ 12310 11110112 Решение: 123/2 61/2 30/2 15/2 7/2 3/2 1 1 0 1 1 ↑ 10

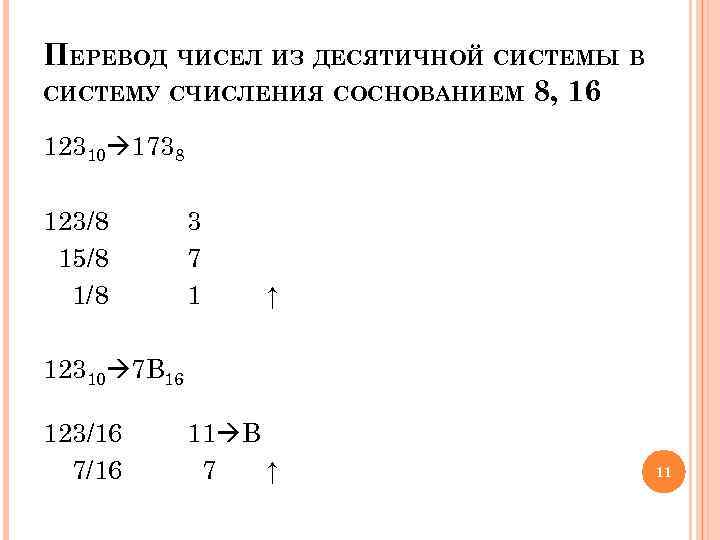

ПЕРЕВОД ЧИСЕЛ ИЗ ДЕСЯТИЧНОЙ СИСТЕМЫ В СИСТЕМУ СЧИСЛЕНИЯ С ОСНОВАНИЕМ 8, 16 12310 1738 123/8 15/8 1/8 3 7 1 ↑ 12310 7 В 16 123/16 7/16 11 В 7 ↑ 11

ПЕРЕВОД ЧИСЕЛ ИЗ ДЕСЯТИЧНОЙ СИСТЕМЫ В СИСТЕМУ СЧИСЛЕНИЯ С ОСНОВАНИЕМ 8, 16 12310 1738 123/8 15/8 1/8 3 7 1 ↑ 12310 7 В 16 123/16 7/16 11 В 7 ↑ 11

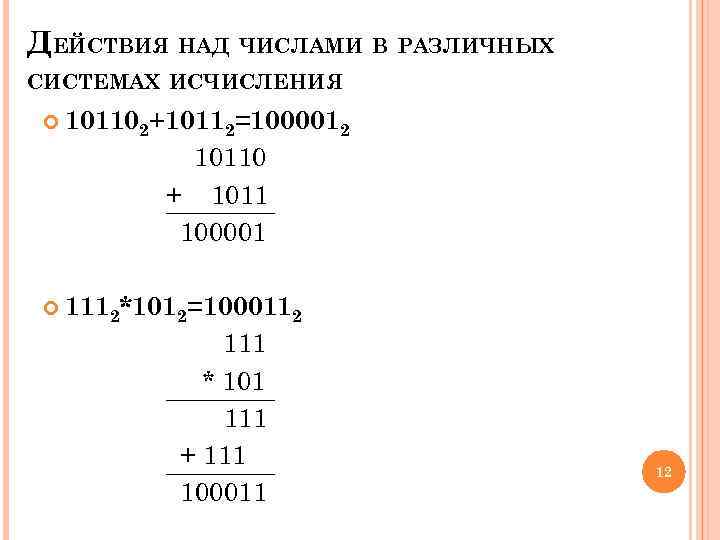

ДЕЙСТВИЯ НАД ЧИСЛАМИ В РАЗЛИЧНЫХ СИСТЕМАХ ИСЧИСЛЕНИЯ 101102+10112=1000012 10110 + 1011 100001 1112*1012=1000112 111 * 101 111 + 111 100011 12

ДЕЙСТВИЯ НАД ЧИСЛАМИ В РАЗЛИЧНЫХ СИСТЕМАХ ИСЧИСЛЕНИЯ 101102+10112=1000012 10110 + 1011 100001 1112*1012=1000112 111 * 101 111 + 111 100011 12

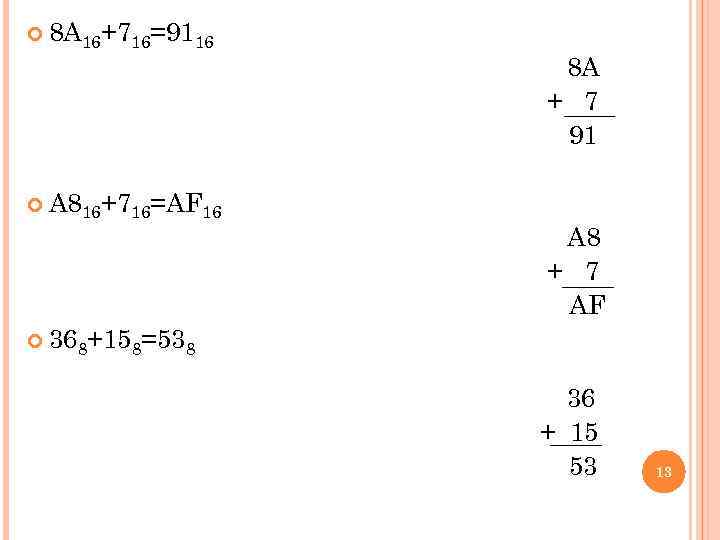

8 А 16+716=9116 А 816+716=АF 16 8 А + 7 91 А 8 + 7 AF 368+158=538 36 + 15 53 13

8 А 16+716=9116 А 816+716=АF 16 8 А + 7 91 А 8 + 7 AF 368+158=538 36 + 15 53 13

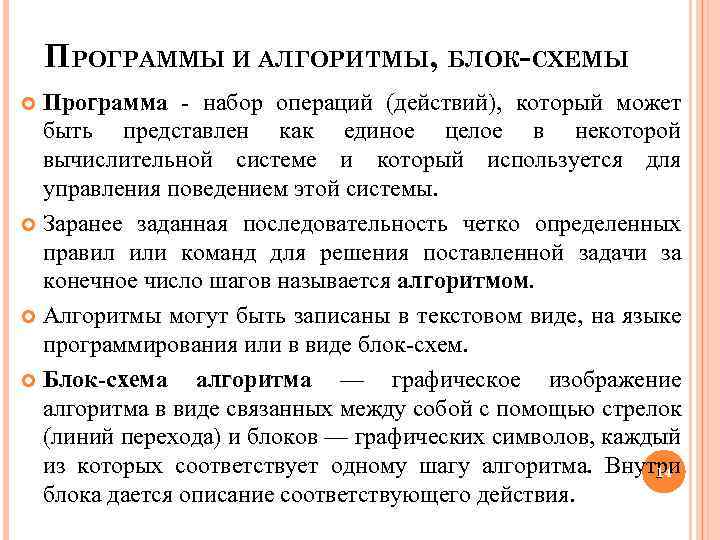

ПРОГРАММЫ И АЛГОРИТМЫ, БЛОК-СХЕМЫ Программа - набор операций (действий), который может быть представлен как единое целое в некоторой вычислительной системе и который используется для управления поведением этой системы. Заранее заданная последовательность четко определенных правил или команд для решения поставленной задачи за конечное число шагов называется алгоритмом. Алгоритмы могут быть записаны в текстовом виде, на языке программирования или в виде блок-схем. Блок-схема алгоритма — графическое изображение алгоритма в виде связанных между собой с помощью стрелок (линий перехода) и блоков — графических символов, каждый из которых соответствует одному шагу алгоритма. Внутри 14 блока дается описание соответствующего действия.

ПРОГРАММЫ И АЛГОРИТМЫ, БЛОК-СХЕМЫ Программа - набор операций (действий), который может быть представлен как единое целое в некоторой вычислительной системе и который используется для управления поведением этой системы. Заранее заданная последовательность четко определенных правил или команд для решения поставленной задачи за конечное число шагов называется алгоритмом. Алгоритмы могут быть записаны в текстовом виде, на языке программирования или в виде блок-схем. Блок-схема алгоритма — графическое изображение алгоритма в виде связанных между собой с помощью стрелок (линий перехода) и блоков — графических символов, каждый из которых соответствует одному шагу алгоритма. Внутри 14 блока дается описание соответствующего действия.

ОСНОВНЫЕ ЭЛЕМЕНТЫ БЛОК-СХЕМ АЛГОРИТМА Условный блок Блок начало-конец алгоритма Блок ввод-вывод данных Узел/ Соединитель Арифметический блок 15

ОСНОВНЫЕ ЭЛЕМЕНТЫ БЛОК-СХЕМ АЛГОРИТМА Условный блок Блок начало-конец алгоритма Блок ввод-вывод данных Узел/ Соединитель Арифметический блок 15

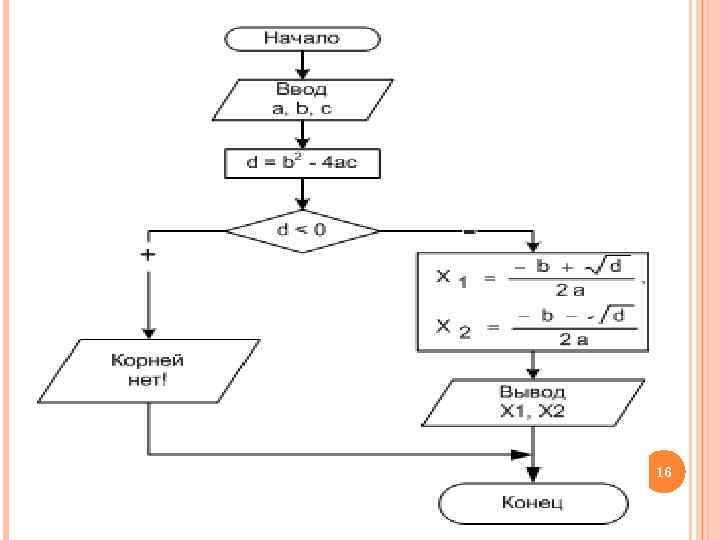

16

16

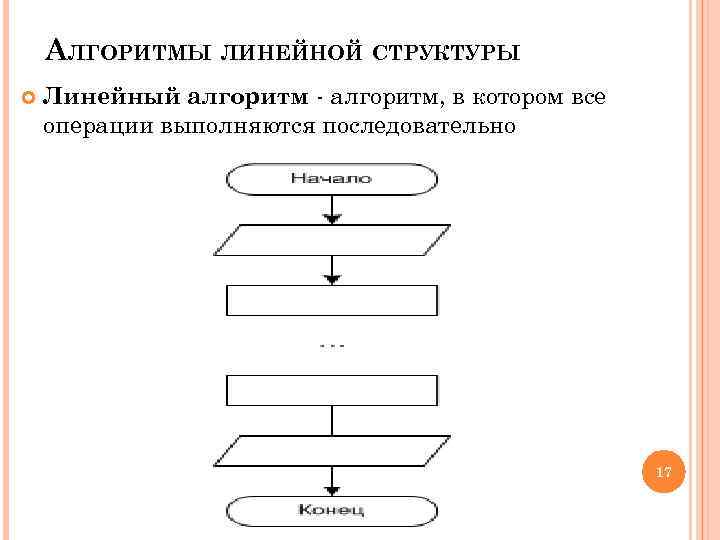

АЛГОРИТМЫ ЛИНЕЙНОЙ СТРУКТУРЫ Линейный алгоритм - алгоритм, в котором все операции выполняются последовательно 17

АЛГОРИТМЫ ЛИНЕЙНОЙ СТРУКТУРЫ Линейный алгоритм - алгоритм, в котором все операции выполняются последовательно 17

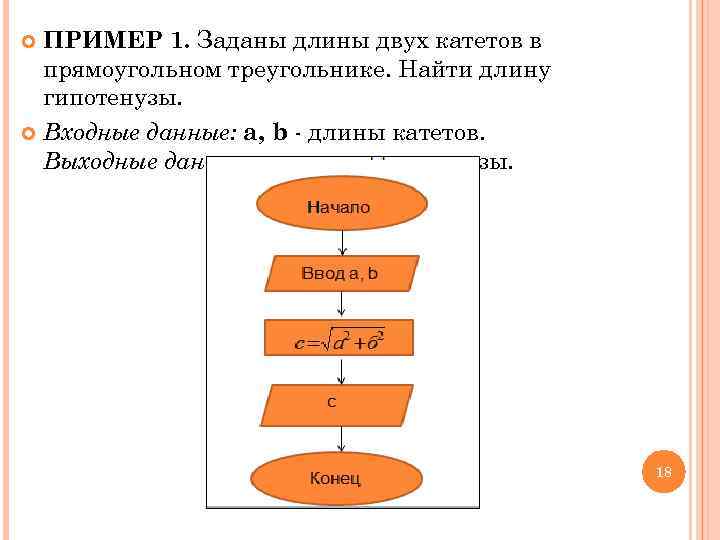

ПРИМЕР 1. Заданы длины двух катетов в прямоугольном треугольнике. Найти длину гипотенузы. Входные данные: a, b - длины катетов. Выходные данные: с - длина гипотенузы. 18

ПРИМЕР 1. Заданы длины двух катетов в прямоугольном треугольнике. Найти длину гипотенузы. Входные данные: a, b - длины катетов. Выходные данные: с - длина гипотенузы. 18

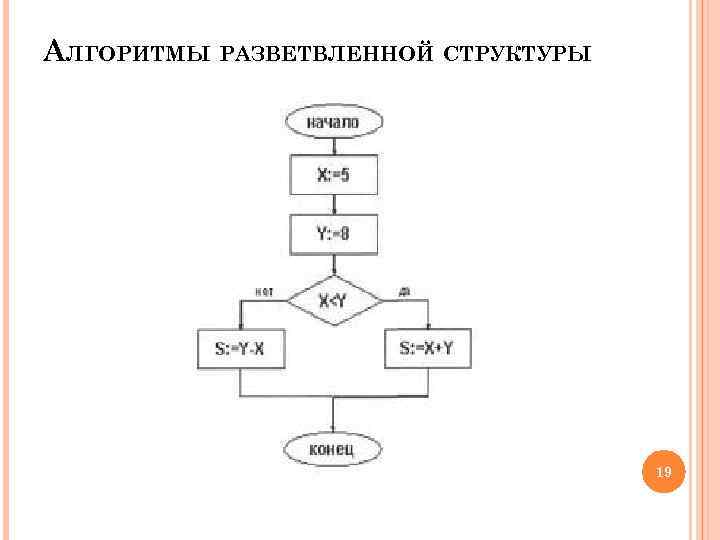

АЛГОРИТМЫ РАЗВЕТВЛЕННОЙ СТРУКТУРЫ 19

АЛГОРИТМЫ РАЗВЕТВЛЕННОЙ СТРУКТУРЫ 19

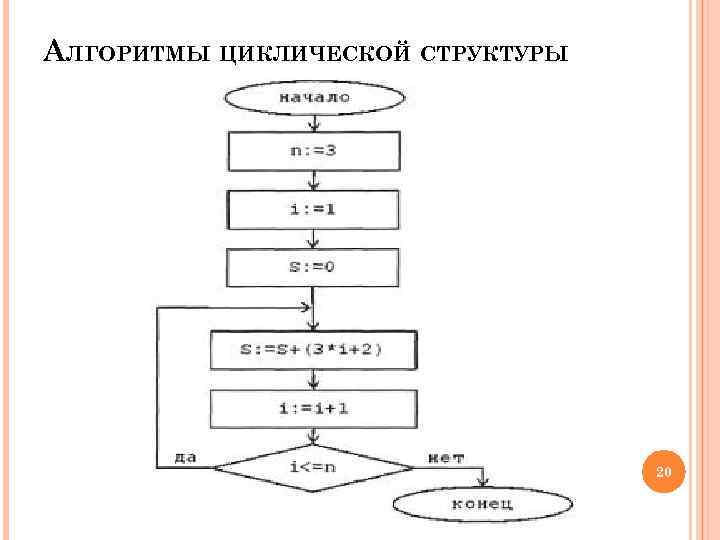

АЛГОРИТМЫ ЦИКЛИЧЕСКОЙ СТРУКТУРЫ 20

АЛГОРИТМЫ ЦИКЛИЧЕСКОЙ СТРУКТУРЫ 20

ШИФРОВАНИЕ И ДЕШИФРОВАНИЕ ИНФОРМАЦИИ Шифрование (аутентификация) – важнейшее средство обеспечения безопасности. Механизмы шифрования помогают защитить конфиденциальность и целостность информации, идентифицировать источник информации. Шифрование - скрывает информацию от неавторизованных лиц и в это же время предоставляет авторизованным пользователям доступ к ней. Пользователи называются авторизованными, если у них есть соответствующий ключ для дешифрования информации. Если информация защищена шифрованием, ее нельзя прочесть или изменить. Однако, шифрование не является решением всех проблем. Любая система шифрования может быть взломана. 21

ШИФРОВАНИЕ И ДЕШИФРОВАНИЕ ИНФОРМАЦИИ Шифрование (аутентификация) – важнейшее средство обеспечения безопасности. Механизмы шифрования помогают защитить конфиденциальность и целостность информации, идентифицировать источник информации. Шифрование - скрывает информацию от неавторизованных лиц и в это же время предоставляет авторизованным пользователям доступ к ней. Пользователи называются авторизованными, если у них есть соответствующий ключ для дешифрования информации. Если информация защищена шифрованием, ее нельзя прочесть или изменить. Однако, шифрование не является решением всех проблем. Любая система шифрования может быть взломана. 21

Цель шифрования - максимальное усложнение получения доступа к информации неавторизованными лицами, даже если у них есть зашифрованный текст и известен алгоритм, использованный для шифрования. Пока неавторизованный пользователь не обладает ключом, секретность и целостность информации не нарушается. С помощью шифрования обеспечиваются три состояния безопасности информации: конфиденциальность; целостность; идентификация. 22

Цель шифрования - максимальное усложнение получения доступа к информации неавторизованными лицами, даже если у них есть зашифрованный текст и известен алгоритм, использованный для шифрования. Пока неавторизованный пользователь не обладает ключом, секретность и целостность информации не нарушается. С помощью шифрования обеспечиваются три состояния безопасности информации: конфиденциальность; целостность; идентификация. 22

ШИФР АТБАШ Простейшие методы шифрования текста Шифр Атбаш. Коды появились в глубокой древности в виде криптограмм. Священные иудейские тексты шифровались методом замены. Вместо первой буквы алфавита писалась последняя буква, вместо второй - предпоследняя и т. д. 23

ШИФР АТБАШ Простейшие методы шифрования текста Шифр Атбаш. Коды появились в глубокой древности в виде криптограмм. Священные иудейские тексты шифровались методом замены. Вместо первой буквы алфавита писалась последняя буква, вместо второй - предпоследняя и т. д. 23

ШИФР ЦЕЗАРЯ Шифрование переписки Юлия Цезаря с Цицероном. Шифр Цезаря - замена каждой буквы в сообщении другой буквой этого же алфавита, отстоящей в алфавите от данной буквы на фиксированное число букв. В своих шифровках Цезарь заменял букву исходного открытого текста буквой, расположенной по отношению к исходной букве на три позиции вперед. Отображение происходит по правилу: A-->D, B-->E, -->F, D-->G и т. д. BAG --> EDJ C 24

ШИФР ЦЕЗАРЯ Шифрование переписки Юлия Цезаря с Цицероном. Шифр Цезаря - замена каждой буквы в сообщении другой буквой этого же алфавита, отстоящей в алфавите от данной буквы на фиксированное число букв. В своих шифровках Цезарь заменял букву исходного открытого текста буквой, расположенной по отношению к исходной букве на три позиции вперед. Отображение происходит по правилу: A-->D, B-->E, -->F, D-->G и т. д. BAG --> EDJ C 24

ОНЛАЙН ШИФРОВАНИЕ Для работы с большинством методов шифрования требуется мощный компьютер и специальное программное обеспечение. Приложение Crypto. App позволяет работать с наиболее известными и употребляемыми методами шифрования онлайн. 25

ОНЛАЙН ШИФРОВАНИЕ Для работы с большинством методов шифрования требуется мощный компьютер и специальное программное обеспечение. Приложение Crypto. App позволяет работать с наиболее известными и употребляемыми методами шифрования онлайн. 25

АТАКИ НА СИСТЕМУ ШИФРОВАНИЯ Системы шифрования могут подвергнуться атакам: через слабые места в алгоритме; по отношению к ключу (атака «грубой силы» ); через уязвимости в окружающей системе. Атака на алгоритм показывает криптоаналитику уязвимости в методе преобразования открытого текста в шифр. Атаки «грубой силы» – попытки подбора любого возможного ключа для преобразования шифра в открытый текст. Чем длиннее ключ, тем больше число ключей должен подбирать злоумышленник. Использование уязвимостей в компьютерной системе. На 26 практике проще атаковать саму компьютерную систему, чем алгоритм шифрования.

АТАКИ НА СИСТЕМУ ШИФРОВАНИЯ Системы шифрования могут подвергнуться атакам: через слабые места в алгоритме; по отношению к ключу (атака «грубой силы» ); через уязвимости в окружающей системе. Атака на алгоритм показывает криптоаналитику уязвимости в методе преобразования открытого текста в шифр. Атаки «грубой силы» – попытки подбора любого возможного ключа для преобразования шифра в открытый текст. Чем длиннее ключ, тем больше число ключей должен подбирать злоумышленник. Использование уязвимостей в компьютерной системе. На 26 практике проще атаковать саму компьютерную систему, чем алгоритм шифрования.

ЦИФРОВЫЕ ПОДПИСИ Цифровые подписи – это форма шифрования, обеспечивающая аутентификацию. Цифровые подписи - способ перехода на полностью электронную информационную среду. 27

ЦИФРОВЫЕ ПОДПИСИ Цифровые подписи – это форма шифрования, обеспечивающая аутентификацию. Цифровые подписи - способ перехода на полностью электронную информационную среду. 27

КОНЕЦ 28 СПАСИБО ЗА ВНИМАНИЕ

КОНЕЦ 28 СПАСИБО ЗА ВНИМАНИЕ