Архитектура глобальных сетей.pptx

- Количество слайдов: 39

Лекция 1

Нарушение безопасности обработки и передачи электронной информации приводит к ущербу, степень и масштабы которого определяются целевым назначением этой информации и могут быть соизмеримы с глобальными трагическими последствиями.

отсутствие или недостаточная эффективность функций защиты в используемых технологиях обработки данных и протоколах информационного обмена; наличие ошибок в программном обеспечении; сложность управления современными программными системами.

Чтобы достичь требуемого уровня информационно-компьютерной безопасности необходимо знание современных технологий, стандартов, протоколов и средств защиты информации, используемых в компьютерных сетях. Находимся ли мы перед непреодолимой стеной непонимания, защищающей саму систему защиты информации от изучения? Наверное кое-что сможем понять, если будем учиться.

Базисом новой архитектуры является Webтехнология, пришедшая из Internet. В соответствии с Web-технологией на сервере размещаются Web-документы, которые визуализируются и интерпретируются программой навигации, функционирующей на рабочей станции (рис. 1. 8). Программу навигации называют еще Web-навигатором или Web-браузером Web. Логически Web-документ представляет собой гипермедийный документ, объединяющий ссылками различные Web-страницы, каждая из которых может содержать ссылки и на другие объекты. Физически Web-документ представляет собой текстовый файл специального формата, содержащий ссылки на другие объекты и Webдокументы, расположенные в любом узле сети.

Передачу с сервера на рабочую станцию документов и других объектов по запросам, поступающим от навигатора, обеспечивает функционирующая на сервере программа, называемая Web-сервером. Когда Web-навигатору необходимо получить документы или другие объекты от Webсервера, он отправляет серверу соответствующий запрос. При достаточных правах доступа между сервером и навигатором устанавливается логическое соединение. Далее сервер обрабатывает запрос, передает Web-навигатору результаты обработки, например требуемый Web-документ, и разрывает установленное соединение.

На сервере порождается конечная информация, предназначенная для представления пользователю программой навигации, а не полуфабрикат, как в системах с классической архитектурой "клиент-сервер"; Все информационные ресурсы, а также прикладная система сконцентрированы на сервере; Для обмена данными между клиентами и сервером используются протоколы открытого стандарта TCP/IP, применяемые в Internet; Облегчено централизованное управление не только сервером, но и компьютерами-клиентами, так как они стандартизованы с точки зрения программного обеспечения (на каждой рабочей станции достаточно наличия только стандартной программы навигации); На рабочих станциях помимо своих программ могут выполняться программы с других компьютеров сети.

Концентрация на сервере всех информационных ресурсов и прикладной системы существенно упрощает построение и администрирование системы безопасности, так как защита любых объектов, находящихся в одном месте, реализуется намного проще, чем в случае их территориального распределения Использование для обмена данными между компьютерами сети протоколов открытого стандарта (TCP/IP) приводит к унификации всех способов взаимодействия между рабочими станциями и сервером. Не нужно решать задачу обеспечения безопасного информационного взаимодействия для множества приложений каждого компьютера.

Облегченное централизованное управление сервером и компьютерамиклиентами снижает вероятность допущения непреднамеренных ошибок пользователями, операторами и администраторами. Такие ошибки являются одной из основных угроз информационно-компьютерной безопасности и приводят к прямому ущербу.

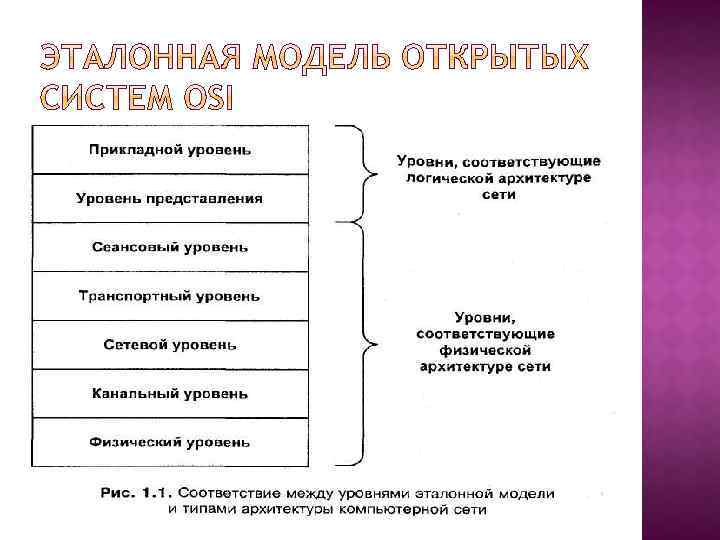

Физическая архитектура описывает структуру, назначение и взаимосвязи реализаций протоколов нижнего и среднего уровней эталонной модели сетевого взаимодействия — протоколов физического, канального, сетевого, транспортного и сеансового уровней. Логическая архитектура описывает структуру, назначение и взаимосвязи программных средств компьютерной сети, реализующих протоколы верхних Уровней эталонной модели — протоколы уровня представления и прикладного уровня.

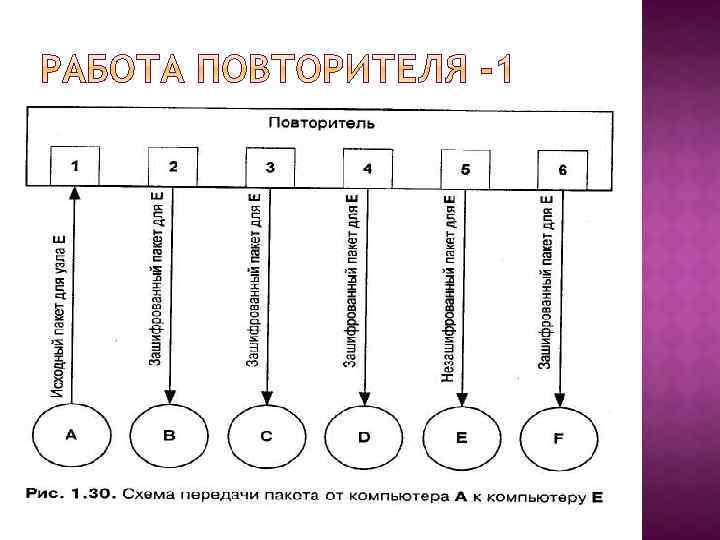

Повторители увеличивают размеры сегмента ЛВС на физическом и канальном уровнях; Мосты и коммутаторы служат для разбиения ЛВС на сегменты и объединения сегментов на канальном и сетевом уровнях; Маршрутизаторы предназначены для подключения компьютеров и ЛВС к глобальным сетям на сетевом и транспортном уровнях; Шлюзы служат для объединения сетей, функционирующих по несовместимым протоколам, на прикладном уровне; Концентраторы или хабы связывают группы компьютеров в сегменты сетей.

Сейчас создаются повторители, работающие не только на физическом, но и на канальном уровне модели OSI с целью обеспечения безопасного использования сетевых адресов физического уровня, называемых МАСадресами (MAC — Media Access Control). MAC-адрес, состоящий обычно из 48 битов, уникален для каждого узла локальной сети и присваивается сетевому адаптеру во время его изготовления. Все сетевые адаптеры имеют различные МАС-адреса. Исключением является только локальная сеть Arc. Net, адаптеры которой имеют 8 -битовые адреса, присваиваемые сетевым администратором.

Фильтрация повторителями МАС-адресов ориентирована на обеспечение подлинности пакетов сообщений и защиту от подстановки ложных МАС-адресов. Написать программу, посылающую пакеты с различными МАС-адресами отправителя, выполняя подстановку МАС-адресов, несложно. Цель такой атаки — обмануть сетевую операционную систему и другое связанное с канальным уровнем программное обеспечение, чтобы заставить их делать то, что они обычно не делают. Подстановка адресов может быть использована и для реализации угрозы типа отказа в обслуживании. Фильтрация МАС-адресов позволяет защититься от подобных атак. При обнаружении узла с незарегистрированным МАС-адресом повторитель полностью отключает порт, с которым этот узел соединен.

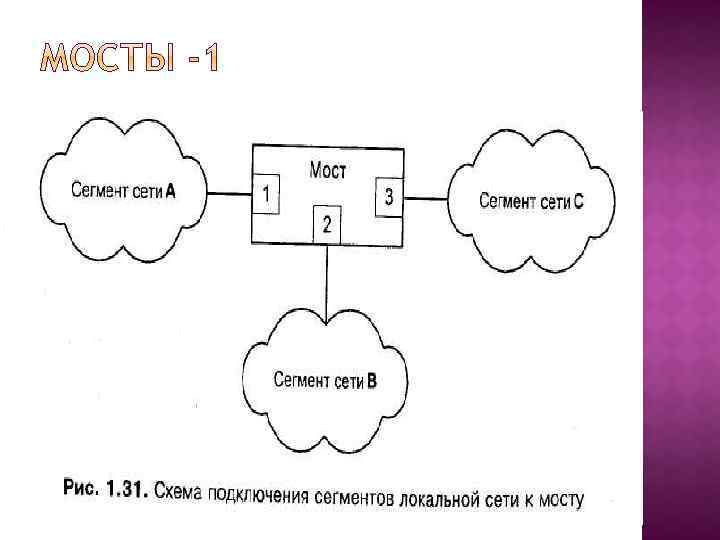

Мосты и коммутаторы являются более простыми устройствами, чем маршрутизаторы, так как не реализуют функцию выбора оптимального маршрута, а лишь пересылают пакеты сообщений из одного сегмента локальной сети в другой или из одной локальной сети в другую. Кроме того, мосты и коммутаторы в отличие от маршрутизаторов, относятся к прозрачным сетевым устройствам, не требующим специальной настройки других узлов сети.

В связи с тем, что мосты и коммутаторы прозрачно пропускают широковещательные пакеты на все направления, локальная сеть или ее часть, образованная объединением сегментов мостами и коммутаторами, называется широковещательной областью. Широковещательные и групповые пакеты ретранслируются во все порты моста, за исключением порта, принявшего этот пакет. Такая ретрансляция групповых пакетов выполняется по той причине, что мост не может узнать, каким узлам они предназначены.

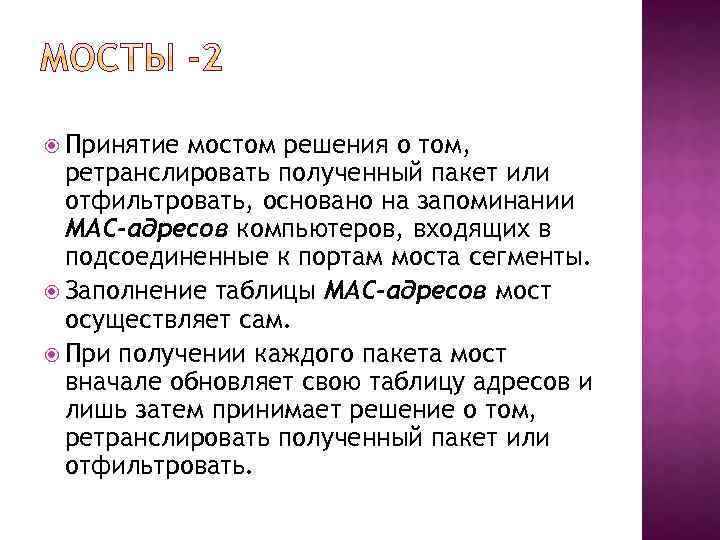

Принятие мостом решения о том, ретранслировать полученный пакет или отфильтровать, основано на запоминании МАС-адресов компьютеров, входящих в подсоединенные к портам моста сегменты. Заполнение таблицы МАС-адресов мост осуществляет сам. При получении каждого пакета мост вначале обновляет свою таблицу адресов и лишь затем принимает решение о том, ретранслировать полученный пакет или отфильтровать.

Мосты имеют достаточно простую архитектуру и представляют собой специализированный компьютер с двумя или более сетевыми адаптерами, выступающими в качестве портов моста. Функции моста может выполнять и обычный подсоединенный к сети ком пьютер со специальным программным обеспечением и несколькими сете выми адаптерами, каждый из которых предназначен для одного из связы ваемых сегментов сети.

В локальной сети между любыми двумя узлами должен существовать единственный путь. В противном случае при множестве путей между двумя Узлами, которое называется петлей, могут возникнуть следующие нежелательные последствия: широковещательные штормы; размножение однопунктовых пакетов; проблемы с запоминанием.

Без принятия соответствующих мер широковещательные штормы приводят к полному выводу сети из строя. Данный эффект возникает при наличии петель в структуре сети, когда мост ретранслирует широковещательный пакет. В результате этот же пакет, размноженный мостами по альтернативным путям, возвращается по петле к исходному мосту, который опять ретранслирует полученные одинаковые широковещательные пакеты. Получение размноженного пакета воспринимается как ошибка, после которой отсылается запрос отправителю размноженного пакета на повторную передачу. В конечном итоге повторно передаваемые и многократно размноженные пакеты займут полосы пропускания всех сегментов.

В процессе движения широковещательного пакета по сети каждый мост петли будет наблюдать один и тот же адрес отправителя на нескольких принимающих портах. Это приведет к запоминанию в таблице адресов ложной информации о номере порта, к которому подсоединен отправитель широковещательного пакета. В результате возникнет путаница, так как однопунктовые пакеты будут направляться не в те порты.

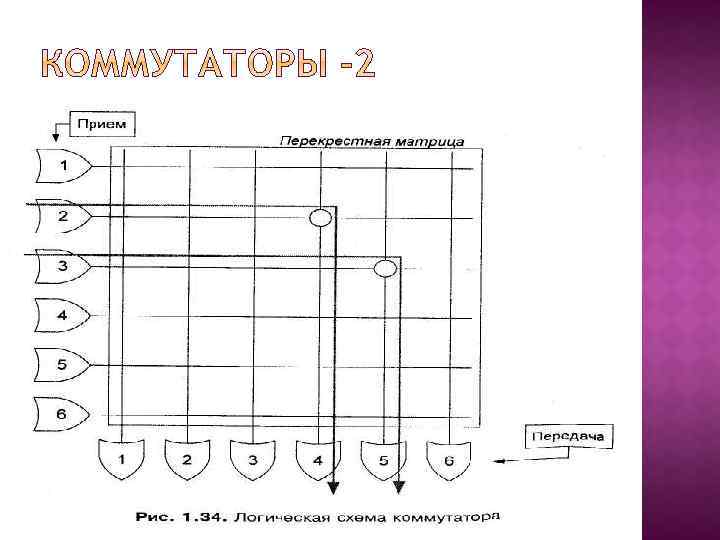

Коммутаторы, называемые еще переключателями, как и мосты, функционируют на канальном уровне модели OSI и применяются для разбиения локальной сети на сегменты, а также объединения полученных сегментов и небольших локальных сетей. Коммутаторы содержат большее количество портов, имеют более высокую производительность и могут не только разделять сеть на сегменты, но и разграничивать потоки сообщений между различными узлами сети друг от друга.

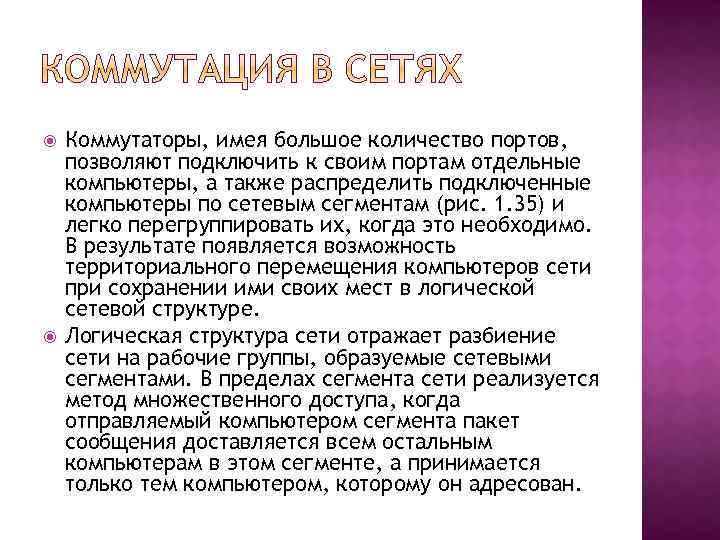

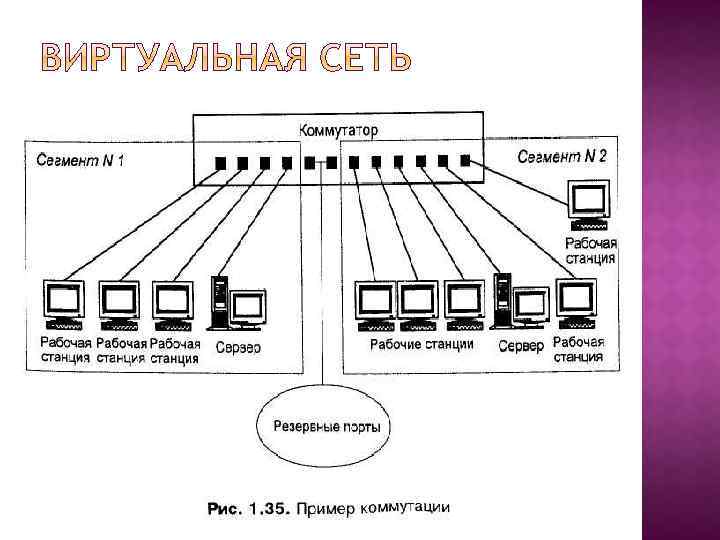

Коммутаторы, имея большое количество портов, позволяют подключить к своим портам отдельные компьютеры, а также распределить подключенные компьютеры по сетевым сегментам (рис. 1. 35) и легко перегруппировать их, когда это необходимо. В результате появляется возможность территориального перемещения компьютеров сети при сохранении ими своих мест в логической сетевой структуре. Логическая структура сети отражает разбиение сети на рабочие группы, образуемые сетевыми сегментами. В пределах сегмента сети реализуется метод множественного доступа, когда отправляемый компьютером сегмента пакет сообщения доставляется всем остальным компьютерам в этом сегменте, а принимается только тем компьютером, которому он адресован.

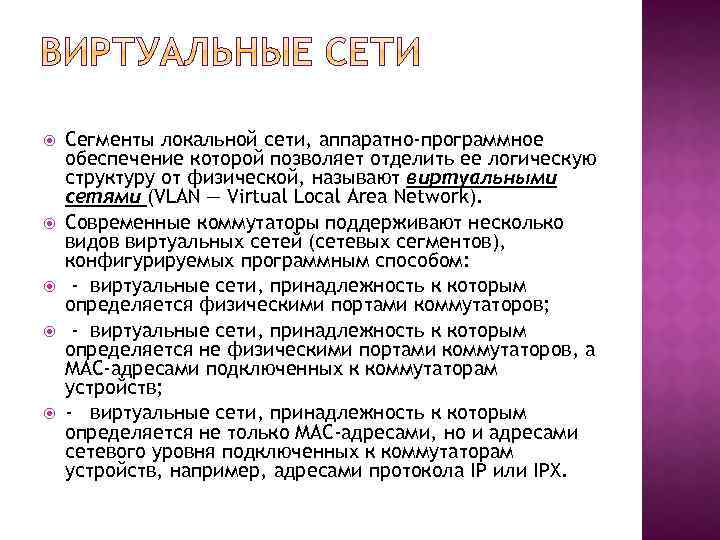

Сегменты локальной сети, аппаратно-программное обеспечение которой позволяет отделить ее логическую структуру от физической, называют виртуальными сетями (VLAN — Virtual Local Area Network). Современные коммутаторы поддерживают несколько видов виртуальных сетей (сетевых сегментов), конфигурируемых программным способом: - виртуальные сети, принадлежность к которым определяется физическими портами коммутаторов; - виртуальные сети, принадлежность к которым определяется не физическими портами коммутаторов, а МАС-адресами подключенных к коммутаторам устройств; - виртуальные сети, принадлежность к которым определяется не только МАС-адресами, но и адресами сетевого уровня подключенных к коммутаторам устройств, например, адресами протокола IP или IPX.

Архитектура глобальных сетей.pptx